Introdução

Este documento descreve como instalar a licença HSEC no Catalyst 8300 Router no modo on-line.

Pré-requisitos

Conhecimento sobre estes tópicos:

- Conhecimento em Smart Licensing

- Conhecimento no Cisco IOS® XE

- Conhecimento na licença HSEC. Essa licença também é conhecida como licença de controle de exportação.

Pré-requisitos do roteador:

Informações de Apoio

Há um guia oficial em Configurar Licenças e Throughput para Plataformas Físicas Catalyst 8000 Series , no entanto, ele descreve uma mistura de recursos de licenciamento entre as diferentes plataformas de roteadores Catalyst 8000.

Este guia se concentra exclusivamente no 8300 executado no modo Autônomo quando a instância está diretamente conectada ao Cisco Smart Software Manager (CSSM).

Componentes Utilizados

Neste artigo, use estes elementos:

Note: Verifique se você tem o software atualizado para uma versão recomendada ou estrela dourada estável.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Conceitos

Código de autorização de licença inteligente (SLAC)

O Smart License Authorization Code é um código que precisa ser instalado no dispositivo para poder usar a licença HSEC.

Esse código precisa ser solicitado pelo dispositivo e instalado nele. Posteriormente, ele permite que você configure níveis de throughput mais altos para o tráfego criptografado.

Consulte a seção Diretrizes para o uso de uma licença HSECK9 do guia de documentação oficial em Configurar Licenças e Throughput para Plataformas Físicas da Série Catalyst 8000.

Mais informações no Capítulo: Biblioteca de Tarefas para Licenciamento Inteligente Usando Política.

Cisco Software Smart Manager (CSSM)

Esta é a entidade do servidor remoto na nuvem que gerencia as licenças.

O CSSM pode ser acessado no Cisco Software Central onde o Smart Software Manager legado está acessível ou você pode acessar a versão atualizada da página da Web em Cisco License Central.

Etapas

Etapa 1. Verificar se o dispositivo tem um nível de inicialização do Cisco DNA

Consulte Matriz Cisco DNA Software, SD-WAN e Matrizes de roteamento para explorar os níveis e os recursos de inicialização do Cisco DNA.

Certifique-se de que o dispositivo tenha um nível de inicialização com o comando show version:

Router#show version

Technology Package License Information:

-----------------------------------------------------------------

Technology Type Technology-package Technology-package

Current Next Reboot

-----------------------------------------------------------------

Smart License Perpetual network-advantage network-advantage

Smart License Subscription dna-advantage dna-advantage

Etapa 2. Definir o Transporte Inteligente e o URL Padrão

Router(config)#license smart transport smart

Router(config)#license smart url default

Etapa 3. Definir proxy, se necessário

Router(config)#license smart proxy address

Router(config)#license smart proxy port

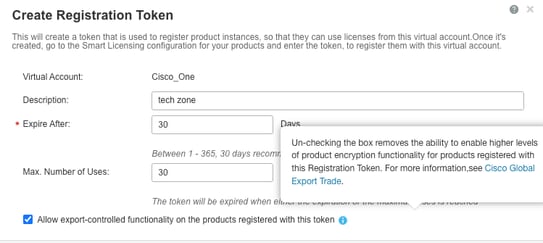

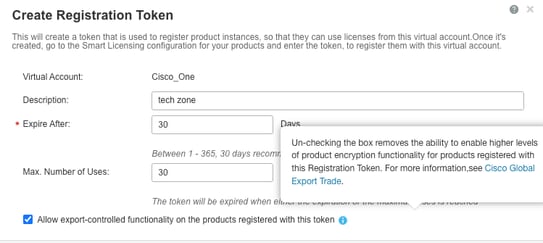

Etapa 4. Garantir que o token usado para registro tenha a funcionalidade de controle de exportação permitida

Quando o dispositivo foi registrado no CSSM, certifique-se de que o token que permite a funcionalidade de controle de exportação tenha sido permitido, como ilustrado nesta captura de tela:

Etapa 5. Configurar o token no dispositivo

Router#license smart trust idtoken all force

Você pode ver a comunicação com o CSSM restaurada em show log e o código de confiança instalado

*Dec 1 23:42:28.633: %SMART_LIC-5-COMM_RESTORED: Communications with Cisco Smart Software Manager (CSSM) restored

*Dec 1 23:42:28.656: %SMART_LIC-6-POLICY_INSTALL_SUCCESS: A new licensing policy was successfully installed

*Dec 1 23:42:28.720: %SMART_LIC-6-TRUST_INSTALL_SUCCESS: A new licensing trust code was successfully installed on P:C8300-1N1S-4T2X,S:.

Etapa 6. Verificar o Código de Confiança Instalado e o ACK Recebido com o Comando show license status

Router#show license status

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Account Information:

Smart Account: As of Dec 01 23:41:50 2025 UTC

Virtual Account:

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: Smart

URL: https://smartreceiver.cisco.com/licservice/license

Proxy:

Address:

Port:

Username:

Password:

VRF:

Policy:

Policy in use: Installed On Dec 01 23:42:28 2025 UTC

Policy name: SLE Policy

Reporting ACK required: yes (Customer Policy)

Unenforced/Non-Export Perpetual Attributes:

First report requirement (days): 30 (Customer Policy)

Reporting frequency (days): 60 (Customer Policy)

Report on change (days): 60 (Customer Policy)

Unenforced/Non-Export Subscription Attributes:

First report requirement (days): 120 (Customer Policy)

Reporting frequency (days): 111 (Customer Policy)

Report on change (days): 111 (Customer Policy)

Enforced (Perpetual/Subscription) License Attributes:

First report requirement (days): 30 (Customer Policy)

Reporting frequency (days): 90 (Customer Policy)

Report on change (days): 60 (Customer Policy)

Export (Perpetual/Subscription) License Attributes:

First report requirement (days): 30 (Customer Policy)

Reporting frequency (days): 30 (Customer Policy)

Report on change (days): 30 (Customer Policy)

Miscellaneous:

Custom Id:

Usage Reporting:

Last ACK received: Dec 01 23:48:00 2025 UTC<<<<<<<< ACK

Next ACK deadline: Jan 30 23:48:00 2026 UTC

Reporting push interval: 30 days

Next ACK push check:

Next report push: Dec 31 23:43:03 2025 UTC

Last report push: Dec 01 23:43:03 2025 UTC

Last report file write:

Trust Code Installed: Dec 01 23:42:28 2025 UTC<<<<<<<<<<

Device Telemetry Report Summary:

================================

Data Channel: AVAILABLE

Reports on disk: 1

Etapa 7. Verificar a autorização existente com o comando show license authorization

Mostrar autorização de licença mostra se o código de autorização para HSEC ou Controle de exportação já está instalado.

Note: Alguns dispositivos têm esse Smart License Authorization Code (SLAC) já instalado de fábrica , se ele tiver sido incluído no pedido.

Router#show license authorization

Last Data Push:

Last File Export:

Overall status:

Active: PID:C8300-1N1S-4T2X,SN:

Status: NOT INSTALLED

Purchased Licenses:

No Purchase Information Available

Router#

Se não estiver instalado, continue com a próxima etapa.

Etapa 8. Solicitar o SLAC

Se o código de autorização ainda não estiver instalado, solicite o código SLAC da instância do produto, ou seja, o dispositivo.

Para solicitar o SLAC, use o comando license feature hseck9:

Router(config)#license feature hseck9

Depois, você pode ver o código SLAC importado com êxito:

Router(config)#

*Dec 1 23:55:06.978: %SMART_LIC-6-AUTHORIZATION_INSTALL_SUCCESS: A new licensing authorization code was successfully installed on PID:C8300-1N1S-4T2X,SN:

*Dec 1 23:55:07.004: %SMART_LIC-6-EXPORT_CONTROLLED: Usage of export controlled features is allowed for feature hseck9

Etapa 9. Verificar a autorização

Depois que o SLAC tiver sido solicitado, você poderá verificar se instalou corretamente o código de autorização executando show license authorization:

Router#show license authorization

Last Data Push: Dec 01 23:55:06 2025 UTC via Smart

Last File Export:

Overall status:

Active: PID:C8300-1N1S-4T2X,SN:

Status: SMART AUTHORIZATION INSTALLED on Dec 01 23:55:06 2025 UTC

Last Confirmation code:

Authorizations:

Router US Export Lic. for DNA (DNA_HSEC):

Description: U.S. Export Restriction Compliance license for DNA based Routers

Total available count: 1

Enforcement type: EXPORT RESTRICTED

Term information:

Active: PID:C8300-1N1S-4T2X,SN:

Authorization type: SMART AUTHORIZATION INSTALLED

License type: PERPETUAL

Term Count: 1

Purchased Licenses:

No Purchase Information Available

Router#

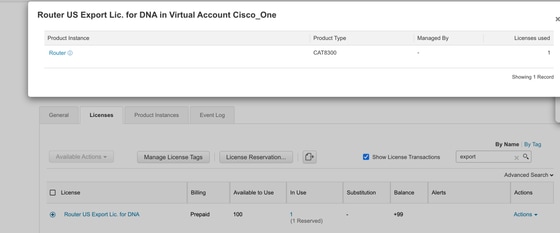

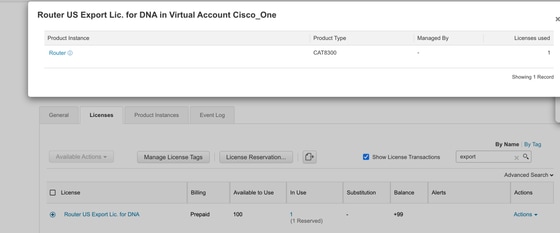

No portal, verifique se a licença é consumida e reservada:

Throughput de Alterações

Após a instalação bem-sucedida do SLAC, altere o throughput de acordo:

Router(config)#platform hardware throughput crypto 2.5G

% These values don't take effect until the next reboot. Please save the configuration.

Router(config)#

*Dec 2 00:01:19.108: %CRYPTO_SL_TP_LEVELS-6-SAVE_CONFIG_AND_RELOAD: New throughput level not applied until reload; please save config

Router(config)#do wr

Building configuration...

[OK]

Router(config)#

*Dec 2 00:01:28.776: %SYS-6-PRIVCFG_ENCRYPT_SUCCESS: Successfully encrypted private config file

Router(config)#do reload

WARNING:

Boot variable either does not exist or buffer is too small

This may impact autoboot of the router. Proceed with caution

Do you wish to proceed with reload anyway[confirm]

Proceed with reload? [confirm]

Note: O tráfego não criptografado não é limitado por padrão.

Verifique o throughput de criptografia atual através do comando show platform hardware throughput crypto:

Router#show platform hardware throughput crypto

Current configured crypto throughput level: 2.5G

Feedback

Feedback