P2P Mesh Link configureren met Ethernet Bridging op Mobility Express-toegangspunten

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft de implementatie van Point-to-Point mesh-koppelingen met Ethernet Bridging met behulp van Cisco Mobility Express (ME)-software.

Over Mobility Express

In dit document wordt gebruikgemaakt van Cisco 1542-toegangspunten voor buitengebruik. Ondersteuning voor mesh op Mobility Express-software voor toegangspunten binnen en buiten in de Flex+Bridge-modus werd geïntroduceerd in release 8.10.

De volgende AP-modellen worden ondersteund:

-

Als ME Root AP: Cisco AireOS 1542, 1562, 1815s, 3802s AP's

-

Als mesh-toegangspunt: Cisco AireOS 1542, 1562, 1815s, 3802s-toegangspunten

Mobility Express (ME) is een oplossing die de Autonomous AP-modus en -software vervangt. Hierdoor kan een lichtere versie van de op AirOS gebaseerde Wireless LAN Controller (WLC)-software op het toegangspunt zelf worden uitgevoerd. Zowel WLC- als AP-code wordt opgeslagen in één partitie van het AP-geheugen. Voor een Mobility Express-implementatie is geen licentiebestand of licentieactivering vereist.

Zodra het apparaat waarop de software voor Mobility Express wordt uitgevoerd, is ingeschakeld, start het "AP-onderdeel" eerst op. Een paar minuten later initialiseert ook het controllergedeelte. Zodra een consolesessie is ingesteld, toont een apparaat dat geschikt is voor ME de WLC-prompt. Om de onderliggende AP-shell in te voeren, kan een opdracht apciscoshell worden gebruikt:

(Cisco Controller) >apciscoshell !!Warning!!: You are entering ap shell. This stops you from establishing new telnet/SSH/Web sessions to controller. Also the exsisting sessions is suspended till you exit the ap shell. To exit the ap shell, use 'logout' User Access Verification Username: admin Password: ******** RAP>logout

(Cisco Controller) >

Voorwaarden

Gebruikte componenten

- 2x 1542D-E-toegangspunten

- 2x 3560-CX Cisco-Switches

- 2x Laptops

- 1x consolekabel

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

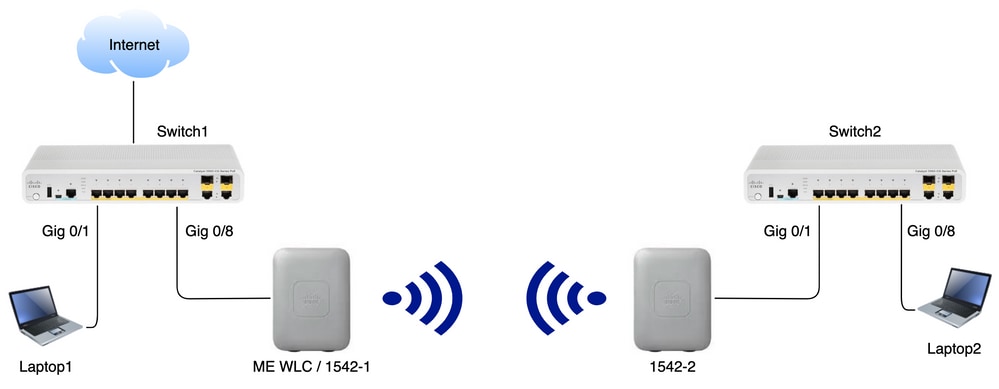

Netwerkdiagram

Alle apparaten in dit netwerk bevinden zich in het subnet 192.168.1.0/24. De beheerinterface van de Mobility Express AP (controller) is niet gecodeerd, terwijl het standaard VLAN op alle poorten VLAN 39 is. AP 1542-1 neemt de rol van een controller en Root Access Point (RAP), terwijl AP 1542-2 de rol van Mesh Access Point (MAP). Deze tabel bevat de IP-adressen van alle apparaten in het netwerk:

Opmerking: het taggen van de beheerinterface kan problemen veroorzaken met het toegangspunt dat deelneemt aan het interne WLC-proces. Als u besluit om de beheerinterface te labelen, moet u ervoor zorgen dat het bekabelde infrastructuuronderdeel op de juiste manier is geconfigureerd.

| Apparaat | IP-adres |

| Standaardgateway | 192.168.1.1 |

| Laptop 1 | 192.168.1.100 |

| Laptop 2 | 192.168.1.101 |

| Mobility Express WLC | 192.168.1.200 |

| 1542-1 (RAP) | 192.168.1.201 |

| 1542-2 (KAART) | 192.168.1.202 |

Configuratie

Configuraties van switch

Switch-poorten waarop laptops zijn aangesloten, worden geconfigureerd als toegangspoorten waarbij het VLAN is ingesteld op 39:

Switch1#show run interface Gig 0/1 Current configuration : 205 bytes ! interface GigabitEthernet0/1 description Laptop1 switchport access vlan 39 switchport mode access end

Switch2#show run interface Gig 0/8 Current configuration : 205 bytes ! interface GigabitEthernet0/8 description Laptop2 switchport access vlan 39 switchport mode access end

Switch-poorten waarop toegangspunten zijn aangesloten, bevinden zich in trunkmodus, waarbij het standaard VLAN is ingesteld op 39:

Switch1#show run interface Gig 0/8 Building configuration... ! interface GigabitEthernet0/8 description 1542-1 (RAP) switchport mode trunk switchport trunk native vlan 39 end

Switch2#show run interface Gig 0/1 Building configuration... ! interface GigabitEthernet0/1 description 1542-1 (RAP) switchport mode trunk switchport trunk native vlan 39 end

Fabrieksreset van de toegangspunten

Het wordt aanbevolen de fabrieksinstellingen van de toegangspunten te herstellen voordat u een nieuwe implementatie start. Dit kan worden gedaan door op de knop Modus/Reset op het toegangspunt te drukken, het apparaat aan te sluiten en meer dan 20 seconden ingedrukt te houden. Dit zorgt ervoor dat alle vorige configuratie is gewist. Het toegangspunt is toegankelijk via een consoleverbinding met de standaardgebruikersnaam van Cisco en het wachtwoord van Cisco (hoofdlettergevoelig).

Bij een fabrieksreset wordt een toegangspunt niet noodzakelijkerwijs teruggezet naar de lichtgewichtmodus als het al wordt uitgevoerd in Mobility Express. Een belangrijke stap is om te bepalen of uw toegangspunten een lichtgewicht image of een Mobility Express-image uitvoeren.

Als uw toegangspunt licht van gewicht is, kunt u het converteren naar Mobility Express door de mobiliteitsexprescode te downloaden. Als het toegangspunt zich al in de Mobility Express-modus bevindt, moet u het upgradeproces in de GUI van het toegangspunt/de controller volgen om de softwareversie te wijzigen.

Voorbeeld van een weergaveversie van AP met een lichtgewicht afbeelding:

cisco AIR-AP1562I-E-K9 ARMv7 Processor rev 1 (v7l) with 1028616/605344K bytes of memory.

Processor board ID FCZ2150Z099

AP Running Image : 8.5.151.0

Primary Boot Image : 8.5.151.0

Backup Boot Image : 0.0.0.0

1 Gigabit Ethernet interfaces

2 802.11 Radios

Radio Driver version : 9.0.5.5-W8964

Radio FW version : 9.1.8.1

NSS FW version : 2.4.26

Dit is een voorbeeld van een toegangspunt dat al wordt gebruikt in de Mobility Express-software:

AP#show version

.

..

AP Running Image : 8.10.185.0

Primary Boot Image : 8.10.185.0

Backup Boot Image : 8.10.185.0

.

..

.

AP Image type : MOBILITY EXPRESS IMAGE

AP Configuration : MOBILITY EXPRESS CAPABLE

Het downloaden van Lichtgewicht capwap Afbeelding aan 1542-2 (MAP)

Laptop 1 wordt gebruikt als TFTP-server. AP 1542-2 kan in eerste instantie worden aangesloten op de Switch 1 Gig 0/8-poort, zodat de upgrade kan worden uitgevoerd. Op software.cisco.com, onder 1542 lichtgewicht afbeeldingen, download 15.3.3-JJ1 (volledige naam ap1g5-k9w8-tar.153-3.JK9.tar) wat overeenkomt met de 8.10.185 release afbeelding. De nieuwste lichtgewicht AP-afbeelding komt altijd overeen met de nieuwste ME-versie.

Plaats de afbeelding in de hoofdmap van TFTP. Sluit de consolekabel aan en log in met de standaardreferenties (gebruikersnaam is Cisco en wachtwoord is ook Cisco). Wijs het IP-adres toe aan het toegangspunt en voer de upgrade uit met de volgende opdrachten:

#capwap ap ip 192.168.1.202 255.255.255.0 192.168.1.1 #archive download-sw /reload tftp://192.168.1.100/ap1g5-k9w8-tar.153-3.JK9.tar

AP voert de upgrade uit en start vervolgens opnieuw op. Bevestig dat de upgrade is voltooid met de opdracht Versie weergeven:

MAP#show version . .. AP Running Image : 8.10.185.0 Primary Boot Image : 8.10.185.0 Backup Boot Image : 8.8.125.0

Het toegangspunt is losgekoppeld van de Switch 1 en weer aangesloten op de Switch 2.

Opmerking: door het beeld van de MAP handmatig te upgraden, vermijden we het proces van het upgraden van het beeld dat over-the-air plaatsvindt zodra de mesh-link is vastgesteld.

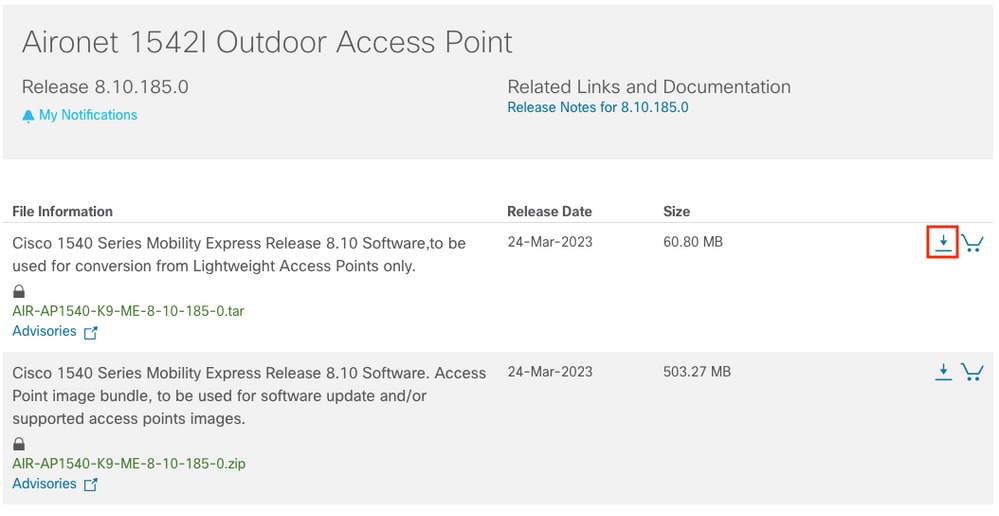

Mobility Express-compatibele image downloaden naar AP 1542-1 (RAP)

Onder Mobility Express 8.10.105 releases voor 1542 AP, kunnen we 2 beschikbare bestanden zien: .tar en .zip. Download het .tar bestand:

Download het .tar bestand

Download het .tar bestand

In tegenstelling tot een fysieke WLC hebben ME Access Points niet genoeg flashgeheugen om alle AP-afbeeldingen op te slaan, dus een TFTP-server die te allen tijde toegankelijk is, is noodzakelijk als u verdere AP's wilt toevoegen aan uw Mobility Express-toegangspunt. Deze stap is niet nodig als we de toegangspunten handmatig upgraden, zoals in dit voorbeeld.

Om de upgrade uit te voeren, sluit u de console aan op het toegangspunt 1542-1, wijst u er een IP-adres aan toe en voert u de upgrade van het image uit:

#capwap ap ip 192.168.1.201 255.255.255.0 192.168.1.1 #ap-type mobility-express tftp://192.16.1.100/AIR-AP1540-K9-ME-8-10-185.tar

Zodra de upgrade is voltooid, wordt het toegangspunt opnieuw opgestart. Kort nadat het toegangspunt is ingeschakeld, begint ook het controllergedeelte op te starten. We zien al snel de zero-day provisioning SSID "CiscoAirProvision" worden uitgezonden.

Als u een console gebruikt, ziet u een CLI-wizard, maar configureert u het toegangspunt niet op die manier. De over-the-air GUI-wizard is de juiste keuze.

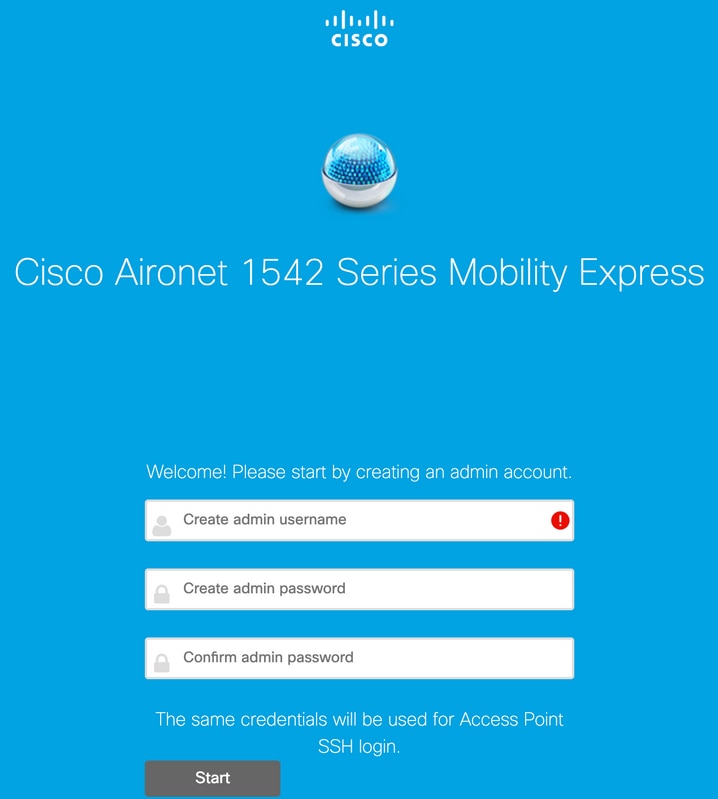

Zero-day SSID-provisioning

Maak verbinding met de SSID "CiscoAirProvision" die door het toegangspunt wordt uitgezonden met behulp van het wachtwoord. De laptop krijgt een IP-adres van het subnet 192.168.1.0/24.

Als u de SSID niet ziet worden uitgezonden, is het nog steeds mogelijk dat het toegangspunt zich in "Mobility Express CAPABLE" bevindt, maar niet als Mobility Express wordt uitgevoerd. Vervolgens moet u verbinding maken met de AP CLI en het toegangstype mobility-express invoeren en de AP opnieuw opstarten en de provisioning-SSID uitzenden.

Het is ook mogelijk om het toegangspunt tijdens deze installatie te converteren tussen de lokale modus en de mesh-modus met behulp van de capwap-modus local/flex-bridge als dat nodig is.

Open het adres http://192.168.1.1 in een webbrowser. Deze pagina leidt naar de eerste configuratiewizard. Maak een beheerdersaccount aan op de controller door de gebruikersnaam en het wachtwoord van de beheerder op te geven en klik vervolgens op Start.

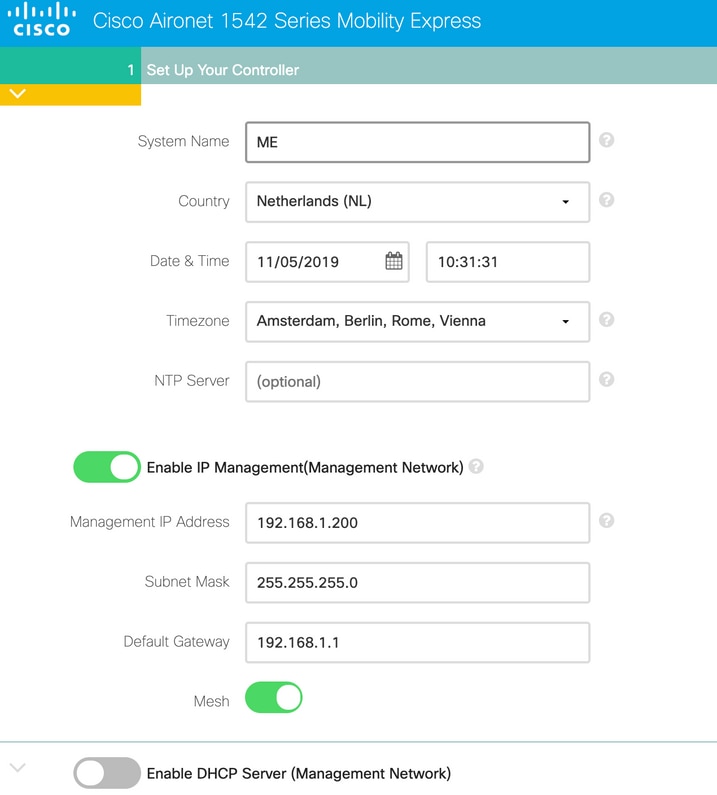

Stel in de volgende stap de controller in door de waarden op te geven.

| veldnaam | Beschrijving |

| systeemnaam |

Voer de systeemnaam in voor de Mobility Express AP. Voorbeeld: MobilityExpress-WLC |

| land |

Kies een land uit de vervolgkeuzelijst. |

| Datum en tijd |

Kies de huidige datum en tijd. Opmerking: De wizard probeert de klokinformatie (datum en tijd) van de computer te importeren met JavaScript. Het wordt ten zeerste aanbevolen dat u de klokinstellingen bevestigt voordat u doorgaat. De toegangspunten zijn afhankelijk van de klokinstellingen om deel te nemen aan de WLC. |

| tijdzone |

Kies de huidige tijdzone. |

| NTP-server |

Voer de NTP-servergegevens in. |

| IP-beheer |

Voer het IP-adres voor beheer in. OPMERKING: deze moet verschillen van het IP-adres dat aan het toegangspunt is toegewezen! In dit voorbeeld, terwijl het toegangspunt het .201-IP heeft, wijzen we .200 toe in de configuratiewizard. beide wordt gebruikt. |

| Subnetmasker |

Voer het adres van het subnetmasker in. |

| Standaardgateway | Voer de standaardgateway in. |

In deze configuratie wordt de DHCP-server uitgevoerd op Switch 1, dus het is niet nodig om deze in te schakelen op de ME WLC. Schuif de optie Netwerk in schakelen en klik op Volgende.

Maak in de volgende stap het draadloze netwerk aan door de volgende velden op te geven:

| veldnaam | Beschrijving |

| Netwerknaam |

Voer de netwerknaam in. |

| Beveiliging | Kies het WPA2 Personal security type uit de vervolgkeuzelijst. |

| wachtwoord | Geef de vooraf gedeelde sleutel (PSK) op. |

| Wachtwoordgroep bevestigen | Voer de wachtwoordgroep opnieuw in en bevestig deze. |

Dit netwerk kan in een later stadium worden uitgeschakeld.

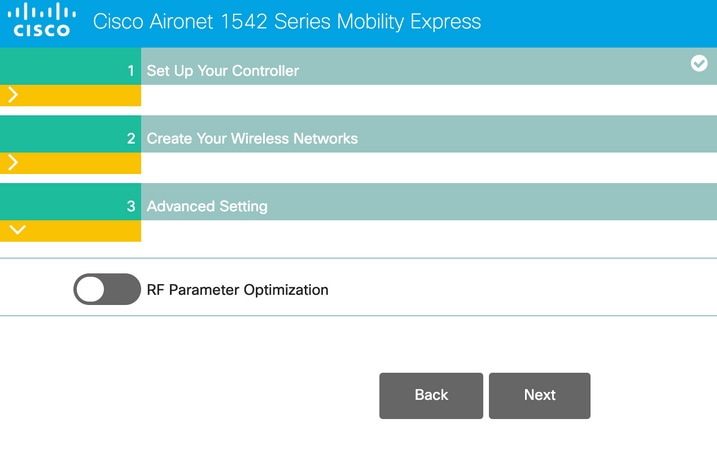

Laat op het tabblad Geavanceerde instellingen de schuifregelaar voor optimalisatie van RF-parameters uitgeschakeld en klik op Volgende:

Zodra de instellingen zijn bevestigd, start de WLC opnieuw op:

Extra configuratie van het net

Voordat de vermaasde verbinding tot stand wordt gebracht, moet MAP worden geconverteerd naar de flex-bridge-modus. De RAP bevindt zich al in de flex-bridge-modus als de mesh-optie is ingeschakeld tijdens de eerste configuratie. Dit kan worden gedaan vanuit de CLI:

MAP# capwap ap mode flex-bridge MAP#[*11/05/2019 18:26:28.1599] AP Rebooting: Reset Reason - AP mode changed

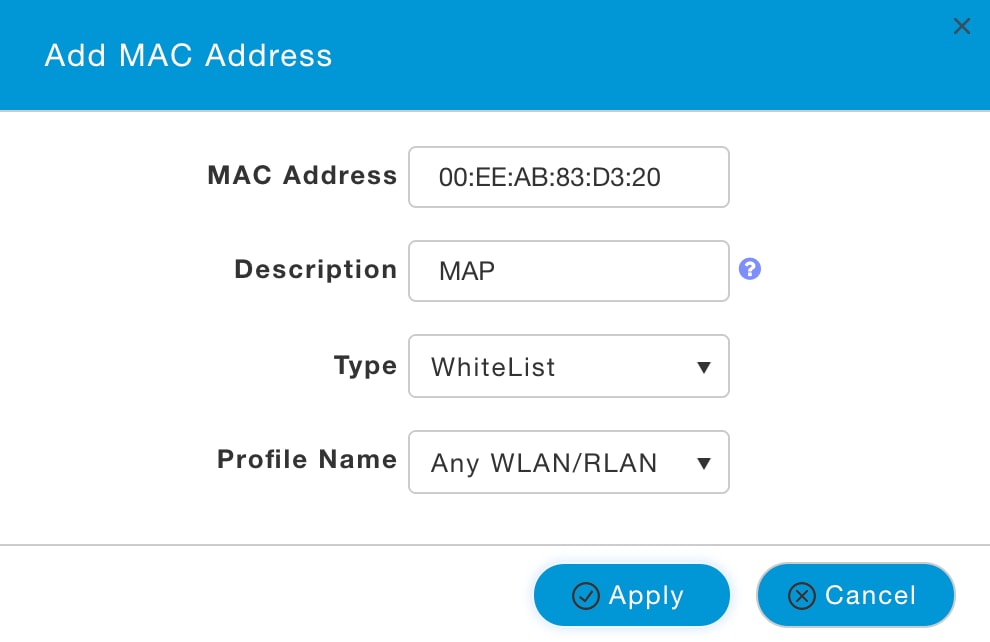

Om MAP top lid te laten worden van de ME controller, moet deze geautoriseerd zijn. Zoek op MAP het MAC-adres van de ethernetinterface:

MAP#show interfaces wired 0

wired0 Link encap:Ethernet HWaddr 00:EE:AB:83:D3:20

inet addr:192.168.1.202 Bcast:192.168.1.255 Mask:255.255.255.0

UP BROADCAST RUNNING PROMISC MULTICAST MTU:1500 Metric:1

RX packets:183 errors:0 dropped:11 overruns:0 frame:0

TX packets:192 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:80

RX bytes:19362 (18.9 KiB) TX bytes:22536 (22.0 KiB)

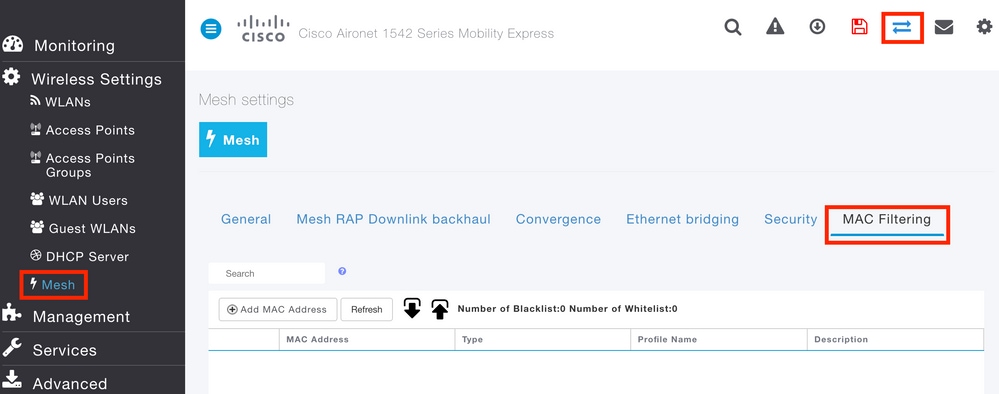

Ga vanaf laptop 1 naar de webinterface van de ME-controller via https://192.168.1.200. Nadat de expertmodus is ingeschakeld (rechterbovenhoek), verschijnt een tabblad met een vermaasd netwerk onder Draadloze instellingen. Voeg onder mac-filtering het Ethernet-MAC-adres van de MAP toe:

Opmerking: elk volgend toegangspunt in bridge- of flexbridge-modus dat wordt aangesloten op ME WLC, moet ook worden geautoriseerd

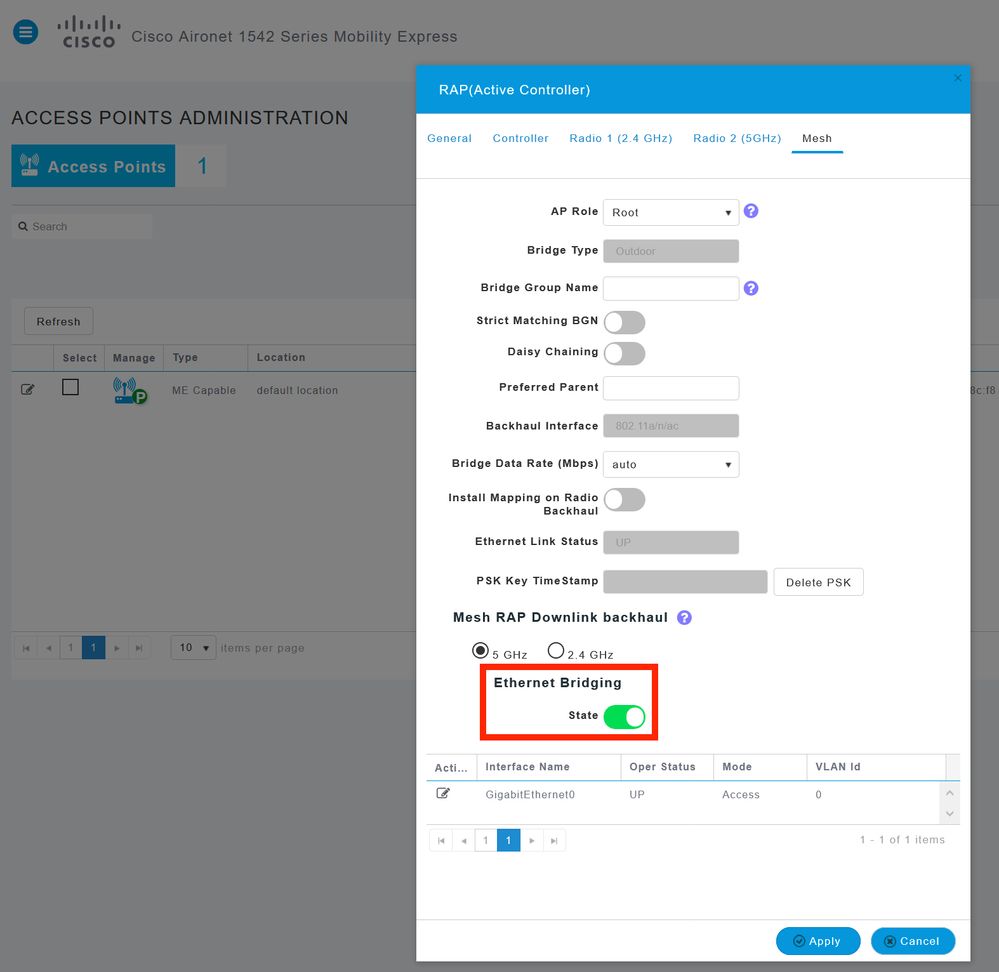

Na het instellen hiervan wordt een mesh-koppeling gemaakt. Als u wilt dat de bekabelde client achter de MAP het verkeer via de mesh-koppeling doorgeeft, moet Ethernet Bridging worden ingeschakeld op de MAP onder Draadloze instellingen > Toegangspunten > MAP > Netwerk:

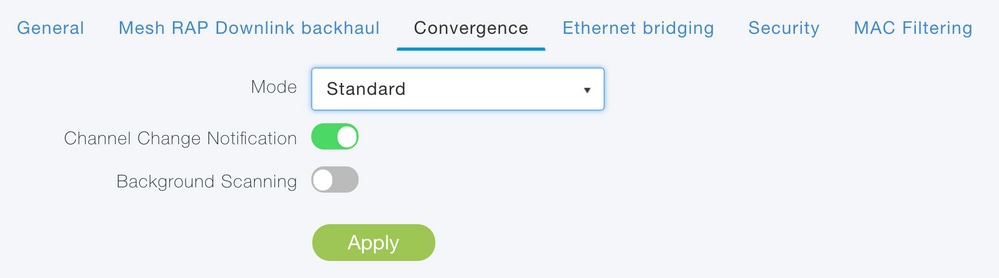

Als de mesh-link een 5GHz-band gebruikt, kan deze worden beïnvloed door radarhandtekeningen. Zodra de RAP een radargebeurtenis detecteert, switches ze naar een ander kanaal. Het wordt aanbevolen om de melding Kanaalwijziging in te schakelen, zodat RAP de MAP meldt dat het kanaal is geschakeld. Dit verlaagt de convergentietijd aanzienlijk omdat MAP niet alle beschikbare kanalen hoeft te scannen:

Verifiëren

We kunnen controleren of de MAP is toegevoegd door het commando show mesh ap summary uit te voeren:

(Cisco Controller) >show mesh ap summary AP Name AP Model BVI MAC CERT MAC Hop Bridge Group Name Enhanced Feature Set ------------------ ------------------- ----------------- ------------------ --- ----------------- -------------------- RAP AIR-AP1542I-E-K9 00:fd:22:19:8c:f8 11:22:33:44:55:66 0 default N/A MAP AIR-AP1542D-E-K9 00:ee:ab:83:d3:20 11:22:33:44:55:66 1 default N/A Number of Mesh APs............................... 0 Number of RAPs................................... 0 Number of MAPs................................... 0 Number of Flex+Bridge APs........................ 2 Number of Flex+Bridge RAPs....................... 1 Number of Flex+Bridge MAPs....................... 1

Om te testen of de link door het verkeer gaat, probeert Cisco van Laptop 1 naar Laptop 2 te pingen:

VAPEROVI:~ vaperovi$ ping 192.168.1.101 PING192.168.1.101 (192.168.1.101): 56 data bytes 64 bytes from192.168.1.101: icmp_seq=0 ttl=64 time=5.461 ms 64 bytes from192.168.1.101: icmp_seq=1 ttl=64 time=3.136 ms 64 bytes from192.168.1.101: icmp_seq=2 ttl=64 time=2.875 ms

Opmerking: U kunt MAP- of RAP-IP-adres pas pingen als de mesh-link is gemaakt.

Probleemoplossing

Op de MAP/RAP:

- Debugmesh-gebeurtenissen

Over ME WLC:

- Foutopsporingsgebeurtenissen inschakelen

- Fouten foutopsporing met CAPWAP inschakelen

- Debugmesh-gebeurtenissen inschakelen

Voorbeeld van een succesvol join-proces waargenomen vanuit MAP (sommige berichten zijn geredigeerd omdat ze niet relevant zijn):

MAP#debug mesh events Enabled all mesh event debugs

[*11/05/2019 18:28:24.5699] EVENT-MeshRadioBackhaul[1]: Sending SEEK_START to Channel Manager

[*11/05/2019 18:28:24.5699] EVENT-MeshChannelMgr[1]: Starting regular seek

[*11/05/2019 18:28:24.5699] EVENT-MeshChannelMgr[1]: channels to be seeked: 100

[*11/05/2019 18:28:06.5499] EVENT-MeshChannelMgr[0]: start scanning on channel 1.

[*11/05/2019 18:28:06.5499] EVENT-MeshChannelMgr[1]: start scanning on channel 100.

[*11/05/2019 18:28:06.5699] EVENT-MeshRadioBackhaul[1]: Sending ADD_LINK to MeshLink

[*11/05/2019 18:28:06.5699] EVENT-MeshAwppAdj[1][D4:78:9B:7B:DF:11]: AWPP adjacency added channel(100) bgn() snr(99)

[*11/05/2019 18:28:06.5699] EVENT-MeshRadioBackhaul[1]: Sending ADJ_FOUND to Channel Manager 0x64

[*11/05/2019 18:28:06.5699] EVENT-MeshChannelMgr[1]: Adj found on channel 100.

[*11/05/2019 18:28:07.2099] ipv6 gw config loop in Ac discovery

[*11/05/2019 18:28:08.5499] EVENT-MeshChannelMgr[0]: scanning timer expires.

[*11/05/2019 18:28:08.7899] EVENT-MeshChannelMgr[0]: continue scanning on channel 2.

[*11/05/2019 18:28:08.7899] EVENT-MeshChannelMgr[1]: scanning timer expires.

[*11/05/2019 18:28:09.0399] EVENT-MeshChannelMgr[1]: continue scanning on channel 104.

[*11/05/2019 18:28:09.2099] ipv6 gw config loop in Ac discovery

[*11/05/2019 18:28:10.7899] EVENT-MeshChannelMgr[0]: scanning timer expires.

[*11/05/2019 18:28:11.0199] EVENT-MeshChannelMgr[0]: continue scanning on channel 3.

[*11/05/2019 18:28:11.0399] EVENT-MeshChannelMgr[1]: scanning timer expires.

[*11/05/2019 18:28:11.2099] ipv6 gw config loop in Ac discovery

[*11/05/2019 18:28:11.3099] EVENT-MeshChannelMgr[1]: continue scanning on channel 108.

[*11/05/2019 18:28:13.0199] EVENT-MeshChannelMgr[0]: scanning timer expires.

[*11/05/2019 18:28:13.2099] ipv6 gw config loop in Ac discovery

[*11/05/2019 18:28:13.2499] EVENT-MeshChannelMgr[0]: continue scanning on channel 4.

[*11/05/2019 18:28:13.3099] EVENT-MeshChannelMgr[1]: scanning timer expires.

[*11/05/2019 18:28:13.5599] EVENT-MeshChannelMgr[1]: continue scanning on channel 112.

[*11/05/2019 18:28:15.2099] ipv6 gw config loop in Ac discovery

[*11/05/2019 18:28:15.2499] EVENT-MeshChannelMgr[0]: scanning timer expires.

[*11/05/2019 18:28:15.5099] EVENT-MeshChannelMgr[0]: continue scanning on channel 5.

[*11/05/2019 18:28:15.5599] EVENT-MeshChannelMgr[1]: scanning timer expires.

[*11/05/2019 18:28:15.8099] EVENT-MeshChannelMgr[1]: continue scanning on channel 116.

.

..

.

[*11/05/2019 18:28:35.7999] EVENT-MeshChannelMgr[1]: Mesh BH requests to switch to channel 100, width 20 MHz

[*11/05/2019 18:28:35.8199] EVENT-MeshChannelMgr[0]: abort scanning.

[*11/05/2019 18:28:35.8199] EVENT-MeshChannelMgr[0]: Set to configured channel 1, width 20 MHz

[*11/05/2019 18:28:36.6699] ipv6 gw config loop in Ac discovery

[*11/05/2019 18:28:37.5099] EVENT-MeshRadioBackhaul[1]: Sending LINK_UP to MeshLink

[*11/05/2019 18:28:37.5099] CRIT-MeshLink: Set Root port Mac: D4:78:9B:7B:DF:11 BH Id: 2 Port:54 Device:DEVNO_BH_R1

[*11/05/2019 18:28:37.5099] EVENT-MeshLink: Sending NOTIFY_SECURITY_LINK_UP to MeshSecurity

[*11/05/2019 18:28:37.5099] EVENT-MeshSecurity: Intermodule message NOTIFY_SECURITY_LINK_UP

[*11/05/2019 18:28:37.5099] EVENT-MeshSecurity: Start full auth to parent D4:78:9B:7B:DF:11

[*11/05/2019 18:28:37.5099] EVENT-MeshSecurity: start_auth, Parent(D4:78:9B:7B:DF:11) state changed to ASSOC

[*11/05/2019 18:28:37.5199] EVENT-MeshSecurity: Opening wpas socket

[*11/05/2019 18:28:37.5199] EVENT-MeshSecurity: start socket to WPA supplicant

[*11/05/2019 18:28:37.5199] EVENT-MeshSecurity: MeshSecurity::wpas_init my_mac=00:EE:AB:83:D3:20, username(18)=c1540-00eeab83d320

[*11/05/2019 18:28:38.6699] ipv6 gw config loop in Ac discovery

[*11/05/2019 18:28:40.6699] ipv6 gw config loop in Ac discovery

[*11/05/2019 18:28:40.6799] EVENT-MeshSecurity: Generating pmk r0 as child(D4:E8:80:A0:D0:B1)

[*11/05/2019 18:28:40.6899] EVENT-MeshSecurity: pmk(eap) r0 generated for D4:78:9B:7B:DF:11: 5309c9fb 0521f380 e2cdacd2 ad2dd4be 350c71f3 8810947f b4f3946b 10aabcbf

[*11/05/2019 18:28:40.6899] EVENT-MeshSecurity: EAP authentication is done, Parent(D4:78:9B:7B:DF:11) state changed to KEY_INIT

[*11/05/2019 18:28:40.6899] EVENT-MeshSecurity: Child(D4:E8:80:A0:D0:B1) generating keys to Parent D4:78:9B:7B:DF:11

[*11/05/2019 18:28:40.6899] EVENT-MeshSecurity: Processing TGR_AUTH_RSP, Parent(D4:78:9B:7B:DF:11) state changed to KEY_VALIDATE

[*11/05/2019 18:28:40.6899] CRIT-MeshSecurity: Mesh Security successful authenticating parent D4:78:9B:7B:DF:11, informing Mesh Link

[*11/05/2019 18:28:40.6899] EVENT-MeshLink: Mac: D4:78:9B:7B:DF:11 bh_id:2 auth_result: 1

[*11/05/2019 18:28:40.6899] EVENT-MeshLink: Sending NOTIFY_SECURITY_DONE to Control

[*11/05/2019 18:28:40.6899] EVENT-MeshLink: Mesh Link:Security success on parent :D4:78:9B:7B:DF:11

[*11/05/2019 18:28:40.6899] EVENT-MeshLink: Uplink Auth done: Mac: D4:78:9B:7B:DF:11 Port:54 Device:DEVNO_BH_R1 notify bridge to start PCP

[*11/05/2019 18:28:40.6899] EVENT-MeshSecurity: Processing TGR_REASSOC_RSP, Parent(D4:78:9B:7B:DF:11) state changed to STATE_RUN

[*11/05/2019 18:28:40.6899] EVENT-MeshAwppAdj[1][D4:78:9B:7B:DF:11]: auth_complete Result(PASS)

.

..

.

[*11/05/2019 18:28:45.6799] CAPWAP State: Discovery

[*11/05/2019 18:28:45.6799] Discovery Request sent to 192.168.1.200, discovery type STATIC_CONFIG(1)

[*11/05/2019 18:28:45.6899] Discovery Request sent to 192.168.1.200, discovery type STATIC_CONFIG(1)

[*11/05/2019 18:28:45.6899] Sent Discovery to mobility group member 1. 192.168.1.200, type 1.

[*11/05/2019 18:28:45.7099] Discovery Request sent to 255.255.255.255, discovery type UNKNOWN(0)

[*11/05/2019 18:28:46.9699] AP GW IP Address updated to 192.168.1.1

[*11/05/2019 18:28:47.3999] Flexconnect Switching to Standalone Mode!

[*11/05/2019 18:28:47.4599] EVENT-MeshLink: Sending NOTIFY_CAPWAP_COMPLETE to Control

[*11/05/2019 18:28:47.4599] EVENT-MeshControl: Capwap Complete Notification: bh:2 Result:2

[*11/05/2019 18:28:47.4599] EVENT-MeshControl: Received CAPWAP Disconnect for: bh_id(2), D4:78:9B:7B:DF:11

[*11/05/2019 18:28:47.4899] Discovery Response from 192.168.1.200

.

..

.

Adding Ipv4 AP manager 192.168.1.200 to least load

[*11/05/2019 18:28:55.1299] WLC: ME ApMgr count 1, ipTransportTried 0, prefer-mode 1, isIpv4OrIpv6Static 2

[*11/05/2019 18:28:55.1399] IPv4 Pref mode. Choosing AP Mgr with index 0, IP 192.168.1.200, load 1, AP ip: (192.168.1.202)

[*11/05/2019 18:28:55.1399] capwapSetTransportAddr returning: index 0, apMgrCount 0

[*11/05/2019 18:28:55.1399]

[*11/06/2019 13:23:36.0000]

[*11/06/2019 13:23:36.0000] CAPWAP State: DTLS Setup

[*11/06/2019 13:23:36.0000] DTLS connection created sucessfully local_ip: 192.168.1.202 local_port: 5248 peer_ip: 192.168.1.200 peer_port: 5246

[*11/06/2019 13:23:36.8599] Dtls Session Established with the AC 192.168.1.200, port 5246

[*11/06/2019 13:23:36.8599]

[*11/06/2019 13:23:36.8599] CAPWAP State: Join

[*11/06/2019 13:23:36.8699] Sending Join request to 192.168.1.200 through port 5248

[*11/06/2019 13:23:36.8899] Join Response from 192.168.1.200

[*11/06/2019 13:23:36.8899] AC accepted join request with result code: 0

.

..

.

CAPWAP data tunnel UPDATE to forwarding SUCCEEDED

[*11/06/2019 13:23:37.4999] Starting Post Join timer

[*11/06/2019 13:23:37.4999]

[*11/06/2019 13:23:37.4999] CAPWAP State: Image Data

[*11/06/2019 13:23:37.5099] AP image version 8.10.105.0 backup 8.8.125.0, Controller 8.10.105.0

[*11/06/2019 13:23:37.5099] Version is the same, do not need update.

[*11/06/2019 13:23:37.6399] do NO_UPGRADE, part1 is active part

[*11/06/2019 13:23:37.6499]

[*11/06/2019 13:23:37.6499] CAPWAP State: Configure

[*11/06/2019 13:23:37.6599] DOT11_CFG[0] Radio Mode is changed from Remote Bridge to Remote Bridge

.

..

.

[*11/06/2019 13:23:38.7799] DOT11_CFG[0]: Starting radio 0

[*11/06/2019 13:23:38.7799] DOT11_CFG[1]: Starting radio 1

[*11/06/2019 13:23:38.8899] EVENT-MeshRadioBackhaul[0]: BH_RATE_AUTO

[*11/06/2019 13:23:38.8899] EVENT-MeshSecurity: Intermodule message LSC_MODE_CHANGE

[*11/06/2019 13:23:38.9099] CAPWAP data tunnel UPDATE to forwarding SUCCEEDED

[*11/06/2019 13:23:38.9999] Setting Prefer-mode IPv4

[*11/06/2019 13:23:39.0499]

[*11/06/2019 13:23:39.0499] CAPWAP State: Run

[*11/06/2019 13:23:39.0499] EVENT-MeshCapwap: CAPWAP joined controller

[*11/06/2019 13:23:39.0599] CAPWAP moved to RUN state stopping post join timer

[*11/06/2019 13:23:39.1599] CAPWAP data tunnel ADD to forwarding SUCCEEDED

[*11/06/2019 13:23:39.2299] AP has joined controller ME

[*11/06/2019 13:23:39.2599] Flexconnect Switching to Connected Mode!

Tips, trucs en veelgemaakte fouten

- Door de MAP en RAP te upgraden naar dezelfde afbeeldingsversie via de draad, vermijden we het downloaden van afbeeldingen over de lucht (wat problematisch kan zijn in "vuile" RF-omgevingen).

- Het vergroten van de kanaalbreedte van de 5GHz backhaul link kan leiden tot lagere SNR en valse radar detecties (voornamelijk op 80MHz en 160 MHz).

- Netverbindingsconnectiviteit mag niet worden getest door MAP of RAP te pingen. Ze zijn niet pingable zodra de mesh-link naar boven komt.

- Het wordt ten zeerste aanbevolen om de installatie in een gecontroleerde omgeving uit te testen voordat u deze ter plaatse implementeert.

- Als toegangspunten met externe antennes worden gebruikt, raadpleegt u de implementatiegids om te controleren welke antennes compatibel zijn en welke poort moet worden aangesloten.

- Om het verkeer van verschillende VLAN's via de mesh-koppeling te overbruggen, moet de functie VLAN Transparent worden uitgeschakeld.

- Overweeg om een syslog-server in de buurt van de toegangspunten te hebben, omdat deze foutopsporingsinformatie kan bieden die anders alleen beschikbaar is met een consoleverbinding.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

4.0 |

18-Oct-2024

|

Vaste typefouten, grammatica, opmaakfouten. |

3.0 |

15-Sep-2023

|

vaste typefouten |

2.0 |

13-Jul-2023

|

Een paar details opgelost en gewijzigd in versie 8.10.185 |

1.0 |

16-Nov-2019

|

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Kasia PrusakCisco Professional Services

- Vasilije PerovicCisco TAC

- Nicolas DarchisCisco TAC

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback