Inleiding

Dit document beschrijft een basisconfiguratievoorbeeld hoe u een mesh access point (AP) kunt aansluiten op de Catalyst 9800 draadloze LAN-controller (WLC).

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Catalyst draadloze 9800 configuratiemodel

- Configuratie van LAP’s

- Beheer en levering van draadloze access points (CAPWAP)

- Configuratie van een externe DHCP-server

- Configuratie van Cisco-switches

Gebruikte componenten

In dit voorbeeld wordt gebruik gemaakt van een lichtgewicht access point (1572AP en 1542) dat kan worden geconfigureerd als een Root AP (RAP) of mesh AP (MAP) om toe te voegen aan Catalyst 9800 WLC. De procedure is identiek voor 1542 of 1562 toegangspunten. De RAP is via een Cisco Catalyst switch verbonden met de Catalyst 9800 WLC.

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- C980-CL v16.12.1

- Cisco Layer 2 Switch

- Cisco Aironet 1572 Series lichtgewicht access points voor buitengebruik voor de sectie Bridge

- Cisco Aironet 1542 voor de Flex+Bridge-sectie

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configureren

Case Study 1: Bridge Mode

Configuraties

Een mesh AP moet worden geverifieerd voordat het kan worden toegevoegd aan de 9800 controller. In deze casestudy wordt overwogen dat u eerst in de lokale modus bij het toegangspunt wordt aangesloten en vervolgens naar de WLC-modus (ook bekend als Bridge) wordt geconverteerd. Om de toewijzing van AP Josef profielen te vermijden, gebruik dit voorbeeld maar vorm de standaard aaa autorisatie credential-download methode zodat om het even welke netwerkAP wordt toegestaan om zich bij het controlemechanisme aan te sluiten.

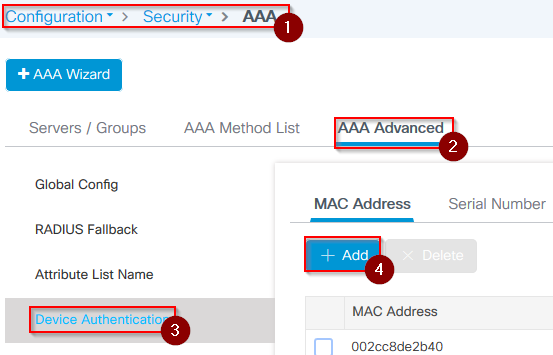

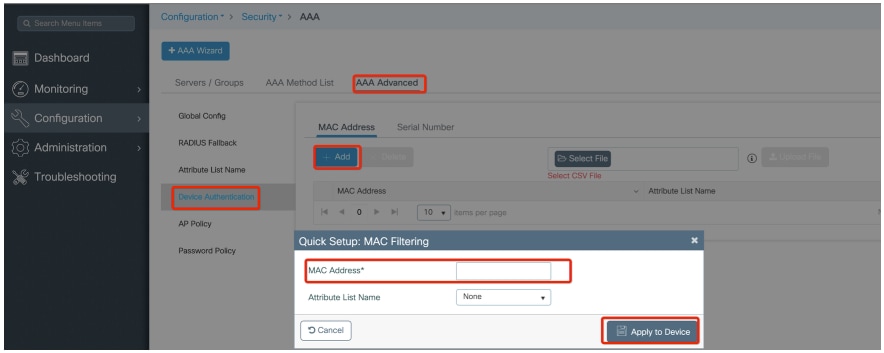

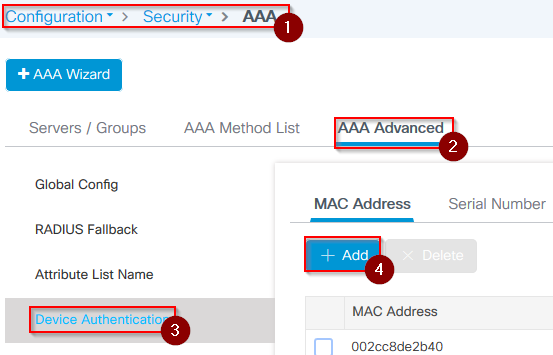

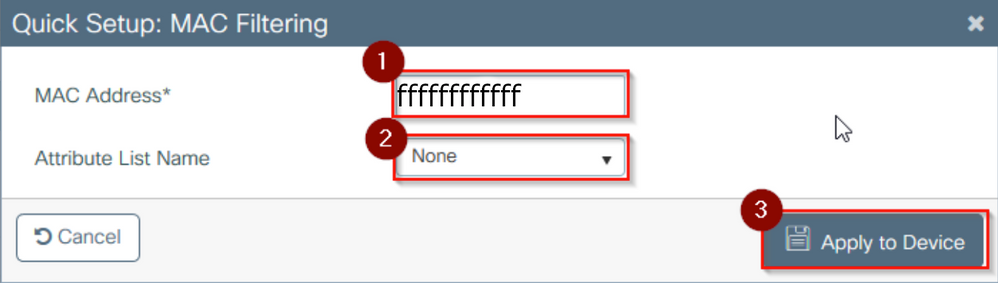

Stap 1: Rap/MAP mac-adressen configureren onder Apparaatverificatie.

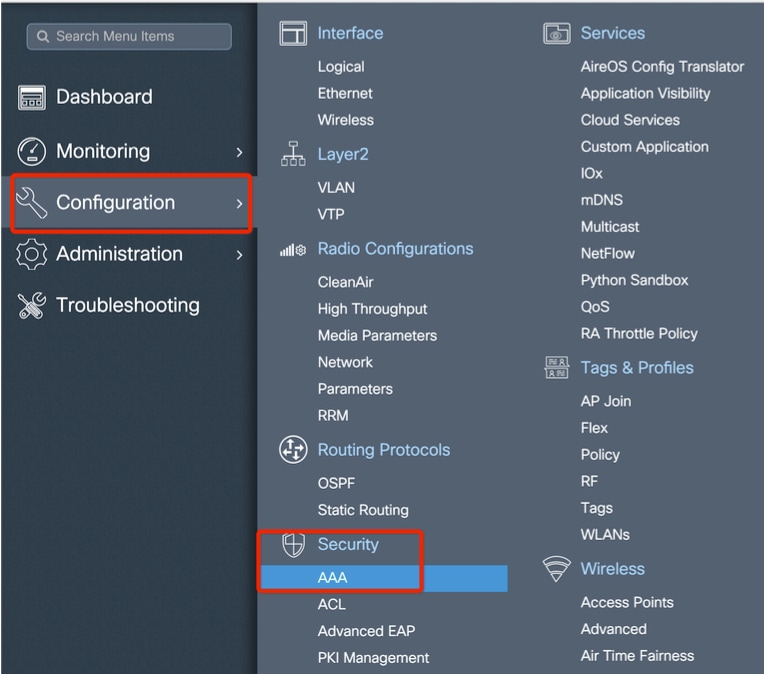

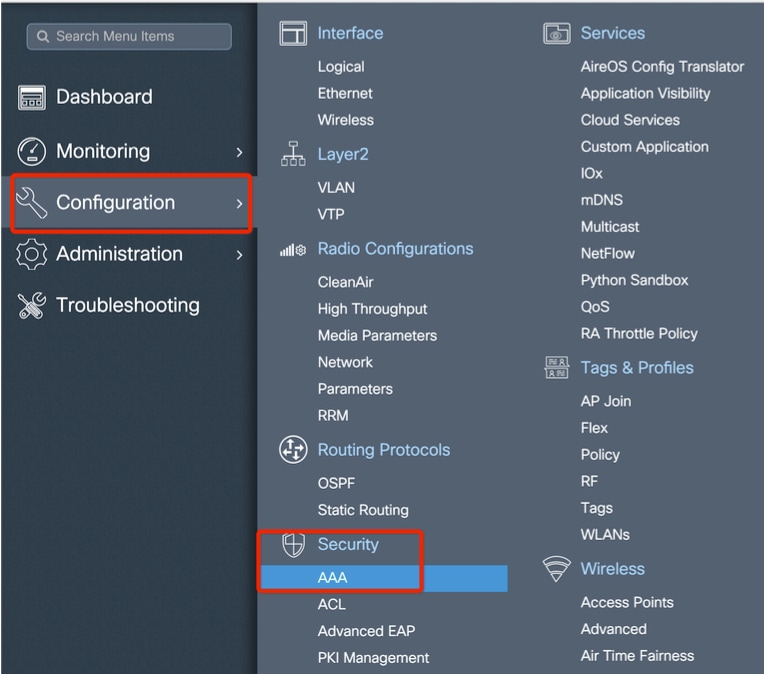

Navigeer naar Configuration > AAA > AAA Advanced > Apparaatverificatie.

Voeg het Base Ethernet MAC-adres van de mesh access points toe. Voeg het toe zonder speciale tekens, zonder '.' of ':'

Opmerking: Vanaf de release van 17.3.1, als er mac-adresscheidingstekens zoals '.', ':' of '-' zijn toegevoegd, kan het toegangspunt niet meedoen. Er zijn momenteel 2 verbeteringen geopend voor dit product: Cisco bug-id CSCv43870 en Cisco bug-id CSCvr07920. In de toekomst, 9800 accepteert alle mac adresformaten.

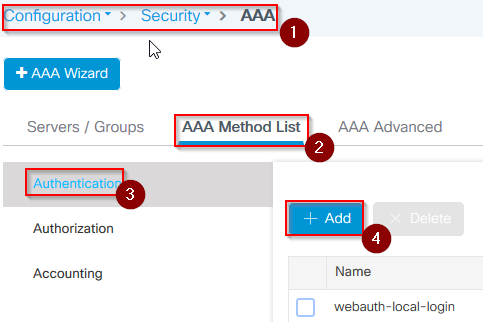

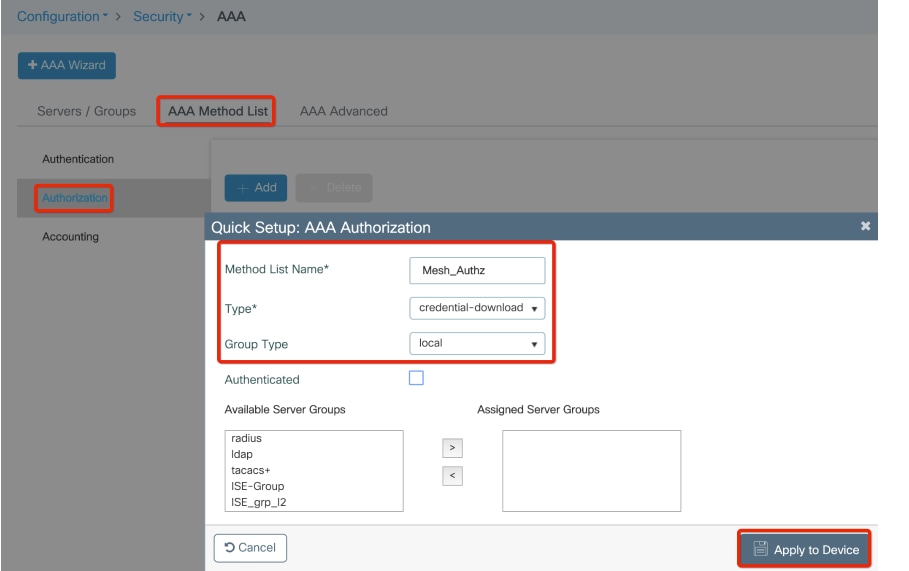

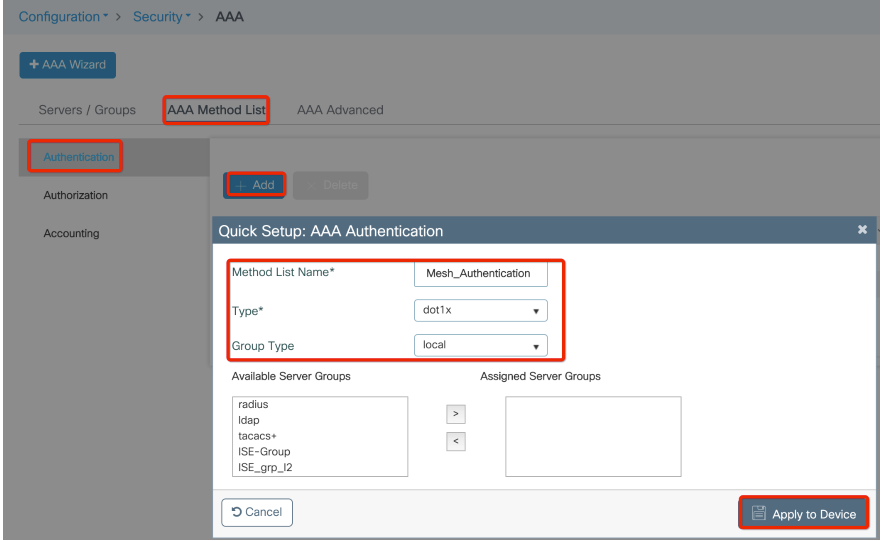

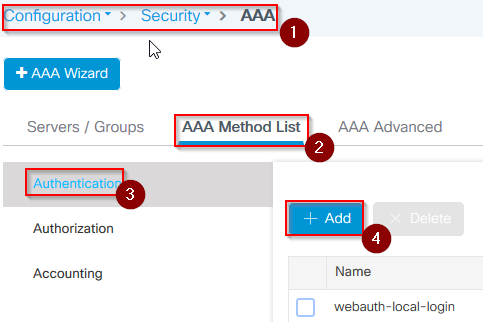

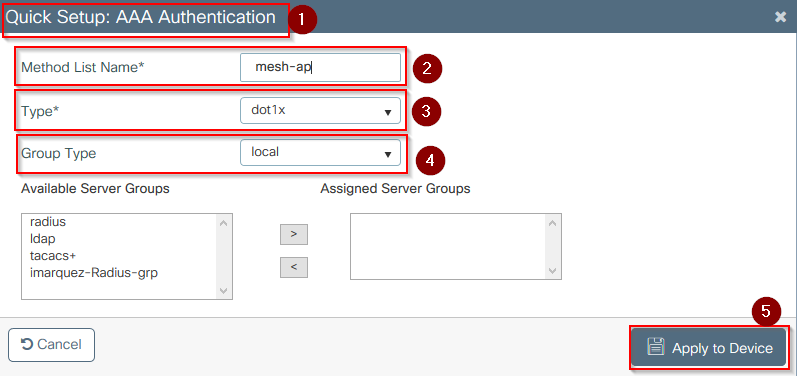

Stap 2: Configureer de lijst met verificatiemethode en autorisatie.

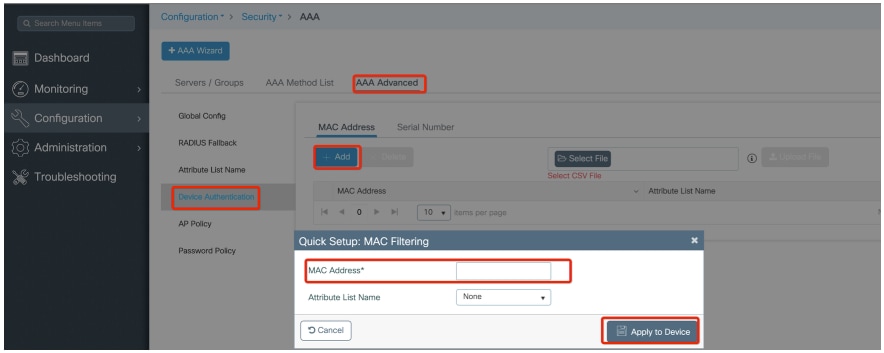

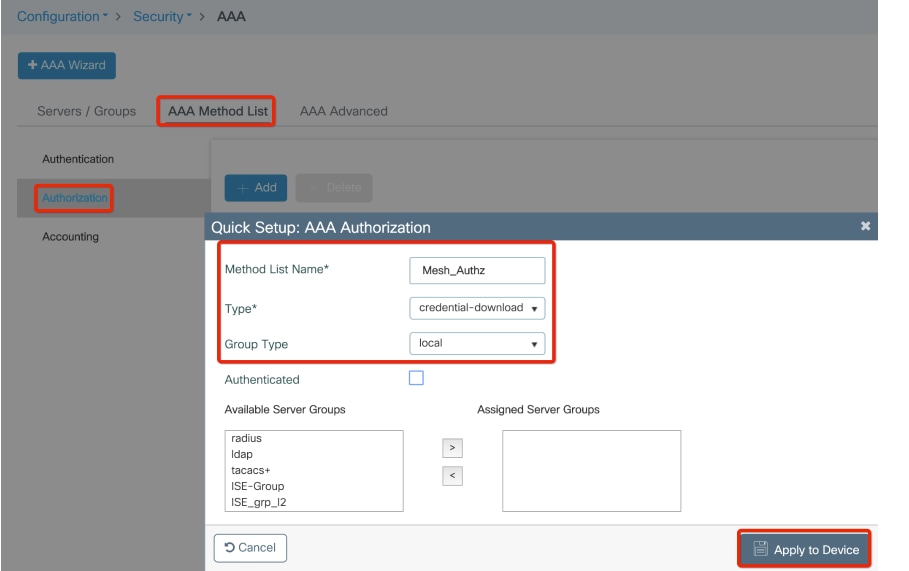

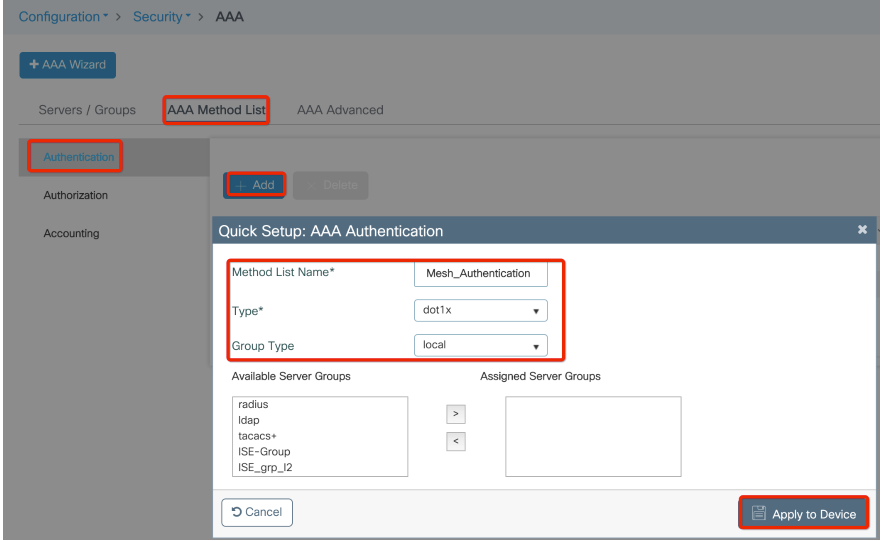

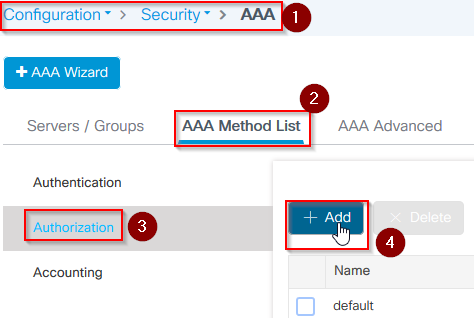

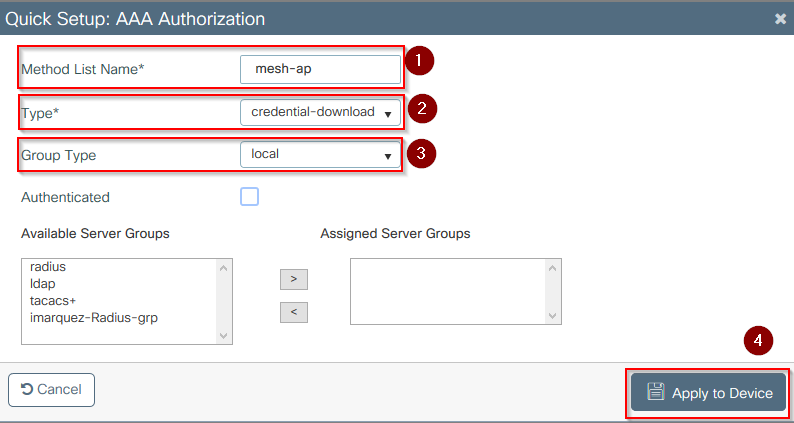

Navigeer naar Configuratie > Beveiliging > AAA > AAA-methodelijst > Verificatie en creëer de lijst met verificatiemethoden en de lijst met autorisatiemethoden.

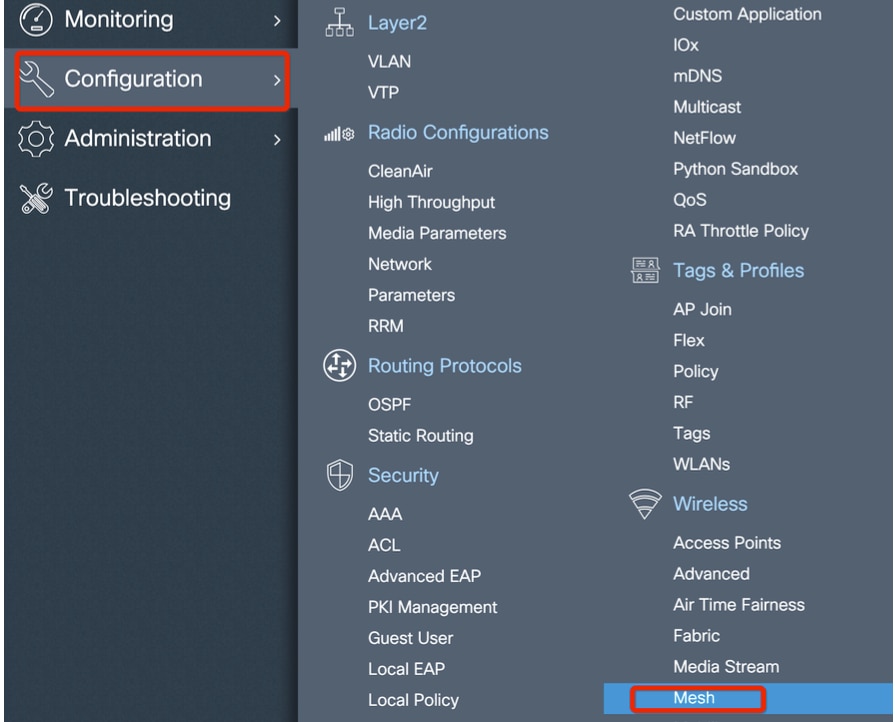

Stap 3: Configureer de globale gaasparameters.

Navigeer naar Configuration> mesh> wereldwijde parameters. Aanvankelijk kunt u deze waarden standaard houden.

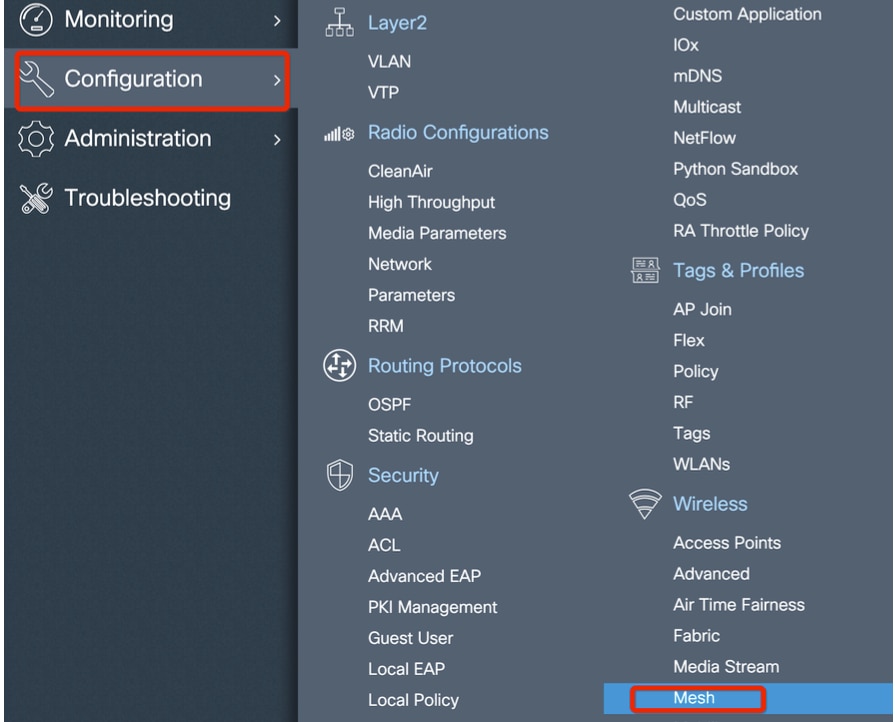

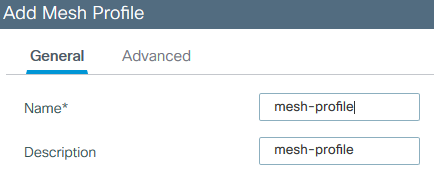

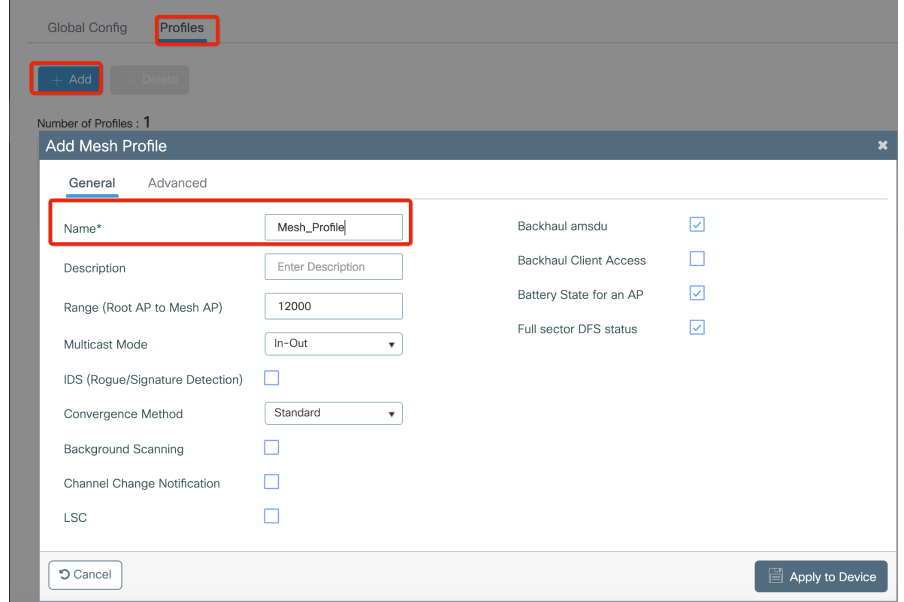

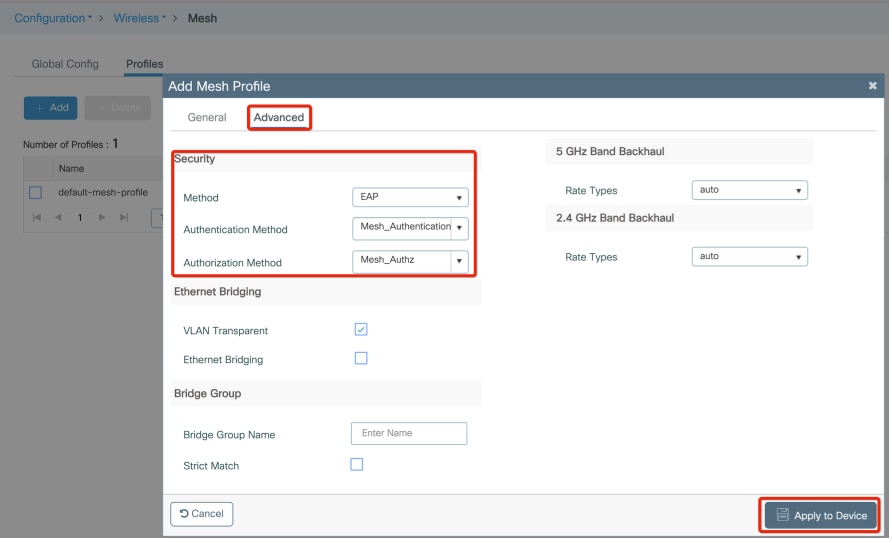

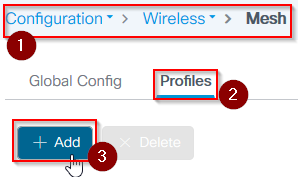

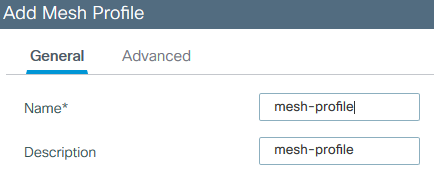

Stap 4: Maak een nieuw mesh profiel onder Configuration > Mesh > Profile > +Add.

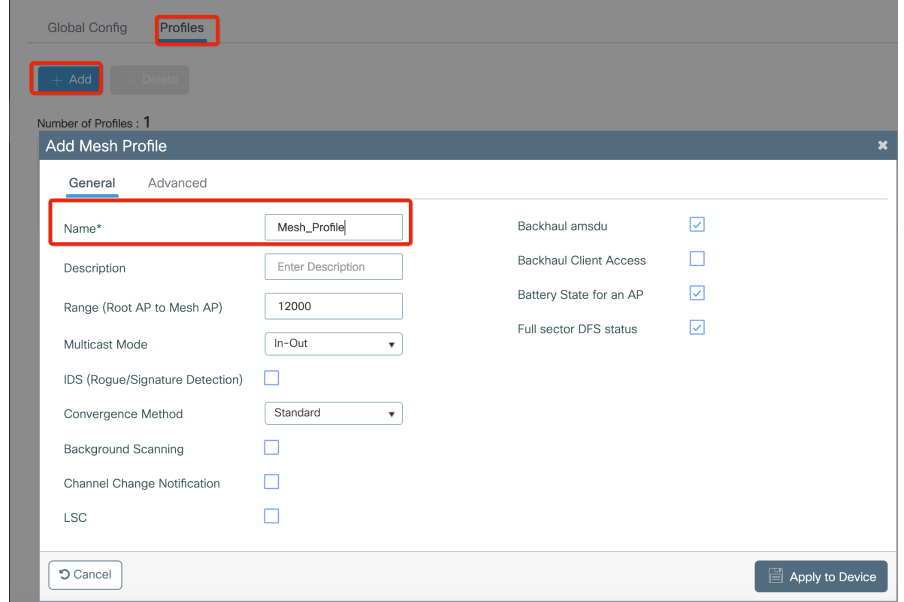

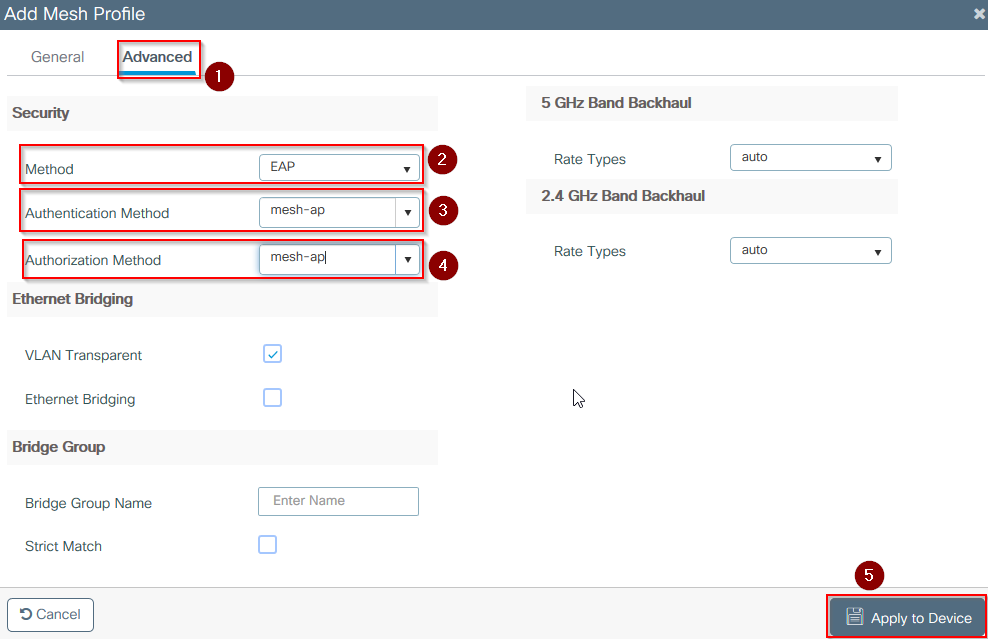

Klik op het gemaakte netwerkprofiel om de algemene en geavanceerde instellingen voor het netwerkprofiel te bewerken.

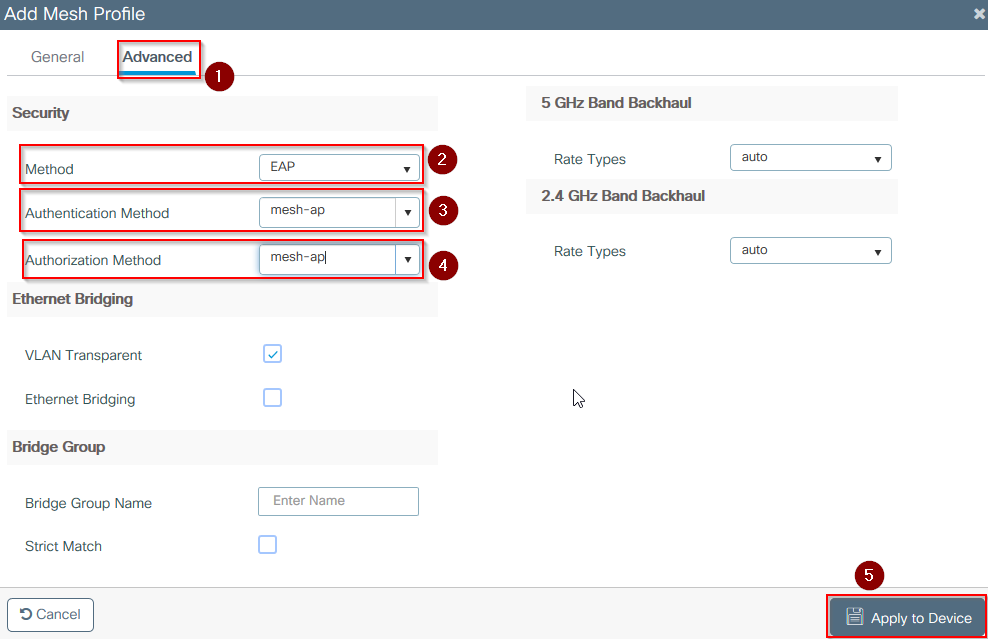

In het diagram zoals weergegeven, moet u het verificatie- en autorisatieprofiel dat voor u is gemaakt, toewijzen aan het mesh-profiel.

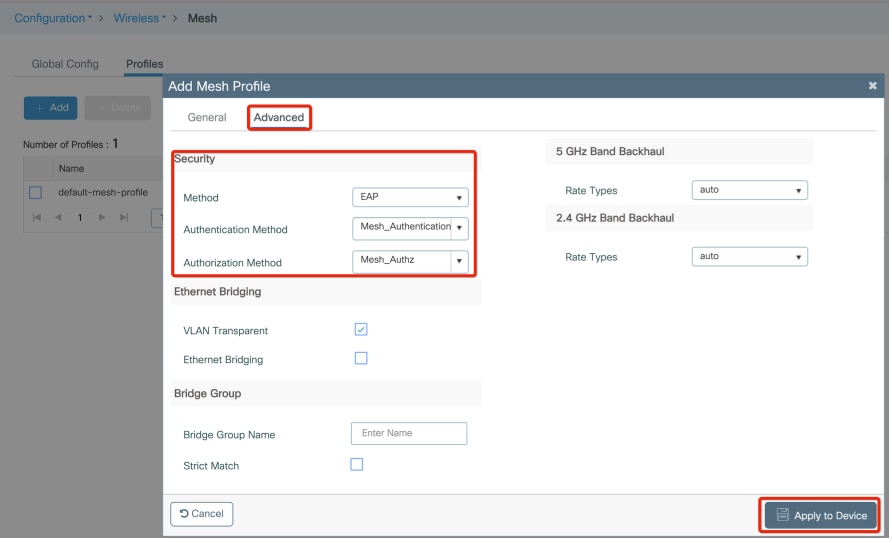

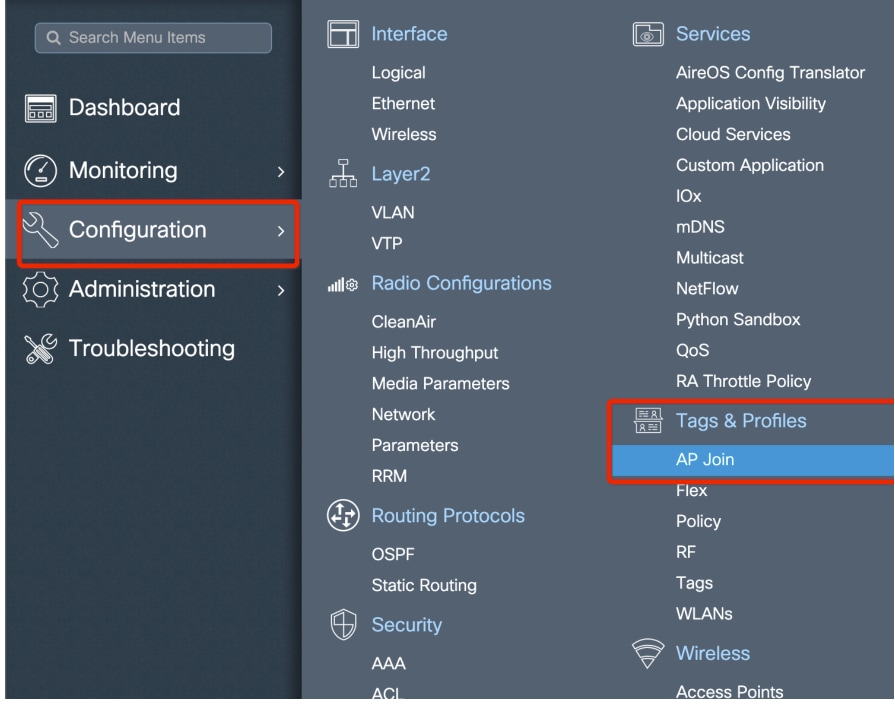

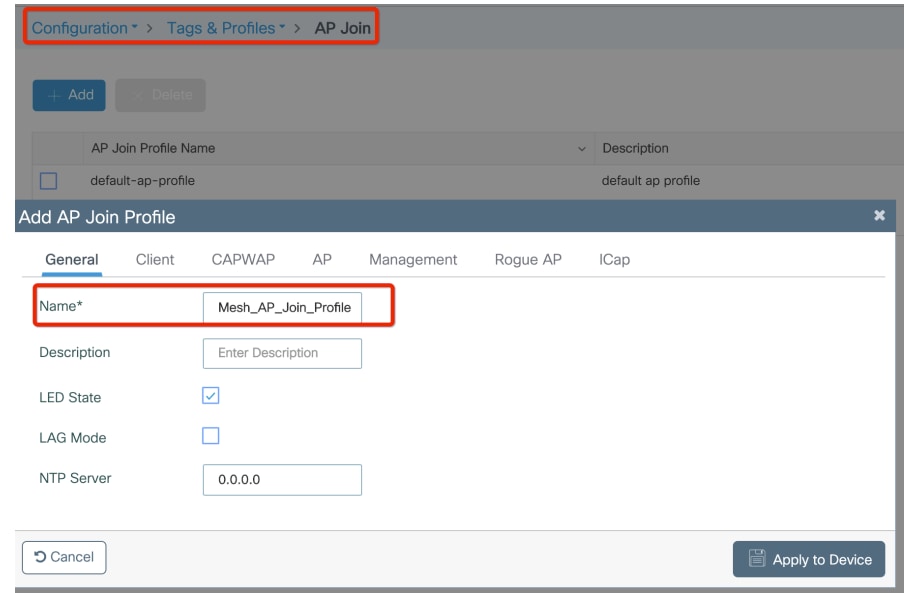

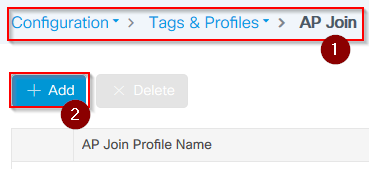

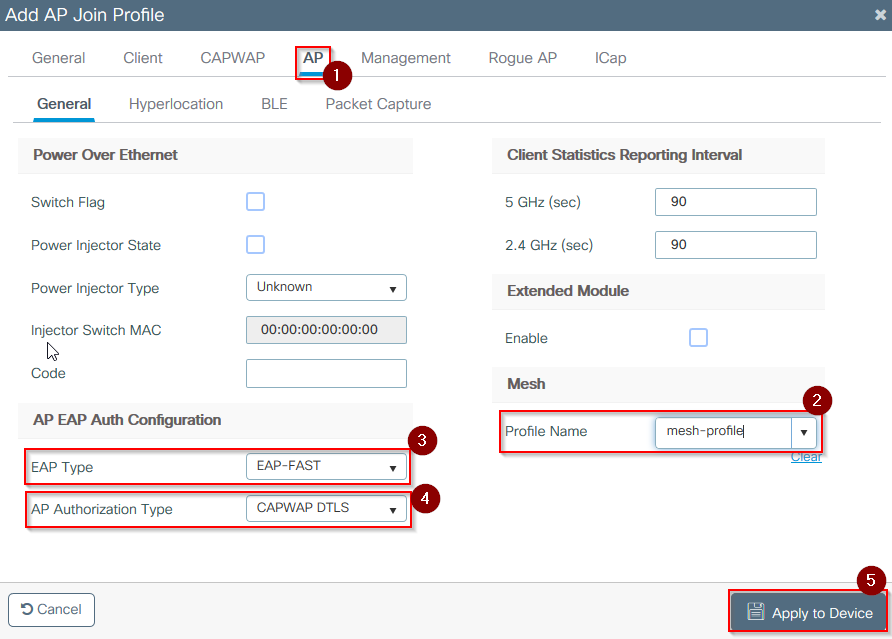

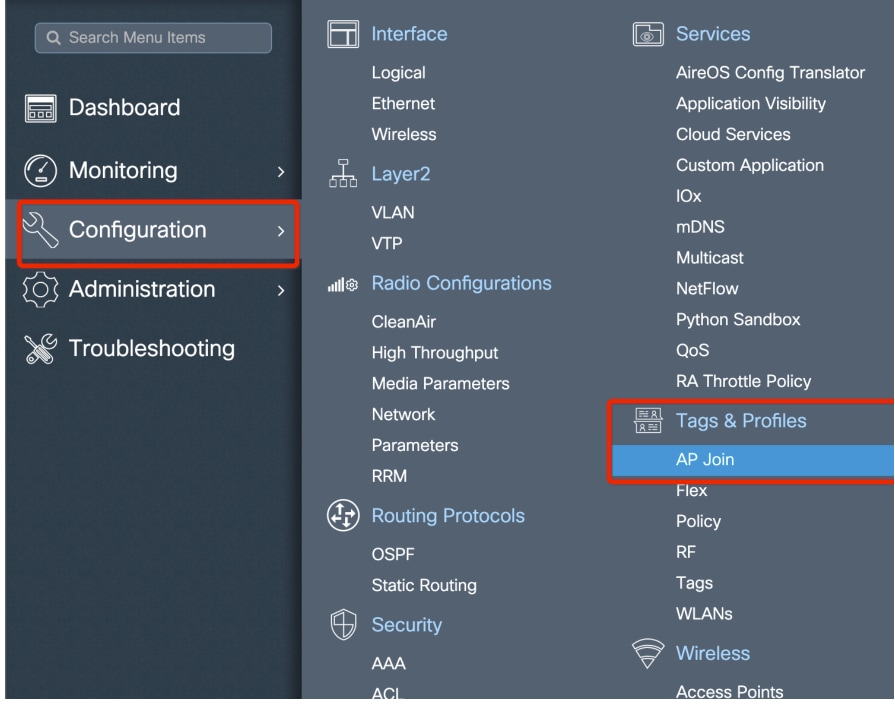

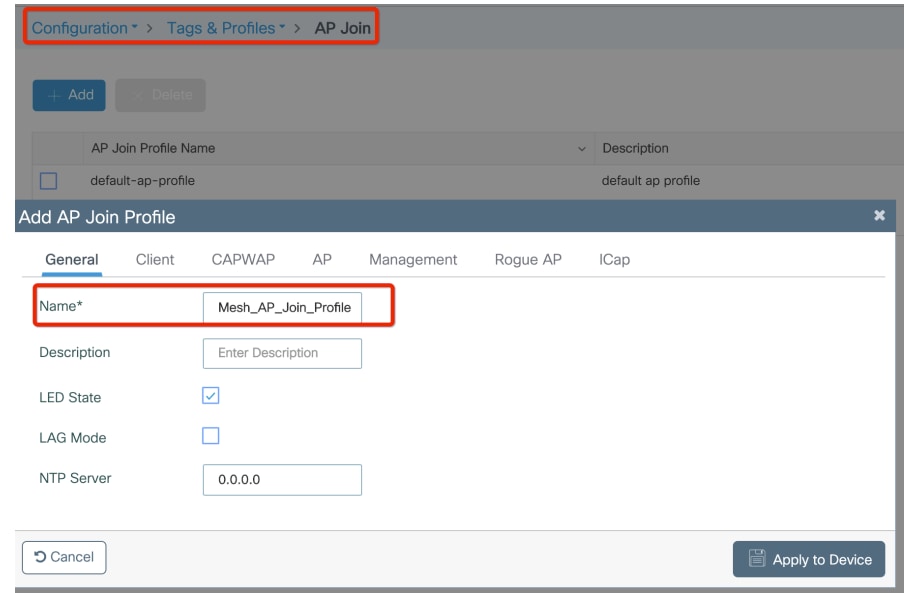

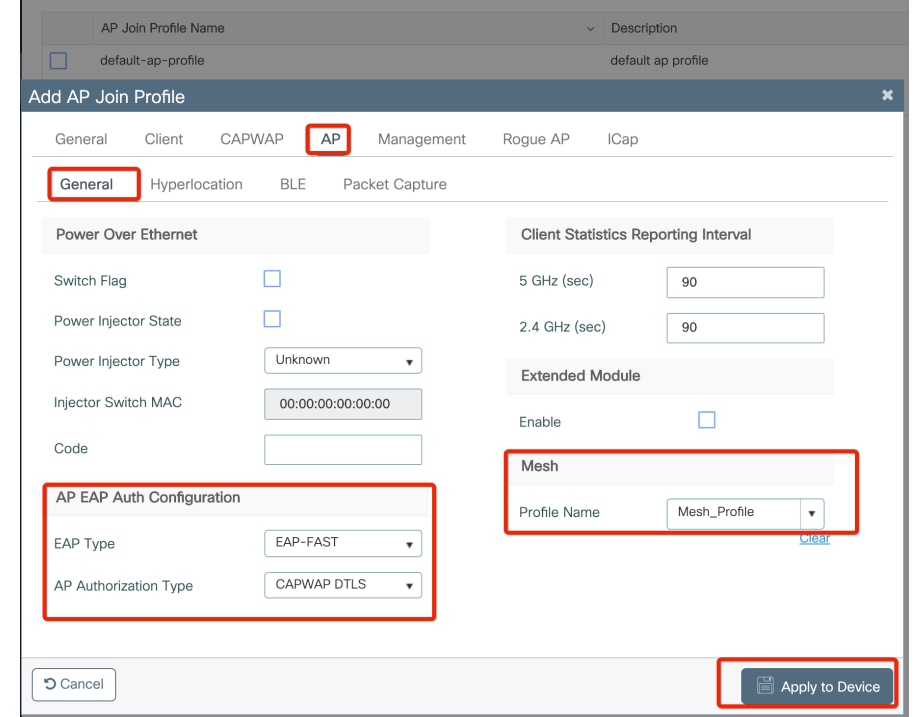

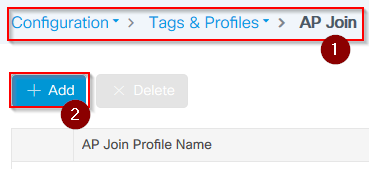

Stap 5: Maak een nieuwe AP-verbinding profiel. Navigeer naar Configureren > Tags en profielen: AP Join.

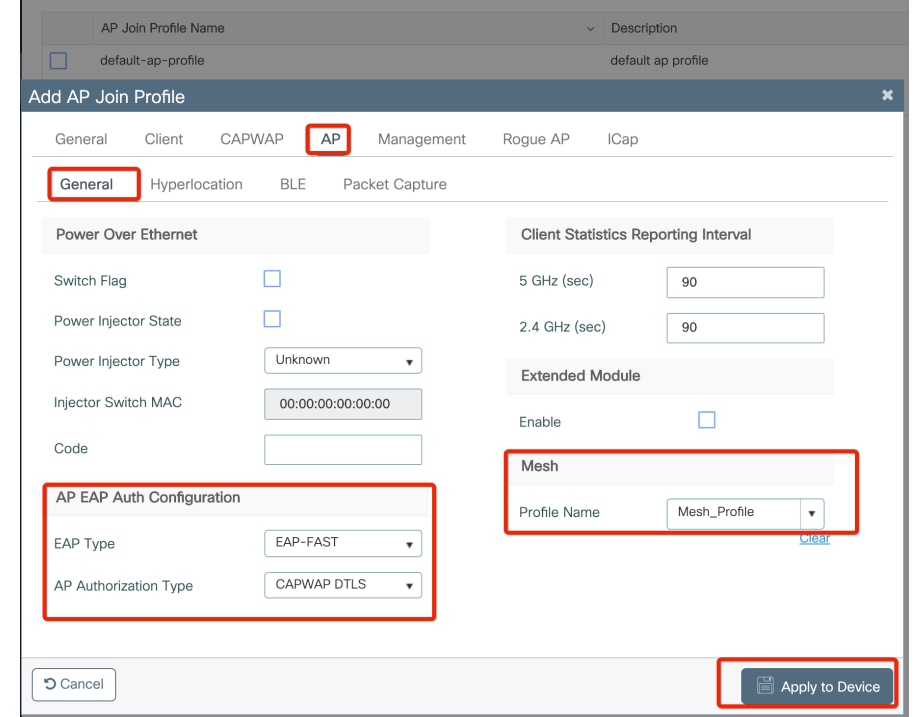

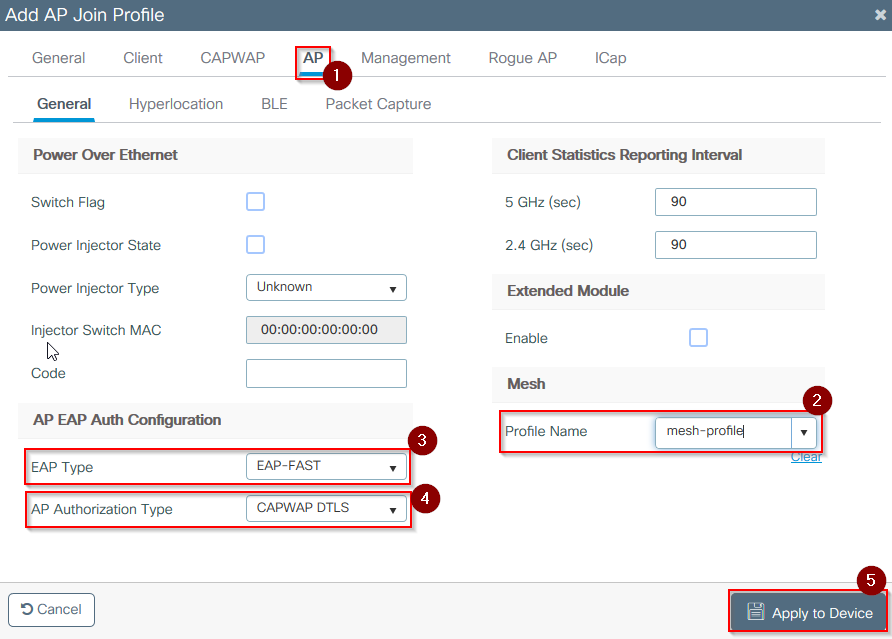

Pas het eerder geconfigureerde mesh profiel toe en configureer de EAP-auth:

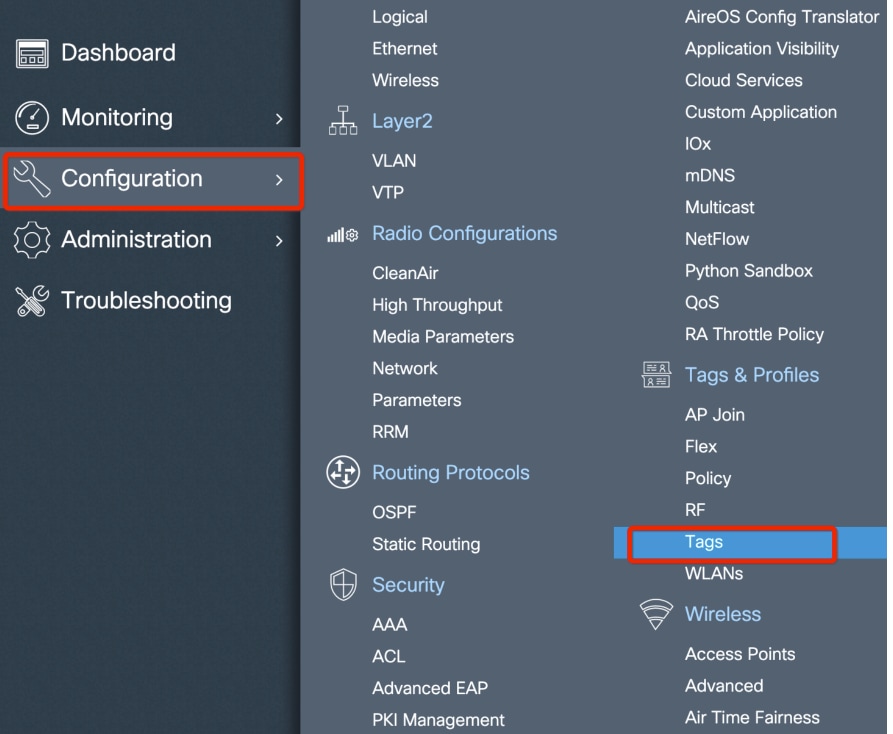

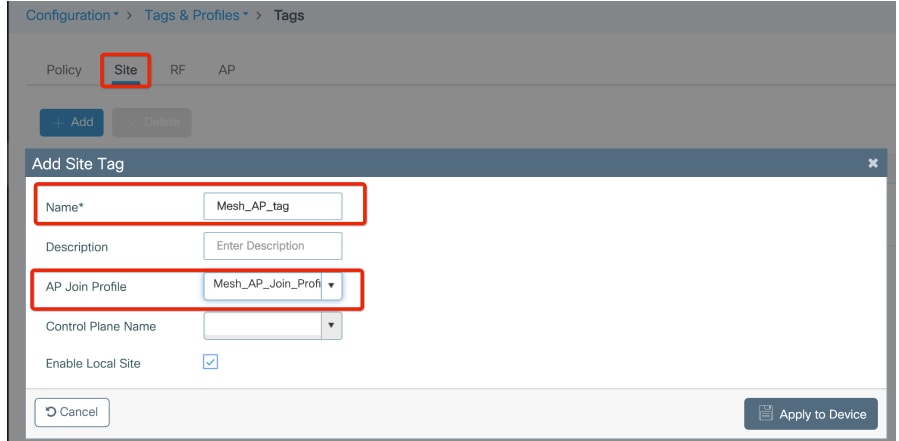

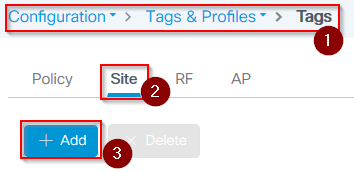

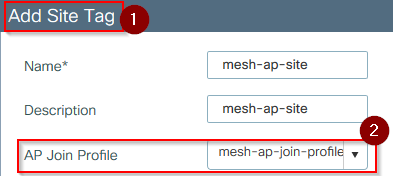

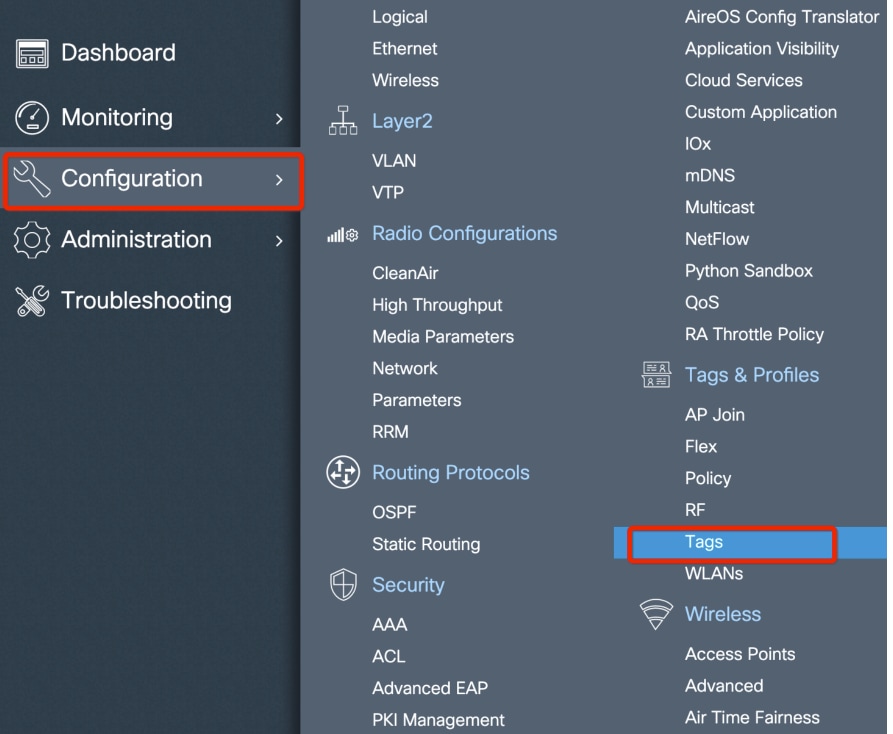

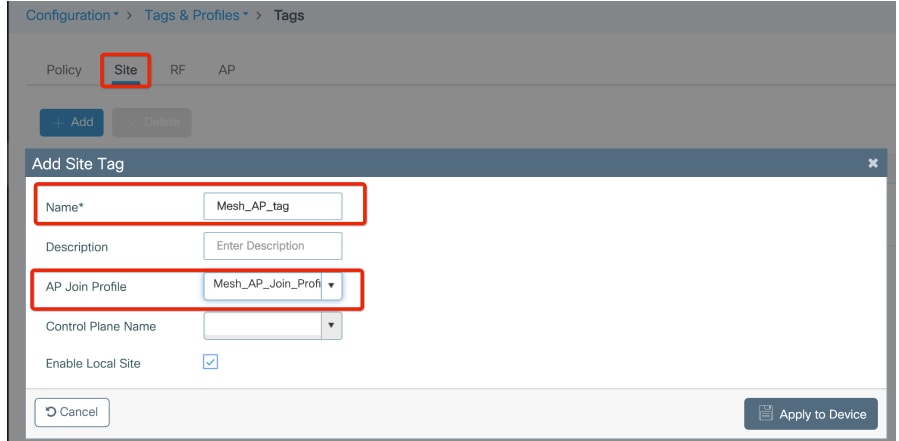

Stap 6: Maak een netlocatie Tag zoals getoond.

Configureer Klik op de TAG met de mesh-locatie die in Stap 6 is gemaakt om deze te configureren.

Navigeer naar het tabblad Site en pas het eerder geconfigureerde mesh AP-toetredprofiel toe:

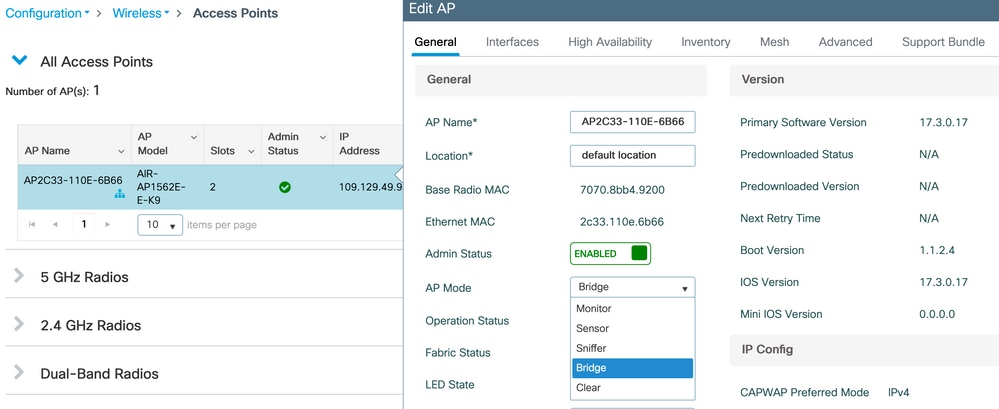

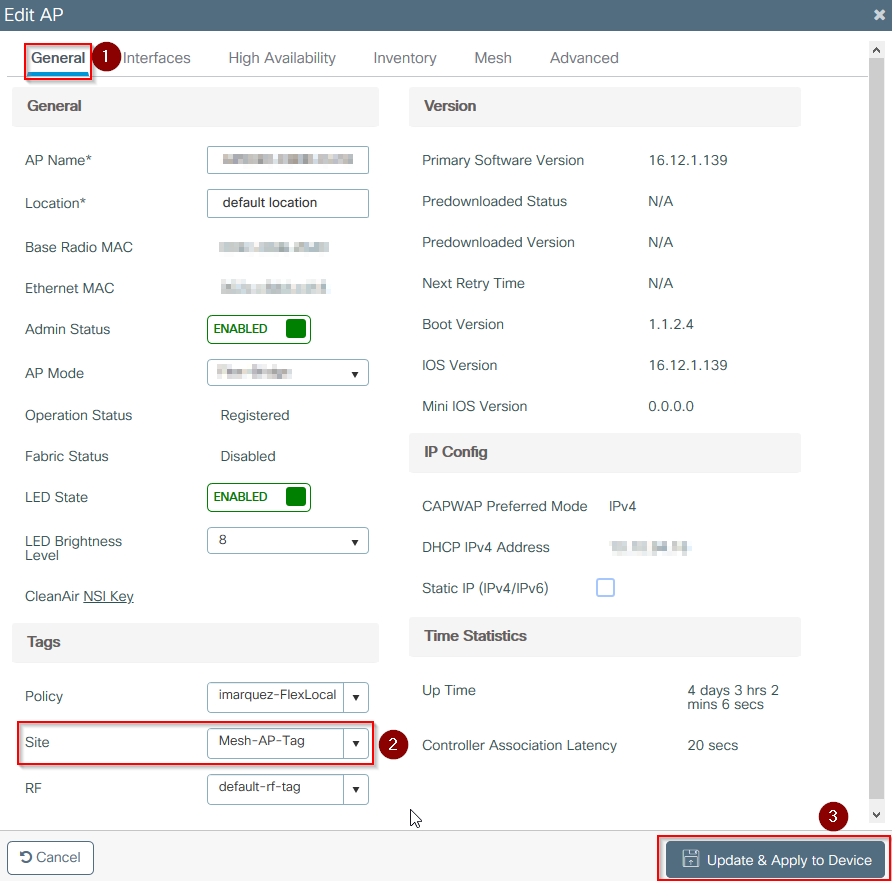

Stap 7. Wijs de sitetag toe aan het toegangspunt. Navigeer naar Configuration > Wireless > Access points en klik op het mesh-toegangspunt. Wijs de sitetag toe.

Wijs een sitetag toe

Wijs een sitetag toe

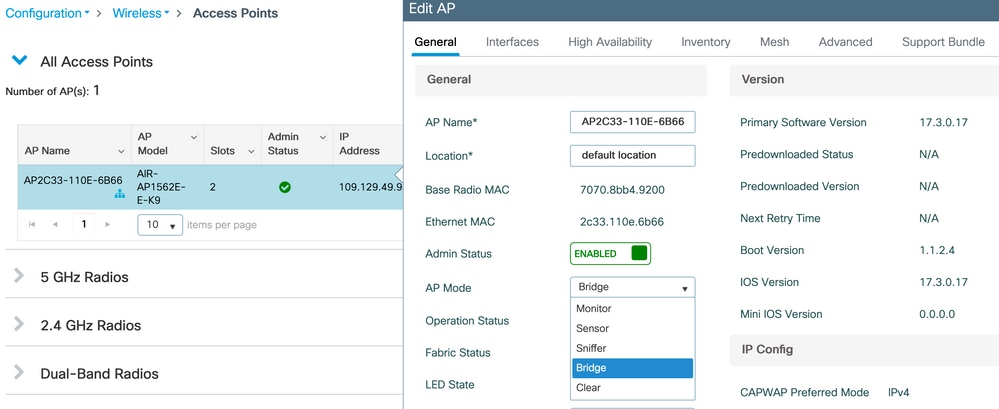

Stap 8. Converteer het AP naar de Bridge modus.

Via CLI kunt u deze opdracht gebruiken op het toegangspunt:

capwap ap mode bridge

Het toegangspunt start de computer opnieuw op en voegt deze weer toe in de Bridge-modus.

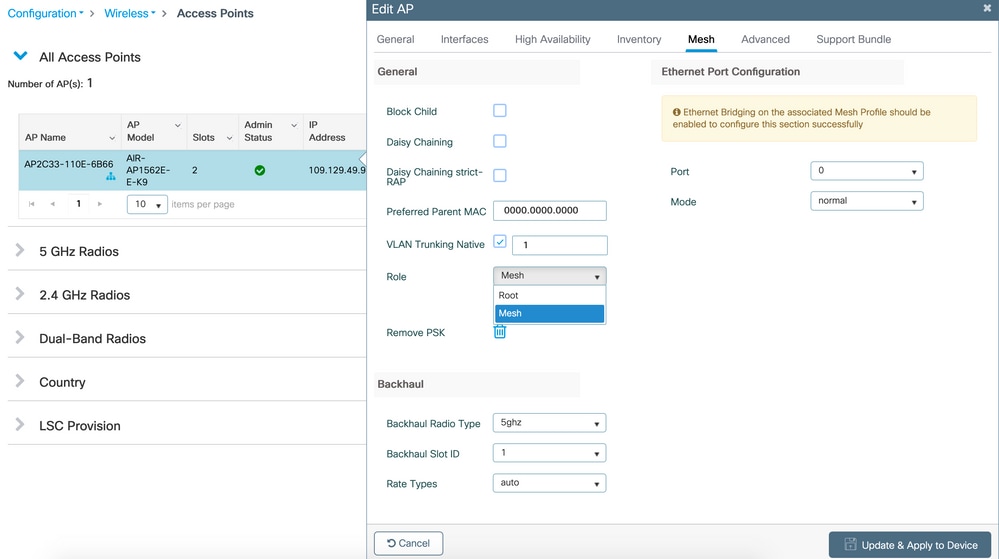

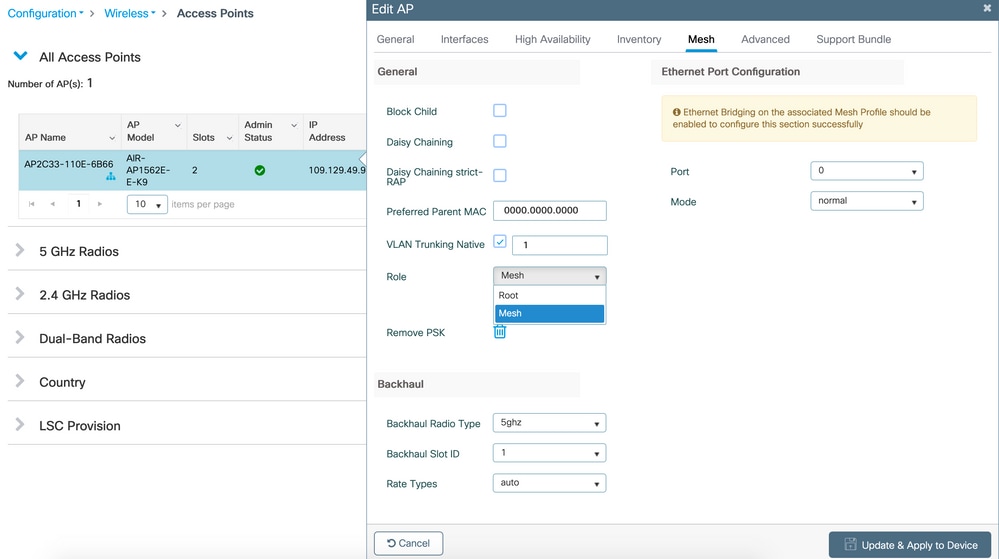

Stap 9. U kunt nu de rol van het toegangspunt definiëren: hoofdpunt-AP of netwerk-AP.

De root-AP is degene met een bekabelde verbinding met de WLC terwijl de mesh AP zich aansluit bij de WLC via de radio die probeert verbinding te maken met een root-AP. Een maas-AP kan zich aansluiten bij de WLC via zijn bekabelde interface als het er niet in is geslaagd om een wortel-AP te vinden via zijn radio, voor provisioningdoeleinden. Vergeet niet om de trunknative VLAN in de AP-instellingen op te geven voor het geval dat deze afwijkt van de standaard VLAN 1.

Wijs een vermaasde rol toe

Wijs een vermaasde rol toe

Verifiëren

aaa new-model

aaa local authentication default authorization default

!

!

aaa authentication dot1x default local

aaa authentication dot1x Mesh_Authentication local

aaa authorization network default local

aaa authorization credential-download default local

aaa authorization credential-download Mesh_Authz local

username 111122223333 mac

wireless profile mesh Mesh_Profile

method authentication Mesh_Authentication

method authorization Mesh_Authz

wireless profile mesh default-mesh-profile

description "default mesh profile"

wireless tag site Mesh_AP_Tag

ap-profile Mesh_AP_Join_Profile

ap profile Mesh_AP_Join_Profile

hyperlocation ble-beacon 0

hyperlocation ble-beacon 1

hyperlocation ble-beacon 2

hyperlocation ble-beacon 3

hyperlocation ble-beacon 4

mesh-profile Mesh_Profile

Problemen oplossen

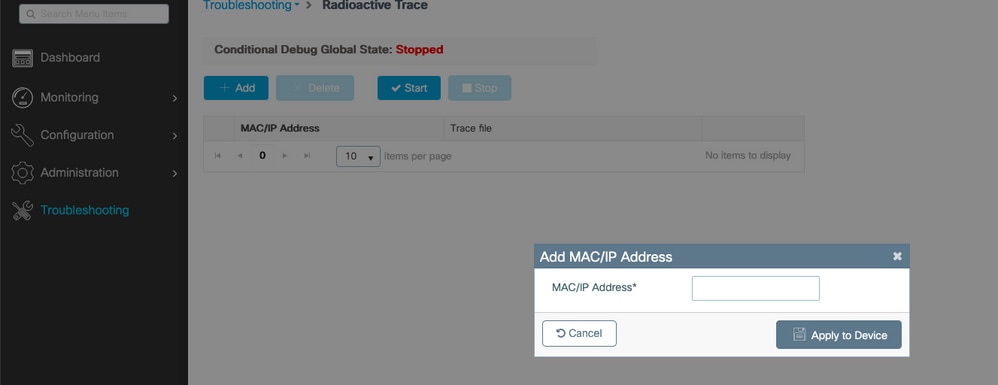

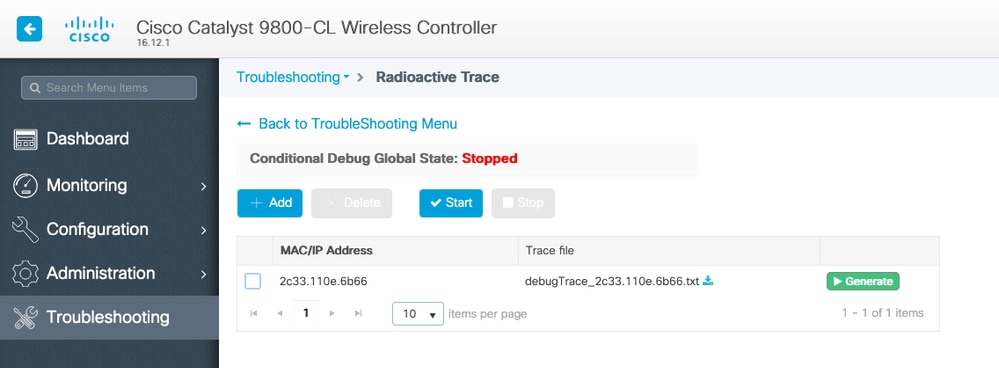

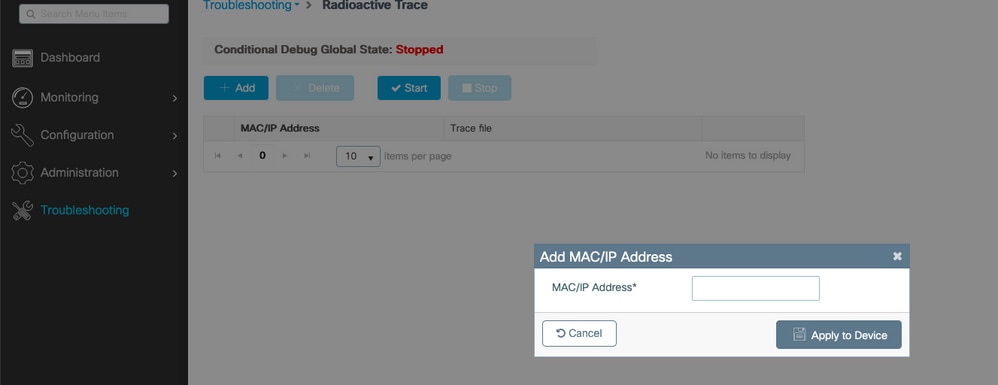

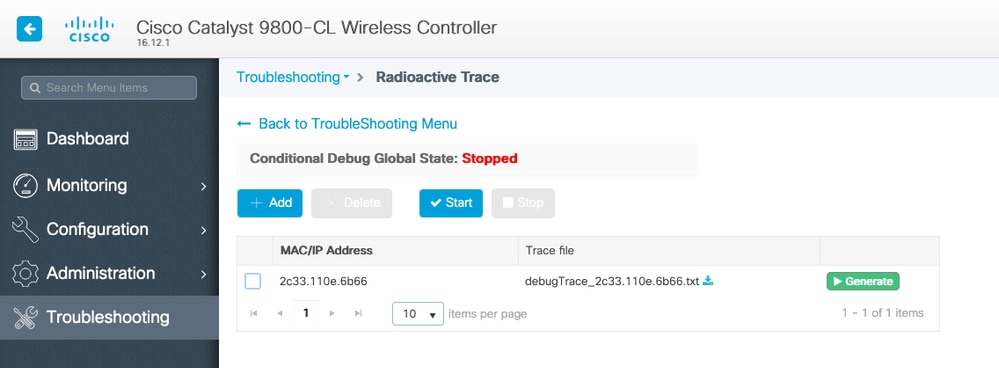

In Probleemoplossing > Radioactive Trace web UI pagina, klikt u op toevoegen en voer het AP mac-adres in.

Klik op Start en wacht tot het toegangspunt opnieuw probeert zich bij de controller aan te sluiten. Als u klaar bent, klikt u op Generate (Generate) en kiest u een tijdsperiode om de logbestanden te verzamelen (bijvoorbeeld laatste 10 of 30 minuten).

Klik op de naam van het Trace-bestand om het van uw browser te downloaden.

Hier is een voorbeeld van AP niet aangesloten omdat de verkeerde naam van de aaa vergunningsmethode werd bepaald:

019/11/28 13:08:38.269 {wncd_x_R0-0}{1}: [capwapac-smgr-srvr] [23388]: (info): Session-IP: 192.168.88.48[5272] Mac: DTLS session has been established for AP

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [ewlc-infra-evq] [23388]: (info): DTLS record type: 23, application data

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [capwapac-smgr-sess] [23388]: (info): Session-IP: 192.168.88.48[5272] Mac: Capwap message received, type: join_request

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [capwapac-smgr-sess] [23388]: (info): Session-IP: 192.168.88.48[5272] Mac: Received CAPWAP join request

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [mesh-config] [23388]: (ERR): Failed to get ap PMK cache rec status

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [mesh-config] [23388]: (ERR): Failed to get ap PMK cache rec status

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [mesh-config] [23388]: (ERR): Failed to get ap PMK cache rec status

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [apmgr-capwap-join] [23388]: (info): 00a3.8e95.6c40 Ap auth pending

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [apmgr-capwap-join] [23388]: (ERR): Failed to initialize author request, Reason: Invalid argument

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [apmgr-capwap-join] [23388]: (ERR): 00a3.8e95.6c40 Auth request init failed

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [apmgr-db] [23388]: (ERR): 00a3.8e95.6c40 Failed to get wtp record: Get ap tag info

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [apmgr-db] [23388]: (ERR): 00a3.8e95.6c40 Failed to get ap tag info : Get ap join fail info

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [capwapac-smgr-sess-fsm] [23388]: (ERR): Session-IP: 192.168.88.48[5272] Mac: 00a3.8e95.6c40 Unmapped previous state in transition S_JOIN_PROCESS to S_END on E_AP_INTERFACE_DOWN

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [capwapac-smgr-sess-fsm] [23388]: (info): Session-IP: 192.168.88.48[5272] Mac: 00a3.8e95.6c40 Terminating AP CAPWAP session.

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [capwapac-smgr-sess-fsm] [23388]: (note): Session-IP: 192.168.88.48[5272] Mac: 00a3.8e95.6c40 Last Control Packet received 0 seconds ago.

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [capwapac-smgr-sess-fsm] [23388]: (note): Session-IP: 192.168.88.48[5272] Mac: 00a3.8e95.6c40 Last Data Keep Alive Packet information not available. Data session was not established

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [ewlc-dtls-sessmgr] [23388]: (info): Remote Host: 192.168.88.48[5272] Sending DTLS alert message, closing session..

2019/11/28 13:08:38.288 {wncd_x_R0-0}{1}: [ewlc-dtls-sessmgr] [23388]: (info): Remote Host: 192.168.88.48[5272] alert type:warning, description:close notify

2019/11/28 13:08:38.289 {wncmgrd_R0-0}{1}: [ewlc-infra-evq] [23038]: (debug): instance :0 port:38932MAC: 0062.ec80.b1ac

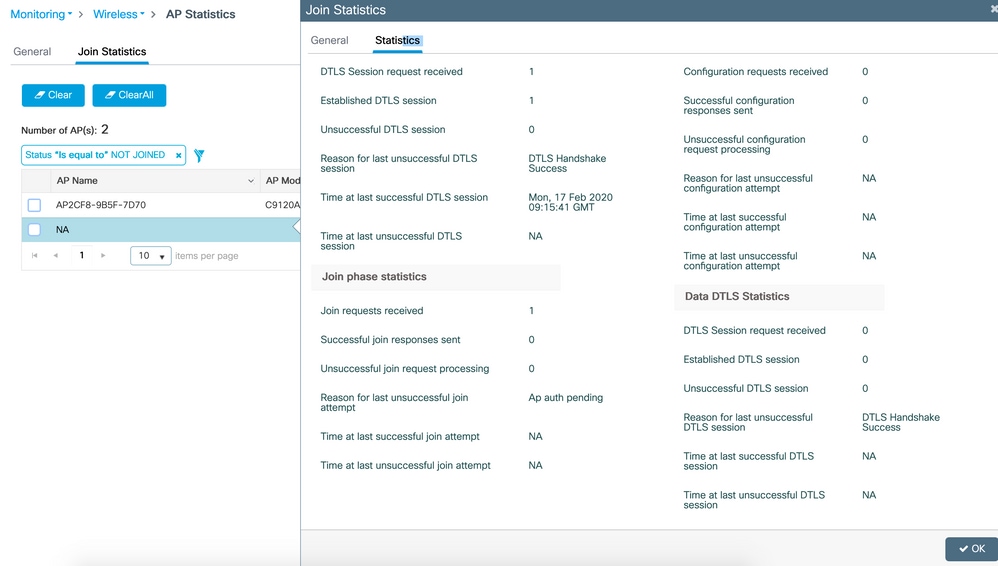

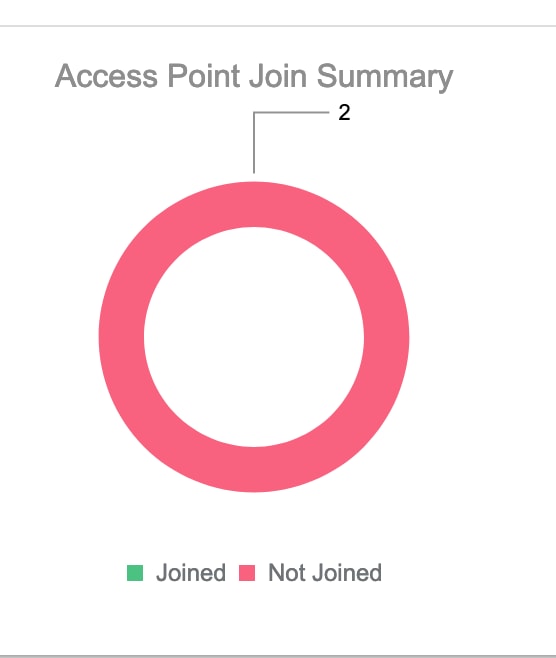

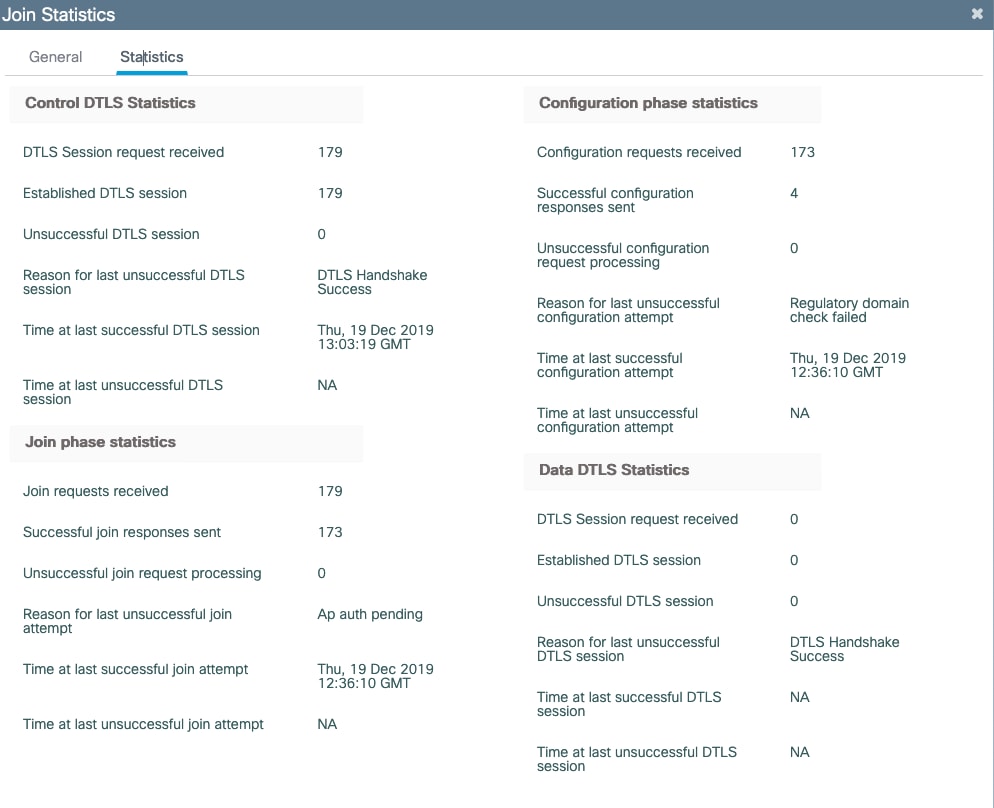

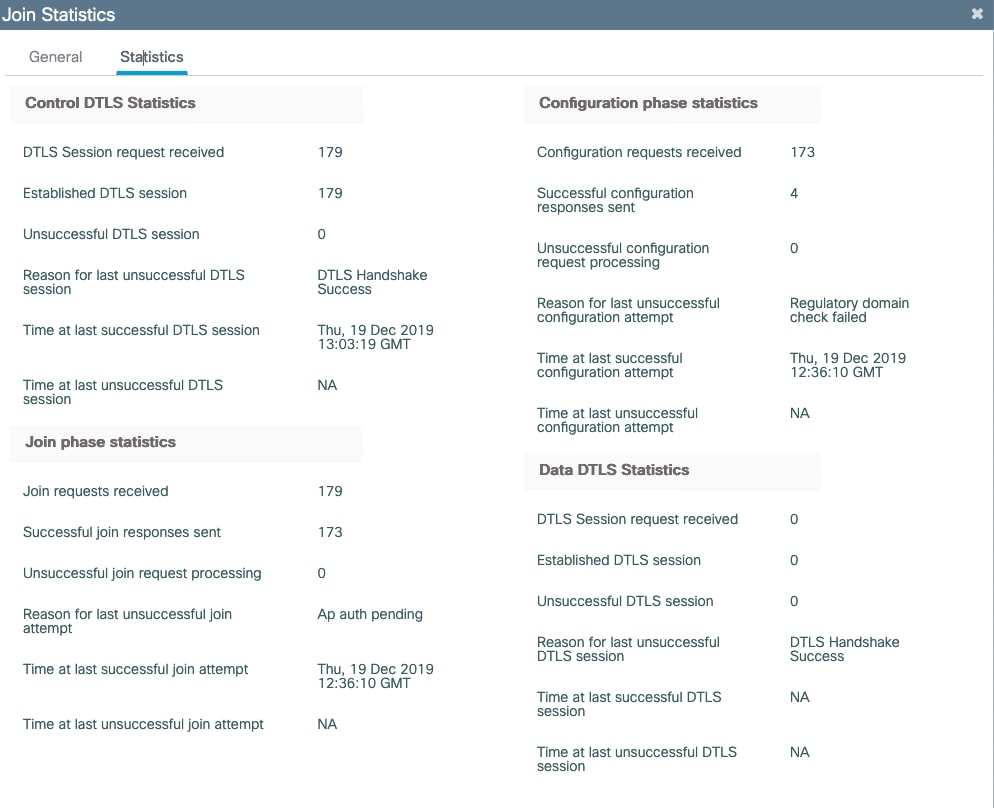

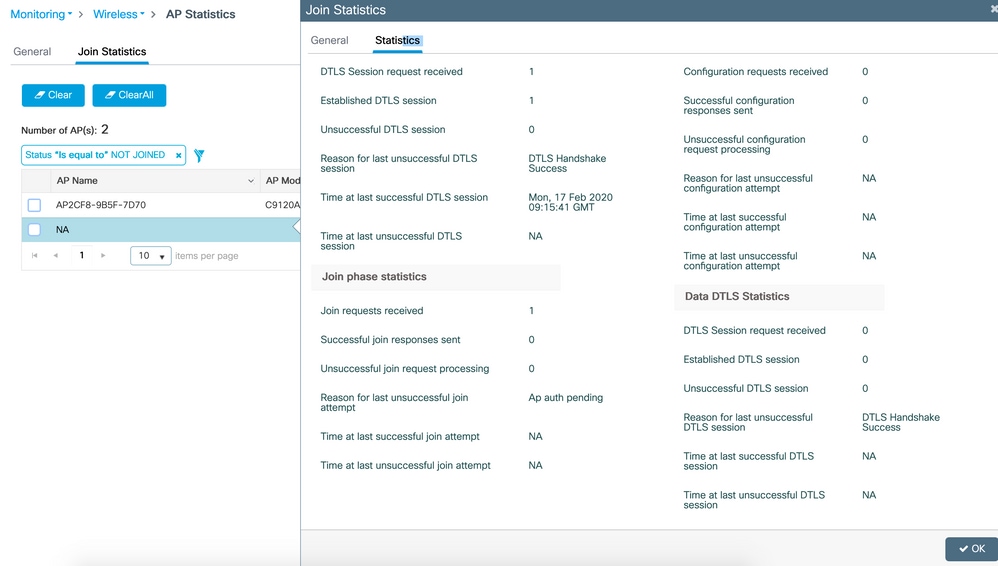

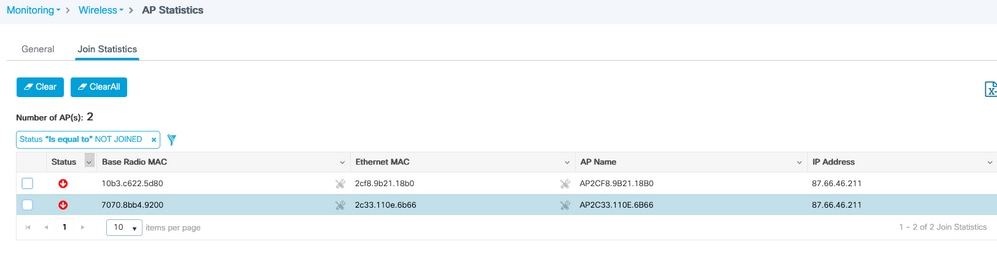

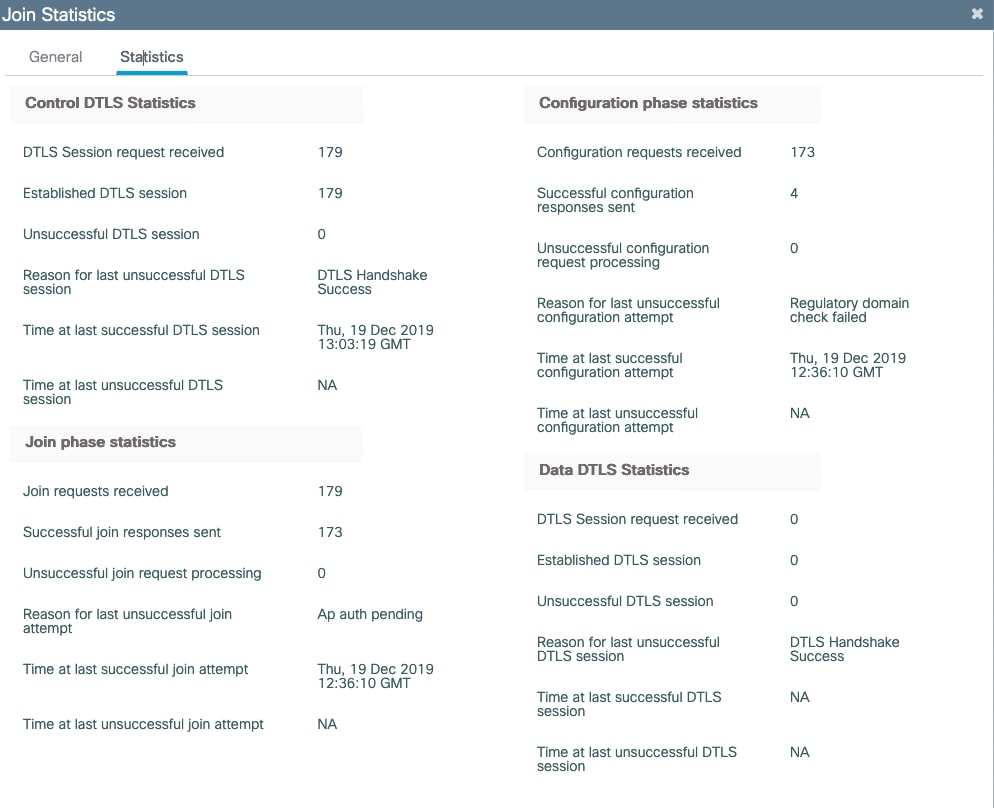

Het zelfde kan gemakkelijker in het Web UI dashboard worden gezien wanneer de klik APs niet verenigd. Ap auth is de hint die wijst op de authenticatie van de AP zelf:

Case study 2: Flex + Bridge

In dit gedeelte wordt het samenvoegen van een 1542 AP in Flex+bridge-modus benadrukt met EAP-verificatie die lokaal op de WLC wordt uitgevoerd.

Configureren

- Stap 1. Ga naar Configuration > Security > AAA > AAA Advanced > Apparaatverificatie.

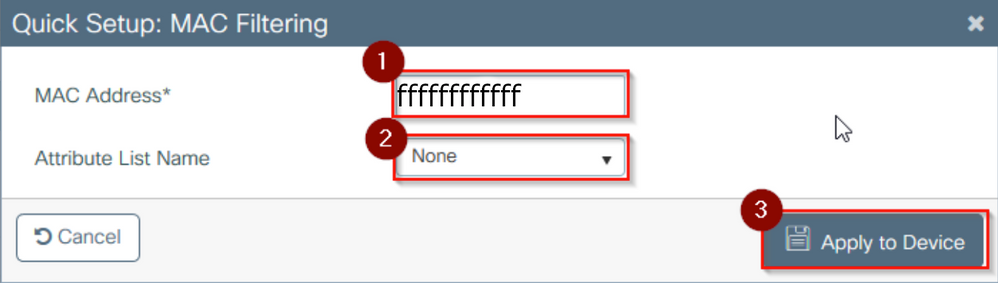

- Stap 2. Selecteer Apparaatverificatie en selecteer Toevoegen.

- Stap 3. Typ het MAC-adres van Base Ethernet van het toegangspunt om het WLC-bestand aan te sluiten. Laat de naam van de kenmerkenlijst leeg en selecteer Toepassen op apparaat.

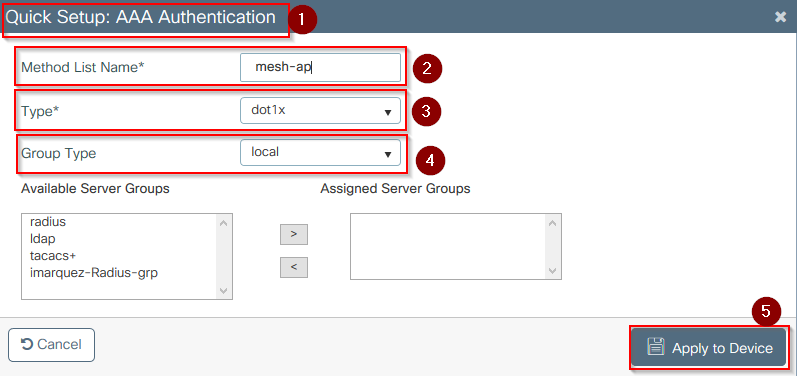

- Stap 4. Navigeer naar Configuratie > Beveiliging > AAA > AAA-methodelijst > Verificatie.

- Stap 5. Selecteer Toevoegen. Het pop-upvenster AAA-verificatie verschijnt.

- Stap 6. Typ een naam in de naam van de methodelijst. Selecteer 802.1x in de vervolgkeuzelijst Type* en lokaal voor het groepstype. Selecteer Tot slot Toepassen op apparaat.

- Stap 6b. Als uw AP's zich rechtstreeks als Bridge-modus aansluiten en niet eerder een site- en beleidstag toegewezen hebben gekregen, herhaalt u stap 6, maar voor de standaardmethode.

- Configureer een verificatiemethode met dot1x aaa die naar lokaal wijst (CLI aaa-verificatie dot1x standaard lokaal).

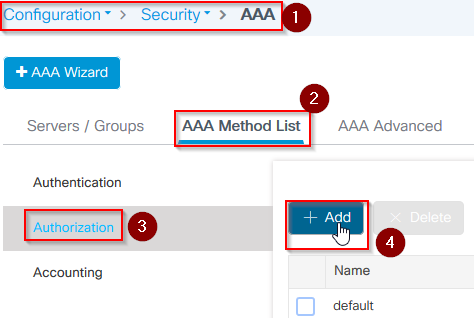

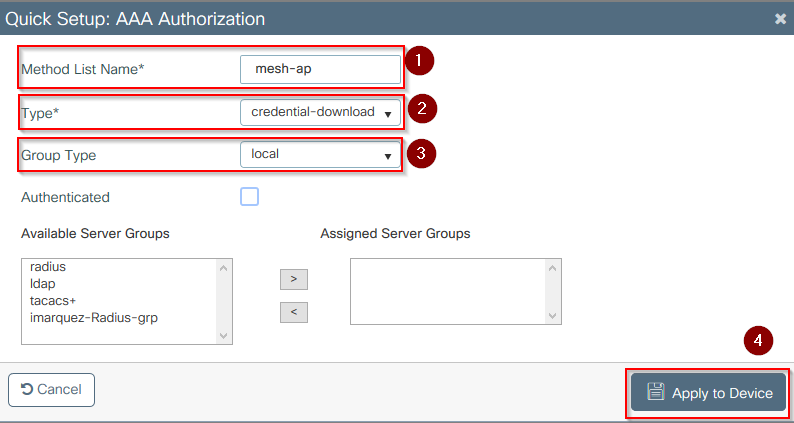

- Stap 7. Navigeer naar Configuratie > Beveiliging > AAA > AAA-methodelijst > Autorisatie.

- Stap 8. Selecteer Toevoegen. Het pop-upvenster AAA-autorisatie verschijnt.

- Stap 9. Typ een naam in de Naam van de Lijst van de Methode, selecteer geloofsdownload van Type* vervolgkeuzelijst en lokaal voor het Type. Selecteer Tot slot Toepassen op apparaat.

- Stap 9b. Als uw AP zich rechtstreeks in de Bridge-modus aansluit (dat wil zeggen, het doet niet eerst mee in de lokale modus), herhaal stap 9 voor de standaard credential-download methode (CLI aaa autorisatie credential-download standaard lokaal).

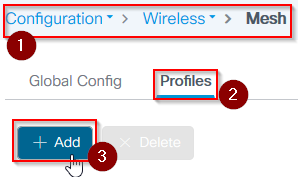

- Stap 10. Navigeer naar Configuratie > Draadloos > Netwerk > Profielen.

- Stap 11. Selecteer Toevoegen. Het pop-upvenster Netwerkprofiel toevoegen wordt weergegeven.

- Stap 12. Stel op het tabblad Algemeen een naam en beschrijving in voor het mesh-profiel.

- Stap 13. Selecteer onder het tabblad Geavanceerd EAP voor het veld Methode.

- Stap 14. Selecteer het profiel voor autorisatie en verificatie dat is gedefinieerd in stap 6 en 9 en selecteer Toepassen op apparaat.

- Stap 15. Ga naar Configuration > Tag & Profiles > AP Join > Profile.

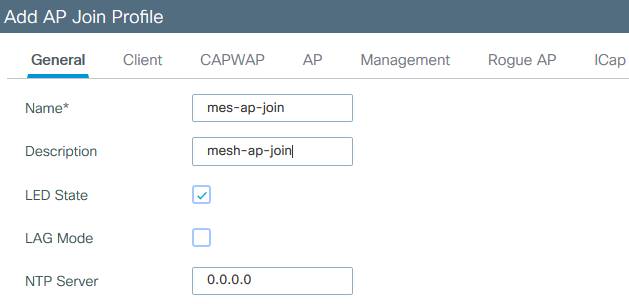

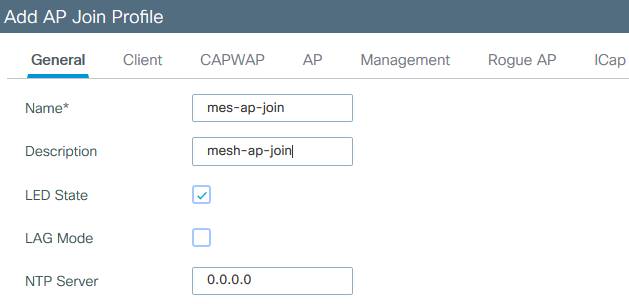

- Stap 16. Selecteer Toevoegen. Het pop-upvenster Profiel van AP Join verschijnt. Stel een naam en beschrijving in voor het profiel voor de AP-verbinding.

- Stap 17. Navigeer naar het tabblad AP en selecteer het in stap 12 gemaakte mesh profiel uit de vervolgkeuzelijst Mesh Profile Name.

- Stap 18. Zorg ervoor dat EAP-FAST en CAPWAP DTLS zijn ingesteld voor de velden EAP-type en AP-autorisatietype.

- Stap 19. Selecteer Toepassen op apparaat.

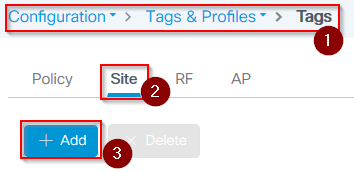

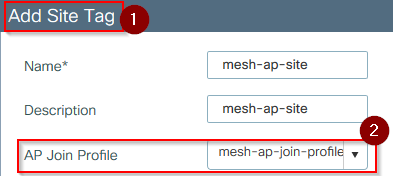

- Stap 20. Ga naar Configuratie > Tag & Profiles > Tags > Site.

- Stap 21. Selecteer Toevoegen. Het pop-upvenster Site Tag verschijnt.

- Stap 22. Typ een naam en beschrijving voor de Site Tag.

- Stap 23. Selecteer in de vervolgkeuzelijst Profiel van AP Join die in stap 16 is gemaakt het AP Join Profile.

- Stap 24. Aan de onderkant van de site Tag pop-up, uncheck het aanvinkvakje Local Site inschakelen om de vervolgkeuzelijst Flex Profile in te schakelen.

- Stap 35. Selecteer in de vervolgkeuzelijst Flex Profile het Flex Profile dat u wilt gebruiken voor het AP.

- Stap 36. Sluit het toegangspunt aan op het netwerk en controleer of het toegangspunt zich in de lokale modus bevindt.

- Stap 37. Om er zeker van te zijn dat het toegangspunt zich in de lokale modus bevindt, moet u de lokale modus voor het capwapkapje uitgeven.

Het toegangspunt moet een manier hebben om de controller te vinden, L2-uitzending, DHCP-optie 43, DNS-resolutie of handmatige installatie.

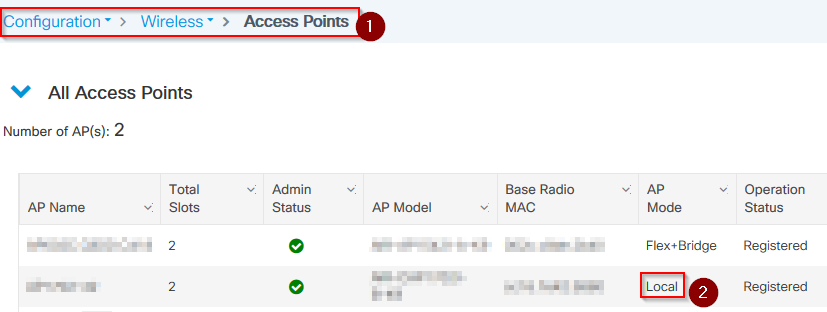

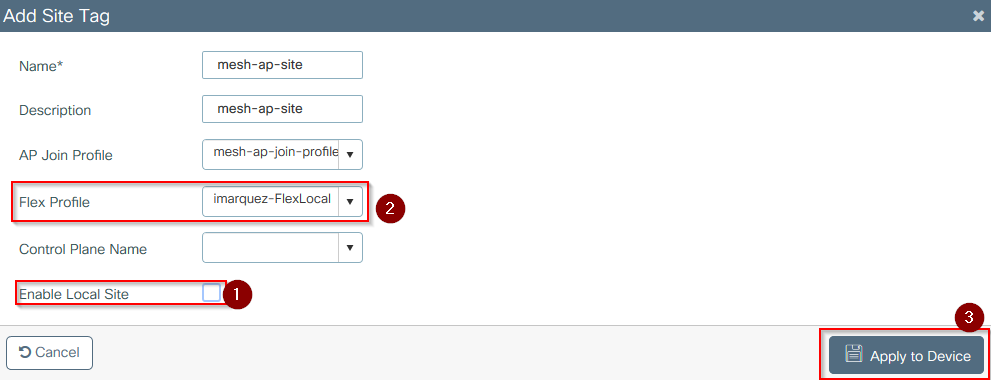

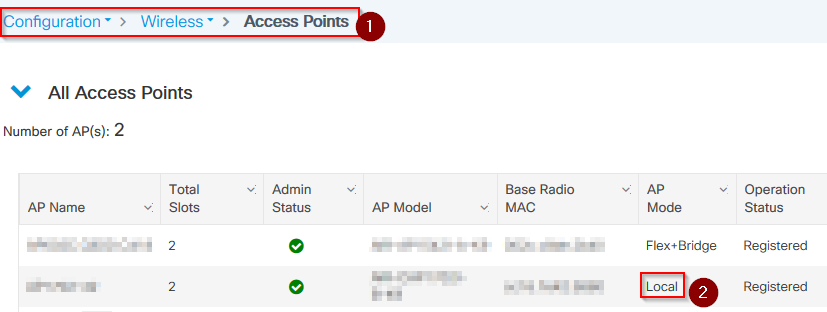

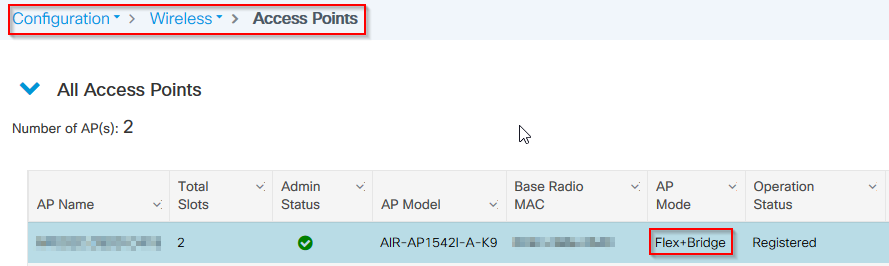

- Stap 38. De AP wordt lid van de WLC. Zorg ervoor dat het wordt vermeld onder de AP-lijst. Ga naar Configuration > Wireless > Access points > Alle access points.

- Stap 39. Selecteer het toegangspunt. Het pop-upvenster AP verschijnt.

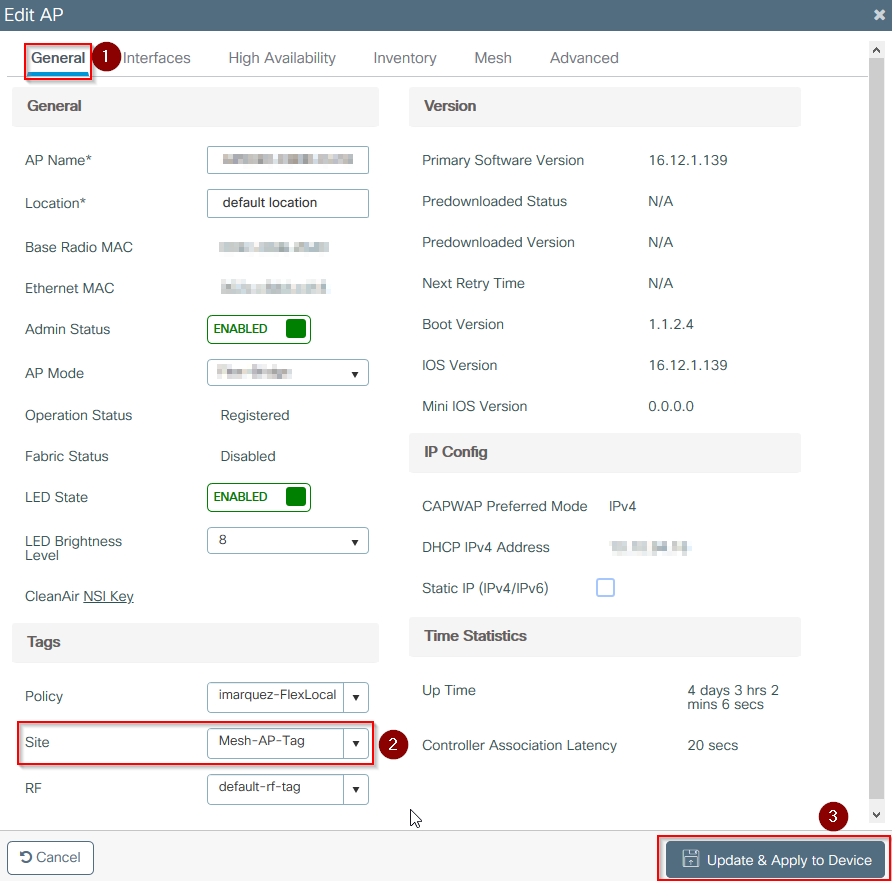

- Stap 40. Selecteer de sitetag die in Stap 22 is gemaakt onder Algemeen > Tags > tabblad Site binnen het pop-upvenster, selecteer Bijwerken en Toepassen op apparaat.

- Stap 41. AP reboots en moet zich bij WLC op Flex + de wijze van de Brug aansluiten.

Deze methode sluit zich eerst aan bij het toegangspunt in de lokale modus (waar geen verificatie met dot1x plaatsvindt) om de sitetag met het netwerkprofiel toe te passen en vervolgens het toegangspunt naar de overbruggingsmodus te switches.

Als u zich wilt aansluiten bij een AP die vastzit in de Bridge-modus (of Flex+Bridge), configureert u standaardmethoden (aaa authenticatie dot1x standaard lokaal en aaa autorisatie standaard lokaal).

Het toegangspunt kan vervolgens worden geverifieerd en u kunt vervolgens de tags toewijzen.

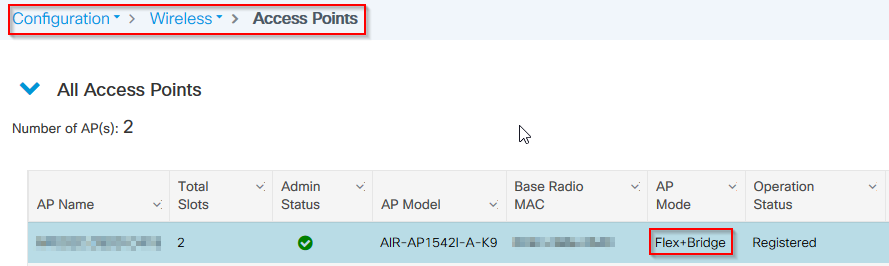

Verifiëren

Zorg ervoor dat de AP-modus wordt weergegeven als Flex + Bridge zoals in deze afbeelding.

Start deze opdrachten van WLC 9800 CLI en zoek naar het kenmerk AP Mode. Het moet worden vermeld als Flex+Bridge.

aaa authorization credential-download mesh-ap local

aaa authentication dot1x mesh-ap local

wireless profile mesh default-mesh-profile

description "default mesh profile"

wireless tag site meshsite

ap-profile meshapjoin

no local-site

ap profile meshapjoin

hyperlocation ble-beacon 0

hyperlocation ble-beacon 1

hyperlocation ble-beacon 2

hyperlocation ble-beacon 3

hyperlocation ble-beacon 4

mesh-profile mesh-profile

Problemen oplossen

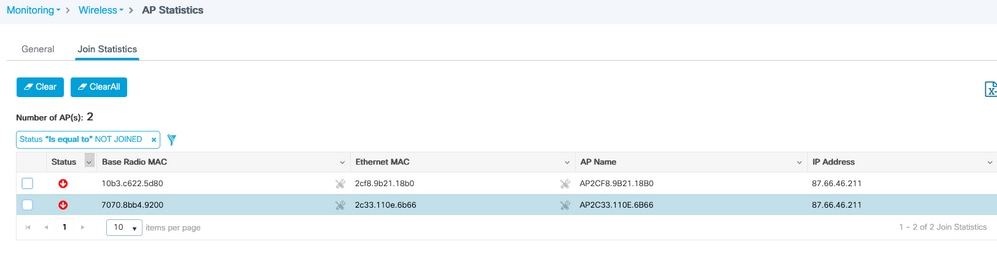

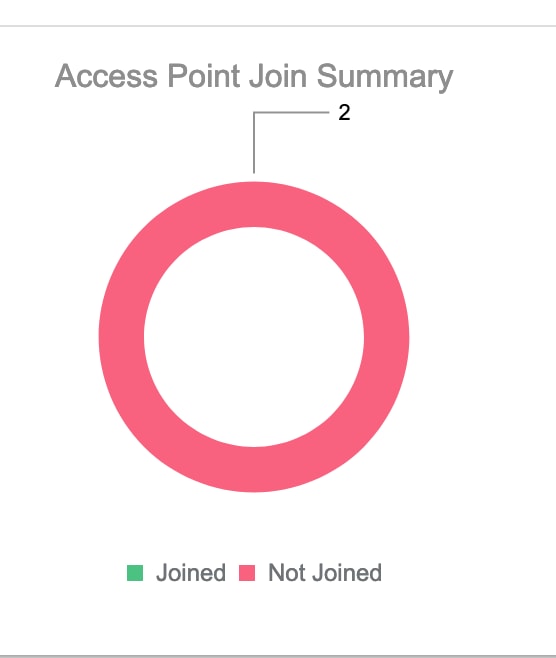

Zorg ervoor dat de opdrachten aaa verificatie dot1x standaard lokaal en aaa autorisatie cred standaard lokaal aanwezig zijn. Ze zijn nodig als uw toegangspunt niet vooraf is aangesloten in de modus Lokaal. Het hoofddashboard van de 9800 heeft een widget waarin AP's niet kunnen meedoen. Klik op deze knop om een lijst op te halen van AP's die zich niet aanmelden:

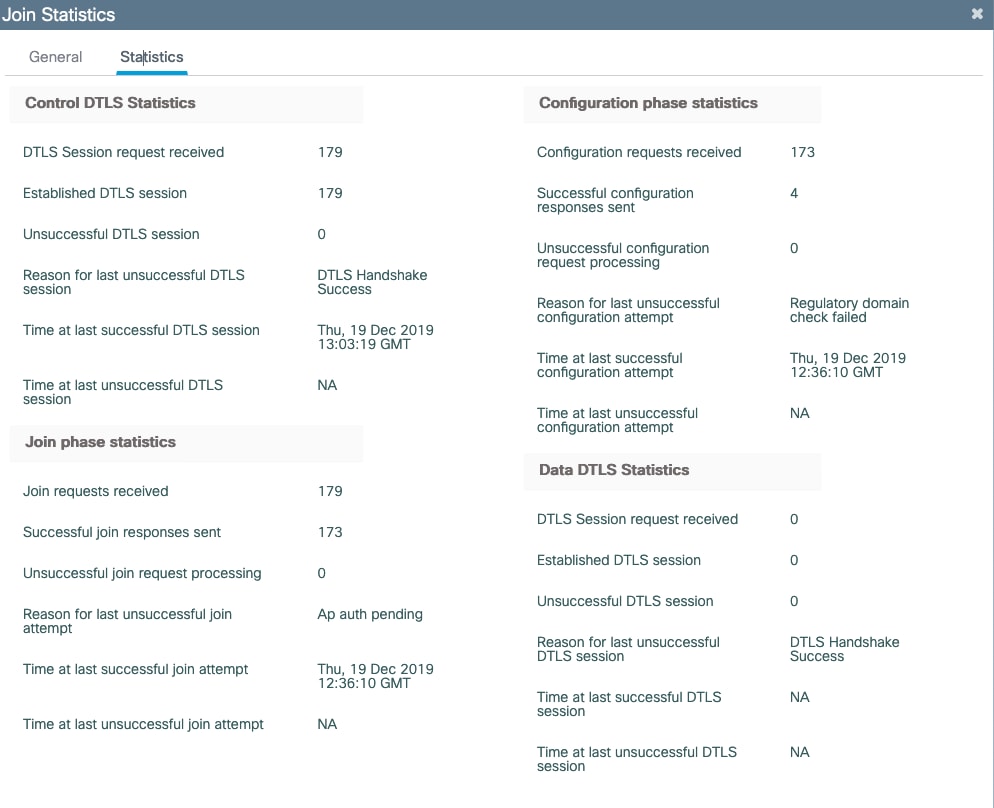

Klik op de specifieke AP om de reden te zien waarom er geen verbinding is gemaakt. In dit geval ziet u een verificatieprobleem (AP auth in behandeling) omdat de site tag niet is toegewezen aan het AP.

Daarom heeft de 9800 niet de genoemde authenticatie-/autorisatiemethode gekozen om het toegangspunt te authenticeren:

Voor meer geavanceerde probleemoplossing, navigeer naar de pagina Problemen oplossen > Radioactive Trace op web UI. Als u het adres van het toegangspunt invoert, kunt u onmiddellijk een bestand genereren om de altijd ingeschakelde logbestanden (op berichtniveau) te verkrijgen van het toegangspunt dat probeert toe te treden. Klik op Start om geavanceerde debugging voor dat MAC-adres in te schakelen. De volgende keer dat de logbestanden worden gegenereerd, genereren de logbestanden, debug-level logbestanden voor de AP toetreden zoals getoond.

Feedback

Feedback