Inleiding

In dit document wordt beschreven hoe de opdracht test aaa radius problemen met de radiusserverconnectiviteit en clientverificatie identificeert.

Voorwaarden

Vereisten

Cisco raadt u aan kennis te hebben van WLC-code 8.2 en hoger.

Gebruikte componenten

Dit document en de genoemde opdrachten zijn specifiek voor Cisco AireOS WLC's.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Problemen met de verificatie van draadloze clients zijn een van de moeilijkste problemen waarmee technici van draadloze netwerken worden geconfronteerd. Om problemen op te lossen, is vaak

De problematische client in handen krijgen, samenwerken met eindgebruikers die niet de beste kennis hebben van draadloze netwerken, en debugs en opnames verzamelen. In een steeds kritischer draadloos netwerk kan dit leiden tot aanzienlijke downtime.

Tot nu toe was er geen eenvoudige manier om te identificeren of een authenticatiefout werd veroorzaakt door de radiuserver die de client afwijst, of dat het gewoon een probleem met de bereikbaarheid was.

Met het test aaa radius commando kun je dat doen. U kunt nu op afstand controleren of de communicatie met de WLC-Radius-server mislukt of dat de referenties voor de client resulteren in een geslaagde of mislukte verificatie.

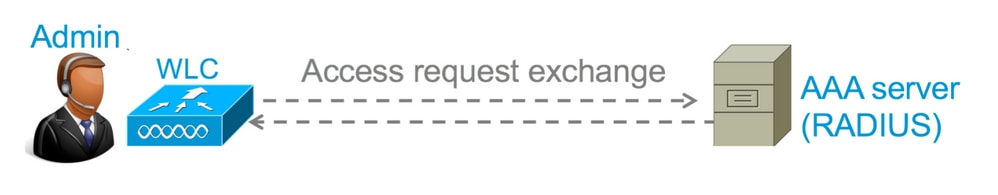

Hoe de functie werkt

Dit is een basisworkflow wanneer u de opdracht test aaa radius gebruikt (zoals getoond).

Stap 1. De WLC verzendt een toegangsverzoek naar de radiusserver samen met de parameters die in de test aaa radius opdracht worden vermeld:

(Cisco-controller) >test aaa radius username password wlan-id apgroup server-index

Voorbeeld

test aaa radius username admin password cisco123 wlan-id 1 apgroup default-group server-index 2

Stap 2. De radiusserver valideert de opgegeven referenties en geeft de resultaten van het verificatieverzoek weer.

opdrachtsyntaxis

Deze parameters moeten worden verstrekt om het commando uit te voeren:

(Cisco-controller) > test aaa radius username password wlan-id apgroup server-index

<username> ---> Username that you are testing.

<password> ---> Password that you are testing

<wlan-id> ---> WLAN ID of the SSID that you are testing.

<apgroup-name> (optional) ---> AP group name. This will be default-group if there is no AP group configured.

<server-index> (optional) ---> The server index configured for the radius server that you are trying to test. This can be found under Security > Authentication tab.

Scenario 1: Verificatiepoging geslaagd

Laten we eens kijken hoe het commando werkt en de uitgangen worden gezien wanneer het test aaa radius commando resulteert in een doorgegeven authenticatie. Wanneer de opdracht wordt uitgevoerd, geeft WLC de parameters weer waarmee het toegangsverzoek wordt verzonden:

(Cisco Controller) >test aaa radius username admin password cisco123 wlan-id 1 apgroup default-group server-index 2

Radius Test Request

Wlan-id........................................ 1

ApGroup Name................................... default-group

Attributes Values

---------- ------

User-Name admin

Called-Station-Id 00:00:00:00:00:00:WLC5508

Calling-Station-Id 00:11:22:33:44:55

Nas-Port 0x0000000d (13)

Nas-Ip-Address 10.20.227.39

NAS-Identifier WLC_5508

Airespace / WLAN-Identifier 0x00000001 (1)

User-Password cisco123

Service-Type 0x00000008 (8)

Framed-MTU 0x00000514 (1300)

Nas-Port-Type 0x00000013 (19)

Tunnel-Type 0x0000000d (13)

Tunnel-Medium-Type 0x00000006 (6)

Tunnel-Group-Id 0x00000051 (81)

Cisco / Audit-Session-Id ad14e327000000c466191e23

Acct-Session-Id 56131b33/00:11:22:33:44:55/210

test radius auth request successfully sent. Execute 'test aaa show radius' for response

Voer de opdracht uit om de resultaten van het verificatieverzoek te bekijken test aaa show radius . De opdracht kan enige tijd duren om de uitvoer weer te geven als een radiusserver onbereikbaar is en de WLC het opnieuw moet proberen of moet terugvallen naar een andere radiusserver.

(Cisco Controller) >test aaa show radius

Radius Test Request

Wlan-id........................................ 1

ApGroup Name................................... default-group

Server Index................................... 2

Radius Test Response

Radius Server Retry Status

------------- ----- ------

10.20.227.52 1 Success

Authentication Response:

Result Code: Success

Attributes Values

---------- ------

User-Name admin

Class CACS:rs-acs5-6-0-22/230677882/20313

Session-Timeout 0x0000001e (30)

Termination-Action 0x00000000 (0)

Tunnel-Type 0x0000000d (13)

Tunnel-Medium-Type 0x00000006 (6)

Tunnel-Group-Id 0x00000051 (81)

Het uiterst nuttige aspect van deze opdracht is dat het de attributen toont die worden geretourneerd door de radiusserver. Dit kan de URL van de omleiding zijn en de toegangscontrolelijst (ACL). Bijvoorbeeld in het geval van Central Web Authentication (CWA) of VLAN-informatie wanneer u VLAN-overschrijving gebruikt.

Let op: de gebruikersnaam/het wachtwoord in het toegangsverzoek wordt in duidelijke tekst naar de radiusserver verzonden, dus u moet deze voorzichtig gebruiken als het verkeer over een onbeveiligd netwerk stroomt.

Scenario 2: mislukte poging tot verificatie

Laten we eens kijken hoe de uitvoer wordt weergegeven wanneer een gebruikersnaam/wachtwoord resulteert in een mislukte verificatie.

(Cisco Controller) >test aaa show radius

Radius Test Request

Wlan-id........................................ 1

ApGroup Name................................... default-group

Server Index................................... 2

Radius Test Response

Radius Server Retry Status

------------- ----- ------

10.20.227.52 1 Success

Authentication Response:

Result Code: Authentication failed ------> This result indicates that the user authentication will fail.

No AVPs in Response

In dit geval kunt u zien dat de connectiviteitstest resulteerde in een succes, maar de radiusserver stuurde een toegangsweigering voor de gebruikte gebruikersnaam / wachtwoordcombinatie.

Scenario 3: Communicatie mislukt tussen WLC en Radius Server

(Cisco Controller) >test aaa show radius

previous test command still not completed, try after some time

Wacht tot de WLC de herhalingen heeft voltooid voordat de uitvoer wordt weergegeven. De tijd kan variëren op basis van de ingestelde drempelwaarden voor nieuwe pogingen.

(Cisco Controller) >test aaa show radius

Radius Test Request

Wlan-id........................................ 1

ApGroup Name................................... default-group

Server Index................................... 3

Radius Test Response

Radius Server Retry Status

------------- ----- ------

10.20.227.72 6 No response received from server

Authentication Response:

Result Code: No response received from server

No AVPs in Response

In deze uitvoer kunt u zien dat de WLC geprobeerd om de radius server 6 keer contact en wanneer er geen reactie was het gemarkeerd de radius server als onbereikbaar.

Scenario 4: Radius Fallback

Wanneer u meerdere radiusservers hebt geconfigureerd onder de Service Set Identifier (SSID) en de primaire radiusserver niet reageert, probeert de WLC de secundaire radiusserver te configureren. Dit wordt heel duidelijk weergegeven in de uitvoer waarbij de eerste radiusserver niet reageert en de WLC vervolgens de tweede radiusserver probeert die onmiddellijk reageert.

(Cisco Controller) >test aaa show radius

Radius Test Request

Wlan-id........................................ 1

ApGroup Name................................... default-group

Radius Test Response

Radius Server Retry Status

------------- ----- ------

10.20.227.62 6 No response received from server

10.20.227.52 1 Success

Authentication Response:

Result Code: Success

Attributes Values

---------- ------

User-Name admin

Voorbehouden

- Er is momenteel geen GUI-ondersteuning. Het is slechts een opdracht die kan worden uitgevoerd vanuit de WLC.

- De verificatie is alleen voor radius. Het kan niet worden gebruikt voor TACACS-verificatie.

- Met deze methode kan de lokale verificatie van Flexconnect niet worden getest.

Gerelateerde informatie

Feedback

Feedback