Inleiding

In dit document wordt beschreven hoe u een pakketopslag kunt uitvoeren op een WLC-controller (Wireless LAN Controller) van AireOS.

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Command Line Interface (CLI) toegang tot de WLC.

- PC waarop Wireshark is geïnstalleerd

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- WLC v8.3

- Wireshark v2 of hoger

Opmerking: Deze functie is beschikbaar sinds AireOS versie 4.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Beperkingen

De pakketregistratie registreert alleen bidirectionele Control Plane (CP) naar Data Plane (DP) pakketten in WLC. Pakketten die niet van het WLC Data-vliegtuig naar/van het controlevliegtuig worden verzonden (dat wil zeggen, vreemd aan het getunnelde verkeer, DP-CP-druppels enzovoort) kunnen niet worden vastgelegd.

Voorbeelden van soorten verkeer van/naar de WLC die op de CP worden verwerkt, zijn:

- Telnet

- SSH

- HTTP

- HTTPS

- SNMP

- NTP

- RADIUS

- TACACS +

- Mobiliteitsberichten

- CAPWAP-besturing

- NMSP

- TFTP/FTP/SFTP

- Syslog

- IAPP

Het verkeer van/naar de client wordt verwerkt in het Data Plane (DP), behalve voor: 802.11-beheer, 802.1X/EAPOL, ARP, DHCP en webverificatie.

Achtergrondinformatie

Deze methode geeft de pakketten weer die op CPU-niveau van de WLC zijn verzonden en/of ontvangen in hex-indeling, die vervolgens worden vertaald naar een .pcap-bestand met Wireshark. Het is nuttig in gevallen waarin de communicatie tussen een WLC en een RADIUS-server (Remote Authentication Dial-In User Service), een toegangspunt (AP) of andere controllers snel moet worden geverifieerd met een pakketopname op WLC-niveau, maar een poortbereik is moeilijk uit te voeren.

Configureren

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Pakketregistratie inschakelen in WLC

Stap 1. Meld u aan bij de WLC CLI.

Vanwege de hoeveelheid en snelheid van logs die deze functie weergeeft, wordt het aanbevolen om in te loggen op de WLC via SSH en niet via console (SSH heeft de voorkeur omdat de uitvoer sneller is dan console).

Stap 2. Pas een toegangscontrolelijst (ACL) toe om te beperken welk verkeer wordt vastgelegd.

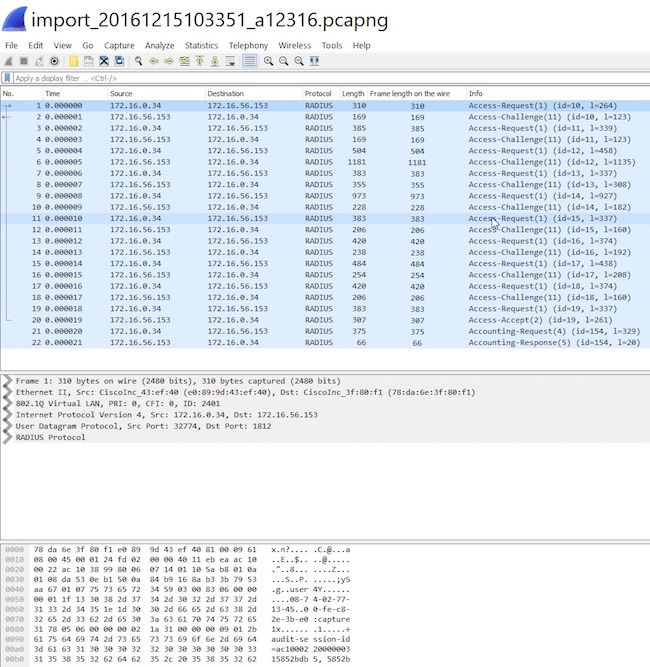

In het gegeven voorbeeld toont de opname het verkeer van/naar de WLC-beheerinterface (IP-adres 172.16.0.34) en de RADIUS-server (172.16.56.153).

> debug packet logging acl ip 1 permit 172.16.0.34 172.16.56.153

> debug packet logging acl ip 2 permit 172.16.56.153 172.16.0.34

Tip: Als u al het verkeer van/naar de WLC wilt vastleggen, wordt aanbevolen een ACL toe te passen die het SSH-verkeer verwijdert van/naar de host die de SSH-sessie heeft gestart. Dit zijn de opdrachten die u kunt gebruiken om de ACL te bouwen:

> debug packet logging acl ip 1 deny <WLC-IP> <host-IP> tcp 22 any

> debug packet logging acl ip 2 deny <host-IP> <WLC-IP> tcp any 22

> Debug Packet Logging ACL IP 3 elk willekeurig

Stap 3. Configureer het formaat dat leesbaar is voor Wireshark.

> debug packet logging format text2pcap

Stap 4. Functie voor pakketregistratie inschakelen.

Dit voorbeeld laat zien hoe u 100 ontvangen/verzonden pakketten kunt vastleggen (het ondersteunt 1 - 65535 pakketten):

> debug packet logging enable all 100

Stap 5. Log de uitvoer in een tekstbestand.

Opmerking: Standaard logt het alleen 25 ontvangen pakketten met de opdracht debug packet logging ingeschakeld.

Opmerking: In plaats van alles kunt u rx of tx gebruiken om alleen ontvangen of verzonden verkeer vast te leggen.

Raadpleeg deze link voor meer informatie over het configureren van de functie voor pakketregistratie:

Configuratiehandleiding voor de draadloze controller van Cisco, versie 8.3, met de foutopsporingsfunctie

Verifiëren

Gebruik deze sectie om te controleren of uw configuratie goed werkt.

Gebruik de gegeven opdracht om de huidige configuratie van de pakketlogboekregistratie te controleren.

> show debug packet

Status........................................... rx/tx !!! This means the capture is active

Number of packets to display..................... 100

Bytes/packet to display.......................... 0

Packet display format............................ text2pcap

Driver ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

Ethernet ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

IP ACL:

[1]: permit s=172.16.0.34 d=172.16.56.153 any

[2]: permit s=172.16.56.153 d=172.16.0.34 any

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

EoIP-Ethernet ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

EoIP-IP ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

LWAPP-Dot11 ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

LWAPP-IP ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

Reproduceren van het gedrag dat nodig is om het verkeer te genereren.

Een uitvoer die hierop lijkt, verschijnt:

rx len=108, encap=unknown, port=2

0000 E0 89 9D 43 EF 40 C8 5B 76 1D AB 51 81 00 09 61 `..Co@H[v.+Q...a

0010 08 00 45 00 00 5A 69 81 00 00 80 01 78 A7 AC 10 ..E..Zi.....x',.

0020 00 38 AC 10 00 22 03 03 55 B3 00 00 00 00 45 00 .8,.."..U3....E.

0030 00 3E 0B 71 00 00 FE 11 58 C3 AC 10 00 22 AC 10 .>.q..~.XC,..",.

0040 00 38 15 B3 13 88 00 2A 8E DF A8 a1 00 0E 00 0E .8.3...*._(!....

0050 01 00 00 00 00 22 F1 FC 8B E0 18 24 07 00 C4 00 ....."q|.`.$..D.

0060 F4 00 50 1C BF B5 F9 DF EF 59 F7 15 t.P.?5y_oYw.

rx len=58, encap=ip, port=2

0000 E0 89 9D 43 EF 40 C8 5B 76 1D AB 51 81 00 09 61 `..Co@H[v.+Q...a

0010 08 00 45 00 00 28 69 82 40 00 80 06 38 D3 AC 10 ..E..(i.@...8S,.

0020 00 38 AC 10 00 22 F6 3A 00 16 AF 52 FE F5 1F 0C .8,.."v:../R~u..

0030 40 29 50 10 01 01 52 8A 00 00 @)P...R...

rx len=58, encap=ip, port=2

0000 E0 89 9D 43 EF 40 C8 5B 76 1D AB 51 81 00 09 61 `..Co@H[v.+Q...a

0010 08 00 45 00 00 28 69 83 40 00 80 06 38 D2 AC 10 ..E..(i.@...8R,.

0020 00 38 AC 10 00 22 F6 3A 00 16 AF 52 FE F5 1F 0C .8,.."v:../R~u..

0030 41 59 50 10 01 00 51 5B 00 00 AYP...Q[..

rx len=58, encap=ip, port=2

0000 E0 89 9D 43 EF 40 C8 5B 76 1D AB 51 81 00 09 61 `..Co@H[v.+Q...a

0010 08 00 45 00 00 28 69 84 40 00 80 06 38 D1 AC 10 ..E..(i.@...8Q,.

0020 00 38 AC 10 00 22 F6 3A 00 16 AF 52 FE F5 1F 0C .8,.."v:../R~u..

0030 43 19 50 10 01 05 4F 96 00 00 C.P...O...

ACL's verwijderen uit pakketlogboekregistratie

Gebruik de volgende opdrachten om de filters uit te schakelen die door de ACL's worden toegepast:

> debug packet logging acl ip 1 disable

> debug packet logging acl ip 2 disable

Pakketlogboekregistratie uitschakelen

Om de pakketregistratie uit te schakelen zonder de ACL's te verwijderen, gebruikt u deze opdracht:

> debug packet logging disable

Uitvoer voor pakketregistratie converteren naar een .pcap-bestand

Stap 1. Als de uitvoer klaar is, verzamelt u deze en slaat u deze op in een tekstbestand.

Zorg ervoor dat u een schoon logboek verzamelt, anders kan Wireshark beschadigde pakketten weergeven.

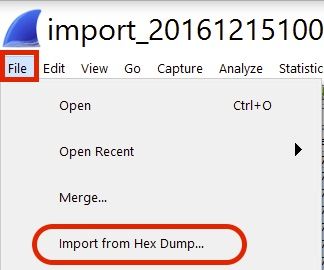

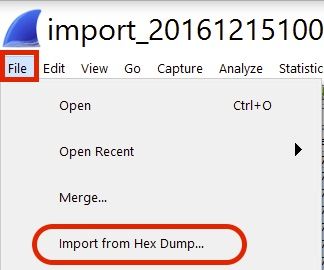

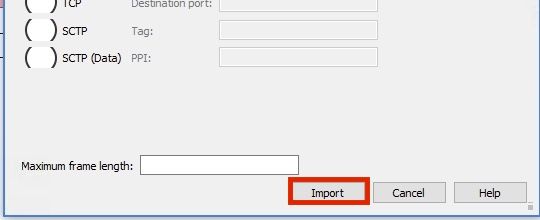

Stap 2. Open Wireshark en navigeer naar Bestand>Importeren vanuit Hex Dump...

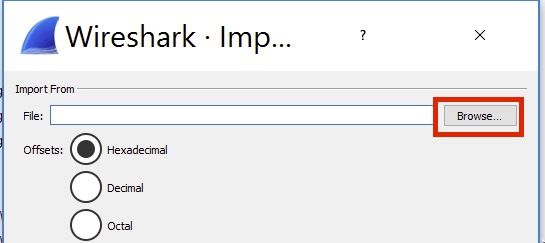

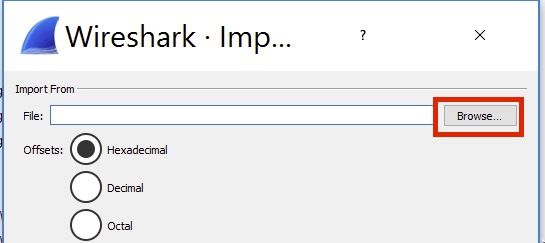

Stap 3. Klik op Bladeren.

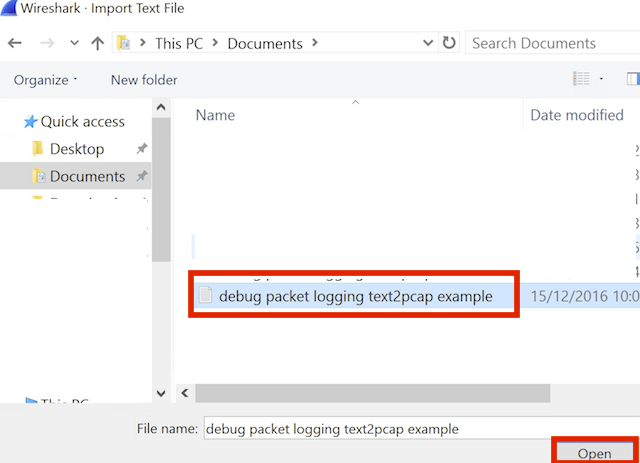

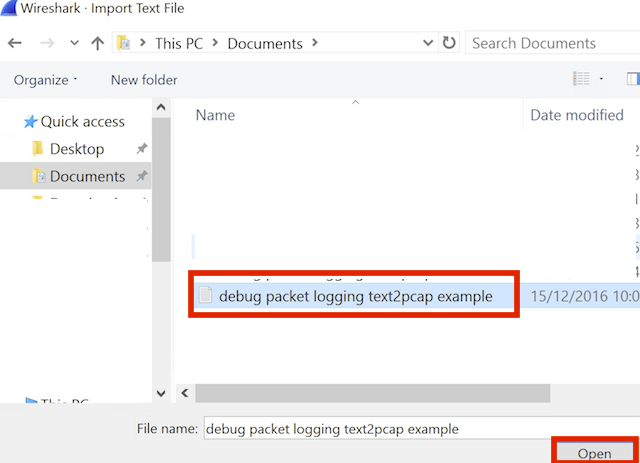

Stap 4. Selecteer het tekstbestand waarin u de uitvoer voor pakketlogboekregistratie hebt opgeslagen.

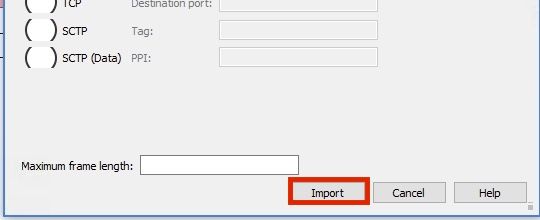

Stap 5. Klik op Import (Importeren).

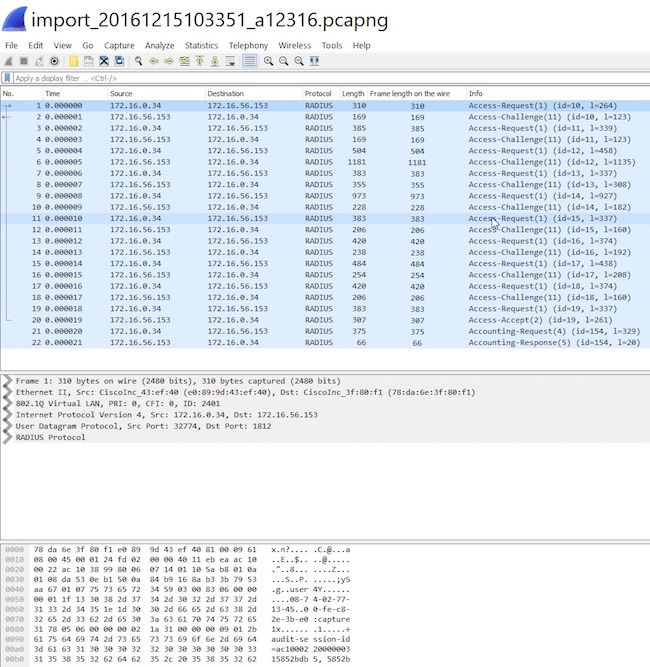

Wireshark toont het bestand als .pcap.

Opmerking: Houd er rekening mee dat de tijdstempels niet nauwkeurig zijn, noch de deltatijd tussen de frames.

Problemen oplossen

Er is momenteel geen specifieke troubleshooting-informatie beschikbaar voor deze configuratie.

Gerelateerde informatie

Feedback

Feedback