WDS op autonome APs met lokale RADIUS-server configureren

Inhoud

Inleiding

Dit document beschrijft hoe u de Wireless Domain Services (WDS) kunt configureren op een autonome installatie van het toegangspunt (AP) met een lokale RADIUS-server. Het document concentreert zich op configuraties door de nieuwe GUI, maar verstrekt ook bevel-lijn interface (CLI) configuraties.

Voorwaarden

Vereisten

Cisco raadt u aan kennis te hebben van basis-GUI- en CLI-configuratie op autonome AP’s.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco 3602e Series access point op autonome AP IOS®-software, release 15.2(4)JA1; dit apparaat zal fungeren als WDS AP en lokale RADIUS-server.

- Cisco 2602i Series access point op autonome AP-IOS-software, release 15.2(4)JA1; dit apparaat zal fungeren als WDS-client-AP.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Configureren

GUI-configuraties

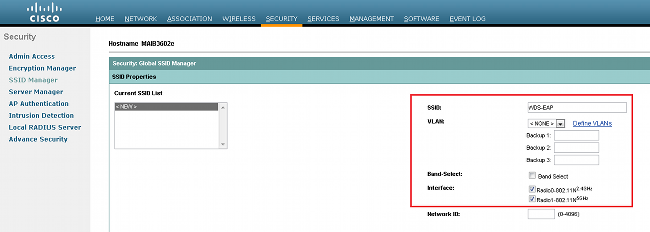

De SSID maken

In deze procedure wordt beschreven hoe u een nieuwe Service Set Identifier (SSID) kunt maken.

- Navigeer naar Security > SSID Manager en klik op NEW om een nieuwe SSID te maken.

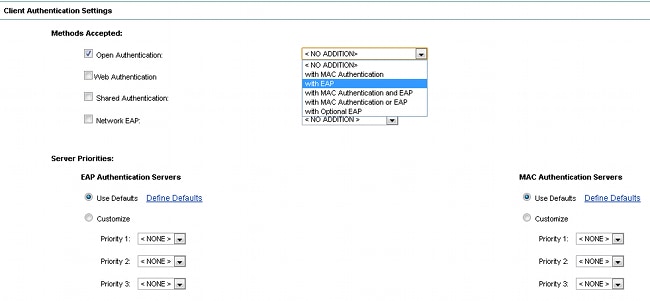

- Configureer de EAP-verificatie (SSID for Extensible Verification Protocol).

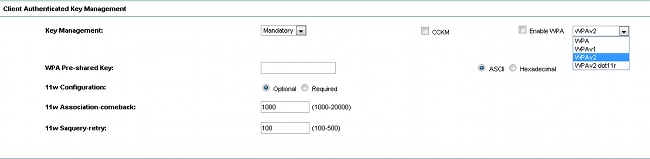

- Stel het gewenste coderingsniveau in. Gebruik in dit voorbeeld Wi-Fi Protected Access 2 (WPA2).

- Klik op Toepassen om de instellingen op te slaan.

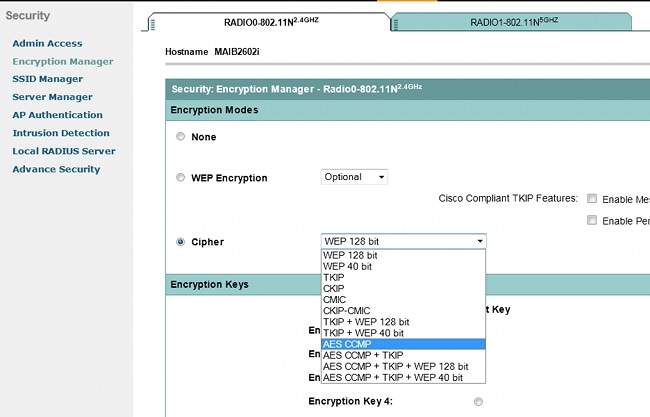

- Navigeer naar Security > Encryption Manager en kies de gewenste methode met encryptie-algoritme.

Configuratie van lokale RADIUS-server op WDS AP

Deze procedure beschrijft hoe u de lokale RADIUS-server op het WDS-toegangspunt kunt configureren:

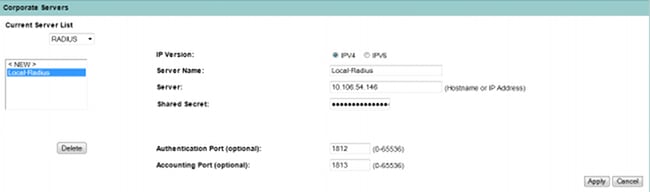

- Navigeer naar Security > Server Manager, voeg de WDS AP Bridge Virtual Interface (BVI) IP toe als de lokale RADIUS en voeg een gedeeld geheim toe.

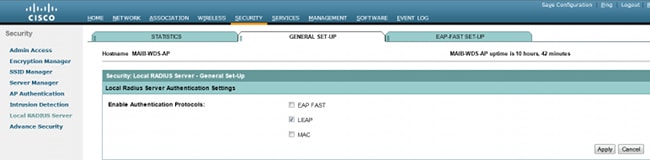

- Ga naar Security > Local Radius Server > tabblad General Setup. Definieer de EAP-protocollen die u wilt gebruiken. In dit voorbeeld schakelt u de LEAP-verificatie (Light Extensible Authentication Protocol) in.

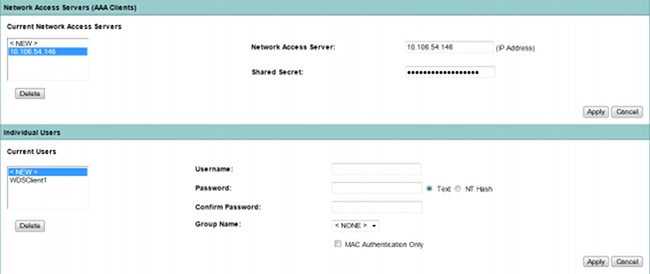

- U kunt op dezelfde pagina ook IP's voor Network Access Server (NAS) en aanmeldingsgegevens voor gebruikersnaam/wachtwoord voor de client toevoegen. De configuratie van een lokale RADIUS op een WDS AP is voltooid.

Local RADIUS-serverconfiguratie op WDS-client-AP

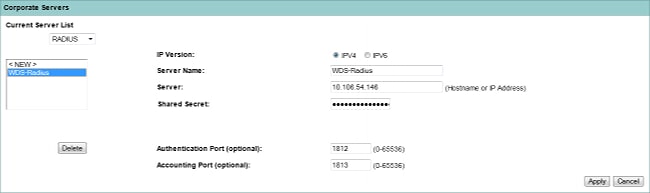

Dit cijfer toont hoe te om het IP adres van AP WDS als server van de RADIUS te vormen:

Beide AP's zijn nu geconfigureerd met SSID's voor LEAP-verificatie, en de WDS-server fungeert als de lokale RADIUS. Gebruik dezelfde stappen voor een externe RADIUS; alleen de RADIUS-server IP verandert.

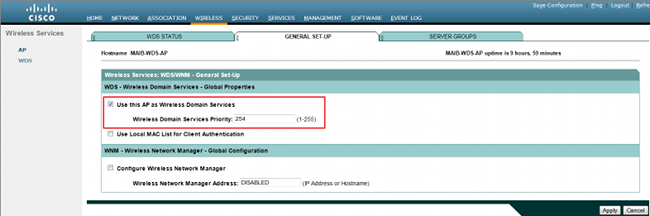

WDS op WDS-AP inschakelen

Deze procedure beschrijft hoe WDS op WDS AP in te schakelen:

- Navigeer naar Wireless > WDS > tabblad General Setup en schakel het aankruisvakje in Gebruik dit toegangspunt als draadloze domeinservices. Dit laat de dienst WDS op AP toe.

- In een netwerk met meerdere WDS-AP’s gebruikt u de optie Wireless Domain Services Priority om de primaire WDS en de back-up WDS te definiëren. De waarde varieert van 1 tot 255, waarbij 255 de hoogste prioriteit is.

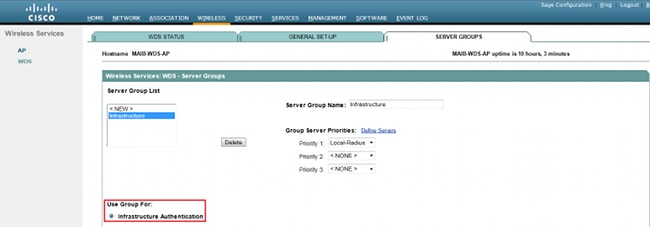

- Navigeer naar het tabblad Servergroepen op dezelfde pagina. Maak een groepslijst van de infrastructuurserver, waaraan alle WDS-client-AP’s zullen worden geverifieerd. Hiervoor kunt u de lokale RADIUS-server op het WDS-toegangspunt gebruiken. Aangezien het al is toegevoegd, wordt het weergegeven in de vervolgkeuzelijst.

- Schakel de knop Gebruiksgroep voor: Infrastructuurverificatie in en klik op Toepassen om de instellingen op te slaan.

- De WDS AP-gebruikersnaam en wachtwoorden kunnen worden toegevoegd aan de lokale RADIUS-serverlijst.

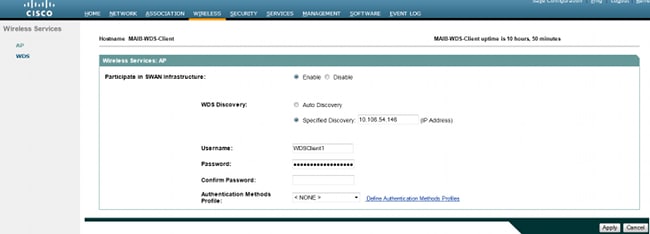

WDS op WDS-client inschakelen

Deze procedure beschrijft hoe u WDS op de WDS-client AP kunt inschakelen:

- Navigeren naar Draadloos > AP en het aanvinkvakje inschakelen voor Deelnemen aan SWAN-infrastructuur. SWAN staat voor Structured Wireless-Aware Network.

- WDS client AP's kunnen automatisch de WDS AP's ontdekken. U kunt ook handmatig het IP-adres van het WDS-toegangspunt voor clientregistratie invoeren in het tekstvak Opgegeven detectie.

U kunt ook de gebruikersnaam en het wachtwoord voor de WDS-client toevoegen voor verificatie met de lokale RADIUS-server die op het WDS-toegangspunt is geconfigureerd.

CLI-configuraties

WDS AP

Dit is een voorbeeldconfiguratie voor WDS AP:

Current configuration : 2832 bytes

!

! Last configuration change at 05:54:08 UTC Fri Apr 26 2013

version 15.2

no service pad

service timestamps debug datetime msec

service timestamps log datetime msec

service password-encryption

!

hostname MAIB-WDS-AP

!

!

logging rate-limit console 9

enable secret 5 $1$EdDD$dG47yIKn86GCqmKjFf1Sy0

!

aaa new-model

!

!

aaa group server radius rad_eap

server name Local-Radius

!

aaa group server radius Infrastructure

server name Local-Radius

!

aaa authentication login eap_methods group rad_eap

aaa authentication login method_Infrastructure group Infrastructure

aaa authorization exec default local

!

!

!

!

!

aaa session-id common

no ip routing

no ip cef

!

!

!

!

dot11 syslog

!

dot11 ssid WDS-EAP

authentication open eap eap_methods

authentication network-eap eap_methods

authentication key-management wpa version 2

guest-mode

!

!

dot11 guest

!

!

!

username Cisco password 7 13261E010803

username My3602 privilege 15 password 7 10430810111F00025D56797F65

!

!

bridge irb

!

!

!

interface Dot11Radio0

no ip address

no ip route-cache

!

encryption mode ciphers aes-ccm

!

ssid WDS-EAP

!

antenna gain 0

stbc

station-role root

bridge-group 1

bridge-group 1 subscriber-loop-control

bridge-group 1 spanning-disabled

bridge-group 1 block-unknown-source

no bridge-group 1 source-learning

no bridge-group 1 unicast-flooding

!

interface Dot11Radio1

no ip address

no ip route-cache

!

encryption mode ciphers aes-ccm

!

ssid WDS-EAP

!

antenna gain 0

peakdetect

dfs band 3 block

stbc

channel dfs

station-role root

bridge-group 1

bridge-group 1 subscriber-loop-control

bridge-group 1 spanning-disabled

bridge-group 1 block-unknown-source

no bridge-group 1 source-learning

no bridge-group 1 unicast-flooding

!

interface GigabitEthernet0

no ip address

no ip route-cache

duplex auto

speed auto

bridge-group 1

bridge-group 1 spanning-disabled

no bridge-group 1 source-learning

!

interface BVI1

ip address 10.106.54.146 255.255.255.192

no ip route-cache

ipv6 address dhcp

ipv6 address autoconfig

ipv6 enable

!

ip forward-protocol nd

ip http server

no ip http secure-server

ip http help-path http://www.cisco.com/warp/public/779/smbiz/prodconfig/help/eag

ip radius source-interface BVI1

!

!

radius-server local

no authentication eapfast

no authentication mac

nas 10.106.54.146 key 7 045802150C2E1D1C5A

user WDSClient1 nthash 7

072E776E682F4D5D35345B5A227E78050D6413004A57452024017B0803712B224A

!

radius-server attribute 32 include-in-access-req format %h

radius-server vsa send accounting

!

radius server Local-Radius

address ipv4 10.106.54.146 auth-port 1812 acct-port 1813

key 7 060506324F41584B56

!

bridge 1 route ip

!

!

wlccp authentication-server infrastructure method_Infrastructure

wlccp wds priority 254 interface BVI1

!

line con 0

line vty 0 4

transport input all

!

end

WDS-clienttoegangspunt

Dit is een voorbeeldconfiguratie voor de WDS-client AP:

Current configuration : 2512 bytes

!

! Last configuration change at 00:33:17 UTC Wed May 22 2013

version 15.2

no service pad

service timestamps debug datetime msec

service timestamps log datetime msec

service password-encryption

!

hostname MAIB-WDS-Client

!

!

logging rate-limit console 9

enable secret 5 $1$vx/M$qP6DY30TGiXmjvUDvKKjk/

!

aaa new-model

!

!

aaa group server radius rad_eap

server name WDS-Radius

!

aaa authentication login eap_methods group rad_eap

aaa authorization exec default local

!

!

!

!

!

aaa session-id common

no ip routing

no ip cef

!

!

!

!

dot11 syslog

!

dot11 ssid WDS-EAP

authentication open eap eap_methods

authentication network-eap eap_methods

authentication key-management wpa version 2

guest-mode

!

!

dot11 guest

!

eap profile WDS-AP

method leap

!

!

!

username Cisco password 7 062506324F41

username My2602 privilege 15 password 7 09414F000D0D051B5A5E577E6A

!

!

bridge irb

!

!

!

interface Dot11Radio0

no ip address

no ip route-cache

!

encryption mode ciphers aes-ccm

!

ssid WDS-EAP

!

antenna gain 0

stbc

station-role root

bridge-group 1

bridge-group 1 subscriber-loop-control

bridge-group 1 spanning-disabled

bridge-group 1 block-unknown-source

no bridge-group 1 source-learning

no bridge-group 1 unicast-flooding

!

interface Dot11Radio1

no ip address

no ip route-cache

!

encryption mode ciphers aes-ccm

!

ssid WDS-EAP

!

antenna gain 0

peakdetect

dfs band 3 block

stbc

channel dfs

station-role root

bridge-group 1

bridge-group 1 subscriber-loop-control

bridge-group 1 spanning-disabled

bridge-group 1 block-unknown-source

no bridge-group 1 source-learning

no bridge-group 1 unicast-flooding

!

interface GigabitEthernet0

no ip address

no ip route-cache

duplex auto

speed auto

bridge-group 1

bridge-group 1 spanning-disabled

no bridge-group 1 source-learning

!

interface BVI1

ip address 10.106.54.136 255.255.255.192

no ip route-cache

ipv6 address dhcp

ipv6 address autoconfig

ipv6 enable

!

ip forward-protocol nd

ip http server

no ip http secure-server

ip http help-path http://www.cisco.com/warp/public/779/smbiz/prodconfig/help/eag

ip radius source-interface BVI1

!

!

radius-server attribute 32 include-in-access-req format %h

radius-server vsa send accounting

!

radius server WDS-Radius

address ipv4 10.106.54.146 auth-port 1812 acct-port 1813

key 7 110A1016141D5A5E57

!

bridge 1 route ip

!

!

wlccp ap username WDSClient1 password 7 070C285F4D06485744

wlccp ap wds ip address 10.106.54.146

!

line con 0

line vty 0 4

transport input all

!

end

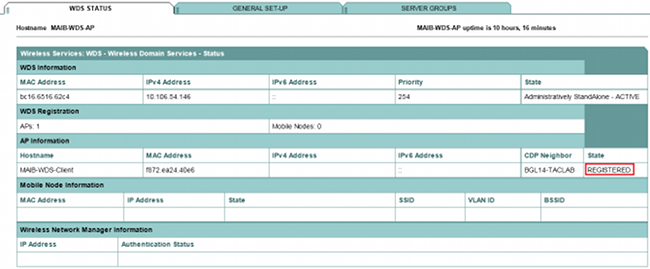

Verifiëren

Gebruik deze sectie om te controleren of uw configuratie goed werkt. Wanneer de installatie is voltooid, zou het WDS-client-AP zich moeten kunnen registreren bij het WDS-toegangspunt.

Op het toegangspunt WDS wordt de WDS-status weergegeven als geregistreerd.

Op de WDS-client AP is de WDS-status Infrastructuur.

CLI-verificatieuitvoer op WDS AP

Deze procedure toont hoe te om de configuratie van WDS AP te verifiëren:

MAIB-WDS-AP#sh wlccp wds ap

HOSTNAME MAC-ADDR IP-ADDR IPV6-ADDR STATE

MAIB-WDS-Client f872.ea24.40e6 10.106.54.136 :: REGISTERED

MAIB-WDS-AP#sh wlccp wds statistics

WDS Statistics for last 10:34:13:

Current AP count: 1

Current MN count: 0

AAA Auth Attempt count: 2

AAA Auth Success count: 2

AAA Auth Failure count: 0

MAC Spoofing Block count: 0

Roaming without AAA Auth count: 0

Roaming with full AAA Auth count:0

Fast Secured Roaming count: 0

MSC Failure count: 0

KSC Failure count: 0

MIC Failure count: 0

RN Mismatch count: 0

CLI-verificatieuitvoer op WDS-client-AP

Deze procedure toont hoe de WDS client-AP-configuratie moet worden geverifieerd:

MAIB-WDS-Client#sh wlccp ap

WDS = bc16.6516.62c4, IP: 10.106.54.146 , IPV6: ::

state = wlccp_ap_st_registered

IN Authenticator = IP: 10.106.54.146 IPV6: ::

MN Authenticator = IP: 10.106.54.146 IPv6::

Problemen oplossen

Er is momenteel geen specifieke troubleshooting-informatie beschikbaar voor deze configuratie.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

18-Oct-2013

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback