SCEP configureren voor de levering van lokaal significante certificaten op de 9800 WLC

Inleiding

In dit document wordt beschreven hoe u de 9800 Wireless LAN Controller (WLC) configureert voor de inschrijving voor een lokaal significant certificaat (LSC) voor toegangspunt (AP)-join-doeleinden via de Microsoft Network Device Enrollment Service (NDES) en Simple Certificate Enrollment Protocol (SCEP)-functies in Windows Server 2012 R2 Standard.

Voorwaarden

Om SCEP met de Windows Server succesvol uit te voeren, moet de 9800 WLC aan deze vereisten voldoen:

- Er moet bereikbaarheid zijn tussen de controller en de server.

- De controller en de server worden gesynchroniseerd met dezelfde NTP-server of delen dezelfde datum en tijdzone (als de tijd tussen de CA-server en de tijd vanaf het toegangspunt verschilt, heeft het toegangspunt problemen met certificaatvalidatie en installatie).

De Windows-server moet de Internet Information Services (IIS) eerder hebben ingeschakeld.

Vereisten

Cisco raadt u aan kennis te hebben van deze technologieën:

- 9800 Wireless LAN Controller versie 16.10.1 of hoger.

- Microsoft Windows Server 2012 Standard.

- Private Key Infrastructure (PKI) en certificaten.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- 9800-L WLC softwareversie 17.2.1.

- Windows Server 2012 Standard R2.

- 3802 toegangspunten.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

De nieuwe LSC-certificaten, zowel het certificaat van de certificeringsinstantie (CA) als het apparaatcertificaat, moeten op de controller worden geïnstalleerd om het uiteindelijk in de toegangspunten te downloaden. Met SCEP worden de CA- en apparaatcertificaten ontvangen van de CA-server en later automatisch in de controller geïnstalleerd.

Hetzelfde certificeringsproces vindt plaats wanneer de toegangspunten worden voorzien van LSC's. Hiervoor fungeert de controller als CA-proxy en helpt deze om het certificaatverzoek (zelf gegenereerd) te laten ondertekenen door de certificeringsinstantie voor het toegangspunt.

Configureren

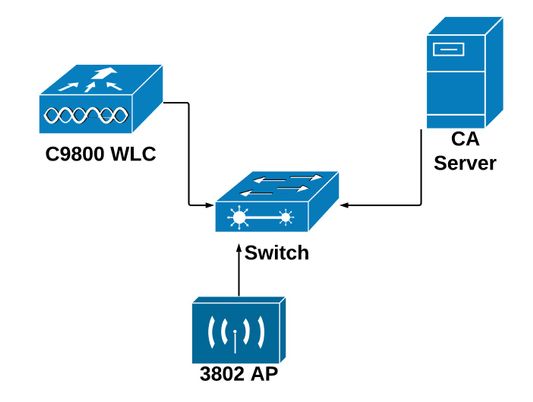

Netwerkdiagram

SCEP-services inschakelen in Windows Server

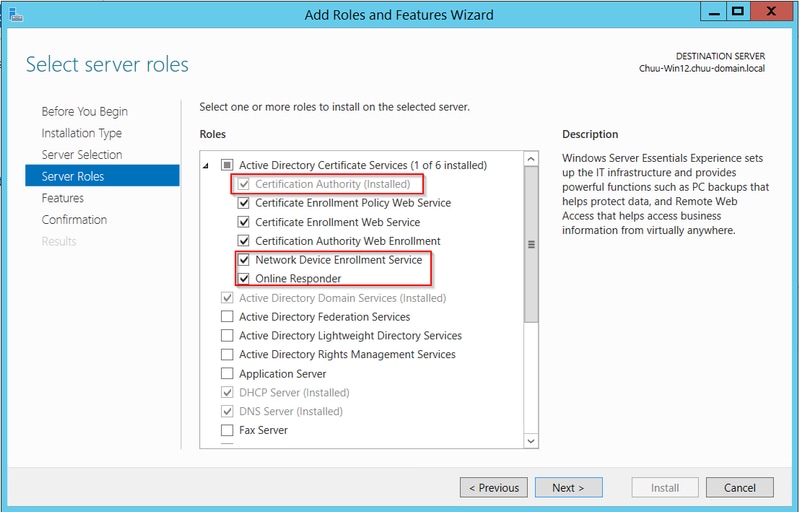

Stap 1. Selecteer in de toepassing Serverbeheer het menu Beheren en selecteer vervolgens de optie Rollen en functies toevoegen om de wizard Rollen en functies toevoegen te openen. Selecteer vervolgens de serverinstantie die wordt gebruikt voor SCEP-serverinschrijving.

Stap 2. Controleer of de functies van de certificeringsinstantie, Network Device Enrollment Service en Online Responder zijn geselecteerd en selecteer Volgende:

Stap 3. Selecteer Volgende tweemaal en Voltooien om de configuratiewizard te beëindigen. Wacht tot de server het installatieproces van de voorziening heeft voltooid en selecteer vervolgens Sluiten om de wizard te sluiten.

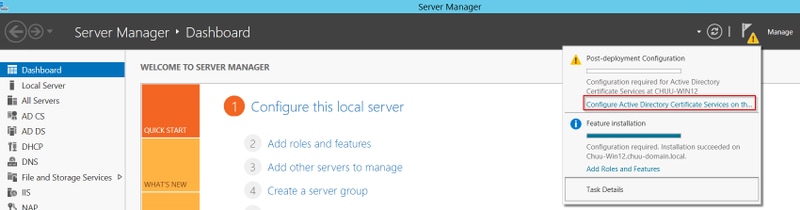

Stap 4. Zodra de installatie is voltooid, verschijnt er een waarschuwingspictogram in het pictogram Melding voor Serverbeheer. Selecteer deze optie en selecteer Active Directory Services configureren op de optiekoppeling van de bestemmingsserver om het menu van de wizard AD CS Configuration te starten.

Stap 5. Selecteer de Network Device Enrollment Service en de Online Responder role services die moeten worden geconfigureerd in het menu en selecteer Volgende.

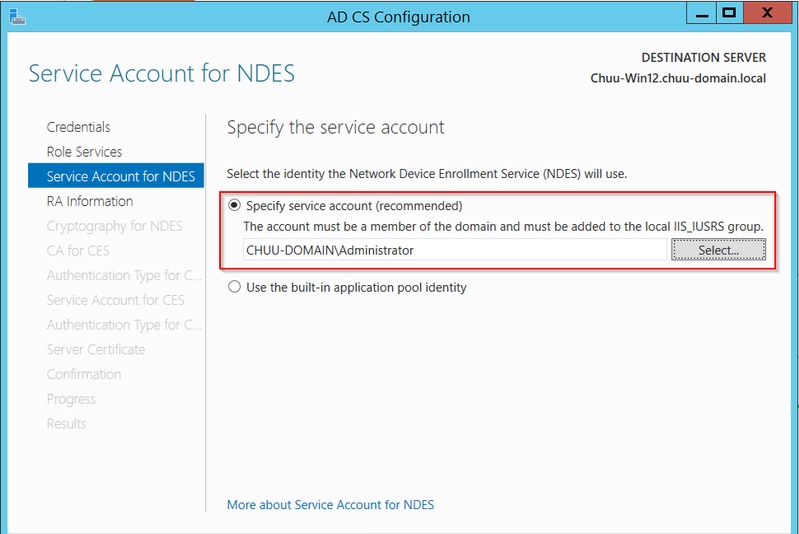

Stap 6. Selecteer in de Serviceaccount voor NDES een van de opties tussen de ingebouwde toepassingsgroep of de serviceaccount en selecteer Volgende.

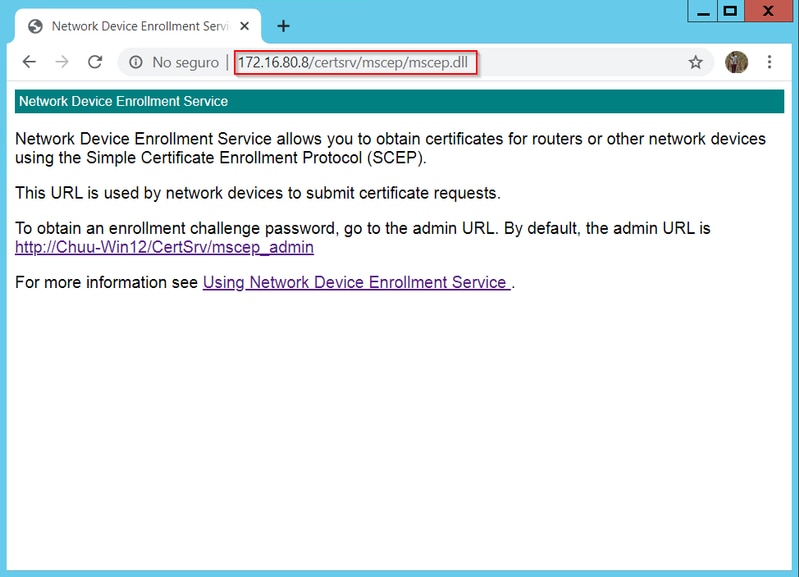

Stap 7. Selecteer Volgende voor de volgende schermen en laat het installatieproces voltooien. Na de installatie is de SCEP-URL beschikbaar bij elke webbrowser. Ga naar de URL http://<server ip>/certsrv/mscep/mscep.dll om te controleren of de service beschikbaar is.

Wachtwoordvereiste SCEP Enrollment Challenge uitschakelen

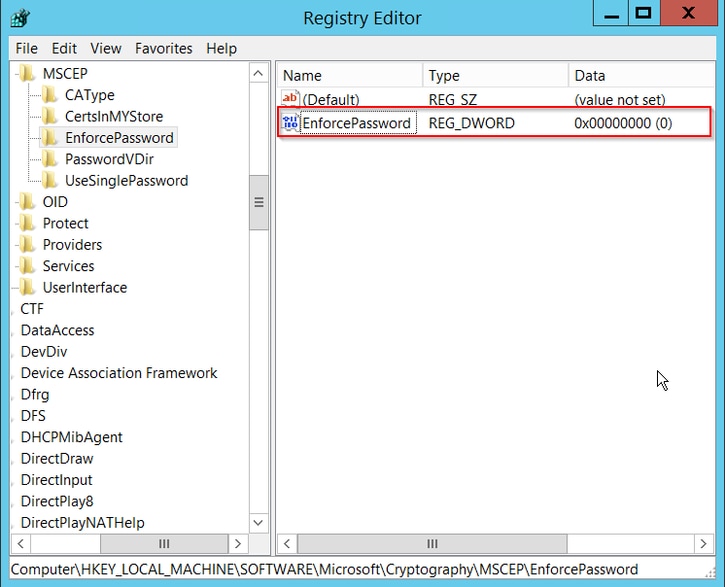

Standaard gebruikte de Windows Server een dynamisch uitdagingswachtwoord om client- en eindpuntverzoeken te verifiëren voordat deze werden geregistreerd in Microsoft SCEP (MSCEP). Dit vereist een beheerdersaccount om naar de web-GUI te bladeren om een on-demand wachtwoord voor elk verzoek te genereren (het wachtwoord moet in het verzoek worden opgenomen).De controller kan dit wachtwoord niet opnemen in de verzoeken die het naar de server verzendt. Om deze functie te verwijderen, moet de registersleutel op de NDES-server worden gewijzigd:

Stap 1. Open de Register-editor en zoek naar Regedit in het menu Start.

Stap 2. Navigeer naar Computer > HKEY_LOCAL_MACHINE > SOFTWARE > Microsoft > Cryptografie > MSCEP > EnforcePassword

Stap 3. Wijzig de waarde EnforcePassword in 0. Als het al 0 is, laat het dan zoals het is.

De certificaatsjabloon en het register configureren

Certificaten en de bijbehorende sleutels kunnen in meerdere scenario's worden gebruikt voor verschillende doeleinden die worden gedefinieerd door het toepassingsbeleid binnen de CA-server. Het toepassingsbeleid wordt opgeslagen in het veld Extended Key Usage (EKU) van het certificaat. Dit veld wordt door de verificator geparseerd om te controleren of het door de client wordt gebruikt voor het beoogde doel. Om ervoor te zorgen dat het juiste toepassingsbeleid is geïntegreerd in de WLC- en AP-certificaten, maakt u de juiste certificaatsjabloon en koppelt u deze aan het NDES-register:

Stap 1. Navigeer naar Start > Systeembeheer > Certificeringsinstantie.

Stap 2. Vouw de mappenstructuur van CA Server uit, klik met de rechtermuisknop op de mappen Certificaatsjablonen en selecteer Beheren.

Stap 3. Klik met de rechtermuisknop op de sjabloon voor gebruikerscertificaten en selecteer Sjabloon dupliceren in het contextmenu.

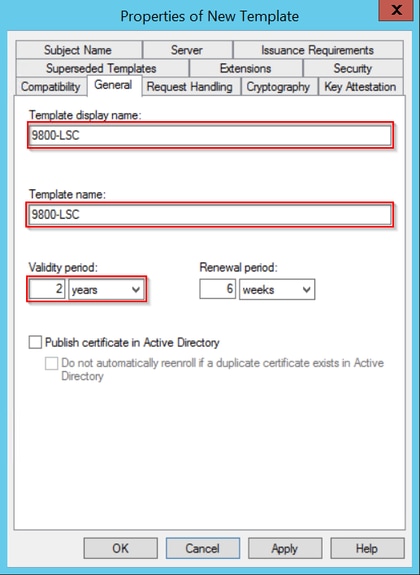

Stap 4. Navigeer naar het tabblad Algemeen, wijzig de naam van de sjabloon en de geldigheidsperiode naar wens, laat alle andere opties uitgeschakeld.

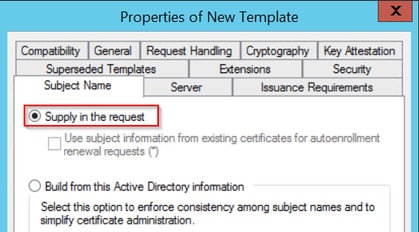

Stap 5. Navigeer naar het tabblad Onderwerpnaam en zorg ervoor dat Levering in de aanvraag is geselecteerd. Er verschijnt een pop-upvenster dat aangeeft dat gebruikers geen goedkeuring van de beheerder nodig hebben om hun certificaat te laten ondertekenen. Selecteer OK.

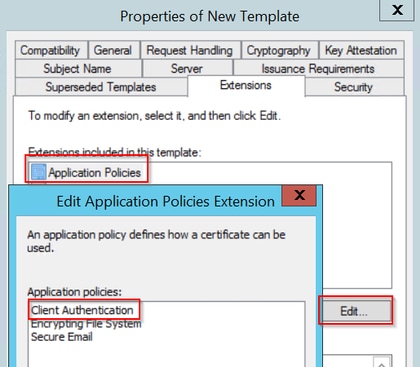

Stap 6. Navigeer naar het tabblad Extensies, selecteer vervolgens de optie Toepassingsbeleid en selecteer de knop Bewerken.... Zorg ervoor dat clientverificatie wordt weergegeven in het venster Toepassingsbeleid; anders selecteert u Toevoegen en voegt u deze toe.

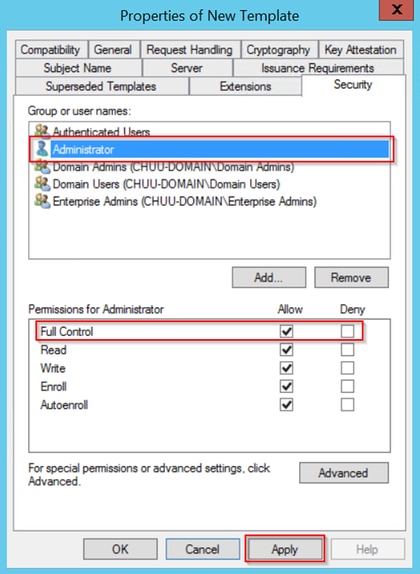

Stap 7. Navigeer naar het tabblad Beveiliging, zorg ervoor dat de serviceaccount die is gedefinieerd in stap 6 van de optie SCEP-services inschakelen in de Windows Server machtigingen voor volledige controle van de sjabloon heeft en selecteer Toepassen en OK.

Stap 8. Ga terug naar het venster Certificeringsinstantie, klik met de rechtermuisknop in de map Certificaatsjablonen en selecteer Nieuw > Te verstrekken certificaatsjabloon.

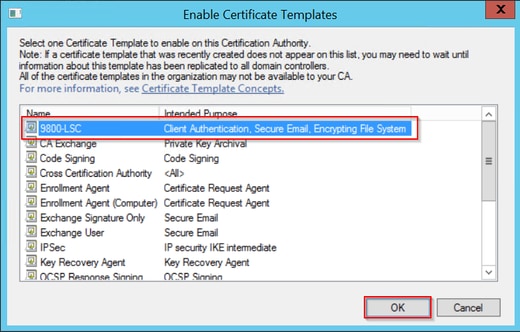

Stap 9. Selecteer de eerder gemaakte certificaatsjabloon, in dit voorbeeld is 9800-LSC en selecteer OK.

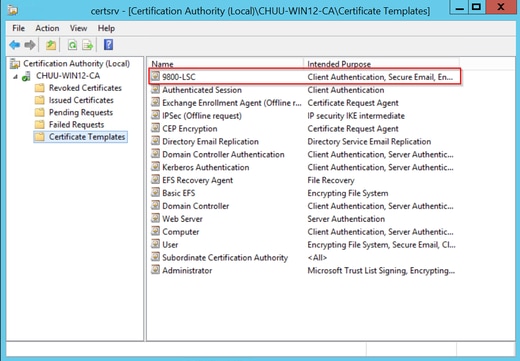

De nieuwe certificaatsjabloon wordt nu weergegeven in de inhoud van de map Certificaatsjablonen.

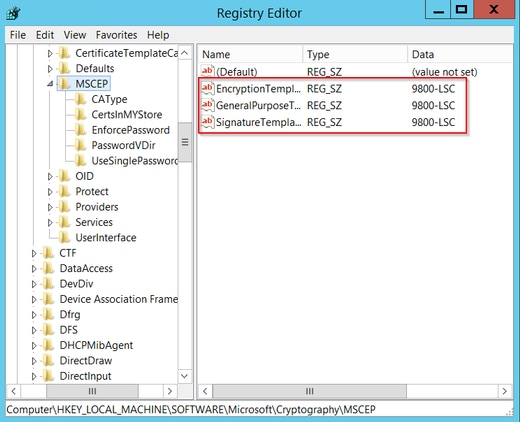

Stap 10. Ga terug naar het venster Register-editor en navigeer naar Computer > HKEY_LOCAL_MACHINE > SOFTWARE > Microsoft > Cryptografie > MSCEP.

Stap 11. Bewerk de registers EncryptionTemplate, GeneralPurposeTemplate en SignatureTemplate zodat ze verwijzen naar de nieuw gemaakte certificaatsjabloon.

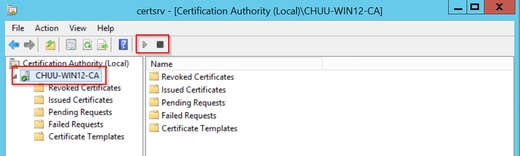

Stap 12. Start de NDES-server opnieuw op, dus keer terug naar het venster Certification Authority, selecteer de naam van de server en selecteer de knop Stop en Afspelen achtereenvolgens.

De 9800 Device Trustpoint configureren

De controller moet een vertrouwenspunt hebben gedefinieerd om toegangspunten te verifiëren zodra deze zijn geleverd. Het trustpoint bevat het 9800-apparaatcertificaat, samen met het CA-hoofdcertificaat dat beide is verkregen van dezelfde CA-server (Microsoft CA in dit voorbeeld). Om een certificaat in het trustpoint te installeren, moet het de onderwerpkenmerken bevatten, samen met een paar RSA-sleutels die eraan zijn gekoppeld. De configuratie wordt uitgevoerd via de webinterface of de opdrachtregel.

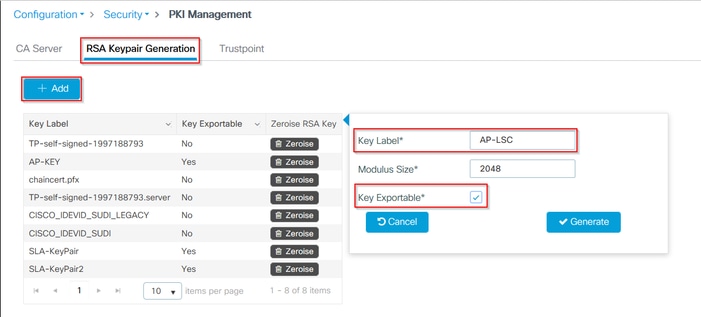

Stap 1. Navigeer naar Configuratie > Beveiliging > PKI-beheer en selecteer het tabblad Generatie RSA-sleutelpaar. Selecteer de knop + Toevoegen.

Stap 2. Definieer een label dat is gekoppeld aan het sleutelpaar en zorg ervoor dat het selectievakje Exportable is geselecteerd.

CLI-configuratie voor stap één en twee, in dit configuratievoorbeeld wordt het sleutelpaar gegenereerd met label AP-LSC en modulusgrootte van 2048 bits:

9800-L(config)#crypto key generate rsa exportable general-keys moduluslabel The name for the keys will be: AP-LSC % The key modulus size is 2048 bits % Generating 2048 bit RSA keys, keys will be exportable... [OK] (elapsed time was 1 seconds)

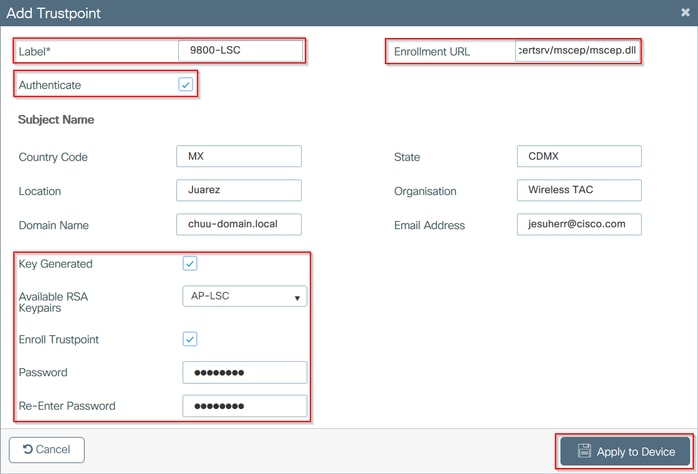

Stap 3. Selecteer in dezelfde sectie het tabblad Trustpoint en selecteer de knop + Toevoegen.

Stap 4. Vul de gegevens van het trustpoint in met de apparaatgegevens en selecteer vervolgens Toepassen op apparaat:

- Het veld Label is de naam die aan het trustpoint is gekoppeld

- Gebruik voor de inschrijvings-URL de URL die is gedefinieerd in stap 7 van de sectie SCEP-services inschakelen in de sectie Windows Server

- Schakel het selectievakje Authenticate in zodat het CA-certificaat wordt gedownload

- Het veld Domeinnaam wordt geplaatst als het kenmerk common name van het certificaatverzoek

- Vink het selectievakje Key Generated aan, er verschijnt een vervolgkeuzemenu en selecteer het sleutelpaar dat is gegenereerd in stap 2

- Schakel het selectievakje Inschrijven Trustpoint in, twee wachtwoordvelden worden weergegeven en typ een wachtwoord. Hiermee worden de certificaatsleutels gekoppeld aan het apparaatcertificaat en het CA-certificaat

CLI-configuratie voor stap drie en vier:

9800-L(config)#crypto pki trustpoint9800-L(ca-trustpoint)#enrollment url http:// /certsrv/mscep/mscep.dll 9800-L(ca-trustpoint)#subject-name C=, ST= 9800-L(ca-trustpoint)#rsakeypair, L= , O= , CN= /emailAddress= 9800-L(ca-trustpoint)#revocation-check none 9800-L(ca-trustpoint)#exit 9800-L(config)#crypto pki authenticate Certificate has the following attributes: Fingerprint MD5: E630EAE6 FB824658 690EB0F5 638D7224 Fingerprint SHA1: 97070ACD CAD03D5D 0C1A6085 19992E0D 6B8C4D8B % Do you accept this certificate? [yes/no]: yes Trustpoint CA certificate accepted. 9800-L(config)#crypto pki enroll <trustpoint name> % % Start certificate enrollment .. % Create a challenge password. You will need to verbally provide this password to the CA Administrator in order to revoke your certificate. For security reasons your password will not be saved in the configuration. Please make a note of it. Password: Re-enter password: % The subject name in the certificate will include: C=MX, ST=CDMX, L=Juarez, O=Wireless TAC, CN=9800-L.chuu-domain.local/emailAddress=jesuherr@cisco.com % The subject name in the certificate will include: 9800-L.alzavala.local % Include the router serial number in the subject name? [yes/no]: no % Include an IP address in the subject name? [no]: no Request certificate from CA? [yes/no]: yes % Certificate request sent to Certificate Authority % The 'show crypto pki certificate verbose AP-LSC' commandwill show the fingerprint.

AP-inschrijvingsparameters en Trustpoint voor updatebeheer definiëren

AP-inschrijving gebruikt de eerder gedefinieerde trustpointgegevens om de serverdetails te bepalen waarnaar de controller het certificaatverzoek doorstuurt. Aangezien de controller wordt gebruikt als een proxy voor certificaatregistratie, moet deze op de hoogte zijn van de onderwerpparameters die zijn opgenomen in het certificaatverzoek. De configuratie wordt uitgevoerd via de webinterface of de opdrachtregel.

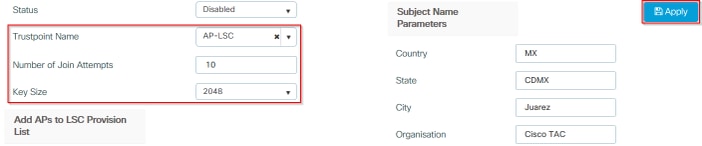

Stap 1. Navigeer naar Configuratie > Draadloos > Toegangspunten en vouw het menu LSC-voorziening uit.

Stap 2. Vul de onderwerpnaamparameters in met de attributen die zijn ingevuld in de AP-certificaataanvragen en selecteer vervolgens Toepassen.

CLI-configuratie voor stap één en twee:

9800-L(config)#ap lsc-provision subject-name-parameter countrycity domain org email-address

Stap 3. Selecteer in hetzelfde menu het eerder gedefinieerde vertrouwenspunt in de vervolgkeuzelijst, geef een aantal AP-join-pogingen op (hiermee wordt het aantal join-pogingen gedefinieerd voordat de MIC opnieuw wordt gebruikt) en stel de grootte van de certificaatsleutel in. Klik vervolgens op Toepassen.

CLI-configuratie voor stap drie:

9800-L(config)#ap lsc-provision join-attempt9800-L(config)#ap lsc-provision trustpoint 9800-L(config)#ap lsc-provision key-size

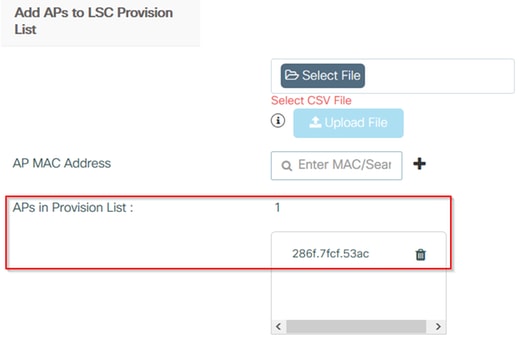

Stap 4. (Optioneel) AP LSC-provisioning kan worden geactiveerd voor alle AP's die zijn aangesloten op de controller of voor specifieke AP's die zijn gedefinieerd in een MAC-adreslijst. Voer in hetzelfde menu het AP ethernet mac-adres in xxxx.xxxx.xxxx in het tekstveld in en klik op het +-teken. U kunt ook een csv-bestand uploaden dat de MAC-adressen van het toegangspunt bevat, het bestand selecteren en vervolgens Bestand uploaden selecteren.

CLI-configuratie voor stap vier:

9800-L(config)#ap lsc-provision mac-address

Stap 5. Selecteer Ingeschakeld of Voorzieningenlijst in het vervolgkeuzemenu naast het Status-label en klik vervolgens op Toepassen om AP LSC-inschrijving te activeren.

CLI-configuratie voor stap vijf:

9800-L(config)#ap lsc-provision

In Non-WLANCC mode APs will be provisioning with RSA certificates with specified key-size configuration. In WLANCC mode APs will be provisioning with EC certificates with a 384 bit key by-default or 256 bit key if configured.

Are you sure you want to continue? (y/n): y If specific AP list provisioning is preferred then use: 9800-L(config)#ap lsc-provision provision-list

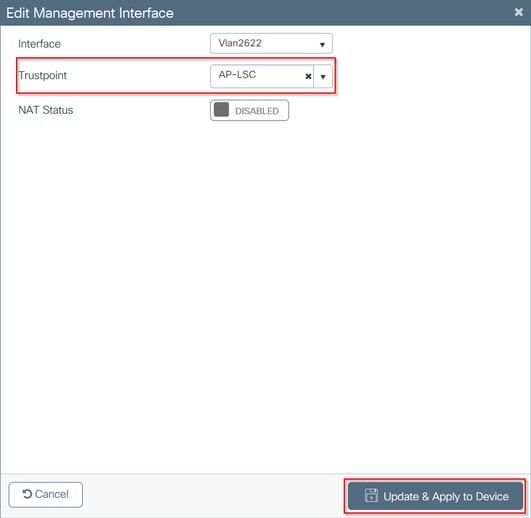

Stap 6. Navigeer naar Configuratie > Interface > Draadloos en selecteer de beheerinterface. Selecteer in het veld Trustpoint het nieuwe trustpoint in de vervolgkeuzelijst en klik op Bijwerken en toepassen op apparaat.

CLI-configuratie voor stap zes:

9800-L(config)#wireless management trustpoint

Verifiëren

Controleren van de installatie van het controllercertificaat

Om te controleren of de LSC-informatie aanwezig is in de 9800 WLC trustpoint issue van het commando show crypto pki certificaten verbose <trustpoint name>, zijn twee certificaten gekoppeld aan het trustpoint dat is gemaakt voor LSC-provisioning en -inschrijving. In dit voorbeeld is de naam van het trustpoint "microsoft-ca" (alleen relevante uitvoer wordt weergegeven):

9800-L#show crypto pki certificates verbose microsoft-ca

Certificate

Status: Available

Version: 3

Certificate Usage: General Purpose

Issuer:

cn=CHUU-WIN12-CA

dc=chuu-domain

dc=local

Subject:

Name: 9800-L.alzavala.local

cn=9800-L.chuu-domain.local/emailAddress=jesuherr@cisco.com

o=Wireless TAC

l=Juarez

st=CDMX

c=MX

hostname=9800-L.alzavala.local

CRL Distribution Points:

ldap:///CN=CHUU-WIN12-CA,CN=Chuu-Win12,CN=CDP,CN=Public%20Key%20Services,CN=Services,CN=Coint

Validity Date:

start date: 04:25:59 Central May 11 2020

end date: 04:25:59 Central May 11 2022

Subject Key Info:

Public Key Algorithm: rsaEncryption

RSA Public Key: (2048 bit)

Signature Algorithm: SHA256 with RSA Encryption

[...]

Authority Info Access:

CA ISSUERS: ldap:///CN=CHUU-WIN12-CA,CN=AIA,CN=Public%20Key%20Services,CN=Services,CN=Configuration,DC=chuu-domain,DC=local?cACertificate?base?objectClass=certificationAuthority

[...]

CA Certificate

Status: Available

Version: 3

Certificate Serial Number (hex): 37268ED56080CB974EF3806CCACC77EC

Certificate Usage: Signature

Issuer:

cn=CHUU-WIN12-CA

dc=chuu-domain

dc=local

Subject:

cn=CHUU-WIN12-CA

dc=chuu-domain

dc=local

Validity Date:

start date: 05:58:01 Central May 10 2019

end date: 06:08:01 Central May 10 2024

Subject Key Info:

Public Key Algorithm: rsaEncryption

RSA Public Key: (2048 bit)

Signature Algorithm: SHA256 with RSA Encryption

9800 WLC LSC-configuratie controleren

Om de details over het draadloze beheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheerbeheeropdracht te controleren, moet u ervoor zorgen dat het juiste beheerbeheerpunt (het beheerpunt dat de LSC-gegevens bevat, AP-LSC in dit voorbeeld) in gebruik is en als Beschikbaar is gemarkeerd:

9800-L#show wireless management trustpoint Trustpoint Name : AP-LSC Certificate Info : Available Certificate Type : LSC Certificate Hash : 9e5623adba5307facf778e6ea2f5082877ea4beb Private key Info : Available

Voer de opdracht Overzicht van voorzieningen tonen uit om de details over de configuratie van de voorziening van het toegangspunt en de lijst met toegangspunten die aan de lijst met voorzieningen zijn toegevoegd te verifiëren. Zorg ervoor dat de juiste leveringsstatus wordt weergegeven:

9800-L#show ap lsc-provision summary AP LSC-provisioning : Enabled for all APs Trustpoint used for LSC-provisioning : AP-LSC LSC Revert Count in AP reboots : 10 AP LSC Parameters : Country : MX State : CDMX City : Juarez Orgn : Cisco TAC Dept : Wireless TAC Email : josuvill@cisco.com Key Size : 2048 EC Key Size : 384 bit AP LSC-provision List : Total number of APs in provision list: 2 Mac Addresses : -------------- xxxx.xxxx.xxxx xxxx.xxxx.xxxx

Verifieer de installatie van het toegangspuntcertificaat

Om te controleren of de certificaten die in het toegangspunt zijn geïnstalleerd, de opdracht show crypto van de toegangspunt-CLI uitvoeren, moet u ervoor zorgen dat zowel het CA-basiscertificaat als het apparaatcertificaat aanwezig zijn (de uitvoer toont alleen relevante gegevens):

AP3802#show crypto

[...]

------------------------------------------------------------------------------ LSC: Enabled ----------------------------- Device Certificate ----------------------------- Certificate: Data: Version: 3 (0x2) Serial Number: 73:00:00:00:0b:9e:c4:2e:6c:e1:54:84:96:00:00:00:00:00:0b Signature Algorithm: sha256WithRSAEncryption Issuer: DC=local, DC=chuu-domain, CN=CHUU-WIN12-CA Validity Not Before: May 13 01:22:13 2020 GMT Not After : May 13 01:22:13 2022 GMT Subject: C=MX, ST=CDMX, L=Juarez, O=Cisco TAC, CN=ap3g3-286F7FCF53AC/emailAddress=josuvill@cisco.com Subject Public Key Info: Public Key Algorithm: rsaEncryption Public-Key: (2048 bit) ----------------------------- Root Certificate ------------------------------- Certificate: Data: Version: 3 (0x2) Serial Number: 32:61:fb:93:a8:0a:4a:97:42:5b:5e:32:28:29:0d:32 Signature Algorithm: sha256WithRSAEncryption Issuer: DC=local, DC=chuu-domain, CN=CHUU-WIN12-CA Validity Not Before: May 10 05:58:01 2019 GMT Not After : May 10 05:58:01 2024 GMT Subject: DC=local, DC=chuu-domain, CN=CHUU-WIN12-CA Subject Public Key Info: Public Key Algorithm: rsaEncryption Public-Key: (2048 bit)

Als LSC voor switch-poort dot1x-verificatie wordt gebruikt, kunt u vanaf het toegangspunt controleren of de poortverificatie is ingeschakeld.

AP3802#show ap authentication status AP dot1x feature is disabled.

Problemen oplossen

Veelvoorkomende problemen

- Als de sjablonen niet goed zijn toegewezen in het serverregister of als de server een wachtwoorduitdaging vereist, wordt het certificaatverzoek voor de 9800 WLC of de toegangspunten afgewezen.

- Als de IIS-standaardsites zijn uitgeschakeld, is de SCEP-service ook uitgeschakeld, waardoor de URL die is gedefinieerd in het trustpoint niet bereikbaar is en de 9800 WLC geen certificaatverzoek verzendt.

- Als de tijd niet is gesynchroniseerd tussen de server en de 9800 WLC, worden certificaten niet geïnstalleerd omdat de geldigheidscontrole mislukt.

Opdrachten voor foutopsporing en logbestanden

Gebruik deze opdrachten om problemen met de registratie van 9800-controllercertificaten op te lossen:

9800-L#debug crypto pki transactions 9800-L#debug crypto pki validation

9800-L#debug crypto pki scep

Gebruik de volgende opdrachten om problemen op te lossen en de inschrijving van toegangspunten te controleren:

AP3802#debug capwap client payload AP3802#debug capwap client events

Op de opdrachtregel van het toegangspunt wordt weergegeven of het toegangspunt problemen heeft met de installatie van het certificaat en wordt informatie gegeven over de reden waarom het certificaat niet is geïnstalleerd:

[...]

Mar 19 19:39:13 kernel: *03/19/2020 19:39:13.3429] AP has joined controller 9800-L Mar 19 19:39:13 kernel: 03/19/2020 19:39:13.3500] SELinux: initialized (dev mtd_inodefs, type mtd_inodefs), not configured for labeling Mar 19 19:39:13 kernel: *03/19/2020 19:39:13.5982] Generating a RSA private key Mar 19 19:39:14 kernel: *03/19/2020 19:39:13.5989] ....................... Mar 19 19:39:15 kernel: *03/19/2020 19:39:14.4179] .. Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.2952] writing new private key to '/tmp/lsc/priv_key' Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.2955] ----- Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5421] cen_validate_lsc: Verification failed for certificate: Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5421] countryName = MX Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5421] stateOrProvinceName = CDMX Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5421] localityName = Juarez Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5421] organizationName = cisco-tac Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5421] commonName = ap3g3- Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5421] emailAddress = jesuherr@cisco.com Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5427] LSC certificates/key failed validation! Mar 19 19:39:15 kernel: *03/19/2020 19:39:15.5427]

Voorbeeld van een succesvolle inschrijvingspoging

Dit is de uitvoer van de eerder genoemde debugs voor een succesvolle inschrijving voor zowel de controller als de bijbehorende toegangspunten.

CA-basiscertificaat importeren naar 9800 WLC:

[...]

Certificate has the following attributes: Fingerprint MD5: E630EAE6 FB824658 690EB0F5 638D7224 Fingerprint SHA1: 97070ACD CAD03D5D 0C1A6085 19992E0D 6B8C4D8B % Do you accept this certificate? [yes/no]: yes CRYPTO_PKI_SCEP: Client sending GetCACert request CRYPTO_PKI: Sending CA Certificate Request: GET /certsrv/mscep/mscep.dll/pkiclient.exe?operation=GetCACert&message=AP-LSC HTTP/1.0 User-Agent: Mozilla/4.0 (compatible; MSIE 5.0; Cisco PKI) Host: 172.16.80.8 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: http connection opened CRYPTO_PKI: Sending HTTP message CRYPTO_PKI: Reply HTTP header: HTTP/1.0 User-Agent: Mozilla/4.0 (compatible; MSIE 5.0; Cisco PKI) Host: 172.16.80.8 CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 0 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: Header length received: 192 CRYPTO_PKI: parse content-length header. return code: (0) and content-length : (3638) CRYPTO_PKI: Complete data arrived CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 0 CRYPTO_PKI: Reply HTTP header: HTTP/1.1 200 OK Content-Type: application/x-x509-ca-ra-cert Server: Microsoft-IIS/8.5 X-Powered-By: ASP.NET Date: Tue, 19 May 2020 21:47:34 GMT Connection: close Content-Length: 3638 Content-Type indicates we have received CA and RA certificates. CRYPTO_PKI_SCEP: Client received CA and RA certificate CRYPTO_PKI:crypto_process_ca_ra_cert(trustpoint=AP-LSC) The PKCS #7 message contains 3 certificates. CRYPTO_PKI:crypto_pkcs7_extract_ca_cert found cert CRYPTO_PKI: Bypassing SCEP capabilities request 0 CRYPTO_PKI: transaction CRYPTO_REQ_CA_CERT completed CRYPTO_PKI: CA certificate received. CRYPTO_PKI: CA certificate received. CRYPTO_PKI: crypto_pki_get_cert_record_by_cert() CRYPTO_PKI: crypto_pki_authenticate_tp_cert() CRYPTO_PKI: trustpoint AP-LSC authentication status = 0 Trustpoint CA certificate accepted.

9800 WLC-apparaatregistratie:

[...]

CRYPTO_PKI: using private key AP-LSC for enrollment CRYPTO_PKI_SCEP: Client sending GetCACert request CRYPTO_PKI: Sending CA Certificate Request: GET /certsrv/mscep/mscep.dll/pkiclient.exe?operation=GetCACert&message=AP-LSC HTTP/1.0 User-Agent: Mozilla/4.0 (compatible; MSIE 5.0; Cisco PKI) Host: 172.16.80.8 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: http connection opened CRYPTO_PKI: Sending HTTP message CRYPTO_PKI: Reply HTTP header: HTTP/1.0 User-Agent: Mozilla/4.0 (compatible; MSIE 5.0; Cisco PKI) Host: 172.16.80.8 CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 0 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: Header length received: 192 CRYPTO_PKI: parse content-length header. return code: (0) and content-length : (3638) CRYPTO_PKI: Complete data arrived CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 0 CRYPTO_PKI: Reply HTTP header: HTTP/1.1 200 OK Content-Type: application/x-x509-ca-ra-cert Server: Microsoft-IIS/8.5 X-Powered-By: ASP.NET Date: Tue, 19 May 2020 21:48:33 GMT Connection: close Content-Length: 3638 Content-Type indicates we have received CA and RA certificates. CRYPTO_PKI_SCEP: Client received CA and RA certificate CRYPTO_PKI:crypto_process_ca_ra_cert(trustpoint=AP-LSC) The PKCS #7 message contains 3 certificates. CRYPTO_PKI:crypto_pkcs7_insert_ra_certs found RA certs CRYPTO_PKI:crypto_pkcs7_insert_ra_certs found RA certs CRYPTO_PKI_SCEP: Client Sending GetCACaps request with msg = GET /certsrv/mscep/mscep.dll/pkiclient.exe?operation=GetCACaps&message=AP-LSC HTTP/1.0 User-Agent: Mozilla/4.0 (compatible; MSIE 5.0; Cisco PKI) Host: 172.16.80.8 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: http connection opened CRYPTO_PKI: Sending HTTP message CRYPTO_PKI: Reply HTTP header: HTTP/1.0 User-Agent: Mozilla/4.0 (compatible; MSIE 5.0; Cisco PKI) Host: 172.16.80.8 CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 0 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: Header length received: 171 CRYPTO_PKI: parse content-length header. return code: (0) and content-length : (34) CRYPTO_PKI: Complete data arrived CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 0 CRYPTO_PKI: Reply HTTP header: HTTP/1.1 200 OK Content-Type: text/plain Server: Microsoft-IIS/8.5 X-Powered-By: ASP.NET Date: Tue, 19 May 2020 21:48:33 GMT Connection: close Content-Length: 34 CRYPTO_PKI: HTTP header content length is 34 bytes CRYPTO_PKI_SCEP: Server returned capabilities: 92 CA_CAP_RENEWAL CA_CAP_S alz_9800(config)#HA_1 CA_CAP_SHA_256 CA_CAP_SHA_512 CRYPTO_PKI: transaction CRYPTO_REQ_CERT completed CRYPTO_PKI: status: %PKI-6-CSR_FINGERPRINT: CSR Fingerprint MD5 : 9BFBA438303487562E888087168F05D4 CSR Fingerprint SHA1: 58DC7DB84C632A7307631A97A6ABCF65A3DEFEEF CRYPTO_PKI: Certificate Request Fingerprint MD5: 9BFBA438 30348756 2E888087 168F05D4 CRYPTO_PKI: Certificate Request Fingerprint SHA1: 58DC7DB8 4C632A73 07631A97 A6ABCF65 A3DEFEEF PKI:PKCS7 to issuer cn=CHUU-WIN12-CA,dc=chuu-domain,dc=local serial 18 00 00 00 38 DB 68 64 C0 52 C0 0F 0E 00 00 00 00 00 38 CRYPTO_PKI: Deleting cached key having key id 65 CRYPTO_PKI: Attempting to insert the peer's public key into cache CRYPTO_PKI:Peer's public inserted successfully with key id 66 CRYPTO_PKI: Expiring peer's cached key with key id 66 PKI: Trustpoint AP-LSC has no router cert PKI: Signing pkcs7 with AP-LSC trustpoint temp self-signed cert CRYPTO_PKI_SCEP: Client sending PKCSReq CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: http connection opened CRYPTO_PKI: Sending HTTP message CRYPTO_PKI: Reply HTTP header: HTTP/1.0 Host: 172.16.80.8 CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 0 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 2 CRYPTO_PKI: Header length received: 188 CRYPTO_PKI: parse content-length header. return code: (0) and content-length : (2807) CRYPTO_PKI: Complete data arrived CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: received msg of 2995 bytes CRYPTO_PKI: Reply HTTP header: HTTP/1.1 200 OK Content-Type: application/x-pki-message Server: Microsoft-IIS/8.5 X-Powered-By: ASP.NET Date: Tue, 19 May 2020 21:48:33 GMT Connection: close Content-Length: 2807 CRYPTO_PKI: Prepare global revocation service providers CRYPTO_PKI: Deleting cached key having key id 66 CRYPTO_PKI: Attempting to insert the peer's public key into cache CRYPTO_PKI:Peer's public inserted successfully with key id 67 CRYPTO_PKI: Expiring peer's cached key with key id 67 CRYPTO_PKI: Remove global revocation service providers The PKCS #7 message has 1 verified signers. signing cert: issuer cn=CHUU-WIN12-CA,dc=chuu-domain,dc=local serial 1800037A239DF5180C0672C0000037 Signed Attributes: CRYPTO_PKI_SCEP: Client received CertRep - GRANTED (AF58BA9313638026C5DC151AF474723F) CRYPTO_PKI: status = 100: certificate is granted The PKCS #7 message contains 1 certs and 0 crls. Newly-issued Router Cert: issuer=cn=CHUU-WIN12-CA,dc=chuu-domain,dc=local serial=1800043245DC93E1D943CA70000043 start date: 21:38:34 Central May 19 2020 end date: 21:38:34 Central May 19 2022 Router date: 21:48:35 Central May 19 2020 %PKI-6-CERT_INSTALL: An ID certificate has been installed under Trustpoint : AP-LSC Issuer-name : cn=CHUU-WIN12-CA,dc=chuu-domain,dc=local Subject-name : cn=9800-L.chuu-domain.local/emailAddress=jesuherr@cisco.com,o=Wireless TAC,l=Juarez,st=CDMX,c=MX,hostname=alz_9800.alzavala.local Serial-number: 1800000043245DC93E1D943CA7000000000043 End-date : 2022-05-19T21:38:34Z Received router cert from CA CRYPTO_PKI: Not adding alz_9800.alzavala.local to subject-alt-name field because : Character allowed in the domain name. Calling pkiSendCertInstallTrap to send alert CRYPTO_PKI: All enrollment requests completed for trustpoint AP-LSC

Debuguitvoer voor AP-inschrijving vanaf controllerzijde, deze uitvoer wordt meerdere keren herhaald voor elk AP dat is aangesloten op de 9800 WLC:

[...]

CRYPTO_PKI: (A6964) Session started - identity selected (AP-LSC) CRYPTO_PKI: Doing re-auth to fetch RA certificate. CRYPTO_PKI_SCEP: Client sending GetCACert request CRYPTO_PKI: Sending CA Certificate Request: GET /certsrv/mscep/mscep.dll/pkiclient.exe?operation=GetCACert&message=AP-LSC HTTP/1.0 User-Agent: Mozilla/4.0 (compatible; MSIE 5.0; Cisco PKI) Host: 172.16.80.8 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 2 CRYPTO_PKI: http connection opened CRYPTO_PKI: Sending HTTP message CRYPTO_PKI: Reply HTTP header: HTTP/1.0 User-Agent: Mozilla/4.0 (compatible; MSIE 5.0; Cisco PKI) Host: 172.16.80.8 CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: locked trustpoint AP-LSC, refcount is 2 CRYPTO_PKI: Header length received: 192 CRYPTO_PKI: parse content-length header. return code: (0) and content-length : (3638) CRYPTO_PKI: Complete data arrived CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 1 CRYPTO_PKI: Reply HTTP header: HTTP/1.1 200 OK Content-Type: application/x-x509-ca-ra-cert Server: Microsoft-IIS/8.5 X-Powered-By: ASP.NET Date: Tue, 19 May 2020 21:51:03 GMT Connection: close Content-Length: 3638 Content-Type indicates we have received CA and RA certificates. CRYPTO_PKI_SCEP: Client received CA and RA certificate CRYPTO_PKI:crypto_process_ca_ra_cert(trustpoint=AP-LSC) The PKCS #7 message contains 3 certificates. CRYPTO_PKI:crypto_pkcs7_insert_ra_certs found RA certs CRYPTO_PKI:crypto_pkcs7_insert_ra_certs found RA certs CRYPTO_PKI: Capabilites already obtained CA_CAP_RENEWAL CA_CAP_SHA_1 CA_CAP_SHA_256 CA_CAP_SHA_512 PKCS10 request is compulsory CRYPTO_PKI: byte 2 in key usage in PKCS#10 is 0x5 May 19 21: alz_9800(config)#51:04.985: CRYPTO_PKI: all usage CRYPTO_PKI: key_usage is 4 CRYPTO_PKI: creating trustpoint clone Proxy-AP-LSC8 CRYPTO_PKI: Creating proxy trustpoint Proxy-AP-LSC8 CRYPTO_PKI: Proxy enrollment request trans id = 7CBB299A2D9BC77DBB1A8716E6474C0C CRYPTO_PKI: Proxy forwading an enrollment request CRYPTO_PKI: using private key AP-LSC for enrollment CRYPTO_PKI: Proxy send CA enrollment request with trans id: 7CBB299A2D9BC77DBB1A8716E6474C0C CRYPTO_PKI: No need to re-auth as we have RA in place CRYPTO_PKI: Capabilites already obtained CA_CAP_RENEWAL CA_CAP_SHA_1 CA_CAP_SHA_256 CA_CAP_SHA_512 CRYPTO_PKI: transaction CRYPTO_REQ_CERT completed CRYPTO_PKI: status: PKI:PKCS7 to issuer cn=CHUU-WIN12-CA,dc=chuu-domain,dc=local serial 18 00 00 00 38 DB 68 64 C0 52 C0 0F 0E 00 00 00 00 00 38 CRYPTO_PKI: Deleting cached key having key id 67 CRYPTO_PKI: Attempting to insert the peer's public key into cache CRYPTO_PKI:Peer's public inserted successfully with key id 68 CRYPTO_PKI: Expiring peer's cached key with key id 68 PKI: Trustpoint Proxy-AP-LSC8 has no router cert and loaded PKI: Signing pkcs7 with Proxy-AP-LSC8 trustpoint temp self-signed cert CRYPTO_PKI_SCEP: Client sending PKCSReq CRYPTO_PKI: locked trustpoint Proxy-AP-LSC8, refcount is 2 CRYPTO_PKI: http connection opened CRYPTO_PKI: Sending HTTP message CRYPTO_PKI: Reply HTTP header: HTTP/1.0 Host: 172.16.80.8 CRYPTO_PKI: unlocked trustpoint Proxy-AP-LSC8, refcount is 1 CRYPTO_PKI: locked trustpoint Proxy-AP-LSC8, refcount is 2 CRYPTO_PKI: locked trustpoint Proxy-AP-LSC8, refcount is 3 CRYPTO_PKI: Header length received: 188 CRYPTO_PKI: parse content-length header. return code: (0) and content-length : (2727) CRYPTO_PKI: Complete data arrived CRYPTO_PKI: unlocked trustpoint Proxy-AP-LSC8, refcount is 2 CRYPTO_PKI: received msg of 2915 bytes CRYPTO_PKI: Reply HTTP header: HTTP/1.1 200 OK Content-Type: application/x-pki-message Server: Microsoft-IIS/8.5 X-Powered-By: ASP.NET Date: Tue, 19 May 2020 21:51:03 GMT Connection: close Content-Length: 2727 CRYPTO_PKI: Prepare global revocation service providers CRYPTO_PKI: Deleting cached key having key id 68 CRYPTO_PKI: Attempting to insert the peer's public key into cache CRYPTO_PKI:Peer's public inserted successfully with key id 69 CRYPTO_PKI: Expiring peer's cached key with key id 69 CRYPTO_PKI: Remove global revocation service providers The PKCS #7 message has 1 alz_9800(config)# verified signers. signing cert: issuer cn=CHUU-WIN12-CA,dc=chuu-domain,dc=local serial 1800037A239DF5180C0672C0000037 Signed Attributes: CRYPTO_PKI_SCEP: Client received CertRep - GRANTED (7CBB299A2D9BC77DBB1A8716E6474C0C) CRYPTO_PKI: status = 100: certificate is granted The PKCS #7 message contains 1 certs and 0 crls. Received router cert from CA CRYPTO_PKI: Enrollment poroxy callback status: CERT_REQ_GRANTED CRYPTO_PKI: Proxy received router cert from CA CRYPTO_PKI: Rcvd request to end PKI session A6964. CRYPTO_PKI: PKI session A6964 has ended. Freeing all resources. CRYPTO_PKI: unlocked trustpoint AP-LSC, refcount is 0 CRYPTO_PKI: Cleaning RA certificate for TP : AP-LSC CRYPTO_PKI: All enrollment requests completed for trustpoint Proxy-AP-LSC8. CRYPTO_PKI: All enrollment requests completed for trustpoint Proxy-AP-LSC8. CRYPTO_PKI: unlocked trustpoint Proxy-AP-LSC8, refcount is 1 CRYPTO_PKI: All enrollment requests completed for trustpoint Proxy-AP-LSC8. CRYPTO_CS: removing trustpoint clone Proxy-AP-LSC8

Foutopsporingsuitvoer voor AP-inschrijving vanaf de AP-zijde:

[DEC] CAPWAP_CONFIGURATION_UPDATE_REQUEST(7) seq 40 len 407 ..Vendor Type: SPAM_VENDOR_ID_PAYLOAD(104) vendId 409600 ...Vendor SubType: CERTIFICATE_PARAMETER_PAYLOAD(63) vendId 409600 LSC set retry number from WLC: 1 Generating a RSA private key ... .............................. writing new private key to '/tmp/lsc/priv_key' ----- [ENC] CAPWAP_WTP_EVENT_REQUEST(9) ...Vendor SubType: LSC_CERTIFICATE_PAYLOAD(64) Len 1135 Total 1135 [ENC] CAPWAP_CONFIGURATION_UPDATE_RESPONSE(8) .Msg Elem Type: CAPWAP_MSGELE_RESULT_CODE(33) Len 8 Total 8 [DEC] CAPWAP_CONFIGURATION_UPDATE_REQUEST(7) seq 41 len 20 ..Vendor Type: SPAM_VENDOR_ID_PAYLOAD(104) vendId 409600 ...Vendor SubType: LSC_CERTIFICATE_PAYLOAD(64) vendId 409600 LSC_CERT_ENROLL_PENDING from WLC [ENC] CAPWAP_CONFIGURATION_UPDATE_RESPONSE(8) .Msg Elem Type: CAPWAP_MSGELE_RESULT_CODE(33) Len 8 Total 8 Received Capwap watchdog update msg. [DEC] CAPWAP_CONFIGURATION_UPDATE_REQUEST(7) seq 42 len 1277 ..Vendor Type: SPAM_VENDOR_ID_PAYLOAD(104) vendId 409600 ...Vendor SubType: LSC_CERTIFICATE_PAYLOAD(64) vendId 409600 LSC_ENABLE: saving ROOT_CERT [ENC] CAPWAP_CONFIGURATION_UPDATE_RESPONSE(8) .Msg Elem Type: CAPWAP_MSGELE_RESULT_CODE(33) Len 8 Total 8 [DEC] CAPWAP_CONFIGURATION_UPDATE_REQUEST(7) seq 43 len 2233 ..Vendor Type: SPAM_VENDOR_ID_PAYLOAD(104) vendId 409600 ...Vendor SubType: LSC_CERTIFICATE_PAYLOAD(64) vendId 409600 LSC_ENABLE: saving DEVICE_CERT SC private key written to hardware TAM root: 2: LSC enabled AP Rebooting: Reset Reason - LSC enabled

Hiermee wordt het configuratievoorbeeld voor LSC-inschrijving via SCEP afgesloten.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

28-May-2020

|

Eerste vrijgave |

Feedback

Feedback