Inleiding

In dit document wordt beschreven hoe u bulkcertificering kunt beheren tussen Cisco Unified Communications Manager (CUCM)-clusters voor telefoonmigratie.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

· Secure File Transfer Protocol (SFTP)-server

· CUCM Certificaten

Gebruikte componenten

De informatie in dit document is gebaseerd op CUCM 10.X.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Opmerking: Deze procedure wordt ook beschreven in de sectie Bulkcertificaten beheren van de beheershandleiding voor CUCM-versie 12.5(1)

Met Bulk Certificate Management kan een reeks certificaten worden gedeeld tussen CUCM-clusters. Deze stap is een vereiste voor systeemfuncties van afzonderlijke clusters die onderling een vertrouwensrelatie moeten opbouwen, zoals voor Extension Mobility Cross Cluster (EMCC), evenals voor telefoonmigratie tussen clusters.

Als onderdeel van de procedure wordt een Public Key Cryptography Standards #12 (PKCS12) -bestand gemaakt dat certificaten bevat van alle knooppunten in een cluster. Elk cluster moet zijn certificaten exporteren naar dezelfde SFTP-directory op dezelfde SFTP-server. Configuraties voor bulkcertificaatbeheer moeten handmatig worden uitgevoerd op de CUCM-uitgever van zowel de bron- als de bestemmingsclusters. De bron- en bestemmingsclusters moeten operationeel zijn zodat de te migreren telefoons connectiviteit hebben met beide clusters. De clustertelefoons van de bron worden gemigreerd naar het doelcluster.

Bulk Certificate Management-procedure

Clustercertificaten exportbestemming

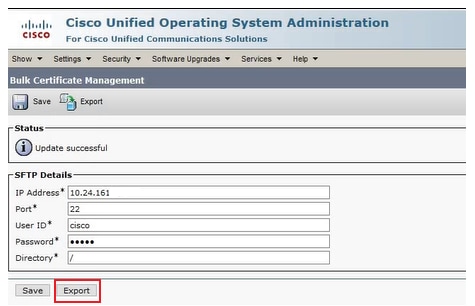

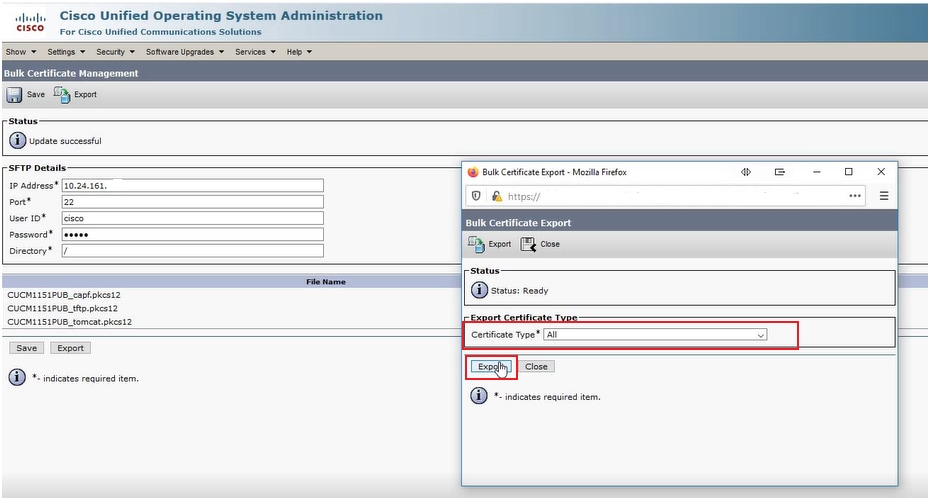

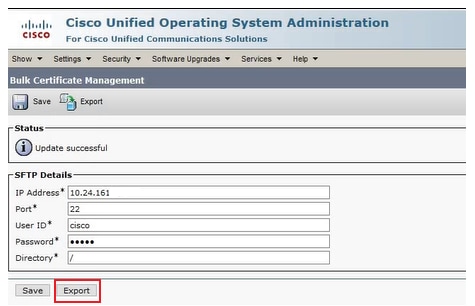

Stap 1. Configureer de SFTP-server voor Bulk Certificate Management op de CUCM-uitgever van het doelcluster.

In dit voorbeeld is de CUCM-versie van het bestemmingspluster 11.5.1.

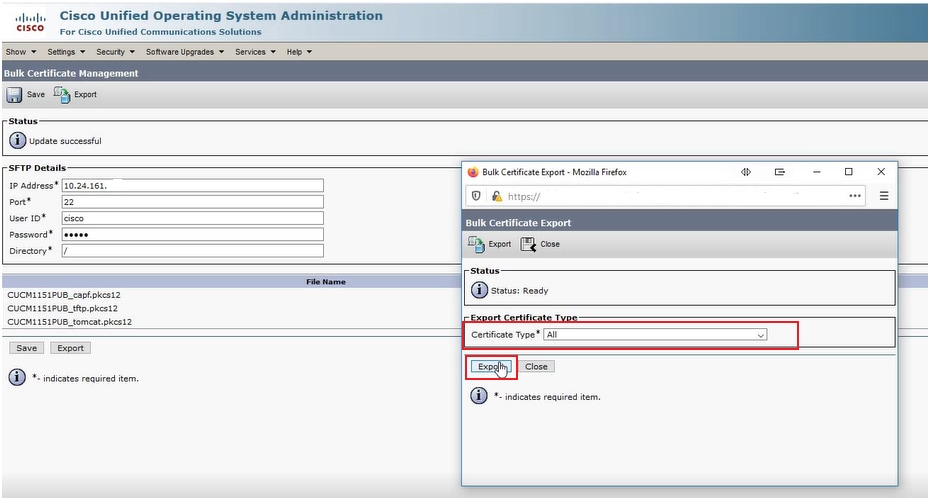

Navigeer naar Cisco Unified OS Administration > Security > Bulk Certificate Management. Voer de SFTP-servergegevens in en klik op Exporteren.

Voer de SFTP-servergegevens in en klik op Exporteren.

Voer de SFTP-servergegevens in en klik op Exporteren.

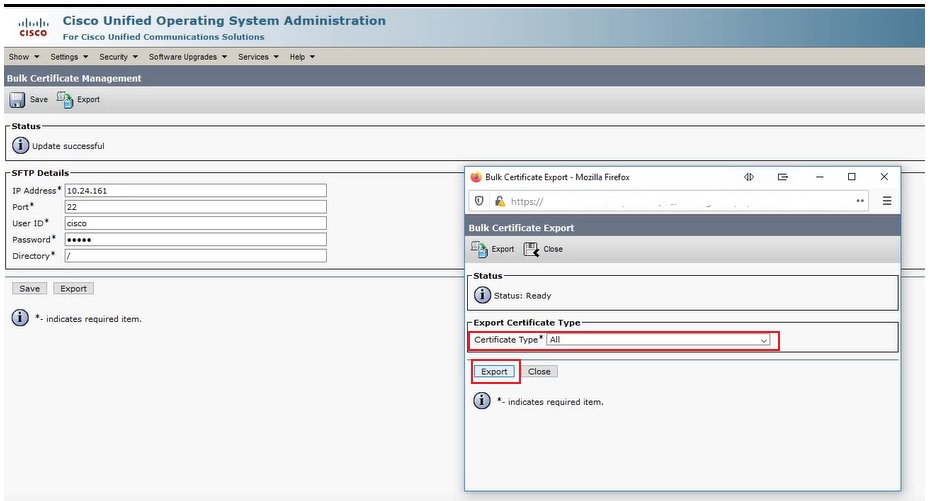

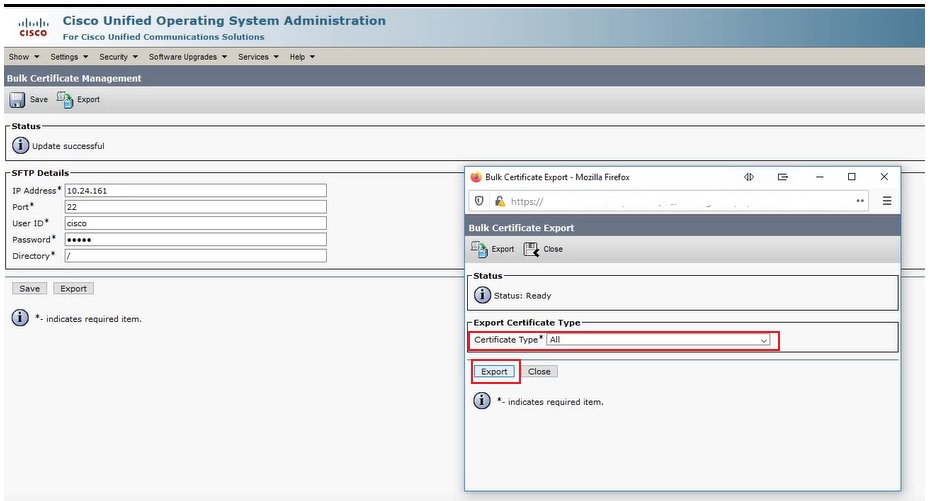

Stap 2. Exporteer alle certificaten van alle knooppunten in het doelcluster naar de SFTP-server.

Selecteer in het pop-upvenster Exporteren van bulkcertificaten de optie Alles voor certificaattype en klik vervolgens op Exporteren.

Selecteer Alles voor certificaattype en klik op Exporteren

Selecteer Alles voor certificaattype en klik op Exporteren

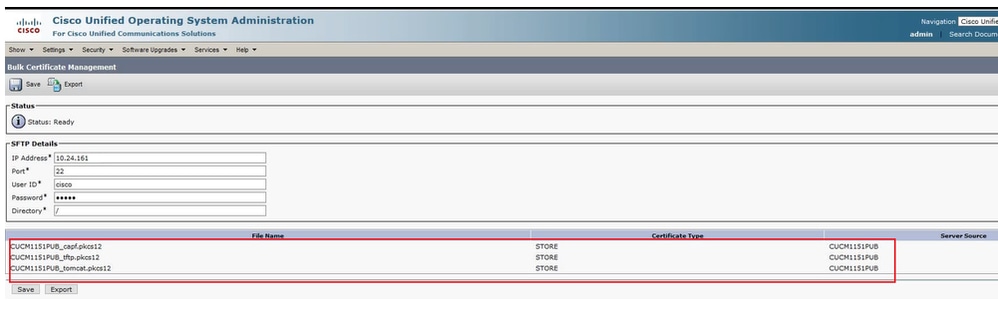

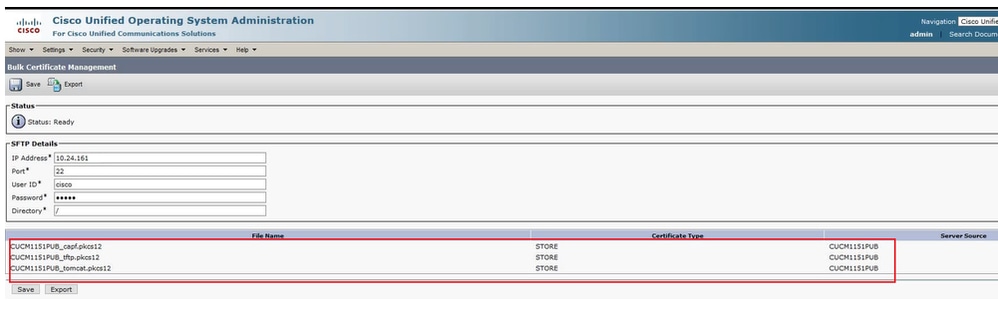

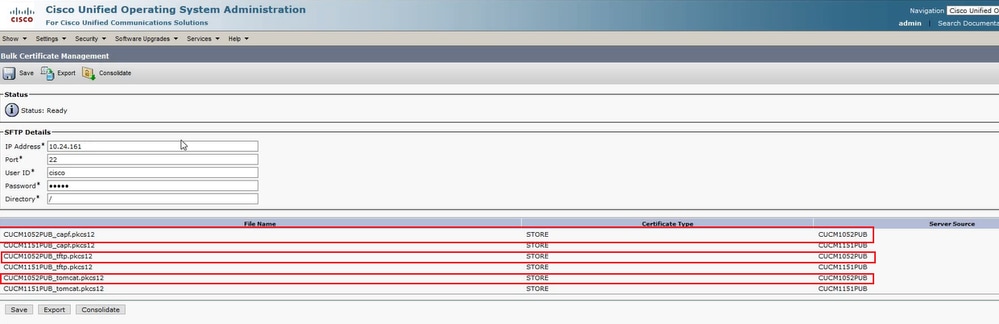

Sluit het venster en ververs bulkcertificaatbeheer met de PKCS12-bestanden die zijn gemaakt voor elk van de knooppunten in het doelcluster, de webpagina met deze informatie, zoals weergegeven in de afbeelding.

Updates voor bulkcertificaatbeheer met de PKCS12-bestanden

Updates voor bulkcertificaatbeheer met de PKCS12-bestanden

Bronclustercertificaten exporteren

Stap 1. Configureer de SFTP-server voor Bulk Certificate Management op de CUCM-uitgever van het broncluster.

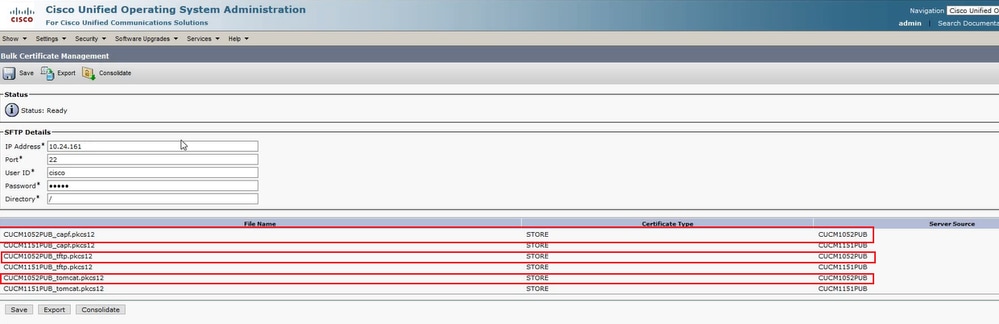

In dit voorbeeld is de CUCM-versie van het broncluster 10.5.2.

Navigeer naar Cisco Unified OS Administration > Security > Bulk Certificate Management, voer de SFTP-servergegevens in en klik op Exporteren.

Opmerking: de PKCS12-bestanden die van het bestemmingscluster naar de SFTP-server zijn geëxporteerd, worden weergegeven op de webpagina Bulk Certificate Management van de CUCM-uitgever van het broncluster wanneer deze wordt geopend.

Voer de SFTP-servergegevens in en klik op Exporteren

Voer de SFTP-servergegevens in en klik op Exporteren

Stap 2. Exporteer alle certificaten van alle knooppunten in het broncluster naar de SFTP-server.

Selecteer in het pop-upvenster Export van bulkcertificaten de optie Alles voor certificaattype en klik vervolgens op Exporteren:

Type uitvoercertificaat Alle

Type uitvoercertificaat Alle

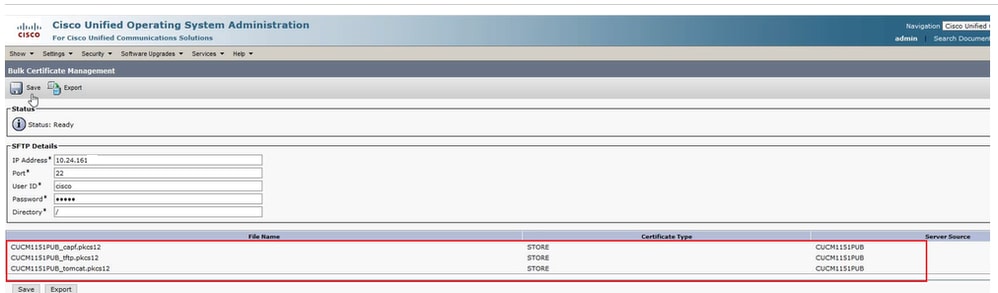

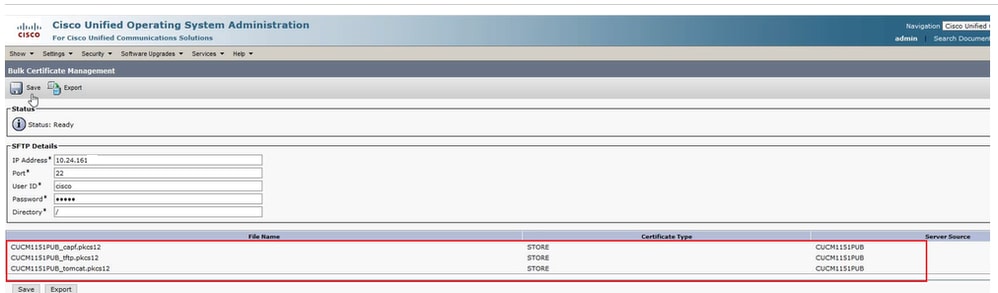

Klik op Sluiten om dit venster te sluiten. Het beheer van bulkcertificaten wordt bijgewerkt met de PKCS12-bestanden die zijn gemaakt voor elk van de knooppunten in het broncluster. De webpagina wordt met deze informatie vernieuwd. De webpagina voor Bulk Certificate Management van het broncluster toont nu zowel bron- als bestemmingsbestanden die naar SFTP zijn geëxporteerd PKCS12.

PKCS12-bestanden geëxporteerd naar SFTP.

PKCS12-bestanden geëxporteerd naar SFTP.

Bron- en bestemmingsbestanden PKCS12 consolideren

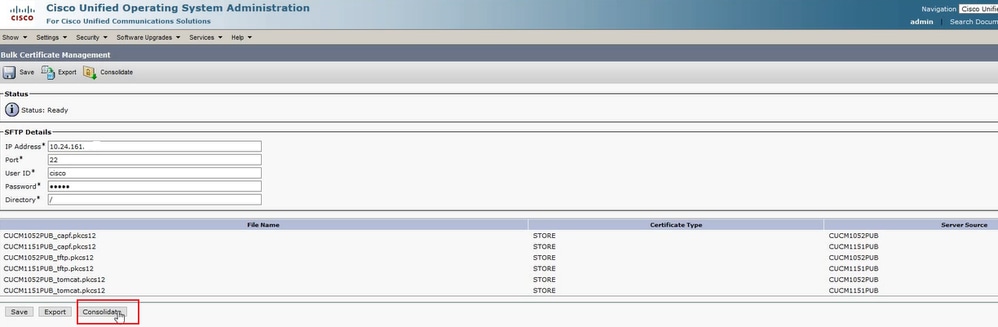

Opmerking: terwijl bulkcertificaatbeheer wordt uitgevoerd op zowel de bron- als bestemmingsclusters, wordt consolidatie uitgevoerd via de CUCM-uitgever op slechts één van de clusters.

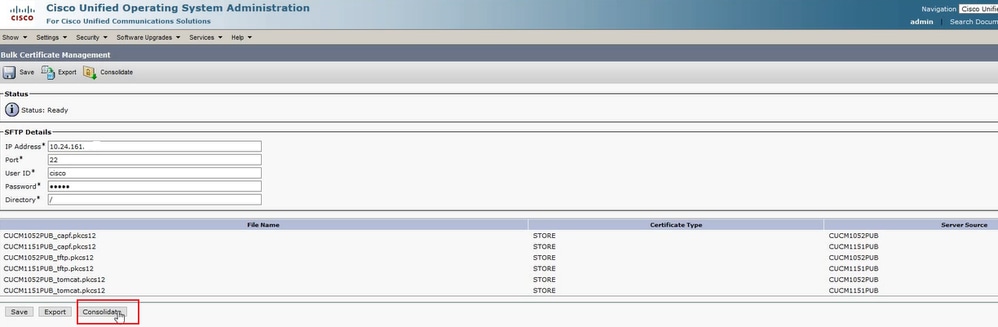

Stap 1. Ga terug naar de pagina Bulk Certificate Management van de CUCM-uitgever van het broncluster en klik op Consolidate:

Klik op Consolideren

Klik op Consolideren

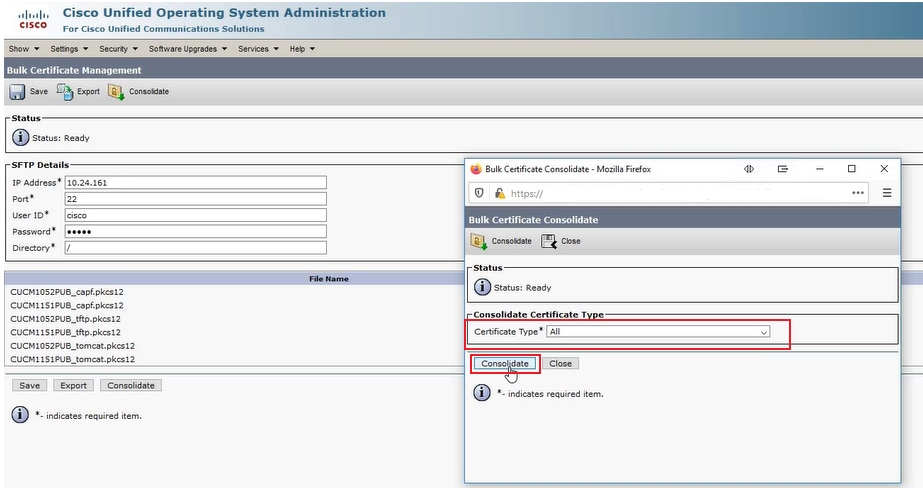

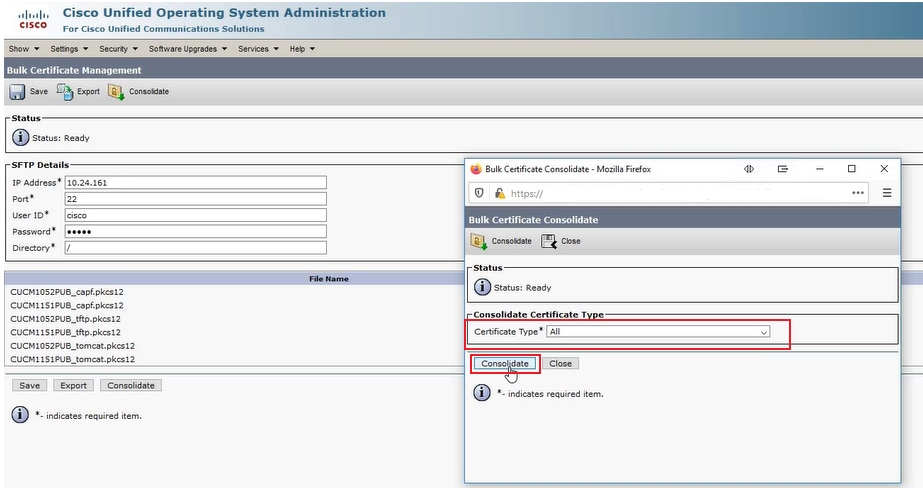

Selecteer in het pop-upvenster Bulkcertificaatconsolidatie de optie Alles voor certificaattype en klik vervolgens op Consolideren. Klik op Sluiten om dit venster te sluiten.

Alle certificaattypen consolideren

Alle certificaattypen consolideren

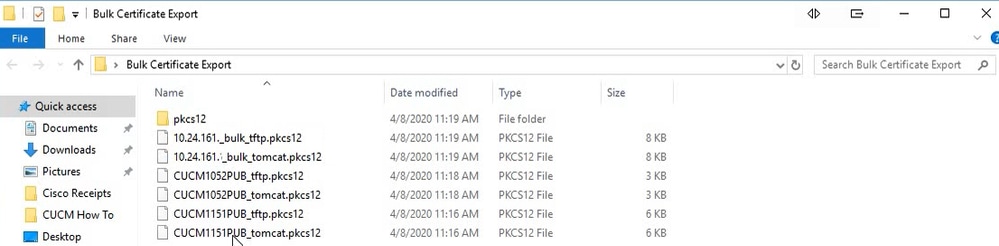

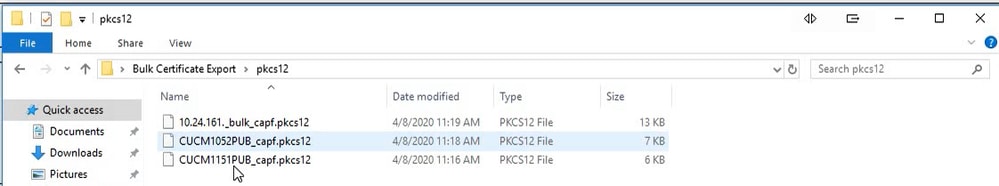

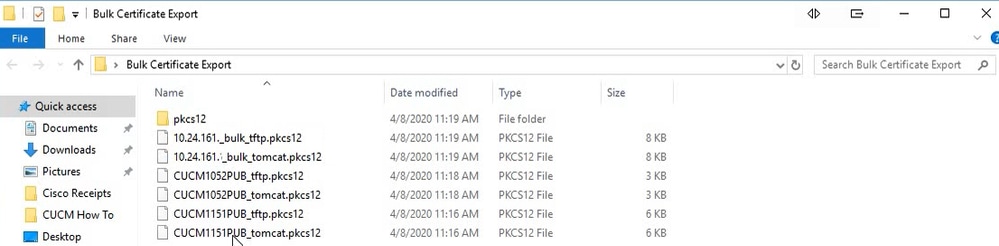

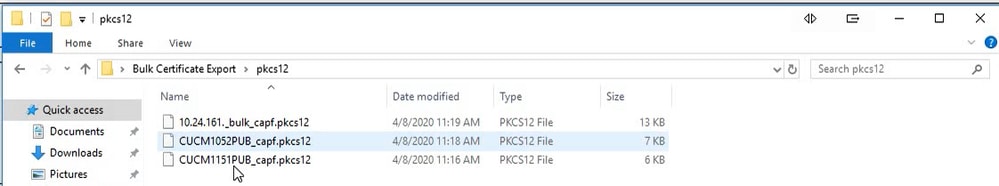

U kunt op elk gewenst moment de SFTP-directory controleren om de PKCS 12-bestanden te controleren die zijn opgenomen voor zowel de bron- als bestemmingsclusters. De inhoud van de SFTP-directory na de export van alle certificaten, van zowel bestemmings- als bronclusters, is voltooid. Dit wordt getoond in de volgende afbeeldingen.

Inhoud van de SFTP-directory na de export van alle certificaten

Inhoud van de SFTP-directory na de export van alle certificaten

Inhoud van de SFTP-directory

Inhoud van de SFTP-directory

Certificaten importeren in bestemmings- en bronclusters

Stap 1. Certificaten importeren in het cluster van bestemmingen.

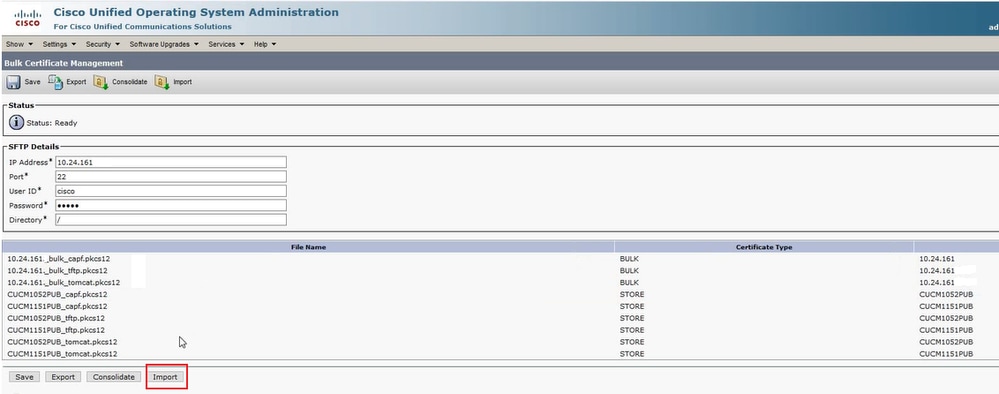

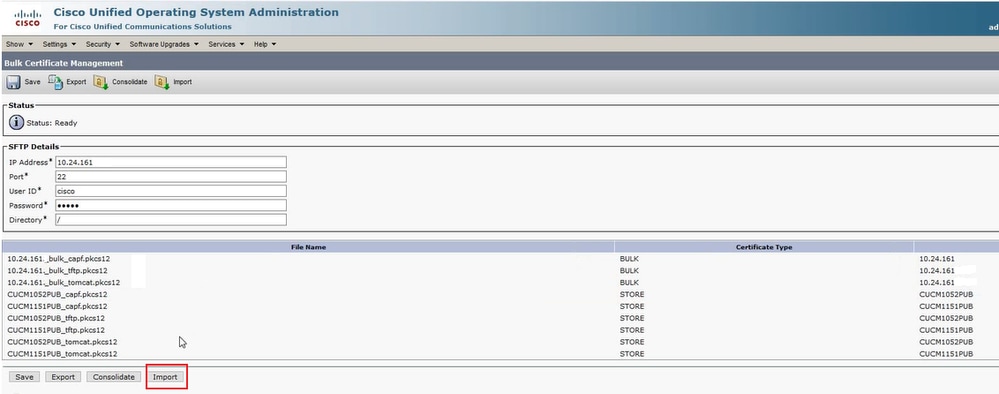

Navigeer in de CUCM-uitgever van het doelcluster naar Cisco Unified OS Administration > Security > Bulk Certificate Management en laat de pagina vernieuwen en klik vervolgens op Importeren:

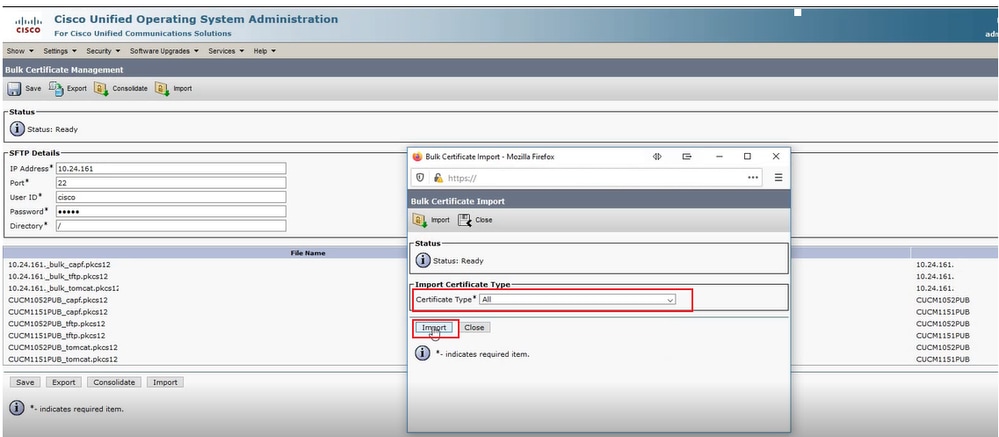

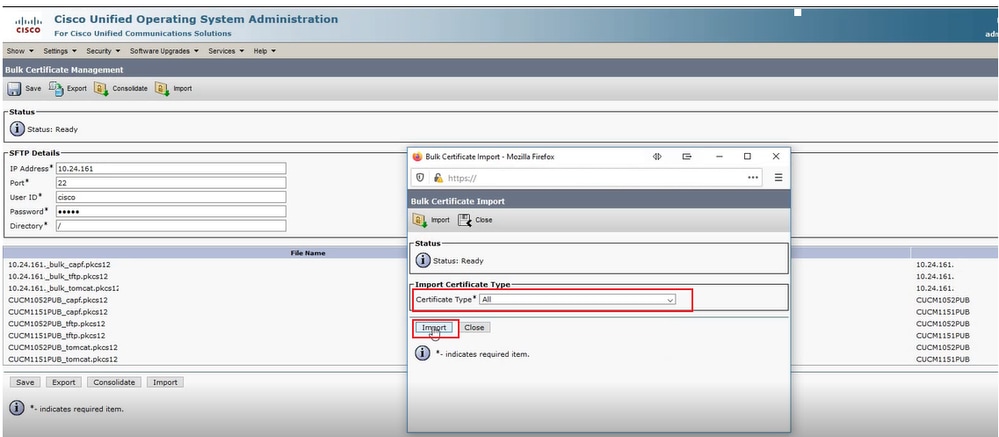

Selecteer in het pop-upvenster Certificaat importeren in bulk de optie Alles voor certificaattype en klik vervolgens op Importeren. Klik op Sluiten om dit venster te sluiten.

Selecteer Alles en vervolgens Importeren

Selecteer Alles en vervolgens Importeren

Stap 2. Herhaal stap 1 voor het broncluster.

Opmerking: wanneer bulkcertificaatimport wordt uitgevoerd, worden de certificaten op deze manier geüpload naar het externe cluster:

- Het certificaat Certificate Authority Proxy Function (CAPF) wordt geüpload als een CallManager-trust.

- Het Tomcat certificaat wordt geüpload als een tomcat-trust.

- Het CallManager certificaat wordt geüpload als Phone-SAST-trust en CallManager-trust.

- Het certificaat Identity Trust List Recovery (ITLRrecovery) wordt geüpload als Phone-SAST-trust en CallManager-trust.

Bronclustertelefoons configureren met TFTP-servergegevens van bestemmingscluster

DHCP-bereik configureren voor bronclustertelefoons met Trivial File Transfer Protocol (TFTP) Option 150 om te verwijzen naar CUCM TFTP-servers van het bestemmingscluster.

Bronclustertelefoons opnieuw instellen om ITL/CTL-bestand van bestemmingscluster te verkrijgen om migratieproces te voltooien

Als onderdeel van het migratieproces proberen de clustertelefoons van de bron een beveiligde verbinding met de Cisco Trust Verification Service (TVS) van het broncluster in te stellen om het CallManager- of ITLRrecovery-certificaat van het bestemmingspluster te verifiëren.

Opmerking: Het CallManager-certificaat van de bronclusters van een CUCM-server waarop de TFTP-service wordt uitgevoerd (ook bekend als TFTP-certificaat) of het ITLR-herstelcertificaat ondertekent een CTL-bestand (Certificate Trust List) en/of ITL-bestand (Identity Trust List). Op dezelfde manier ondertekent het CallManager-certificaat van het bestemmingscluster van een CUCM-server waarop de TFTP-service wordt uitgevoerd of het ITLRrecovery-certificaat een CTL- en/of ITL-bestand van de bestemmingscluster CUCM-node. CTL- en ITL-bestanden worden gemaakt op CUCM-knooppunten waarop de TFTP-service wordt uitgevoerd. Als een CTL- en/of ITL-bestand van een bestemmingscluster niet door de TVS van het broncluster wordt gevalideerd, mislukt de telefoonmigratie naar het bestemmingscluster.

Opmerking: Voordat u het migratieproces voor de bronclustertelefoon start, moet u bevestigen dat op deze telefoons een geldig CTL- en/of ITL-bestand is geïnstalleerd. Zorg er ook voor dat de bedrijfsfunctie Cluster voorbereiden voor terugdraaien naar Pre 8.0 is ingesteld op Onwaar voor het broncluster. Controleer bovendien of de CUCM-knooppunten van het bestemmingspluster waarop de TFTP-service wordt uitgevoerd, geldige CTL- en/of ITL-bestanden hebben geïnstalleerd.

Dit is het proces zonder beveiligd cluster voor brontelefoons om ITL-bestand van bestemmingscluster te verkrijgen om de migratie van telefoons te voltooien:

Stap 1. Noch de CallManager, noch het ITLRrecovery-certificaat in het ITL-bestand van het bestemmingspluster, dat bij het resetten aan de bronclustertelefoon wordt gepresenteerd, kan worden gebruikt om het huidige ITL-bestand te valideren. Hierdoor maakt de bronclustertelefoon een verbinding met de TVS van het broncluster om het ITL-bestand van het bestemmingspluster te valideren.

Stap 2. De telefoon maakt een verbinding met de broncluster-tv's op tcp-poort 2445.

Stap 3. Het broncluster TVS presenteert zijn certificaat aan de telefoon. De telefoon valideert de verbinding en vraagt de broncluster-TVS om het bestemmingspluster CallManager- of ITLRrecovery-certificaat te valideren zodat de telefoon het ITL-bestand van het bestemmingspluster kan downloaden.

Stap 4. Na de validatie en installatie van het ITL-bestand van het bestemmingspluster kan de bronclustertelefoon nu de ondertekende configuratiebestanden van het bestemmingspluster valideren en downloaden.

Dit is het proces met een beveiligd cluster voor brontelefoons om een CTL-bestand van het bestemmingscluster te verkrijgen om de migratie van telefoons te voltooien:

Stap 1. De telefoon start op en probeert het CTL-bestand te downloaden van het bestemmingspluster.

Stap 2. Het CTL-bestand wordt ondertekend door het bestemmingspluster CallManager of ITLRrecovery-certificaat dat niet in het huidige CTL- of ITL-bestand van de telefoon staat.

Stap 3. Als gevolg hiervan neemt de telefoon contact op met TVS op het broncluster om het CallManager- of ITLRrecovery-certificaat te verifiëren.

Opmerking: op dit punt heeft de telefoon nog steeds zijn oude configuratie die het IP-adres van de TVS-service van het broncluster bevat. De TVS-servers die in de telefoonconfiguratie zijn opgegeven, zijn dezelfde als de groep CallManager-telefoons.

Stap 4. De telefoon stelt een TLS-verbinding (Transport Layer Security) in met de TVS op het broncluster.

Stap 5. Wanneer het broncluster-TVS zijn certificaat aan de telefoon presenteert, verifieert de telefoon dit TVS-certificaat aan de hand van het certificaat in het huidige ITL-bestand.

Stap 6. Als ze hetzelfde zijn, is de handdruk succesvol afgerond.

Stap 7. De brontelefoon vraagt dat de broncluster-TVS het CallManager- of ITLRrecovery-certificaat verifieert uit het CTL-bestand van het bestemmingspluster.

Stap 8. De bron-TVS-service vindt het bestemmingspluster CallManager of ITLRrecovery in het certificaatarchief, valideert het en de bron-clustertelefoon gaat verder met bijwerken met het bestemmingspluster CTL-bestand.

Stap 9. De brontelefoon downloadt het ITL-bestand van het bestemmingspluster dat is gevalideerd tegen het CTL-bestand van het bestemmingspluster dat het nu bevat. Aangezien het CTL-bestand van de brontelefoon nu het bestemmingscluster CallManager of ITLRrecovery-certificaat bevat, kan de brontelefoon nu het CallManager- of ITLRrecovery-certificaat verifiëren zonder dat u contact hoeft op te nemen met de TVS van het broncluster.

Verifiëren

Er is momenteel geen verificatieprocedure beschikbaar voor deze configuratie.

Problemen oplossen

Er is momenteel geen specifieke troubleshooting-informatie beschikbaar voor deze configuratie.

Configuratievideo

Deze koppeling biedt toegang tot een video die door het beheer van bulkcertificaten loopt tussen CUCM-clusters:

Beheer van bulkcertificaten tussen CUCM-clusters

Gerelateerde informatie

Feedback

Feedback