VPN Setup-wizard configureren op de RV160 en RV260

Doel

Dit document laat zien hoe u de VPN Setup Wizard op de RV160 en RV260 kunt configureren.

Inleiding

De technologie is geëvolueerd en zaken worden vaak geleid buiten het bureau. Apparaten zijn mobieler en werknemers werken vaak thuis of onderweg. Dit kan beveiligingslekken veroorzaken. Een Virtual Private Network (VPN) is een geweldige manier om externe medewerkers te verbinden met een beveiligd netwerk. Een VPN stelt een externe host in staat om te handelen alsof ze verbonden waren met het onsite beveiligde netwerk.

Een VPN maakt een versleutelde verbinding via een minder veilig netwerk zoals internet. Het waarborgt het juiste beveiligingsniveau voor de aangesloten systemen. Een tunnel wordt opgericht als een privé netwerk dat gegevens veilig kan verzenden door industrie-standaard encryptie en authentificatietechnieken te gebruiken om de verzonden gegevens te beveiligen. Een VPN voor externe toegang is doorgaans gebaseerd op IPsec (Internet Protocol Security) of Secure Socket Layer (SSL) om de verbinding te beveiligen.

VPN’s bieden Layer 2-toegang tot het doelnetwerk; hiervoor is een tunnelprotocol nodig zoals Point-to-Point Tunneling Protocol (PPTP) of Layer 2 Tunneling Protocol (L2TP) dat over de IPsec-basisverbinding loopt. IPsec VPN ondersteunt site-to-site VPN voor een gateway-to-gateway tunnel. Een gebruiker kan bijvoorbeeld een VPN-tunnel op een aftakking-site configureren om verbinding te maken met de router op de bedrijfslocatie, zodat de aftaklocatie veilig toegang heeft tot het bedrijfsnetwerk. IPsec VPN ondersteunt ook client-to-server VPN voor host-to-gateway tunnel. De client-naar-server VPN is handig bij het verbinden van laptop/pc van thuis naar een bedrijfsnetwerk via VPN-server.

De RV160 Series router ondersteunt 10 tunnels en de RV260 Series router ondersteunt 20 tunnels. De Wizard VPN Setup begeleidt de gebruiker bij het configureren van een beveiligde verbinding voor een site-to-site IPsec-tunnel. Dit vereenvoudigt de configuratie door complexe en optionele parameters te vermijden, zodat elke gebruiker de IPsec-tunnel op een snelle en efficiënte manier kan instellen.

Toepasselijke apparaten

· RV160

·RV260

Softwareversie

·1.0.0.13

Configuratie VPN Setup Wizard op lokale router

Stap 1. Meld u aan bij de webpagina voor webconfiguratie op uw lokale router.

Opmerking: Wij zullen de lokale router als router A en de verre router als router B. verwijzen. In dit document maken we gebruik van twee RV160-poorten om de VPN Setup Wizard aan te tonen.

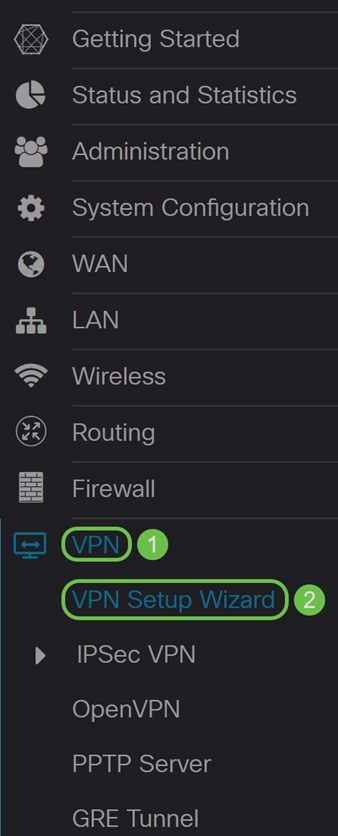

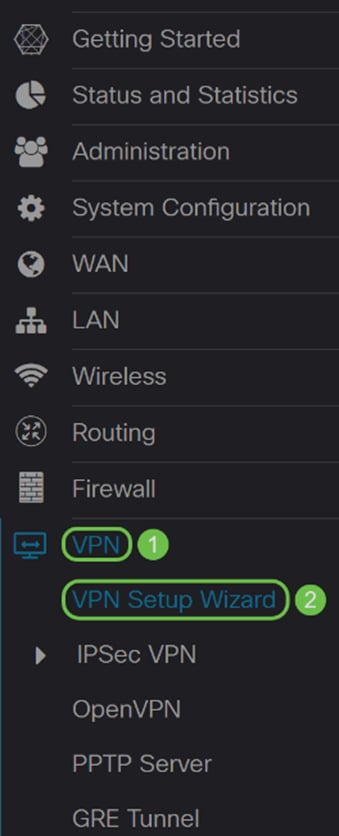

Stap 2. Navigeer naar VPN > VPN Setup Wizard.

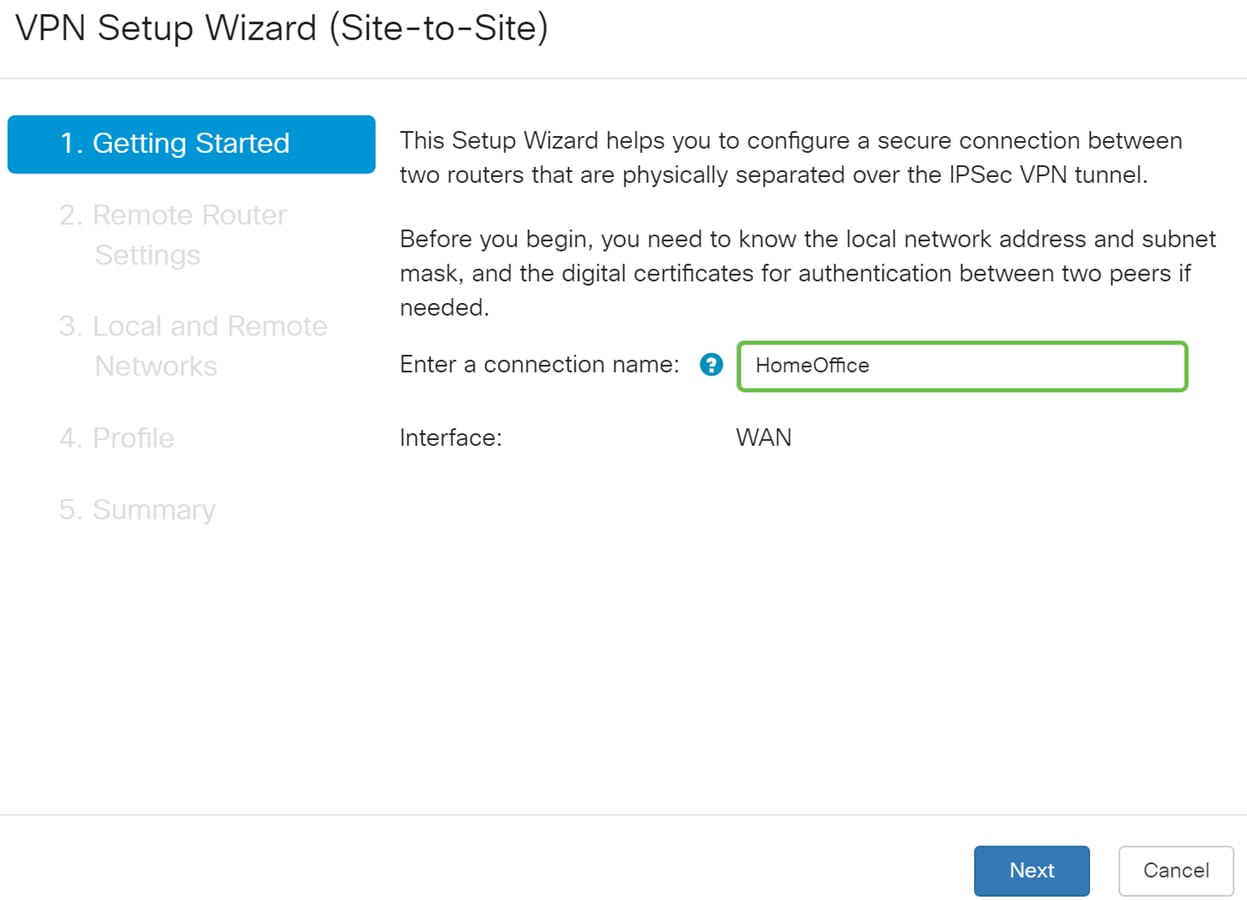

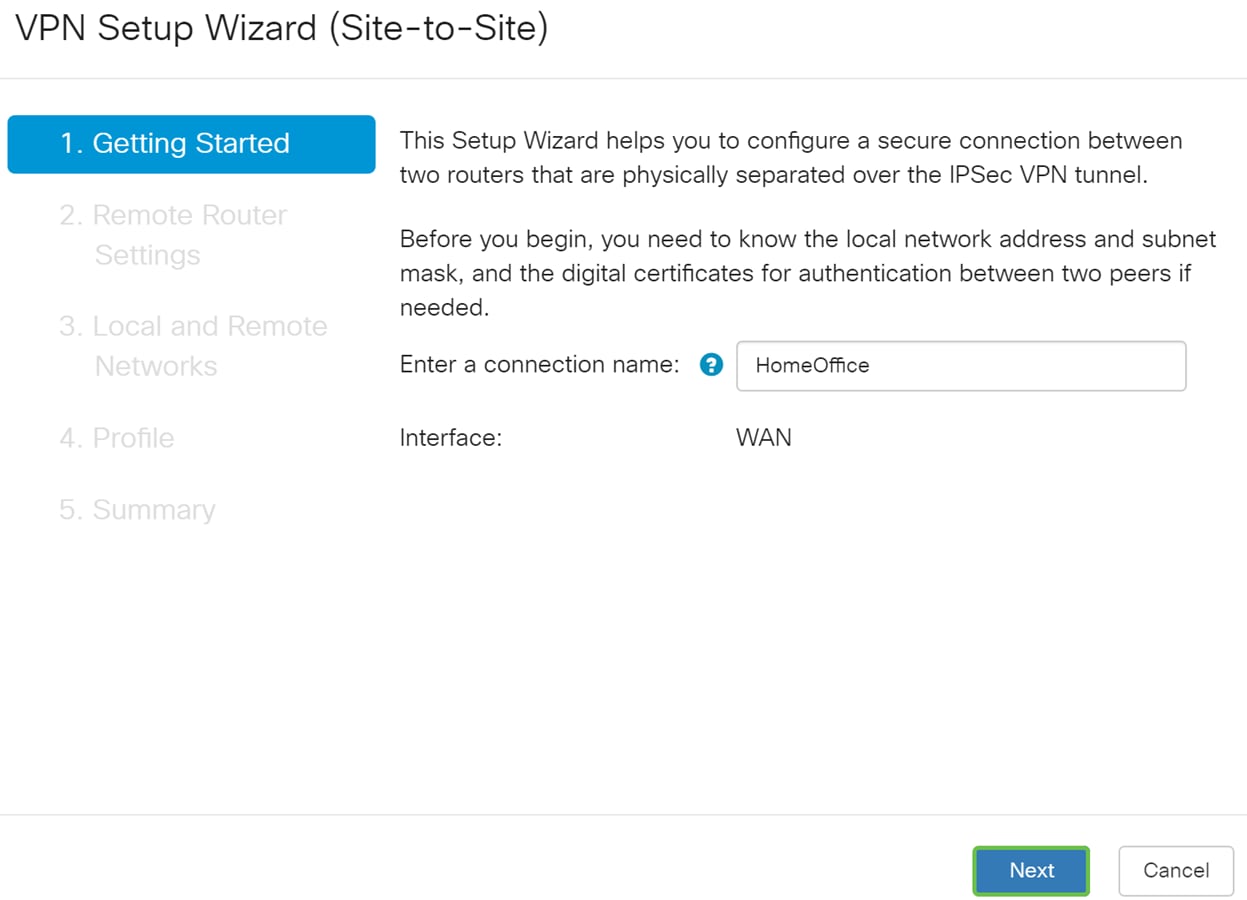

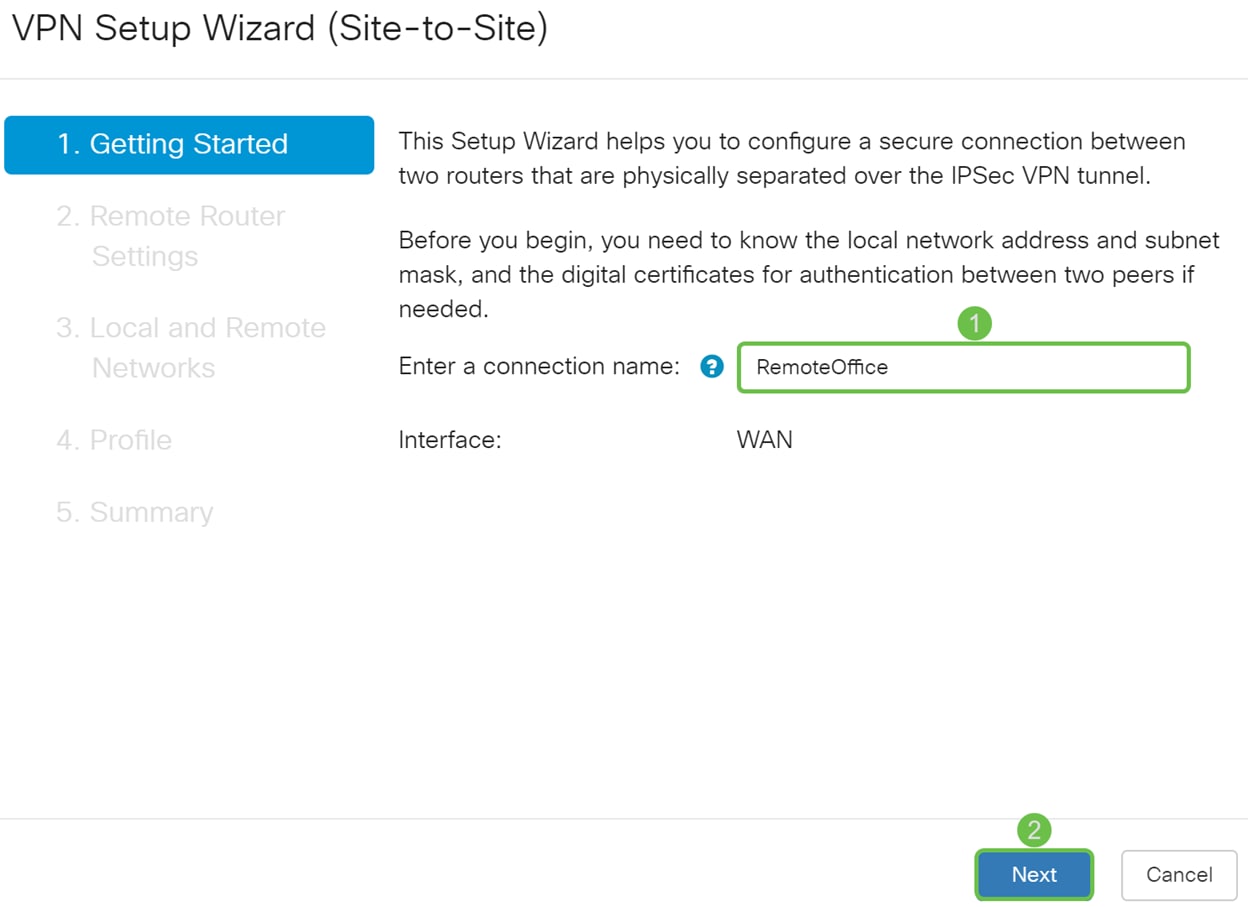

Stap 3. Voer in het gedeelte Aan de slag een verbindingsnaam in het veld Voer een verbindingsnaam in. We gingen in HomeOffice in als onze verbindingsnaam.

Stap 4. Selecteer in het veld Interface een interface uit de vervolgkeuzelijst als u een RV260 gebruikt. De RV160 heeft alleen een WAN-link, zodat u geen interface uit de vervolgkeuzelijst kunt selecteren. Klik op Volgende om verder te gaan naar de sectie Instellingen externe router.

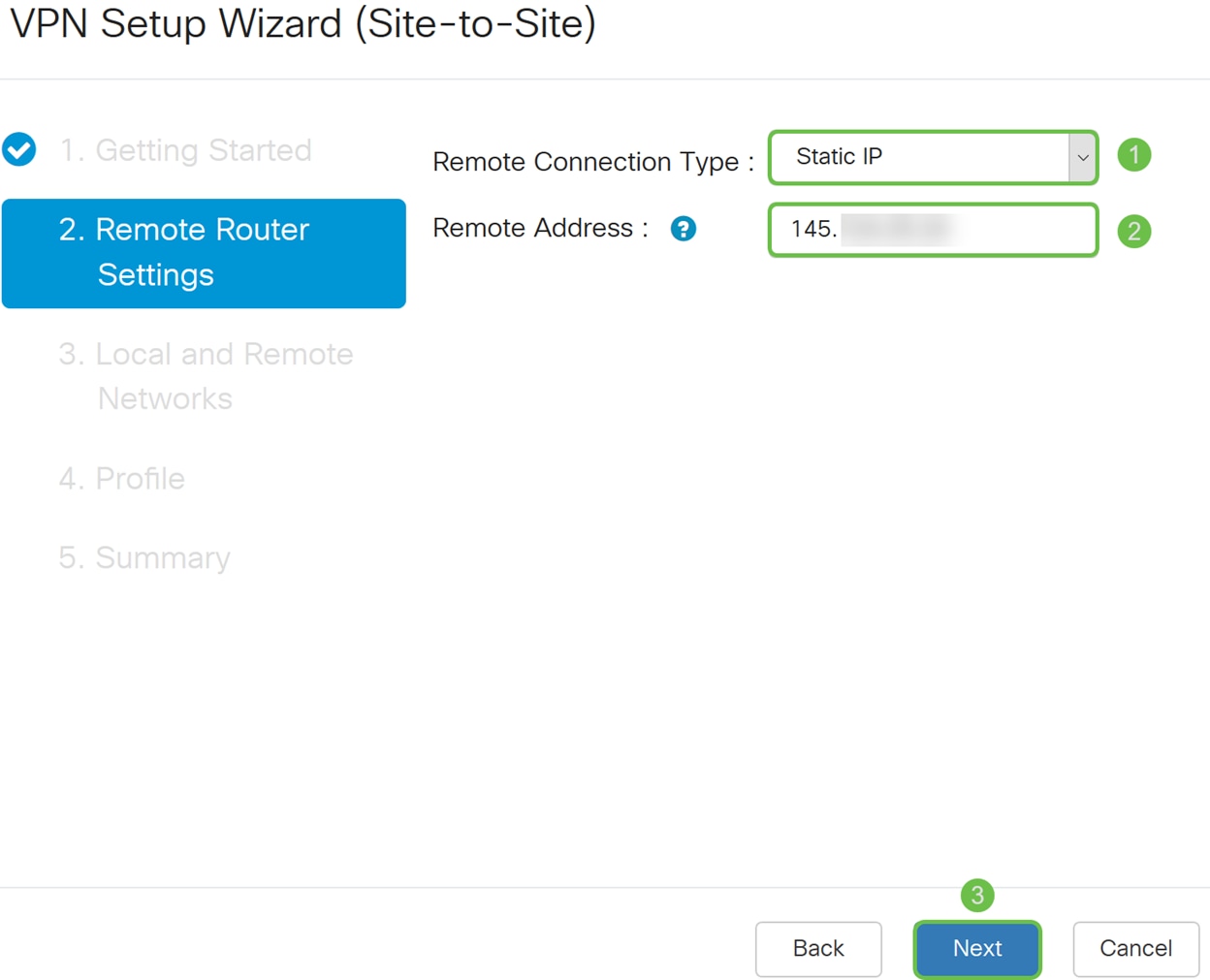

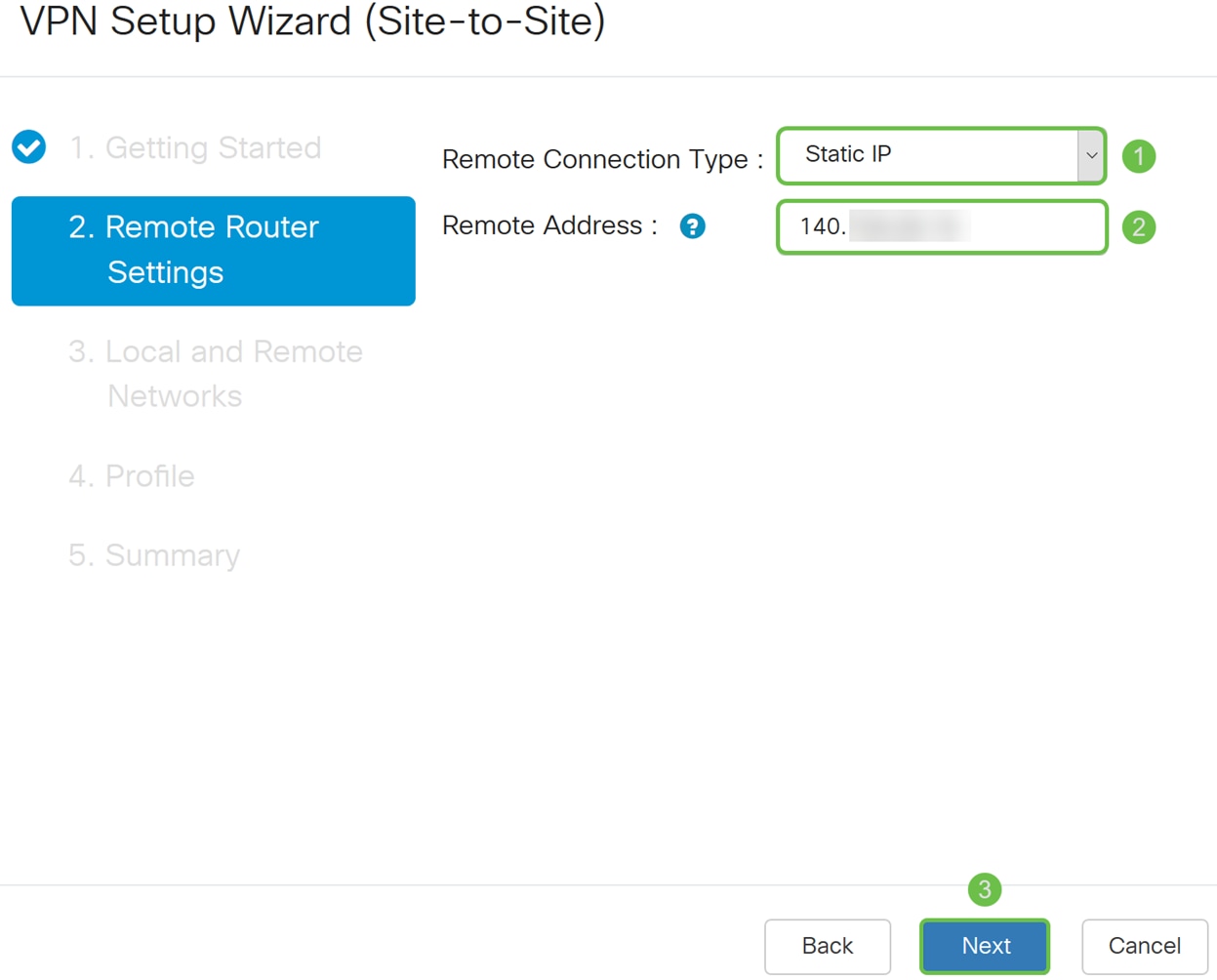

Stap 5. Selecteer een type externe verbinding in de vervolgkeuzelijst. Selecteer Statische IP of FQDN (Fully Qualified Domain Name) en voer vervolgens het WAN IP-adres of FQDN van de gateway in die u wilt verbinden in het veld Remote Address. In dit voorbeeld is Statische IP geselecteerd en is het IP-adres van de externe router WAN (router B) ingevoerd. Klik vervolgens op Volgende om naar de volgende sectie te gaan.

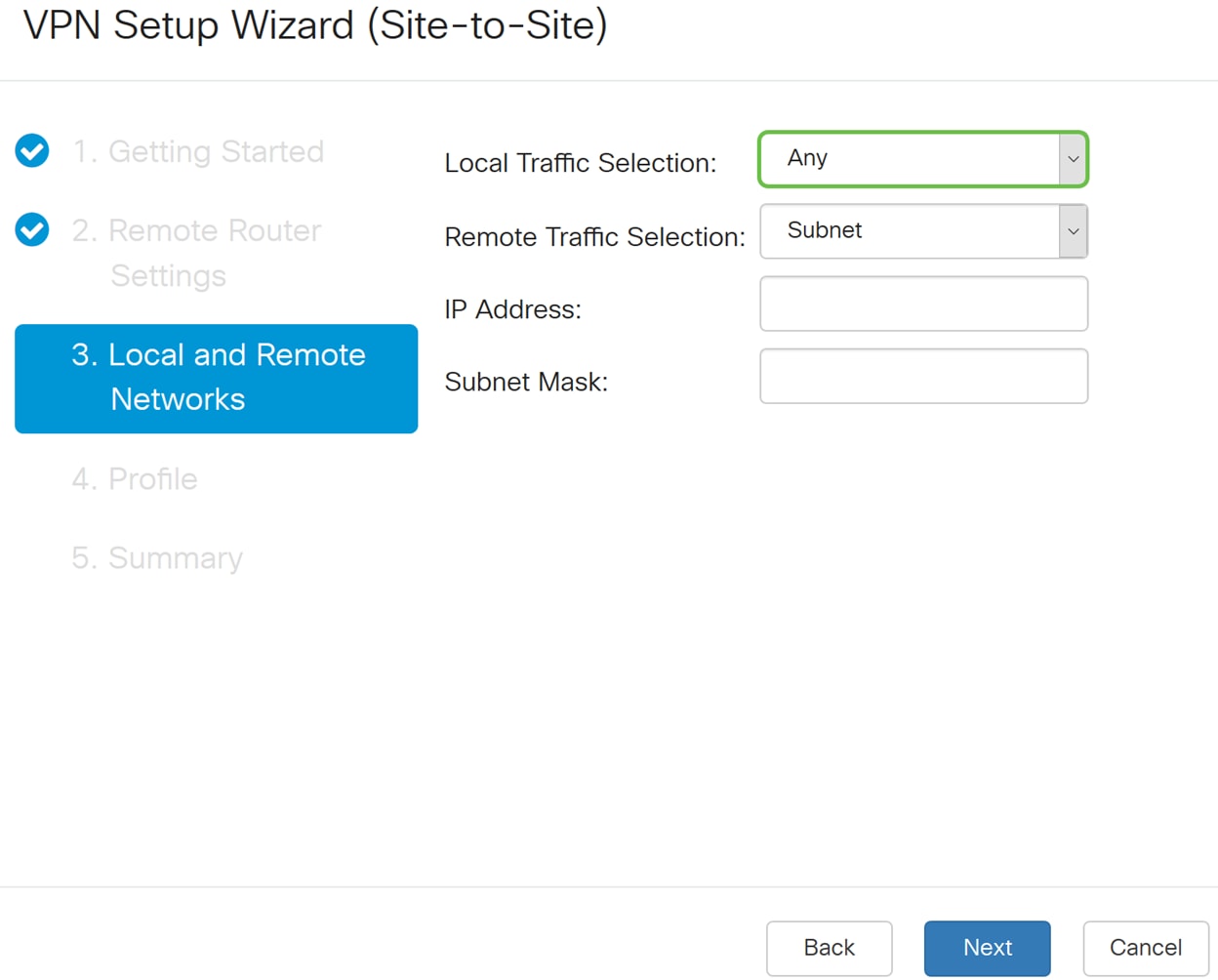

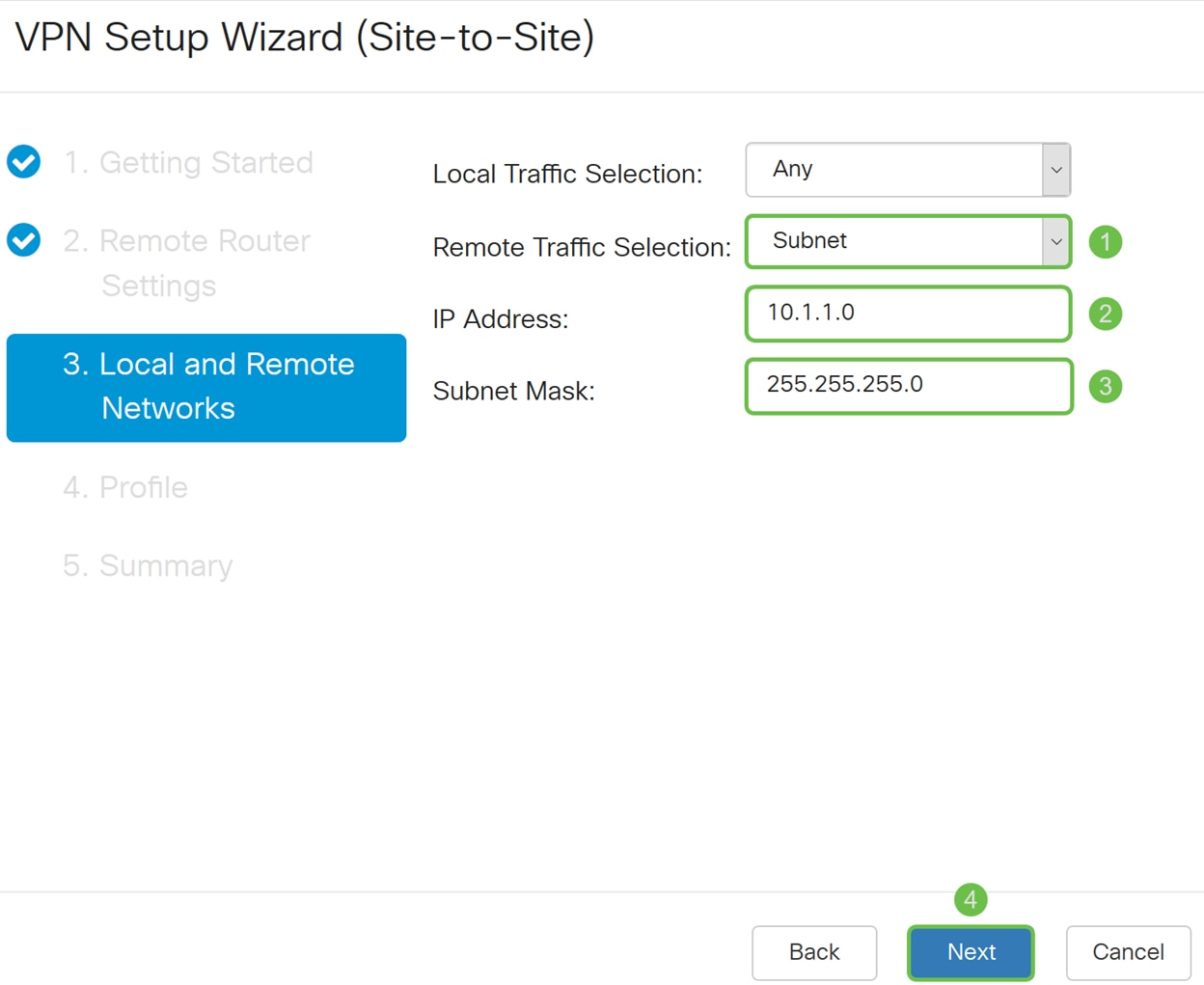

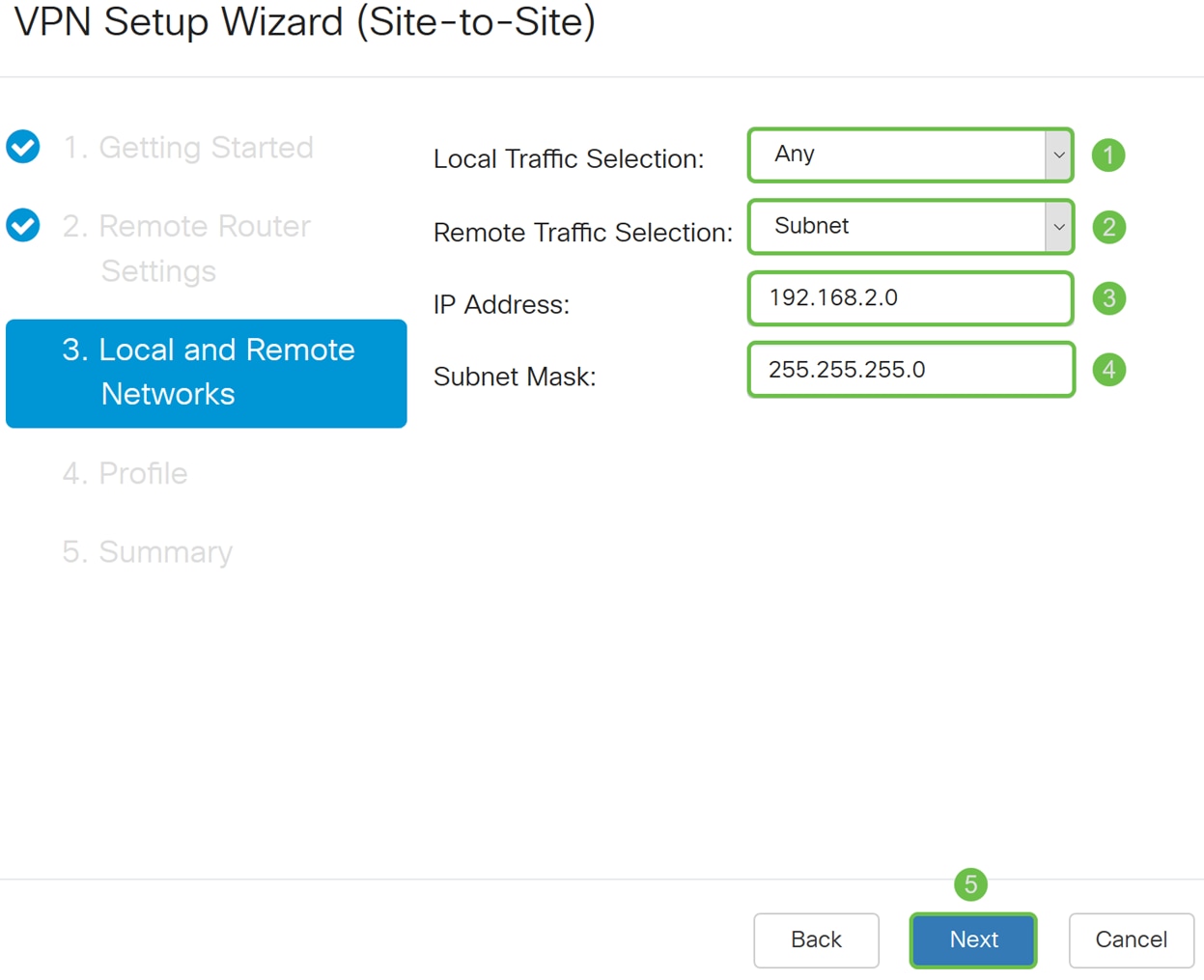

Stap 6. Selecteer in het gedeelte Local and Remote Network onder de optie Local Traffic de optie Local IP (Subnet, Single of Any) in de vervolgkeuzelijst. Als u Subnet selecteert, voert u het subnetadres en het subnetmasker in. Als u Single selecteert, voert u een IP-adres in. Als Om het even welk werd geselecteerd, ga naar de volgende stap om de Verkeerselectie op afstand te vormen.

Stap 7. Selecteer in de selectie van het externe verkeer de optie Remote IP (Subnet, Single of Any) in de vervolgkeuzelijst. Als u Subnet selecteert, voer dan het subnetadres en het subnetmasker van de externe router (router B) in. Als u Single selecteert, voert u het IP-adres in. Klik vervolgens op Volgende om de sectie Profiel te configureren.

Opmerking: Als u Any hebt geselecteerd voor Local Traffic Selection, moet u Subnet of Single selecteren voor Remote Traffic Selection.

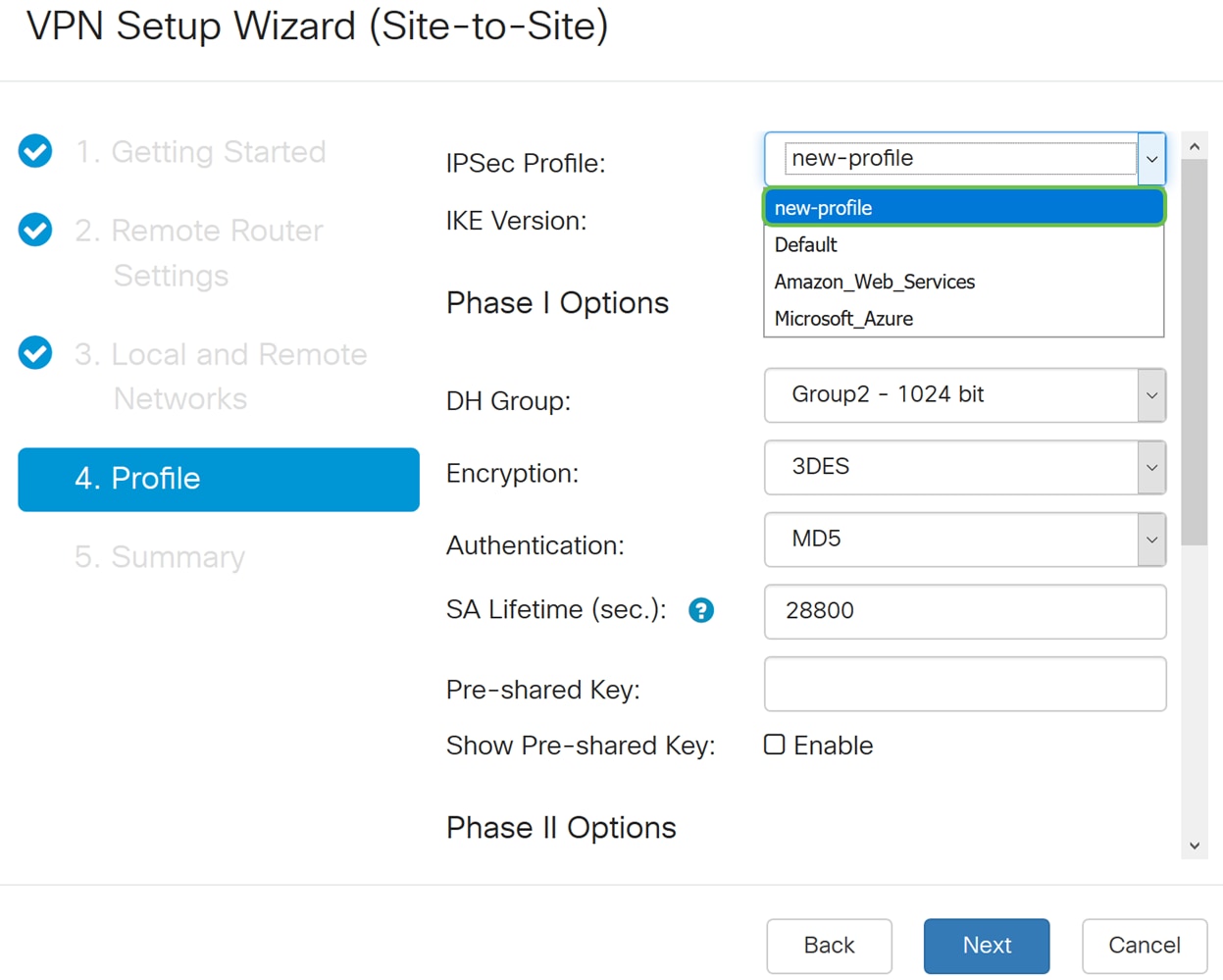

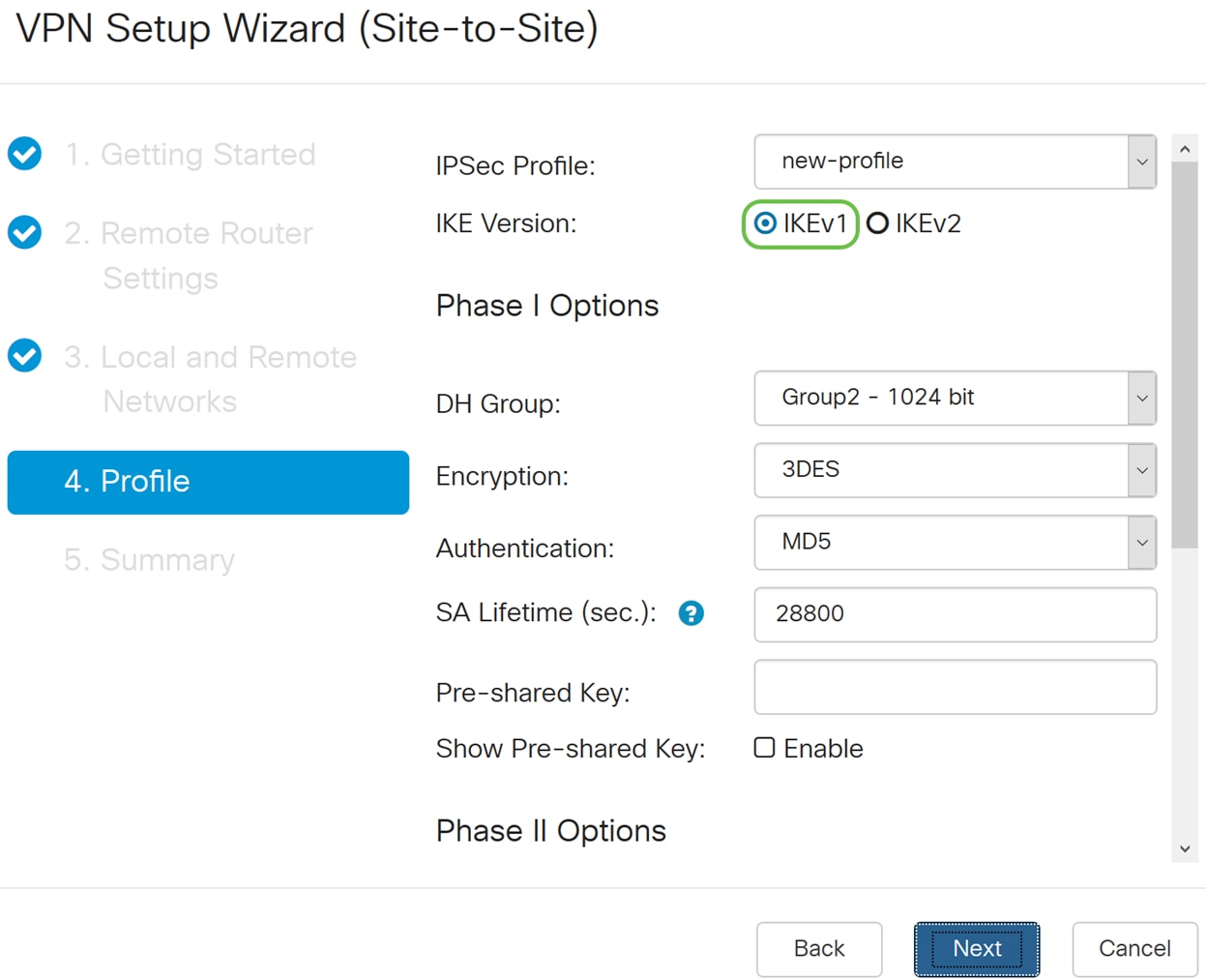

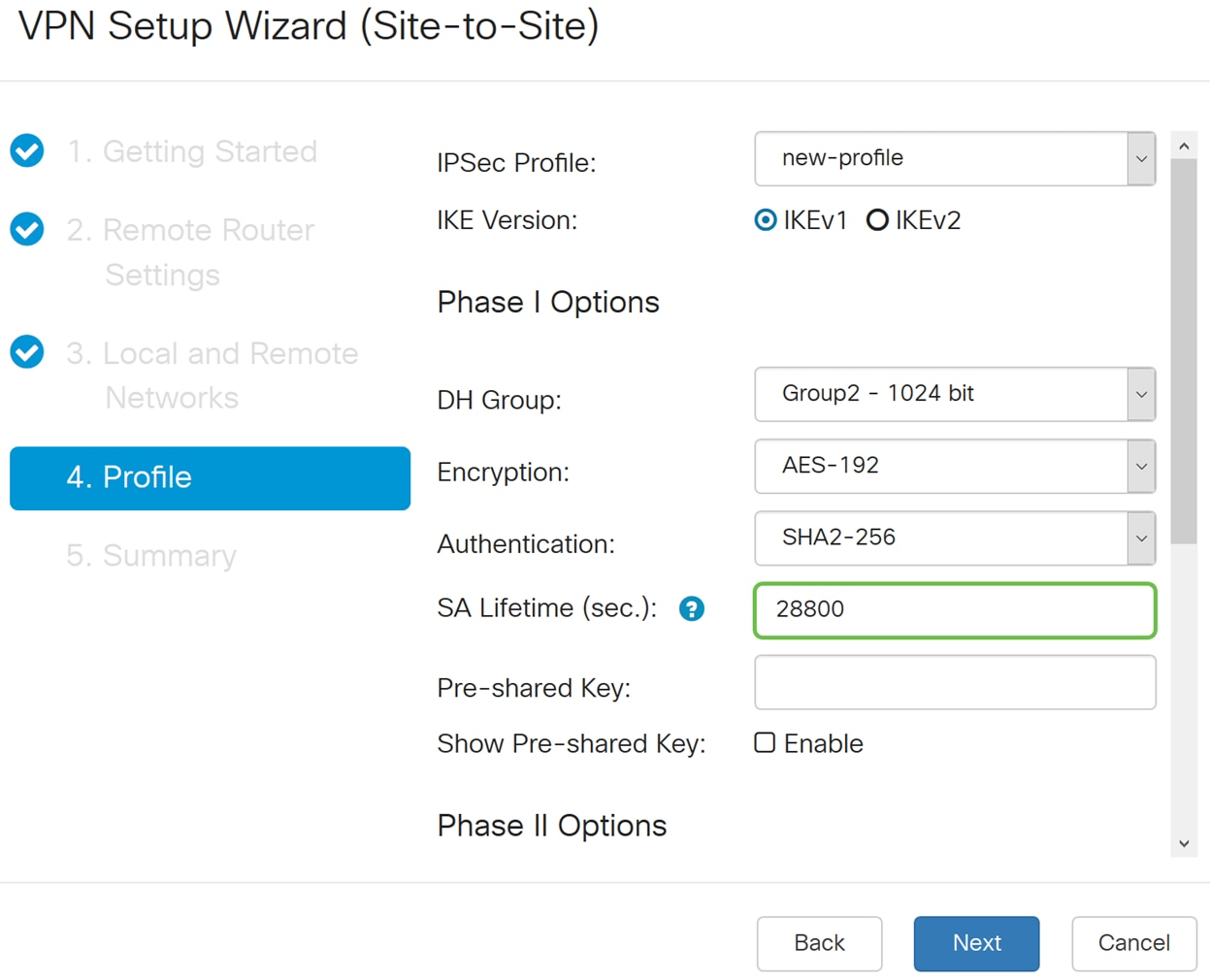

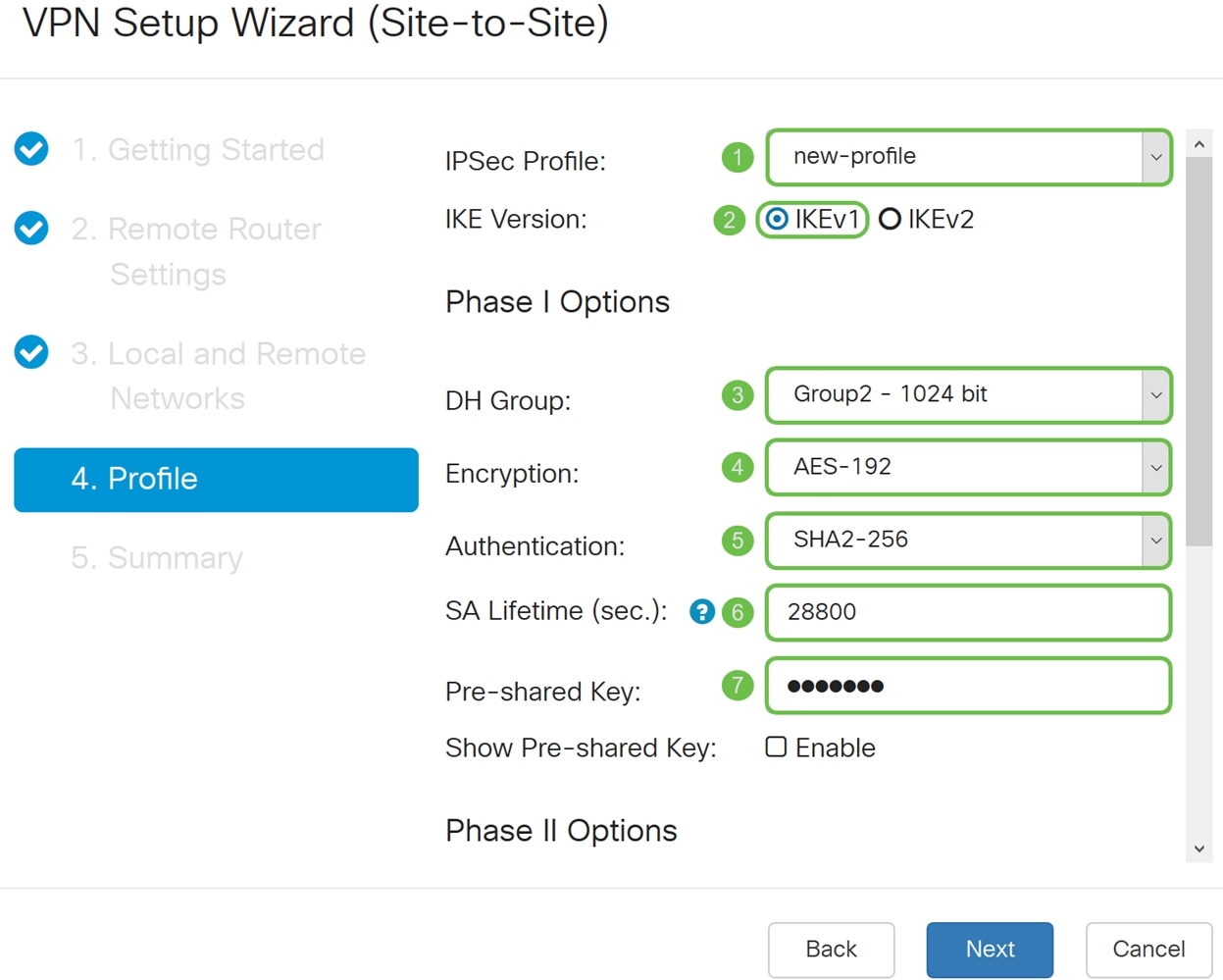

Stap 8. Selecteer in het gedeelte Profile een naam voor het IPsec-profiel in de vervolgkeuzelijst. Voor deze demonstratie is het nieuwe profiel geselecteerd als het IPsec-profiel.

Stap 9. Kies IKEv1 (Internet Key Exchange versie 1) of IKEv2 (Internet Key Exchange versie 2) als uw IKE-versie. IKE is een hybride protocol dat de Oakley-sleuteluitwisseling en de Skeme-sleuteluitwisseling implementeert binnen het Internet Security Association and Key Management Protocol (ISAKMP)-kader. IKE biedt verificatie van de IPsec-peers, onderhandelt over IPsec-sleutels en onderhandelt over IPsec-beveiligingsassociaties. IKEv2 is efficiënter omdat er minder pakketten nodig zijn voor de sleuteluitwisseling en ondersteunt meer verificatieopties, terwijl IKEv1 alleen gedeelde sleutel- en certificaatgebaseerde verificatie uitvoert. In dit voorbeeld werd IKEv1 geselecteerd als onze IKE-versie.

Opmerking: Als uw apparaat IKEv2 ondersteunt, is het raadzaam IKEv2 te gebruiken. Als uw apparaten IKEv2 niet ondersteunen, gebruik dan IKEv1. Beide routers (lokaal en extern) moeten dezelfde IKE-versie en beveiligingsinstellingen gebruiken.

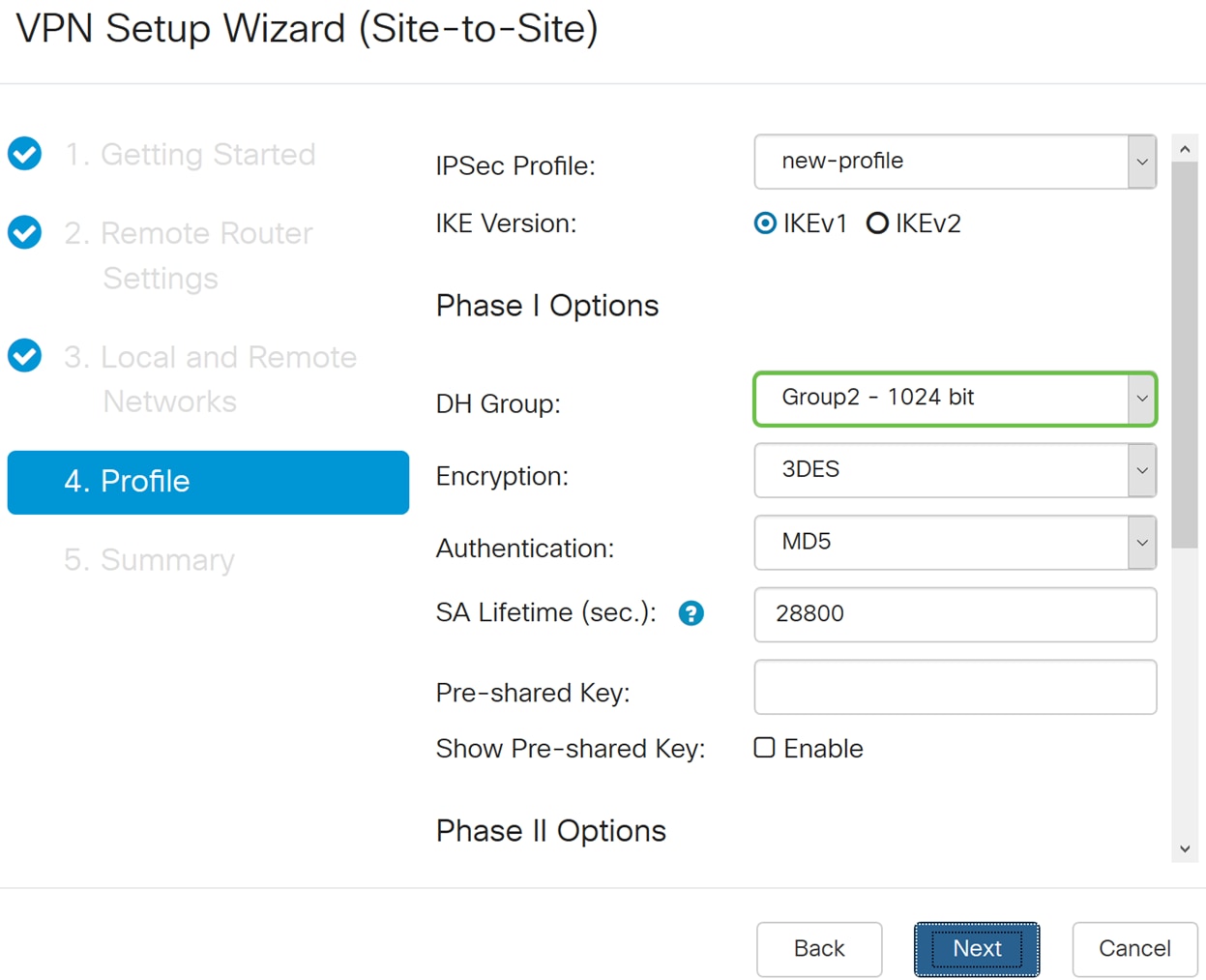

Stap 10. Selecteer in het gedeelte Opties fase 1 een DH-groep (Diffie-Hellman) (groep 2 - 1024 bit of groep 5 - 1536 bit) uit de vervolgkeuzelijst. DH is een sleuteluitwisselingsprotocol, met twee groepen van verschillende sleutellengtes: Groep 2 heeft tot 1.024 bits en groep 5 tot 1.536 bits. We zullen Groep 2 - 1024 bit gebruiken voor deze demonstratie.

Opmerking: Voor snellere en lagere veiligheid, kies Groep 2. Voor langzamere snelheid en hogere veiligheid, kies Groep 5. Groep 2 wordt geselecteerd door gebrek.

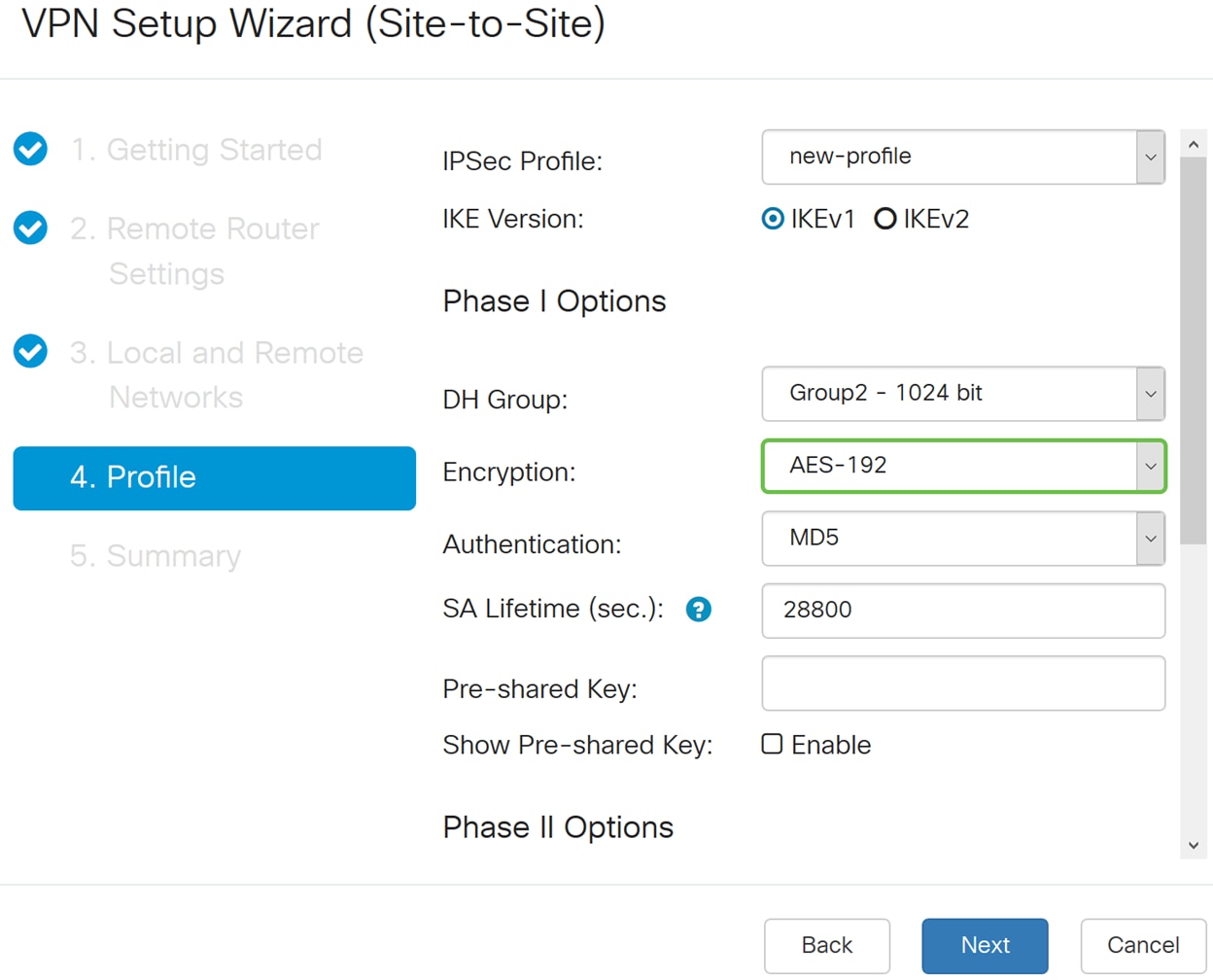

Stap 1. Selecteer een coderingsoptie (3DES, AES-128, AES-192 of AES-256) in de vervolgkeuzelijst. Deze methode bepaalt het algoritme dat wordt gebruikt om ESP-pakketten (Encapsulating Security Payload)/Internet Security Association en Key Management Protocol (ISAKMP) te versleutelen of te decrypteren. Triple Data Encryption Standard (3DES) gebruikt driemaal DES-encryptie, maar is nu een legacy algoritme. Dit betekent dat het alleen mag worden gebruikt als er geen betere alternatieven zijn, aangezien het nog steeds een marginaal maar acceptabel veiligheidsniveau biedt. Gebruikers zouden het alleen moeten gebruiken als het nodig is voor achterwaartse compatibiliteit, aangezien het kwetsbaar is voor sommige "block collision"-aanvallen. Advanced Encryption Standard (AES) is een cryptografisch algoritme dat beter beveiligd is dan DES. AES gebruikt een grotere sleutelgrootte die ervoor zorgt dat de enige bekende benadering om een bericht te decrypteren voor een indringer is om elke mogelijke sleutel te proberen. Aanbevolen wordt om AES te gebruiken in plaats van 3DES. In dit voorbeeld gebruiken we AES-192 als onze coderingsoptie.

Opmerking: Hier zijn een paar extra bronnen die kunnen helpen: Beveiliging voor VPN’s configureren met IPSec en encryptie van de volgende generatie.

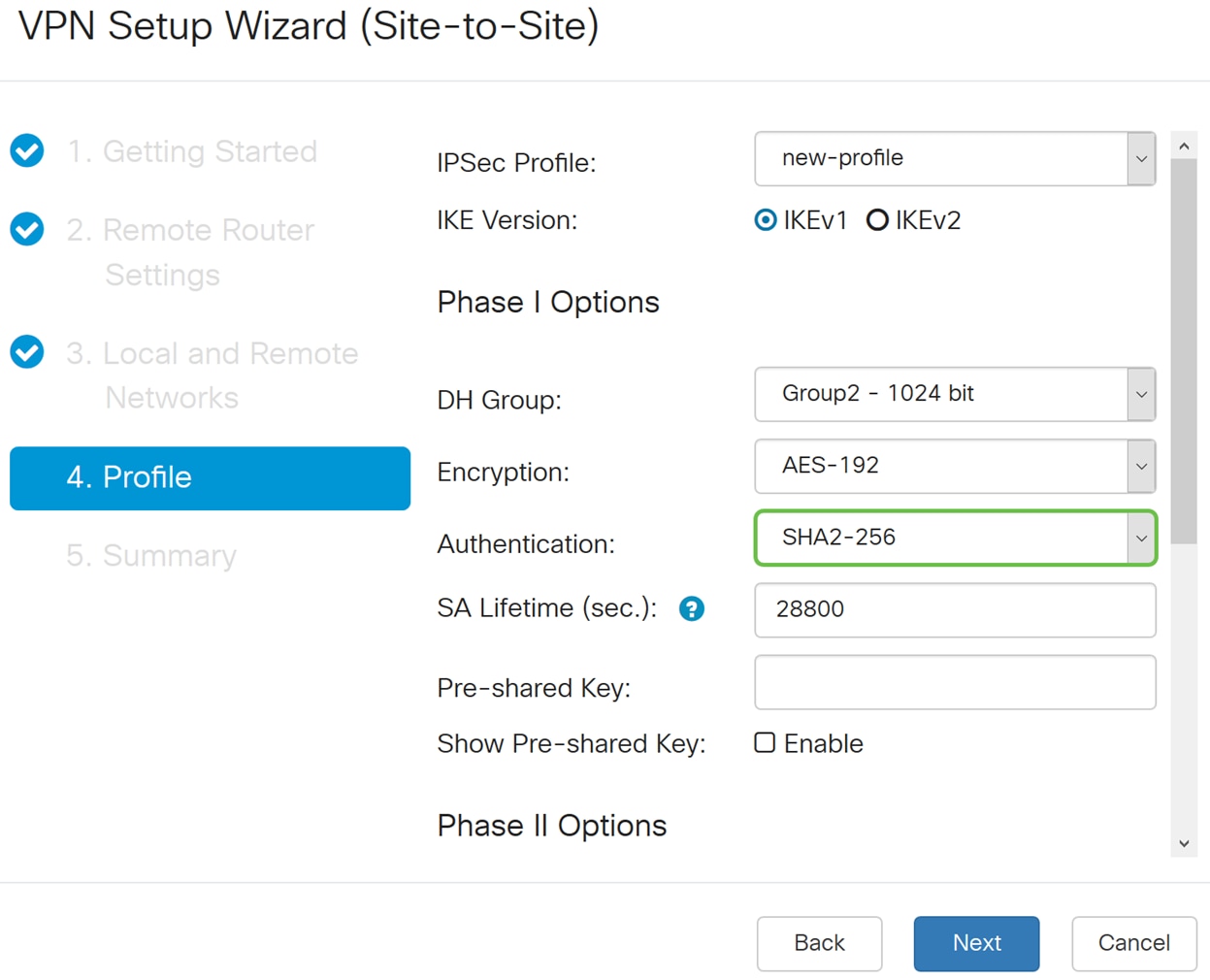

Stap 12. De verificatiemethode bepaalt hoe de ESP-headerpakketten (Encapsulating Security Payload Protocol) worden gevalideerd. De MD5 is een one-way hashing algoritme dat een 128-bit samenvatting produceert. De SHA1 is een one-way hashing algoritme dat een 160 bit vertering produceert, terwijl SHA2-256 een 256-bit vertering produceert. SHA2-256 wordt aanbevolen omdat het veiliger is. Zorg ervoor dat beide uiteinden van de VPN-tunnel dezelfde verificatiemethode gebruiken. Selecteer een verificatie (MD5, SHA1 of SHA2-256). SHA2-256 is bij dit voorbeeld geselecteerd.

Stap 13. De SA Lifetime (Sec) vertelt u de hoeveelheid tijd, in seconden, een IKE SA is actief in deze fase. Een nieuwe Security Association (SA) wordt vóór het verstrijken van de levensduur onderhandeld om ervoor te zorgen dat een nieuwe SA klaar is om te worden gebruikt wanneer de oude vervalt. De standaardwaarde is 28800 en het bereik loopt van 120 tot 86400. We gebruiken de standaardwaarde van 2800 seconden als onze SA Lifetime voor fase I.

Opmerking: Het wordt aanbevolen dat uw SA Levensduur in Fase I langer is dan uw Fase II SA Levensduur. Als u uw fase I korter maakt dan fase II, dan zult u regelmatig opnieuw moeten onderhandelen over de tunnel in plaats van over de gegevenstunnel. De gegevenstunnel is wat meer veiligheid nodig heeft, dus het is beter om de levensduur in fase II korter te hebben dan in fase I.

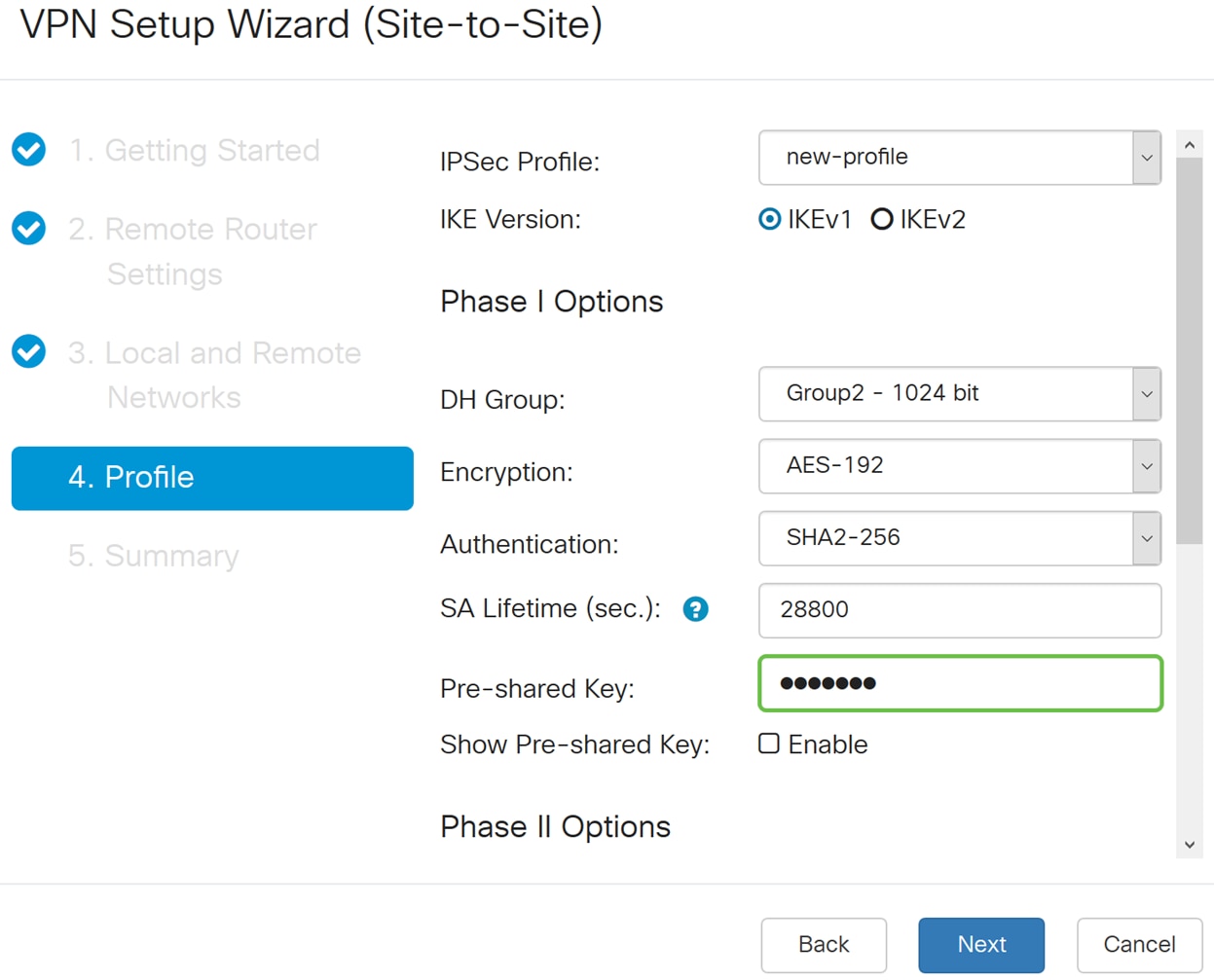

Stap 14. Voer in de vooraf gedeelde sleutel in om de externe IKE-peer te verifiëren. U kunt maximaal 30 toetsenbordtekens of hexadecimale waarden invoeren, zoals My_@123 of 4d795f40313233. Beide uiteinden van de VPN-tunnel moeten dezelfde Vooraf gedeelde sleutel gebruiken.

Opmerking: Wij adviseren dat u de pre-gedeelde Sleutel periodiek verandert om de veiligheid van VPN te maximaliseren.

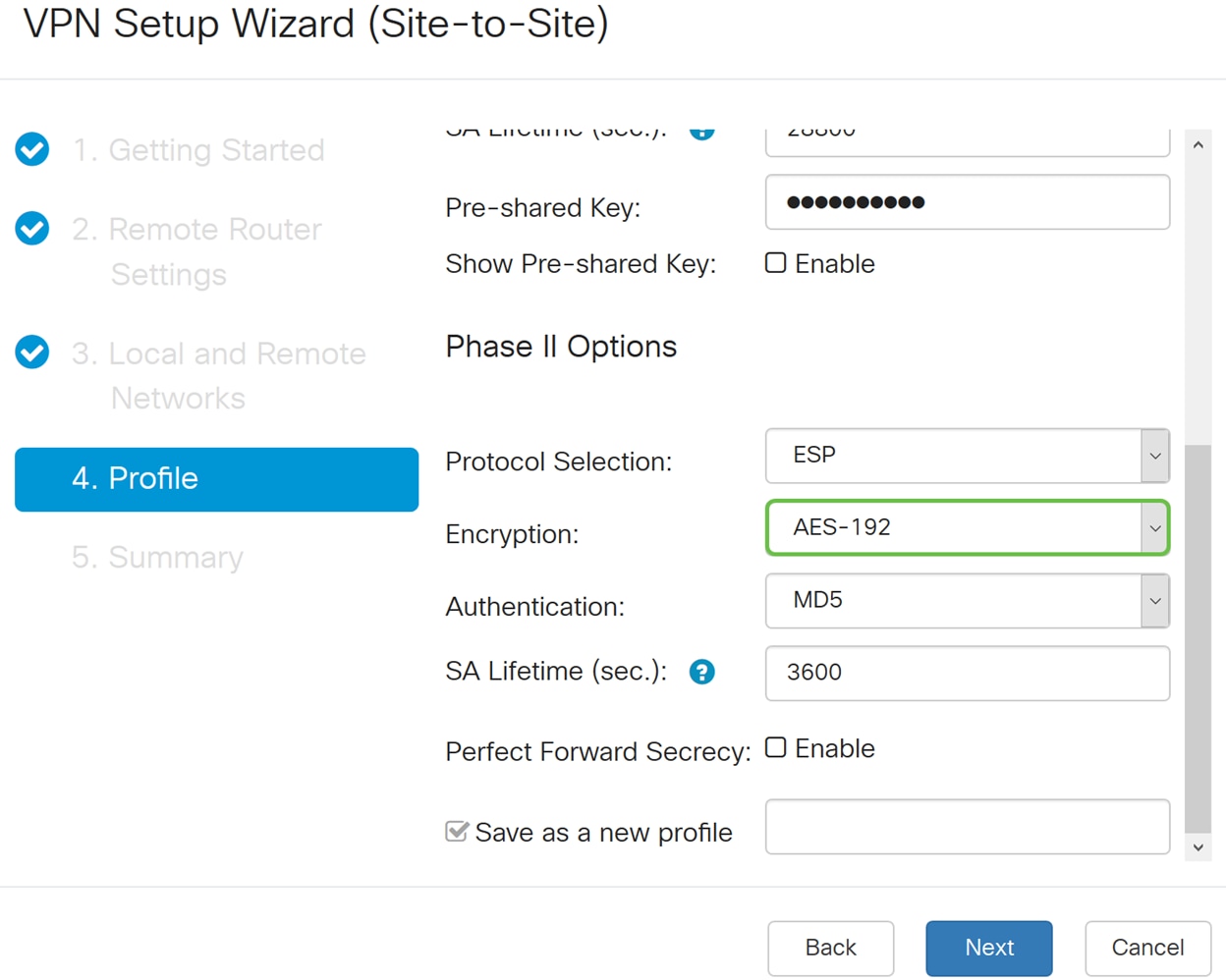

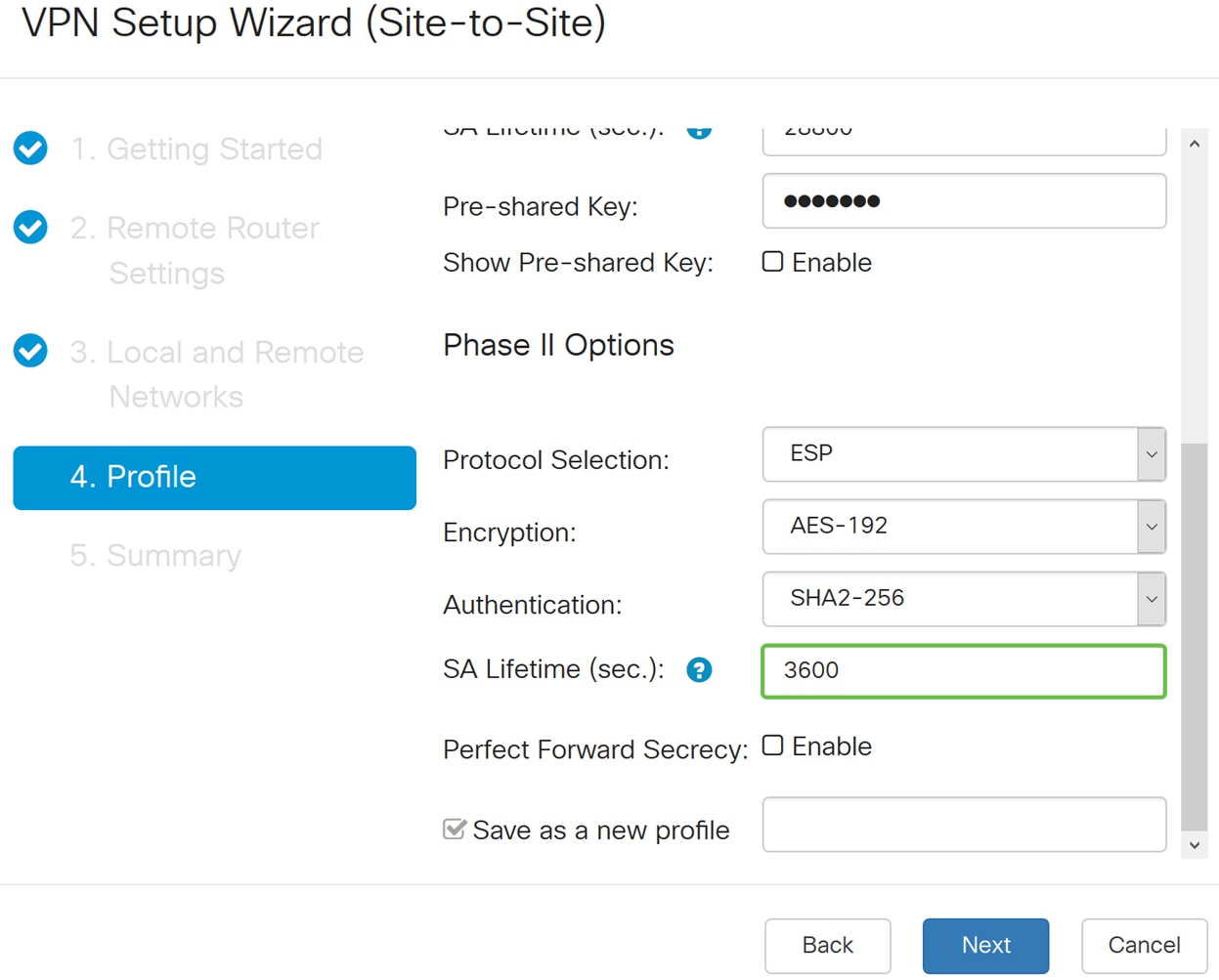

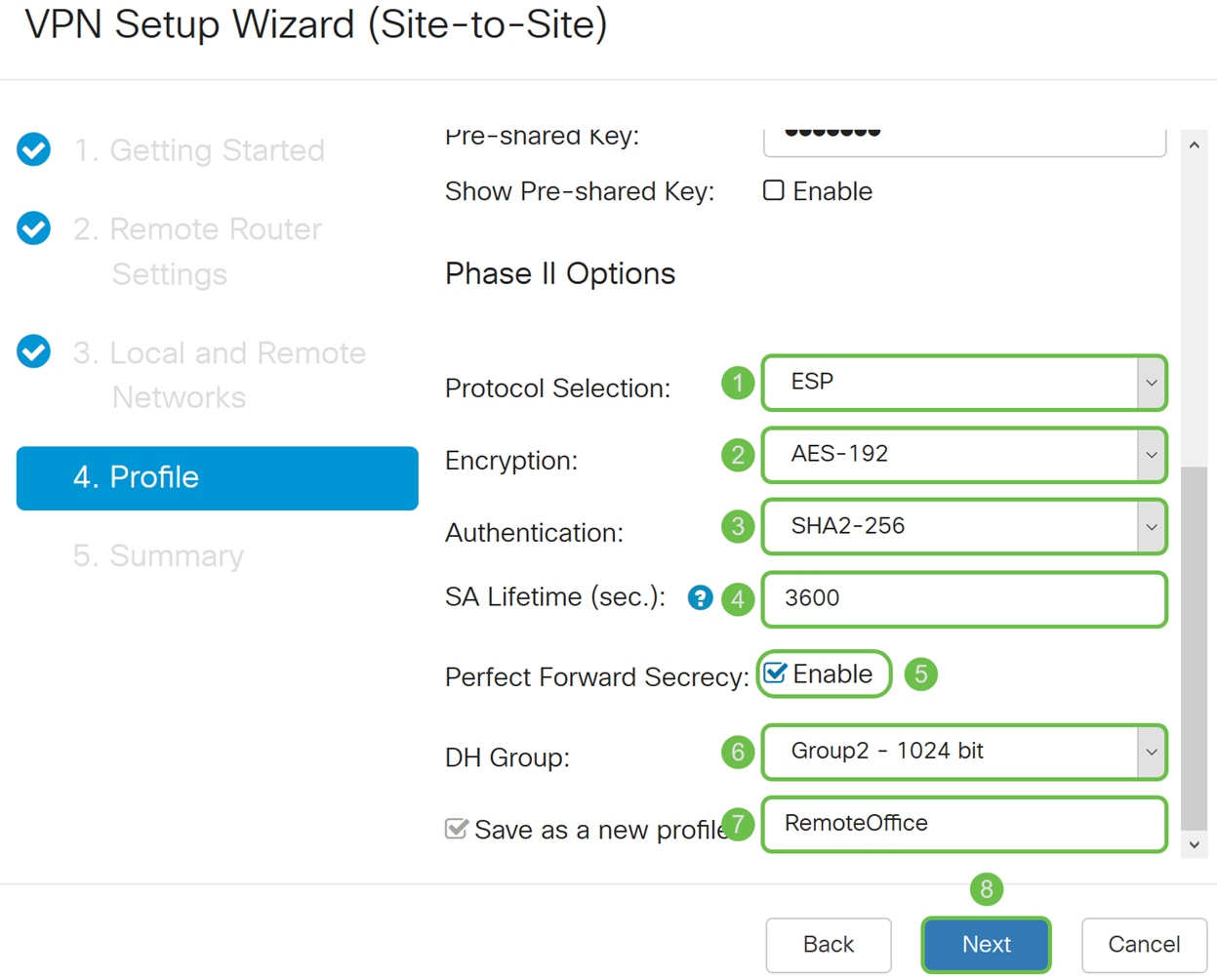

Stap 15. Selecteer in het gedeelte Opties voor fase II een protocol uit de vervolgkeuzelijst.

· ESP - Selecteer ESP voor gegevenscodering en voer de codering in.

· AH - Selecteer dit voor gegevensintegriteit in situaties waarin gegevens niet geheim zijn, maar moeten worden geverifieerd.

Stap 16. Selecteer een coderingsoptie (3DES, AES-128, AES-192 of AES-256) in de vervolgkeuzelijst. Deze methode bepaalt het algoritme dat wordt gebruikt om ESP-pakketten (Encapsulating Security Payload)/Internet Security Association en Key Management Protocol (ISAKMP) te versleutelen of te decrypteren. Triple Data Encryption Standard (3DES) gebruikt driemaal DES-encryptie, maar is nu een legacy algoritme. Dit betekent dat het alleen mag worden gebruikt als er geen betere alternatieven zijn, aangezien het nog steeds een marginaal maar acceptabel veiligheidsniveau biedt. Gebruikers zouden het alleen moeten gebruiken als het nodig is voor achterwaartse compatibiliteit, aangezien het kwetsbaar is voor sommige "block collision"-aanvallen. Advanced Encryption Standard (AES) is een cryptografisch algoritme dat beter beveiligd is dan DES. AES gebruikt een grotere sleutelgrootte die ervoor zorgt dat de enige bekende benadering om een bericht te decrypteren voor een indringer is om elke mogelijke sleutel te proberen. Aanbevolen wordt om AES te gebruiken in plaats van 3DES. In dit voorbeeld gebruiken we AES-192 als onze coderingsoptie.

Opmerking: Hier zijn een paar extra bronnen die kunnen helpen: Beveiliging voor VPN’s configureren met IPSec en encryptie van de volgende generatie.

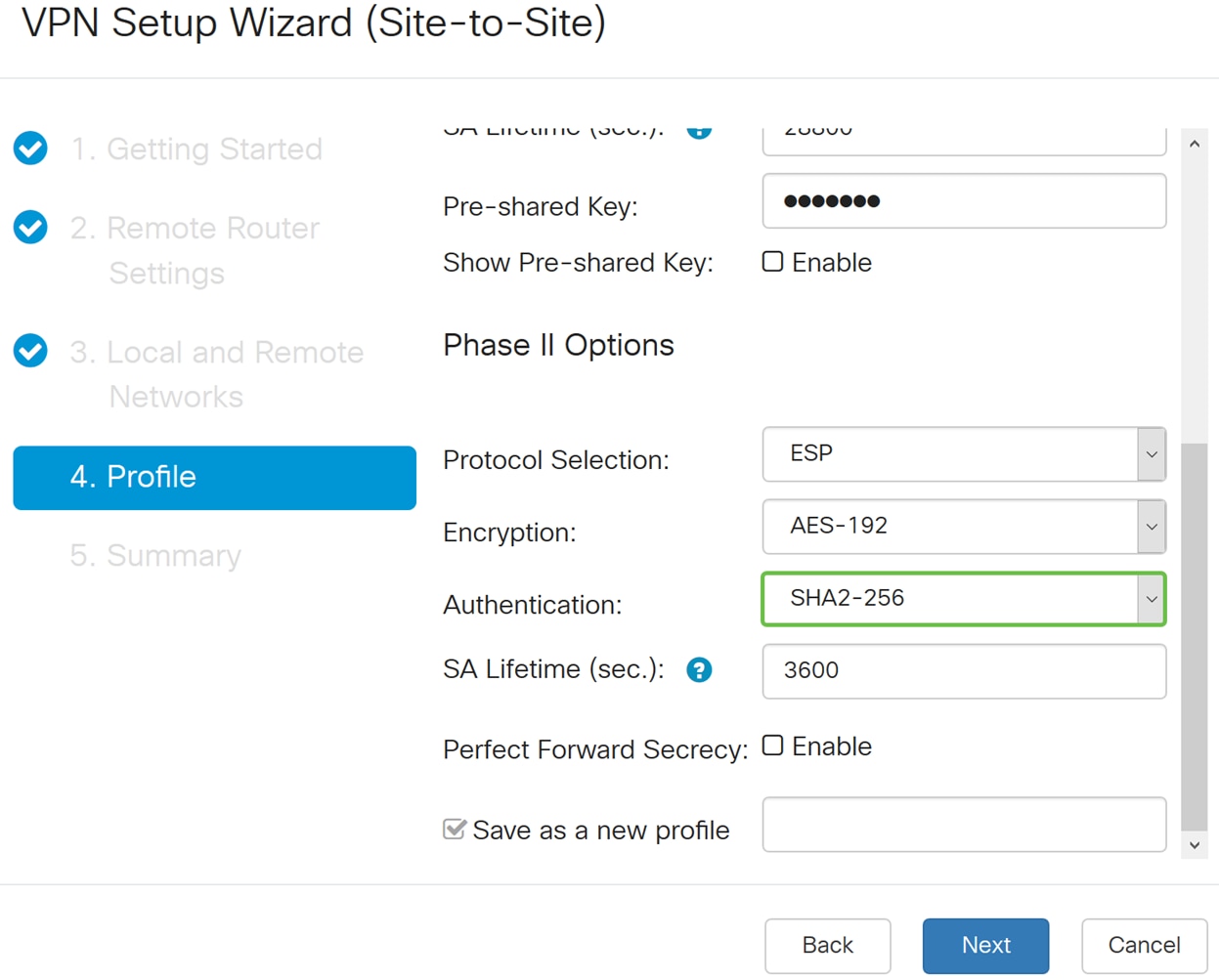

Stap 17. De verificatiemethode bepaalt hoe de ESP-headerpakketten (Encapsulating Security Payload Protocol) worden gevalideerd. De MD5 is een one-way hashing algoritme dat een 128-bit samenvatting produceert. De SHA1 is een one-way hashing algoritme dat een 160 bit vertering produceert, terwijl SHA2-256 een 256-bit vertering produceert. SHA2-256 wordt aanbevolen omdat het veiliger is. Zorg ervoor dat beide uiteinden van de VPN-tunnel dezelfde verificatiemethode gebruiken. Selecteer een verificatie (MD5, SHA1 of SHA2-256). SHA2-256 is bij dit voorbeeld geselecteerd.

Stap 18. Voer in de SA Lifetime (Sec) de hoeveelheid tijd in, in seconden, die een VPN-tunnel (IPsec SA) in deze fase actief is. De standaardwaarde voor fase 2 is 3600 seconden.

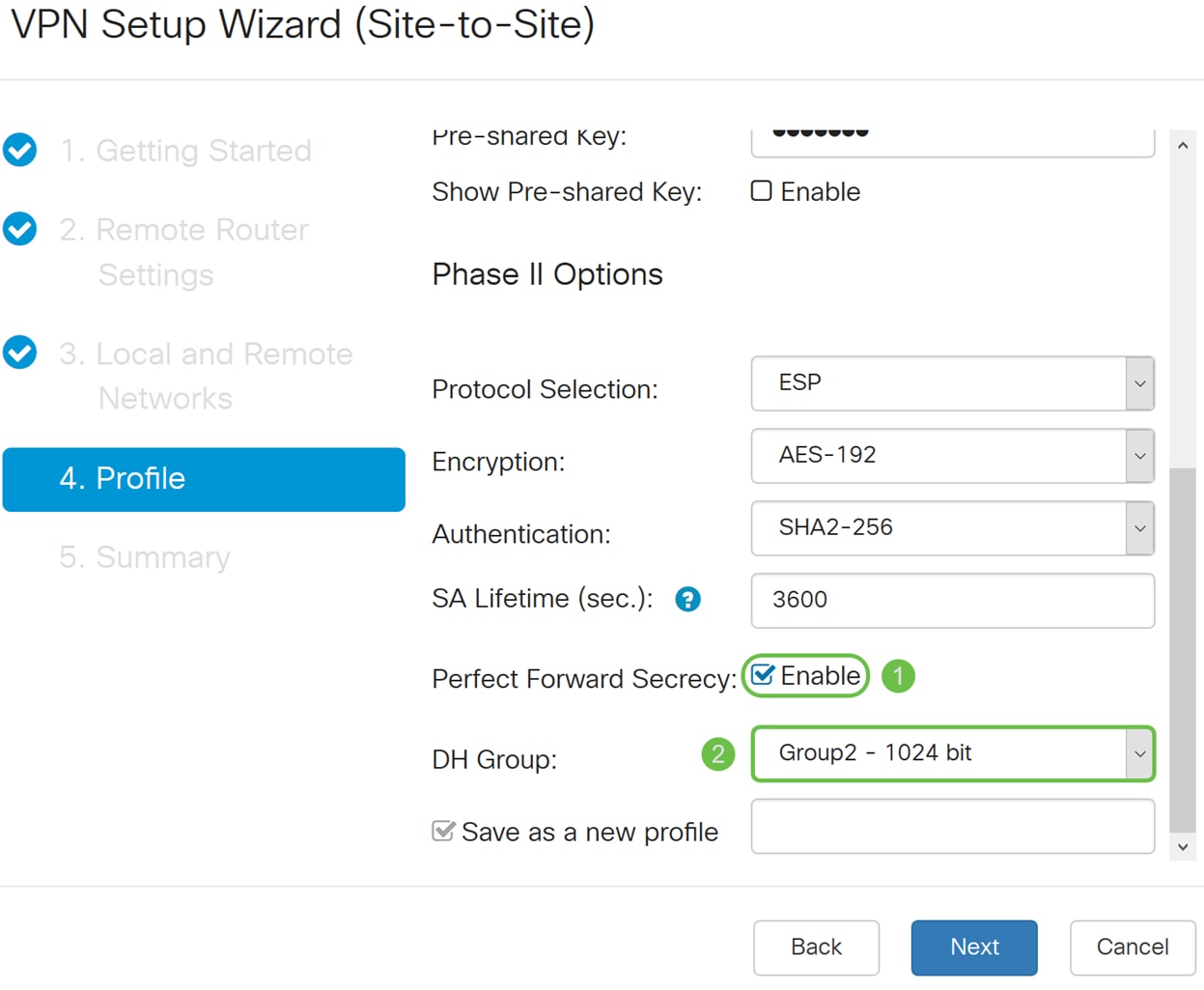

Stap 19. Wanneer Perfect Forward Secrecy (PFS) is ingeschakeld, genereert IKE-fase 2-onderhandeling nieuw sleutelmateriaal voor IPsec-verkeerscodering en -verificatie. Perfect Forward Secrecy wordt gebruikt om de beveiliging van communicatie over het internet te verbeteren met behulp van openbare sleutel cryptografie. Schakel het selectievakje in om deze functie in te schakelen of uitvink het selectievakje om deze functie uit te schakelen. Deze optie wordt aanbevolen. Selecteer indien geselecteerd een DH-groep. In dit voorbeeld wordt Group2 - 1024 bit gebruikt.

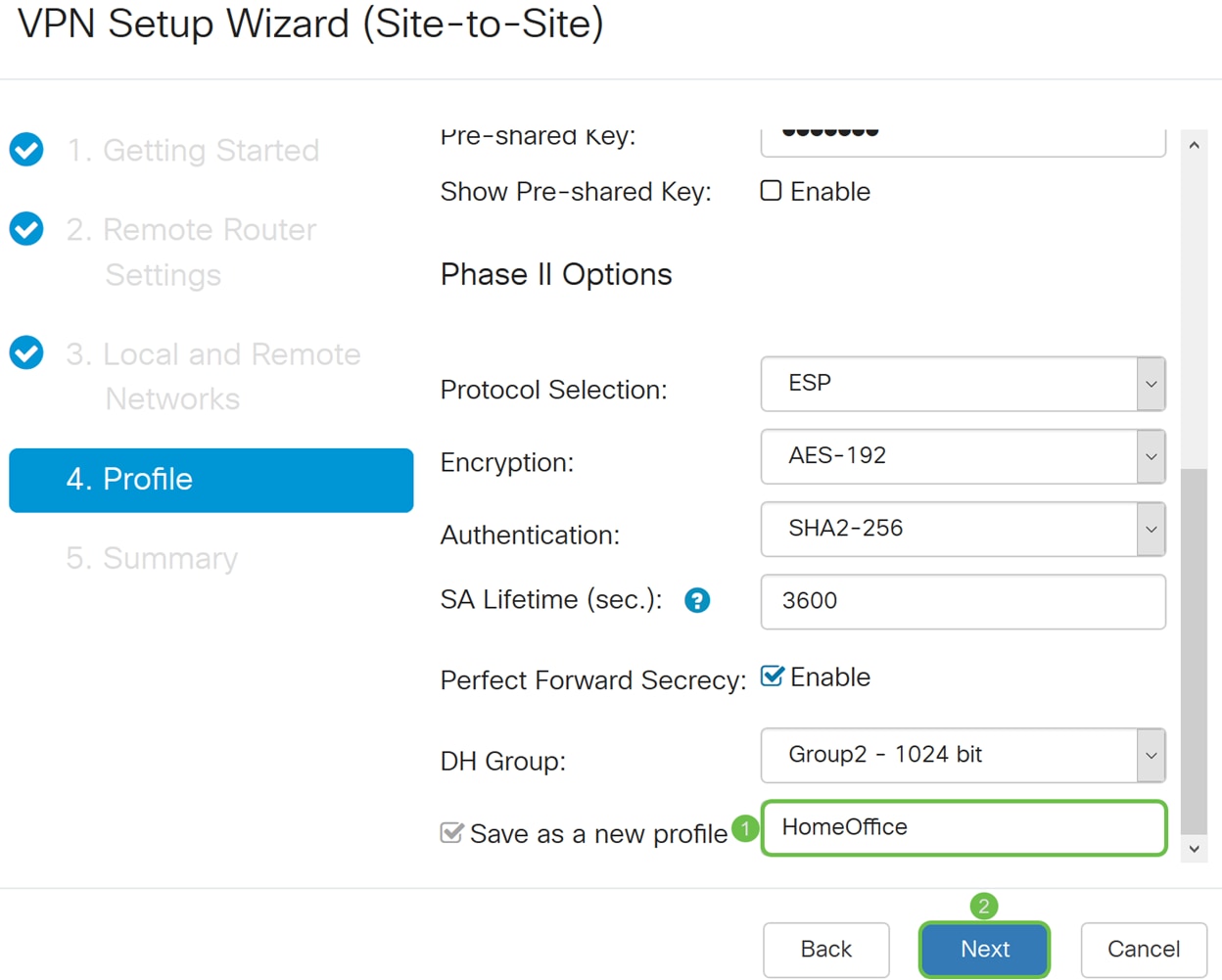

Stap 20. Voer in het dialoogvenster Opslaan als een nieuw profiel een naam in voor het nieuwe profiel dat u zojuist hebt gemaakt. Klik op Volgende om de samenvatting van uw VPN-configuratie te zien.

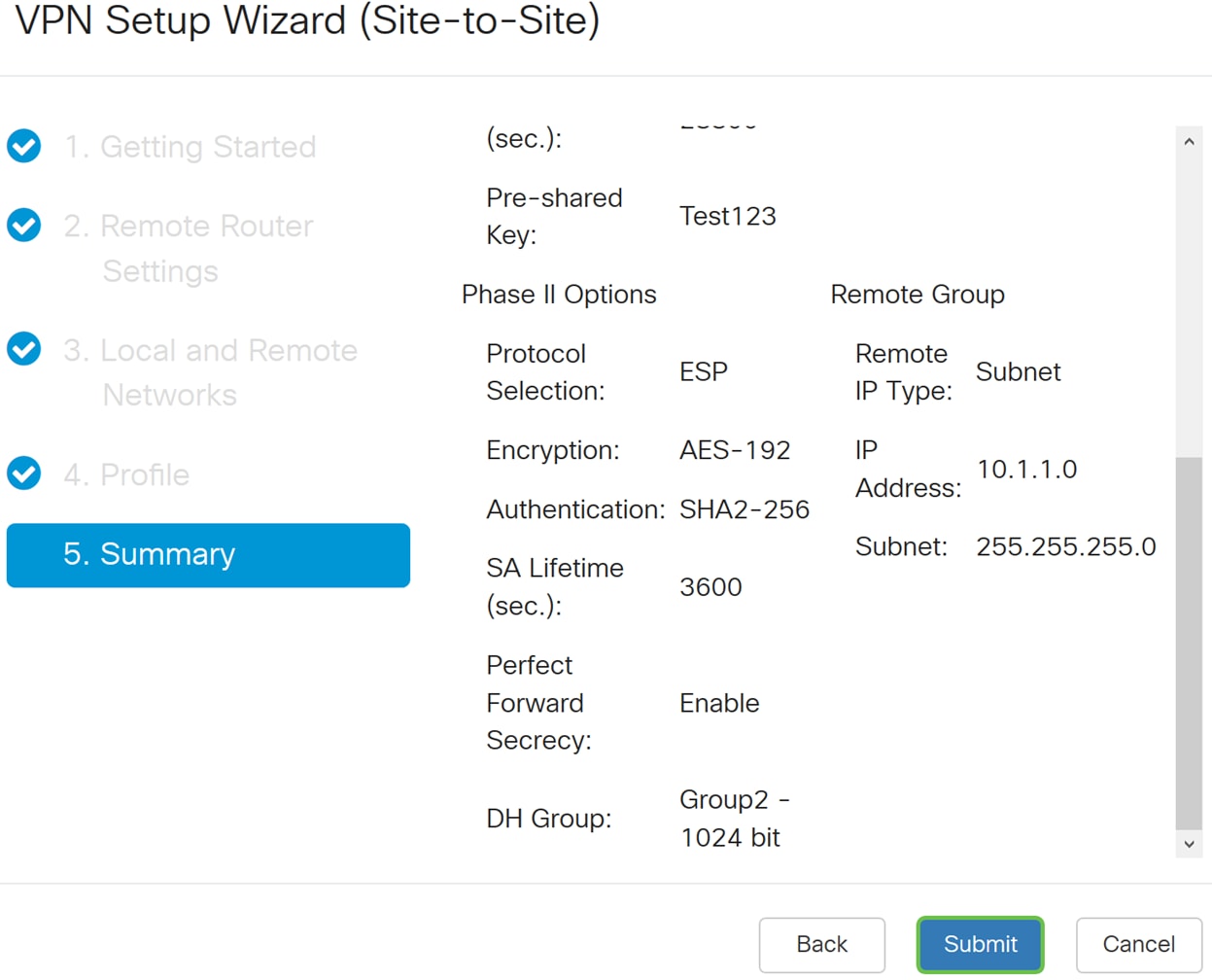

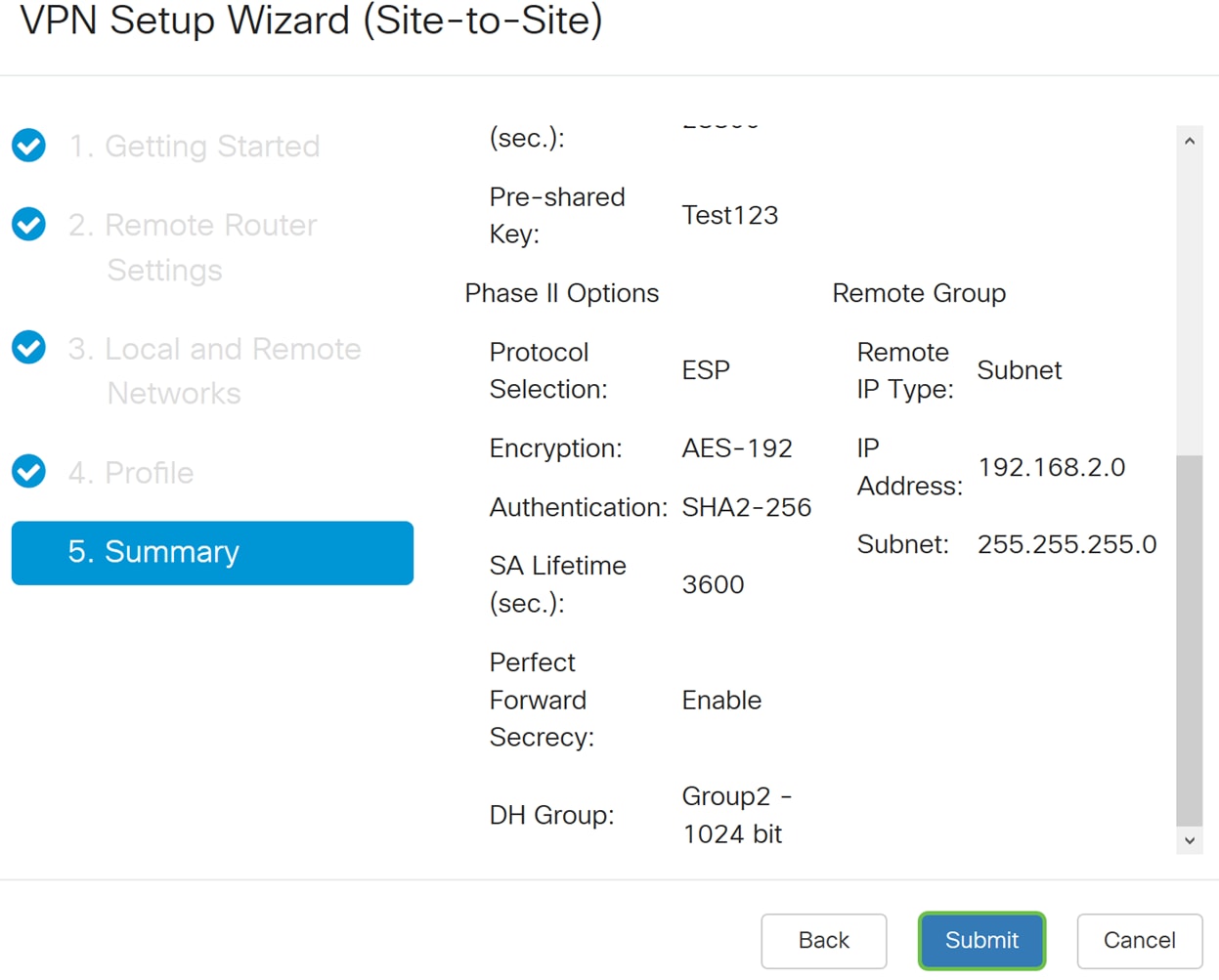

Stap 21. Controleer de informatie en klik op Indienen.

Configuratie VPN Setup Wizard op externe router

Voor de verre router, zou u de zelfde veiligheidsinstellingen moeten vormen zoals uw lokale router maar het lokale router IP adres gebruiken zoals het verre verkeer.

Stap 1. Log in op de pagina met de webconfiguratie op uw externe router (router B) en navigeer naar VPN > VPN Setup Wizard.

Stap 2. Voer een verbindingsnaam in en kies de interface die voor VPN zal worden gebruikt als u een RV260 gebruikt. De RV160 heeft alleen een WAN-link, zodat u geen interface uit de vervolgkeuzelijst kunt selecteren. Klik vervolgens op Volgende om verder te gaan.

Stap 3. Selecteer in de instellingen voor de externe router het type externe verbinding en voer vervolgens het WAN-IP-adres van router A in. Klik vervolgens op Volgende om door te gaan naar de volgende sectie.

Stap 4. Selecteer het lokale en externe verkeer. Als u Subnet in het veld Selectie van extern verkeer hebt geselecteerd, voert u het privé IP-adressubnetje van router A in. Klik vervolgens op Volgende om de sectie Profiel te configureren.

Stap 5. Selecteer in het gedeelte Profile dezelfde beveiligingsinstellingen als Router A. We hebben ook dezelfde vooraf gedeelde sleutel ingevoerd als router A. Klik vervolgens op Volgende om naar de pagina Samenvatting te gaan.

Opties fase I:

Fase II-opties:

Stap 6. Controleer op de pagina Samenvatting of de informatie die u zojuist hebt geconfigureerd, correct is. Klik vervolgens op Indienen om uw Site-to-Site VPN te maken.

Opmerking: Alle configuraties die de router momenteel gebruikt zijn in het lopende configuratiebestand dat vluchtig is en niet behouden blijft tussen de herstart. Als u de configuratie tussen de herstart wilt behouden, moet u ervoor zorgen dat u het actieve configuratiebestand naar het opstartconfiguratiebestand kopieert nadat u al uw wijzigingen hebt voltooid. Om dit te doen, klikt u op de knop Opslaan die boven op uw pagina verschijnt of navigeert u naar Beheer > Configuratiebeheer. Dan, zorg ervoor uw Bron Configuratie in werking stelt en de Bestemming is Startup Configuration. Klik op Apply (Toepassen).

Conclusie

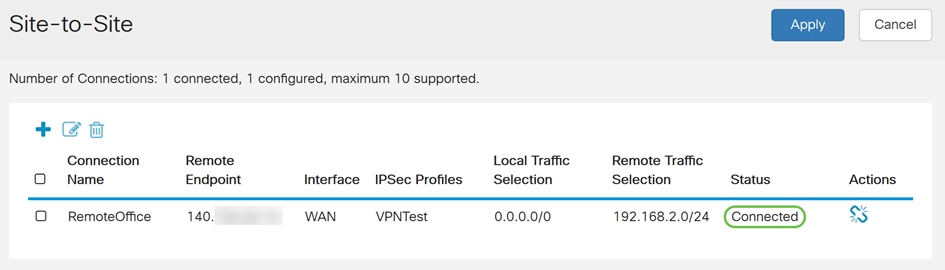

U moet met succes een site-to-site VPN hebben geconfigureerd met de VPN Setup Wizard. Volg de onderstaande stappen om te verifiëren dat uw Site-to-Site VPN is verbonden.

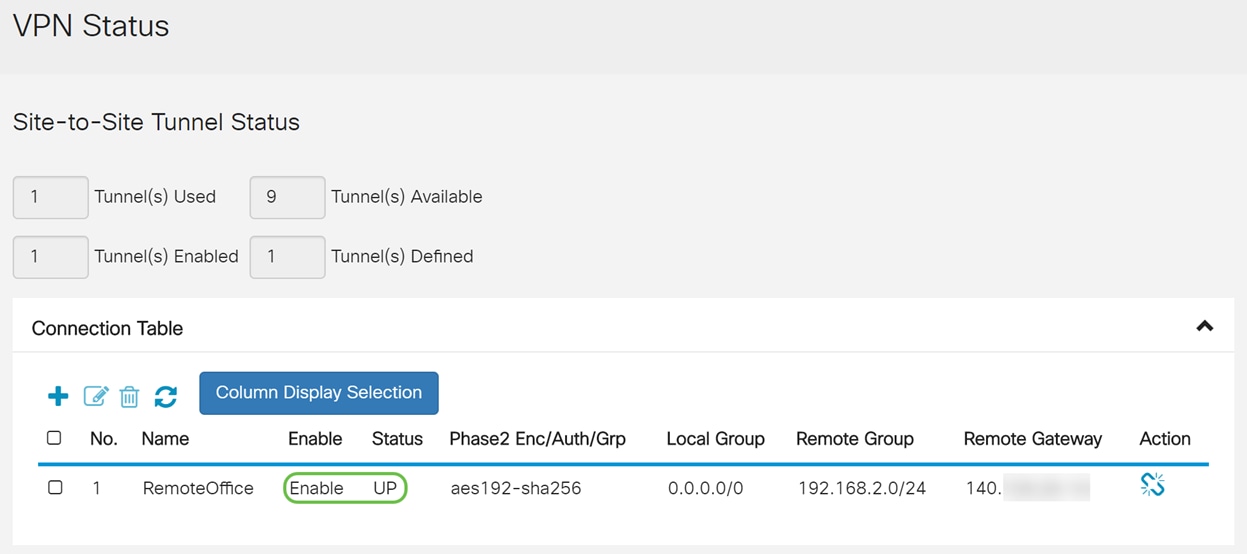

Stap 1. Om te verifiëren dat uw verbinding tot stand is gebracht, moet u een Connected status zien wanneer u naar VPN > IPSec VPN > Site-to-Site navigeert.

Stap 2. Navigeer naar Status en Statistieken > VPN-status en zorg ervoor dat de Site-to-Site-tunnel ingeschakeld is en is ingeschakeld.

Feedback

Feedback