IKEv2 configureren op de RV34x Series-router

Doel

Het doel van dit document is u te tonen hoe u IPsec-profiel met IKEv2 kunt configureren op routers uit de RV34x-reeks.

Inleiding

Firmware versie 1.0.02.16 voor RV34x Series routers ondersteunt nu Internet Key Exchange versie 2 (IKEv2) voor site-to-site VPN en client-to-site VPN. IKE is een hybride protocol dat de Oakley-sleuteluitwisseling en de Skeme-sleuteluitwisseling implementeert binnen het Internet Security Association and Key Management Protocol (ISAKMP)-kader. IKE biedt verificatie van de IPsec-peers, onderhandelt over IPsec-sleutels en onderhandelt over IPsec-beveiligingsassociaties.

IKEv2 maakt nog steeds gebruik van UDP-poort 500, maar er zijn een aantal wijzigingen om op te merken. DPD (Dead Peer Detection) wordt anders beheerd en is nu ingebouwd. Security Association (SA) onderhandeling wordt tot 4 berichten geminimaliseerd. Deze nieuwe update ondersteunt ook EAP-verificatie (Extensible Authentication Protocol), die nu kan gebruikmaken van een AAA-server en bescherming tegen Denial of Service.

De onderstaande tabel illustreert verder de verschillen tussen IKEv1 en IKEv2

|

IKEv1-software |

IKEv2 |

|

tweefasenonderhandeling over SA (Hoofdmodus vs Aggressieve modus) |

Eenfasige SA-onderhandeling (vereenvoudigd) |

|

|

Ondersteuning van lokale/externe certificaten |

|

|

Verbeterde botsingsbehandeling |

|

|

Verbeterde remmechanica |

|

|

NAT-ingebouwd transversaal |

|

|

EAP-ondersteuning voor AAA-servers |

IPsec garandeert beveiligde privé-communicatie via het internet. Het geeft twee of meer hosts privacy, integriteit en authenticiteit voor het verzenden van gevoelige informatie via het internet. IPsec wordt veel gebruikt in een Virtual Private Network (VPN) en wordt geïmplementeerd op de IP-laag, waardoor beveiliging wordt toegevoegd aan veel onveilige toepassingen. Een VPN wordt gebruikt om een veilig communicatiemechanisme te bieden voor gevoelige gegevens en IP-informatie die worden verzonden via een onveilig netwerk zoals het internet. Het biedt ook een flexibele oplossing voor externe gebruikers en de organisatie om gevoelige informatie te beschermen tegen andere partijen op hetzelfde netwerk.

Om de twee uiteinden van een VPN-tunnel succesvol te kunnen versleutelen en tot stand te brengen, moeten ze het eens worden over de methoden van versleuteling, decryptie en verificatie. Een IPsec-profiel is de centrale configuratie in IPsec die de algoritmen definieert zoals codering, verificatie en Diffie-Hellman (DH) groep voor fase I en II onderhandeling in automatische modus, evenals handmatige toetsmodus. Fase I stelt de vooraf gedeelde sleutels in om een beveiligde geverifieerde communicatie te creëren. Fase II is waar het verkeer versleuteld wordt. U kunt de meeste IPsec-parameters configureren, zoals protocol (Encapsulation Security Payload (ESP)), verificatieheader (AH), modus (tunnel, transport), algoritmen (versleuteling, integriteit, Diffie-Hellman), Perfect Forward Secrecy (PFS), SA-levensduur en sleutelbeheerprotocol (Internet Key Exchange (IKE) - IKEv1 en IKEv2).

Aanvullende informatie over Cisco IPsec-technologie kunt u vinden in deze link: Inleiding tot Cisco IPSec-technologie.

Het is belangrijk om op te merken dat wanneer u site-to-site VPN configureert, de externe router dezelfde IPsec-profielconfiguratie vereist als uw lokale router.

Hieronder is een lijst van de configuratie voor zowel de lokale router als de verre router. In dit document, zullen wij de lokale router gebruiken router A. configureren.

|

Velden |

Lokale router (router A) |

Remote-router (router B) |

|

Profielnaam |

Thuiskantoor |

Remote-kantoor |

|

Toetsenmodus |

Auto |

Auto |

|

IKE versie |

IKEv2 |

IKEv2 |

|

Opties fase I |

Opties fase I |

Opties fase I |

|

DH-groep |

Group2 - 1024 bit |

Group2 - 1024 bit |

|

Versleuteling |

AES-192. |

AES-192. |

|

Verificatie |

SHA2-256. |

SHA2-256. |

|

SA-levensduur |

28800 |

28800 |

|

Fase II-opties |

Fase II-opties |

Fase II-opties |

|

Protocolselectie |

ESP |

ESP |

|

Versleuteling |

AES-192. |

AES-192. |

|

Verificatie |

SHA2-256. |

SHA2-256. |

|

SA-levensduur |

3600 |

3600 |

|

Perfect voorwaartse geheimhouding |

Ingeschakeld |

Ingeschakeld |

|

DH-groep |

Group2 - 1024 bit |

Group2 - 1024 bit |

Klik op de koppeling voor informatie over het configureren van site-to-site VPN op de RV34x: Site-to-Site VPN configureren op de RV34x.

Toepasselijke apparaten

· RV34x

Softwareversie

·1.0.02.16

IPsec-profiel configureren met IKEv2

Stap 1. Meld u aan bij de webpagina voor webconfiguratie van uw lokale router (router A).

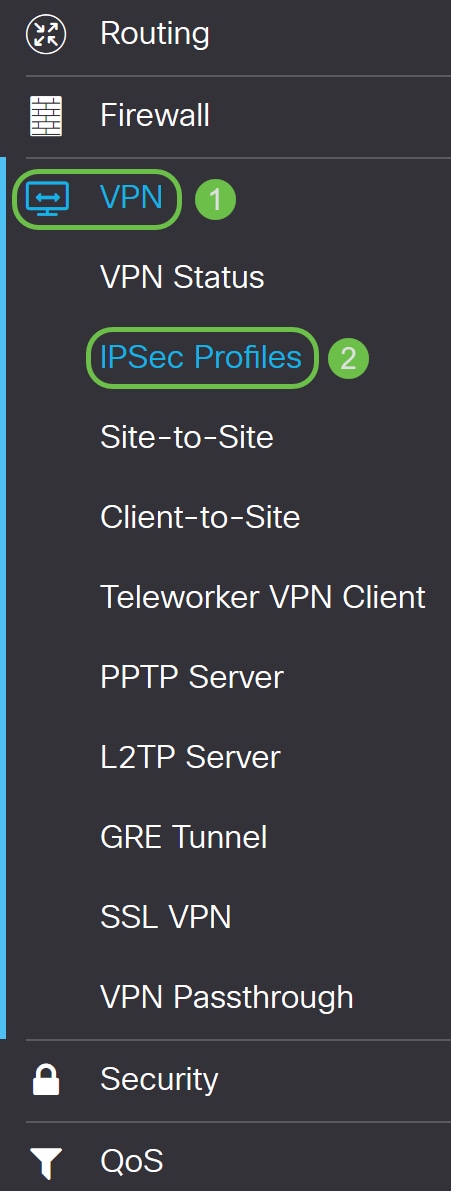

Stap 2. Navigeer naar VPN > IPSec-profielen.

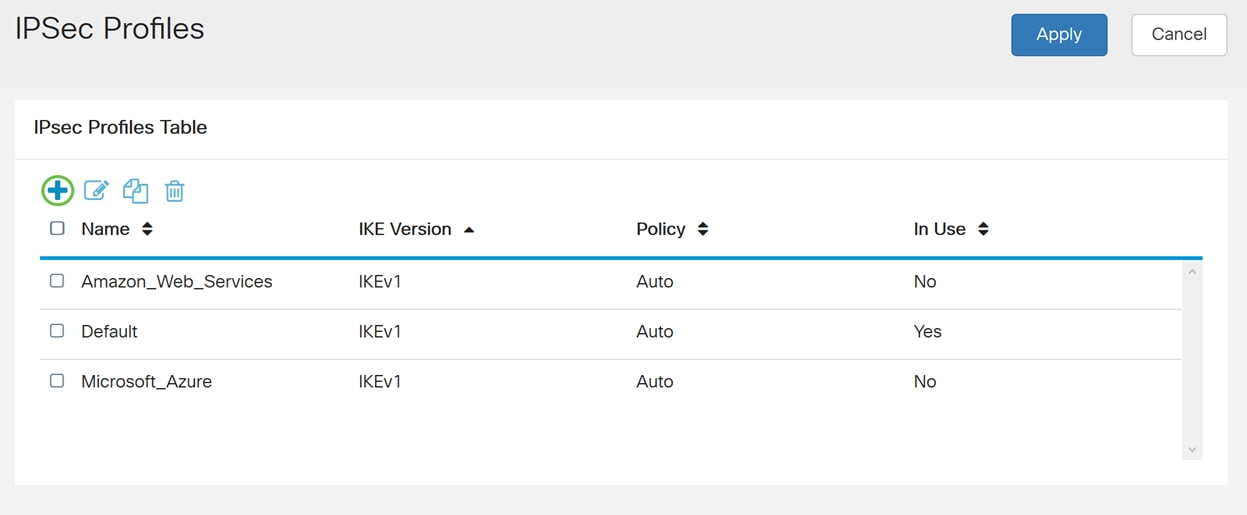

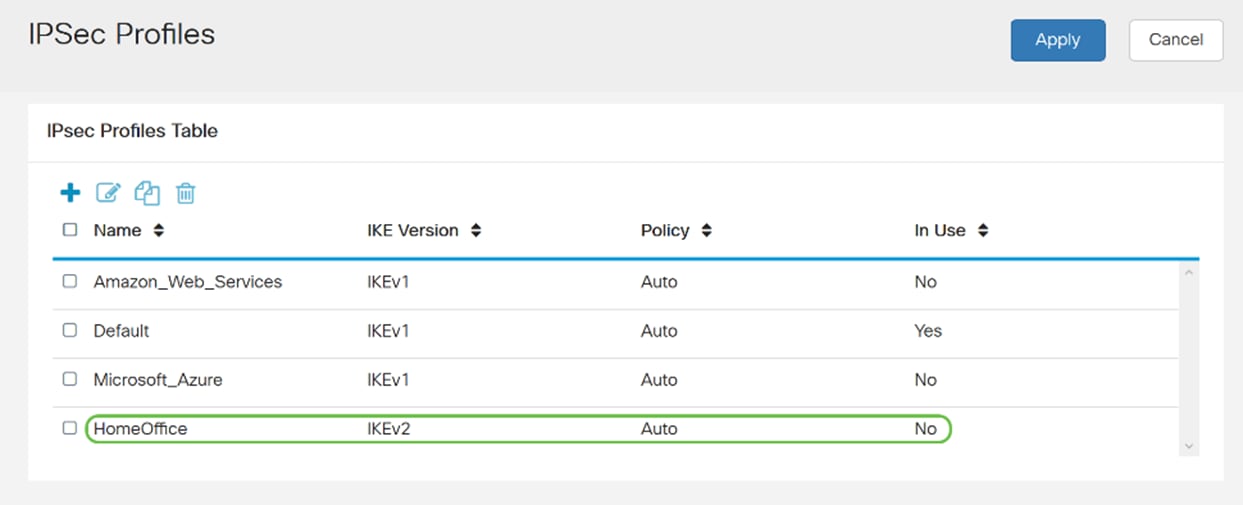

Stap 3. Klik in de IPSec Profielen op Add om een nieuw IPsec-profiel te maken. Er zijn ook opties voor het bewerken, verwijderen of klonen van een profiel. Met het klonen van een profiel kunt u snel een profiel dupliceren dat al in de IPsec-profieltabel bestaat. Als u ooit meerdere profielen met dezelfde configuratie moet maken, bespaart het klonen u enige tijd.

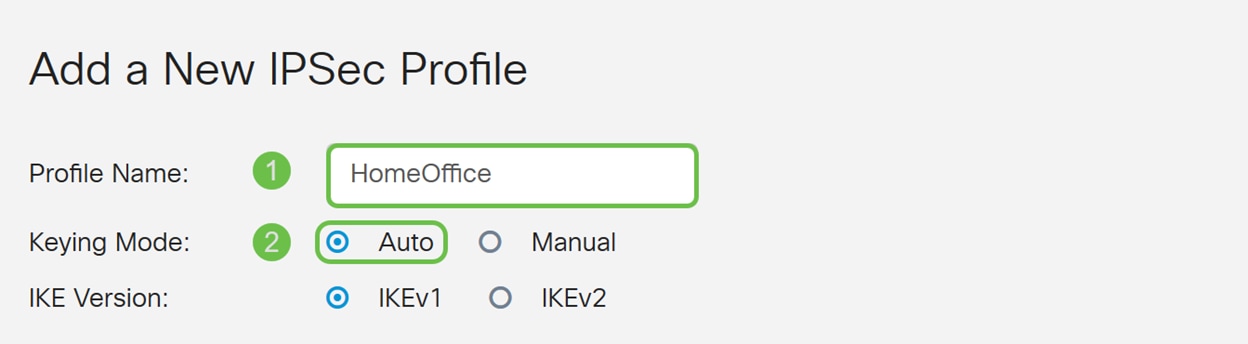

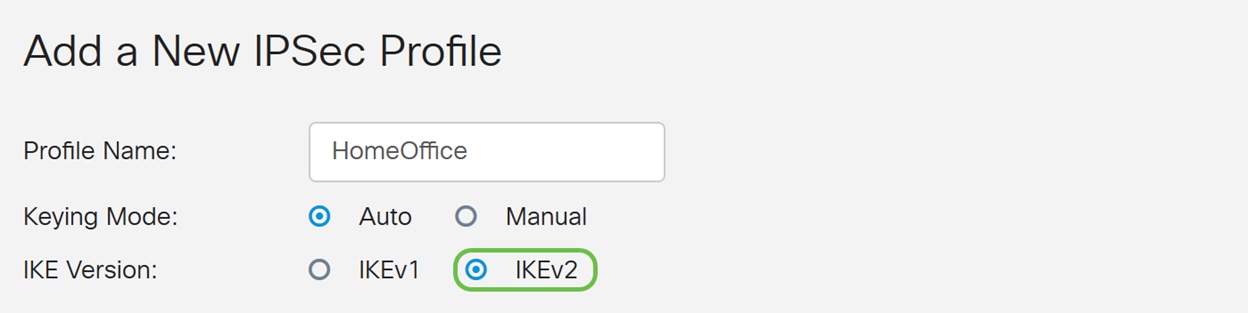

Stap 4. Voer een profielnaam in en selecteer de toetsmodus (Auto of Handmatig). De profielnaam hoeft niet overeen te komen met uw andere router, maar de toetsmodus moet overeenkomen.

HomeOffice is ingevoerd als profielnaam.

Auto is geselecteerd voor de toetsmodus.

Stap 5. Kies IKEv1 of IKEv2 als uw IKE-versie. IKE is een hybride protocol dat de sleuteluitwisseling Oakley en de sleuteluitwisseling Skeme binnen het kader ISAKMP implementeert. Oakley en Skeme bepalen beiden hoe geauthentiseerd sleutelmateriaal af te leiden, maar Skeme omvat ook snelle zeer belangrijke verfrissing. IKEv2 is efficiënter omdat er minder pakketten nodig zijn voor de sleuteluitwisselingen, en ondersteunt meer verificatieopties, terwijl IKEv1 alleen gedeelde sleutel- en certificaatgebaseerde verificatie uitvoert.

In dit voorbeeld werd IKEv2 geselecteerd als onze IKE-versie.

Opmerking: Als uw apparaten IKEv2 ondersteunen, is het raadzaam IKEv2 te gebruiken. Als uw apparaten IKEv2 niet ondersteunen, gebruik dan IKEv1.

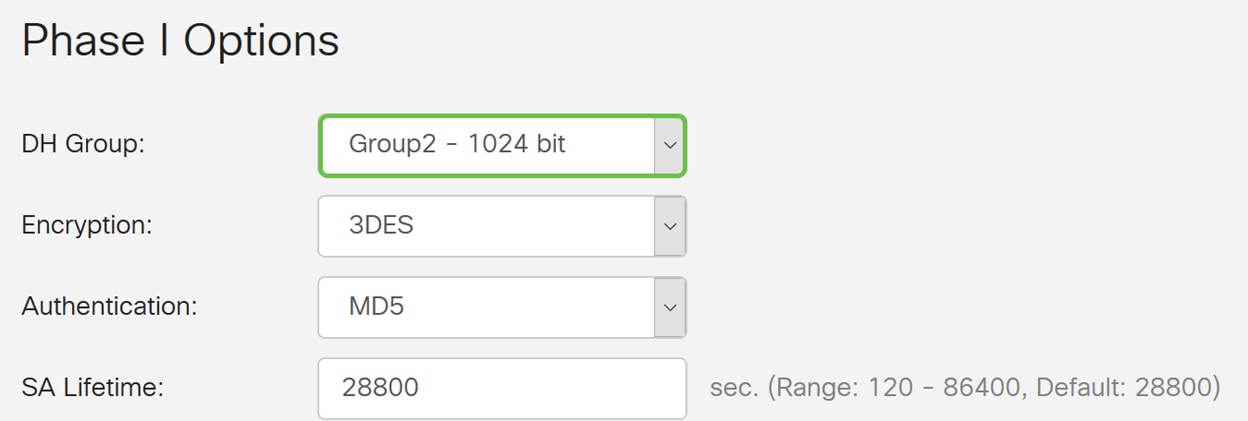

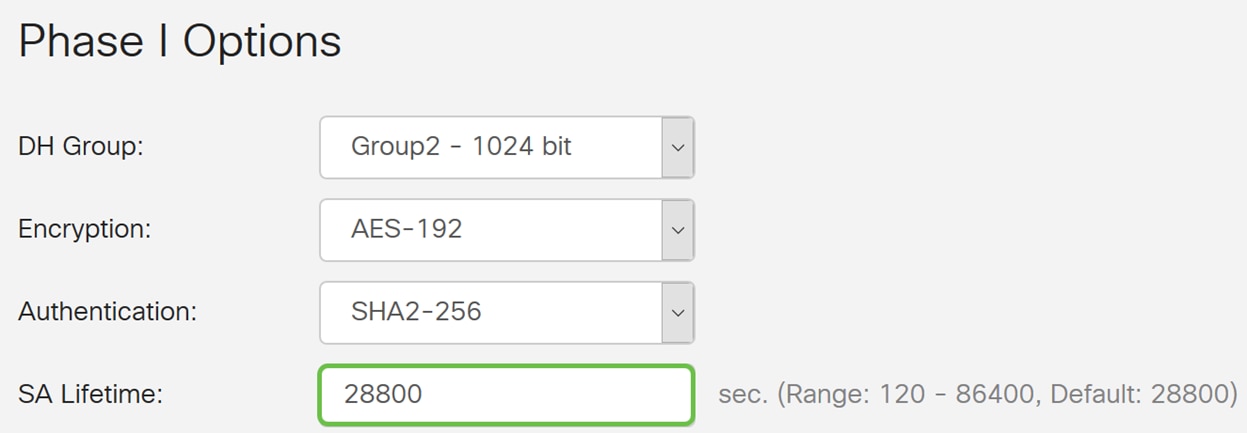

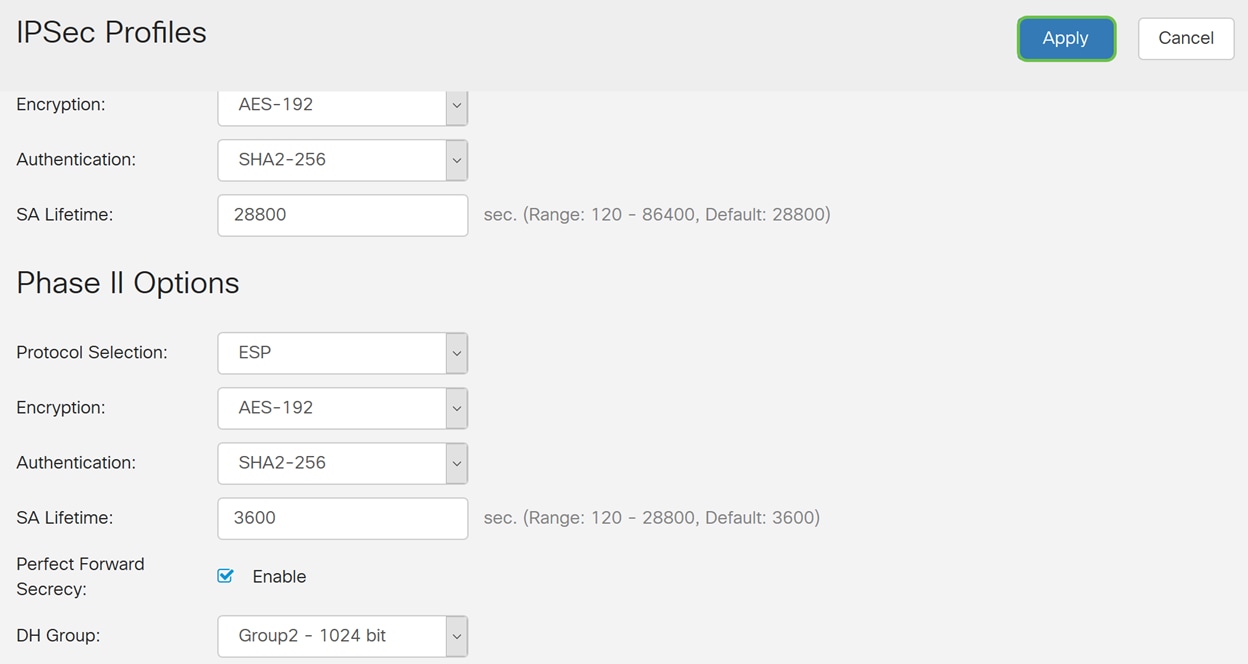

Stap 6. Fase I stelt de sleutels in en ruilt de sleutels die u zult gebruiken om de gegevens in fase II te versleutelen. Selecteer in het gedeelte Fase I een DH-groep. DH is een sleuteluitwisselingsprotocol, met twee groepen van verschillende primaire sleutellengtes, Groep 2 - 1024 bit en Groep 5 - 1536 bit.

Groep 2 - 1024 bit werd geselecteerd voor deze demonstratie.

Opmerking: Voor hogere snelheid en lagere veiligheid, kies Groep 2. Voor langzamere snelheid en hogere veiligheid, kies Groep 5. Groep 2 wordt geselecteerd als gebrek.

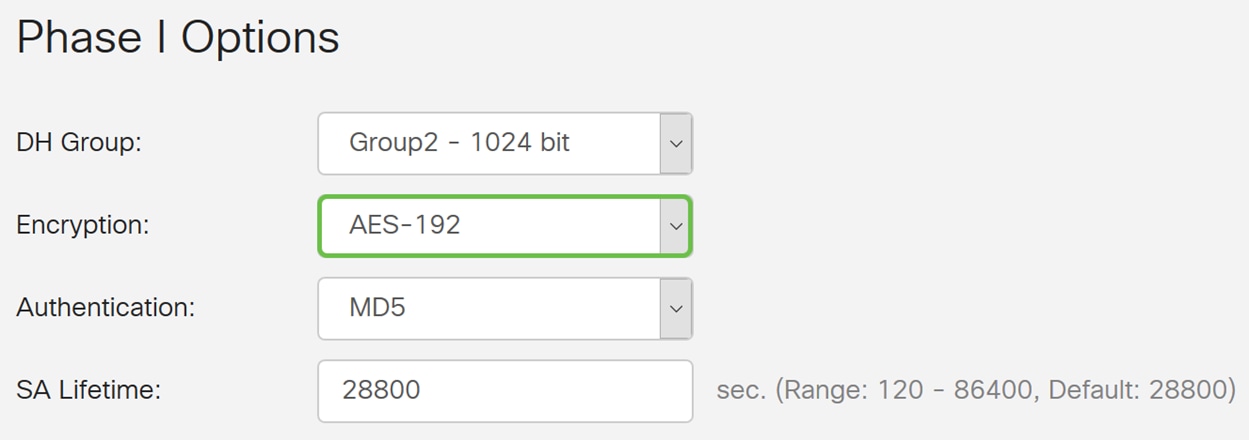

Stap 7. Selecteer een coderingsoptie (3DS, AES-128, AES-192 of AES-256) in de vervolgkeuzelijst. Deze methode bepaalt het algoritme dat wordt gebruikt om ESP/ISAKMP-pakketten te versleutelen en te decrypteren. Triple Data Encryption Standard (3DES) maakt drie keer gebruik van DES-encryptie maar is nu een legacy algoritme en moet alleen worden gebruikt als er geen andere alternatieven zijn, omdat het nog steeds een marginaal maar acceptabel veiligheidsniveau biedt. Gebruikers zouden het alleen moeten gebruiken als het nodig is voor achterwaartse compatibiliteit, aangezien het kwetsbaar is voor sommige "block collision"-aanvallen. Advanced Encryption Standard (AES) is een cryptografisch algoritme dat beter beveiligd is dan DES. AES gebruikt een grotere sleutelgrootte die ervoor zorgt dat de enige bekende benadering om een bericht te decrypteren voor een indringer is om elke mogelijke sleutel te proberen. AES gebruiken als uw apparaat het kan ondersteunen wordt aanbevolen.

In dit voorbeeld hebben we AES-192 geselecteerd als onze coderingsoptie.

Opmerking: Klik op de hyperlinks voor extra informatie over het configureren van beveiliging voor VPN’s met IPsec of encryptie van de volgende generatie.

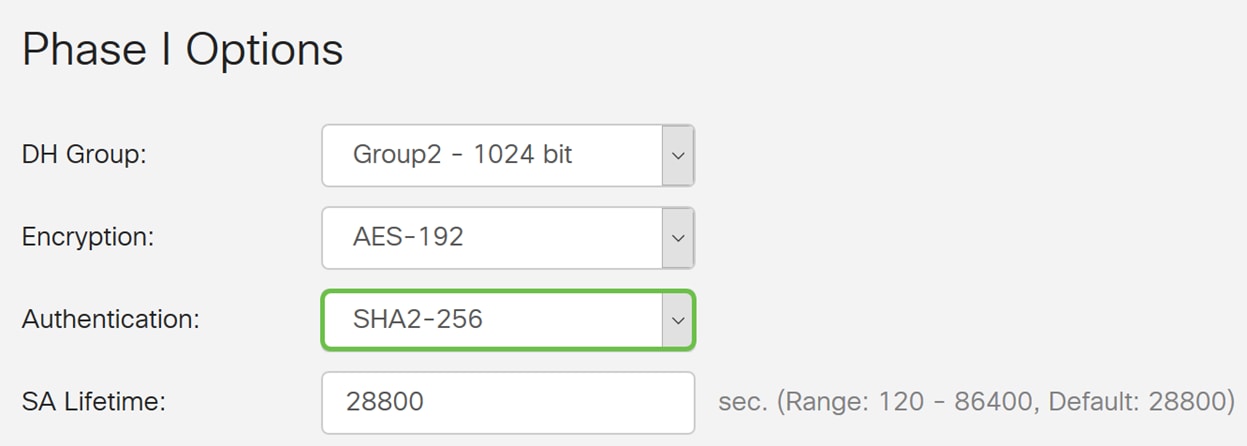

Stap 8. De verificatiemethode bepaalt hoe de ESP-headerpakketten worden gevalideerd. Dit is het hashing algoritme dat gebruikt wordt in de authenticatie om te bevestigen dat kant A en kant B echt zijn wie ze zeggen te zijn. De MD5 is een one-way hashing algoritme dat een 128-bit samenvatting produceert en sneller is dan SHA1. SHA1 is een one-way hashing algoritme dat een 160-bit samenvatting produceert terwijl SHA2-256 een 256-bit samenvatting produceert. SHA2-256 wordt aanbevolen omdat het veiliger is. Zorg ervoor dat beide uiteinden van de VPN-tunnel dezelfde verificatiemethode gebruiken. Selecteer een verificatie (MD5, SHA1 of SHA2-256).

SHA2-256 is bij dit voorbeeld geselecteerd.

Stap 9. De SA Lifetime (Sec) vertelt u hoe lang een IKE SA actief is in deze fase. Wanneer de SA na de respectieve levensduur vervalt, begint een nieuwe onderhandeling voor een nieuwe. Het bereik loopt van 120 tot 86400 en de standaardinstelling is 28800.

We zullen de standaardwaarde van 28800 seconden gebruiken als onze SA Lifetime voor fase I.

Opmerking: Het wordt aanbevolen dat uw SA Levensduur in Fase I langer is dan uw Fase II SA Levensduur. Als u uw fase I korter maakt dan fase II, dan zult u regelmatig opnieuw moeten onderhandelen over de tunnel in plaats van over de gegevenstunnel. De gegevenstunnel is wat meer veiligheid nodig heeft, dus het is beter om de levensduur in fase II korter te hebben dan in fase I.

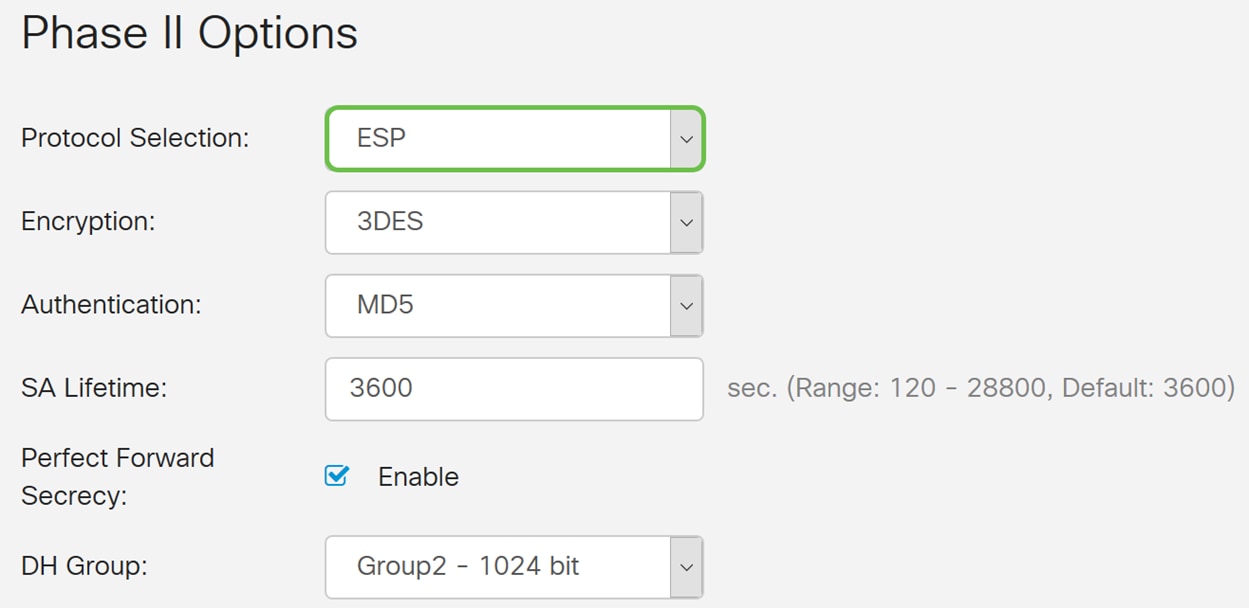

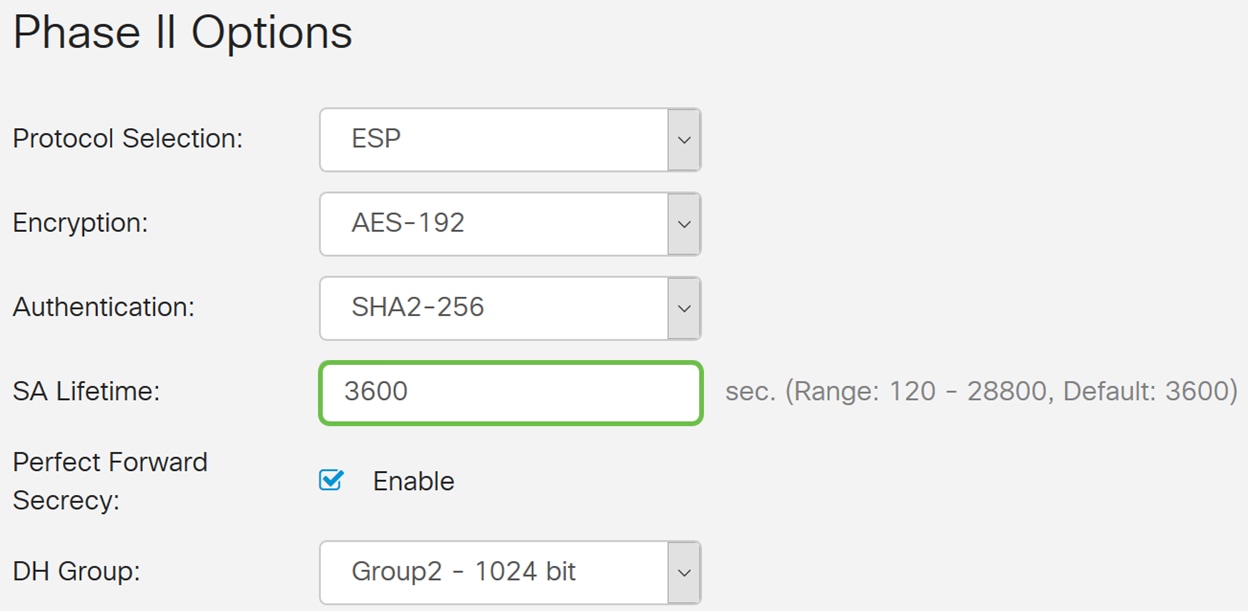

Stap 10. Fase II is waar u de gegevens zou versleutelen die heen en weer worden doorgegeven. Selecteer in de opties voor fase 2 een protocol uit de vervolgkeuzelijst.

· Security payload (ESP) insluiten - Selecteer ESP voor gegevenscodering en voer de codering in.

· Verificatieheader (AH) - Selecteer deze optie voor gegevensintegriteit in situaties waarin gegevens niet geheim zijn, met andere woorden: de gegevens worden niet versleuteld maar moeten worden geverifieerd. Het wordt alleen gebruikt om de bron en de bestemming van het verkeer te valideren.

In dit voorbeeld gebruiken we ESP als onze protocolselectie.

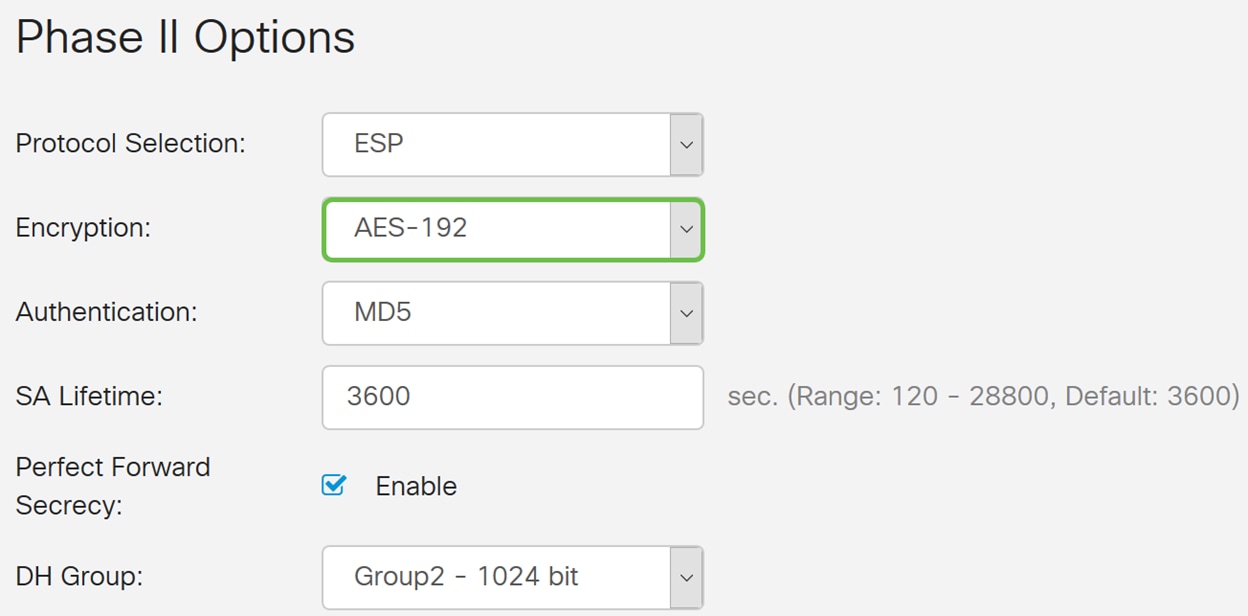

Stap 1. Selecteer een coderingsoptie (3DES, AES-128, AES-192 of AES-256) in de vervolgkeuzelijst. Deze methode bepaalt het algoritme dat wordt gebruikt om ESP/ISAKMP-pakketten te versleutelen en te decoderen.

In dit voorbeeld gebruiken we AES-192 als onze coderingsoptie.

Opmerking: Klik op de hyperlinks voor extra informatie over het configureren van beveiliging voor VPN’s met IPsec of encryptie van de volgende generatie.

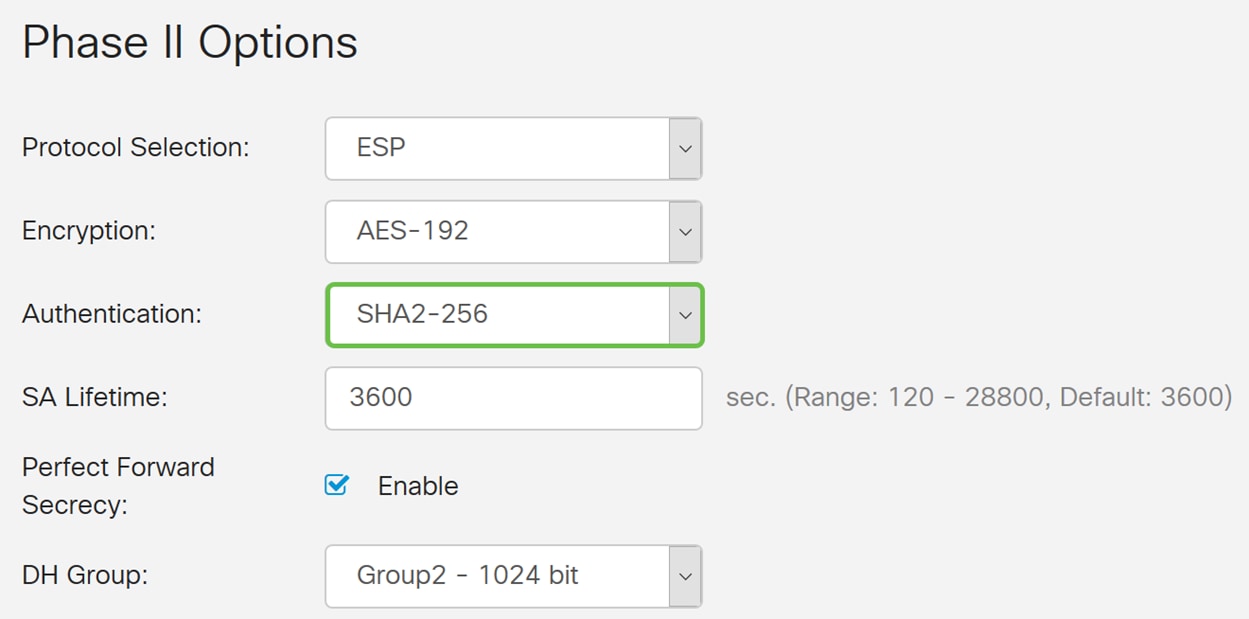

Stap 12. De verificatiemethode bepaalt hoe de ESP-headerpakketten (Encapsulating Security Payload Protocol) worden gevalideerd. Selecteer een verificatie (MD5, SHA1 of SHA2-256).

SHA2-256 is bij dit voorbeeld geselecteerd.

Stap 13. Voer de tijd in dat een VPN-tunnel (IPsec SA) in deze fase actief is. De standaardwaarde voor fase 2 is 3600 seconden. We gebruiken de standaardwaarde voor deze demonstratie.

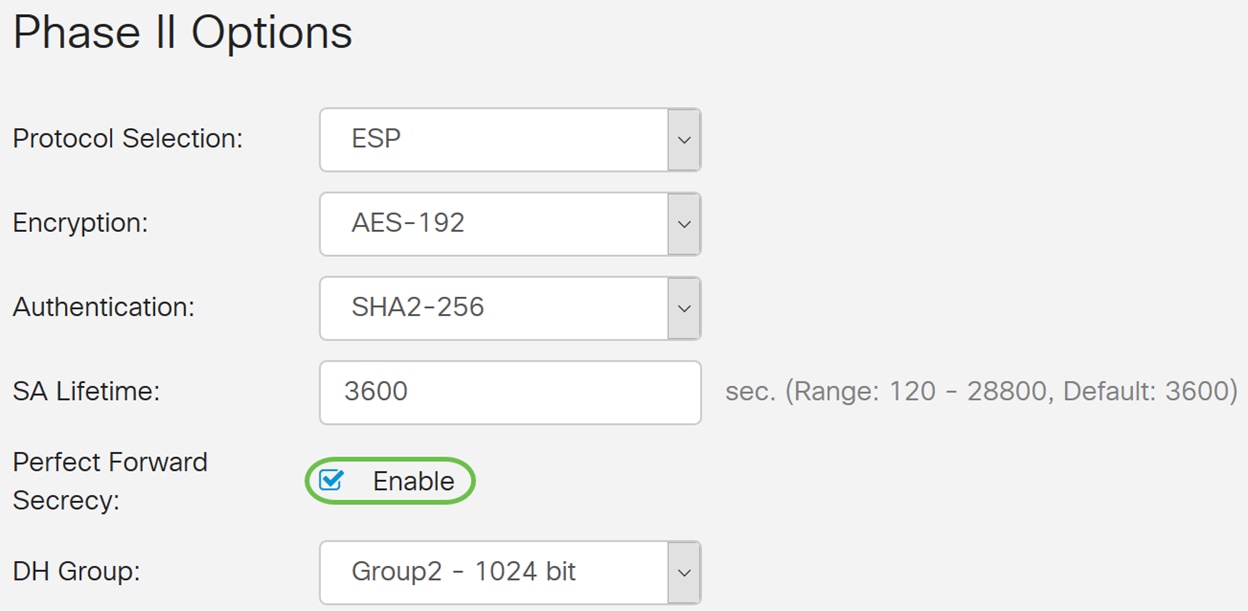

Stap 14. Controleer Inschakelen om de perfecte voorwaartse geheimhouding in te schakelen. Wanneer Perfect Forward Secrecy (PFS) is ingeschakeld, genereert IKE-fase 2-onderhandeling nieuw sleutelmateriaal voor IPsec-verkeerscodering en -verificatie. PFS wordt gebruikt om de beveiliging van de communicatie over het internet te verbeteren door gebruik te maken van openbare sleutelcryptografie. Dit wordt aanbevolen als uw apparaat dit kan ondersteunen.

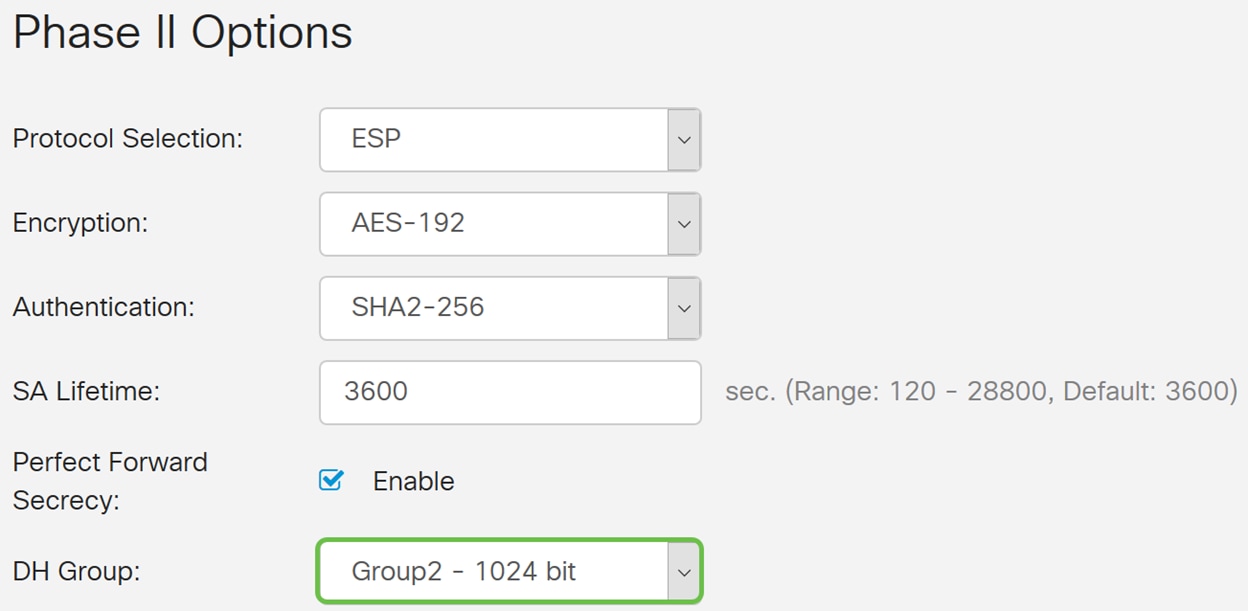

Stap 15. Selecteer een Diffie-Hellman (DH) groep. DH is een sleuteluitwisselingsprotocol, met twee groepen van verschillende primaire sleutellengtes, Groep 2 - 1024 bit en Groep 5 - 1536 bit. We hebben Groep 2 - 1024 bit geselecteerd voor deze demonstratie.

Opmerking: Voor snellere en lagere veiligheid, kies Groep 2. Voor langzamere snelheid en hogere veiligheid, kies Groep 5. Groep 2 wordt geselecteerd door gebrek.

Stap 16. Klik op Toepassen om een nieuw IPsec-profiel toe te voegen.

Stap 17. Nadat u op Toepassen hebt geklikt, wordt u aangeraden uw nieuwe IPsec-profiel toe te voegen.

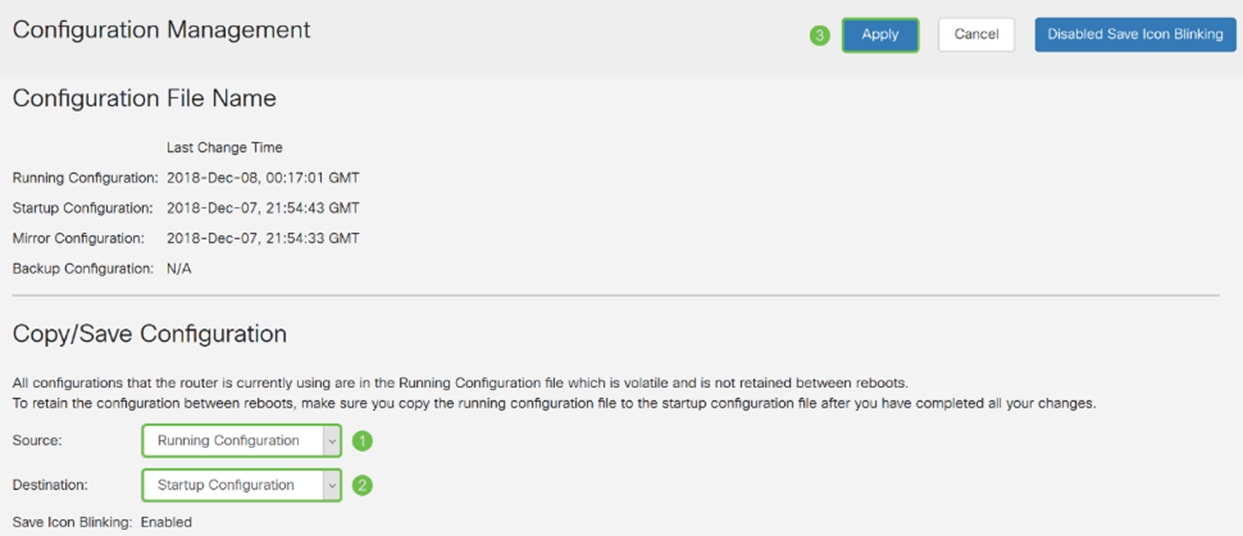

Stap 18. Klik bovenaan de pagina op het pictogram Opslaan om naar het Configuratiebeheer te navigeren om uw actieve configuratie op te slaan als de opstartconfiguratie. Dit is om de configuratie tussen reboots te behouden.

![]()

Stap 19. Zorg ervoor dat in het configuratiebeheer de bron configuratie is uitgevoerd en de bestemming configuratie is. Druk vervolgens op Toepassen om uw actieve configuratie op te slaan in de opstartconfiguratie. Alle configuraties die de router momenteel gebruikt zijn in het lopende configuratiebestand dat vluchtig is en niet behouden blijft tussen de herstart. Het kopiëren van het actieve configuratiebestand naar het opstartconfiguratiebestand behoudt alle configuratie tussen de herstart.

Stap 20. Volg alle stappen opnieuw om router B in te stellen.

Conclusie

U moet nu met succes een nieuw IPsec-profiel hebben gemaakt met IKEv2 als uw IKE-versie voor beide routers. U bent klaar om een site-to-site VPN te configureren.

Feedback

Feedback