Inleiding

In dit document wordt beschreven hoe webbrowsers en DNS via HTTPS kunnen worden geconfigureerd voor Cisco Umbrella.

Voorwaarden

Vereisten

Er zijn geen specifieke vereisten van toepassing op dit document.

Gebruikte componenten

De informatie in dit document is gebaseerd op Cisco Umbrella.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Overzicht

Vanaf versie 63 van Firefox kan Mozilla DNS-over-HTTPS (DoH) standaard inschakelen voor Firefox-gebruikers. Dit stuurt DoH naar CloudFlare, die uw Umbrella-instellingen kan omzeilen. Om uw paraplu-instellingen te behouden, voert u de stappen verderop in dit artikel uit.

Getroffen Firefox-gebruikers zien deze banner wanneer DoH is ingeschakeld door Firefox:

1.jpg

1.jpg

In recente versies maakt Chrome DoH ook beschikbaar als handmatige configuratie. Chrome DoH kan alleen worden geactiveerd wanneer de DNS-servers van het systeem die op een systeem aanwezig zijn, DoH expliciet ondersteunen. Daarom zien gebruikers of netwerken van roamingclients met lokale DNS-servers Chrome DoH niet ingeschakeld.

Standaardwaarde voor systeem-DNS tijdens gebruik van paraplu

Voor de meeste paraplugebruikers is op dit moment geen actie vereist. Firefox ondersteunt het gebruik van een speciaal domein, use-application-dns.net, om de aanwezigheid van een DNS-filteroplossing aan te geven, zoals Cisco Umbrella. Als de Umbrella resolvers door de client worden gebruikt, schakelt Firefox DoH standaard niet in.

Als een gebruiker echter handmatig DoH heeft geconfigureerd in Firefox, respecteert Firefox die configuratie en gebruikt het de gedefinieerde DoH-server. In een dergelijke situatie moet u de aanvullende instructies verderop in dit artikel invullen om het gebruik van DoH door gebruikers op uw netwerk te voorkomen.

Volgens de release van Chrome 83: "Chrome zal automatisch switches naar DNS-over-HTTPS als uw huidige DNS-provider het ondersteunt".

Aanvullende instructies voor het blokkeren van DNS-over-HTTPS

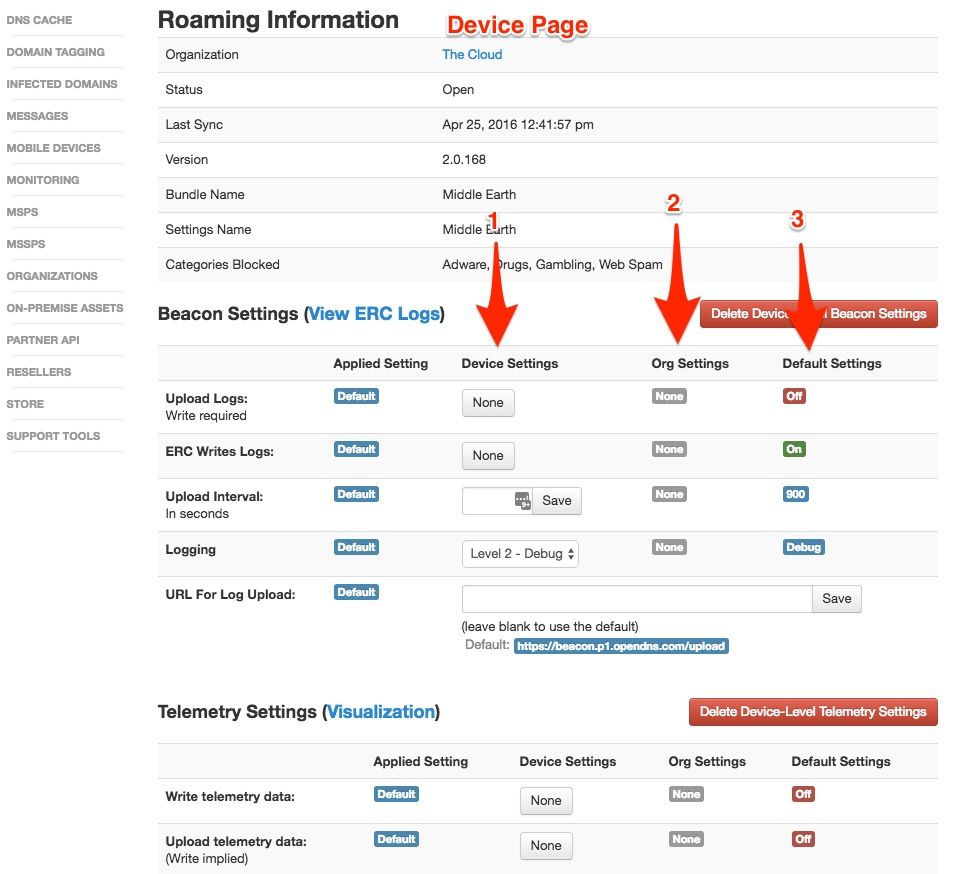

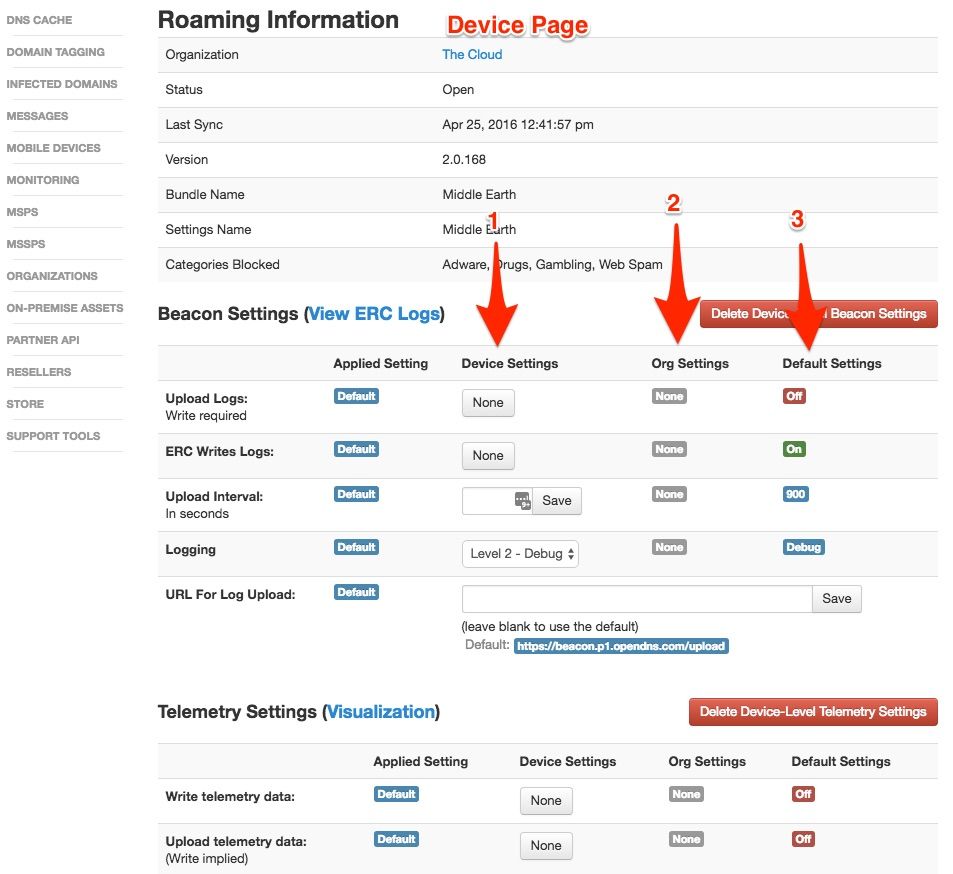

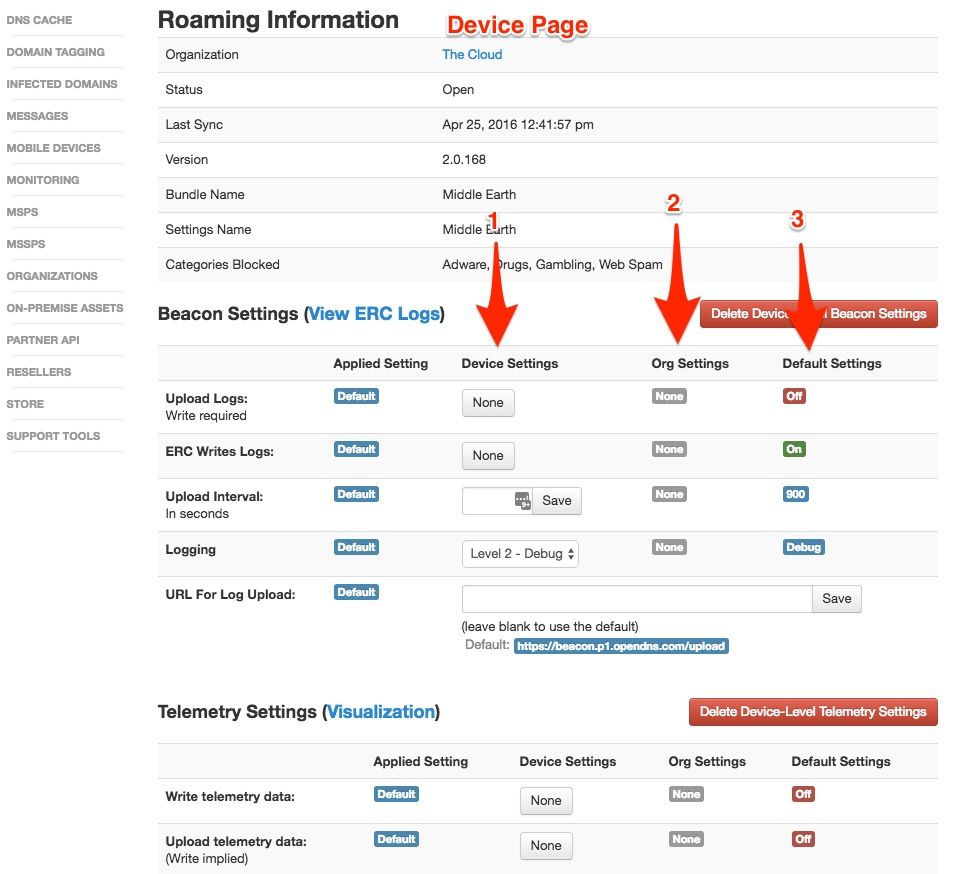

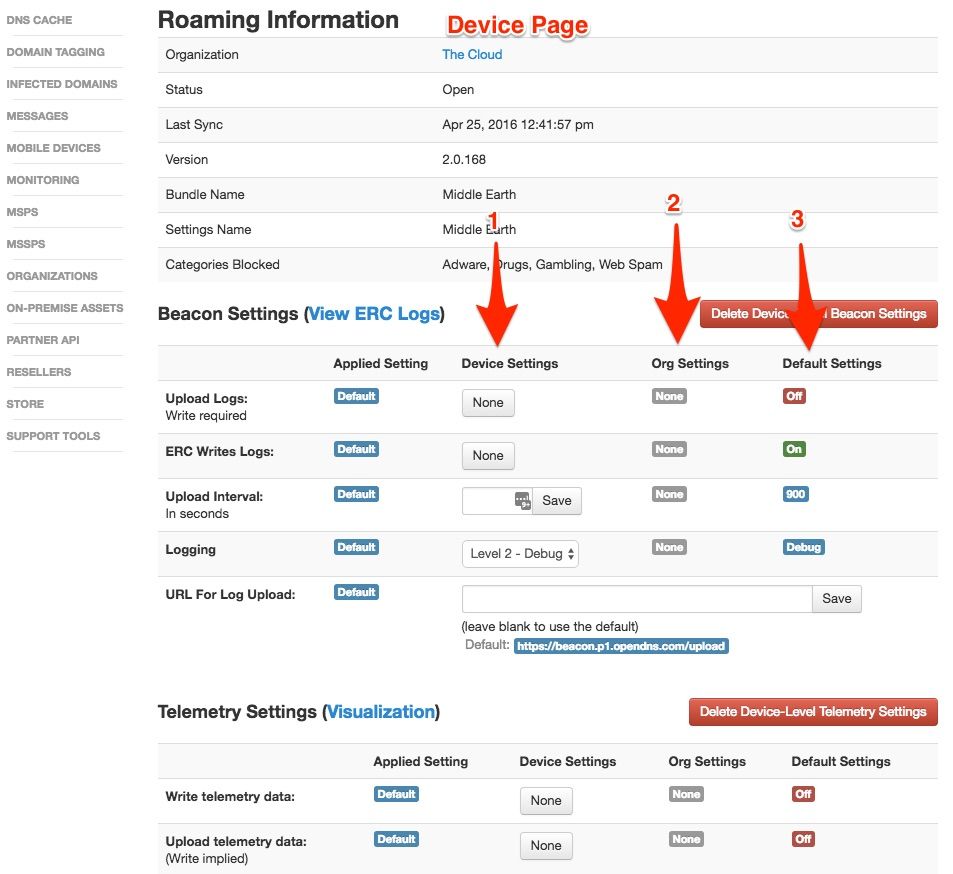

Om uw Umbrella-implementatie te beschermen, heeft Umbrella nu DoH-providers opgenomen in de categorie Proxy / Anonimizer-inhoud. Wanneer deze categorie wordt geblokkeerd, slaagt de browser er niet in de hostnaam van de DoH-server op te lossen en keert terug naar het standaard DNS-systeem waarbij Umbrella uw DNS dekt. Om ervoor te zorgen dat uw instellingen DoH-providers blokkeren:

1. Navigeer naar Beleid > Inhoudscategorieën.

2. Selecteer de instelling voor de rubriek gebruiken.

3. Zorg ervoor dat Proxy/Anonymizer is geselecteerd.

1.jpg

1.jpg

4. Sla uw updates op.

Uw gebruikers kunnen nu onder Umbrella blijven vallen wanneer Firefox deze wijziging aan uw gebruikers uitrolt.

Opmerking: voeg de domeinen van Mozilla Kill Switch niet toe aan de blokkeringslijst. Dit komt omdat als de domeinen worden geblokkeerd, Umbrella een A-record retourneert voor onze blokpagina's. Firefox beschouwt dit als een geldig antwoord en kan daarom zijn DoH automatisch upgraden.

Aanvullende aanbevelingen

Firefox kan ook handmatig worden geconfigureerd voor een specifieke DoH-provider. Als dit is geconfigureerd per domein, is het afdwingbaar door Umbrella. Configuraties via IP kunnen niet worden afgedwongen door Umbrella (DNS). Voor netwerkhandhaving van DoH kunnen firewallregels vereist zijn. Zie Paraplu-DNS afdwingen en Omzeilen met firewallregels voorkomen.

Feedback

Feedback