Beveiligde firewall ASA naar CSM

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inleiding

In dit document wordt het proces beschreven voor het leveren van Secure Firewall Adaptive Security Appliance (ASA) aan Cisco Security Manager (CSM).

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Secure Firewall ASA

- CSM

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Secure Firewall ASA versie 9.18.3

- CSM versie 4.28

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

CSM maakt consistente beleidshandhaving en snelle probleemoplossing van beveiligingsgebeurtenissen mogelijk en biedt samengevatte rapporten over de beveiligingsimplementatie. Met behulp van de gecentraliseerde interface kunnen organisaties efficiënt schalen en een breed scala aan Cisco-beveiligingsapparaten beheren met verbeterde zichtbaarheid.

Configureren

In het volgende voorbeeld wordt een virtuele ASA geleverd aan een CSM voor gecentraliseerd beheer.

Configuraties

ASA configureren voor HTTPS-beheer

Stap 1. Maak een gebruiker met alle rechten.

Command Line (CLI)-syntaxis:

configure terminal

username < user string > password < password > privilege < level number >Dit vertaalt zich in het volgende opdrachtvoorbeeld, dat de gebruiker csm-gebruiker en wachtwoord cisco123 als volgt heeft:

ciscoasa# configure terminal

ciscoasa(config)# username csm-user password cisco123 privilege 15

Tip: Extern geverifieerde gebruikers worden ook geaccepteerd voor deze integratie.

Stap 2. HTTP-server inschakelen.

Command Line (CLI)-syntaxis:

configure terminal

http server enableStap 3. HTTPS-toegang toestaan voor het IP-adres van de CSM-server.

Command Line (CLI)-syntaxis:

configure terminal

http < hostname > < netmask > < interface name >Dit vertaalt zich in het volgende opdrachtvoorbeeld, waarmee elk netwerk toegang heeft tot de ASA via HTTPS op de externe interface (GigabitEthernet0/0):

ciscoasa# configure terminal

ciscoasa(config)# http 0.0.0.0 0.0.0.0 outsideStap 4. Controleer of HTTPS bereikbaar is vanaf de CSM-server.

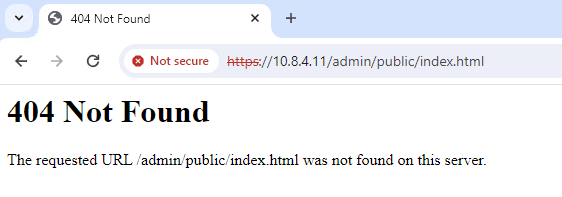

Open een willekeurige webbrowser en typ de volgende syntaxis:

https://< ASA IP address >/Dit vertaalt zich in het volgende voorbeeld voor de externe interface IP-adres dat was toegestaan voor HTTPS-toegang op de vorige stap:

https://10.8.4.11/ ASA HTTPS-respons

ASA HTTPS-respons

Tip: Fout 404 Niet gevonden wordt verwacht bij deze stap, omdat de Cisco Adaptive Security Device Manager (ASDM) niet is geïnstalleerd op deze ASA, maar het HTTPS-antwoord is er als de pagina wordt omgeleid naar URL /admin/public/index.html.

Beveiligde firewall ASA naar CSM

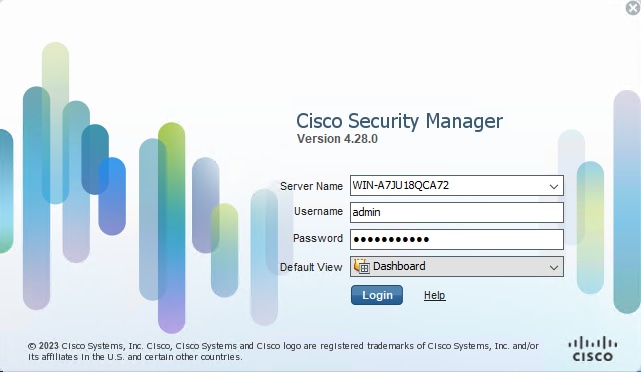

Stap 1. Open en log in op de CSM-client.

CSM-clientaanmelding

CSM-clientaanmelding

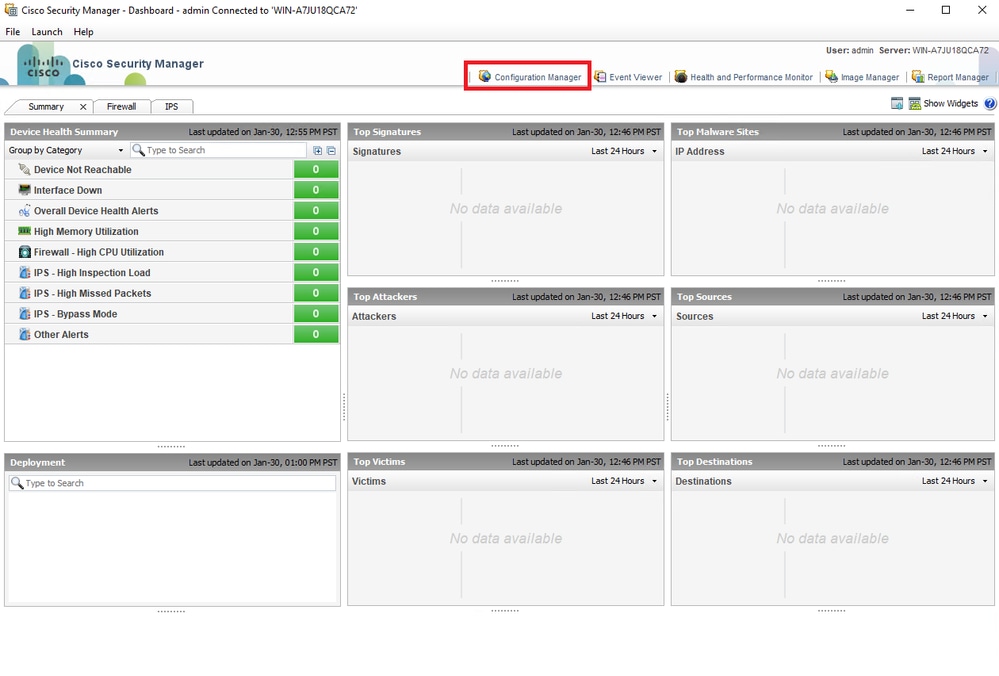

Stap 2. Open Configuratiebeheer.

CSM-clientdashboard

CSM-clientdashboard

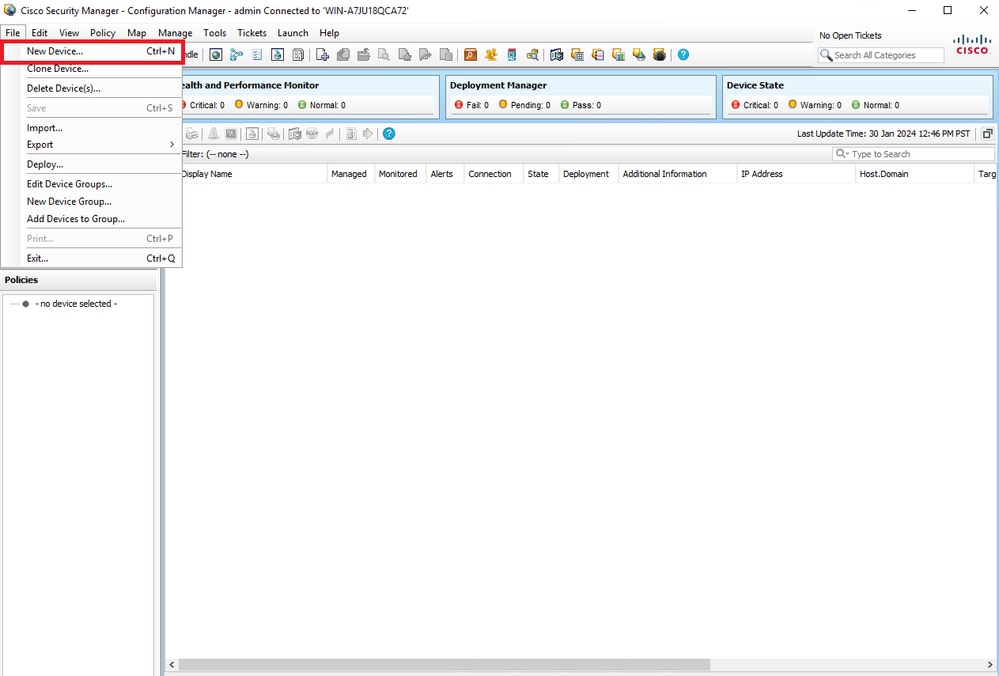

Stap 3. Ga naar Apparaten > Nieuw apparaat.

CSM Configuration Manager

CSM Configuration Manager

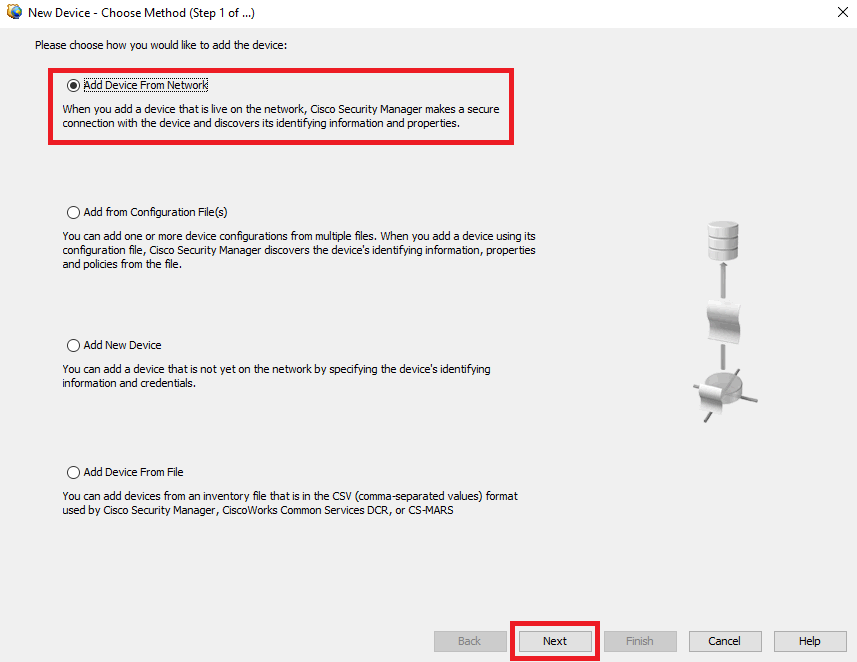

Stap 4. Selecteer de optie toevoegen die de vereiste vult volgens het gewenste resultaat. Aangezien de geconfigureerde ASA al is ingesteld in het netwerk, is de beste optie voor dit voorbeeld Apparaat toevoegen vanaf netwerk en klik op Volgende.

Methode voor toevoegen van medisch hulpmiddel

Methode voor toevoegen van medisch hulpmiddel

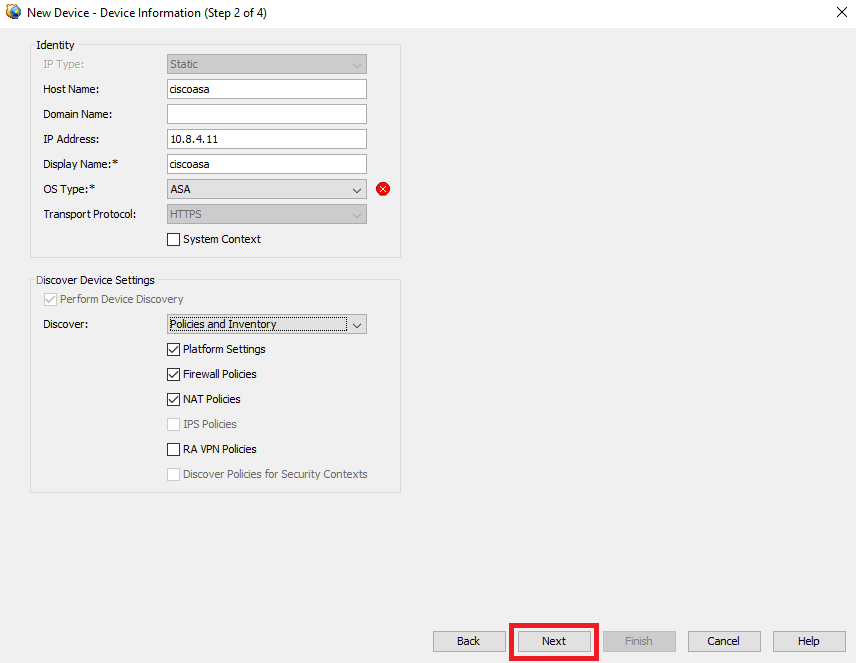

Stap 5. Vul de vereiste gegevens in volgens de configuratie op de Secure Firewall ASA en de detectie-instellingen. Klik vervolgens op Volgende.

ASA-instellingen

ASA-instellingen

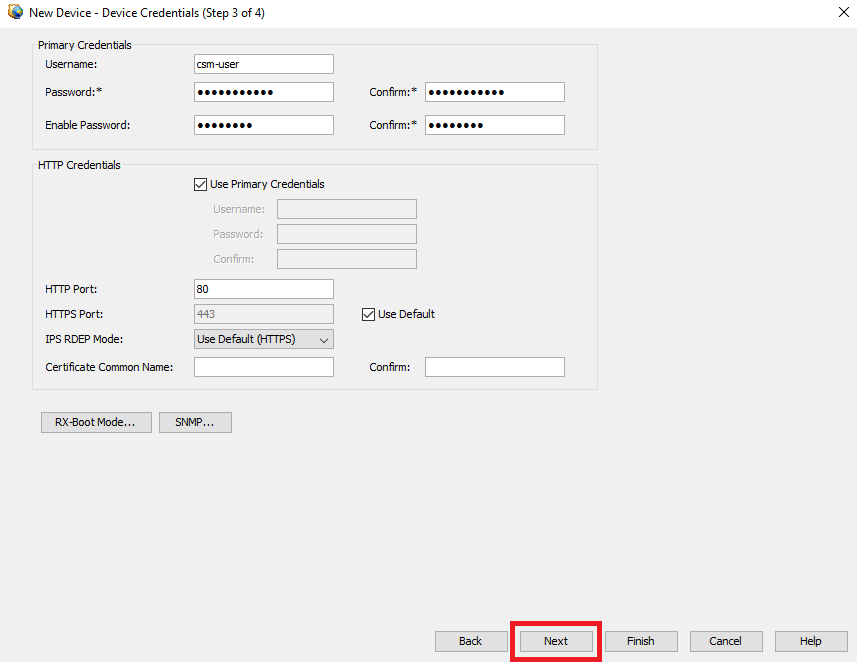

Stap 6. Voltooi de vereiste referenties van zowel de geconfigureerde CSM-gebruiker op ASA als het wachtwoord inschakelen.

ASA-referenties

ASA-referenties

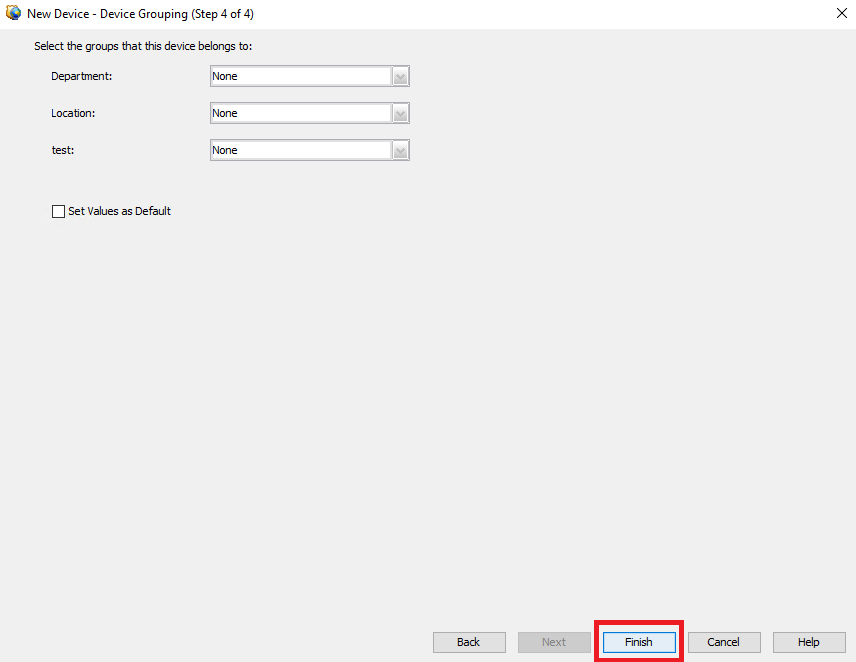

Stap 7. Selecteer de gewenste groepen of sla deze stap over als er geen nodig is en klik op Voltooien.

CSM-groepselectie

CSM-groepselectie

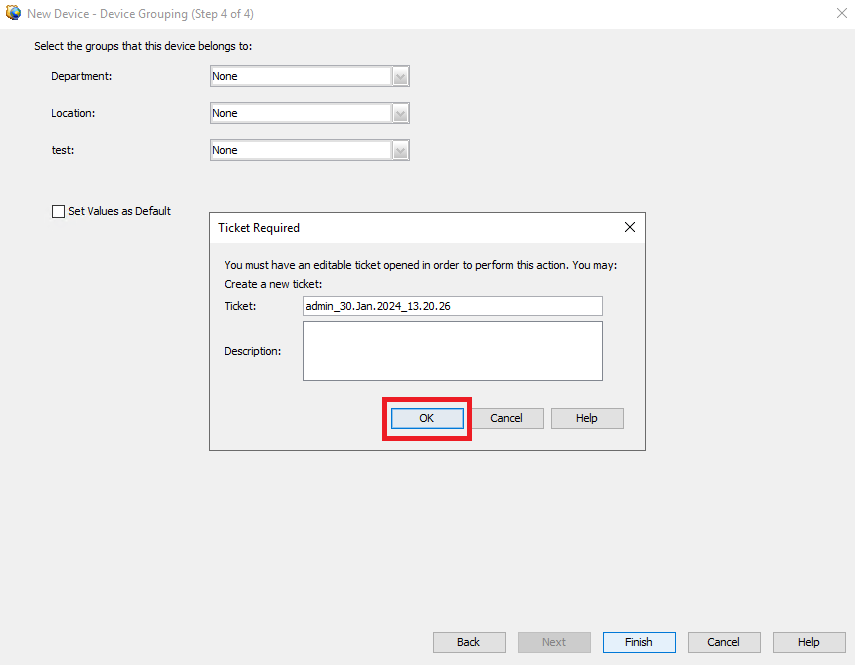

Stap 8. Een ticketaanvraag wordt gegenereerd voor controledoeleinden, klik op OK.

Creëren van CSM-tickets

Creëren van CSM-tickets

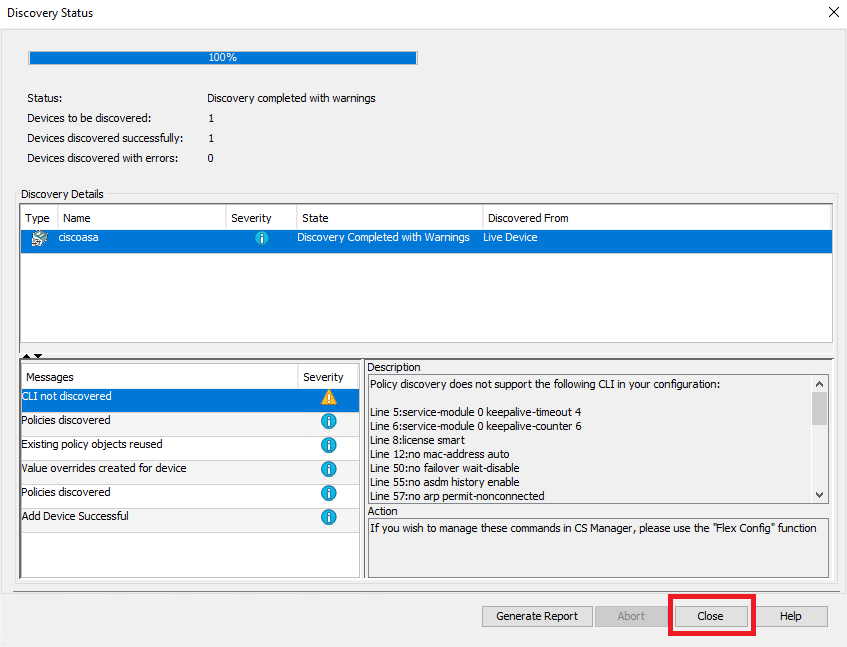

Stap 9. Valideer dat de ontdekking zonder fouten wordt voltooid en klik op Sluiten.

ASA Discovery

ASA Discovery

Tip: Waarschuwingen worden geaccepteerd als een succesvolle uitvoer, omdat niet alle ASA-functionaliteiten worden ondersteund door CSM.

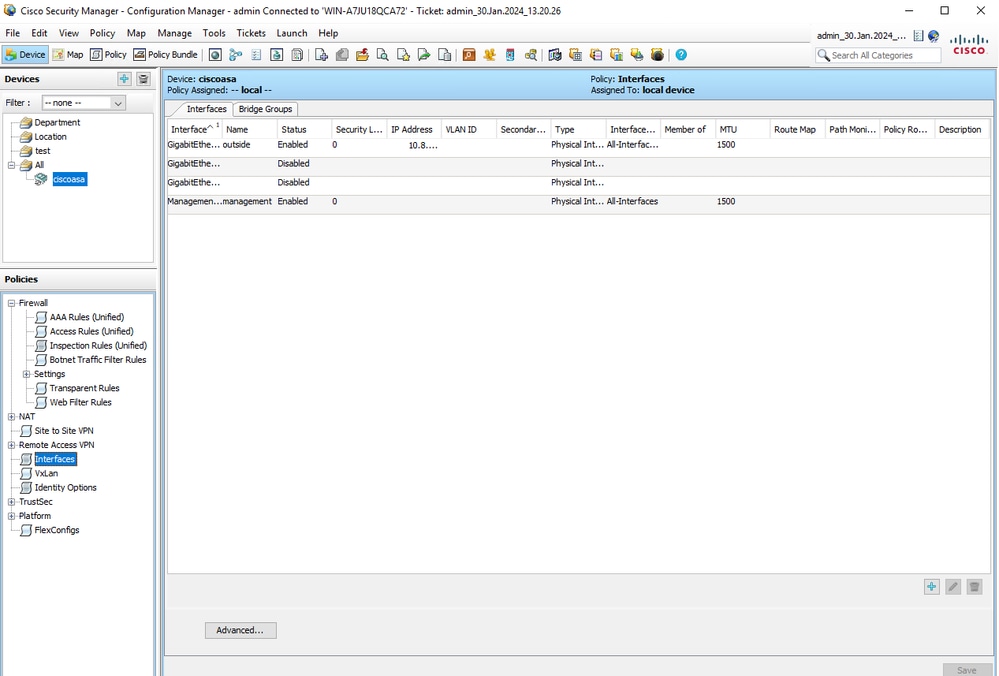

Stap 10. Controleer of de ASA nu wordt weergegeven als geregistreerd op de CSM-client en de juiste informatie weergeeft.

ASA-informatie geregistreerd

ASA-informatie geregistreerd

Verifiëren

Een HTTPS-debug is beschikbaar op ASA voor het oplossen van problemen. De volgende opdracht wordt gebruikt:

debug httpDit is een voorbeeld van een succesvol CSM-registratiedebug:

ciscoasa# debug http

debug http enabled at level 1.

ciscoasa# HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/config]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/config HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒e

HTTP: processing GET URL '/admin/config' from host 10.8.4.12

HTTP: Authentication username = ''

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5)]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5) HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^2▒^aware_123▒

HTTP: processing GET URL '/admin/exec//sh%20module%20%7c%20in%20(CX%20Security%20Services%20Processor-%7ccxsc%20ASA%20CX5)' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20module%20%7c%20in%20(FirePOWER)]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20module%20%7c%20in%20(FirePOWER) HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒▒▒▒

HTTP: processing GET URL '/admin/exec//sh%20module%20%7c%20in%20(FirePOWER)' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20cluster%20info]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20cluster%20info HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^

HTTP: processing GET URL '/admin/exec//sh%20cluster%20info' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20inventory]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20inventory HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//sh%20inventory' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//sh%20vm]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//sh%20vm HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒

2▒^^^u

HTTP: processing GET URL '/admin/exec//sh%20vm' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/config]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/config HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒e

HTTP: processing GET URL '/admin/config' from host 10.8.4.12

HTTP: Authentication username = ''

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20inventory]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20inventory HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒u

HTTP: processing GET URL '/admin/exec//show%20inventory' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20password%20encryption]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20password%20encryption HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^^

HTTP: processing GET URL '/admin/exec//show%20password%20encryption' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20all%20tunnel-group]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20all%20tunnel-group HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20running-config%20all%20tunnel-group' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20all%20group-policy]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20all%20group-policy HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20running-config%20all%20group-policy' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20crypto%20ca%20trustpool%20detail]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20crypto%20ca%20trustpool%20detail HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^2▒^▒^e

HTTP: processing GET URL '/admin/exec//show%20crypto%20ca%20trustpool%20detail' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20snmp-server%20engineID]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20snmp-server%20engineID HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^P_▒

HTTP: processing GET URL '/admin/exec//show%20snmp-server%20engineID' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20version]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20version HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒▒^u

HTTP: processing GET URL '/admin/exec//show%20version' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20failover]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20failover HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^u

HTTP: processing GET URL '/admin/exec//show%20failover' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//dir%20%2frecursive%20all-filesystems]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//dir%20%2frecursive%20all-filesystems HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒2▒^2▒^2▒^▒^e

HTTP: processing GET URL '/admin/exec//dir%20%2frecursive%20all-filesystems' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20asdm%20image]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20asdm%20image HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒^

2▒^^^

HTTP: processing GET URL '/admin/exec//show%20asdm%20image' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20running-config%20webvpn]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20running-config%20webvpn HTTP/1.1

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

Cache-Control: no-cache

Pragma: no-cache

Host: 10.8.4.11

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: keep-alive

▒▒▒P_▒

HTTP: processing GET URL '/admin/exec//show%20running-config%20webvpn' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20webvpn]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20webvpn HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒^2▒^1

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20webvpn' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev1-ipsec' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20ra-ikev2-ipsec' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

HTTP: processing handoff to legacy admin server [/admin/exec//show%20vpn-sessiondb%20full%20anyconnect]

HTTP: admin session verified = [0]

HTTP MSG: GET /admin/exec//show%20vpn-sessiondb%20full%20anyconnect HTTP/1.1

Host: 10.8.4.1110.8.4.11

Authorization: Basic OmNpc2NvMTIz

User-Agent: CSM

▒▒▒1

HTTP: processing GET URL '/admin/exec//show%20vpn-sessiondb%20full%20anyconnect' from host 10.8.4.12

HTTP: Authentication username = ''

Exited from HTTP Cli Exec

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

12-Feb-2024

|

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Carlos Eduardo Arteaga PortilloCisco Security Technical Consulting Engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback