Inleiding

In dit document worden stappen beschreven om de actieve snortversie te bevestigen die een Cisco FTD uitvoert wanneer deze wordt beheerd door de Cisco FDM, de Cisco FMC of de CDO.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco Firepower Management Center (FMC)

- Cisco Firepower Threat Defense (FTD)

- Cisco Firepower Device Manager (FDM)

- Cisco Defense Orchestrator (CDO)

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco Firepower Threat Defense v6.7.0 en 7.0.0

- Cisco Firepower Management Center v6.7.0 en 7.0.0

- Cisco Defense Orchestrator

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Het SNORT® Intrusion Prevention System heeft officieel Snort 3 gelanceerd, een ingrijpende upgrade met verbeteringen en nieuwe functies die de prestaties verbeteren, snellere verwerking, verbeterde schaalbaarheid voor uw netwerk en een reeks van meer dan 200 plug-ins, zodat u een aangepaste set-up voor uw netwerk kunt maken.

De voordelen van Snort 3 zijn onder andere, maar niet beperkt tot:

-

Verbeterde prestaties

-

Verbeterde SMBv2-inspectie

-

Nieuwe mogelijkheden voor scriptdetectie

-

HTTP/2-inspectie

-

Aangepaste regelgroepen

-

Syntaxis die aangepaste inbraakregels gemakkelijker maakt om te schrijven.

-

Redenen waarom het zou zijn gedaald online resultaten in inbraak gebeurtenissen.

-

No Snort start opnieuw op wanneer wijzigingen worden geïmplementeerd in de VDB, het SSL-beleid, aangepaste toepassingsdetectoren, bronnen voor de identiteit van de captive portal en detectie van de identiteit van de TLS-server.

-

Verbeterde onderhoudsmogelijkheden dankzij Snort 3-specifieke telemetriegegevens die naar Cisco Success Network worden verzonden en betere logboeken voor probleemoplossing.

De ondersteuning voor Snort 3.0 werd geïntroduceerd voor de 6.7.0 Cisco Firepower Threat Defense (FTD), net op het moment dat de FTD wordt beheerd via de Cisco Firepower Device Manager (FDM).

Opmerking: voor nieuwe 6.7.0 FTD-implementaties die door FDM worden beheerd, is Snort 3.0 de standaardinspectie-engine. Als u de FTD upgraden naar 6.7 van een oudere release, dan Snort 2.0 blijft de actieve inspectie-engine, maar u kunt switches naar Snort 3.0.

Opmerking: voor deze versie ondersteunt Snort 3.0 geen virtuele routers, op tijd gebaseerde toegangscontroleregels of de decodering van TLS 1.1 of lagere verbindingen. Schakel Snort 3.0 alleen in als u deze functies niet nodig hebt.

Vervolgens introduceerde Firepower versie 7.0 de Snort 3.0-ondersteuning voor de Firepower Threat Defense-apparaten die door beide worden beheerd; de Cisco FDM en door het Cisco Firepower Management Center (FMC).

Opmerking: voor nieuwe 7.0 FTD-implementaties is Snort 3 nu de standaard inspectiemotor. Upgraded implementaties blijven Snort 2 gebruiken, maar u kunt op elk moment switches.

Let op: U kunt vrij heen en weer switches tussen Snort 2.0 en 3.0, zodat u uw wijziging indien nodig kunt terugdraaien. Het verkeer wordt onderbroken wanneer u versies switches.

Waarschuwing: voordat u switch maakt naar Snort 3, is het ten zeerste aan te raden dat u de configuratiehandleiding van Firepower Management Center Snort 3 leest en begrijpt. Besteed speciale aandacht aan functiebeperkingen en migratie-instructies. Hoewel de upgrade naar Snort 3 is ontworpen voor minimale impact, brengen functies niet precies in kaart. Het plan en de voorbereiding voor de upgrade kunnen u helpen ervoor te zorgen dat het verkeer wordt afgehandeld zoals verwacht.

Bepaal de Active Snort-versie die op FTD wordt uitgevoerd

FTD-opdrachtregelinterface (CLI)

Meld u aan bij de FTD CLI en voer de opdracht snort3-status tonen uit om te bepalen welke actieve snortversie op een FTD wordt uitgevoerd:

Voorbeeld 1: Als er geen uitvoer wordt weergegeven, voert de FTD Snort 2 uit.

>show snort3 status

>

Voorbeeld 2: Wanneer de uitvoer wordt weergegeven, Momenteel wordt Snort 2 uitgevoerd, dan voert de FTD Snort 2 uit.

>show snort3 status

Currently running Snort 2

Voorbeeld 3: Wanneer de uitvoer wordt weergegeven, Momenteel Snort 3 wordt uitgevoerd, voert de FTD Snort 3 uit.

>show snort3 status

Currently running Snort 3

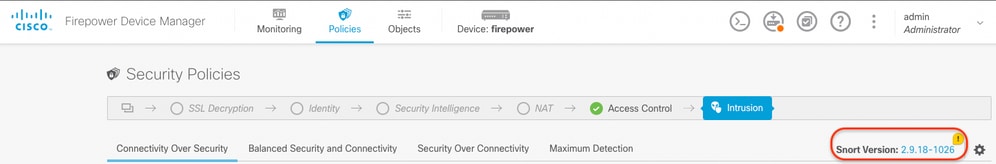

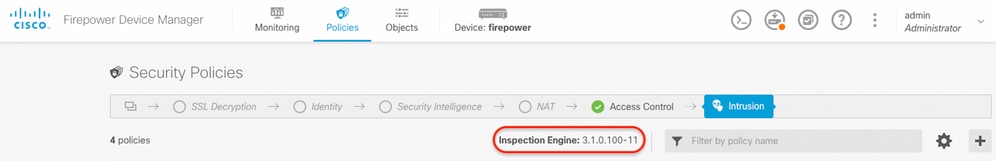

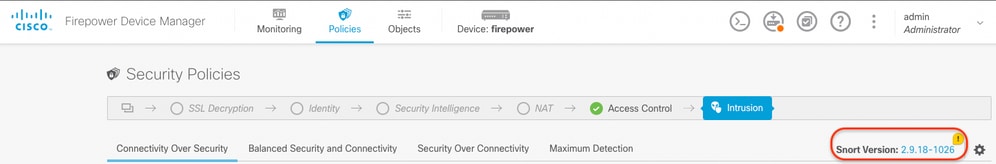

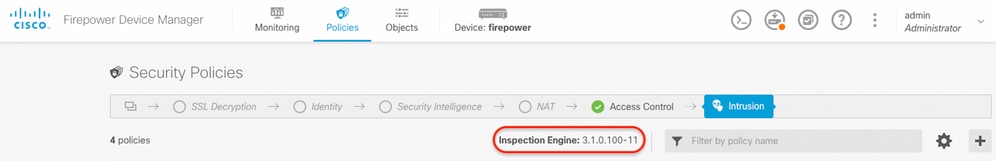

FTD beheerd door Cisco FDM

Ga als volgt te werk om te bepalen welke actieve snortversie wordt uitgevoerd op een FTD die wordt beheerd door Cisco FDM:

- Meld u aan bij de Cisco FTD via de FDM-webinterface.

- Selecteer in het hoofdmenu Beleid.

- Selecteer vervolgens het tabblad Inbraak.

- Zoek naar de Snort-versie of de Inspectie-engine sectie om de Snort-versie te bevestigen die actief is in de FTD.

Voorbeeld 1: De FTD voert snort versie 2 uit.

Voorbeeld 2: De FTD draait snort versie 3.

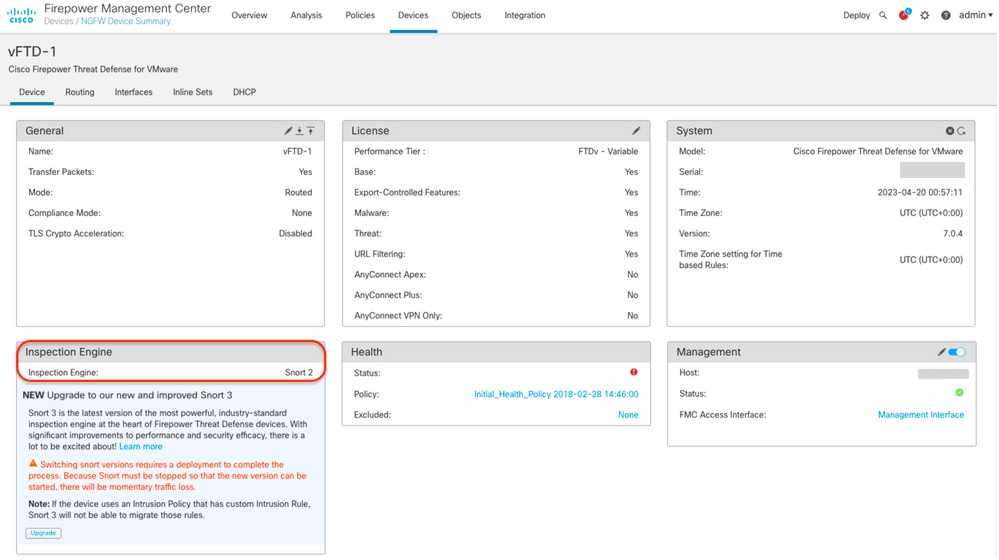

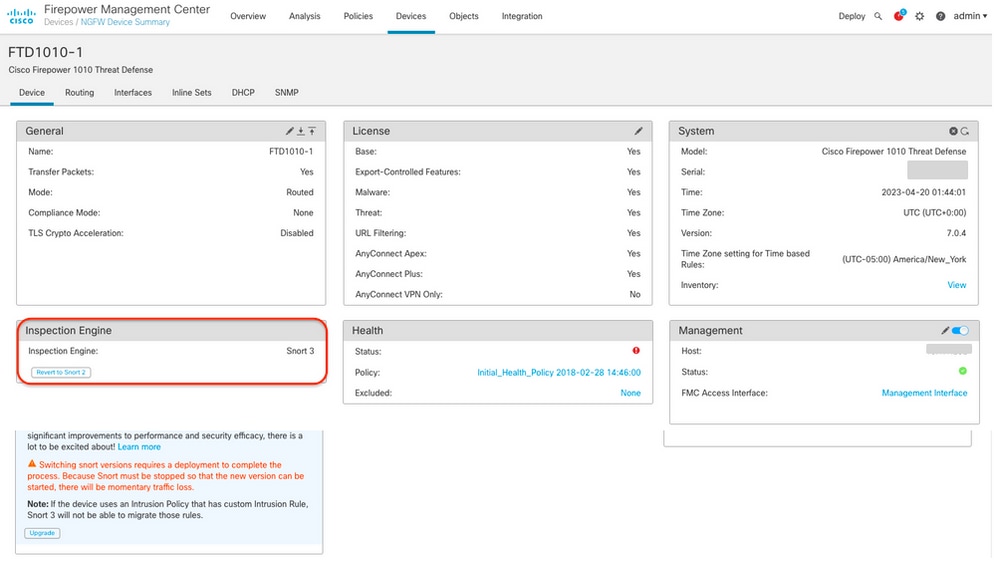

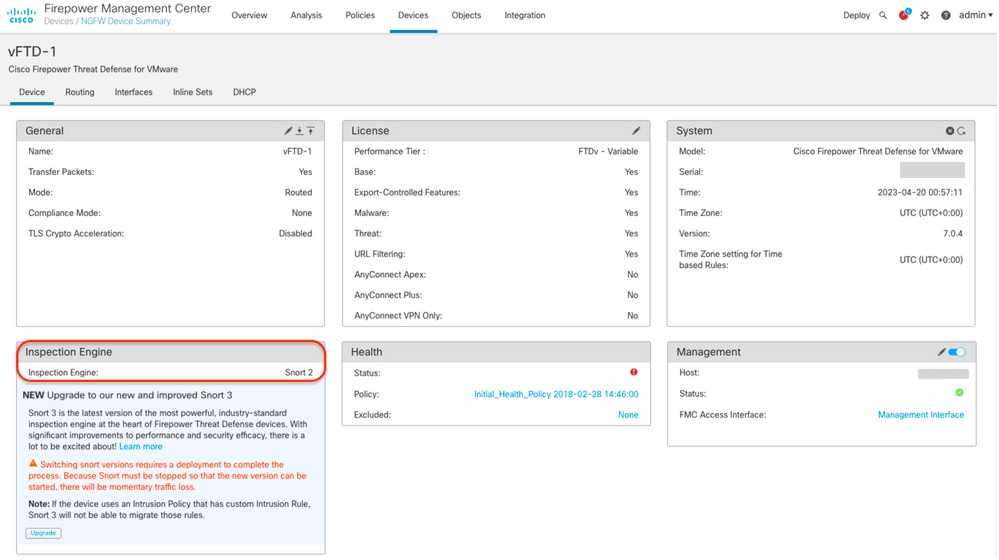

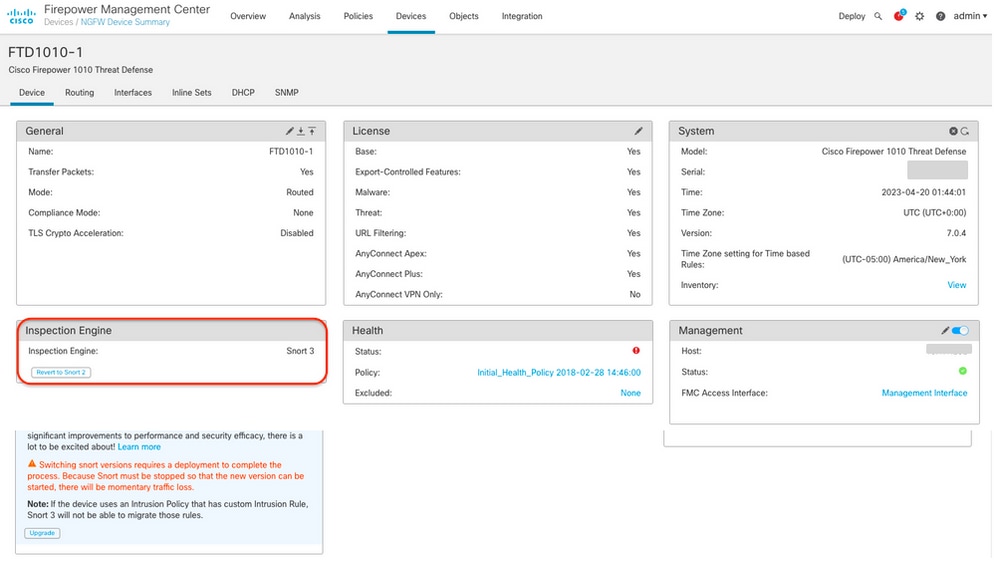

FTD beheerd door de Cisco FMC

Ga als volgt te werk om te bepalen welke actieve snortversie wordt uitgevoerd op een FTD die wordt beheerd door de Cisco FMC:

- Meld u aan bij de Cisco FMC-webinterface.

- Selecteer Apparaatbeheer in het menu Apparaten.

- Selecteer vervolgens het juiste FTD-apparaat.

- Klik op het potloodpictogram Bewerken.

- Selecteer het tabblad Apparaat en zoek naar de sectie Inspectie-engine om de snelkoppelingsversie te bevestigen die actief is in de FTD:

Voorbeeld 1: De FTD voert snort versie 2 uit.

Voorbeeld 2: De FTD draait snort versie 3.

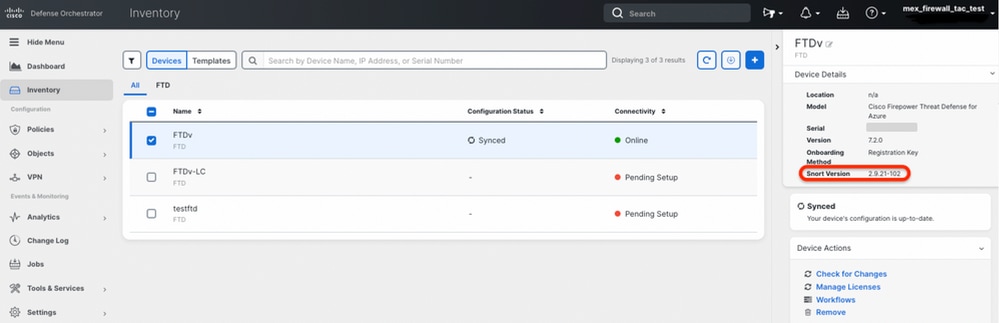

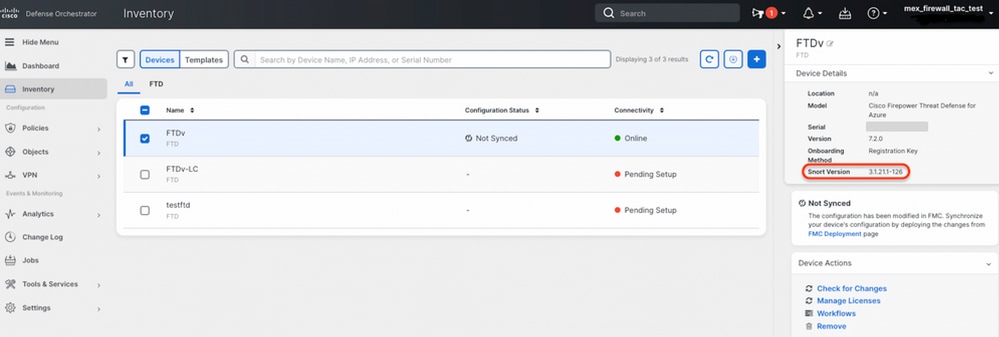

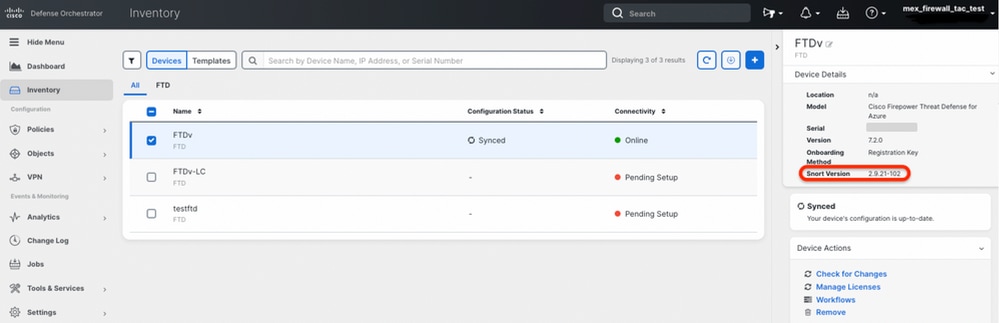

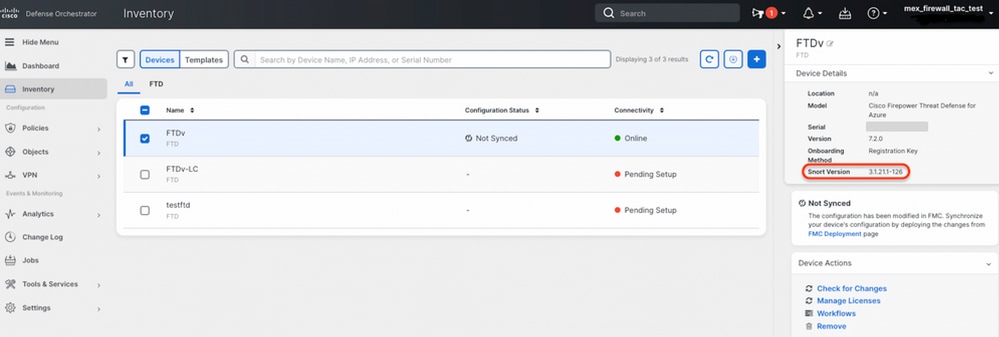

FTD Beheerd door de Cisco CDO

Ga als volgt te werk om te bepalen welke actieve snortversie wordt uitgevoerd op een FTD die wordt beheerd door het Cisco Defense Orchestrator:

- Meld u aan bij de webinterface van Cisco Defense Orchestrator.

- Selecteer in het menu Inventaris het juiste FTD-apparaat.

- Zoek in het gedeelte Apparaatdetails naar Snortversie:

Voorbeeld 1: De FTD voert snort versie 2 uit.

Voorbeeld 2: De FTD draait snort versie 3.

Gerelateerde informatie

Feedback

Feedback