Inleiding

Dit document beschrijft hoe u het BFD-protocol kunt configureren in Secure Firewall Management Center (BFD), waarop 7.2 en hoger wordt uitgevoerd met Flex-Config.

Voorwaarden

BGP-configuratie (Border Gateway Protocol) in Cisco Secure Firewall Threat Defence (FTD) met Cisco Secure Firewall Management Center (FMC).

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

BGP-protocol

-BFD-concepten

Gebruikte componenten

-Cisco Secure Firewall Management Center voor gebruik van 7.2 of eerdere versies.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Bidirectionele Forwarding Detection (BFD) is een detectieprotocol dat is ontworpen om snelle detectie van padfouten te bieden voor alle mediatypen, insluitingen, topologieën en routingprotocollen.

Configureren

BFD-configuraties in FMC waarop versies 7.2 en eerder worden uitgevoerd, moeten worden geconfigureerd met Flex-Config-beleid en -objecten.

Stap 1.

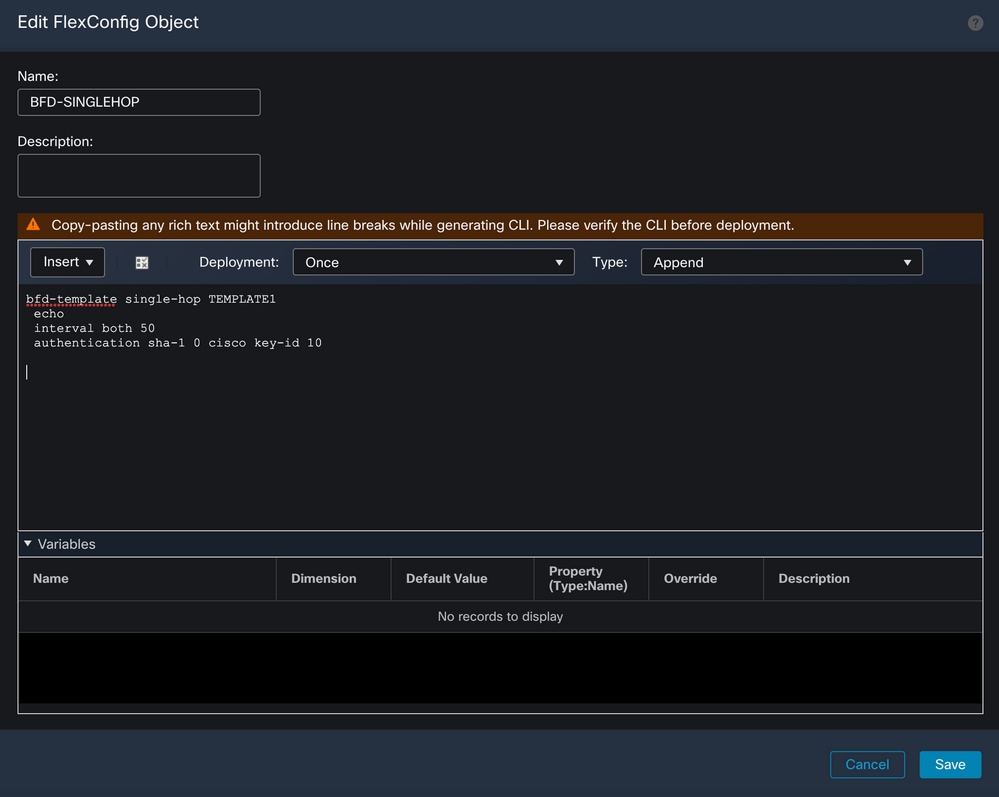

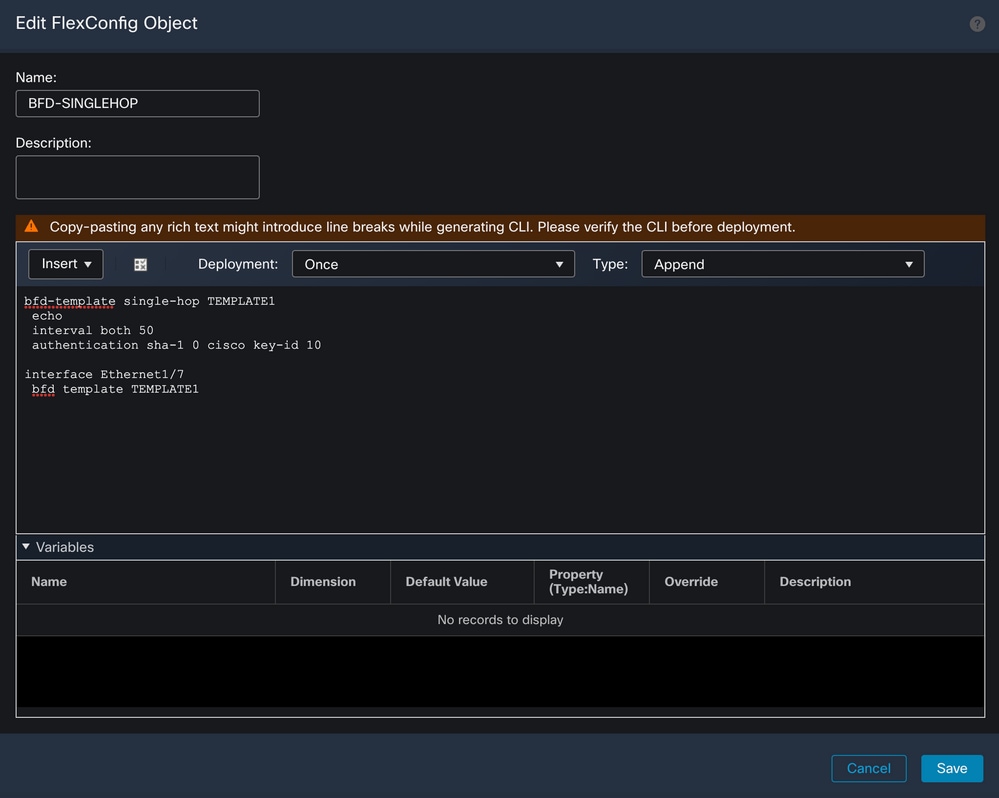

Maak de BFD-sjabloon via Flexconfig Object.

De BFD-sjabloon specificeert een set BFD-interfacewaarden. De BFD-interfacewaarden die in de BFD-sjabloon zijn geconfigureerd, zijn niet specifiek voor één interface. U kunt ook verificatie configureren voor sessies met één hop en meerdere hop.

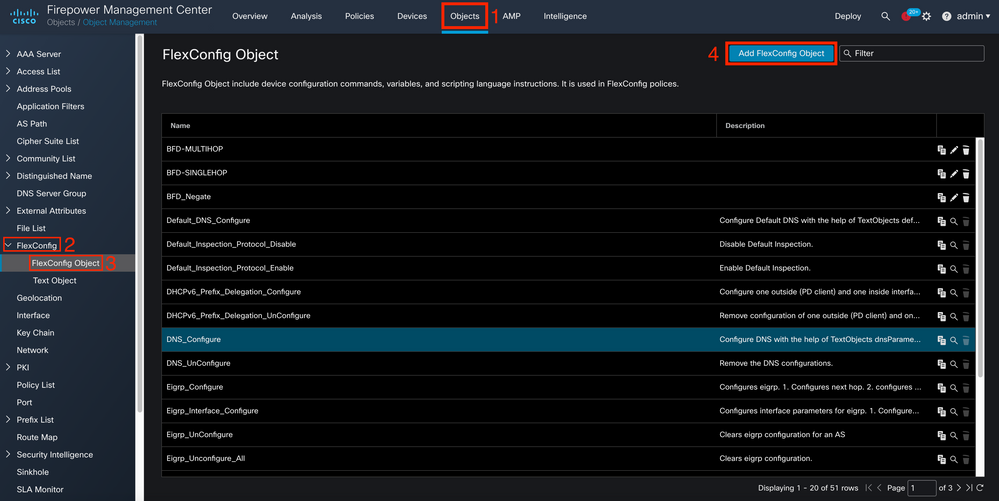

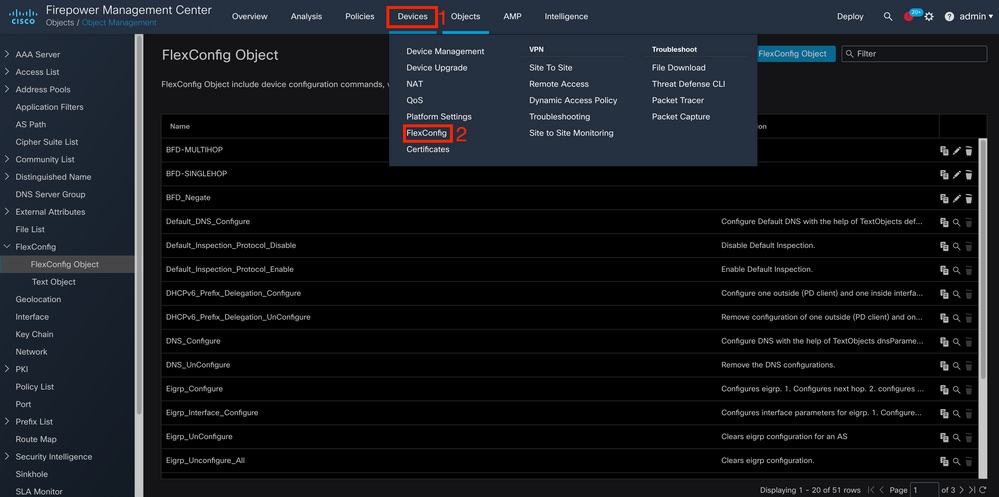

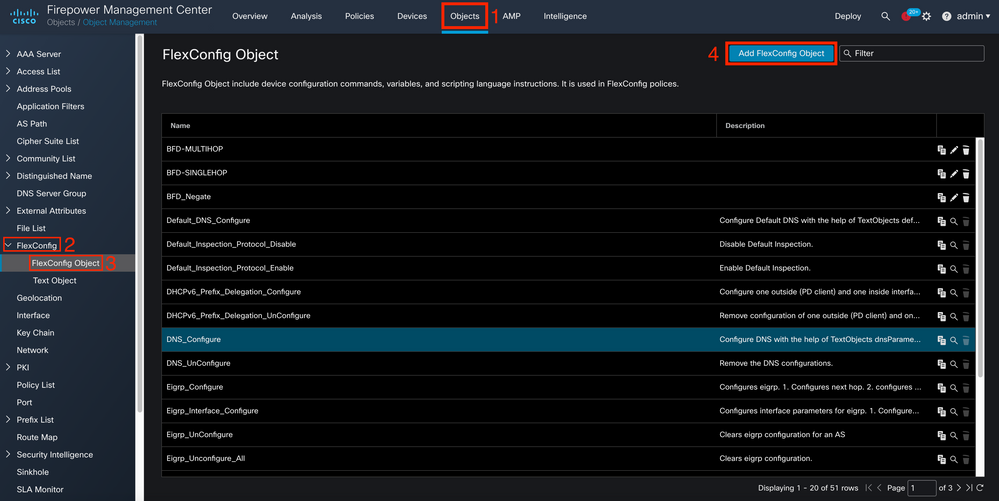

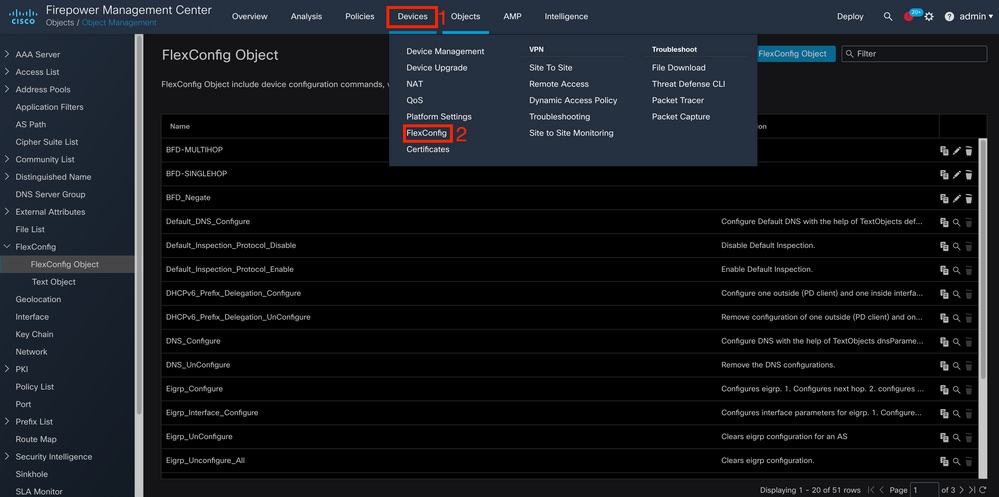

Als u het object Flex-Config wilt maken, selecteert u de Objects Tab klik bovenaan op de FlexConfig in de linkerkolom, klikt u vervolgens op de FlexConfig Object en klik vervolgens op Add FlexConfig Object.

Stap 2.

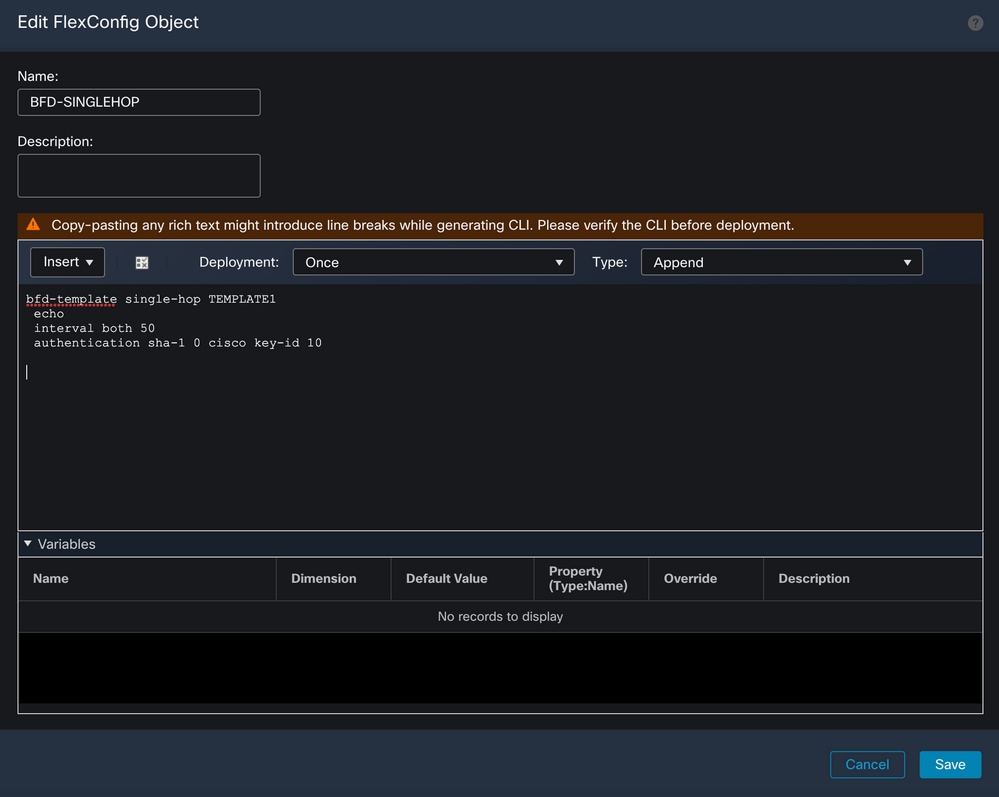

Voeg de parameters toe die nodig zijn voor het BFD-protocol:

De BFD-sjabloon specificeert een set BFD-interfacewaarden. De BFD-interfacewaarden die in de BFD-sjabloon zijn geconfigureerd, zijn niet specifiek voor één interface. U kunt ook verificatie configureren voor sessies met één hop en meerdere hop.

bfd-template [single-hop | multi-hop] template_name

- single-hop - Specificeert een single-hop BFD malplaatje.

-

multi-hop— Specificeert een multi-hop BFD malplaatje.

-

template_name — Specificeert de naam van de sjabloon. De naam van de sjabloon mag geen spaties bevatten.

-

(Optioneel) Echo op een single-hop BFD-sjabloon configureren.

Opmerking: U kunt alleen Echo-modus inschakelen op een single-hop sjabloon.

Configureer de intervallen in de BFD-sjabloon:

interval both milliseconds | microseconds {both | min-tx} microseconds | min-tx milliseconds echo

-

zowel—Minimale verzend- en ontvangstinterfacemogelijkheden.

-

Het interval in milliseconden. Het bereik is 50 tot 999.

-

microseconden—Specificeert het BFD-interval in microseconden voor zowel de tijd-tx als de tijd-x.

-

microseconden —Het bereik is 50.000 tot 999.000.

-

min-tx: de minimale transmissieintervalmogelijkheid.

Verificatie in de BFD-sjabloon configureren:

authentication {md5 | meticulous-mds | meticulous-sha-1 | sha-1}[0|8] wordkey-id id

-

authentificatie— Specificeert het authentificatietype.

-

md5— Berichtsamenvatting 5 (MD5), verificatie.

-

zorgvuldige MD5— zorgvuldige MD5-verificatie met toetsen.

-

nauwgezet-sha-1— nauwgezette sleutelhanger SHA-1 authenticatie.

-

sha-1— Keyed SHA-1-verificatie.

-

0|8-0 specificeert dat er een niet-versleuteld wachtwoord volgt. 8 specificeert dat er een VERSLEUTELD wachtwoord volgt.

-

woord—Het BFD-wachtwoord (sleutel), dat uit één cijfer bestaat en uit maximaal 29 tekens. Wachtwoorden die beginnen met een cijfer gevolgd door een whitespace worden niet ondersteund, bijvoorbeeld 0 pass en 1 zijn ongeldig.

- key-id—De verificatie-id

-

id—De gedeelde sleutel-ID die overeenkomt met de toetsstring. Het bereik loopt van 0 tot 255 tekens.

Stap 3.

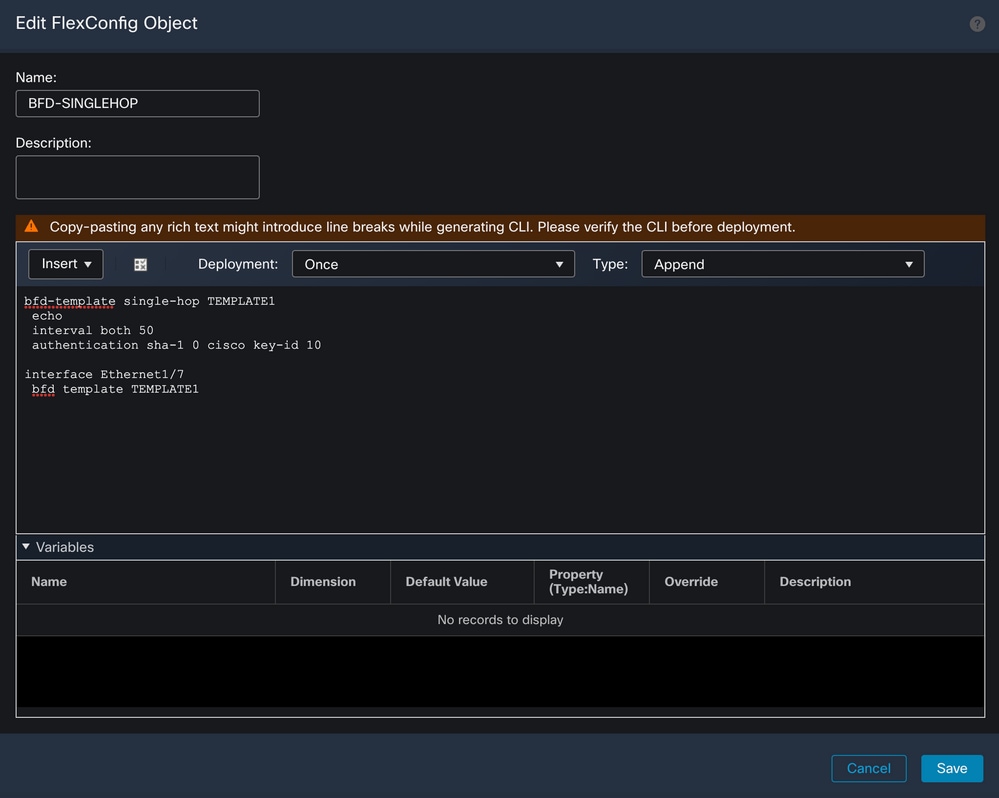

Koppel de BFD-sjabloon aan de interface.

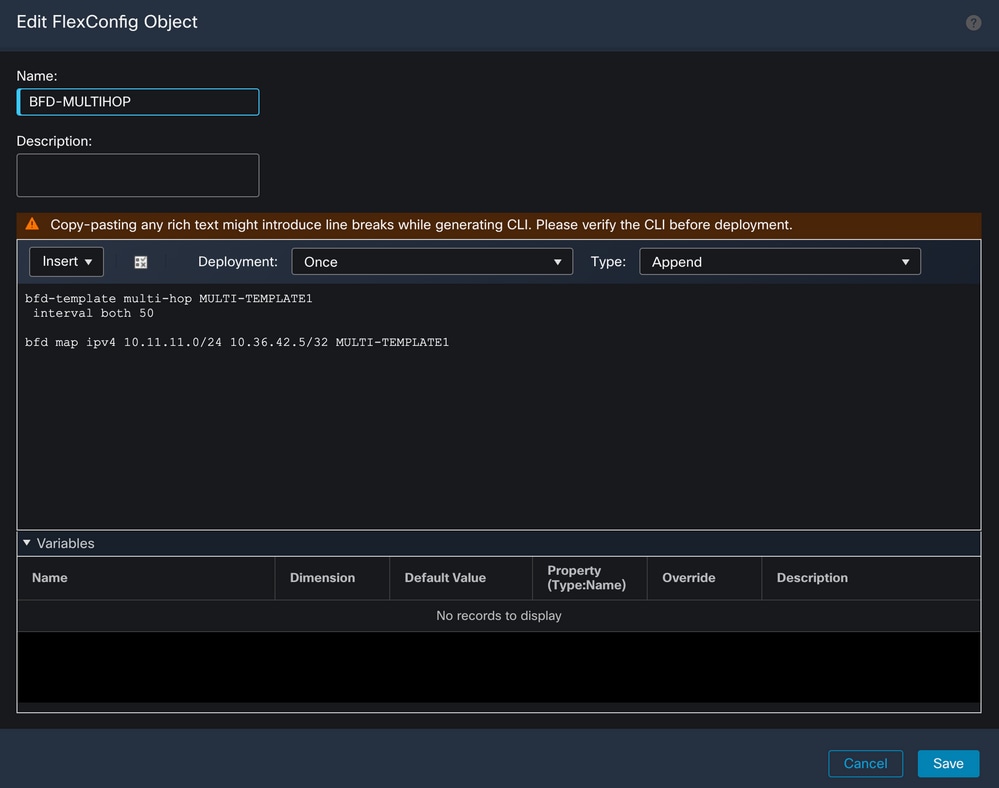

Opmerking: Associeer de BFD multi-hop template met een kaart van bestemmingen.

Stap 4 (optioneel).

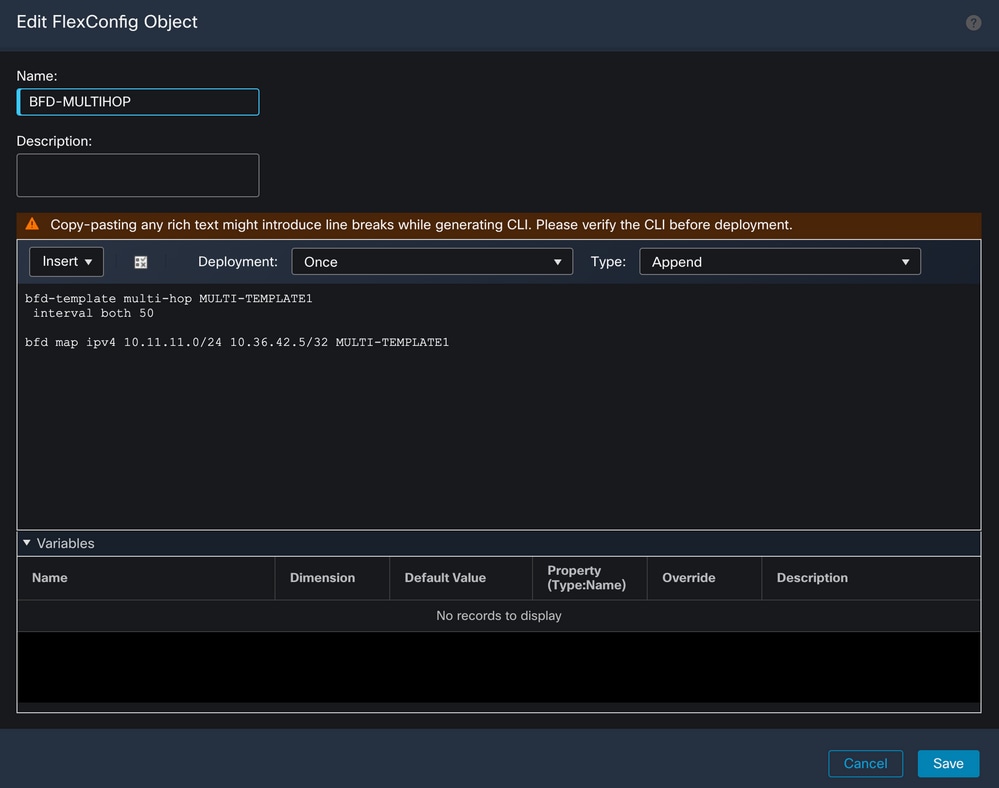

Maak een BFD-kaart met bestemmingen die u kunt koppelen aan een multi-hop sjabloon. U moet een multi-hop BFD malplaatje reeds hebben gevormd.

Associeer de BFD multi-hop sjabloon met een kaart van bestemmingen:

bfd map {ipv4 | ipv6} destination/cdir source/cdire template-name

-

IPv4 - Hiermee wordt een IPv4-adres geconfigureerd.

-

ipv6— Hiermee wordt een IPv6-adres geconfigureerd.

-

bestemming/cdir — Specificeert het doelprefix/de doellengte. Het formaat is A.B.C.D/<0-32>.

-

source/cdir— Specificeert het doelprefix/lengte. Het formaat is X:X:X;X::X/<0-128>.

-

template-naam — Specificeert de naam van de multi-hop template die is gekoppeld aan deze BFD kaart.

Klik op de Save om het object op te slaan.

Stap 5.

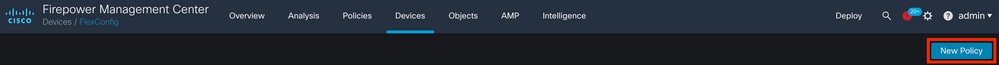

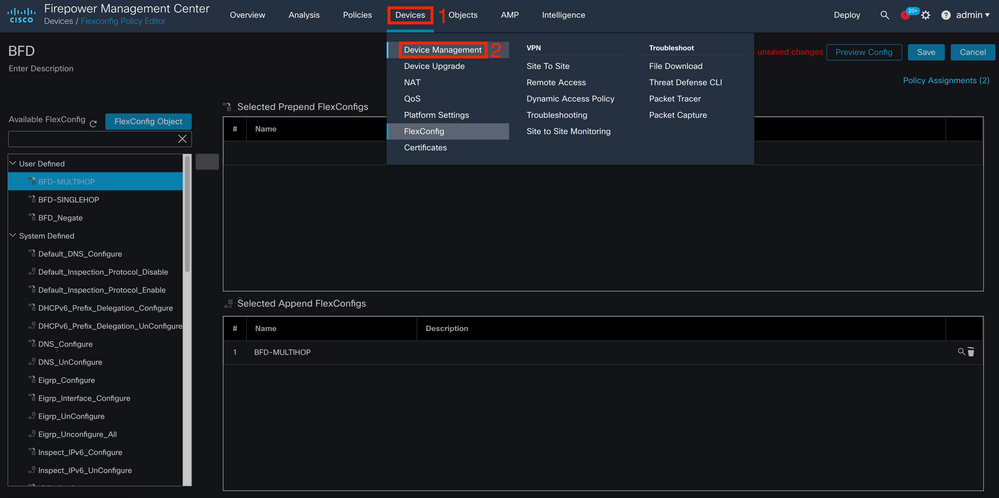

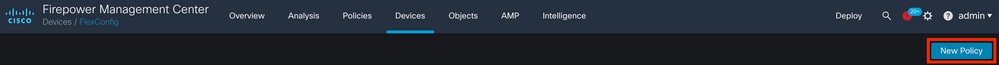

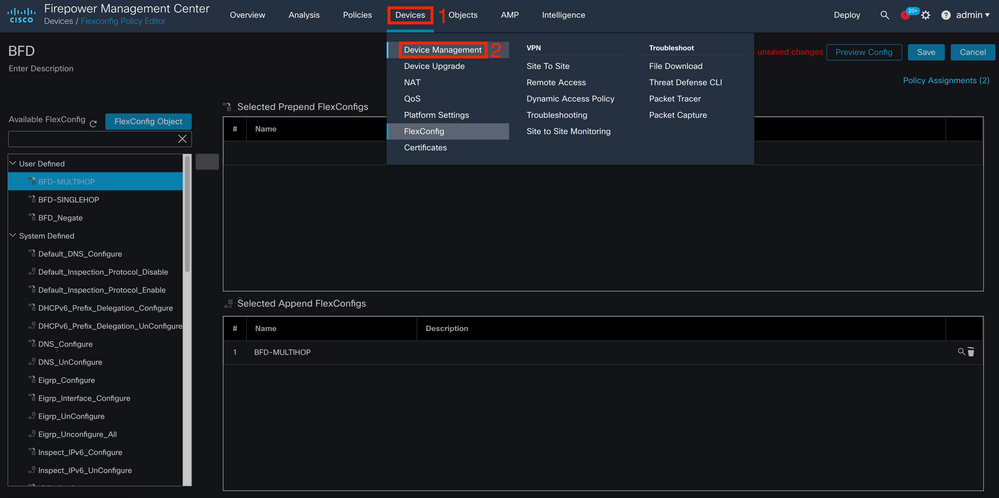

Klik op de Devices tabblad bovenaan, en selecteer de FlexConfig optie.

Stap 6.

Als u een nieuw FlexConfig-beleid wilt maken, klikt u op het New Policy knop.

Stap 7.

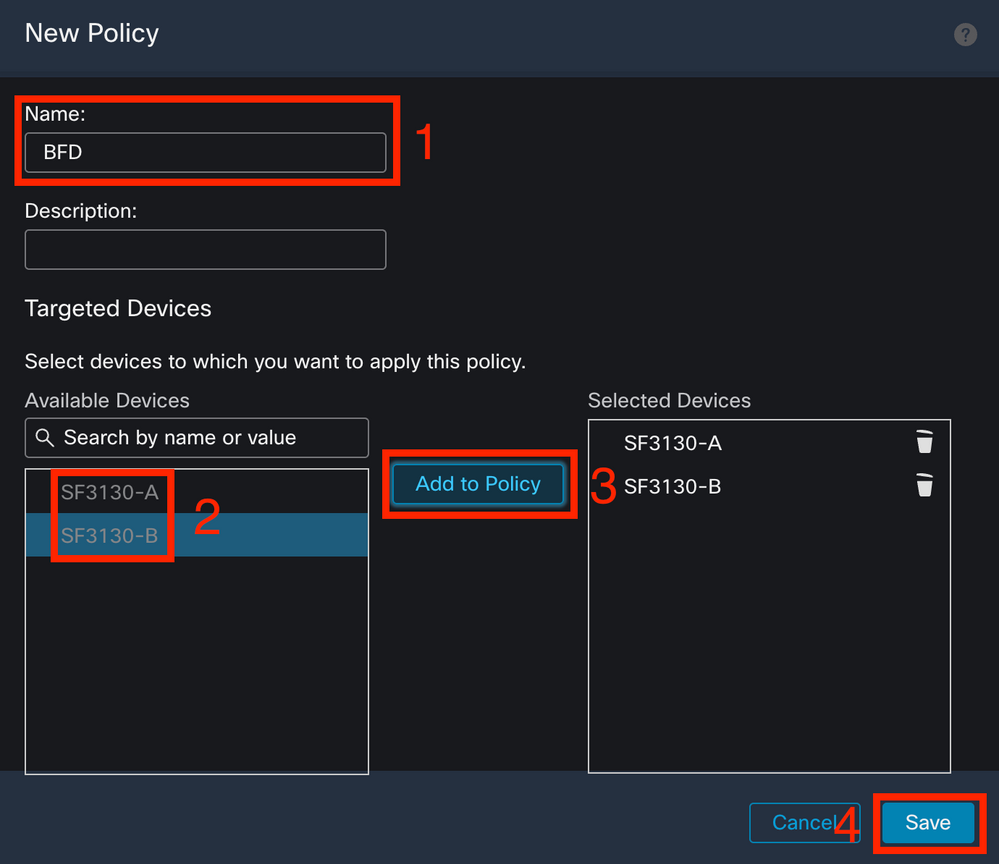

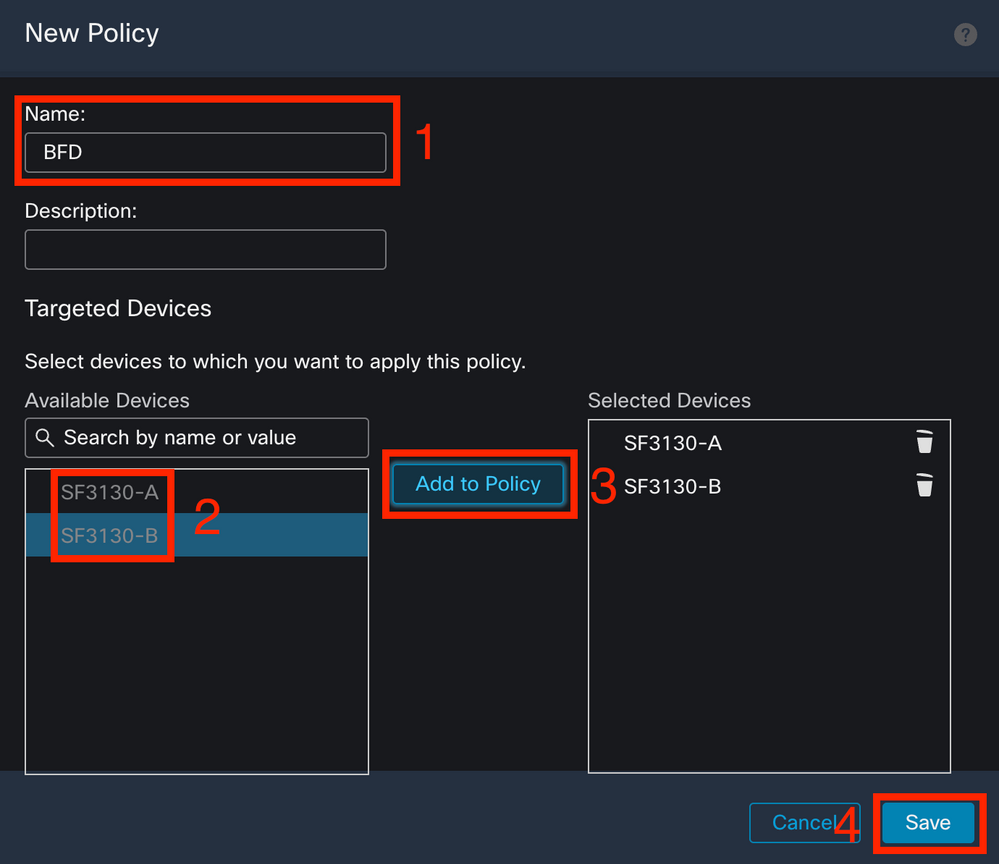

Name het beleid en selecteer de apparaten die aan het beleid worden toegewezen. Klik op de Add to Policy klik vervolgens op het Saveknop.

Stap 8.

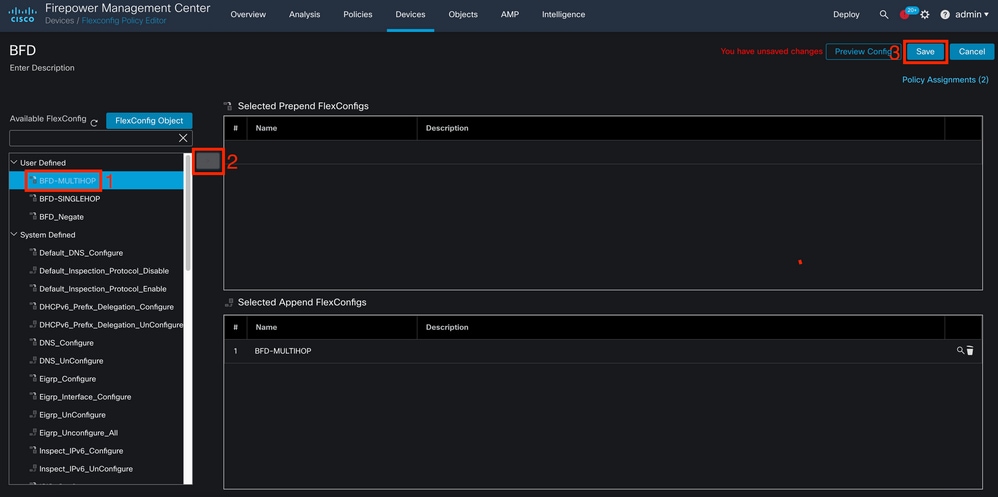

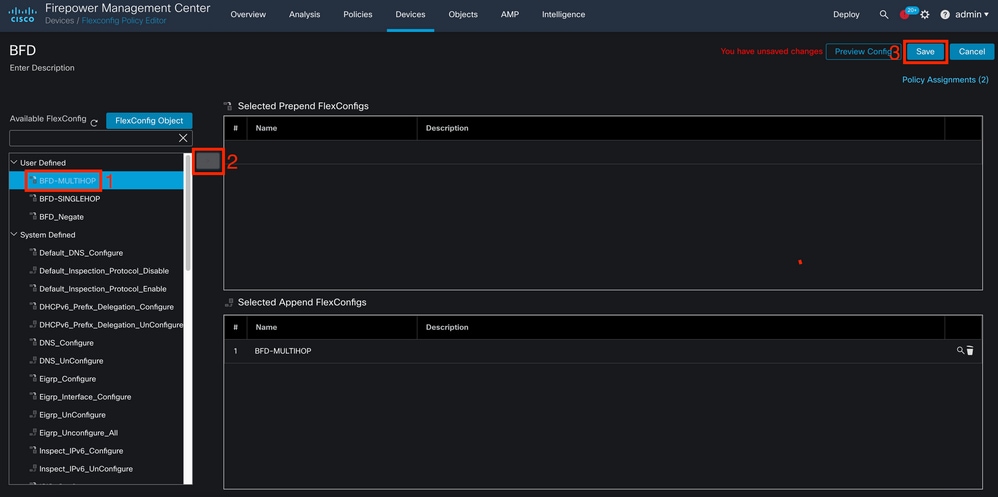

Selecteer het object FlexConfig in de linkerkolom en klik op het > om het object aan het FlexConfig-beleid toe te voegen en op de Save knop.

Stap 9.

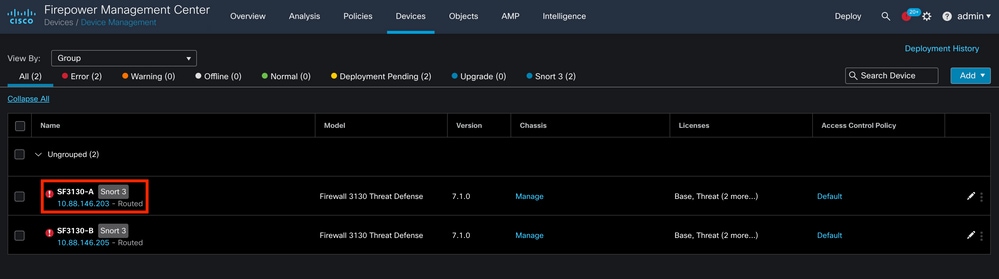

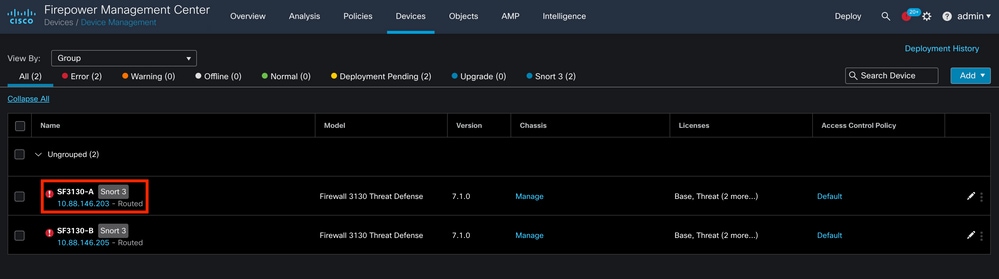

Klik op de Devices tabblad bovenaan en klik op de Device Management optie.

Stap 10.

Selecteer het apparaat waar de BFD-configuratie zal worden toegewezen.

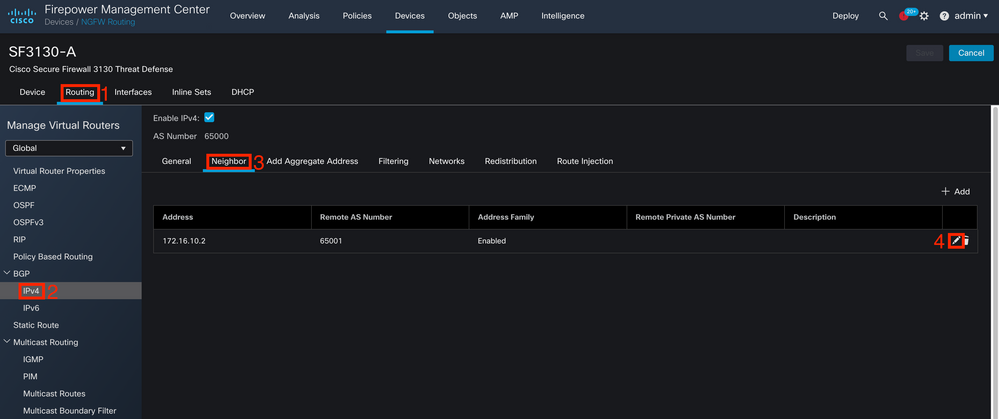

Stap 11.

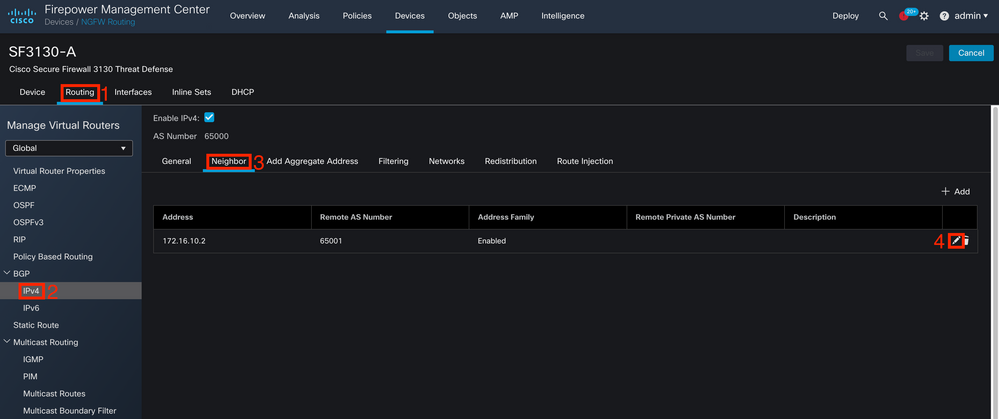

Klik op de Routing tabblad klikt u vervolgens op deIPv4 of IPv6, afhankelijk van uw configuratie in het BGP-gedeelte in de linkerkolom, klikt u vervolgens op de Neighbor en klik op de knop potlood bewerken om het te bewerken.

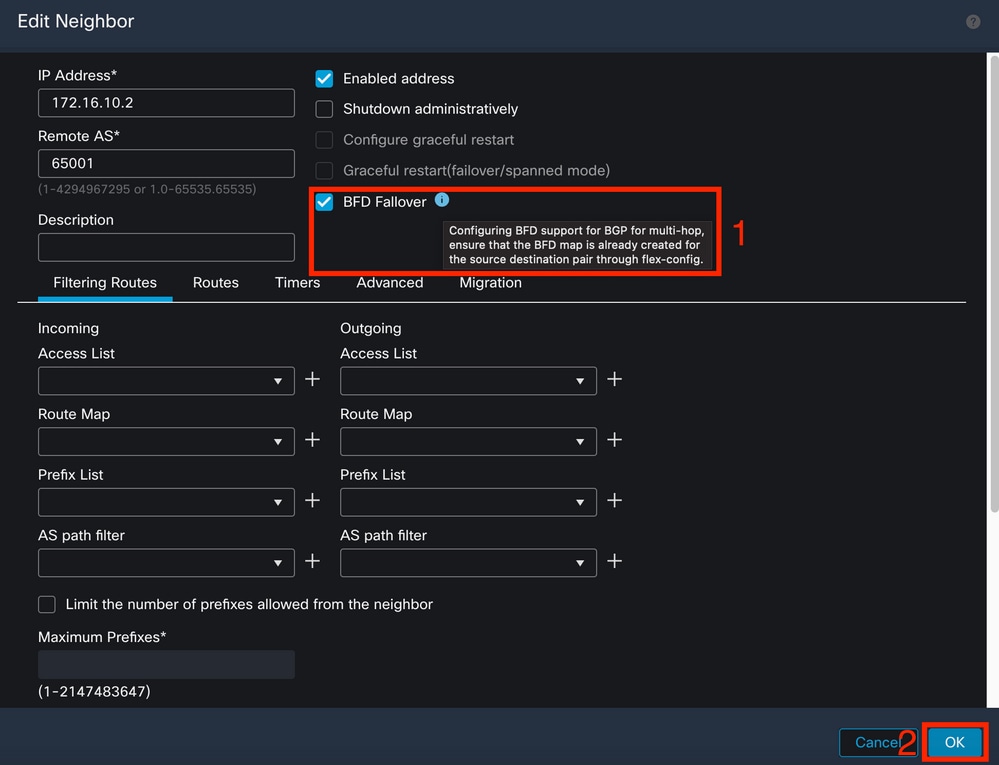

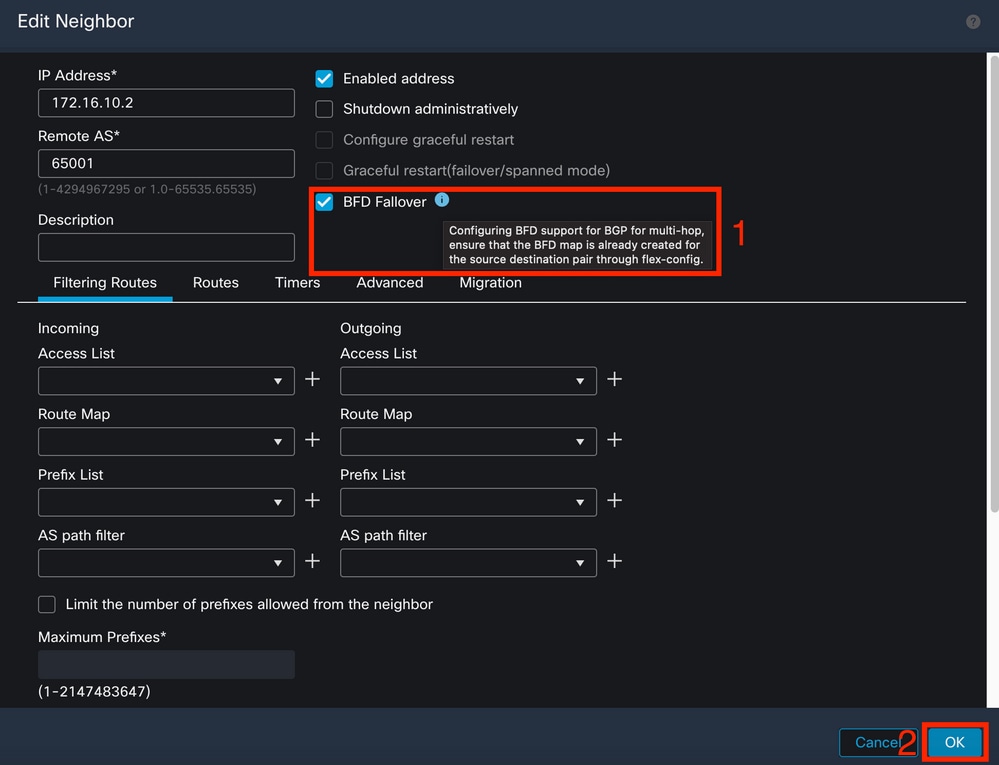

Stap 12.

Selecteer de checkbox voor BFD-failover en klik op de OK knop.

Stap 13.

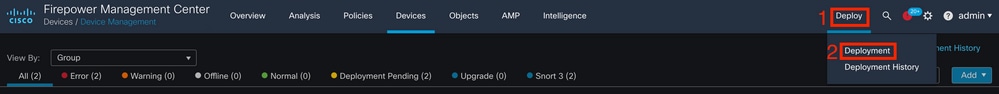

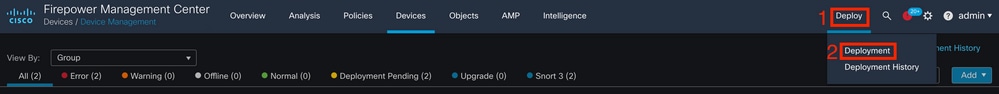

Klik op de Deploy klikt u vervolgens op de Deployment knop.

Stap 14.

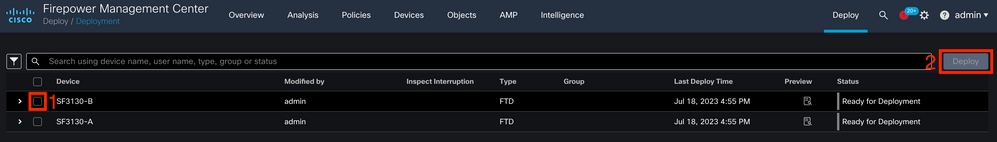

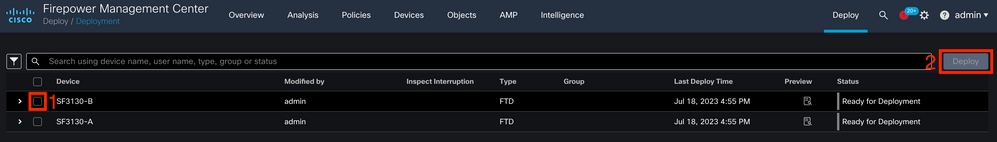

Selecteer het apparaat waarin de wijzigingen worden toegewezen door op de checkboxen klik vervolgens op hetDeploy knop.

Stap 15.

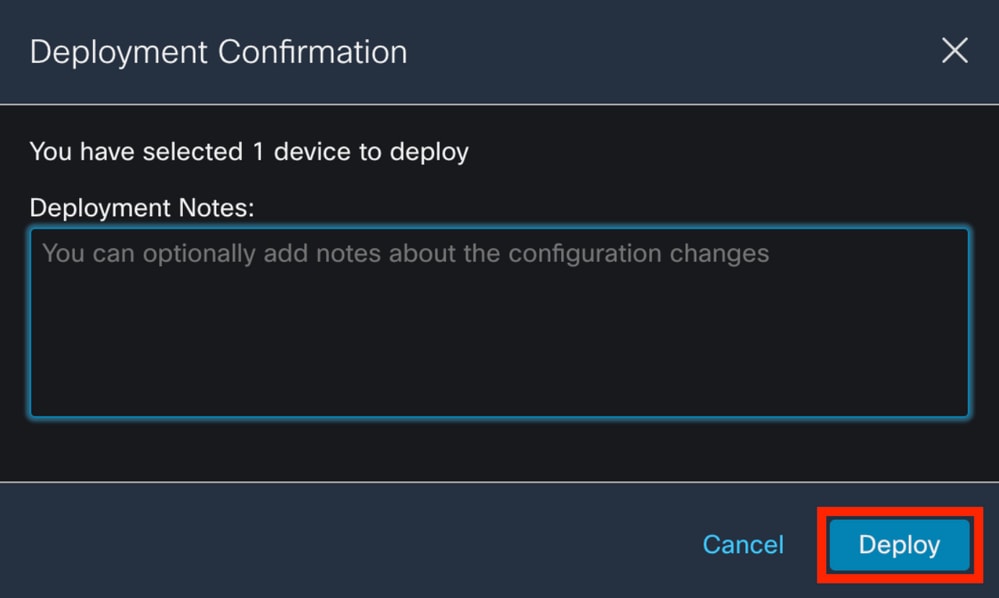

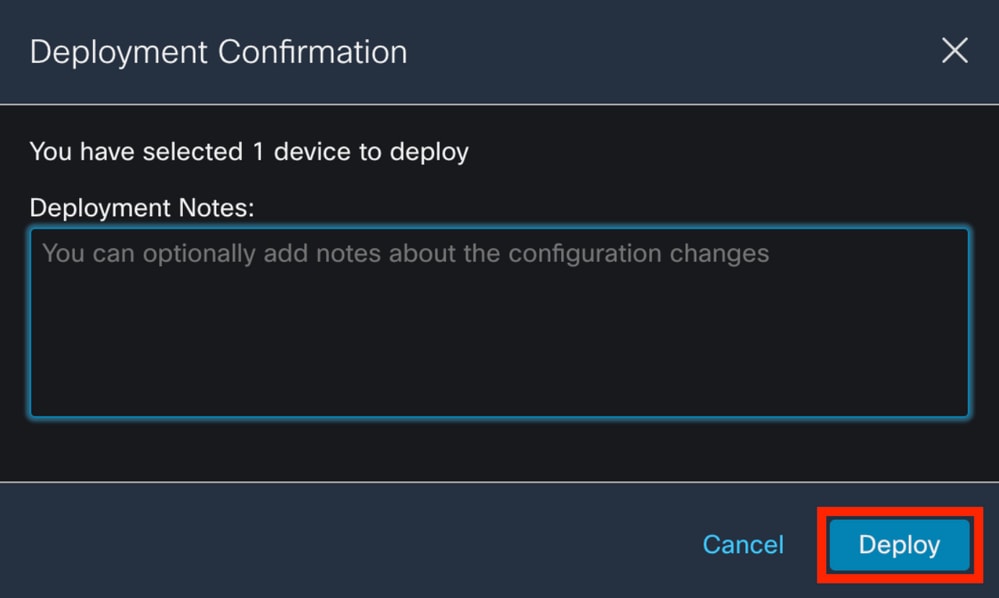

Klik op de Deploy knop.

Stap 16.

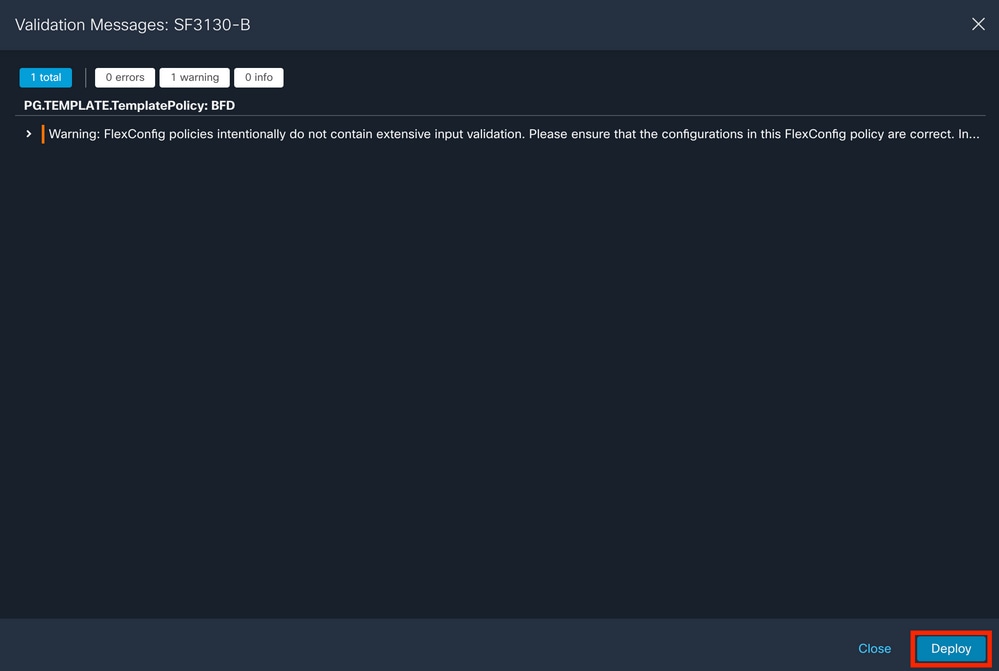

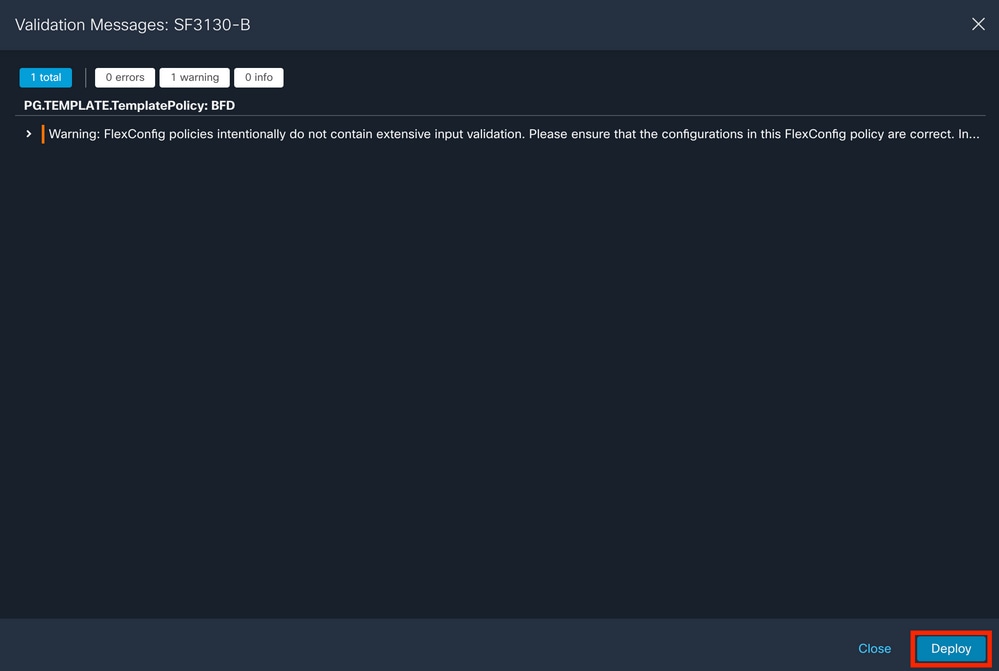

Klik op de Deploy knop.

Opmerking: de waarschuwing wordt verwacht en is slechts informatief.

Verifiëren

Controleer de BFD-configuratie en de status direct op de CLI-sessie met de volgende opdrachten.

> system support diagnostic-cli

Attaching to Diagnostic CLI ... Press 'Ctrl+a then d' to detach.

Type help or '?' for a list of available commands.

SF3130-A> enable

Password:

SF3130-A# show running-config | inc bfd

bfd-template single-hop Template

bfd template Template

neighbor 172.16.10.2 fall-over bfd single-hop

SF3130-A# show bfd summary

Session Up Down

Total 1 1 0

SF3130-A# show bfd neighbors

IPv4 Sessions

NeighAddr LD/RD RH/RS State Int

172.16.10.2 1/1 Up

Problemen oplossen

Er is momenteel geen specifieke troubleshooting-informatie beschikbaar voor deze configuratie.

Feedback

Feedback