ACS 5.x: Tacacs+ verificatie- en opdrachtautorisatie op basis van AD-groepslidmaatschap Configuration Voorbeeld

Inhoud

Inleiding

Dit document biedt een voorbeeld van het configureren van een TACACS+ verificatie- en opdrachtautorisatie op basis van AD-groepslidmaatschap van een gebruiker met Cisco Secure Access Control System (ACS) 5.x en hoger. ACS gebruikt Microsoft Active Directory (AD) als externe identiteitsopslag om resources op te slaan zoals gebruikers, machines, groepen en attributen.

Voorwaarden

Vereisten

Voordat u deze configuratie uitvoert, moet aan de volgende vereisten worden voldaan:

-

ACS 5.x is volledig geïntegreerd in het gewenste AD-domein. Als de ACS niet is geïntegreerd met het gewenste AD-domein, raadpleegt u ACS 5.x en hoger: Integratie met Microsoft Active Directory Configuration Voorbeeld voor meer informatie om de integratietaak uit te voeren.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

-

Cisco beveiligde ACS-module 5.3

-

Cisco IOS®-softwarerelease 12.2(44)SE6.

N.B.: Deze configuratie kan op alle Cisco IOS-apparaten worden uitgevoerd.

-

Microsoft Windows Server 2003-domein

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Conventies

Raadpleeg Cisco Technical Tips Conventions (Conventies voor technische tips van Cisco) voor meer informatie over documentconventies.

Configuratie

ACS 5.x configureren voor verificatie en autorisatie

Voordat u begint met de configuratie van de ACS 5.x voor verificatie en autorisatie, ACS moet met succes geïntegreerd zijn met Microsoft AD. Als de ACS niet is geïntegreerd met het gewenste AD-domein, raadpleegt u ACS 5.x en hoger: Integratie met Microsoft Active Directory Configuration Voorbeeld voor meer informatie om de integratietaak uit te voeren.

In deze sectie brengt u twee AD-groepen in kaart met twee verschillende opdrachtsets en twee Shell-profielen, een met volledige toegang en een met beperkte toegang op de Cisco IOS-apparaten.

-

Log in op de ACS GUI met Admin referenties.

-

Kies Gebruikers en Identity Stores > Externe Identity Stores > Active Directory en controleer of ACS zich bij het gewenste domein heeft aangesloten en ook of de connectiviteitsstatus wordt weergegeven als verbonden.

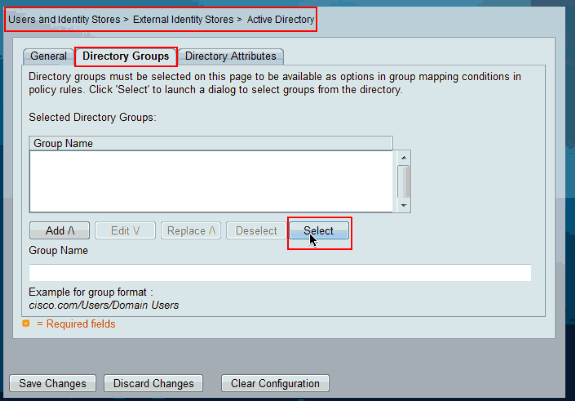

Klik op het tabblad Directory Groepen.

-

Klik op Selecteren.

-

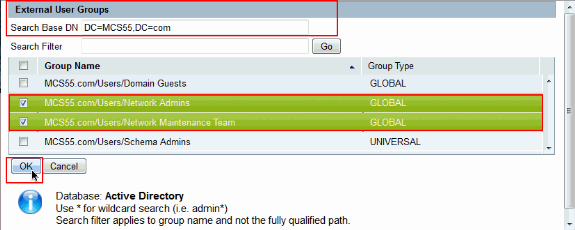

Kies de groepen die moeten worden toegewezen aan de Shell-profielen en opdrachtsets in het latere deel van de configuratie. Klik op OK.

-

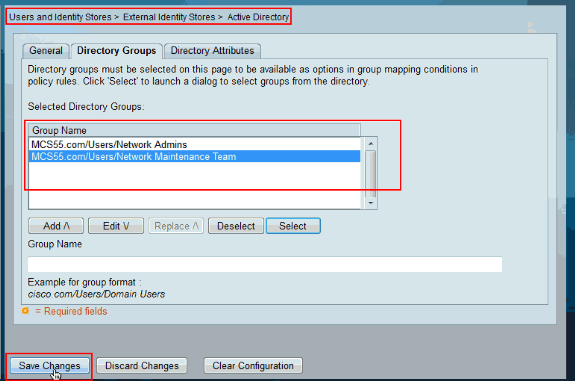

Klik op Wijzigingen opslaan.

-

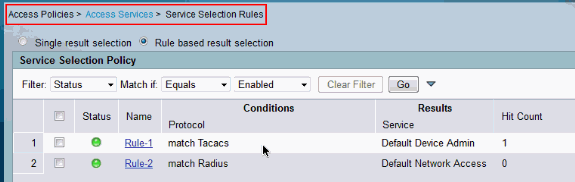

Kies Toegangsbeleid > Toegangsservices > Servicesselectieregels en identificeer de toegangsservice die de TACACS+ verificatie verwerkt. In dit voorbeeld is het Default Device Admin.

-

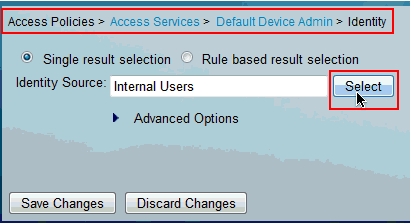

Kies Toegangsbeleid > Toegangsservices > Standaard apparaatbeheer > Identiteit en klik op Selecteer naast Identity Source.

-

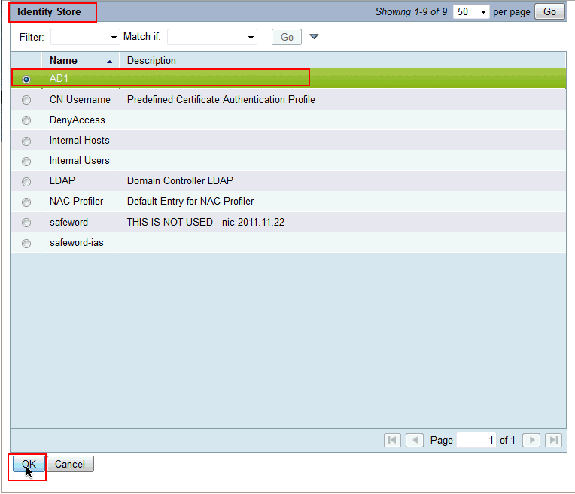

Kies AD1 en klik op OK.

-

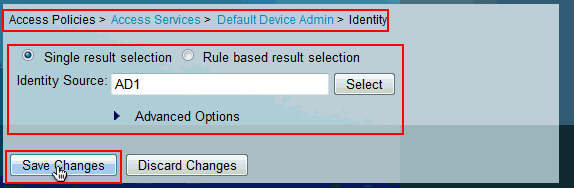

Klik op Wijzigingen opslaan.

-

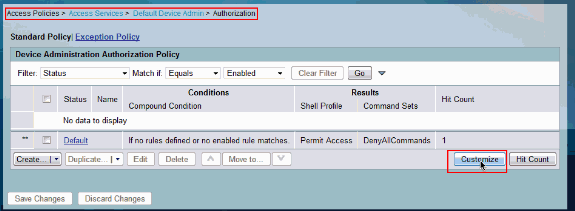

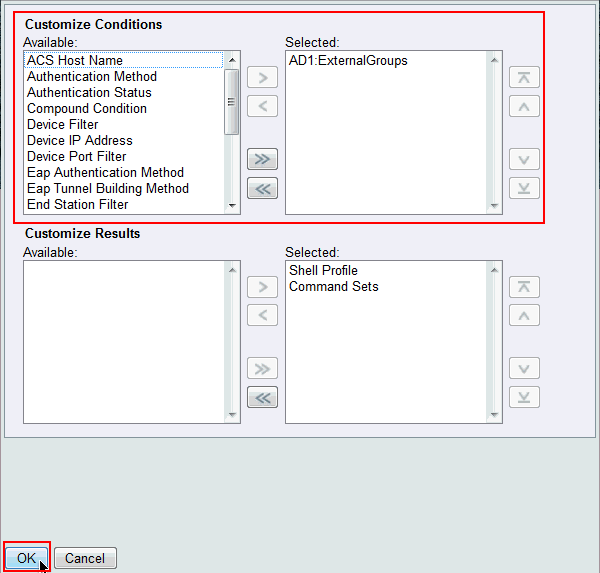

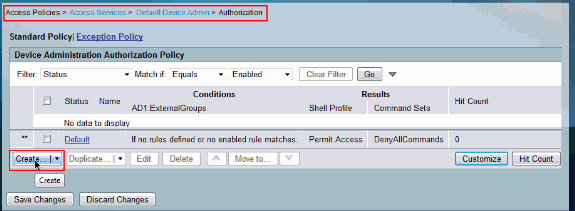

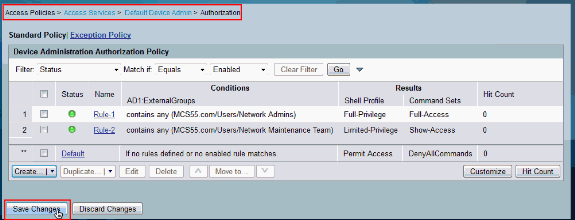

Kies Toegangsbeleid > Toegangsservices > Standaard apparaatbeheer > Autorisatie en klik op Aanpassen.

-

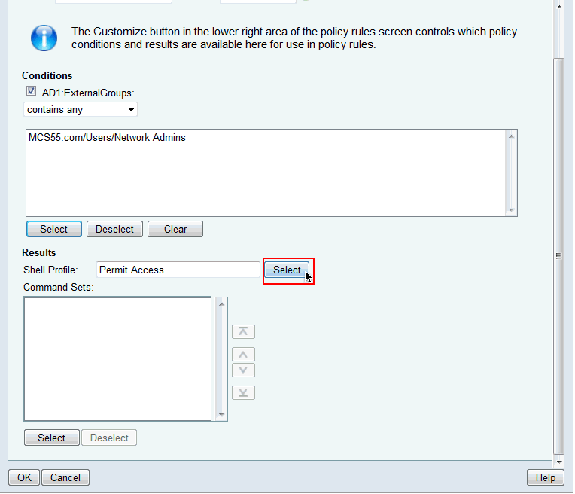

Kopieer AD1:ExterneGroepen van Beschikbaar naar Geselecteerde sectie van Aangepaste Voorwaarden en verplaats vervolgens Shell Profile en Command Sets van Beschikbaar naar Geselecteerde sectie van Aangepaste Resultaten. Klik nu op OK.

-

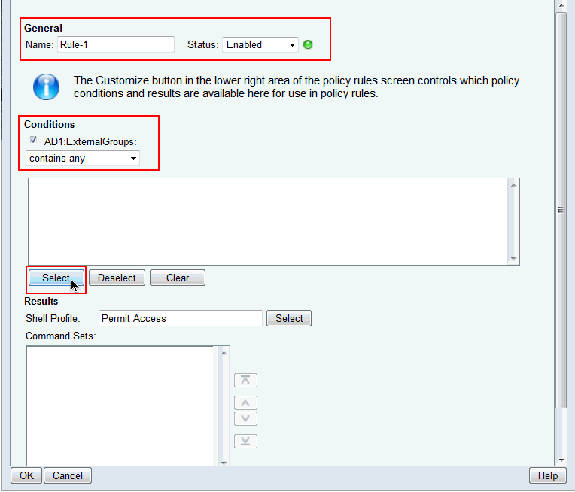

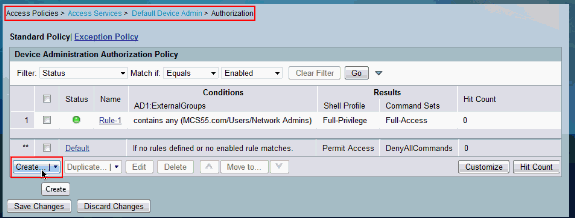

Klik op Aanmaken om een nieuwe regel te maken.

-

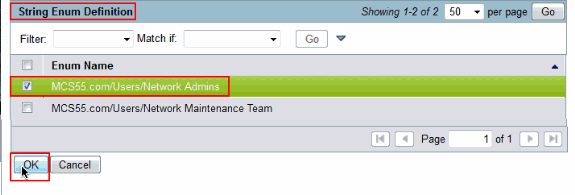

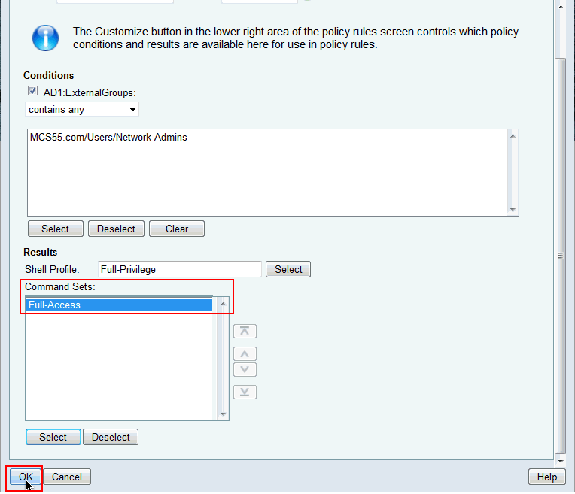

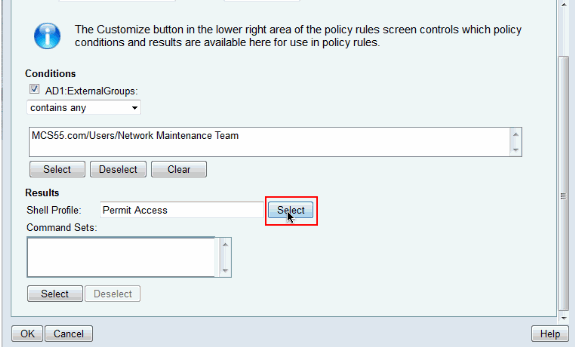

Klik op Selecteren in de AD1:ExternalGroups Condition.

-

Kies de groep waartoe u volledige toegang op het Cisco IOS-apparaat wilt bieden. Klik op OK.

-

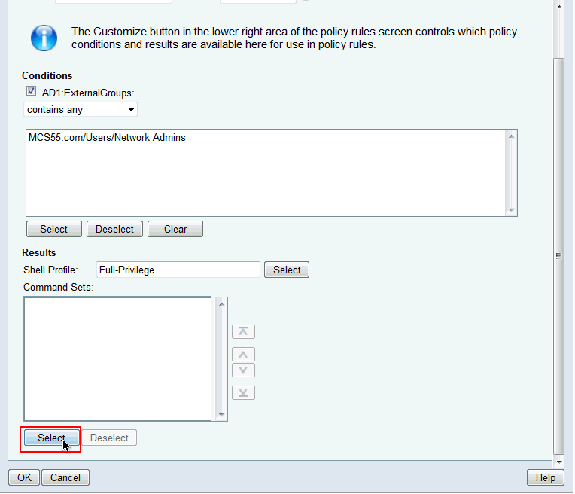

Klik op Selecteren in het veld Shell-profiel.

-

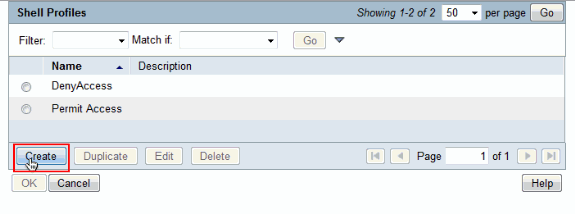

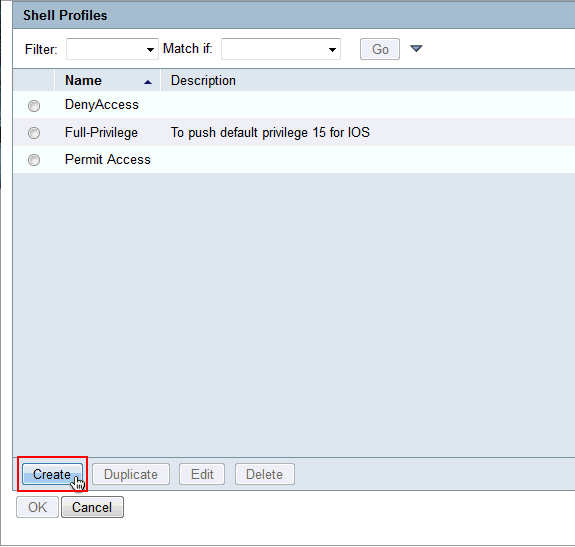

Klik op Maken om een nieuw Shell-profiel te maken voor gebruikers van volledige toegang.

-

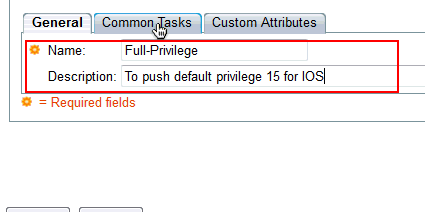

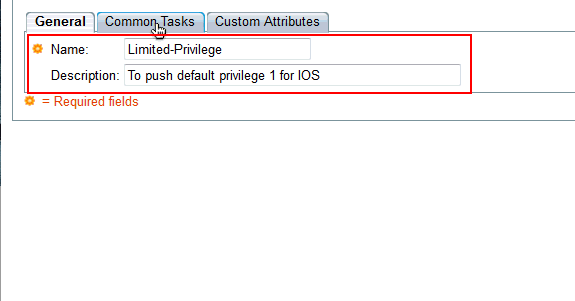

Geef een naam en beschrijving (optioneel) op het tabblad Algemeen en klik op het tabblad Gemeenschappelijke taken.

-

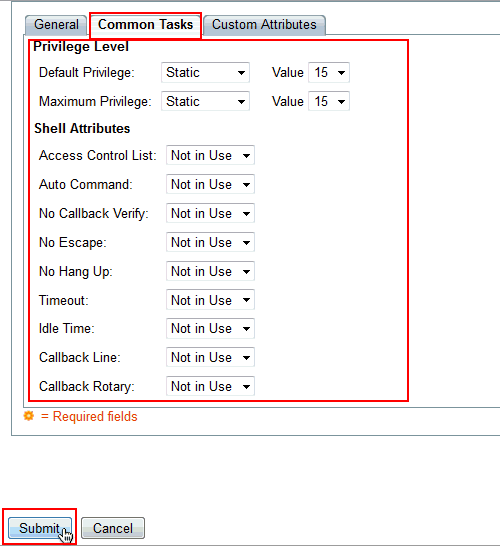

Verander het Standaard Voorrecht en Maximum Voorrecht in Statisch met Waarde 15. Klik op Verzenden.

-

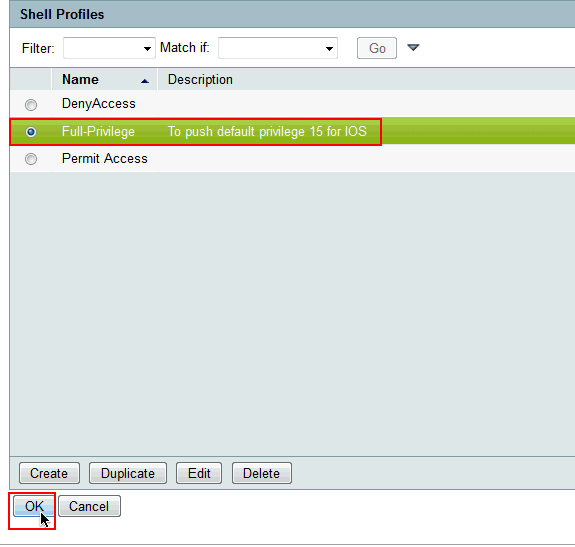

Kies nu het nieuw gemaakte volledige Shell-profiel (Full-Privilege in dit voorbeeld) en klik op OK.

-

Klik op Selecteren in het veld Opdrachtsets.

-

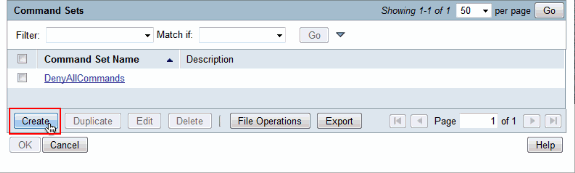

Klik op Maken om een nieuwe Opdrachtset voor gebruikers van volledige toegang te maken.

-

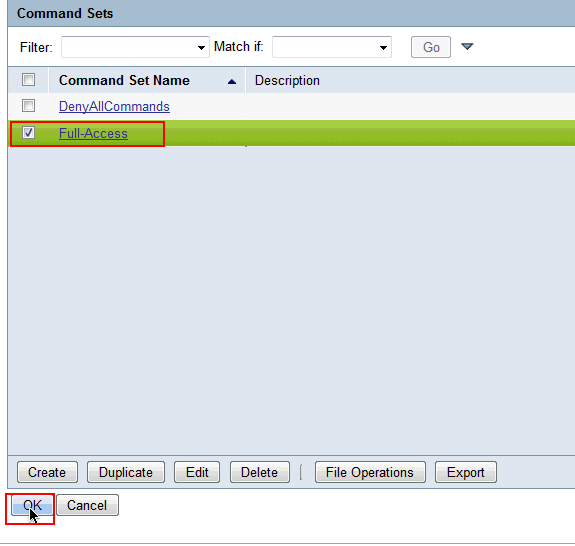

Verstrek een Naam en zorg ervoor dat het aankruisvakje naast Toestaan elke opdracht die niet in de onderstaande tabel staat is ingeschakeld. Klik op Verzenden.

Opmerking: Raadpleeg Opdrachtsets maken, dupliceren en bewerken voor apparaatbeheer voor meer informatie over Opdrachtsets.

-

Klik op OK.

-

Klik op OK. Hiermee is de configuratie van regel-1 voltooid.

-

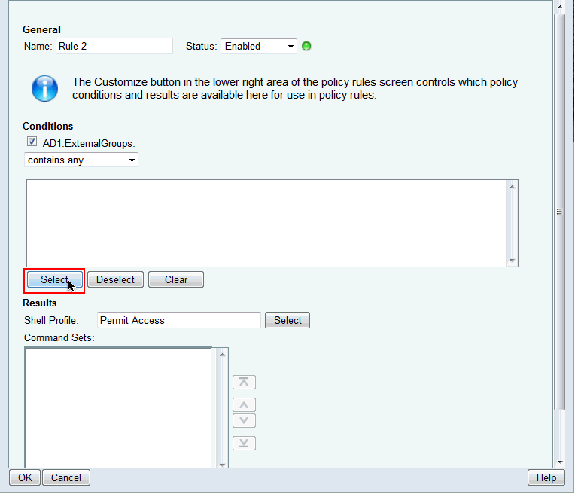

Klik op Aanmaken om een nieuwe regel te maken voor gebruikers met beperkte toegang.

-

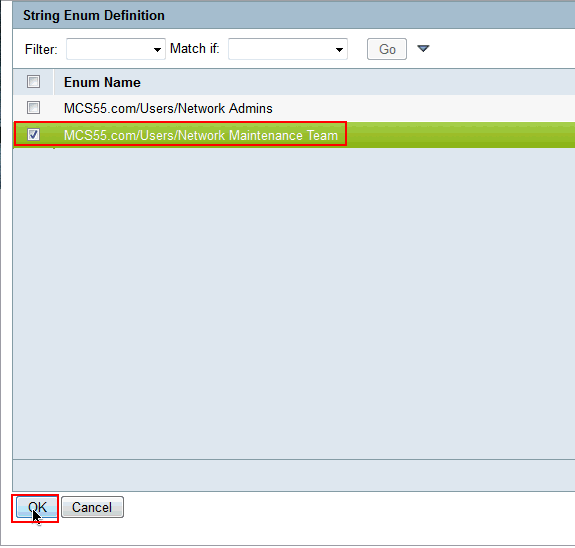

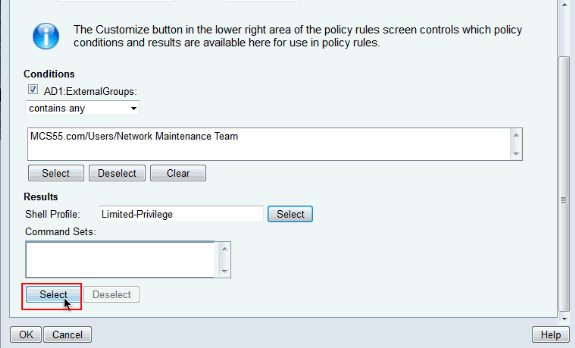

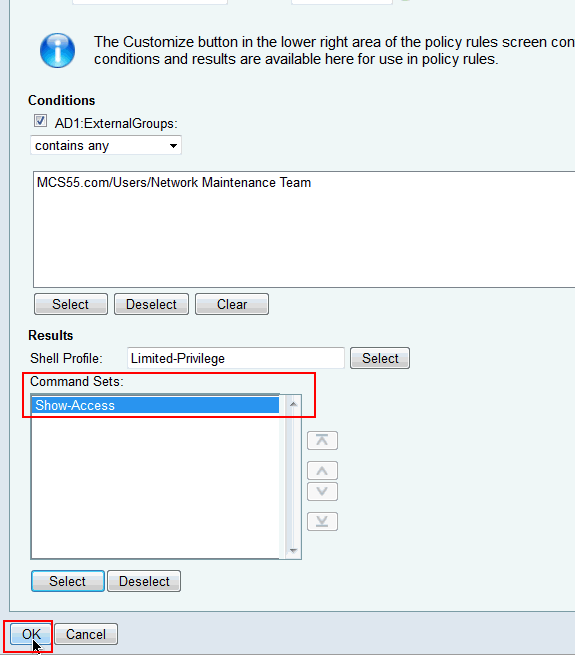

Kies AD1:Externe groepen en klik op Selecteren.

-

Kies de groep(en) waartoe u beperkte toegang wilt verlenen en klik op OK.

-

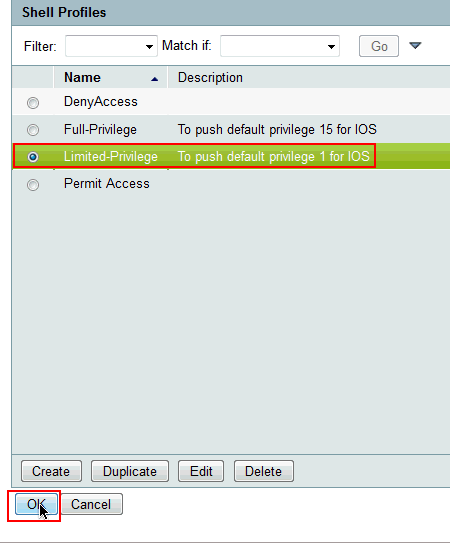

Klik op Selecteren in het veld Shell-profiel.

-

Klik op Maken om een nieuw Shell-profiel te maken voor beperkte toegang.

-

Geef een naam en beschrijving (optioneel) op het tabblad Algemeen en klik op het tabblad Gemeenschappelijke taken.

-

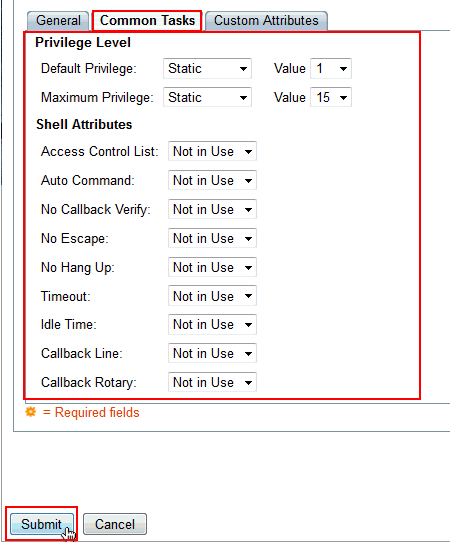

Verander het Standaard Voorrecht en Maximum Voorrecht in Statisch met waarden 1 respectievelijk 15. Klik op Verzenden.

-

Klik op OK.

-

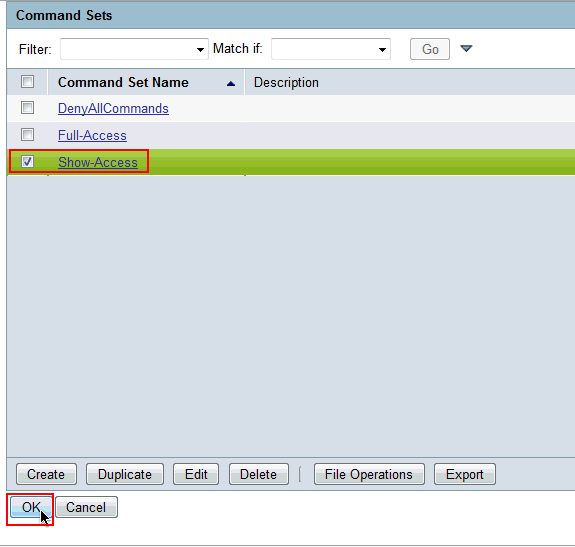

Klik op Selecteren in het veld Opdrachtsets.

-

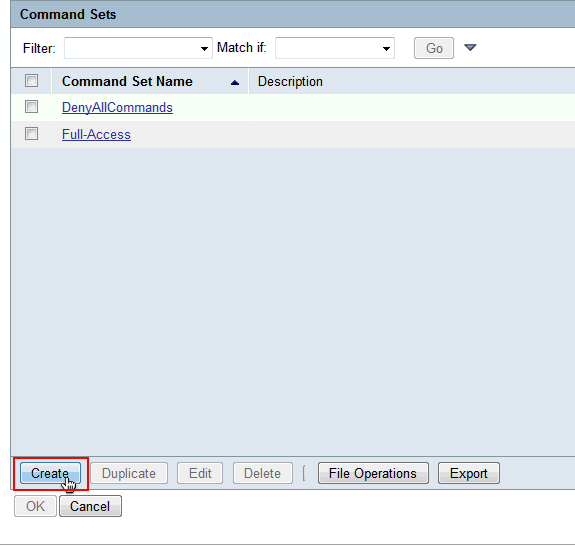

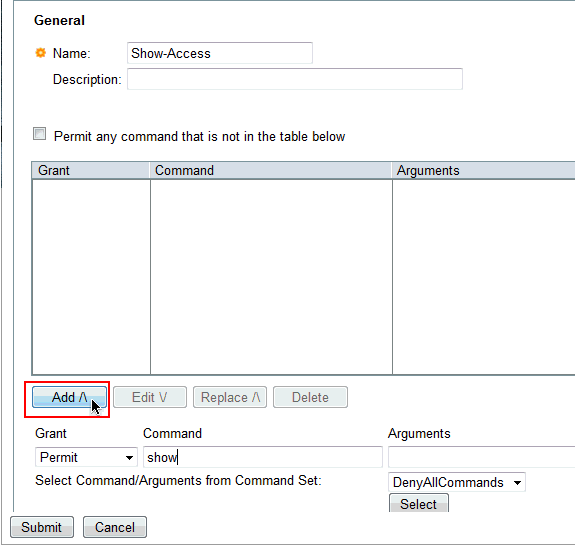

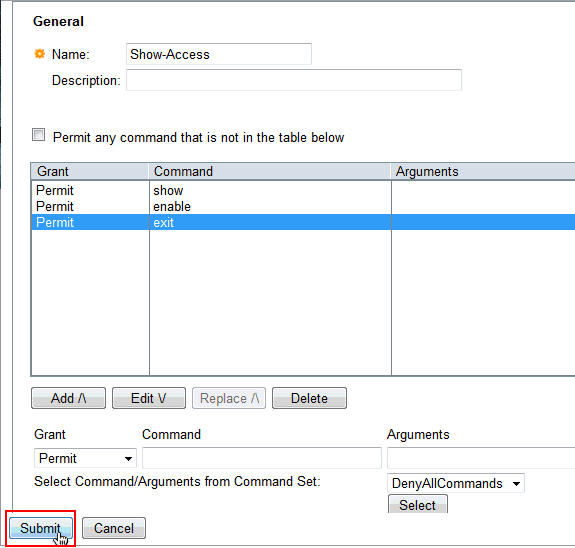

Klik op Maken om een nieuwe Opdrachtset te maken voor de beperkte toegangsgroep.

-

Geef een naam en zorg ervoor dat het selectievakje naast Toestaan een opdracht die niet in de onderstaande tabel staat niet is geselecteerd. Klik op Add na het typen tonen in de ruimte voorzien in de opdrachtsectie en kies Permit in de sectie Grant zodat alleen de showopdrachten zijn toegestaan voor de gebruikers in de beperkte toegangsgroep.

-

Voeg op dezelfde manier andere opdrachten toe die moeten worden toegestaan voor gebruikers in een beperkte toegangsgroep met het gebruik van Add. Klik op Verzenden.

Opmerking: Raadpleeg Opdrachtsets maken, dupliceren en bewerken voor apparaatbeheer voor meer informatie over Opdrachtsets.

-

Klik op OK.

-

Klik op OK.

-

Klik op Wijzigingen opslaan.

-

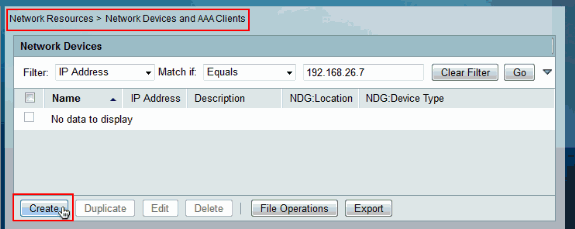

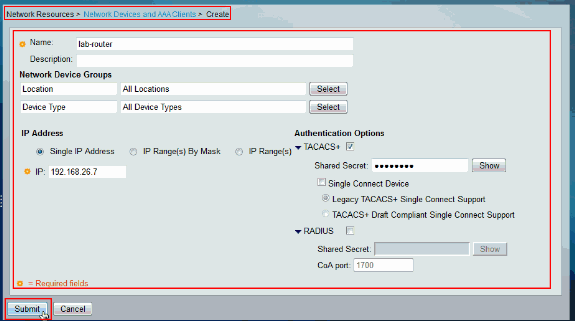

Klik op Maken om het Cisco IOS-apparaat als AAA-client aan de ACS toe te voegen.

-

Geef een naam, IP-adres, gedeeld geheim voor TACACS+ en klik op Indienen.

Het Cisco IOS-apparaat voor verificatie en autorisatie configureren

Voltooi deze stappen om Cisco IOS-apparaat en ACS voor verificatie en autorisatie te configureren.

-

Maak een lokale gebruiker met volledige rechten voor fallback met de gebruikersnaam opdracht zoals hier getoond:

username admin privilege 15 password 0 cisco123!

-

Vermeld het IP-adres van de ACS om AAA in te schakelen en ACS 5.x als TACACS-server toe te voegen.

aaa new-model tacacs-server host 192.168.26.51 key cisco123

Opmerking: de sleutel moet overeenkomen met het gedeelde geheim dat op de ACS-server voor dit Cisco IOS-apparaat is opgegeven.

-

Test de bereikbaarheid van de TACACS-server met de opdracht Test Aa zoals aangegeven op de afbeelding.

test aaa group tacacs+ user1 xxxxx legacy Attempting authentication test to server-group tacacs+ using tacacs+ User was successfully authenticated.

De output van het vorige bevel toont aan dat de server TACACS bereikbaar is en de gebruiker met succes voor authentiek is verklaard.

Opmerking: Gebruiker1 en wachtwoord xxx behoren tot AD. Als de test mislukt, zorg er dan voor dat het gedeelde geheim dat in de vorige stap is opgegeven, juist is.

-

Configureer login en schakel verificaties in en gebruik vervolgens de Exec- en opdrachtautorisaties zoals hier wordt getoond:

aaa authentication login default group tacacs+ local aaa authentication enable default group tacacs+ enable aaa authorization exec default group tacacs+ local aaa authorization commands 0 default group tacacs+ local aaa authorization commands 1 default group tacacs+ local aaa authorization commands 15 default group tacacs+ local aaa authorization config-commands

N.B.: De lokale en de activeringstrefwoorden worden gebruikt voor terugval naar de lokale Cisco IOS-gebruiker en maken respectievelijk geheim mogelijk als de TACACS-server onbereikbaar is.

Verifiëren

Zo verifieert u verificatie en autorisatieaanmelding bij het Cisco IOS-apparaat via Telnet.

-

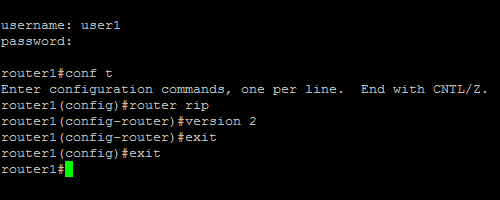

Telnet naar het Cisco IOS-apparaat als gebruiker1 die tot de volledige toegangsgroep in AD behoort. Network Admins-groep is de groep in AD die is toegewezen aan Full-Privilege Shell Profile en Full-Access Command dat op de ACS is ingesteld. Probeer om het even welk bevel in werking te stellen om ervoor te zorgen dat u volledige toegang hebt.

-

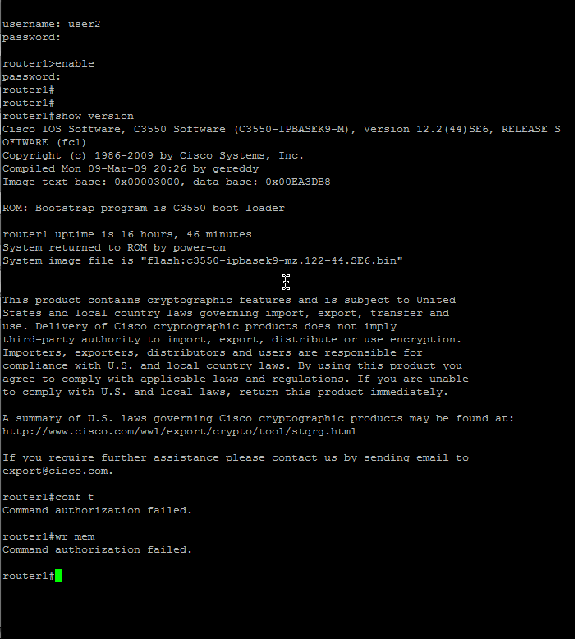

Telnet naar het Cisco IOS-apparaat als gebruiker2 die behoort tot de groep met beperkte toegang in AD. (Network Maintenance Team group is de groep in AD die is toegewezen aan Limited-Privilege Shell Profile en Show-Access Command op de ACS). Als u een andere opdracht probeert uit te voeren dan de opdrachten die in de opdrachtset Show-Access worden vermeld, moet u een fout Command Authorisation Failure opvragen, waaruit blijkt dat de gebruiker2 beperkte toegang heeft.

-

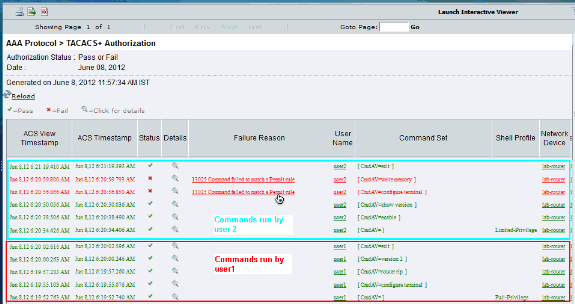

Meld u aan bij de ACS GUI en start de viewer Monitoring and Reports. Kies AAA-protocol > TACACS+autorisatie om de activiteiten te verifiëren die worden uitgevoerd door gebruiker1 en gebruiker2.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

20-Jun-2012

|

Eerste vrijgave |

Feedback

Feedback