IDS TCP-reset configureren met VMS IDS MC

Inhoud

Inleiding

Het document biedt een voorbeeldconfiguratie van het Cisco Inbraakdetectiesysteem (IDS) via VPN/Security Management Solutions (VMS) en IDS Management Console (IDS MC). In dit geval wordt TCP Reset van de IDS-sensor naar een Cisco-router ingesteld.

Voorwaarden

Vereisten

Zorg ervoor dat u aan deze vereisten voldoet voordat u deze configuratie probeert:

-

De sensor is geïnstalleerd en ingesteld voor het detecteren van het benodigde verkeer.

-

De snuifinterface wordt naar de router buiten interface gespaneld.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

-

VMS 2.2 met IDS MC en Security Monitor 1.2.3

-

Cisco IDS-sensor 4.1.3S(63)

-

Cisco router die Cisco IOS®-softwarerelease 12.3.5 runt

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Conventies

Configureren

Deze sectie bevat informatie over het configureren van de functies die in dit document worden beschreven.

Opmerking: Gebruik het Opname Gereedschap (alleen geregistreerde klanten) om meer informatie te verkrijgen over de opdrachten die in deze sectie worden gebruikt.

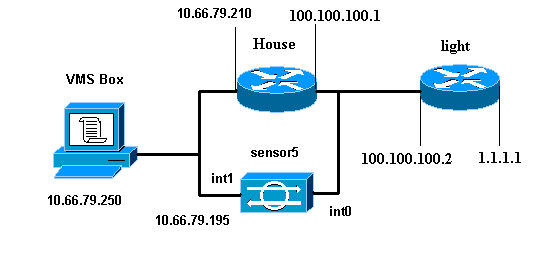

Netwerkdiagram

Het netwerk in dit document is als volgt opgebouwd:

Configuraties

Dit document gebruikt deze configuraties.

| Routerlicht |

|---|

Current configuration : 906 bytes ! version 12.3 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Routerhuis |

|---|

Building configuration... Current configuration : 797 bytes ! version 12.3 no service pad service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname House ! logging queue-limit 100 enable password cisco ! ip subnet-zero no ip domain lookup ! ! interface Ethernet0 ip address 10.66.79.210 255.255.255.224 hold-queue 100 out ! interface Ethernet1 ip address 100.100.100.1 255.255.255.0 ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server no ip http secure-server ! ! ! line con 0 stopbits 1 line vty 0 4 password cisco login ! scheduler max-task-time 5000 end |

Configuratie van eerste sensor

N.B.: Als u de eerste instellingen van uw sensor al hebt uitgevoerd, gaat u naar het gedeelte Importeren van de sensor in het vak IDS MC.

-

Console in de sensor.

U wordt gevraagd een gebruikersnaam en een wachtwoord in te voeren. Als u dit de eerste keer bent dat u zich op de sensor consoldeert, moet u inloggen met de gebruikersnaam cisco en cisco van het wachtwoord.

-

U wordt gevraagd het wachtwoord te wijzigen en het nieuwe wachtwoord opnieuw in te voeren om het te bevestigen.

-

Stel de gewenste informatie in bij elke melding om basisparameters voor de sensor in te stellen, zoals in dit voorbeeld:

sensor5#setup --- System Configuration Dialog --- At any point you may enter a question mark '?' for help. User ctrl-c to abort configuration dialog at any prompt. Default settings are in square brackets '[]'. Current Configuration: networkParams ipAddress 10.66.79.195 netmask 255.255.255.224 defaultGateway 10.66.79.193 hostname sensor5 telnetOption enabled accessList ipAddress 10.66.79.0 netmask 255.255.255.0 exit timeParams summerTimeParams active-selection none exit exit service webServer general ports 443 exit exit 5 Save the config: (It might take a few minutes for the sensor saving the configuration) [0] Go to the command prompt without saving this config. [1] Return back to the setup without saving this config. [2] Save this configuration and exit setup. Enter your selection[2]: 2

Importeer de sensor in IDS MC

Voltooi deze stappen om de sensor in het IDS MC te importeren.

-

Bladeren naar je sensor. In dit geval, of http://10.66.79.250:1741 of https://10.66.79.250:1742.

-

Aanmelden met de juiste gebruikersnaam en wachtwoord.

In dit voorbeeld is de gebruikersnaam admin en het wachtwoord cisco.

-

Kies VPN/Security Management Solutions > Management Center en klik op IDS-sensoren.

-

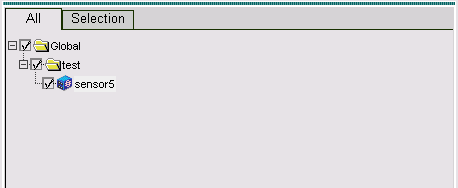

Klik op het tabblad Apparaten en kies Sensor Group.

-

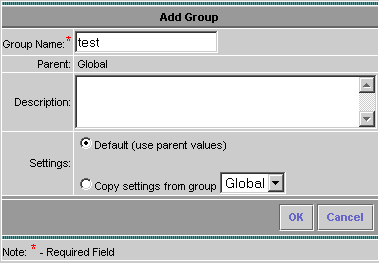

Markeer Global en klik op Subgroep maken.

-

Voer de groepsnaam in en controleer of er voor standaard is gekozen en klik vervolgens op OK om de subgroep in de MC van IDS toe te voegen.

-

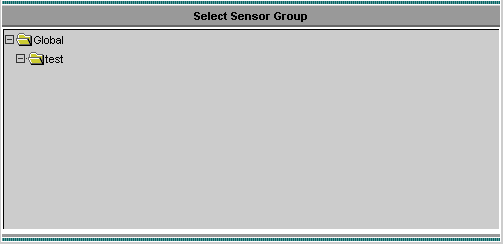

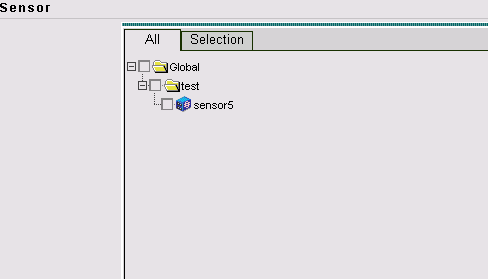

Kies Apparaten > Sensor, markeer de subgroep die in de vorige stap is gemaakt (in dit geval, test) en klik op Add.

-

Markeer de subgroep en klik op Volgende.

-

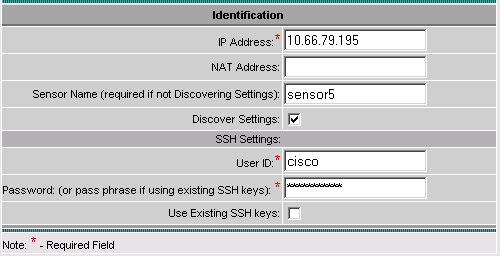

Voer de informatie in zoals in dit voorbeeld en klik op Volgende om verder te gaan.

-

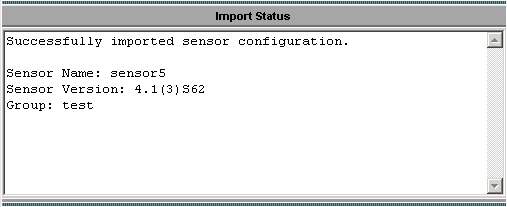

Wanneer u een bericht ontvangt dat de met succes geïmporteerde sensorconfiguratie weergeeft, klikt u op Voltooien om door te gaan.

-

Uw sensor wordt geïmporteerd in het IDS MC. In dit geval wordt Sensor5 geïmporteerd.

De sensor importeren in Security Monitor

Voltooi deze stappen om de sensor in Security Monitor te importeren.

-

Kies in het menu VMS Server de optie VPN/Security Management Solutions > Monitoring Center > Security Monitor.

-

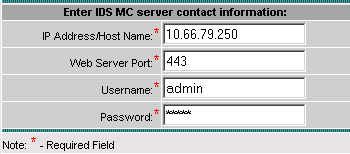

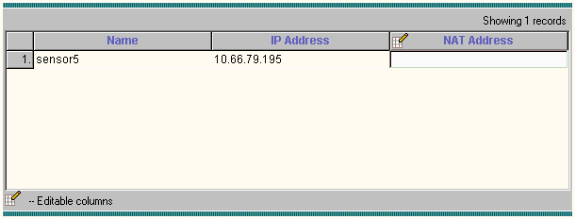

Selecteer het tabblad Apparaten, klik vervolgens op Importeren en voer de informatie over de IDS MC Server in, zoals in dit voorbeeld.

-

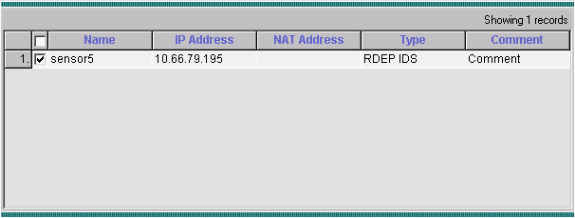

Selecteer uw sensor (in dit geval, sensor5) en klik Volgende om verder te gaan.

-

Indien nodig: update het NAT-adres voor uw sensor en klik vervolgens op Voltooien om verder te gaan.

-

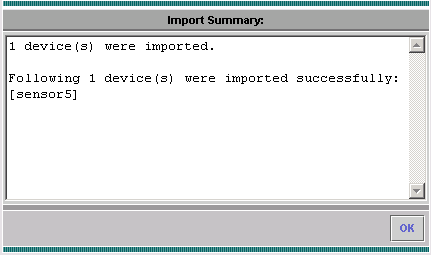

Klik op OK om te voltooien met het importeren van de sensor van IDS MC in Security Monitor.

-

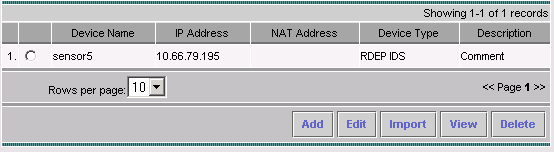

U kunt nu zien dat uw sensor is geïmporteerd

Gebruik IDS MC voor signaalupdates

Deze procedure legt uit hoe IDS MC moet worden gebruikt voor updates voor handtekeningen.

-

Download de Network IDS Signature-updates (alleen geregistreerde klanten) en bewaar deze in de C:\PROGRA~1\CSCOpx\MDC\etc\ids\updates\ directory op uw VMS-server.

-

Kies in de VMS-serverconsole VPN/Security Management Solutions > Management Center > IDS-sensoren.

-

Selecteer het tabblad Configuration en klik op Upload.

-

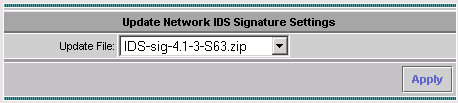

Klik op Network IDS Signatures bijwerken.

-

Selecteer de handtekening die u wilt upgraden in het uitrolmenu en klik op Toepassen om verder te gaan.

-

Selecteer de sensor(en) die u wilt bijwerken en klik op Volgende om verder te gaan.

-

Nadat u is gevraagd de update op het Management Center en op de Sensor toe te passen, klikt u op Voltooien om door te gaan.

-

Telnet of console in de Sensor opdrachtregel interface. U ziet informatie die hierop lijkt:

sensor5# Broadcast message from root (Mon Dec 15 11:42:05 2003): Applying update IDS-sig-4.1-3-S63. This may take several minutes. Please do not reboot the sensor during this update. Broadcast message from root (Mon Dec 15 11:42:34 2003): Update complete. sensorApp is restarting This may take several minutes.

-

Wacht een paar minuten om de upgrade te kunnen voltooien en voer vervolgens de show versie in om het te kunnen controleren.

sensor5#show version Application Partition: Cisco Systems Intrusion Detection Sensor, Version 4.1(3)S63 Upgrade History: * IDS-sig-4.1-3-S62 07:03:04 UTC Thu Dec 04 2003 IDS-sig-4.1-3-S63.rpm.pkg 11:42:01 UTC Mon Dec 15 2003

TCP opnieuw instellen op IOS-router

Voltooi deze stappen om TCP te configureren dat opnieuw ingesteld wordt voor de IOS router.

-

Kies VPN/Security Management Solutions > Management Center > IDS-sensoren.

-

Selecteer het tabblad Configuration, selecteer uw sensor in het kader van Objectselectie en klik vervolgens op Instellingen.

-

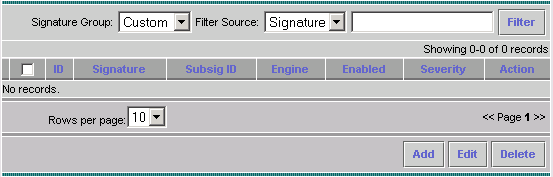

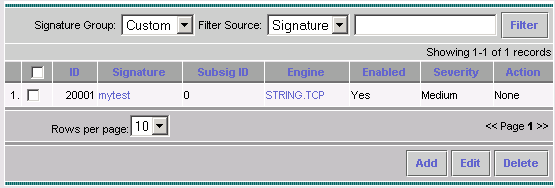

Selecteer Handtekeningen, klik op Aangepast en klik op Toevoegen om een nieuwe handtekening toe te voegen.

-

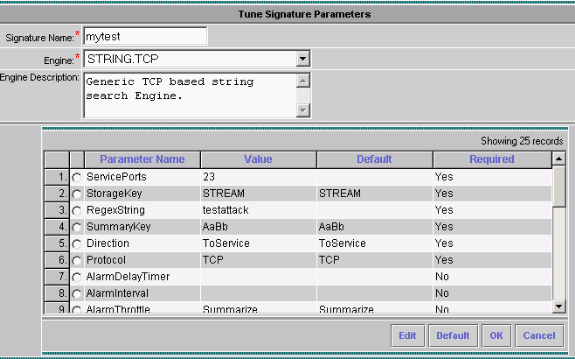

Voer de nieuwe naam van de handtekening in en selecteer vervolgens de engine (in dit geval STRING.TCP).

-

Controleer het juiste keuzerondje om de beschikbare parameters aan te passen en klik vervolgens op Bewerken.

In dit voorbeeld, wordt de ServicePort parameter uitgegeven om zijn waarde in 23 te veranderen (voor poort 23). De RegexString parameter wordt ook uitgegeven om de waarde testattack toe te voegen. Klik na voltooiing van dit programma op OK om door te gaan.

-

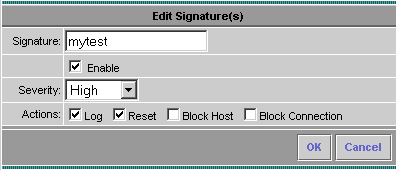

Klik op de naam van de handtekening om de Handelsgrootte en de Handelingen te bewerken of om de handtekening in te schakelen/uit te schakelen.

-

In dit geval wordt de ernst gewijzigd in Hoog en wordt de actie Log & Reset geselecteerd. Klik op OK om verder te gaan.

-

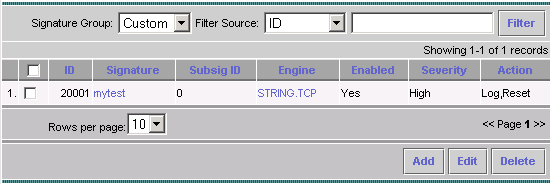

De volledige handtekening lijkt hierop:

-

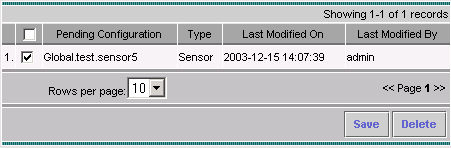

Kies Configuration > In afwachting, controleer de hangende configuratie om er zeker van te zijn dat deze correct is en klik op Save.

-

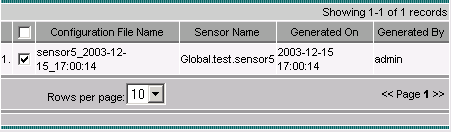

Kies Plaatsing > Generate, en klik van toepassing om de configuratieveranderingen in de Sensor te duwen.

-

Kies Plaatsing > Plaatsen en klik Indienen.

-

Controleer het vakje naast uw sensor en klik op Uitvoeren.

-

Controleer het vakje voor de taak in de wachtrij en klik op Volgende om verder te gaan.

-

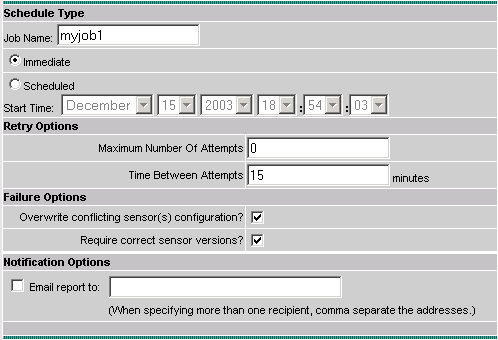

Voer de taaknaam in en voer de taak als direct in en klik vervolgens op Voltooien.

-

Kies Plaatsing > Plaatsen > In behandeling.

Wacht een paar minuten tot alle hangende banen zijn voltooid. De rij moet dan leeg zijn.

-

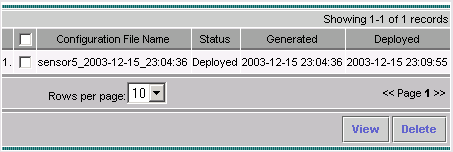

Kies Configuration > History om de implementatie te bevestigen.

Zorg ervoor dat de status van de configuratie zoals implementeerd wordt weergegeven. Dit betekent dat de configuratie van de sensor is bijgewerkt.

Verifiëren

Gebruik dit gedeelte om te bevestigen dat de configuratie correct werkt.

Start de aanval en TCP-reset

Start een testaanval en controleer de resultaten om te controleren of het blokkeringsproces correct werkt.

-

Voordat de aanval wordt gestart, kiest u VPN/Security Management Solutions > Monitoring Center > Security Monitor.

-

Kies monitor in het hoofdmenu en klik op Evenementen.

-

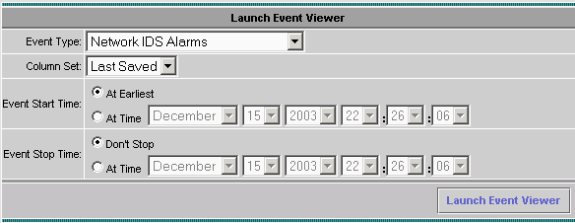

Klik op het venster Event Viewer starten.

-

Telnet van één router aan de andere en type testattack om de aanval te lanceren.

In dit geval, hebben we Telnetted van de router Licht naar het routerhuis. Zodra u op <space> of <enter> drukt, nadat u een tekentack hebt getypt, dient uw Telnet-sessie te worden gereset.

light#telnet 100.100.100.1 Trying 100.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack !--- The Telnet session is reset due to the !--- signature "testattack" being triggered. [Connection to 100.100.100.1 lost]

-

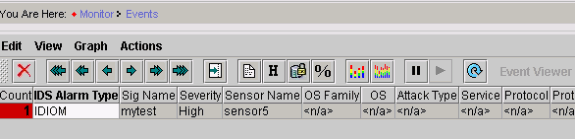

Klik in het Event Viewer op Query Database voor nieuwe gebeurtenissen nu.

U ziet de waarschuwing voor de eerder gelanceerde aanval

-

In het venster Event markeren, klik het alarm met de rechtermuisknop en selecteer Context bekijken of NSDB weergeven om meer gedetailleerde informatie over het alarm te bekijken.

Problemen oplossen

Deze sectie bevat informatie waarmee u problemen met de configuratie kunt oplossen.

Procedure voor probleemoplossing

Voltooi deze stappen om een oplossing te vinden.

-

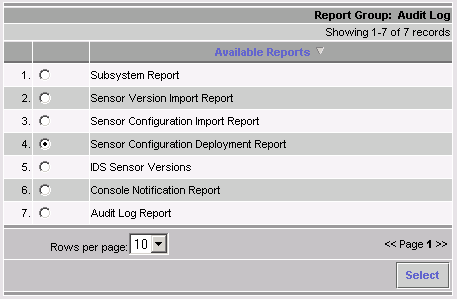

Kies in de MC van IDS Rapporten > Generate.

Afhankelijk van het type probleem, dienen in één van de zeven beschikbare rapporten nadere bijzonderheden te worden gevonden.

-

Terwijl het blokkeren van de haven van het Opdracht en van de Controle gebruikt om de router toegang-lijsten te vormen, worden TCP Resets verzonden van de het besnuffelen interface van de Sensor. Zorg ervoor dat u de juiste poort hebt gebruikt, met behulp van de ingestelde spanwijdte op de switch, vergelijkbaar met deze:

set spanboth inpkts enable -

Als TCP Reset niet werkt, logt u in op de Sensor en voert u de opdracht show event in.

Start de aanval en controleer of het alarm al dan niet is geactiveerd. Als het alarm is geactiveerd, controleert u of het alarm is ingesteld voor het type actie TCP-reset.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

17-Oct-2008 |

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback