Shunning instellen op een UNIX Director

Inhoud

Inleiding

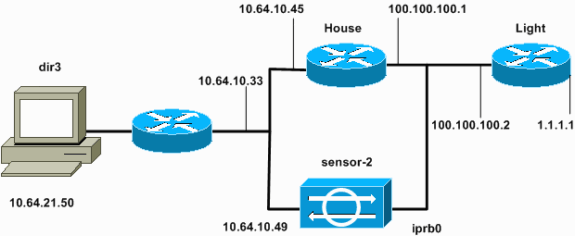

De Director en Sensor van Cisco Inbraakdetectiesysteem (IDS) kunnen worden gebruikt voor het beheer van een Cisco-router voor Shunning. In dit document wordt een sensor (sensor-2) geconfigureerd om aanvallen op de router "House" te detecteren en deze informatie door te geven aan de directeur "dir3." Na configuratie wordt een aanval gestart (ping van meer dan 1024 bytes, wat handtekening 2151 is, en een Internet Control Message Protocol [ICMP]-overstroming, die handtekening 2152 is) vanaf router "Light". De Sensor detecteert de aanval en communiceert dit met de Director. Een toegangscontrolelijst (ACL) wordt gedownload naar de router om verkeer van de aanvaller af te sluiten. Op de aanvaller host onbereikbaar wordt getoond, en op het slachtoffer wordt de gedownloade ACL getoond.

Voorwaarden

Vereisten

Zorg ervoor dat u aan de volgende voorwaarden voldoet voordat u deze configuratie uitvoert:

-

Installeer de sensor en controleer of deze goed werkt.

-

Zorg ervoor dat de snuffelinterface naar de buiteninterface van de router loopt.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

-

Cisco IDS Director 2.2.3

-

Cisco IDS-sensor 3.0.5

-

Cisco IOS® router met 12.2.6

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Conventies

Raadpleeg Cisco Technical Tips Conventions (Conventies voor technische tips van Cisco) voor meer informatie over documentconventies.

Configureren

Deze sectie bevat informatie over het configureren van de functies die in dit document worden beschreven.

Opmerking: Gebruik Command Lookup Tool (alleen voor geregistreerde klanten) voor meer informatie over de opdrachten die in dit document worden gebruikt.

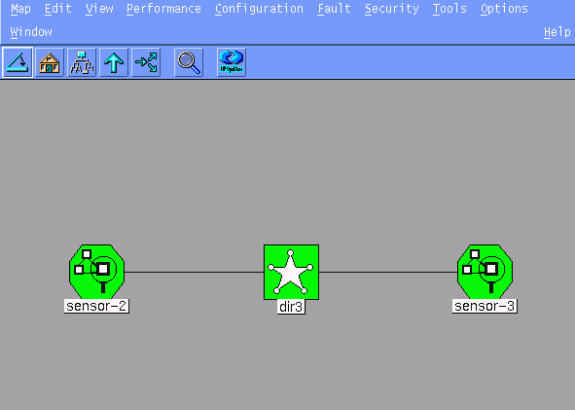

Netwerkdiagram

Dit document gebruikt de netwerkinstallatie die in dit diagram wordt getoond.

Configuraties

Dit document gebruikt de volgende configuraties.

| Routerverlichting |

|---|

Current configuration : 906 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Routerhuis |

|---|

Current configuration : 2187 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname house ! enable password cisco ! ! ! ip subnet-zero ! ! fax interface-type modem mta receive maximum-recipients 0 ! ! ! ! interface FastEthernet0/0 ip address 100.100.100.1 255.255.255.0 !--- After you configure shunning, IDS Sensor puts this line in. ip access-group IDS_FastEthernet0/0_in_1 in duplex auto speed auto ! interface FastEthernet0/1 ip address 10.64.10.45 255.255.255.224 duplex auto speed auto ! ! ! interface FastEthernet4/0 no ip address shutdown duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 10.64.10.33 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server ip pim bidir-enable ! ! !--- After you configure shunning, IDS Sensor puts these lines in. ip access-list extended IDS_FastEthernet0/0_in deny ip host 100.100.100.2 any permit ip host 10.64.10.49 any permit ip any any ! snmp-server manager ! call RSVP-sync ! ! mgcp profile default ! dial-peer cor custom ! ! ! ! line con 0 line aux 0 line vty 0 4 password cisco login ! ! end house# |

De sensor configureren

Voltooi de volgende stappen om de sensor te configureren.

-

Telnet naar 10.64.10.49 met gebruikersnaam root en wachtwoord aanval.

-

Voer de sysconfig-sensor in.

-

Voer, wanneer hierom wordt gevraagd, de configuratie-informatie in, zoals in dit voorbeeld.

1 - IP Address: 10.64.10.49 2 - IP Netmask: 255.255.255.224 3 - IP Host Name: sensor-2 4 - Default Route 10.64.10.33 5 - Network Access Control 64. 10. 6 - Communications Infrastructure Sensor Host ID: 49 Sensor Organization ID: 900 Sensor Host Name: sensor-2 Sensor Organization Name: cisco Sensor IP Address: 10.64.10.49 IDS Manager Host ID: 50 IDS Manager Organization ID: 900 IDS Manager Host Name: dir3 IDS Manager Organization Name: cisco IDS Manager IP Address: 10.64.21.50 -

Sla de configuratie op als hierom wordt gevraagd en laat de sensor opnieuw opstarten.

De sensor aan de Director toevoegen

Voltooi deze stappen om de sensor aan de Director toe te voegen.

-

Telnet naar 10.64.21.50 met gebruikersnaam en wachtwoord aanval.

-

Voer vw& in om HP OpenView te starten.

-

Selecteer in het hoofdmenu Beveiliging > Configureren.

-

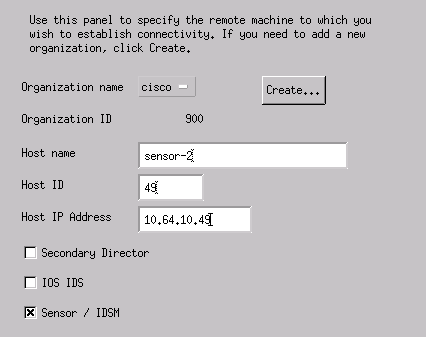

Selecteer in het hulpprogramma Configuration File Management de optie File > Add Host en klik op Volgende.

-

Dit is een voorbeeld van hoe de gevraagde informatie moet worden ingevuld.

-

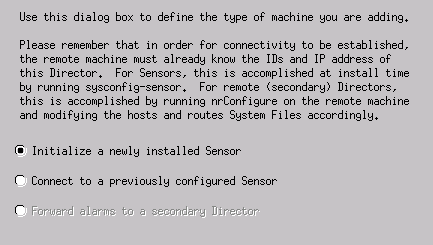

Accepteer de standaardinstelling voor het type machine en klik op Volgende, zoals in dit voorbeeld.

-

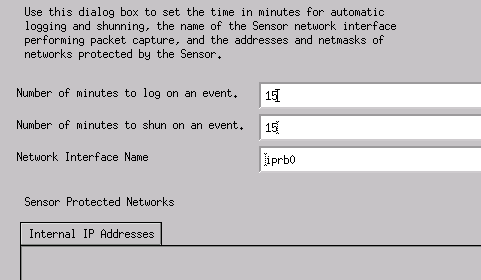

Wijzig het logbestand en schuif minuten, of laat ze als standaard staan als de waarden acceptabel zijn. Verander de naam van de netwerkinterface in de naam van uw selecterende interface.

In dit voorbeeld is het "iprb0." Het kan zijn "spwr0" of iets anders afhankelijk van het Sensor type en hoe u uw Sensor aansluit.

-

Klik op Volgende totdat er een optie is om op Voltooien te klikken.

U hebt met succes de Sensor in Directeur toegevoegd. In het hoofdmenu moet u sensor-2 zien, zoals in dit voorbeeld.

Shunning voor Cisco IOS-router configureren

Voltooi deze stappen om Shunning voor de Cisco IOS-router te configureren.

-

Selecteer in het hoofdmenu Beveiliging > Configureren.

-

Markeer sensor-2 in het Configuration File Management Utility en dubbelklik erop.

-

Open apparaatbeheer.

-

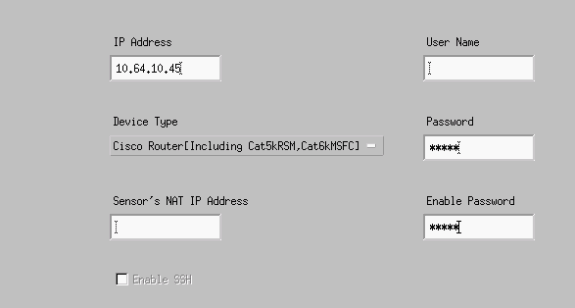

Klik op Apparaten > Toevoegen en voer de informatie in zoals in dit voorbeeld. Klik op OK om door te gaan.

Telnet en laat wachtwoorden toe aanpassen wat in de router "Huis." is

-

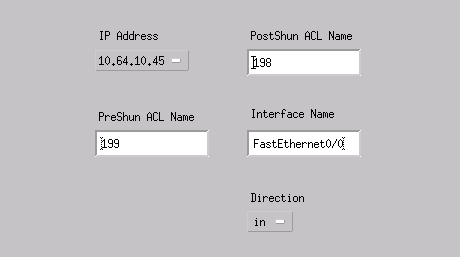

Klik op Interfaces > Add, voer deze informatie in en klik op OK om door te gaan.

-

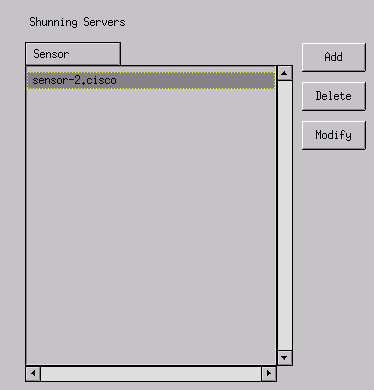

Klik op Shunning > Add en selecteer sensor-2.cisco als de shunning server. Sluit het venster Apparaatbeheer wanneer u klaar bent.

-

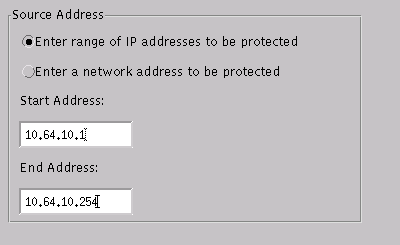

Open het venster voor inbraakdetectie en klik op Beschermde netwerken. Voeg het bereik 10.64.10.1 tot 10.64.10.254 toe aan het beschermde netwerk, zoals in dit voorbeeld wordt getoond.

-

Klik op Profiel > Handmatige configuratie.

-

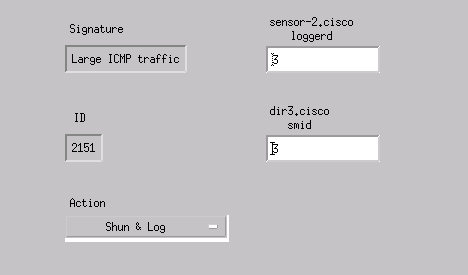

Selecteer Handtekeningen wijzigen > Groot ICMP-verkeer met een ID van 2151.

-

Klik op Wijzigen, wijzig de actie van Geen naar Shun & Log, en klik op OK om door te gaan.

-

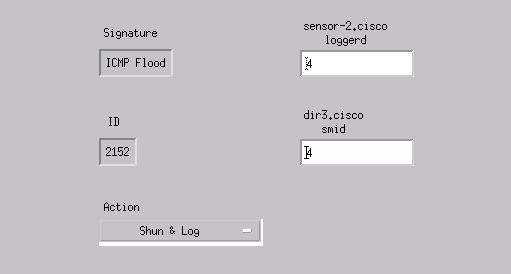

Kies ICMP Flood met een ID van 2152 en klik op Wijzigen. Verander de Actie van Geen naar Shun & Log, en klik op OK om door te gaan.

-

Klik op OK om het venster voor inbraakdetectie te sluiten.

-

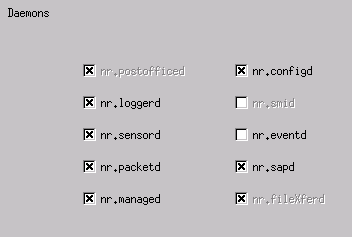

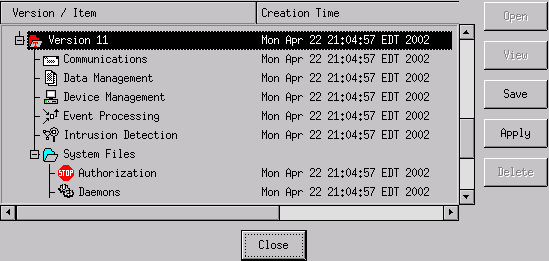

Open de map Systeembestanden en open het venster Daemons.

Zorg ervoor dat u deze daemons heeft ingeschakeld:

-

Klik op OK om verder te gaan, kies de zojuist aangepaste versie en klik op Opslaan en Toepassen.

Wacht tot het systeem u vertelt dat de sensor klaar is met het herstarten van de services en sluit vervolgens alle vensters voor de Director Configuration.

Verifiëren

Deze sectie bevat informatie die u kunt gebruiken om te controleren of uw configuratie correct werkt.

Bepaalde opdrachten met show worden ondersteund door de tool Output Interpreter (alleen voor geregistreerde klanten). Hiermee kunt u een analyse van de output van opdrachten met show genereren.

-

show access-list - Toont de access-list opdrachtverklaringen in de routerconfiguratie. Het maakt ook een lijst van een klaptelling die op het aantal tijden wijst een element tijdens een toegang-lijst bevelonderzoek is aangepast.

-

ping - Gebruikt om basisnetwerkconnectiviteit te diagnosticeren.

Voordat een aanval wordt gestart

Alvorens een aanval wordt gelanceerd, geef deze bevelen uit.

house#show access-list

Extended IP access list IDS_FastEthernet0/0_in_1

permit ip host 10.64.10.49 any

permit ip any any (12 matches)

house#

light#ping 10.64.10.45

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

light#

Start de aanval en Shunning

Start uw aanval van de router "Licht" naar het slachtoffer "Huis." Wanneer ACL wordt beïnvloed, worden de onbereikbaarheden gezien.

light#ping Protocol [ip]: Target IP address: 10.64.10.45 Repeat count [5]: 1000000 Datagram size [100]: 18000 Timeout in seconds [2]: Extended commands [n]: Sweep range of sizes [n]: Type escape sequence to abort. Sending 1000000, 18000-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.

Zodra de Sensor de aanval heeft gedetecteerd, en de ACL wordt gedownload, en deze uitvoer wordt weergegeven op "Huis."

house#show access-list Extended IP access list IDS_FastEthernet0/0_in_0 permit ip host 10.64.10.49 any deny ip host 100.100.100.2 any (459 matches) permit ip any any

De onbereikbaar zijn nog steeds te zien op "Licht", zoals in dit voorbeeld.

Light#ping 10.64.10.45 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: U.U.U Success rate is 0 percent (0/5)

Vijftien minuten later gaat "House" terug naar de normale situatie, omdat het "shunning" was ingesteld op 15 minuten.

House#show access-list

Extended IP access list IDS_FastEthernet0/0_in_1

permit ip host 10.64.10.49 any

permit ip any any (12 matches)

house#

"Licht" kan "Huis" pingen.

Light#ping 10.64.10.45 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

Problemen oplossen

Er is momenteel geen specifieke troubleshooting-informatie beschikbaar voor deze configuratie.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

05-Sep-2001 |

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback