Inleiding

In dit document wordt beschreven hoe u de Cisco Identity Services Engine (ISE) configureert als een externe verificatie voor het beheer van de Cisco DNA Center GUI.

Voorwaarden

Vereisten

Cisco raadt u aan om kennis te hebben van deze onderwerpen:

- TACACS+- en RADIUS-protocollen

- Cisco ISE-integratie met Cisco DNA Center

- Cisco ISE-beleidsevaluatie

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco Identity Services Engine (ISE) versie 3.4 Patch1

- Cisco DNA Center Version-2.3.5.5

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Voordat u begint

- Zorg ervoor dat u ten minste één RADIUS-verificatieserver hebt geconfigureerd op Systeem > Instellingen > Externe services > Verificatie- en beleidsservers.

- Alleen een gebruiker met SUPER-ADMIN-ROLE-machtigingen op Cisco DNA kan deze procedure uitvoeren.

- Externe verificatie inschakelen Fallback.

Let op: in releases eerder dan 2.1.x, wanneer externe verificatie is ingeschakeld, valt Cisco DNA Center terug naar lokale gebruikers als de AAA-server onbereikbaar is of de AAA-server een onbekende gebruikersnaam afwijst. In de huidige versie valt Cisco DNA Center niet terug naar lokale gebruikers als de AAA-server onbereikbaar is of als de AAA-server een onbekende gebruikersnaam afwijst. Wanneer externe verificatie en terugvalbeveiliging zijn ingeschakeld, kunnen externe gebruikers en lokale beheerders zich aanmelden bij Cisco DNA Center.

Als u externe verificatie wilt inschakelen, gaat u naar de instantie Cisco DNA Center en voert u de opdracht this CLI (magctl rbac external_auth_fallback inschakelen) in.

Configureren

(Optie 1) Cisco DNA External Authentication configureren met RADIUS

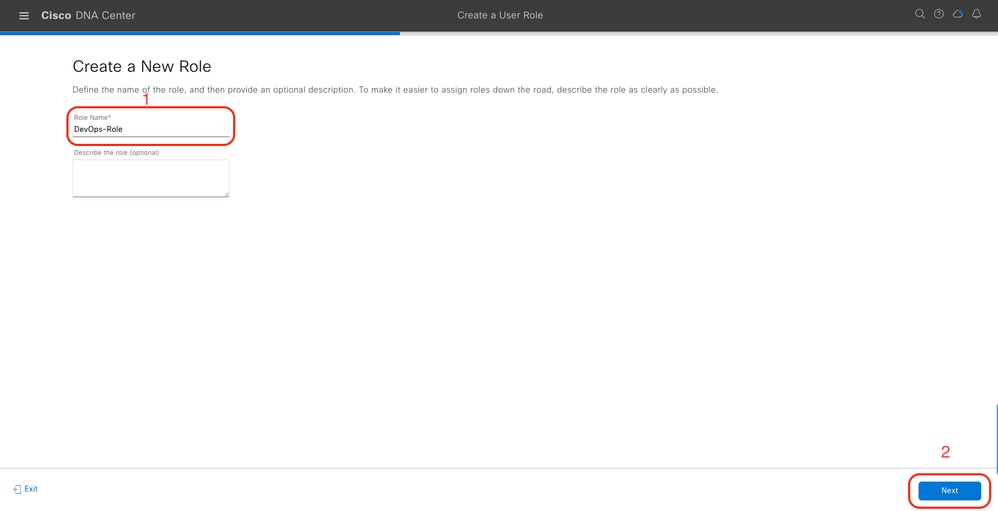

Stap 1. (Optioneel) Aangepaste rollen definiëren.

Configureer uw aangepaste rollen die aan uw vereisten voldoen, in plaats daarvan kunt u de standaardgebruikersrollen gebruiken. Dit kan worden gedaan vanuit het tabblad Systeem > Gebruikers en rollen > Rolgebaseerd toegangsbeheer.

Procedure

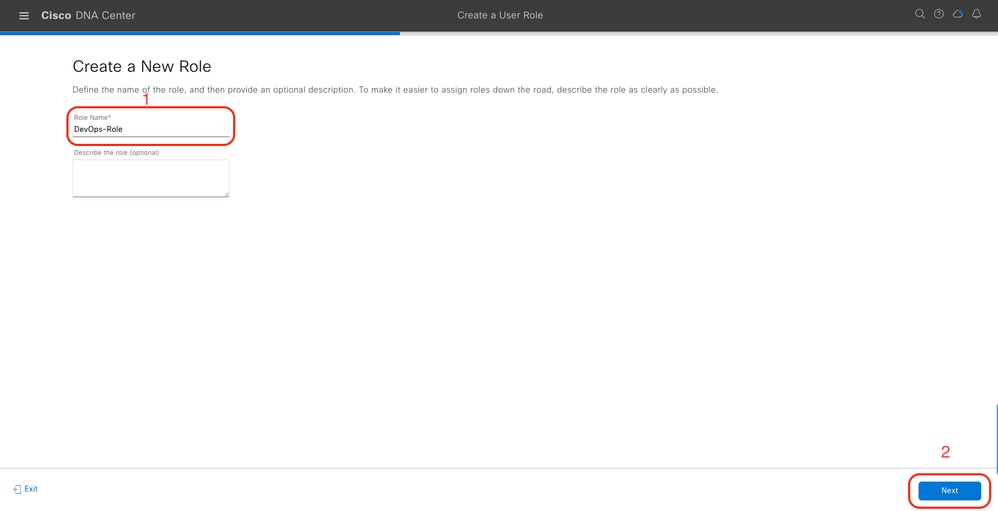

a. Een nieuwe rol maken.

Naam DevOps-rol

Naam DevOps-rol

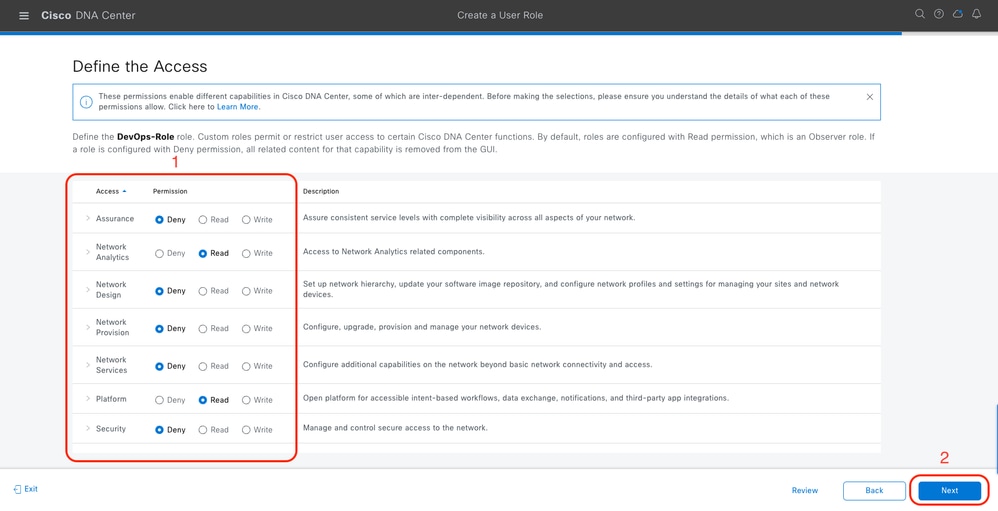

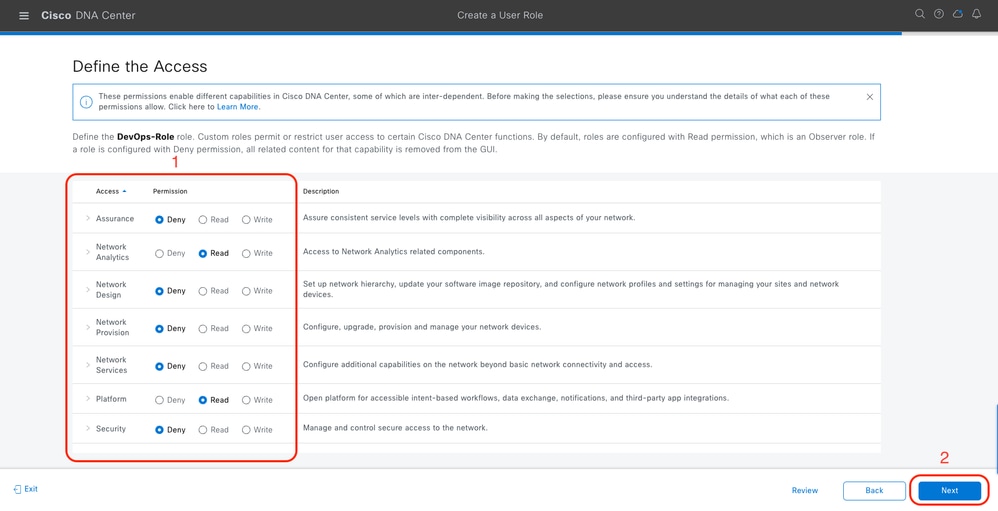

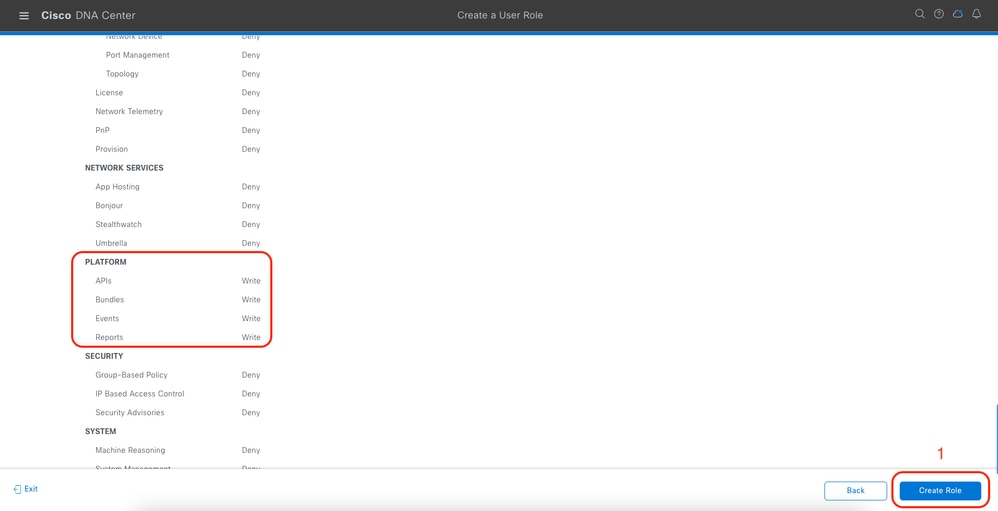

b. Definieer de toegang.

Toegang tot DevOps-rollen

Toegang tot DevOps-rollen

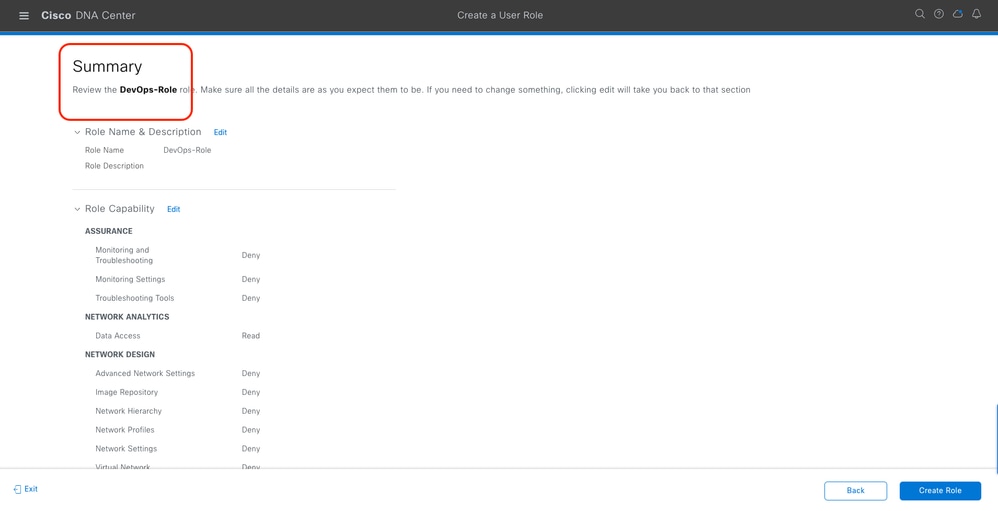

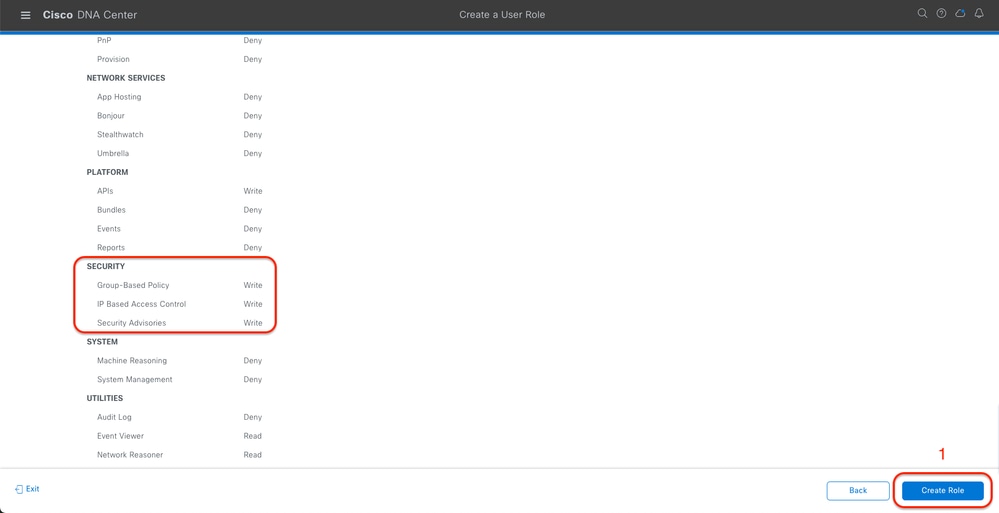

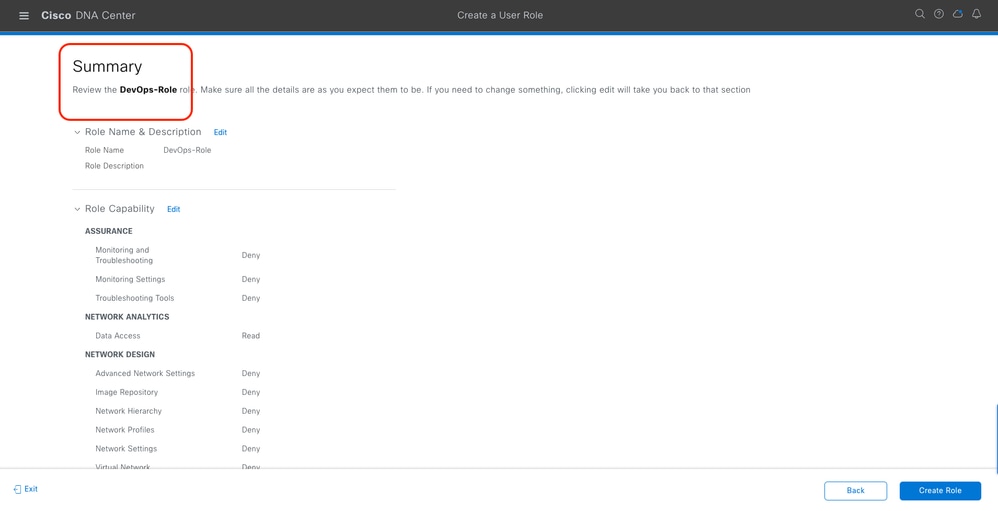

c. De nieuwe rol maken.

Overzicht van DevOps-rol

Overzicht van DevOps-rol

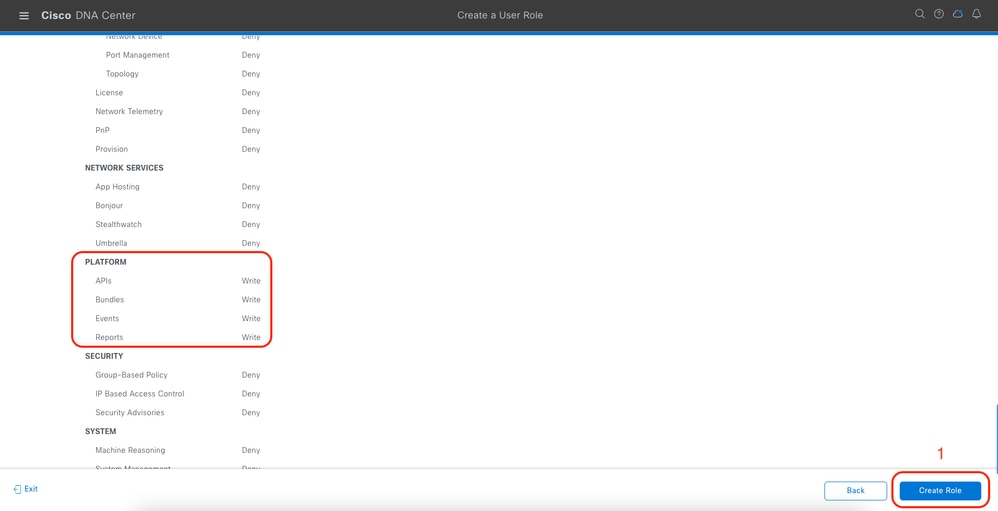

DevOps-rol bekijken en maken

DevOps-rol bekijken en maken

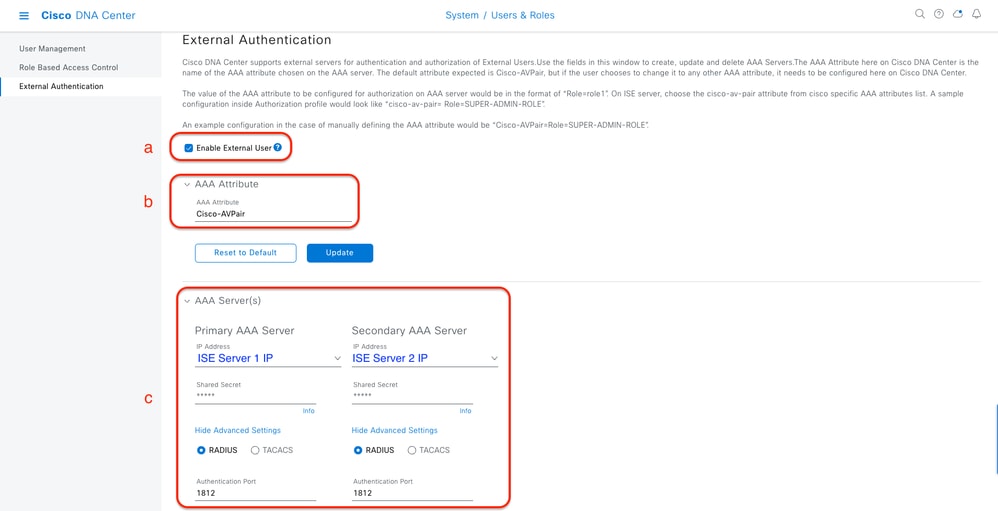

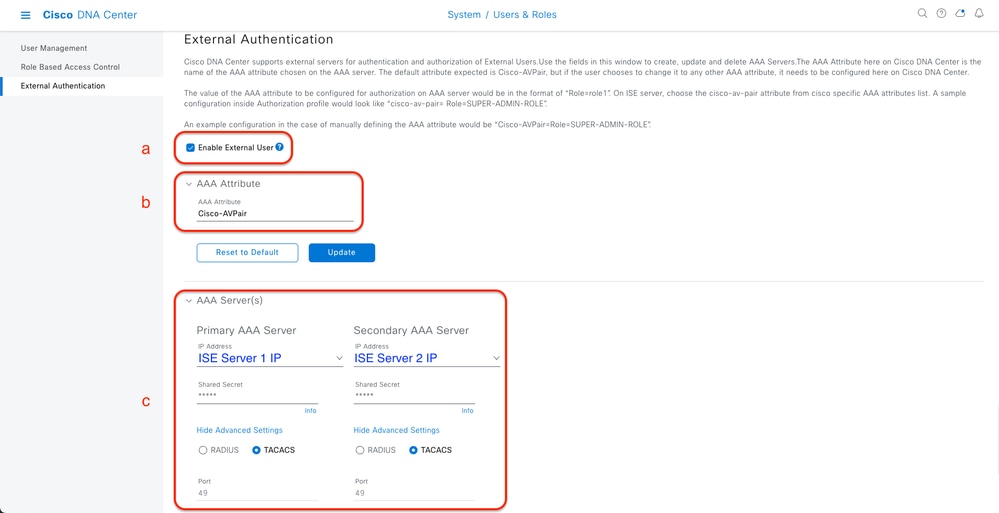

Stap 2. Externe verificatie configureren met RADIUS.

Dit kan worden gedaan vanuit het tabblad Systeem > Gebruikers en rollen > Externe verificatie.

Procedure

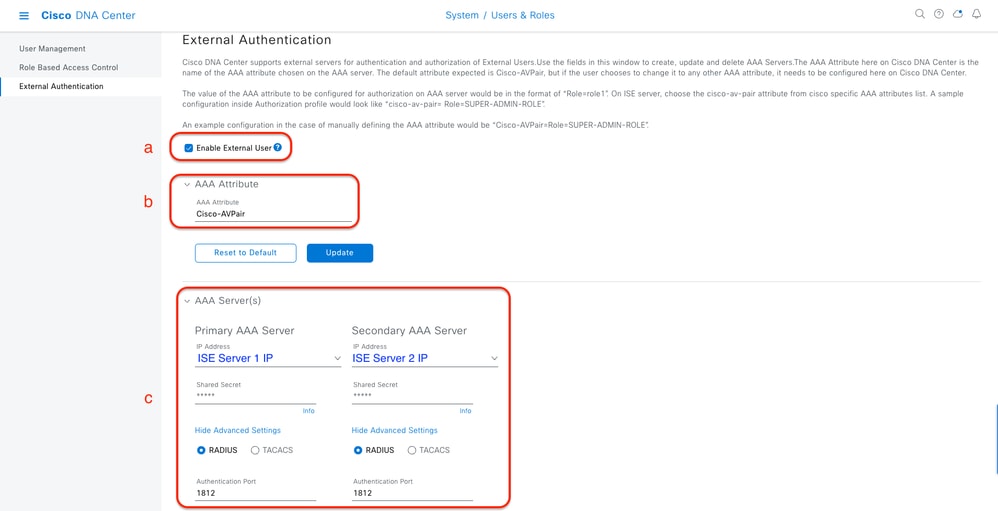

a. Schakel het selectievakje Externe gebruiker inschakelen in om externe verificatie in Cisco DNA Center in te schakelen.

b. Stel de AAA-kenmerken in.

Voer Cisco-AVPair in het veld AAA-kenmerken in.

c. (Optioneel) Primaire en secundaire AAA-server configureren.

Zorg ervoor dat het RADIUS-protocol ten minste is ingeschakeld op de primaire AAA-server, of op zowel de primaire als de secundaire server.

(RADIUS) Configuratiestappen voor externe verificatie

(RADIUS) Configuratiestappen voor externe verificatie

(Optie 2) Configureer ISE voor RADIUS

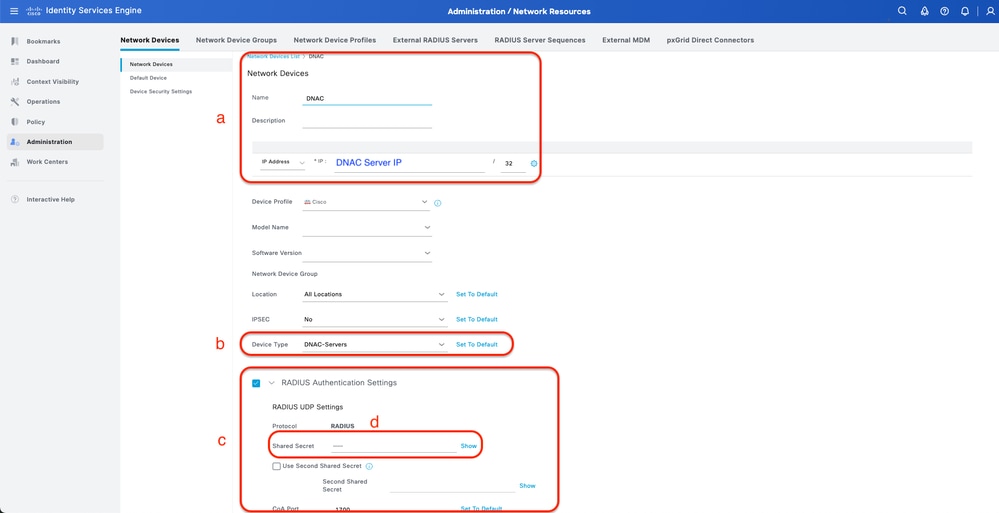

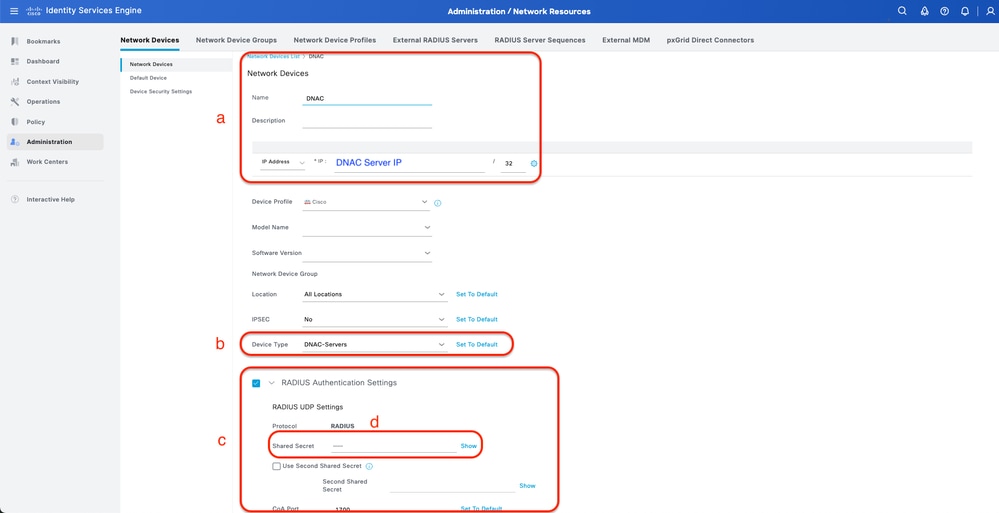

Stap 1. Voeg de Cisco DNA-server toe als netwerkapparaat op ISE.

U kunt dit doen via het tabblad Beheer > Netwerkbronnen > Netwerkapparaten.

Procedure

a. Definieer (Cisco DNA) netwerkapparaatnaam en IP.

b. (Optioneel) Type apparaat classificeren voor de voorwaarde Policy Set.

c. RADIUS-verificatieinstellingen inschakelen.

d. Stel RADIUS Shared Secret in.

ISE Network Device (DNAC) voor RADIUS

ISE Network Device (DNAC) voor RADIUS

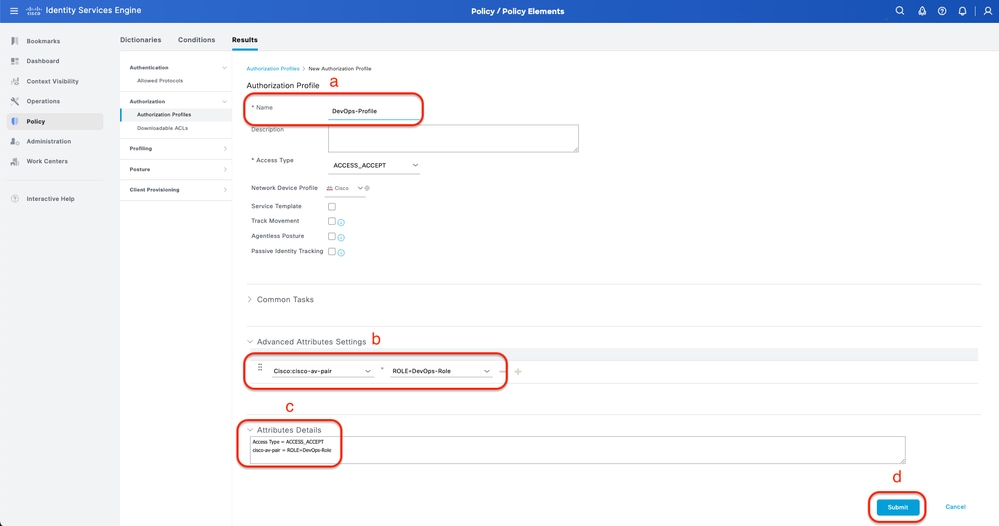

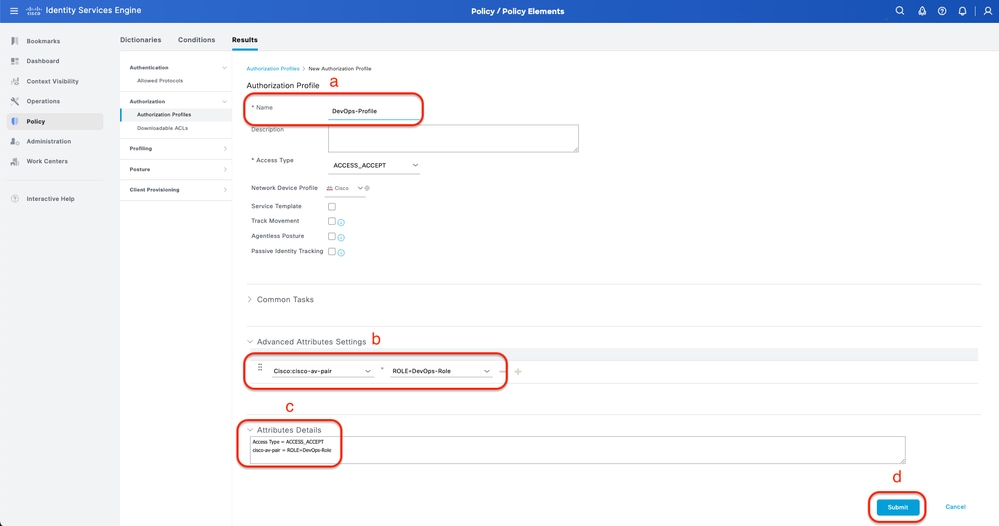

Stap 2. Machtigingsprofielen voor RADIUS maken.

Dit kan worden gedaan vanuit het tabblad Beleid > Beleidselementen > Resultaten > Autorisatie > Autorisatieprofielen.

Opmerking: maak 3x RADIUS-autorisatieprofielen, één voor elke gebruikersrol.

Procedure

a. Klik op Toevoegen en definieer de naam van het RADIUS-autorisatieprofiel.

b. Voer het Cisco:cisco-av-pair in de Advanced Attributes Settings en vul de juiste gebruikersrol.

- Voer voor de gebruikersrol (DecOps-Role) ROLE=DevOps-Role in.

- Voer voor de gebruikersrol (NETWORK-ADMIN-ROLE) ROLE=NETWORK-ADMIN-ROLE in.

- Voer voor de gebruikersrol (SUPER-ADMIN-ROL) ROLE=SUPER-ADMIN-ROL in.

c. Bekijk de Attribuutdetails.

d. Klik op Opslaan.

Machtigingsprofiel maken

Machtigingsprofiel maken

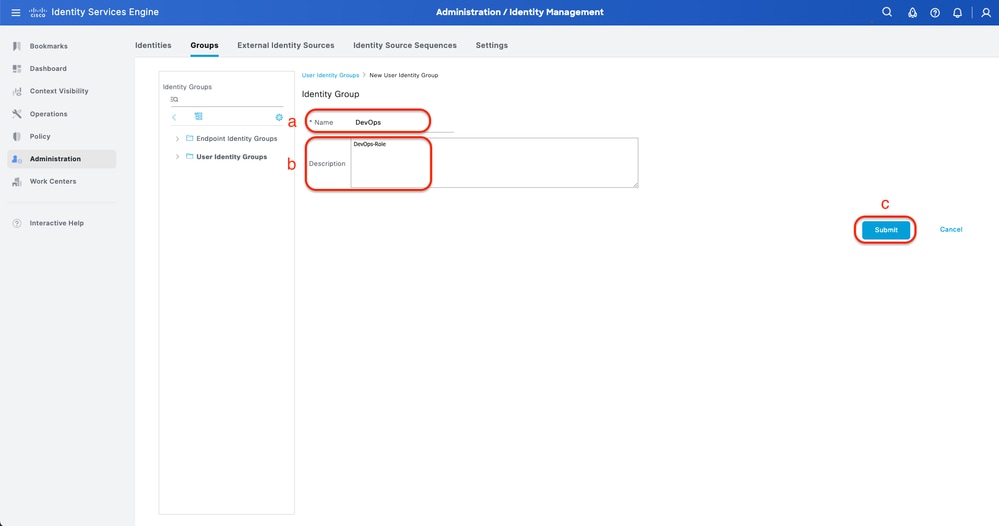

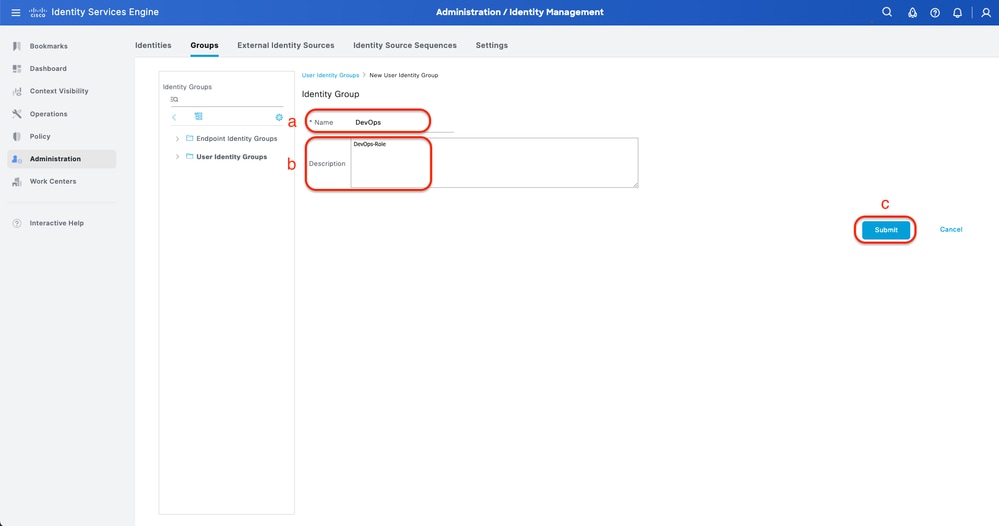

Stap 3. Gebruikersgroep aanmaken.

Dit kan worden gedaan vanuit het tabblad Beheer > Identiteitsbeheer > Groepen > Gebruikersidentiteitsgroepen.

Procedure

a. Klik op Toevoegen en definieer de naam van de identiteitsgroep.

b. (Optioneel) Definieer de beschrijving.

c. Klik op Indienen.

Gebruikersidentiteitsgroep aanmaken

Gebruikersidentiteitsgroep aanmaken

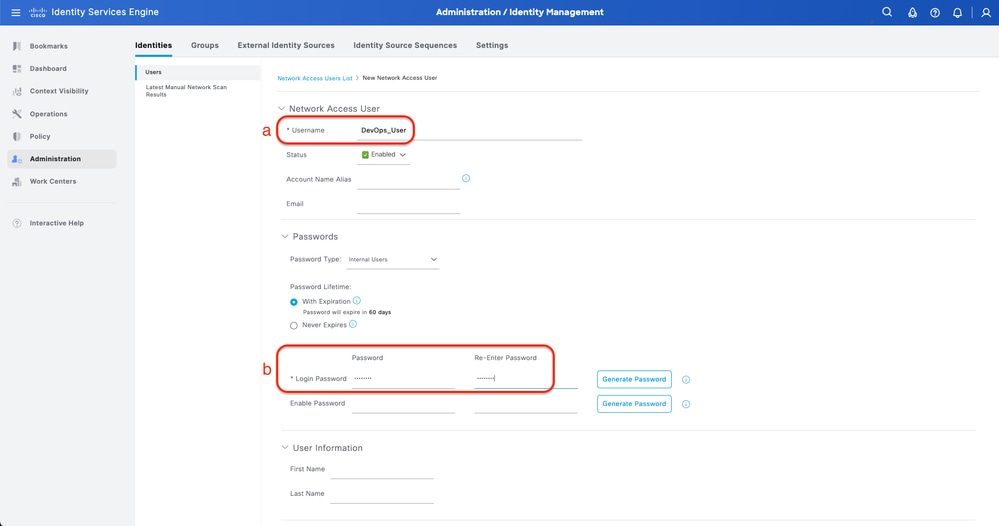

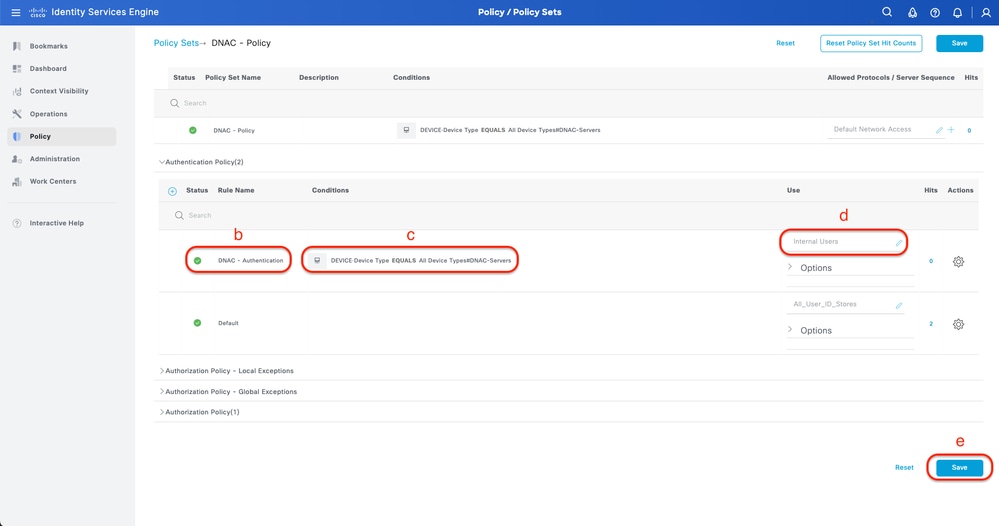

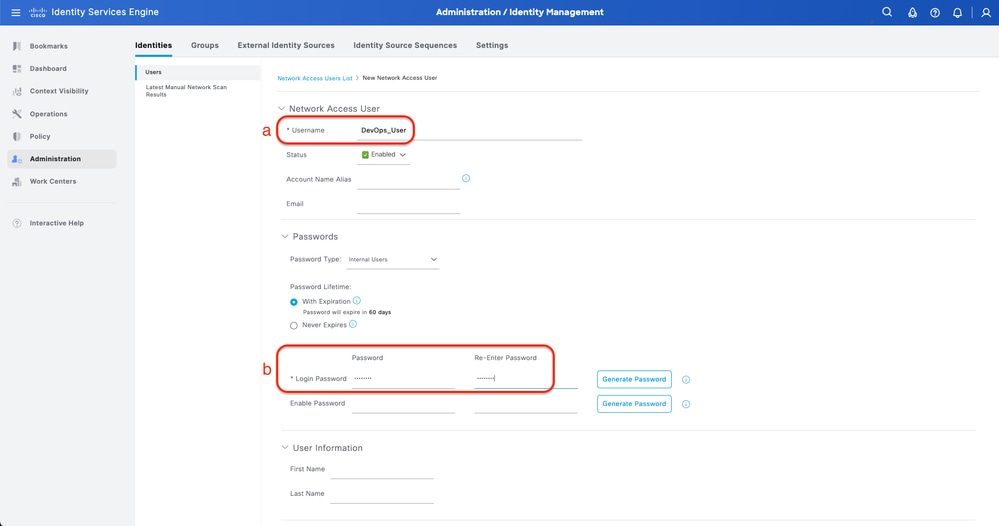

Stap 4. Lokale gebruiker maken.

Dit kan worden gedaan vanuit het tabblad Beheer > Identiteitsbeheer > Identiteiten > Gebruikers.

Procedure

a. Klik op Toevoegen en definieer de gebruikersnaam.

b. Stel het aanmeldingswachtwoord in.

c. De gebruiker toevoegen aan de gerelateerde gebruikersgroep.

d. Klik op Indienen.

Lokale gebruiker aanmaken 1-2

Lokale gebruiker aanmaken 1-2

Lokale gebruiker aanmaken 2-2

Lokale gebruiker aanmaken 2-2

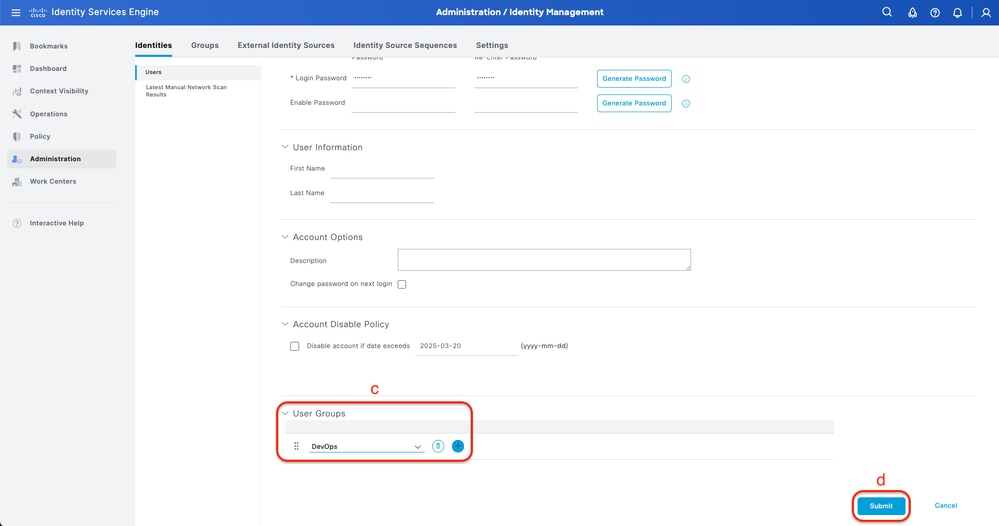

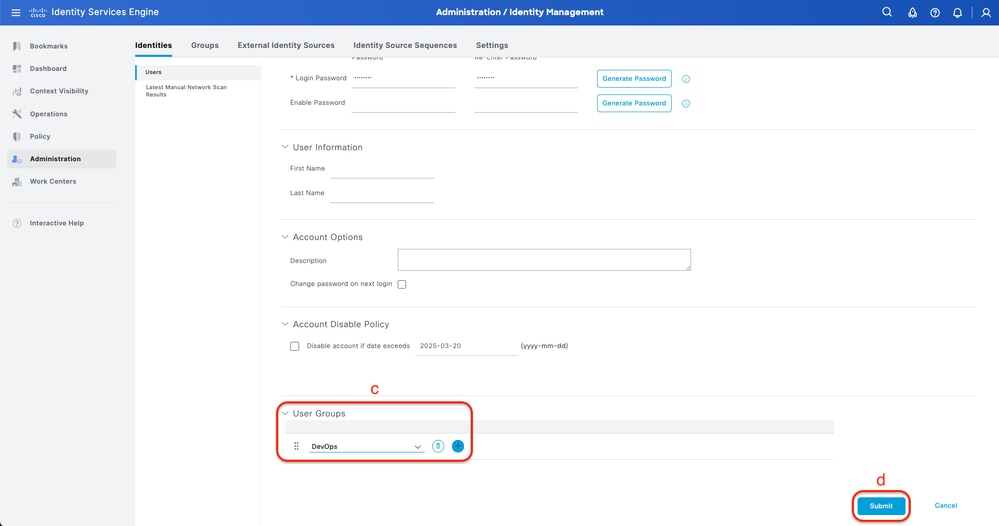

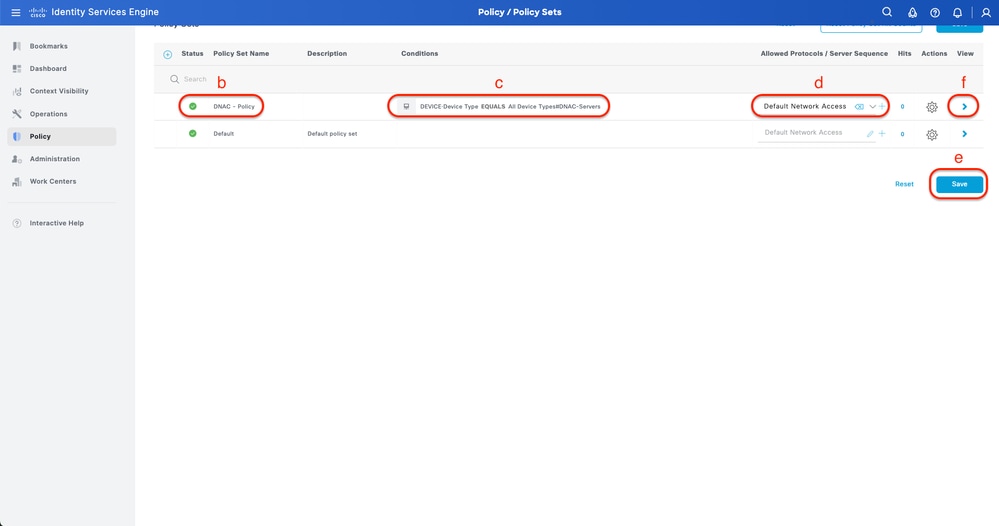

Stap 5. (Optioneel) RADIUS-beleidsset toevoegen.

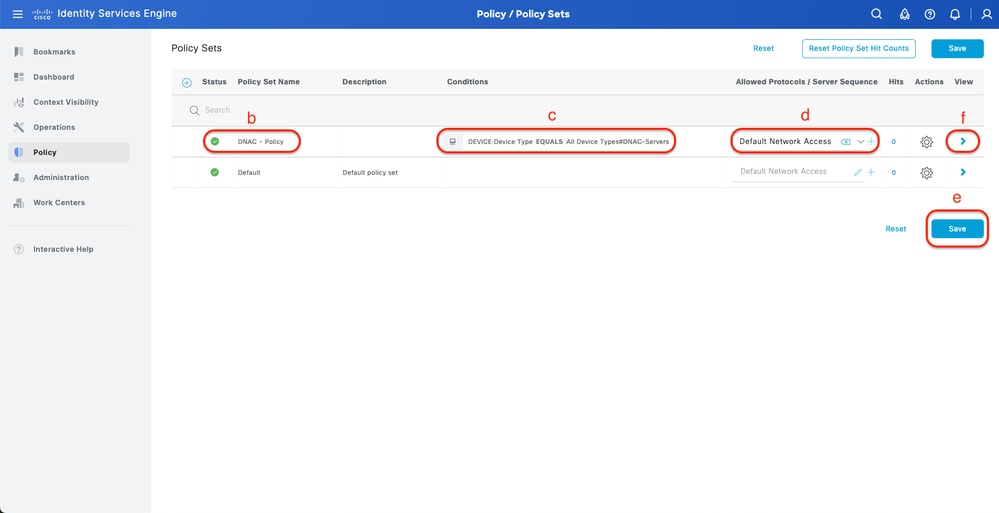

Dit kan worden gedaan vanuit het tabblad Beleid > Beleidsreeksen.

Procedure

a. Klik op Acties en kies (Nieuwe rij hierboven invoegen).

b. Definieer de naam van de beleidsset.

c. Stel de voorwaarde voor beleidsinstellingen in op Selecteer apparaattype dat u eerder hebt gemaakt op (Stap1 > b).

d. Stel de toegestane protocollen in.

e. Klik op Opslaan.

f. Klik op (>) Weergave beleidsset om de verificatie- en autorisatieregels te configureren.

RADIUS-beleidsset toevoegen

RADIUS-beleidsset toevoegen

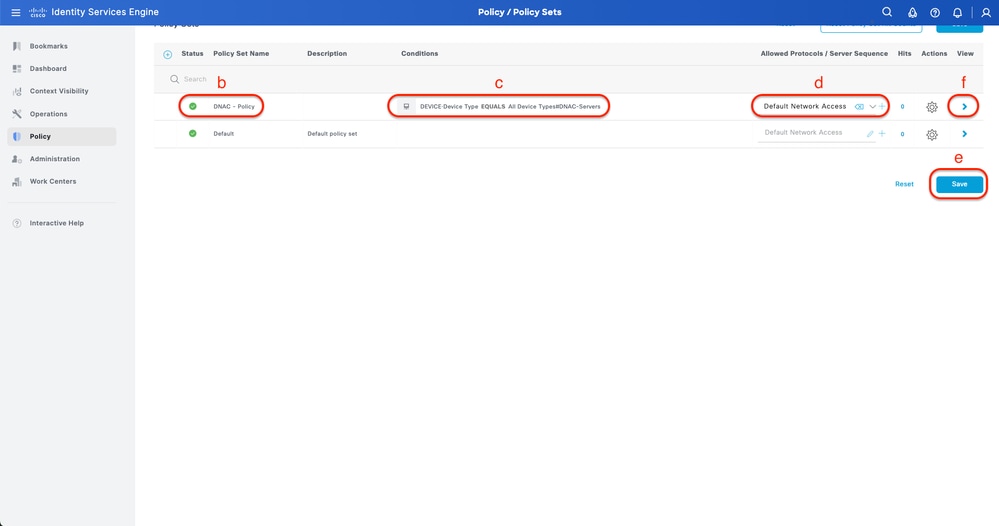

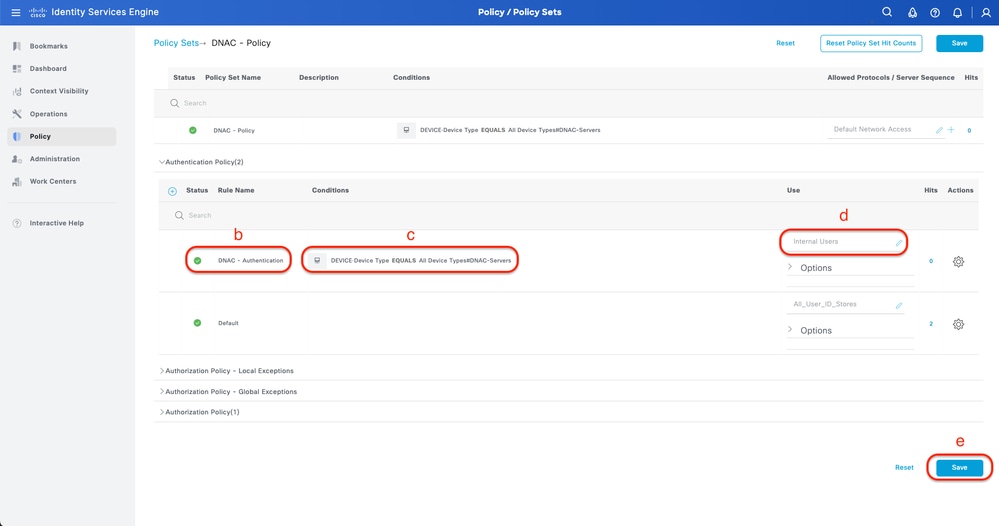

Stap 6. Verificatiebeleid RADIUS configureren.

Dit kan worden gedaan via het tabblad Beleid > Beleidssets > Klik (>).

Procedure

a. Klik op Acties en kies (Nieuwe rij hierboven invoegen).

b. Definieer de naam van het verificatiebeleid.

c. Stel de voorwaarde voor het verificatiebeleid in en selecteer Apparaattype dat u eerder hebt gemaakt op (Stap1 > b).

d. Stel het verificatiebeleid Gebruik voor identiteitsbron in.

e. Klik op Opslaan.

RADIUS-verificatiebeleid toevoegen

RADIUS-verificatiebeleid toevoegen

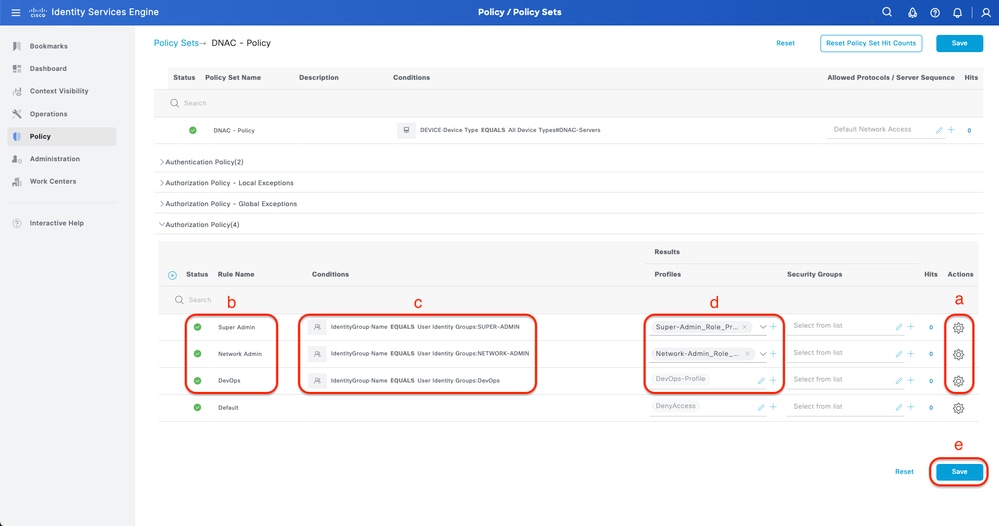

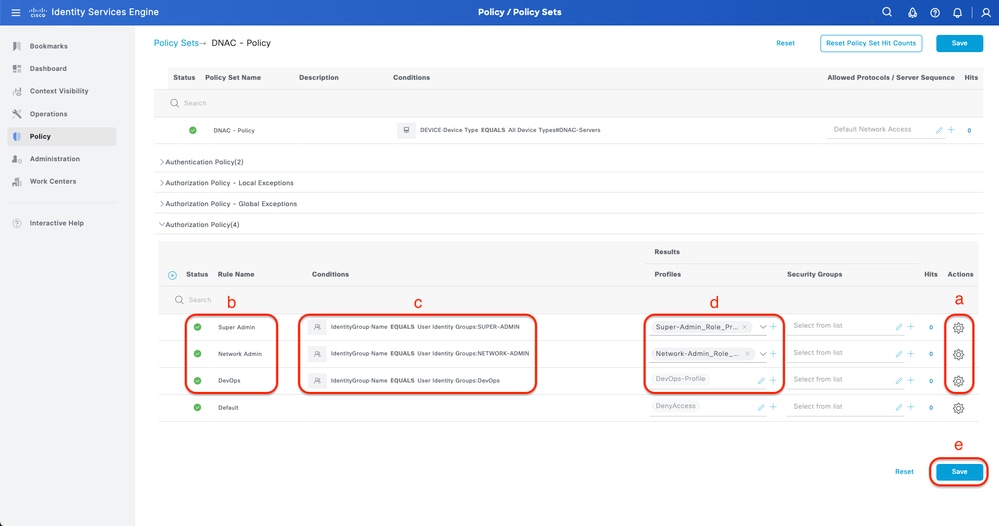

Stap 7. RADIUS-autorisatiebeleid configureren.

U kunt dit doen via het tabblad Beleid > Beleidsreeksen> Klik (>).

Met deze stap wordt het machtigingsbeleid voor elke gebruikersrol gemaakt:

- SUPER-ADMIN-ROL

- NETWERK-BEHEERDER-ROL

- DevOps-rol

Procedure

a. Klik op Acties en kies (Nieuwe rij hierboven invoegen).

b. Definieer de naam van het autorisatiebeleid.

c. Stel de voorwaarde voor het autorisatiebeleid in en selecteer de gebruikersgroep die u hebt gemaakt in (Stap 3).

d. Stel de resultaten/profielen van het autorisatiebeleid in en selecteer het autorisatieprofiel dat u in hebt gemaakt (stap 2).

e. Klik op Opslaan.

Machtigingsbeleid toevoegen

Machtigingsbeleid toevoegen

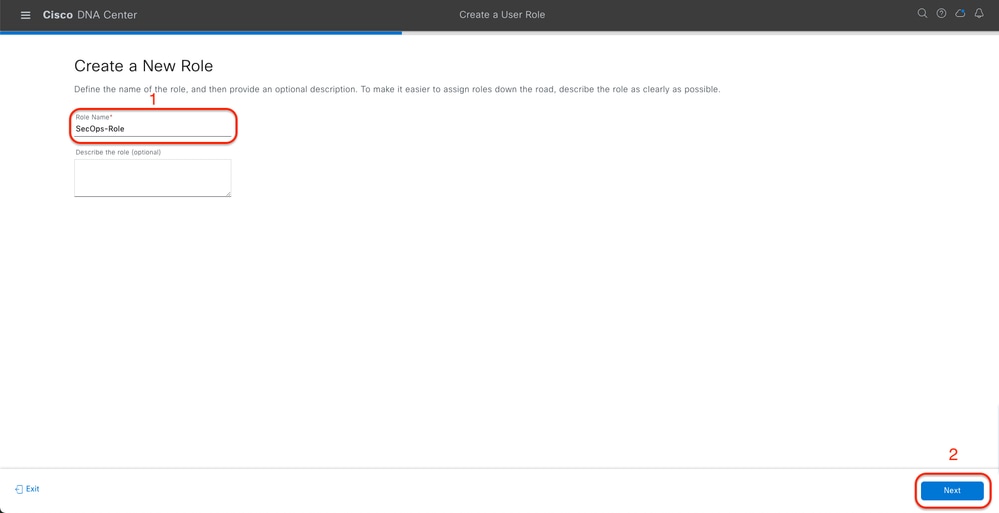

(Optie 3) Cisco DNA External Authentication configureren met behulp van TACACS+

Stap 1. (Optioneel) Aangepaste rollen definiëren.

Configureer uw aangepaste rollen die aan uw vereisten voldoen, in plaats daarvan kunt u de standaardgebruikersrollen gebruiken. Dit kan worden gedaan vanuit het tabblad Systeem > Gebruikers en rollen > Rolgebaseerd toegangsbeheer.

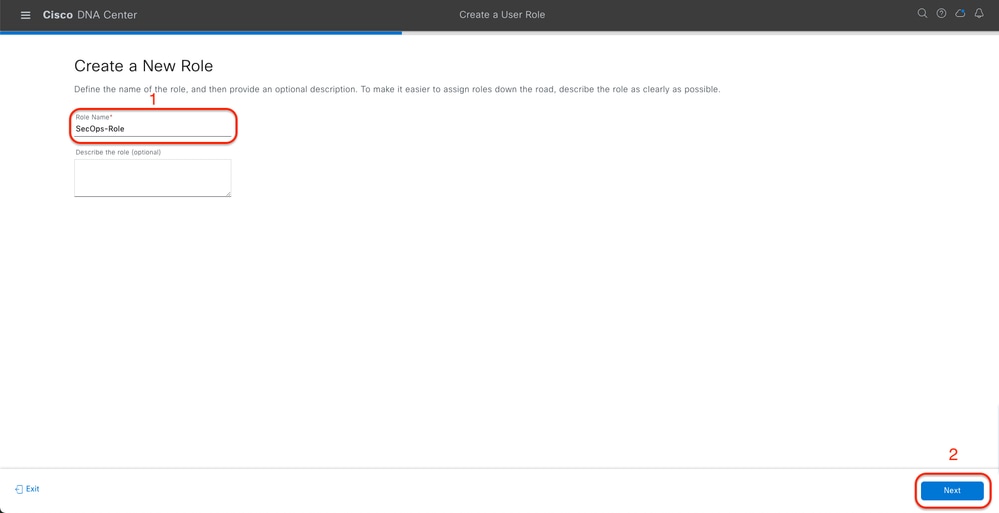

Procedure

a. Een nieuwe rol maken.

SecOps-rolnaam

SecOps-rolnaam

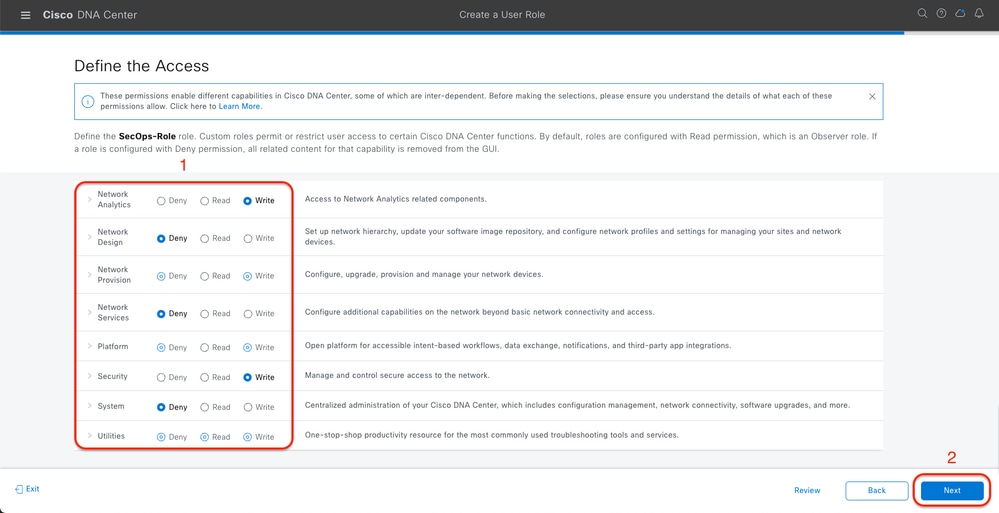

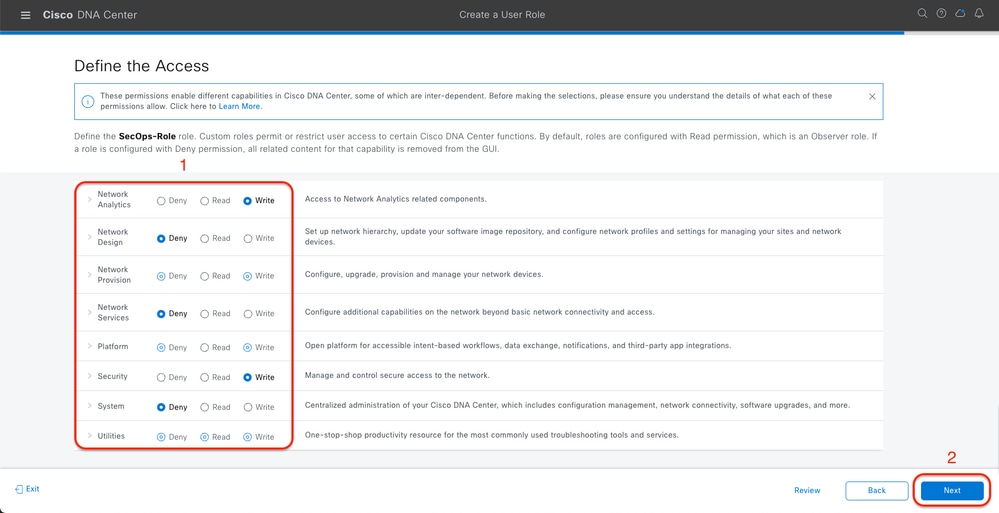

b. Definieer de toegang.

Toegang tot SECops-rollen

Toegang tot SECops-rollen

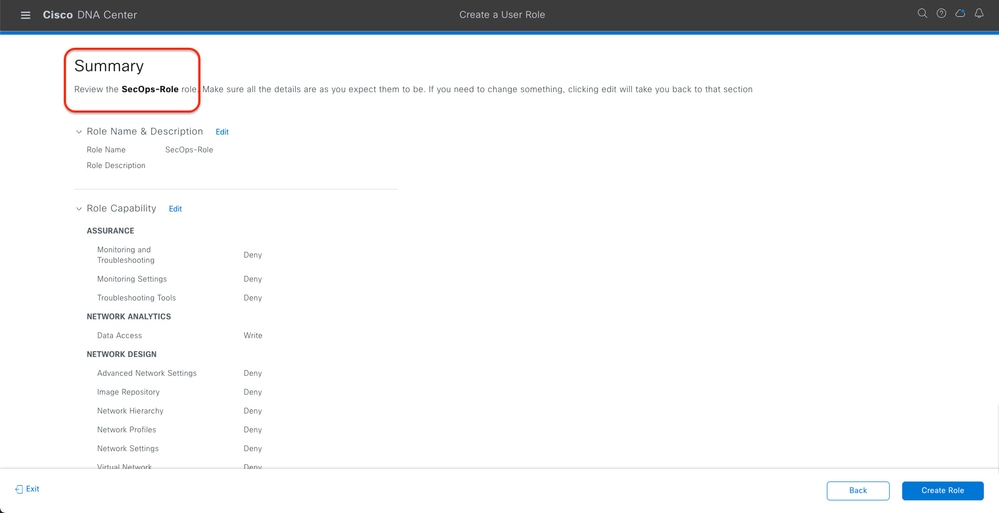

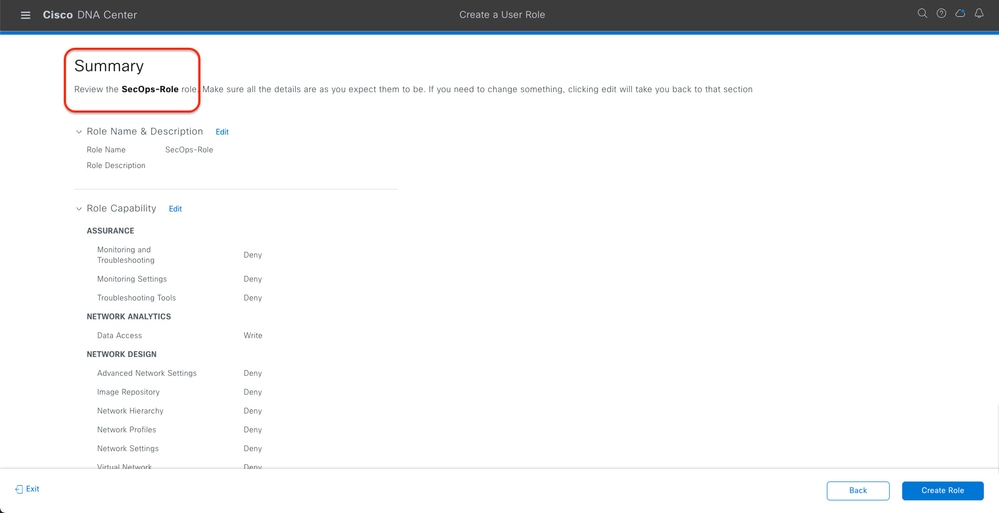

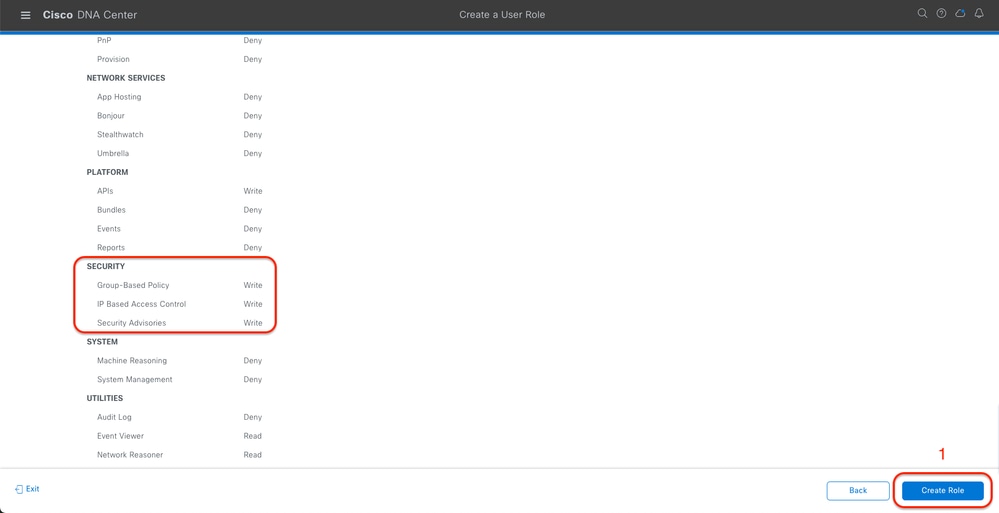

c. De nieuwe rol maken.

Overzicht van de rol van SECops

Overzicht van de rol van SECops

SecOps-rol bekijken en maken

SecOps-rol bekijken en maken

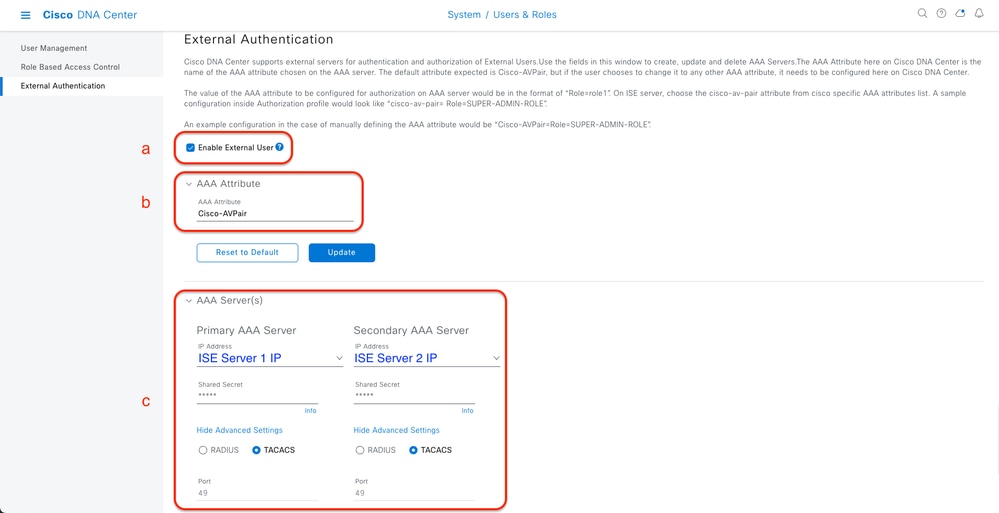

Stap 2. Configureer externe verificatie met behulp van TACACS+.

Dit kan worden gedaan vanuit het tabblad Systeem > Gebruikers en rollen > Externe verificatie.

a. Schakel het selectievakje Externe gebruiker inschakelen in om externe verificatie in Cisco DNA Center in te schakelen.

b. Stel de AAA-kenmerken in.

Voer Cisco-AVPair in het veld AAA-kenmerken in.

c. (Optioneel) Configureer de primaire en secundaire AAA-server.

Zorg ervoor dat het TACACS+-protocol ten minste is ingeschakeld op de primaire AAA-server, of op zowel de primaire als de secundaire server.

(TACACS+) Configuratiestappen voor externe verificatie

(TACACS+) Configuratiestappen voor externe verificatie

(Optie 4) Configureer ISE voor TACACS+

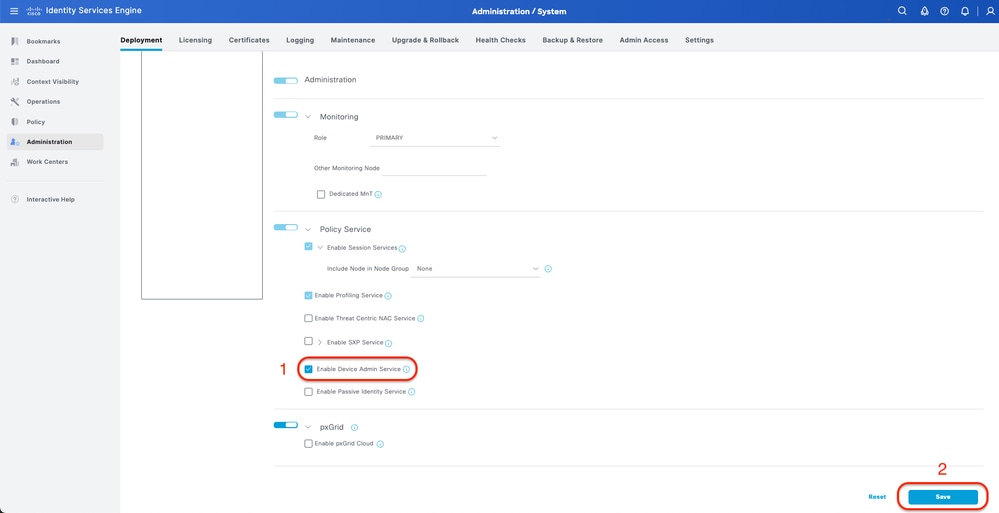

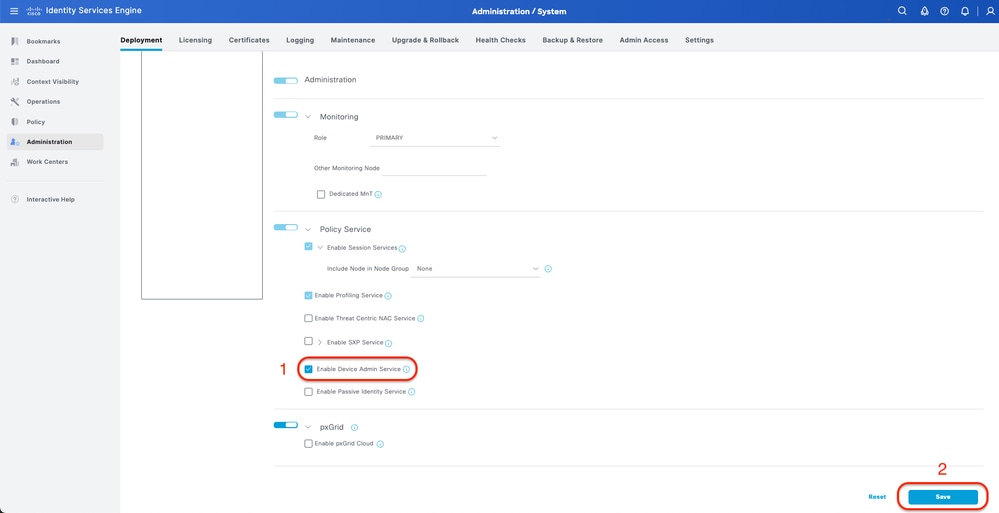

Stap 1. Apparaatbeheerservice inschakelen.

Dit kan worden gedaan via het tabblad Beheer > Systeem > Implementatie > Bewerken (ISE PSN-node) > Schakel Apparaatbeheerservice inschakelen in.

Apparaatbeheerservice inschakelen

Apparaatbeheerservice inschakelen

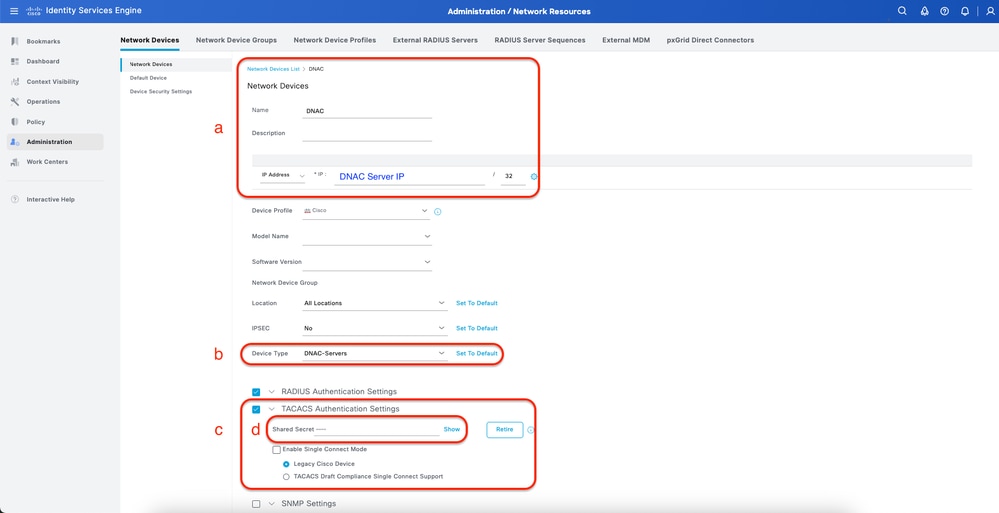

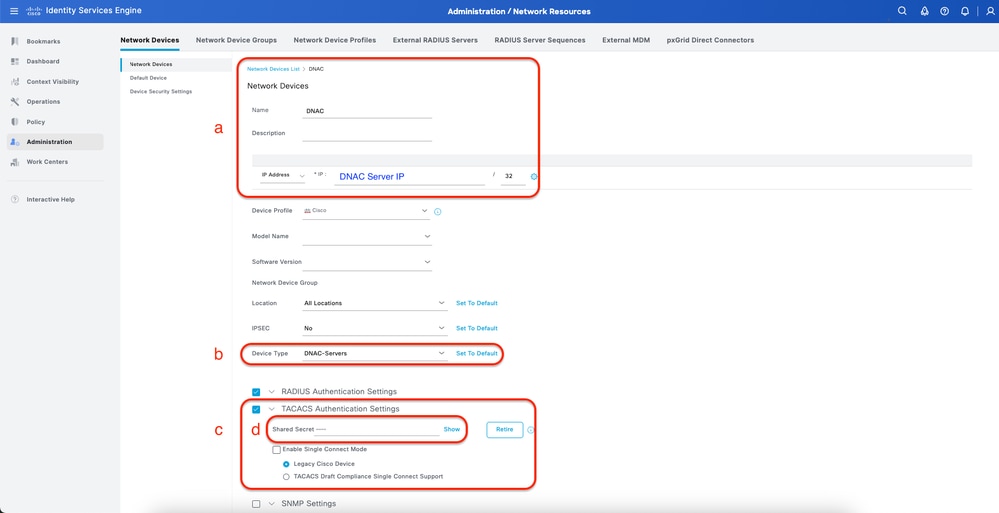

Stap 2. Cisco DNA-server toevoegen als netwerkapparaat op ISE.

U kunt dit doen via het tabblad Beheer > Netwerkbronnen > Netwerkapparaten.

Procedure

a. Definieer (Cisco DNA) netwerkapparaatnaam en IP.

b. (Optioneel) Type apparaat classificeren voor de voorwaarde Policy Set.

c. TACACS+-verificatieinstellingen inschakelen.

d. Gedeeld TACACS+-geheim instellen.

ISE Network Device (DNAC) voor TACACS+

ISE Network Device (DNAC) voor TACACS+

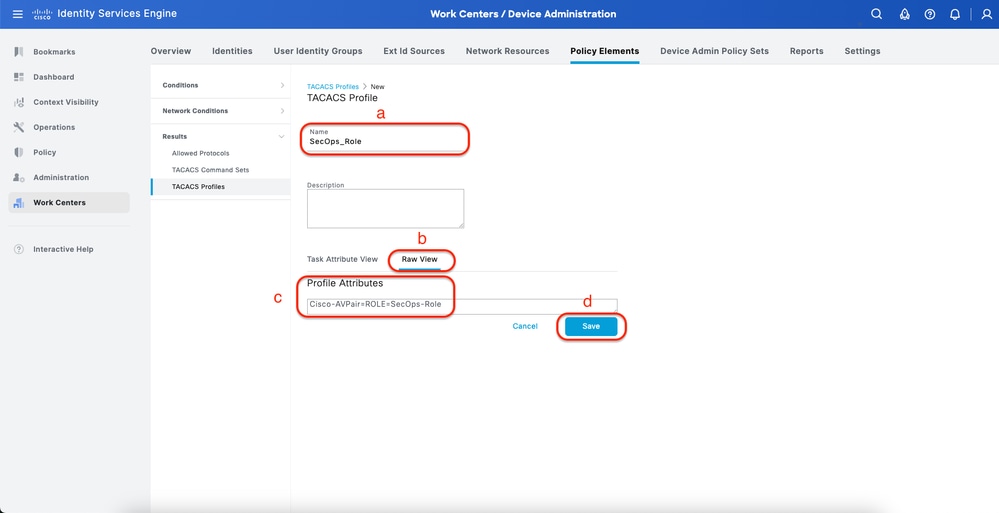

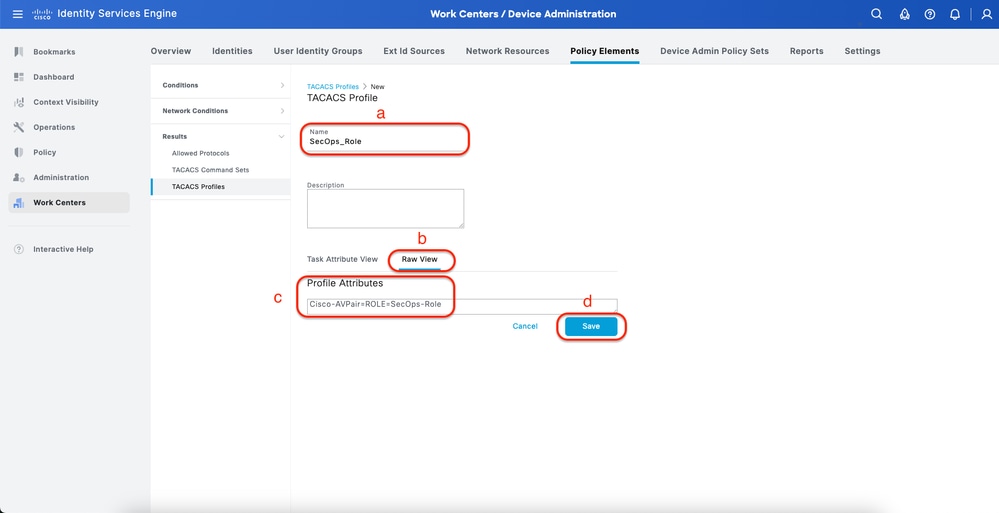

Stap 3. Maak TACACS+-profielen voor elke Cisco DNA-rol.

U kunt dit doen via het tabblad Werkcentra > Apparaatbeheer > Beleidselementen > Resultaten > TACACS-profielen.

Opmerking: maak 3x TACACS+-profielen, één voor elke gebruikersrol.

Procedure

a. Klik op Toevoegen en definieer de naam van het TACACS-profiel.

b. Klik op het tabblad Raw View.

c. Voer de Cisco-AVPair=ROLE= in en vul de juiste gebruikersrol in.

- Voer voor de gebruikersrol (SecOps-Role) Cisco-AVPair=ROLE=SecOps-Role in.

- Voer voor de gebruikersrol (NETWORK-ADMIN-ROLE) Cisco-AVPair=ROLE=NETWORK-ADMIN-ROLE in.

- Voer voor de gebruikersrol (SUPER-ADMIN-ROLE) Cisco-AVPair=ROLE=SUPER-ADMIN-ROLE in.

Opmerking: onthoud dat de AVPair-waarde (Cisco-AVPair=ROLE=) hoofdlettergevoelig is en dat deze overeenkomt met de Cisco DNA-gebruikersrol.

d. Klik op Opslaan.

TACACS-profiel maken (SecOps_Role)

TACACS-profiel maken (SecOps_Role)

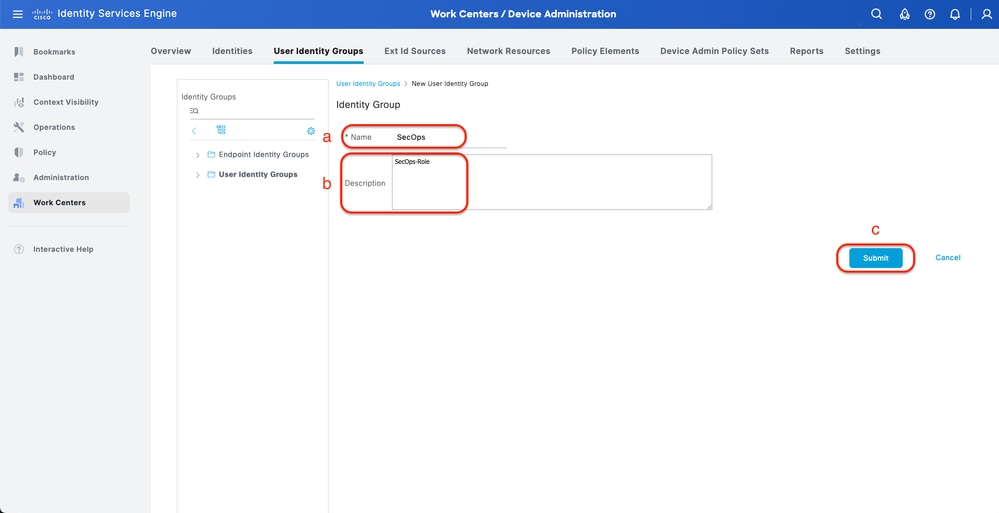

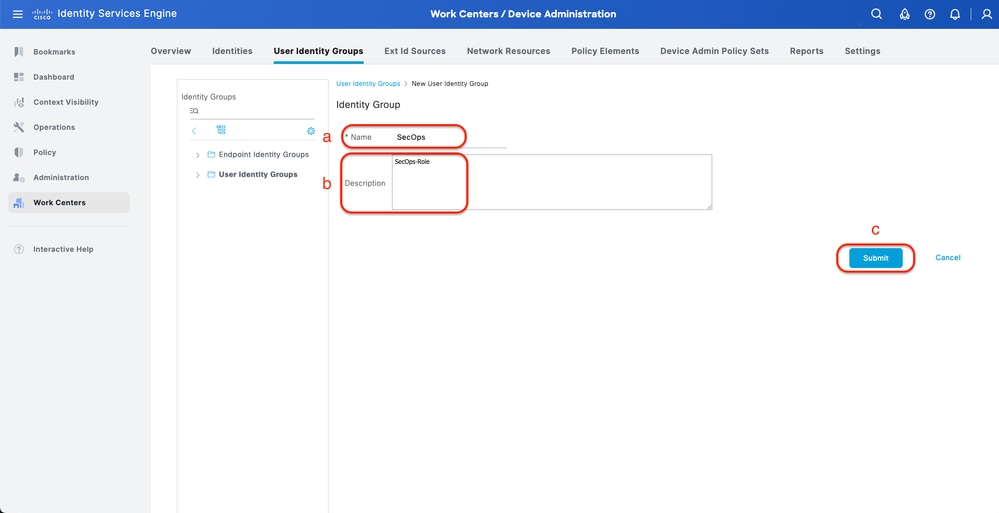

Stap 4. Gebruikersgroep aanmaken.

Dit kan worden gedaan via het tabblad Werkcentra > Apparaatbeheer > Gebruikersidentiteitsgroepen.

Procedure

a. Klik op Toevoegen en definieer de naam van de identiteitsgroep.

b. (Optioneel) Definieer de beschrijving.

c. Klik op Indienen.

Gebruikersidentiteitsgroep aanmaken

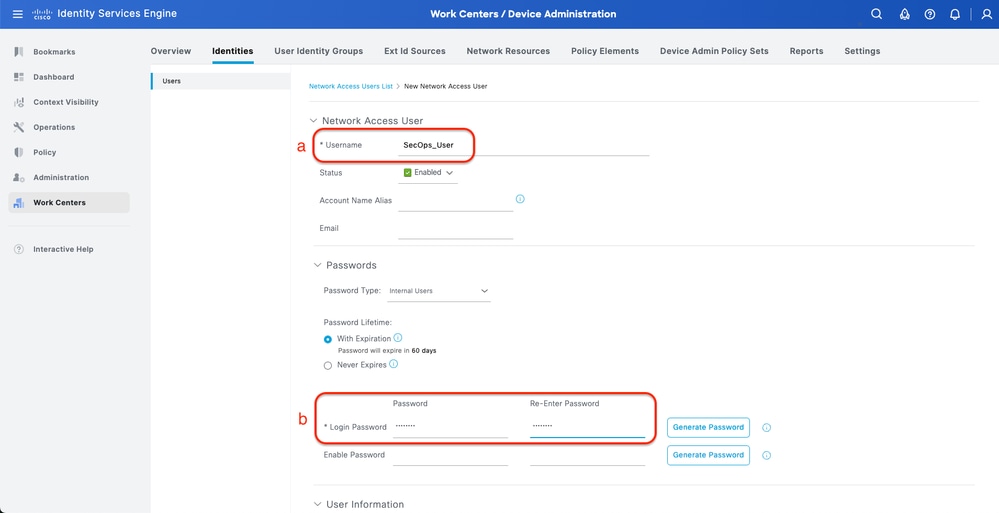

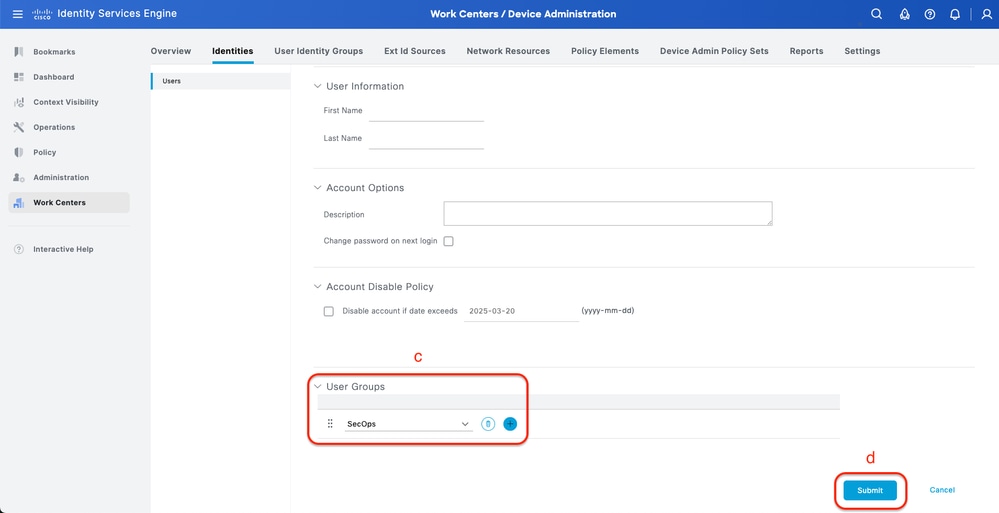

Gebruikersidentiteitsgroep aanmaken Stap 5. Lokale gebruiker maken.

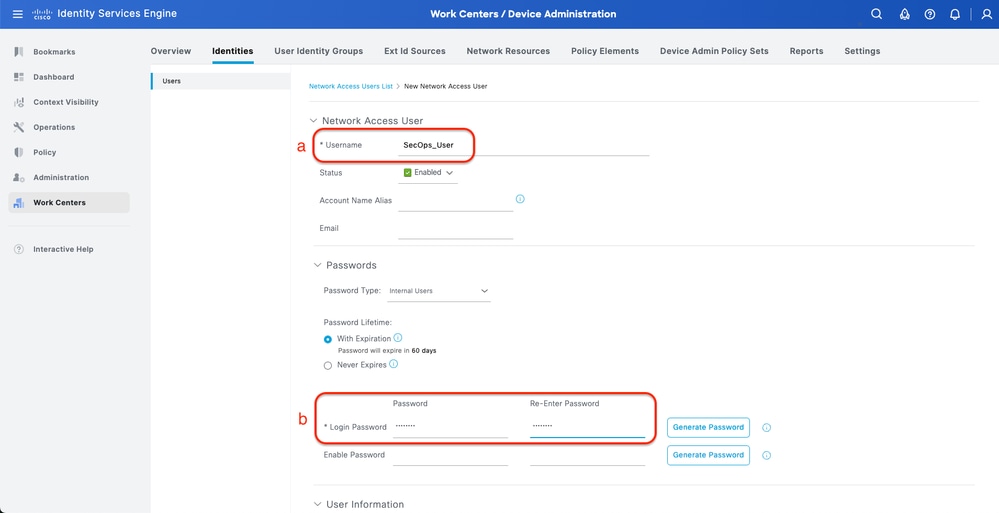

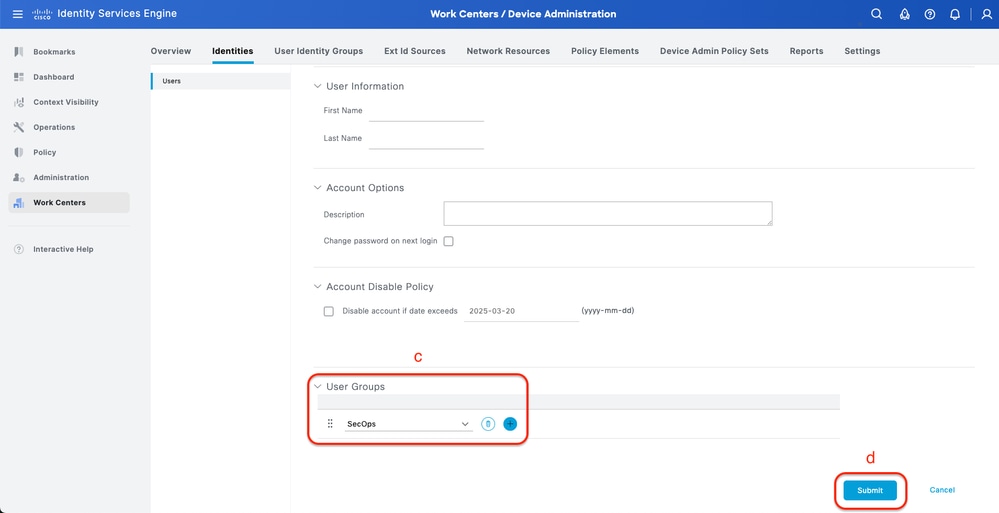

Dit kan worden gedaan via het tabblad Werkcentra > Apparaatbeheer > Identiteiten > Gebruikers.

Procedure

a. Klik op Toevoegen en definieer de gebruikersnaam.

b. Stel het aanmeldingswachtwoord in.

c. De gebruiker toevoegen aan de gerelateerde gebruikersgroep.

d. Klik op Indienen.

Lokale gebruiker aanmaken 1-2

Lokale gebruiker aanmaken 1-2

Lokale gebruiker aanmaken 2-2

Lokale gebruiker aanmaken 2-2

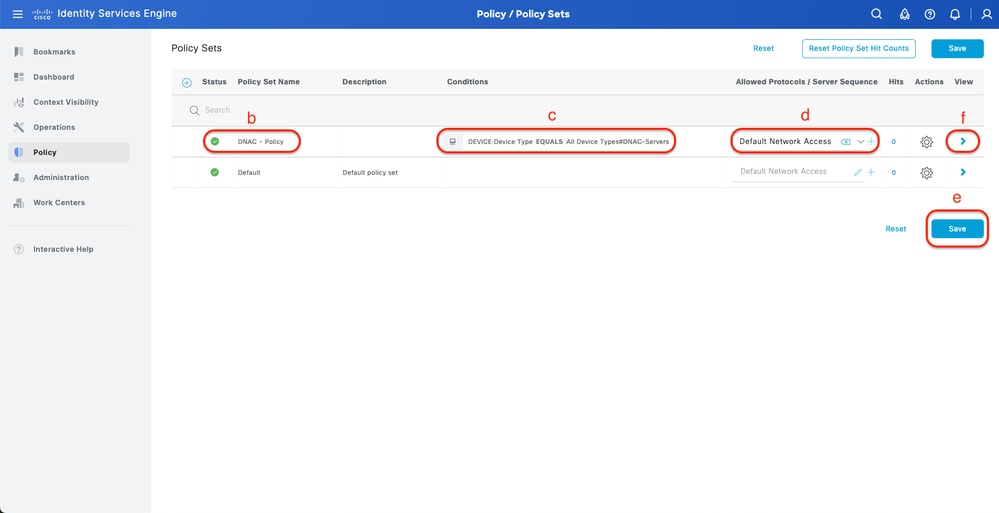

Stap 6. (Optioneel) TACACS+-beleidsset toevoegen.

Dit kan worden gedaan via het tabblad Werkcentra > Apparaatbeheer > Beleidssets apparaatbeheer.

Procedure

a. Klik op Acties en kies (Nieuwe rij hierboven invoegen).

b. Definieer de naam van de beleidsset.

c. Stel de voorwaarde voor beleidssets in op Selecteer apparaattype dat u eerder hebt gemaakt op (Stap2 > b).

d. Stel de toegestane protocollen in.

e. Klik op Opslaan.

f. Klik op (>) Weergave beleidsset om de verificatie- en autorisatieregels te configureren.

TACACS+-beleidsset toevoegen

TACACS+-beleidsset toevoegen

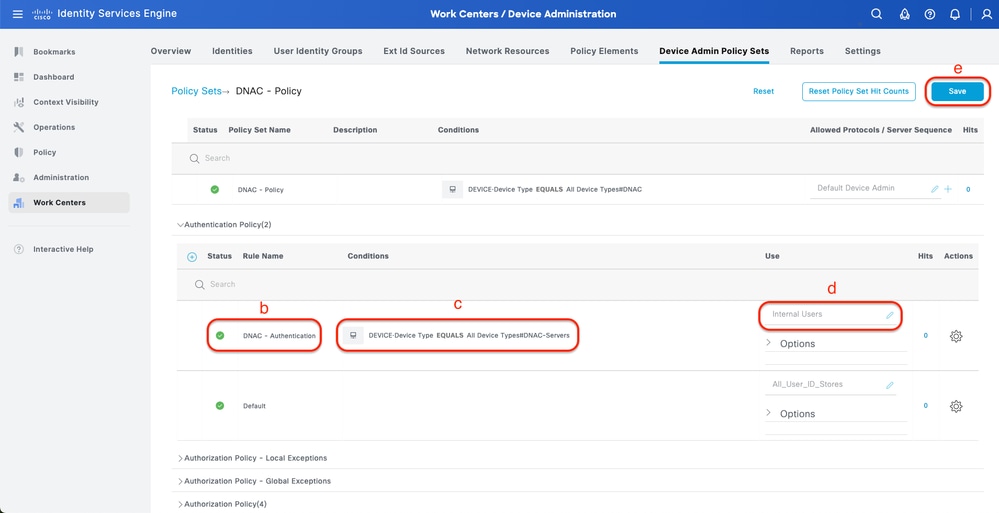

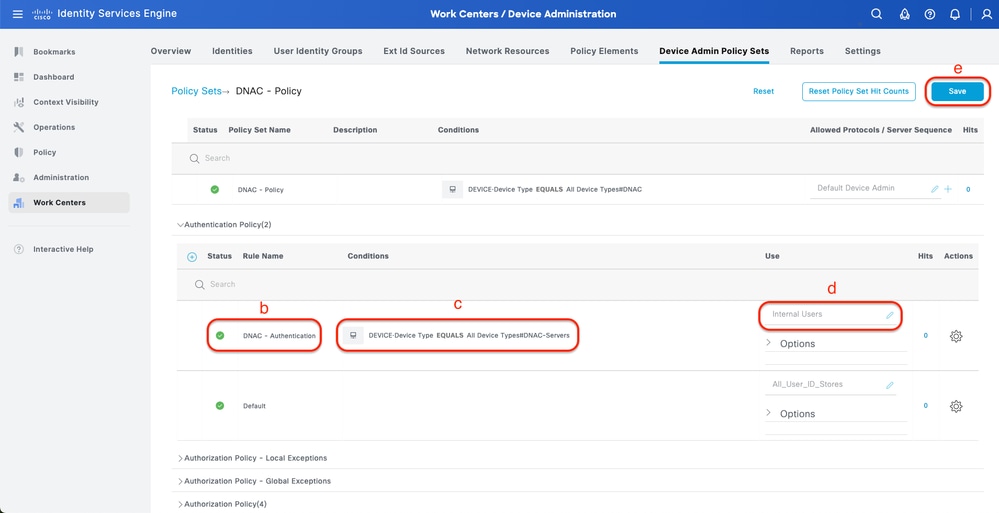

Stap 7. Configureer het TACACS+-verificatiebeleid.

Dit kan worden gedaan via het tabblad Werkcentra > Apparaatbeheer > Apparaatbeheerbeleidssets > Klik (>).

Procedure

a. Klik op Acties en kies (Nieuwe rij hierboven invoegen).

b. De naam van het verificatiebeleid definiëren.

c. Stel de voorwaarde voor het verificatiebeleid in en selecteer Apparaattype dat u eerder hebt gemaakt op (Stap2 > b).

d. Stel het verificatiebeleid Gebruik voor identiteitsbron in.

e. Klik op Opslaan.

TACACS+-verificatiebeleid toevoegen

TACACS+-verificatiebeleid toevoegen

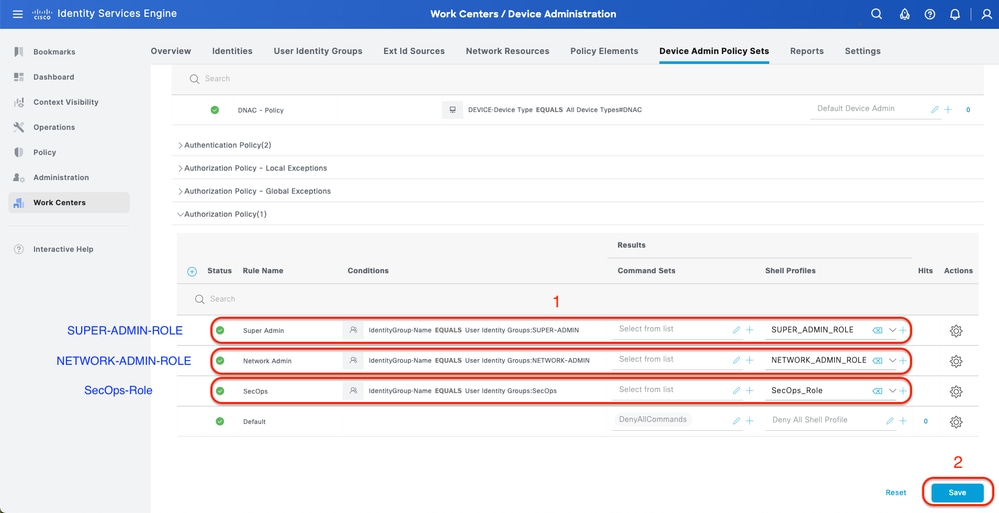

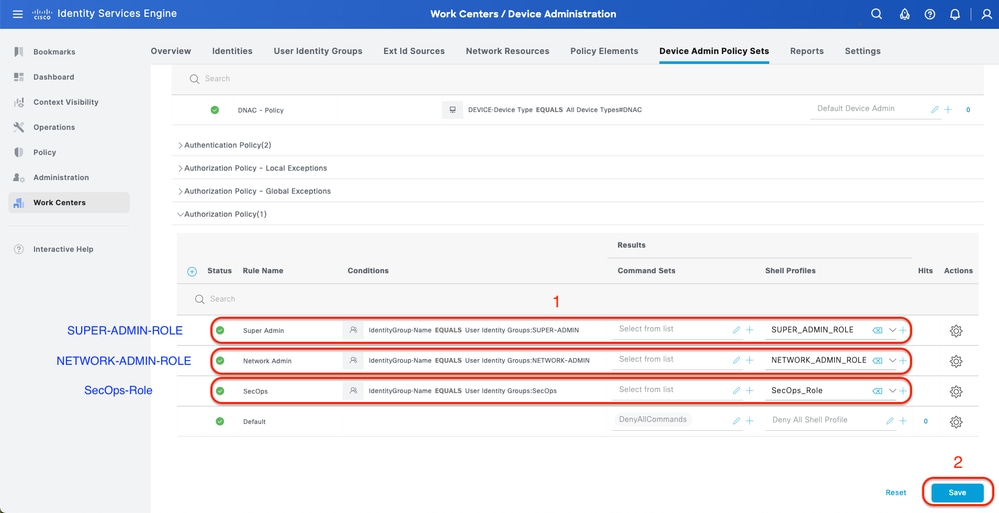

Stap 8. Het machtigingsbeleid van TACACS+ configureren.

U kunt dit doen via het tabblad Werkcentra > Apparaatbeheer > Apparaatbeheerbeleidssets > Klik op (>).

In deze stap wordt het machtigingsbeleid voor elke gebruikersrol gemaakt:

- SUPER-ADMIN-ROL

- NETWERK-BEHEERDER-ROL

- SECops-rol

Procedure

a. Klik op Acties en kies (Nieuwe rij hierboven invoegen).

b. Definieer de naam van het autorisatiebeleid.

c. Stel de voorwaarde voor het autorisatiebeleid in en selecteer de gebruikersgroep die u hebt gemaakt in (stap 4).

d. Stel het Shell-profiel van het autorisatiebeleid in en selecteer het TACACS-profiel dat u in hebt gemaakt (stap 3).

e. Klik op Opslaan.

Machtigingsbeleid toevoegen

Machtigingsbeleid toevoegen

Verifiëren

RADIUS-configuratie controleren

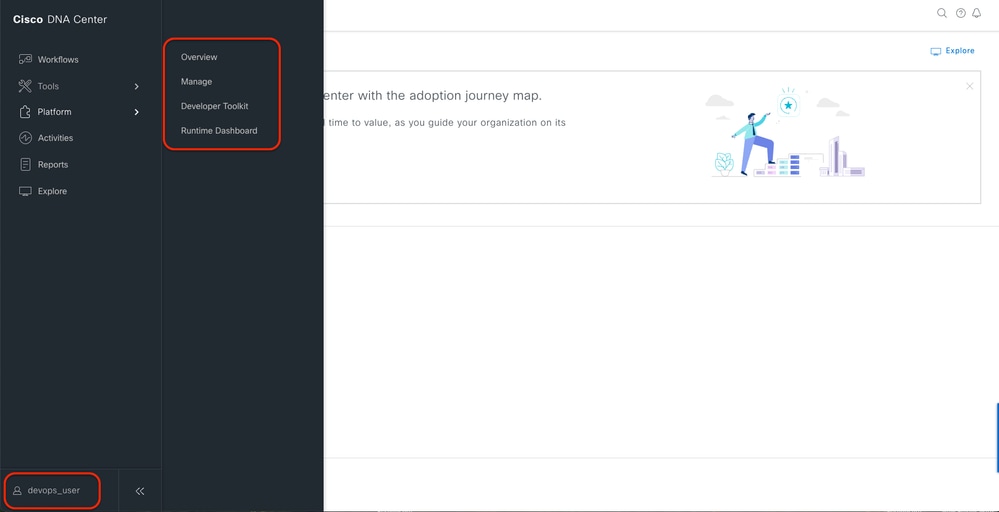

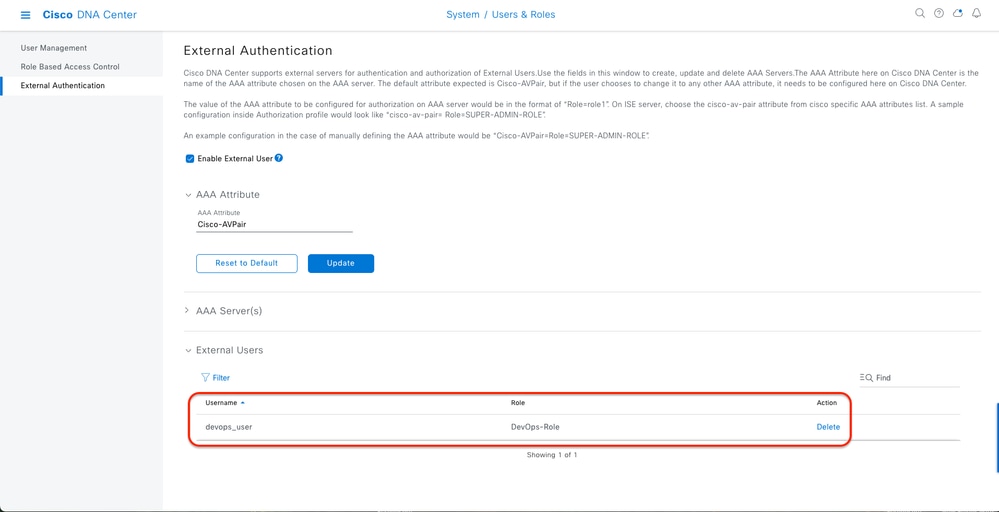

1- Cisco DNA - Display External Users System > Gebruikers en rollen > Externe verificatie > Externe gebruikers.

U kunt de lijst bekijken van externe gebruikers die voor het eerst zijn ingelogd via RADIUS. De informatie die wordt weergegeven, bevat hun gebruikersnamen en rollen.

Externe gebruikers

Externe gebruikers

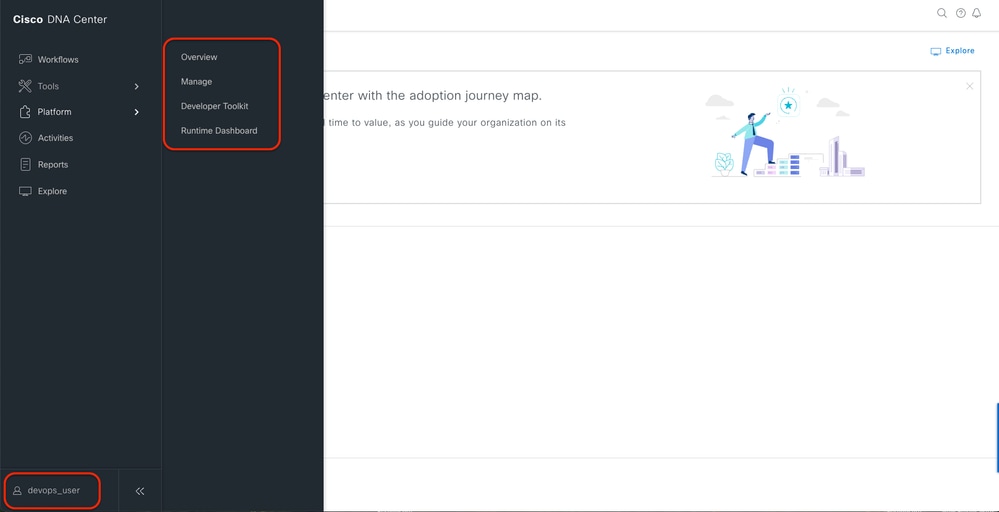

2. Cisco DNA - Bevestig gebruikerstoegang.

Beperkte gebruikerstoegang

Beperkte gebruikerstoegang

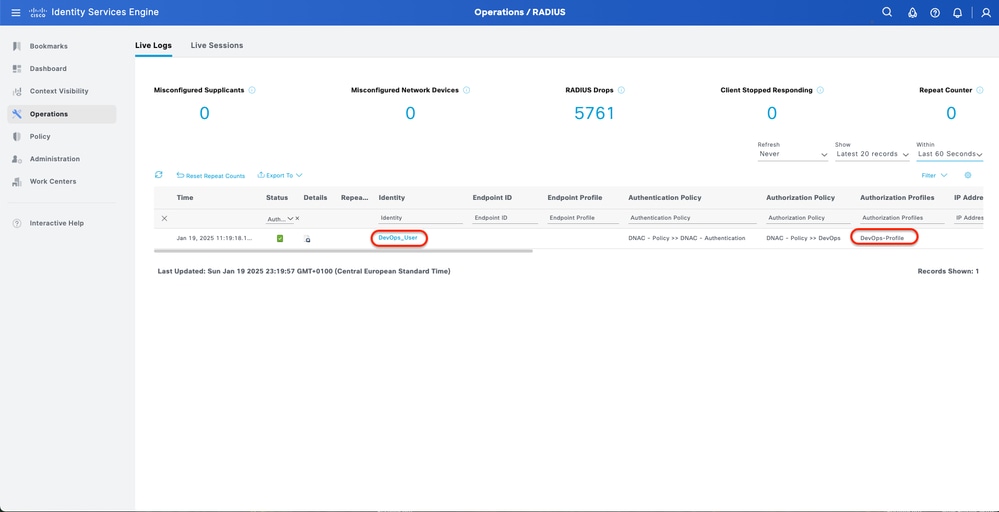

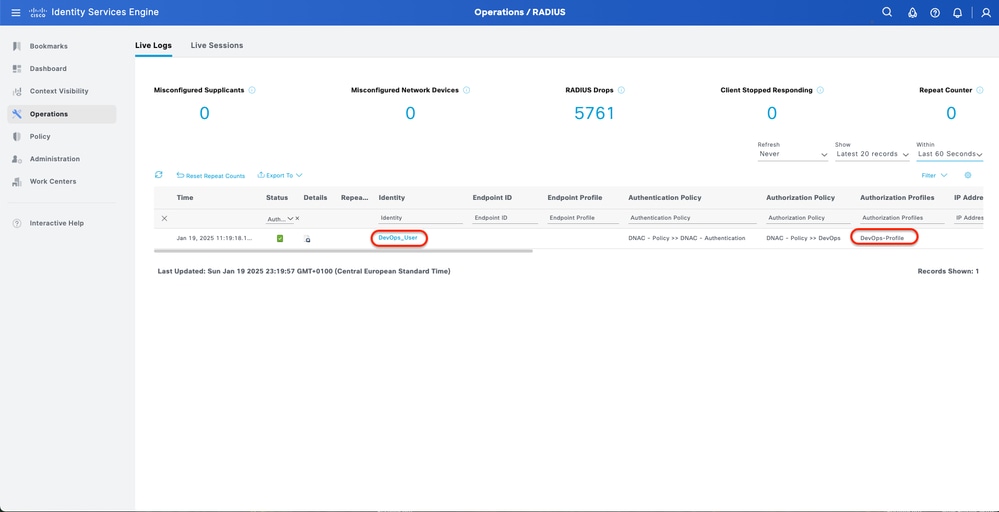

3.a ISE - RADIUS Live-Logs Operations > RADIUS > Live-Logs.

RADIUS Live-Logs

RADIUS Live-Logs

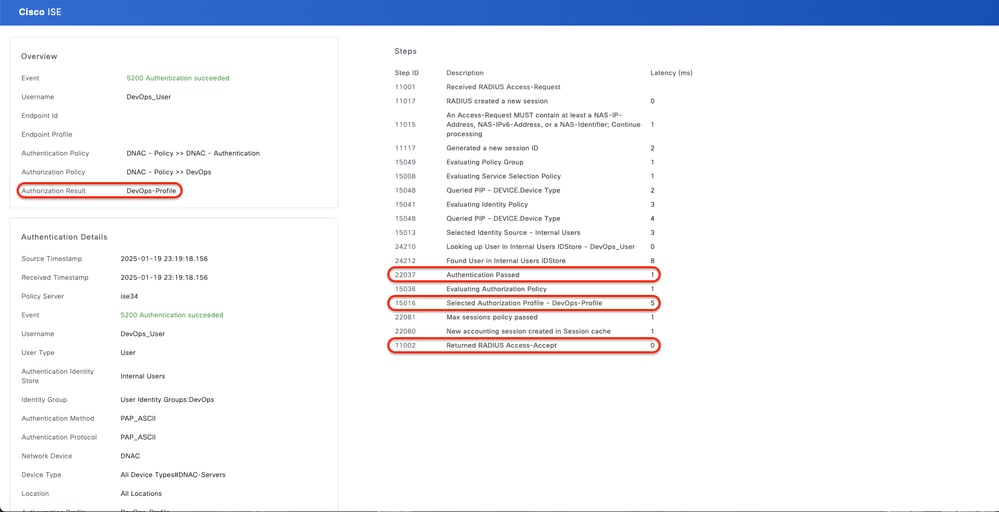

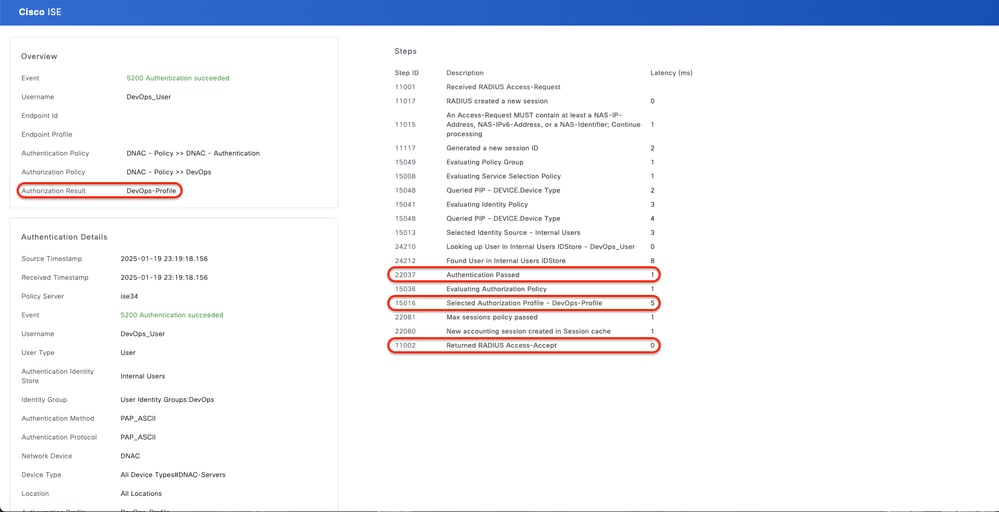

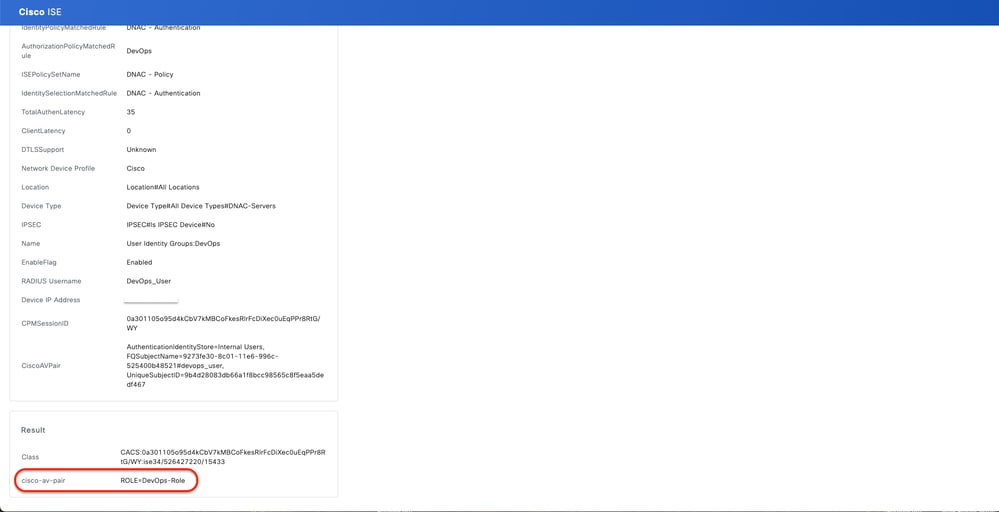

3.b ISE - RADIUS Live-Logs Operations > RADIUS > Live-Logs > Klik (Details) voor het autorisatielogboek.

RADIUS Gedetailleerde live-logs 1-2

RADIUS Gedetailleerde live-logs 1-2

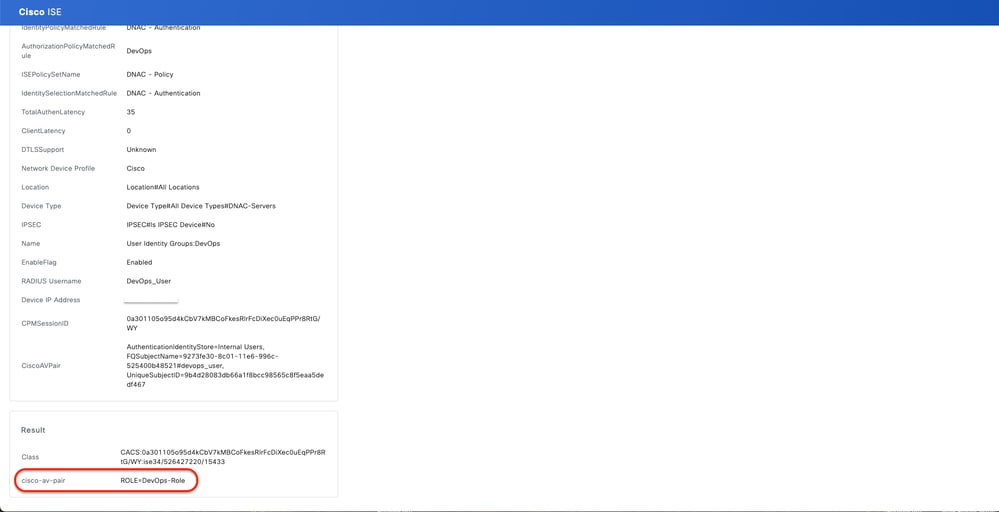

Gedetailleerde RADIUS Live-Logs 2-2

Gedetailleerde RADIUS Live-Logs 2-2

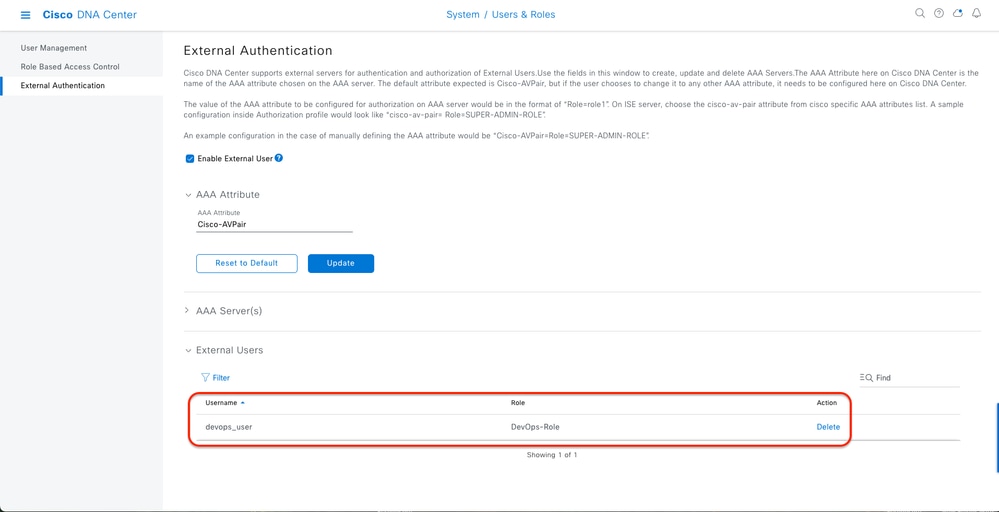

Controleer de configuratie van TACACS+

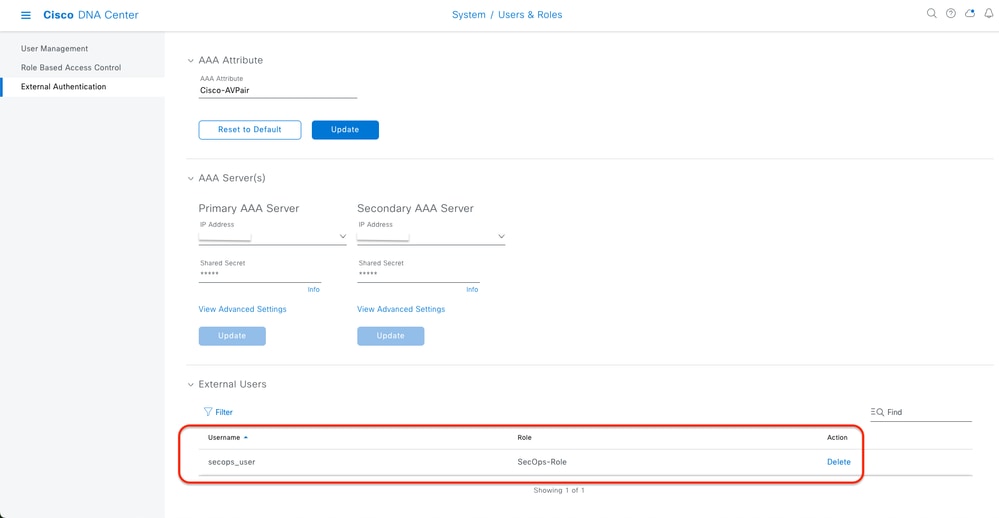

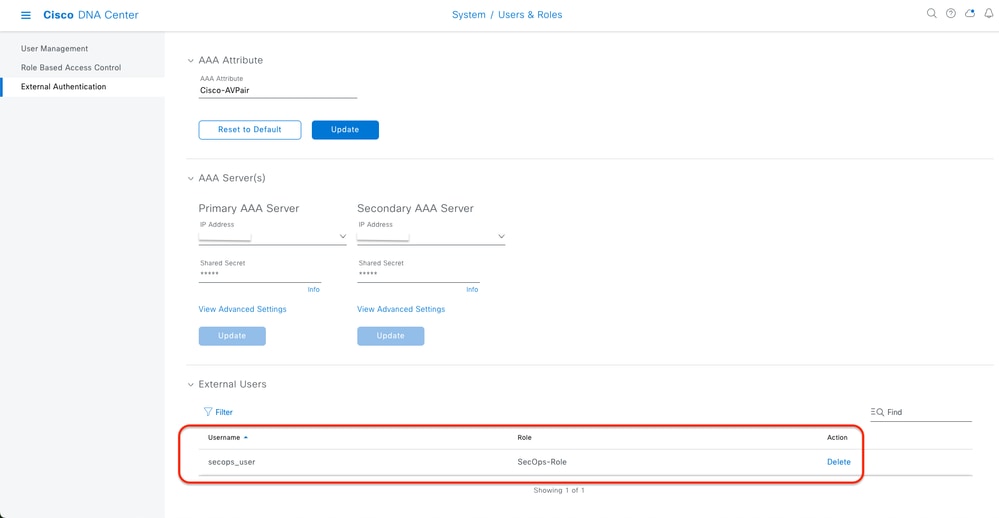

1- Cisco DNA - Display External Users System > Gebruikers en rollen > Externe verificatie > Externe gebruikers.

U kunt de lijst bekijken van externe gebruikers die voor het eerst zijn ingelogd via TACACS+. De informatie die wordt weergegeven, bevat hun gebruikersnamen en rollen.

Externe gebruikers

Externe gebruikers

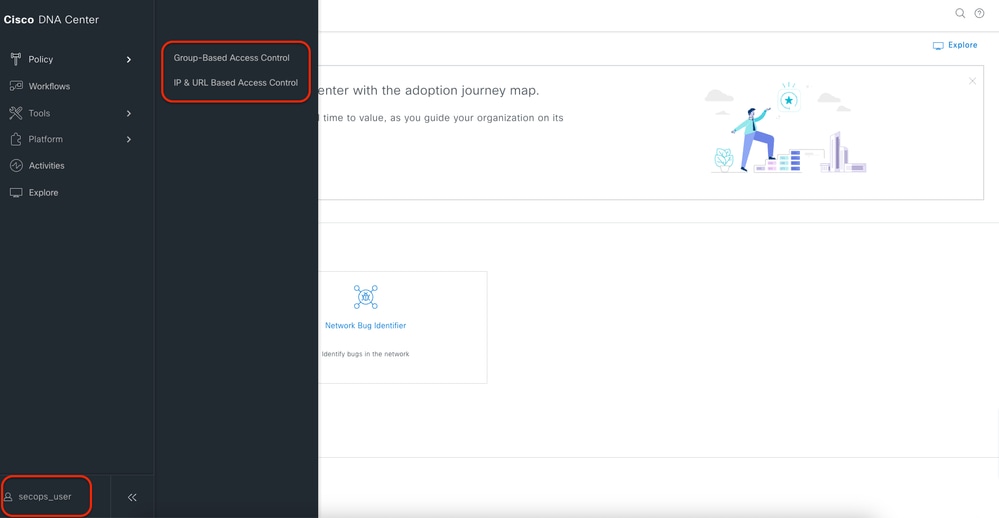

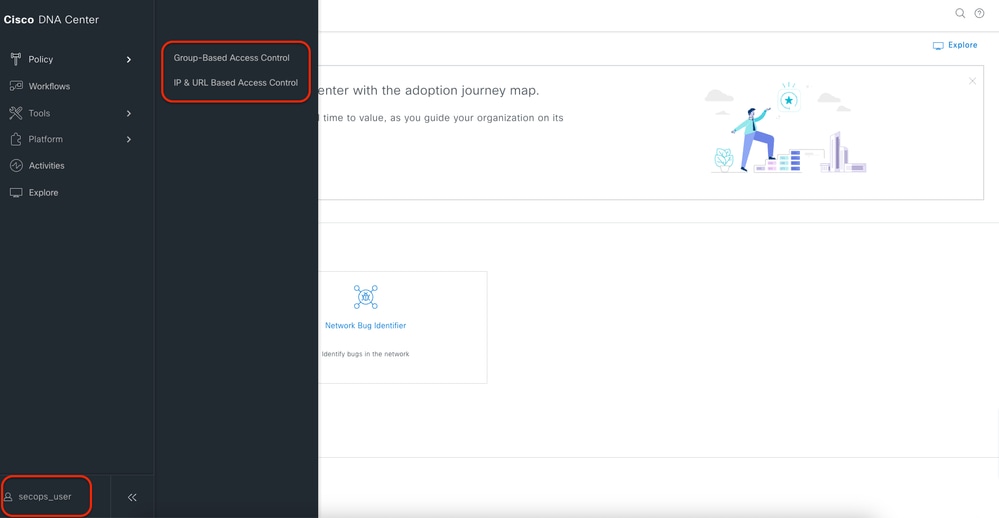

2. Cisco DNA - Bevestig gebruikerstoegang.

Beperkte gebruikerstoegang

Beperkte gebruikerstoegang

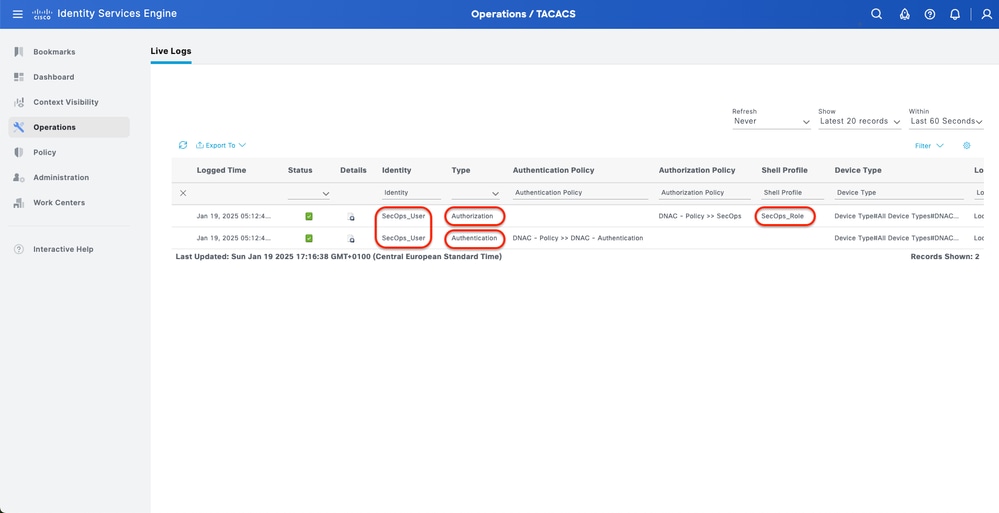

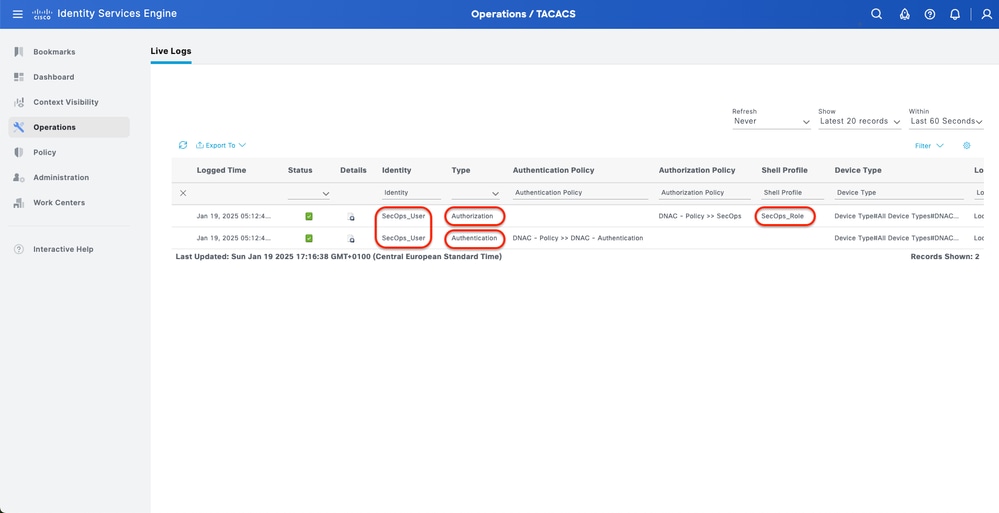

3.a ISE - TACACS+ Live-Logs Work Centers > Apparaatbeheer > Overzicht > TACACS Livelog.

TACACS Live-Logs

TACACS Live-Logs

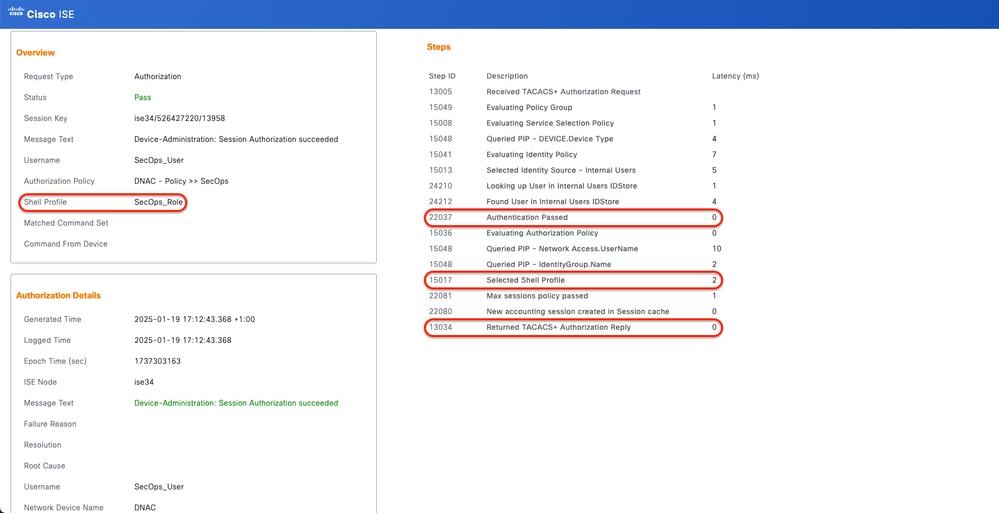

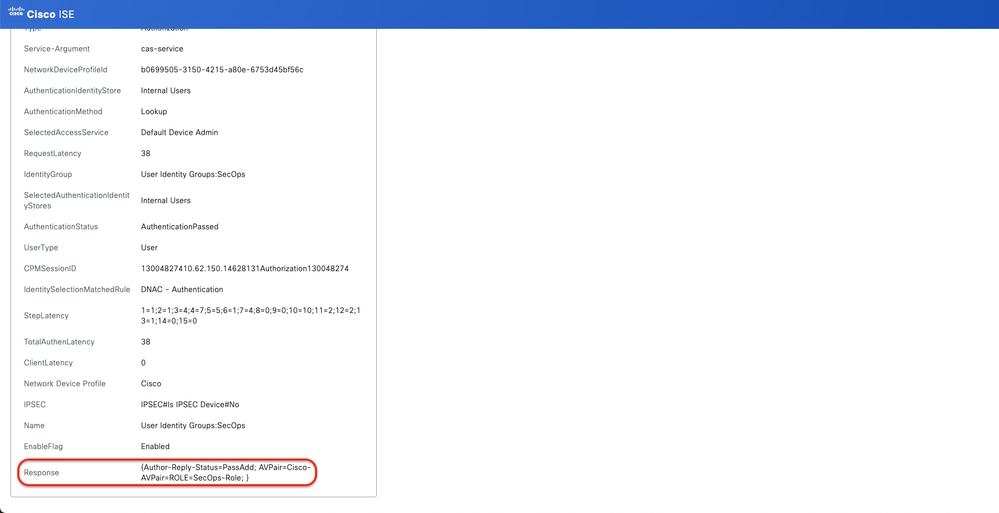

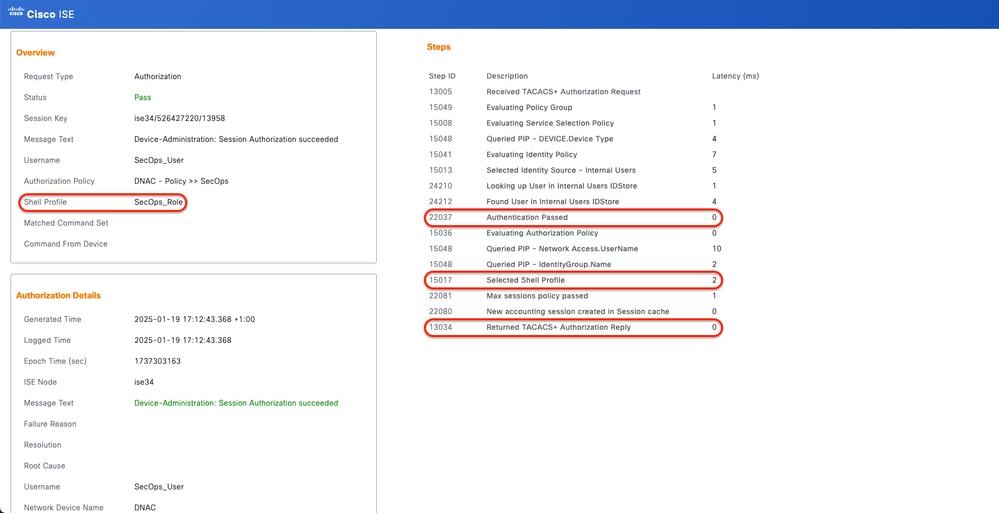

3.b ISE - gedetailleerde TACACS+ Live-Logs Work Centers > Apparaatbeheer > Overzicht > TACACS Livelog > Klik (Details) voor autorisatielogboek.

TACACS+ Gedetailleerde Live-Logs 1-2

TACACS+ Gedetailleerde Live-Logs 1-2

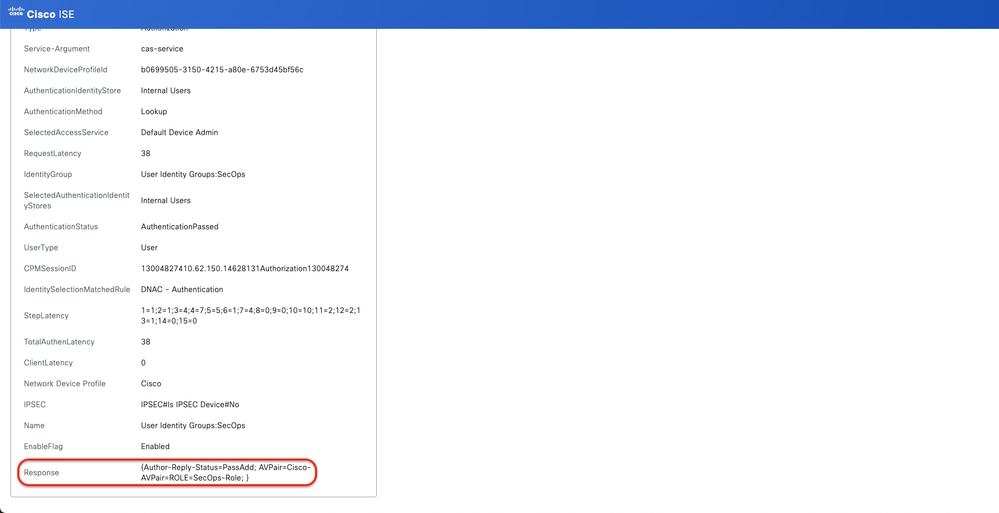

TACACS+ Gedetailleerde Live-Logs 2-2

TACACS+ Gedetailleerde Live-Logs 2-2

Problemen oplossen

Er is momenteel geen specifieke diagnostische informatie beschikbaar voor deze configuratie.

Referenties

Feedback

Feedback