EAP-TLS-verificatie configureren met OCSP in ISE

Inhoud

Inleiding

In dit document worden de stappen beschreven die nodig zijn om EAP-TLS-verificatie met OCSP in te stellen voor realtime controles voor het intrekken van clientcertificaten.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco Identity Services Engine (ISE) configureren

- Configuratie van Cisco Catalyst

- Online Certificate Status Protocol

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Identity Services Engine Virtual 3.2 Patch 6

- C1000-48FP-4G-L 15.2(7)E9

- Windows Server 2016

- Windows 10

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Netwerkdiagram

Deze afbeelding toont de topologie die wordt gebruikt voor het voorbeeld van dit document.

Netwerkdiagram

Netwerkdiagram

Achtergrondinformatie

In EAP-TLS presenteert een client zijn digitale certificaat aan de server als onderdeel van het verificatieproces. In dit document wordt beschreven hoe de ISE het clientcertificaat valideert door de algemene naam van het certificaat (CN) te vergelijken met de AD-server en te bevestigen of het certificaat is ingetrokken met behulp van het Online Certificate Status Protocol, dat de status van het protocol in realtime biedt.

De domeinnaam die is geconfigureerd in Windows Server 2016 is ad.rem-xxx.com, dat als voorbeeld wordt gebruikt in dit document.

De Online Certificate Status Protocol (OCSP)- en Active Directory (AD)-server waarnaar in dit document wordt verwezen, worden gebruikt voor certificaatvalidatie.

- Active Directory FQDN: winserver.ad.rem-xxx.com

- URL distributie CRL: http://winserver.ad.rem-xxx.com/ocsp-ca.crl

- Autoriteit-URL: http://winserver.ad.rem-xxx.com/ocsp

Dit is de certificaatketen met de algemene naam van elk certificaat dat in het document wordt gebruikt.

- CA: ocsp-ca-common-name

- Clientcertificaat: clientcertCN

- Servercertificaat: ise32-01.ad.rem-xxx.com

- OCSP-ondertekeningscertificaat: ocspSignCommonName

Configuraties

Configuratie in C1000

Dit is de minimale configuratie in C1000 CLI.

aaa new-model

radius server ISE32

address ipv4 1.x.x.181

key cisco123

aaa group server radius AAASERVER

server name ISE32

aaa authentication dot1x default group AAASERVER

aaa authorization network default group AAASERVER

aaa accounting dot1x default start-stop group AAASERVER

dot1x system-auth-control

interface Vlan12

ip address 192.168.10.254 255.255.255.0

interface Vlan14

ip address 1.x.x.101 255.0.0.0

interface GigabitEthernet1/0/1

Switch port access vlan 14

Switch port mode access

interface GigabitEthernet1/0/3

switchport access vlan 12

switchport mode access

authentication host-mode multi-auth

authentication port-control auto

dot1x pae authenticator

spanning-tree portfast edge

Configuratie op Windows-pc

Stap 1. Gebruikersverificatie configureren

Navigeer naar Verificatie, vink IEEE 802.1X-verificatie inschakelen en selecteer Microsoft: Smart Card of ander certificaat.

Klik op de knop Instellingen, controleer Certificaat gebruiken op deze computer en selecteer de vertrouwde certificeringsinstantie van Windows-pc.

Certificaatverificatie inschakelen

Certificaatverificatie inschakelen

Navigeer naar Verificatie, controleer Aanvullende instellingen. Selecteer Gebruiker- of computerverificatie in de vervolgkeuzelijst.

Verificatiemodus opgeven

Verificatiemodus opgeven

Stap 2. Clientcertificaat bevestigen

Navigeer naar Certificaten - Huidige gebruiker > Persoonlijk > Certificaten en controleer het clientcertificaat dat voor verificatie wordt gebruikt.

Clientcertificaat bevestigen

Clientcertificaat bevestigen

Dubbelklik op het clientcertificaat, navigeer naar Details, controleer de details van Onderwerp, CRL Distributiepunten, Autoriteit Informatie Toegang.

- Betreft: CN = ClientCertCN

- CRL-distributiepunten: http://winserver.ad.rem-xxx.com/ocsp-ca.crl

- Toegang tot gegevens van de Autoriteit: http://winserver.ad.rem-xxx.com/ocsp

Detail van clientcertificaat

Detail van clientcertificaat

Configuratie in Windows Server

Stap 1. Gebruikers toevoegen

Navigeer naar Active Directory-gebruikers en -computers, klik opGebruikers. ClientCertCN toevoegen als aanmeldingsnaam voor de gebruiker.

Aanmeldingsnaam gebruiker

Aanmeldingsnaam gebruiker

Stap 2. OCSP-service bevestigen

Navigeer naar Windows, klik op Online Responder Management. De status van de OCSP-server bevestigen.

Status van OCSP-server

Status van OCSP-server

Klik op winserver.ad.rem-xxx.com, controleer de status van het OCSP-ondertekeningscertificaat.

Status van OCSP-ondertekeningscertificaat

Status van OCSP-ondertekeningscertificaat

Configuratie in ISE

Stap 1. Apparaat toevoegen

Navigeer naar Beheer > Netwerkapparaten, klik opAdd om C1000-apparaat toe te voegen.

Apparaat toevoegen

Apparaat toevoegen

Stap 2. Active Directory toevoegen

Navigeer naar Beheer > Externe identiteitsbronnen > Active Directory, klik op het tabblad Verbinding en voeg Active Directory toe aan ISE.

- Naam aanmeldpunt: AD_join_point

- Active Directory-domein: ad.rem-xxx.com

Active Directory toevoegen

Active Directory toevoegen

Navigeer naar het tabblad Groepen en selecteer Groepen uit directory in de vervolgkeuzelijst.

Groepen selecteren in directory

Groepen selecteren in directory

Klik op Groepen ophalen uit vervolgkeuzelijst. Checkad.rem-xxx.com/Users/Cert Uitgevers en klik op OK.

Controleer Cert Publishers

Controleer Cert Publishers

Stap 3. Certificaatverificatieprofiel toevoegen

Ga naar Beheer > Externe identiteitsbronnen > Certificaatverificatieprofiel, klik op de knop Toevoegen om een nieuw certificaatverificatieprofiel toe te voegen.

- Naam: cert_authen_profile_test

- Identiteitsarchief: AD_Join_Point

- Identiteit uit certificaatkenmerk gebruiken: Onderwerp - algemene naam.

- Koppel clientcertificaat aan certificaat in identiteitswinkel: alleen om identiteitsdubbelzinnigheid op te lossen.

Certificaatverificatieprofiel toevoegen

Certificaatverificatieprofiel toevoegen

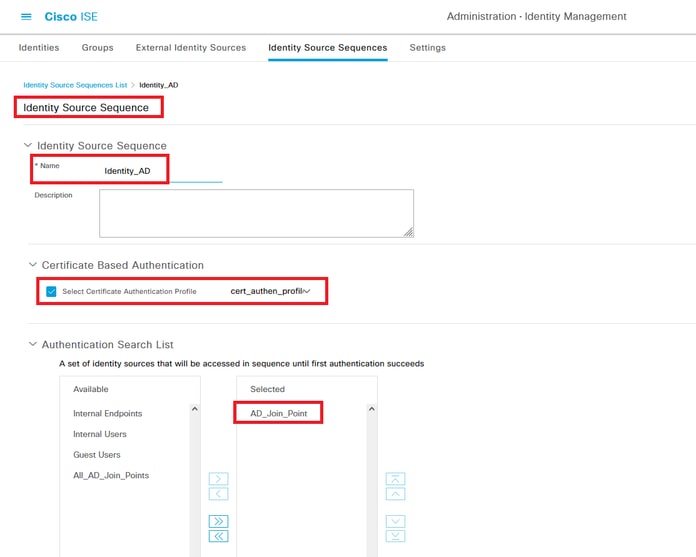

Stap 4. Identiteitsbronreeks toevoegen

Navigeer naar Beheer > Identiteitsbronsequenties, voeg een Identiteitsbronsequentie toe.

- Naam: Identity_AD

- Certificaatverificatieprofiel selecteren: cert_authen_profile_test

- Zoeklijst voor verificatie: AD_join_point

Identiteitsbronsequenties toevoegen

Identiteitsbronsequenties toevoegen

Stap 5. Certificaat bevestigen in ISE

Navigeer naar Beheer > Certificaten > Systeemcertificaten, bevestig dat het servercertificaat is ondertekend door de vertrouwde certificeringsinstantie.

Servercertificaat

Servercertificaat

Ga naar Beheer > Certificaten > OCSP-clientprofiel, klik op de knop Toevoegen om een nieuw OCSP-clientprofiel toe te voegen.

- Naam: ocsp_test_profile

- OCSP Responder URL configureren: http://winserver.ad.rem-xxx.com/ocsp

OCSP-clientprofiel

OCSP-clientprofiel

Navigeer naar Beheer > Certificaten > Vertrouwde certificaten, bevestig dat de vertrouwde CA is geïmporteerd naar ISE.

Vertrouwde CA

Vertrouwde CA

Controleer de CA en klik op de knop Bewerken. Voer de details van de OCSP-configuratie in voor de certificaatstatusvalidatie.

- Valideren tegen OCSP-service: ocsp_test_profile

- Weiger het verzoek als OCSP de status UNKNOWN retourneert: check

- Weiger het verzoek als OCSP Responder niet bereikbaar is: vink aan

Certificaatstatusvalidatie

Certificaatstatusvalidatie

Stap 6. Toegestane protocollen toevoegen

Navigeer naar Beleid > Resultaten > Verificatie > Toegestane protocollen, bewerk de lijst met standaardnetwerktoegang en vink EAP-TLS toestaan aan.

EAP-TLS toestaan

EAP-TLS toestaan

Stap 7. Beleidsset toevoegen

Navigeer naar Beleid > Beleidsreeksen, klik op + om een beleidsset toe te voegen.

- Naam beleidsset: EAP-TLS-test

- Voorwaarden: Network Access Protocol EQUALS RADIUS

- Toegestane protocollen / Serverreeks: Standaardnetwerktoegang

Beleidsset toevoegen

Beleidsset toevoegen

Stap 8. Verificatiebeleid toevoegen

Navigeer naar Beleidssets, klik op EAP-TLS-Test om een verificatiebeleid toe te voegen.

- Naam regel: EAP-TLS-verificatie

- Voorwaarden: Netwerktoegang EAP-verificatie IS GELIJK AAN EAP-TLS EN BEKABELD_802.1 X

- Gebruik: Identity_AD

Verificatiebeleid toevoegen

Verificatiebeleid toevoegen

Stap 9. Machtigingsbeleid toevoegen

Navigeer naar Beleidssets, klik op EAP-TLS-Test om een autorisatiebeleid toe te voegen.

- Naam regel: EAP-TLS-autorisatie

- Voorwaarden: Certificaat Onderwerp - Common Name EQUALS clientCN

- Resultaten: PermitAccess

Machtigingsbeleid toevoegen

Machtigingsbeleid toevoegen

Verifiëren

Stap 1. Verificatiesessie bevestigen

Voershow authentication sessions interface GigabitEthernet1/0/3 details de opdracht uit om de verificatiesessie in C1000 te bevestigen.

Switch#show authentication sessions interface GigabitEthernet1/0/3 details

Interface: GigabitEthernet1/0/3

MAC Address: b496.9114.398c

IPv6 Address: Unknown

IPv4 Address: 192.168.10.10

User-Name: clientcertCN

Status: Authorized

Domain: DATA

Oper host mode: multi-auth

Oper control dir: both

Session timeout: N/A

Restart timeout: N/A

Periodic Acct timeout: N/A

Session Uptime: 111s

Common Session ID: 01C20065000000933E4E87D9

Acct Session ID: 0x00000078

Handle: 0xB6000043

Current Policy: POLICY_Gi1/0/3

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Server Policies:

Method status list:

Method State

dot1x Authc Success

Stap 2. Radius Live-log bevestigen

Navigeer naar Bewerkingen > RADIUS > Live Logboeken in ISE GUI, bevestig het live logboek voor verificatie.

Radius Live Log

Radius Live Log

Bevestig het gedetailleerde live-logboek van de verificatie.

Detail van authenticatie

Detail van authenticatie

Problemen oplossen

1. Foutopsporingslog

Dit debug log (prrt-server.log) helpt u om het gedetailleerde gedrag van authenticatie in ISE te bevestigen.

- runtime-AAA

// OCSP request and response

Crypto,2024-06-05 09:43:33,064,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, CryptoLib.CSSL.OCSP Callback - starting OCSP request to primary,SSL.cpp:1444

Crypto,2024-06-05 09:43:33,064,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, Crypto.OcspClient::performRequest - Start processing OCSP request, URL=http://winserver.ad.rem-xxx.com/ocsp, use nonce=1,OcspClient.cpp:144

Crypto,2024-06-05 09:43:33,104,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, Crypto.OcspClient::performRequest - Received OCSP server response,OcspClient.cpp:411

Crypto,2024-06-05 09:43:33,104,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, Crypto.OcspClient::performRequest - Nonce verification passed,OcspClient.cpp:426

Crypto,2024-06-05 09:43:33,104,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, Crypto.OcspClient::performRequest - OCSP responser name 8CD12ECAB78607FA07194126EDA82BA7789CE00C,OcspClient.cpp:462

Crypto,2024-06-05 09:43:33,104,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, Crypto.OcspClient::performRequest - Verify response signature and KU/EKU attributes of response signer certificate,OcspClient.cpp:472

Crypto,2024-06-05 09:43:33,104,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, Crypto.OcspClient::performRequest - Response signature verification passed,OcspClient.cpp:482

Crypto,2024-06-05 09:43:33,104,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, Crypto.OcspClient::performRequest - Response contains 1 single responses for certificates,OcspClient.cpp:490

Crypto,2024-06-05 09:43:33,104,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, Crypto.OcspClient::performRequest - User certificate status: Good,OcspClient.cpp:598

Crypto,2024-06-05 09:43:33,104,DEBUG,0x7f9822961700,NIL-CONTEXT,Crypto::Result=0, CryptoLib.CSSL.OCSP Callback - perform OCSP request succeeded, status: Good,SSL.cpp:1684

// Radius session

Radius,2024-06-05 09:43:33,120,DEBUG,0x7f982d7b9700,cntx=0000017387,sesn=ise32-01/506864164/73,CPMSessionID=01C20065000000933E4E87D9,CallingStationID=B4-96-91-14-39-8C,RADIUS PACKET:: Code=1(AccessRequest) Identifier=238 Length=324

[1] User-Name - value: [clientcertCN]

[4] NAS-IP-Address - value: [1.x.x.101]

[5] NAS-Port - value: [50103]

[24] State - value: [37CPMSessionID=01C20065000000933E4E87D9;31SessionID=ise32-01/506864164/73;]

[87] NAS-Port-Id - value: [GigabitEthernet1/0/3]

Radius,2024-06-05 09:43:33,270,DEBUG,0x7f982d9ba700,cntx=0000017387,sesn=ise32-01/506864164/73,CPMSessionID=01C20065000000933E4E87D9,user=clientcertCN,CallingStationID=B4-96-91-14-39-8C,RADIUS PACKET:: Code=2(AccessAccept) Identifier=238 Length=294

[1] User-Name - value: [clientcertCN]

Radius,2024-06-05 09:43:33,342,DEBUG,0x7f982d1b6700,cntx=0000017401,sesn=ise32-01/506864164/74,CPMSessionID=01C20065000000933E4E87D9,CallingStationID=B4-96-91-14-39-8C,RADIUS PACKET:: Code=4(AccountingRequest) Identifier=10 Length=286

[1] User-Name - value: [clientcertCN]

[4] NAS-IP-Address - value: [1.x.x.101]

[5] NAS-Port - value: [50103]

[40] Acct-Status-Type - value: [Interim-Update]

[87] NAS-Port-Id - value: [GigabitEthernet1/0/3]

[26] cisco-av-pair - value: [audit-session-id=01C20065000000933E4E87D9]

[26] cisco-av-pair - value: [method=dot1x] ,RADIUSHandler.cpp:2455

Radius,2024-06-05 09:43:33,350,DEBUG,0x7f982e1be700,cntx=0000017401,sesn=ise32-01/506864164/74,CPMSessionID=01C20065000000933E4E87D9,user=clientcertCN,CallingStationID=B4-96-91-14-39-8C,RADIUS PACKET:: Code=5(AccountingResponse) Identifier=10 Length=20,RADIUSHandler.cpp:2455

2. TCP-dump

In de TCP-dump in ISE verwacht u informatie te vinden over de OCSP-respons en Radius-sessie.

OCSP-verzoek en -antwoord:

Packet Capture of OCSP Request and Response

Packet Capture of OCSP Request and Response

Detail van OCSP-respons vastleggen

Detail van OCSP-respons vastleggen

Radiusessie:

Packet Capture of Radius Session

Packet Capture of Radius Session

Gerelateerde informatie

EAP-TLS-verificatie configureren met ISE

TLS/SSL-certificaten configureren in ISE

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

2.0 |

17-Apr-2026

|

hercertificering |

1.0 |

19-Jul-2024

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback