ASA 8.0: RADIUS-verificatie voor WebVPN-gebruikers configureren

Inhoud

Inleiding

Dit document toont aan hoe u de Cisco adaptieve security applicatie (ASA) moet configureren om een RADIUS-server (Remote Verification Dial-In User Service) te gebruiken voor verificatie van WebVPN-gebruikers. De RADIUS-server in dit voorbeeld is een Cisco Access Control Server (ACS)-server, versie 4.1 Deze configuratie wordt uitgevoerd met de Adaptive Security Device Manager (ASDM) 6.0(2) op een ASA die softwareversie 8.0(2) uitvoert.

Opmerking: in dit voorbeeld wordt RADIUS-verificatie geconfigureerd voor WebVPN-gebruikers, maar deze configuratie kan ook worden gebruikt voor andere soorten externe toegang VPN. Wijs de AAA-servergroep toe aan het gewenste verbindingsprofiel (tunnelgroep), zoals aangegeven in de afbeelding.

Voorwaarden

-

Er is een eenvoudige WebVPN-configuratie vereist.

-

Cisco ACS moet gebruikers hebben geconfigureerd voor gebruikersverificatie. Raadpleeg het gedeelte Een basisgebruikersaccount toevoegen van Gebruikersbeheer voor meer informatie.

De ACS-server configureren

In deze sectie, wordt u voorgesteld met de informatie om de authentificatie van de RADIUS op ACS en ASA te vormen.

Voltooi deze stappen om de ACS-server te configureren voor communicatie met de ASA.

-

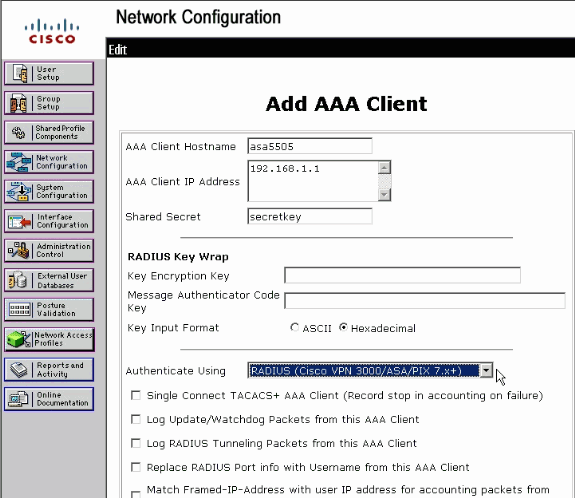

Kies Netwerkconfiguratie in het linkermenu van het ACS-scherm.

-

Kies Entry toevoegen onder AAA-clients.

-

Geef de klant informatie:

-

AAA-client Hostname—een naam naar keuze

-

AAA-client voor IP-adres—het adres waar het beveiligingsapparaat contact met de ACS opneemt

-

Gedeeld geheim—een geheime sleutel die is geconfigureerd op de ACS en op het security applicatie

-

-

Kies in de vervolgkeuzelijst Verifiëren met RADIUS (Cisco VPN 3000/ASA/PIX 7.x+).

-

Klik op Indienen+Toepassen.

De security applicatie configureren

ASDM

Voltooi deze stappen in ASDM om ASA te configureren om te communiceren met de ACS-server en WebVPN-clients te verifiëren.

-

Kies Configuratie > Remote Access VPN > AAA-instelling > AAA-servergroepen.

-

Klik op Add naast AAA-servergroepen.

-

Specificeer in het venster dat wordt weergegeven een naam voor de nieuwe AAA-servergroep en kies RADIUS als protocol. Klik op OK als u klaar bent.

-

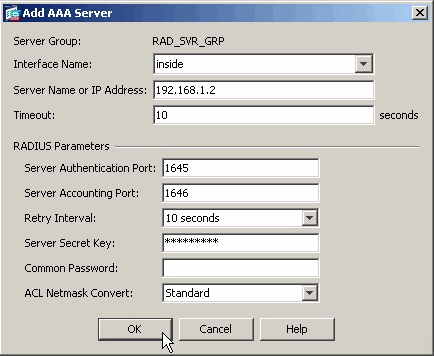

Zorg dat de nieuwe groep in het bovenste deelvenster is geselecteerd en klik op Toevoegen rechts van het onderste deelvenster.

-

Geef de serverinformatie op:

-

Interfacenaam - de interface die de ASA moet gebruiken om de ACS-server te bereiken

-

Servernaam of IP-adres—het adres dat de ASA moet gebruiken om de ACS-server te bereiken

-

Server Secret Key—de gedeelde geheime sleutel geconfigureerd voor de ASA op de ACS-server

-

-

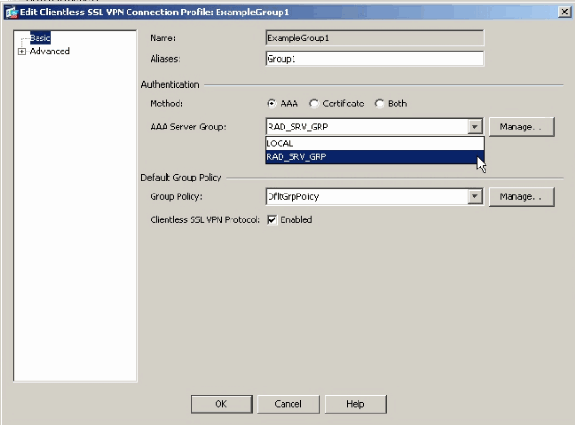

Nadat u de AAA-servergroep en de server hebt geconfigureerd, navigeer dan naar Configuratie > Externe toegang VPN > Clientloze SSL VPN-toegang > Verbindingsprofielen om WebVPN te configureren om de nieuwe AAA-configuratie te gebruiken.

Opmerking: ook al wordt in dit voorbeeld WebVPN gebruikt, u kunt elk profiel voor externe toegangsverbinding (tunnelgroep) instellen om deze AAA-instelling te gebruiken.

-

Kies het profiel waarvoor u AAA wilt configureren en klik op Bewerken.

-

Selecteer onder Verificatie de RADIUS-servergroep die u eerder hebt gemaakt. Klik op OK als u klaar bent.

Opdrachtlijninterface

Voltooi deze stappen in de interface van de bevellijn (CLI) om ASA te vormen om met de ACS-server te communiceren en cliënten te verifiëren WebVPN.

ciscoasa#configure terminal !--- Configure the AAA Server group. ciscoasa(config)# aaa-server RAD_SRV_GRP protocol RADIUS ciscoasa(config-aaa-server-group)# exit !--- Configure the AAA Server. ciscoasa(config)# aaa-server RAD_SRV_GRP (inside) host 192.168.1.2 ciscoasa(config-aaa-server-host)# key secretkey ciscoasa(config-aaa-server-host)# exit !--- Configure the tunnel group to use the new AAA setup. ciscoasa(config)# tunnel-group ExampleGroup1 general-attributes ciscoasa(config-tunnel-general)# authentication-server-group RAD_SRV_GRP

Verifiëren

Gebruik deze sectie om te controleren of uw configuratie goed werkt.

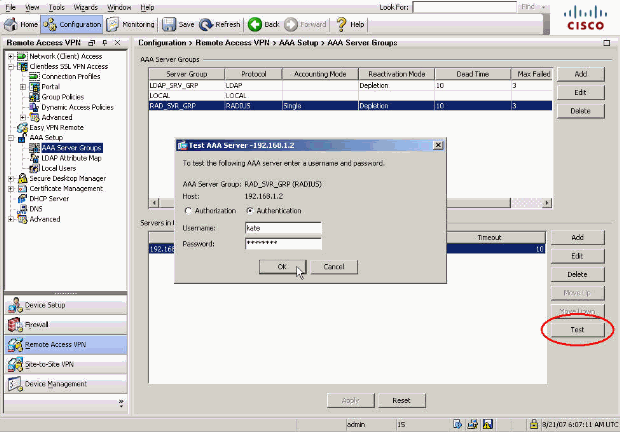

Testen met ASDM

Controleer uw RADIUS-configuratie met de Test-knop op het configuratiescherm van de AAA-servergroepen. Zodra u een gebruikersnaam en wachtwoord levert, kunt u met deze knop een test-authenticatieaanvraag naar de ACS-server sturen.

-

Kies Configuratie > Remote Access VPN > AAA-instelling > AAA-servergroepen.

-

Selecteer de gewenste AAA-servergroep in het bovenste deelvenster.

-

Selecteer de AAA-server die u in het onderste deelvenster wilt testen.

-

Klik op de knop Test rechts van het onderste deelvenster.

-

Klik in het venster dat wordt weergegeven op het keuzerondje Verificatie en geef de referenties op waarmee u wilt testen. Klik op OK als u klaar bent.

-

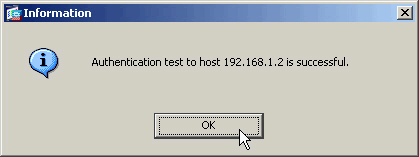

Nadat de ASA contact heeft opgenomen met de AAA-server, wordt een bericht over succes of falen weergegeven.

Testen met CLI

U kunt de testopdracht op de opdrachtregel gebruiken om de AAA-instelling te testen. Er wordt een testaanvraag naar de AAA-server verzonden en het resultaat wordt op de opdrachtregel weergegeven.

ciscoasa#test aaa-server authentication RAD_SVR_GRP host 192.168.1.2 username kate password cisco123 INFO: Attempting Authentication test to IP address <192.168.1.2> (timeout: 12 seconds) INFO: Authentication Successful

Problemen oplossen

De opdracht debug radius kan u helpen om verificatieproblemen in dit scenario op te lossen. Deze opdracht maakt debugging van RADIUS-sessies en decodering van RADIUS-pakketten mogelijk. In elke debug-uitvoer die wordt gepresenteerd, is het eerste gedecodeerde pakket het pakket dat van de ASA naar de ACS-server wordt verzonden. Het tweede pakket is de reactie van de ACS-server.

Opmerking: raadpleeg Belangrijke informatie over debug-opdrachten voordat u debug-opdrachten gebruikt.

Wanneer de verificatie is geslaagd, stuurt de RADIUS-server een bericht waarin toegang wordt geweigerd.

ciscoasa#debug radius

!--- First Packet. Authentication Request.

ciscoassa#radius mkreq: 0x88

alloc_rip 0xd5627ae4

new request 0x88 --> 52 (0xd5627ae4)

got user ''

got password

add_req 0xd5627ae4 session 0x88 id 52

RADIUS_REQUEST

radius.c: rad_mkpkt

RADIUS packet decode (authentication request)

--------------------------------------

Raw packet data (length = 62).....

01 34 00 3e 18 71 56 d7 c4 ad e2 73 30 a9 2e cf | .4.>.qV....s0...

5c 65 3a eb 01 06 6b 61 74 65 02 12 0e c1 28 b7 | \e:...kate....(.

87 26 ed be 7b 2c 7a 06 7c a3 73 19 04 06 c0 a8 | .&..{,z.|.s.....

01 01 05 06 00 00 00 34 3d 06 00 00 00 05 | .......4=.....

Parsed packet data.....

Radius: Code = 1 (0x01)

Radius: Identifier = 52 (0x34)

Radius: Length = 62 (0x003E)

Radius: Vector: 187156D7C4ADE27330A92ECF5C653AEB

Radius: Type = 1 (0x01) User-Name

Radius: Length = 6 (0x06)

Radius: Value (String) =

6b 61 74 65 | kate

Radius: Type = 2 (0x02) User-Password

Radius: Length = 18 (0x12)

Radius: Value (String) =

0e c1 28 b7 87 26 ed be 7b 2c 7a 06 7c a3 73 19 | ..(..&..{,z.|.s.

Radius: Type = 4 (0x04) NAS-IP-Address

Radius: Length = 6 (0x06)

Radius: Value (IP Address) = 192.168.1.1 (0xC0A80101)

Radius: Type = 5 (0x05) NAS-Port

Radius: Length = 6 (0x06)

Radius: Value (Hex) = 0x34

Radius: Type = 61 (0x3D) NAS-Port-Type

Radius: Length = 6 (0x06)

Radius: Value (Hex) = 0x5

send pkt 192.168.1.2/1645

rip 0xd5627ae4 state 7 id 52

rad_vrfy() : response message verified

rip 0xd544d2e8

: chall_state ''

: state 0x7

: timer 0x0

: reqauth:

18 71 56 d7 c4 ad e2 73 30 a9 2e cf 5c 65 3a eb

: info 0x88

session_id 0x88

request_id 0x34

user 'kate'

response '***'

app 0

reason 0

skey 'secretkey'

sip 192.168.1.2

type 1

!--- Second Packet. Authentication Response.

RADIUS packet decode (response)

--------------------------------------

Raw packet data (length = 50).....

02 34 00 32 35 a1 88 2f 8a bf 2a 14 c5 31 78 59 | .4.25../..*..1xY

60 31 35 89 08 06 ff ff ff ff 19 18 43 41 43 53 | `15.........CACS

3a 30 2f 32 61 36 2f 63 30 61 38 30 31 30 31 2f | :0/2a6/c0a80101/

35 32 | 52

Parsed packet data.....

Radius: Code = 2 (0x02)

Radius: Identifier = 52 (0x34)

Radius: Length = 50 (0x0032)

Radius: Vector: 35A1882F8ABF2A14C531785960313589

Radius: Type = 8 (0x08) Framed-IP-Address

Radius: Length = 6 (0x06)

Radius: Value (IP Address) = 255.255.255.255 (0xFFFFFFFF)

Radius: Type = 25 (0x19) Class

Radius: Length = 24 (0x18)

Radius: Value (String) =

43 41 43 53 3a 30 2f 32 61 36 2f 63 30 61 38 30 | CACS:0/2a6/c0a80

31 30 31 2f 35 32 | 101/52

rad_procpkt: ACCEPT

RADIUS_ACCESS_ACCEPT: normal termination

RADIUS_DELETE

remove_req 0xd5627ae4 session 0x88 id 52

free_rip 0xd5627ae4

radius: send queue empty

Wanneer de verificatie mislukt, stuurt de ACS-server een bericht van toegangsweigering.

ciscoasa#debug radius

!--- First Packet. Authentication Request.

ciscoasa# radius mkreq: 0x85

alloc_rip 0xd5627ae4

new request 0x85 --> 49 (0xd5627ae4)

got user ''

got password

add_req 0xd5627ae4 session 0x85 id 49

RADIUS_REQUEST

radius.c: rad_mkpkt

RADIUS packet decode (authentication request)

--------------------------------------

Raw packet data (length = 62).....

01 31 00 3e 88 21 46 07 34 5d d2 a3 a0 59 1e ff | .1.>.!F.4]...Y..

cc 15 2a 1b 01 06 6b 61 74 65 02 12 60 eb 05 32 | ..*...kate..`..2

87 69 78 a3 ce d3 80 d8 4b 0d c3 37 04 06 c0 a8 | .ix.....K..7....

01 01 05 06 00 00 00 31 3d 06 00 00 00 05 | .......1=.....

Parsed packet data.....

Radius: Code = 1 (0x01)

Radius: Identifier = 49 (0x31)

Radius: Length = 62 (0x003E)

Radius: Vector: 88214607345DD2A3A0591EFFCC152A1B

Radius: Type = 1 (0x01) User-Name

Radius: Length = 6 (0x06)

Radius: Value (String) =

6b 61 74 65 | kate

Radius: Type = 2 (0x02) User-Password

Radius: Length = 18 (0x12)

Radius: Value (String) =

60 eb 05 32 87 69 78 a3 ce d3 80 d8 4b 0d c3 37 | `..2.ix.....K..7

Radius: Type = 4 (0x04) NAS-IP-Address

Radius: Length = 6 (0x06)

Radius: Value (IP Address) = 192.168.1.1 (0xC0A80101)

Radius: Type = 5 (0x05) NAS-Port

Radius: Length = 6 (0x06)

Radius: Value (Hex) = 0x31

Radius: Type = 61 (0x3D) NAS-Port-Type

Radius: Length = 6 (0x06)

Radius: Value (Hex) = 0x5

send pkt 192.168.1.2/1645

rip 0xd5627ae4 state 7 id 49

rad_vrfy() : response message verified

rip 0xd544d2e8

: chall_state ''

: state 0x7

: timer 0x0

: reqauth:

88 21 46 07 34 5d d2 a3 a0 59 1e ff cc 15 2a 1b

: info 0x85

session_id 0x85

request_id 0x31

user 'kate'

response '***'

app 0

reason 0

skey 'secretkey'

sip 192.168.1.2

type 1

!--- Second packet. Authentication Response.

RADIUS packet decode (response)

--------------------------------------

Raw packet data (length = 32).....

03 31 00 20 70 98 50 af 39 cc b9 ba df a7 bd ff | .1. p.P.9.......

06 af fb 02 12 0c 52 65 6a 65 63 74 65 64 0a 0d | ......Rejected..

Parsed packet data.....

Radius: Code = 3 (0x03)

Radius: Identifier = 49 (0x31)

Radius: Length = 32 (0x0020)

Radius: Vector: 709850AF39CCB9BADFA7BDFF06AFFB02

Radius: Type = 18 (0x12) Reply-Message

Radius: Length = 12 (0x0C)

Radius: Value (String) =

52 65 6a 65 63 74 65 64 0a 0d | Rejected..

rad_procpkt: REJECT

RADIUS_DELETE

remove_req 0xd5627ae4 session 0x85 id 49

free_rip 0xd5627ae4

radius: send queue empty

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

21-Aug-2007

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback