ASA 8.x/ASDM 6.x: Nieuwe VPN-peer-informatie toevoegen in een bestaande site-to-site VPN met ASDM

Inhoud

Inleiding

Dit document bevat informatie over de wijzigingen die moeten worden aangebracht in de configuratie wanneer een nieuwe VPN-peer wordt toegevoegd aan de bestaande site-to-site VPN-configuratie met Adaptieve Security Device Manager (ASDM). Dit is vereist in deze scenario's:

-

De Internet Service Provider (ISP) is gewijzigd en er wordt een nieuwe set openbare IP-bereik gebruikt.

-

Een compleet nieuw ontwerp van het netwerk op een locatie.

-

Het apparaat dat als VPN-gateway op een site wordt gebruikt, wordt gemigreerd naar een nieuw apparaat met een ander openbaar IP-adres.

Dit document gaat ervan uit dat de site-to-site VPN al correct is geconfigureerd en goed werkt. Dit document bevat de stappen die moeten worden gevolgd om een VPN-peer-informatie in de L2L VPN-configuratie te wijzigen.

Voorwaarden

Vereisten

Cisco raadt u aan bekend te zijn met dit onderwerp:

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

-

Cisco adaptieve security applicatie 5500 Series met softwareversie 8.2 en hoger

-

Cisco Adaptive Security Device Manager met softwareversie 6.3 en hoger

Conventies

Achtergrondinformatie

De site-to-site VPN werkt prima tussen de HQASA en de BQASA. Veronderstel dat BQASA een volledig netwerkherontwerp heeft gekregen en het IP schema op het ISP niveau is gewijzigd, maar alle interne subnetwork details blijven het zelfde.

Deze voorbeeldconfiguratie gebruikt deze IP-adressen:

-

Bestaande BQASA buiten IP-adres - 200.200.200.2002

-

Nieuw BQASA buiten IP-adres - 209.165.201.2

Opmerking: hier wordt alleen de peer-informatie aangepast. Omdat er geen andere wijziging is in interne subnetverbinding, blijven de crypto-toegangslijsten hetzelfde.

ASDM-configuratie

Deze sectie verschaft informatie over de mogelijke methoden die worden gebruikt om VPN-peer-informatie over HQASA te wijzigen met behulp van de ASDM.

Een nieuw verbindingsprofiel maken

Dit kan de eenvoudigere methode zijn omdat deze de bestaande VPN-configuratie niet verstoort en een nieuw verbindingsprofiel kan maken met de nieuwe informatie over de VPN-peer.

-

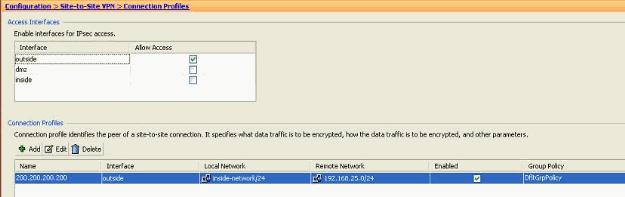

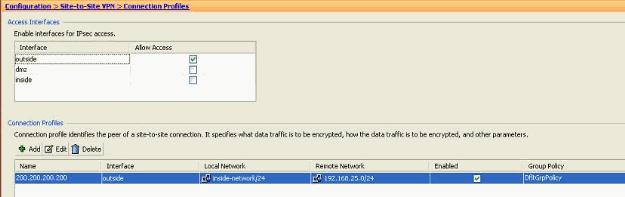

Ga naar Configuration > Site-to-Site VPN > Connection Profiles en klik op Add onder het gebied Connection Profiles.

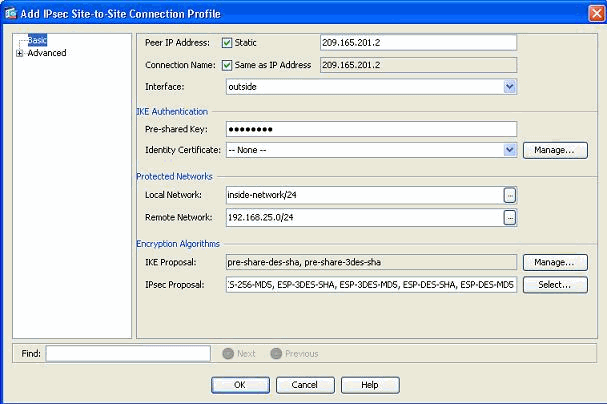

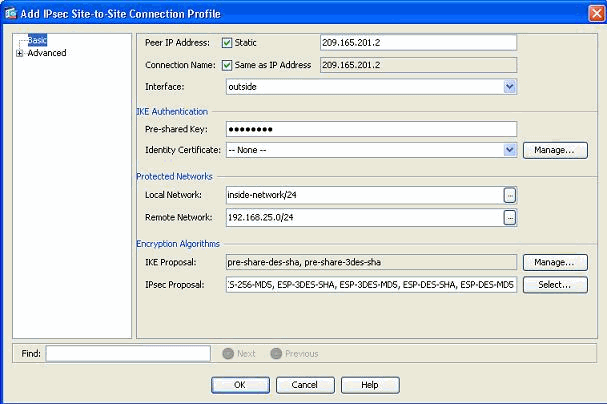

Het venster Add IPSec Site-to-Site Connection Profile wordt geopend.

-

Typ onder het tabblad Basis de details voor IP-adres van peers, vooraf gedeelde sleutel en beschermde netwerken. Gebruik alle dezelfde parameters als de bestaande VPN, behalve de peer-informatie. Klik op OK.

-

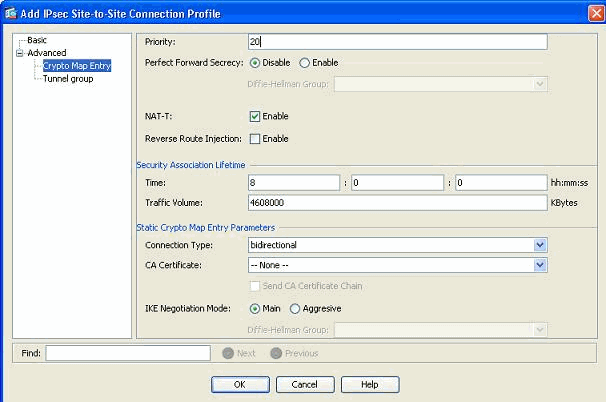

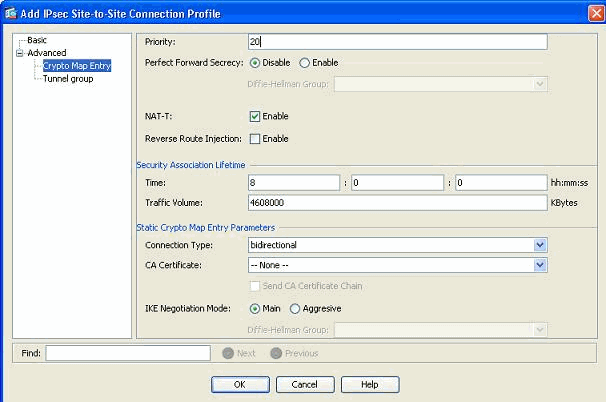

Klik in het menu Geavanceerd op Crypto Map Entry. Raadpleeg het tabblad Prioriteit. Deze prioriteit is gelijk aan het volgnummer in zijn equivalente CLI-configuratie. Wanneer een lager nummer dan het bestaande crypto-kaartitem is toegewezen, wordt dit nieuwe profiel eerst uitgevoerd. Hoe hoger het prioriteitsnummer, hoe minder de waarde. Dit wordt gebruikt om de volgorde van volgorde te wijzigen dat een specifieke crypto map zal worden uitgevoerd. Klik op OK om de aanmaak van het nieuwe verbindingsprofiel te voltooien.

Dit maakt automatisch een nieuwe tunnelgroep samen met een bijbehorende cryptokaart. Zorg ervoor dat u de BQASA met het nieuwe IP-adres kunt bereiken voordat u dit nieuwe verbindingsprofiel gebruikt.

De bestaande VPN-configuratie bewerken

Een andere manier om een nieuwe peer toe te voegen is de bestaande configuratie aan te passen. Het bestaande verbindingsprofiel kan niet worden bewerkt voor de nieuwe peer-informatie omdat het is gebonden aan een specifieke peer. U moet de volgende stappen uitvoeren om de bestaande configuratie te kunnen bewerken:

-

Een nieuwe tunnelgroep maken

-

De bestaande cryptokaart bewerken

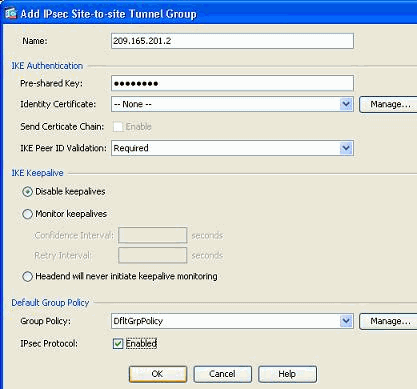

Een nieuwe tunnelgroep maken

Ga naar Configuratie > Site-to-Site VPN > Geavanceerd > Tunnelgroepen en klik op Add om een nieuwe tunnelgroep te maken die de nieuwe VPN peer-informatie bevat. Specificeer de velden Naam en Vooraf gedeelde sleutel en klik vervolgens op OK.

Opmerking: Zorg ervoor dat de vooraf gedeelde sleutel overeenkomt met het andere uiteinde van de VPN.

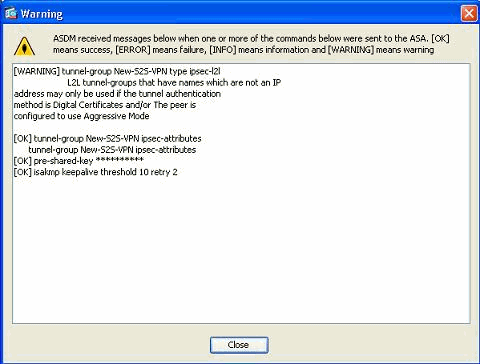

Opmerking: in het veld Naam hoeft alleen het IP-adres van de externe peer te worden ingevoerd wanneer de verificatiemodus vooraf gedeelde sleutels is. Een naam kan alleen worden gebruikt als de verificatiemethode door certificaten loopt. Deze fout verschijnt wanneer een naam wordt toegevoegd in het veld Naam en de verificatiemethode is vooraf gedeeld:

De bestaande cryptokaart bewerken

De bestaande crypto-kaart kan worden bewerkt om de nieuwe peer-informatie te koppelen.

Voer de volgende stappen uit:

-

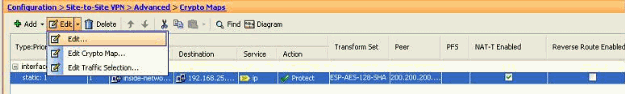

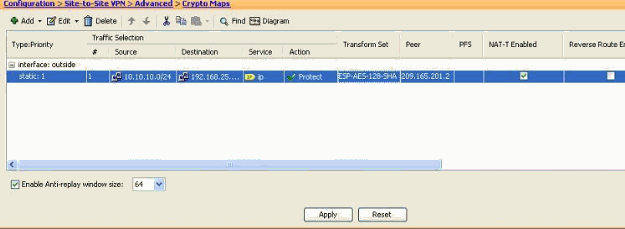

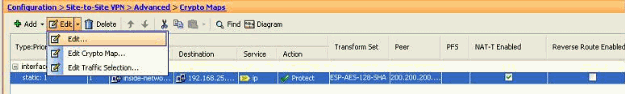

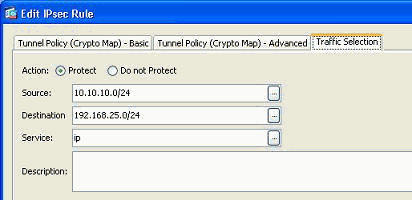

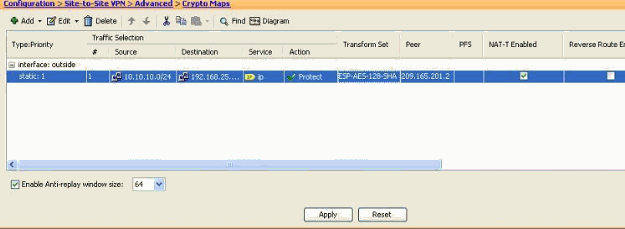

Ga naar Configuration > Site-to-Site VPN > Advanced > Crypto Maps, selecteer vervolgens de gewenste crypto-kaart en klik op Bewerken.

Het venster IPSec-regel bewerken verschijnt.

-

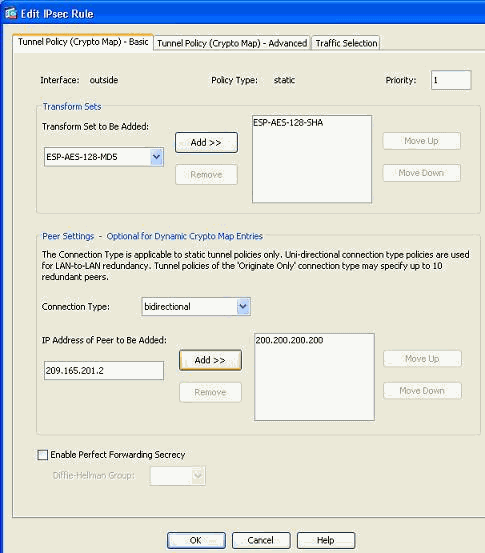

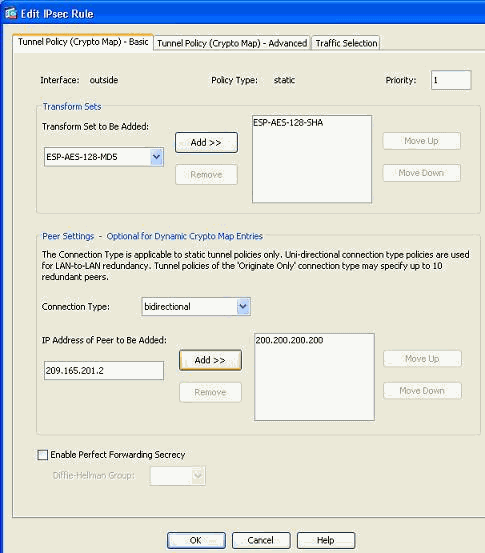

Specificeer onder het tabblad Tunnelbeleid (Basis) in het gebied Peer Settings de nieuwe peer in het veld IP-adres van peer die moet worden toegevoegd. Klik vervolgens op Add (Toevoegen).

-

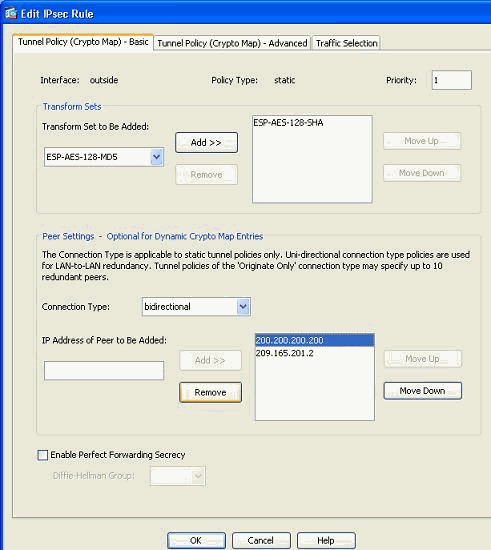

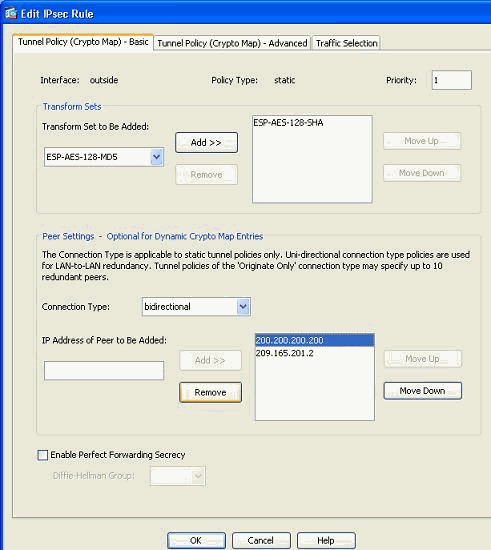

Selecteer het bestaande peer IP-adres en klik op Verwijderen om alleen de nieuwe peer-informatie te behouden. Klik op OK.

Opmerking: Nadat u de peer-informatie in de huidige cryptokaart hebt gewijzigd, wordt het verbindingsprofiel dat aan deze cryptokaart is gekoppeld, onmiddellijk verwijderd in het ASDM-venster.

-

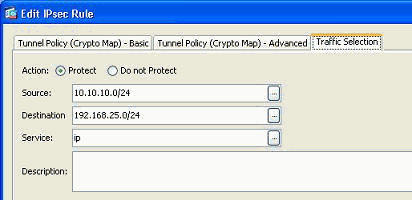

De details van de versleutelde netwerken blijven hetzelfde. Als u deze moet wijzigen, gaat u naar het tabblad Verkeerselectie.

-

Ga naar het venster Configuration > Site-to-Site VPN > Advanced > Crypto Maps om de aangepaste crypto-kaart te bekijken. Deze wijzigingen vinden echter pas plaats nadat u op Toepassen hebt geklikt. Nadat u op Toepassen hebt geklikt, gaat u naar het menu Configuratie > Site-to-Site VPN > Geavanceerd > Tunnelgroepen om te controleren of er een tunnelgroep aanwezig is of niet. Als dat het geval is, wordt er een gekoppeld verbindingsprofiel gemaakt.

Verifiëren

Gebruik deze sectie om te controleren of uw configuratie goed werkt.

De Output Interpreter Tool (OIT) (alleen voor geregistreerde klanten) ondersteunt bepaalde opdrachten met show. Gebruik de OIT om een analyse te bekijken van de output van de opdracht show.

-

Gebruik deze opdracht om de parameters van de beveiligingsassociatie te bekijken die specifiek zijn voor één peer:

Problemen oplossen

Deze sectie bevat informatie om uw configuratie te troubleshooten.

IKE Initiator unable to find policy: Intf test_ext, SRC: 172.16.1.103, DST: 10.1.4.251

Deze fout wordt weergegeven in de logberichten wanneer u probeert de VPN-peer van een VPN-concentrator te wijzigen in ASA.

Oplossing:

Dit kan het gevolg zijn van onjuiste configuratiestappen die tijdens de migratie worden gevolgd. Zorg ervoor dat de crypto band aan de interface wordt verwijderd alvorens u een nieuwe peer toevoegt. Zorg er ook voor dat u het IP-adres van de peer in de tunnelgroep hebt gebruikt, maar niet de naam.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

22-Oct-2011

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback