ASA/PIX: NTP met en zonder een IPsec-tunnelconfiguratievoorbeeld

Inhoud

Inleiding

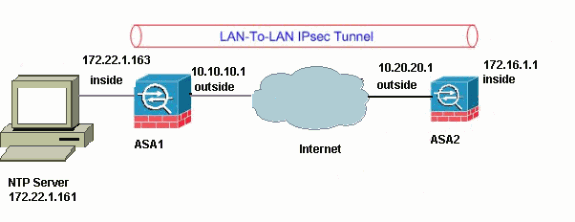

Dit document bevat een voorbeeldconfiguratie voor het synchroniseren van de PIX/ASA Security Appliance-klok met een netwerktijdserver via het Network Time Protocol (NTP). ASA1 communiceert rechtstreeks met de netwerktijdserver. ASA2 stuurt NTP-verkeer via een IPSec-tunnel naar ASA1, waarna ASA1 de pakketten doorstuurt naar de netwerktijdserver.

Raadpleeg ASA 8.3 en hoger: NTP met en zonder een IPsec Tunnel Configuration Voorbeeld voor meer informatie over de identieke configuratie op Cisco ASA met versies 8.3 en hoger.

Opmerking: een router kan ook worden gebruikt als een NTP-server voor het synchroniseren van de klok van de PIX/ASA security applicatie.

Voorwaarden

Vereisten

Voordat u deze configuratie uitvoert, moet aan de volgende vereisten worden voldaan:

-

End-to-end IPsec-connectiviteit moet tot stand worden gebracht voordat deze NTP-configuratie kan worden gestart.

-

De licentie voor Security Appliance moet worden ingeschakeld voor codering op basis van Data Encryption Standard (DES) (op een minimumcoderingsniveau).

Gebruikte componenten

De informatie in dit document is gebaseerd op de onderstaande software- en hardware-versies.

-

Cisco adaptieve security applicatie (ASA) met versie 7.x en hoger

-

ASDM versie 5.x.1 en hoger

Opmerking: zie Toegang tot HTTPS voor ASDM toestaan om de ASA te kunnen configureren door de ASDM.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Verwante producten

Deze configuratie kan ook worden gebruikt met de Cisco PIX 500 Series security applicatie, die versie 7.x en hoger draait.

Opmerking: NTP-ondersteuning is toegevoegd in PIX versie 6.2. Raadpleeg PIX 6.2: NTP met en zonder een IPsec Tunnel Configuration Voorbeeld om NTP met de Cisco PIX Firewall te configureren.

Conventies

Raadpleeg Cisco Technical Tips Conventions (Conventies voor technische tips van Cisco) voor meer informatie over documentconventies.

Configuratie

Netwerkdiagram

Dit document gebruikt de netwerkinstallatie die in dit diagram wordt getoond.

Opmerking: De in deze configuratie gebruikte schema’s voor IP-adressering zijn niet officieel routeerbaar op het internet. Dit zijn RFC 1918 adressen die in een laboratoriumomgeving zijn gebruikt.

Configuratie VPN-tunnel ASDM

Voltooi de volgende stappen om de VPN-tunnel te maken:

-

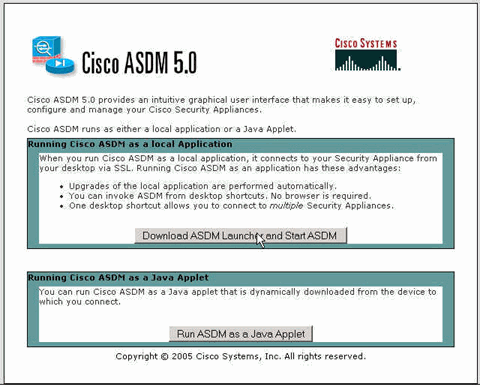

Open uw browser en typ https://<Inside_IP_Address_of_ASA> voor toegang tot de ASDM op de ASA.

Vergeet niet om alle waarschuwingen te autoriseren die uw browser u geeft met betrekking tot SSL-certificaat authenticiteit. De standaardgebruikersnaam en het wachtwoord zijn allebei leeg.

ASA presenteert dit venster om de download van de ASDM-applicatie mogelijk te maken. In dit voorbeeld wordt de toepassing op de lokale computer geladen en wordt niet uitgevoerd in een Java-applet.

-

Klik op Download ASDM Launcher en Start ASDM om het installatieprogramma voor de ASDM-toepassing te downloaden.

-

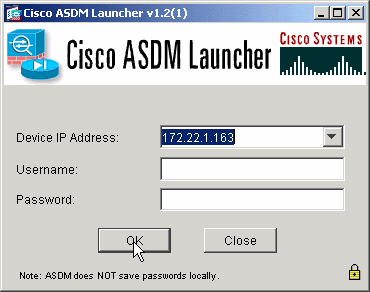

Nadat de ASDM Launcher is gedownload, volgt u de instructies van de aanwijzingen om de software te installeren en de Cisco ASDM Launcher uit te voeren.

-

Voer het IP-adres in voor de interface die u hebt geconfigureerd met de http -opdracht en een gebruikersnaam en wachtwoord als u deze hebt opgegeven.

Dit voorbeeld gebruikt de standaard lege gebruikersnaam en het wachtwoord.

-

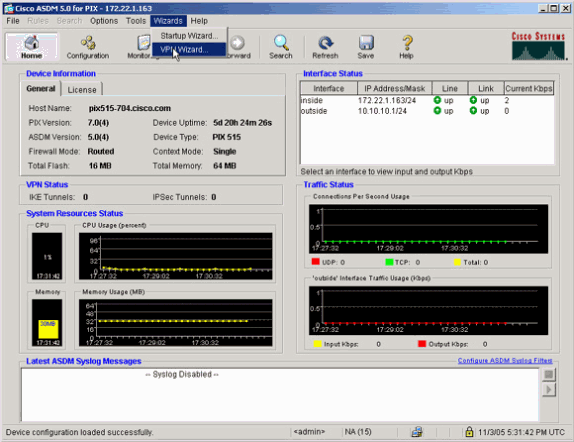

Start de VPN Wizard zodra de ASDM-toepassing verbinding maakt met de ASA.

-

Kies het tunneltype Site-to-Site IPsec VPN.

-

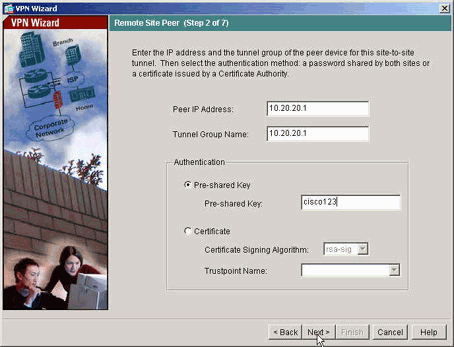

Specificeer het buiten IP adres van de externe peer. Voer de te gebruiken verificatiegegevens in. Dit is de vooraf gedeelde sleutel in dit voorbeeld.

-

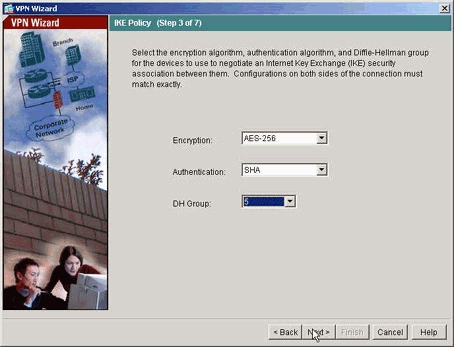

Specificeer de attributen die voor IKE moeten worden gebruikt, ook bekend als fase 1. Deze eigenschappen moeten aan beide zijden van de tunnel dezelfde zijn.

-

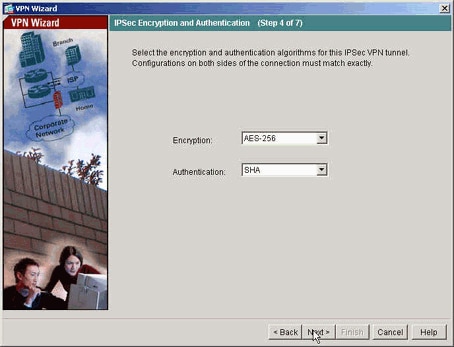

Specificeer de eigenschappen die u voor IPsec wilt gebruiken, ook bekend als fase 2. Deze eigenschappen moeten aan beide kanten overeenkomen.

-

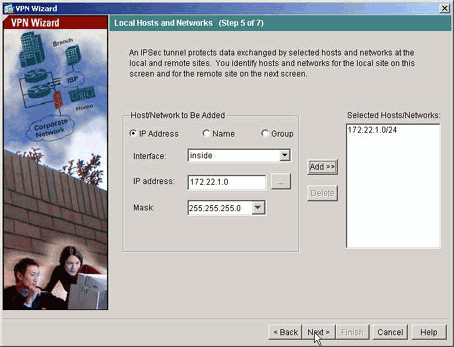

Specificeer de hosts waarvan het verkeer door de VPN-tunnel moet kunnen gaan. In deze stap worden de lokale hosts naar ASA1 gespecificeerd.

-

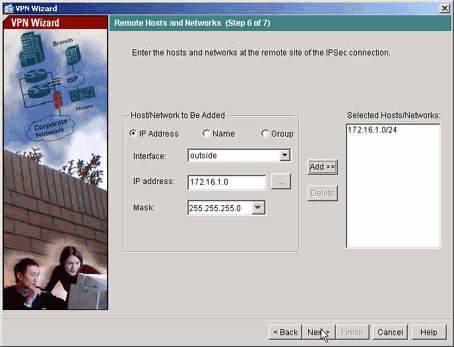

De hosts en netwerken aan de externe kant van de tunnel worden gespecificeerd.

-

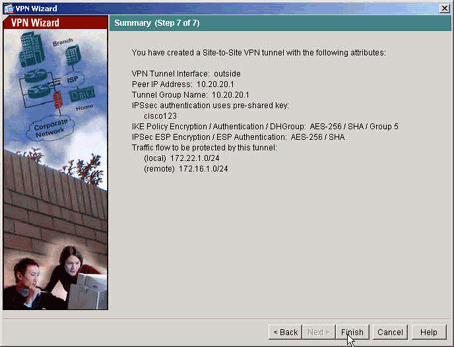

De eigenschappen die door de VPN Wizard zijn gedefinieerd, worden in deze samenvatting weergegeven. Controleer de configuratie en klik op Voltooien als u tevreden bent over de juiste instellingen.

NTP ASDM-configuratie

Voltooi de volgende stappen om NTP op de Cisco security applicatie te configureren:

-

Kies Configuratie in de ASDM startpagina zoals hieronder getoond:

-

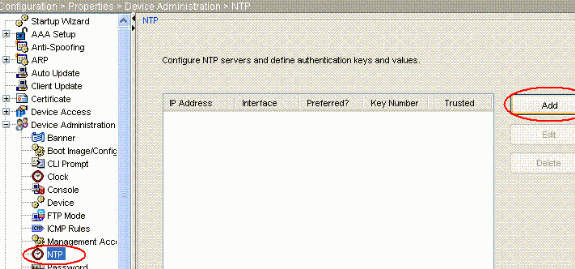

Kies nu Eigenschappen > Apparaatbeheer > NTP om de NTP-configuratiepagina van ASDM te openen zoals hier wordt getoond:

-

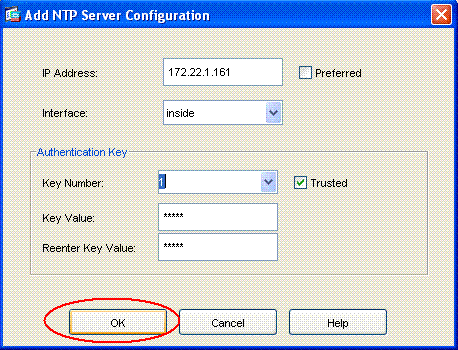

Klik op de knop ADD om een NTP-server toe te voegen en de vereiste kenmerken zoals IP-adres, interfacenaam (binnen of buiten), toetsnummer en toetswaarde voor verificatie te geven in het nieuwe venster dat wordt weergegeven nadat u op de ADD-knop hebt geklikt zoals in het screenshot. Klik vervolgens op OK.

Opmerking: de interfacenaam moet worden gekozen als binnenkant voor ASA1 en buitenkant voor ASA2.

Opmerking: de ntp-verificatiesleutel moet dezelfde zijn in ASA en de NTP-server.

De configuratie van het attribuut Authetication in cli voor ASA1 en ASA2 wordt hieronder getoond:

ASA1#ntp authentication-key 1 md5 cisco ntp trusted-key 1 ntp server 172.22.1.161 key 1 source inside

ASA2#ntp authentication-key 1 md5 cisco ntp trusted-key 1 ntp server 172.22.1.161 key 1 source outside

-

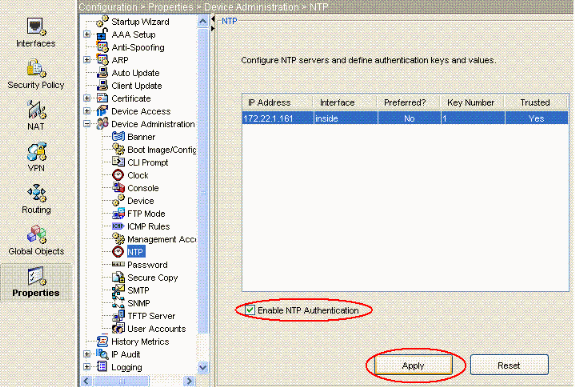

Klik nu op het selectievakje NTP-verificatie inschakelen en klik op Toepassen, waarmee de NTP-configuratietaak is voltooid.

ASA 1 CLI-configuratie

| ASA 1 |

|---|

ASA#show run : Saved ASA Version 7.1(1) ! hostname ASA1 domain-name default.domain.invalid enable password 8Ry2YjIyt7RRXU24 encrypted names ! interface Ethernet0 nameif outside security-level 0 ip address 10.10.10.1 255.255.255.0 !--- Configure the outside interface. ! interface Ethernet1 nameif inside security-level 100 ip address 172.22.1.163 255.255.255.0 !--- Configure the inside interface. ! !-- Output suppressed ! passwd 2KFQnbNIdI.2KYOU encrypted ftp mode passive dns server-group DefaultDNS domain-name default.domain.invalid access-list inside_nat0_outbound extended permit ip 172.22.1.0 255.255.255.0 172 .16.1.0 255.255.255.0 !--- This access list (inside_nat0_outbound) is used !--- with the nat zero command. This prevents traffic which !--- matches the access list from undergoing network address translation (NAT). !--- The traffic specified by this ACL is traffic that is to be encrypted and !--- sent across the VPN tunnel. This ACL is intentionally !--- the same as (outside_cryptomap_20). !--- Two separate access lists should always be used in this configuration. access-list outside_cryptomap_20 extended permit ip 172.22.1.0 255.255.255.0 172 .16.1.0 255.255.255.0 !--- This access list (outside_cryptomap_20) is used !--- with the crypto map outside_map !--- to determine which traffic should be encrypted and sent !--- across the tunnel. !--- This ACL is intentionally the same as (inside_nat0_outbound). !--- Two separate access lists should always be used in this configuration. pager lines 24 mtu inside 1500 mtu outside 1500 no failover asdm image flash:/asdm-511.bin !--- Enter this command to specify the location of the ASDM image. asdm history enable arp timeout 14400 nat (inside) 0 access-list inside_nat0_outbound !--- NAT 0 prevents NAT for networks specified in !--- the ACL inside_nat0_outbound. route outside 0.0.0.0 0.0.0.0 10.10.10.2 1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 timeout mgcp-pat 0:05:00 sip 0:30:00 sip_media 0:02:00 timeout uauth 0:05:00 absolute http server enable !--- Enter this command in order to enable the HTTPS server !--- for ASDM. http 172.22.1.1 255.255.255.255 inside !--- Identify the IP addresses from which the security appliance !--- accepts HTTPS connections. no snmp-server location no snmp-server contact !--- PHASE 2 CONFIGURATION ---! !--- The encryption types for Phase 2 are defined here. crypto ipsec transform-set ESP-AES-256-SHA esp-aes-256 esp-sha-hmac !--- Define the transform set for Phase 2. crypto map outside_map 20 match address outside_cryptomap_20 !--- Define which traffic should be sent to the IPsec peer. crypto map outside_map 20 set peer 10.20.20.1 !--- Sets the IPsec peer crypto map outside_map 20 set transform-set ESP-AES-256-SHA !--- Sets the IPsec transform set "ESP-AES-256-SHA" !--- to be used with the crypto map entry "outside_map". crypto map outside_map interface outside !--- Specifies the interface to be used with !--- the settings defined in this configuration. !--- PHASE 1 CONFIGURATION ---! !--- This configuration uses isakmp policy 10. !--- Policy 65535 is included in the config by default. !--- The configuration commands here define the Phase !--- 1 policy parameters that are used. isakmp enable outside isakmp policy 10 authentication pre-share isakmp policy 10 encryption aes-256 isakmp policy 10 hash sha isakmp policy 10 group 5 isakmp policy 10 lifetime 86400 isakmp policy 65535 authentication pre-share isakmp policy 65535 encryption 3des isakmp policy 65535 hash sha isakmp policy 65535 group 2 isakmp policy 65535 lifetime 86400 tunnel-group 10.20.20.1 type ipsec-l2l !--- In order to create and manage the database of connection-specific !--- records for ipsec-l2l—IPsec (LAN-to-LAN) tunnels, use the command !--- tunnel-group in global configuration mode. !--- For L2L connections the name of the tunnel group MUST be the IP !--- address of the IPsec peer. tunnel-group 10.20.20.1 ipsec-attributes pre-shared-key * !--- Enter the pre-shared-key in order to configure the !--- authentication method. telnet timeout 5 ssh timeout 5 console timeout 0 ! class-map inspection_default match default-inspection-traffic ! ! policy-map global_policy class inspection_default inspect dns maximum-length 512 inspect ftp inspect h323 h225 inspect h323 ras inspect netbios inspect rsh inspect rtsp inspect skinny inspect esmtp inspect sqlnet inspect sunrpc inspect tftp inspect sip inspect xdmcp ! service-policy global_policy global !--- Define the NTP server autentication-key,Trusted-key !--- and the NTP server address for configuring NTP. ntp authentication-key 1 md5 * ntp trusted-key 1 !--- The NTP server source is to be mentioned as inside for ASA1 ntp server 172.22.1.161 key 1 source inside Cryptochecksum:ce7210254f4a0bd263a9072a4ccb7cf7 : end |

![]() Deze video die in de Cisco Support Community is gepost, legt met een demo de procedure uit om ASA als NTP-client te configureren:

Deze video die in de Cisco Support Community is gepost, legt met een demo de procedure uit om ASA als NTP-client te configureren:

ASA 2 CLI-configuratie

| ASA2 |

|---|

ASA Version 7.1(1) ! hostname ASA2 domain-name default.domain.invalid enable password 8Ry2YjIyt7RRXU24 encrypted names ! interface Ethernet0 nameif outside security-level 0 ip address 10.20.20.1 255.255.255.0 ! interface Ethernet1 nameif inside security-level 100 ip address 172.16.1.1 255.255.255.0 ! passwd 2KFQnbNIdI.2KYOU encrypted ftp mode passive dns server-group DefaultDNS domain-name default.domain.invalid access-list inside_nat0_outbound extended permit ip 172.16.1.0 255.255.255.0 172 .22.1.0 255.255.255.0 !--- Note that this ACL is a mirror of the inside_nat0_outbound !--- ACL on ASA1. access-list outside_cryptomap_20 extended permit ip 172.16.1.0 255.255.255.0 172 .22.1.0 255.255.255.0 !--- Note that this ACL is a mirror of the outside_cryptomap_20 !--- ACL on ASA1. pager lines 24 mtu inside 1500 mtu outside 1500 no failover asdm image flash:/asdm-511.bin no asdm history enable arp timeout 14400 nat (inside) 0 access-list inside_nat0_outbound timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 timeout mgcp-pat 0:05:00 sip 0:30:00 sip_media 0:02:00 timeout uauth 0:05:00 absolute http server enable http 0.0.0.0 0.0.0.0 inside no snmp-server location no snmp-server contact crypto ipsec transform-set ESP-AES-256-SHA esp-aes-256 esp-sha-hmac crypto map outside_map 20 match address outside_cryptomap_20 crypto map outside_map 20 set peer 10.10.10.1 crypto map outside_map 20 set transform-set ESP-AES-256-SHA crypto map outside_map interface outside isakmp enable outside isakmp policy 10 authentication pre-share isakmp policy 10 encryption aes-256 isakmp policy 10 hash sha isakmp policy 10 group 5 isakmp policy 10 lifetime 86400 tunnel-group 10.10.10.1 type ipsec-l2l tunnel-group 10.10.10.1 ipsec-attributes pre-shared-key * telnet timeout 5 ssh timeout 5 console timeout 0 ! class-map inspection_default match default-inspection-traffic ! ! policy-map global_policy class inspection_default inspect dns maximum-length 512 inspect ftp inspect h323 h225 inspect h323 ras inspect netbios inspect rsh inspect rtsp inspect skinny inspect esmtp inspect sqlnet inspect sunrpc inspect tftp inspect sip inspect xdmcp ! service-policy global_policy global !--- Define the NTP server autentication-key,Trusted-key !--- and the NTP server address for configuring NTP. ntp authentication-key 1 md5 * ntp trusted-key 1 !--- The NTP server source is to be mentioned as outside for ASA2. ntp server 172.22.1.161 key 1 source outside Cryptochecksum:d5e2ee898f5e8bd28e6f027aeed7f41b : end ASA# |

Verifiëren

Deze sectie bevat informatie over de manier waarop u kunt controleren of de configuratie goed werkt.

Bepaalde opdrachten met show worden ondersteund door de tool Output Interpreter (alleen voor geregistreerde klanten). Hiermee kunt u een analyse van de output van opdrachten met show genereren.

-

toon ntp status - Toont de NTP klokinformatie.

ASA1#show ntp status Clock is synchronized, stratum 2, reference is 172.22.1.161 nominal freq is 99.9984 Hz, actual freq is 99.9983 Hz, precision is 2**6 reference time is ccf22b77.f7a6e7b6 (13:28:23.967 UTC Tue Dec 16 2008) clock offset is 34.8049 msec, root delay is 4.78 msec root dispersion is 60.23 msec, peer dispersion is 25.41 msec

-

toon ntp verenigingen [detail] —Toont de gevormde associaties van de netwerktijdserver.

ASA1#show ntp associations detail 172.22.1.161 configured, authenticated, our_master, sane, valid, stratum 1 ref ID .LOCL., time ccf2287d.3668b946 (13:15:41.212 UTC Tue Dec 16 2008) our mode client, peer mode server, our poll intvl 64, peer poll intvl 64 root delay 0.00 msec, root disp 0.03, reach 7, sync dist 23.087 delay 4.52 msec, offset 9.7649 msec, dispersion 20.80 precision 2**19, version 3 org time ccf22896.f1a4fca3 (13:16:06.943 UTC Tue Dec 16 2008) rcv time ccf22896.efb94b28 (13:16:06.936 UTC Tue Dec 16 2008) xmt time ccf22896.ee5691dc (13:16:06.931 UTC Tue Dec 16 2008) filtdelay = 4.52 4.68 4.61 0.00 0.00 0.00 0.00 0.00 filtoffset = 9.76 7.09 3.85 0.00 0.00 0.00 0.00 0.00 filterror = 15.63 16.60 17.58 14904.3 14904.3 14904.3 14904.3 14904.3

Problemen oplossen

Deze sectie bevat informatie waarmee u problemen met de configuratie kunt oplossen.

Opdrachten voor troubleshooting

Bepaalde opdrachten met show worden ondersteund door de tool Output Interpreter (alleen voor geregistreerde klanten). Hiermee kunt u een analyse van de output van opdrachten met show genereren.

N.B.: Raadpleeg Belangrijke informatie over debug-opdrachten voordat u debug-opdrachten uitgeeft.

-

debug ntp validiteit—Hier wordt NTP peer klokvaliditeit weergegeven.

Dit is debug uitvoer van de key mismatch:

NTP: packet from 172.22.1.161 failed validity tests 10 Authentication failed

-

debug ntp-pakket—Hier wordt NTP-pakketinformatie weergegeven.

Wanneer er geen reactie van de server is, wordt alleen het NTP-exitpakket op de ASA gezien zonder NTP rcv-pakket.

ASA1# NTP: xmit packet to 172.22.1.161: leap 0, mode 3, version 3, stratum 2, ppoll 64 rtdel 012b (4.562), rtdsp 0cb6 (49.652), refid ac1601a1 (172.22.1.161) ref ccf22916.f1211384 (13:18:14.941 UTC Tue Dec 16 2008) org ccf22916.f426232d (13:18:14.953 UTC Tue Dec 16 2008) rec ccf22916.f1211384 (13:18:14.941 UTC Tue Dec 16 2008) xmt ccf22956.f08ee8b4 (13:19:18.939 UTC Tue Dec 16 2008) NTP: rcv packet from 172.22.1.161 to 172.22.1.163 on inside: leap 0, mode 4, version 3, stratum 1, ppoll 64 rtdel 0000 (0.000), rtdsp 0002 (0.031), refid 4c4f434c (76.79.67.76) ref ccf2293d.366a4808 (13:18:53.212 UTC Tue Dec 16 2008) org ccf22956.f08ee8b4 (13:19:18.939 UTC Tue Dec 16 2008) rec ccf22956.f52e480e (13:19:18.957 UTC Tue Dec 16 2008) xmt ccf22956.f5688c29 (13:19:18.958 UTC Tue Dec 16 2008) inp ccf22956.f982bcd9 (13:19:18.974 UTC Tue Dec 16 2008)

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

16-Dec-2008 |

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback