Inleiding

Dit document beschrijft hoe u een SSL-certificaat kunt verlengen en op ASA kunt installeren op een leverancier of uw eigen certificaatserver.

Voorwaarden

Vereisten

Er zijn geen specifieke vereisten van toepassing op dit document.

Gebruikte componenten

Deze procedure betreft adaptieve security applicatie (ASA) versies 8.x met Adaptieve Security Device Manager (ASDM) versie 6.0(2) of hoger.

De procedure in dit document is gebaseerd op een geldige configuratie met een certificaat dat is geïnstalleerd en wordt gebruikt voor SSL VPN-toegang. De procedure heeft geen invloed op uw netwerk zolang het huidige certificaat niet wordt verwijderd. Deze procedure is een stap-voor-stap proces over hoe een nieuwe MVO voor een huidig certificaat met hetzelfde basiscertificaat dat de oorspronkelijke basisCA heeft afgegeven moet worden afgegeven.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Conventies

Raadpleeg Cisco Technical Tips Conventions (Conventies voor technische tips van Cisco) voor meer informatie over documentconventies.

Achtergrondinformatie

Dit document beschrijft een procedure die als richtlijn met om het even welke certificaatverkoper of uw eigen server van het wortelcertificaat kan worden gebruikt. Speciale vereisten voor certificaatparameters zijn soms vereist door uw certificaatverkoper, maar dit document is bedoeld om de algemene stappen te leveren die vereist zijn om een SSL-certificaat te verlengen en het te installeren op een ASA die 8.0-software gebruikt.

Procedure

Voer de volgende stappen uit:

-

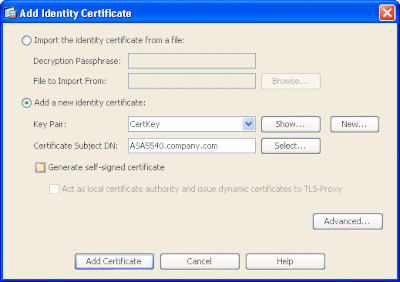

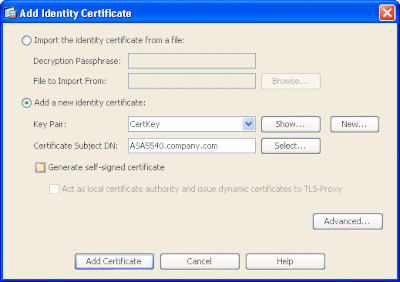

Selecteer het certificaat dat u wilt vernieuwen onder Configuratie > Apparaatbeheer > Identity Certificates en klik vervolgens op Add.

Afbeelding 1

-

Selecteer onder Identiteitscertificaat toevoegen de keuze Een nieuw identiteitscertificaat toevoegen en kies uw sleutelpaar in het vervolgkeuzemenu.

Opmerking: het is niet aan te raden om te gebruiken omdat als u uw SSH-sleutel regenereert, u uw certificaat ongeldig maakt. Als u geen RSA-toets heeft, voltooit u stap a en b. Ga anders verder met Stap 3.

Afbeelding 2

-

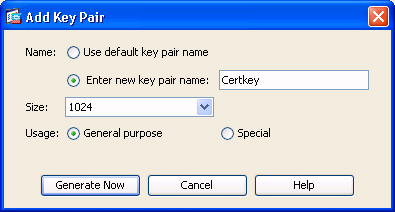

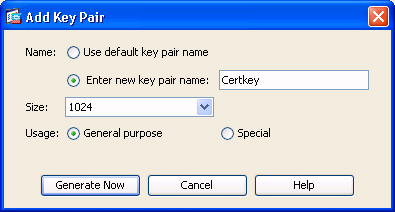

(Optioneel) Voltooi deze stappen als u nog geen RSA-toets hebt geconfigureerd, anders gaat u verder met Stap 3.

Klik op Nieuw... .

-

Voer de naam van het sleutelpaar in het veld Nieuwe sleutelpaarnaam invoeren en klik op Nu genereren.

Afbeelding 3

-

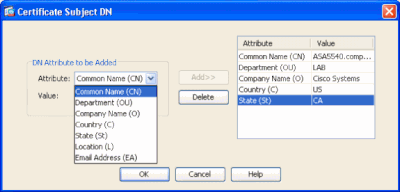

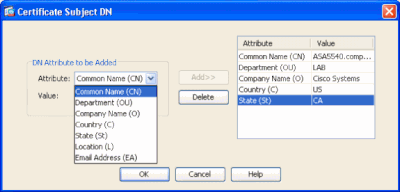

Klik op Selecteren.

-

Voer de juiste certificeringskenmerken in zoals in afbeelding 4. Klik na voltooiing op OK. Klik vervolgens op Certificaat toevoegen.

Afbeelding 4

CLI-uitvoer:

crypto ca trustpoint ASDM_TrustPoint0

keypair CertKey

id-usage ssl-ipsec

fqdn 5540-uwe

subject-name CN=website address,OU=LAB,O=Cisco ystems,C=US,St=CA

enrollment terminal

crypto ca enroll ASDM_TrustPoint0

-

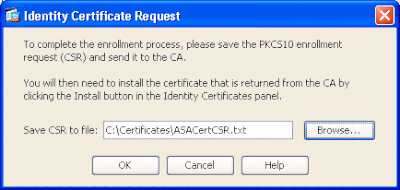

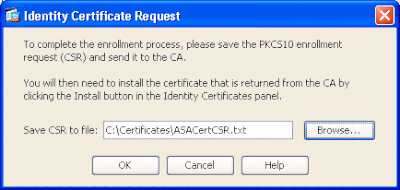

Sla in het pop-upvenster Identiteitscertificaataanvraag uw certificaatondertekeningsaanvraag (CSR) op in een tekstbestand en klik op OK.

Afbeelding 5

-

(Optioneel) Controleer in ASDM of de MVO in behandeling is.

Afbeelding 6

-

Leg het certificaatverzoek aan de certificaatbeheerder voor, die het certificaat op de server afgeeft. Dit kan via een webinterface, e-mail of rechtstreeks naar de root-CA-server voor het proces voor het uitgeven van certificaten.

-

Voltooi deze stappen om het hernieuwde certificaat te installeren.

-

Selecteer de certificaataanvraag onder Configuratie > Apparaatbeheer > Identity Certificates , zoals in afbeelding 6, en klik op Install.

-

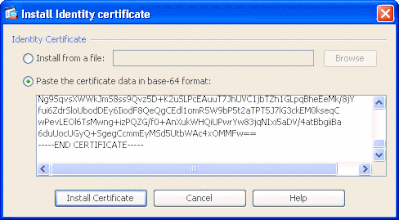

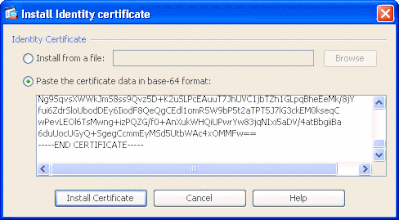

Selecteer in het venster Installeer een identiteitsbewijs, selecteer het keuzerondje Plakken van de certificaatgegevens in base-64-formaat en klik op Certificaat installeren.

Opmerking: als het certificaat wordt afgegeven in een .cer-bestand in plaats van een op tekst gebaseerd bestand of e-mail, kunt u ook Installeren uit een bestand selecteren, bladeren naar het juiste bestand op uw pc, klikken op Installeren ID-certificaatbestand, en vervolgens klikken op Installeren Certificaat.

Afbeelding 7

CLI-uitvoer:

crypto ca import ASDM_TrustPoint0 certificate

WIID2DCCAsCgAwIBAgIKYb9wewAAAAAAJzANBgkqhkiG9w0BAQUFADAQMQ

!--- output truncated

wPevLEOl6TsMwng+izPQZG/f0+AnXukWHQiUPwrYw83jqNIxi5aDV/4atBbgiiBa

6duUocUGyQ+SgegCcmmEyMSd5UtbWAc4xOMMFw==

quit

-

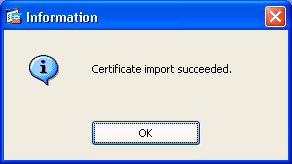

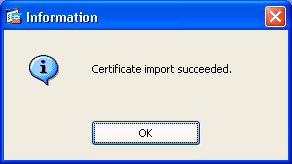

Er verschijnt een venster dat bevestigt dat het certificaat met succes is geïnstalleerd. Klik op OK om te bevestigen.

Afbeelding 8

-

Zorg ervoor dat uw nieuwe certificaat wordt weergegeven onder Identiteitscertificaten.

Afbeelding 9

-

Voltooi deze stappen om het nieuwe certificaat aan de interface te binden:

-

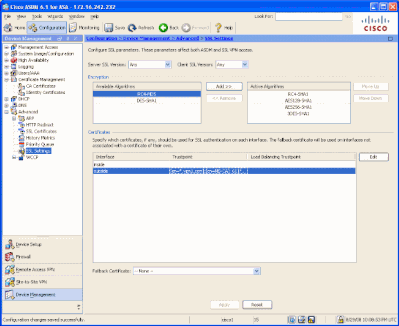

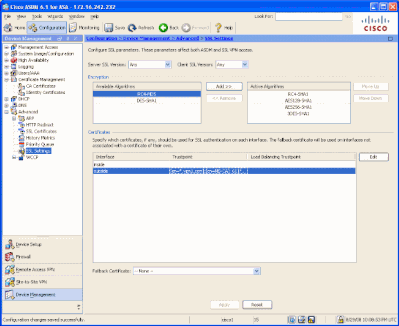

Kies Configuratie > Apparaatbeheer > Geavanceerd > SSL-instellingen , zoals in afbeelding 10.

-

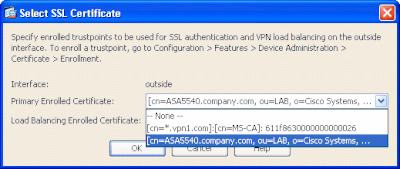

Selecteer uw interface onder Certificaten. Klik op Edit (Bewerken).

Afbeelding 10

-

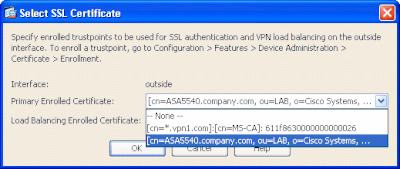

Kies uw nieuwe certificaat in het vervolgkeuzemenu, klik op OK en klik vervolgens op Toepassen.

ssl encryption rc4-sha1 aes128-sha1 aes256-sha1 3des-sha1

ssl trust-point ASDM_TrustPoint0 outside

Afbeelding 11

-

Sla uw configuratie op in ASDM of in de CLI.

Verifiëren

U kunt de CLI-interface gebruiken om te verifiëren dat het nieuwe certificaat correct aan de ASA is geïnstalleerd, zoals in deze voorbeelduitvoer:

ASA(config)#show crypto ca certificates

Certificate

Status: Available

Certificate Serial Number: 61bf707b000000000027

Certificate Usage: General Purpose

Public Key Type: RSA (1024 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=websiteaddress

!---new certificate

ou=LAB

o=Cisco Systems

st=CA

c=US

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 22:39:31 UTC Aug 29 2008

end date: 22:49:31 UTC Aug 29 2009

Associated Trustpoints: ASDM_TrustPoint0

CA Certificate

Status: Available

Certificate Serial Number: 211020a79cfd96b34ba93f3145d8e571

Certificate Usage: Signature

Public Key Type: RSA (2048 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=MS-CA

!---’old’ certificate

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 00:26:08 UTC Jun 8 2006

end date: 00:34:01 UTC Jun 8 2011

Associated Trustpoints: test

Certificate

Status: Available

Certificate Serial Number: 611f8630000000000026

Certificate Usage: General Purpose

Public Key Type: RSA (1024 bits)

Issuer Name:

cn=MS-CA

Subject Name:

cn=*.vpn1.com

CRL Distribution Points:

[1] http://win2k3-base1/CertEnroll/MS-CA.crl

[2] file://\\win2k3-base1\CertEnroll\MS-CA.crl

Validity Date:

start date: 23:53:16 UTC Mar 10 2008

end date: 00:03:16 UTC Mar 11 2009

Associated Trustpoints: test

ASA(config)#

Problemen oplossen

(Optioneel) Controleer op de CLI of het juiste certificaat is toegepast op de interface:

ASA(config)#show running-config ssl

ssl trust-point ASDM_TrustPoint0 outside

!--- Shows that the correct trustpoint is tied to the outside interface that terminates SSL VPN.

ASA(config)#

Hoe SSL certificaten van één ASA naar een andere te kopiëren

Dit kan worden gedaan als u exporteerbare sleutels had gegenereerd. U moet het certificaat naar een PKCS-bestand exporteren. Dit omvat de export van alle bijbehorende sleutels.

Gebruik deze opdracht om uw certificaat via CLI te exporteren:

ASA(config)#crypto ca export

pkcs12

Opmerking: er wordt een wachtwoordgroep gebruikt om het PKCS12-bestand te beveiligen.

Gebruik deze opdracht om uw certificaat in de CLI te importeren:

SA(config)#crypto ca import

pkcs12

Opmerking: dit wachtwoord moet hetzelfde zijn als het wachtwoord dat wordt gebruikt bij de export van het bestand.

Dit kan ook worden gedaan via ASDM voor een ASA failover-paar. Voltooi de volgende stappen om dit te doen:

-

Log in op de primaire ASA via ASDM en kies Gereedschappen > Back-upconfiguratie.

-

U kunt een back-up maken van alles of alleen de certificaten.

-

Open in de standby-modus ASDM en kies Gereedschappen > Configuratie herstellen.

Gerelateerde informatie

Feedback

Feedback