Inleiding

In dit document wordt beschreven hoe u problemen kunt oplossen en de CA-importfout (Certificate Authority) kunt oplossen op Firepower Threat Defense-apparaten die door FMC worden beheerd.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Public Key Infrastructure (PKI)

- Firepower Management Center (FMC)

- Firepower Threat Defense (FTD)

- OpenSSL

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende softwareversies:

- MacOS x 10.14.6

- VCC 6.4

- OpenSSL

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Achtergrondinformatie

Opmerking: op apparaten die door FTD worden beheerd, is het CA-certificaat vereist voordat de aanvraag voor certificaatondertekening (CSR) wordt gegenereerd.

- Als de CSR wordt gegenereerd in een externe server (zoals Windows Server of OpenSSL), is de handmatige inschrijvingsmethode bedoeld om te mislukken, omdat FTD handmatige sleutelregistratie niet ondersteunt. Er moet een andere methode worden gebruikt, zoals PKCS12.

Probleem

In dit specifieke scenario geeft de FMC een rood kruis weer in de CA-certificaatstatus (zoals weergegeven in de afbeelding), waarin staat dat de certificaatinschrijving het CA-certificaat niet heeft geïnstalleerd met het bericht: "CA-certificaat niet configureren." Deze fout wordt vaak gezien wanneer het certificaat niet goed is verpakt of het PKCS12-bestand niet het juiste uitgeefcertificaat bevat zoals in de afbeelding wordt weergegeven.

Opmerking: in nieuwere FMC-versies is dit probleem aangepakt om het ASA-gedrag te matchen dat een extra vertrouwenspunt creëert met de root-CA die is opgenomen in de vertrouwensketen van de .pfx cert.

Oplossing

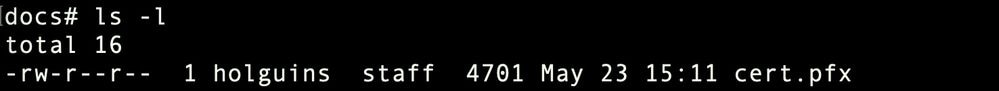

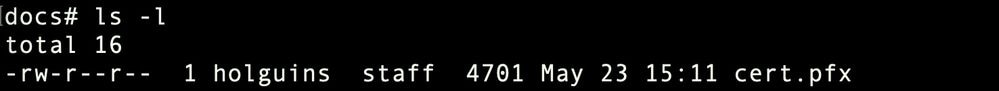

Stap 1. Zoek het .pfx-certificaat

Ontvang het pfx-certificaat dat is geregistreerd in de FMC GUI, sla het op en zoek het bestand op in de Mac Terminal (CLI).

LS

LS

Stap 2. De certificaten en sleutel uit het .pfx-bestand halen

Pak het clientcertificaat (geen CA-certificaten) uit het pfx-bestand (de wachtwoordzin die is gebruikt om het .pfx-bestand te genereren, is vereist).

openssl pkcs12 -in cert.pfx -clcerts -nokeys -out id.pem

identiteitsuitvoer

identiteitsuitvoer

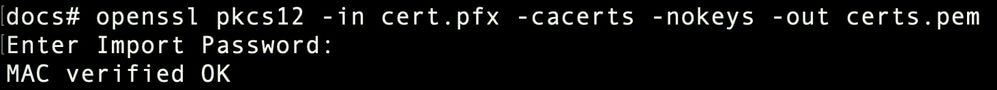

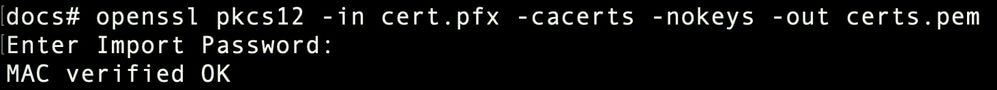

De CA-certificaten uitpakken (geen clientcertificaten).

openssl pkcs12 -in cert.pfx -cacerts -nokeys -out certs.pem

uitvoer van cacerts

uitvoer van cacerts

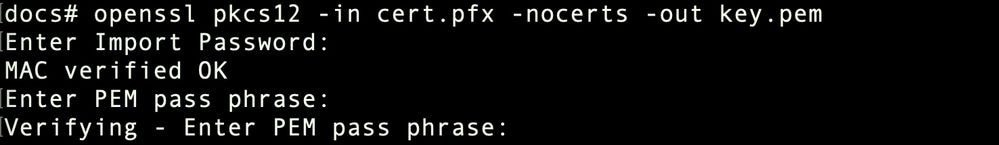

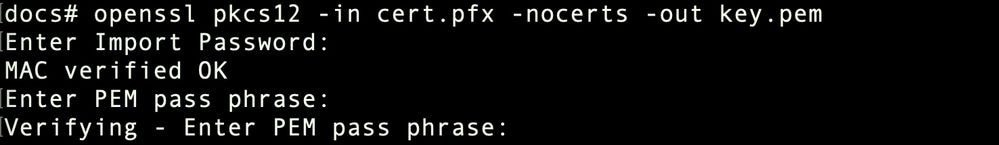

Pak de private sleutel uit het pfx-bestand (dezelfde wachtwoordzin uit stap 2 is vereist).

openssl pkcs12 -in cert.pfx -nocerts -out key.pem

sleuteluitvoer

sleuteluitvoer

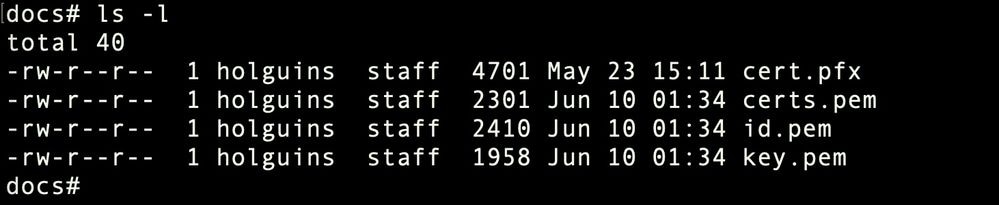

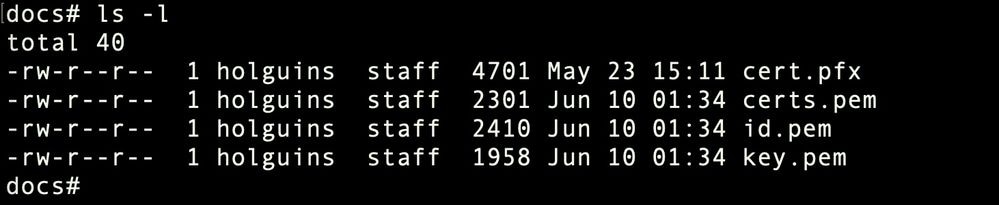

Er bestaan nu vier bestanden: cert.pfx (de originele pfx-bundel), certs.pem (de CA-certificaten), id.pem (clientcertificaat) en key.pem (de privésleutel).

LS na export

LS na export

Stap 3. Certificaten controleren in een teksteditor

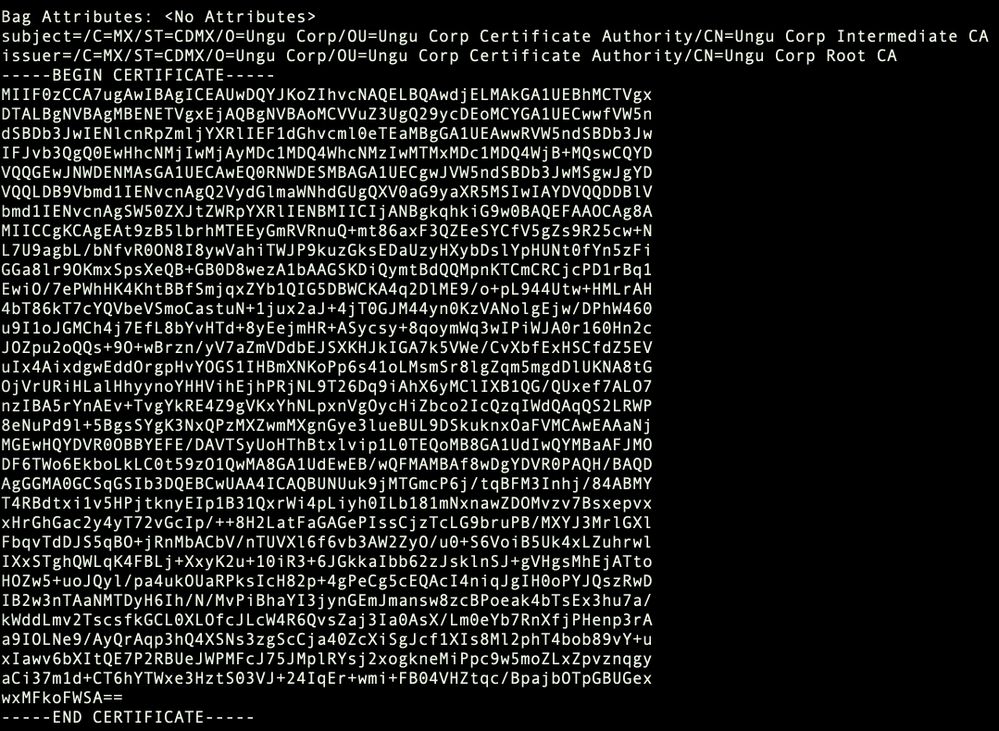

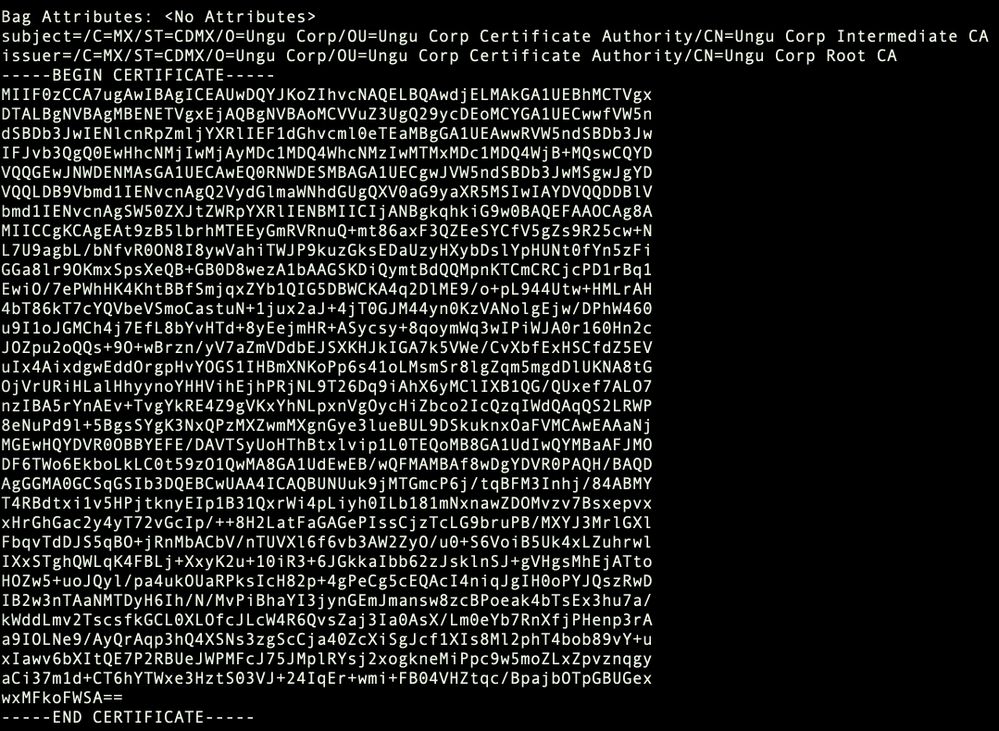

Controleer de certificaten met behulp van een teksteditor (bijvoorbeeld: nano certs.pem).

Voor dit specifieke scenario bevatte certs.pem alleen de subcertificeringsinstantie (de uitgevende certificeringsinstantie).

Vanaf stap 5 behandelt dit artikel de procedure voor het scenario waarin het bestand certs.pem 2 certificaten bevat (één root-CA en één sub-CA).

certs-weergave

certs-weergave

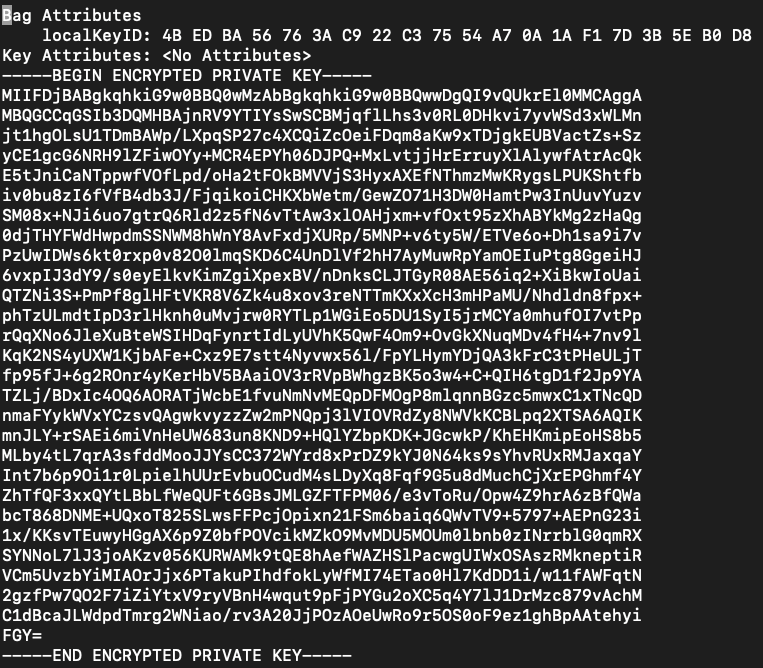

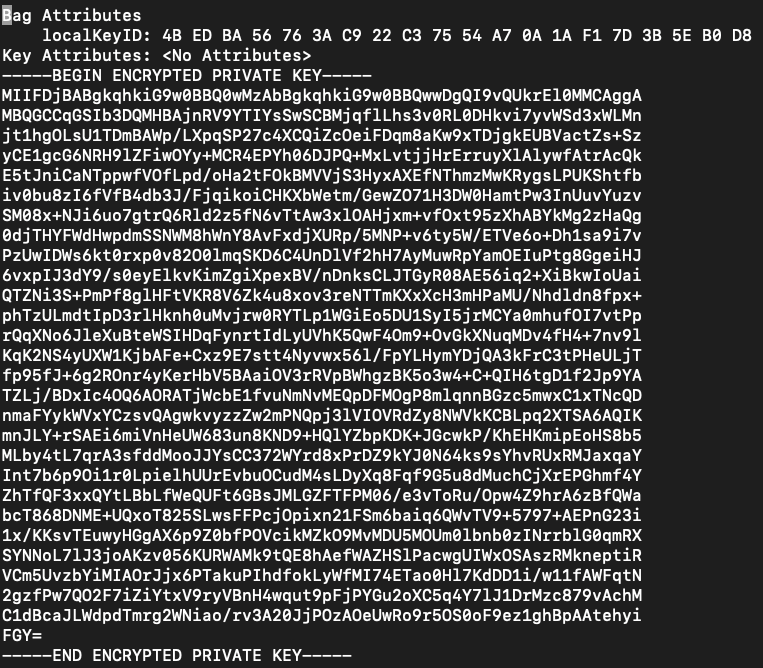

Stap 4. Verifieer de privésleutel in een notitieblok

Controleer de inhoud van het bestand key.pem met behulp van een teksteditor (bijvoorbeeld: nano certs.pem).

Stap 5. Splitsen van de CA Certs

In het geval dat het bestand certs.pem 2 certificaten heeft (1 root CA en 1 sub CA), moet de root CA uit de vertrouwensketen worden verwijderd om het certificaat in pfx-formaat in het FMC te kunnen importeren, waardoor alleen de sub-CA in de keten blijft voor validatiedoeleinden.

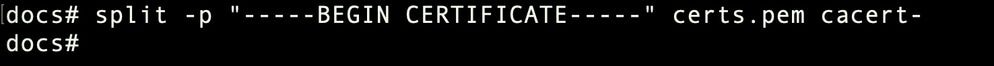

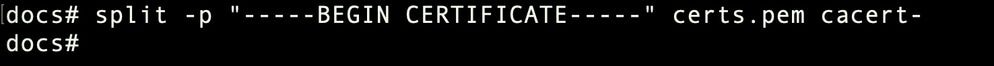

Splits de certs.pem in meerdere bestanden, de volgende opdracht hernoemt de certs als cacert-XX.

split -p "-----BEGIN CERTIFICATE-----" certs.pem cacert-

splijten

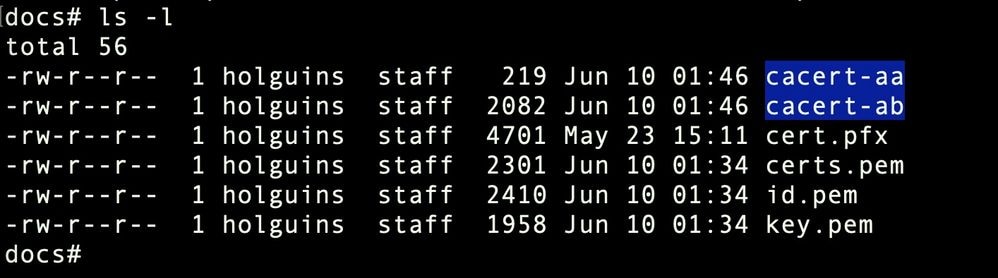

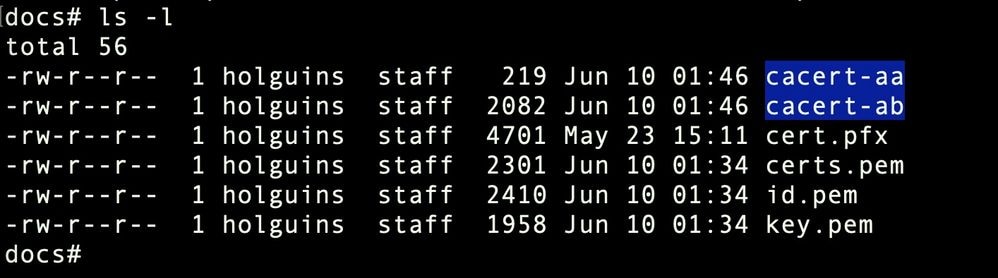

splijten LS na splitsing

LS na splitsing

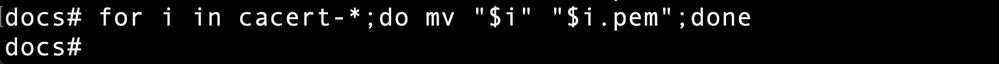

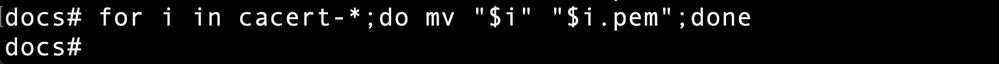

Voeg de .pem-extensie toe aan deze nieuwe bestanden met de hieronder beschreven opdracht.

for i in cacert-*;do mv "$i" "$i.pem";done

Script hernoemen

Script hernoemen

Controleer de twee nieuwe bestanden en bepaal welke de root-CA bevat en welke de sub-CA bevat met de beschreven opdrachten.

Zoek eerst de uitgever van het id.pem-bestand (dat het identiteitscertificaat is).

openssl x509 -in id.pem -issuer -noout

Uitgifteweergave

Uitgifteweergave

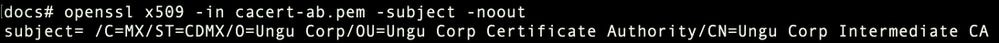

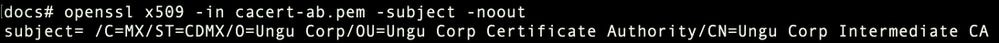

Zoek nu het onderwerp van de twee kankerdossiers (CA-certificaten).

openssl x509 -in cacert-aa.pem -subject -noout

openssl x509 -in cacert-ab.pem -subject -noout

onderwerpcontrole

onderwerpcontrole

Het cacert-bestand dat overeenkomt met het onderwerp met de uitgever van het id.pem-bestand (zoals weergegeven in de vorige afbeeldingen), is de sub-CA die later wordt gebruikt om het PFX-cert te maken.

Verwijder het cacert-bestand dat niet het overeenkomende onderwerp heeft. In dit geval was dat cert cacert-aa.pem.

rm -f cacert-aa.pem

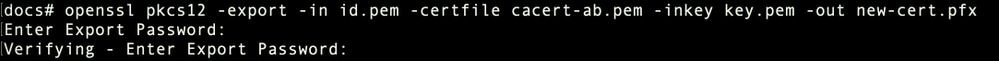

Stap 6. De certificaten samenvoegen in een PKCS12-bestand

Voeg het sub-CA-certificaat (in dit geval was de naam cacert-ab.pem) samen met het ID-certificaat (id.pem) en de privésleutel (key.pem) in een nieuw pfx-bestand. U moet dit bestand beveiligen met een wachtwoordgroep. Wijzig indien nodig de bestandsnaam cacert-ab.pem in overeenstemming met uw bestand.

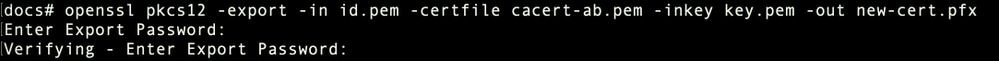

openssl pkcs12 -export -in id.pem -certfile cacert-ab.pem -inkey key.pem -out new-cert.pfx

PFX-creatie

PFX-creatie

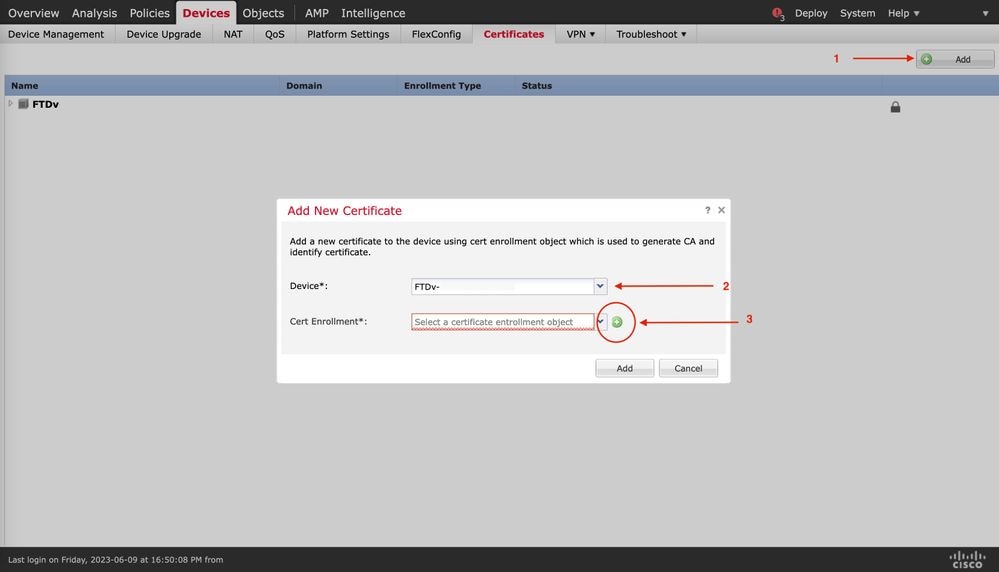

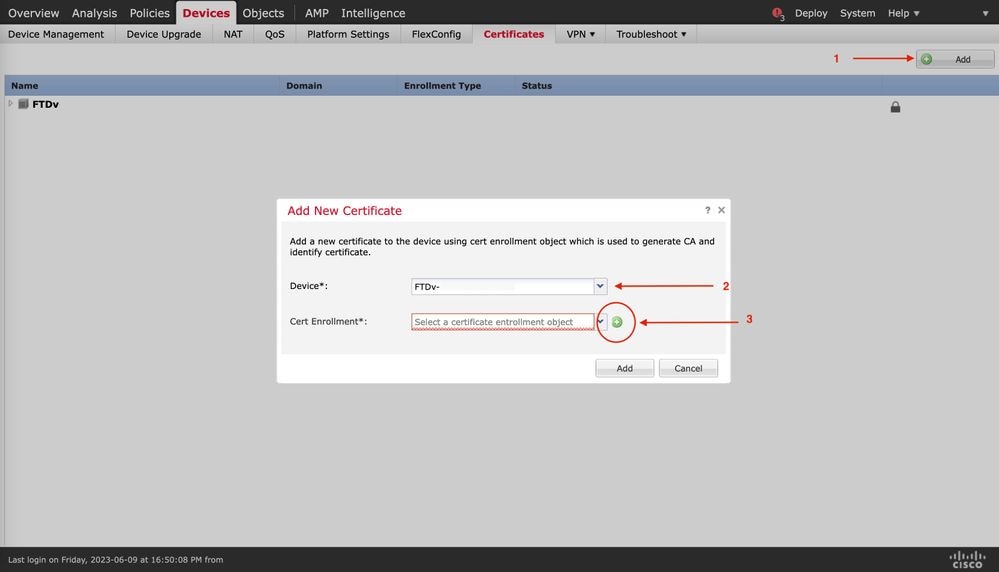

Stap 7. Importeer het PKCS12-bestand in de FMC

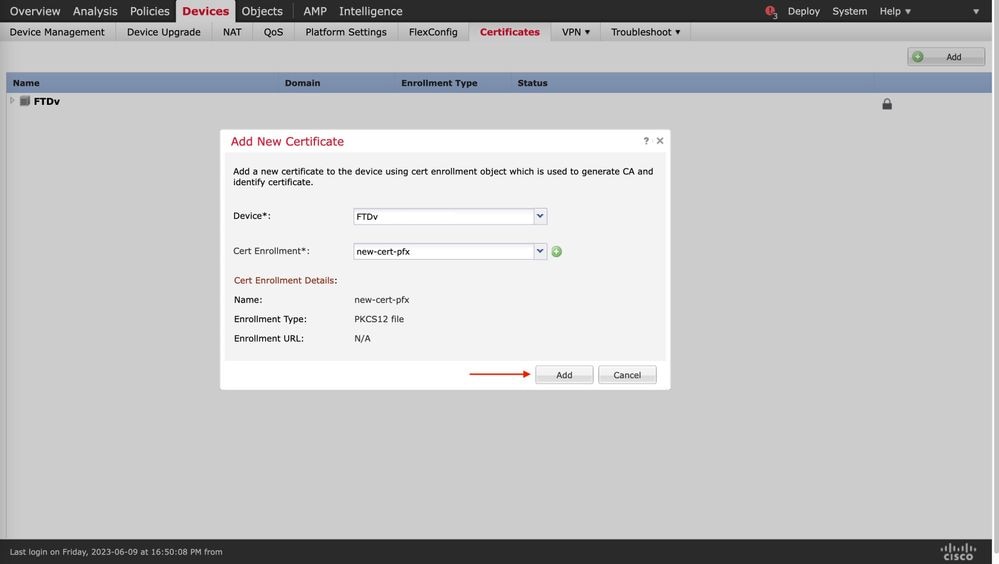

Navigeer in de FMC naar Apparaat > Certificaten en importeer het certificaat naar de gewenste firewall, zoals weergegeven in de afbeelding.

cert-inschrijving

cert-inschrijving

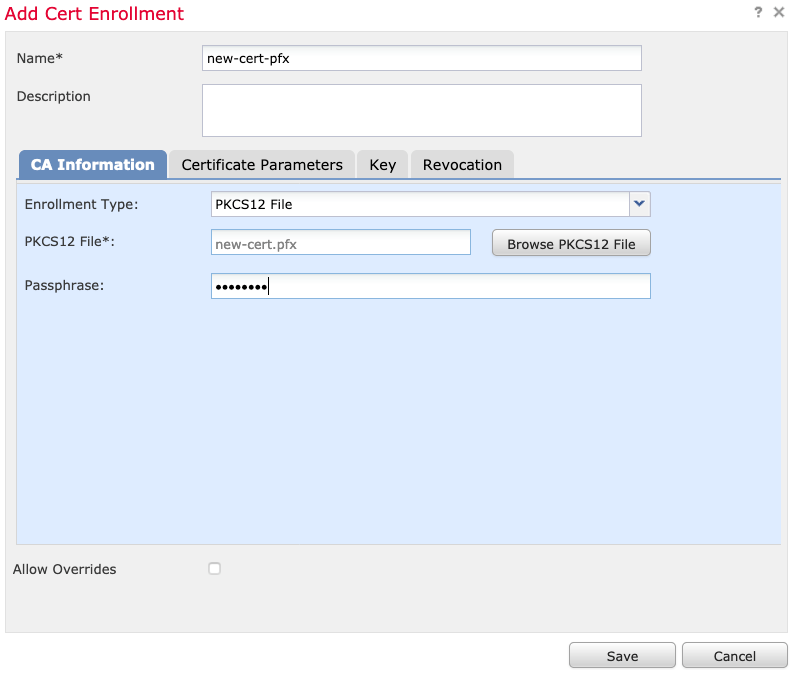

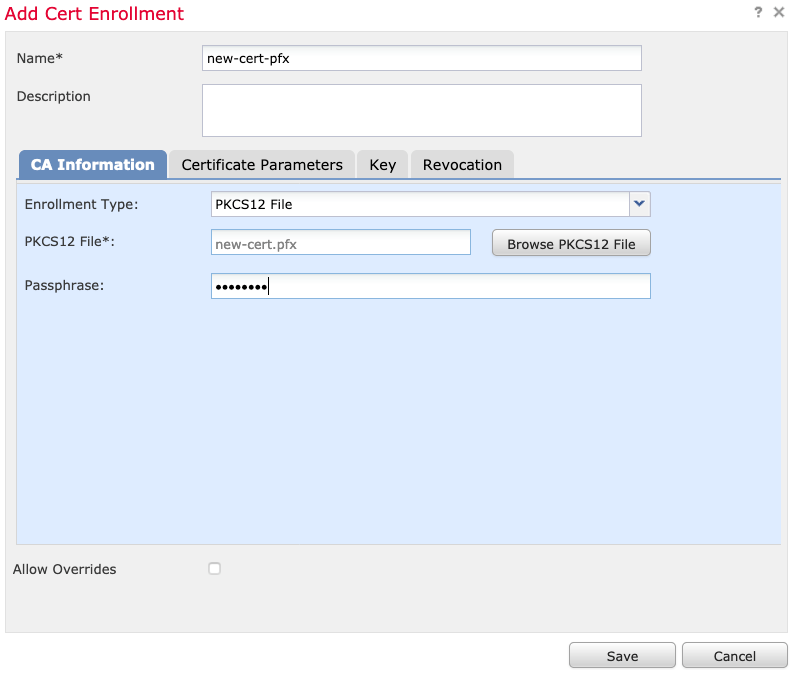

Plaats een naam voor het nieuwe cert.

inschrijving

inschrijving

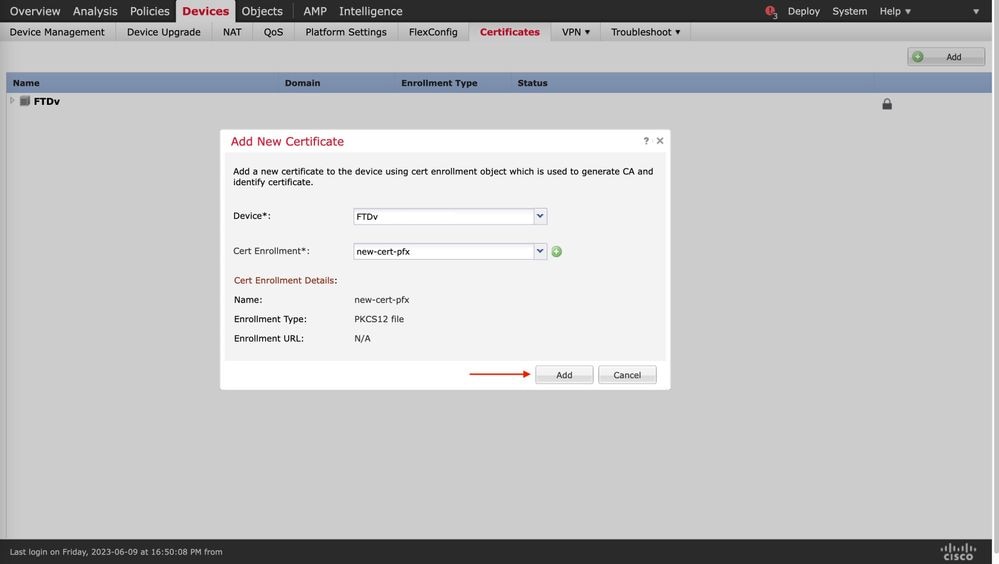

Voeg het nieuwe certificaat toe en wacht tot het inschrijvingsproces het nieuwe cert naar de FTD implementeert.

nieuw-cert

nieuw-cert

Het nieuwe certificaat moet zichtbaar zijn zonder rood kruis in het CA-veld.

Verifiëren

Gebruik deze sectie om te controleren of uw configuratie goed werkt.

In Windows kunt u een probleem tegenkomen waarbij het besturingssysteem de hele keten voor het certificaat weergeeft, hoewel het .pfx-bestand alleen het ID-certificaat bevat, in het geval dat het de subCA, CA-keten in zijn winkel heeft.

Om de lijst van de certificaten in een .pfx bestand te controleren, kunnen tools zoals certutil of openssl worden gebruikt.

certutil -dump cert.pfx

Het certutil is een opdrachtregelhulpprogramma dat de lijst met certificaten in een .pfx-bestand biedt. U moet de hele keten zien met ID, SubCA, CA inbegrepen (indien aanwezig).

U kunt ook een openssl-opdracht gebruiken, zoals wordt weergegeven in de onderstaande opdracht.

openssl pkcs12 -info -in cert.pfx

Om de certificaatstatus en de CA- en ID-gegevens te controleren, kunt u de pictogrammen selecteren en bevestigen dat het certificaat is geïmporteerd:

Feedback

Feedback