Inleiding

In dit document wordt het proces beschreven voor het instellen en verifiëren van het Syslog-protocol op UCS-domeinen in de beheermodus Intersight.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Unified Computing System (UCS)-servers

- Intersight Managed Mode (IMM)

- Basisconcepten voor netwerken

- Syslog-protocol

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende softwareversies:

- Software as a Service (SaaS)

- Cisco UCS 6536 Fabric Interconnect, firmware 4.3 (5.240032)

- Rackserver C220 M5, firmware 4.3 (2.240090)

- Alma Linux 9

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Syslog-beleidsregels zijn van toepassing op verbindingsverbindingen en servers. Hiermee kunnen lokale en externe logboekbestanden worden geconfigureerd.

Configureren

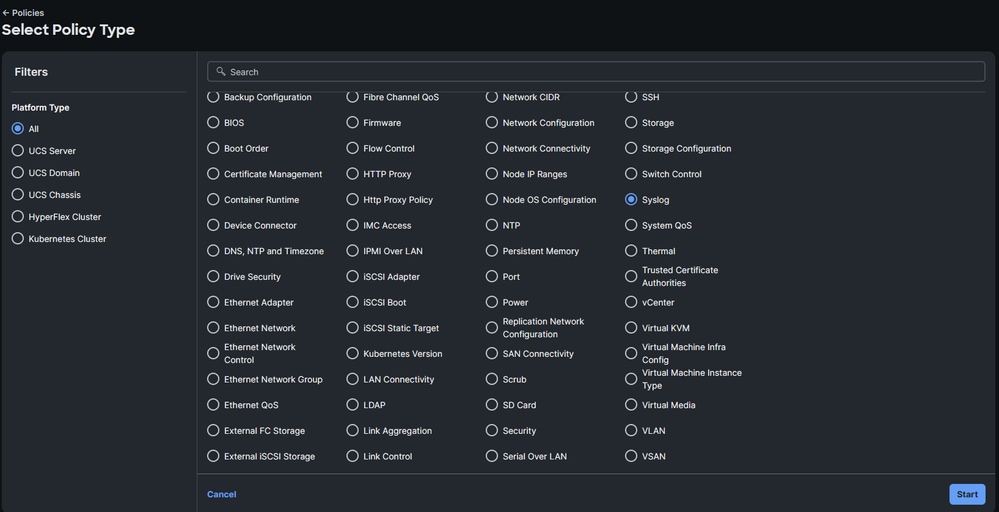

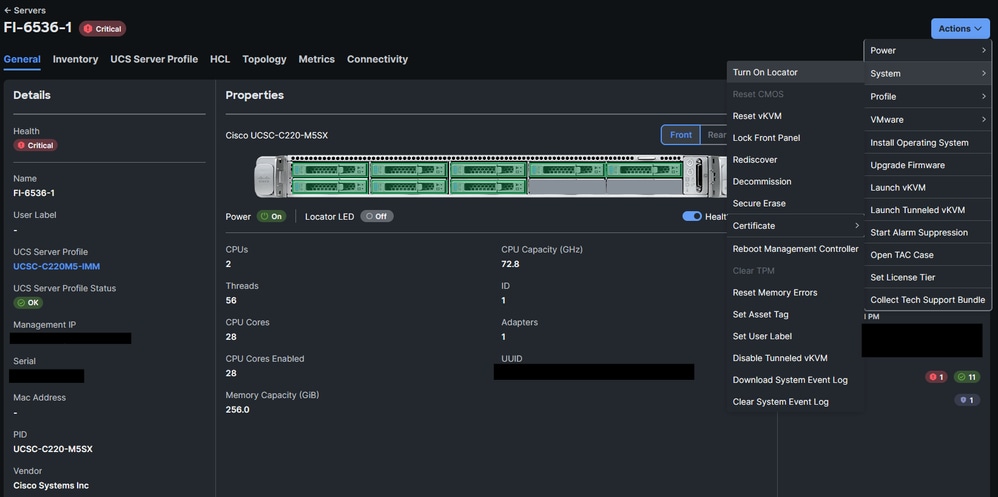

- Navigeer naar Beleid > Nieuw beleid maken.

- Kies Syslog en klik op Start.

Beleidsselectie

Beleidsselectie

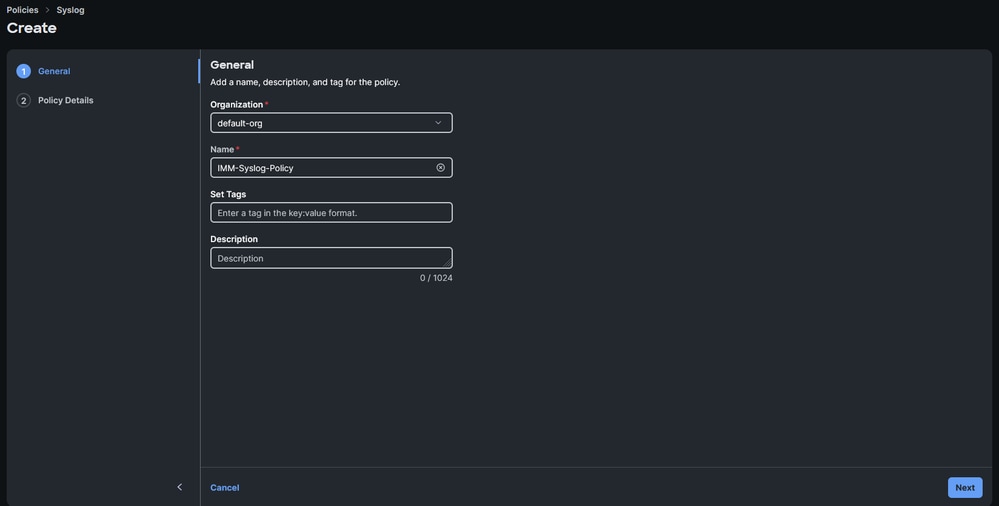

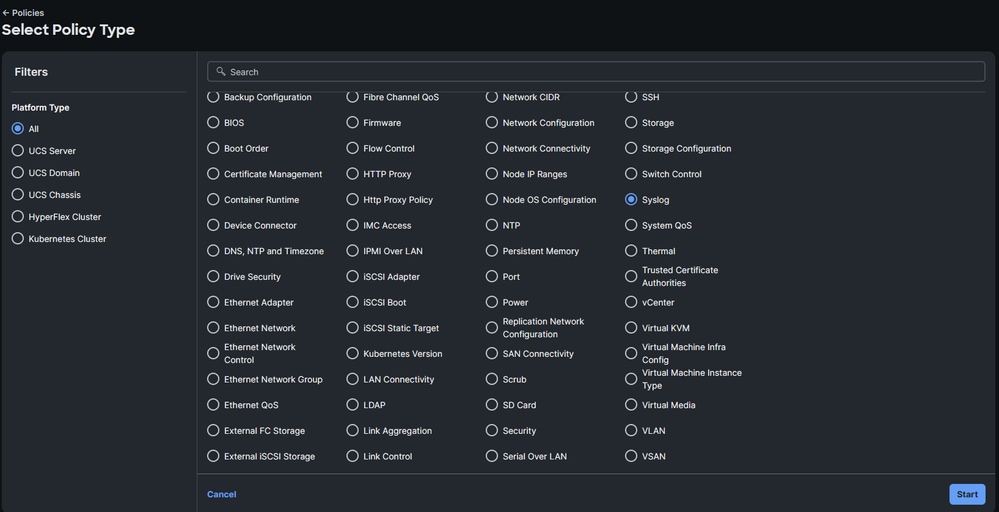

- Kies de organisatie en kies een naam en klik op Volgende.

Organisatie en naam configureren

Organisatie en naam configureren

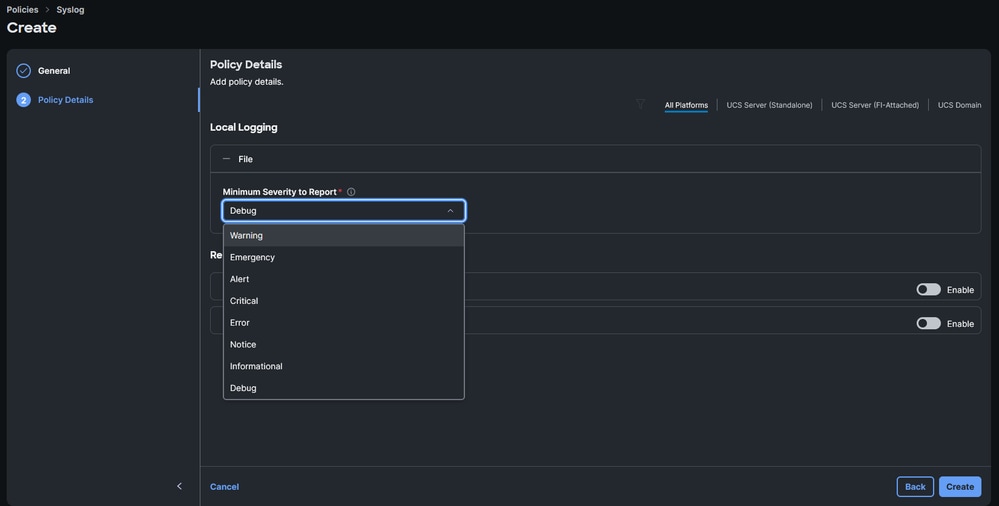

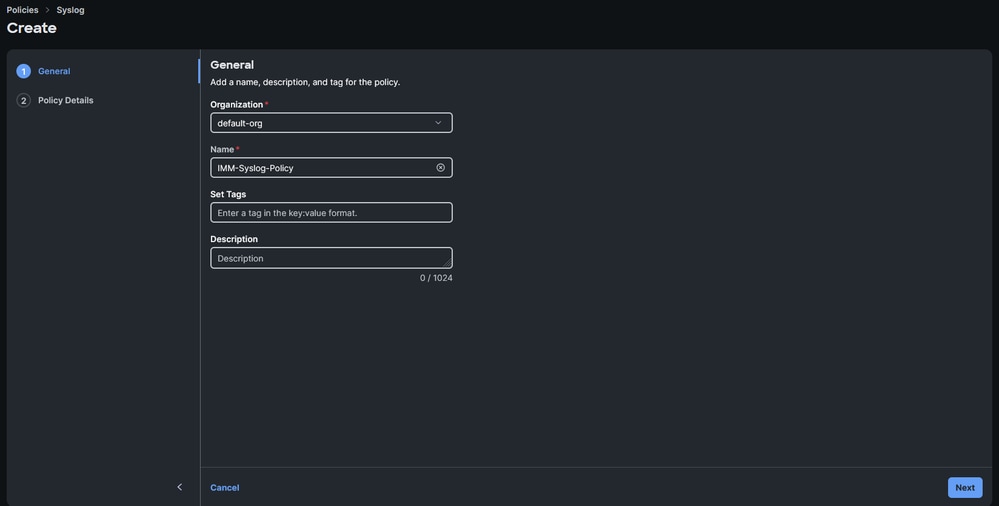

- Kies de gewenste minimale ernst om te rapporteren voor lokale logboekregistratie. De ernst van de ziekte kan worden vermeld op RFC 5424.

Kies de minimale ernst die moet worden gerapporteerd voor lokale logboekregistratie

Kies de minimale ernst die moet worden gerapporteerd voor lokale logboekregistratie

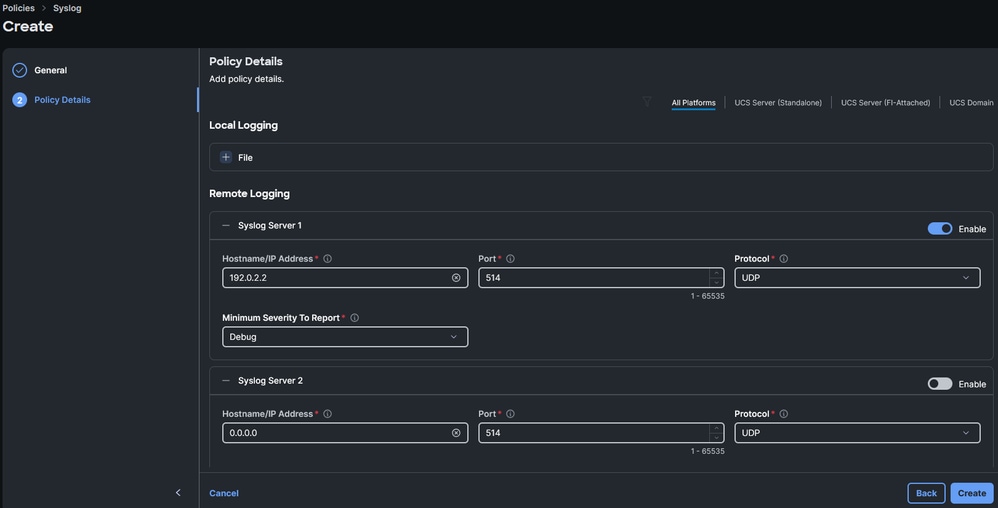

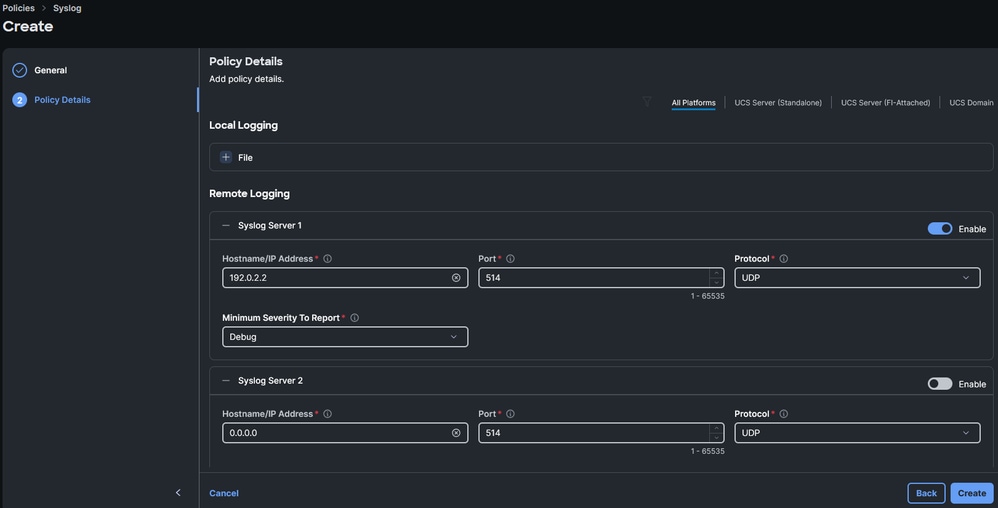

- Kies de gewenste minimale ernst die moet worden gerapporteerd voor externe logboekregistratie en de vereiste instellingen. Dit zijn het IP-adres of de hostnaam van de externe server(s), het poortnummer en het poortprotocol (TCP of UDP).

Opmerking: in dit voorbeeld wordt de standaardinstelling UDP-poort 514 gebruikt. Hoewel het poortnummer kan worden gewijzigd, geldt dit alleen voor servers. Fabric Interconnects gebruiken de standaardpoort 514.

Externe logboekparameters configureren

Externe logboekparameters configureren

- Klik op Maken.

- Wijs het beleid toe aan de gewenste apparaten.

verbindingsverbindingen

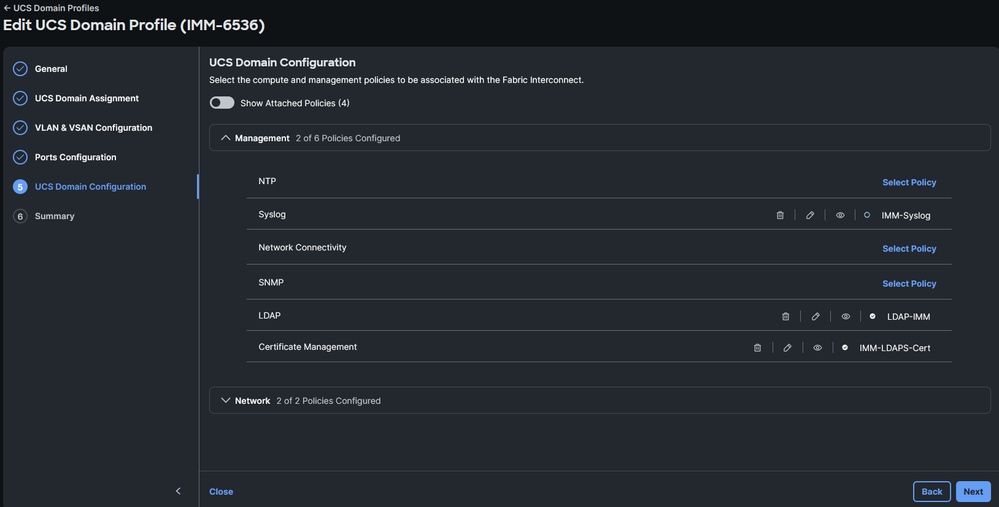

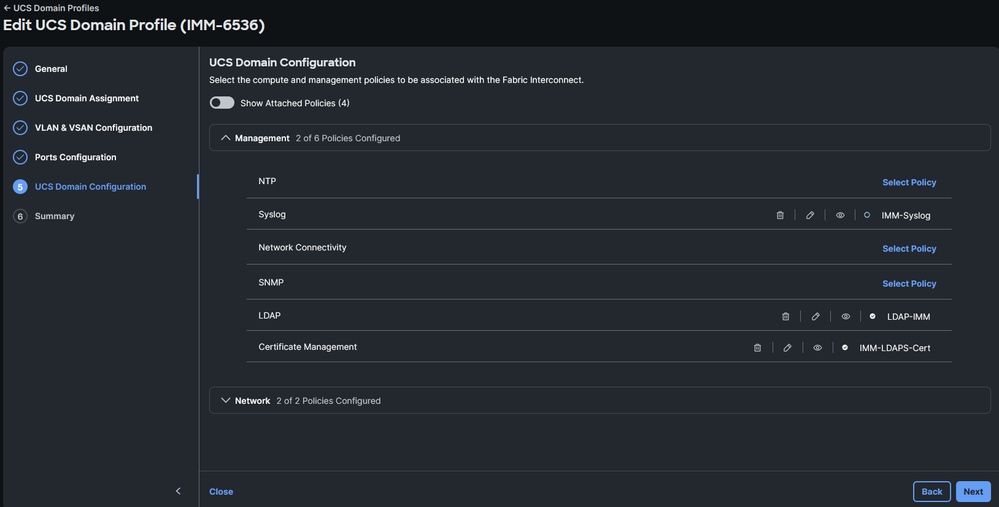

- Navigeer naar het Domeinprofiel, klik op Bewerken en klik vervolgens op Volgende tot stap 4 UCS-domeinconfiguratie.

- Kies onder Beheer > Syslog het gewenste Syslog-beleid.

Kies het syslog-beleid voor een Fabric Interconnect-domeinprofiel

Kies het syslog-beleid voor een Fabric Interconnect-domeinprofiel

- Klik op Volgende en vervolgens op Implementeren. De invoering van dit beleid is niet storend.

Servers

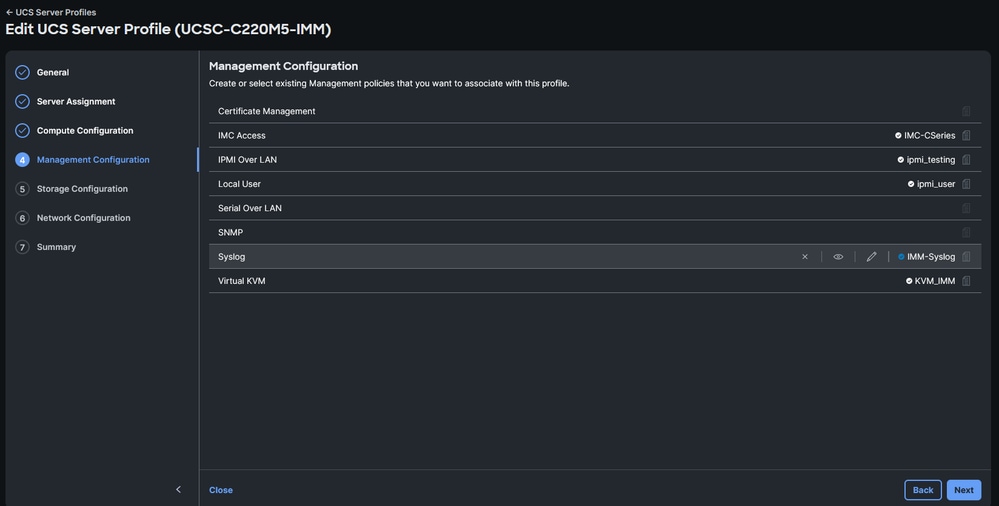

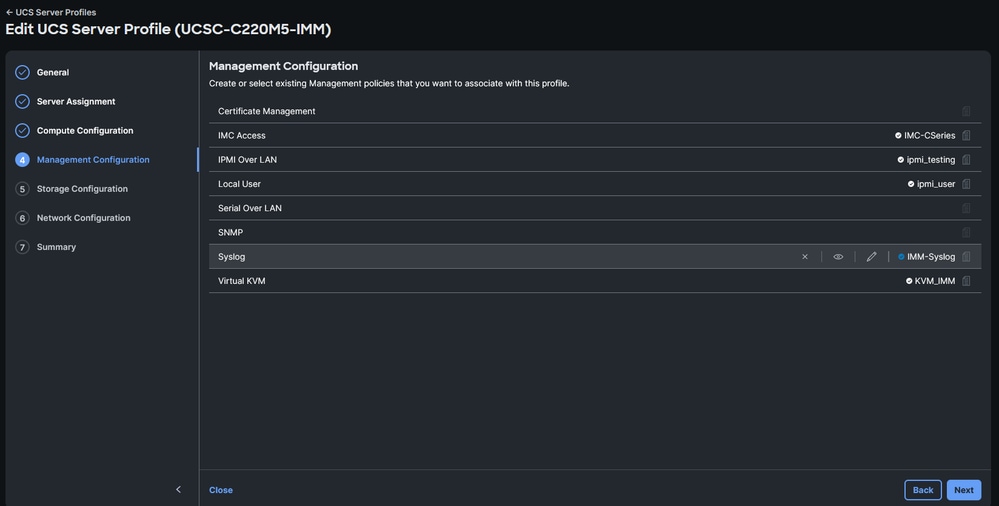

- Navigeer naar het serverprofiel, klik op Bewerken en ga vervolgens naar Volgende tot stap 4 Beheerconfiguratie.

- Kies het syslog-beleid.

Kies het syslog-beleid in een serverserviceprofiel

Kies het syslog-beleid in een serverserviceprofiel

- Ga door tot de laatste stap en implementeer.

Verifiëren

Syslog-berichten moeten nu worden geregistreerd op de externe Syslog-server(s). In dit voorbeeld werd de Syslog-server geïmplementeerd op een Linux-server met de rsyslog-bibliotheek.

Opmerking: de verificatie van de logboekregistratie van Syslog-berichten kan verschillen afhankelijk van de externe Syslog-server die wordt gebruikt.

Bevestig dat de Syslog-berichten van Fabric Interconnects zijn geregistreerd op de externe server:

[root@alma jormarqu]# tail /var/log/remote/msg/192.0.2.3/_.log

Jan 16 15:09:19 192.0.2.3 : 2025 Jan 16 20:11:57 UTC: %VSHD-5-VSHD_Syslog_CONFIG_I: Configured from vty by root on vsh.bin.32025

Jan 16 15:09:23 192.0.2.3 : 2025 Jan 16 20:12:01 UTC: %VSHD-5-VSHD_Syslog_CONFIG_I: Configured from vty by root on vsh.bin.32237

Bevestig dat de Syslog-berichten van de server zijn geregistreerd op de externe server:

[root@alma jormarqu]# tail /var/log/remote/msg/192.0.2.5/AUDIT.log

Jan 16 20:16:10 192.0.2.5 AUDIT[2257]: KVM Port port change triggered with value "2068" by User:(null) from Interface:

Jan 16 20:16:18 192.0.2.5 AUDIT[2257]: Communication Services(ipmi over lan:enabled,ipmi privilege level limit:admin) has been updated by User:(null) from Interface:

Jan 16 20:16:23 192.0.2.5 AUDIT[2257]: Local User Management (strong password policy :disabled) by User:(null) from Interface:

Jan 16 20:16:23 192.0.2.5 AUDIT[2257]: Password Expiration Parameters (password_history:5,password_expiry_state:disabled,password_expiry_duration:0,notification_period:15,grace_period:0) has been updated by User:(null) from Interface:

Jan 16 20:16:26 192.0.2.5 AUDIT[2257]: Local Syslog Severity changed to "Debug" by User:(null) from Interface:

Jan 16 20:16:27 192.0.2.5 AUDIT[2257]: Secured Remote Syslog with(serverId =1, secure_enabled =0) by User:(null) from Interface:

Problemen oplossen

Een pakketopname kan worden uitgevoerd op de Fabric Interconnects om te bevestigen of de Syslog-pakketten correct zijn doorgestuurd. Wijzig de minimale ernst om te rapporteren aan debug. Zorg ervoor dat Syslog zoveel mogelijk informatie rapporteert.

Start vanuit de opdrachtregelinterface een pakketopname op de beheerpoort en filter op poort 514 (Syslog-poort):

FI-6536-A# connect nxos

FI-6536-A(nx-os)# ethanalyzer local interface mgmt capture-filter "port 514" limit-captured-frames 0

Capturing on mgmt0

In dit voorbeeld is een serverpoort op Fabric Interconnect A geflapt om Syslog-verkeer te genereren.

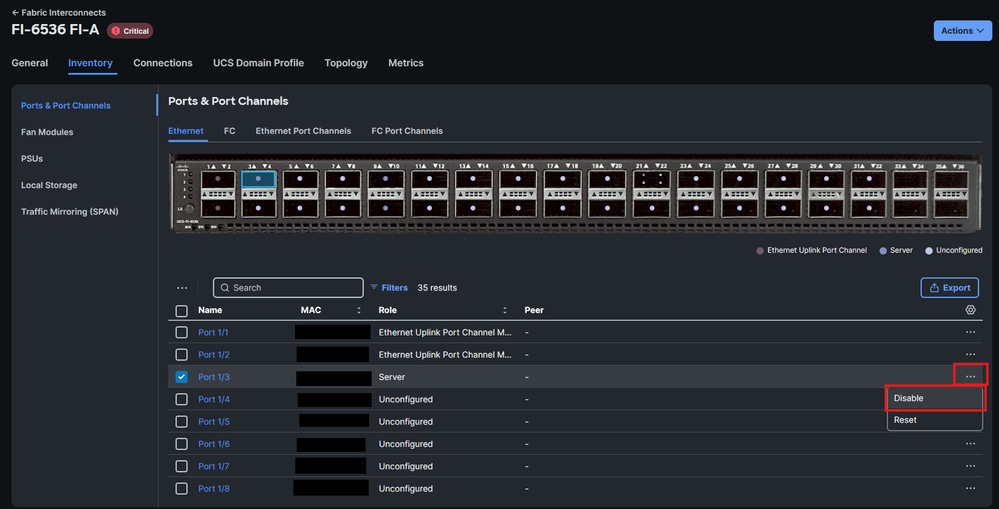

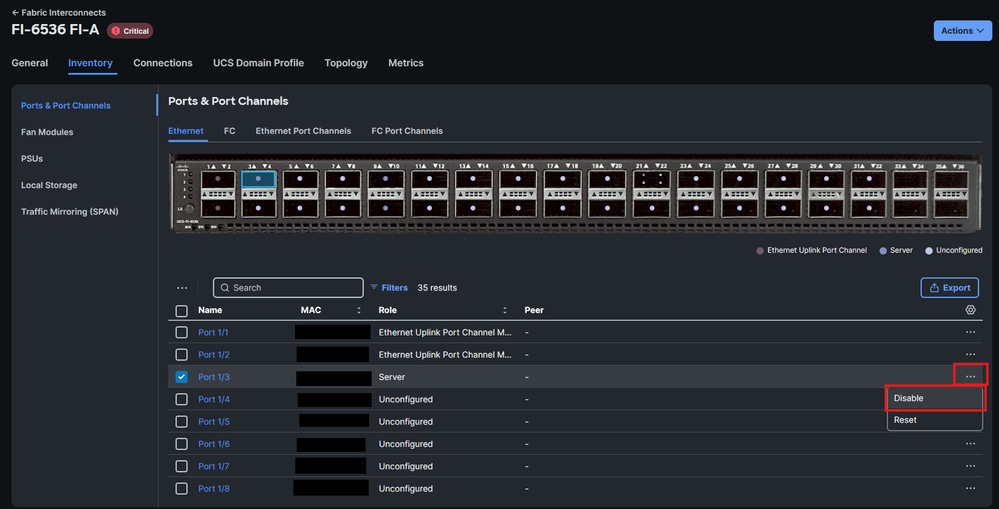

- Navigeer naar Fabric Interconnects > Inventory.

- Klik op het selectievakje voor de gewenste poort, open het elliptische menu aan de rechterkant en kies Uitschakelen.

Een interface op een Fabric Interconnect uitschakelen om syslog-verkeer te genereren voor testen

Een interface op een Fabric Interconnect uitschakelen om syslog-verkeer te genereren voor testen

- De console op de Fabric Interconnect moet het Syslog-pakket vastleggen:

FI-6536-A(nx-os)# ethanalyzer local interface mgmt capture-filter "port 514" limit-captured-frames 0

Capturing on mgmt0

2025-01-16 22:17:40.676560 192.0.2.3 -> 192.0.2.2 Syslog LOCAL7.NOTICE: : 2025 Jan 16 22:17:40 UTC: %ETHPORT-5-IF_DOWN_NONE: Interface Ethernet1/3 is down (Transceiver Absent)

- Het bericht moet op uw externe server worden aangemeld:

[root@alma jormarqu]# tail -n 1 /var/log/remote/msg/192.0.2.3/_.log

Jan 16 17:15:03 192.0.2.3 : 2025 Jan 16 22:17:40 UTC: %ETHPORT-5-IF_DOWN_NONE: Interface Ethernet1/3 is down (Transceiver Absent)

Dezelfde test kan worden uitgevoerd op servers:

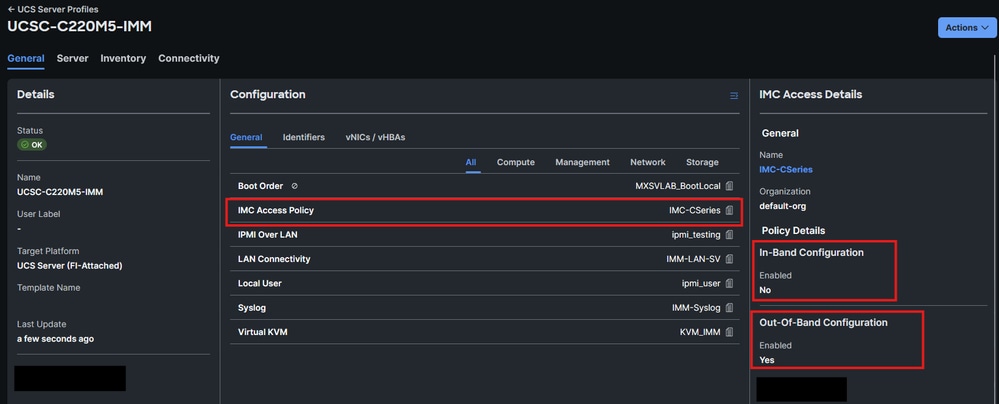

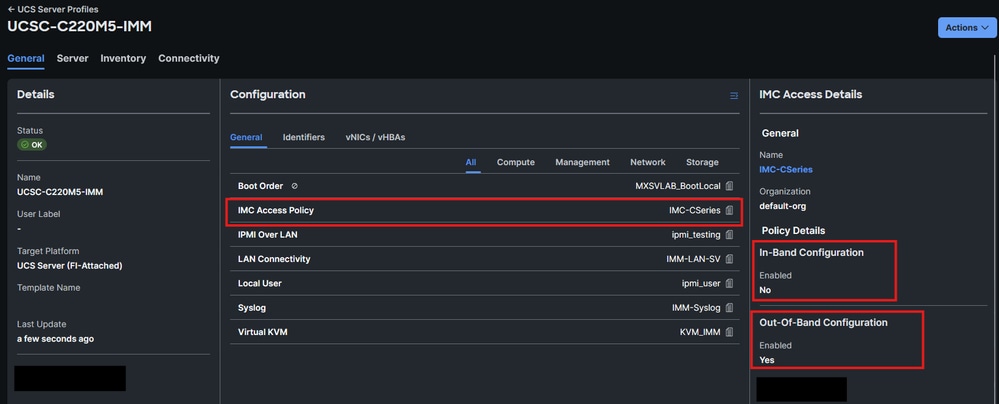

Opmerking: deze procedure werkt alleen voor servers met een out-of-band-configuratie volgens hun IMC-toegangsbeleid. Als Inband in gebruik is, voert u de pakketopname uit op de externe Syslog-server of neemt u contact op met TAC om het uit te voeren met interne foutopsporingsopdrachten.

Controleer de configuratie in het toegangsbeleid van IMC

Controleer de configuratie in het toegangsbeleid van IMC

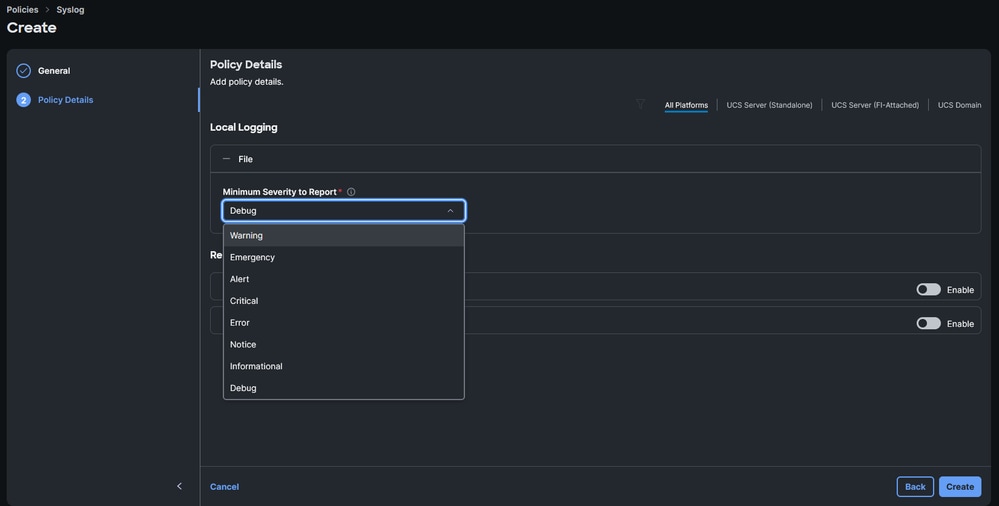

In dit voorbeeld is de LED-locator op een C220 M5 Integrated Server ingeschakeld. Hiervoor is geen downtime nodig.

- Controleer welke Fabric Interconnect out-of-band verkeer voor uw server verzendt. Het IP-adres van de server is 192.0.2.5, dus Fabric Interconnect A stuurt het beheerverkeer door ("secundaire route" betekent dat de Fabric Interconnect fungeert als een proxy voor het serverbeheerverkeer):

FI-6536-A(nx-os)# show ip interface mgmt 0

IP Interface Status for VRF "management"(2)

mgmt0, Interface status: protocol-up/link-up/admin-up, iod: 2,

IP address: 192.0.2.3, IP subnet: 192.0.2.0/24 route-preference: 0, tag: 0

IP address: 192.0.2.5, IP subnet: 192.0.2.0/24 secondary route-preference: 0, tag: 0

- Een pakketopname starten op de juiste Fabric Interconnect:

FI-6536-A(nx-os)# ethanalyzer local interface mgmt capture-filter "port 514" limit-captured-frames 0

Capturing on mgmt0

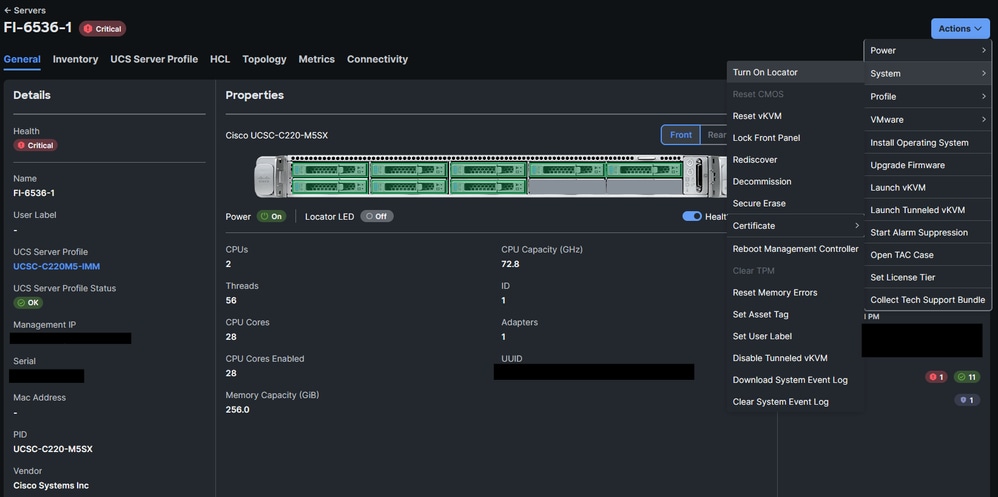

- Navigeer naar Servers > Acties > Systeem en kies Locator inschakelen:

LED-locator in een server inschakelen

LED-locator in een server inschakelen

- De console op de Fabric Interconnect moet het vastgelegde Syslog-pakket weergeven:

FI-6536-A(nx-os)# ethanalyzer local interface mgmt capture-filter "port 514" limit-captured-frames 0

Capturing on mgmt0

2025-01-16 22:34:27.552020 192.0.2.5 -> 192.0.2.2 Syslog AUTH.NOTICE: Jan 16 22:38:38 AUDIT[2257]: 192.0.2.5 CIMC Locator LED is modified to "ON" by User:(null) from Interface

:redfish Remote IP:

- Het Syslog-bericht moet zijn aangemeld in het bestand AUDIT.log van de externe server

:

root@alma jormarqu]# tail -n 1 /var/log/remote/msg/192.0.2.5/AUDIT.log

Jan 16 22:38:38 192.0.2.5 AUDIT[2257]: CIMC Locator LED is modified to "ON" by User:(null) from Interface:

Als Syslog-pakketten door UCS zijn gegenereerd, maar de Syslog-server ze niet heeft vastgelegd:

- Bevestig dat de pakketten zijn aangekomen op de externe Syslog-server met een pakketopname.

- Controleer de configuratie van uw externe Syslog-server (inclusief, maar niet beperkt tot: geconfigureerde syslog-poort en firewallinstellingen).

Gerelateerde informatie

Als de server Inband heeft geconfigureerd in zijn IMC-toegangsbeleid, laadt u de CIMC-debugshell en legt u een pakket vast op de bond0-interface voor racks of de bond0.x-interface (waarbij x het VLAN is) voor blades.

[Thu Jan 16 23:12:10 root@C220-WZP22460WCD:~]$tcpdump -i bond0 port 514 -v

tcpdump: listening on bond0, link-type EN10MB (Ethernet), snapshot length 262144 bytes

23:12:39.817814 IP (tos 0x0, ttl 64, id 24151, offset 0, flags [DF], proto UDP (17), length 173)

192.168.70.25.49218 > 10.31.123.134.514: Syslog, length: 145

Facility auth (4), Severity notice (5)

Msg: Jan 16 23:12:39 C220-WZP22460WCD AUDIT[2257]: CIMC Locator LED is modified to "OFF" by User:(null) from Interface:redfish Remote IP:127.0.0.1

- Het Syslog-poortnummer kan niet worden gewijzigd op Fabric Interconnects, alleen in Servers. Dit is door ontwerp en werd gedocumenteerd op

Feedback

Feedback