커넥터 생성

커넥터는 클라우드 서비스와의 인터페이스입니다. 커넥터는 management center의 액세스 제어 정책에서 네트워크 정보를 사용할 수 있도록 클라우드 서비스에서 네트워크 정보를 검색합니다.

다음을 지원합니다.

|

CSDAC 버전/플랫폼 |

A.W.S. |

Git- 허브 |

Google Cloud |

Azure |

Azure 서비스 태그 |

Microsoft Office 365 |

VMware vCenter |

|---|---|---|---|---|---|---|---|

|

버전 1.1(온프레미스) |

예 |

아니요 |

아니요 |

예 |

예 |

예 |

예 |

|

버전 2.0(온프레미스) |

예 |

예 |

예 |

예 |

예 |

예 |

예 |

|

클라우드 제공(Cisco Defense Orchestrator) |

예 |

예 |

예 |

예 |

예 |

예 |

아니요 |

자세한 내용은 다음 섹션 중 하나를 참조하십시오.

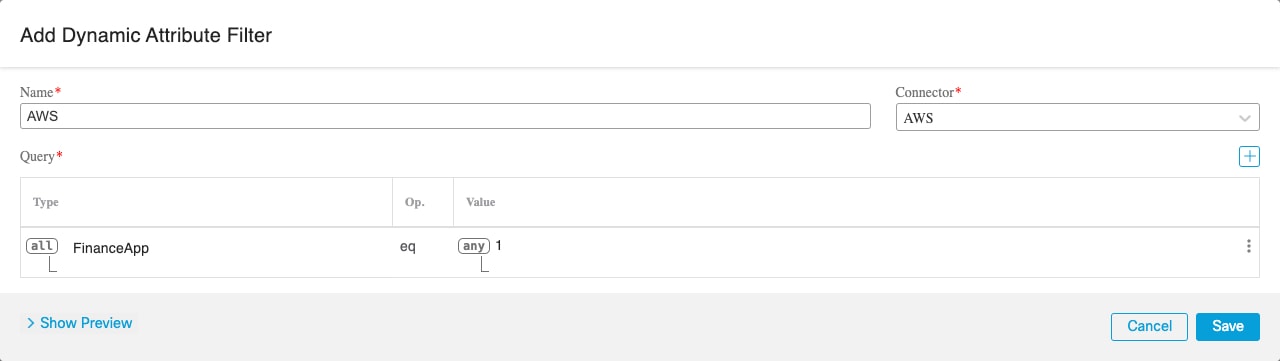

Amazon Web Services Connector - 사용자 권한 및 가져온 데이터 정보

Cisco Secure Dynamic Attributes Connector는 액세스 제어 정책에 사용할 동적 속성을 AWS에서 management center로 가져옵니다.

동적 속성 가져옴

AWS에서 다음 동적 속성을 가져옵니다.

-

태그 - AWS EC2 리소스를 구성하는 데 사용할 수 있는 사용자 정의 키-값 쌍입니다.

자세한 내용은 AWS 설명서의 EC2 리소스에 태그 지정을 참조하십시오.

-

AWS에 있는 가상 머신의 IP 주소입니다.

최소 권한 필요

Cisco Secure Dynamic Attributes Connector에서는 최소한 ec2:DescribeTags 및 ec2:DescribeInstances가 동적 속성을 가져올 수 있도록 허용하는 정책을 보유한 사용자가 필요합니다.

Cisco Secure Dynamic Attributes Connector에 대한 최소 권한이 있는 AWS 사용자 생성

이 작업에서는 동적 속성을 management center(으)로 전송할 수 있는 최소 권한으로 서비스 계정을 설정하는 방법을 설명합니다. 이러한 속성의 목록은 Amazon Web Services Connector - 사용자 권한 및 가져온 데이터 정보의 내용을 참조하십시오.

시작하기 전에

AWS(Amazon Web Services) 계정이 이미 설정되어 있어야 합니다. 자세한 내용은 AWS 설명서에서 이 문서를 참조하십시오.

프로시저

| 단계 1 |

관리자 역할의 사용자로 AWS 콘솔에 로그인합니다. |

||

| 단계 2 |

Dashboard(대시보드)에서 을 클릭합니다. |

||

| 단계 3 |

를 클릭합니다. |

||

| 단계 4 |

Add Users(사용자 추가)를 클릭합니다. |

||

| 단계 5 |

User Name(사용자 이름) 필드에 사용자를 식별하는 이름을 입력합니다. |

||

| 단계 6 |

Access Key - Programmatic Access(액세스 키 - 프로그래밍 액세스)를 클릭합니다. |

||

| 단계 7 |

Set permissions(권한 설정) 페이지에서 사용자에게 액세스 권한을 부여하지 않고 Next(다음)를 클릭합니다. 나중에 이 작업을 수행합니다. |

||

| 단계 8 |

원하는 경우 사용자에게 태그를 추가합니다. |

||

| 단계 9 |

Create User(사용자 생성)를 클릭합니다. |

||

| 단계 10 |

Download.csv를 클릭하여 사용자의 키를 컴퓨터에 다운로드합니다.

|

||

| 단계 11 |

Close(닫기)를 클릭합니다. |

||

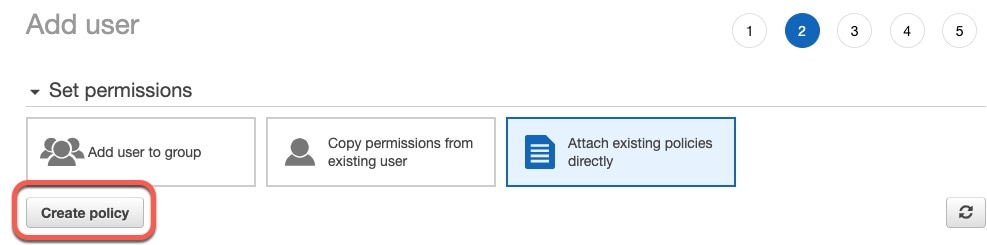

| 단계 12 |

왼쪽 열의 Identity and Access Management(IAM) 페이지에서 를 클릭합니다. |

||

| 단계 13 |

Create Policy(정책 생성)를 클릭합니다. |

||

| 단계 14 |

Create Policy(정책 생성) 페이지에서 JSON을 클릭합니다.

|

||

| 단계 15 |

필드에 다음 정책을 입력합니다. |

||

| 단계 16 |

Next(다음)를 클릭합니다. |

||

| 단계 17 |

Review(검토)를 클릭합니다. |

||

| 단계 18 |

Review Policy(정책 검토) 페이지에서 요청된 정보를 입력하고 Create Policy(정책 생성)를 클릭합니다. |

||

| 단계 19 |

Policies(정책) 페이지에서 검색 필드에 정책 이름의 전체 또는 일부를 입력하고 Enter를 누릅니다. |

||

| 단계 20 |

방금 생성한 정책을 클릭합니다. |

||

| 단계 21 |

를 클릭합니다. |

||

| 단계 22 |

필요한 경우 검색 필드에 사용자 이름의 전체 또는 일부를 입력하고 Enter를 누릅니다. |

||

| 단계 23 |

Attach Policy(정책 연결)를 클릭합니다. |

다음에 수행할 작업

AWS Connector 생성

이 작업에서는 액세스 제어 정책에 사용하기 위해 AWS에서 management center로 데이터를 전송하는 커넥터를 구성하는 방법을 설명합니다.

시작하기 전에

프로시저

| 단계 1 |

동적 속성 커넥터에 로그인합니다. |

||||||||||||||

| 단계 2 |

Connector(커넥터)를 클릭합니다. |

||||||||||||||

| 단계 3 |

다음 중 하나를 수행합니다.

|

||||||||||||||

| 단계 4 |

다음 정보를 입력합니다.

|

||||||||||||||

| 단계 5 |

커넥터를 저장하기 전에 Test(테스트)를 클릭하고 테스트가 성공했는지 확인합니다. |

||||||||||||||

| 단계 6 |

Save(저장)를 클릭합니다. |

||||||||||||||

| 단계 7 |

Status(상태) 열에 Ok(확인)가 표시되는지 확인합니다. |

다음에 수행할 작업

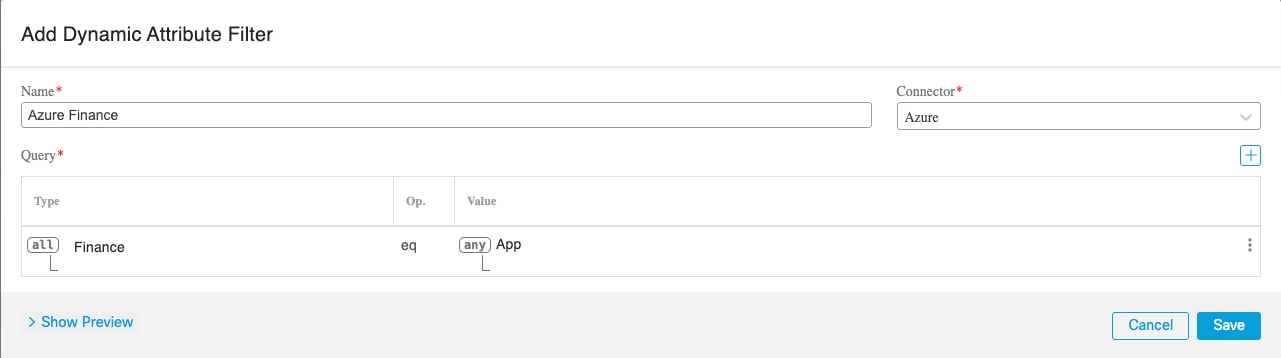

Azure Connector - 사용자 권한 및 가져온 데이터 정보

Cisco Secure Dynamic Attributes Connector는 액세스 제어 정책에 사용할 동적 속성을 Azure에서 management center로 가져옵니다.

동적 속성 가져옴

Azure에서 다음 동적 속성을 가져옵니다.

-

Tags(태그), 리소스, 리소스 그룹 및 구독과 연결된 키-값 쌍입니다.

자세한 내용은 Microsoft 설명서에서 이 페이지를 참조하십시오.

-

Azure에 있는 가상 머신의 IP 주소입니다.

최소 권한 필요

Cisco Secure Dynamic Attributes Connector에서 동적 속성을 가져오려면 최소한 독자 권한이 있는 사용자가 필요합니다.

Cisco Secure Dynamic Attributes Connector에 대한 최소 권한이 있는 Azure 사용자 생성

이 작업에서는 동적 속성을 management center로 전송할 수 있는 최소 권한으로 서비스 계정을 설정하는 방법을 설명합니다. 이러한 속성의 목록은 Azure Connector - 사용자 권한 및 가져온 데이터 정보 섹션을 참조하십시오.

시작하기 전에

Microsoft Azure 계정이 이미 있어야 합니다. 새로 설정하려면 Azure 설명서 사이트에서 이 페이지를 참조하십시오.

프로시저

| 단계 1 |

구독의 소유자로 Azure 포털에 로그인합니다. |

| 단계 2 |

Azure Active Directory를 클릭합니다. |

| 단계 3 |

설정할 애플리케이션에 대한 Azure Active Directory의 인스턴스를 찾습니다. |

| 단계 4 |

을 클릭합니다. |

| 단계 5 |

Name(이름) 필드에 이 애플리케이션을 식별하는 이름을 입력합니다. |

| 단계 6 |

조직의 요구에 따라 이 페이지에 기타 정보를 입력합니다. |

| 단계 7 |

Register(등록)를 클릭합니다. |

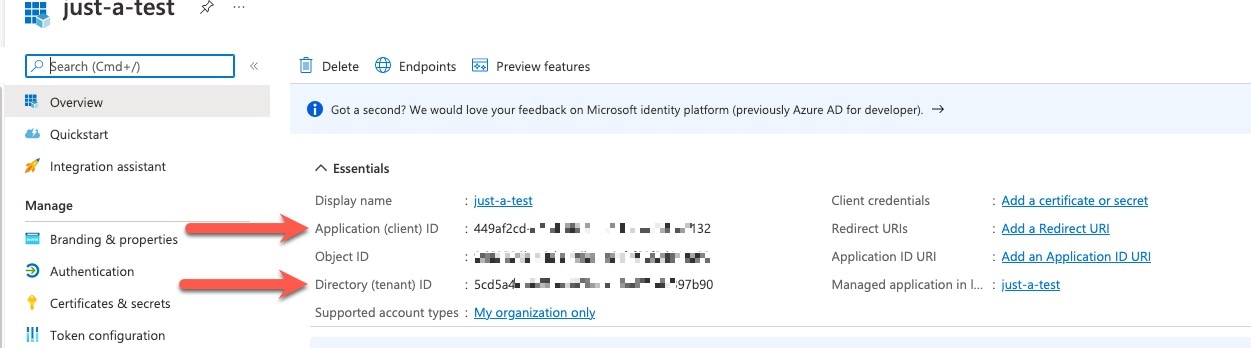

| 단계 8 |

다음 페이지에서 클라이언트 ID(애플리케이션 ID라고도 함) 및 테넌트 ID(디렉터리 ID라고도 함)를 기록해 둡니다. 다음은 샘플입니다.

|

| 단계 9 |

Add a certificate or secret(인증서 또는 암호 추가)를 클릭합니다. |

| 단계 10 |

New Client Secret(새 클라이언트 비밀번호)을 클릭합니다. |

| 단계 11 |

필요한 정보를 입력하고 Add(추가)를 클릭합니다. |

| 단계 12 |

Azure Connector를 설정하는 데 필요하므로 클라이언트 값을 클립보드에 복사합니다.

|

| 단계 13 |

기본 Azure 포털 페이지로 돌아가서 Subscriptions(구독)를 클릭합니다. |

| 단계 14 |

구독 ID를 클립 보드에 복사합니다. |

| 단계 15 |

구독 페이지에서 구독의 이름을 클릭합니다. |

| 단계 16 |

Access Control (IAM)(액세스 제어(IAM))를 클릭합니다. |

| 단계 17 |

를 클릭합니다. |

| 단계 18 |

Reader(판독기)를 클릭하고 Next(다음)를 클릭합니다. |

| 단계 19 |

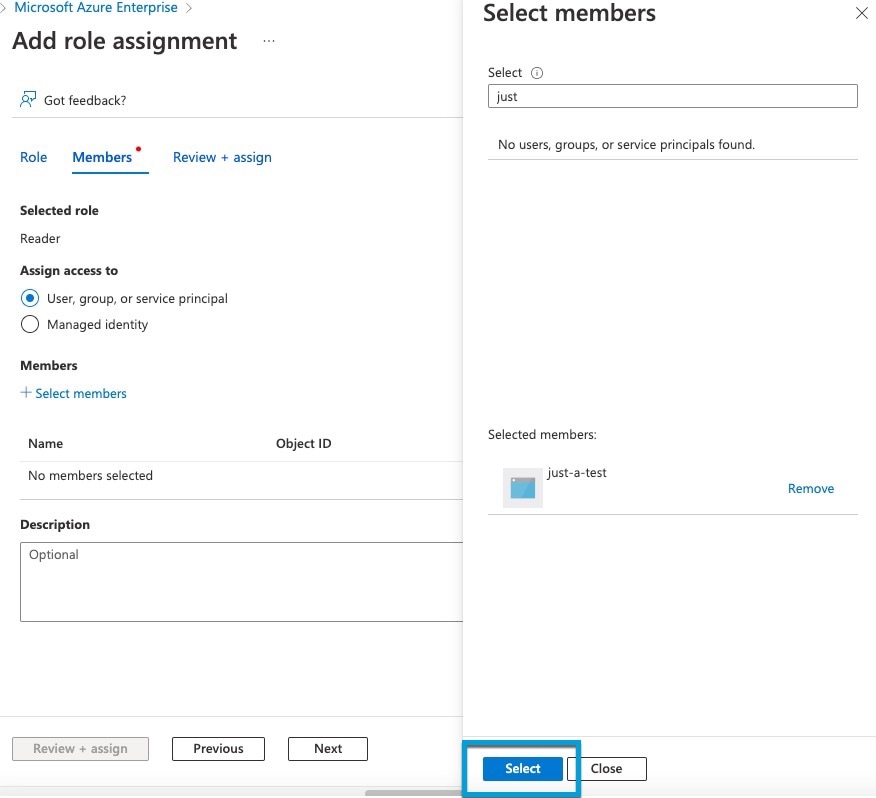

Select Members(구성원 선택)를 클릭합니다. |

| 단계 20 |

페이지 오른쪽에서 등록한 앱의 이름을 클릭하고 Select(선택)를 클릭합니다.

|

| 단계 21 |

Review + Assign(검토 + 할당)을 클릭하고 프롬프트에 따라 작업을 완료합니다. |

다음에 수행할 작업

Azure 커넥터 생성의 내용을 참조하십시오.

Azure 커넥터 생성

이 작업에서는 액세스 제어 정책에 사용하기 위해 Azure에서 management center로 데이터를 전송하는 커넥터를 생성하는 방법을 설명합니다.

시작하기 전에

프로시저

| 단계 1 |

동적 속성 커넥터에 로그인합니다. |

||||||||||||||||

| 단계 2 |

Connector(커넥터)를 클릭합니다. |

||||||||||||||||

| 단계 3 |

다음 중 하나를 수행합니다.

|

||||||||||||||||

| 단계 4 |

다음 정보를 입력합니다.

|

||||||||||||||||

| 단계 5 |

Test(테스트)를 클릭하고 커넥터를 저장하기 전에 Test connection succeeded 이 표시되는지 확인합니다. |

||||||||||||||||

| 단계 6 |

Save(저장)를 클릭합니다. |

||||||||||||||||

| 단계 7 |

Status(상태) 열에 Ok(확인)가 표시되는지 확인합니다. |

다음에 수행할 작업

Azure 서비스 태그 커넥터 생성

이 항목에서는 액세스 제어 정책에서 사용하기 위해 management center에 연결할 Azure 서비스 태그용 커넥터를 생성하는 방법을 설명합니다. 이러한 태그와의 IP 주소 연결은 Microsoft에서 매주 업데이트합니다.

자세한 내용은 Microsoft TechNet의 가상 네트워크 서비스 태그를 참조하십시오.

프로시저

| 단계 1 |

동적 속성 커넥터에 로그인합니다. |

||||||||||||||||

| 단계 2 |

Connector(커넥터)를 클릭합니다. |

||||||||||||||||

| 단계 3 |

다음 중 하나를 수행합니다.

|

||||||||||||||||

| 단계 4 |

다음 정보를 입력합니다.

|

||||||||||||||||

| 단계 5 |

Test(테스트)를 클릭하고 커넥터를 저장하기 전에 Test connection succeeded 이 표시되는지 확인합니다. |

||||||||||||||||

| 단계 6 |

Save(저장)를 클릭합니다. |

||||||||||||||||

| 단계 7 |

Status(상태) 열에 Ok(확인)가 표시되는지 확인합니다. |

다음에 수행할 작업

GitHub 커넥터 생성

이 섹션에서는 액세스 제어 정책에서 사용하기 위해 management center에 데이터를 전송하는 GitHub 커넥터를 생성하는 방법을 설명합니다. 이러한 태그와 연결된 IP 주소는 GitHub에서 유지 관리합니다. 동적 속성 필터를 생성할 필요가 없습니다.

자세한 내용은 GitHub의 IP 주소 정보를 참조하십시오.

참고 |

URL을 변경하면 IP 주소를 검색할 수 없으므로 URL을 변경하지 마십시오. |

프로시저

| 단계 1 |

동적 속성 커넥터에 로그인합니다. |

| 단계 2 |

Connector(커넥터)를 클릭합니다. |

| 단계 3 |

다음 중 하나를 수행합니다.

|

| 단계 4 |

Name(이름)과 선택적 설명을 입력합니다. |

| 단계 5 |

(선택 사항). Pull Interval(끌어오기 간격) 필드에서 동적 속성 커넥터가 GitHub에서 IP 주소를 검색하는 빈도를 초 단위로 변경합니다. 기본값은 21,600초(6시간)입니다, |

| 단계 6 |

커넥터를 저장하기 전에 Test(테스트)를 클릭하고 테스트가 성공했는지 확인합니다. |

| 단계 7 |

Save(저장)를 클릭합니다. |

| 단계 8 |

Status(상태) 열에 Ok(확인)가 표시되는지 확인합니다. |

다음에 수행할 작업

Google Cloud Connector - 사용자 권한 및 가져온 데이터 정보

Cisco Secure Dynamic Attributes Connector는 액세스 제어 정책에 사용하기 위해 Google Cloud에서 management center로 동적 속성을 가져옵니다.

동적 속성 가져옴

Google Cloud에서 다음 동적 속성을 가져옵니다.

-

Google Cloud 리소스를 구성하는 데 사용할 수 있는 키-값 쌍인 라벨입니다.

자세한 내용은 Google Cloud 설명서에서 라벨 생성 및 관리를 참조하십시오.

-

조직, 폴더 또는 프로젝트와 연결된 키-값 쌍인 네트워크 태그입니다.

자세한 내용은 Google Cloud 설명서에서 태그 생성 및 관리를 참조하십시오.

-

Google Cloud에 있는 가상 머신의 IP 주소입니다.

최소 권한 필요

Cisco Secure Dynamic Attributes Connector에서 동적 속성을 가져오려면 최소한 권한이 있는 사용자가 필요합니다.

Cisco Secure Dynamic Attributes Connector에 대한 최소 권한이 있는 Google Cloud 사용자 생성

이 작업에서는 동적 속성을 management center(으)로 전송할 수 있는 최소 권한으로 서비스 계정을 설정하는 방법을 설명합니다. 이러한 속성의 목록은 Google Cloud Connector - 사용자 권한 및 가져온 데이터 정보의 내용을 참조하십시오.

시작하기 전에

Google Cloud 계정을 이미 설정했어야 합니다. 자세한 내용은 Google Cloud 설명서의 환경 설정을 참조하십시오.

프로시저

| 단계 1 |

소유자 역할의 사용자로 Google Cloud 계정에 로그인합니다. |

| 단계 2 |

를 클릭합니다. |

| 단계 3 |

다음 정보를 입력합니다.

서비스 계정에 대한 자세한 내용은 Google Cloud 설명서의 서비스 계정 이해를 참조하십시오. |

| 단계 4 |

Create and Continue(생성 후 계속)를 클릭합니다. |

| 단계 5 |

Grant users access to this service account(이 서비스 계정에 대한 사용자 액세스 권한 부여) 섹션이 표시될 때까지 화면의 프롬프트를 따릅니다. |

| 단계 6 |

사용자에게 역할을 부여합니다. |

| 단계 7 |

Done(완료)을 클릭합니다. 서비스 계정 목록이 표시됩니다. |

| 단계 8 |

생성한 서비스 계정의 행 끝에서 추가 ( |

| 단계 9 |

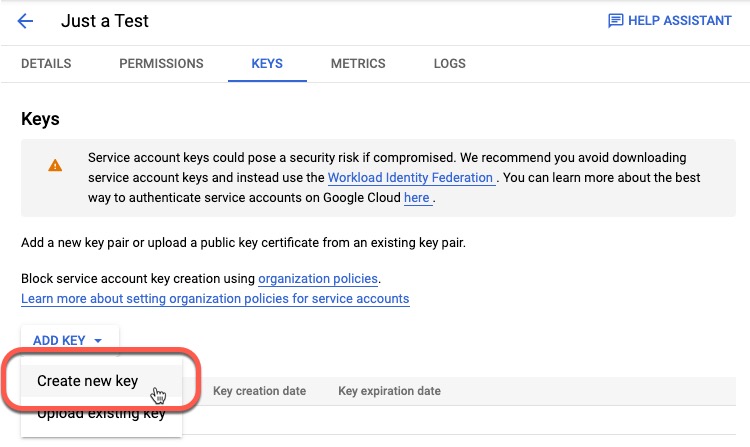

Manage Keys(키 관리)를 클릭합니다. |

| 단계 10 |

를 클릭합니다.

|

| 단계 11 |

JSON을 클릭합니다. |

| 단계 12 |

Create(생성)를 클릭합니다. JSON 키가 컴퓨터에 다운로드됩니다. |

| 단계 13 |

GCP 커넥터를 구성할 때 키를 잘 보관하십시오. |

다음에 수행할 작업

Google Cloud 커넥터 생성의 내용을 참조하십시오.

Google Cloud 커넥터 생성

시작하기 전에

Google Cloud JSON 형식의 서비스 계정 데이터를 준비합니다. 이는 커넥터를 설정하는 데 필요합니다.

프로시저

| 단계 1 |

동적 속성 커넥터에 로그인합니다. |

||||||||||||

| 단계 2 |

Connector(커넥터)를 클릭합니다. |

||||||||||||

| 단계 3 |

다음 중 하나를 수행합니다.

|

||||||||||||

| 단계 4 |

다음 정보를 입력합니다.

|

||||||||||||

| 단계 5 |

커넥터를 저장하기 전에 Test(테스트)를 클릭하고 테스트가 성공했는지 확인합니다. |

||||||||||||

| 단계 6 |

Save(저장)를 클릭합니다. |

||||||||||||

| 단계 7 |

Status(상태) 열에 Ok(확인)가 표시되는지 확인합니다. |

다음에 수행할 작업

Office 365 커넥터 생성

이 작업에서는 액세스 제어 정책에서 사용하기 위해 management center에 데이터를 전송하기 위한 Office 365 태그용 커넥터를 생성하는 방법을 설명합니다. 이러한 태그와 연결된 IP 주소는 Microsoft에서 매주 업데이트합니다. 데이터를 사용하기 위해 동적 속성 필터를 만들 필요는 없습니다.

자세한 내용은 docs.microsoft.com에서 Office 365 URL 및 IP 주소 범위를 참조하십시오.

프로시저

| 단계 1 |

동적 속성 커넥터에 로그인합니다. |

||||||||||||||

| 단계 2 |

Connector(커넥터)를 클릭합니다. |

||||||||||||||

| 단계 3 |

다음 중 하나를 수행합니다.

|

||||||||||||||

| 단계 4 |

다음 정보를 입력합니다.

|

||||||||||||||

| 단계 5 |

Save(저장)를 클릭합니다. |

||||||||||||||

| 단계 6 |

Status(상태) 열에 Ok(확인)가 표시되는지 확인합니다. |

다음에 수행할 작업

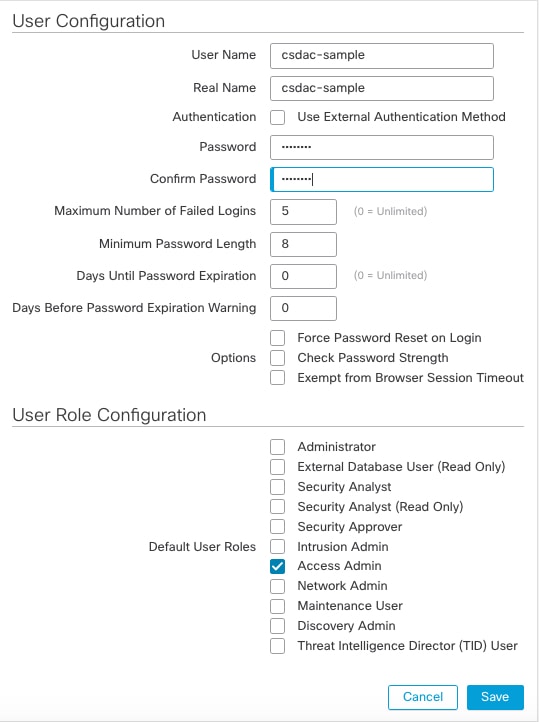

vCenter 커넥터 - 사용자 권한 및 가져온 데이터 정보

Cisco Secure Dynamic Attributes Connector는 액세스 제어 정책에 사용하기 위해 동적 속성을 vCenter에서 management center로 가져옵니다.

동적 속성 가져옴

vCenter에서 다음 동적 속성을 가져옵니다.

-

운영 체제

-

MAC 주소

-

IP 주소

-

NSX 태그

최소 권한 필요

Cisco Secure Dynamic Attributes Connector에서 동적 속성을 가져오려면 최소한 읽기 전용 권한이 있는 사용자가 필요합니다.

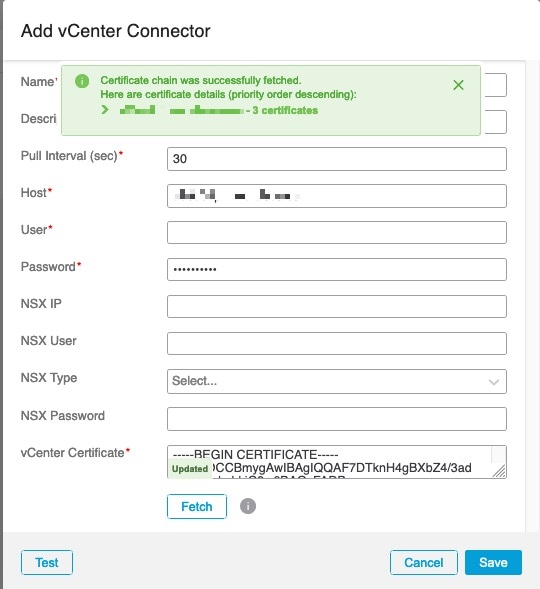

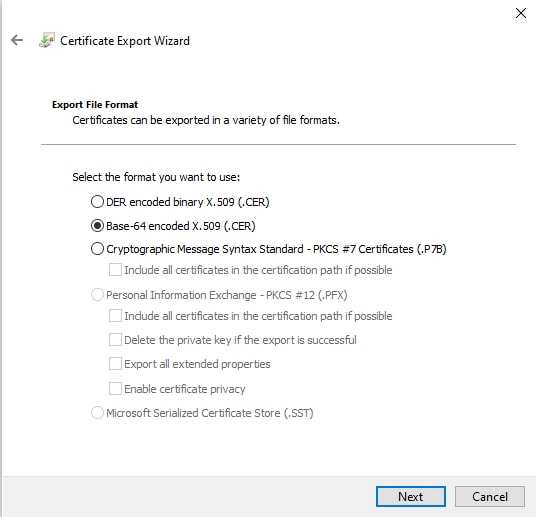

vCenter 커넥터에 대한 CA(Certificate Authority) 체인 가져오기

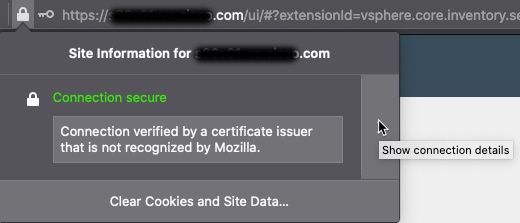

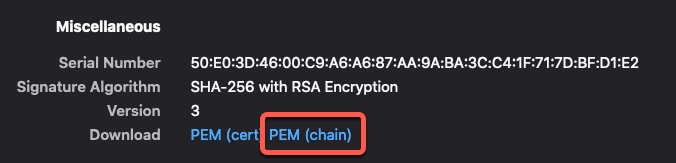

이 주제에서는 커넥터 또는 어댑터에 대한 인증 기관 체인을 자동으로 가져오는 방법을 설명합니다. 인증 기관 체인은 루트 인증서 및 모든 하위 인증서입니다. 이는 vCenter 또는 management center를 안전하게 연결하는 데 필요합니다.

동적 속성 커넥터를 사용하면 인증 기관 체인을 자동으로 가져올 수 있지만 어떤 이유로든 이 절차가 작동하지 않을 경우 CA(Certificate Authority) 체인 수동으로 가져오기 섹션을 참조하십시오.

프로시저

| 단계 1 |

동적 속성 커넥터에 로그인합니다. |

| 단계 2 |

다음 중 하나를 수행합니다.

|

| 단계 3 |

Name(이름) 필드에 커넥터 또는 어댑터를 식별하는 이름을 입력합니다. |

| 단계 4 |

Host(호스트) 필드에 커넥터 또는 어댑터의 호스트 이름 또는 IP 주소(예: https:// )를 입력합니다. 예: myvcenter.example.com 또는 192.0.2.100:9090 입력하는 호스트 이름 또는 IP는 안전하게 연결하는 데 사용되는 CA 인증서의 일반 이름과 정확히 일치해야 합니다. 인증서 CA 체인을 가져오는 데 다른 정보는 필요하지 않습니다. |

| 단계 5 |

Fetch(가져오기)를 클릭합니다. |

| 단계 6 |

(선택 사항). 인증서 CA 체인에서 인증서를 확장하여 확인합니다. |

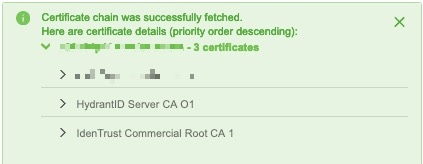

예

대화 상자 상단에서 인증서 CA 체인을 확장하면 다음과 유사한 인증서가 표시됩니다.

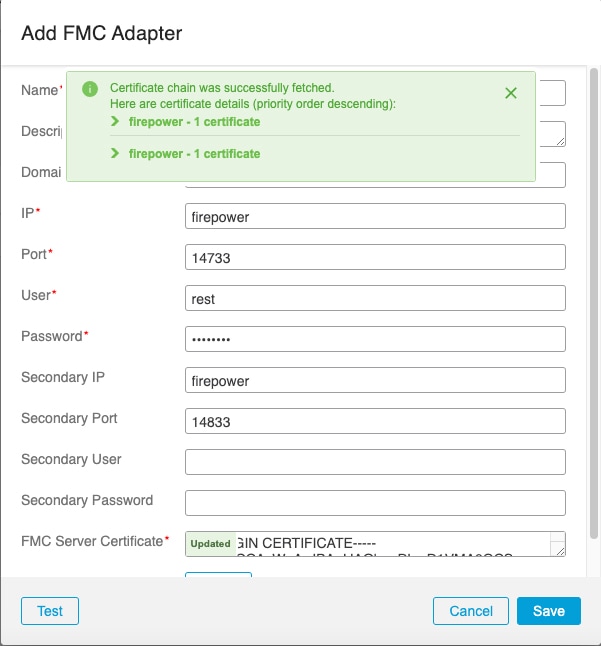

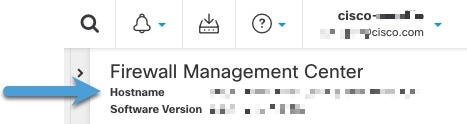

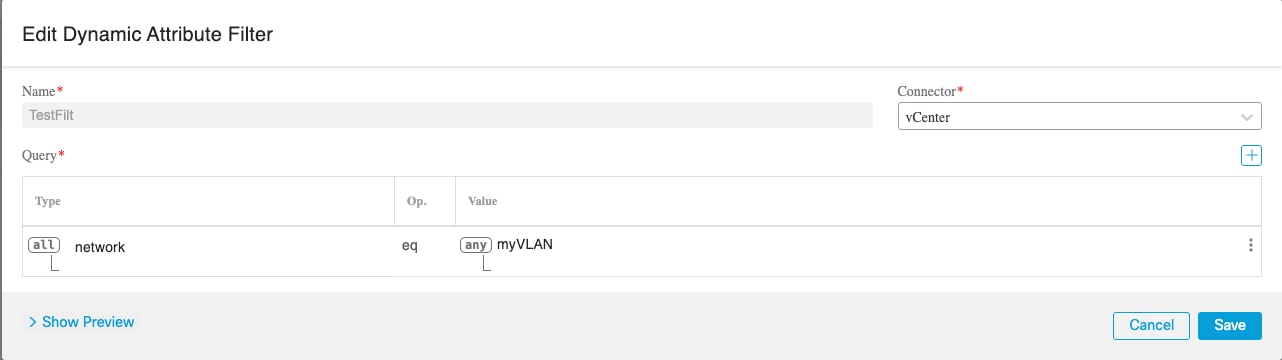

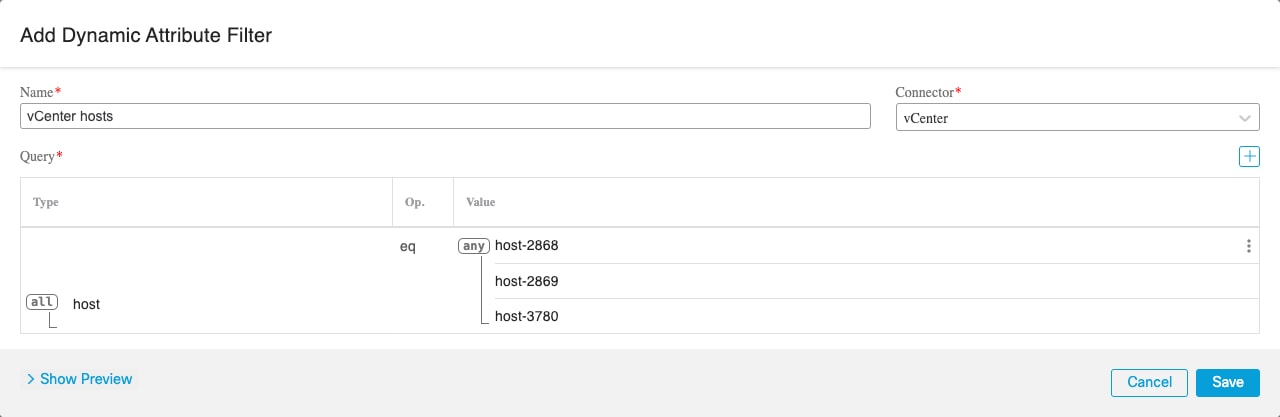

vCenter 커넥터 생성

이 작업에서는 VMware vCenter용 커넥터를 생성하여 액세스 제어 정책에서 사용하기 위해 management center에 데이터를 전송하는 방법을 설명합니다.

시작하기 전에

신뢰할 수 없는 인증서를 사용하여 vCenter와 통신하는 경우 CA(Certificate Authority) 체인 수동으로 가져오기 섹션을 참조하십시오.

프로시저

| 단계 1 |

동적 속성 커넥터에 로그인합니다. |

||||||||||||||||||||||||

| 단계 2 |

Connector(커넥터)를 클릭합니다. |

||||||||||||||||||||||||

| 단계 3 |

다음 중 하나를 수행합니다.

|

||||||||||||||||||||||||

| 단계 4 |

다음 정보를 입력합니다.

|

||||||||||||||||||||||||

| 단계 5 |

Test(테스트)를 클릭하고 커넥터를 저장하기 전에 Test connection succeeded 이 표시되는지 확인합니다. |

||||||||||||||||||||||||

| 단계 6 |

Save(저장)를 클릭합니다. |

)

) )

)

피드백

피드백