소개

이 문서에서는 WLC에 경량형 액세스 포인트를 등록하는 설정 단계 및 LWAPP 무선 네트워크의 기본 작동에 관해 설명합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

-

경량형 AP 및 Cisco WLC 구성에 대한 기본 지식

-

LWAPP(Lightweight AP Protocol)에 대한 기본 지식.

-

외부 DHCP 서버 및/또는 DNS(Domain Name Server)의 구성에 대한 지식

-

Cisco 스위치에 대한 기본 구성 지식

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

이 컨피그레이션은 다른 모든 Cisco WLC 및 모든 경량 AP에서 작동합니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

표기 규칙

문서 규칙에 대한 자세한 내용은 Cisco 기술 팁 표기 규칙을 참조하십시오.

배경 정보

WLC가 LAP를 관리할 수 있으려면 LAP가 컨트롤러를 검색하고 WLC에 등록해야 합니다.

WLC를 검색하기 위해 LAP에서 사용하는 여러 가지 방법이 있습니다.

LAP가 WLC에 등록하기 위해 사용하는 여러 방법에 대한 자세한 내용은 을 참조하십시오.

WLC(무선 LAN 컨트롤러)에 LAP(LIGHTWEIGHT AP) 등록.

이 문서에서는 WLC에 LAP를 등록하고 LWAPP 무선 네트워크의 기본 작동을 위해 필요한 컨피그레이션 단계에 대해 설명합니다.

구성

WLC에 LAP를 등록하고 LWAPP 무선 네트워크의 기본 작동을 위해 다음 단계를 완료합니다.

1. AP가 네트워크 주소를 획득할 수 있도록 DHCP 서버가 있어야 합니다.

참고: 옵션 43은 AP가 다른 서브넷에 상주하는 경우에 사용됩니다.

2. 기본 작동을 위한 WLC 구성

3. WLC용 스위치 구성

4. AP에 대한 스위치 구성

5. 경량형 AP를 WLC에 등록합니다.

기본 작동을 위해 WLC 구성

컨트롤러가 공장 기본값에서 부팅될 때 부팅 스크립트는 초기 컨피그레이션 설정을 묻는 컨피그레이션 마법사를 실행합니다.

이 절차에서는 CLI(Command Line Interface)에서 컨피그레이션 마법사를 사용하여 초기 컨피그레이션 설정을 입력하는 방법에 대해 설명합니다.

참고: 외부 DHCP 서버 및/또는 DNS를 구성하는 방법을 알고 있어야 합니다.

기본 작동을 위해 WLC를 구성하려면 다음 단계를 완료하십시오.

1. DB-9 널 모뎀 직렬 케이블을 사용하여 컴퓨터를 WLC에 연결합니다.

2. 다음 설정으로 터미널 에뮬레이터 세션을 엽니다.

- 9600보드

- 8 데이터 비트

- 1 스톱 비트

- 패리티 없음

- 하드웨어 흐름 제어 없음

3. 프롬프트에서 CLI에 로그인합니다.

기본 사용자 이름은 admin이고 기본 비밀번호는 admin입니다.

4. 필요한 경우 재설정 시스템을 입력하여 장치를 재부팅하고 마법사를 시작합니다.

5. 첫 번째 마법사 프롬프트에 시스템 이름을 입력합니다. 시스템 이름에는 최대 32자의 인쇄 가능한 ASCII 문자를 포함할 수 있습니다.

6. 관리자 사용자 이름 및 비밀번호를 입력합니다. 사용자 이름 및 비밀번호는 최대 24자의 인쇄 가능한 ASCII 문자를 포함할 수 있습니다.

7. 서비스 포트 인터페이스 IP 컨피그레이션 프로토콜(none 또는 DHCP)을 입력합니다.

서비스 포트를 사용하지 않거나 서비스 포트에 고정 IP 주소를 할당하려면 none을 입력합니다.

8. 단계 7에서 none을 입력하고 서비스 포트에 대한 고정 IP 주소를 입력해야 하는 경우, 다음 두 프롬프트에 대해 서비스 포트 인터페이스 IP 주소 및 넷마스크를 입력합니다.

서비스 포트를 사용하지 않으려면 IP 주소 및 넷마스크에 0.0.0.0을 입력합니다.

9. 다음 옵션에 대한 값을 입력합니다.

- 관리 인터페이스 IP 주소

- 넷마스크

- 기본 라우터 IP 주소

- 선택적 VLAN 식별자

태그가 지정되지 않은 경우 유효한 VLAN 식별자 또는 0을 사용할 수 있습니다.

참고: 컨트롤러의 관리 인터페이스가 연결되는 스위치 포트에서 '네이티브 vlan'의 일부로 구성된 경우 컨트롤러는 프레임에 태그를 지정하지 않아야 합니다. 따라서 VLAN을 0으로 설정해야 합니다(컨트롤러에서).

10. 네트워크 인터페이스(분배 시스템) 물리적 포트 번호를 입력합니다.

WLC의 경우, 전면 패널 기가비트 이더넷 포트에 1~4개의 포트를 사용할 수 있습니다.

11. 클라이언트, 관리 인터페이스 및 서비스 포트 인터페이스(사용 중인 경우)에 IP 주소를 제공하는 기본 DHCP 서버의 IP 주소를 입력합니다.

12. LWAPP 전송 모드를 시작합니다(LAYER2 또는 LAYER3).

참고: 마법사를 통해 WLC 4402를 구성하고 AP 전송 모드 LAYER2를 선택하면 AP Manager에 대한 세부 정보를 묻지 않습니다

13. 가상 게이트웨이 IP 주소를 입력합니다.

이 주소는 레이어 3 보안 및 모빌리티 관리자가 사용할 가상의 미할당 IP 주소(예: 10.1.1.1)일 수 있습니다.

참고: 일반적으로 사용되는 가상 게이트웨이 IP 주소는 사설 주소입니다.

14. Cisco WLAN Solution Mobility Group/RF Group 이름을 입력합니다.

15. WLAN 1 SSID(Service Set Identifier) 또는 네트워크 이름을 입력합니다.

이 식별자는 경량형 AP가 WLC에 연결하기 위해 사용하는 기본 SSID입니다.

16. 클라이언트에 대한 고정 IP 주소를 허용하거나 허용하지 않습니다.

클라이언트가 고유한 IP 주소를 제공하도록 허용하려면 yes를 입력합니다. 클라이언트가 DHCP 서버에서 IP 주소를 요청하도록 하려면 no를 입력합니다.

17. WLC에서 RADIUS 서버를 구성해야 하는 경우 yes를 입력하고 다음 정보를 입력합니다.

- RADIUS 서버 IP 주소

- 통신 포트

- 공유 암호

RADIUS 서버를 구성할 필요가 없거나 나중에 서버를 구성하려면 no를 입력합니다.

18. 단위의 국가 코드를 입력합니다.

지원되는 국가의 목록을 보려면 도움말을 입력하십시오.

19. IEEE 802.11b, IEEE 802.11a 및 IEEE 802.11g에 대한 지원을 활성화하거나 비활성화합니다.

20. RRM(Radio Resource Management)(자동 RF)을 활성화하거나 비활성화합니다.

| WLC 4402—컨피그레이션 마법사 |

Welcome to the Cisco Wizard Configuration Tool

Use the '-' character to backup

System Name [Cisco_43:eb:22]: c4402

Enter Administrative User Name (24 characters max): admin

Enter Administrative Password (24 characters max): *****

Service Interface IP Address Configuration [none][DHCP]: none

Enable Link Aggregation (LAG) [yes][NO]: No

Management Interface IP Address: 192.168.60.2

Management Interface Netmask: 255.255.255.0

Management Interface Default Router: 192.168.60.1

Management Interface VLAN Identifier (0 = untagged): 60

Management Interface Port Num [1 to 2]: 1

Management Interface DHCP Server IP Address: 192.168.60.25

AP Transport Mode [layer2][LAYER3]: LAYER3

AP Manager Interface IP Address: 192.168.60.3

AP-Manager is on Management subnet, uses same values

AP Manager Interface DHCP Server (192.168.50.3): 192.168.60.25

Virtual Gateway IP Address: 10.1.1.1

Mobility/RF Group Name: RFgroupname

Network Name (SSID): SSID

Allow Static IP Addresses [YES][no]: yes

Configure a RADIUS Server now? [YES][no]: no

Enter Country Code (enter 'help' for a list of countries) [US]: US

Enable 802.11b Network [YES][no]: yes

Enable 802.11a Network [YES][no]: yes

Enable 802.11g Network [YES][no]: yes

Enable Auto-RF [YES][no]: yes

|

참고: WLC 관리 인터페이스는 WLC 외부에서 ping을 일관되게 허용하는 유일한 인터페이스입니다. 따라서 WLC 외부에서 AP 관리자 인터페이스를 ping할 수 없는 경우 이는 예상된 동작입니다.

참고: AP가 WLC와 연결되려면 AP 관리자 인터페이스를 구성해야 합니다.

WLC용 스위치 구성

이 예에서는 하나의 포트만 사용하는 Catalyst 3750 스위치를 사용합니다. 이 예에서는 AP 관리자 및 관리 인터페이스에 태그를 지정하고 VLAN 60에 이러한 인터페이스를 배치합니다.

스위치 포트는 IEEE 802.1Q 트렁크로 구성되며 이 경우 VLAN 2~4와 60인 적절한 VLAN만 트렁크에서 허용됩니다.

관리 및 AP 관리자 VLAN(VLAN 60)은 태그가 지정되며 트렁크의 기본 VLAN으로 구성되지 않습니다.

따라서 이 예에서 WLC에서 해당 인터페이스를 구성할 때 인터페이스에는 VLAN 식별자가 할당됩니다.

다음은 802.1Q 스위치 포트 구성의 예입니다.

interface GigabitEthernet1/0/1

description Trunk Port to Cisco WLC

switchport trunk encapsulation dot1q

switchport trunk allowed vlan 2-4,60

switchport mode trunk

no shutdown

참고: WLC 기가비트 포트를 연결할 때 스위치 기가비트 포트에만 연결되어야 합니다. WLC 기가비트 이더넷을 스위치 FastEthernet 포트에 연결하면 작동하지 않습니다.

이 컨피그레이션 예에서는 802.1Q 트렁크의 관련 VLAN만 허용하는 방식으로 네이버 스위치 포트를 구성합니다. 다른 모든 VLAN은 정리됩니다.

이 컨피그레이션 유형은 필요하지 않지만 구축 모범 사례입니다. 관련이 없는 VLAN을 정리할 때 WLC는 관련 프레임만 처리하므로 성능이 최적화됩니다.

AP에 대한 스위치 구성

다음은 Catalyst 3750의 VLAN 인터페이스 컨피그레이션의 예입니다.

interface VLAN5

description AP VLAN

ip address 10.5.5.1 255.255.255.0

Cisco WLC는 항상 802.1Q 트렁크에 연결되지만 Cisco AP는 VLAN 태깅을 인식하지 못하므로 인접 스위치의 액세스 포트에만 연결해야 합니다.

다음은 Catalyst 3750의 스위치 포트 컨피그레이션의 예입니다.

interface GigabitEthernet1/0/22

description Access Port Connection to Cisco Lightweight AP

switchport access vlan 5

switchport mode access

no shutdown

인프라는 이제 AP에 연결할 준비가 되었습니다.

LAP는 서로 다른 WLC 검색 방법을 사용하고 참가할 WLC를 선택합니다.

그런 다음 LAP가 컨트롤러에 등록됩니다.

다음은 CLI 및 GUI를 사용하는 Wireless LAN Controller의 초기 컨피그레이션: CLI 및 GUI를 사용하는 Wireless LAN Controller의 초기 컨피그레이션을 설명하는 Cisco Support Community의 비디오 링크입니다.

다음을 확인합니다.

구성이 올바르게 작동하는지 확인하려면 이 섹션을 활용하십시오.

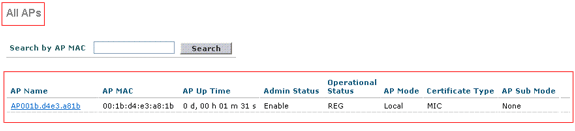

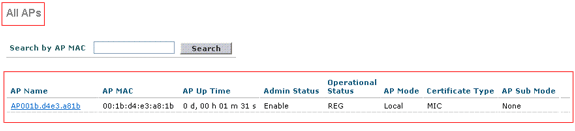

LAP가 컨트롤러에 등록되면 컨트롤러의 사용자 인터페이스 상단에 있는 무선 아래에서 볼 수 있습니다.

사용자 인터페이스 컨트롤러 상단

사용자 인터페이스 컨트롤러 상단

CLI에서 WLC에 등록된 LAP를 확인하기 위해 show ap summary 명령을 사용할 수 있습니다.

(Cisco Controller) >show ap summary

Number of APs.................................... 1

Global AP User Name.............................. Not Configured

Global AP Dot1x User Name........................ Not Configured

AP Name Slots AP Model Ethernet MAC Location Port Country Priority

------------------ ----- ------------------- ----------------- ---------------- ---- ------- ------

AP001b.d4e3.a81b 2 AIR-LAP1232AG-A-K9 00:1b:d4:e3:a8:1b default location 2 IN 1

WLC CLI에서 WLC에 등록된 클라이언트를 보려면 show client summary 명령을 사용할 수도 있습니다.

(Cisco Controller) >show client summary

Number of Clients................................ 1

MAC Address AP Name Status WLAN Auth Protocol Port

----------------- ------------- ------------- ---- ---- -------- ----

00:40:96:a1:45:42 ap:64:a3:a0 Associated 4 Yes 802.11a 1

(Cisco Controller) >

다음은 GUI 및 CLI를 사용하는 Wireless LAN Controller의 초기 컨피그레이션을 수행하는 방법을 설명하는 비디오 데모입니다. CLI 및 GUI를 통한 Wireless LAN Controller의 초기 컨피그레이션.

문제 해결

컨피그레이션 문제를 해결하려면 이 섹션을 사용합니다.

명령

컨피그레이션의 문제를 해결하려면 다음 명령을 사용합니다.

참고: debug 명령을 사용하기 전에 debug 명령에 대한 중요한 정보를 참조하십시오.

이 디버그 lwapp 이벤트는 WLC 명령 출력을 활성화하면 경량형 AP가 WLC에 등록됩니다.

(Cisco Controller) >debug lwapp events enable

Tue Apr 11 13:38:47 2006: Received LWAPP DISCOVERY REQUEST from AP

00:0b:85:64:a3:a0 to ff:ff:ff:ff:ff:ff on port '1'

Tue Apr 11 13:38:47 2006: Successful transmission of LWAPP Discovery-Response

to AP 00:0b:85:64:a3:a0 on Port 1

Tue Apr 11 13:38:58 2006: Received LWAPP JOIN REQUEST from AP

00:0b:85:64:a3:a0 to 00:0b:85:33:a8:a0 on port '1'

Tue Apr 11 13:38:58 2006: LWAPP Join-Request MTU path from AP 00:0b:85:64:a3:a0

is 1500, remote debug mode is 0

Tue Apr 11 13:38:58 2006: Successfully added NPU Entry for AP

00:0b:85:64:a3:a0 (index 48) Switch IP: 192.168.60.2, Switch Port: 12223,

intIfNum 1, vlanId 60 AP IP: 10.5.5.10, AP Port: 19002, next hop MAC:

00:0b:85:64:a3:a0

Tue Apr 11 13:38:58 2006: Successfully transmission of LWAPP Join-Reply to AP

00:0b:85:64:a3:a0

Tue Apr 11 13:38:58 2006: Register LWAPP event for AP

00:0b:85:64:a3:a0 slot 0

Tue Apr 11 13:38:58 2006: Register LWAPP event for AP 00:0b:85:64:a3:a0 slot 1

Tue Apr 11 13:39:00 2006: Received LWAPP CONFIGURE REQUEST from AP

00:0b:85:64:a3:a0 to 00:0b:85:33:a8:a0

Tue Apr 11 13:39:00 2006: Updating IP info for AP 00:0b:85:64:a3:a0 --

static 0, 10.5.5.10/255.255.255.0, gtw 192.168.60.1

Tue Apr 11 13:39:00 2006: Updating IP 10.5.5.10 ===> 10.5.5.10 for AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: spamVerifyRegDomain RegDomain set for slot 0 code 0

regstring -A regDfromCb -A

Tue Apr 11 13:39:00 2006: spamVerifyRegDomain RegDomain set for slot 1 code 0

regstring -A regDfromCb -A

Tue Apr 11 13:39:00 2006: spamEncodeDomainSecretPayload:Send domain secret

Mobility Group<6f,39,74,cd,7e,a4,81,86,ca,32,8c,06,d3,ff,ec,6d,95,10,99,dd>

to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP

Config-Message to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Running spamEncodeCreateVapPayload for SSID 'SSID'

Tue Apr 11 13:39:00 2006: AP 00:0b:85:64:a3:a0 associated. Last AP failure was

due to Configuration changes, reason: operator changed 11g mode

Tue Apr 11 13:39:00 2006: Received LWAPP CHANGE_STATE_EVENT from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP Change-State-Event

Response to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP Up event for AP 00:0b:85:64:a3:a0 slot 0!

Tue Apr 11 13:39:00 2006: Received LWAPP CONFIGURE COMMAND RES from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP CHANGE_STATE_EVENT from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP Change-State-Event

Response to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP Up event for AP

00:0b:85:64:a3:a0 slot 1!

이 출력은 다음과 같은 유용한 WLC 디버그 명령을 보여줍니다.

-

debug pem state enable — 액세스 정책 관리자 디버그 옵션을 구성합니다

-

debug pem events enable

-

debug dhcp message enable - DHCP 서버와 주고 받는 DHCP 메시지의 디버그를 표시합니다

-

debug dhcp packet enable - DHCP 서버에서 보내고 받는 DHCP 패킷 세부 정보의 디버그를 표시합니다

Tue Apr 11 14:30:49 2006: Applied policy for mobile 00:40:96:a1:45:42

Tue Apr 11 14:30:49 2006: STA [00:40:96:a1:45:42, 192.168.1.41] Replacing Fast

Path rule type = Airespace AP Client on AP 00:0B:85:64:A3:A0, slot 0

InHandle = 0x00000000, OutHandle = 0x00000000 ACL Id = 255, Jumbo Frames

= NO, interface = 1 802.1P = 0, DSCP = 0, T

Tue Apr 11 14:30:49 2006: Successfully plumbed mobile rule for mobile

00:40:96:a1:45:42 (ACL ID 255)

Tue Apr 11 14:30:49 2006: Plumbed mobile LWAPP rule on AP 00:0b:85:64:a3:a0

for mobile 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: DHCP proxy received packet, src: 0.0.0.0,

len = 320

Tue Apr 11 14:30:53 2006: dhcpProxy: Received packet: Client 00:40:96:a1:45:42

DHCP Op: BOOTREQUEST(1), IP len: 320, switchport: 1, encap: 0xec03

Tue Apr 11 14:30:53 2006: dhcpProxy(): dhcp request, client:

00:40:96:a1:45:42: dhcp op: 1, port: 1, encap 0xec03, old mscb

port number: 1

Tue Apr 11 14:30:53 2006: dhcp option len, including the magic cookie = 84

Tue Apr 11 14:30:53 2006: dhcp option: received DHCP REQUEST msg

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 61, len 7

Tue Apr 11 14:30:53 2006: dhcp option: requested ip = 192.168.1.41

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 12, len 15

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 81, len 19

Tue Apr 11 14:30:53 2006: dhcp option: vendor class id = MSFT 5.0 (len 8)

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 55, len 11

Tue Apr 11 14:30:53 2006: dhcpParseOptions: options end, len 84, actual 84

Tue Apr 11 14:30:53 2006: mscb->dhcpServer: 192.168.60.2, mscb->dhcpNetmask:

255.255.255.0,mscb->dhcpGateway: 192.168.60.1, mscb->dhcpRelay:

192.168.60.2 VLAN: 60

Tue Apr 11 14:30:53 2006: Local Address: 192.168.60.2, DHCP Server:

192.168.60.2, Gateway Addr: 192.168.60.2, VLAN: 60, port: 1

Tue Apr 11 14:30:53 2006: DHCP Message Type received: DHCP REQUEST msg

Tue Apr 11 14:30:53 2006: op: BOOTREQUEST, htype: Ethernet, hlen: 6, hops: 1

Tue Apr 11 14:30:53 2006: xid: 3371152053, secs: 0, flags: 0

Tue Apr 11 14:30:53 2006: chaddr: 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: ciaddr: 0.0.0.0, yiaddr: 0.0.0.0

Tue Apr 11 14:30:53 2006: siaddr: 0.0.0.0, giaddr: 192.168.60.2

Tue Apr 11 14:30:53 2006: Forwarding DHCP packet locally (348 octets) from

192.168.60.2 to 192.168.60.2

Tue Apr 11 14:30:53 2006: Received 348 byte dhcp packet from 0x0201a8c0

192.168.60.2:68

Tue Apr 11 14:30:53 2006: DHCP packet: 192.168.60.2 -> 192.168.60.2 uses

scope "InternalScope"

Tue Apr 11 14:30:53 2006: received REQUEST

Tue Apr 11 14:30:53 2006: Checking node 192.168.1.41 Allocated 1144765719,

Expires 1144852119 (now: 1144765853)

Tue Apr 11 14:30:53 2006: adding option 0x35

Tue Apr 11 14:30:53 2006: adding option 0x36

Tue Apr 11 14:30:53 2006: adding option 0x33

Tue Apr 11 14:30:53 2006: adding option 0x03

Tue Apr 11 14:30:53 2006: adding option 0x01

Tue Apr 11 14:30:53 2006: dhcpd: Sending DHCP packet (giaddr:192.168.60.2)to

192.168.60.2:67 from 192.168.60.2:1067

Tue Apr 11 14:30:53 2006: sendto (548 bytes) returned 548

Tue Apr 11 14:30:53 2006: DHCP proxy received packet, src: 192.168.60.2,

len = 548

Tue Apr 11 14:30:53 2006: dhcpProxy: Received packet: Client 00:40:96:a1:45:42

DHCP Op: BOOTREPLY(2), IP len: 548, switchport: 0, encap: 0x0

Tue Apr 11 14:30:53 2006: dhcp option len, including the magic cookie = 312

Tue Apr 11 14:30:53 2006: dhcp option: received DHCP ACK msg

Tue Apr 11 14:30:53 2006: dhcp option: server id = 192.168.60.2

Tue Apr 11 14:30:53 2006: dhcp option: lease time (seconds) = 86400

Tue Apr 11 14:30:53 2006: dhcp option: gateway = 192.168.60.1

Tue Apr 11 14:30:53 2006: dhcp option: netmask = 255.255.255.0

Tue Apr 11 14:30:53 2006: dhcpParseOptions: options end, len 312, actual 64

Tue Apr 11 14:30:53 2006: DHCP Reply to AP client: 00:40:96:a1:45:42,

frame len 412, switchport 1

Tue Apr 11 14:30:53 2006: DHCP Message Type received: DHCP ACK msg

Tue Apr 11 14:30:53 2006: op: BOOTREPLY, htype: Ethernet, hlen: 6, hops: 0

Tue Apr 11 14:30:53 2006: xid: 3371152053, secs: 0, flags: 0

Tue Apr 11 14:30:53 2006: chaddr: 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: ciaddr: 0.0.0.0, yiaddr: 192.168.1.41

Tue Apr 11 14:30:53 2006: siaddr: 0.0.0.0, giaddr: 0.0.0.0

Tue Apr 11 14:30:53 2006: server id: 10.1.1.1 rcvd server id: 192.168.60.2

다음과 같은 추가 debug 명령을 사용하여 컨피그레이션의 문제를 해결할 수 있습니다.

무선 LAN 컨트롤러에 조인하지 않는 경량 액세스 포인트 문제 해결

LAP(Lightweight Access Point)가 WLC에 조인하지 못하는 일부 문제 및 문제 해결 방법에 대한 자세한 내용은 Troubleshoot a Lightweight Access Point that Does Not Join a Wireless LAN Controller를 참조하십시오.

관련 정보

피드백

피드백