FTD에서 로컬 관리를 위한 최대 실패 로그인 시도 구성

문제

Cisco FTD(Secure Firewall Threat Defense)에서 로컬 관리자 계정에 대한 최대 로그인 시도 실패 횟수를 구성하는 것이 목적입니다.

이 요청에는 GUI(그래픽 사용자 인터페이스) 및 CLI(Command Line Interface)를 통해 이 제한을 설정하는 지침이 포함됩니다.

관리자 계정이 무차별 대입 로그인 시도로부터 보호되는지 확인합니다.

환경

제품: Cisco Secure Firewall

소프트웨어 버전: 모두

실패한 로그인 시도 제한을 설정하는 데 필요한 구성 지원

해결

Secure Firewall을 관리하는 방식에 따라 두 가지 경우가 있습니다.

기본 동작

FDM에서 관리하는 방화벽

기본적으로 FDM(Firewall Device Manager)에서 관리되는 보안 방화벽에서는 로컬 관리자 계정에 대한 maxfailedlogins를 구성할 수 없습니다.

> configure user maxfailedlogins admin 5 Unable to modify admin account.

FMC에서 관리하는 방화벽

기본적으로 Cisco FMC(Firewall Management Center)에서 관리하는 로컬 관리자 계정에 대한 maxfailedlogins는 구성할 수 없습니다.

> configure user maxfailedlogins admin 5 Unable to modify admin account.

솔루션

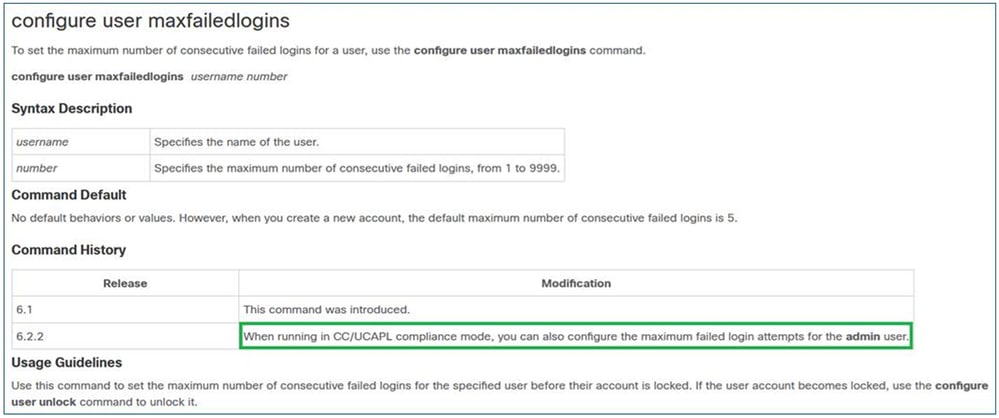

FMC 관리 방화벽에 대한 이러한 제한을 극복하려면 방화벽에서 규정 준수 모드를 활성화해야 합니다. 이 내용은 Cisco FTD 명령 참조에 설명되어 있습니다.

inline_image_0.png

inline_image_0.pngCC 및 UCAPL 규정 준수

보안 제품을 강화하기 위한 요구 사항을 지정하는 보안 컴플라이언스 표준입니다.

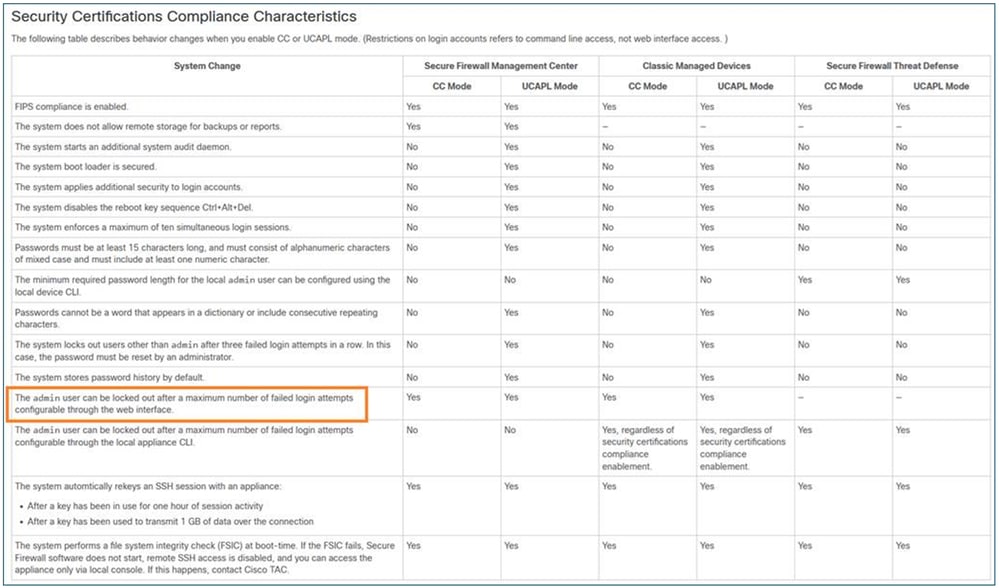

maxfailedlogins의 경우, 관련 정보는 Security Certifications Compliance에 있습니다.

중요 참고 사항

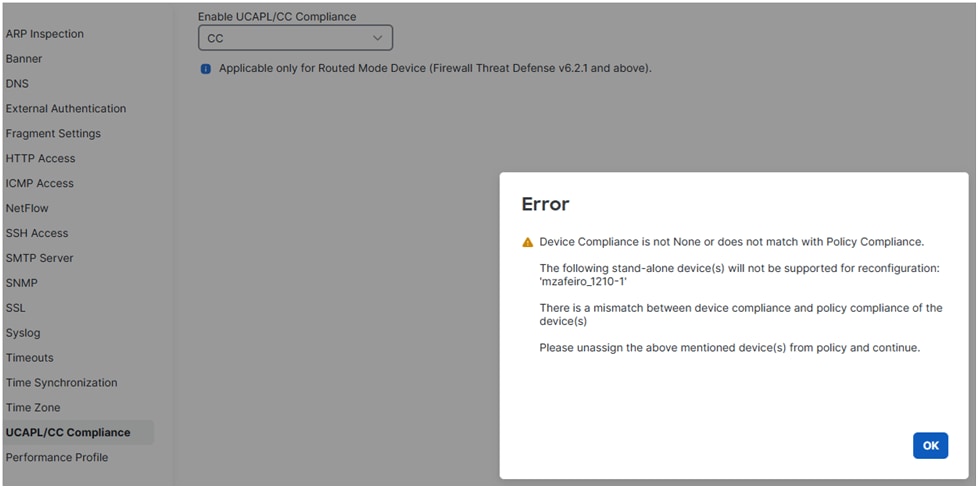

먼저, FTD에서 CC 또는 UCAPL 규정 준수를 활성화한 후에는 변경 사항을 되돌릴 수 없습니다. 되돌리려고 하면 다음과 같은 결과가 발생합니다.

inline_image_0.png

inline_image_0.png규정 준수 모드를 활성화하고 정책을 구축하면 FTD가 재부팅됩니다.

최대 장애 로그인의 경우, CC에서는 최대 9999개의 실패 시도를 구성할 수 있으며, UCAPL에서는 최대 3개까지 구성할 수 있습니다.

FTD에서 CC 또는 UCAPL 규정 준수 활성화

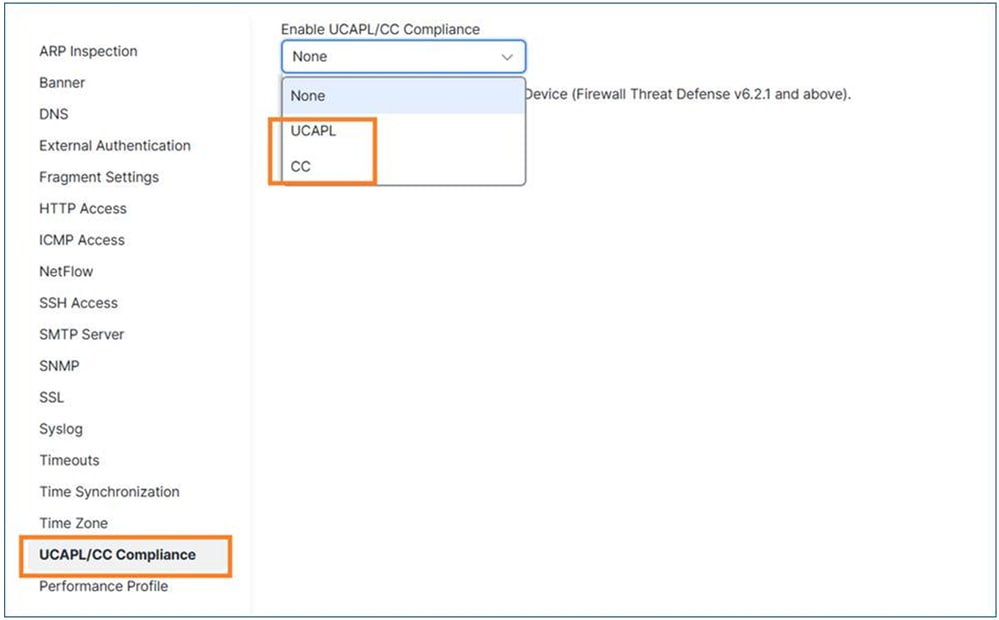

1단계: FMC에서 Devices/Platform Settings(디바이스/플랫폼 설정)로 이동합니다.

2단계: 두 가지 규정 준수 모드(UCAP 또는 CC) 중 하나를 사용하도록 설정합니다. 변경 내용은 되돌릴 수 없으므로 보안 인증 규정 준수 설명서를 주의 깊게 읽는 것이 좋습니다.

inline_image_0.png

inline_image_0.png3단계: 이 작업을 마치면 FTD에 플랫폼 설정 정책을 할당하고(아직 할당되지 않은 경우) Deploy를 수행해야 합니다.

구축이 완료되면 FTD 디바이스는 자동으로 재부팅됩니다.

Broadcast message from root@secure_fw (Tue Jan 13 10:10:49 2026): A reboot has been scheduled to occur 10 seconds from now. Jan 13 2026 10:11:01 INIT: Running /etc/rc6.d/K00all_ports_down.sh stop... Tue Jan 13 10:11:01 UTC 2026 : Checking for running portmgr process... Terminating DME and all AGs bfore bring down all ports... Tue Jan 13 10:11:01 UTC 2026 : Sending IPC message to portmgr to bring down all ports... 2026-01-13 10:11:02.112 PMLOG:PM IPC UTILITY: Shutting down all ports Jan 13 2026 10:11:02 INIT: Completed /etc/rc6.d/K00all_ports_down.sh stop... Jan 13 2026 10:11:02 INIT: Running /etc/rc6.d/K00ftd.sh stop... Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.7.6.1.291__ftd_001_FOL2751Z03FLKF25W1, FLAG='' Cisco Firewall Threat Defense stopping ...

4단계: 방화벽을 다시 가동하면 maxfailedlogins 설정을 구성할 수 있습니다. UCAPL을 선택한 경우 최대 3번의 실패한 로그인 시도를 구성할 수 있습니다.

> configure user maxfailedlogins admin 5 Unable to set limit, must be 3 or less for UCAPL mode >

CC의 경우 9999까지 설정할 수 있습니다.

> configure user maxfailedlogins admin 9999 >

5단계: show user 명령을 사용하여 컨피그레이션을 확인합니다.

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 5

팁: 관리자 사용자가 잠길 경우에 대비하여 구성 권한을 사용할 수 있는 다른 사용자가 있는지 확인합니다.

잠긴 관리자 사용자 잠금 해제

maxfailedlogins 3을 설정하면 3번 실패한 시도 후 관리자 계정이 잠깁니다.

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis Yes 3

이 경우 다른 사용자로 로그인하고 admin 사용자를 수동으로 잠금 해제해야 합니다.

> configure user unlock admin > show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 3

FDM(Device Manager)에서 관리되는 방화벽

FDM은 현재 CC 또는 UCAPL 규정 준수 모드를 지원하지 않습니다.

관련 개선 사항: CSCws76567 ENH: Firepower 장치 관리자에 CC/UCAPL 지원 추가

이 기능이 중요한 경우 CSCws76567으로 참조되는 관련 개선 요청의 우선 순위를 계정 관리자와 논의하는 것이 좋습니다.

웹 GUI 액세스에 대해 실패한 최대 로그인 시도 횟수 설정

CLI 로그인과 마찬가지로, 이 기능은 CC 또는 UCAPL 규정 준수 모드가 활성화된 경우에만 사용할 수 있습니다.

inline_image_0.png

inline_image_0.png참조

FDM 관리 디바이스에서는 CC 또는 UCAPL 모드를 사용할 수 없으므로 웹 GUI 액세스를 위한 최대 로그인 시도 실패 횟수를 설정할 수 없습니다(개선 사항 CSCws76567 참조).

원인

- FMC 관리 디바이스의 경우 이 옵션은 CC 또는 UCAPL 규정 준수 모드가 활성화된 경우에만 사용할 수 있습니다.

- FDM 관리 디바이스의 경우 이 기능 격차를 해결하고 방화벽 디바이스 관리자에서 CC(Common Criteria) 및 UCAPL 규정 준수에 대한 지원을 추가하기 위한 개선 요청(CSCws76567)이 제출되었습니다.

관련 콘텐츠

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

2.0 |

21-Apr-2026

|

일부 서식이 변경됩니다. |

1.0 |

14-Apr-2026

|

최초 릴리스 |

피드백

피드백