소개

이 문서에서는 SPF 및 DKIM에서 실패할 수 있는 ESA(Email Security Appliance) 메시지를 모니터링하기 위한 콘텐츠 필터를 만드는 방법에 대해 설명합니다.

사전 요구 사항

- Cisco Email Security Appliance 제품 지식

- SPF(Sender Policy Framework) 및 DKIM(DomainKeys Identified Mail) 이메일 인증 방법에 대한 기본 지식을 갖추고 있습니다.

요구 사항

- 메일 플로우 정책에서 SPF 및 DKIM 확인이 활성화됩니다.

- 콘텐츠 필터를 만들고 구현할 수 있는 적절한 사용자 역할입니다.

- 명령줄 옵션을 사용하여 필터 일치 여부를 검색하려면 어플라이언스에 대한 CLI 액세스

배경 정보

이 두 가지 메커니즘을 모니터링하기 위해 콘텐츠 필터를 구현할 때 가시성, 추적, 그리고 향후 구현 결정을 내리는 데 도움이 될 수 있는 조직을 기반으로 향후 참조 및 요구 사항을 위해 이러한 이메일 인증 기술로 실패할 수 있는 메시지를 내보낼 수 있는 기능까지 제공할 수 있는 이점이 있습니다.

SPF 및 DKIM이란 무엇입니까?

SPF 및 DKIM은 이메일 메시지의 보안을 유지하는 메커니즘입니다. 이러한 프로토콜은 권한 없는 서버가 도메인에서 보낸 것처럼 메시지를 보내는 것을 방지할 수 있으며, 수신자가 조직에서 보낸 이메일을 확인할 수 있는 방법도 제공합니다.

SPF 레코드는 인증 적용 범위, 전달 가능성을 개선하고 도메인에 대해 원하는 보안 수준을 높이는 데 도움이 됩니다. SPF가 수신자 이메일 서버에 적용되고 발신자의 IP 주소, 이메일의 FROM 헤더에 있는 도메인, 해당 도메인에 대한 DNS SPF 레코드에 있는 허용된 발신자 목록을 확인합니다. 발신자의 IP가 목록에 없으면 배달이 실패할 수 있습니다.

SPF는 서버가 도메인으로 전송할 수 있는지 여부를 나타내지만, DKIM은 이메일을 검토합니다. 이는 수신자 서버가 발신지로 되돌아가는 이메일을 추적할 수 있도록 하는 시그니처 형식입니다.

DKIM은 이메일이 인증이고 전송 중에 수정되지 않았으며 실제로 서버에서 전송되었음을 확인할 수 있는 방법을 제공합니다. DKIM이 실패하면 수신자는 이메일을 신뢰할 수 없는 것으로 간주할 수 있으며, 이메일을 어떻게 처리해야 할지 결정하는 것은 수신자의 책임입니다. 수신자의 일부 스팸 폴더로 끝날 가능성이 높지만, 모두 폐기될 수도 있습니다.

구성

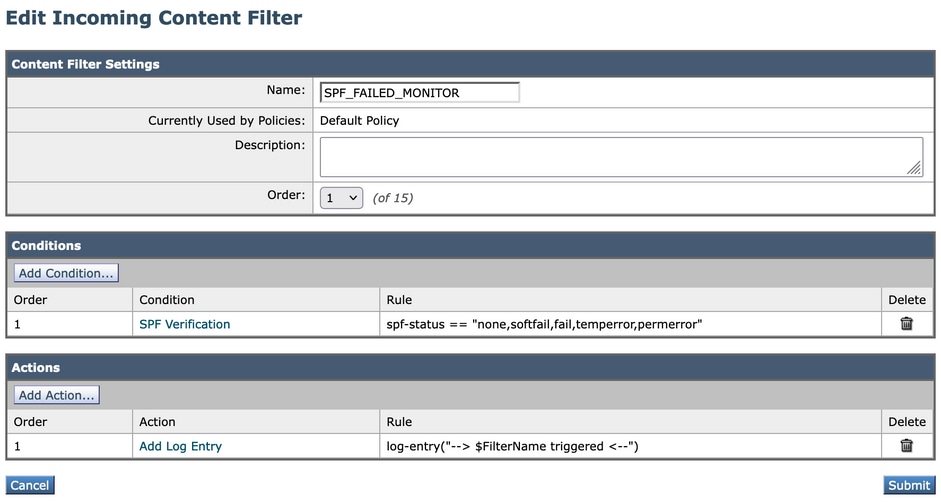

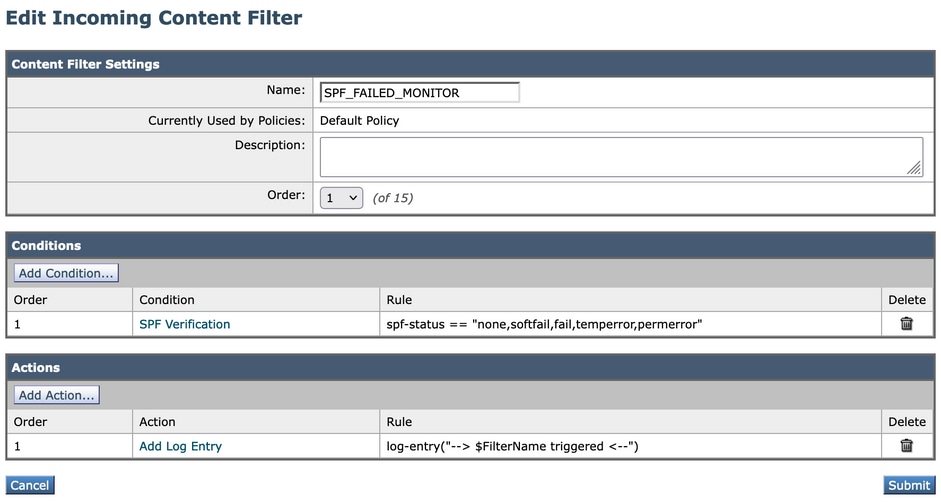

SPF 모니터에 대한 Incoming Content 필터를 생성합니다.

- ESA GUI에서 Mail Policies(메일 정책) > Incoming Content Filters(수신 콘텐츠 필터)로 이동합니다.

- Add Filter를 클릭합니다.

- name(이름) 필드에서 적절한 이름을 사용하여 필터를 식별합니다. 이 경우 SPF_FAILED_MONITOR입니다.

- Add Condition을 클릭합니다.

- 왼쪽에서 SPF Verification(SPF 확인)을 검색합니다. 여기서: 없음, SoftFail, Fail, TempError, PermError.

- 이러한 옵션을 선택한 후 해당 창 하단에서 확인을 클릭합니다.

- 이제 Add Action(작업 추가)을 클릭하고 왼쪽에서 Add Log Entry(로그 항목 추가)를 선택합니다.

- 텍스트 필드에서 다음과 같이 사용자에게 가장 적합한 텍스트를 추가할 수 있습니다. —> $FilterName triggered <—

참고: 로그 항목은 ESA 내에서 이 필터가 트리거되는 시점에 대한 더 많은 제어력과 가시성을 제공할 수 있으며, 예를 들어 명령줄을 통해 문제를 해결하는 경우 활성화된 필터에 대한 더 나은 가시성을 제공합니다.

예:

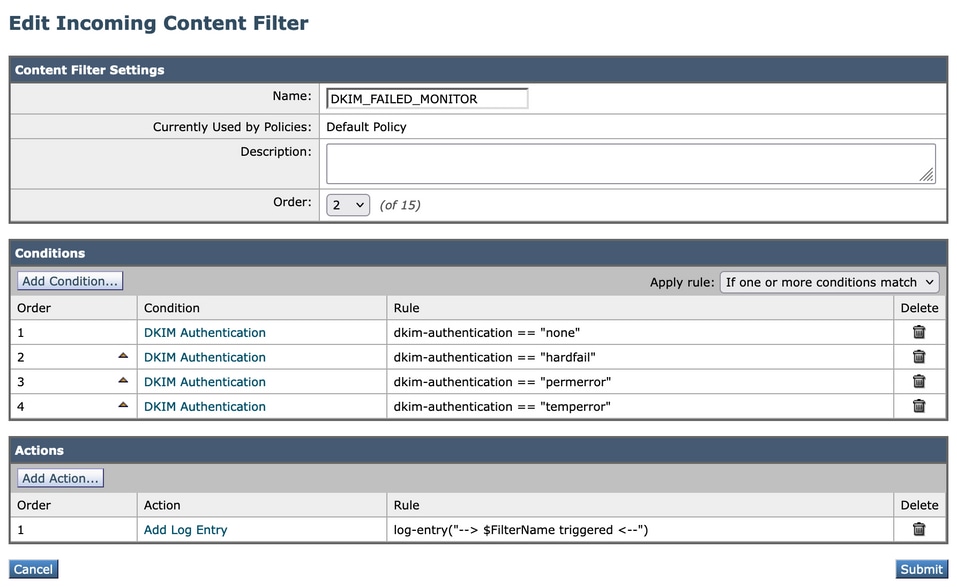

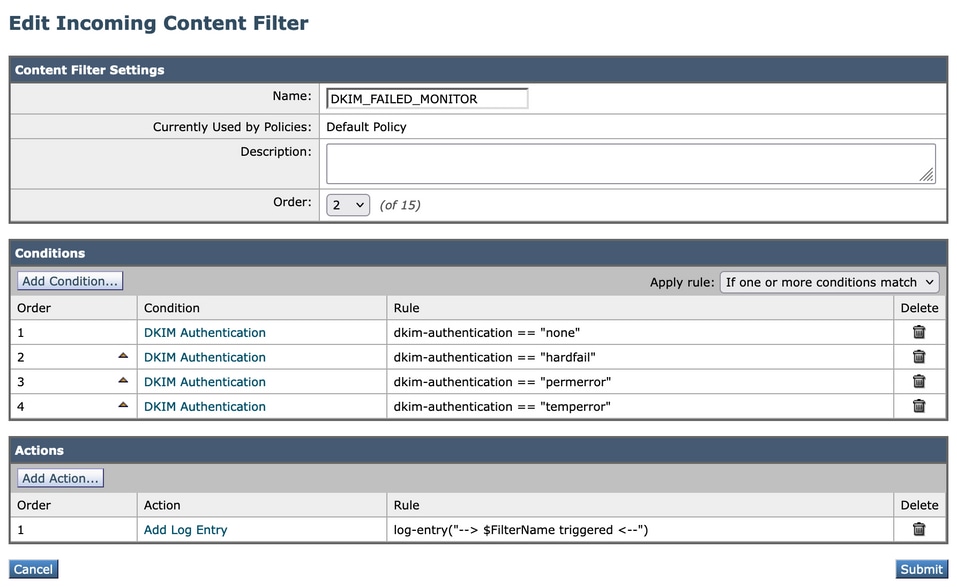

DKIM 모니터에 대한 수신 콘텐츠 필터를 만듭니다.

- ESA GUI에서 Mail Policies(메일 정책) > Incoming Content Filters(수신 콘텐츠 필터)로 이동합니다.

- Add Filter를 클릭합니다.

- name(이름) 필드에서 적절한 이름을 사용하여 필터를 식별합니다. 이 경우 DKIM_FAILED_MONITOR를 사용합니다.

- Add Condition을 클릭합니다.

- 왼쪽에서 DKIM Authentication(DKIM 인증)을 검색합니다. 여기서 다음을 사용합니다. none, hardfail, permerror, temperror.

- 이러한 옵션을 선택한 후 해당 창 하단에서 확인을 클릭합니다.

- SPF 컨피그레이션과 달리 이 DKIM 콘텐츠 필터에서는 각 인증 결과에 대한 조건을 추가해야 합니다.

- 조건을 추가한 후 Add Action(작업 추가)을 클릭하고 왼쪽에서 Add Log Entry(로그 항목 추가)를 선택합니다.

- 텍스트 필드에 자신에게 가장 적합한 텍스트를 추가할 수 있습니다. 이 경우 다음과 같습니다. —> $FilterName이 트리거되었습니다 <—

예:

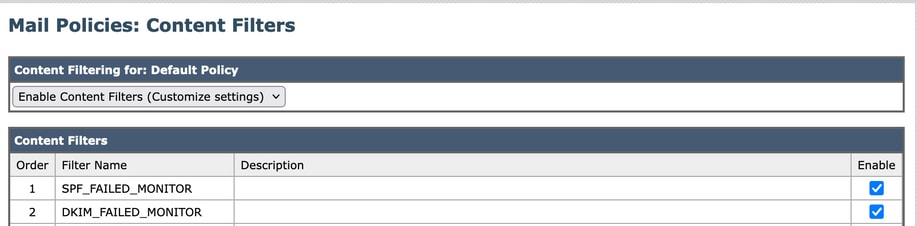

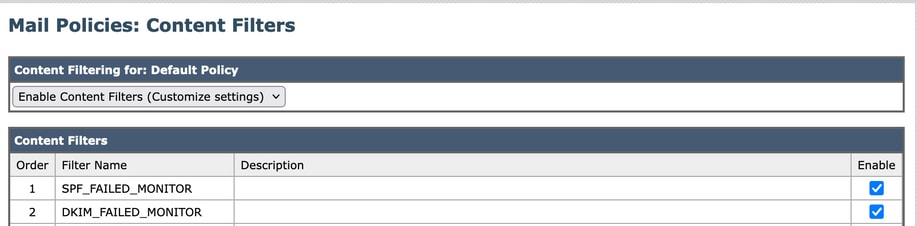

수신 메일 정책에 수신 콘텐츠 필터를 활성화합니다.

이미 두 콘텐츠 필터를 모두 구성한 후에는 수신 메일 정책에서 해당 필터를 활성화해야 합니다. 이를 위해 다음 단계를 수행할 수 있습니다.

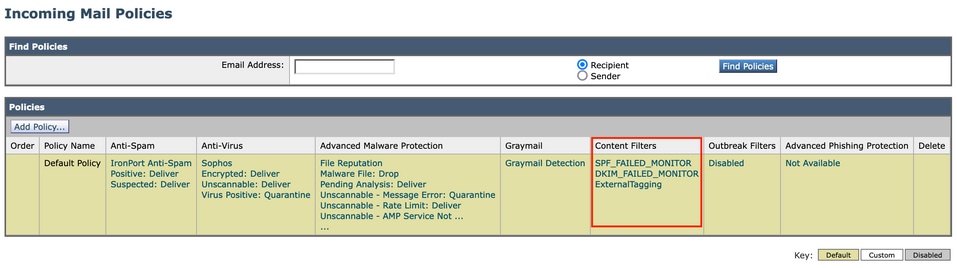

- ESA GUI에서 Mail Policies(메일 정책) > Incoming Mail Policies(수신 메일 정책)로 이동합니다.

- 콘텐츠 필터가 작동하는 정책을 선택해야 합니다. 이 경우 Default Policy를 사용합니다.

- Content Filters(콘텐츠 필터)와 관련된 7번째 열로 이동하여 해당 열에 나타나는 필드를 클릭합니다.

-

다음 항목에 대한 컨텐트 필터링이라는 창이 표시됩니다. 기본 정책.

-

그런 다음 Enable Content Filters (Customize Settings)(콘텐츠 필터 활성화(설정 사용자 지정)) 옵션을 선택합니다. 이 옵션을 사용하면 해당 정책에서 활성화할 콘텐츠 필터를 선택할 수 있습니다.

-

그런 다음 Submit(제출)을 클릭합니다.

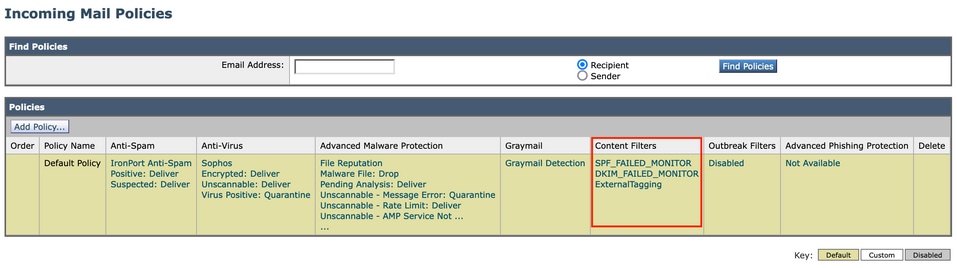

- Submit(제출)을 클릭하면 Incoming Mail Policies(수신 메일 정책)로 돌아갑니다. Content Filters(콘텐츠 필터) 열에 새 필터가 추가된 것을 확인할 수 있습니다.

결과 확인

이러한 콘텐츠 필터의 결과를 확인하려면 GUI 또는 명령줄 액세스를 통해 monitor 옵션에서 확인할 수 있습니다.

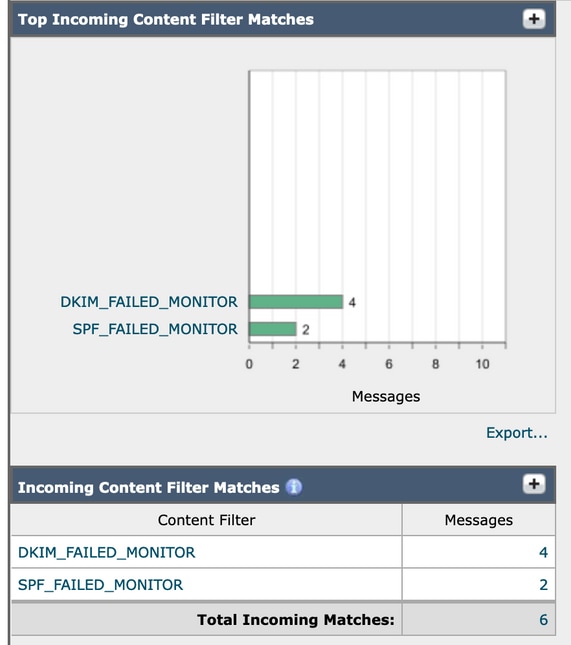

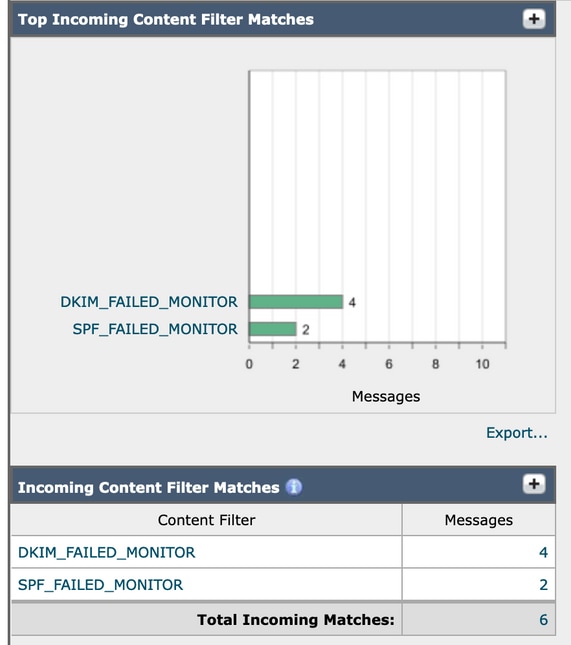

GUI를 통해 모니터링

- ESA/SMA GUI에서 Monitor(모니터) > Content Filters(콘텐츠 필터)로 이동합니다.

- Incoming Content Filters(수신 콘텐츠 필터)의 모든 일치 항목 및 필터가 보유한 일치 항목과 일치하는 메시지를 찾습니다.

- 각 항목을 클릭하면 일치하는 항목이 표시됩니다.

-

메시지 수를 클릭하면 해당 콘텐츠 필터와 일치하는 메시지를 전역적으로 검색하기 위해 메시지 추적으로 전송됩니다.

CLI를 통한 모니터링

이러한 콘텐츠 필터는 다음 단계를 통해 CLI를 통해 모니터링할 수도 있습니다.

- CLI를 통해 ESA에 로그인하면 다음 명령을 입력하여 일치 항목을 검색할 수 있습니다.

grep "SPF_FAILED_MONITOR" mail_logs

- 이 명령의 출력은 다음과 같습니다.

esa1.cisco.com> grep "SPF_FAILED_MONITOR" mail_logs Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- ================================================================================== esa1.cisco.com> grep "DKIM_FAILED_MONITOR" mail_logs Tue Mar 28 08:09:04 2023 Info: MID 3364 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:17:45 2023 Info: MID 3366 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <--

관련 정보

피드백

피드백