공용 인증 기관에서 발급한 인증서의 확장 키 사용 제한에 대한 Identity Services Engine을 준비합니다.

목차

소개

이 문서에서는 적용된 제한의 영향에 대해 설명합니다에서 발급한 인증서의 발급 기준인증 권한Cisco ISE(Identity Services Engine)에서 Chrome 루트 인증서 프로그램에 맞게 조정됩니다.

배경 정보

디지털 인증서는 CA(Certification Authority)에서 발급하는 전자 자격 증명으로, 인증, 데이터 무결성 및 기밀성을 보장하여 서버와 클라이언트 간의 통신을 보호합니다.

EKU(Extended Key Usage)는 인증서 공개 키의 용도를 정의하는 특성입니다

사용 가능한 EKU 값 중 두 가지는 다음과 같습니다.

- 서버 인증 EKU(id-kp-serverAuth): 서버가 ID를 확인하기 위해 인증서를 표시할 때 사용됩니다.

- 클라이언트 인증 EKU(id-kp-clientAuth): 양 당사자가 서로 인증하는 mTLS(mutual TLS) 연결에 사용됩니다.

단일 인증서에는 서버 및 클라이언트 인증 EKU가 모두 포함될 수 있으므로 이중 용도로 사용할 수 있습니다. 이는 사용 사례에 따라 서버 또는 클라이언트 역할을 하는 ISE와 같은 제품에 특히 중요합니다.

문제 정의

Chrome 루트 프로그램 정책 변경

EKU의 구현은 CA 서명 인증서에 따라 달라집니다. 서버 인증과 클라이언트 인증 EKU를 모두 사용하는 것이 일반적인 관례였습니다.

그러나 Chrome Root Program Policy Change CA의 일부로서 이 인증서 발급 기준에 맞는 CA는 EKU(Client Authentication Extended Key Usage)가 포함된 TLS 인증서의 서명을 중단하고 있습니다. 새로 발급된 인증서에는 서버 인증 EKU만 포함됩니다.

주요 정책 요구 사항

- 공용 루트 CA는 서버 인증(id-kp-serverAuth)에 대해서만 EKU(Extended Key Usage)를 어설션해야 합니다.

- 인증서에는 서버 인증 EKU만 포함되어야 합니다.

- 이러한 인증서에 클라이언트 인증 EKU를 포함하는 것은 금지됩니다

- 클라이언트 인증 EKU를 사용하여 인증서를 계속 발급하는 루트 CA는 결국 Chrome 루트 저장소에서 제거되어 Chrome 브라우저에서 "신뢰할 수 없음"과 같은 인증서의 플래그를 지정합니다

일정

- 2025년 10월: 프로그램에 맞게 조정된 CA(예: DigiCert, Sectigo 등)가 기본적으로 서버 전용 인증서를 발급하기 시작했습니다.

- 2026년 5월: 프로그램에 맞춰진 CA가 클라이언트 인증 EKU 인증서 발급을 중지합니다.

- 2027년 3월: Chrome Root Program Policy가 완전히 유효해짐

Cisco ISE에 미치는 영향

영향을 받는 제품

모든 Cisco ISE 릴리스가 영향을 받습니다.

- ISE 3.1

- ISE 3.2

- ISE 3.3

- ISE 3.4

- ISE 3.5

참고: 위에서 언급한 changeimpactsall ISEversions(3.x 미만 버전 포함)입니다. 그러나 코드 변경 내용은 이전 단원에서 언급한 버전에 대해서만 릴리스됩니다. Cisco에서는 영향을 미치지 않도록 ISE를 업그레이드할 것을 권장합니다.

영향을 받는 특정 활용 사례

표 1에는 각 서비스에 대한 예상 영향과 함께 예정된 클라이언트 인증 EKU 변경의 영향을 받는 서비스가 요약되어 있습니다.

| 서비스 |

영향 |

| pxGrid |

ISE pxGrid 서비스에는 pxGrid 채널을 통한 노드 간 통신이 필요합니다. 즉, 일부 노드는 서버로 작동하고 다른 노드는 클라이언트로 작동합니다.

따라서 pxGrid 인증서를 설치하려면 서버 인증 EKU 및 클라이언트 인증 EKU가 모두 있어야 합니다.

따라서 서버 인증 EKU만 포함된 새로 발급된 공용 CA 인증서 설치가 제한됩니다.

주의: ISE pxGrid 서비스는 인증서 EKU 검증을 수행합니다. 외부 pxGrid 클라이언트 인증서는 ISE와 통신할 때 또는 연결이 거부될 때 클라이언트 인증 EKU를 포함해야 합니다. 통합에 미치는 영향을 방지하기 위해 외부 pxGrid 클라이언트에서 사용되는 퍼블릭 CA 서명 인증서를 확인하는 것이 좋습니다. 이에 대한 자세한 내용은 Cisco Secure Firewall이 퍼블릭 CA 클라이언트 인증에 미치는 영향(2026년 5월부터 보안 커뮤니케이션에 대한 EKU 변경 사항)을 검토하십시오 |

| ISE 메시징 서비스(IMS) |

ISE IMS(Messaging Services)는 노드 간 통신에 사용되는 보안 채널입니다. 따라서 IMS 인증서를 설치하려면 서버 인증 EKU 및 클라이언트 인증 EKU가 모두 있어야 합니다.

따라서 두 EKU를 모두 포함하지 않는 새로 발급된 공용 CA 인증서의 설치가 제한됩니다. |

| TC-NAC |

TC-NAC 벤더 Tenable Security Center 선택 시: VA in Administration(관리) > Threat Centric NAC > Add a new TC-NAC connector(새 TC-NAC 커넥터 추가)가 생성됩니다.

커넥터를 구성할 준비가 되면 TC-NAC 커넥터의 인증 방법으로 "Certificate Based Authentication(인증서 기반 인증)"을 선택한 다음 "ISE Admin Certificate(ISE 관리자 인증서)"를 선택할 수 있습니다.

엄격한 mTLS가 Tenable에서 활성화된 경우 클라이언트 인증 EKU가 필요합니다. Cisco의클라이언트 인증 EKU는 서버에서 ISE TC-NAC 클라이언트 인증서를 거부하도록 할 수 있습니다. |

| LDAP, 보안 Syslog, CoA용 RADIUS DTL |

이 3가지 서비스는 TLS 인증을 위해 특정 인증서를 "클라이언트 인증서"로 사용할 수 있는 가능성을 제공합니다. ISE는 EKU 검증을 수행하지 않습니다. 따라서 이러한 서비스에 대한 영향은 전적으로 서버 측에 달려 있습니다. 인증서 EKU 검증이 서버에서 시행되면 ISE에서 사용하는 특정 인증서에 클라이언트 인증 EKU가 필요하거나 TLS 인증이 실패합니다. |

표 1: 영향을 받는 서비스

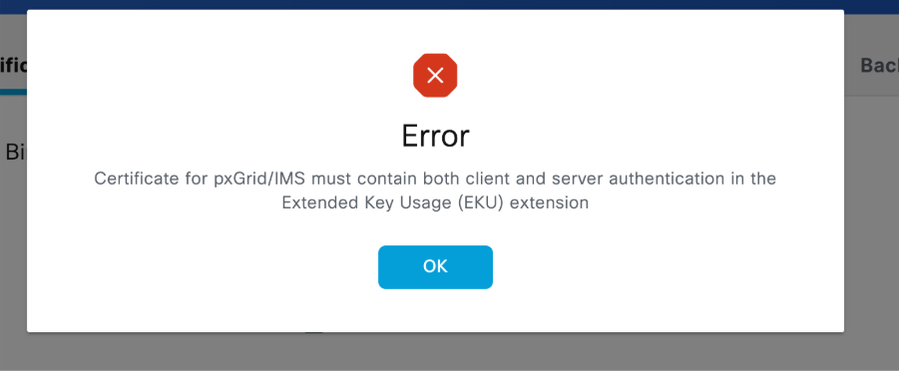

문제 증상

특정 EKU 요건이 있는 서비스에 대해서만 서버 인증 EKU가 있는 인증서를 설치하려고 하면 이미지 1에 표시된 오류가 발생합니다.

pxGrid 및 ISE IMS(Messaging Service)는 이러한 EKU 요구 사항이 있는 서비스입니다.

이미지 1: EKU 요구 사항을 따르지 않는 인증서를 설치하려고 할 때 표시되는 오류

권장 사항

잠재적인 영향을 미치는 인증서를 감사하고 권장 사항을 따르십시오.

- 표 1을 사용하여 잠재적 영향이 있는 ISE 서비스를 찾습니다. 언급된 서비스 중 Public CA-signed certificates 또는 chrome 루트 프로그램에 맞는 CA를 사용하는 서비스를 확인합니다.

- 각 인증서의 CA 체인을 문서화하고 해당 CA가 발급 기준의 변경 사항을 구현하고 있는지 검증합니다.

- 만료 날짜 확인: 정책 시행 전에 갱신을 전략적으로 계획합니다. CA 정책에 따라 클라이언트 인증 EKU를 제한할 수 있습니다.

- 표 2를 사용하여 발급 기준 변경의 영향을 받는 서비스에 대한 구체적인 권장 사항을 확인하십시오

- ISE는 인증서에 EKU 정보를 표시하지 않습니다. 이를 검증해야 하는 경우 특정 ISE 인증서를 내보내고 외부 툴을 사용하여 읽어야 합니다.

- ISE 시스템 인증서를 내보내려면 Administration > System > Certificates > System Certificates > 내보낼 특정 노드를 선택하고 > Export > Export Certificate Only > Export 버튼을 클릭합니다.

다음 명령을 참조로 사용하여 파일 이름이 "certnew.cer"인 인증서 파일의 정보를 확인하고 openSSL을 사용하여 서버 인증과 클라이언트 인증 EKU를 모두 한숨을 내쉴 수 있습니다.

mymachine% openssl x509 -noout -text -in "certnew.cer"

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

Signature Algorithm: sha256WithRSAEncryption

Issuer: DC=com, DC=mydc, CN=mycert-MYDC-DC-CA

Validity

Not Before: Mar 10 22:01:51 2026 GMT

Not After : Mar 10 22:11:51 2027 GMT

Subject: L=XX, O=XX, OU=XXX, CN=XXXX

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public-Key: (4096 bit)

Modulus:

Exponent: XXXXX (0xXXXX)

X509v3 extensions:

X509v3 Key Usage:

Digital Signature, Non Repudiation, Key Encipherment

X509v3 Subject Key Identifier:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

X509v3 Subject Alternative Name:

IP Address:x.x.x.x

X509v3 Authority Key Identifier:

keyid:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

.

.

.

| 서비스 |

권장 작업 |

| pxGrid |

ISE의 pxGrid 인증서가 퍼블릭 CA에서 발급된 경우, 그리고 퍼블릭 CA로의 갱신 또는 마이그레이션이 계획되어 있으면 다음을 수행하는 것이 좋습니다. 1. 현재 서버 인증 EKU와 클라이언트 인증 EKU가 모두 인증서에 있는지, CA 정책에 따라 둘 다 유지할 수 있는지 확인합니다 2. CA 정책에서 두 EKU의 존재를 허용하지 않는 경우, ISE 내부 CA가 서명할 인증서를 마이그레이션하는 것이 좋습니다. 마이그레이션을 수행하려면 다음으로 이동하십시오. Administration(관리) > System(시스템) > Certificates(인증서) > System Certificates(시스템 인증서) > Select the certificate issued by the ISE internal CA of the specific node you want to modify(수정하려는 특정 노드의 ISE 내부 CA에서 발급한 인증서 선택) > Edit(수정) > Check the pxGrid box under the usage(사용 섹션) > Save(저장)를 클릭합니다.

ISE 내부 CA에서 발급한 인증서가 없으면 인증서를 생성해야 합니다. 다음 비디오를 지침으로 사용하여 인증서를 생성합니다. |

| ISE IMS(메시징 인증서) |

ISE 메시징 서비스 인증서가 현재 공용 CA에 의해 서명되어 있으며, 공용 CA로의 갱신 또는 마이그레이션이 계획되어 있는 경우 다음을 수행하는 것이 좋습니다.

1.- 마이그레이션할 퍼블릭 CA나 갱신을 위해 사용하는 퍼블릭 CA가 서버 인증 및 클라이언트 인증 EKU를 모두 사용하는지 확인합니다. 2.- 공용 CA에서 이를 허용하지 않는 경우 ISE 메시징 인증서를 마이그레이션하여 ISE 내부 CA를 사용합니다. 관리 > 시스템 > 인증서 > 인증서 서명 요청 > CSR (Certificate Signing Request) 생성 > 인증서 서명 요청 (Certificate Signing Request) 를 선택 > "인증서 (들) 이 사용 됩니다"에 드롭 다운에서 "ISE 메시징 서비스"를 선택 > 확인 상자 "ISE 메시징 서비스 인증서를 다시 생성 > 화면 오른쪽 아래 모서리에 있는 "ISE 메시징 서비스 인증서 생성" 버튼을 누릅니다

서비스를 다시 시작할 필요가 없습니다.

모든 ISE 노드가 실행 중이고 포트 12001 및 443의 PAN에서 연결할 수 있는지 확인하십시오. 그러면 인증서 변경 내용이 모든 노드에 올바르게 전파됩니다. |

| TC-NAC |

TC-NAC 서비스는 mTLS 인증을 위해 특정 노드 ISE 관리 인증서를 사용합니다.

공용 CA에서 인증서를 발급하고 공용 CA로의 갱신 또는 마이그레이션을 계획하는 경우 다음을 수행하는 것이 좋습니다. 1. 현재 서버 인증 EKU와 클라이언트 인증 EKU가 모두 인증서에 있는지, CA 정책에 따라 둘 다 유지할 수 있는지 확인합니다 2. Tenable에서 엄격한 mTLS가 활성화되어 있는지 확인합니다. 엄격한 mTLS를 비활성화하면 서버 인증 EKU가 있는 인증서만 사용할 수 있습니다. |

| LDAP, 보안 Syslog, CoA용 RADIUS DTL |

ISE는 이러한 서비스의 클라이언트 인증서에 대해 EKU 검증을 수행하지 않습니다. 공용 CA로의 갱신 또는 마이그레이션이 계획되어 있는 경우, 갱신/마이그레이션 이후에 인증서 EKU가 변경되는지, 그리고 인증서 EKU가 서버 측의 TLS 정책과 충돌하는지 검증하는 것이 좋습니다. |

표 2: 특정 서비스에 영향을 주지 않도록 권장되는 조치.

단기 해결 방법(2026년 6월 이전)

관리자는 다음 해결 옵션 중 하나를 선택할 수 있습니다.

옵션 1: 결합된 EKU 인증서를 제공하는 공용 루트 CA로 전환

일부 공용 루트 CA(예: DigiCert 및 IdenTrust)는 대체 루트의 EKU가 결합된 인증서를 발급하며, 이는 Chrome 브라우저 신뢰 저장소에 포함될 수 없습니다.

공용 루트 CA 및 EKU 유형의 예:

| CA 벤더 |

EKU 유형 |

루트 CA |

발급/하위 CA |

| 아이덴트러스트 |

클라이언트 인증 + 서버 인증 |

IdenTrust 공공 부문 루트 CA 1 |

IdenTrust 공공 부문 서버 CA 1 |

| 디지인증서 |

클라이언트 인증 + 서버 인증 |

DigiCert Assured ID Root G2 |

DigiCert Assured ID CA G2 |

이 접근 방식의 전제 조건:

- CA 공급자와 협력하여 이러한 인증서의 가용성을 확인합니다.

- 인증서를 배포하기 전에 인증서를 제공하는 서버와 인증서를 사용하는 모든 클라이언트가 해당 루트 CA를 신뢰하는지 확인합니다.

- CA 체인이 사전 설치되지 않은 경우 필요한 곳에 CA 체인을 설치합니다.

- 따라서 소프트웨어 업그레이드가 즉각적으로 필요하지 않습니다.

인증서 관리 참조:

옵션 2: 현재 인증서를 갱신하여 유효 기간 연장

서버 및 클라이언트 인증 EKU가 모두 있는 공용 루트 CA에서 2026년 5월 이전에 발급한 인증서는 해당 기간이 만료될 때까지 계속 유효합니다.

갱신 전략

일반 지침:

- 정책 설정 해제 전에 통합된 EKU 인증서 갱신

- 2026년 3월 15일 이후에는 공용 CA 발급 인증서가 200일 동안만 유효합니다.

- 퍼블릭 CA 정책 및 구현 날짜는 달라질 수 있습니다.

- 일부 공용 CA가 통합된 EKU 인증서 발급을 중지했습니다.

옵션 3: 평가 및 대체 CA 공급자로 마이그레이션

일반 지침:

- 서버 및 클라이언트 인증 EKU가 모두 있는 것을 허용하는 대체 CA로 마이그레이션

- 인증서 정책에 대한 장기 제어 기능 제공

- 프라이빗 CA 서명 인증서를 발급할 때 피어와 루트 인증서 정보를 공유해야 합니다.

- 인증서를 발급하거나 배포하기 전에 인증서를 제공하는 서버와 인증서를 사용하는 모든 클라이언트가 해당 CA 체인을 신뢰하는지 확인하십시오

장기 솔루션(소프트웨어 업그레이드 필요)

고객은 ISE를 새로운 CA 정책에서 발급된 인증서를 지원하기 위해 업데이트된 인증서 처리를 도입하는 패치 릴리스로 업그레이드할 수 있습니다.

다음 패치 릴리스에는 ISE를 새로운 제한 사항에 맞게 조정하는 동작 변경 사항이 포함되어 있습니다. 출시 예정일은 2026년 4월입니다.

| Cisco ISE 버전 |

패치 버전 |

| ISE 3.1 |

패치 11 |

| ISE 3.2 |

패치 10 |

| ISE 3.3 |

패치 11 |

| ISE 3.4 |

패치 6 |

| ISE 3.5 |

패치 3 |

패치 설치 후 동작 변경

주의: 이 패치는 인증서 관리 로직에서 동작 변경을 도입합니다.

ISE를 백업하십시오.pxGridand IMS 인증서와 해당 개인 키를 교체하기 전에 새 인증서로 교체합니다.

서버 인증 EKU만 있는 인증서를 설치한 후 이 패치 제거두 서비스의 TLS 통신에 영향을 미침

pxGrid 인증서

패치 릴리스를 설치한 후:

- 서버 인증 EKU만 포함된 pxGrid 인증서 가져오기, 서버 및 클라이언트 인증 EKU 모두 또는 EKU 확장은 허용되지 않습니다.

- 클라이언트 인증 EKU만 포함하는 인증서는 거부됩니다.

ISE IMS(Messaging Service) 인증서

ISE 3.1, 3.2 및 3.3

패치를 설치한 후 변경된 동작이 없습니다. ISE 메시징 서비스에는 클라이언트 및 서버 EKU가 모두 포함된 인증서가 필요합니다. 고객은 현재 인증서가 만료되면 ISE 내부 CA 서명 인증서로의 마이그레이션을 계획해야 합니다.

ISE 3.4 및 3.5

패치 설치 후에는 ISE에 대한 EKU 제한이 줄어듭니다. 서버 인증 EKU만 포함하는 CA 서명 인증서(서버 및 클라이언트 인증 EKU 모두)를 사용하거나 EKU를 사용하지 않을 수 있습니다.

클라이언트 인증 EKU만 포함된 인증서는 거부됩니다.

IMS 인증서는 ISE 노드 간 통신에서 서버 및 클라이언트 인증에 모두 사용됩니다.

참고: IMS에서 공용 CA 서명 인증서 사용이 지원되지만 이 통신은 내부 트랜잭션용이므로 ISE 내부 CA 인증서를 사용하는 것이 좋습니다.

FAQ(자주 묻는 질문)

일반 질문

Q: 개인 PKI를 사용할 경우 이에 대해 걱정할 필요가 있습니까?

A: 프라이빗 CA에 의해 시행되는 정책은 각 조직에 의해 정의됩니다. 프라이빗 CA가 동일한 발급 기준을 따르는 경우 이 문서의 지침을 사용할 수 있습니다.

Q: 기존 인증서를 계속 사용할 수 있습니까?

A : 예. 결합된 EKU가 있는 유효한 인증서를 만료 시간까지 사용할 수 있습니다.

Q: mTLS 또는 표준 TLS를 사용하는지 어떻게 알 수 있습니까?

A : 영향을 받는 특정 활용 사례 섹션을 검토합니다.

추가 리소스

- Cisco 버그 ID CSCws83036 - ISE에서 ClientAuth EKU 시행의 영향 평가

- Cisco Secure Firewall Impact of the Public CA Client Authentication EKU Changes Starting to Secure Communications(보안 통신을 위해 2026년 5월부터 시작되는 Cisco 보안 방화벽 영향)

외부 참조

인증 기관 리소스

결론

공용 CA 인증서에서 클라이언트 인증 EKU의 설정은 mTLS 연결을 사용하는 Cisco ISE 구축에 영향을 주는 중요한 보안 정책 변경을 나타냅니다. 이는 업계 전반의 변화이지만 영향 등급은 매우 중요하며, 서비스 중단을 방지하기 위한 즉각적인 조치가 필요합니다.

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

2.0 |

19-Mar-2026

|

수정된 QA 섹션 |

1.0 |

12-Mar-2026

|

최초 릴리스 |

피드백

피드백