ACI에서 Switched Port Analyzer 구성

목차

소개

이 문서에서는 Cisco ACI(Application Centric Infrastructure) 버전 5.x 및 6.x에서 SPAN(Switched Port Analyzer)을 구성하는 방법에 대해 설명합니다.

배경 정보

일반적으로 SPAN에는 세 가지 유형이 있습니다. 로컬 SPAN, 원격 SPAN(RSPAN) 및 캡슐화된 원격 SPAN(ERSPAN). 이러한 SPAN의 차이점은 주로 복사 패킷의 대상입니다. Cisco ACI는 로컬 SPAN 및 ERSPAN을 지원합니다.

참고: 이 문서에서는 독자가 SPAN 및 로컬 SPAN과 ERSPAN의 차이에 대해 이미 잘 알고 있다고 가정합니다.

Cisco ACI의 SPAN 유형

Cisco ACI에는 세 가지 유형의 SPANFabric SPAN, 및Tenant SPAN이Access SPAN가 있습니다. 각 SPAN의 차이점은 복제 패킷의 소스입니다.

앞서 언급했듯이

Fabric SPAN에서 들어오고 나가는 패킷을 캡처하는interfaces between Leaf and Spine switches것입니다.Access SPAN에서 들어오고 나가는 패킷을 캡처하는interfaces between Leaf switches and external devices것입니다.Tenant SPAN에서 들어오고 나가는 패킷을 캡처하는EndPoint Group (EPG) on ACI Leaf switches것입니다.

SPAN to CPU에서 들어오고 나가는 패킷을 캡처하는 것입니다(interfaces between Leaf switches and external devices6.2부터 시작).

이 SPAN 이름은 Cisco ACI GUI에서 구성할 위치에 해당합니다.

- 패브릭 SPAN은

Fabric > Fabric Policies - 액세스 SPAN은

Fabric > Access Policies - CPU에 대한 SPAN이

Fabric > Access Policies - 테넌트 SPAN이

Tenants > {each tenant}

각 SPAN의 대상에 대해서는 및 를 모두Access SPAN사용할 수Local SPAN있는 경우에만ERSPAN. 나머지 두 SPAN(Fabric및Tenant)은ERSPAN만 가능합니다.

제한 사항 및 지침

Cisco APIC 트러블슈팅 가이드의 제한 및 지침을 검토하십시오. 에 나와Troubleshooting Tools and Methodology > Using SPAN있습니다.

설정

이 섹션에서는 각 SPAN 유형의 컨피그레이션과 관련된 간단한 예를 소개합니다. 이후 섹션에서 span 유형을 선택하는 방법에 대한 구체적인 샘플 사례가 있습니다.

SPAN 컨피그레이션은 Cisco APIC 트러블슈팅 가이드에도 설명되어 있습니다. Troubleshooting Tools and Methodology(문제 해결 툴 및 방법론) > Using SPAN(SPAN 사용).

액세스 SPAN(ERSPAN)

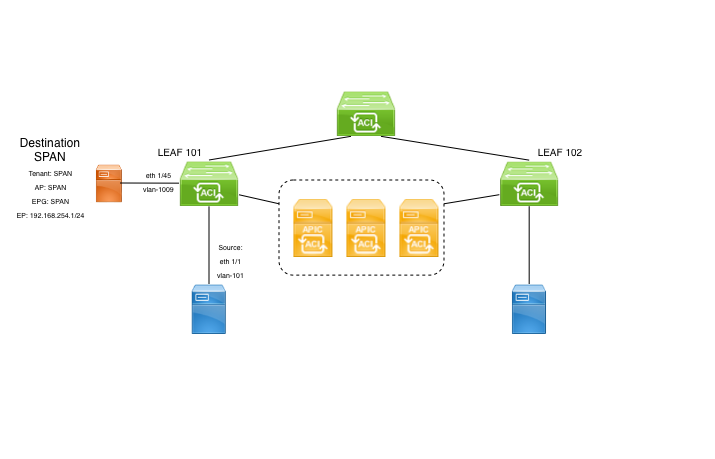

샘플 토폴로지

이미지 1: 액세스 ERSPAN의 샘플 토폴로지

이미지 1: 액세스 ERSPAN의 샘플 토폴로지

컨피그레이션 예시

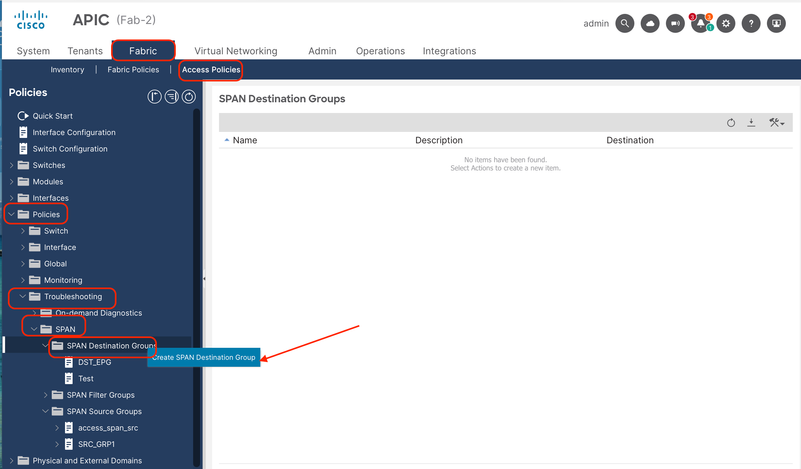

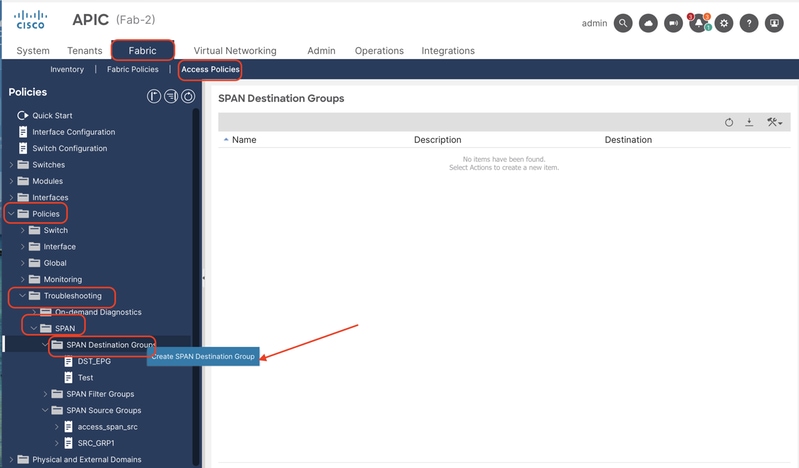

로 이동합니다.Fabric > Access Policies > Policies > Troubleshooting > SPAN

- 'SPAN Destination Groups(SPAN 대상 그룹)'를 마우스 오른쪽 버튼으로 클릭하고 옵션을 선택하여

SPAN Destination Group(DST_EPG)를 생성합니다.

이미지 2: 액세스 ERSPAN 대상 그룹을 만드는 경로

이미지 2: 액세스 ERSPAN 대상 그룹을 만드는 경로

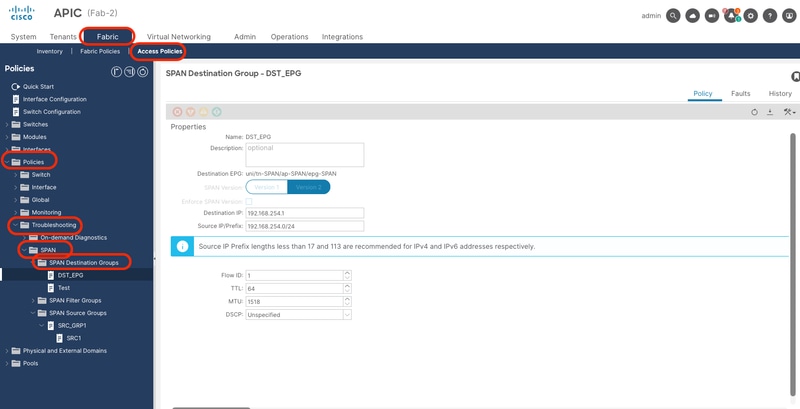

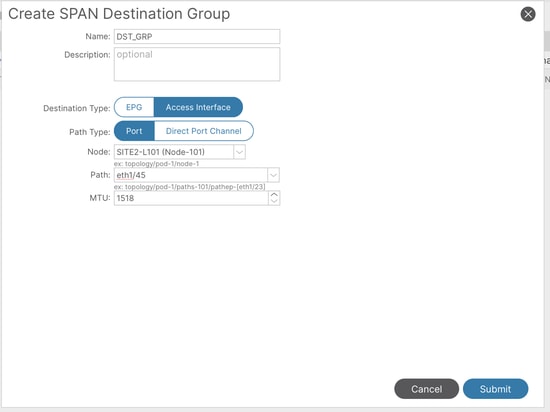

다음 정보를 입력합니다.

이미지 3: 액세스 ERSPAN 대상 그룹 컨피그레이션

이미지 3: 액세스 ERSPAN 대상 그룹 컨피그레이션

여기서 각 항목은 다음을 나타냅니다.

대상 유형: EPG(ERSPAN 액세스에 필수)

대상 EPG: 목적지 엔드포인트가 학습되는 테넌트/AP/EPG

대상 IP: 대상 엔드포인트의 IP

Source IP(소스 IP): 임의의 IP일 수 있습니다. 접두사를 사용하면 소스 노드의 node-id가 정의되지 않은 비트에 사용됩니다. 예를 들어 접두사는 다음과 같습니다. 192.168.254.0/24 on node-101 => src IP 192.168.254.101

플로우 ID: ERSPAN 헤더에서 플로우를 기준으로 패킷을 식별하는 데 유용한 1로 기본적으로 설정됩니다.

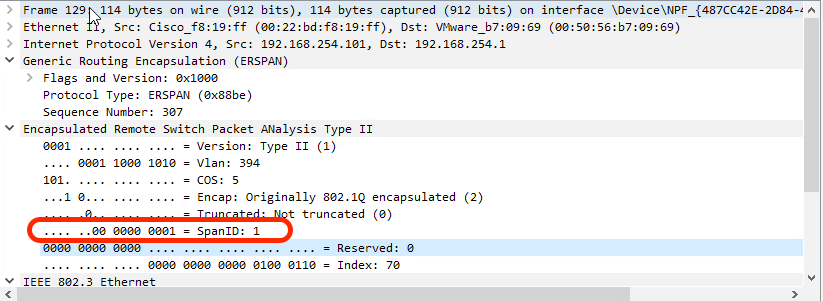

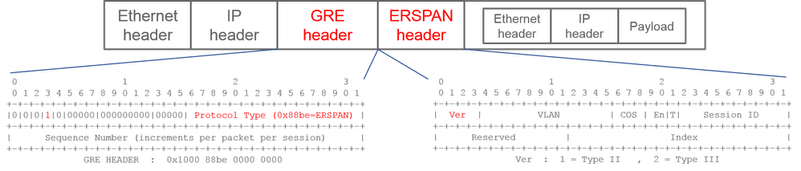

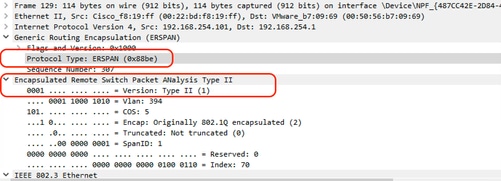

이미지 4: Wireshark의 패킷으로 흐름 ID 표시

이미지 4: Wireshark의 패킷으로 흐름 ID 표시

팁: Flow ID를 필터링하려면 다음 wireshark 필터를 사용할 수 있습니다. erspan.spanid == <Flow ID>

- 생성

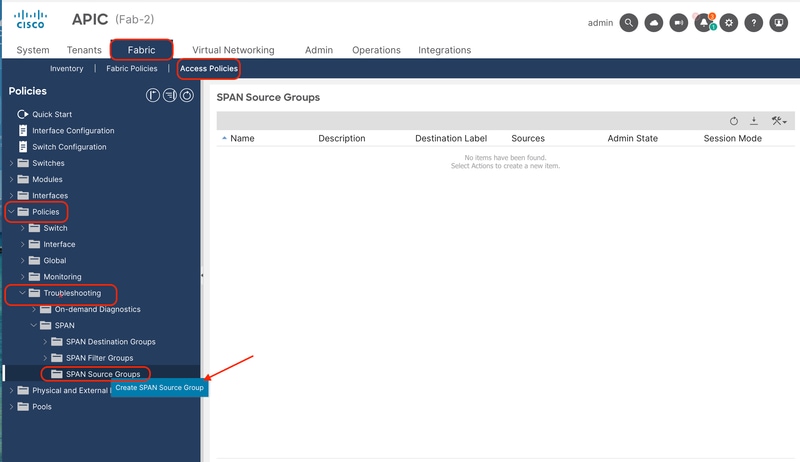

SPAN Source Group(SRC_GRP1)에서 'SPAN Source Groups'를 마우스 오른쪽 버튼으로 클릭하고 'Create SPAN Source groups'를 선택합니다.

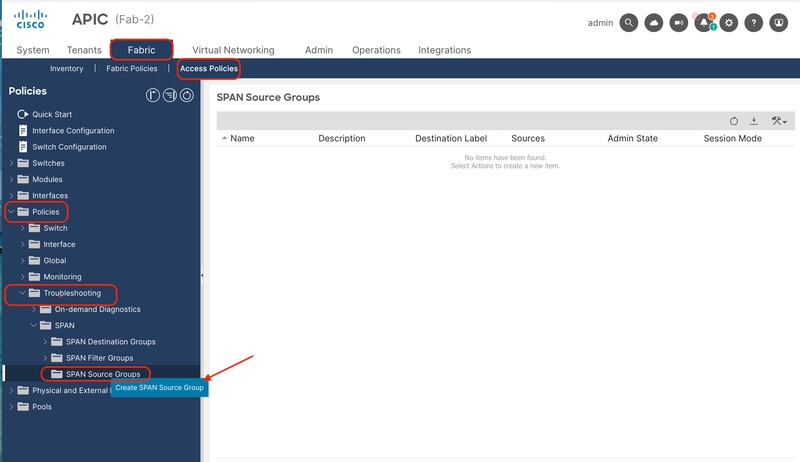

이미지 5: 액세스 ERSPAN 소스 그룹을 만드는 경로

이미지 5: 액세스 ERSPAN 소스 그룹을 만드는 경로

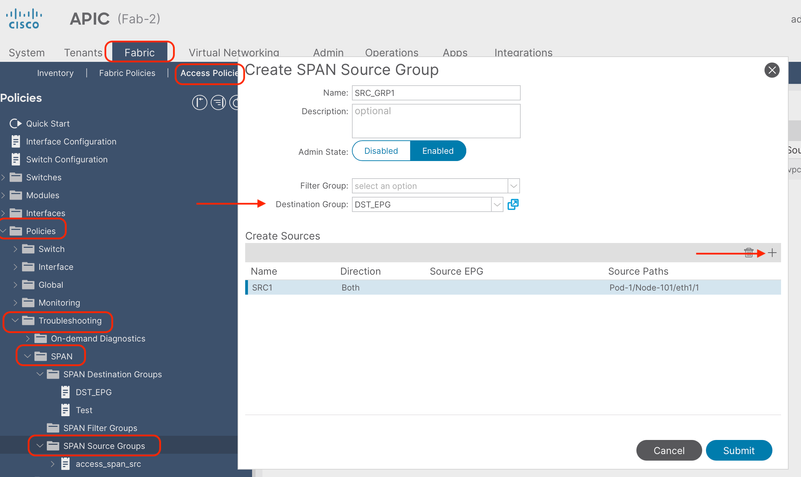

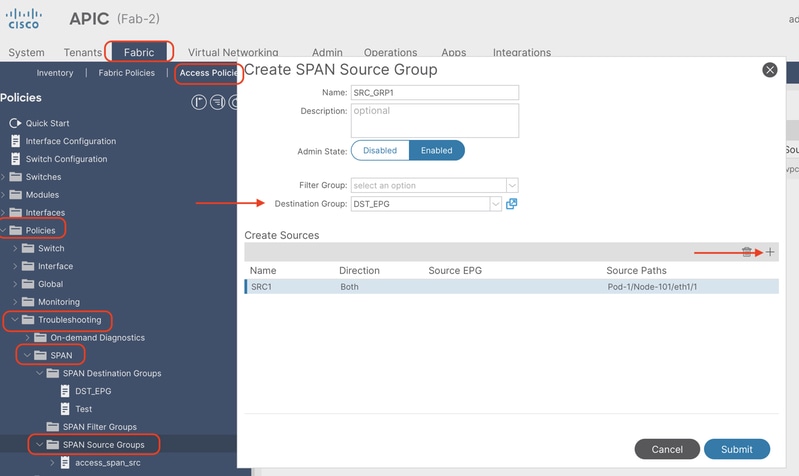

다음 정보를 입력합니다.

이미지 6: 액세스 ERSPAN 소스 그룹 컨피그레이션

이미지 6: 액세스 ERSPAN 소스 그룹 컨피그레이션

여기서 각 항목은 다음을 나타냅니다.

관리자 상태: 활성화됨

대상 그룹: 이전에 생성한 대상 그룹(DST_EPG)을 선택합니다

- 이 상자에서 더하기 버튼(+)을 클릭하여 하나 이상의 SPAN Source를 추가합니다.

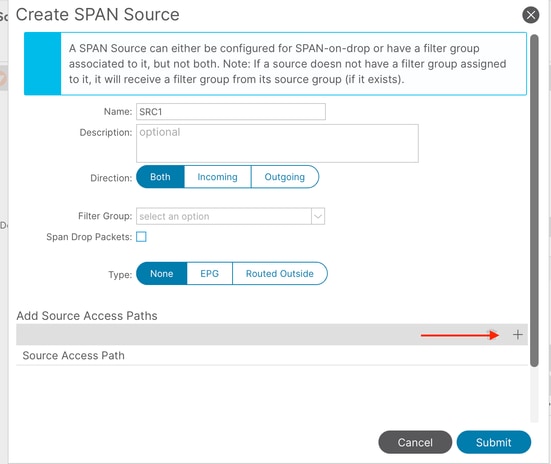

- (SRC1)을 생성하려면 다음

SPAN Source매개변수를 구성합니다.

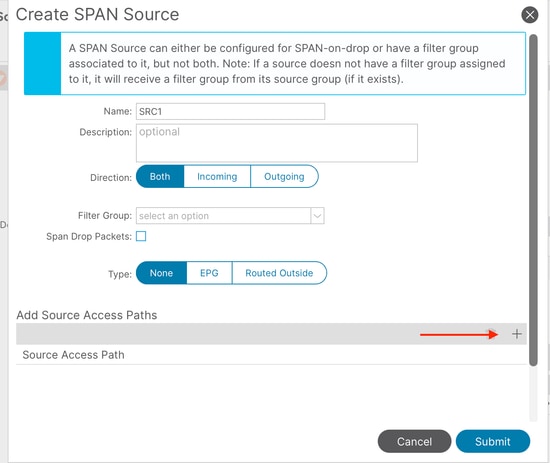

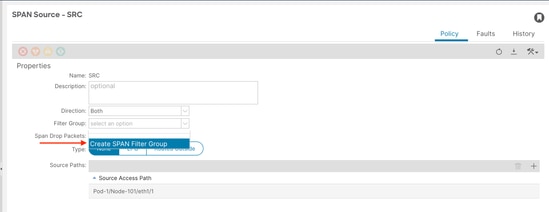

이미지 7: 액세스 ERSPAN 소스 구성

이미지 7: 액세스 ERSPAN 소스 구성

여기서 각 항목은 다음을 나타냅니다.

방향: 다음 중에서 선택할 수 있습니다. 수신, 발신 또는 양방향

유형: 다음 중에서 선택할 수 있습니다. 없음(일반 프런트 포트), EPG(EPG에서 정적 바인딩으로 배포된 인터페이스, EPG 트래픽만 미러링됨) 또는 라우티드 외부(L3out에서 사용되는 인터페이스).

이 예에서는 일반 전면 포트가 사용됩니다.

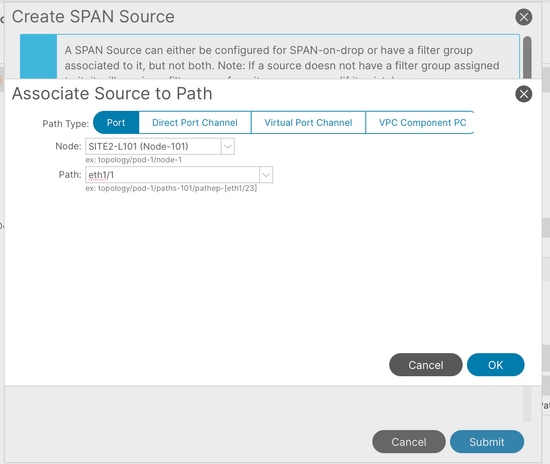

- 소스 액세스 경로를 추가하려면 더하기 버튼(+)을 클릭합니다. 다음 정보를 입력합니다.

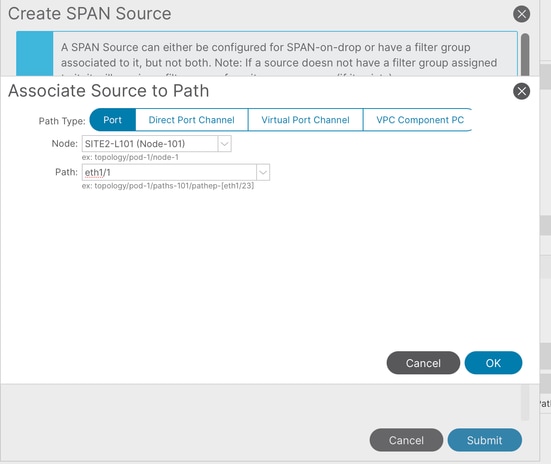

이미지 8: 액세스 ERSPAN 소스 경로 생성

이미지 8: 액세스 ERSPAN 소스 경로 생성

여기서 각 항목은 다음을 나타냅니다.

경로 유형: Port(개별), Direct port-channel, Virtual port-channel(이 옵션을 선택하면 경로에 이미 형성된 VPC가 표시됨) 및 VPC 구성 요소 PC(VPC의 한 레그만, 특정 노드 선택) 중에서 선택합니다.

노드: 소스 노드(토폴로지 예제에 따라 노드 101)를 선택합니다.

경로: 소스 인터페이스(토폴로지 예제에 따른 eth1/1)

액세스 로컬 SPAN

샘플 토폴로지

이미지 9: 로컬 액세스 SPAN의 샘플 토폴로지

이미지 9: 로컬 액세스 SPAN의 샘플 토폴로지

컨피그레이션 예시

로 이동합니다.Fabric > Access Policies > Policies > Troubleshooting > SPAN

- 'SPAN Destination Groups(SPAN 대상 그룹)'를 마우스 오른쪽 버튼으로 클릭하고 옵션을 선택하여

SPAN Destination Group(DST_EPG)를 생성합니다.

이미지 10: 로컬 액세스 SPAN 대상 그룹을 만드는 경로

이미지 10: 로컬 액세스 SPAN 대상 그룹을 만드는 경로

다음 정보를 입력합니다.

이미지 11: 로컬 액세스 SPAN 대상 그룹 컨피그레이션

이미지 11: 로컬 액세스 SPAN 대상 그룹 컨피그레이션

여기서 각 항목은 다음을 나타냅니다.

대상 유형: 액세스 인터페이스(로컬 SPAN이어야 함)

경로 유형: 포트

노드: Node-101(토폴로지별)

경로: eth1/45(토폴로지에 따라)

참고: 대상 포트에는 테넌트 정책이 적용되지 않아도 됩니다(예: EPG, L3out 또는 infra 구축), 그렇지 않으면 이 결함이 제기됩니다.

결함: F1559

설명: 결함 대리자: SPAN에 대한 안전하지 않은 대상 포트로 인해 대상 그룹 DST_GRP의 대상 DST_GRP로 SPAN을 구성하지 못했습니다. 포트에 이미 기존 애플리케이션 EPG, L3Out 또는 인프라 VLAN 구축이 있음

목적지 포트가 EPG의 일부인 경우 Access ERSPAN으로 스위칭하는 것이 대안입니다.

- 생성

SPAN Source Group(SRC_GRP1)에서 'SPAN Source Groups'를 마우스 오른쪽 버튼으로 클릭하고 'Create SPAN Source groups'를 선택합니다.

이미지 12: 로컬 액세스 SPAN 소스 그룹을 만드는 경로

이미지 12: 로컬 액세스 SPAN 소스 그룹을 만드는 경로

다음 정보를 입력합니다.

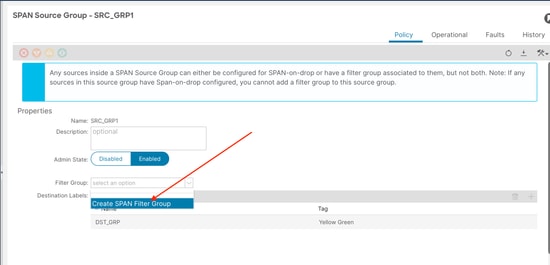

이미지 13: 로컬 액세스 SPAN 소스 그룹 생성

이미지 13: 로컬 액세스 SPAN 소스 그룹 생성

여기서 각 항목은 다음을 나타냅니다.

관리자 상태: 활성화됨

대상 그룹: 이전에 생성한 대상 그룹(DST_EPG)을 선택합니다

- 이 상자에서 더하기 버튼(+)을 클릭하여 하나 이상의 SPAN Source를 추가합니다.

- (SRC1)을 생성하려면 다음

SPAN Source매개변수를 구성합니다.

이미지 14: 로컬 액세스 SPAN 소스 생성 단계

이미지 14: 로컬 액세스 SPAN 소스 생성 단계

여기서 각 항목은 다음을 나타냅니다.

방향: 수신, 발신 또는 양방향 중에서 선택합니다.

유형: 다음 중에서 선택할 수 있습니다. 없음(일반 프런트 포트), EPG(EPG에서 정적 바인딩으로 배포된 인터페이스, EPG 트래픽만 미러링됨) 또는 라우티드 외부(L3out에서 사용되는 인터페이스).

이 예에서는 일반 전면 포트가 사용됩니다. 나중에 추가된 소스 액세스 경로가 동일한 노드에 구축되는 한 컨피그레이션이 지원됩니다.

- 소스 액세스 경로를 추가하려면 더하기 버튼(+)을 클릭합니다. 다음 정보를 입력합니다.

이미지 15: 로컬 액세스 SPAN 소스 경로 생성

이미지 15: 로컬 액세스 SPAN 소스 경로 생성

여기서 각 항목은 다음을 나타냅니다.

경로 유형: Port(개별), Direct port-channel, Virtual port-channel(이 옵션을 선택하면 경로에 이미 형성된 VPC가 표시됨) 및 VPC 구성 요소 PC(VPC의 한 레그만, 특정 노드 선택) 중에서 선택합니다.

참고: 가상 포트 채널은 로컬 액세스 SPAN에서 지원되지 않습니다.

노드: 소스 노드(토폴로지 예제에 따라 노드 101)를 선택합니다.

경로: 소스 인터페이스(토폴로지 예제에 따른 eth1/1)

제한 사항:

참고: 로컬 SPAN의 경우 대상 인터페이스와 소스 인터페이스가 동일한 Leaf에서 구성되어야 합니다.

- 대상 인터페이스가 UP인 경우 EPG에 있을 필요가 없습니다.

- vPC(virtual Port-Channel) 인터페이스를 소스 포트로 지정한 경우 로컬 SPAN을 사용할 수 없습니다

하지만, 해결 방법이 있습니다. 1세대 leaf에서 vPC 또는 PC의 멤버인 개별 물리적 포트를 SPAN 소스로 구성할 수 있습니다. 이 로컬 SPAN을 사용하면 vPC 포트의 트래픽에 사용할 수 있습니다.

그러나 이 옵션은 2세대 리프(Cisco 버그 ID CSCvc11053)에서는 사용할 수 없습니다. 대신 "VPC 구성 요소 PC"에서 SPAN에 대한 지원이 2.1(2e), 2.2(2e)의 Cisco 버그 ID CSCvc44643을 통해 추가되었으며 계속 전달되었습니다. 이를 통해 모든 세대 leaf는 vPC의 멤버인 포트 채널을 SPAN 소스로 구성할 수 있습니다. 이렇게 하면 모든 세대의 leaf에서 vPC 포트의 트래픽에 Local SPAN을 사용할 수 있습니다. - 2세대 leaf에서 포트 채널의 개별 포트를 지정하면 패킷의 하위 집합만 스팬됩니다(Cisco 버그 ID CSCvc11053으로 인해).

- PC 및 vPC는 로컬 SPAN의 대상 포트로 사용할 수 없습니다. 4.1(1)부터 PC를 로컬 SPAN의 대상 포트로 사용할 수 있습니다.

테넌트 SPAN(ERSPAN)

샘플 토폴로지

이미지 16: 테넌트 ERSPAN의 샘플 토폴로지

이미지 16: 테넌트 ERSPAN의 샘플 토폴로지

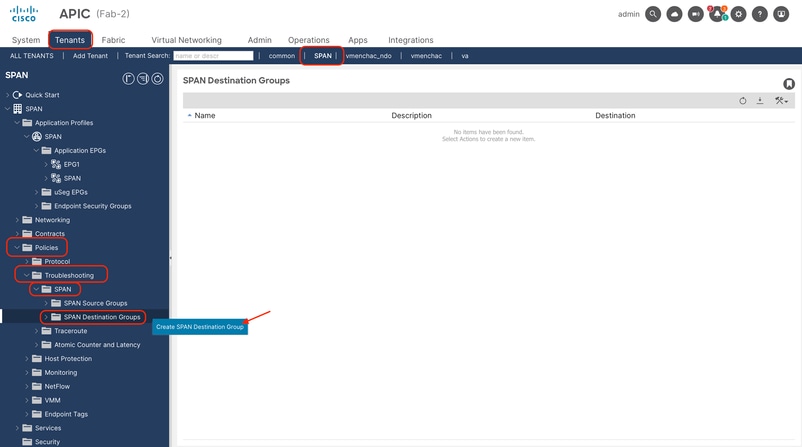

컨피그레이션 예시

로 이동합니다.Tenant >

- 'SPAN Destination Groups(SPAN 대상 그룹)'를 마우스 오른쪽 버튼으로 클릭하고 옵션을 선택하여

SPAN Destination Group(DST_EPG)를 생성합니다.

이미지 17: 테넌트 ERSPAN 대상 그룹 생성 경로

이미지 17: 테넌트 ERSPAN 대상 그룹 생성 경로

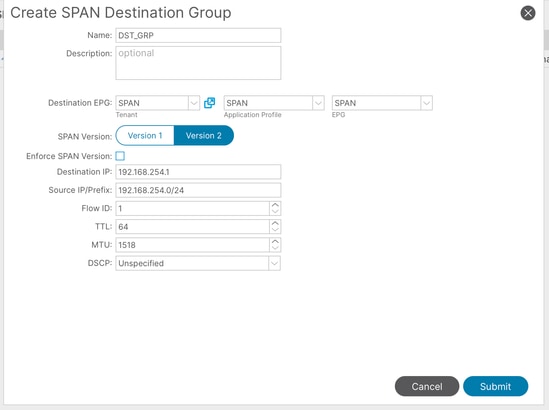

다음 정보를 입력합니다.

이미지 18: 테넌트 ERSPAN 대상 그룹 생성

이미지 18: 테넌트 ERSPAN 대상 그룹 생성

여기서 각 항목은 다음을 나타냅니다.

대상 EPG: 테넌트 설정(기본적으로 ERSPAN이 구성되는 테넌트와 동일한 테넌트 사용), 대상 엔드포인트를 학습하는 AP 및 EPG

대상 IP: 대상 엔드포인트의 IP

Source IP(소스 IP): 임의의 IP일 수 있습니다. 접두사를 사용하면 소스 노드의 node-id가 정의되지 않은 비트에 사용됩니다. 예를 들어 접두사는 다음과 같습니다. 192.168.254.0/24 on node-101 => src IP 192.168.254.101

플로우 ID: 기본적으로 1로 설정되며, ERSPAN 헤더의 플로우별로 패킷을 식별하는 데 유용합니다. Access ERSPAN에 표시된 팁을 사용하여 이 플로우 ID를 사용자 지정할 때 캡처를 필터링합니다.

- 생성

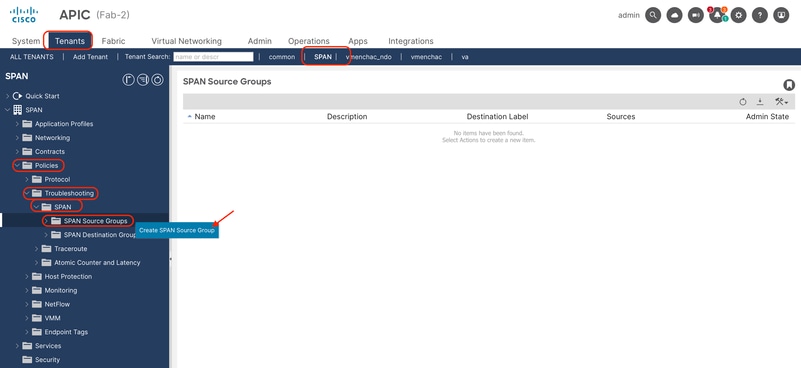

SPAN Source Group(SRC_GRP1)에서 'SPAN Source Groups'를 마우스 오른쪽 버튼으로 클릭하고 'Create SPAN Source groups'를 선택합니다.

이미지 19: 테넌트 ERSPAN 소스 그룹을 만드는 경로

이미지 19: 테넌트 ERSPAN 소스 그룹을 만드는 경로

다음 정보를 입력합니다.

이미지 20: 테넌트 ERSPAN 소스 그룹 생성

이미지 20: 테넌트 ERSPAN 소스 그룹 생성

여기서 각 항목은 다음을 나타냅니다.

관리자 상태: 활성화됨

대상 그룹: 이전에 생성한 대상 그룹(DST_EPG)을 선택합니다

- 이 상자에서 더하기 버튼(+)을 클릭하여 하나 이상의 SPAN Source를 추가합니다.

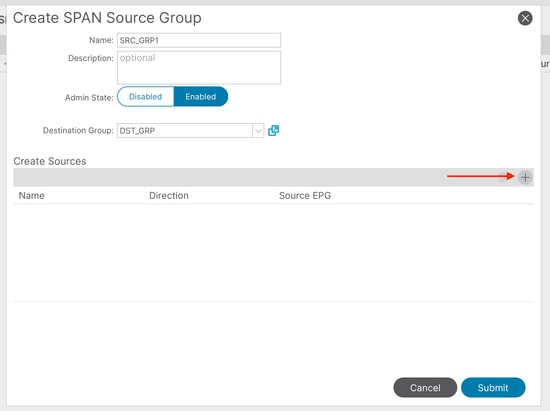

- (SRC1)을 생성하려면 다음

SPAN Source매개변수를 구성합니다.

이미지 21: 테넌트 ERSPAN 소스 EPG 생성

이미지 21: 테넌트 ERSPAN 소스 EPG 생성

여기서 각 항목은 다음을 나타냅니다.

방향: 수신, 발신 또는 양방향 중에서 선택합니다.

소스 EPG: 동일한 테넌트 내의 모든 EPG 중에서 선택할 수 있습니다. (토폴로지 예제에 따른 EPG1)

패브릭 SPAN(ERSPAN)

샘플 토폴로지

이미지 22: 패브릭 ERSPAN의 샘플 토폴로지

이미지 22: 패브릭 ERSPAN의 샘플 토폴로지

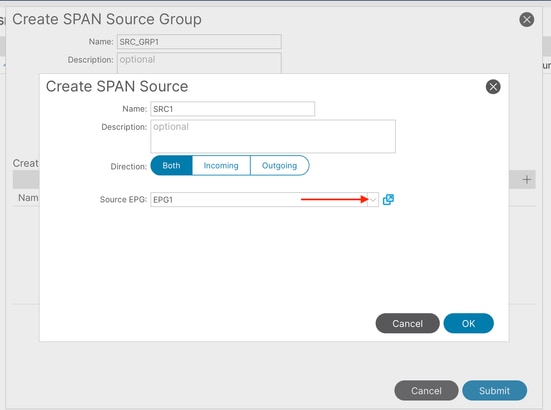

컨피그레이션 예시

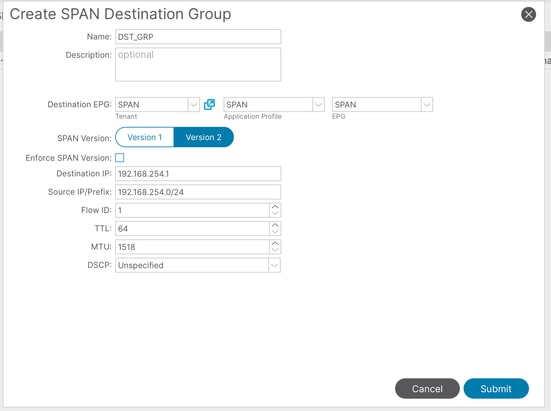

로 이동합니다.Fabric > Fabric Policies > Policies > Troubleshooting > SPAN

- 'SPAN Destination Groups(SPAN 대상 그룹)'를 마우스 오른쪽 버튼으로 클릭하고 옵션을 선택하여

SPAN Destination Group(DST_EPG)를 생성합니다.

이미지 23: 패브릭 ERSPAN 대상 그룹 생성 경로

이미지 23: 패브릭 ERSPAN 대상 그룹 생성 경로

다음 정보를 입력합니다.

이미지 24: 패브릭 ERSPAN 대상 그룹 생성

이미지 24: 패브릭 ERSPAN 대상 그룹 생성

여기서 각 항목은 다음을 나타냅니다.

대상 EPG: 대상 엔드포인트를 학습할 테넌트, AP 및 EPG를 설정합니다.

대상 IP: 대상 엔드포인트의 IP

Source IP(소스 IP): 임의의 IP일 수 있습니다. 접두사를 사용하면 소스 노드의 node-id가 정의되지 않은 비트에 사용됩니다. 예를 들어 접두사는 다음과 같습니다. 192.168.254.0/24 on node-101 => src IP 192.168.254.101

플로우 ID: 기본적으로 1로 설정되며, ERSPAN 헤더의 플로우별로 패킷을 식별하는 데 유용합니다. Access ERSPAN에 표시된 팁을 사용하여 이 플로우 ID를 사용자 지정할 때 캡처를 필터링합니다.

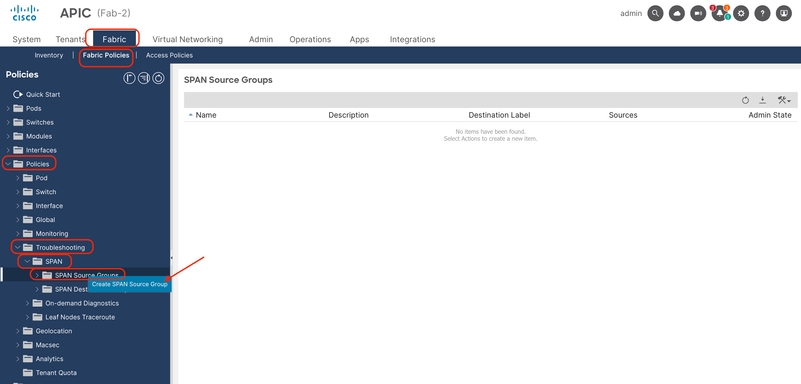

- 생성

SPAN Source Group(SRC_GRP1)에서 'SPAN Source Groups'를 마우스 오른쪽 버튼으로 클릭하고 'Create SPAN Source groups'를 선택합니다.

이미지 25: 패브릭 ERSPAN 소스 그룹 생성 경로

이미지 25: 패브릭 ERSPAN 소스 그룹 생성 경로

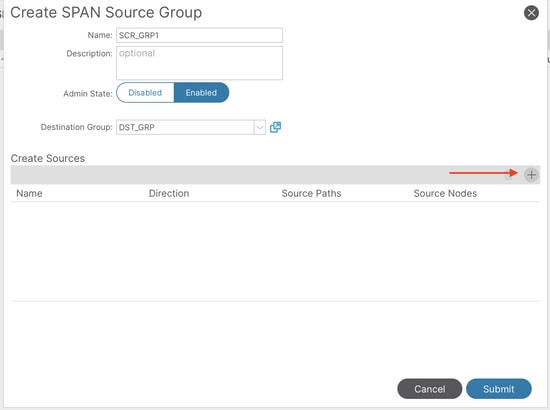

다음 정보를 입력합니다.

이미지 26: 패브릭 ERSPAN 소스 그룹 생성

이미지 26: 패브릭 ERSPAN 소스 그룹 생성

여기서 각 항목은 다음을 나타냅니다.

관리자 상태: 활성화됨

대상 그룹: 이전에 생성한 대상 그룹(DST_EPG)을 선택합니다

- 같은 상자에서 더하기 단추(+)를 클릭하여 적어도 Source를 추가합니다.

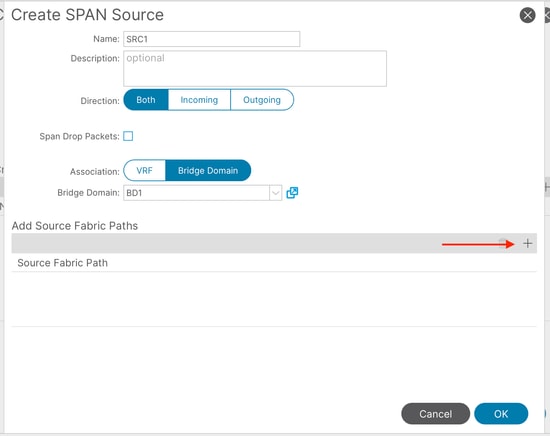

- 다음 매개변수를 구성하여

Source(SRC1) 를 생성합니다.

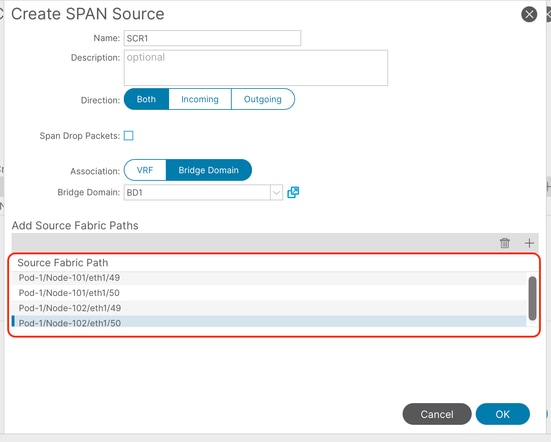

이미지 27: 테넌트 ERSPAN 패브릭 경로 생성

이미지 27: 테넌트 ERSPAN 패브릭 경로 생성

여기서 각 항목은 다음을 나타냅니다.

방향: 수신, 발신 또는 양방향 중에서 선택합니다.

연결: VRF 또는 브리지 도메인 중에서 선택합니다(이 예에서는 캡처할 특정 BD로 선택됨).

- 소스 패브릭 경로를 추가하려면 더하기 버튼(+)을 클릭합니다. 다음 정보를 입력합니다.

이미지 28: 패브릭 ERSPAN에 대한 소스 경로 생성

이미지 28: 패브릭 ERSPAN에 대한 소스 경로 생성

여기서 각 항목은 다음을 나타냅니다.

노드: 소스 노드

인터페이스: 드롭다운 메뉴에는 선택한 노드의 업링크만 표시됩니다(이 예에서는 토폴로지에서 4개의 업링크가 이미 추가됨)

CPU로 확장

ACI 6.2.1 이전의 ACI 리프 스위치는 로컬 SPAN(Switched Port Analyzer) 세션을 스위치 CPU 포트(sup-eth0)에 직접 전송하는 것을 지원하지 않았으므로, 온박스(on-box) 캡처 및 분석이 훨씬 더 어려워졌습니다.

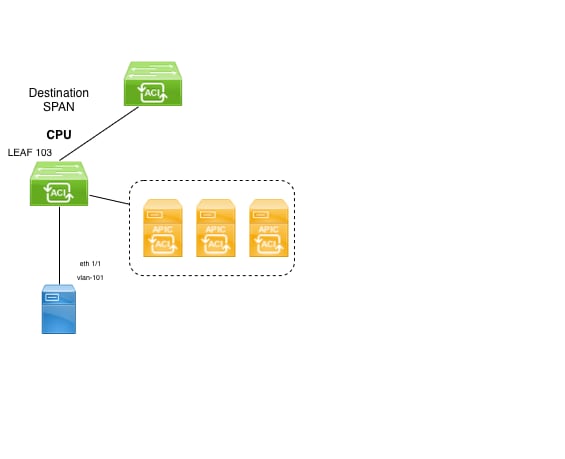

샘플 토폴로지

이미지 29: SPAN에서 CPU로의 샘플 토폴로지

이미지 29: SPAN에서 CPU로의 샘플 토폴로지

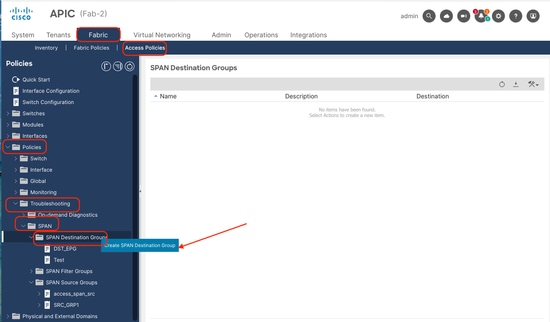

컨피그레이션 예시

로 이동합니다.Fabric > Access Policies > Policies > Troubleshooting > SPAN

- 'SPAN Destination Groups'(SPAN 대상 그룹)를 마우스 오른쪽 버튼으로 클릭하고 생성 옵션을 선택합니다

SPAN Destination Group.

이미지 30: CPU 대상 그룹에 대한 SPAN을 생성하는 경로

이미지 30: CPU 대상 그룹에 대한 SPAN을 생성하는 경로

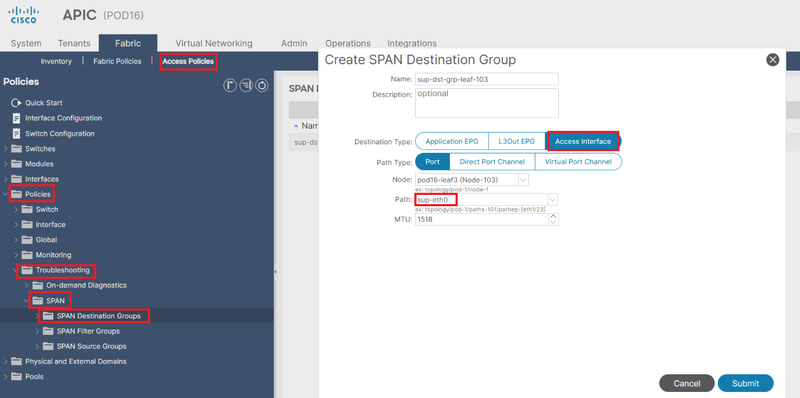

다음 정보를 입력합니다.

이미지 31: CPU 대상 그룹에 대한 SPAN 생성

이미지 31: CPU 대상 그룹에 대한 SPAN 생성

여기서 각 항목은 다음을 나타냅니다.

대상 유형: 액세스 인터페이스

부품 유형: 포트

경로: sup-eth0을 선택합니다.

- Access Local SPAN(로컬 SPAN 액세스) 섹션에 표시된 대로 컨피그레이션을 계속합니다.

이 비디오에는 컨피그레이션 단계도 나와 있습니다.

https://video.cisco.com/detail/video/6389779606112

제한 사항:

SPAN to CPU는 다음 플랫폼에서만 지원됩니다.

-

FX2(천국)

-

FX3(일몰)

-

GX(Wolfridge)

-

GX2(쿼드피크)

-

HX(아라랏)

필터/ACL

액세스 SPAN에는 액세스 SPAN 소스에 대해 ACL 필터를 사용할 수 있는 기능이 있습니다.

이 기능은 SPAN 소스에서 들어오고 나가는 트래픽의 특정 흐름 또는 흐름을 스패닝할 수 있는 기능을 제공합니다.

사용자는 SPAN 플로우 특정 트래픽의 SPAN이 필요한 경우 소스에 SPAN ACL을 적용할 수 있습니다.

Fabric SPAN 및 Tenant Span 소스 그룹/소스에서는 지원되지 않습니다.

필터 그룹은 다음에 연결할 수 있습니다.

-Span 소스: 필터 그룹은 이 Span Source 아래에 정의된 모든 인터페이스의 트래픽을 필터링하는 데 사용됩니다.

이미지 32: 액세스 소스에 필터를 추가하는 옵션

이미지 32: 액세스 소스에 필터를 추가하는 옵션

-Span 소스 그룹: 필터 그룹(예: x)은 이 Span Source 그룹의 각 Span Source(s) 아래에 정의된 모든 인터페이스에서 트래픽을 필터링하는 데 사용됩니다.

이미지 33: 액세스 소스 그룹에 필터를 추가하는 옵션

이미지 33: 액세스 소스 그룹에 필터를 추가하는 옵션

특정 Span Source가 이미 필터 그룹(예: y)과 연결된 경우, 해당 필터 그룹(y)은 이 특정 Span Source 아래의 모든 인터페이스에서 그룹을 필터링하는 데 대신 사용됩니다

- 소스 그룹에 적용된 필터 그룹이 해당 소스 그룹의 모든 소스에 자동으로 적용됩니다.

- 소스에 적용된 필터 그룹은 해당 소스에만 적용됩니다.

- 필터 그룹이 소스 그룹과 해당 소스 그룹의 소스 모두에 적용되면 소스에 적용된 필터 그룹이 우선적으로 적용됩니다.

- 소스에 적용된 필터 그룹이 삭제되고 상위 소스 그룹에 적용된 필터 그룹이 자동으로 적용됩니다.

- 소스 그룹에 적용된 필터 그룹이 삭제되고 해당 소스 그룹에서 현재 상속되는 모든 소스에서 삭제됩니다.

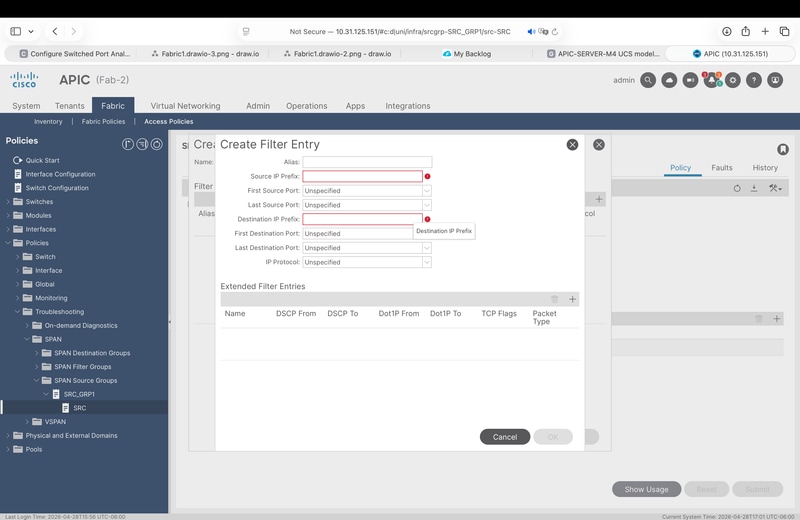

필터를 생성하려면 다음 옵션을 사용할 수 있습니다.

이미지 34: 필터 항목 옵션

이미지 34: 필터 항목 옵션

- 소스 및 대상 접두사

- 소스/대상 포트 범위

- IP 프로토콜.

- 다음과 같은 확장 필터: DCSP, Dot1P, TCP 플래그

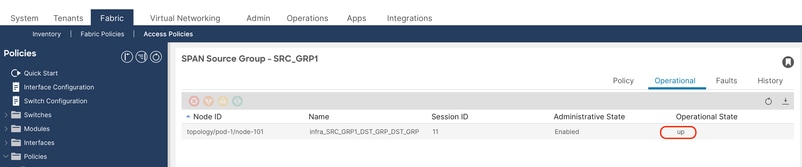

검증

- GUI에서 원하는 소스 그룹으로 이동하여 해당 그룹을 클릭한 다음 Operational(운영) 탭으로 이동합니다.

이미지 35: GUI에서 세션 검증

이미지 35: GUI에서 세션 검증

- CLI APIC에서:

패브릭에 구성된 모든 SPAN/세션을 표시합니다.

show monitor summary

유형별로 세션을 필터링하려면

show monitor access session all

show monitor tenant session all

show monitor fabric session all

- CLI 소스 스위치에서:

show monitor session all

예:

SITE2-L101# show monitor session all

session 11

---------------

name : SRC_GRP1

description : Span session 11

type : erspan

scale-mode : filter

version : 2

oper version : 2

state : up (active)

erspan-id : 1

granularity :

vrf-name : SPAN:SPAN

acl-name :

ip-ttl : 64

ip-dscp : ip-dscp not specified

destination-ip : 192.168.254.1/32

origin-ip : 192.168.254.101/24. >>>> node ID 101

mode : access

Filter Group : None

source intf :

rx : [Eth1/1]

tx : [Eth1/1]

both : [Eth1/1]

source VLANs :

rx :

tx :

both :

filter VLANs : filter not specified

filter L3Outs : filter not specified

이 출력은 세션이 활성화되었는지, 소스, 대상 헤더 및 소스 인터페이스(rx 및 tx에 나열되어 있는 경우 direction이 both로 설정됨)가 활성화되었는지 확인하는 데 유용합니다

이것이 제대로 구성되었는지 확인하려면 설명에 나와 있는 span 세션 ID를 가져와 아래 명령을 실행하십시오.

예:

SITE2-L101# show system internal span-mgr session 11

SSN id 11 name "infra_SRC_GRP1_DST_GRP_DST_GRP" ptr 0x562a21a24b70 Admin UP nSrcsUP 1 Dst ERSPAN UP

Scale mode FILTER

vrfName SPAN:SPAN vnid 2752515 SrcIP 192.168.254.101/24 DstIP 192.168.254.1/32 flowId 1 ttl 64 dscp 64 mtu 1518 ver 2 opst 1(UP) opst_qual 1(Active)

vrf_id 5 table_id 0x5 vrf_vnid 2752515 (0x2a0003) slot 0 urib_nh_reg 1 epm_registered 1

Spine Proxy NH: RESOLVED nh_is_fabric 1 nh_dtep_ip 0xa00e042 nh_flag 1 nh_if_idx 0x1a031009 nh_main_if_idx 0x1a031000

Local NH: NOT Resolved ep_valid 0 ep_mac 00:00:00:00:00:00 ep_vlan 0 ep_if_idx 0x0

ep_flags 0 ep_tun_if_idx 0x0 ep_nh_mac 00:00:00:00:00:00 ep_nh_dtep_ip 0x0 ep_nh_ifidx 0x0 ep_nh_vlan 0

COOP NH: NOT Resolved coop_valid 0 coop_tep_ip 0x0

Span Offset 255

Filter Group ID: 0

(src-name, flt-grp-id) associations:

Src name: "SRC" Filter Group ID: 0

SRC: id 17 ptr 0x562a21a22170 ssn_id 11 mode Access type Port dir ING-EGR vlan 0 if_idx 0x1a000000 opst 1(UP) opst_qual 1(Active) dummy_fault 0

vlan_type INVALID hw_vlan 0 hw_vlan_up DOWN if_up UP is_fex 0 is_pc 0 slot -1 pc_mbr_up 0x0 l3_if_idx 0x0 l3_if_up DOWN

Per SSN Summary: SSN 11 n_srcs_per_ssn 1 srcs UP 1

Summary: nSSNs: 1 nSSNs UP: 1 nSrcs 1 nSrcs UP 1

ERSPAN 데이터 읽기 방법

ERSPAN 버전(유형)

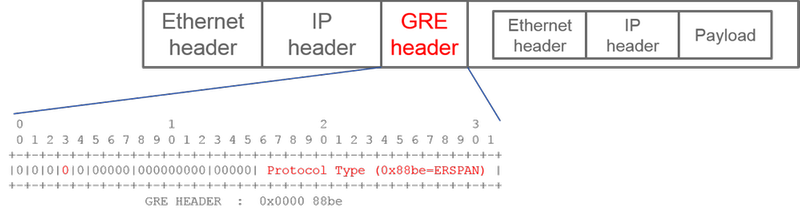

ERSPAN은 복사된 패킷을 캡슐화하여 원격 대상에 전달합니다. 이 캡슐화에는 GRE가 사용됩니다. GRE 헤더의 ERSPAN 프로토콜 유형은 0x88be입니다.

IETF(Internet Engineering Task Force) 문서에서는 ERSPAN 버전이 버전 대신 유형으로 설명됩니다.

ERSPAN에는 세 가지 유형이 있습니다. I, II 및 III. ERSPAN 유형은 이 RFC 초안에 나와 있습니다. 또한 이 GRE RFC1701은 각 ERSPAN 유형을 이해하는 데 도움이 될 수 있습니다.

각 유형의 패킷 형식은 다음과 같습니다.

ERSPAN Type I(Broadcom Trident 2에서 사용)

이미지 36: ERSPAN 버전 I의 GRE 헤더

이미지 36: ERSPAN 버전 I의 GRE 헤더

예를 들어 wireshark는 다음 프로토콜 유형을 표시합니다. 이미지 37: wireshark에서 버전 유효성 검사

이미지 37: wireshark에서 버전 유효성 검사

유형 I는 GRE 헤더의 시퀀스 필드를 사용하지 않습니다. ERSPAN 헤더가 ERSPAN 유형 II 및 III인 경우 GRE 헤더의 뒤에 와야 하는 ERSPAN 헤더도 사용하지 않습니다. Broadcom Trident 2는 이 ERSPAN 유형 I만 지원합니다.

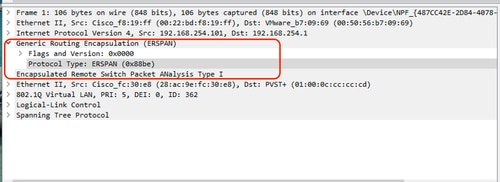

ERSPAN Type II 또는 III

이미지 38: ERSPAN 버전 II의 GRE 헤더

이미지 38: ERSPAN 버전 II의 GRE 헤더

Wireshark의 예: 이미지 39: wireshark에서 버전 유효성 검사

이미지 39: wireshark에서 버전 유효성 검사

시퀀스 필드가 S 비트에 의해 활성화되는 경우, 이는 ERSPAN 타입 II 또는 III이어야 한다. ERSPAN 헤더의 version 필드는 ERSPAN 유형을 식별합니다. ACI에서 III 유형은 2026년 4월 30일 현재 지원되지 않습니다.

ERSPAN 유형 및 ACI SPAN 유형

1세대 리프 및 스파인 노드에서 각 ACI SPAN(패브릭, 액세스, 테넌트)은 각 노드의 서로 다른 칩에서 작동합니다.

- 액세스 SPAN 및 테넌트 SPAN은 Leaf의 Broadcom 칩(T2:Trident2)에서 작동합니다.

- 패브릭 SPAN은 NS(NorthStar) Chip on Leaf 또는 ALP(Alpine) Chip on Spine에서 작동합니다.

따라서 Broadcom 칩의 제약으로 인해

- 액세스 SPAN 및 테넌트 SPAN에서 ERSPAN 유형 I 사용

반면, NS 및 ALP 칩은 타입 II를 지원한다. 그래서

- 패브릭 SPAN에서 ERSPAN 유형 II를 사용함

2세대 이상의 노드에서 모든 ACI SPAN은 기본적으로 ERSPAN Type II를 사용합니다.

액세스 또는 테넌트 SPAN에 대한 SPAN 소스 그룹에 1세대 및 2세대 노드 모두의 소스가 있는 경우 ERSPAN 대상은 각 세대 노드에서 ERSPAN Type I 및 II 패킷을 모두 수신합니다. 그러나 Wireshark는 한 번에 하나의 ERSPAN 유형만 디코딩할 수 있습니다. 기본적으로 ERSPAN Type II만 디코딩합니다. ERSPAN Type I의 디코딩을 활성화하면 Wireshark는 ERSPAN Type II를 디코딩하지 않습니다. Wireshark에서 ERSPAN Type I를 디코딩하는 방법에 대한 자세한 내용은 뒷부분의 섹션을 참조하십시오.

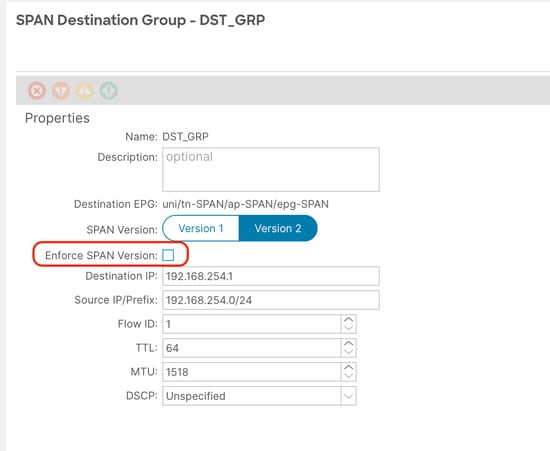

이러한 유형의 문제를 방지하려면 SPAN 대상 그룹에서 ERSPAN 유형을 구성할 수 있습니다. 이미지 40: SPAN 버전 적용 옵션

이미지 40: SPAN 버전 적용 옵션

-

SPAN 버전(버전 1 또는 버전 2): 이는 ERSPAN Type I 또는 II를 나타냅니다

-

SPAN 버전 적용(선택 또는 선택 취소): 이렇게 하면 구성된 ERSPAN 유형이 소스 노드 하드웨어에서 지원되지 않는 경우 SPAN 세션이 실패해야 하는지 여부가 결정됩니다.

기본적으로 SPAN Version(SPAN 버전)은 Version 2(버전 2)이고 Enforce SPAN Version(SPAN 버전 시행)은 선택 취소되어 있습니다. 이는 소스 노드가 ERSPAN Type II를 지원하는 2세대 이상인 경우 Type II를 사용하여 ERSPAN을 생성함을 의미합니다. 소스 노드가 ERSPAN Type II(Fabric SPAN 제외)를 지원하지 않는 1세대 노드인 경우 SPAN 버전 시행을 선택하지 않았으므로 Type I로 돌아갑니다. 그 결과 ERSPAN 대상이 혼합 유형의 ERSPAN을 수신합니다.

이 표에서는 액세스 및 테넌트 SPAN의 각 조합에 대해 설명합니다.

| SPAN 버전 |

SPAN 버전 적용 |

1세대 소스 노드 |

2세대 소스 노드 |

| 버전 2 |

선택 취소됨 |

유형 I 사용 |

유형 II 사용 |

| 버전 2 |

선택됨 |

실패 |

유형 II 사용 |

| 버전 1 |

선택 취소됨 |

유형 I 사용 |

유형 I 사용 |

| 버전 1 |

선택됨 |

유형 I 사용 |

유형 I 사용 |

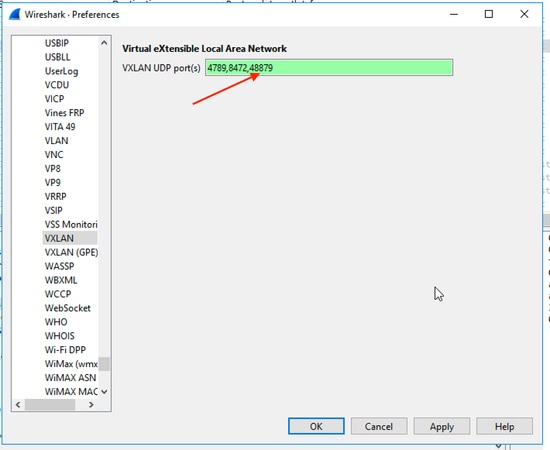

iVxLAN 헤더를 디코딩하는 방법

iVxLAN 헤더는 대상 포트 48879을 사용합니다. 따라서 Wireshark에서 UDP 대상 포트 48879을 VxLAN으로 구성하는 경우 iVxLAN 헤더와 VxLAN을 디코딩할 수 있습니다.

-

먼저 iVxLAN 캡슐화 패킷을 선택해야 합니다.

-

로 이동합니다.

Edit > Preferences > Protocols > VxLAN -

포트 끝에 포트 48879을 추가합니다.

-

그리고

Apply.

이미지 41: iVXLAN 헤더를 디코딩하기 위해 사용자 지정 포트를 추가하는 방법

이미지 41: iVXLAN 헤더를 디코딩하기 위해 사용자 지정 포트를 추가하는 방법

참고: 패브릭 포트의 APIC 간에 통신 패킷이 있습니다. 이러한 패킷은 iVxLAN 헤더로 캡슐화되지 않습니다.

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

29-Apr-2026

|

최초 릴리스 |

피드백

피드백