Cisco Nexus 9000 シリーズ NX-OS レイヤ 2 スイッチング コンフィギュレーション ガイド リリース 7.x

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月18日

章のタイトル: Cisco NX-OS を使用した STP 拡張の設定

- STP 拡張機能について

- STP 拡張機能のライセンス要件

- STP 拡張機能の前提条件

- STP 拡張機能の設定に関する注意事項および制約事項

- STP 拡張機能のデフォルト設定

- STP 拡張機能の設定手順

- スパニングツリー ポート タイプのグローバルな設定

- 指定インターフェイスでのスパニングツリー エッジ ポートの設定

- 指定インターフェイスでのスパニングツリー ネットワーク ポートの設定

- BPDU ガードのグローバルなイネーブル化

- 指定インターフェイスでの BPDU ガードのイネーブル化

- BPDU フィルタリングのグローバルなイネーブル化

- 指定インターフェイスでの BPDU フィルタリングのイネーブル化

- ループ ガードのグローバルなイネーブル化

- 指定インターフェイスでのループ ガードまたはルート ガードのイネーブル化

- PVST シミュレーションのグローバル設定(CLI バージョン)

- ポートごとの PVST シミュレーションの設定

- STP 拡張機能の設定の確認

- STP 拡張機能の設定例

- STP 拡張機能の追加情報(CLI バージョン)

Cisco NX-OS を使用した STP 拡張の設定

- STP 拡張機能について

- STP 拡張機能のライセンス要件

- STP 拡張機能の前提条件

- STP 拡張機能の設定に関する注意事項および制約事項

- STP 拡張機能のデフォルト設定

- STP 拡張機能の設定手順

- STP 拡張機能の設定の確認

- STP 拡張機能の設定例

- STP 拡張機能の追加情報(CLI バージョン)

STP 拡張機能について

(注) | レイヤ 2 インターフェイスの作成の詳細については、『Cisco Nexus 9000 Series NX-OS Interfaces Configuration Guide』を参照してください。 |

ループ回避を改善し、ユーザによる設定ミスを削減し、プロトコル パラメータの制御を向上するために、シスコは STP に拡張機能を追加しました。IEEE 802.1w 高速スパニングツリー プロトコル(RSTP)規格に同様の機能が統合されていることも考えられますが、ここで紹介する拡張機能を使用することを推奨します。PVST シミュレーションを除き、これらの拡張機能はすべて、Rapid PVST+ および MST の両方で使用できます。PVST シミュレーションを使用できるのは、MST だけです。

使用できる拡張機能は、スパニングツリー エッジ ポート(従来の PortFast の機能を提供)、ブリッジ保証、BPDU ガード、BPDU フィルタリング、ループ ガード、ルート ガード、および PVT シミュレーションです。これらの機能の大部分は、グローバルに、または指定インターフェイスに適用できます。

(注) | このマニュアルでは、IEEE 802.1w および IEEE 802.1s を指す用語として、「スパニングツリー」を使用します。IEEE 802.1D STP について説明している箇所では、802.1D と明記します。 |

- STP ポート タイプ

- Bridge Assurance

- BPDU ガード

- BPDU フィルタリング

- ループ ガード

- ルート ガード

- STP 拡張機能の適用

- PVST シミュレーション

- STP のハイ アベイラビリティ

STP ポート タイプ

スパニングツリー ポートは、エッジ ポート、ネットワーク ポート、または標準ポートとして構成できます。ポートは、ある一時点において、これらのうちいずれか 1 つの状態をとります。デフォルトのスパニング ツリー ポート タイプは「標準」です。

レイヤ 2 ホストに接続するエッジ ポートは、アクセス ポートまたはトランク ポートのどちらかになります。

(注) | レイヤ 2 スイッチまたはブリッジに接続しているポートをエッジ ポートとして設定すると、ブリッジング ループが発生することがあります。 |

ネットワーク ポートは、レイヤ 2 スイッチまたはブリッジだけに接続します。

(注) | レイヤ 2 ホストまたはエッジ デバイスに接続されたポートを、誤ってスパニングツリー ネットワーク ポートとして設定した場合、これらのポートは自動的にブロッキング ステートに移行します。 |

STP エッジ ポート

STP エッジ ポートは、レイヤ 2 ホストだけに接続します。エッジ ポート インターフェイスは、ブロッキング ステートやラーニング ステートを経由することなく、フォワーディング ステートに直接移行します(この直接移行動作は、以前は、シスコ独自の機能 PortFast として設定していました)。

レイヤ 2 ホストに接続したインターフェイスでは、STP のブリッジ プロトコル データ ユニット(BPDU)を受信しないようにします。

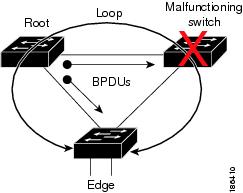

Bridge Assurance

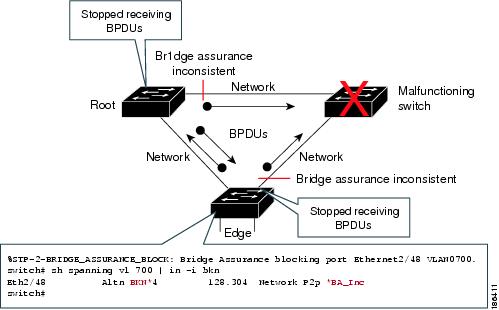

Bridge Assurance を使用すると、ネットワーク内でブリッジング ループの原因となる問題の発生を防ぐことができます。具体的には、Bridge Assurance を使用して、単方向リンク障害または他のソフトウェア障害、およびスパニングツリー アルゴリズムの停止後もデータ トラフィックを転送し続けているデバイスから、ネットワークを保護します。

(注) | Bridge Assurance は、Rapid PVST+ および MST だけでサポートされています。 |

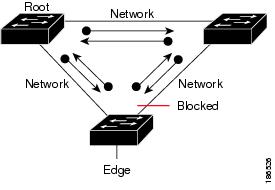

Bridge Assurance はデフォルトでイネーブルになっており、グローバル単位でだけディセーブルにできます。また、Bridge Assurance をイネーブルにできるのは、ポイントツーポイント リンクに接続されたスパニングツリー ネットワーク ポートだけです。Bridge Assurance は必ず、リンクの両端でイネーブルにする必要があります。リンクの一端のデバイスで Bridge Assurance がイネーブルであっても、他端のデバイスが Bridge Assurance をサポートしていない、または Bridge Assurance がイネーブルではない場合、接続ポートはブロックされます。

Bridge Assurance をイネーブルにすると、BPDU が hello タイムごとに、動作中のすべてのネットワーク ポート(代替ポートとバックアップ ポートを含む)に送出されます。所定の期間 BPDU を受信しないポートは、ブロッキング ステートに移行し、ルート ポートの決定に使用されなくなります。BPDU を再度受信するようになると、そのポートで通常のスパニングツリー状態遷移が再開されます。

BPDU ガード

BPDU ガードをイネーブルにすると、BPDU を受信したときにそのインターフェイスがシャットダウンされます。

BPDU ガードはインターフェイス レベルで設定できます。BPDU ガードをインターフェイス レベルで設定すると、そのポートはポート タイプ設定にかかわらず BPDU を受信するとすぐにシャットダウンされます。

BPDU ガードをグローバル単位で設定すると、動作中のスパニングツリー エッジ ポート上だけで有効となります。有効な設定では、レイヤ 2 LAN エッジ インターフェイスは BPDU を受信しません。レイヤ 2 LAN エッジ インターフェイスが BPDU を受信した場合、許可されていないデバイスの接続と同様に、無効な設定として通知されます。BPDU ガードをグローバル単位でイネーブルにすると、BPDU を受信したすべてのスパニングツリー エッジ ポートがシャットダウンされます。

BPDU ガードでは、無効な設定が通知された場合、レイヤ 2 LAN インターフェイスを手動で再起動させる必要があるので、無効な設定に対して安全に対応できます。

(注) | BPDU ガードをグローバル単位でイネーブルにすると、動作中のすべてのスパニングツリー エッジ インターフェイスに適用されます。 |

BPDU フィルタリング

BPDU フィルタリングを使用すると、デバイスの特定のポート上で BPDU が送信されないように、または BPDU を受信しないように設定できます。

グローバルに設定された BPDU フィルタリングは、動作中のすべてのスパニングツリー エッジ ポートに適用されます。エッジ ポートはホストだけに接続してください。ホストでは通常、BPDU は破棄されます。動作中のスパニングツリー エッジ ポートが BPDU を受信すると、ただちに標準のスパニングツリー ポート タイプに戻り、通常のポート状態遷移が行われます。その場合、当該ポートで BPDU フィルタリングはディセーブルとなり、スパニングツリーによって、同ポートでの BPDU の送信が再開されます。

BPDU フィルタリングは、インターフェイスごとに設定することもできます。BPDU フィルタリングを特定のポートに明示的に設定すると、そのポートは BPDU を送出しなくなり、受信した BPDU をすべてドロップします。特定のインターフェイスを設定することによって、個々のポート上のグローバルな BPDU フィルタリングの設定を実質的に上書きできます。このようにインターフェイスに対して実行された BPDU フィルタリングは、そのインターフェイスがトランキングであるか否かに関係なく、インターフェイス全体に適用されます。

注意 | BPDU フィルタリングをインターフェイスごとに設定するときは注意が必要です。ホストに接続されていないポートに BPDU フィルタリングを明示的に設定すると、ブリッジング ループに陥る可能性があります。このようなポートは受信した BPDU をすべて無視して、フォワーディング ステートに移行するからです。 |

|

ポート単位の BPDU フィルタリングの設定 |

グローバルな BPDU フィルタリングの設定 |

STP エッジ ポート設定 |

BPDU フィルタリングの状態 |

|---|---|---|---|

|

デフォルト 1 |

Enable |

Enable |

イネーブル 2 |

|

デフォルト |

Enable |

Disable |

Disable |

|

デフォルト |

Disable |

N/A |

Disable |

|

Disable |

N/A |

N/A |

Disable |

|

Enable |

N/A |

N/A |

Enable |

ループ ガード

ループ ガードを使用すると、ポイントツーポイント リンク上の単方向リンク障害によって発生することがあるブリッジング ループを防止できます。

STP ループは、冗長なトポロジにおいてブロッキング ポートが誤ってフォワーディング ステートに移行すると発生します。通常、BPDU の受信を停止する、物理的に冗長なトポロジ内のポート(ブロッキング ポートとは限らない)が原因で移行が発生します。

ループ ガードをグローバルにイネーブルにしても、デバイスがポイントツーポイント リンクで接続されているスイッチド ネットワークでしか使用できません。ポイントツーポイント リンクでは、下位 BPDU を送信するか、リンクをダウンしない限り、代表ブリッジは消えることはありません。ただし、共有リンク上のループ ガードはインターフェイス単位でイネーブルに設定できます。

ループ ガードを使用して、ルート ポートまたは代替/バックアップ ループ ポートが BPDU を受信するかどうかを確認できます。BPDU を受信していたポートで BPDU が受信されなくなると、ループ ガードは、ポート上で BPDU の受信が再開されるまで、そのポートを不整合(ブロッキング)ステートにします。これらのポートで BPDU の受信が再開されると、ポートおよびリンクは再び動作可能として認識されます。この回復は自動的に実行されるので、プロトコルによりポートからループ不整合が排除されると、STP によりポート ステートが判別されます。

ループ ガードは障害を分離し、STP は障害のあるリンクやブリッジを含まない安定したトポロジに収束できます。ループ ガードをディセーブルにすると、すべてのループ不整合ポートはリスニング ステートに移行します

ループ ガードはポート単位でイネーブルにできます。ループ ガードを特定のポートでイネーブルにすると、そのポートが属するすべてのアクティブ インスタンスまたは VLAN にループ ガードが自動的に適用されます。ループ ガードをディセーブルにすると、指定ポートでディセーブルになります。

ルート デバイス上でループ ガードをイネーブルにしても効果はありませんが、ルート デバイスが非ルート デバイスになった場合、保護が有効になります。

ルート ガード

特定のポートでルート ガードをイネーブルにすると、そのポートはルート ポートになることが禁じられます。受信した BPDU によって STP コンバージェンスが実行され、指定ポートがルート ポートになると、そのポートはルート不整合(ブロッキング)状態になります。このポートが優位 BPDU の受信を停止すると、ブロッキングが再度解除されます。次に、STP によって、フォワーディング ステートに移行します。このようにポートのリカバリは自動的に行われます。

インターフェイス上でルート ガードをイネーブルにすると、そのインターフェイスが属しているすべての VLAN にルート ガードが適用されます。

ルート ガードを使用すると、ネットワーク内にルート ブリッジを強制的に配置できます。ルート ガードは、ルート ガードがイネーブルにされたポートを指定ポートに選出します。通常、ルート ブリッジのポートはすべて指定ポートとなります(ただし、ルート ブリッジの 2 つ以上のポートが接続されている場合はその限りではありません)。ルート ブリッジは、ルート ガードがイネーブルにされたポートで上位 BPDU を受信すると、そのポートをルート不整合 STP 状態に移行します。このようにして、ルート ガードはルート ブリッジを強制的に配置します。

ルート ガードをグローバルには設定できません。

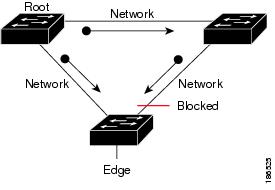

STP 拡張機能の適用

この図に示すように、ネットワーク上に各種の STP 拡張機能を設定することを推奨します。Bridge Assurance は、ネットワーク全体でイネーブルになります。ホスト インターフェイス上で、BPDU ガードと BPDU フィルタリングのいずれかをイネーブルにすることをお勧めします。

PVST シミュレーション

MST は、ユーザが設定しなくても、Rapid PVST+ と相互運用できます。この相互運用性を提供するのが、PVST シミュレーション機能です。

(注) | MST をイネーブルにすると、PVST シミュレーションがデフォルトでイネーブルになります。デフォルトでは、デバイス上のすべてのインターフェイスで MST と Rapid PVST+ が相互運用されます。 |

ただし、MST イネーブル ポートが Rapid PVST+ イネーブル ポートに接続される可能性を防ぐには、MST と Rapid PVST+ 間の接続を制御する必要があります。Rapid PVST+ はデフォルトの STP モードなので、多数の Rapid PVST+ 接続が発生することがあります。

Rapid PVST+ シミュレーションを、ポート単位でディセーブルにするか、デバイス全体でグローバルにディセーブルにすると、MST イネーブル ポートは、Rapid PVST+ イネーブル ポートに接続したことが検出された時点で、ブロッキング ステートに移行します。このポートは、Rapid PVST+/SSTP BPDU の受信が停止されるまで不整合のステートのままになります。そしてポートは、通常の STP 送信プロセスに戻ります。

すべての STP インスタンスのルート ブリッジは、MST または Rapid PVST+ のどちらかの側に属している必要があります。すべての STP インスタンスのルート ブリッジがどちらか一方の側に属していないと、ポートは PVST シミュレーション不整合ステートになります。

(注) | すべての STP インスタンスのルート ブリッジを、MST 側に配置することを推奨します。 |

STP のハイ アベイラビリティ

このソフトウェアは、STP のハイ アベイラビリティをサポートしています。ただし、統計情報とタイマーは STP の再起動時には復元されません。タイマーは最初から開始され、統計情報は 0 にリセットされます。

(注) | ハイ アベイラビリティ機能の詳細については、『Cisco Nexus 9000 Series NX-OS High Availability and Redundancy Guide』を参照してください。 |

STP 拡張機能のライセンス要件

次の表に、この機能のライセンス要件を示します。

|

製品 |

ライセンス要件 |

|---|---|

|

Cisco NX-OS |

STP 拡張機能には、ライセンスは不要です。ライセンス パッケージに含まれていない機能はすべて Cisco NX-OS システム イメージにバンドルされており、追加費用は一切発生しません。 |

STP 拡張機能の前提条件

STP には次の前提条件があります。

STP 拡張機能の設定に関する注意事項および制約事項

STP 拡張機能の設定に関する注意事項と制約事項は次のとおりです。

show コマンドで internal キーワードを指定することは、サポートされていません。

-

STP ネットワーク ポートは、スイッチだけに接続してください。

-

ホスト ポートは、ネットワーク ポートではなく STP エッジ ポートとして設定する必要があります。

-

STP ネットワーク ポート タイプをグローバルにイネーブルにする場合には、ホストに接続しているすべてのポートを手動で STP エッジ ポートとして設定してください。

-

レイヤ 2 ホストに接続しているすべてのアクセス ポートおよびトランク ポートを、エッジ ポートとして設定する必要があります。

-

Bridge Assurance は、ポイントツーポイントのスパニングツリー ネットワーク ポート上だけで実行されます。この機能は、リンクの両端で設定する必要があります。

-

Bridge Assurance は、ネットワーク全体でイネーブルにすることを推奨します。

-

すべてのエッジ ポートで BPDU ガードをイネーブルにすることを推奨します。

-

グローバルにイネーブルにしたループ ガードは、ポイントツーポイント リンク上でのみ動作します。

-

インターフェイス単位でイネーブルにしたループ ガードは、共有リンクおよびポイントツーポイント リンクの両方で動作します。

-

ルート ガードを適用したポートは強制的に指定ポートになりますが、ルート ポートにはなりません。ループ ガードは、ポートがルート ポートまたは代替ポートの場合にのみ有効です。ポート上でループ ガードとルート ガードの両方を同時にイネーブルにすることはできません。

-

ディセーブル化されたスパニングツリー インスタンスまたは VLAN 上では、ループ ガードは無効です。

-

スパニングツリーは、BPDU を送信するチャネル内で最初に動作するポートを常に選択します。このリンクが単方向になると、チャネル内の他のリンクが正常に動作していても、ループ ガードによりチャネルがブロックされます。

-

ループ ガードによってブロックされている一連のポートをグループ化してチャネルを形成すると、これらのポートのステート情報はスパニングツリーからすべて削除され、新しいチャネルのポートは指定ロールによりフォワーディング ステートに移行できます。

-

チャネルがループ ガードによりブロックされ、チャネルのメンバーが個々のリンク ステータスに戻ると、スパニングツリーからすべてのステート情報が削除されます。チャネルを形成する 1 つまたは複数のリンクが単一方向リンクである場合も、各物理ポートは指定されたロールを使用して、フォワーディング ステートに移行できます。

(注)

単方向リンク検出(UDLD)アグレッシブ モードをイネーブルにすると、リンク障害を分離できます。UDLD により障害が検出されるまではループが発生することがありますが、ループ ガードでは検出できません。UDLD の詳細については、『Cisco NX-OS Series NX-OS Interfaces Configuration Guide』を参照してください。

-

物理ループのあるスイッチ ネットワーク上では、ループ ガードをグローバルにイネーブルにする必要があります。

-

直接の管理制御下にないネットワーク デバイスに接続しているポート上では、ルート ガードをイネーブルにする必要があります。

STP 拡張機能のデフォルト設定

|

パラメータ(Parameters) |

デフォルト |

|---|---|

|

ポート タイプ |

標準 |

|

Bridge Assurance |

イネーブル(STP ネットワーク ポートのみ) |

|

グローバル BPDU ガード |

Disabled |

|

インターフェイス単位の BPDU ガード |

Disabled |

|

グローバル BPDU フィルタリング |

Disabled |

|

インターフェイス単位の BPDU フィルタリング |

Disabled |

|

グローバル ループ ガード |

Disabled |

|

インターフェイス単位のループ ガード |

Disabled |

|

インターフェイス単位のルート ガード |

Disabled |

|

PVST シミュレーション |

イネーブル |

STP 拡張機能の設定手順

(注) | Cisco IOS の CLI に慣れている場合、この機能の Cisco NX-OS コマンドは従来の Cisco IOS コマンドと異なる点があるため注意が必要です。 |

ループ ガードは、共有リンクまたはポイントツーポイント リンク上のインターフェイス単位でイネーブルに設定できます。

- スパニングツリー ポート タイプのグローバルな設定

- 指定インターフェイスでのスパニングツリー エッジ ポートの設定

- 指定インターフェイスでのスパニングツリー ネットワーク ポートの設定

- BPDU ガードのグローバルなイネーブル化

- 指定インターフェイスでの BPDU ガードのイネーブル化

- BPDU フィルタリングのグローバルなイネーブル化

- 指定インターフェイスでの BPDU フィルタリングのイネーブル化

- ループ ガードのグローバルなイネーブル化

- 指定インターフェイスでのループ ガードまたはルート ガードのイネーブル化

- PVST シミュレーションのグローバル設定(CLI バージョン)

- ポートごとの PVST シミュレーションの設定

スパニングツリー ポート タイプのグローバルな設定

スパニングツリー ポート タイプの指定は、次のように、ポートの接続先デバイスによって異なります。

-

エッジ:エッジ ポートは、レイヤ 2 ホストに接続するアクセス ポートです。

-

ネットワーク:ネットワーク ポートは、レイヤ 2 スイッチまたはブリッジだけに接続し、アクセス ポートまたはトランク ポートのいずれかになります。

-

標準:標準ポートはエッジ ポートでもネットワーク ポートでもない、標準のスパニングツリー ポートです。これらのポートは、どのデバイスにも接続できます。

ポート タイプは、グローバル単位でもインターフェイス単位でも設定できます。デフォルトのスパニングツリー ポート タイプは「標準」です。

スパニングツリー ポート タイプを設定する前に、次の点を確認してください。

1.

config t

2.

spanning-tree port type edge default または spanning-tree port type network default

3.

exit

4.

(任意) show spanning-tree summary

5.

(任意) copy running-config startup-config

手順の詳細

次に、レイヤ 2 ホストに接続しているすべてのアクセス ポートをスパニングツリー エッジ ポートとして設定する例を示します。

switch# config t switch(config)# spanning-tree port type edge default switch(config)# exit switch#

次に、レイヤ 2 スイッチまたはブリッジに接続しているすべてのポートを、スパニングツリー ネットワーク ポートとして設定する例を示します。

switch# config t switch(config)# spanning-tree port type network default switch(config)# exit switch#

指定インターフェイスでのスパニングツリー エッジ ポートの設定

指定インターフェイスにスパニングツリー エッジ ポートを設定できます。スパニングツリー エッジ ポートとして設定されたインターフェイスは、リンク アップ時に、ブロッキング ステートやラーニング ステートを経由することなく、フォワーディング ステートに直接移行します。

このコマンドには次の 4 つの状態があります。

-

spanning-tree port type edge:このコマンドを実行すると、アクセス ポート上のエッジ動作が明示的にイネーブルにされます。

-

spanning-tree port type edge trunk:このコマンドを実行すると、トランク ポート上のエッジ動作が明示的にイネーブルにされます。

(注) | spanning-tree port type edge trunk コマンドを入力すると、そのポートは、アクセス モードであってもエッジ ポートとして設定されます。 |

-

spanning-tree port type normal:このコマンドを実行すると、ポートは標準スパニングツリー ポートとして明示的に設定されますが、フォワーディング ステートへの直接移行はイネーブルにされません。

-

no spanning-tree port type:このコマンドは、spanning-tree port type edge default コマンドをグローバル コンフィギュレーション モードで定義した場合に、エッジ動作を暗黙的にイネーブルにします。エッジ ポートをグローバルに設定していない場合、no spanning-tree port type コマンドは、spanning-tree port type normal コマンドと同じです。

スパニングツリー ポート タイプを設定する前に、次の点を確認してください。

1.

config t

2.

interfacetype slot/port

3.

spanning-tree port type edge

4.

exit

5.

(任意) show spanning-tree interfacetype slot/port

6.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | interfacetype slot/port

例: switch(config)# interface ethernet 1/4 switch(config-if)# |

設定するインターフェイスを指定し、インターフェイス コンフィギュレーション モードを開始します。 |

| ステップ 3 | spanning-tree port type edge

例: switch(config-if)# spanning-tree port type edge

|

指定したアクセス インターフェイスをスパニング エッジ ポートに設定します。エッジ ポートは、リンク アップすると、ブロッキング ステートやラーニング ステートを経由することなく、フォワーディング ステートに直接移行します。デフォルトのスパニングツリー ポート タイプは「標準」です。 |

| ステップ 4 | exit 例: switch(config-if)# exit switch(config)# |

インターフェイス コンフィギュレーション モードを終了します。 |

| ステップ 5 | show spanning-tree interfacetype slot/port

例: switch# show spanning-tree ethernet 1/4 | (任意)

設定した STP ポート タイプを含む STP コンフィギュレーションを表示します。 |

| ステップ 6 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、アクセス インターフェイス Ethernet 1/4 をスパニングツリー エッジ ポートとして設定する例を示します。

switch# config t switch(config)# interface ethernet 1/4 switch(config-if)# spanning-tree port type edge switch(config-if)# exit switch(config)#

指定インターフェイスでのスパニングツリー ネットワーク ポートの設定

指定インターフェイスにスパニングツリー ネットワーク ポートを設定できます。

Bridge Assurance は、スパニングツリー ネットワーク ポート上だけで実行されます。

このコマンドには次の 3 つの状態があります。

-

spanning-tree port type network:このコマンドを実行すると、指定したポートが明示的にネットワーク ポートとして設定されます。Bridge Assurance をグローバルにイネーブルにすると、スパニングツリー ネットワーク ポート上で Bridge Assurance が自動的に実行されます。

-

spanning-tree port type normal :このコマンドを実行すると、ポートが明示的に標準スパニングツリー ポートとして設定されます。このインターフェイス上では Bridge Assurance は動作しません。

-

no spanning-tree port type:このコマンドは、spanning-tree port type network default コマンドをグローバル コンフィギュレーション モードで定義した場合に、ポートを暗黙的にスパニング ツリー ネットワーク ポートとしてイネーブルにします。Bridge Assurance をイネーブルにすると、このポート上で Bridge Assurance が自動的に実行されます。

(注) | レイヤ 2 ホストに接続しているポートをネットワーク ポートとして設定すると、自動的にブロッキング ステートに移行します。 |

スパニングツリー ポート タイプを設定する前に、次の点を確認してください。

1.

config t

2.

interfacetype slot/port

3.

spanning-tree port type network

4.

exit

5.

(任意) show spanning-tree interfacetype slot/port

6.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | interfacetype slot/port

例: switch(config)# interface ethernet 1/4 switch(config-if)# |

設定するインターフェイスを指定し、インターフェイス コンフィギュレーション モードを開始します。 |

| ステップ 3 | spanning-tree port type network

例: switch(config-if)# spanning-tree port type network

|

指定したインターフェイスをスパニング ネットワーク ポートに設定します。Bridge Assurance をイネーブルにすると、各ネットワーク ポート上で Bridge Assurance が自動的に実行されます。デフォルトのスパニングツリー ポート タイプは「標準」です。 |

| ステップ 4 | exit 例: switch(config-if)# exit switch(config)# |

インターフェイス コンフィギュレーション モードを終了します。 |

| ステップ 5 | show spanning-tree interfacetype slot/port

例: switch# show spanning-tree interface ethernet 1/4 | (任意)

設定した STP ポート タイプを含む STP コンフィギュレーションを表示します。 |

| ステップ 6 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、Ethernet インターフェイス 1/4 をスパニングツリー ネットワーク ポートとして設定する例を示します。

switch# config t switch(config)# interface ethernet 1/4 switch(config-if)# spanning-tree port type network switch(config-if)# exit switch(config)#

BPDU ガードのグローバルなイネーブル化

BPDU ガードをデフォルトでグローバルにイネーブルにできます。BPDU ガードがグローバルにイネーブルにされると、システムは、BPDU を受信したエッジ ポートをシャット ダウンします。

(注) | すべてのエッジ ポートで BPDU ガードをイネーブルにすることを推奨します。 |

スパニングツリー ポート タイプを設定する前に、次の点を確認してください。

1.

config t

2.

spanning-tree port type edge bpduguard default

3.

exit

4.

(任意) show spanning-tree summary

5.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | spanning-tree port type edge bpduguard default

例: switch(config)# spanning-tree port type edge bpduguard default

|

すべてのスパニングツリー エッジ ポートで、BPDU ガードを、デフォルトでイネーブルにします。デフォルトでは、グローバルな BPDU ガードはディセーブルです。 |

| ステップ 3 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 |

| ステップ 4 | show spanning-tree summary

例: switch# show spanning-tree summary | (任意)

STP の概要を表示します。 |

| ステップ 5 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、すべてのスパニングツリー エッジ ポートで BPDU ガードをイネーブルにする例を示します。

switch# config t switch(confiig)# spanning-tree port type edge bpduguard default switch(config)# exit switch#

指定インターフェイスでの BPDU ガードのイネーブル化

指定インターフェイスで、BPDU ガードをイネーブルにできます。BPDU ガードがイネーブルにされたポートは、BPDU を受信すると、シャットダウンされます。

BPDU ガードは、指定インターフェイスで次のように設定にできます。

この機能を設定する前に、次の点を確認してください。

1.

config t

2.

interfacetype slot/port

3.

spanning-tree bpduguard {enable | disable} または no spanning-tree bpduguard

4.

exit

5.

(任意) show spanning-tree interfacetype slot/portdetail

6.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | interfacetype slot/port 例: switch(config)# interface ethernet 1/4 switch(config-if)# |

設定するインターフェイスを指定し、インターフェイス コンフィギュレーション モードを開始します。 |

| ステップ 3 | spanning-tree bpduguard {enable | disable} または no spanning-tree bpduguard 例: switch(config-if)# spanning-tree bpduguard enable | |

| ステップ 4 | exit 例: switch(config-if)# exit switch(config)# |

インターフェイス モードを終了します。 |

| ステップ 5 | show spanning-tree interfacetype slot/portdetail

例: switch# show spanning-tree interface ethernet detail | (任意)

STP の概要を表示します。 |

| ステップ 6 | copy running-config startup-config 例: switch(config)# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、エッジ ポート Ethernet 1/4 で BPDU ガードを明示的にイネーブルにする例を示します。

switch# config t switch(config)# interface ethernet 1/4 switch(config-if)# spanning-tree bpduguard enable switch(config-if)# exit switch(config)#

BPDU フィルタリングのグローバルなイネーブル化

スパニングツリー エッジ ポートで、BPDU フィルタリングをデフォルトでグローバルにイネーブルにできます。

BPDU フィルタリングがイネーブルであるエッジ ポートは、BPDU を受信するとエッジ ポートとしての稼働ステータスが失われ、通常の STP ステート移行を再開します。ただし、このポートは、エッジ ポートとしての設定は保持したままです。

注意 | このコマンドを使用するときは注意してください。このコマンドを誤って使用すると、ブリッジング ループに陥る可能性があります。 |

この機能を設定する前に、次の点を確認してください。

(注) | グローバルにイネーブルにされた BPDU フィルタリングは、動作中のエッジ ポートにだけ適用されます。ポートは数個の BPDU をリンクアップ時に送出してから、実際に、発信 BPDU のフィルタリングを開始します。エッジ ポートは、BPDU を受信すると、動作中のエッジ ポート ステータスを失い、BPDU フィルタリングはディセーブルになります。 |

1.

config t

2.

spanning-tree port type edge bpdufilter default

3.

exit

4.

(任意) show spanning-tree summary

5.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | spanning-tree port type edge bpdufilter default

例: switch(config)# spanning-tree port type edge bpdufilter default

|

すべてのスパニングツリー エッジ ポートで、BPDU フィルタリングを、デフォルトでイネーブルにします。デフォルトでは、グローバルな BPDU フィルタリングはディセーブルです。 |

| ステップ 3 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 |

| ステップ 4 | show spanning-tree summary

例: switch# show spanning-tree summary | (任意)

STP の概要を表示します。 |

| ステップ 5 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、すべての動作中のスパニングツリー エッジ ポートで BPDU フィルタリングをイネーブルにする例を示します。

switch# config t switch(config)# spanning-tree port type edge bpdufilter default switch(config)# exit switch#

指定インターフェイスでの BPDU フィルタリングのイネーブル化

指定インターフェイスに BPDU フィルタリングを適用できます。BPDU フィルタリングを特定のインターフェイス上でイネーブルにすると、そのインターフェイスは BPDU を送信しなくなり、受信した BPDU をすべてドロップするようになります。この BPDU フィルタリング機能は、トランキング インターフェイスであるかどうかに関係なく、すべてのインターフェイスに適用されます。

注意 | 指定インターフェイスで spanning-tree bpdufilter enable コマンドを入力するときは注意してください。ホストに接続していないポートに BPDU フィルタリングを設定すると、そのポートは受信した BPDU をすべて無視してフォワーディングに移行するので、ブリッジング ループが発生することがあります。 |

このコマンドを入力すると、指定インターフェイスのポート設定が上書きされます。

このコマンドには次の 3 つの状態があります。

この機能を設定する前に、次の点を確認してください。

(注) | 特定のポートだけで BPDU フィルタリングをイネーブルにすると、そのポートでの BPDU の送受信が禁止されます。 |

1.

config t

2.

interfacetype slot/port

3.

spanning-tree bpdufilter{enable|disable} または no spanning-tree bpdufilter

4.

exit

5.

(任意) show spanning-tree summary

6.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | interfacetype slot/port

例: switch(config)# interface ethernet 1/4 switch(config-if)# |

設定するインターフェイスを指定し、インターフェイス コンフィギュレーション モードを開始します。 |

| ステップ 3 | spanning-tree bpdufilter{enable|disable} または no spanning-tree bpdufilter 例: switch(config-if)# spanning-tree bpdufilter enable | |

| ステップ 4 | exit 例: switch(config-if)# exit switch(config)# |

インターフェイス モードを終了します。 |

| ステップ 5 | show spanning-tree summary 例: switch# show spanning-tree summary | (任意)

STP の概要を表示します。 |

| ステップ 6 | copy running-config startup-config 例: switch(config)# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、スパニング ツリー エッジ ポート Ethernet 1/4 で BPDU フィルタリングを明示的にイネーブルにする例を示します。

switch# config t switch(config)# interface ethernet 1/4 switch(config-if)# spanning-tree bpdufilter enable switch(config-if)# exit switch(config)#

ループ ガードのグローバルなイネーブル化

ループ ガードは、デフォルトの設定により、すべてのポイントツーポイント スパニングツリーの標準およびネットワーク ポートで、グローバルにイネーブルにできます。ループ ガードは、エッジ ポートでは動作しません。

ループ ガードを使用すると、ブリッジ ネットワークのセキュリティを高めることができます。ループ ガードは、単方向リンクを引き起こす可能性のある障害が原因で、代替ポートまたはルート ポートが指定ポートになるのを防ぎます。

(注) | 指定インターフェイスでループ ガード コマンドを入力すると、グローバルなループ ガード コマンドが上書きされます。 |

この機能を設定する前に、次の点を確認してください。

1.

config t

2.

spanning-tree loopguard default

3.

exit

4.

(任意) show spanning-tree summary

5.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | spanning-tree loopguard default

例: switch(config)# spanning-tree loopguard default

|

スパニングツリーのすべての標準およびネットワーク ポートで、ループ ガードを、デフォルトでイネーブルにします。デフォルトでは、グローバルなループ ガードはディセーブルです。 |

| ステップ 3 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 |

| ステップ 4 | show spanning-tree summary

例: switch# show spanning-tree summary | (任意)

STP の概要を表示します。 |

| ステップ 5 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、スパニングツリーのすべての標準およびネットワーク ポートでループ ガードをイネーブルにする例を示します。

switch# config t switch(config)# spanning-tree loopguard default switch(config)# exit switch#

指定インターフェイスでのループ ガードまたはルート ガードのイネーブル化

(注) | ループ ガードは、スパニングツリーの標準またはネットワーク ポート上で実行できます。ルート ガードは、すべてのスパニングツリー ポート(標準、エッジ、ネットワーク)上で実行できます。 |

ループ ガードまたはルート ガードは、指定インターフェイスでイネーブルにできます。

ポート上でルート ガードをイネーブルにすることは、そのポートをルート ポートにできないことを意味します。ループ ガードは、単方向リンクの障害発生時に、代替ポートまたはルート ポートが指定ポートになるのを防止します。

特定のインターフェイスでループ ガードおよびルート ガードの両機能をイネーブルにすると、そのインターフェイスが属するすべての VLAN に両機能が適用されます。

(注) | 指定インターフェイスでループ ガード コマンドを入力すると、グローバルなループ ガード コマンドが上書きされます。 |

この機能を設定する前に、次の点を確認してください。

1.

config t

2.

interfacetype slot/port

3.

spanning-tree guard{loop | root | none}

4.

exit

5.

interfacetype slot/port

6.

spanning-tree guard{loop | root | none}

7.

exit

8.

(任意) show spanning-tree interfacetype slot/portdetail

9.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 | ||

| ステップ 2 | interfacetype slot/port

例: switch(config)# interface ethernet 1/4 switch(config-if)# |

設定するインターフェイスを指定し、インターフェイス コンフィギュレーション モードを開始します。 | ||

| ステップ 3 | spanning-tree guard{loop | root | none}

例: switch(config-if)# spanning-tree guard loop |

ループ ガードまたはルート ガードを、指定インターフェイスでイネーブルまたはディセーブルにします。ルート ガードはデフォルトでディセーブル、ループ ガードも指定ポートでディセーブルになります。

| ||

| ステップ 4 | exit 例: switch(config-if)# exit switch(config)# |

インターフェイス モードを終了します。 | ||

| ステップ 5 | interfacetype slot/port 例: switch(config)# interface ethernet 1/10 switch(config-if)# |

設定するインターフェイスを指定し、インターフェイス コンフィギュレーション モードを開始します。 | ||

| ステップ 6 | spanning-tree guard{loop | root | none} 例: switch(config-if)# spanning-tree guard root

|

ループ ガードまたはルート ガードを、指定インターフェイスでイネーブルまたはディセーブルにします。ルート ガードはデフォルトでディセーブル、ループ ガードも指定ポートでディセーブルになります。 この例では、別のインターフェイス上でルート ガードをイネーブルにしています。 | ||

| ステップ 7 | exit 例: switch(config-if)# exit switch(config)# |

インターフェイス モードを終了します。 | ||

| ステップ 8 | show spanning-tree interfacetype slot/portdetail

例: switch# show spanning-tree interface ethernet 1/4 detail | (任意)

STP の概要を表示します。 | ||

| ステップ 9 | copy running-config startup-config 例: switch(config)# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、Ethernet ポート 1/4 で、ルート ガードをイネーブルにする例を示します。

switch# config t switch(config)# interface etherent 1/4 switch(config-if)# spanning-tree guard root switch(config-if)# exit switch(config)#

PVST シミュレーションのグローバル設定(CLI バージョン)

(注) | PVST シミュレーションは、デフォルトでイネーブルになっています。デフォルトでは、デバイス上のすべてのインターフェイスで MST と Rapid PVST+ が相互運用されます。 |

MST は、Rapid PVST+ と相互運用します。ただし、デフォルトの STP モードで、MST を実行していないデバイスに接続する可能性を防ぐには、この自動機能をディセーブルに設定できます。Rapid PVST+ シミュレーションをディセーブルにした場合、MST がイネーブルなポートが Rapid PVST+ がイネーブルなポートに接続されていることが検出されると、MST がイネーブルなポートは、ブロッキング ステートに移行します。このポートは、BPDU の受信が停止されるまで、一貫性のないステートのままになり、それから、ポートは、通常の STP 送信プロセスに戻ります。

この自動機能は、グローバルまたはポートごとにブロックできます。グローバル コマンドを入力し、インターフェイス コマンド モードでデバイス全体の PVST シミュレーション設定を変更できます。

1.

config t

2.

no spanning-tree mst simulate pvst global

3.

exit

4.

(任意) show spanning-tree summary

5.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | no spanning-tree mst simulate pvst global 例: switch(config)# no spanning-tree mst simulate pvst global |

スイッチ上のすべてのインターフェイスで、Rapid PVST+ モードを実行している接続先デバイスとの自動的な相互運用をディセーブルにします。この機能はデフォルトではイネーブルです。デフォルトでは、デバイス上のすべてのインターフェイスが、Rapid PVST+ と MST の間で運用されます。 |

| ステップ 3 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 |

| ステップ 4 | show spanning-tree summary

例: switch# show spanning-tree summary | (任意)

STP の詳細を表示します。 |

| ステップ 5 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、Rapid PVST+ を実行している接続先デバイスとの自動的な相互運用を回避する例を示します。

switch# config t switch(config)# no spanning-tree mst simulate pvst global switch(config)# exit switch#

ポートごとの PVST シミュレーションの設定

(注) | PVST シミュレーションは、デフォルトでイネーブルになっています。デフォルトでは、デバイス上のすべてのインターフェイスで MST と Rapid PVST+ が相互運用されます。 |

PVST シミュレーションを設定できるのは、デバイス上で MST を実行している場合だけです(Rapid PVST+ がデフォルトの STP モードです)。MST は、Rapid PVST+ と相互運用します。ただし、デフォルトの STP モードで、MST を実行していないデバイスに接続する可能性を防ぐには、この自動機能をディセーブルに設定できます。PVST シミュレーションをディセーブルにすると、Rapid PVST+ イネーブル ポートに接続したことが検出された時点で、MST イネーブル ポートはブロッキング ステートに移行します。このポートは、Rapid PVST+ BPDU を受信しなくなるまで不整合ステートのままですが、そのあとは標準 STP のステート移行を再開します。

この自動機能は、グローバルまたはポートごとにブロックできます。

1.

config t

2.

interface {{type slot/port} |{port-channelnumber}}

3.

spanning-tree mst simulate pvst disable または spanning-tree mst simulate pvst または no spanning-tree mst simulate pvst

4.

exit

5.

(任意) show spanning-tree interfacetype slot/portdetail

6.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | config t

例: switch# config t switch(config)# |

コンフィギュレーション モードに入ります。 |

| ステップ 2 | interface {{type slot/port} |{port-channelnumber}}

例: switch(config)# interface ethernet 3/1 switch(config-if)# |

設定するインターフェイスを指定し、インターフェイス コンフィギュレーション モードを開始します。 |

| ステップ 3 | spanning-tree mst simulate pvst disable または spanning-tree mst simulate pvst または no spanning-tree mst simulate pvst 例: switch(config-if)# spanning-tree mst simulate pvst |

|

| ステップ 4 | exit 例: switch(config-if)# exit switch(config)# |

インターフェイス モードを終了します。 |

| ステップ 5 | show spanning-tree interfacetype slot/portdetail

例: switch# show spanning-tree interface ethernet 3/1 detail | (任意)

STP の詳細を表示します。 |

| ステップ 6 | copy running-config startup-config 例: switch(config)# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

次に、指定したインターフェイスで、MST を実行していない接続先デバイスとの自動的な相互運用を回避する例を示します。

switch(config-if)# spanning-tree mst simulate pvst switch(config-if)#

STP 拡張機能の設定の確認

|

コマンド |

目的 |

|---|---|

|

show running-config spanning-tree [all] |

STP に関する情報を表示します。 |

|

show spanning-tree summary |

STP 情報の要約を表示します。 |

|

show spanning-tree mst instance-idinterface {ethernetslot/port | port-channelchannel-number} [detail] |

指定したインターフェイスおよびインスタンスの MST 情報を表示します。 |

STP 拡張機能の設定例

次に、STP 拡張機能を設定する例を示します。

switch# configure terminal switch(config)# spanning-tree port type network default switch(config)# spanning-tree port type edge bpduguard default switch(config)# spanning-tree port type edge bpdufilter default switch(config)# interface ethernet 1/1 switch(config-if)# spanning-tree port type edge switch(config-if)# exit switch(config)# interface ethernet 1/2 switch(config-if)# spanning-tree port type edge switch(config-if)# exit switch(config)#

STP 拡張機能の追加情報(CLI バージョン)

関連資料

|

関連項目 |

マニュアル タイトル |

|---|---|

|

レイヤ 2 インターフェイス |

『Cisco Nexus 9000 Series NX-OS Interfaces Configuration Guide』 |

|

NX-OS の基礎 |

『Cisco Nexus 9000 Series NX-OS Fundamentals Configuration Guide』 |

|

ハイ アベイラビリティ |

『Cisco Nexus 9000 Series NX-OS High Availability and Redundancy Guide』 |

|

システム管理 |

『Cisco Nexus 9000 Series NX-OS System Management Configuration Guide』 |

標準

|

標準 |

Title |

|---|---|

|

IEEE 802.1Q-2006(旧称 IEEE 802.1s)、IEEE 802.1D-2004(旧称 IEEE 802.1w)、IEEE 802.1D、IEEE 802.1t |

— |

MIB

|

MIB |

MIB のリンク |

|---|---|

|

MIB を検索およびダウンロードするには、次の URL にアクセスしてください。ftp://ftp.cisco.com/pub/mibs/supportlists/nexus9000/Nexus9000MIBSupportList.html |

フィードバック

フィードバック