Cisco MDS 9000 ファミリ NX-OS Inter-VSAN ルーティング コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月12日

章のタイトル: 基本的な Inter-VSAN Routing 設定

基本的な Inter-VSAN Routing 設定

この章では、Inter-VSAN Routing(IVR)機能について説明し、IVR 管理インターフェイスを使用して VSAN 上でリソースを共有するための基本的な手順を紹介します。基本的な IVR 設定のセットアップ後に高度な IVR 設定が必要な場合は、“高度な Inter-VSAN Routing 設定,”を参照してください。

Inter-VSAN Routing について

仮想 SAN(VSAN)は複数のファイバ チャネル SAN でスイッチおよびスイッチ間リンク(ISL)の共通物理インフラストラクチャを共有可能にすることによって、ストレージ エリア ネットワーク(SAN)のスケーラビリティ、可用性、およびセキュリティを改善します。これらのメリットは、各 VSAN 上のファイバ チャネル サービスが分離され、VSAN 間のトラフィックが隔離されることから得られます。VSAN 間のデータ トラフィックが隔離されることによって、自動テープ ライブラリなどの VSAN に接続されたリソースの共有を本質的に防ぐことができます。IVR を使用すると、他の VSAN のメリットを損ねることなく、VSAN を越えてリソースにアクセスできます。

IVR の機能

- 他の VSAN のメリットを損ねることなく、VSAN を越えてリソースにアクセスします。

- VSAN を単一の論理ファブリックにマージせずに、複数の VSAN 上の特定の発信側とターゲット間でデータ トラフィックを転送します。

- 複数のスイッチをまたぐ 1 つ以上の VSAN を横断する、正しい相互接続経路を確立します。IVR は、共通のスイッチ上に存在する VSAN に制限されません。

- 何も犠牲にすることなく、VSAN を越えて貴重なリソース(テープ ライブラリなど)を共有します。ファイバ チャネル トラフィックは VSAN 間で転送されません。また、発信側は、指定された VSAN 以外の VSAN 上のリソースにはアクセスできません。

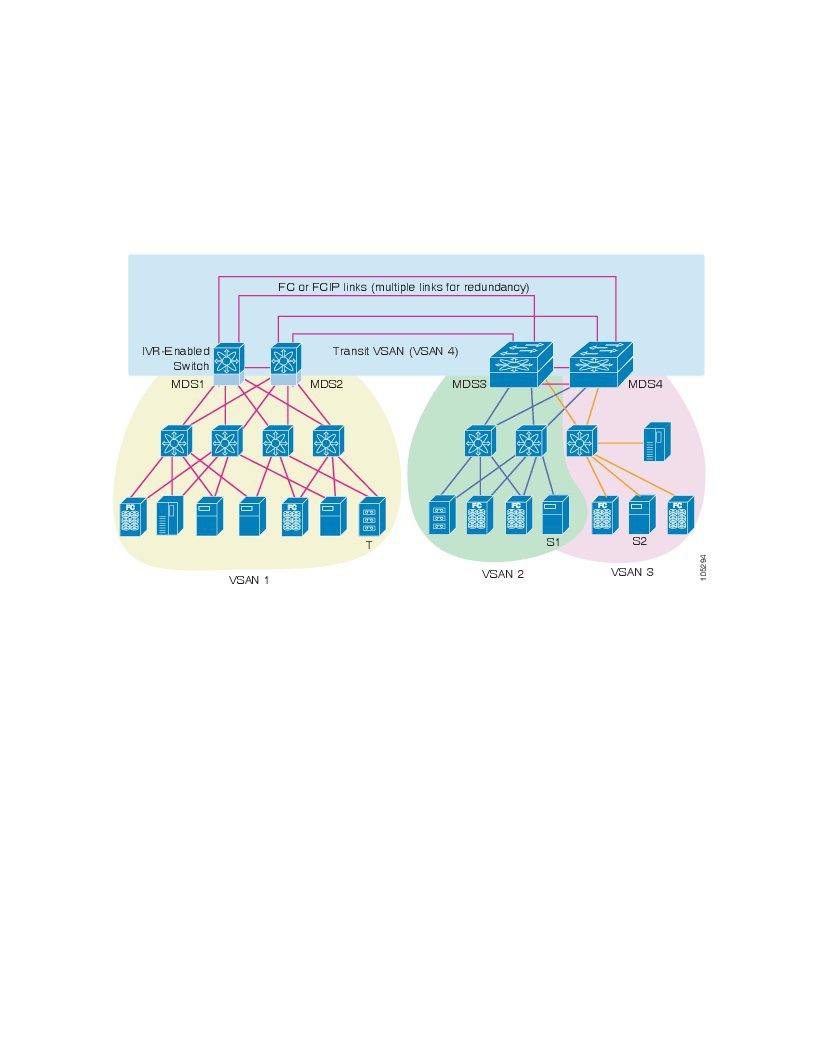

- FCIP と併用した場合に、効果的なビジネスの継続性ソリューションまたはディザスタ リカバリ ソリューションを提供します(図 1-1 を参照)。

- ファイバ チャネル標準に準拠しています。

- サードパーティ製スイッチとの連携が可能です。ただし、IVR 対応 VSAN を interop モードのいずれかに設定する必要があります。

(注) VSAN 間ルーティング(IVR)は、NX-OS 5.2.2 バージョン以降の MDS 9148 でサポートされています。

第 1 世代スイッチング モジュールでは、IVR 対応スイッチからの IVR トラフィックの Originator Exchange ID(OX ID)ロード バランシングがサポートされません。一部の環境では、非 IVR MDS スイッチからの IVR トラフィックの OX ID ベース ロード バランシングが機能します。第 2 世代スイッチング モジュールは、IVR 対応スイッチからの IVR トラフィックの OX ID ベース ロード バランシングをサポートします。

(注![]() ) 図 1-1 に表示されているサンプル シナリオを設定するには、IVR 自動トポロジ モードの設定例の手順を実行します。

) 図 1-1 に表示されているサンプル シナリオを設定するには、IVR 自動トポロジ モードの設定例の手順を実行します。

図 1-1 IVR と FCIP を使用したトラフィックの連続性

IVR の用語

IVR に関するマニュアルでは、次の IVR 関連用語が使用されます。

- ネイティブ VSAN:エンド デバイスがログインしている VSAN が、そのエンド デバイスのネイティブ VSAN です。

- 現在の VSAN:IVR 用に現在設定されている VSAN

- Inter-VSAN Routing ゾーン(IVR ゾーン):相互接続された SAN ファブリック内の各 VSAN 間で通信可能なエンド デバイスの集合。この定義は port World Wide Name(pWWN)とネイティブ VSAN の関係に基づきます。Cisco SAN-OS Release 3.0(3) よりも前のリリースでは、ネットワーク内のスイッチ上に最大 2,000 の IVR ゾーンと 10,000 の IVR ゾーン メンバーを設定できます。Cisco SAN-OS Release 3.0(3) 以降では、ネットワーク内のスイッチ上に最大 8,000 の IVR ゾーンと 20,000 の IVR ゾーン メンバーを設定できます。

- Inter-VSAN Routing ゾーン セット(IVR ゾーン セット):IVR ゾーン セットは 1 つ以上の IVR ゾーンで構成されます。Cisco MDS 9000 ファミリに属するスイッチの場合は、最大 32 の IVR ゾーン セットを設定できます。アクティブにできるのは、常に 1 つの IVR ゾーン セットだけです。

- IVR パス:ある VSAN 内のエンド デバイスから別の VSAN 内のエンド デバイスにフレームを到達させることが可能なスイッチと Inter-Switch Link(ISL) の集合です。このような 2 つのエンド デバイス間に複数のパスを存在させることができます。

- IVR 対応スイッチ:IVR 機能がイネーブルになっているスイッチ

- エッジ VSAN:IVR パスを開始する VSAN(送信元エッジ VSAN)または終了する VSAN(送信先エッジ VSAN)。エッジ VSAN は、隣接させることも、1 つ以上の中継 VSAN で接続することもできます。VSAN 1、2、および 3(図 1-1 を参照)がエッジ VSAN です。

(注![]() ) ある IVR パスのエッジ VSAN を別の IVR パスの中継 VSAN にすることができます。

) ある IVR パスのエッジ VSAN を別の IVR パスの中継 VSAN にすることができます。

- 中継 VSAN:IVR パスの送信元エッジ VSAN から送信先エッジ VSAN までの間に存在する VSAN。VSAN 4 が中継 VSAN(図 1-1 を参照)です。

(注![]() ) 送信元と送信先のエッジ VSAN が隣接している場合は、その間に中継 VSAN は必要ありません。

) 送信元と送信先のエッジ VSAN が隣接している場合は、その間に中継 VSAN は必要ありません。

- 境界スイッチ:複数の VSAN のメンバーになっている IVR 対応スイッチ。VSAN 1 と VSAN 4 の間に存在する IVR 対応スイッチ(図 1-1 を参照)などの境界スイッチは、色分けされた複数の VSAN にまたがっています。

- エッジ スイッチ:IVR ゾーンのメンバーがログインしているスイッチ。エッジ スイッチは、境界スイッチ上の IVR 設定を認識できません。また、エッジ スイッチは IVR に対応している必要はありません。

- Autonomous Fabric 識別番号(AFID):ネットワーク内の複数の VSAN を同じ VSAN ID に設定することによって、ID が同じ VSAN を含むファブリック間の IVR を設定するときのダウンタイムを回避できます。

- サービス グループ:トラフィックを IVR 対応 VSAN に制限する 1 つ以上のサービス グループを設定することによって、非 IVR 対応 VSAN への IVR トラフィック量を減らすことができます。

IVR の設定制限

表 1-1 は、IVR の設定制限を要約したものです。

|

|

|

|---|---|

Cisco SAN-OS Release 3.0(3) 以降では、物理ファブリックごとに 20,000 の IVR ゾーン メンバー Cisco SAN-OS Release 3.0(3) よりも前のリリースでは、物理ファブリックごとに 10,000 の IVR ゾーン メンバー |

|

Cisco SAN-OS Release 3.0(3) 以降では、物理ファブリックごとに 8,000 の IVR ゾーン Cisco SAN-OS Release 3.0(3) よりも前のリリースでは、物理ファブリックごとに 2,000 の IVR ゾーン |

|

| (注) 25 を超える IVR スイッチがある場合は、IVR 手動トポロジ モードをお勧めします。IVR トポロジの手動設定を参照してください。 |

ファイバ チャネル ヘッダーの変更

IVR は、仮想ドメインを使用して、ネイティブ VSAN 内のリモート エンド デバイスを仮想化します。2 つの異なる VSAN 内のエンド デバイスをリンクするように IVR が設定されている場合は、IVR 境界スイッチがエンド デバイス間のすべての通信に関するファイバ チャネル ヘッダーを変更する責任を負います。変更されるファイバ チャネル フレーム ヘッダーのセクションは、次のとおりです。

発信側からターゲットへのフレームの送信時に、発信側 VSAN 番号がターゲット VSAN 番号になるようにファイバ チャネル フレーム ヘッダーが変更されます。IVR ネットワーク アドレス変換(NAT)がイネーブルの場合は、エッジ境界スイッチで送信元と送信先の FCID も変換されます。IVR NAT がイネーブルでない場合は、IVR パスに関与するすべてのスイッチに対して一意のドメイン ID を設定する必要があります。

IVR ネットワーク アドレス変換

IVR ネットワーク アドレス変換(NAT)をイネーブルにすれば、一意でないドメイン ID を使用できます。ただし、NAT を使用しない場合は、IVR 用に、ファブリック内のすべてのスイッチに対して一意のドメイン ID を設定する必要があります。IVR NAT は、一意でないドメイン ID が存在する可能性のある既存のファブリックへの IVR 展開を容易にします。

IVR NAT を使用するには、ファブリック内のすべての IVR 対応スイッチで NAT をイネーブルにする必要があります。CFS を使用した IVR 設定の配信については、 CFS を使用した IVR 設定の配信 を参照してください。Cisco MDS 9000 ファミリに属するすべてのスイッチで、IVR NAT と IVR 設定の配信がデフォルトでディセーブルになっています。

IVR の要件とガイドラインに関する情報と設定情報については、 IVR NAT と IVR 自動トポロジ モードについて を参照してください。

IVR VSAN のトポロジ

IVR では、設定された IVR VSAN トポロジを使用して、ファブリック内の発信側とターゲット間のトラフィックのルーティング方法が判別されます。

IVR 自動トポロジ モードでは、ファブリックが再設定されると、自動的に、IVR VSAN トポロジが構築され、トポロジ データベースがメンテナンスされます。また、IVR 自動トポロジ モードでは、CFS を使用して、IVR VSAN トポロジが IVR 対応スイッチに配信されます。

IVR 自動トポロジ モードを使用すれば、ファブリックが再設定されても、IVR VSAN トポロジを手動で更新する必要がありません。IVR 手動トポロジ データベースが存在する場合は、IVR 自動トポロジ モードで最初にそのトポロジ情報が使用されます。自動的な更新では、ユーザ指定のトポロジ データベースから、自動学習されたトポロジ データベースへの移行が段階的に進み、ネットワーク中断が削減されます。ネットワークに属さないユーザ設定のトポロジ エントリは、約 3 分間で期限切れになります。ユーザ設定のデータベースに属さない新しいエントリは、ネットワーク上で検出された時点で追加されます。

IVR 自動トポロジ モードがイネーブルの場合は、以前アクティブだった IVR 手動トポロジが存在すれば、そこから開始され、検出プロセスが開始されます。新規パス、代替パス、またはより良いパスが検出されます。トラフィックが代替パスまたはより良いパスに切り替えられると、パスの切り替え時に発生することが多い一時的なトラフィック中断が起きる可能性があります。

(注![]() ) IVR 自動トポロジ モードで IVR トポロジを使用する場合は、ファブリック内のすべてのスイッチに Cisco MDS SAN-OS Release 2.1(1a) 以降をインストールし、IVR に対して CFS をイネーブルにする必要があります。

) IVR 自動トポロジ モードで IVR トポロジを使用する場合は、ファブリック内のすべてのスイッチに Cisco MDS SAN-OS Release 2.1(1a) 以降をインストールし、IVR に対して CFS をイネーブルにする必要があります。

IVR 相互運用性

IVR 機能を使用する場合は、ファブリック内のすべての境界スイッチを Cisco MDS スイッチにする必要があります。ただし、ファブリック内の他のスイッチは非 MDS スイッチにすることができます。たとえば、アクティブ IVR ゾーン セットのメンバーになっているエンド デバイスを非 MDS スイッチに接続することができます。interop モードの 1 つがイネーブルである場合は、中継 VSAN またはエッジ VSAN 上に、MDS 以外のスイッチが存在することも可能です。

スイッチの相互運用性の詳細については、『 Cisco Data Center Interoperability Support Matrix 』を参照してください。

基本的な IVR 設定タスク リスト

|

|

|

|

|---|---|---|

IVR のイネーブル化 を参照してください。 |

||

CFS を使用した IVR 設定の配信 を参照してください。 |

||

IVR NAT と IVR 自動トポロジ モードについて を参照してください。 |

||

IVR NAT と IVR 自動トポロジ モードについて を参照してください。 |

||

IVR ゾーンと IVR ゾーン セットの設定 を参照してください。 |

||

変更のコミット を参照してください。 |

||

IVR ゾーンと IVR ゾーン セットの設定の確認 を参照してください。 |

||

基本的な IVR 設定

ここでは、IVR の設定方法について説明します。内容は次のとおりです。

- IVR Zone Wizard を使用した IVR と IVR ゾーンの設定

- IVR のイネーブル化

- CFS を使用した IVR 設定の配信

- IVR NAT と IVR 自動トポロジ モードについて

- IVR NAT の要件とガイドライン

- IVR NAT と IVR 自動トポロジ モードのイネーブル化

IVR Zone Wizard を使用した IVR と IVR ゾーンの設定

IVR Zone Wizard を使用すれば、ファブリック内の IVR ゾーンの設定プロセスが容易になります。IVR Zone Wizard は次の条件を調べて、関連する問題を特定します。

- ファブリック内のすべてのスイッチをチェックして、スイッチ上で動作している Cisco SAN-OS または NX-OS のリリースを特定します。Cisco MDS SAN-OS Release 2.1(1a) 以降がスイッチ上で動作している場合は、IVR 自動トポロジ モードを使用した IVR NAT への移行を選択することができます。

- ファブリック内のすべてのスイッチをチェックして、スイッチ上で動作している Cisco SAN-OS または NX-OS のリリースを特定します。Cisco MDS SAN-OS Release 2.1(1a) 以降がスイッチ上で動作している場合は、必要なスイッチのアップグレードを選択したり、IVR NAT または IVR 自動トポロジ モードがイネーブルの場合にそれらのディセーブル化を選択したりすることができます。

IVR のイネーブル化

IVR 機能は、IVR に関与しているファブリック内のすべての境界スイッチでイネーブルにする必要があります。デフォルトでは、この機能は Cisco MDS 9000 ファミリのすべてのスイッチでディセーブルになっています。ファブリック内の必要なすべてのスイッチで IVR を手動でイネーブルにすることも、IVR 設定のファブリック全体の配信を設定することもできます。 CFS を使用した IVR 設定の配信 を参照してください。

(注![]() ) IVR 機能の設定および確認コマンドを使用できるのは、スイッチ上で IVR がイネーブルに設定されている場合だけです。この設定をディセーブルにした場合、関連するすべての設定は自動的に廃棄されます。

) IVR 機能の設定および確認コマンドを使用できるのは、スイッチ上で IVR がイネーブルに設定されている場合だけです。この設定をディセーブルにした場合、関連するすべての設定は自動的に廃棄されます。

参加させるスイッチの IVR をイネーブルにするには、次の手順を実行します。

|

|

|

|

|---|---|---|

CFS を使用した IVR 設定の配信

IVR 機能は Cisco Fabric Services(CFS)インフラストラクチャを使用して、効率のよい設定管理を行い、VSAN 内のファブリック全体においてシングル ポイントの設定を提供します。CFS の詳細については、『 Cisco MDS 9000 Family NX-OS System Management Configuration Guide 』を参照してください。

- IVR ゾーン

- IVR ゾーン セット

- IVR VSAN トポロジ

- IVR のアクティブ トポロジおよびゾーン セット(あるスイッチでこれらの機能をアクティブにすると、ファブリック内で配信がイネーブルになっている他のすべてのスイッチに対して設定が伝播されます)。

- AFID データベース

(注![]() ) IVR 設定配信は、デフォルトではディセーブルになっています。正しく機能するためには、ネットワーク内の IVR 対応のすべてのスイッチで、設定配信をイネーブルにしておく必要があります。

) IVR 設定配信は、デフォルトではディセーブルになっています。正しく機能するためには、ネットワーク内の IVR 対応のすべてのスイッチで、設定配信をイネーブルにしておく必要があります。

データベースの実装

設定配信のイネーブル化

IVR 設定の配信をイネーブルにするには、次の手順を実行します。

|

|

|

|

|---|---|---|

ファブリックのロック

データベースを変更するときの最初のアクションによって、保留中のデータベースが作成され、VSAN 内の機能がロックされます。ファブリックがロックされると、次のような状況になります。

変更のコミット

アクティブ データベースに加えられた変更をコミットする場合、ファブリック内のすべてのスイッチに設定がコミットされます。コミットが正常に行われると、設定の変更がファブリック全体に適用され、ロックが解除されます。

IVR 設定の変更をコミットするには、次の手順を実行します。

|

|

|

|

|---|---|---|

変更の廃棄

保留中のデータベースに加えられた変更を廃棄(中断)する場合、コンフィギュレーション データベースは影響を受けないまま、ロックが解除されます。

|

|

|

|

|---|---|---|

ロック済みセッションのクリア

IVR タスクを実行し、変更の確定か破棄を行ってロックを解除していない場合、管理者はファブリックのスイッチからロックを解除できます。管理者がこの操作を行うと、ユーザによる保留データベースの変更は廃棄され、ファブリックのロックは解除されます。

ヒント![]() 保留データベースは、一時的なディレクトリだけで使用可能であり、スイッチが再起動されると破棄されることがあります。

保留データベースは、一時的なディレクトリだけで使用可能であり、スイッチが再起動されると破棄されることがあります。

管理者の特権を使用して、ロックされた DPVM セッションを解除するには、EXEC モードで clear ivr session コマンドを使用します。

IVR NAT と IVR 自動トポロジ モードについて

IVR NAT と IVR 自動トポロジ モードを使用するように IVR SAN ファブリックを設定する前に、次のガイドラインを考慮してください。

- 関連するスイッチ以外で IVR を設定しないようにします。

- ファブリック内のすべてのスイッチ上で IVR 用の CFS をイネーブルにします。

- ファブリック内のすべてのスイッチで、Cisco MDS SAN-OS Release 2.1(1a) 以降が動作していることを確認します。

- Cisco MDS SAN-OS Release 2.1(1a) 以降がインストールされており、この機能に対応したアクティブな IPS カードが実装されている場合は、必須の Enterprise License Package または SAN-EXTENSION ライセンス パッケージを取得します。ライセンスの詳細については、『 Cisco MDS 9000 Family NX-OS Licensing Guide 』を参照してください。

(注![]() ) IVR over FCIP 機能が Cisco MDS 9216i スイッチにバンドルされているため、スーパーバイザ モジュールの固定 IP ポート用の SAN Extension over IP パッケージが必要ありません。

) IVR over FCIP 機能が Cisco MDS 9216i スイッチにバンドルされているため、スーパーバイザ モジュールの固定 IP ポート用の SAN Extension over IP パッケージが必要ありません。

ヒント![]() FSPF リンク コストを変更した場合は、すべての IVR パスの FSPF パス距離(パスのリンク コストの合計)が 30,000 未満であるか確認します。

FSPF リンク コストを変更した場合は、すべての IVR パスの FSPF パス距離(パスのリンク コストの合計)が 30,000 未満であるか確認します。

(注![]() ) interop モードがイネーブル(いずれかの interop モード)またはディセーブル(interop モード以外)の場合に、IVR 対応 VSAN を設定できます。

) interop モードがイネーブル(いずれかの interop モード)またはディセーブル(interop モード以外)の場合に、IVR 対応 VSAN を設定できます。

IVR NAT の要件とガイドライン

IVR NAT を使用する場合の要件とガイドラインを以下に示します。

- IVR 対応スイッチは、Cisco MDS SAN-OS Release 2.1(1a) 以降を実行する必要があります。

- ホストから送信される IVR NAT ポート ログイン(PLOGI)要求は、FC ID アドレスへの再書き込みを実行するために数秒遅れます。ホストの PLOGI タイムアウト値が 5 秒未満の値に設定されている場合は、必要な PLOGI が破棄され、ホストがターゲットにアクセスできなくなる可能性があります。ホスト バス アダプタは 10 秒以上のタイムアウトに設定することをお勧めします(ほとんどの HBA はデフォルトで 10 ~ 20 秒に設定されています)。

- IVR NAT を使用するには、ファブリック内のすべての IVR スイッチ上に Cisco MDS SAN-OS Release 2.1(1a) 以降をインストールする必要があります。

- IVR 対応スイッチからの等コスト パスをまたぐ IVR NAT トラフィックのロード バランシングはサポートされません。ただし、PortChannel リンク上の IVR NAT トラフィックのロード バランシングはサポートされます。第 1 世代のモジュールを使用した PortChannel 上の IVR NAT トラフィックのロード バランシング アルゴリズムは SRC/DST だけです。第 2 世代のモジュールは、PortChannel 上で IVR NAT トラフィックの SRC/DST/OXID ベースのロード バランシングをサポートします。

- 第 1 世代のモジュール インターフェイス上では、IVR NAT と推奨ファイバ チャネル ルートは設定できません。

- IVR NAT を使用すると、IVR パス上のすべてのスイッチに一意のドメイン ID を設定しなくても、ファブリック内に IVR をセットアップできます。IVR NAT は、ファイバ チャネル ヘッダー内の送信先 ID に指定されたローカル VSAN を使用して、他の VSAN 内のスイッチを仮想化します。一部の Extended Link Service メッセージ タイプでは、送信先 ID がパケット データに含まれています。このような場合は、IVR NAT が、実際の送信先 ID を仮想化された送信先 ID に置き換えます。IVR NAT は、 表 1-2 に示す Extended Link Service メッセージ内の送信先 ID の置き換えをサポートします。

|

|

|

|

|---|---|---|

中継 VSAN に関するガイドライン

中継 VSAN に関する次のガイドラインを考慮してください。

–![]() IVR ゾーン内の 2 つのエッジ VSAN が重複している場合は、中継 VSAN がなくても接続できます(ただし、禁止されるわけではありません)。

IVR ゾーン内の 2 つのエッジ VSAN が重複している場合は、中継 VSAN がなくても接続できます(ただし、禁止されるわけではありません)。

–![]() IVR ゾーン内の 2 つのエッジ VSAN が重複していない場合は、1 つ以上の中継 VSAN がなければ接続できません。送信元と送信先の両方のエッジ VSAN に属しているスイッチ上で IVR がイネーブルになっていない場合は、IVR ゾーン内の 2 つのエッジ VSAN が重複することはありません。

IVR ゾーン内の 2 つのエッジ VSAN が重複していない場合は、1 つ以上の中継 VSAN がなければ接続できません。送信元と送信先の両方のエッジ VSAN に属しているスイッチ上で IVR がイネーブルになっていない場合は、IVR ゾーン内の 2 つのエッジ VSAN が重複することはありません。

境界スイッチに関するガイドライン

IVR NAT と IVR 自動トポロジ モードのイネーブル化

ここでは、IVR NAT をイネーブルにする方法と IVR 自動トポロジ モードの自動検出をイネーブルにする方法に関する手順について説明します。

IVR NAT をイネーブルにするには、次の手順を実行します。

|

|

|

|

|---|---|---|

(注![]() ) IVR 自動トポロジ モードを設定する前に、IVR 設定配信をイネーブルにしておく必要があります(CFS を使用した IVR 設定の配信を参照)。IVR 自動トポロジ モードをイネーブルにした後は、IVR 設定配信をディセーブルにできなくなります。

) IVR 自動トポロジ モードを設定する前に、IVR 設定配信をイネーブルにしておく必要があります(CFS を使用した IVR 設定の配信を参照)。IVR 自動トポロジ モードをイネーブルにした後は、IVR 設定配信をディセーブルにできなくなります。

IVR 自動トポロジ モードをイネーブルにするには、次の手順を実行します。

|

|

|

|

|---|---|---|

自動検出された IVR トポロジを表示するには、 show ivr vsan-topology コマンドを使用します。

IVR 仮想ドメイン

リモート VSAN では、割り当て済みドメイン リストに仮想ドメインが自動的に追加されることはありません。一部のスイッチ(Cisco SN5428 スイッチなど)は、ファブリック内の割り当て済みドメイン リストにリモート ドメインが追加されるまで、リモート ネーム サーバに問い合わせません。このような場合は、VSAN 内の割り当て済みドメイン リストに、特定の VSAN 内の IVR 仮想ドメインを追加します。IVR ドメインを追加すると、ファブリック内に存在する IVR 仮想ドメイン(および今後作成される仮想ドメイン)がすべて、その VSAN の割り当て済みドメイン リストに追加されます。

ヒント![]() Cisco SN5428 スイッチまたは MDS 9020 スイッチが VSAN 上に存在する場合は、必ず IVR 仮想ドメインを追加してください。

Cisco SN5428 スイッチまたは MDS 9020 スイッチが VSAN 上に存在する場合は、必ず IVR 仮想ドメインを追加してください。

IVR 仮想ドメインがイネーブルの場合は、仮想ドメイン ID の重複が原因でリンクを起動できないことがあります。この現象が起きたときは、その VSAN から重複する仮想ドメインを一時的に削除します。

(注![]() ) IVR VSAN から重複する仮想ドメインを削除すると、そのドメインに対する IVR トラフィックが中断します。

) IVR VSAN から重複する仮想ドメインを削除すると、そのドメインに対する IVR トラフィックが中断します。

EXEC モードで ivr withdraw domain コマンドを使用して、影響のある VSAN から重複する仮想ドメイン インターフェイスを一時的に削除します。

ヒント![]() IVR ドメインは、エッジ VSAN にだけ追加し、中継 VSAN には追加しないでください。

IVR ドメインは、エッジ VSAN にだけ追加し、中継 VSAN には追加しないでください。

IVR 仮想ドメインの手動設定

指定された VSAN に IVR 仮想ドメインを手動で設定するには、次の手順を実行します。

|

|

|

|

|---|---|---|

switch(config)# no ivr virtual-fcdomain-add vsan-ranges 1-4093 |

IVR 仮想ドメインを追加していない出荷時のデフォルトに戻し、fcdomain マネージャ リストから該当 VSAN の現在アクティブな仮想ドメインを削除します。 |

(注![]() ) Cisco SAN-OS Release 3.1(2) 以降では、Cisco Fabric Configuration Services(FCS)は仮想デバイスの検出をサポートしています。FCS コンフィギュレーション サブモードで fcs virtual-device-add vsan-ranges コマンドを実行すると、特定の VSAN またはすべての VSAN で仮想デバイスを検出できます。このコマンドを使用して、IVR 用にゾーン分割されたデバイスを検出するには、デバイスの Request Domain ID(RDI)をイネーブルにしておく必要があります。FCS の使用の詳細については、『Cisco MDS 9000 Family NX-OS System Management Configuration Guide』を参照してください。

) Cisco SAN-OS Release 3.1(2) 以降では、Cisco Fabric Configuration Services(FCS)は仮想デバイスの検出をサポートしています。FCS コンフィギュレーション サブモードで fcs virtual-device-add vsan-ranges コマンドを実行すると、特定の VSAN またはすべての VSAN で仮想デバイスを検出できます。このコマンドを使用して、IVR 用にゾーン分割されたデバイスを検出するには、デバイスの Request Domain ID(RDI)をイネーブルにしておく必要があります。FCS の使用の詳細については、『Cisco MDS 9000 Family NX-OS System Management Configuration Guide』を参照してください。

指定された VSAN にファブリック全体の IVR 仮想ドメインを設定するには、次の手順を実行します。

IVR 仮想ドメインの設定の確認

IVR 仮想ドメインの設定のステータスを表示するには、 show ivr virtual-fcdomain-add-status コマンドを使用します。

IVR fcdomain データベースの消去

IVR fcdomain データベースを消去するには、次のコマンドを使用します。

IVR ゾーンと IVR ゾーン セット

ここでは、IVR ゾーンと IVR ゾーン セットの設定方法について説明します。内容は次のとおりです。

- IVR ゾーンについて

- IVR ゾーンの制限とイメージ ダウングレードに関する注意事項

- IVR ゾーンの自動作成

- IVR ゾーンと IVR ゾーン セットの設定

- ゾーン セットのアクティブ化と force オプションの使用方法について

- IVR ゾーン セットのアクティブ化または非アクティブ化

- IVR ゾーンと IVR ゾーン セットの設定の確認

- IVR ゾーン データベースの消去

IVR ゾーンについて

IVR 設定の一部として、1 つ以上の IVR ゾーンを設定して、VSAN 間通信をイネーブルにする必要があります。そのためには、各 IVR ゾーンを(pWWN、VSAN)エントリの集合として指定する必要があります。ゾーンと同様に、複数の IVR ゾーン セットが 1 つの IVR ゾーンに属するように設定できます。複数の IVR ゾーン セットを定義して、そのうちの 1 つだけをアクティブにできます。

(注![]() ) 同じ IVR ゾーン セットは、すべての IVR 対応スイッチ上でアクティブにする必要があります。

) 同じ IVR ゾーン セットは、すべての IVR 対応スイッチ上でアクティブにする必要があります。

表 1-3 は、IVR ゾーンとゾーンの主な違いをまとめたものです。

|

|

|

|---|---|

IVR ゾーンの制限とイメージ ダウングレードに関する注意事項

表 1-4 は、物理ファブリック別に IVR ゾーンの制限をまとめたものです。

|

|

|

|

|

|---|---|---|---|

(注![]() ) 1 つのゾーン メンバーが 2 つのゾーンに存在する場合は、2 回カウントされます。データベース マージに関するガイドラインを参照してください。

) 1 つのゾーン メンバーが 2 つのゾーンに存在する場合は、2 回カウントされます。データベース マージに関するガイドラインを参照してください。

IVR ゾーンの自動作成

図 1-2 は、4 つのメンバーで構成された IVR ゾーンを示しています。pwwn1 と pwwn2 が通信できるようにするには、これらのメンバーが VSAN 1 と VSAN 2 で同じゾーンに属している必要があります。同じゾーンに属していない場合は、ハード ゾーン分割 ACL エントリによって、pwwn1 と pwwn2 の通信が禁止されます。

アクティブ IVR ゾーンで指定されたエッジ VSAN ごとに、アクティブ IVR ゾーンに対応するゾーンが自動的に作成されます。IVR ゾーン内のすべての pWWN が、各 VSAN 内のゾーンのメンバーです。

図 1-2 IVR ゾーンのアクティベーション時のゾーン作成

IVR ゾーン セットがアクティブになると、IVR プロセスによって自動的にゾーンが作成されます。作成されたゾーンはフル ゾーン セット データベースに格納されないため、スイッチを再起動するか、新規ゾーン セットがアクティブになると失われます。IVR 機能がこれらのイベントをモニタして、新規ゾーン セットがアクティブになると、アクティブ IVR ゾーン セット設定に対応するゾーンを追加します。ゾーン セットと同様に、IVR ゾーン セットも中断することなくアクティブになります。

(注![]() ) pwwn1 と pwwn2 が現在の IVR ゾーン セットと新規 IVR ゾーン セット内の IVR ゾーンに含まれている場合は、新規 IVR ゾーン セットがアクティブになっても、これらの間のトラフィックは中断されません。

) pwwn1 と pwwn2 が現在の IVR ゾーン セットと新規 IVR ゾーン セット内の IVR ゾーンに含まれている場合は、新規 IVR ゾーン セットがアクティブになっても、これらの間のトラフィックは中断されません。

IVR ゾーンと IVR ゾーン セットの名前は、64 文字までの英数字に制限されています。

IVR ゾーンと IVR ゾーン セットの設定

IVR ゾーンと IVR ゾーン セットを作成するには、次の手順を実行します。

ゾーン セットのアクティブ化と force オプションの使用方法について

作成して設定したゾーン セットは、アクティブにする必要があります。IVR ゾーン セットをアクティブにすると、自動的に、各エッジ VSAN の標準アクティブ ゾーン セットに IVR ゾーンが追加されます。VSAN にアクティブ ゾーン セットが存在しない場合、IVR は force オプションを使用して IVR ゾーン セットをアクティブにすることしかできません。このとき、「nozoneset」という名前のアクティブ ゾーン セットが作成され、そのアクティブ ゾーン セットに IVR ゾーンが追加されます。

(注![]() ) 同じファブリック内で IVR と iSLB がイネーブルになっている場合は、ファブリック内の少なくとも 1 つのスイッチで両方の機能をイネーブルにする必要があります。ゾーン分割関連のすべての設定またはアクティベーション操作(通常のゾーン、IVR ゾーン、または iSLB ゾーンに対して)をこのスイッチ上で実行する必要があります。そうしなければ、ファブリック内のトラフィックが中断される可能性があります。

) 同じファブリック内で IVR と iSLB がイネーブルになっている場合は、ファブリック内の少なくとも 1 つのスイッチで両方の機能をイネーブルにする必要があります。ゾーン分割関連のすべての設定またはアクティベーション操作(通常のゾーン、IVR ゾーン、または iSLB ゾーンに対して)をこのスイッチ上で実行する必要があります。そうしなければ、ファブリック内のトラフィックが中断される可能性があります。

IVR ゾーン セットをアクティブにするには、 force コマンドも使用できます。 表 1-5 に、 force コマンド オプションを使用する場合と使用しない場合の各種シナリオを示します。

|

|

|

|

|

|

|

|

|---|---|---|---|---|---|---|

31 |

||||||

|

|

IVR ゾーン セットのアクティブ化または非アクティブ化

既存の IVR ゾーン セットをアクティブまたは非アクティブにするには、次の手順を実行します。

|

|

|

|

|---|---|---|

switch(config)# ivr zoneset activate name IVR_ZoneSet1 force |

||

(注![]() ) トラフィックを中断せずに、アクティブな IVR ゾーン セットを新しい IVR ゾーン セットで置き換えるには、現在のアクティブな IVR ゾーン セットを非アクティブにすることなく、新しい IVR ゾーン セットをアクティブにします。

) トラフィックを中断せずに、アクティブな IVR ゾーン セットを新しい IVR ゾーン セットで置き換えるには、現在のアクティブな IVR ゾーン セットを非アクティブにすることなく、新しい IVR ゾーン セットをアクティブにします。

IVR ゾーンと IVR ゾーン セットの設定の確認

show ivr zone および show ivr zoneset コマンドを使用して、IVR ゾーンと IVR ゾーン セットの表示を確認します。例 1-1 から例 1-9 を参照してください。

例 1-3 アクティブ IVR ゾーン内の指定されたゾーンの表示

例 1-7 すべての IVR ゾーン セットの簡単な情報の表示

例 1-8 アクティブ IVR ゾーン セットの簡単な情報の表示

ヒント![]() IVR 設定に関与しているすべての境界スイッチで、この設定を繰り返します。

IVR 設定に関与しているすべての境界スイッチで、この設定を繰り返します。

(注![]() ) Cisco Fabric Manager を使用して、相互接続されている VSAN ネットワーク内のすべての IVR 対応スイッチに、IVR ゾーンの設定を配信することができます。『Cisco Fabric Manager Inter-VSAN Routing Configuration Guide』を参照してください。

) Cisco Fabric Manager を使用して、相互接続されている VSAN ネットワーク内のすべての IVR 対応スイッチに、IVR ゾーンの設定を配信することができます。『Cisco Fabric Manager Inter-VSAN Routing Configuration Guide』を参照してください。

IVR ゾーン データベースの消去

ゾーン セットを削除すると、設定されたゾーン データベースだけが消去され、アクティブ ゾーン データベースは消去されません。

IVR ゾーン データベースを消去するには、 clear ivr zone database コマンドを使用します。

このコマンドは、設定済みのすべての IVR ゾーン情報を消去します。

(注![]() ) clear ivr zone database コマンドを発行後、copy running-config startup-config コマンドを明示的に発行して、次回のスイッチ起動時に実行コンフィギュレーションが使用されるようにする必要があります。

) clear ivr zone database コマンドを発行後、copy running-config startup-config コマンドを明示的に発行して、次回のスイッチ起動時に実行コンフィギュレーションが使用されるようにする必要があります。

IVR ロギング

IVR 機能に関する Telnet または SSH ロギングを設定できます。たとえば、IVR ロギング レベルをレベル 4(warning)に設定した場合は、重大度が 4 以上のメッセージが表示されます。ここで紹介する手順を使用して、ロギング レベルを設定して確認します。

IVR ロギング重大度レベルの設定

記録する IVR 機能のメッセージの重大度を設定するには、次の手順を実行します。

|

|

|

|

|---|---|---|

レベル 4(warning)で、IVR 機能に関する Telnet または SSH ロギングを設定します。その結果、重大度レベルが 4 以上のロギング メッセージが表示されます。 |

ロギング レベルの設定の確認

show logging level コマンドを使用して、IVR 機能に設定されているロギング レベルを確認します。

データベース マージに関するガイドライン

データベースのマージとは、コンフィギュレーション データベースと、アクティブ データベース内の静的な(学習されていない)エントリの組み合わせを意味します。CFS マージ サポートの詳細については、『 Cisco MDS 9000 Family NX-OS System Management Configuration Guide 』または『 Cisco Fabric Manager System Management Configuration Guide 』を参照してください。

2 つの IVR ファブリックをマージする場合は、次の内容を考慮してください。

- 2 つのファブリックの設定が異なる場合でも IVR 設定はマージされます。

- 2 つのマージされたファブリックに異なるゾーンが存在する場合は、それぞれのファブリック内のゾーンが適切な名前で配信ゾーン セットにコピーされます(図 1-3 を参照)。

- Cisco MDS スイッチごとに IVR 設定を変えることができます。

- トラフィックの中断を避けるために、データベース マージの完了後の設定は、マージに関与した 2 つのスイッチ上の設定を組み合わせたものになります。

–![]() 両方のファブリックの設定が異なる場合でも設定はマージされます。

両方のファブリックの設定が異なる場合でも設定はマージされます。

–![]() ゾーンとゾーン セットの組み合わせは、マージされたゾーンとゾーン セットを取得するために使用されます。2 つのファブリック内に異なるゾーンが存在する場合は、それぞれのゾーンが適切な名前でゾーン セットにコピーされるため、両方のゾーンが共存できます。

ゾーンとゾーン セットの組み合わせは、マージされたゾーンとゾーン セットを取得するために使用されます。2 つのファブリック内に異なるゾーンが存在する場合は、それぞれのゾーンが適切な名前でゾーン セットにコピーされるため、両方のゾーンが共存できます。

–![]() マージされたトポロジには、両方のファブリックのトポロジ エントリを組み合わせたものが格納されます。

マージされたトポロジには、両方のファブリックのトポロジ エントリを組み合わせたものが格納されます。

–![]() マージするデータベースに最大許容数を超えるトポロジ エントリが含まれている場合は、マージが失敗します。

マージするデータベースに最大許容数を超えるトポロジ エントリが含まれている場合は、マージが失敗します。

–![]() 2 つのファブリック全体の VSAN 数は 128 以下にする必要があります。

2 つのファブリック全体の VSAN 数は 128 以下にする必要があります。

(注![]() ) VSAN ID は同じだが AFID が異なる VSAN は 2 つの異なる VSAN としてカウントされます。

) VSAN ID は同じだが AFID が異なる VSAN は 2 つの異なる VSAN としてカウントされます。

–![]() 2 つのファブリック全体の IVR 対応スイッチ数は 128 以下にする必要があります。

2 つのファブリック全体の IVR 対応スイッチ数は 128 以下にする必要があります。

–![]() 2 つのファブリック全体のゾーン メンバー数は 10,000 以下にする必要があります。Cisco SAN-OS Release 3.0(3) 以降では、2 つのファブリック全体のゾーン メンバー数を 20,000 以下にする必要があります。1 つのゾーン メンバーが 2 つのゾーンに存在する場合は、2 回カウントされます。

2 つのファブリック全体のゾーン メンバー数は 10,000 以下にする必要があります。Cisco SAN-OS Release 3.0(3) 以降では、2 つのファブリック全体のゾーン メンバー数を 20,000 以下にする必要があります。1 つのゾーン メンバーが 2 つのゾーンに存在する場合は、2 回カウントされます。

(注![]() ) 1 つ以上のファブリック スイッチが Cisco SAN-OS Release 3.0(3) 以降を実行しており、そのゾーン メンバー数が 10,000 を超えている場合は、ファブリック内のゾーン メンバー数を減らすか、両方のファブリック内の全スイッチを Cisco SAN-OS Release 3.0(3) 以降にアップグレードする必要があります。

) 1 つ以上のファブリック スイッチが Cisco SAN-OS Release 3.0(3) 以降を実行しており、そのゾーン メンバー数が 10,000 を超えている場合は、ファブリック内のゾーン メンバー数を減らすか、両方のファブリック内の全スイッチを Cisco SAN-OS Release 3.0(3) 以降にアップグレードする必要があります。

–![]() 2 つのファブリック全体のゾーン数は 2,000 以下にする必要があります。Cisco SAN-OS Release 3.0(3) 以降では、2 つのファブリック全体のゾーン数を 8,000 以下にする必要があります。

2 つのファブリック全体のゾーン数は 2,000 以下にする必要があります。Cisco SAN-OS Release 3.0(3) 以降では、2 つのファブリック全体のゾーン数を 8,000 以下にする必要があります。

(注![]() ) ファブリック内の一部のスイッチだけが Cisco SAN-OS Release 3.0(3) 以降を実行しており、そのゾーン数が 2,000 を超えている場合は、ファブリック内のゾーン数を減らすか、両方のファブリックのすべてのスイッチを Cisco SAN-OS Release 3.0(3) 以降にアップグレードする必要があります。

) ファブリック内の一部のスイッチだけが Cisco SAN-OS Release 3.0(3) 以降を実行しており、そのゾーン数が 2,000 を超えている場合は、ファブリック内のゾーン数を減らすか、両方のファブリックのすべてのスイッチを Cisco SAN-OS Release 3.0(3) 以降にアップグレードする必要があります。

–![]() 2 つのファブリック全体のゾーン セット数は 32 以下にする必要があります。

2 つのファブリック全体のゾーン セット数は 32 以下にする必要があります。

表 1-6 に、さまざまな条件下における 2 つの IVR 対応ファブリックの CFS マージ結果を示します。

|

|

|

|

|---|---|---|

データベースのマージ障害の解決

マージの障害が発生した場合は、次の CLI コマンドを使用するとエラー状態が表示されます。

マージ障害を解決するには、 show コマンドの出力に示された障害情報を確認し、障害に関連するこのリスト内のシナリオを見つけて、トラブルシューティングの指示に従います。

- スイッチが複数の Cisco SAN-OS または NX-OS リリースを実行しているファブリックで、最大設定の制限を超えたことによって障害が発生した場合は、以前のリリースを実行しているスイッチをアップグレードするか、またはより新しいリリースを実行しているスイッチで、IVR ゾーンおよび IVR ゾーン メンバーの数を減らします( IVR の設定制限 を参照)。

- すべてのスイッチが同じ Cisco SAN-OS or NX-OS リリースを実行しているファブリックで、最大制限を超えたことによって障害が発生した場合は、正しい設定のスイッチを特定し、CFS コミットを実行して IVR 設定を配信します。 CFS を使用した IVR 設定の配信 および Autonomous Fabric ID を参照してください。

- その他の障害の場合は、正しい設定を持つスイッチにおいてマージ障害の原因となっているエラーを解決し、CFS コミットを実行して IVR 設定を配信してください。 CFS を使用した IVR 設定の配信 および Autonomous Fabric ID を参照してください。

(注![]() ) CFS コミットが正常終了すると、マージも成功します。

) CFS コミットが正常終了すると、マージも成功します。

IVR 自動トポロジ モードの設定例

この項では、IVR 自動トポロジ モードをイネーブルにするための設定手順の例を示します。

ステップ 1 ファブリック内のすべての境界スイッチ上で IVR をイネーブルにします。

ステップ 2 すべての IVR 対応スイッチで IVR がイネーブルになっていることを確認します。

ステップ 3 ファブリック内のすべての IVR 対応スイッチ上で CFS 配信をイネーブルにします。

ステップ 4 IVR 自動トポロジ モードをイネーブルにします。

ステップ 7 アクティブ IVR 自動トポロジを確認します。

ステップ 8 IVR ゾーン セットとゾーンを設定します。2 つのゾーンが必要です。

- 1 つのゾーンにはテープ T(pwwn 10:02:50:45:32:20:7a:52)とサーバ S1(pwwn 10:02:66:45:00:20:89:04)を設定します。

- 別のゾーンにはテープ T とサーバ S2(pwwn 10:00:ad:51:78:33:f9:86)を設定します。

ヒント![]() 2 つの IVR ゾーンを作成する代わりに、テープと両方のサーバを備えた 1 つの IVR ゾーンを作成することもできます。

2 つの IVR ゾーンを作成する代わりに、テープと両方のサーバを備えた 1 つの IVR ゾーンを作成することもできます。

ステップ 9 IVR ゾーンの設定を表示して、IVR ゾーン セットと IVR ゾーンが正しく設定されていることを確認します。

ステップ 10 IVR ゾーン セットのアクティベーション前に、ゾーン セットを確認します。IVR ゾーン セットをアクティブにする前に、アクティブ ゾーン セットを確認します。VSAN 2 および 3 に対してこの手順を繰り返します。

ステップ 11 設定済みの IVR ゾーン セットをアクティブにします。

ステップ 12 IVR ゾーン セットのアクティベーションを確認します。

ステップ 13 ゾーン セットの更新を確認します。IVR ゾーン セットのアクティベーションに成功したら、アクティブ ゾーン セットに適切なゾーンが追加されていることを確認します。VSAN 2 および 3 に対してこの手順を繰り返します。

デフォルト設定

表 1-7 に、IVR パラメータのデフォルト設定を示します。

|

|

|

|---|---|

フィードバック

フィードバック