ポリシー セット

Cisco ISE はポリシーベースのネットワークアクセス制御ソリューションで、ネットワーク アクセス ポリシー セットを提供し、ワイヤレス、有線、ゲスト、およびクライアント プロビジョニングなど、さまざまなネットワーク アクセスの使用例を管理できます。ポリシー セット(ネットワーク アクセスとデバイス管理の両方のセット)を使用すると、認証および許可ポリシーを論理的に同じセットにグループ化することができます。ロケーション、アクセス タイプ、類似パラメータに基づくポリシー セットなどの領域に基づいて、複数のポリシー セットを作成できます。ISE をインストールすると、デフォルトのポリシー セットであるポリシー セットが常に 1 つ定義され、デフォルトのポリシー セットには、事前定義されたデフォルトの認証、許可、および例外のポリシー ルールが含まれています。

ポリシー セットを作成するときは、ネットワーク アクセス サービスはポリシー セット レベルで、ID ソースは認証ポリシー レベルで、ネットワーク許可は許可ポリシー レベルで選択するように、(条件および結果で設定された)これらのルールを設定できます。さまざまなベンダーに対し、Cisco ISE 対応ディクショナリからの属性のいずれかを使用して、1 つまたは複数の条件を定義できます。Cisco ISE では、再利用可能な個別のポリシー要素として条件を作成できます。

ネットワーク デバイスと通信するためにポリシー セットごとに使用されるネットワーク アクセス サービスは、そのポリシー セットの最上位レベルで定義されます。ネットワーク アクセス サービスには次のものがあります。

-

許可されたプロトコル:初期要求とプロトコル ネゴシエーションを処理するように設定されたプロトコル

-

プロキシ サービス:処理のために外部 RADIUS サーバに要求を送信します

(注) |

[デバイス管理(Device Administration)] ワーク センターから、ポリシー セットに関連する TACACS サーバ順序を選択することもできます。TACACS サーバ順序を使用して、一連の TACACS プロキシ サーバを処理用に設定します。 |

デバイス管理の詳細については、「TACACS+ を使用したデバイス管理の制御」の章を参照してください。

[ポリシー セット(Policy Set)] テーブルから確認できるポリシー セットの最上位レベルのルールが、セット全体に適用され、残りのポリシーと例外のルールの前に一致している場合、ポリシー セットは階層的に構成されています。その後、セットのルールが次の順序で適用されます。

-

認証ポリシー ルール

-

ローカル ポリシー例外

-

グローバル ポリシー例外

-

許可ポリシー ルール

カスタマイズされたポリシー セットを設定するには、以下を使用して作業できます。

(注) |

ポリシー セットの機能は、ネットワーク アクセスとデバイス管理ポリシーの場合と同じです。この章で説明するすべてのプロセスは、[ネットワーク アクセス(Network Access)] および [デバイス管理(Device Administration)] ワーク センターの両方で作業する場合に適用できます。この章では、[ネットワーク アクセス(Network Access)] ワーク センターのポリシー セットについて具体的に説明します。このワーク センターをアクセスするには、 を選択します。 |

ネットワーク アクセス ポリシーの用語

以下はポリシー セット ページの一般用語の一部です。

アクセス コントロール リスト

Cisco ISE システムのアクセス コントロール リスト(ACL)は、特定のオブジェクトまたはネットワーク リソースに接続する権限のリストです。ACL は、いずれのユーザまたはグループがオブジェクトへのアクセス権を付与されるか、および指定されたオブジェクトまたはネットワーク リソースでどの操作が許可されるかを指定します。一般的な ACL の各エントリは、サブジェクトおよび操作を指定するか、または状態(許可または拒否など)を提供します。

許可されるプロトコル

各ポリシー セットの最上位に設定された許可されるプロトコルは、ネットワーク リソースへのアクセスを要求するデバイスとの通信に Cisco ISE が使用できるプロトコルのセットを定義します。ポリシー セットごとに 1 つの許可されるプロトコルを設定することも、あらかじめ定義したサーバ順序を設定することもできます。

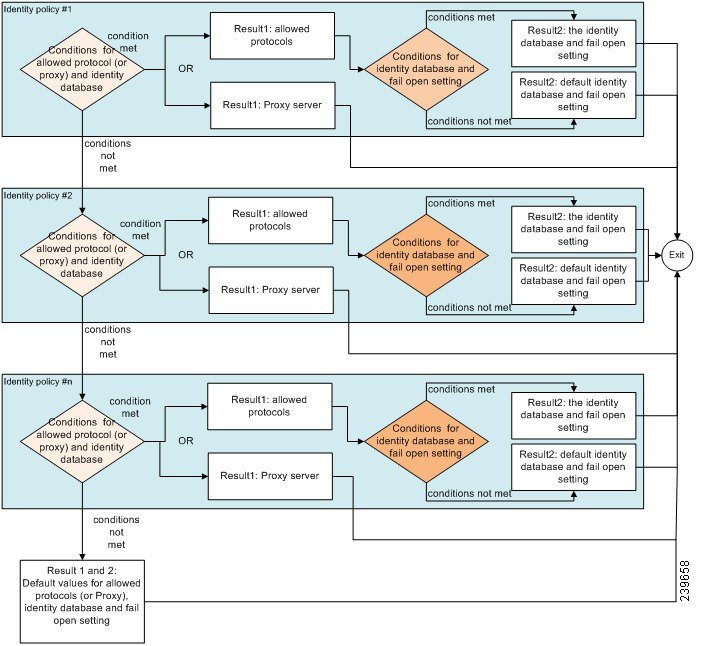

認証ポリシー(Authentication policy)

認証ポリシーは、ポリシー セット内で構成されます。各ポリシー セットには、複数のルールを持つ単一の認証ポリシーを含めることができます。処理のための認証ルールの優先順位は、([設定(Set)] ビュー ページから)ポリシー セット自体の [認証ポリシー(Authentication Policy)] テーブル内に表示されるように、それらのルールの順序に基づいて決定されます。

認証ポリシーは、最上位レベルのポリシー セットで設定された許可されたプロトコルを使用します。ID ソース順序は、Cisco ISE がそれぞれ異なるデータベース内でユーザ クレデンシャルを検索する順序を定義します。メインのポリシー セットの下の認証ポリシー内では、認証に使用される ID ソースや ID ソース順序、および ID メソッドを設定する条件ベースのルールを定義できます。

許可ポリシーと例外

許可ポリシーは、ネットワークにアクセスするときにさまざまなユーザ グループのアクセス許可を決定するユーザ定義のルールで構成されます。

許可ポリシーは、特定のまたはすべてのネットワーク エンドポイントへのアクセスを許可し、共通の権限セットを共有するユーザおよびデバイスのグループに適用するために作成されます。新しい部門、ユーザ グループ、デバイス、またはネットワーク グループのニーズを満たす別のタイプの標準ポリシーを作成するために、特定の条件または権限を使用して別の特定の ID グループのニーズに対応するように変更するテンプレートとして使用することもできます。

一方で例外ポリシーは、制限された数のユーザ、デバイス、またはグループにネットワーク リソースへのアクセスを許可するなどの、即時または短期間のニーズを満たすために作成されます。例外ポリシーを使用すると、1 人のユーザまたはユーザのサブセットに合わせて調整された、ID グループ、条件、または権限に対する、カスタマイズされた値の特定のセットを作成できます。これにより、さまざまな、またはカスタマイズされたポリシーを作成し、企業、グループ、またはネットワークのニーズを満たすことができます。

認証ポリシー結果のオプション

認証に失敗した、ユーザが見つからない、または処理に失敗した場合に Cisco ISE が取るべきアクションのコースを指定できます。認証ポリシー結果のオプションは、認証ポリシー レベルで設定されます。

ID ソースと ID ソース順序

認証ポリシー レベルで設定される ID ソースは、Cisco ISE がユーザ認証に使用するデータベースを定義します。データベースは内部データベースの場合や、Active Directory または LDAP などの外部 ID ソースの場合もあります。一連のデータベースを ID ソース順序に加えて、この順序をポリシー内で ID ソースとしてリストできます。Cisco ISE は、リストされている順序でデータベース内のクレデンシャルを検索します。

ネットワーク許可

ネットワーク許可は、ネットワークおよびそのリソースへのユーザ アクセスならびに各ユーザがシステム上でこれらのリソースに対して実行できることを制御します。読み取り、書き込み、および実行権限を許可する権限セットを定義して、Cisco ISE からネットワーク許可をアクティブにします。Cisco ISE では、ネットワークのニーズに合わせて、多数のさまざまな許可ポリシーを作成できます。このリリースでは、Cisco ISE ネットワークとリソースへの RADIUS アクセスだけをサポートします。

ポリシー ルール

ポリシー ルールは、特定のポリシーを作成するために機能します。たとえば、ポリシー セットには、ネットワーク アクセスに特定の許可されたプロトコルを使用する必要のある状況を示すルールを含めることができます。認証ポリシーには、Active Directory が認証に使用される状況を示すルールを含めることができます。標準の許可ポリシーには、ID グループに入力された値を特定の条件または属性に関連付けて一意の許可プロファイルを作成する特定の権限セットを生成する If-Then 規則を使用するルール名を含めることができます。

ポリシー セット

ポリシー セットは、ネットワーク アクセスのために許可されたプロトコルまたはサーバ順序、ならびに認証および許可ポリシーとポリシー例外(すべてがユーザ定義の条件ベースのルールで設定されている)を示す単一のユーザ定義ルールからなる階層コンテナです。

ポリシー評価

ポリシーはルールで構成され、各ルールは満たされるべき条件で構成され、この条件によって、ネットワーク リソースへのアクセスなどのアクションの実行が許可されます。ルールベースの条件は、ポリシーの基盤、つまり要求を評価するときに使用するルールのセットを形成します。

実行時に、Cisco ISE はポリシー条件を評価し、ポリシー評価が true または false 値のどちらを返すかに応じて、定義されている結果を適用します。

ポリシー条件の評価時に、Cisco ISE は属性と値を比較します。ポリシー条件で指定された属性に、要求内で割り当てられた値が含まれていない場合があります。このとき、比較に使用されている演算子が「not equal to」である場合、この条件は true と評価されます。その他の場合、この条件は false と評価されます。

たとえば、「Radius.Calling_Station_ID Not Equal to 1.1.1.1」という条件で RADIUS 要求に Calling Station ID が存在しない場合、この条件は true と評価されます。この評価は RADIUS ディクショナリに特有なものではなく、「Not Equal to」演算子の使用に起因して発生します。

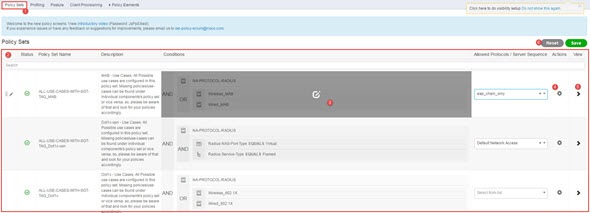

ISE では、[ポリシー セット(Policy Sets)] テーブルには、現在システムに設定されているすべてのポリシー セットのリストが表示されます。有効なポリシー セットの順序によって、エンドポイントがアクセスを要求するたびにシステムが関連するポリシー セットを検索する順序が決まります。[ポリシー(Policy)] ページの [ポリシー セット(Policy Set)] テーブルの最後の行は、他の設定されたポリシー セットのいずれかの要求と一致するルールが 1 つもない場合に適用されるデフォルト ポリシーです。デフォルト ポリシー セットでは許可されたプロトコルと ID ソースの選択を編集できますが、削除することはできません。

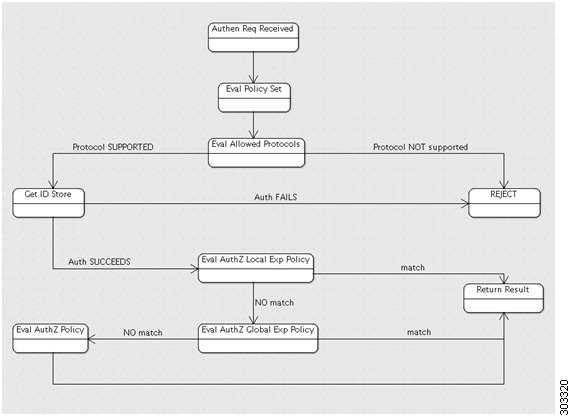

ポリシー セットの評価フロー

ポリシー セットの順序および認証と許可の評価フローは、次のとおりです。

-

ポリシー セットを評価します(ポリシー セットの条件を評価する)。その結果、ポリシー セットが 1 つ選択されます。

-

選択したポリシー セットの許可されたプロトコル ルールを評価します。

-

選択したポリシー セットの ID ストア ルールを評価します。

-

次のパラダイムに基づいて、選択したポリシー セットの許可ルールを評価します。

-

ローカル例外ポリシーが定義されている場合は、これを評価する

-

上記手順 a で一致がない場合、定義されていればグローバル例外ポリシーを評価する

-

上記手順 b で一致がない場合、許可ルールを評価する

-

どのポリシー セットにも一致しない場合は、デフォルトのポリシー セットが選択されます。

ネットワーク アクセス ワーク センター

ネットワーク アクセスに関するオプションは、[ネットワーク アクセス ワーク センター(Network Access Work Center)] メニュー([ワーク センター(Work Centers)] > [ネットワーク アクセス(Network Access)])で、管理者が 1 つの場所で簡単にネットワーク アクセスに関連するすべてのオプションにアクセスできるようにグループ化されます。

[ネットワーク アクセス ワーク センター(Network Access Work Center)] から次のタスクを実行できます。

-

ユーザとデバイスの認証プロセスで使用する外部 ID ストアを設定します。次の外部 ID ストアを設定できます:Active Directory、LDAP、ODBC、RADIUS、RSA、および SAML ID プロバイダです。

-

認証および許可ポリシーで使用するポリシーの要素を定義します。

-

Cisco ISE によって制御されているすべてのネットワーク デバイスを追加します。デバイスはタイプおよびロケーション別にグループ化することができます。

-

必要に応じて、ユーザおよびネットワーク デバイスの認証と許可ポリシーを定義します。

-

クライアントのプロビジョニング、プロトコル設定、およびプロキシ設定に対するデフォルト ネットワーク アクセス設定を確認します。

-

RADIUS ライブログを使用してネットワーク イベントを監視します。

-

ネットワーク アクセス レポートを実行して、アクセスおよび許可の結果を確認します。

-

診断ツールを使用してネットワーク アクセスの問題のトラブルシューティングを行います。

[ポリシー セット(Policy Sets)] 領域の操作

ポリシー セットでは、論理的に同じセット内の認証および許可ポリシーをグループ化することができます。[ポリシー セット(Policy Sets)] 領域では、ポリシー セットを設定、管理、および更新できます。

ネットワーク アクセス ポリシーの [ポリシー セット(Policy Sets)] 領域にアクセスするには、 を選択します。デバイス管理ポリシーの [ポリシー セット(Policy Sets)] 領域にアクセスするには、 を選択します。

[ポリシー セット(Policy Sets)] 領域は、メイン ページと [設定(Set)] ビューで構成され、認証および許可ポリシーと例外の設定を含む各ポリシー セットのすべての詳細を管理できます。

ポリシーおよび条件の事前定義済み設定とデフォルト設定

Cisco ISE には、次の表に示すように、ポリシー セット、認証、認可、例外、および条件の設定など、ネットワーク アクセスおよびデバイス管理ポリシー セットの一般的な使用例の一部である、いくつかの事前定義済みの設定とデフォルト設定がパッケージされています。

ポリシー セットのデフォルト設定

Cisco ISE を初めてインストールするときは、定義済みのポリシー セットは 1 つしかありません。このセットには、認証および許可ルールのすべての事前定義済み設定とデフォルト設定が含まれています。このポリシー セットは、デフォルトのポリシー セットです。設定を変更することはできますが、削除することはできません。

|

[名前(Name)] |

説明 |

許可されるプロトコル/サーバ順序(RADIUS/TACACS+) |

|---|---|---|

|

デフォルト ポリシー セット(Default Policy Set) |

このアクセス サービスは、有線および無線の 802.1X および MAB 認証ポリシー ルールに使用できます。 ネットワーク アクセス ワーク センターのデフォルト ポリシー セットの場合、この設定は、最後のデフォルトとしてポリシー セットで使用されるネットワーク アクセスが許可されたプロトコル サービスです。 デバイス管理ワーク センターのデフォルト ポリシー セットの場合、この設定では、TACACS 関連の許可されたプロトコル サービスをポリシー セットで最後のデフォルトとして使用します。 これらのデフォルト セットに対して許可されたプロトコル サービスは変更できますが、条件を追加したり、セットを削除することはできません。 |

ネットワーク アクセス ワーク センターのデフォルト ポリシー セットの場合、デフォルトの許可されるプロトコル サービスはプロセス ホスト ルックアップを有効にするように設定され、次の認証プロトコルを許可します。

許可されるプロトコルの設定の詳細については、許可されるプロトコル を参照してください。 デバイス管理ワーク センターのデフォルト ポリシー セットの場合、デフォルトのデバイス管理順序は、次の認証プロトコルを許可するように設定されています。

TACACS の許可されるプロトコルの設定の詳細については、デバイス管理:許可ポリシーの結果 を参照してください。 |

認証ポリシーの事前定義済みおよびデフォルトのルール設定

認証ルールは、各ポリシー セット内で設定されます。

認証ルールは、認証に使用する ID ソース データベースと、認証が失敗した場合に実行するアクションを定義します。次の表に、インストール時に Cisco ISE で使用可能な事前定義済みおよびデフォルトの各認証ルールに対して設定できる情報を示します。

-

ルール名

-

条件:以下で詳しく説明するように、いずれのシステム デフォルトにも条件は使用されません。条件はスマートな条件(再利用するためにライブラリに保存される)にしたり、特定のルールに対して作成することができます。事前定義されたルールに使用される使用可能なスマート条件は、以下のさまざまな事前定義されたルールに従って、一意の名前で保存され、次の表で詳しく説明します。事前定義済みポリシー条件(スマート条件)独自の条件をカスタマイズすることもできます。カスタマイズされた条件の設定の詳細については、ポリシー条件 を参照してください。

-

ID ソースまたはソース順序:認証に使用するユーザ データベース。ID ソース順序の設定の詳細については、内部 ID ソースと外部 ID ソース を参照してください。

-

障害設定(オプション):ユーザが認証されない場合に結果として生じるアクション

|

[名前(Name)] |

説明 |

条件(Conditions) |

用途 |

オプション(Options) |

|---|---|---|---|---|

|

デフォルト |

ネットワーク アクセスとデバイス管理の両方について、これは、作成するすべてのポリシー セットと、システムのデフォルト ポリシー セットに含まれるデフォルトの認証ルールです。 このポリシーを編集して、必要に応じて任意の ID ソース順序または ID ソースを設定できますが、条件を追加したり削除したりすることはできません。 |

このセットに対する条件はありません。デフォルトのルールとして、これは、上記すべてのルールが一致しない場合に参照される最後のルールです。 |

セット内の他の認証ルールが一致しない場合、このデフォルト ポリシー ルールは All_User_ID_Stores ID 順序を認証します。この順序には、次のようにシステムに事前定義されているすべての ID ストア内のすべてのユーザが含まれています。

ID ストアの設定は変更できますが、条件を変更したり、このルールを削除することはできません。 |

オプションは次のように設定されています。

|

|

Dot1X |

この認証ルールでは、有線および無線の 802.1X スマート条件と、デフォルトのネットワーク アクセスが許可されたプロトコル サービス(ポリシー セットのデフォルト設定 の表で定義)を使用します。 このポリシーは、無線と有線両方の 802.1X スマート条件で指定された基準に一致する要求を評価します。 組織のニーズに応じて、この設定に必要な変更を加えることができます。 |

Wired_802.1X Wireless_802.1X |

この事前定義済みの設定は、ネットワーク アクセス ワーク センターからのみ使用できます。 このデフォルト ポリシーは ID ソースとして内部エンドポイント データベースを使用します。 このポリシーを編集して、あらゆる ID ソース順序やアイデンティティ ソースを必要に応じて設定できます。 |

オプションは次のように設定されています。

|

|

MAB |

この認証ルールでは、有線および無線の 802.1X スマート条件と、デフォルトのネットワーク アクセスが許可されたプロトコル サービス(ポリシー セットのデフォルト設定 の表で定義)を使用します。 このポリシーは、有線および無線の MAB スマート条件で指定された基準に一致する要求を評価します。 |

この事前定義済みの設定は、ネットワーク アクセス ワーク センターからのみ使用できます。 このデフォルト ポリシーは ID ソースとして内部エンドポイント データベースを使用します。 このポリシーを編集して、あらゆる ID ソース順序やアイデンティティ ソースを必要に応じて設定できます。 |

オプションは次のように設定されています。

|

許可ポリシーの事前定義済みおよびデフォルトのルール設定

許可ルールは、各ポリシー セット内で設定されます。

許可ルールは、さまざまなセキュリティ グループのネットワーク内でアクセス許可を定義します。次の表に、インストール時に Cisco ISE で使用可能な事前定義済みおよびデフォルトの各許可ルールに対して設定できる情報を示します。

-

ルール名

-

条件:以下で詳しく説明するように、いずれのシステム デフォルトにも条件は使用されません。条件はスマートな条件(再利用するためにライブラリに保存される)にしたり、特定のルールに対して作成することができます。事前定義されたルールに使用される使用可能なスマート条件は、以下のさまざまな事前定義されたルールに従って、一意の名前で保存され、次の表で詳しく説明します。事前定義済みポリシー条件(スマート条件)独自の条件をカスタマイズすることもできます。カスタマイズされた条件の設定の詳細については、ポリシー条件 を参照してください。

-

許可プロファイル:設定されたセキュリティ グループに提供されるアクセス許可を定義します。許可プロファイルの詳細については、Cisco ISE の許可プロファイル を参照してください。[ポリシー セット(Policy Set)] ページからインラインで新しい許可プロファイルを設定することもできます。詳細については、許可ポリシーの設定を参照してください。

-

セキュリティ グループ:契約者、管理者、ゲスト、エンジニアなど、ネットワーク内の一般的なニーズに基づいてさまざまなユーザ グループを定義します。[ポリシー セット(Policy Set)] ページからインラインで新しい許可プロファイルを設定できます。詳細については、許可ポリシーの設定を参照してください。

(注) |

デバイス管理ポリシーの場合、コマンド セットとシェル プロファイルは、許可プロファイルとセキュリティ グループの代わりに設定されます。デバイス管理ポリシー セットの場合は、次の表に示すとおり、デフォルトの許可ルールは 1 つしかなく、現在のところ追加の事前定義済みルールは使用できません。コマンド セットとシェル プロファイルの詳細については、「TACACS+ を使用したデバイス管理の制御」を参照してください。 |

|

ルール名(Rule Name) |

ステータス |

説明 |

条件(Conditions) |

許可プロファイル(アクセス許可)とセキュリティ グループ |

|---|---|---|---|---|

|

デフォルト(ネットワーク アクセス ワーク センター) |

[有効(Enabled)] |

これは、システムのデフォルト ポリシー セットだけでなく、作成したすべてのネットワーク アクセス ポリシー セットに含まれるデフォルトの許可ルールです。 このポリシーを編集して、必要に応じて許可プロファイルまたはセキュリティ グループを設定できますが、条件を追加したり、ポリシーを削除したりすることはできません。 |

このセットに対する条件はありません。デフォルトのルールとして、これは、上記すべてのルールが一致しない場合に参照される最後のルールです。 |

ネットワークへのアクセスが拒否されました。 |

|

デフォルト(デバイス管理ワーク センター) |

[有効(Enabled)] |

これは、システムのデフォルト ポリシー セットだけでなく、作成したすべてのデバイス管理ポリシー セットに含まれるデフォルトの許可ルールです。 このポリシーを編集して、必要に応じてコマンド セットまたはシェル グループを設定できますが、条件を追加したり、ポリシーを削除したりすることはできません。 |

このセットに対する条件はありません。デフォルトのルールとして、これは、上記すべてのルールが一致しない場合に参照される最後のルールです。 |

コマンド セット:DenyAllCommands シェル プロファイル:すべてのシェル プロファイルを拒否します |

|

Basic_Authenticated_Access |

[有効(Enabled)] |

認証されたユーザへのアクセスを可能にします。 |

Network_Access_Authentication_Passed |

PermitAccess |

|

Wi-Fi_Redirect_to_Guest_Login |

[有効(Enabled)] |

ユーザを CWA ポータルにリダイレクトします。 |

Wireless_MAB |

Cisco_WebAuth |

|

Wi-Fi_Guest_Access |

無効 |

ゲスト ユーザが WebAuth から認証された後にゲスト アクセスを許可します。 |

Wireless_MAB IdentityGroup Name Equals Endpoint Identity Groups:GuestEndpoints |

PermitAccess ゲスト |

|

Employee_Onboarding |

無効 |

MSCHAPv2 を使用する無線 802.1X 認証がネイティブ サプリカント プロビジョニング プロセスにリダイレクトされます。 |

Wireless_802.1X EAP-MSCHAPv2 |

NSP_Onboard BYOD |

|

Employee_EAP-TLS |

無効 |

Wireless_802.1X BYOD_is_Registered EAP-TLS MAC_in_SAN |

PermitAccess BYOD |

|

|

Compliant_Devices_Access |

無効 |

対応デバイスのアクセスをイネーブルにします。 |

Network_Access_Authentication_Passed Compliant_Devices |

PermitAccess |

|

Noncompliant_Devices_Redirect |

無効 |

Network_Access_Authentication_Passed Non_Compliant_Devices |

AnyConnect_Temporal_Onboard |

|

|

Unknown_Compliance_Redirect |

無効 |

Network_Access_Authentication_Passed Compliance_Unknown_Devices |

AnyConnect_Temporal_Onboard |

|

|

プロファイリングされた非 Cisco IP Phone |

[有効(Enabled)] |

Non_Cisco_Profiled_Phones |

Non_Cisco_IP_Phones |

|

|

プロファイリングされた Cisco IP Phone |

[有効(Enabled)] |

InternalUser IdentityGroup EQUALS Endpoint Identity Groups:Profiled:Cisco-IP-Phone |

Cisco_IP_Phones |

|

|

無線ブラック リスト デフォルト |

[有効(Enabled)] |

Wireless_Access InternalUser IdentityGroup EQUALS Endpoint Identity Groups:Blacklist |

Blackhole_Wireless_Access |

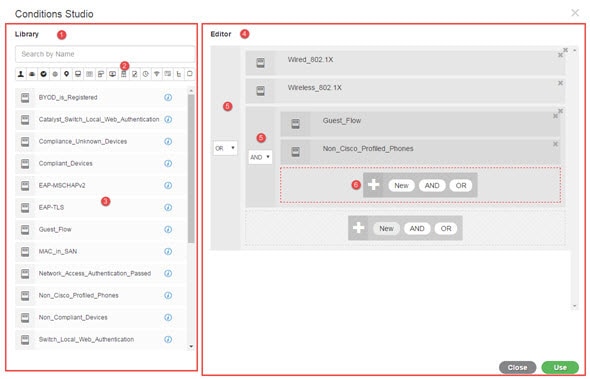

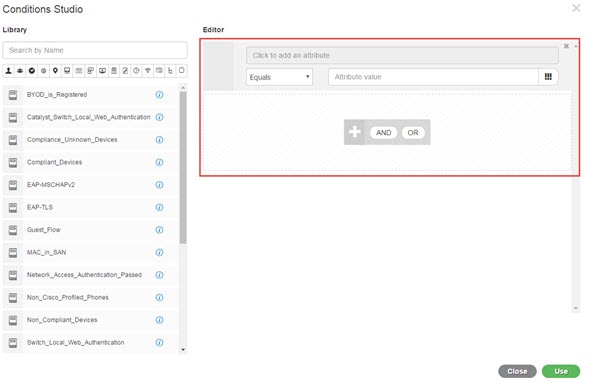

事前定義済みポリシー条件(スマート条件)

ポリシー条件は [条件スタジオ(Conditions Studio)] から作成され、[条件スタジオ ライブラリ(Conditions Studio Library)] から管理されます。初期インストール時に、Cisco ISE には事前定義されたスマート条件が含まれています。これらの条件は、ポリシー セットおよびルールの設定時に簡単に使用でき、さまざまなデフォルトおよび事前定義済みのポリシー セットや、認証および許可ルールで使用されます。これらの事前定義されたスマートな条件は、組織のニーズに基づいて編集、名前変更、削除することができます。カスタマイズされた条件の設定と既存の事前定義済み条件の詳細については、ポリシー条件 を参照してください。

|

[名前(Name)] |

説明 |

|---|---|

|

有線 802.1x(Wired 802.1X) |

|

|

無線 802.1x(Wireless 802.1X) |

|

|

有線 MAB |

|

|

Wireless_MAB |

|

|

WLC_Web_Authentication |

デバイス プロファイルで定義されている対応する Web 認証属性に従って、ワイヤレス LAN コントローラから Web 認証の要求を照合する条件。

|

|

Catalyst スイッチ ローカル Web 認証 |

|

|

ワイヤレス LAN コントローラ(WLC)ローカル Web 認証 |

|

|

Switch_Web_Authentication |

|

|

Switch_Local_Web_Authentication |

|

|

Non_Compliant_Devices |

セッション PostureStatus は [準拠(Compliant)] に相当 |

|

Non_Cisco_Profiled_Phones |

エンドポイント LogicalProfile は [IP フォン(IP Phones)] に相当 |

|

Network_Access_Authentication_Passed |

ネットワーク アクセス AuthenticationStatus は AuthenticationPassed に相当 |

|

MAC_in_SAN |

証明書のサブジェクト代替名は Radius Calling-Station-ID に相当 |

|

Guest_Flow |

ネットワーク アクセスの使用例は [ゲスト フロー(Guest Flow)] に相当 |

|

EAP-TLS |

ネットワーク アクセス EapAuthentication は EAP-TLS に相当 |

|

EAP-MSCHAPv2 |

ネットワーク アクセス EapAuthentication は EAP-MSCHAPv2 に相当 |

|

Compliant_Devices |

セッション PostureStatus は [準拠(Compliant)] に相当 |

|

Compliance_Unknown_Devices |

セッション PostureStatus は [不明(Unknown)] に相当 |

|

Catalyst_Switch_Local_Web_Authentication |

|

|

BYOD_is_Registered |

エンドポイント BYODRegistration は [はい(Yes)] に相当 |

ポリシー セット設定のガイドライン

認証および許可ポリシー フローを管理するためにポリシー セットを設定します。

ポリシー セット作成のためのガイドラインは、次のとおりです。

-

ルールは、名前、条件、結果を使用して設定されます。ポリシー セットを実装するには、認証ルールと許可ルールを定義する必要があります。作成した新しいポリシー セットと同様に、ISE で自動的にインストールされるデフォルトの事前設定済みポリシー セットは、既存のデフォルトの認証および許可ポリシー ルールで自動的に作成され、その後編集または補足できます。

-

条件は、[条件スタジオ(Conditions Studio)] のライブラリに保存され、その後複数のポリシー セットに使用できます。

ポリシー セットを設定する手順の概要

次に、認証、例外、および許可ルールを含む完全なポリシー セットを設定する手順を示します。

-

ISE をインストールすると、デフォルトの ISE 認証および許可ルールを含むデフォルトのポリシー セットが実装されます。デフォルト ポリシー セットには、認証と許可のための追加の柔軟な組み込みルール(デフォルトではない)も含まれています。これらのポリシーにルールを追加して、組み込みルールを削除および変更できますが、デフォルト ルールを削除することはできず、デフォルト ポリシー セットを削除することはできません。デフォルトおよび組み込みの設定の詳細については、ポリシーおよび条件の事前定義済み設定とデフォルト設定 を参照してください。

セットとルールをカスタマイズする場合は、まず独自の条件、ID ソース、セキュリティ グループ、許可プロファイルを作成します。または、作成しているポリシー セットを使用している間にカスタマイズを構成することもできます。たとえば、許可ポリシーにルールを追加する際に、[新しい許可プロファイルの作成(Create a New Authorization Profile)] を選択して、許可プロファイルをカスタマイズし、現在編集中のポリシー セットに追加することができます。

ポリシー セットの作成と管理

認証ルールと許可ルールを管理するには、まずそれらを含むポリシー セットを作成する必要があります。このタスクでは、ポリシー セットの作成方法について説明します。後続のタスクでは、ポリシー セットを更新し、認証および許可ルールを管理する方法について説明します。

手順

| ステップ 1 |

ネットワーク アクセス ポリシーの場合は、 を選択します。デバイス管理ポリシーの場合は、 を選択します。 |

||

| ステップ 2 |

いずれかの行の [アクション(Actions)] 列から、歯車アイコンをクリックし、ドロップダウン メニューから、必要に応じて、挿入オプションまたは複製オプションのいずれかを選択して新しいポリシー セットを挿入します。 |

||

| ステップ 3 |

[ステータス(Status)] 列から、現在の [ステータス(Status)] アイコンをクリックし、ドロップダウンリストから必要に応じてポリシー セットのステータスを更新します。ポリシー セットのステータスの詳細については、ポリシー セットのメイン ページ:構成時の設定 を参照してください。 |

||

| ステップ 4 |

テーブル内のポリシー セットの場合は、[ポリシー セット名(Policy Set Name)] または [説明(Description)] のセルをクリックして、フリーテキストを変更します。 |

||

| ステップ 5 |

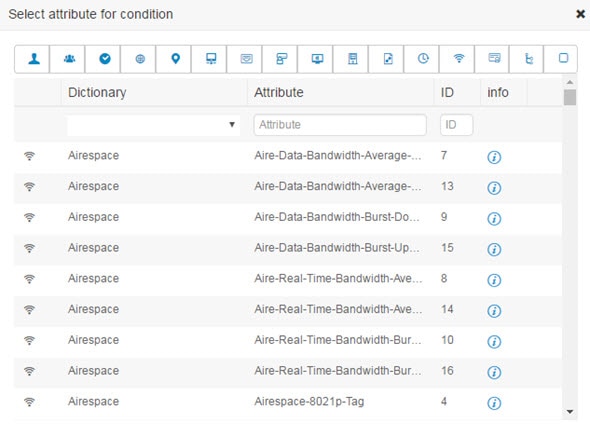

条件を追加または変更するには、[条件(Conditions)] 列のセルにカーソルを合わせ、 選択するすべての属性に「Equals」、「Not Equals」、「Matches」、「Starts With」、「Not Starts With」の演算子オプションが含まれているわけではありません。 「Matches」演算子は、ワイルドカードなしの正規表現(REGEX)をサポートし、使用します。

|

||

| ステップ 6 |

[許可されているプロトコル(Allowed Protocols)] 列で、このセットでフォローするプロトコルまたはサーバ順序(Radius または TACACS)を選択するか、または |

||

| ステップ 7 |

テーブルの右上にある [保存(Save)] をクリックします。 |

||

| ステップ 8 |

[表示(View)] 列から、 |

をクリックし、ホールドして、ドラッグ アンド ドロップします。

をクリックし、ホールドして、ドラッグ アンド ドロップします。

のマークが付いています。[ステータス(Status)]

のマークが付いています。[ステータス(Status)] のマークが付いています。[保存(Save)]

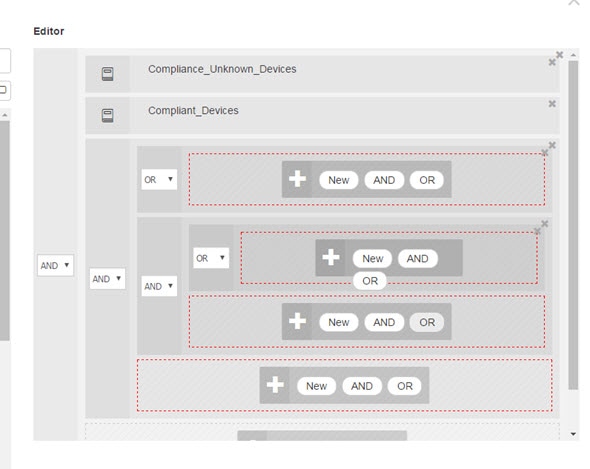

のマークが付いています。[保存(Save)] をクリックして、[条件スタジオ(Conditions Studio)] を開きます。[条件スタジオ(Conditions Studio)] から、スタジオにアクセスした特定のポリシー セットに使用されたポリシー ルールや、システム ライブラリで設定および維持されているその他のすべての条件を含め、ポリシー

ルールを構成するときにそれらの条件を使用するために、条件スタジオ条件のいずれかを編集します。

をクリックして、[条件スタジオ(Conditions Studio)] を開きます。[条件スタジオ(Conditions Studio)] から、スタジオにアクセスした特定のポリシー セットに使用されたポリシー ルールや、システム ライブラリで設定および維持されているその他のすべての条件を含め、ポリシー

ルールを構成するときにそれらの条件を使用するために、条件スタジオ条件のいずれかを編集します。

をクリックします。

をクリックします。

をクリックすると、[セット(Sets)] ビュー画面が開き、認証および許可ポリシーとポリシー例外を表示、管理、および更新できます。

をクリックすると、[セット(Sets)] ビュー画面が開き、認証および許可ポリシーとポリシー例外を表示、管理、および更新できます。

をクリックして [新しい許可されているプロトコルを作成(Create a New Allowed

をクリックして [新しい許可されているプロトコルを作成(Create a New Allowed

で表されます。

で表されます。

フィードバック

フィードバック