- はじめに

- スタートアップ ガイド

- ダッシュボードの設定

- Startup Wizard の使用

- IPS SSP の設定

- インターフェイスの設定

- ポリシーの設定

- シグニチャの定義

- Signature Wizard の使用

- イベント アクション規則の設定

- 異常検出の設定

- グローバル相関の設定

- SSH と証明書の設定

- Attack Response Controller でのブロッキングとレート制限の設定

- SNMP の設定

- 外部製品インターフェイスの設定

- センサーの管理

- センサーのモニタリング

- IPS SSP の初期化

- IPS SSP へのログイン

- Cisco IPS ソフトウェアについて

- IPS SSP のシステム イメージのインストール

- システム アーキテクチャについて

- シグニチャ エンジンについて

- トラブルシューティングのヒントと手順

- Cisco IPS 7.1 で使用されるオープン ソース ライセンス ファイル

- 用語集

- 索引

Cisco Intrusion Prevention System Device Manager コンフィギュレーション ガイド for IPS 7.1

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月7日

章のタイトル: イベント アクション規則の設定

イベント アクション規則の設定

(注) IPS SSP を搭載した Cisco ASA 5585-X は、現在のところ、Cisco IPS 7.1 をサポートする唯一のプラットフォームです。現時点では、他に IPS バージョン 7.1 をサポートしている Cisco IPS センサーはありません。

(注) IPS SSP を搭載した Cisco ASA 5585-X は、ASA 8.2(4.4) 以上および ASA 8.4(2) 以上でサポートされています。ASA 8.3(x) では、サポートされていません。

この章では、イベント アクション規則ポリシーの追加方法と、イベント アクション規則の設定方法について説明します。次の事項について説明します。

•![]() 「一般設定」

「一般設定」

セキュリティ ポリシーの概要

複数のセキュリティ ポリシーを作成して、個々の仮想センサーに適用できます。セキュリティ ポリシーは、シグニチャ定義ポリシー、イベント アクション規則ポリシー、異常検出ポリシー、それぞれ 1 つで構成されます。Cisco IPS には、sig0 というデフォルトのシグニチャ定義ポリシー、rules0 というデフォルトのイベント アクション規則ポリシー、ad0 というデフォルトの異常検出ポリシーが含まれています。デフォルト ポリシーを仮想センサーに割り当てるか、新しいポリシーを作成することができます。セキュリティ ポリシーを複数使用すると、さまざまな要件に基づいてセキュリティ ポリシーを作成し、このカスタマイズしたポリシーを VLAN または物理インターフェイスごとに適用できます。

イベント アクション規則コンポーネント

(注) [Event Action Rules] ペインでは、イベント アクション規則のポリシー作成と設定が行えます。イベント アクション規則の設定は、[IPS Policies] ペインの下半分でも行えます([Configuration] > [Policies] > [IPS Policies])。

ここでは、イベント アクション規則のさまざまなコンポーネントについて説明します。次の事項について説明します。

イベント アクション規則について

イベント アクション規則は、センサーのイベント アクション処理コンポーネントに設定する設定内容のグループです。これらの規則は、あるイベントが発生したときにセンサーが実行するアクションを指定します。

イベント アクション処理コンポーネントは、次の機能を担います。

(注) レート制限およびブロッキングは、IPv6 トラフィックではサポートされていません。ブロック イベント アクションまたはレート制限イベント アクションを指定してシグニチャを設定し、IPv6 トラフィックによってトリガーされた場合、アラートは生成されますが、アクションは実行されません。

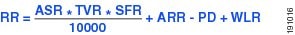

リスク レーティングの計算

リスク レーティング(RR)は、ネットワーク上の特定のイベントと関連するリスクの数値定量化を表す 0 ~ 100 の範囲の値です。この計算では、攻撃されているネットワーク資産(特定のサーバなど)の価値も考慮されるため、RR はシグニチャ単位(攻撃の重大度レーティングおよびシグニチャの忠実度レーティングを使用)およびサーバ単位(ターゲットの価値レーティングを使用)で設定されます。リスク レーティングは、複数の要素から計算され、設定される要素、収集される要素、および派生される要素を含みます。

(注) リスク レーティングは、シグニチャではなくアラートと関連付けられます。

リスク レーティングによって、注意する必要のあるアラートに優先順位を付けることができます。これらのリスク レーティング ファクタによって、成功した場合の攻撃の重大度、シグニチャの忠実度、グローバル相関データから得られた攻撃者の評価スコア、およびターゲット ホスト全体の主観的な価値が考慮されます。リスク レーティングは、evIdsAlert にレポートされます。

特定のイベントについてリスク レーティングを計算するときは、次の値が使用されます。

•![]() [Signature fidelity rating](SFR):ターゲットに関する具体的な情報がない場合に、このシグニチャをどの程度忠実に実行するのかに関連付ける重みを示します。シグニチャの忠実度レーティングは、シグニチャごとに設定され、シグニチャでイベントまたはシグニチャが記述している状態を検出する精度を示します。

[Signature fidelity rating](SFR):ターゲットに関する具体的な情報がない場合に、このシグニチャをどの程度忠実に実行するのかに関連付ける重みを示します。シグニチャの忠実度レーティングは、シグニチャごとに設定され、シグニチャでイベントまたはシグニチャが記述している状態を検出する精度を示します。

シグニチャの忠実度レーティングは、シグニチャ作成者によってシグニチャごとに計算されます。シグニチャ作成者は、ターゲットに関する裏付けとなる情報がない場合のシグニチャの精度について、ベースラインとなる信頼度を定義します。この信頼度は、分析中のパケットの配信を許可した場合に、検出された動作によってターゲット プラットフォームに与えられる、意図された影響の信頼度を表します。たとえば、きわめて具体的な規則(詳細な正規表現など)で記述されたシグニチャは、汎用的な規則で記述されたシグニチャより高いシグニチャの忠実度レーティングを持ちます。

(注) シグニチャの忠実度レーティングは、検出したイベントの危険性を示すものではありません。

•![]() [Attack severity rating](ASR):脆弱性の不正利用が成功した場合の重大度に関連する重み値。

[Attack severity rating](ASR):脆弱性の不正利用が成功した場合の重大度に関連する重み値。

攻撃の重大度レーティングは、シグニチャの Alert Severity パラメータ(informational、low、medium、または high)から得られます。攻撃の重大度レーティングは、シグニチャごとに設定され、検出されたイベントの危険性を示します。

(注) 攻撃の重大度レーティングは、イベント検出の精度を示すものではありません。

•![]() [Target value rating](TVR):ターゲットの知覚価値に関連する重み値。

[Target value rating](TVR):ターゲットの知覚価値に関連する重み値。

ターゲットの価値レーティングは、ネットワーク資産(IP アドレスによる)の重要度を示す、ユーザ設定可能な値です(0、low、medium、high、または mission critical)。価値の高い企業リソースにはより厳しく、あまり重要でないリソースにはより緩やかなセキュリティ ポリシーを開発できます。たとえば、デスクトップ ノードに割り当てるターゲットの価値レーティングよりも高いターゲットの価値レーティングを会社の Web サーバに割り当てることができます。この場合、会社の Web サーバに対する攻撃には、デスクトップ ノードに対する攻撃よりも高いリスク レーティングが付与されます。ターゲットの価値レーティングは、イベント アクション規則ポリシーで設定します。

•![]() [Attack relevance rating](ARR):ターゲット オペレーティング システムの関連性に関連する重み値。攻撃関連性レーティングは、アラート時点に決定される派生値です(relevant、unknown、または not relevant)。関連するオペレーティング システムは、シグニチャごとに設定されます。

[Attack relevance rating](ARR):ターゲット オペレーティング システムの関連性に関連する重み値。攻撃関連性レーティングは、アラート時点に決定される派生値です(relevant、unknown、または not relevant)。関連するオペレーティング システムは、シグニチャごとに設定されます。

•![]() [Promiscuous delta](PD):無差別モード時に全体的なリスク レーティング全体から削除できる、混合デルタに関連する重み値。混合デルタの範囲は、0 ~ 30 で、シグニチャごとに設定されます。

[Promiscuous delta](PD):無差別モード時に全体的なリスク レーティング全体から削除できる、混合デルタに関連する重み値。混合デルタの範囲は、0 ~ 30 で、シグニチャごとに設定されます。

(注) トリガー パケットがインラインでない場合、混合デルタはレーティングから削除されます。

•![]() [Watch list rating](WLR):CSA MC ウォッチ リストに関連する 0 ~ 100 の範囲の重み値(CSA MC では範囲 0 ~ 35 だけを使用)。アラートの攻撃者がウォッチ リストに存在する場合、この攻撃者のウォッチ リスト評価がレーティングに追加されます。

[Watch list rating](WLR):CSA MC ウォッチ リストに関連する 0 ~ 100 の範囲の重み値(CSA MC では範囲 0 ~ 35 だけを使用)。アラートの攻撃者がウォッチ リストに存在する場合、この攻撃者のウォッチ リスト評価がレーティングに追加されます。

図 9-1 にリスク レーティングの数式を示します。

グローバル相関の詳細については、「グローバル相関の設定」を参照してください。

脅威レーティングについて

脅威レーティングは、実行されたイベント アクションによって低下されたリスク レーティングです。ロギングされないイベント アクションには、脅威レーティングの調整があります。すべてのイベント アクションのうちで最大の脅威レーティングがリスク レーティングから差し引かれます。

•![]() Deny Attacker Victim Pair Inline:40

Deny Attacker Victim Pair Inline:40

イベント アクション オーバーライドの概要

イベント アクション オーバーライドを追加すると、イベントのリスク レーティングに基づいて、そのイベントに関連付けられているアクションを変更できます。イベント アクション オーバーライドは、各シグニチャを個別に設定しないで、グローバルにイベント アクションを追加する方法です。各イベント アクションには、関連付けられたリスク レーティング範囲があります。シグニチャ イベントが発生し、そのイベントのリスク レーティングがイベント アクションの範囲内に入っていた場合、そのアクションがイベントに追加されます。たとえば、リスク レーティングが 85 以上のすべてのイベントで SNMP トラップを生成させる場合、[ Request SNMP Trap ] のリスク レーティングに 85 ~ 100 を設定します。アクション オーバーライドを使用しない場合は、イベント アクション オーバーライド コンポーネント全体をディセーブルにできます。

(注) 接続ブロックとネットワーク ブロックは、適応型セキュリティ アプライアンスではサポートされません。適応型セキュリティ アプライアンスでは、追加の接続情報があるホスト ブロックだけがサポートされます。

イベント アクション フィルタについて

イベント アクション フィルタは順序リストとして処理され、フィルタはリスト内で上下に移動できます。フィルタによって、センサーは、イベントに応答して特定のアクションを実行できます。すべてのアクションを実行したり、イベント全体を削除したりする必要はありません。フィルタは、イベントからアクションを削除することで機能します。1 つのイベントからすべてのアクションを削除するフィルタは、イベントを効率的に消費します。

(注) スイープ シグニチャをフィルタリングする場合は、宛先アドレスをフィルタリングしないことを推奨します。複数の宛先アドレスがある場合、最後のアドレスだけがフィルタとの照合に使用されます。

イベント アクションのサマライズ

サマライズで基本集約機能によって複数のイベントを 1 つのアラートにまとめることにより、センサーから送信されるアラートの量が削減されます。また、シグニチャごとに特別なパラメータを指定することにより、アラートの処理方法をさまざまに変更できます。各シグニチャは、優先される正常な動作を反映するデフォルトを使用して作成されます。一方、各シグニチャを調整して、エンジンのタイプごとに定められた制約の範囲内でこのデフォルトの動作を変更することは可能です。

アラートを生成しないアクション(拒否、ブロック、TCP リセット)の場合は、サマライズなしで各シグニチャ イベントのフィルタを通過します。アラートを生成するアクションは、このサマライズされるアラートに対しては実行されません。代わりに、サマリー アラート 1 つに対してアクションが適用されてからフィルタを通されます。

その他のアラート アクションのいずれかを選択し、このアクションをフィルタリングで除外しなかった場合、そのアラートは、[Product Alert] を選択しなくても作成されます。アラートを作成させないためには、アラートを生成するすべてのアクションをフィルタリングによって除外する必要があります。

Meta エンジンがコンポーネント イベントを処理してから、サマライズおよびイベント アクションは処理されます。これによって、センサーは一連のイベントで疑わしいアクティビティが発生していないかどうかを監視できます。

イベント アクションの集約

基本集約機能には 2 種類の動作モードがあります。簡易モードでは、アラートが送信されるまでに満たす必要のある、単一シグニチャのヒット数のしきい値を設定します。一方、高度なモードでは、各インターバルにおけるヒット数がカウントされます。このモードでは、センサーは、1 秒あたりのヒット数を追跡し、そのしきい値に達した場合のみアラートを送信します。この例で、ヒットとは基本的にはアラートを示す一方で、ヒット数がしきい値を超過するまでは、センサーからアラートとして送信されることのないイベントを表す用語です。

•![]() [Fire All]:シグニチャがトリガーされるたびにアラートを起動します。サマライズにしきい値を設定した場合は、サマライズの発生までは、実行のたびにアラートが起動されます。サマライズが開始されると、各アドレス セットでサマリー間隔ごとにアラート 1 つだけが起動されます。その他のアドレス セットに対するアラートは、すべて表示されるか、個別にサマライズされます。該当のシグニチャで一定期間アラートがないと、シグニチャは Fire All モードに戻ります。

[Fire All]:シグニチャがトリガーされるたびにアラートを起動します。サマライズにしきい値を設定した場合は、サマライズの発生までは、実行のたびにアラートが起動されます。サマライズが開始されると、各アドレス セットでサマリー間隔ごとにアラート 1 つだけが起動されます。その他のアドレス セットに対するアラートは、すべて表示されるか、個別にサマライズされます。該当のシグニチャで一定期間アラートがないと、シグニチャは Fire All モードに戻ります。

•![]() [Summary]:シグニチャが最初にトリガーされたときにアラートを起動し、それ以降は、サマリー間隔の期間ごとにそのシグニチャの追加のアラートをサマライズします。各アドレス セットでサマリー間隔ごとにアラート 1 つだけが起動されます。グローバル サマリーのしきい値に達すると、シグニチャは Global Summarization モードに入ります。

[Summary]:シグニチャが最初にトリガーされたときにアラートを起動し、それ以降は、サマリー間隔の期間ごとにそのシグニチャの追加のアラートをサマライズします。各アドレス セットでサマリー間隔ごとにアラート 1 つだけが起動されます。グローバル サマリーのしきい値に達すると、シグニチャは Global Summarization モードに入ります。

•![]() [Global Summarization]:サマリー間隔ごとに 1 つのアラートが起動されます。シグニチャは、グローバル サマライズ用に事前設定できます。

[Global Summarization]:サマリー間隔ごとに 1 つのアラートが起動されます。シグニチャは、グローバル サマライズ用に事前設定できます。

•![]() [Fire Once]:アドレス セットごとに 1 つのアラートが起動されます。このモードは Global Summarization モードにアップグレードできます。

[Fire Once]:アドレス セットごとに 1 つのアラートが起動されます。このモードは Global Summarization モードにアップグレードできます。

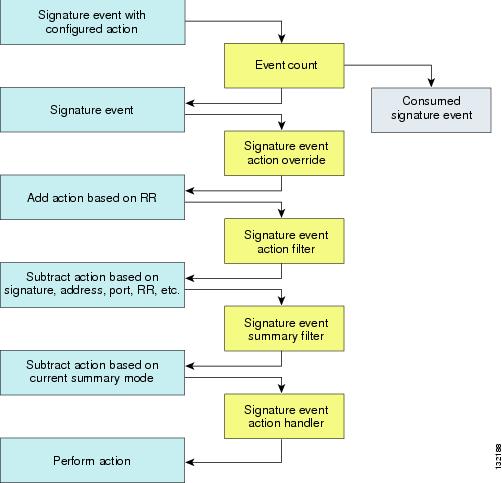

シグニチャ イベント アクション プロセッサ

シグニチャ イベント アクション プロセッサは、アラーム チャネル内のシグニチャ イベントから、シグニチャ イベント アクション オーバーライド、シグニチャ イベント アクション フィルタ、およびシグニチャ イベント アクション ハンドラを経由する処理までのデータ フローを調整します。次のコンポーネントで構成されています。

SensorApp 検査パスからシグニチャ イベント処理にシグニチャ イベントを通知する領域を表すユニット。

リスク レーティング値に基づいてアクションを追加します。シグニチャ イベント アクション オーバーライドは、設定したリスク レーティングしきい値の範囲に入るすべてのシグニチャに適用されます。各シグニチャ イベント アクション オーバーライドは独立しており、アクション タイプごとに個別の設定値を持ちます。

シグニチャ イベントのシグニチャ ID、アドレス、およびリスク レーティングに基づいてアクションを削除します。シグニチャ イベント アクション フィルタへの入力は、シグニチャ イベント アクション オーバーライドによって追加される可能性のあるアクションを持つシグニチャ イベントです。

(注) シグニチャ イベント アクション フィルタが実行できるのはアクションの削除だけであり、新しいアクションの追加はできません。

シグニチャ イベント アクション フィルタには、次のパラメータが適用されます。

要求されたアクションを実行します。シグニチャ イベント アクション ハンドラからの出力は、実行中のアクションであり、イベント ストアに evIdsAlert が書き込まれる場合があります。

図 9-2 に、シグニチャ イベント アクション プロセッサを通過するシグニチャ イベントの論理フローと、このイベントのアクションで実行される操作を示します。これは、アラーム チャネルで受信された設定済みアクションを持つシグニチャ イベントで開始され、シグニチャ イベント アクション プロセッサの機能コンポーネントを通過するシグニチャ イベントに合わせて上から下へ流れます。

図 9-2 シグニチャ イベント アクション プロセッサを通過するシグニチャ イベント

リスク レーティングの計算の詳細については、「リスク レーティングの計算」を参照してください。

イベント アクション

Cisco IPS には、次のイベント アクションがあります。

–![]() [Product Alert]:イベントをアラートとしてイベント ストアに書き込みます。

[Product Alert]:イベントをアラートとしてイベント ストアに書き込みます。

(注) シグニチャのアラートをイネーブルにした場合、[Product Alert] アクションは自動的には行われません。イベント ストア内にアラートを生成させるには、[Product Alert] を選択する必要があります。2 個目のアクションを追加する場合にアラートをイベント ストアに送信させるには、[Product Alert] を含める必要があります。また、イベント アクションを設定するたびに、新しいリストが作成されて、古いリストと置換されます。シグニチャごとに必要なすべてのイベント アクションを含めてあることを確認してください。

(注) Produce Alert イベント アクションは、グローバル相関によってイベントのリスク評価が増加し、Deny Packet Inline または Deny Attacker Inline のいずれかのイベント アクションが追加されたときに、イベントに追加されます。

–![]() [Produce Verbose Alert]:攻撃パケットのエンコード ダンプをアラートに含めます。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。

[Produce Verbose Alert]:攻撃パケットのエンコード ダンプをアラートに含めます。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。

–![]() [Log Attacker Packets]:攻撃者のアドレスが含まれているパケットに対する IP ロギングを開始し、アラートを送信します。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。

[Log Attacker Packets]:攻撃者のアドレスが含まれているパケットに対する IP ロギングを開始し、アラートを送信します。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。

–![]() [Log Victim Packets]:攻撃対象のアドレスが含まれているパケットに対する IP ロギングを開始し、アラートを送信します。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。

[Log Victim Packets]:攻撃対象のアドレスが含まれているパケットに対する IP ロギングを開始し、アラートを送信します。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。

–![]() [Log Pair Packets]:攻撃者と攻撃対象のアドレスのペアが含まれているパケットに対する IP ロギングを開始します。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。

[Log Pair Packets]:攻撃者と攻撃対象のアドレスのペアが含まれているパケットに対する IP ロギングを開始します。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。

–![]() [Request SNMP Trap]:SNMP 通知を実行するよう、センサーの Notification Application コンポーネントに要求を送信します。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。このアクションを実装するには、センサーに SNMP が設定されている必要があります。

[Request SNMP Trap]:SNMP 通知を実行するよう、センサーの Notification Application コンポーネントに要求を送信します。このアクションによって、[Product Alert] が選択されていない場合でも、アラートがイベント ストアに書き込まれます。このアクションを実装するには、センサーに SNMP が設定されている必要があります。

–![]() [Deny Packet Inline](インラインのみ):パケットを終了させます。

[Deny Packet Inline](インラインのみ):パケットを終了させます。

(注) 保護されているため、[Deny Packet Inline] のイベント アクション オーバーライドは削除できません。そのオーバーライドを使用しない場合は、ディセーブルにします。

–![]() [Deny Connection Inline](インラインのみ):その TCP フロー上の現在のパケットと将来のパケットを終了させます。

[Deny Connection Inline](インラインのみ):その TCP フロー上の現在のパケットと将来のパケットを終了させます。

–![]() [Deny Attacker Victim Pair Inline](インラインのみ):指定された期間、この攻撃者と攻撃対象のアドレスのペアについては、現在のパケットおよび将来のパケットを送信しません。

[Deny Attacker Victim Pair Inline](インラインのみ):指定された期間、この攻撃者と攻撃対象のアドレスのペアについては、現在のパケットおよび将来のパケットを送信しません。

(注) 拒否アクションの場合は、[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [General Settings] を選択して、指定期間および拒否する攻撃者の最大数を設定してください。

–![]() [Deny Attacker Service Pair Inline](インラインのみ):指定された期間、この攻撃者のアドレスと攻撃対象のポートのペアについては、現在のパケットおよび将来のパケットを送信しません。

[Deny Attacker Service Pair Inline](インラインのみ):指定された期間、この攻撃者のアドレスと攻撃対象のポートのペアについては、現在のパケットおよび将来のパケットを送信しません。

–![]() [Deny Attacker Inline](インラインのみ):指定された期間、この攻撃者のアドレスから発生した現在のパケットおよび将来のパケットを終了させます。

[Deny Attacker Inline](インラインのみ):指定された期間、この攻撃者のアドレスから発生した現在のパケットおよび将来のパケットを終了させます。

センサーは、システムで拒否されている攻撃者のリストを維持します。拒否攻撃者リストからエントリを削除するには、攻撃者のリストを表示してリスト全体をクリアするか、期限切れになるまで待つことができます。タイマーは、エントリごとにスライドするタイマーです。したがって、攻撃者 A が拒否されているときに別の攻撃が発行されると、攻撃者 A のタイマーはリセットされ、そのタイマーの有効期限が切れるまで攻撃者 A は拒否された攻撃者リストに残ります。拒否された攻撃者のリストがいっぱいになり、新規エントリを追加することができない場合でも、パケットは拒否されます。

(注) これは最も厳しい拒否アクションです。単一の攻撃者アドレスからの現在および将来のパケットが拒否されます。拒否された攻撃者のエントリをすべてクリアするには、[Configuration] > [Sensor Monitoring] > [Time-Based Actions] > [Denied Attackers] > [Clear List] と選択すると、ネットワーク上でそれらのアドレスの許可が戻ります。

–![]() [Modify Packet Inline](インラインのみ):エンドポイントによるパケットの処理に関するあいまいさを取り除くために、パケット データを変更します。

[Modify Packet Inline](インラインのみ):エンドポイントによるパケットの処理に関するあいまいさを取り除くために、パケット データを変更します。

(注) イベント アクション フィルタまたはオーバーライドを追加するときは、[Modify Packet Inline] をアクションとして使用できません。

(注) IPv6 では、イベント アクション Request Block Host、Request Block Connection、Request Rate Limit をサポートしていません。

–![]() [Request Block Connection]:要求を ARC に送信して、この接続をブロックします。ブロッキング デバイスは、このアクションを実行するように設定されている必要があります。

[Request Block Connection]:要求を ARC に送信して、この接続をブロックします。ブロッキング デバイスは、このアクションを実行するように設定されている必要があります。

(注) 接続ブロックとネットワーク ブロックは、適応型セキュリティ アプライアンスではサポートされません。適応型セキュリティ アプライアンスでは、追加の接続情報があるホスト ブロックだけがサポートされます。

–![]() [Request Block Host]:要求を ARC に送信して、この攻撃者ホストをブロックします。ブロッキング デバイスは、このアクションを実行するように設定されている必要があります。

[Request Block Host]:要求を ARC に送信して、この攻撃者ホストをブロックします。ブロッキング デバイスは、このアクションを実行するように設定されている必要があります。

(注) ブロック アクションのブロック期間を設定するには、[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [General Settings] と選択します。

–![]() [Request Rate Limit]:レート制限要求を ARC に送信して、レート制限を実行します。レート制限デバイスは、このアクションを実行するように設定されている必要があります。

[Request Rate Limit]:レート制限要求を ARC に送信して、レート制限を実行します。レート制限デバイスは、このアクションを実行するように設定されている必要があります。

(注) [Request Rate Limit] は、選択した一連のシグニチャに適用されます。

–![]() [Reset TCP Connection]:TCP フローをハイジャックして終了する TCP リセットを送信します。Reset TCP Connection は、単一の接続を分析する TCP シグニチャに対してだけ機能します。スイープまたはフラッドに対しては機能しません。

[Reset TCP Connection]:TCP フローをハイジャックして終了する TCP リセットを送信します。Reset TCP Connection は、単一の接続を分析する TCP シグニチャに対してだけ機能します。スイープまたはフラッドに対しては機能しません。

[Deny Packet Inline] がアクションとして設定されているシグニチャまたは [Deny Packet Inline] をアクションとして追加するイベント アクション オーバーライドの場合は、次のアクションが実行される可能性があります。

Deny Packet Inline アクションは、アラートではドロップされたパケット アクションとして表されます。TCP 接続の Deny Packet Inline が発生すると、Deny Connection Inline アクションに自動的にアップグレードされ、アラートでは拒否されたフローとして表示されます。IPS でパケット 1 個だけを拒否した場合、TCP は同じパケットの再送信を試行し続けるため、IPS は接続全体を拒否して、再送信による成功を決して発生させません。

Deny Connection Inline が発生すると、IPS も一方向 TCP リセットを自動的に送信します。これは、アラートで送信された一方向 TCP リセットとして表示されます。IPS が接続を拒否する場合、IPS は、クライアント(通常は攻撃者)とサーバ(通常は攻撃対象)の両側にオープン接続を残します。オープン接続の数が多すぎると、攻撃される側でリソースの問題を引き起こすことがあります。したがって、IPS では、TCP リセットを攻撃対象に送信して攻撃される側(通常はサーバ)の接続を閉じます。これにより、攻撃される側のリソースが温存されます。別のネットワーク パスに接続をフェールオーバーして攻撃対象まで到達させることがないように、フェールオーバーも防止されます。IPS では、攻撃者側をオープンしたままにし、攻撃者からのすべてのトラフィックを拒否します。

•![]() 拒否攻撃者リストをクリアする手順およびブロックする期間を設定する手順については、「拒否攻撃者の設定およびモニタリング」を参照してください。

拒否攻撃者リストをクリアする手順およびブロックする期間を設定する手順については、「拒否攻撃者の設定およびモニタリング」を参照してください。

•![]() 指定期間および拒否攻撃者の最大数を設定する手順については、「一般設定」を参照してください。

指定期間および拒否攻撃者の最大数を設定する手順については、「一般設定」を参照してください。

•![]() Request Block Connection アクション、Request Block Host アクション、Request Rate Limit アクションを実装するようにブロッキング デバイスを設定する手順については、「Attack Response Controller でのブロッキングとレート制限の設定」を参照してください。

Request Block Connection アクション、Request Block Host アクション、Request Rate Limit アクションを実装するようにブロッキング デバイスを設定する手順については、「Attack Response Controller でのブロッキングとレート制限の設定」を参照してください。

•![]() レート制限の詳細については、「レート制限について」を参照してください。

レート制限の詳細については、「レート制限について」を参照してください。

•![]() SNMP トラップを設定する手順については、「SNMP トラップの設定」を参照してください。

SNMP トラップを設定する手順については、「SNMP トラップの設定」を参照してください。

イベント アクション規則ポリシーの設定

この項では、イベント アクション規則ポリシーの作成方法について説明します。次の項目を取り上げます。

•![]() 「[Event Action Rules] ペインのフィールド定義」

「[Event Action Rules] ペインのフィールド定義」

•![]() 「[Add Policy]/[Clone Policy] ダイアログボックスのフィールド定義」

「[Add Policy]/[Clone Policy] ダイアログボックスのフィールド定義」

•![]() 「イベント アクション規則ポリシーの追加、コピー、削除」

「イベント アクション規則ポリシーの追加、コピー、削除」

[Event Action Rules] ペイン

(注) イベント アクション規則ポリシーの追加、コピー、削除を行うには、管理者またはオペレータである必要があります。

[Event Action Rules] ペインで、イベント アクション規則ポリシーの追加、コピー、削除が行えます。デフォルトのイベント アクション規則ポリシーは rules0 です。ポリシーを追加すると、ポリシー インスタンスを作成する制御トランザクションがセンサーに送信されます。応答が成功すると、新しいポリシー インスタンスが [Event Action Rules] に追加されます。リソースの制約などによって制御トランザクションが失敗すると、エラー メッセージが表示されます。

プラットフォームで仮想ポリシーをサポートしていない場合、各コンポーネントにつき 1 つのインスタンスしか持てないため、ポリシーの新規作成や既存のポリシーの削除は行えません。この場合、[Add] ボタン、[Clone] ボタン、[Delete] ボタンはディセーブルになります。

[Event Action Rules] ペインのフィールド定義

[Event Action Rules] ペインには次のフィールドがあります。

•![]() [Policy Name]:このイベント アクション規則ポリシーの名前を指定します。

[Policy Name]:このイベント アクション規則ポリシーの名前を指定します。

•![]() [Assigned Virtual Sensor]:このイベント アクション規則ポリシーが割り当てられる仮想センサーを指定します。

[Assigned Virtual Sensor]:このイベント アクション規則ポリシーが割り当てられる仮想センサーを指定します。

[Add Policy]/[Clone Policy] ダイアログボックスのフィールド定義

イベント アクション規則ポリシーの追加、コピー、削除

イベント アクション規則ポリシーの追加、コピー、削除を行うには、次の手順に従います。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] と選択し、[Add] をクリックします。

[Configuration] > [Policies] > [Event Action Rules] と選択し、[Add] をクリックします。

ステップ 3![]() [Policy Name] フィールドにイベント アクション規則ポリシーの名前を入力します。

[Policy Name] フィールドにイベント アクション規則ポリシーの名前を入力します。

ヒント 変更を廃棄してダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 4![]() [OK] をクリックします。イベント アクション規則ポリシーが [Event Action Rules] ペインに表示されます。

[OK] をクリックします。イベント アクション規則ポリシーが [Event Action Rules] ペインに表示されます。

ステップ 5![]() 既存のイベント アクション規則ポリシーをコピーするには、ポリシーをリストから選択して [Clone] をクリックします。既存のイベント アクション規則ポリシー名に「_copy」を付加した名前で [Clone Policy] ダイアログボックスが表示されます。

既存のイベント アクション規則ポリシーをコピーするには、ポリシーをリストから選択して [Clone] をクリックします。既存のイベント アクション規則ポリシー名に「_copy」を付加した名前で [Clone Policy] ダイアログボックスが表示されます。

ステップ 6![]() [Policy Name] フィールドに、一意の名前を入力します。

[Policy Name] フィールドに、一意の名前を入力します。

ヒント 変更を廃棄してダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 7![]() [OK] をクリックします。コピーされたイベント アクション規則ポリシーが [Event Action Rules] ペインに表示されます。

[OK] をクリックします。コピーされたイベント アクション規則ポリシーが [Event Action Rules] ペインに表示されます。

ステップ 8![]() イベント アクション規則ポリシーを削除するには、ポリシーを選択して [Delete] をクリックします。[Delete Policy] ダイアログボックスが開き、このポリシーを恒久的に削除してよいかどうかを確認するメッセージが表示されます。

イベント アクション規則ポリシーを削除するには、ポリシーを選択して [Delete] をクリックします。[Delete Policy] ダイアログボックスが開き、このポリシーを恒久的に削除してよいかどうかを確認するメッセージが表示されます。

ステップ 9![]() [Yes] をクリックします。イベント アクション規則ポリシーが [Event Action Rules] ペインに表示されなくなります。

[Yes] をクリックします。イベント アクション規則ポリシーが [Event Action Rules] ペインに表示されなくなります。

[rules0] ペイン

[Event Action Rules (rules0)] ペインには 7 つのタブがあり、[Configuration] > [ Policies] > [Event Action Rules] ペインで追加したイベント アクション規則ポリシーについて、イベント アクション オーバーライド、イベント アクション フィルタ、ターゲットの価値レーティング、OS 識別、イベント変数、リスク カテゴリ、一般設定を設定できます。

イベント アクション規則の設定は、[Configuration] > [Policies] > [IPS Policies] ペインの下半分でも行えます。

(注) レート制限およびブロッキングは、IPv6 トラフィックではサポートされていません。ブロック イベント アクションまたはレート制限イベント アクションを指定してシグニチャを設定し、IPv6 トラフィックによってトリガーされた場合、アラートは生成されますが、アクションは実行されません。

イベント アクション オーバーライドの設定

この項では、イベント アクション オーバーライドの設定方法について説明します。次の項目を取り上げます。

•![]() 「[Event Action Overrides] タブ」

「[Event Action Overrides] タブ」

•![]() 「[Event Action Overrides] タブのフィールド定義」

「[Event Action Overrides] タブのフィールド定義」

•![]() 「[Add Event Action Override] および [Edit Event Action Override] ダイアログボックスのフィールド定義」

「[Add Event Action Override] および [Edit Event Action Override] ダイアログボックスのフィールド定義」

•![]() 「イベント アクション オーバーライドの追加、編集、削除、イネーブル化、ディセーブル化」

「イベント アクション オーバーライドの追加、編集、削除、イネーブル化、ディセーブル化」

[Event Action Overrides] タブ

(注) イベント アクション オーバーライドを追加または編集するには、管理者またはオペレータである必要があります。

[Event Action Overrides] タブでは、イベント アクション オーバーライドを追加することで、あるイベントの特定の詳細情報をもとにそのイベントに関連付けられたアクションを変更できます。

Deny Packet Inline について

[Deny Packet Inline] がアクションとして設定されているシグニチャまたは [Deny Packet Inline] をアクションとして追加するイベント アクション オーバーライドの場合は、次のアクションが実行される可能性があります。

[Deny Packet Inline] アクションは、アラート内では、ドロップされたパケットのアクションとして表されます。TCP 接続で発生した [Deny Packet Inline] は、[Deny Connection Inline] アクションに自動的にアップグレードされ、アラート内では、拒否されたフローとして表示されます。IPS でパケット 1 個だけを拒否した場合、TCP は同じパケットの再送信を試行し続けるため、IPS は接続全体を拒否して、再送信による成功を決して発生させません。

[Deny Connection Inline] が発生した場合、IPS は、TCP 一方向リセットの自動送信も行います。これは、送信された TCP 一方向リセットとしてアラート内に表示されます。IPS が接続を拒否する場合、IPS は、クライアント(通常は攻撃者)とサーバ(通常は攻撃対象)の両側にオープン接続を残します。オープン接続の数が多すぎると、攻撃される側でリソースの問題を引き起こすことがあります。したがって、IPS では、TCP リセットを攻撃対象に送信して攻撃される側(通常はサーバ)の接続を閉じます。これにより、攻撃される側のリソースが温存されます。別のネットワーク パスに接続をフェールオーバーして攻撃対象まで到達させることがないように、フェールオーバーも防止されます。IPS では、攻撃者側をオープンしたままにし、攻撃者からのすべてのトラフィックを拒否します。

[Event Action Overrides] タブのフィールド定義

[Event Action Overrides] タブには次のフィールドがあります。

•![]() [Use Event Action Overrides]:オンにすると、イネーブルにされたすべてのイベント アクションを使用できます。

[Use Event Action Overrides]:オンにすると、イネーブルにされたすべてのイベント アクションを使用できます。

•![]() [Risk Rating]:このイベント アクション オーバーライドのトリガーに使用するリスク レーティング レベルを指定します。このレベルに一致するリスク レーティングのイベントが発生すると、このイベント アクションがイベントに追加されます。

[Risk Rating]:このイベント アクション オーバーライドのトリガーに使用するリスク レーティング レベルを指定します。このレベルに一致するリスク レーティングのイベントが発生すると、このイベント アクションがイベントに追加されます。

•![]() [Actions to Add]:このイベント アクション オーバーライドの条件が満たされている場合にイベントに追加されるイベント アクションを指定します。

[Actions to Add]:このイベント アクション オーバーライドの条件が満たされている場合にイベントに追加されるイベント アクションを指定します。

[Add Event Action Override] および [Edit Event Action Override] ダイアログボックスのフィールド定義

[Add Event Action Override] および [Edit Event Action Override] ダイアログボックスには、次のフィールドがあります。

•![]() [Risk Rating]:このイベント アクション オーバーライドのトリガーに使用するリスク レーティング範囲をリスク低、中、高のいずれかに指定します。設定したリスクに対応するリスク レーティングを持つイベントが発生した場合は、このイベントにイベント アクションが追加されます。

[Risk Rating]:このイベント アクション オーバーライドのトリガーに使用するリスク レーティング範囲をリスク低、中、高のいずれかに指定します。設定したリスクに対応するリスク レーティングを持つイベントが発生した場合は、このイベントにイベント アクションが追加されます。

•![]() [Available Actions to Add]:このイベント アクション オーバーライドの条件が満たされている場合にイベントに追加されるイベント アクションを指定します。

[Available Actions to Add]:このイベント アクション オーバーライドの条件が満たされている場合にイベントに追加されるイベント アクションを指定します。

•![]() [Enabled]:チェックボックスをオンにすると、イベント アクション オーバーライドがトリガーされたときのアクションがイネーブルになります。

[Enabled]:チェックボックスをオンにすると、イベント アクション オーバーライドがトリガーされたときのアクションがイネーブルになります。

イベント アクション オーバーライドの追加、編集、削除、イネーブル化、ディセーブル化

イベント アクション オーバーライドの追加、編集、削除、イネーブル化、ディセーブル化を行うには、次の手順に従います。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Event Action Overrides] と選択します。

[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Event Action Overrides] と選択します。

ステップ 3![]() イベント アクション オーバーライドを作成するには、[Add] をクリックします。

イベント アクション オーバーライドを作成するには、[Add] をクリックします。

ステップ 4![]() [Risk Rating] ドロップダウン メニューから、このネットワーク資産のリスク レーティング範囲を割り当てます。

[Risk Rating] ドロップダウン メニューから、このネットワーク資産のリスク レーティング範囲を割り当てます。

ステップ 5![]() [Available Actions to Add] リストで、このイベント アクション オーバーライドが対応するイベント アクションをチェックします。

[Available Actions to Add] リストで、このイベント アクション オーバーライドが対応するイベント アクションをチェックします。

ステップ 6![]() オーバーライドでイネーブルにするアクションの [Enabled] チェックボックスをオンにします。

オーバーライドでイネーブルにするアクションの [Enabled] チェックボックスをオンにします。

ヒント 変更を廃棄して [Add Event Action Override] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 7![]() [OK] をクリックします。新しいイベント アクション オーバーライドが [Event Action Overrides] タブに表示されます。

[OK] をクリックします。新しいイベント アクション オーバーライドが [Event Action Overrides] タブに表示されます。

ステップ 8![]() [Use Event Action Overrides] チェックボックスをオンにします。

[Use Event Action Overrides] チェックボックスをオンにします。

(注) [Event Action Overrides] タブで [Use Event Action Overrides] チェックボックスをオンにする必要があります。そうしないと、設定した値に関係なく、どのイベント アクション オーバーライドもイネーブルになりません。

ステップ 9![]() 既存のイベント アクション オーバーライドを編集するには、リストから選択して [Edit] をクリックします。必要な変更を行います。

既存のイベント アクション オーバーライドを編集するには、リストから選択して [Edit] をクリックします。必要な変更を行います。

ヒント 変更を廃棄して、[Edit Event Action Override] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 10![]() [OK] をクリックします。編集したイベント アクション オーバーライドが [Event Action Overrides] タブに表示されます。

[OK] をクリックします。編集したイベント アクション オーバーライドが [Event Action Overrides] タブに表示されます。

ステップ 11![]() [Use Event Action Overrides] チェックボックスをオンにします。

[Use Event Action Overrides] チェックボックスをオンにします。

(注) [Event Action Overrides] タブで [Use Event Action Overrides] チェックボックスをオンにする必要があります。そうしないと、設定した値に関係なく、どのイベント アクション オーバーライドもイネーブルになりません。

ステップ 12![]() イベント アクション オーバーライドを削除するには、リストから選択して [Delete] をクリックします。イベント アクション オーバーライドが [Event Action Overrides] タブに表示されなくなります。

イベント アクション オーバーライドを削除するには、リストから選択して [Delete] をクリックします。イベント アクション オーバーライドが [Event Action Overrides] タブに表示されなくなります。

ステップ 13![]() イベント アクション オーバーライドをイネーブルまたはディセーブルにするには、リストから選択して [Edit] をクリックします。

イベント アクション オーバーライドをイネーブルまたはディセーブルにするには、リストから選択して [Edit] をクリックします。

ステップ 14![]() イベント アクション オーバーライドをディセーブルにするには、そのイベント アクション オーバーライドに割り当てた任意のイベント アクションの [Enabled] チェックボックスをクリアします。イベント アクション オーバーライドをイネーブルにするには、そのイベント アクション オーバーライドに割り当てた任意のイベント アクションの [Enabled] チェックボックスをオンにします。

イベント アクション オーバーライドをディセーブルにするには、そのイベント アクション オーバーライドに割り当てた任意のイベント アクションの [Enabled] チェックボックスをクリアします。イベント アクション オーバーライドをイネーブルにするには、そのイベント アクション オーバーライドに割り当てた任意のイベント アクションの [Enabled] チェックボックスをオンにします。

ヒント 変更を破棄するには、[Reset] をクリックします。

ステップ 15![]() [Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

[Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

イベント アクション フィルタの設定

ここでは、イベント アクション フィルタの設定方法について説明します。次の事項について説明します。

•![]() 「[Event Action Filters] タブのフィールド定義」

「[Event Action Filters] タブのフィールド定義」

•![]() 「[Add Event Action Filter] および [Edit Event Action Filter] ダイアログボックスのフィールド定義」

「[Add Event Action Filter] および [Edit Event Action Filter] ダイアログボックスのフィールド定義」

•![]() 「イベント アクション フィルタの追加、編集、削除、イネーブル化、ディセーブル化、および移動」

「イベント アクション フィルタの追加、編集、削除、イネーブル化、ディセーブル化、および移動」

[Event Action Filters] タブ

(注) イベント アクション フィルタを追加、編集、イネーブル化、ディセーブル化、または削除するには、管理者またはオペレータである必要があります。

(注) グローバル相関インスペクションおよびレピュテーション フィルタリング拒否機能では、IPv6 アドレスがサポートされていません。グローバル相関インスペクションでは、センサーは IPv6 アドレスのレピュテーション データを受信または処理しません。IPv6 アドレスのリスク レーティングは、グローバル相関インスペクション用に変更されません。同様に、ネットワーク参加には、IPv6 アドレスからの攻撃に関するイベント データは含まれていません。また、IPv6 アドレスは拒否リストに表示されません。

特定のアクションをイベントから削除するか、または、イベント全体を廃棄してセンサーによる今後の処理を回避するように、イベント アクション フィルタを設定できます。[Event Variables] ペインで定義した変数を使用して、フィルタのアドレスをグループ化できます。

(注) 文字列ではなく変数を使用していることを示すために、変数はドル記号($)で始める必要があります。「$」を付けないと、Bad source and destination エラーが生じます。

[Event Action Filters] タブのフィールド定義

[Event Action Filters] タブには、次のフィールドがあります。

•![]() [Name]:追加するフィルタの名前を付けることができます。リスト内で移動したり、必要に応じて非アクティブ リストに移動したりできるように、フィルタに名前を付ける必要があります。

[Name]:追加するフィルタの名前を付けることができます。リスト内で移動したり、必要に応じて非アクティブ リストに移動したりできるように、フィルタに名前を付ける必要があります。

•![]() [Enabled]:このフィルタがイネーブルになっているかどうかを示します。

[Enabled]:このフィルタがイネーブルになっているかどうかを示します。

•![]() [Sig ID]:このシグニチャに割り当てられた一意の数値を示します。この値により、センサーは特定のシグニチャを識別します。シグニチャの範囲を入力することもできます。

[Sig ID]:このシグニチャに割り当てられた一意の数値を示します。この値により、センサーは特定のシグニチャを識別します。シグニチャの範囲を入力することもできます。

•![]() [SubSig ID]:このサブシグニチャに割り当てられた一意の数値を示します。[subSig ID] によって、広範なシグニチャのより詳細なバージョンが識別されます。サブシグニチャ ID の範囲を入力することもできます。

[SubSig ID]:このサブシグニチャに割り当てられた一意の数値を示します。[subSig ID] によって、広範なシグニチャのより詳細なバージョンが識別されます。サブシグニチャ ID の範囲を入力することもできます。

•![]() [Attacker (IPv4/IPv6/port)]:攻撃パケットを送信するホストの IP アドレスまたはポート、あるいはその両方を示します。アドレスまたはポートの範囲を入力することもできます。

[Attacker (IPv4/IPv6/port)]:攻撃パケットを送信するホストの IP アドレスまたはポート、あるいはその両方を示します。アドレスまたはポートの範囲を入力することもできます。

•![]() [Victim (IPv4/IPv6/port)]:攻撃者ホストによって使用される IP アドレスまたはポート、あるいはその両方を示します。アドレスまたはポートの範囲を入力することもできます。

[Victim (IPv4/IPv6/port)]:攻撃者ホストによって使用される IP アドレスまたはポート、あるいはその両方を示します。アドレスまたはポートの範囲を入力することもできます。

•![]() [Risk Rating]:このイベント アクション フィルタをトリガーするために使用されるリスク レーティング範囲(0 ~ 100)を示します。イベントが発生し、そのリスク レーティングがここで設定した最小~最大範囲に入っていた場合、イベントはこのイベント フィルタの規則と比較して処理されます。

[Risk Rating]:このイベント アクション フィルタをトリガーするために使用されるリスク レーティング範囲(0 ~ 100)を示します。イベントが発生し、そのリスク レーティングがここで設定した最小~最大範囲に入っていた場合、イベントはこのイベント フィルタの規則と比較して処理されます。

•![]() [Actions to Subtract]:イベントの条件がイベント アクション フィルタの基準を満たしている場合に、イベントから削除されるアクションを示します。

[Actions to Subtract]:イベントの条件がイベント アクション フィルタの基準を満たしている場合に、イベントから削除されるアクションを示します。

[Add Event Action Filter] および [Edit Event Action Filter] ダイアログボックスのフィールド定義

(注) グローバル相関インスペクションおよびレピュテーション フィルタリング拒否機能では、IPv6 アドレスがサポートされていません。グローバル相関インスペクションでは、センサーは IPv6 アドレスのレピュテーション データを受信または処理しません。IPv6 アドレスのリスク レーティングは、グローバル相関インスペクション用に変更されません。同様に、ネットワーク参加には、IPv6 アドレスからの攻撃に関するイベント データは含まれていません。また、IPv6 アドレスは拒否リストに表示されません。

(注) レート制限およびブロッキングは、IPv6 トラフィックではサポートされていません。ブロック イベント アクションまたはレート制限イベント アクションを指定してシグニチャを設定し、IPv6 トラフィックによってトリガーされた場合、アラートは生成されますが、アクションは実行されません。

[Add Event Action Filters] および [Edit Event Action Filters] ダイアログボックスには、次のフィールドがあります。

•![]() [Name]:追加するフィルタの名前を付けることができます。リスト内で移動したり、必要に応じて非アクティブ リストに移動したりできるように、フィルタに名前を付ける必要があります。

[Name]:追加するフィルタの名前を付けることができます。リスト内で移動したり、必要に応じて非アクティブ リストに移動したりできるように、フィルタに名前を付ける必要があります。

•![]() [Enabled]:このフィルタをイネーブルにできます。

[Enabled]:このフィルタをイネーブルにできます。

•![]() [Signature ID]:このシグニチャに割り当てられた一意の数値を示します。この値により、センサーは特定のシグニチャを識別します。シグニチャの範囲を入力することもできます。

[Signature ID]:このシグニチャに割り当てられた一意の数値を示します。この値により、センサーは特定のシグニチャを識別します。シグニチャの範囲を入力することもできます。

•![]() [Subsignature ID]:このサブシグニチャに割り当てられた一意の数値を示します。サブシグニチャ ID によって、広範なシグニチャのより詳細なバージョンが識別されます。サブシグニチャ ID の範囲を入力することもできます。

[Subsignature ID]:このサブシグニチャに割り当てられた一意の数値を示します。サブシグニチャ ID によって、広範なシグニチャのより詳細なバージョンが識別されます。サブシグニチャ ID の範囲を入力することもできます。

•![]() [Attacker IPv4 Address]:攻撃パケットを送信したホストの IP アドレスを示します。アドレスの範囲を入力することもできます。

[Attacker IPv4 Address]:攻撃パケットを送信したホストの IP アドレスを示します。アドレスの範囲を入力することもできます。

•![]() [Attacker IPv6 Address]:攻撃パケットを送信したホストの攻撃者 IPv6 アドレスの範囲設定を次の形式で示します。

[Attacker IPv6 Address]:攻撃パケットを送信したホストの攻撃者 IPv6 アドレスの範囲設定を次の形式で示します。

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>]

例:2001:0db8:1234:1234:1234:1234:1234:1234,2001:0db8:1234:1234:1234:1234:1234:8888。範囲内の 2 番目の IPv6 アドレスは、最初の IPv6 アドレス以上でなければなりません。

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

•![]() [Attacker Port]:攻撃者ホストによって使用されるポートを示します。これは、攻撃パケットの発信元のポートです。ポートの範囲を入力することもできます。

[Attacker Port]:攻撃者ホストによって使用されるポートを示します。これは、攻撃パケットの発信元のポートです。ポートの範囲を入力することもできます。

•![]() [VictimIPv4 Address]:攻撃されているホスト(攻撃パケットの受信者)の IP アドレスを示します。アドレスの範囲を入力することもできます。

[VictimIPv4 Address]:攻撃されているホスト(攻撃パケットの受信者)の IP アドレスを示します。アドレスの範囲を入力することもできます。

•![]() [VictimIPv6 Address]:攻撃されているホスト(攻撃パケットの受信者)の攻撃対象 IPv6 アドレスの範囲設定を次の形式で示します。

[VictimIPv6 Address]:攻撃されているホスト(攻撃パケットの受信者)の攻撃対象 IPv6 アドレスの範囲設定を次の形式で示します。

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>]

例:2001:0db8:1234:1234:1234:1234:1234:1234,2001:0db8:1234:1234:1234:1234:1234:8888。範囲内の 2 番目の IPv6 アドレスは、最初の IPv6 アドレス以上でなければなりません。

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

•![]() [Victim Port]:攻撃パケットを受信したポートを示します。ポートの範囲を入力することもできます。

[Victim Port]:攻撃パケットを受信したポートを示します。ポートの範囲を入力することもできます。

•![]() [Risk Rating]:このイベント アクション フィルタをトリガーするために使用されるリスク レーティング範囲(0 ~ 100)を示します。イベントが発生し、そのリスク レーティングがここで設定した最小-最大範囲に入っていた場合、イベントはこのイベント フィルタの規則と比較して処理されます。

[Risk Rating]:このイベント アクション フィルタをトリガーするために使用されるリスク レーティング範囲(0 ~ 100)を示します。イベントが発生し、そのリスク レーティングがここで設定した最小-最大範囲に入っていた場合、イベントはこのイベント フィルタの規則と比較して処理されます。

•![]() [Actions to Subtract]:[Edit Actions] ダイアログボックスを開き、イベントの条件がイベント アクション フィルタの基準を満たす場合にイベントから削除する必要があるアクションを選択できます。

[Actions to Subtract]:[Edit Actions] ダイアログボックスを開き、イベントの条件がイベント アクション フィルタの基準を満たす場合にイベントから削除する必要があるアクションを選択できます。

–![]() [Active]:フィルタリング イベントで有効になるように、フィルタをフィルタ リストに追加できます。

[Active]:フィルタリング イベントで有効になるように、フィルタをフィルタ リストに追加できます。

–![]() [OS Relevance]:攻撃が攻撃対象のオペレーティング システムに関係しないイベントをフィルタリングして除外できます。

[OS Relevance]:攻撃が攻撃対象のオペレーティング システムに関係しないイベントをフィルタリングして除外できます。

–![]() [Deny Percentage]:攻撃者拒否機能で拒否するパケットのパーセンテージを判別します。有効な範囲は 0 ~ 100 です。デフォルトは 100% です。

[Deny Percentage]:攻撃者拒否機能で拒否するパケットのパーセンテージを判別します。有効な範囲は 0 ~ 100 です。デフォルトは 100% です。

–![]() [Stop on Match]:このイベントがイベント アクション フィルタ リストの残りのフィルタと比較して処理されるかどうかを決定します。[No] に設定すると、残りのフィルタは、Stop フラグが検出されるまで一致のために処理されます。[Yes] に設定すると、これ以上の処理は行われません。このフィルタによって指定されるアクションは削除され、残りのアクションが実行されます。

[Stop on Match]:このイベントがイベント アクション フィルタ リストの残りのフィルタと比較して処理されるかどうかを決定します。[No] に設定すると、残りのフィルタは、Stop フラグが検出されるまで一致のために処理されます。[Yes] に設定すると、これ以上の処理は行われません。このフィルタによって指定されるアクションは削除され、残りのアクションが実行されます。

イベント アクション フィルタの追加、編集、削除、イネーブル化、ディセーブル化、および移動

(注) グローバル相関インスペクションおよびレピュテーション フィルタリング拒否機能では、IPv6 アドレスがサポートされていません。グローバル相関インスペクションでは、センサーは IPv6 アドレスのレピュテーション データを受信または処理しません。IPv6 アドレスのリスク レーティングは、グローバル相関インスペクション用に変更されません。同様に、ネットワーク参加には、IPv6 アドレスからの攻撃に関するイベント データは含まれていません。また、IPv6 アドレスは拒否リストに表示されません。

(注) レート制限およびブロッキングは、IPv6 トラフィックではサポートされていません。ブロック イベント アクションまたはレート制限イベント アクションを指定してシグニチャを設定し、IPv6 トラフィックによってトリガーされた場合、アラートは生成されますが、アクションは実行されません。

イベント アクション フィルタを追加、編集、削除、イネーブル化、ディセーブル化、および移動するには、次の手順を実行します。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Event Action Filters] と選択し、[Add] をクリックします。

[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Event Action Filters] と選択し、[Add] をクリックします。

ステップ 3![]() [Name] フィールドに、イベント アクション フィルタの名前を入力します。デフォルトの名前が指定されていますが、より意味のある名前に変更できます。

[Name] フィールドに、イベント アクション フィルタの名前を入力します。デフォルトの名前が指定されていますが、より意味のある名前に変更できます。

ステップ 4![]() [Enabled] フィールドで、[Yes] オプション ボタンをクリックしてフィルタをイネーブルにします。

[Enabled] フィールドで、[Yes] オプション ボタンをクリックしてフィルタをイネーブルにします。

ステップ 5![]() [Signature ID] フィールドに、このフィルタを適用するすべてのシグニチャのシグニチャ ID を入力します。リスト(2001, 2004)、範囲(2001-2004)、または [Event Variables] タブで定義したいずれかの SIG 変数を使用できます。変数の前には $ を付けます。

[Signature ID] フィールドに、このフィルタを適用するすべてのシグニチャのシグニチャ ID を入力します。リスト(2001, 2004)、範囲(2001-2004)、または [Event Variables] タブで定義したいずれかの SIG 変数を使用できます。変数の前には $ を付けます。

ステップ 6![]() [SubSignature ID] フィールドには、このフィルタを適用するサブシグニチャのサブシグニチャ ID を入力します。

[SubSignature ID] フィールドには、このフィルタを適用するサブシグニチャのサブシグニチャ ID を入力します。

ステップ 7![]() [Attacker IPv4 Address] フィールドに、送信元ホストの IP アドレスを入力します。[Event Variables] タブで定義した変数を使用できます。変数の前には $ を付けます。アドレスの範囲(たとえば、0.0.0.0-255.255.255.255)を入力することもできます。

[Attacker IPv4 Address] フィールドに、送信元ホストの IP アドレスを入力します。[Event Variables] タブで定義した変数を使用できます。変数の前には $ を付けます。アドレスの範囲(たとえば、0.0.0.0-255.255.255.255)を入力することもできます。

ステップ 8![]() [Attacker IPv6 Address] フィールドに、送信元ホストの攻撃者 IPv6 アドレスの範囲設定を次の形式で入力します。

[Attacker IPv6 Address] フィールドに、送信元ホストの攻撃者 IPv6 アドレスの範囲設定を次の形式で入力します。

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>].

範囲内の 2 番目の IPv6 アドレスは、最初の IPv6 アドレス以上でなければなりません。

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

[Event Variables] タブで定義した変数を使用することもできます。変数の前には $ を付けます。

ステップ 9![]() [Attacker Port] フィールドに、攻撃者が攻撃パケットを送信するために使用するポート番号を入力します。

[Attacker Port] フィールドに、攻撃者が攻撃パケットを送信するために使用するポート番号を入力します。

ステップ 10![]() [Victim IPv4 Address] フィールドに、受信者ホストの IP アドレスを入力します。

[Victim IPv4 Address] フィールドに、受信者ホストの IP アドレスを入力します。

[Event Variables] タブで変数を定義した場合は、いずれかの変数を使用できます。変数の前には $ を付けます。アドレスの範囲(たとえば、0.0.0.0-255.255.255.255)を入力することもできます。

ステップ 11![]() [Victim IPv6 Address] フィールドに、受信者ホストの IPv6 アドレス範囲設定を次の形式で入力します。

[Victim IPv6 Address] フィールドに、受信者ホストの IPv6 アドレス範囲設定を次の形式で入力します。

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>].

範囲内の 2 番目の IPv6 アドレスは、最初の IPv6 アドレス以上でなければなりません。

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

[Event Variables] タブで定義した変数を使用できます。変数の前には $ を付けます。

ステップ 12![]() [Victim Port] フィールドに、攻撃対象ホストが攻撃パケットを受信するために使用するポート番号を入力します。

[Victim Port] フィールドに、攻撃対象ホストが攻撃パケットを受信するために使用するポート番号を入力します。

ステップ 13![]() [Risk Rating] フィールドに、このフィルタのリスク レーティング範囲を入力します。イベントのリスク レーティングが指定した範囲内に入る場合は、イベントは、このフィルタの基準と比較して処理されます。

[Risk Rating] フィールドに、このフィルタのリスク レーティング範囲を入力します。イベントのリスク レーティングが指定した範囲内に入る場合は、イベントは、このフィルタの基準と比較して処理されます。

ステップ 14![]() [Actions to Subtract] フィールドで、メモ アイコンをクリックして [Edit Actions] ダイアログボックスを開きます。イベントからこのフィルタを削除するアクションのチェックボックスをオンにします。

[Actions to Subtract] フィールドで、メモ アイコンをクリックして [Edit Actions] ダイアログボックスを開きます。イベントからこのフィルタを削除するアクションのチェックボックスをオンにします。

ヒント リストで複数のイベント アクションを選択するには、Ctrl キーを押します。

ステップ 15![]() [Active] フィールドで、[Yes] オプション ボタンをクリックして、フィルタリング イベントで有効になるようにこのフィルタをリストに追加します。

[Active] フィールドで、[Yes] オプション ボタンをクリックして、フィルタリング イベントで有効になるようにこのフィルタをリストに追加します。

ステップ 16![]() [OS Relevance] ドロップダウン リストで、アラートが標的対象であると識別されたオペレーティング システムに関連しているかどうかを知る必要があるかどうかを選択します。

[OS Relevance] ドロップダウン リストで、アラートが標的対象であると識別されたオペレーティング システムに関連しているかどうかを知る必要があるかどうかを選択します。

ステップ 17![]() [Deny Percentage] フィールドに、攻撃者拒否機能で拒否するパケットのパーセンテージを入力します。デフォルトは 100% です。

[Deny Percentage] フィールドに、攻撃者拒否機能で拒否するパケットのパーセンテージを入力します。デフォルトは 100% です。

ステップ 18![]() [Stop on Match] フィールドで、次のいずれかのオプション ボタンをクリックします。

[Stop on Match] フィールドで、次のいずれかのオプション ボタンをクリックします。

a.![]() [Yes]:この特定のフィルタのアクションを削除した後で、Event Action Filters コンポーネントで処理を停止します。残りのフィルタは処理されません。そのため、追加のアクションをイベントから削除できません。

[Yes]:この特定のフィルタのアクションを削除した後で、Event Action Filters コンポーネントで処理を停止します。残りのフィルタは処理されません。そのため、追加のアクションをイベントから削除できません。

ステップ 19![]() [Comments] フィールドに、このフィルタの目的やこのフィルタを特定の方法で設定した理由など、このフィルタとともに格納するコメントを入力します。

[Comments] フィールドに、このフィルタの目的やこのフィルタを特定の方法で設定した理由など、このフィルタとともに格納するコメントを入力します。

ヒント 変更を廃棄し、[Add Event Action Filter] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 20![]() [OK] をクリックします。これで、[Event Action Filters] タブのリストに新規イベント アクション フィルタが表示されます。

[OK] をクリックします。これで、[Event Action Filters] タブのリストに新規イベント アクション フィルタが表示されます。

ステップ 21![]() 既存のイベント アクション フィルタを編集するには、リストで選択して、[Edit] をクリックします。

既存のイベント アクション フィルタを編集するには、リストで選択して、[Edit] をクリックします。

ヒント 変更を廃棄して、[Edit Event Action Filter] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 23![]() [OK] をクリックします。これで、[Event Action Filters] タブのリストに編集したイベント アクション フィルタが表示されます。

[OK] をクリックします。これで、[Event Action Filters] タブのリストに編集したイベント アクション フィルタが表示されます。

ステップ 24![]() イベント アクション フィルタを削除するには、リストで選択して、[Delete] をクリックします。[Event Action Filters] タブのリストにイベント アクション フィルタが表示されなくなります。

イベント アクション フィルタを削除するには、リストで選択して、[Delete] をクリックします。[Event Action Filters] タブのリストにイベント アクション フィルタが表示されなくなります。

ステップ 25![]() イベント アクション フィルタをリストで上下に移動するには、選択してから、[Move Up] または [Move Down] 矢印アイコンをクリックします。

イベント アクション フィルタをリストで上下に移動するには、選択してから、[Move Up] または [Move Down] 矢印アイコンをクリックします。

ヒント 変更を破棄するには、[Reset] をクリックします。

ステップ 26![]() [Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

[Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

IPv4 ターゲットの価値レーティングの設定

ここでは、IPv4 ターゲットの価値レーティングの設定方法について説明します。次の事項について説明します。

•![]() 「[IPv4 Target Value Rating] タブ」

「[IPv4 Target Value Rating] タブ」

•![]() 「[IPv4 Target Value Rating] タブのフィールド定義」

「[IPv4 Target Value Rating] タブのフィールド定義」

•![]() 「[Add and Edit Target Value Rating] ダイアログボックスのフィールド定義」

「[Add and Edit Target Value Rating] ダイアログボックスのフィールド定義」

•![]() 「IPv4 ターゲットの価値レーティングの追加、編集、および削除」

「IPv4 ターゲットの価値レーティングの追加、編集、および削除」

[IPv4 Target Value Rating] タブ

(注) ターゲット値レーティングを追加、編集、または削除するには、管理者またはオペレータである必要があります。

ネットワーク資産にターゲットの価値レーティングを割り当てることができます。ターゲットの価値レーティングは、各アラートのリスク レーティング値の計算に使用される要素の 1 つです。異なるターゲットに異なるターゲットの価値レーティングを割り当てることができます。イベントのリスク レーティングが高いほど、より厳しいシグニチャ イベント アクションがトリガーされます。

[IPv4 Target Value Rating] タブのフィールド定義

[IPv4 Target Value Rating] タブには、次のフィールドがあります。

•![]() [Target Value Rating (TVR)]:このネットワーク資産に割り当てられた価値を示します。値には、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] があります。

[Target Value Rating (TVR)]:このネットワーク資産に割り当てられた価値を示します。値には、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] があります。

•![]() [Target IP Address]:ターゲットの価値レーティングを使用してプライオリティを指定するネットワーク資産の IP アドレスを示します。

[Target IP Address]:ターゲットの価値レーティングを使用してプライオリティを指定するネットワーク資産の IP アドレスを示します。

[Add and Edit Target Value Rating] ダイアログボックスのフィールド定義

[Add and Edit Target Value Rating] ダイアログボックスには、次のフィールドがあります。

•![]() [Target Value Rating (TVR)]:このネットワーク資産に値を割り当てることができます。値には、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] があります。

[Target Value Rating (TVR)]:このネットワーク資産に値を割り当てることができます。値には、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] があります。

•![]() [Target IPv4 Address(es)]:ターゲットの価値レーティングを使用してプライオリティを指定するネットワーク資産の IP アドレスを示します。

[Target IPv4 Address(es)]:ターゲットの価値レーティングを使用してプライオリティを指定するネットワーク資産の IP アドレスを示します。

IPv4 ターゲットの価値レーティングの追加、編集、および削除

ネットワーク資産の IPv4 ターゲットの価値レーティングを追加、編集、および削除するには、次の手順を実行します。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] > [rules0] > [IPv4 Target Value Rating] と選択し、[Add] をクリックします。

[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [IPv4 Target Value Rating] と選択し、[Add] をクリックします。

ステップ 3![]() 資産の新規グループにターゲットの価値レーティングを割り当てるには、次の手順を実行します。

資産の新規グループにターゲットの価値レーティングを割り当てるには、次の手順を実行します。

a.![]() [Target Value Rating (TVR)] ドロップダウン リストで、レーティングを選択します。値は、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] です。

[Target Value Rating (TVR)] ドロップダウン リストで、レーティングを選択します。値は、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] です。

b.![]() [Target IPv4 Address(es)] フィールドに、ネットワーク資産の IP アドレスを入力します。IP アドレスの範囲を入力するには、範囲内で最も小さいアドレス、その後にハイフンを入力してから、最も大きいアドレスを入力します。たとえば、10.10.2.1-10.10.2.30 です。

[Target IPv4 Address(es)] フィールドに、ネットワーク資産の IP アドレスを入力します。IP アドレスの範囲を入力するには、範囲内で最も小さいアドレス、その後にハイフンを入力してから、最も大きいアドレスを入力します。たとえば、10.10.2.1-10.10.2.30 です。

ヒント 変更を廃棄し、[Add Target Value Rating] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 4![]() [OK] をクリックします。新規資産の新しいターゲットの価値レーティングが、[IPv4 Target Value Rating] タブのリストに表示されます。

[OK] をクリックします。新規資産の新しいターゲットの価値レーティングが、[IPv4 Target Value Rating] タブのリストに表示されます。

ステップ 5![]() 既存のターゲットの価値レーティングを編集するには、リストで選択して、[Edit] をクリックします。

既存のターゲットの価値レーティングを編集するには、リストで選択して、[Edit] をクリックします。

ヒント 変更を廃棄し、[Edit Target Value Rating] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 7![]() [OK] をクリックします。これで、編集したネットワーク資産が、[IPv4 Target Value Rating] タブのリストに表示されます。

[OK] をクリックします。これで、編集したネットワーク資産が、[IPv4 Target Value Rating] タブのリストに表示されます。

ステップ 8![]() ネットワーク資産を削除するには、リストで選択して、[Delete] をクリックします。[Ipv4 Target Value Rating] タブのリストにネットワーク資産が表示されなくなります。

ネットワーク資産を削除するには、リストで選択して、[Delete] をクリックします。[Ipv4 Target Value Rating] タブのリストにネットワーク資産が表示されなくなります。

ヒント 変更を破棄するには、[Reset] をクリックします。

ステップ 9![]() [Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

[Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

IPv6 ターゲットの価値レーティングの設定

ここでは、IPv6 ターゲットの価値レーティングの設定方法について説明します。次の事項について説明します。

•![]() 「[IPv6 Target Value Rating] タブ」

「[IPv6 Target Value Rating] タブ」

•![]() 「[IPv6 Target Value Rating] タブのフィールド定義」

「[IPv6 Target Value Rating] タブのフィールド定義」

•![]() 「[Add and Edit Target Value Rating] ダイアログボックスのフィールド定義」

「[Add and Edit Target Value Rating] ダイアログボックスのフィールド定義」

•![]() 「IPv6 ターゲットの価値レーティングの追加、編集、および削除」

「IPv6 ターゲットの価値レーティングの追加、編集、および削除」

[IPv6 Target Value Rating] タブ

(注) ターゲット値レーティングを追加、編集、または削除するには、管理者またはオペレータである必要があります。

(注) グローバル相関インスペクションおよびレピュテーション フィルタリング拒否機能では、IPv6 アドレスがサポートされていません。グローバル相関インスペクションでは、センサーは IPv6 アドレスのレピュテーション データを受信または処理しません。IPv6 アドレスのリスク レーティングは、グローバル相関インスペクション用に変更されません。同様に、ネットワーク参加には、IPv6 アドレスからの攻撃に関するイベント データは含まれていません。また、IPv6 アドレスは拒否リストに表示されません。

(注) レート制限およびブロッキングは、IPv6 トラフィックではサポートされていません。ブロック イベント アクションまたはレート制限イベント アクションを指定してシグニチャを設定し、IPv6 トラフィックによってトリガーされた場合、アラートは生成されますが、アクションは実行されません。

ネットワーク資産にターゲットの価値レーティングを割り当てることができます。ターゲットの価値レーティングは、各アラートのリスク レーティング値の計算に使用される要素の 1 つです。異なるターゲットに異なるターゲットの価値レーティングを割り当てることができます。イベントのリスク レーティングが高いほど、より厳しいシグニチャ イベント アクションがトリガーされます。

[IPv6 Target Value Rating] タブのフィールド定義

[IPv6 Target Value Rating] タブには、次のフィールドがあります。

•![]() [Target Value Rating (TVR)]:このネットワーク資産に割り当てられた価値を示します。値には、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] があります。

[Target Value Rating (TVR)]:このネットワーク資産に割り当てられた価値を示します。値には、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] があります。

•![]() [Target IP Address]:ターゲットの価値レーティングを使用してプライオリティを指定するネットワーク資産の IP アドレスを示します。

[Target IP Address]:ターゲットの価値レーティングを使用してプライオリティを指定するネットワーク資産の IP アドレスを示します。

[Add and Edit Target Value Rating] ダイアログボックスのフィールド定義

[Add and Edit Target Value Rating] ダイアログボックスには、次のフィールドがあります。

•![]() [Target Value Rating (TVR)]:このネットワーク資産に値を割り当てることができます。値には、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] があります。

[Target Value Rating (TVR)]:このネットワーク資産に値を割り当てることができます。値には、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] があります。

•![]() [Target IPv6 Address(es)]:ターゲットの価値レーティングを使用してプライオリティを指定するネットワーク資産の IPv6 アドレスを次の形式で示します。

[Target IPv6 Address(es)]:ターゲットの価値レーティングを使用してプライオリティを指定するネットワーク資産の IPv6 アドレスを次の形式で示します。

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>]

例:2001:0db8:1234:1234:1234:1234:1234:1234,2001:0db8:1234:1234:1234:1234:1234:8888。範囲内の 2 番目の IPv6 アドレスは、最初の IPv6 アドレス以上でなければなりません。

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

IPv6 ターゲットの価値レーティングの追加、編集、および削除

(注) グローバル相関インスペクションおよびレピュテーション フィルタリング拒否機能では、IPv6 アドレスがサポートされていません。グローバル相関インスペクションでは、センサーは IPv6 アドレスのレピュテーション データを受信または処理しません。IPv6 アドレスのリスク レーティングは、グローバル相関インスペクション用に変更されません。同様に、ネットワーク参加には、IPv6 アドレスからの攻撃に関するイベント データは含まれていません。また、IPv6 アドレスは拒否リストに表示されません。

(注) レート制限およびブロッキングは、IPv6 トラフィックではサポートされていません。ブロック イベント アクションまたはレート制限イベント アクションを指定してシグニチャを設定し、IPv6 トラフィックによってトリガーされた場合、アラートは生成されますが、アクションは実行されません。

ネットワーク資産の IPv6 ターゲットの価値レーティングを追加、編集、および削除するには、次の手順を実行します。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] > [rules0] > [IPv6 Target Value Rating] と選択し、[Add] をクリックします。

[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [IPv6 Target Value Rating] と選択し、[Add] をクリックします。

ステップ 3![]() 資産の新規グループにターゲットの価値レーティングを割り当てるには、次の手順を実行します。

資産の新規グループにターゲットの価値レーティングを割り当てるには、次の手順を実行します。

a.![]() [Target Value Rating (TVR)] ドロップダウン リストで、レーティングを選択します。値は、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] です。

[Target Value Rating (TVR)] ドロップダウン リストで、レーティングを選択します。値は、[High]、[Low]、[Medium]、[Mission Critical]、または [No Value] です。

b.![]() [Target IPv6 Address(es)] フィールドに、ネットワーク資産の IP アドレスを入力します。[Event Variables] タブで定義した変数を使用することもできます。変数の前には $ を付けます。範囲内の 2 番目の IPv6 アドレスは、最初の IPv6 アドレス以上でなければなりません。

[Target IPv6 Address(es)] フィールドに、ネットワーク資産の IP アドレスを入力します。[Event Variables] タブで定義した変数を使用することもできます。変数の前には $ を付けます。範囲内の 2 番目の IPv6 アドレスは、最初の IPv6 アドレス以上でなければなりません。

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>].

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

ヒント 変更を廃棄し、[Add Target Value Rating] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 4![]() [OK] をクリックします。新規資産の新しいターゲットの価値レーティングが、[IPv6 Target Value Rating] タブのリストに表示されます。

[OK] をクリックします。新規資産の新しいターゲットの価値レーティングが、[IPv6 Target Value Rating] タブのリストに表示されます。

ステップ 5![]() 既存のターゲットの価値レーティングを編集するには、リストで選択して、[Edit] をクリックします。

既存のターゲットの価値レーティングを編集するには、リストで選択して、[Edit] をクリックします。

ヒント 変更を廃棄し、[Edit Target Value Rating] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 7![]() [OK] をクリックします。これで、編集したネットワーク資産が、[IPv6 Target Value Rating] タブのリストに表示されます。

[OK] をクリックします。これで、編集したネットワーク資産が、[IPv6 Target Value Rating] タブのリストに表示されます。

ステップ 8![]() ネットワーク資産を削除するには、リストで選択して、[Delete] をクリックします。[IPv6 Target Value Rating] タブのリストにネットワーク資産が表示されなくなります。

ネットワーク資産を削除するには、リストで選択して、[Delete] をクリックします。[IPv6 Target Value Rating] タブのリストにネットワーク資産が表示されなくなります。

ヒント 変更を破棄するには、[Reset] をクリックします。

ステップ 9![]() [Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

[Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

OS ID の設定

この項では、OS ID を設定する方法について説明します。次の項目を取り上げます。

•![]() 「[OS Identifications] タブのフィールド定義」

「[OS Identifications] タブのフィールド定義」

•![]() 「[Add and Edit Configured OS Map] ダイアログボックスのフィールド定義」

「[Add and Edit Configured OS Map] ダイアログボックスのフィールド定義」

•![]() 「設定した OS マップの追加、編集、削除、および移動」

「設定した OS マップの追加、編集、削除、および移動」

[OS Identifications] タブ

(注) 設定した OS マップを追加、編集、および削除するには、管理者またはオペレータである必要があります。

[OS Identifications] タブを使用して、OS ホスト マップを設定します。これは学習した OS マップに優先します。[OS Identifications] タブで、設定済みの OS マップの追加、編集、および削除を行うことができます。リスト内で OS マップを上下に移動すると、特定の IP アドレスと OS タイプの組み合わせに対する攻撃関連性レーティングおよびリスク レーティングの計算をセンサーが行う順序を変更できます。

また、リスト内で OS マップを上下に移動すると、特定の IP アドレスに関連付けられている OS をセンサーが解決する順序を変更できます。設定した OS マップでは、範囲を設定できます。そのため、ネットワーク 192.168.1.0/24 の場合、管理者は次のように定義できます( 表 9-1 )。

|

|

|

|---|---|

より特定的なマップをリストの先頭に配置する必要があります。IP アドレス範囲設定では重複は許可されませんが、最もリストの先頭に近いエントリが優先されます。

パッシブ OS フィンガープリントについて

パッシブ OS フィンガープリントにより、センサーはホストが稼動している OS を特定できます。センサーはホスト間のネットワーク トラフィックを分析して、これらのホストの OS をその IP アドレスとともに格納します。センサーはネットワーク上で交換される TCP SYN および SYNACK パケットを検査して、OS タイプを特定します。

次に、センサーはターゲット ホスト OS の OS を使用し、リスク レーティングの攻撃関連性レーティング コンポーネントを計算することによって、攻撃対象への攻撃の関連性を決定します。センサーは、攻撃の関連性に基づいて、攻撃に対するアラートのリスク レーティングを変更したり、攻撃のアラートをフィルタリングしたりする場合があります。ここで、リスク レーティングを使用すると、false positive アラートの数を減らしたり(IDS モードの利点)、疑わしいパケットを明確にドロップしたり(IPS モードの利点)できます。また、パッシブ OS フィンガープリントでは、攻撃対象 OS、OS ID のソース、および攻撃対象 OS との関連性をアラート内にレポートすることによって、アラート出力が拡張されます。

パッシブ OS フィンガープリントは、次の 3 つのコンポーネントで構成されます。

•![]() [Passive OS learning]:パッシブ OS ラーニングは、センサーがネットワーク上のトラフィックを監視しているときに行われます。TCP SYN および SYNACK パケットの特性に基づいて、センサーは送信元 IP アドレスのホスト上で稼動している OS を特定します。

[Passive OS learning]:パッシブ OS ラーニングは、センサーがネットワーク上のトラフィックを監視しているときに行われます。TCP SYN および SYNACK パケットの特性に基づいて、センサーは送信元 IP アドレスのホスト上で稼動している OS を特定します。

•![]() [User-configurable OS identification]:OS ホスト マップを設定できます。これは学習した OS マップに優先します。

[User-configurable OS identification]:OS ホスト マップを設定できます。これは学習した OS マップに優先します。

•![]() [Computation of attack relevance rating and risk rating]:センサーは、OS 情報を使用して、ターゲット ホストに対する攻撃シグニチャの関連性を決定します。攻撃の関連性は、攻撃アラートのリスク レーティング値を構成する攻撃関連性レーティング コンポーネントです。センサーは、CSA MC からインポートしたホスト ポスチャ情報で報告された OS タイプを使用して、攻撃関連性レーティングを計算します。

[Computation of attack relevance rating and risk rating]:センサーは、OS 情報を使用して、ターゲット ホストに対する攻撃シグニチャの関連性を決定します。攻撃の関連性は、攻撃アラートのリスク レーティング値を構成する攻撃関連性レーティング コンポーネントです。センサーは、CSA MC からインポートしたホスト ポスチャ情報で報告された OS タイプを使用して、攻撃関連性レーティングを計算します。

OS 情報には 3 つのソースがあります。センサーは OS 情報のソースを次の順序でランク付けします。

1.![]() 設定した OS マップ:入力する OS マップ。設定した OS マップは、イベント アクション規則ポリシーにあり、1 つ以上の仮想センターに適用できます。

設定した OS マップ:入力する OS マップ。設定した OS マップは、イベント アクション規則ポリシーにあり、1 つ以上の仮想センターに適用できます。

(注) 同じ IP アドレスに複数のオペレーティング システムを指定できます。リストで最後のオペレーティング システムは、一致するオペレーティング システムです。

2.![]() インポートした OS マップ:外部データ ソースからインポートされた OS マップ。インポートした OS マップはグローバルであり、すべての仮想センサーに適用されます。

インポートした OS マップ:外部データ ソースからインポートされた OS マップ。インポートした OS マップはグローバルであり、すべての仮想センサーに適用されます。

(注) 現在、CSA MC は唯一の外部データ ソースです。

3.![]() 学習した OS マップ:SYN 制御ビットが設定されている TCP パケットのフィンガープリントを介して、センサーが検知した OS マップ。

学習した OS マップ:SYN 制御ビットが設定されている TCP パケットのフィンガープリントを介して、センサーが検知した OS マップ。

学習した OS マップは、トラフィックを監視する仮想センサーに対してローカルです。センサーは、ターゲット IP アドレスの OS を特定する必要がある場合に、設定した OS マップを調べます。ターゲット IP アドレスが設定した OS マップにない場合、センサーはインポートした OS マップを調べます。ターゲット IP アドレスがインポートした OS マップにない場合、センサーは学習した OS マップを調べます。そこでも見つからなかった場合、センサーはターゲット IP の OS を不明として処理します。

(注) パッシブ OS フィンガープリントはデフォルトでイネーブルになっており、IPS には、シグニチャごとにデフォルトの脆弱な OS リストが含まれています。

パッシブ OS フィンガープリントの設定

パッシブ OS フィンガープリントは、機能させるために設定する必要はありません。IPS には、シグニチャごとにデフォルトの脆弱な OS リストが用意されており、パッシブ分析はデフォルトでイネーブルになっています。

パッシブ OS フィンガープリントの次の側面を設定できます。

•![]() [Define OS maps]:重要なシステムで実行中の OS の ID を定義するよう OS マップを設定することを推奨します。重要なシステムの OS および IP アドレスが変更される可能性が少ない場合は、OS マップを設定するのが適切です。

[Define OS maps]:重要なシステムで実行中の OS の ID を定義するよう OS マップを設定することを推奨します。重要なシステムの OS および IP アドレスが変更される可能性が少ない場合は、OS マップを設定するのが適切です。

•![]() [Limit the attack relevance rating calculation to a specific IP address range]:これは、攻撃関連性レーティングの計算を、保護されたネットワークの IP アドレスに制限します。

[Limit the attack relevance rating calculation to a specific IP address range]:これは、攻撃関連性レーティングの計算を、保護されたネットワークの IP アドレスに制限します。

•![]() [Import OS maps]:OS マップをインポートすると、パッシブ分析によって行った OS ID の学習レートと忠実度を加速するためのメカニズムが提供されます。CSA MC などの外部製品インターフェイスがある場合、そこから OS ID をインポートできます。

[Import OS maps]:OS マップをインポートすると、パッシブ分析によって行った OS ID の学習レートと忠実度を加速するためのメカニズムが提供されます。CSA MC などの外部製品インターフェイスがある場合、そこから OS ID をインポートできます。

•![]() [Define event action rules filters using the OS relevance value of the target]:これは、OS 関連性だけに関するアラートをフィルタリングする方法を提供します。

[Define event action rules filters using the OS relevance value of the target]:これは、OS 関連性だけに関するアラートをフィルタリングする方法を提供します。

•![]() [Disable passive analysis]:センサーが新規 OS マップを学習しないようにします。

[Disable passive analysis]:センサーが新規 OS マップを学習しないようにします。

•![]() [Edit signature vulnerable OS lists]:脆弱な OS リストは、各シグニチャに対して脆弱な OS タイプを指定します。デフォルトの [General OS] は、脆弱な OS リストを指定しないすべてのシグニチャに適用されます。

[Edit signature vulnerable OS lists]:脆弱な OS リストは、各シグニチャに対して脆弱な OS タイプを指定します。デフォルトの [General OS] は、脆弱な OS リストを指定しないすべてのシグニチャに適用されます。

[OS Identifications] タブのフィールド定義

[OS Identifications] タブには、次のフィールドがあります。

•![]() [Enable passive OS fingerprinting analysis]:オンにすると、センサーはパッシブ OS 分析を実行できます。

[Enable passive OS fingerprinting analysis]:オンにすると、センサーはパッシブ OS 分析を実行できます。

•![]() [Restrict Attack Relevance Ratings (ARR) to these IP addresses]:特定の IP アドレスへの OS タイプのマッピングを設定して、センサーでその IP アドレスの攻撃関連性レーティングを計算できます。

[Restrict Attack Relevance Ratings (ARR) to these IP addresses]:特定の IP アドレスへの OS タイプのマッピングを設定して、センサーでその IP アドレスの攻撃関連性レーティングを計算できます。

•![]() [Configured OS Maps]:設定した OS マップの属性を表示します。

[Configured OS Maps]:設定した OS マップの属性を表示します。

–![]() [Active]:設定したこの OS マップがアクティブか非アクティブか。

[Active]:設定したこの OS マップがアクティブか非アクティブか。

[Add and Edit Configured OS Map] ダイアログボックスのフィールド定義

[Add and Edit Configured OS Map] ダイアログボックスには、次のフィールドがあります。

•![]() [Active]:設定した OS マップをアクティブにするか非アクティブにするかを選択できます。

[Active]:設定した OS マップをアクティブにするか非アクティブにするかを選択できます。

•![]() [IP Address]:設定したこの OS マップに関連付けられた IP アドレス。設定した OS マップ(および設定した OS マップ だけ )の IP アドレスを IP アドレス セットと IP アドレスの範囲にできます。次に、設定した OS マップで有効なすべての IP アドレス値を示します。

[IP Address]:設定したこの OS マップに関連付けられた IP アドレス。設定した OS マップ(および設定した OS マップ だけ )の IP アドレスを IP アドレス セットと IP アドレスの範囲にできます。次に、設定した OS マップで有効なすべての IP アドレス値を示します。

設定した OS マップの追加、編集、削除、および移動

設定した OS マップを追加、編集、削除、および移動するには、次の手順を実行します。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] > [rules0] > [OS Identifications] と選択し、[Add] をクリックします。

[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [OS Identifications] と選択し、[Add] をクリックします。

ステップ 3![]() [Name] フィールドに、設定した OS マップの名前を入力します。

[Name] フィールドに、設定した OS マップの名前を入力します。

ステップ 4![]() [Active] フィールドで、[Yes] オプション ボタンをクリックし、設定したこの OS マップをリストに追加して有効にします。

[Active] フィールドで、[Yes] オプション ボタンをクリックし、設定したこの OS マップをリストに追加して有効にします。

ステップ 5![]() [IP Address] フィールドに、OS にマップするホストの IP アドレスを入力します。たとえば、形式 10.10.5.5,10.10.2.1-10.10.2.30 を使用します。

[IP Address] フィールドに、OS にマップするホストの IP アドレスを入力します。たとえば、形式 10.10.5.5,10.10.2.1-10.10.2.30 を使用します。

ステップ 6![]() [OS Type] ドロップダウン リストで、IP アドレスにマップする OS を選択します。

[OS Type] ドロップダウン リストで、IP アドレスにマップする OS を選択します。

ヒント 変更を廃棄して、[Add Configured OS Map] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 7![]() [OK] をクリックします。新たに設定した OS マップが、[OS Identifications] タブのリストに表示されます。

[OK] をクリックします。新たに設定した OS マップが、[OS Identifications] タブのリストに表示されます。

ステップ 8![]() [Enable passive OS fingerprinting analysis] チェックボックスをオンにします。

[Enable passive OS fingerprinting analysis] チェックボックスをオンにします。

(注) [OS Identifications] タブで [Enable passive OS fingerprinting analysis] チェックボックスをオンにする必要があります。そうしないと、[Add Configured OS Map] ダイアログボックスで設定した値に関係なく、設定したどの OS マップもイネーブルになりません。

ステップ 9![]() 設定した OS マップを編集するには、リストで選択して、[Edit] をクリックします。

設定した OS マップを編集するには、リストで選択して、[Edit] をクリックします。

ヒント 変更を廃棄し、[Edit Configured OS Map] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 11![]() [OK] をクリックします。編集した設定済みの OS マップが、[OS Identifications] タブのリストに表示されます。

[OK] をクリックします。編集した設定済みの OS マップが、[OS Identifications] タブのリストに表示されます。

ステップ 12![]() [Enable passive OS fingerprinting analysis] チェックボックスをオンにします。

[Enable passive OS fingerprinting analysis] チェックボックスをオンにします。

(注) [OS Identifications] タブで [Enable passive OS fingerprinting analysis] チェックボックスをオンにする必要があります。そうしないと、[Edit Configured OS Map] ダイアログボックスで設定した値に関係なく、設定したどの OS マップもイネーブルになりません。

ステップ 13![]() 設定した OS マップを削除するには、リストで選択して、[Delete] をクリックします。[OS Identifications] タブのリストに設定した OS マップが表示されなくなります。

設定した OS マップを削除するには、リストで選択して、[Delete] をクリックします。[OS Identifications] タブのリストに設定した OS マップが表示されなくなります。

ステップ 14![]() 設定した OS マップをリスト内で上下に移動するには、選択して、[Move Up] または [Move Down] 矢印をクリックします。

設定した OS マップをリスト内で上下に移動するには、選択して、[Move Up] または [Move Down] 矢印をクリックします。

ヒント 変更を破棄するには、[Reset] をクリックします。

ステップ 15![]() [Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

[Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

イベント変数の設定

ここでは、イベント変数の設定方法について説明します。次の事項について説明します。

•![]() 「[Event Variables] タブのフィールド定義」

「[Event Variables] タブのフィールド定義」

•![]() 「[Add and Edit Event Variable] ダイアログボックスのフィールド定義」

「[Add and Edit Event Variable] ダイアログボックスのフィールド定義」

[Event Variables] タブ

(注) イベント変数を追加、編集、または削除するには、管理者またはオペレータである必要があります。

(注) グローバル相関インスペクションおよびレピュテーション フィルタリング拒否機能では、IPv6 アドレスがサポートされていません。グローバル相関インスペクションでは、センサーは IPv6 アドレスのレピュテーション データを受信または処理しません。IPv6 アドレスのリスク レーティングは、グローバル相関インスペクション用に変更されません。同様に、ネットワーク参加には、IPv6 アドレスからの攻撃に関するイベント データは含まれていません。また、IPv6 アドレスは拒否リストに表示されません。

(注) レート制限およびブロッキングは、IPv6 トラフィックではサポートされていません。ブロック イベント アクションまたはレート制限イベント アクションを指定してシグニチャを設定し、IPv6 トラフィックによってトリガーされた場合、アラートは生成されますが、アクションは実行されません。

イベント変数を作成してから、これらの変数をイベント アクション フィルタで使用できます。同じ値を複数のフィルタで使用する場合は、変数を使用します。変数の値を変更すると、その変数を使用するすべてのフィルタが新規の値で更新されます。

(注) 変数の前にはドル記号($)を付けて、ストリングではなく変数を使用することを示す必要があります。

一部の変数は、シグニチャ システムで必要であるため削除できません。変数が保護されている場合は、編集用に選択できません。保護された変数を削除しようとすると、エラー メッセージが表示されます。一度に編集できる変数は 1 つだけです。

IPv4 アドレスを設定する場合は、完全な IP アドレスまたは範囲あるいは範囲セットを指定します。

•![]() 10.1.1.1-10.2.255.255, 10.89.10.10-10.89.10.23

10.1.1.1-10.2.255.255, 10.89.10.10-10.89.10.23

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>]

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

ワンポイント アドバイス エンジニアリング グループに適用する IP アドレス空間があり、そのグループに Windows システムがない場合は、そのグループに対する Windows ベースの攻撃については心配せずに、エンジニアリング グループの IP アドレス空間にする変数を設定できます。その後、この変数を使用して、このグループの Windows ベースの攻撃をすべて無視するフィルタを設定できます。

[Event Variables] タブのフィールド定義

[Event Variables] タブには、次のフィールドがあります。

[Add and Edit Event Variable] ダイアログボックスのフィールド定義

[Add and Edit Event Variable] ダイアログボックスには、次のフィールドがあります。

•![]() [Name]:この変数に名前を割り当てることができます。

[Name]:この変数に名前を割り当てることができます。

•![]() [Type]:変数を IPv4 または IPv6 アドレスとして示します。

[Type]:変数を IPv4 または IPv6 アドレスとして示します。

–![]() [address]:IPv4 アドレスの場合は、完全な IP アドレスまたは範囲あるいは範囲セットを使用します。

[address]:IPv4 アドレスの場合は、完全な IP アドレスまたは範囲あるいは範囲セットを使用します。

–![]() [ipv6-address]:IPv6 アドレスの場合は、次の形式を使用します。

[ipv6-address]:IPv6 アドレスの場合は、次の形式を使用します。

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>]

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

イベント変数の追加、編集、および削除

(注) グローバル相関インスペクションおよびレピュテーション フィルタリング拒否機能では、IPv6 アドレスがサポートされていません。グローバル相関インスペクションでは、センサーは IPv6 アドレスのレピュテーション データを受信または処理しません。IPv6 アドレスのリスク レーティングは、グローバル相関インスペクション用に変更されません。同様に、ネットワーク参加には、IPv6 アドレスからの攻撃に関するイベント データは含まれていません。また、IPv6 アドレスは拒否リストに表示されません。

(注) レート制限およびブロッキングは、IPv6 トラフィックではサポートされていません。ブロック イベント アクションまたはレート制限イベント アクションを指定してシグニチャを設定し、IPv6 トラフィックによってトリガーされた場合、アラートは生成されますが、アクションは実行されません。

イベント変数を追加、編集、および削除するには、次の手順を実行します。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Event Variables] と選択し、[Add] をクリックします。

[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Event Variables] と選択し、[Add] をクリックします。

ステップ 3![]() [Name] フィールドに、この変数の名前を入力します。

[Name] フィールドに、この変数の名前を入力します。

(注) 有効な名前は、数字と英字だけを含むことができます。ハイフン(-)または下線(_)も使用できます。

ステップ 4![]() [Type] ドロップダウン リストから、IPv4 アドレスの場合は [address]、または IPv6 アドレスの場合は [ipv6-address] を選択します。

[Type] ドロップダウン リストから、IPv4 アドレスの場合は [address]、または IPv6 アドレスの場合は [ipv6-address] を選択します。

ステップ 5![]() [Value] フィールドに、この変数の値を入力します。

[Value] フィールドに、この変数の値を入力します。

IPv4 アドレスの場合は、完全な IP アドレスまたは範囲あるいは範囲セットを指定します。次に例を示します。

(注) デリミタにはカンマが使用できます。カンマの後にはスペースを入れないでください。スペースを入力すると、Validation failed エラーが生じます。

<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>[,<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>-<XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX>]

(注) IPv6 アドレスは、16 進数で表される 128 ビットで、コロンで区切られた 8 個の 16 ビット グループに分かれています。先頭のゼロをスキップして、二重のコロン(::)を使用して中央のゼロ化グループを表すことができます。アドレスは、2001:db8 プレフィクスで始める必要があります。

ヒント 変更を廃棄し、[Add Event Variable] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 6![]() [OK] をクリックします。新規変数が、[Event Variables] タブのリストに表示されます。

[OK] をクリックします。新規変数が、[Event Variables] タブのリストに表示されます。

ステップ 7![]() 既存の変数を編集するには、リストで選択して、[Edit] をクリックします。

既存の変数を編集するには、リストで選択して、[Edit] をクリックします。

ヒント 変更を廃棄して、[Edit Event Variable] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 9![]() [OK] をクリックします。これで、編集したイベント変数が、[Event Variables] タブのリストに表示されます。

[OK] をクリックします。これで、編集したイベント変数が、[Event Variables] タブのリストに表示されます。

ステップ 10![]() イベント変数を削除するには、リストで選択して、[Delete] をクリックします。[Event Variables] タブのリストにイベント変数が表示されなくなります。

イベント変数を削除するには、リストで選択して、[Delete] をクリックします。[Event Variables] タブのリストにイベント変数が表示されなくなります。

ヒント 変更を破棄するには、[Reset] をクリックします。

ステップ 11![]() [Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

[Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

リスク カテゴリの設定

この項では、リスク カテゴリを設定する方法について説明します。次の項目を取り上げます。

•![]() 「[Risk Category] タブのフィールド定義」

「[Risk Category] タブのフィールド定義」

•![]() 「[Add Risk Level]/[Edit Risk Level] ダイアログボックスのフィールド定義」

「[Add Risk Level]/[Edit Risk Level] ダイアログボックスのフィールド定義」

[Risk Category] タブ

(注) リスク レベルを追加および編集するには、管理者でなければなりません。

[Risk Category] タブで、事前定義済みのリスク カテゴリ([HIGHRISK]、[MEDIUMRISK]、および [LOWRISK])を使用するか、独自のラベルを定義できます。リスク カテゴリは、カテゴリ名を、リスク レーティングを定義する数値範囲にリンクします。範囲が連続するように、カテゴリの下限しきい値を指定します。上限カテゴリは、次に高いカテゴリまたは 100 のいずれかです。

その後、脅威をレッド、イエロー、グリーンというカテゴリにグループ化できます。これらのレッド、イエロー、グリーンのしきい値統計情報は、イベント アクション オーバーライドで使用され、[Home] ページの [Network Security Gadget] にも表示されます。

レッド、イエロー、グリーンのしきい値統計情報はネットワーク セキュリティの状態を表し、レッドが最も重大です。しきい値を変更すると、リスク カテゴリと同じ範囲を持つイベント アクション オーバーライドは、新しい範囲を反映するよう変更されます。

新規カテゴリは、しきい値に従って [Risk Category] リストに挿入され、その範囲をカバーするアクションが自動的に割り当てられます。

[Risk Category] タブのフィールド定義

[Risk Category] タブには、次のフィールドがあります。

•![]() [Risk Category Name]:このリスク レベルの名前。事前定義済みのカテゴリには次の値があります。

[Risk Category Name]:このリスク レベルの名前。事前定義済みのカテゴリには次の値があります。

•![]() [Risk Threshold]:このリスクのしきい値の数。値は 0 ~ 100 の数字です。

[Risk Threshold]:このリスクのしきい値の数。値は 0 ~ 100 の数字です。

•![]() [Risk Range]:このリスク カテゴリのリスク レーティング範囲。リスク レーティングは、ネットワーク上の特定のイベントに関連付けられたリスクの数値定量化を表す 0 ~ 100 の範囲です。

[Risk Range]:このリスク カテゴリのリスク レーティング範囲。リスク レーティングは、ネットワーク上の特定のイベントに関連付けられたリスクの数値定量化を表す 0 ~ 100 の範囲です。

•![]() [Network Security Health Statistics]:レッド、イエロー、グリーンのしきい値の数をリストします。全体的なネットワーク セキュリティ値は、最小のセキュリティ値を表します(グリーンが最も安全性が高く、レッドが最も低い)。次の色しきい値は、[Home] ペインの [Sensor Health gadget] を参照します。

[Network Security Health Statistics]:レッド、イエロー、グリーンのしきい値の数をリストします。全体的なネットワーク セキュリティ値は、最小のセキュリティ値を表します(グリーンが最も安全性が高く、レッドが最も低い)。次の色しきい値は、[Home] ペインの [Sensor Health gadget] を参照します。

[Add Risk Level]/[Edit Risk Level] ダイアログボックスのフィールド定義

[Add Risk Level] および [Edit Risk Level] ダイアログボックスには、次のフィールドがあります。

•![]() [Risk Threshold]:このリスク レベルのリスクしきい値を割り当てることができます。リスク カテゴリが連続するように、カテゴリの下限しきい値だけを指定または変更します。上限しきい値は、次に高いカテゴリまたは 100 のいずれかです。

[Risk Threshold]:このリスク レベルのリスクしきい値を割り当てることができます。リスク カテゴリが連続するように、カテゴリの下限しきい値だけを指定または変更します。上限しきい値は、次に高いカテゴリまたは 100 のいずれかです。

リスク カテゴリの追加、編集、および削除

リスク カテゴリを追加、編集、および削除するには、次の手順を実行します。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Risk Category] と選択し、[Add] をクリックします。

[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Risk Category] と選択し、[Add] をクリックします。

ステップ 3![]() [Risk Name] フィールドに、このリスク カテゴリの名前を入力します。

[Risk Name] フィールドに、このリスク カテゴリの名前を入力します。

ステップ 4![]() [Risk Threshold] フィールドに、リスクしきい値の数値(最小 0、最大 100)を入力します。この数値は、リスクの下限を表します。範囲は、[Risk Range] フィールドと、レッド、イエロー、グリーンのしきい値フィールドに表示されます。

[Risk Threshold] フィールドに、リスクしきい値の数値(最小 0、最大 100)を入力します。この数値は、リスクの下限を表します。範囲は、[Risk Range] フィールドと、レッド、イエロー、グリーンのしきい値フィールドに表示されます。

ステップ 5![]() このリスク カテゴリをアクティブにするには、[Yes] オプション ボタンをクリックします。

このリスク カテゴリをアクティブにするには、[Yes] オプション ボタンをクリックします。

ヒント 変更を廃棄して、[Add Risk Category] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 6![]() [OK] をクリックします。新規リスク カテゴリが、[Risk Category] タブのリストに表示されます。

[OK] をクリックします。新規リスク カテゴリが、[Risk Category] タブのリストに表示されます。

ステップ 7![]() 既存のリスク カテゴリを編集するには、リストで選択して、[Edit] をクリックします。

既存のリスク カテゴリを編集するには、リストで選択して、[Edit] をクリックします。

ヒント 変更を廃棄し、[Edit Risk Category] ダイアログボックスを閉じるには、[Cancel] をクリックします。

ステップ 9![]() [OK] をクリックします。これで、編集したリスク カテゴリが、[Risk Category] タブのリストに表示されます。

[OK] をクリックします。これで、編集したリスク カテゴリが、[Risk Category] タブのリストに表示されます。

ステップ 10![]() リスク カテゴリを削除するには、リストで選択して、[Delete] をクリックします。[Risk Category] タブのリストにリスク カテゴリが表示されなくなります。

リスク カテゴリを削除するには、リストで選択して、[Delete] をクリックします。[Risk Category] タブのリストにリスク カテゴリが表示されなくなります。

ヒント 変更を破棄するには、[Reset] をクリックします。

ステップ 11![]() [Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

[Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

一般設定

ここでは、一般設定を行う方法について説明します。次の事項について説明します。

•![]() 「一般設定」

「一般設定」

[General] タブ

(注) イベント アクション規則の一般的な設定を行うには、管理者またはオペレータである必要があります。

Summarizer と Meta Event Generator を使用するかどうかなど、イベント アクション規則にグローバルに適用する一般設定を行うことができます。Summarizer はイベントを単一アラートにグループ化するため、センサーが送信するアラートの数が減少します。Meta Event Generator はコンポーネント イベントを処理します。これによって、センサーは一連のイベントで疑わしいアクティビティが発生していないかどうかを監視できます。

また、脅威レーティングの調整やイベント アクション フィルタを使用したり、一方向の TCP リセットをイネーブルにしたりできます。一方向の TCP リセットはインライン モードだけで動作し、Deny Packet Inline アクションに自動追加されます。TCP リセットがアラートの攻撃対象に送信されるため、攻撃者に対してブラック ホールが作成され、攻撃対象の TCP リソースがクリアされます。

(注) インライン センサーは、リスク レーティングが 90 以上のアラートのパケットを拒否するようになります。また、リスク レーティングが 90 以上の TCP アラートで、一方向 TCP リセットを発行します。

[General] タブのフィールド定義

•![]() [Use Summarizer]:Summarizer コンポーネントをイネーブルにします。デフォルトでは、Summarizer はイネーブルになります。ディセーブルにすると、すべてのシグニチャがサマライズなしの [Fire All] に設定されます。サマライズするように個別のシグニチャを設定しても、この設定は Summarizer がイネーブルになっていない場合は無視されます。

[Use Summarizer]:Summarizer コンポーネントをイネーブルにします。デフォルトでは、Summarizer はイネーブルになります。ディセーブルにすると、すべてのシグニチャがサマライズなしの [Fire All] に設定されます。サマライズするように個別のシグニチャを設定しても、この設定は Summarizer がイネーブルになっていない場合は無視されます。

•![]() [Use Meta Event Generator]:Meta Event Generator をイネーブルにします。デフォルトでは、Meta Event Generator はイネーブルになります。Meta Event Generator をディセーブルにすると、すべてのメタ エンジン シグニチャがディセーブルになります。

[Use Meta Event Generator]:Meta Event Generator をイネーブルにします。デフォルトでは、Meta Event Generator はイネーブルになります。Meta Event Generator をディセーブルにすると、すべてのメタ エンジン シグニチャがディセーブルになります。

•![]() [Use Threat Rating Adjustment]:脅威レーティングの調整をイネーブルにします。これは、リスク レーティングを調整します。ディセーブルにすると、リスク レーティングは脅威レーティングと等しくなります。

[Use Threat Rating Adjustment]:脅威レーティングの調整をイネーブルにします。これは、リスク レーティングを調整します。ディセーブルにすると、リスク レーティングは脅威レーティングと等しくなります。

•![]() [Use Event Action Filters]:イベント アクション フィルタ コンポーネントをイネーブルにします。イネーブルにした任意のフィルタを使用するには、このチェックボックスをオンにする必要があります。

[Use Event Action Filters]:イベント アクション フィルタ コンポーネントをイネーブルにします。イネーブルにした任意のフィルタを使用するには、このチェックボックスをオンにする必要があります。

•![]() [Enable One Way TCP Reset]:(インラインだけ)TCP ベースのアラートの Deny Packet Inline アクションで一方向の TCP リセットをイネーブルにします。これは、TCP リセットをアラートの攻撃対象に送信するため、攻撃対象の TCP リソースをクリアします。

[Enable One Way TCP Reset]:(インラインだけ)TCP ベースのアラートの Deny Packet Inline アクションで一方向の TCP リセットをイネーブルにします。これは、TCP リセットをアラートの攻撃対象に送信するため、攻撃対象の TCP リソースをクリアします。

•![]() [Deny Attacker Duration]:攻撃者インラインを拒否する秒数。有効な範囲は 0 ~ 518400 です。デフォルトは 3600 です。

[Deny Attacker Duration]:攻撃者インラインを拒否する秒数。有効な範囲は 0 ~ 518400 です。デフォルトは 3600 です。

•![]() [Block Action Duration]:ホストまたは接続をブロックする分数。有効な範囲は 0 ~ 10000000 です。デフォルトは 30 です。

[Block Action Duration]:ホストまたは接続をブロックする分数。有効な範囲は 0 ~ 10000000 です。デフォルトは 30 です。

•![]() [Maximum Denied Attackers]:一度にシステム内で許容できる拒否攻撃者の数を制限します。有効な範囲は 0 ~ 100000000 です。デフォルトは 10000 です。

[Maximum Denied Attackers]:一度にシステム内で許容できる拒否攻撃者の数を制限します。有効な範囲は 0 ~ 100000000 です。デフォルトは 10000 です。

一般設定

イベント アクション規則の一般的な設定を行うには、次の手順を実行します。

ステップ 2![]() [Configuration] > [Policies] > [Event Action Rules] > [rules0] > [General] と選択します。

[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [General] と選択します。

ステップ 3![]() Summarizer 機能をイネーブルにするには、[Use Summarizer] チェックボックスをオンにします。

Summarizer 機能をイネーブルにするには、[Use Summarizer] チェックボックスをオンにします。

ステップ 4![]() Meta Event Generator をイネーブルにするには、[Use Meta Event Generator] チェックボックスをオンにします。

Meta Event Generator をイネーブルにするには、[Use Meta Event Generator] チェックボックスをオンにします。

ステップ 5![]() 脅威レーティングの調整をイネーブルにするには、[Use Threat Rating Adjustment] チェックボックスをオンにします。

脅威レーティングの調整をイネーブルにするには、[Use Threat Rating Adjustment] チェックボックスをオンにします。

ステップ 6![]() イベント アクション フィルタをイネーブルにするには、[Use Event Action Filters] チェックボックスをオンにします。

イベント アクション フィルタをイネーブルにするには、[Use Event Action Filters] チェックボックスをオンにします。

(注) [General] ペインの [Use Event Action Filters] チェックボックスをオンにして、[Configuration] > [Policies] > [Event Action Rules] > [rules0] > [Event Action Filters] ペインで設定したイベント アクション フィルタをすべてアクティブにする必要があります。

ステップ 7![]() Deny Packet Inline アクションで一方向 TCP リセットをイネーブルにするには、[Enable One Way TCP Reset] チェックボックスをオンにします。

Deny Packet Inline アクションで一方向 TCP リセットをイネーブルにするには、[Enable One Way TCP Reset] チェックボックスをオンにします。

ステップ 8![]() [Deny Attacker Duration] フィールドに、攻撃者インラインを拒否する秒数を入力します。

[Deny Attacker Duration] フィールドに、攻撃者インラインを拒否する秒数を入力します。

ステップ 9![]() [Block Action Duration] フィールドに、ホストまたは接続をブロックする分数を入力します。

[Block Action Duration] フィールドに、ホストまたは接続をブロックする分数を入力します。

ステップ 10![]() [Maximum Denied Attackers] フィールドに、一度に可能な拒否攻撃者の最大数を入力します。

[Maximum Denied Attackers] フィールドに、一度に可能な拒否攻撃者の最大数を入力します。

ヒント 変更を破棄するには、[Reset] をクリックします。

ステップ 11![]() [Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

[Apply] をクリックして、変更を適用し、改訂したコンフィギュレーションを保存します。

フィードバック

フィードバック