シスコ仮想セキュリティ アプライアンス(ASAv)クイック スタート ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月11日

章のタイトル: Cisco ASAv 仮想アプライアンスの設定

Cisco ASAv 仮想アプライアンスの設定

ASAv の導入により、ASDM アクセスが事前設定されます。導入時に指定したクライアント IP アドレスから、Web ブラウザで ASAv 管理 IP アドレスに接続できます。この章では、他のクライアントが ASDM にアクセスできるようにする方法と CLI アクセスを許可する方法(SSH または Telnet)についても説明します。この章で取り上げるその他の必須の設定作業には、ASDM でウィザードが提供するライセンスのインストールおよび一般的な設定作業が含まれます。

•![]() 「追加設定」

「追加設定」

ASDM の起動

手順の詳細

ステップ 1![]() ASDM クライアントとして指定した PC で次の URL を入力します。

ASDM クライアントとして指定した PC で次の URL を入力します。

•![]() Install ASDM Launcher and Run ASDM

Install ASDM Launcher and Run ASDM

ステップ 2![]() ランチャをダウンロードするには、次の手順を実行します。

ランチャをダウンロードするには、次の手順を実行します。

a.![]() [Install ASDM Launcher and Run ASDM] をクリックします。

[Install ASDM Launcher and Run ASDM] をクリックします。

b.![]() ユーザ名とパスワードのフィールドを空のままにし(新規インストールの場合)、[ OK ] をクリックします。HTTPS 認証が設定されていない場合は、ユーザ名および イネーブル パスワード(デフォルトで空白)を入力しないで ASDM にアクセスできます。注:HTTPS 認証をイネーブルにした場合、ユーザ名と関連付けられたパスワードを入力します。

ユーザ名とパスワードのフィールドを空のままにし(新規インストールの場合)、[ OK ] をクリックします。HTTPS 認証が設定されていない場合は、ユーザ名および イネーブル パスワード(デフォルトで空白)を入力しないで ASDM にアクセスできます。注:HTTPS 認証をイネーブルにした場合、ユーザ名と関連付けられたパスワードを入力します。

c.![]() インストーラを PC に保存して、インストーラを起動します。インストールが完了すると、ASDM-IDM ランチャが自動的に開きます。

インストーラを PC に保存して、インストーラを起動します。インストールが完了すると、ASDM-IDM ランチャが自動的に開きます。

d.![]() 管理 IP アドレスを入力し、ユーザ名とパスワードを空白のままにし(新規インストールの場合)、[ OK ] をクリックします。注:HTTPS 認証をイネーブルにした場合、ユーザ名と関連付けられたパスワードを入力します。

管理 IP アドレスを入力し、ユーザ名とパスワードを空白のままにし(新規インストールの場合)、[ OK ] をクリックします。注:HTTPS 認証をイネーブルにした場合、ユーザ名と関連付けられたパスワードを入力します。

ステップ 3![]() Java Web Start を使用するには:

Java Web Start を使用するには:

a.![]() [Run ASDM] または [Run Startup Wizard] をクリックします。

[Run ASDM] または [Run Startup Wizard] をクリックします。

b.![]() プロンプトが表示されたら、ショートカットを PC に保存します。オプションで、アプリケーションを保存せずに開くこともできます。

プロンプトが表示されたら、ショートカットを PC に保存します。オプションで、アプリケーションを保存せずに開くこともできます。

c.![]() ショートカットから Java Web Start を起動します。

ショートカットから Java Web Start を起動します。

d.![]() 表示されたダイアログボックスに従って、任意の証明書を受け入れます。Cisco ASDM-IDM Launcher が表示されます。

表示されたダイアログボックスに従って、任意の証明書を受け入れます。Cisco ASDM-IDM Launcher が表示されます。

e.![]() ユーザ名とパスワードを空白のままにし(新規インストールの場合)、[ OK ] をクリックします。注:HTTPS 認証をイネーブルにした場合、ユーザ名と関連付けられたパスワードを入力します。

ユーザ名とパスワードを空白のままにし(新規インストールの場合)、[ OK ] をクリックします。注:HTTPS 認証をイネーブルにした場合、ユーザ名と関連付けられたパスワードを入力します。

追加管理アクセスの設定

CLI で設定を終了する場合、または別の ASDM 管理ステーションから設定を終了する場合は、ASDM を使用して SSH、Telnet、および ASDM アクセスを設定できます。

手順の詳細

ステップ 1![]() ASDM で、 [Configuration] > [Device Management] > [Management Access] > [ASDM/HTTPS/Telnet/SSH] を選択して、[ Add ] をクリックします。

ASDM で、 [Configuration] > [Device Management] > [Management Access] > [ASDM/HTTPS/Telnet/SSH] を選択して、[ Add ] をクリックします。

[Add Device Access Configuration] ダイアログボックスが表示されます。

ステップ 2![]() セッションのタイプとして、[ASDM/HTTPS]、[Telnet]、[SSH] のいずれかを選択します。

セッションのタイプとして、[ASDM/HTTPS]、[Telnet]、[SSH] のいずれかを選択します。

ステップ 3![]() [Interface Name] ドロップダウン リストから、管理アクセスに使用するインターフェイスを選択します。

[Interface Name] ドロップダウン リストから、管理アクセスに使用するインターフェイスを選択します。

ステップ 4![]() [IP Address] フィールドに、アクセスを許可するネットワークまたはホストの IP アドレスを入力します。

[IP Address] フィールドに、アクセスを許可するネットワークまたはホストの IP アドレスを入力します。

ステップ 5![]() アクセスを許可するネットワークまたはホストに関連付けるマスクを、[Mask] ドロップダウン リストから選択します。

アクセスを許可するネットワークまたはホストに関連付けるマスクを、[Mask] ドロップダウン リストから選択します。

a.![]() [Enable HTTP Server]:HTTP サーバを ASDM アクセス用にイネーブルにします。この設定はデフォルトでイネーブルになっています。

[Enable HTTP Server]:HTTP サーバを ASDM アクセス用にイネーブルにします。この設定はデフォルトでイネーブルになっています。

b.![]() (任意)[Port Number]:デフォルト ポートは 443 です。

(任意)[Port Number]:デフォルト ポートは 443 です。

c.![]() (任意)[Idle Timeout]:デフォルトのアイドル タイムアウトは 20 分です。

(任意)[Idle Timeout]:デフォルトのアイドル タイムアウトは 20 分です。

d.![]() (任意)[Session Timeout]:デフォルトでは、セッション タイムアウトはディセーブルになっています。ASDM 接続にセッション時間の制限はありません。

(任意)[Session Timeout]:デフォルトでは、セッション タイムアウトはディセーブルになっています。ASDM 接続にセッション時間の制限はありません。

e.![]() (任意)クライアント認証が次のインターフェイス上の ASDM にアクセスする必要があります。ドロップダウン リストでインターフェイスを指定します。

(任意)クライアント認証が次のインターフェイス上の ASDM にアクセスする必要があります。ドロップダウン リストでインターフェイスを指定します。

a.![]() [Telnet Timeout]:デフォルトのタイムアウト値は 5 分です。

[Telnet Timeout]:デフォルトのタイムアウト値は 5 分です。

a.![]() [Allowed SSH Version(s)]:デフォルト値は 1 と 2 です。

[Allowed SSH Version(s)]:デフォルト値は 1 と 2 です。

b.![]() [SSH Timeout]:デフォルトのタイムアウト値は 5 分です。

[SSH Timeout]:デフォルトのタイムアウト値は 5 分です。

c.![]() [DH Key Exchange]:該当するオプション ボタンをクリックして、Diffie-Hellman(DH)キー交換グループ 1 またはグループ 14 を選択します。ASA では、DH グループ 1 およびグループ 14 キー交換の両方の方法がサポートされます。DH グループ キー交換方式が指定されないと、DH グループ 1 のキー交換方式が使用されます。DH キー交換方法の使用方法の詳細については、RFC 4253 を参照してください。

[DH Key Exchange]:該当するオプション ボタンをクリックして、Diffie-Hellman(DH)キー交換グループ 1 またはグループ 14 を選択します。ASA では、DH グループ 1 およびグループ 14 キー交換の両方の方法がサポートされます。DH グループ キー交換方式が指定されないと、DH グループ 1 のキー交換方式が使用されます。DH キー交換方法の使用方法の詳細については、RFC 4253 を参照してください。

ステップ 11![]() (Telnet に必要)Telnet で接続する前に、ログイン パスワードを設定します。デフォルトのパスワードはありません。

(Telnet に必要)Telnet で接続する前に、ログイン パスワードを設定します。デフォルトのパスワードはありません。

a.![]() [Configuration] > [Device Setup] > [Device Name/Password] を選択します。

[Configuration] > [Device Setup] > [Device Name/Password] を選択します。

b.![]() [Telnet Password] 領域で、[ Change the password to access the console of the security appliance ] チェックボックスをオンにします。

[Telnet Password] 領域で、[ Change the password to access the console of the security appliance ] チェックボックスをオンにします。

c.![]() 古いパスワード(新しい ASA の場合、このフィールドは空白にしておきます)、新しいパスワードを入力し、新しいパスワードを確認します。

古いパスワード(新しい ASA の場合、このフィールドは空白にしておきます)、新しいパスワードを入力し、新しいパスワードを確認します。

ステップ 12![]() (SSH に必要)SSH ユーザ認証を設定します。

(SSH に必要)SSH ユーザ認証を設定します。

a.![]() [Configuration] > [Device Management] > [Users/AAA] > [AAA Access] > [Authentication] を選択します。

[Configuration] > [Device Management] > [Users/AAA] > [AAA Access] > [Authentication] を選択します。

c.![]() [Server Group] ドロップダウン リストから、[ LOCAL ] データベースを選択します。AAA サーバを使用して認証を設定することもできます。

[Server Group] ドロップダウン リストから、[ LOCAL ] データベースを選択します。AAA サーバを使用して認証を設定することもできます。

e.![]() ローカル ユーザを追加します。[Configuration] > [Device Management] > [Users/AAA] > [User Accounts] の順に選択し、[Add] をクリックします。

ローカル ユーザを追加します。[Configuration] > [Device Management] > [Users/AAA] > [User Accounts] の順に選択し、[Add] をクリックします。

[Add User Account-Identity] ダイアログボックスが表示されます。

f.![]() ユーザ名とパスワードを入力し、パスワードを確認します。

ユーザ名とパスワードを入力し、パスワードを確認します。

g.![]() [ OK ] をクリックし、続いて[ Apply ] をクリックします。

[ OK ] をクリックし、続いて[ Apply ] をクリックします。

ASAv ライセンスの適用

ASAv を導入した後、CPU ライセンスをインストールする必要があります。ライセンスをインストールするまで、スループットは 100 Kbps に制限されるため、予備接続テストを実行できます。CPU ライセンスは、通常の操作に必要です。ライセンスをインストールするまで、次のメッセージがコンソールで繰り返し表示されます。

手順の詳細

ステップ 1![]() メインの ASDM ページで [ License ] タブをクリックし、次に [ More Licenses ] をクリックして、シリアル番号を確認します。

メインの ASDM ページで [ License ] タブをクリックし、次に [ More Licenses ] をクリックして、シリアル番号を確認します。

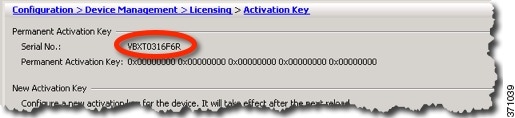

ステップ 2![]() [Configuration] > [Device Management] > [Licensing] > [Activation Key] ペインから、シリアル番号を書き留めます。

[Configuration] > [Device Management] > [Licensing] > [Activation Key] ペインから、シリアル番号を書き留めます。

ステップ 3![]() シスコ代理店から購入できる製品認証キーを入手します。機能ライセンスごとに個別の製品認証キーを購入する必要があります。ASAv の場合は、唯一の必須の機能ライセンスは vCPU(1 ~ 4)に対してのものですが、他の機能キーも購入できます。

シスコ代理店から購入できる製品認証キーを入手します。機能ライセンスごとに個別の製品認証キーを購入する必要があります。ASAv の場合は、唯一の必須の機能ライセンスは vCPU(1 ~ 4)に対してのものですが、他の機能キーも購入できます。

ステップ 4![]() ASA ライセンス ガイドに従って、シリアル番号に対するアクティベーション キーを Cisco.com から依頼します。必ず、ASAv の導入時に指定した CPU 数に一致する CPU ライセンスを依頼してください。

ASA ライセンス ガイドに従って、シリアル番号に対するアクティベーション キーを Cisco.com から依頼します。必ず、ASAv の導入時に指定した CPU 数に一致する CPU ライセンスを依頼してください。

ステップ 5![]() シスコからアクティベーション キーを受け取った後、[Configuration] > [Device Management] > [Licensing] > [Activation Key] ペインで、キーを [New Activation Key] フィールドに貼り付けます。

シスコからアクティベーション キーを受け取った後、[Configuration] > [Device Management] > [Licensing] > [Activation Key] ペインで、キーを [New Activation Key] フィールドに貼り付けます。

ステップ 6![]() [ Update Activation Key ] をクリックします。

[ Update Activation Key ] をクリックします。

ASDM には、キーを検証中にステータス ダイアログボックスが表示されます。

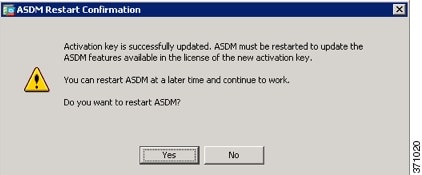

キーの更新が完了すると、次のダイアログボックスが表示されます。

ステップ 7![]() [ Yes ] をクリックして ASDM を再起動します。

[ Yes ] をクリックして ASDM を再起動します。

ASDM を使用した初期設定の実行

次の ASDM ウィザードおよびプロシージャを使用して初期設定を行うことができます。

•![]() 「VPN トンネルの設定のための Site-to-Site ウィザードの実行」

「VPN トンネルの設定のための Site-to-Site ウィザードの実行」

•![]() 「インターネットからの内部サービスへのアクセスを可能にする」

「インターネットからの内部サービスへのアクセスを可能にする」

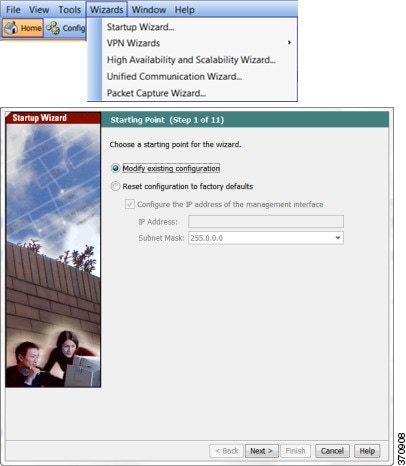

ASDM での Startup ウィザードの実行

構成に応じてセキュリティ ポリシーをカスタマイズできるように既存の設定を変更するには、 [Startup Wizard] を実行します。

手順の詳細

ステップ 1![]() メイン ASDM ウィンドウで、[Wizards] > [Startup Wizard] を選択します。

メイン ASDM ウィンドウで、[Wizards] > [Startup Wizard] を選択します。

ステップ 2![]() Startup ウィザードの指示に従い、ASAv を設定します。

Startup ウィザードの指示に従い、ASAv を設定します。

ステップ 3![]() ウィザードの実行中、デフォルト値をそのまま使用するか、必要に応じて変更することができます (ウィザードのフィールドの詳細については、[Help] をクリックしてください)。

ウィザードの実行中、デフォルト値をそのまま使用するか、必要に応じて変更することができます (ウィザードのフィールドの詳細については、[Help] をクリックしてください)。

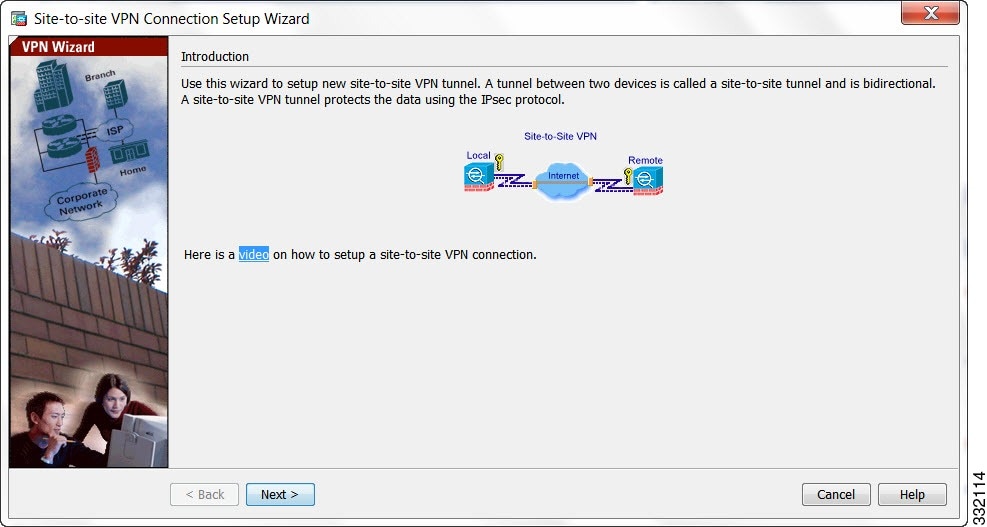

VPN トンネルの設定のための Site-to-Site ウィザードの実行

VPN ウィザードを使用すると、基本的な IPsec サイト間 VPN 接続が設定できます。

手順の詳細

ステップ 1![]() メイン ASDM ウィンドウで、[ Wizards ] > [ VPN Wizards ] > [ Site-to-Site VPN Wizard ] を選択します。

メイン ASDM ウィンドウで、[ Wizards ] > [ VPN Wizards ] > [ Site-to-Site VPN Wizard ] を選択します。

ステップ 2![]() ウィザードの指示に従います (ウィザードのフィールドの詳細については、[Help] をクリックしてください)。

ウィザードの指示に従います (ウィザードのフィールドの詳細については、[Help] をクリックしてください)。

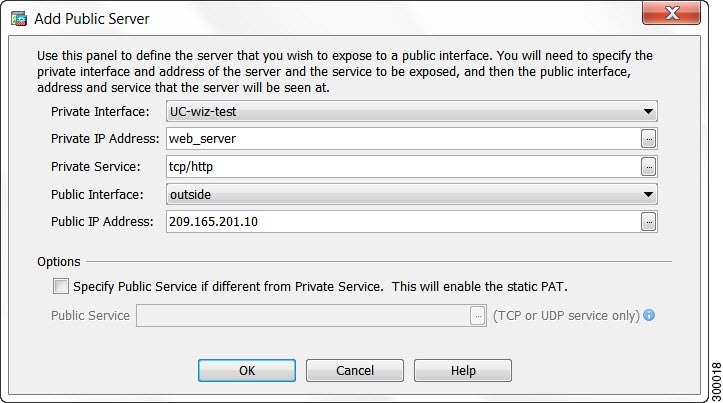

インターネットからの内部サービスへのアクセスを可能にする

[Public Servers] ペインでは、インターネットから内部のサーバにアクセスできるようにセキュリティ ポリシーを自動的に設定します。ビジネス オーナーとして、外部ユーザがアクセスできるようにすることが必要な内部ネットワーク サービス(Web サーバや FTP サーバなど)を備えることが考えられます。内部ネットワークのパブリック サーバで ASAv の背後にこれらのサービスを配置できます。ASAv は、パブリック サーバへの外部アクセスを許可できます。パブリック サーバに対する攻撃は内部ネットワークには影響しません。

手順の詳細

ステップ 1![]() メイン ASDM ウィンドウで、[Configuration] > [Firewall] > [Public Servers] を選択します。

メイン ASDM ウィンドウで、[Configuration] > [Firewall] > [Public Servers] を選択します。

ステップ 2![]() [Add] をクリックし、[Add Public Server] ダイアログボックスにパブリック サーバの設定を入力します フィールドの詳細については、[ Help ] をクリックしてください。

[Add] をクリックし、[Add Public Server] ダイアログボックスにパブリック サーバの設定を入力します フィールドの詳細については、[ Help ] をクリックしてください。

ステップ 3![]() このダイアログボックスを閉じ、[Public Servers] ペインに戻るには、[ OK ] をクリックします。

このダイアログボックスを閉じ、[Public Servers] ペインに戻るには、[ OK ] をクリックします。

ステップ 4![]() [Apply] をクリックし、ASAvに設定を適用します。

[Apply] をクリックし、ASAvに設定を適用します。

ASDM でのその他のウィザード

•![]() High Availability and Scalability ウィザード:アクティブ/スタンバイ フェールオーバーを設定します。

High Availability and Scalability ウィザード:アクティブ/スタンバイ フェールオーバーを設定します。

•![]() Packet Capture ウィザード:キャプチャを設定および実行します。このウィザードは、入出力インターフェイスのそれぞれでキャプチャを 1 回実行します。パケットをキャプチャすると、PC にキャプチャを保存し、パケット アナライザでチェックおよびリプレイできます。

Packet Capture ウィザード:キャプチャを設定および実行します。このウィザードは、入出力インターフェイスのそれぞれでキャプチャを 1 回実行します。パケットをキャプチャすると、PC にキャプチャを保存し、パケット アナライザでチェックおよびリプレイできます。

•![]() Unified Communication ウィザード:ユニファイド コミュニケーション プロキシを設定します。

Unified Communication ウィザード:ユニファイド コミュニケーション プロキシを設定します。

•![]() IPsec (IKEv1) Remote Access VPN ウィザード:モバイル ユーザなどの VPN クライアントへのセキュアなリモート アクセスを設定して、リモート IPSec ピアに接続するインターフェイスを識別します。

IPsec (IKEv1) Remote Access VPN ウィザード:モバイル ユーザなどの VPN クライアントへのセキュアなリモート アクセスを設定して、リモート IPSec ピアに接続するインターフェイスを識別します。

•![]() AnyConnect VPN ウィザード:AnyConnect VPN クライアントから VPN 接続を受け入れるように ASAv を設定します。このウィザードでは、フル ネットワーク アクセスができるように IPsec(IKEv2)プロトコルまたは SSL VPN プロトコルを設定します。

AnyConnect VPN ウィザード:AnyConnect VPN クライアントから VPN 接続を受け入れるように ASAv を設定します。このウィザードでは、フル ネットワーク アクセスができるように IPsec(IKEv2)プロトコルまたは SSL VPN プロトコルを設定します。

•![]() Clientless SSL VPN ウィザード:サポートされる特定の内部リソースに対する、ポータル ページからのクライアントレス ブラウザベース接続をイネーブルにします。

Clientless SSL VPN ウィザード:サポートされる特定の内部リソースに対する、ポータル ページからのクライアントレス ブラウザベース接続をイネーブルにします。

追加設定

ASAv の設定を続行するには、お使いのソフトウェア バージョンのマニュアルを参照してください。 http://www.cisco.com/go/asadocs

フィードバック

フィードバック