ポイントツーポイント レイヤ 2 サービス実装の前提条件

適切なタスク ID を含むタスク グループに関連付けられているユーザ グループに属している必要があります。このコマンド リファレンスには、各コマンドに必要なタスク ID が含まれます。

ユーザ グループの割り当てが原因でコマンドを使用できないと考えられる場合、AAA 管理者に連絡してください。

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

このモジュールでは、ポイントツーポイントレイヤ 2(L2)接続の概念および設定情報を提供します。

次のポイントツーポイント サービスがサポートされます。

ローカルスイッチング:単一の Cisco ASR 9000 シリーズ ルータへのポイントツーポイント内部回線(ローカル接続とも呼ばれます)。

疑似回線:Cisco ASR 9000 シリーズ ルータからの仮想ポイントツーポイント回線。疑似回線は、MPLS 上で実装されます。

(注) |

ポイントツーポイントレイヤ 2 サービスは、MPLS レイヤ 2 VPN とも呼ばれます。 |

(注) |

Cisco ASR 9000 シリーズ ルータでのポイントツーポイントレイヤ 2 サービスの詳細、およびこのモジュールに記載されているコマンドの説明については、「関連ドキュメント」セクションを参照してください。設定作業の実行中に必要になることのある他のコマンドのドキュメントを見つけるには、Cisco IOS XR ソフトウェア マスター コマンド インデックスで、オンライン検索してください。 |

| リリース | 変更内容 |

|---|---|

|

リリース 3.7.2 |

この機能が導入されました。 |

|

リリース 3.9.0 |

スケール拡張機能が導入されました。 |

|

リリース 4.0.0 |

Any Transport over MPLS(AToM)機能のサポートが追加されました。 |

|

リリース 4.0.1 |

次の機能のサポートが追加されました。

|

|

リリース 4.1.0 |

Flexible ルータ ID 機能のサポートが追加されました。 |

|

リリース 4.2.0 |

次の機能のサポートが追加されました。

|

|

リリース 4.3.0 |

L2VPN ノンストップ ルーティング機能のサポートが追加されました。 |

|

リリース 4.3.1 |

次の機能のサポートが追加されました。

|

|

リリース 5.1.0 |

次の機能のサポートが追加されました。

|

|

リリース 5.1.2 |

次のサポートが追加されました。

|

|

リリース 6.1.2 |

次の機能に対するサポートが追加されました。

|

適切なタスク ID を含むタスク グループに関連付けられているユーザ グループに属している必要があります。このコマンド リファレンスには、各コマンドに必要なタスク ID が含まれます。

ユーザ グループの割り当てが原因でコマンドを使用できないと考えられる場合、AAA 管理者に連絡してください。

ポイントツーポイントレイヤ 2 サービスを実装するには、次の概念を理解する必要があります。

レイヤ 2 バーチャル プライベート ネットワーク(L2VPN)は、IP または MPLS 対応の L2 スイッチド IP ネットワークで LAN の動作をエミュレートすることで、イーサネット デバイス同士が共通の LAN セグメントに接続した場合と同様に通信できるようにします。ポイントツーポイント L2 接続は、L2VPN を作成する場合に重要です。

インターネット サービス プロバイダー(ISP)が、フレーム リレーまたは非同期転送モード(ATM)インフラストラクチャを IP インフラストラクチャに置き換える場合、IP または MPLS 対応の L2 スイッチド IP インフラストラクチャを使用する標準的な方法を提供する必要があります。これらの方法は、カスタマーに実用的な L2 インターフェイスを提供し、具体的には、カスタマー サイトのペア間の仮想回線を提供します。

L2VPN システムを構築するには、ISP とカスタマーの間での調整が必要です。ISP は L2 接続を提供し、カスタマーは ISP から取得したデータ リンク リソースを使用してネットワークを構築します。L2VPN サービスでは、ISP は、カスタマーのネットワーク トポロジ、ポリシー、ルーティング情報、ポイントツーポイント リンクに関する情報や、他の ISP からのネットワーク ポイントツーポイント リンク関する情報を必要としません。

ISP には、次の機能を備えたプロバイダー エッジ(PE)ルータが必要です。

レイヤ 3(L3)パケット内への L2 プロトコル データ ユニット(PDU)のカプセル化。

any-to-any L2 転送のインターコネクト。

パケット スイッチ ネットワーク上での L2 Quality-of-Service(QoS)のエミュレーション。

L2 サービスの設定の簡素化。

各種のトンネリングメカニズム(MPLS、L2TPv3、IPSec、GRE など)のサポート。

L2VPN プロセス データベースには、回線および接続に関するすべての情報が含まれます。

ローカル スイッチングにより、同じルータ上の同じタイプの 2 つのインターフェイス間で L2 データを切り替えることができます(たとえば、イーサネットからイーサネット)。インターフェイスは、同じラインカード上にあっても、2 つの異なるラインカード上にあってもかまいません。これらのタイプのスイッチング中、レイヤ 2 アドレスが、レイヤ 3 アドレスの代わりに使用されます。ローカル スイッチング接続は、一方の接続回線(AC)から他方の接続回線に L2 トラフィックを切り替えます。ローカル スイッチング接続で設定される 2 つのポートは、そのローカル接続に関連する AC です。ローカル スイッチング接続の動作は、2 つのブリッジ ポートしかないブリッジ ドメインの動作と類似しており、トラフィックはローカル接続の一方のポートに入り、他方のポートから出ます。ただし、ローカル接続に関するブリッジングがないため、MAC 学習やフラッディングはありません。また、インターフェイスの状態が DOWN の場合、ローカル接続の AC は UP 状態ではありません(この動作は、ブリッジ ドメインの動作に準拠したときにも異なります)。

ローカル スイッチング AC は、L2 トランク(メイン)インターフェイス、バンドル インターフェイス、EFP など、多種多様な L2 インターフェイスを使用します。

また、同一ポートのローカル スイッチング機能を使用すると、同じインターフェイス上の 2 つの回線の間でレイヤ 2 データをスイッチングできます。

ATMoMPLS は、MPLS コアを介したレイヤ 2 ポイントツーポイント接続の一種です。

ATMoMPLS 機能を実装するために、Cisco ASR 9000 シリーズ ルータはカスタマーエッジ(CE)デバイスが Cisco ASR 9000 シリーズ ルータに接続されているプロバイダーネットワークのエッジでプロバイダーエッジ(PE)ルータの役割を果たします。

仮想回線接続性検証(VCCV)は、L2VPN の運用、管理、およびメンテナンス(OAM)機能であり、ネットワーク オペレータが、指定した疑似回線上で IP ベースのプロバイダー エッジ間(PE-to-PE)キープアライブ プロトコルを実行できるようにし、疑似回線データ パス転送で障害が発生しないようにします。ディスポジション PE は、指定した疑似回線に関連付けられる制御チャネルで VCCV パケットを受信します。疑似回線が各方向の PE 間で確立されると、VCCV に使用される制御チャネル タイプと接続検証タイプがネゴシエートされます。

2 つのタイプのパケットが判定結果出力に着信します。

タイプ 1:通常の Ethernet-over-MPLS(EoMPLS)データ パケットを指定します。

タイプ 2:VCCV パケットを指定します。

Cisco ASR 9000 シリーズ ルータは、シグナリング中にイネーブルにされた場合にインバンド制御ワードを使用する、ラベル スイッチド パス(LSP)VCCV タイプ 1 をサポートしています。IPv4 では、VCCV エコー応答は、応答モードである IPv4 として送信されます。応答は IP、MPLS、またはその両方の組み合わせとして転送されます。

出力側の MPLS 転送では、VCCV pings カウンタがカウントされます。ただし、入力側では、これらはルート プロセッサから発信され、MPLS 転送カウンタとしてカウントされません。

Ethernet-over-MPLS(EoMPLS)は、MPLS 対応 L3 コアを通じてイーサネット トラフィックのトンネリング メカニズムを提供し、(ラベル スタックを使用して)イーサネット プロトコル データ ユニット(PDU)を MPLS パケット内部にカプセル化して、それらを MPLS ネットワーク経由で転送します。

EoMPLS 機能は、次のサブセクションで説明します。

イーサネット ポート モードでは、疑似回線の両端がイーサネット ポートに接続されます。このモードでは、ポートが疑似回線を介してトンネル化されるか、またはローカル スイッチング(接続回線から接続回線へのクロス コネクトと呼ばれる)を使用して、1 つの接続回線(AC)から同じ PE ノードに接続されている別の AC にパケットまたはフレームを切り替えます。

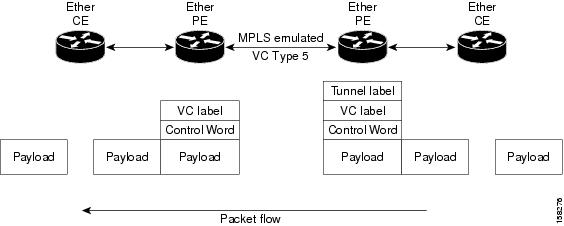

次の図に、イーサネットポートモードの例を示します。

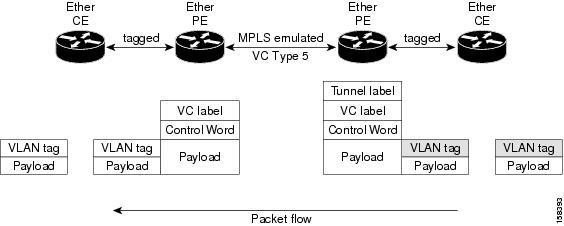

VLAN モードでは、カスタマー側とプロバイダー側のリンクで、各 VLAN は、仮想接続(VC)タイプ 4 または VC タイプ 5 を使用して個別 L2VPN 接続として設定できます。VC タイプ 5 はデフォルトのモードです。

次の図に示されているように、イーサネット PE は、入力ポートから疑似回線にトラフィックを内部的に切り替えるために、イーサネット ポートに内部 VLAN タグを関連付けます。ただし、疑似回線にトラフィックを移動する前に、内部 VLAN タグを削除します。

出力 VLAN PE では、PE は、疑似回線から到着するフレームに VLAN タグを関連付け、トラフィックを内部的に切り替えた後、イーサネット トランク ポートにトラフィックを送信します。

(注) |

ポートがトランク モードであるため、VLAN PE は VLAN タグを削除せず、追加されたタグを持つポート経由でフレームを転送します。 |

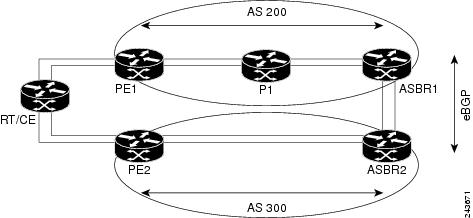

Inter-AS は、複数のプロバイダーまたはマルチドメイン ネットワークを通じて VPN を拡張できるピアツーピア タイプ モデルです。これにより、サービス プロバイダーは相互にピアアップでき、地理的に離れた位置でエンドツーエンドの VPN 接続が実現します。

EoMPLS サポートでは、単一 AS トポロジを想定でき、このトポロジでは、ポイントツーポイント EoMPLS 相互接続の 2 つの終端にある PE ルータを接続する疑似回線が、同一自律システムに存在します。または、複数の AS トポロジを想定でき、このトポロジでは、PE ルータが iBGP および eBGP ピアリングを使用して 2 つの異なる AS に存在できます。

次の図は、各 AS で iBGP/LDP を使用した基本的な二重 AS トポロジを持つ Inter-AS を介した MPLS を示しています。

QinQ は、複数の 802.1Q タグ(IEEE 802.1QinQ VLAN タグ スタッキング)を指定するための 802.1Q の拡張です。レイヤ 3 VPN サービス終了および L2VPN サービス転送は、QinQ サブインターフェイスではイネーブルです。

Cisco ASR 9000 シリーズルータは、プロバイダー エッジ ルータでのサブインターフェイスの設定に基づき、レイヤ 2 トンネリングまたはレイヤ 3 転送を実装します。この機能は、SPA および固定 PLIM で最大 2 つの QinQ タグのみサポートします。

L2VPN 接続回線のレイヤ 2 QinQ VLAN:QinQ L2VPN 接続回線は、仮想回線タイプ 4 とタイプ 5 の両方の疑似回線を使用したポイントツーポイント EoMPLS ベースのクロスコネクト用と、802.1q VLAN およびポートモードでの QinQ の完全なインターワーキングのサポートなど、ポイントツーポイント ローカル スイッチングベースのクロスコネクト用のレイヤ 2 転送サブインターフェイスで設定されます。

レイヤ 3 QinQ VLAN:レイヤ 3 の終端ポイントとして使用されます。VLAN はいずれも入力プロバイダー エッジで削除され、フレームが転送されるときリモート プロバイダー エッジで追加され戻されます。

QinQ 上のレイヤ 3 サービスは次のとおりです。

IPv4 ユニキャストおよびマルチキャスト

IPv6 ユニキャストおよびマルチキャスト

MPLS

Intermediate System-to-Intermediate System(IS-IS)で使用されるコネクションレス型ネットワーク サービス(CLNS)

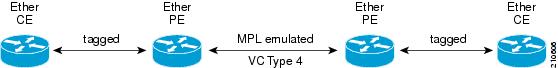

QinQ モードでは、各 CE VLAN は SP VLAN 内に伝送されます。QinQ モードでは VC タイプ 5 を使用する必要がありますが、VC タイプ 4 もサポートされます。各イーサネット PE では、内部(CE VLAN)と外部(SP VLAN)の両方を設定する必要があります。

次の図に、VC タイプ 4 を使用した QinQ を示します。

QinAny モードでは、サービス プロバイダー VLAN タグは、プロバイダー エッジ VLAN の入力ノードと出力ノードの両方で設定されます。カスタマー エッジ VLAN タグが不明なため、カスタマー エッジ VLAN タグが疑似回線上のパケットで送信されることを除き、QinAny モードはタイプ 5 VC を使用する Q-in-Q モードに似ています。

L2VPN テクノロジーを使用して、ポートおよび VLAN の動作モードの両方に Quality of Service(QoS)レベルを割り当てることができます。

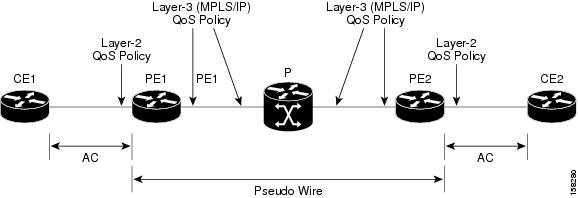

L2VPN テクノロジーでは、PE ルータの QoS 機能が、エッジ方向のインターフェイス(別名、接続回線)で L2 ペイロードベースである必要があります。次の図は、一般的な L2VPN ネットワークでの L2 および L3 QoS サービスポリシーを表しています。

次の図は、QoS サービスポリシーを設定できるプロバイダーエッジデバイス内の 4 つのパケット処理パスを表しています。L2VPN ネットワークでは、パケットはエッジ方向のインターフェイスで L2 パケットとして送受信され、コア方向のインターフェイスで MPLS(EoMPLS)パケットとして転送されます。

L2VPN は、ルート プロセッサとラインカードの両方でコントロール プレーンを使用し、ラインカードでフォワーディング プレーン要素を使用します。

L2VPN の可用性は次の要件を満たします。

ルート プロセッサまたはラインカードでのコントロール プレーンの障害は、回線の転送パスには影響しません。

ルータ プロセッサのコントロール プレーンは、ラインカードの制御およびフォワーディング プレーンに影響を与えずに、フェールオーバーをサポートします。

L2VPN は既存のラベル配布プロトコル(LDP)のグレースフル リスタート メカニズムと統合されます。

優先トンネル パスの機能により、特定のトラフィック エンジニアリング トンネルに疑似回線をマッピングできます。接続回線は、リモート PE ルータの IP アドレス(IGP または LDP を使用して到達可能)ではなく、特定の MPLS トラフィック エンジニアリング トンネル インターフェイスに相互接続されます。優先トンネル パスを使用する場合、L2 トラフィックを転送するトラフィック エンジニアリング トンネルが 2 台の PE ルータ間で動作することが常に想定されます(つまり、始端はインポジション PE ルータで、終端はディスポジション PE ルータです)。

(注) |

|

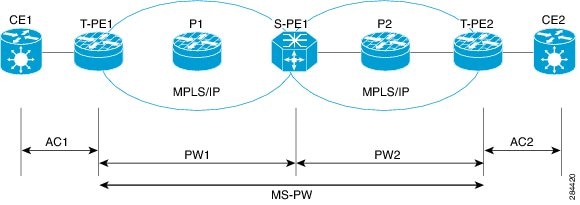

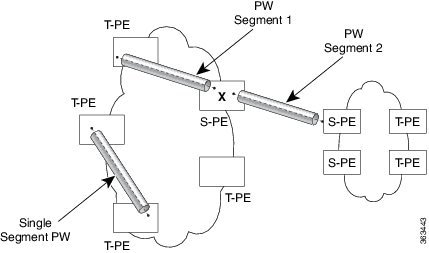

疑似回線は Public Switched Network(PSN)上でレイヤ 2 プロトコル データ ユニット(PDU)を転送します。マルチセグメント疑似回線は、静的または動的に設定された、複数の隣接する疑似回線セグメントのセットです。これらのセグメントは単一の疑似回線として機能し、以下を実行できます。

管理ドメインまたはプロビジョニング ドメインを隔離することで、エンドツーエンド サービスを管理する。

相互自律システム(Inter-AS)の境界を越えて、プロバイダー エッジ(PE)ノードの IP アドレスをプライベートにする。自律システム境界ルータ(ASBR)の IP アドレスを使用し、それらのルータを疑似回線の集約ルータとして扱う。ASBR は、2 つのドメインの擬似回線を結合します。

マルチセグメント疑似回線は、Inter-AS 境界または 2 つのマルチプロトコル ラベル スイッチング(MPLS)ネットワークにまたがることができます。

疑似回線は、2 台の PE ノード間のトンネルです。2 種類の PE ノードがあります。

スイッチング PE(S-PE)ノード

マルチセグメント疑似回線の先行する疑似回線セグメントと後続の疑似回線セグメントの PSN トンネルを終端させます。

マルチセグメント疑似回線の先行する疑似回線セグメントと後続の疑似回線セグメントのコントロール プレーンとデータ プレーンを切り替えます。

終端 PE(T-PE)ノード

マルチセグメント疑似回線の最初と最後の両方のセグメントに配置されます。

このノードで、カスタマー方向の接続回線(AC)が疑似回線フォワーダにバインドされます。

(注) |

すべてのマルチセグメント擬似回線は、T-PE で終端する必要があります。 |

マルチセグメント擬似回線は、次の場合に 2 つの一般的なケースで使用されます。

送信元と宛先の PE ノード間で PW 制御チャネルを確立することができない場合。

PW コントロールチャネルを確立するには、リモート PE ノードがアクセス可能である必要があります。場合によっては、トポロジ、動作、またはセキュリティ上の制約により、ローカル PE ノードがリモートノードにアクセスできない場合があります。

マルチセグメントの擬似回線は、2つの独立した疑似回線セグメントを動的に構築し、擬似回線スイッチングを実行して、送信元と宛先の PE ノード間の PW 制御チャネルを確立します。

エッジ間の擬似回線エミュレーション(PWE3)のシグナリングとカプセル化プロトコルが異なる場合。

PE ノードの接続先のネットワークでは、異なる PW シグナリングおよびカプセル化プロトコルが使用されています。場合によっては、1 つのセグメント PW を使用できません。

マルチセグメント擬似回線は PW スイッチングポイントで適切なインターワーキングが実行されており、ネットワーク内の PE ノード間で PW 接続を有効にします。

疑似回線冗長性を使用すると、ネットワーク内の障害を検出して、サービスの提供を続行可能な別のエンドポイントにレイヤ 2 サービスを再ルーティングするようにネットワークを設定できます。この機能により、リモート PE ルータで発生した障害、または PE ルータと CE ルータ間のリンクで発生した障害から回復できます。

L2VPN は、ルーティング プロトコルを通じて疑似回線冗長化機能を提供します。エンドツーエンド PE ルータ間の接続が障害になった場合、指示された LDP セッションとユーザ データの代替パスに引き継ぐことができます。ただし、ネットワークの一部は、この再ルーティング メカニズムでサービスの中断から保護されません。

疑似回線冗長性を使用すると、バックアップ疑似回線を設定できます。ネットワークに冗長疑似回線と冗長ネットワーク エレメントを設定することもできます。

プライマリ疑似回線の障害前に、バックアップ疑似回線にトラフィックをスイッチングする機能が使用され、ルータのメンテナンスなどの計画された疑似回線の停止が処理されます。

(注) |

疑似回線冗長性は、ポイントツーポイントの Virtual Private Wire Service(VPWS)疑似回線に対してのみ提供されます。 |

冗長性を維持しつつ、ネットワークを最大限利用するには、通常、複数のリンクでのトラフィックのロード バランシングが必要です。精度の高い、より均等な分散を実現するには、プロビジョニングされたパイプの一部であるトラフィック フローのロード バランシングが理想的です。ロード バランシングは、IP アドレス、Mac アドレス、またはそれらの組み合わせに従い、フローベースにすることができます。またロード バランシングは、送信元または宛先の IP アドレス、あるいは送信元または宛先の MAC アドレスに従い、フローベースにすることができます。IP ヘッダーの処理に進むことができない場合、または IPv6 がフローベースの場合、トラフィックはデフォルトのフローベース MAC アドレスにフォールバックします。

この機能は、L2VPN 下の疑似回線に適用されます。これには、VPWS と VPLS が含まれます。

(注) |

疑似回線クラスに対し仮想回線(VC)ラベル ベースのロード バランシングをイネーブルにすると、L2VPN 下のグローバル フロー ベースのロード バランシングが上書きされます。 |

疑似回線(PW)が確立されると、各 PW に、すべての PW に共通するグループ ID が割り当てられます。このグループ ID は、同一の物理ポートで作成されます。物理ポートが機能しなくなった場合や無効になった場合は、自動保護スイッチング(APS)がピアルータに対してアクティブになるように信号を送り、L2VPN が単一のメッセージを送信して、物理ポートに関連付けられたグループ ID を持つすべての PW のステータス変更をアドバタイズします。単一の L2VPN 信号であることにより、応答での煩雑な処理や切断を防ぐことができます。

CEM インターフェイスでは、フレーム化または非フレーム化 T1 および T3 などの親コントローラに対して、さまざまなレベルの設定が許可されます。最適なグループ化を行うために、物理コントローラのハンドルがグループ ID として使用されます。

(注) |

疑似回線のグループ化はデフォルトでディセーブルです。 |

アクティブな動作ルータの手動リロード

インターフェイスまたはコントローラのシャットダウン

有効な保護ルータでのラインカードのリロード、シャットダウン、または電源遮断

有効な保護ルータでのルータ プロセッサ フェールオーバー(RPFO)

2 つのコントローラまたは共有ポートアダプタ(SPA)の同時障害

2 つの自動保護スイッチング(APS)グループスイッチオーバー

イーサネットワイヤサービスは、ポイントツーポイントのイーサネットセグメントをエミュレートするサービスです。これは、プロバイダーエッジがレイヤ 2 で動作し、通常レイヤ 2 ネットワークで実行される以外、イーサネット専用回線(EPL)、レイヤ 1 ポイントツーポイント サービスに似ています。EWS は特定の UNI で受信されたすべてのフレームをカプセル化し、フレームに含まれる内容を参照せずに、これらのフレームを単一出力 UNI に転送します。このサービスの動作は EWS を VLAN タグ付きフレームで使用できることを示します。VLAN タグは、一部の例外を除いて EWS(ブリッジ プロトコル データ ユニット(BPDU))に対して透過的です。これらの例外には、IEEE 802.1x、IEEE 802.2ad、および IEEE 802.3x が含まれます。これは、これらのフレームがローカルで意味を持ち、カスタマーとサービスプロバイダーの両方がそれらのフレームをローカルで終了できるよう支援されるためです。

サービスプロバイダーはインターフェイスでフレームを単純に受け取り、実際のフレームを参照せずにこれらを送信するため(ただし、形式と長さが特定のインターフェイスに適合していることは確認します)、EWS はカスタマーのイーサネットフレーム内にある VLAN タグに関与しません。

EWS は all-to-one バンドリングの概念に対応しています。つまり、EWS はポイントツーポイント回線の一方のエンドのポートと他方のエンドのポートをマッピングします。EWS はポート間サービスです。したがって、カスタマーが 1 つのスイッチまたはルータを n 個のスイッチまたはルータに接続する必要がある場合は、n 個のポートおよび n 個の疑似回線または論理回線が必要になります。

考慮すべき 1 つの重要なポイントは、EWS はイーサネットレイヤ 1 接続を広範にエミュレートするにもかかわらず、サービスは共有インフラストラクチャで提供され、したがって、すべてのインターフェイス帯域幅を常に使用できる可能性は低く、またそのようにする必要もないということです。EWS は、通常、多くのユーザが伝送パスのどこかで回線を共有する、サブラインレートサービスです。その結果、コストが EPL のコストよりも、ほとんどの場合、小さくなります。SP は、レイヤ 1 EPL とは異なり、特定契約の特定目的を達成するために、QoS およびトラフィック エンジニアリングを実装する必要があります。ただし、カスタマーアプリケーションに本当の意味でのワイヤレート透過サービスが必要な場合、DWDM(高密度波長分割多重)、CDWM(低密度波長分割多重)、SONET/SDH などの光送信デバイスを使用して提供される EPL サービスを検討する必要があります。

IGMP スヌーピングは、レイヤ 2 でマルチキャスト トラフィックを抑制する方法を提供します。IGMP スヌーピング アプリケーションは、ブリッジドメインのホストによって送信された IGMP メンバーシップレポートをスヌーピングすることで、レイヤ 2 マルチキャスト転送テーブルを設定して、少なくとも 1 つの関係メンバーを持つポートだけにトラフィックを送信できます。これにより、マルチキャストトラフィックの量が大幅に削減されます。

IGMP は、レイヤ 3 で設定され、IPv4 マルチキャストネットワーク内のホストが、関与するマルチキャストトラフィックを通知する手段、ルータがレイヤ 3 のネットワーク内のマルチキャストトラフィックのフローを制御および制限する手段を提供します。

IGMP スヌーピングは、IGMP メンバーシップ レポート メッセージの情報を使用して、対応する情報を転送テーブルに構築し、レイヤ 2 の IP マルチキャスト トラフィックを制限します。転送テーブルのエントリは <ルート, OIF リスト> という形式で、

ルートは <*, G> ルートまたは <S, G> ルートです。

OIF リストは、指定されたルートと、ブリッジ ドメイン内のすべてのマルチキャスト ルータ(mrouter)ポートに関する IGMP メンバーシップ レポートを送信したすべてのブリッジ ポートで構成されます。

IGMP スヌーピング機能により、マルチキャスト ネットワークで次の利点が得られます。

基本的な IGMP スヌーピングは、VPLS ブリッジ ドメイン全体をフラッディングするマルチキャスト トラフィックを削減することで、帯域幅の使用量を減らします。

オプションの設定オプションを使用すると、IGMP スヌーピングは、1 つのブリッジ ポートでホストから受信された IGMP レポートをフィルタリングし、他のブリッジ ポートでホストへの漏出を防止することで、ブリッジ ドメイン間のセキュリティを確保できます。

オプションの設定オプションを使用すると、IGMP スヌーピングは、IGMP メンバーシップ レポート(IGMPv2)を抑制することで、またはアップストリーム IP マルチキャスト ルータへの IGMP プロキシ レポーター(IGMPv3)として動作することで、アップストリーム IP マルチキャスト ルータへのトラフィックの影響を低減できます。

IGMP スヌーピングの設定方法については、『Cisco ASR 9000 Series Aggregation Services Router Multicast Configuration Guide』の「Implementing Layer 2 Multicast with IGMP Snooping」モジュールを参照してください。

適用できる IGMP スヌーピングコマンドは『Cisco ASR 9000 Series Aggregation Services Router Multicast Command Reference』で説明します。

カスタマー環境では、ソリューションによりネットワーク終端で異種転送を使用する AToM をサポートする必要があります。このソリューションには、1 つのカスタマー エッジ(CE)デバイスの転送を別の転送に変換する機能(たとえば、フレーム リレーからイーサネットなど)が必要です。Cisco ASR 9000 シリーズ SPA インターフェイスプロセッサ 700 および Cisco ASR 9000 シリーズ イーサネット ライン カードにより、Cisco ASR 9000 シリーズ ルータで複数のレガシーサービスをサポートできます。

IP インターワーキングは、IP/MPLS バックボーン上でレイヤ 2 トラフィックを転送するためのソリューションです。IP インターワーキングは、AToM トンネルを使用するイーサネット、フレーム リレーなど、多くのタイプのレイヤ 2 フレームに対応します。IP インターワーキングは、プロバイダー エッジ(PE)ルータでパケットをカプセル化し、それらをバックボーンを介してクラウドの反対側の PE ルータに転送し、カプセル化を削除し、それらを宛先に転送します。トランスポート層では、一方の側でイーサネットを使用し、もう一方の側でフレーム リレーを使用できます。IP インターワーキングは、AToM トンネルの異種エンドポイント間で実行されます。

(注) |

MPLS とローカル接続のシナリオでは、イーサネットとフレーム リレー ベースのネットワーク間でルーテッド インターワーキングのみサポートされます。 |

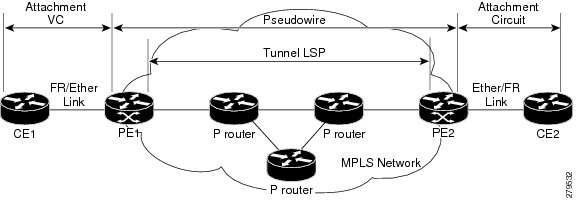

次の図は、イーサネット接続 VC とフレームリレー接続 VC 間の相互運用性を表しています。

接続回線は(AC)は、CE デバイスを PE デバイスに接続する物理的または論理的なポートまたは回線です。疑似回線(PW)は、2 つの AC を接続する双方向仮想接続(VC)です。MPLS ネットワークでは、PW は LSP トンネル内で伝送されます。PE1 および PE2 のコア方向のラインカードとして、Cisco ASR 9000 シリーズ SPA インターフェイス プロセッサ 700 または Cisco ASR 9000 シリーズ イーサネット ラインカードが使用可能です。

IP インターワーキング モードでは、入力 PE で受信されたパケットからレイヤ 2(L2)ヘッダーが削除され、IP ペイロードだけが出力 PE に送信されます。出力 PE では、パケットが出力ポートから送信される前に、L2 ヘッダーが付加されます。

上の図では、CE1 および CE2 を、フレームリレー(FR)インターフェイスまたはギガビットイーサネット(GigE)インターフェイスにすることができます。CE1 が FR で、CE2 が GigE または dot1q、あるいは QinQ であるとします。イーサネット CE(CE2)から着信するパケットの場合、CE 方向の PE(PE2)の入力 LC は、L2 フレーミングを削除し、そのパケットを、疑似回線上で IPoMPLS カプセル化を使用して出力 PE(PE1)に転送します。出力 PE のコア方向のラインカードは、MPLS ラベルを削除しますが、制御ワードを保持し、それを FR CE(CE1)方向の出力ラインカードに伝送します。FR PE では、ラベル ディスポジション後、レイヤ 3(L3)パケットは FR 上でカプセル化されます。

同様に、FR CE から着信した IP パケットは疑似回線上で IPoMPLS カプセル化に変換されます。コアから着信するパケットは IP ペイロードのみを伝送するため、イーサネット PE 側では、ラベル ディスポジション後、PE は、パケットを CE に伝送する前に、そのパケットに L2 イーサネット パケット ヘッダーを追加して戻します。

これらのモードは、AToM で IP インターワーキングをサポートします。

イーサネットとフレーム リレー

イーサネット CE デバイスから着信するパケットには、MAC(ポート モード、タグなし、シングル タグ、ダブル タグ)、IPv4 ヘッダー、およびデータが含まれます。イーサネット ラインカードは L2 フレーミングを削除し、その後、出力ラインカードに L3 パケットを転送します。出力ラインカードは、出力ポートからパケットを送信する前に、FR L2 ヘッダーを追加します。

イーサネットとイーサネット

CE デバイスは両方ともイーサネットです。各イーサネット インターフェイスは、ポート モード、タグなし、シングル タグ、またはダブル タグにすることができます。ただし、これは IP インターワーキングの一般的なシナリオではありません。

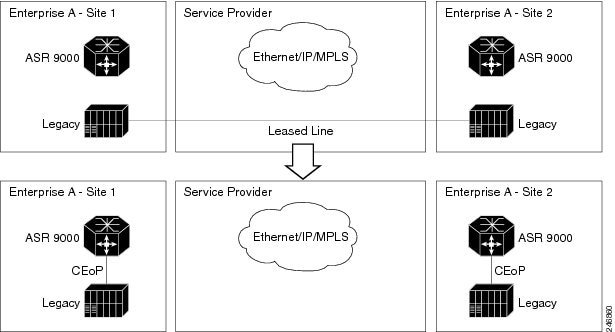

この機能により、アクセス ネットワーク内のインターワーキング レイヤですべての非イーサネット機能を終了し、これらの接続を、レイヤ 3 エッジ ルータで終端可能なイーサネット セントリック サービスに変換することができます。現在は、時分割多重(TDM)ベースのサービスはレイヤ 3 エッジ ルータ上で直接終端しています。L3 ネットワークの簡素でより低コストなモデルは、TDM の複雑さをアクセス レイヤに移動することによってイネーブルになります。

レイヤ 2 カプセル化は、入力ラインカード側の入力 PE の接続回線によって IP パケットから削除されます。MPLS カプセル化された IP パケットのペイロードは、ファブリックで出力ラインカード側のコアに送信されます。出力ラインカードは MPLS コアを介してパケットを送信します。リモート PE では、MPLS ラベルが削除され、出力 AC のレイヤ 2 ヘッダーが追加されて、パケットは最終的に接続された CE に送信されます。L2VPN VPWS は、次をサポートするように拡張されました。

ポイントツーポイント プロトコル(PPP)

ハイレベル データリンク コントロール(HDLC)

マルチリンク ポイントツーポイント プロトコル(MLPPP)

すべてのカプセル化タイプの QoS サポート

QoS の詳細については、『Cisco ASR 9000 Series Aggregation Services Router Modular Quality of Service Configuration』を参照してください。

TDM AC は、次の SPA で設定できます。

SPA-8XCHT1/E1

SPA-4XCT3/DS0

SPA-1XCHSTM1/OC3

SPA-2XCHOC12/DS0

SPA-1XCHOC48/DS3

SPA-4XT3/E3

SPA-4XOC3-POS-V2

SPA-8XOC3-POS

SPA-8XOC12-POS

SPA-1XOC48POS/RPR

SPA-2XOC48POS/RPR

Any Transport over MPLS(AToM)は、マルチプロトコル ラベル スイッチング(MPLS)バックボーン上でレイヤ 2 パケットを転送します。これにより、サービス プロバイダーは、単一の統合されたパケット ベース ネットワーク インフラストラクチャを使用することで、既存のレイヤ 2 ネットワークとカスタマー サイトを接続できます。この機能を使用すると、サービス プロバイダーは、別々のネットワークを使用する代わりに、MPLS バックボーン上でレイヤ 2 接続を提供できます。

AToM は、入力 PE ルータでレイヤ 2 フレームをカプセル化し、2 つの PE ルータ間を接続する疑似回線の反対側に位置する対応した PE ルータにそれらを送信します。出力 PE はカプセル化を削除し、レイヤ 2 フレームを送信します。

PE ルータ間でレイヤ 2 フレームを正常に転送するには、PE ルータを設定する必要があります。ルータ間で、疑似回線と呼ばれる接続を設定します。各 PE ルータで次の情報を指定します。

イーサネットやフレームリレーなどの疑似回線で転送されるレイヤ 2 データのタイプ。

PE ルータが通信できる、ピア PE ルータのループバック インターフェイスの IP アドレス。

疑似回線を識別するピア PE の IP アドレスと VC ID の一意の組み合わせ。

フレームリレー接続の場合、コントロールワードには、順方向明示的輻輳通知(FECN)、逆方向明示的輻輳通知(BECN)、および DE ビットが含まれます。

コントロールワードは次で必須です。

フレーム リレー

ATM AAL5

Frame Relay to Ethernet ブリッジ型インターワーキング

cHDLC/PPP IP インターワーキング

CEM(回線エミュレーション)

システムは、AToM IP インターワーキング接続を介して、転送エンドポイントから別のエンドポイントにビットをマッピングしません。

コントロールワードがサポートされている場合も、疑似回線のために常に使用することをお勧めします。これは、L2VPN パケットの内容とは関係なく、パケットのデシーケンシングなしで適切なロードバランシングを実行できるためです。コントロールワードがない場合、ロードバランシングを実行するために使用されるヒューリスティックでは、どのケースでも最適な結果を達成できません。

接続回線(AC)は、HDLC カプセル化が設定されたメイン インターフェイスです。AC との間のパケットは、MPLS コア ネットワーク上の他のプロバイダー エッジ(PE)との間の、VC タイプ 0x6 の疑似回線(PW)を使用して転送されます。

HDLC over MPLS では、HDLC パケット全体が転送されます。入力 PE ルータは、HDLC フラグおよび FCS ビットだけを削除します。

接続回線(AC)は、PPP カプセル化が設定されたメイン インターフェイスです。AC との間で送受信されるパケットは、MPLS コア ネットワーク上の他のプロバイダー エッジ(PE)との間で、VC タイプ 0x7 の AToM PW を介して転送されます。

PPP over MPLS の場合、入力 PE ルータはフラグ、アドレス、制御フィールド、および FCS ビットを削除します。

Frame Relay over MPLS(FRoMPLS)は、2 つのフレーム リレー アイランド間の専用回線タイプの接続を提供します。フレーム リレー トラフィックは MPLS ネットワーク上で転送されます。

(注) |

データリンク接続識別子(DLCI)の DCLI-DLCI モードがサポートされます。追加の制御情報を伝えるために、制御ワード(DLCI-DLCI モードに必要)が使用されます。 |

プロバイダー エッジ(PE)ルータは、加入者サイトからフレーム リレー プロトコル パケットを受信すると、フレーム リレー ヘッダーおよびフレーム チェック シーケンス(FCS)を削除し、関連する仮想回線(VC)ラベルを付けます。削除された逆方向明示的輻輳通知(BECN)、順方向明示的輻輳通知(FECN)、廃棄適性(DE)、およびコマンド/応答(C/R)ビットが制御ワードを使用して個別に送信されます(DLCI-DLCI モードの場合)。

MPLS トランスポート プロファイル(MPLS-TP)トンネルは、IP および MPLS トラフィックが通過する転送ネットワーク サービス レイヤを提供します。MPLS-TP 環境内では、疑似回線(PW)は MPLS-TP トンネルを転送メカニズムとして使用します。MPLS-TP トンネルは、SONET/SDH TDM テクノロジーからパケット スイッチングへの移行に役立つとともに、サービスの高帯域幅での使用と低コスト化をサポートします。転送ネットワークは、接続指向型で静的にプロビジョニングされ、寿命の長い接続を持ちます。通常、転送ネットワークは、ラベルなどの ID を変更する制御プロトコルを回避します。MPLS-TP トンネルは、静的にプロビジョニングされた双方向ラベル スイッチド パス(LSP)を介してこの機能を提供します。

MPLS トランスポートプロファイルの設定方法の詳細については、『Cisco ASR 9000 Series Aggregation Services Router MPLS Configuration Guide』を参照してください。

MPLS-TP は、次のスタティックおよびダイナミックなマルチセグメント疑似回線の組み合わせをサポートします。

スタティック - スタティック

スタティック - ダイナミック

ダイナミック - スタティック

ダイナミック - ダイナミック

MPLS-TP は、次のスタティックおよびダイナミック疑似回線の組み合わせで 1 対 1 L2VPN 疑似回線冗長性をサポートします。

スタティック疑似回線とスタティック バックアップ疑似回線

スタティック疑似回線とダイナミック バックアップ疑似回線

ダイナミック疑似回線とスタティック バックアップ疑似回線

ダイナミック疑似回線とダイナミック バックアップ疑似回線

既存の TE 優先パス機能は、PW を MPLS-TP 転送トンネルにピン ダウンするために使用します。優先トンネルパスの設定の詳細については、「優先トンネルパスの設定」を参照してください。ダイナミック疑似回線では、PW ステータスは LDP によって交換されますが、スタティック PW では、ステータスは PW OAM メッセージに転送されます。PW ステータス OAM の設定の詳細については、「PW ステータス OAM の設定」を参照してください。デフォルトでは、PW を伝送する MPLS TP トンネルのステートの変化によって PW のステートが変化する場合、アラームは生成されません。

Circuit Emulation over Packet(CEoP)は、パケット スイッチド ネットワークで TDM 回線を伝送する方法です。CEoP は物理接続に似ています。CEoP の目標は、専用回線およびレガシー TDM ネットワークを置き換えることです。

CEoP は主に次の 2 つのモードで動作します。

SAToP(Structure Agnostic TDM over Packet)と呼ばれる非構造化モード

SAToP は、非フレーム化 E1、T1、E3 および T3 などの構造にとらわれない転送だけをアドレス指定します。これにより、すべての TDM サービスはビット ストリームに分割され、PW トンネルでの送信用にカプセル化されます。このプロトコルは、TDM トラフィック データおよび同期タイミング情報を透過的に送信できます。SAToP は完全に構造を無視するため、プロバイダー エッジ(PE)ルータは、TDM データを解釈したり TDM シグナリングに参加したりする必要がありません。このプロトコルは PDH ビットストリームを透過的に送信するための簡単な方法です。

CESoPSN(Circuit Emulation Service over Packet Switched Network)という名前の構造化モード

SAToP と違い、CESoPSN は、エミュレートされた構造化 TDM 信号を送信します。つまり、TDM フレームのフレーム構造を識別して処理し、シグナリングを送信できます。これはアイドル タイムスロット チャネルを送信しない場合がありますが、E1 トラフィック ストリームから CE デバイスの有用なタイムスロットのみを抽出し、伝送用に PW パケットにカプセル化します。CEoP SPA は、ハーフハイト(HH)の共有ポート アダプタ(SPA)です。CEoP SPA ファミリは、非構造化/構造化(NxDS0)クォータ レート、ハーフ ハイト SPA である 24xT1/E1、2xT3/E3、および 1xOC3/STM1 で構成されます。

CEM 機能は、CEoP SPA を持つ Engine 5 ラインカードでのみサポートされています。CEM は、次でサポートされています。

1 ポート チャネライズド OC3 STM1 ATM CEoP SPA(SPA-1CHOC3-CE-ATM)

CESoPSN および SAToP は、基礎となる転送メカニズムとして MPLS、UDP/IP、および L2TPv3 を使用できます。このリリースでは、MPLS 転送メカニズムだけをサポートしています。

CEoP SPA は次の動作モードをサポートしています。

回線エミュレーション モード(CEM)

ATM モード

IMA モード

(注) |

サポートされるのは CEM モードだけです。 |

CEM はサービスプロバイダーとエンドユーザに次の利点を提供します。

機器の設置のコスト削減します。

ネットワーク運用のコストを削減します。高価な専用回線で、コストを節約するモードだけにアクセスを制限する必要がなくなります。

メンテナンスが必要なのはコア ネットワークだけのため、メンテナンス コストを抑制できます。

投資をアクセス ネットワーク全体にとどめたまま、パケット スイッチド ネットワークでコア ネットワークのリソースをより効率的に利用できます。

エンド ユーザにより安価なサービスを提供できます。

L2VPN ノンストップルーティング(NSR)機能により、プロセス障害(クラッシュ)やルート プロセッサ フェールオーバー(RP FO)などの、イベントのフラッピングによるラベル配布パス(LDP)セッションを回避できます。NSR プロセス障害スイッチオーバーを使用して NSR をイネーブルにした場合、RP FO を実行することによって、プロセス障害(クラッシュ)での NSR がサポートされます。

NSR は、障害が発生したルータについて、グレースフル リスタート(GR)なしでコントロール プレーン ステートを維持できます。NSR は、定義上、プロトコル拡張の必要がないため、通常はステートフル スイッチ オーバー(SSO)を使用してコントロール プレーン ステートを維持します。

(注) |

NSR は、Cisco IOS XR 64 ビット オペレーティング システムの L2VPN ではデフォルトで有効になっています。L2VPN コンフィギュレーション サブモードでは nsr コマンドを設定できません。 |

L2TPv3 over IPv6 トンネルは、L2TPv3(レイヤ 2 トンネリング プロトコル バージョン 3)over IPv6 を使用する静的 L2VPN クロスコネクトであり、クロスコネクトごとに一意の IPv6 送信元アドレスを持ちます。L2TPv3 over IPv6 トンネルは、サブスクライバ VLAN ごとに 1 つの L2TPv3 トンネルで構成されます。一意の IPv6 アドレスにより、顧客と配信されるサービスを完全に識別できます。

(注) |

L2TPv3 over IPv6 トンネルは、ASR 9000 拡張イーサネットラインカードで、ルータおよびラインカードごとに 15000 クロスコネクトの規模でサポートされています。 |

(注) |

nV サテライト アクセス インターフェイスは、L2TPv3 over IPv6 をサポートしていません。 |

L2TPv3 は、レイヤ 2 バーチャル プライベート ネットワーク(VPN)を使用して、IP コアネットワークを介して、レイヤ 2 ペイロードをトンネリングするための L2TP プロトコルを定義します。2 つの顧客のネットワークサイト間のトラフィックが、L2TP データメッセージ(ペイロード)を伝送する IP パケット内にカプセル化され、IP ネットワーク経由で送信されます。IP ネットワークのバックボーンルータは、他の IP トラフィックの処理方法と同じ方法で、このペイロードを処理します。L2TPv3 over IPv6 を実装すると、一意の送信元 IPv6 アドレスを利用してイーサネット接続回線を直接識別することができます。この場合、L2TPv3 セッション ID の処理はバイパスされます。これは、各トンネルに関連付けられるセッションが 1 つだけであるためです。ただし、このローカル最適化は、同じルータ上の他の L2TPv3 トンネルのセッション ID を通じて回線の多重化を引き続きサポートする能力の妨げにはなりません。

詳細については、次を参照してください。

設定手順については、「L2TPv3 over IPv6 トンネルの設定」を参照してください。

設定例については、「L2TPv3 over IPv6 トンネルの設定:例」を参照してください。

L2TPv3(レイヤ 2 トンネリング プロトコル バージョン 3)over IPv4 は、L2TPv3 セッション ID を回線識別子として使用して、複数の接続回線が 1 組の IP アドレスエンドポイントで多重化される、パケット指向のデータネットワークを介してレイヤ 2(L2)回線をトンネリングする動的メカニズムを提供します。

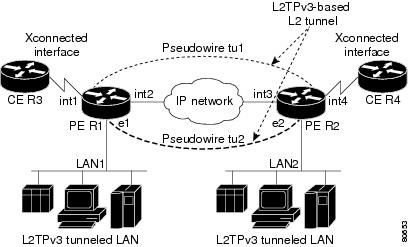

下の図に、IP ネットワーク上のレイヤ 2 トンネリングを使用して VPN をセットアップするための L2TPv3 機能の使用方法を示します。2 つのカスタマー ネットワーク サイト間のすべてのトラフィックが、L2TP データ メッセージを伝送する IP パケット内にカプセル化され、IP ネットワーク経由で送信されます。IP ネットワークのバックボーンルータは、そのトラフィックを他の IP トラフィックとして処理し、顧客のネットワークのことを何も知る必要がありません。

上の図では、PE ルータ R1 と R2 が L2TPv3 サービスを提供しています。R1 ルータと R2 ルータは、インターフェイスの int1 と int2 、IP ネットワーク、およびインターフェイスの int3 と int4 を構成するパスを通る IP バックボーンネットワーク上の疑似回線を使用して相互に通信します。CE ルータの R3 と R4 がクロスコネクトされたイーサネットのペアまたは L2TPv3 セッションを使用した 802.1q VLAN インターフェイス経由で通信します。L2TPv3 セッションの tu1 は、R1 上のインターフェイス int1 と R2 上のインターフェイス int4 間に設定された疑似回線です。R1 上のインターフェイス int1 に到着したすべてのパケットが、カプセル化され、疑似回線コントロールチャネル(tu1)経由で R2 に送信されます。R2 でパケットがカプセル解放され、インターフェイス int4 経由で R4 に送信されます。R4 から R3 にパケットを送信する必要がある場合は、パケットが同じパスを逆にたどります。

(注) |

L2TPv3 over IPv4 機能は、Cisco ASR 9000 高密度 100GE イーサネットラインカードのみでサポートされています。 |

(注) |

nV サテライト アクセス インターフェイスは、L2TPv3 over IPv4 をサポートしていません。 |

詳細については、 次を参照してください。

設定手順については、「L2TPv3 over IPv4 トンネルの設定」を参照してください。

設定例については、「L2TPv3 over IPv4 トンネルの設定:例」を参照してください。

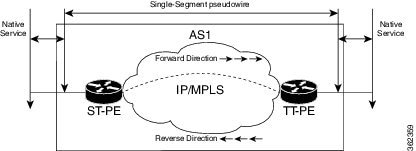

単一セグメント疑似回線(SS-PW)は、2 つの PE ルータ間に PW セグメントが存在するポイントツーポイント疑似回線(PW)です。

この機能では、FEC 129 情報を動的に使用して、同じ自律システム(AS)の 2 つの PE ルータ間に単一セグメント疑似回線が確立されます。この機能の目的は、シスコ製ルータとサードパーティ製ルータとの相互運用性を確保することです。

SS-PW が開始され、シグナリングメッセージの送信元となる T-PE は、送信元終端 PE(ST-PE)と呼ばれます。SS-PW シグナリングメッセージを待ち受けて応答する T-PE は、送信先終端 PE(TT-PE)と呼ばれます。

ST-PE から TT-PE へのシグナリングフローは、順方向シグナリングまたはアクティブシグナリングと呼ばれます。TT-PE から ST-PE へのシグナリングフローは、逆方向シグナリングまたはパッシブシグナリングと呼ばれます。

一般的に、プレフィックスアドレスが最も大きい PE がアクティブの役割を果たして ST-PE となり、他の PE はパッシブの TT-PE となります。

次の図は、ST-PE と TT-PE の間の SS-PW シグナリングフローを示しています。

ST-PE から T-PE への疑似回線パスの動的検出は、L2 ルートテーブルを使用して実現されます。ルートテーブルのエントリ(つまり、プレフィックスと、関連付けられた L2VPN へのネクストホップのリスト)は、BGP によって入力されます。

(注) |

リリース 5.1.2 では、本シスコ製品は T-PE 上の TAII に到達するためのルーティング可能なプレフィックスのみをサポートしています。ルーティング可能なプレフィックスは、ターゲット LDP セッションのネイバーアドレスです。送信元から宛先へのパケットの到達可能性は、ユーザ設定によって実現されます(L2VPN 単一セグメント疑似回線の設定を参照)。ただし、BGP は、すべての PE 間で L2 ルートを交換するために使用される MS-PW の後続アドレスファミリ識別子(SAFI)をサポートしています。SS-PW は、BGP MS-PW アドレスファミリを使用して機能します。他のサードパーティルータとの相互運用性を確保するために、本シスコ製品は T-PE ごとに単一の BGP MS-PW ルートをアドバタイズします。ここで、AC-ID(接続回線識別子)の値はワイルドカードエントリです。 |

サポートされている疑似回線機能は、pw-status、pw-grouping、および tag-impose vlan です。

次の図は、SS-PW を使用した E-line サービスネットワークを示しています。

MPLS ラベル配布プロトコルを設定します。

内部ゲートウェイプロトコル(IGP)を設定します。

ボーダー ゲートウェイ プロトコル(BGP)を設定します。

L2VPN のインターフェイスまたは接続を設定します。

ルーテッド疑似回線は、Virtual Private Wire Service(VPWS)クロスコネクトでのみ有効にできます。

クロスコネクトでは、両端を「ネイバールーテッド」疑似回線として設定することはできません。

SS-PW はクロスコネクトの両端には設定できません。つまり、T-PE では、クロスコネクトの一方の端が SS-PW の終端となり、もう一方の端は接続回線(AC)または PW-HE である可能性があります。

送信元 AII と AC-ID(接続回線識別子)は、ルータごとに一意です。

L2TP および MPLS スタティックはサポートされません。

ネットワークで単一セグメント疑似回線を設定するには、次の手順を実行します。

(オプション)関連する L2VPN グローバルパラメータの設定。「L2VPN グローバルパラメータの設定」を参照してください

この手順は、デフォルトの BGP ルート識別子(RD)自動生成値と、BGP の自律システム番号(ASN)およびルート識別子(RID)を上書きするために使用します。

アドレスファミリは、ダイナミック擬似回線ルートを交換するために BGP で設定されます。

L2VPN グローバルパラメータを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

router-id router-id 例:ルータ ID を指定します。 |

| ステップ 4 |

pw-routing 例:疑似回線ルーティング機能を有効にし、疑似回線ルーティング設定サブモードを開始します。 |

| ステップ 5 |

global-id global-id 例:ルータの L2VPN グローバル ID 値を設定します。 |

| ステップ 6 |

bgp 例:BGP 疑似回線ルーティング機能を有効にし、BGP 設定サブモードを開始します。 |

| ステップ 7 |

rd route-distinguisher 例:BGP ルート識別子を設定します。 |

| ステップ 8 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2VPN VPWS SS-PW を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

interface typeinterface-path-id 例:インターフェイス コンフィギュレーション モードを開始し、インターフェイスを設定します。 |

| ステップ 3 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 4 |

xconnect group group-name 例:自由形式の 32 文字ストリングを使用して、相互接続グループ名を設定します。 |

| ステップ 5 |

p2p xconnect-name 例:P2P コンフィギュレーション サブモードを開始します。 |

| ステップ 6 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

| ステップ 7 |

neighbor routed global-id: prefix: ac-id source ac-id 例:p2p クロスコネクトの疑似回線ルーティング設定サブモードを有効にします。 |

| ステップ 8 |

(オプション) pw-class class-name 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

| ステップ 9 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

BGP に L2VPN MS-PW アドレスファミリを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

router bgp autonomous-system-number 例:指定したルーティング プロセスのルータ コンフィギュレーション モードを開始します。 |

| ステップ 3 |

address-family l2vpn mspw 例:L2VPN アドレス ファミリを指定し、アドレス ファミリ コンフィギュレーション モードを開始します。 |

| ステップ 4 |

neighbor ip-address 例:指定した自律システム内のネイバーの IP アドレスを追加します。 |

| ステップ 5 |

address-family l2vpn mspw 例:ネイバーの L2VPN アドレス ファミリを指定し、アドレス ファミリ コンフィギュレーション モードを開始します。 |

| ステップ 6 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

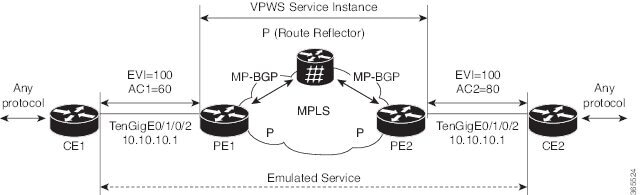

EVPN-VPWS は、ポイントツーポイント サービス用の BGP コントロール プレーン ソリューションです。これにより、PE のペア間で EVPN インスタンスを確立するためのシグナリングおよびカプセル化技術が実装されます。EVPN-VPWS には、MAC ルックアップを使用せずに、あるネットワークから別のネットワークにトラフィックを転送する機能があります。VPWS 対応の EVPN により、ポイントツーポイント イーサネット サービスにおいてシングルセグメントおよびマルチセグメント PW をシグナリングする必要性がなくなります。また、EVPN-VPWS を使用して PWHE インターフェイスとブリッジドメインアクセス疑似回線を設定することもできます。

EVPN-VPWS シングルホームテクノロジーは、IP および MPLS コアで動作します。IP コアでは BGP がサポートされ、MPLS コアではエンドポイント間でのパケットのスイッチングがサポートされます。

EVPN-VPWS シングル ホーム ソリューションは、EVI イーサネット自動検出ルートごとに必要です。EVPN は、すべての EVPN ルートの伝送に使用する新しい BGP ネットワーク層到達可能性情報(NLRI)を定義します。BGP 機能アドバタイズメントを使用して、2 つのスピーカーが RFC 4760 に従い、EVPN NLRI(AFI 25、SAFI 70)を確実にサポートするようにします。

EVPN VPWS のアーキテクチャでは、PE3 がコントロール プレーンでマルチプロトコル BGP を実行します。次に、EVPN-VPWS 設定を説明する図を示します。

VPN ID(EVI)

ローカル AC 識別子(AC1)。エミュレートされたサービスのローカル エンドを識別します。

リモート AC 識別子(AC2)。エミュレートされたサービスのリモート エンドを識別します。

PE1 は到達可能性を得るために、MPLS ラベルをローカル AC ごとに割り当てます。

PE2 上の VPWS サービスは PE1 と同じ方法で設定されます。3 つの同じ要素が必要であり、サービス設定は対称になっている必要があります。

PE2 は到達可能性を得るために、MPLS ラベルをローカル AC ごとに割り当てます。

PE1 は各ローカル エンドポイント(AC)の EVI イーサネット AD ごとの単一の EVPN を、関連付けられた MPLS ラベルを使用してリモート PE にアドバタイズします。

PE2 は同じタスクを実行します。

PE2 から EVI EAD ルートごとの EVPN を受け取ると、PE1 はそのローカル L2 RIB にエントリを追加します。PE1 は AC2 に到達するパスのリスト(たとえば、ネクスト ホップが PE2 の IP アドレスであること)と AC2 の MPLS ラベルを把握しています。

PE2 は同じタスクを実行します。

拡張性が、疑似回線のシグナリングなしで実現されます。

プロビジョニングの容易さ

疑似回線(PW)は使用されません。

BGP のベストパス選択(最適な転送)を活用します。

BGP が EVPN SAFI 用に設定されていることを確認します。

EVPN ルートを交換するための「address-family l2vpn evpn」を使用した PE 間の BGP セッション。

VPN ID はルータごとに一意です。

ルートターゲットのリストを指定する場合は、PE ごとに一意である必要があります(BGP アドレスファミリごと)。

このセクションでは、ポイントツーポイントレイヤ 2 サービスの実装に必要なタスクについて説明します。

ポイントツーポイントレイヤ 2 サービスのインターフェイスまたは接続を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

interface type interface-path-id 例:インターフェイス コンフィギュレーション モードを開始し、インターフェイスを設定します。 |

| ステップ 3 |

l2transport 例:選択したインターフェイスで L2 転送をイネーブルにします。 |

| ステップ 4 |

exit 例:現在のコンフィギュレーション モードを終了します。 |

| ステップ 5 |

interface type interface-path-id 例:インターフェイス コンフィギュレーション モードを開始し、インターフェイスを設定します。 |

| ステップ 6 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

| ステップ 7 |

show interface type interface-id 例:(任意)コミットしたインターフェイスの設定を表示します。 |

ローカル スイッチングを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

| ステップ 5 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。選択できる基準は、次のとおりです。

|

| ステップ 6 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。選択できる基準は、次のとおりです。

|

| ステップ 7 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

ローカル接続の冗長性を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

||

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

||

| ステップ 5 |

backup interface type interface-path-id 例:ローカル接続の冗長性を設定します。

|

||

| ステップ 6 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。選択できる基準は、次のとおりです。

|

||

| ステップ 7 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。選択できる基準は、次のとおりです。

|

||

| ステップ 8 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

(注) |

|

(注) |

スタティック疑似回線接続はシグナリングに LDP を使用しません。 |

スタティック ポイントツーポイント相互接続を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

||

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

||

| ステップ 5 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 6 |

neighbor A.B.C.D pw-id pseudowire-id 例:クロスコネクトの疑似回線セグメントを設定します。 相互接続ピアの IP アドレスを指定するには、A.B.C.D 引数を使用します。

オプションで、コントロール ワードをディセーブルにするか、イーサネットまたは VLAN に transport-type を設定できます。 |

||

| ステップ 7 |

mpls static label local { value } remote { value } 例:ローカルおよびリモート ラベル ID 値を設定します。 |

||

| ステップ 8 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

ダイナミック ポイントツーポイント相互接続を設定するには、次の作業を実行します。

(注) |

ダイナミック相互接続では、LDP が稼働中である必要があります。 |

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

| ステップ 5 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。選択できる基準は、次のとおりです。

|

| ステップ 6 |

neighbor A.B.C.D pw-id pseudowire-id 例:クロスコネクトの疑似回線セグメントを設定します。 オプションで、コントロール ワードをディセーブルにするか、イーサネットまたは VLAN に transport-type を設定できます。 |

| ステップ 7 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

Inter-AS の設定手順は、L2VPN 相互接続の設定作業と同じです(「スタティック ポイントツーポイント相互接続の設定」セクションおよび「ダイナミック ポイントツーポイント相互接続の設定」セクションを参照)。ただし、相互接続設定で使用されるリモート PE の IP アドレスは iBGP ピアリングを通じて到達可能です。

(注) |

この設定を完了するには、IBGP、EBGP、および ASBR の用語および設定に関する知識が必要です。 |

このセクションでは、ポートモード、VLAN モード、フレームリレーおよび ATM サブインターフェイスで L2VPN Quality of Service(QoS)を設定する方法について説明します。

l2transport コマンドはすべての IP アドレス、L3、または CDP の設定で使用できません。

この手順では、ポート モードでの L2VPN QoS ポリシーの設定方法について説明します。

(注) |

ポート モードでは、インターフェイス名の形式に、サブインターフェイス番号が含まれません(たとえば、GigabitEthernet0/1/0/1)。 |

| ステップ 1 |

configure 例: |

| ステップ 2 |

interface type interface-path-id 例:インターフェイス接続回線を指定します。 |

| ステップ 3 |

l2transport 例:L2 スイッチングのインターフェイスまたは接続を設定します。 |

| ステップ 4 |

service-policy [ input | output ] [ policy-map-name ] 例:入力インターフェイスまたは出力インターフェイスに、そのインターフェイスのサービス ポリシーとして使用する QoS ポリシーを付加します。 |

| ステップ 5 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

| ステップ 6 |

show qos interface type interface-id service-policy [ input | output ] [ policy-map-name ] 例:(任意)定義した QoS サービス ポリシーを表示します。 |

この手順では、VLAN モードでの L2VPN QoS ポリシーの設定方法について説明します。

(注) |

VLAN モードでは、インターフェイス名にサブインターフェイスを含める必要があります。例:GigabitEthernet0/1/0/1.1。l2transport コマンドは、同じ CLI 行のインターフェイス タイプに従う必要があります。例:interface GigabitEthernet 0/0/0/0.1 l2transport。 |

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

interface type interface-path-id.subinterface l2transport 例:L2 スイッチングのインターフェイスまたは接続を設定します。

|

||

| ステップ 3 |

service-policy [ input | output ] [ policy-map-name ] 例:入力インターフェイスまたは出力インターフェイスに、そのインターフェイスのサービス ポリシーとして使用する QoS ポリシーを付加します。 |

||

| ステップ 4 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

ここで説明する作業は、次のとおりです。

ポイントツーポイント(p2p)相互接続としてマルチセグメント疑似回線を設定します。P2P クロスコネクトの詳細については、「スタティック ポイントツーポイント相互接続の設定」を参照してください。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

xconnect group group-name 例:自由形式の 32 文字ストリングを使用して、相互接続グループ名を設定します。 |

||

| ステップ 4 |

p2p xconnect-name 例:P2P コンフィギュレーション サブモードを開始します。 |

||

| ステップ 5 |

neighbor A.B.C.D pw-id value 例:相互接続の疑似回線を設定します。 IP アドレスは、該当する PE ノードの IP アドレスです。 pw-id は PE ノードの pw-id と一致する必要があります。

|

||

| ステップ 6 |

pw-class class-name 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

||

| ステップ 7 |

exit 例:疑似回線クラス サブモードを終了し、ルータを親コンフィギュレーション モードに戻します。 |

||

| ステップ 8 |

neighbor A.B.C.D pw-id value 例:相互接続の疑似回線を設定します。 IP アドレスは、該当する PE ノードの IP アドレスです。 pw-id は PE ノードの pw-id と一致する必要があります。 |

||

| ステップ 9 |

pw-class class-name 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

||

| ステップ 10 |

commit 例:実行コンフィギュレーション ファイルに設定変更を保存し、コンフィギュレーション セッションを続行します。 |

S-PE ノードには、疑似回線切り替えポイントの Type-Length-Value(TLV)でディスクリプションが必要です。TLV は疑似回線が通過するすべてのスイッチング ポイントを記録し、トラブルシューティングのために便利な履歴を作成します。

各マルチセグメント疑似回線に独自のディスクリプションを設定できます。手順については、「相互接続のディスクリプションのプロビジョニング」を参照してください。独自のディスクリプションがない場合、このグローバルなディスクリプションが使用されます。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

description value 例:疑似回線切り替えポイント TLV を設定します。この TLV は、疑似回線が通過するすべてのスイッチング ポイントを記録します。 各マルチセグメント疑似回線に独自のディスクリプションを設定できます。独自のディスクリプションがない場合、このグローバルなディスクリプションが使用されます。 |

| ステップ 4 |

commit 例:実行コンフィギュレーション ファイルに設定変更を保存し、コンフィギュレーション セッションを続行します。 |

S-PE ノードには、疑似回線切り替えポイントの TLV でディスクリプションが必要です。TLV は疑似回線が通過するすべてのスイッチング ポイントを記録し、トラブルシューティングのために便利な履歴を作成します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect group group-name 例:自由形式の 32 文字ストリングを使用して、相互接続グループ名を設定します。 |

| ステップ 4 |

p2p xconnect-name 例:P2P コンフィギュレーション サブモードを開始します。 |

| ステップ 5 |

description value 例:疑似回線切り替えポイント TLV を設定します。この TLV は、疑似回線が通過するすべてのスイッチング ポイントを記録します。 各マルチセグメント疑似回線に独自のディスクリプションを設定できます。独自のディスクリプションがない場合、グローバルなディスクリプションが使用されます。詳細については、「マルチセグメント疑似回線設定のプロビジョニング」を参照してください。 |

| ステップ 6 |

commit 例:実行コンフィギュレーション ファイルに設定変更を保存し、コンフィギュレーション セッションを続行します。 |

セキュリティ上の理由から、TLV を非表示にでき、それにより、疑似回線が通過するすべてのスイッチングポイントを誰かが表示することを防ぐことができます。

仮想回線接続性検証(VCCV)は、switching-tlv パラメータが「hide」に設定されたマルチセグメント疑似回線では機能しない場合があります。VCCV の詳細については、「L2VPN での仮想回線接続の検証」を参照してください。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-class class-name 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

| ステップ 4 |

encapsulation mpls 例:MPLS に疑似配線カプセル化を設定します。 |

| ステップ 5 |

protocol ldp 例:LDP に疑似回線シグナリング プロトコルを設定します。 |

| ステップ 6 |

switching-tlv hide 例:疑似回線 TLV を非表示に設定します。 |

| ステップ 7 |

commit 例:実行コンフィギュレーション ファイルに設定変更を保存し、コンフィギュレーション セッションを続行します。 |

pw-status コマンドを有効にした後、pw-status コマンドを使用します。pw-status コマンドはデフォルトでは無効になっています。pw-status コマンドを変更すると、L2VPN で設定されたすべての疑似回線が再プロビジョニングされます。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

pw-status 例:このレイヤ 2 VPN で設定されるすべての疑似回線をイネーブルにします。

|

||

| ステップ 4 |

commit 例:実行コンフィギュレーション ファイルに設定変更を保存し、コンフィギュレーション セッションを続行します。 |

疑似回線の冗長性により、プライマリ疑似回線で障害が発生した場合のバックアップ疑似回線を設定できます。プライマリ疑似回線が障害になった場合、PE ルータをバックアップ疑似回線に切り替えることができます。復旧後にプライマリ疑似回線の運用が再開するように選択できます。

次のトピックでは、疑似回線の冗長性を設定する方法について説明します。

バックアップ遅延のためにポイントツーポイント疑似回線の冗長性を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:コンフィギュレーション モードに入ります。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-class class-name 例:疑似回線クラス名を設定します。 |

| ステップ 4 |

backup disable {delay value | never} 例:このコマンドは、プライマリ疑似回線がアクティブになった後、バックアップ疑似回線から引き継ぐまでの待ち時間を指定します。

|

| ステップ 5 |

exit 例:現在のコンフィギュレーション モードを終了します。 |

| ステップ 6 |

xconnect group group-name 例:クロスコネクトグループの名前を入力します。 |

| ステップ 7 |

p2p {xconnect-name} 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

| ステップ 8 |

neighbor A.B.C.D pw-id value 例:クロスコネクトの疑似回線セグメントを設定します。 |

| ステップ 9 |

pw-class class-name 例:疑似回線クラス名を設定します。 |

| ステップ 10 |

backup {neighbor A.B.C.D} {pw-id value} 例:相互接続のバックアップ疑似回線を設定します。

|

| ステップ 11 |

end または commit 例:設定変更を保存します。

|

ルータを強制的にバックアップに切り替える、またはプライマリ疑似回線に戻すには、EXEC モードで l2vpn switchover コマンドを使用します。EXEC モード

手動切り替えは、コマンドが入力されたとき、コマンドで指定されたピアが実際に使用可能であり、相互接続が完全なアクティブ状態に移行する場合に限り実行されます。

ポイントツーポイント ネイバーのバックアップ疑似回線を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

| ステップ 5 |

neighbor ip-address pw-id value 例:クロスコネクトの疑似回線セグメントを設定します。 |

| ステップ 6 |

neighbor { A.B.C.D } { pw-id value } 例:相互接続のバックアップ疑似回線を設定します。 |

| ステップ 7 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

バックアップ遅延のためにポイントツーポイント疑似回線の冗長性を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-class { class-name } 例:疑似回線クラス名を設定します。 |

| ステップ 4 |

backup disable { delay value | never } 例:このコマンドは、プライマリ疑似回線がアクティブになってから、バックアップ疑似回線を引き継ぐまでの待ち時間を指定します。

|

| ステップ 5 |

exit 例:現在のコンフィギュレーション モードを終了します。 |

| ステップ 6 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

| ステップ 7 |

p2p { xconnect-name } 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

| ステップ 8 |

neighbor { A.B.C.D } { pw-id value } 例:クロスコネクトの疑似回線セグメントを設定します。 |

| ステップ 9 |

pw-class { class-name } 例:疑似回線クラス名を設定します。 |

| ステップ 10 |

backup { neighbor A.B.C.D } { pw-id value } 例:相互接続のバックアップ疑似回線を設定します。

|

| ステップ 11 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

ルータをバックアップまたはプライマリ疑似回線に強制的に切り替えるには、EXEC モードで l2vpn switchover コマンドを使用します。

手動切り替えは、コマンドが入力されたとき、コマンドで指定されたピアが実際に使用可能であり、相互接続が完全なアクティブ状態に移行する場合に限り実行されます。

(注) |

優先パスの設定に使用されるトンネルは、MPLS トラフィック エンジニアリング(MPLS-TE)トンネルです。 |

| ステップ 1 |

configure 例:コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-class {name } 例:疑似回線クラス名を設定します。 |

| ステップ 4 |

encapsulation mpls 例:MPLS に疑似回線カプセル化を設定します。 |

| ステップ 5 |

preferred-path {interface } {tunnel-ip value | tunnel-te value | tunnel-tp value } [fallback disable ] 例:優先パス トンネルを設定します。フォールバックのディセーブル化の設定が使用されており、優先パスとして設定されている TE/TP トンネルがダウン状態になると、対応する疑似回線もダウン状態になることがあります。 |

| ステップ 6 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

疑似回線ステータス OAM を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

pw-oam refresh transmit seconds 例:疑似回線 OAM 機能を有効にします。

|

||

| ステップ 4 |

end または commit 例:または 設定変更を保存します。

|

フローベースのロード バランシングをイネーブルにするには、次の作業を実行します。

| ステップ 1 |

configure 例:コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

load-balancing flow {src-dst-mac | src-dst-ip} 例:L2VPN 下のすべての疑似回線およびバンドル EFP に対しフロー ベースのロード バランシングをイネーブルにします。ただし、疑似回線クラスを通じて疑似回線に対して、および EFP-hash を通じてバンドルに対して明示的に指定されている場合は除きます。 |

| ステップ 4 |

end または commit 例:または 設定変更を保存します。

|

疑似回線クラスに対しフローベースのロード バランシングをイネーブルにするには、次の作業を実行します。

| ステップ 1 |

configure 例:コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-class {name} 例:疑似回線クラス名を設定します。 |

| ステップ 4 |

encapsulation mpls 例:MPLS に疑似回線カプセル化を設定します。 |

| ステップ 5 |

load-balancing pw-label 例:仮想回線ベースのロード バランシングを使用するために、定義されたクラスを使用してすべての疑似回線をイネーブルにします。 |

| ステップ 6 |

end または commit 例:または 設定変更を保存します。

|

疑似回線のグループ化をイネーブルにするには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-grouping 例:疑似回線のグループ化をイネーブルにします。 |

| ステップ 4 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

『Cisco ASR 9000 Series Aggregation Services Router Multicast Configuration Guide』の「Implementing Multicast Routing on Cisco ASR 9000 Series Aggregation Services Routers」モジュールおよび『Cisco ASR 9000 Series Aggregation Services Router Multicast Command Reference』の「Multicast Routing and Forwarding Commands on Cisco ASR 9000 Series Aggregation Services Routers」モジュールを参照してください。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

multicast-routing [address-family ipv4] 例:マルチキャスト ルーティング コンフィギュレーション モードを開始します。

|

||

| ステップ 3 |

interface all enable 例:新規および既存のすべてのインターフェイスでマルチキャスト ルーティングおよび転送をイネーブルにします。 |

||

| ステップ 4 |

exit 例:マルチキャスト ルーティング コンフィギュレーション モードを終了し、ルータを親コンフィギュレーション モードに戻します。

|

||

| ステップ 5 |

router igmp 例:(任意)ルータ IGMP コンフィギュレーション モードを開始します。 |

||

| ステップ 6 |

version {1 | 2 | 3} 例:(任意)ルータ インターフェイスで使用する IGMP バージョンを選択します。

|

||

| ステップ 7 |

end または commit 例:または 設定変更を保存します。

|

||

| ステップ 8 |

show pim [ipv4] group-map [ip-address-name] [info-source] 例:(任意)グループと PIM 間モードのマッピングを表示します。 |

||

| ステップ 9 |

show pim [vrf vrf-name] [ipv4] topology [source-ip-address [group-ip-address] | entry-flag flag | interface-flag | summary] [route-count] 例:(任意)特定のグループまたはすべてのグループの PIM トポロジ テーブル情報を表示します。 |

AToM IP インターワーキングを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect groupgroup-name 例:クロスコネクト グループの名前を入力します。 |

| ステップ 4 |

p2pxconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

| ステップ 5 |

interworking ipv4 例:P2P で IPv4 インターワーキングを設定します。 |

| ステップ 6 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

PPP IP インターワーキングを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 3 |

encapsulation ppp 例:PPP にカプセル化タイプを設定します。 |

||

| ステップ 4 |

l2transport 例:選択したインターフェイスでレイヤ 2 トランスポートをイネーブルにします。 |

||

| ステップ 5 |

end 例:グローバル コンフィギュレーション モードに戻ります。 |

||

| ステップ 6 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 7 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

||

| ステップ 8 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

||

| ステップ 9 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 10 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 11 |

interworking ipv4 例:P2P で IPv4 インターワーキングを設定します。 |

||

| ステップ 12 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 13 |

neighborA.B.C.Dpw-id 例:クロスコネクトの疑似回線セグメントを設定します。 相互接続ピアの IP アドレスを指定するには、A.B.C.D 引数を使用します。

オプションで、コントロールワードを無効にするか、イーサネットまたは VLAN に transport-type を設定できます。 |

||

| ステップ 14 |

pw-class interface-path-id 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

||

| ステップ 15 |

exit 例:現在のコンフィギュレーション モードを終了します。 |

||

| ステップ 16 |

interworking ipv4 例:P2P で IPv4 インターワーキングを設定します。 |

||

| ステップ 17 |

end または commit 例:または 設定変更を保存します。

|

PPP IP インターワーキングを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

interface typeinterface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 3 |

l2transport 例:選択したインターフェイスでレイヤ 2 トランスポートをイネーブルにします。 |

||

| ステップ 4 |

end 例:グローバル コンフィギュレーション モードに戻ります。 |

||

| ステップ 5 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 6 |

xconnect groupgroup-name 例:クロスコネクト グループの名前を入力します。 |

||

| ステップ 7 |

p2pxconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

||

| ステップ 8 |

interface typeinterface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 9 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 10 |

interworking ipv4 例:P2P で IPv4 インターワーキングを設定します。 |

||

| ステップ 11 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 12 |

neighborA.B.C.Dpw-id 例:クロスコネクトの疑似回線セグメントを設定します。 相互接続ピアの IP アドレスを指定するには、A.B.C.D 引数を使用します。

オプションで、コントロールワードを無効にするか、イーサネットまたは VLAN に transport-type を設定できます。 |

||

| ステップ 13 |

pw-classclass-name 例:クロスコネクトの疑似回線セグメントを設定します。 相互接続ピアの IP アドレスを指定するには、A.B.C.D 引数を使用します。

オプションで、コントロールワードを無効にするか、イーサネットまたは VLAN に transport-type を設定できます。 |

||

| ステップ 14 |

pw-classclass-name 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

||

| ステップ 15 |

exit 例:現在のコンフィギュレーション モードを終了します。 |

||

| ステップ 16 |

interworking ipv4 例:P2P で IPv4 インターワーキングを設定します。 |

||

| ステップ 17 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

cHDLC IP インターワーキングを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

interface typeinterface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 3 |

multilink [fragment|interleave|ncp] 例:マルチリンク パラメータを変更します。 |

||

| ステップ 4 |

l2transport 例:選択したインターフェイスでレイヤ 2 トランスポートをイネーブルにします。 |

||

| ステップ 5 |

end 例:グローバル コンフィギュレーション モードに戻ります。 |

||

| ステップ 6 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 7 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

||

| ステップ 8 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

||

| ステップ 9 |

interface typeinterface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 10 |

interface typeinterface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 11 |

interworking ipv4 例:P2P で IPv4 インターワーキングを設定します。 |

||

| ステップ 12 |

interface typeinterface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 13 |

neighbor{A.B.C.D}{pw-idvalue} 例:クロスコネクトの疑似回線セグメントを設定します。 相互接続ピアの IP アドレスを指定するには、A.B.C.D 引数を使用します。

オプションで、コントロールワードを無効にするか、イーサネットまたは VLAN に transport-type を設定できます。 |

||

| ステップ 14 |

pw-classclass-name 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

||

| ステップ 15 |

exit 例:現在のコンフィギュレーション モードを終了します。 |

||

| ステップ 16 |

interworking ipv4 例:P2P で IPv4 インターワーキングを設定します。 |

||

| ステップ 17 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

CEoP を設定するには、次の作業を実行します。

CEM 接続回線を疑似回線に追加するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

xconnect groupgroup-name 例:クロスコネクト グループの名前を入力します。 |

||

| ステップ 4 |

p2pxconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

||

| ステップ 5 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||

| ステップ 6 |

neighborA.B.C.D pw-id 例:クロスコネクトの疑似回線セグメントを設定します。 相互接続ピアの IP アドレスを指定するには、A.B.C.D 引数を使用します。

オプションで、コントロールワードを無効にするか、イーサネットまたは VLAN に transport-type を設定できます。 |

||

| ステップ 7 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

接続回線を疑似回線クラスと関連付けるには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モード を開始します。 |

||||

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

||||

| ステップ 3 |

pw-class class-name 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

||||

| ステップ 4 |

encapsulation mpls 例:MPLS に疑似配線カプセル化を設定します。 |

||||

| ステップ 5 |

protocol ldp 例:LDP に疑似回線シグナリング プロトコルを設定します。 |

||||

| ステップ 6 |

end 例:システムから変更をコミットするように求められます。

|

||||

| ステップ 7 |

xconnect group group-name 例:相互接続グループを設定します。 |

||||

| ステップ 8 |

p2p xconnect-name 例:ポイントツーポイント相互接続を設定します。 |

||||

| ステップ 9 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

||||

| ステップ 10 |

neighbor A.B.C.D pw-id pseudowire-id 例:クロスコネクトの疑似回線セグメントを設定します。 相互接続ピアの IP アドレスを指定するには、A.B.C.D 引数を使用します。

オプションで、コントロール ワードをディセーブルにするか、イーサネットまたは VLAN に transport-type を設定できます。

|

||||

| ステップ 11 |

pw-class class-name 例:指定した疑似回線クラスを P2P 接続回線と関連付けます。 |

||||

| ステップ 12 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

疑似回線ステータスをイネーブルにするには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

pw-status 例:

|

||

| ステップ 4 |

commit 例:実行コンフィギュレーション ファイルに設定変更を保存し、コンフィギュレーション セッションを続行します。 |

ポイントツーポイント ネイバーのバックアップ疑似回線を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect group group-name 例:クロスコネクト グループの名前を入力します。 |

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトの名前を入力します。 |

| ステップ 5 |

neighbor ip-address pw-id value 例:クロスコネクトの疑似回線セグメントを設定します。 |

| ステップ 6 |

neighbor { A.B.C.D } { pw-id value } 例:相互接続のバックアップ疑似回線を設定します。 |

| ステップ 7 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2VPN ノンストップ ルーティングを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モード を開始します。 |

| ステップ 2 |

l2vpn 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 3 |

nsr 例:L2VPN ノンストップ ルーティングをイネーブルにします。 |

| ステップ 4 |

logging nsr 例:NSR イベントのロギングをイネーブルにします。 |

| ステップ 5 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

アクティブとスタンバイの Label Distribution Protocol(LDP; ラベル配布プロトコル)間でラベル情報を同期するために、LDP のノンストップルーティング(NSR)を有効にするには、次の作業を実行します。リリース 6.1.1 以降では、ステートフル LDP 機能の導入により、アクティブとスタンバイの LDP 間でラベル情報を同期するように LDP NSR を明示的に設定する必要があります。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モード を開始します。 |

| ステップ 2 |

mpls ldp 例:MPLS LDP コンフィギュレーション モードを開始します。 |

| ステップ 3 |

nsr 例:LDP ノンストップ ルーティングをイネーブルにします。 |

| ステップ 4 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2TPv3 over IPv6 トンネルを設定するには、次のタスクを実行します。

疑似回線のネイバー AFI を設定するには、次の作業を実行します。

制約事項 |

L2TPv3 over IPv6 トンネルは、レイヤ 2 トランスポート サブインターフェイスでのみサポートされ、物理インターフェイスではサポートされません。 |

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect groupgroup-name 例:クロスコネクトグループを設定し、その名前を指定します。 |

| ステップ 4 |

p2pxconnect-name 例:ポイントツーポイント相互接続を設定します。 |

| ステップ 5 |

interfacetype interface-path-id 例:インターフェイス タイプ ID を指定します。選択できる基準は、次のとおりです。

|

| ステップ 6 |

neighbor ipv6 X:X::X pw-idpseudowire-id 例:相互接続するピアを指定し、クロスコネクトの疑似回線セグメントを設定します。 |

| ステップ 7 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2TPv3 のカプセル化とプロトコルを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-class class-name 例:疑似回線クラスサブモードになり、疑似回線クラステンプレートを定義できます。 次のキーワードは、疑似回線クラス(pw-class)設定モードで設定できますが、これらのキーワードは L2TPv3 over IPv6 トンネルを介した では使用できません。

|

| ステップ 4 |

encapsulation l2tpv3 例:疑似回線カプセル化を L2TPv3 に設定します。 |

| ステップ 5 |

protocol l2tpv3 例:疑似回線シグナリングプロトコルを L2TPv3 に設定します。 |

| ステップ 6 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2TPv3 over IPv6 トンネルの送信元 IPv6 アドレスを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

xconnect group group-name 例:クロスコネクトグループを設定します。 |

||

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトを設定します。 |

||

| ステップ 5 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。 |

||

| ステップ 6 |

neighbor ipv6 peer-address pw-id pseudowire-id 例:相互接続するピアを指定し、クロスコネクトの疑似回線セグメントを設定します。 |

||

| ステップ 7 |

source pw-source-address 例:疑似回線の送信元 IPv6 アドレスを設定します。

|

||

| ステップ 8 |

end または commit 例:または 設定変更を保存します。

|

ローカルセッションとリモートセッションを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

xconnect group group-name 例:クロスコネクトグループを設定します。 |

||

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトを設定します。 |

||

| ステップ 5 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。 |

||

| ステップ 6 |

neighbor ipv6 peer-address pw-id pseudowire-id 例:相互接続するピアを指定し、クロスコネクトの疑似回線セグメントを設定します。 |

||

| ステップ 7 |

l2tp static local session session-id 例:(オプション)L2TP 擬似回線のスタティック ローカル セッションを設定します。

|

||

| ステップ 8 |

l2tp static remote sessionsession-id 例:(オプション)L2TP 擬似回線のスタティック リモート セッションを設定します。

|

||

| ステップ 9 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

ローカルおよびリモート Cookie を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

xconnect group group-name 例:クロスコネクトグループを設定します。 |

||

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトを設定します。 |

||

| ステップ 5 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。 |

||

| ステップ 6 |

neighbor ipv6 peer-address pw-id pseudowire-id 例:相互接続するピアを指定し、クロスコネクトの疑似回線セグメントを設定します。 |

||

| ステップ 7 |

l2tp static local cookie size bytes 例:L2TP 疑似回線のスタティックローカル Cookie サイズ設定を行います。

|

||

| ステップ 8 |

l2tp static local cookie size bytes 例:L2TP 疑似回線のスタティックリモート Cookie サイズ設定を行います。

|

||

| ステップ 9 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2TP スタティックサブモードを有効にするには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect group group-name 例:クロスコネクトグループを設定します。 |

| ステップ 4 |

p2pxconnect-name 例:ポイントツーポイント クロスコネクトを設定します。 |

| ステップ 5 |

interface type interface-path-id 例:インターフェイス タイプ ID を指定します。 |

| ステップ 6 |

neighbor ipv6 peer-address pw-id pseudowire-id 例:相互接続するピアを指定し、クロスコネクトの疑似回線セグメントを設定します。 |

| ステップ 7 |

l2tp static 例:L2TP スタティック設定サブモードを開始します。 |

| ステップ 8 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2TPv3 ヘッダーでタイプオブサービス(TOS)リフレクションを有効にするには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-classclass-name 例:疑似回線クラスサブモードになり、疑似回線クラステンプレートを定義できます。 |

| ステップ 4 |

encapsulation l2tpv3 例:疑似回線カプセル化を L2TPv3 に設定します。 |

| ステップ 5 |

protocol l2tpv3 例:疑似回線シグナリングプロトコルを L2TPv3 に設定します。 |

| ステップ 6 |

neighbor ipv6peer-address pw-id pseudowire-id 例:相互接続するピアを指定し、クロスコネクトの疑似回線セグメントを設定します。 |

| ステップ 7 |

tos {反映 | 値} 例:タイプオブサービス(TOS)リフレクションを有効にします。これにより、内部 IP ヘッダーから L2TPv3 ヘッダーに TOS がコピーされます。 また、L2TPv3 疑似回線クラスの TOS の値を設定する場合は、このコマンドを使用します。有効な範囲は 0 ~ 255 です。 |

| ステップ 8 |

end または commit 例:または 設定変更を保存します。

|

L2TPv3 over IPv6 トンネルの存続可能時間(TTL)を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-class class-name 例:疑似回線クラスサブモードになり、疑似回線クラステンプレートを定義できます。 |

| ステップ 4 |

encapsulation l2tpv3 例:疑似回線カプセル化を L2TPv3 に設定します。 |

| ステップ 5 |

protocol l2tpv3 例:疑似回線シグナリングプロトコルを L2TPv3 に設定します。 |

| ステップ 6 |

ttl value 例:ノードホップ内の存続可能時間(TTL)を指定された値に設定します。範囲は 1 ~ 255 です。 |

| ステップ 7 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2TPv3 over IPv6 トンネルのトラフィックミラーリングを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

xconnect groupgroup-name 例:クロスコネクトグループを設定します。 |

| ステップ 4 |

p2p xconnect-name 例:ポイントツーポイント クロスコネクトを設定します。 |

| ステップ 5 |

monitor-session session-name 例:モニタセッションを指定します。 |

| ステップ 6 |

neighbor ipv6 peer-address pw-id pseudowire-id 例:相互接続するピアを指定し、クロスコネクトの疑似回線セグメントを設定します。 |

| ステップ 7 |

pw-class class-name 例:疑似回線クラスサブモードになり、疑似回線クラステンプレートを定義できます。 |

| ステップ 8 |

sourcepw-source-address 例:疑似回線の送信元 IPv6 アドレスを設定します。 |

| ステップ 9 |

l2tp static local cookie sizesizevaluebytes 例:L2TP 疑似回線のスタティックローカル Cookie サイズ設定を行います。 |

| ステップ 10 |

l2tp static remote cookie sizesizevaluebytes 例:L2TP 疑似回線のスタティックリモート Cookie サイズ設定を行います。 |

| ステップ 11 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

詳細については、次を参照してください。

|

制約事項 |

L2TPv3 over Ipv4 トンネルは、レイヤ 2 転送サブインターフェイスでのみサポートされ、物理インターフェイスではサポートされません。タグなしのトラフィックを L2TPv3 over IPv4 経由で送信する必要がある場合は、タグなしとしてカプセル化されたサブインターフェイスを作成します。 |

L2TPv3 over IPv4 トンネルを設定するには、次のタスクを実行します。

リモート IPv4 ピアに接続するダイナミック L2TPv3 疑似回線を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:L2VPN 設定サブモードを開始します。 |

| ステップ 3 |

xconnect group name 例:クロスコネクトグループの名前を入力します。 |

| ステップ 4 |

p2p name 例:p2p コンフィギュレーション サブモードを開始して、ポイントツーポイントの相互接続を設定します。 |

| ステップ 5 |

interfacetype interface-path-id 例:インターフェイス タイプ ID を指定します。選択できる基準は、次のとおりです。

|

| ステップ 6 |

neighbor ipv4 ip-address pw-id number 例:相互接続の疑似回線を設定します。 |

| ステップ 7 |

pw-class pw-class-name 例:疑似回線クラスサブモードを開始して、クロスコネクトの名前を定義します。 |

| ステップ 8 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2TPv3 のカプセル化とプロトコルを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

pw-class class-name 例:疑似回線クラスサブモードになり、疑似回線クラステンプレートを定義できます。 疑似回線クラス(pw-class)設定モードでは、次のキーワードを設定できます。

|

| ステップ 4 |

encapsulation l2tpv3 例:疑似回線カプセル化を L2TPv3 に設定します。 |

| ステップ 5 |

protocol l2tpv3 例:疑似回線シグナリングプロトコルを L2TPv3 に設定します。 |

| ステップ 6 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2TP 制御チャネルパラメータは、制御チャネル認証、キープアライブメッセージ、および制御チャネル ネゴシエーションで使用されます。L2tpv3 セッションでは、両方の PE ルータで同じ L2TP クラスを設定する必要があります。

次の L2TP 制御チャネルパラメータは、L2TP クラス設定モードで設定できます。

L2TP 制御チャネルの認証

L2TP 制御チャネル認証に使用されるパスワード

制御メッセージに使用される再送信パラメータ

制御チャネルに使用されるタイムアウトパラメータ

メンテナンスパラメータ

L2TPv3 コントロール メッセージ ハッシング

他の疑似回線クラスに継承可能な L2TP 制御チャネルパラメータのテンプレートを作成するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 |

l2tp-class l2tp-class-name 例:L2TP クラス名を指定して、L2TP クラス コンフィギュレーション モードを開始します。 |

||

| ステップ 3 |

authentication 例:PE ルータ間の制御チャネルの認証を有効にします。 |

||

| ステップ 4 |

password {0 | 7} password 例:制御チャネル認証に使用されるパスワードを設定します。

|

||

| ステップ 5 |

retransmit { initial retries initial-retries | retries retries | timeout { max | min } timeout } 例:制御パケットの再送信に影響するパラメータを設定します。

|

||

| ステップ 6 |

hello-interval interval 例:L2TP hello パケット間で使用される交換インターバルを秒単位で指定します。

|

||

| ステップ 7 |

digest { check disable | hash { MD5 | SHA1 } ] | secret { 0 | 7 } password ] 例:L2TPv3 制御チャネル認証または整合性チェックを有効にします。

|

||

| ステップ 8 |

hidden 例:L2TPv3 ピアへの制御メッセージの送信時に AVP 隠蔽を有効にします。 |

ネットワークで単一セグメント疑似回線を設定するには、次の手順を実行します。

(オプション)関連する L2VPN グローバルパラメータの設定。「L2VPN グローバルパラメータの設定」を参照してください

この手順は、デフォルトの BGP ルート識別子(RD)自動生成値と、BGP の自律システム番号(ASN)およびルート識別子(RID)を上書きするために使用します。

アドレスファミリは、ダイナミック擬似回線ルートを交換するために BGP で設定されます。

L2VPN グローバルパラメータを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 3 |

router-id router-id 例:ルータ ID を指定します。 |

| ステップ 4 |

pw-routing 例:疑似回線ルーティング機能を有効にし、疑似回線ルーティング設定サブモードを開始します。 |

| ステップ 5 |

global-id global-id 例:ルータの L2VPN グローバル ID 値を設定します。 |

| ステップ 6 |

bgp 例:BGP 疑似回線ルーティング機能を有効にし、BGP 設定サブモードを開始します。 |

| ステップ 7 |

rd route-distinguisher 例:BGP ルート識別子を設定します。 |

| ステップ 8 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

L2VPN VPWS SS-PW を設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

interface typeinterface-path-id 例:インターフェイス コンフィギュレーション モードを開始し、インターフェイスを設定します。 |

| ステップ 3 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 4 |

xconnect group group-name 例:自由形式の 32 文字ストリングを使用して、相互接続グループ名を設定します。 |

| ステップ 5 |

p2p xconnect-name 例:P2P コンフィギュレーション サブモードを開始します。 |

| ステップ 6 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

| ステップ 7 |

neighbor routed global-id: prefix: ac-id source ac-id 例:p2p クロスコネクトの疑似回線ルーティング設定サブモードを有効にします。 |

| ステップ 8 |

(オプション) pw-class class-name 例:疑似回線クラス サブモードになり、疑似回線クラス テンプレートを定義できます。 |

| ステップ 9 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

BGP に L2VPN MS-PW アドレスファミリを設定するには、次の作業を実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

router bgp autonomous-system-number 例:指定したルーティング プロセスのルータ コンフィギュレーション モードを開始します。 |

| ステップ 3 |

address-family l2vpn mspw 例:L2VPN アドレス ファミリを指定し、アドレス ファミリ コンフィギュレーション モードを開始します。 |

| ステップ 4 |

neighbor ip-address 例:指定した自律システム内のネイバーの IP アドレスを追加します。 |

| ステップ 5 |

address-family l2vpn mspw 例:ネイバーの L2VPN アドレス ファミリを指定し、アドレス ファミリ コンフィギュレーション モードを開始します。 |

| ステップ 6 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

SS-PW の接続を確認するには、ping mpls pseudowire コマンドを使用します。

show コマンドは、L2VPN 単一セグメント疑似回線の情報を表示するために使用されます

EVPN-VPWS を設定するには、次の手順を実行します。

BGP に L2VPN EVPN アドレス ファミリを設定するには、このタスクを実行します。

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

router bgp autonomous-system-number 例:指定したルーティング プロセスのルータ コンフィギュレーション モードを開始します。 |

| ステップ 3 |

address-family l2vpn evpn 例:L2VPN アドレス ファミリを指定し、アドレス ファミリ コンフィギュレーション モードを開始します。 |

| ステップ 4 |

neighbor ip-address 例:指定した自律システム内のネイバーの IP アドレスを追加します。 |

| ステップ 5 |

address-family l2vpn evpn 例:ネイバーの L2VPN アドレス ファミリを指定し、アドレス ファミリ コンフィギュレーション モードを開始します。 |

| ステップ 6 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

EVPN-VPWS を設定するには、次のタスクを実行します。

(注) |

PWHE インターフェイスは、EVPN-VPWS を使用しても設定できます。詳細については、疑似回線ヘッドエンドの設定モジュールを参照してください。 |

| ステップ 1 |

configure 例:グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

interface type interface-path-id 例:インターフェイス コンフィギュレーション モードを開始し、インターフェイスを設定します。 |

| ステップ 3 |

l2vpn 例:レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 4 |

xconnect group group-name 例:自由形式の 32 文字ストリングを使用して、相互接続グループ名を設定します。 |

| ステップ 5 |

p2p xconnect-name 例:P2P コンフィギュレーション サブモードを開始します。 |

| ステップ 6 |

interface type interface-path-id 例:インターフェイス タイプとインスタンスを指定します。 |

| ステップ 7 |

neighbor evpn evi vpn-id target ac-id 例:P2P クロス接続上で EVPN-VPWS エンドポイントを有効にします。 |

| ステップ 8 |

commit コマンドまたは end コマンドを使用します。 commit :設定の変更を保存し、コンフィギュレーション セッションに留まります。 end :次のいずれかのアクションを実行することをユーザに要求します。

|

ブリッジドメインは、EVPN VPWS を使用してアクセス疑似回線を設定できます。

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 |

configure 例: |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 |

interface type interface-path-id 例: |

インターフェイス コンフィギュレーション モードを開始し、インターフェイスを設定します。 |

| ステップ 3 |

l2vpn 例: |

レイヤ 2 VPN コンフィギュレーション モードを開始します。 |

| ステップ 4 |

bridge group bridge-group-name 例: |

ブリッジ ドメインを含めることができるブリッジ グループを作成し、ブリッジ ドメインにネットワーク インターフェイスを割り当てます。 |

| ステップ 5 |

bridge-domain bridge-domain-name 例: |

ブリッジ ドメインを確立し、L2VPN ブリッジ グループ ブリッジ ドメイン コンフィギュレーション モードを開始します。 |

| ステップ 6 |

neighbor evpn evi vpn-id target ac-id 例: |

P2P クロス接続上で EVPN-VPWS エンドポイントを有効にします。 |

ここで示す設定例は、次のとおりです。

次に、L2VPN インターフェイスを設定する例を示します。

configure

interface GigabitEthernet0/0/0/0.1 l2transport

encapsulation dot1q 1

rewrite ingress tag pop 1 symmetric

end次に、レイヤ 2 ローカル スイッチングを設定する例を示します。

configure

l2vpn

xconnect group examples

p2p example1

interface TenGigE0/7/0/6.5

interface GigabitEthernet0/4/0/30

commit

end

show l2vpn xconnect group examples

Legend: ST = State, UP = Up, DN = Down, AD = Admin Down, UR = Unresolved,

SB = Standby, SR = Standby Ready

XConnect Segment 1 Segment 2

Group Name ST Description ST Description ST

examples example1 UP Te0/7/0/6.5 UP Gi0/4/0/30 UP次に、PoA1 に LCR を設定する例を示します。

! LCR - CE1

group 107

mlacp node 1

mlacp system mac 0001.0001.0107

mlacp system priority 107

member

neighbor 200.0.2.1

!

! LCR - CE2

group 207

mlacp node 1

mlacp system mac 0001.0001.0207

mlacp system priority 207

member

neighbor 200.0.2.1

!

interface Bundle-Ether107

description CE5 - LCR

mlacp iccp-group 107

mlacp port-priority 10

no shut

interface Bundle-Ether207

description CE6 - LCR

mlacp iccp-group 207

mlacp port-priority 10

no shut

interface bundle-e107.1 l2t

description CE5 - LCR

encap dot1q 107 second 1

rewrite ingress tag pop 2 symmetric

interface bundle-e207.1 l2t

description CE2 - LCR

encap dot1q 207 second 1

rewrite ingress tag pop 2 symmetric

interface bundle-e307.1 l2t

description PE2 - LCR

encap dot1q 1

rewrite ingress tag pop 1 symmetric

l2vpn

xconnect group lcr-scale

p2p lcr-1

interface bundle-e107.1

interface bundle-e207.1

backup interface bundle-e307.1

ここでは、スタティックおよびダイナミック p2p 相互接続の設定例を示します。

次に、スタティック ポイントツーポイント相互接続の設定例を示します。

configure

l2vpn

xconnect group vlan_grp_1

p2p vlan1

interface GigabitEthernet0/0/0/0.1

neighbor 102.2.12.1 2 pw-id 1

mpls static label local 699 remote 890

commit2000次に、ダイナミック ポイントツーポイント相互接続の設定例を示します。

configure

l2vpn

xconnect group vlan_grp_1

p2p vlan1

interface TenGigE 0/0/0/0.1

neighbor 2.2.1.1 pw-id 1

commit次に、AC1 から AC2 への AC 間相互接続の設定例を示します。

router-id Loopback0

interface Loopback0

ipv4 address 10.0.0.5 255.255.255.255

!

interface GigabitEthernet0/1/0/0.1 l2transport

encapsulation dot1q 1

!

!

interface GigabitEthernet0/0/0/3

ipv4 address 10.45.0.5 255.255.255.0

keepalive disable

!

interface GigabitEthernet0/0/0/4

ipv4 address 10.5.0.5 255.255.255.0

keepalive disable

!

router ospf 100

log adjacency changes detail

area 0

interface Loopback0

!

interface GigabitEthernet0/0/0/3

!

interface GigabitEthernet0/0/0/4

!

!

!

router bgp 100

address-family ipv4 unicast

allocate-label all

!

neighbor 10.2.0.5

remote-as 100

update-source Loopback0

address-family ipv4 unicast

!

address-family ipv4 labeled-unicast

!

!

!

l2vpn

xconnect group cisco

p2p cisco1

interface GigabitEthernet0/1/0/0.1

neighbor 10.0.1.5 pw-id 101

!

p2p cisco2

interface GigabitEthernet0/1/0/0.2

neighbor 10.0.1.5 pw-id 102

!

p2p cisco3

interface GigabitEthernet0/1/0/0.3

neighbor 10.0.1.5 pw-id 103

!

p2p cisco4

interface GigabitEthernet0/1/0/0.4

neighbor 10.0.1.5 pw-id 104

!

p2p cisco5

interface GigabitEthernet0/1/0/0.5

neighbor 10.0.1.5 pw-id 105

!

p2p cisco6

interface GigabitEthernet0/1/0/0.6

neighbor 10.0.1.5 pw-id 106

!

p2p cisco7

interface GigabitEthernet0/1/0/0.7

neighbor 10.0.1.5 pw-id 107

!

p2p cisco8

interface GigabitEthernet0/1/0/0.8

neighbor 10.0.1.5 pw-id 108

!

p2p cisco9

interface GigabitEthernet0/1/0/0.9

neighbor 10.0.1.5 pw-id 109

!

p2p cisco10

interface GigabitEthernet0/1/0/0.10

neighbor 10.0.1.5 pw-id 110

!

!

!

mpls ldp

router-id Loopback0

log

neighbor

!

interface GigabitEthernet0/0/0/3

!

interface GigabitEthernet0/0/0/4

!

!

end

次に、ポート モードの L2 インターフェイスにサービス ポリシーをアタッチする例を示します。

configure

interface GigabitEthernet 0/0/0/0

l2transport

service-policy input pmap_1

commit例には、次のデバイスおよび接続が含まれます。

T-PE1 ノードには次の項目があります。

T-PE2 ノード

S-PE1 ノード

RP/0/RSP0/CPU0:T-PE1# configure

RP/0/RSP0/CPU0:T-PE1(config)# l2vpn

RP/0/RSP0/CPU0:T-PE1 (config-l2vpn)# pw-class dynamic_mpls

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-pwc)# encapsulation mpls

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-pwc-encap-mpls)# protocol ldp

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-pwc-encap-mpls)# control-word disable

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-pwc-encap-mpls)# exit

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-pwc)# exit

RP/0/RSP0/CPU0:T-PE1(config-l2vpn)# xconnect group XCON1

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-xc)# p2p xc1

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-xc-p2p)# description T-PE1 MS-PW to 10.165.202.158 via 10.165.200.254

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-xc-p2p)# interface gigabitethernet 0/1/0/0.1

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-xc-p2p)# neighbor 10.165.200.254 pw-id 100

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-xc-p2p-pw)# pw-class dynamic_mpls

RP/0/RSP0/CPU0:T-PE1(config-l2vpn-xc-p2p-pw)# commitRP/0/RSP0/CPU0:S-PE1# configure

RP/0/RSP0/CPU0:S-PE1(config)# l2vpn

RP/0/RSP0/CPU0:S-PE1(config-l2vpn)# pw-class dynamic_mpls

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-pwc)# encapsulation mpls

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-pwc-encap-mpls)# protocol ldp

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-pwc-encap-mpls)# control-word disable

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-pwc-encap-mpls)# exit

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-pwc)# exit

RP/0/RSP0/CPU0:S-PE1(config-l2vpn)# xconnect group MS-PW1

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-xc)# p2p ms-pw1

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-xc-p2p)# description S-PE1 MS-PW between 10.165.200.225 and 10.165.202.158

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-xc-p2p)# neighbor 10.165.200.225 pw-id 100

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-xc-p2p-pw)# pw-class dynamic_mpls

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-xc-p2p-pw)# exit

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-xc-p2p)# neighbor 10.165.202.158 pw-id 300

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-xc-p2p-pw)# pw-class dynamic_mpls

RP/0/RSP0/CPU0:S-PE1(config-l2vpn-xc-p2p-pw)# commitRP/0/RSP0/CPU0:T-PE2# configure

RP/0/RSP0/CPU0:T-PE2(config)# l2vpn

RP/0/RSP0/CPU0:T-PE2 (config-l2vpn)# pw-class dynamic_mpls

RP/0/RSP0/CPU0:T-PE2 (config-l2vpn-pwc)# encapsulation mpls

RP/0/RSP0/CPU0:T-PE2 (config-l2vpn-pwc-encap-mpls)# protocol ldp

RP/0/RSP0/CPU0:T-PE2 (config-l2vpn-pwc-encap-mpls)# control-word disable

RP/0/RSP0/CPU0:T-PE2 (config-l2vpn-pwc-encap-mpls)# exit

RP/0/RSP0/CPU0:T-PE2 (config-l2vpn-pwc)# exit

RP/0/RSP0/CPU0:T-PE2(config-l2vpn)# xconnect group XCON1

RP/0/RSP0/CPU0:T-PE2(config-l2vpn-xc)# p2p xc1

RP/0/RSP0/CPU0:T-PE2(config-l2vpn-xc-p2p)# description T-PE2 MS-PW to 10.165.200.225 via 10.165.200.254

RP/0/RSP0/CPU0:T-PE2(config-l2vpn-xc-p2p)# interface gigabitethernet 0/2/0/0.4

RP/0/RSP0/CPU0:T-PE2(config-l2vpn-xc-p2p)# neighbor 10.165.200.254 pw-id 300

RP/0/RSP0/CPU0:T-PE2(config-l2vpn-xc-p2p-pw)# pw-class dynamic_mpls

RP/0/RSP0/CPU0:T-PE2(config-l2vpn-xc-p2p-pw)# commitRP/0/RSP0/CPU0:T-PE1# configure

RP/0/RSP0/CPU0:T-PE1(config)# l2vpn