- Cisco Secure Access Control System 5.8 ユーザ ガ イ ド

- Contents

- はじめに

- ACS 5.8 の導入

- ACS 4.x から ACS 5.8 への移行

- ACS 5.x ポリシー モデル

- ACS を使用した一般的なシナリオ

- [My Workspace] の概要

- インストール後の設定タスク

- ネットワーク リソースの管理

- ユーザおよび ID ストアの管理

- ポリシー要素の管理

- アクセス ポリシーの管理

- ACS での監視とレポート

- アラームの管理

- レポートの管理

- Monitoring and Report Viewer を使用した ACS のトラブルシューティング

- Monitoring and Report Viewer でのシステムの動作と設定の管理

- システム管理者の管理

- システムの動作の設定

- システム管理設定の管理

- ロギングについて

- AA プロトコル

- ACS 5.8 での認証

- オープン ソース使用許諾書

Cisco Secure Access Control System ユーザ ガイド 5.8

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月8日

章のタイトル: ユーザおよび ID ストアの管理

- 概要

- 内部 ID ストアの管理

- LDAP の概要

- 外部 MAB データベースとしての Cisco NAC Profiler の利用

- Microsoft AD

- Active Directory と ACS との統合の前提条件

- Active Directory 通信用に開放するネットワーク ポート

- マシン認証

- 認可のための属性取得

- Active Directory または LDAP のブール属性のサポート

- AD または LDAP の複数値属性のサポート

- 認可のためのグループ取得

- EAP-TLS 認証のための証明書取得

- 同時接続管理

- ユーザおよびマシン アカウントの制限

- マシン アクセス制限

- 分散 MAR キャッシュ

- ダイヤルイン アクセス権

- ダイヤルイン ユーザのコールバック オプション

- AD ドメインへの ACS の追加

- AD ID ストアの設定

- AD グループの選択

- AD 属性の設定

- マシン アクセス制限の設定

- 高度な調整

- 認証ドメインの設定

- Active Directory の問題の診断

- Active Directory のアラームおよびレポート

- RSA SecurID サーバ

- RADIUS ID ストア

ユーザおよび ID ストアの管理

概要

ACS は、ACS ネットワーク リソース リポジトリおよび ID ストアを使用して、ネットワーク デバイスおよびその他の ACS クライアントを管理します。特定のネットワーク リソースへのアクセスを要求するホストが ACS を介してネットワークに接続すると、ACS はホストを認証し、ホストがネットワーク リソースと通信できるかどうかを決定します。

ユーザまたはホストを認証および認可するために、ACS は ID ストア内のユーザ定義を使用します。ID ストアには、次の 2 つのタイプがあります。

- 内部:ACS がローカルで保持する ID ストア(ローカル ストアとも呼ばれる)は 内部 ID ストア と呼ばれます。内部 ID ストアの場合、ACS はユーザがユーザ レコードを設定および保持するためのインターフェイスを提供します。

- 外部:ACS の外部に存在する ID ストアは 外部 ID ストア と呼ばれます。ACS は、これらの外部 ID ストアに接続し、認証を実行してユーザ情報を取得するために、設定情報を必要とします。

ユーザおよびホストを認証する以外に、ほとんどの ID ストアはユーザおよびホストに関連付けられている属性を返します。要求の処理中にポリシー条件でこれらの属性を使用でき、RADIUS 属性について返された値を認可プロファイルに読み込むこともできます。

内部 ID ストア

ACS では、ユーザ レコードおよびホスト レコードを保持するために、さまざまな内部 ID ストアが保持されます。ID ストアごとに、その特定のストアに関連付けられた ID 属性を定義できます。ユーザ レコードまたはホスト レコードの作成中に、このストアに対して値が定義されます。

これらの ID 属性は、ACS アプリケーションの [System Administration] セクションで ID ディクショナリの一部として定義できます([System Administration] > [Configuration] > [Dictionaries] > [Identity])。

各内部ユーザ レコードにはパスワードが含まれており、2 番めのパスワードを TACACS+ イネーブル パスワードとして定義できます。内部ユーザ ID ストアに保存されるパスワードは、特定の期間後に失効してユーザに自分のパスワードを定期的に変更させるように設定できます。

ユーザは、自分のパスワードを RADIUS または TACACS+ プロトコルで変更するか、UCP Web サービスを使用できます。パスワードは、ACS で定義するパスワード複雑度基準に準拠している必要があります。

内部ユーザ レコードは、固定および設定可能という 2 つのコンポーネント タイプで構成されます。

- TACACS+ 認証のイネーブル パスワード

- ユーザ定義の表示および入力方法を決定する ID 属性のセット

- [Disable Account if Date Exceeds]

- [Disable account after n successive failed attempts]

- [Enable Password Hash]

- [Password Never Expired/Disabled]

ユーザを作成する前に ID 属性を設定することを推奨します。ID 属性が設定されると、次のことを実行できます。

内部ユーザ ID 属性は、ユーザのセッション継続中にユーザに適用されます。

内部 ID ストアには、内部ユーザを認証するために使用される内部ユーザ属性およびクレデンシャル情報が含まれています。

内部ホスト レコードは内部ユーザ レコードに類似していますが、パスワード情報が含まれていません。ホストは MAC アドレスによって識別されます。内部 ID ストアの管理については、内部 ID ストアの管理を参照してください。

外部 ID ストア

外部 ID ストアは外部データベースであり、ACS はこれに基づいて内部ユーザおよび外部ユーザの認証を実行します。ACS 5.8 では、次の外部 ID ストアがサポートされます。

外部 ID ストアのユーザ レコードには、特定のストアにアクセスするために必要な設定パラメータが含まれています。RSA SecurID トークン サーバを除くすべての外部 ID ストアで、ユーザ レコードの属性を定義できます。外部 ID ストアには、ACS サーバ証明書の証明書情報および証明書認証プロファイルも含まれています。

外部 ID ストアの管理方法の詳細については、外部 ID ストアの管理を参照してください。

2 要素認証の ID ストア

RSA SecurID トークン サーバおよび RADIUS ID サーバを使用すると、2 要素認証を実現できます。これらの外部 ID ストアでは、セキュリティを強化する OTP が使用されます。これらの外部 ID ストアに対して、次の追加設定オプションを使用できます。

- ID キャッシング:ACS の ID キャッシングをイネーブルにすると、認証が実行されない場合に、要求の処理中に ID ストアを使用できます。ユーザ認証なしでユーザ ルックアップを実行できる LDAP や AD とは異なり、RSA SecurID トークン サーバと RADIUS ID サーバではユーザ ルックアップはサポートされません。

たとえば、認証が実行されないために ID ストアでデータを取得できない場合に備えて、認証要求とは別に TACACS+ 要求を認可するため、ユーザに対して正常に行われた最後の認証から取得した結果と属性をキャッシュするように、ID キャッシングをイネーブルにすることができます。このキャッシュを使用して、要求を認可できます。

この区別は、フェール オープン操作を決定する場合に重要です。設定オプションが使用可能であり、いずれの結果を使用する必要があるかを定義できます。

ID グループ

ID グループは、階層内に定義される論理エンティティであり、ユーザおよびホストに関連付けられます。これらの ID グループは、ポリシー決定を行うために使用されます。内部ユーザおよびホストの場合、ID グループはユーザまたはホスト定義の一部として定義されます。

外部 ID ストアが使用される場合は、外部 ID ストアから取得された属性およびグループを ACS ID グループにマッピングするために、グループ マッピング ポリシーが使用されます。ID グループは、Active Directory のグループと概念は似ていますが、より基本的な性質を持ちます。

証明書ベースの認証

ユーザおよびホストは、証明書ベースのアクセス要求を使用して自身を識別できます。この要求を処理するには、ID ポリシーに証明書認証プロファイルを定義する必要があります。

証明書認証プロファイルには、ユーザまたはホストの識別に使用される証明書の属性が含まれます。また任意で、要求に存在する証明書の検証に使用できる LDAP ID ストアまたは AD ID ストアを含めることもできます。証明書および証明書ベースの認証の詳細については、次の項を参照してください。

ID 順序

要求の処理に複数の ID ストアおよびプロファイルが使用される複雑な条件を設定できます。これらの ID 方式は、ID 順序オブジェクト内に定義できます。順序内の ID 方式のタイプは任意です。

ID 順序は、認証用と属性取得用の 2 つのコンポーネントで構成されます。

- 証明書に基づく認証の実行を選択した場合は、単一の証明書認証プロファイルが使用されます。

- ID データベースに基づく認証の実行を選択した場合は、認証が成功するまで順番にアクセスされる ID データベースのリストを定義できます。認証が成功すると、データベース内の属性が取得されます。

また、追加属性を取得できる任意のデータベースのリストを設定することもできます。これらの追加データベースは、パスワードベースの認証を使用するか証明書ベースの認証を使用するかに関係なく、設定できます。

証明書ベースの認証を実行する場合、ユーザ名は証明書属性から読み込まれ、このユーザ名がリスト内のすべてのデータベースから属性を取得するために使用されます。証明書属性の詳細については、CA 証明書の設定を参照してください。

ユーザについて一致するレコードが見つかると、対応する属性が取得されます。ACS では、アカウントがディセーブルのユーザやパスワードに変更のマークが付いているユーザについても、属性が取得されます。

(注![]() ) ディセーブルの内部ユーザ アカウントは、属性のソースとして使用できますが、認証のソースとしては使用できません。

) ディセーブルの内部ユーザ アカウントは、属性のソースとして使用できますが、認証のソースとしては使用できません。

ID 順序の詳細については、ID ストア順序の設定を参照してください。

内部 ID ストアの管理

ACS には、ユーザ用の内部 ID ストアとホスト用の内部 ID ストアがあります。

- ユーザ 用の内部 ID ストアは、ユーザ、ユーザ属性、およびユーザ認証オプションのリポジトリです。

- ホスト 用の内部 ID ストアには、MAC Authentication Bypass(ホスト ルックアップ)のホストに関する情報が含まれています。

各ユーザおよびホストを ID ストア内に定義でき、ユーザおよびホストのファイルをインポートできます。

ユーザ用の内部 ID ストアは、展開内のすべての ACS インスタンスで共有され、各ユーザについて次の内容を含んでいます。

(注![]() ) ACS 5.8 では、内部 ID ストアに対してだけ、内部ユーザの認証がサポートされます。

) ACS 5.8 では、内部 ID ストアに対してだけ、内部ユーザの認証がサポートされます。

- 認証情報

- ID グループ

- ID 属性の管理

- ユーザの認証の設定

- 非アクティブで N 日経過したユーザの無効化

- 内部ユーザの作成

- 内部ユーザに対するパスワード ハッシュの有効化および無効化

- ユーザおよび管理者へのパスワード期限切れ通知電子メールの設定

- 内部 ID ストア ユーザの一括操作の表示および実行

- ホストの認証の設定

- ID ストアでのホストの作成

- 内部 ID ストア ホストの一括操作の表示および実行

- 管理階層

認証情報

ユーザの TACACS+ イネーブル パスワードを定義する内部ユーザ レコードの一部として保存される、追加パスワードを設定できます。このパスワードによって、デバイスへのアクセス レベルが設定されます。このオプションを選択しない場合、標準ユーザ パスワードが TACACS イネーブルにも使用されます。

システムが TACACS+ イネーブル操作に使用されていない場合は、このオプションを選択しないでください。

ID ストア順序機能を使用するには、順番にアクセスされる ID ストアのリストを定義します。同じ ID ストアを認証順序リストと属性取得順序リストに含めることができます。ただし、ID ストアが認証用に使用される場合、追加属性を取得するために ID ストアにアクセスされることはありません。

証明書ベースの認証の場合、ユーザ名は証明書属性から読み込まれ、属性取得用に使用されます。

認証プロセス中に、ユーザまたはホストの複数のインスタンスが内部 ID ストアに存在する場合、認証は失敗します。アカウントがディセーブルのユーザやパスワード変更が必要なユーザについて、属性は取得されます(ただし、認証は拒否されます)。

次のような失敗が ID ポリシーの処理中に発生する場合があります。

- 認証失敗。考えられる原因としては、不正なクレデンシャル、ディセーブルなユーザなどがあります。

- ユーザまたはホストが認証データベースに存在しない。

- 定義されているデータベースへのアクセス中に失敗が発生した。

フェール オープン オプションを定義して、これらの失敗が発生したときに実行するアクションを設定できます。

システム属性 AuthenticationStatus に、ID ポリシー処理の結果が保持されます。失敗の発生時にポリシー処理を続行することを選択する場合、後続のポリシー処理の条件でこの属性を使用して、ID ポリシー処理が成功しなかった場合を区別できます。

PAP/ASCII、EAP-TLS、または EAP-MD5 で認証が失敗した場合、処理を続行できます。その他のすべての認証プロトコルでは、要求は拒否され、この結果に対するメッセージがロギングされます。

ID グループ

各内部ユーザを 1 つの ID グループに割り当てることができます。ID グループは、階層構造で定義されます。ユーザに関連付けられる論理エンティティですが、付けられた名前以外のデータや属性は含まれていません。

ポリシー条件で ID グループを使用して、同じポリシー結果が適用されるユーザの論理グループを作成します。内部 ID ストア内の各ユーザを単一の ID グループに関連付けることができます。

ACS でユーザの要求が処理されるときに、そのユーザの ID グループが取得され、規則テーブルの条件で使用可能になります。ID グループは、階層構造になっています。

グループ マッピング ポリシーを使用して、外部 ID ストア内の ID グループおよびユーザを ACS の ID グループにマッピングできます。

ID グループの作成

ステップ 1 [Users and Identity Stores] > [Identity Groups] を選択します。

ステップ 2 [Create] をクリックします。次のことも実行できます。

–![]() Add:ID グループをインポートから ACS に追加します。

Add:ID グループをインポートから ACS に追加します。

–![]() Update:ACS 内の既存の ID グループを、インポートのリストで上書きします。

Update:ACS 内の既存の ID グループを、インポートのリストで上書きします。

–![]() Delete:インポートにリストされている ID グループを ACS から削除します。

Delete:インポートにリストされている ID グループを ACS から削除します。

[File Operations] オプションの詳細については、ネットワーク リソースおよびユーザに関する一括操作の実行を参照してください。

[Create]、[Duplicate]、または [Edit] オプションを選択すると、[Create] ページまたは [Edit] ページが表示されます。

ステップ 4 [Submit] をクリックして変更を保存します。

ID グループの設定が保存されます。[Identity Groups] ページが新しい設定で表示されます。新しい ID グループを作成した場合は、このページの階層内で親 ID グループ選択の下に配置されます。

ID グループの削除

ステップ 1 [Users and Identity Stores] > [Identity Groups] を選択します。

ステップ 2 削除する ID グループの隣にあるチェックボックスを 1 つ以上オンにして、[Delete] をクリックします。

Are you sure you want to delete the selected item/items?

[Identity Groups] ページが表示されます。このとき、削除した ID グループは表示されません。

ID 属性の管理

管理者は、ポリシー条件の要素となる ID 属性のセットを定義できます。ACS 5.8 ポリシー モデルについては、ACS 5.x ポリシー モデルを参照してください。認証時に、ID 属性がポリシー条件の一部である場合に内部データ ストアから取得されます。

ACS 5.8 は ID 要素と連携動作して、ユーザを認証し、ACS ポリシーへの入力のために属性を取得します。

属性定義には、関連付けられたデータ型および有効な値が含まれています。値のセットは、型によって異なります。たとえば、型が integer の場合、定義には有効な範囲が含まれます。ACS 5.8 には、属性値がない場合に使用できるデフォルト値の定義があります。デフォルト値により、すべての属性は少なくとも 1 つの値を持ちます。

標準属性

表 8-1 に、内部ユーザ レコードの標準属性を示します。

|

|

|

|---|---|

ACS は各ユーザを ID グループに関連付けます。詳細については、ID 属性の管理を参照してください。 |

ユーザ属性

管理者は、ID 属性のセットからユーザ定義の属性を作成および追加できます。内部 ID ストア内のユーザごとにこれらの属性のデフォルト値を割り当て、デフォルト値が必須か任意かを定義できます。

ACS でユーザを定義する必要があります。各内部ユーザと ID グループとの関連付け、説明(任意)、パスワード、イネーブル パスワード(任意)、内部および外部ユーザ属性などです。

内部ユーザは、固定および設定可能という 2 つのコンポーネントで定義されます。固定コンポーネントは、次の属性で構成されます。

ユーザを作成する前に ID 属性を設定することを推奨します。ID 属性が設定されると、次のことを実行できます。

内部ユーザ ID 属性は、ユーザのセッション継続中にユーザに適用されます。

内部 ID ストアには、(ポリシーで定義したように)内部ユーザを認証するために使用される内部ユーザ属性およびクレデンシャル情報が含まれています。

外部 ID ストアは外部データベースであり、これに基づいて(ポリシーで定義したように)内部ユーザおよび外部ユーザのクレデンシャルおよび認証の確認を実行します。

ACS 5.8 では、自分のポリシー内で使用する ID 属性を次の順序で設定できます。

ステップ 1 (ユーザ ディクショナリを使用して)ID 属性を定義します。

ステップ 3 内部データベースの各ユーザの値を読み込みます。

ACS 5.8 およびユーザの ID 属性について理解が深まると、ポリシー自体はより堅牢で複雑になっていきます。

ユーザ定義の属性値を使用して、ポリシーおよび認可プロファイルを管理できます。ユーザ属性の作成方法については、内部ユーザ ID 属性の作成、複製、および編集を参照してください。

ホスト属性

内部ホスト用の追加属性を設定できます。内部ホストを作成するときに、次のことを実行できます。

これらのホスト属性に対して値を入力でき、その値を使用してポリシーおよび認可プロファイルを管理できます。ホスト属性の作成方法については、内部ホスト ID 属性の作成、複製、および編集を参照してください。

ユーザの認証の設定

ACS でユーザ アカウントの認証設定を設定して、ユーザに強力なパスワードの使用を強制できます。[Authentication Settings] ページで行うパスワード ポリシー変更は、すべての内部 ID ストア ユーザ アカウントに適用されます。[User Authentication Settings] ページには、次のタブがあります。

ステップ 1 [System Administration] > [Users] > [Authentication Settings] を選択します。

[Password Complexity] タブおよび [Advanced] タブがある [User Authentication Settings] ページが表示されます。

ステップ 2 [Password Complexity] タブで、ユーザ パスワードの設定に使用する各チェックボックスをオンにします。

表 8-2 に、[Password Complexity] タブのフィールドを示します。

ステップ 3 [Advanced] タブで、ユーザ認証プロセスに対して設定する基準の値を入力します。以下の表では、[Advanced] タブのフィールドについて説明します。

ユーザ パスワードは、定義した基準を使用して設定されます。これらの基準は、以降のログインだけに適用されます。

(注![]() ) いずれかのユーザがディセーブルになった場合、失敗試行回数の値を複数回再設定する必要があります。このような場合、管理者はそのユーザの現在の失敗試行回数を別個に留意するか、すべてのユーザについて回数を 0 にリセットする必要があります。

) いずれかのユーザがディセーブルになった場合、失敗試行回数の値を複数回再設定する必要があります。このような場合、管理者はそのユーザの現在の失敗試行回数を別個に留意するか、すべてのユーザについて回数を 0 にリセットする必要があります。

非アクティブで N 日経過したユーザの無効化

- この機能は ACS 内部ユーザにのみ適用できます。

- ACS には、ログ コレクタ サーバから認証成功メッセージが送信されるよう設定する必要があります。

- ログ コレクタ サーバは実行中であり、展開内のすべての ACS ノードから syslog メッセージを受信する必要があります。

- ログ リカバリ機能が有効になっている必要があります。

ACS 5.8 では、管理者により ACS Web インターフェイスから、内部ユーザがネットワークにログインしていなくてもそのユーザのアカウントを有効にしておく最大日数を設定できます。設定された期間を超えると、ユーザがネットワークにログインしていない場合、そのユーザのアカウントは無効化されます。日数の範囲は 1 ~ 365 です。この機能が正しく動作するよう、ログ コレクタ サーバは実行中であり、展開内の ACS ノードから syslog メッセージを受信する必要があります。最終ログイン日はデータベースには格納されていないため、Web インターフェイスでは表示されません。毎日午後 10 時、ACS View によって、アクティブ ユーザのリストをプライマリ管理に提供するジョブが実行されます。アクティブ ユーザとは、設定された期間に認証が 1 回以上成功しているユーザのことです。ユーザが最後にアクティブになった日付は、ACS レポートの Web インターフェイスで、認証成功レポートから確認できます。このリストに基づいて、プライマリ管理は非アクティブなユーザのリストを特定し、そのユーザを無効にして、ログ コレクタ サーバに監査ログ メッセージを送信します。管理者は、無効になったユーザ アカウントを有効にできます。ユーザ アカウントを有効にすると、その後の非アクティブ期間の計算は、最後に有効にされた日付から計算されます。

(注![]() ) ログ コレクタ サーバを変更した場合は、古いログ コレクタ サーバで取ったバックアップを新しいログ コレクタ サーバに復元する必要があります。

) ログ コレクタ サーバを変更した場合は、古いログ コレクタ サーバで取ったバックアップを新しいログ コレクタ サーバに復元する必要があります。

(注![]() ) 1 つの ACS インスタンスから別の ACS インスタンスに ACS のバックアップを復元する場合は、View のバックアップも、ACS のバックアップに沿って復元する必要があります。

) 1 つの ACS インスタンスから別の ACS インスタンスに ACS のバックアップを復元する場合は、View のバックアップも、ACS のバックアップに沿って復元する必要があります。

非アクティブで n 日経過したユーザ アカウントを無効化するには、次の手順を実行します。

ステップ 1 [System Administration] > [Users] > [Authentication Settings] を選択します。

[User Authentication Settings] ページが表示されます。

ステップ 2 [Disable user account after n days of inactivity] チェックボックスをオンにします。

ACS では、設定された日数の間アクティブになっていないユーザ アカウントが無効化されます。

内部ユーザの作成

ACS では、セキュリティ上の理由から外部 ID ストアにアクセスしない内部ユーザを作成できます。

一括インポート機能を使用して、数百の内部ユーザを一度にインポートできます。詳細については、ネットワーク リソースおよびユーザに関する一括操作の実行を参照してください。または、ここで説明する手順に従って、内部ユーザを 1 つずつ作成できます。

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Users] を選択します。

ステップ 2 [Create] をクリックします。次のことも実行できます。

ステップ 3 表 8-4 の説明に従ってフィールドに入力し、内部ユーザのパスワードを変更します。

|

|

|

|---|---|

|

|

|

設定されているすべての外部 ID ストア名と、デフォルトのパスワード タイプである [Internal User] が表示されます。リストから 1 個の ID ストアを選択できます。 ユーザ認証の際に、ユーザに外部 ID ストアが設定されている場合、内部 ID ストアは外部 ID ストアに認証要求を転送します。 外部 ID ストアを選択した場合、ユーザのパスワードは設定できません。パスワード編集ボックスはディセーブルです。 パスワード タイプの外部 ID ストアとして ID 順序を使用することはできません。 [Users and Identity Stores] > [Internal Identity Stores] > [Users] ページにある [Change Password] ボタンを使用してパスワード タイプを変更できます。 |

|

ユーザの現在のパスワード。[System Administration] > [Users] > [Authentication Settings] で定義したパスワード ポリシーに準拠する必要があります。有効範囲は 4 ~ 32 文字です。 |

|

次回のユーザ ログインで、古いパスワードによる認証のあとに、ユーザのパスワードを変更するプロセスを開始する場合に、このボックスをオンにします。 |

|

|

|

|

(任意)内部ユーザの TACACS+ イネーブル パスワード。4 ~ 128 文字です。このオプションはディセーブルにすることができます。詳細については、「認証情報」を参照してください。 |

|

(任意)内部ユーザの TACACS+ イネーブル パスワード。[Enable Password] のエントリと正確に一致する必要があります。 |

|

–![]() Add:内部ユーザをインポートから ACS に追加します。

Add:内部ユーザをインポートから ACS に追加します。

–![]() Update:ACS 内の既存の内部ユーザをインポートのユーザのリストで上書きします。

Update:ACS 内の既存の内部ユーザをインポートのユーザのリストで上書きします。

–![]() Delete:インポートにリストされている内部ユーザを ACS から削除します。

Delete:インポートにリストされている内部ユーザを ACS から削除します。

[File Operations] オプションの詳細については、ネットワーク リソースおよびユーザに関する一括操作の実行を参照してください。

[Create]、[Duplicate]、または [Edit] オプションを選択すると、[User Properties] ページが表示されます。[Edit] ビューで、ユーザの最初の作成および最終変更の情報を参照できます。この情報は編集できません。

ステップ 4 表 8-5 の説明に従って、フィールドに入力します。

|

|

|

|---|---|

|

|

|

[Select] をクリックして、[Identity Groups] ウィンドウを表示します。ID グループを選択して [OK] をクリックし、特定の ID グループを使用してユーザを設定します。 |

|

内部ユーザの電子メール アドレスを入力します。ACS View によって、この電子メール アドレスに警告が送信されます。ACS はこの電子メール アドレスを使用して、内部ユーザのパスワードが期限切れになる n 日前に、パスワード有効期限をそのユーザに通知します。 |

|

|

|

|

各ユーザに対してアカウントの無効化ポリシーを使用する場合、このチェックボックスをオンにします。このオプションによって、設定した日付が超過したときに、ユーザ アカウントをディセーブルにすることができます。このオプションは、グローバルなユーザ アカウントの無効化ポリシーを上書きします。すなわち、管理者が必要に応じてユーザごとに異なる有効期限を設定できます。このオプションのデフォルト値は、アカウント作成日から 60 日後です。ユーザ アカウントは、設定された日付の深夜 12 時にディセーブルになります。 |

|

各ユーザの試行失敗の回数を設定するには、このチェックボックスをオンにします。失敗の回数を、表示されるテキスト ボックスに入力します。値の範囲は 1 ~ 99 です。ユーザが誤ったログイン クレデンシャルを入力した場合、ACS はこの試行失敗の回数を使用して、そのユーザ アカウントを無効化するか、そのユーザが再試行することを許可するかを決定します。試行失敗が n 回に達したら、ACS はそのユーザ アカウントを無効化します。試行失敗の回数をここで設定しない場合、ACS は、試行失敗の回数の設定について、ID グループ レベルでのチェックを試行します。ユーザ レベルでの試行失敗の回数が優先されます。 |

|

|

|

|

Cisco SSL ハッシュ アルゴリズムの PBKDF2 を使用してパスワードのハッシュを有効にし、ユーザ パスワードのセキュリティを強化するには、このチェックボックスをオンにします。このオプションは内部ユーザにのみ適用できます。このオプションを有効にすると、CHAP や MSCHAP などの認証タイプは機能しません。このオプションは、デフォルトで無効です。このオプションを中途で無効にした場合、このオプションを無効にした直後に、パスワード変更オプションを使用して、パスワードを再設定する必要があります。詳細については、内部ユーザに対するパスワード ハッシュの有効化および無効化を参照してください。 |

|

|

|

|

パスワードが期限切れになっているユーザ アカウントをアクティブにするには、[Password Never Expired/Disabled] チェックボックスをオンにします。このオプションは、[System Administration] > [Users] > [Authentication Settings] > [Advanced] ページで設定されているパスワードの有効期間の設定よりも優先されます。 |

|

|

|

|

設定されているすべての外部 ID ストア名と、デフォルトのパスワード タイプである [Internal User] が表示されます。リストから 1 個の ID ストアを選択できます。 ユーザ認証の際に、ユーザに外部 ID ストアが設定されている場合、内部 ID ストアは外部 ID ストアに認証要求を転送します。 外部 ID ストアを選択した場合、ユーザのパスワードは設定できません。パスワード編集ボックスはディセーブルです。 パスワード タイプの外部 ID ストアとして ID 順序を使用することはできません。 [Users and Identity Stores] > [Internal Identity Stores] > [Users] ページにある [Change Password] ボタンを使用してパスワード タイプを変更できます。 |

|

ユーザのパスワード。[System Administration] > [Users] > [Authentication Settings] で定義したパスワード ポリシーに準拠する必要があります。 |

|

ユーザが次回ログインするときに、古いパスワードの認証後にユーザのパスワードを変更するプロセスを開始する場合に、このボックスをオンにします。 |

|

|

|

|

(任意)内部ユーザの TACACS+ イネーブル パスワード。4 ~ 128 文字です。このオプションはディセーブルにすることができます。詳細については、「認証情報」を参照してください。 |

|

(任意)内部ユーザの TACACS+ イネーブル パスワード。[Enable Password] のエントリと正確に一致する必要があります。 |

|

|

|

|

|

|

|

表示のみ 。ユーザのアカウントが作成された日付と時刻。形式は Day Mon dd hh:mm:ss UTC YYYY です。ここで、 |

|

表示のみ 。ユーザのアカウントが最後に変更(更新)された日付と時刻。形式は Day Mon dd hh:mm:ss UTC YYYY です。ここで、 |

|

ユーザ設定が保存されます。[Internal Users] ページが新しい設定で表示されます。

(注![]() ) [Creating Internal Users] ページの [Password Never Expired/Disabled] オプションは、[System Administration] > [Users] > [Authentication Settings] > [Advanced] ページで設定されているパスワードの有効期間の設定のみを上書きします。このオプションが、日付を超過、日数を超過、試行失敗の回数を超過、またはアカウントが非アクティブで n 日経過したことによるアカウントの無効化設定より優先されることはありません。

) [Creating Internal Users] ページの [Password Never Expired/Disabled] オプションは、[System Administration] > [Users] > [Authentication Settings] > [Advanced] ページで設定されているパスワードの有効期間の設定のみを上書きします。このオプションが、日付を超過、日数を超過、試行失敗の回数を超過、またはアカウントが非アクティブで n 日経過したことによるアカウントの無効化設定より優先されることはありません。

内部 ID ストアからのユーザの削除

内部 ID ストアからユーザを削除するには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Users] を選択します。

ステップ 2 削除するユーザの隣にあるチェックボックスを 1 つ以上オンにします。

Are you sure you want to delete the selected item/items?

内部ユーザに対するパスワード ハッシュの有効化および無効化

ACS 5.8 では、ACS Web インターフェイスの [Creating Internal Users] ページに [Enable Password Hash] オプションを導入することにより、内部ユーザのパスワードのセキュリティを強化します。リリース 5.8 より前の ACS では、ACS の内部ユーザ データベースで、内部ユーザのパスワードをクリア テキストとして保存していました。ACS 管理者は、内部ユーザのパスワードを内部ユーザ データベースで確認できます。それで、内部ユーザのパスワードのセキュリティを強化するために、ACS 5.8 では新機能「Enable Password Hash」を導入しました。このオプションを有効にすると、ユーザのパスワードは、Cisco SSL ハッシュ アルゴリズムの PBKDF2 を使用してハッシュに変換され、内部ユーザ データベースにハッシュで保存されます。この機能は、パスワード ベースの認証にのみ適用できます。そのため、このオプションを有効にすると、MSCHAP 認証と CHAP 認証は使用できません。内部ユーザの作成中にこのオプションを有効にすると、ACS ではこのパスワードをハッシュに変換し、それと同じものを内部ユーザ データベースに保存します。ユーザがそのログイン パスワードを使用してネットワークへのアクセスを試行すると、ACS ではそのパスワードを、PBKDF2 ハッシュ アルゴリズムを使用してハッシュに変換し、このハッシュ エントリと ACS 内部ユーザのデータベースに格納されているエントリとを比較します。パスワード ハッシュ値がデータベースのハッシュ値に一致すると、ユーザは ACS からネットワークへのログインを許可されます。パスワード ハッシュ値がデータベースのハッシュ値に一致しないと、ACS による認証は失敗し、ユーザはネットワークにログインできません。このオプションを無効にするには、[Enable Password Hash] チェックボックスをオフにします。セキュリティを強化するための PDKDF2 アルゴリズムで使用される反復により、サーバにかかる負荷が高くなると、ACS からの認証応答に遅延が発生することがあります。

ACS で内部ユーザのパスワードのハッシュを有効にするには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Users] を選択します。

[Internal Users] ページに、使用可能な内部ユーザのリストが表示されます。

ステップ 3 [Enable Password Hash] チェックボックスをオンにします。

パスワード ハッシュのオプションが、選択した内部ユーザに対して有効化されます。

ACS の内部ユーザのパスワード ハッシュを無効にするには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Users] を選択します。

[Internal Users] ページに、使用可能な内部ユーザのリストが表示されます。

ステップ 2 パスワードのハッシュを無効化するユーザの隣にあるチェックボックスをオンにし、[Edit] をクリックします。

ステップ 3 [Enable Password Hash] チェックボックスをオフにします。

パスワード ハッシュのオプションが、選択した内部ユーザに対して無効化されます。

(注![]() ) [Enable Password Hash] オプションを無効化したら、直ちにユーザ パスワードを変更する必要があります。

) [Enable Password Hash] オプションを無効化したら、直ちにユーザ パスワードを変更する必要があります。

ステップ 5 パスワード ハッシュのオプションを無効化したユーザの隣にあるチェックボックスをオンにし、[Change Password] をクリックします。

ステップ 6 [Password] フィールドに新しいパスワードを入力します。

ステップ 7 [Confirm Password] フィールドに新しいパスワードを入力します。

ユーザおよび管理者へのパスワード期限切れ通知電子メールの設定

- 電子メールの設定は [Monitoring Configuration] の下で設定する必要があります。電子メールの設定については、電子メール設定の指定を参照してください。

ACS 5.8 では、内部ユーザと管理者に向けて、パスワード期限切れ通知電子メールを設定することができます。内部ユーザと管理者に向けたパスワード期限切れ通知電子メールの送信が必要になるまでの日数は、ACS Web インターフェイスの [Creating Internal Users] ページで設定できます。この機能を設定すると、ACS 5.8 は内部ユーザと管理者に、パスワードが期限切れになる n 日前から、電子メールで期限日を通知します。ACS では、管理プロセス再開直後から 5 分経過したら、ユーザおよび管理者のパスワードの期限切れを検証します。続いて、最後に検証された時刻から 24 時間ごとに検証が実行されます。この機能が正しく動作するには、[Email Settings] オプションを [Monitoring Configuration] の下で設定する必要があります。

ユーザに対するパスワード期限切れリマインダの設定

内部ユーザにパスワード期限切れリマインダ メールを送信するには、ACS Web インターフェイスで次のように設定する必要があります。

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Users] を選択します。

[Internal Users] ページに、使用可能な内部ユーザのリストが表示されます。

ステップ 3 [Email Address] テキスト ボックスに、ユーザのメール アドレスを入力します。

ステップ 5 [System Administration] > [Users] > [Authentication Settings] > [Advanced] を選択します。

ユーザ向けの [Advanced Authentication Settings] ページが表示されます。

ステップ 6 [Send Email for password expiry before n days] チェックボックスをオンにし、日数を入力します。

(注![]() ) パスワードの有効期間が設定されていない場合、[Send Email for password expiry before n days] チェックボックスは無効になっています。

) パスワードの有効期間が設定されていない場合、[Send Email for password expiry before n days] チェックボックスは無効になっています。

パスワード期限切れリマインダが設定されました。ユーザは、パスワードが期限切れになる n 日前から、電子メールで期限日を受信します。電子メールには次のようなメッセージが記載されています。

Your password is going to expire on day, date month year at time UTC.We recommend that you reset your password immediately to avoid being locked out.

管理者に対するパスワード期限切れリマインダの設定

内部管理者にパスワード期限切れリマインダ メールを送信するには、ACS Web インターフェイスで次のように設定する必要があります。

ステップ 1 [System Administration] > [Administrators] > [Accounts] を選択します。

[Administrators accounts] ページに、使用可能な内部管理者のリストが表示されます。

ステップ 3 [Email Address] テキスト ボックスに、管理者のメール アドレスを入力します。

ステップ 5 [System Administration] > [Administrators] > [Settings] > [Authentication] > [Advanced] を選択します。

管理者向けの [Advanced Authentication Settings] ページが表示されます。

ステップ 6 [Send Email for password expiry before n days] チェックボックスをオンにし、日数を入力します。

(注![]() ) [Disable administrator account after n days if password was not changed] オプションが設定されていない場合、[Send Email for password expiry before n days] チェックボックスは無効になっています。

) [Disable administrator account after n days if password was not changed] オプションが設定されていない場合、[Send Email for password expiry before n days] チェックボックスは無効になっています。

パスワード期限切れリマインダが設定されました。管理者は、パスワードが期限切れになる n 日前から、電子メールで期限日を受信します。電子メールには次のようなメッセージが記載されています。

Your password is going to expire on day, date month year at time UTC.We recommend that you reset your password immediately to avoid being locked out.

内部 ID ストア ユーザの一括操作の表示および実行

内部 ID ストア ユーザに対する一括操作を表示および実行するには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Users] を選択します。

[Internal Users] ページが表示され、設定されているすべてのユーザについて次の情報が示されます。

–![]() Add:内部ユーザをインポート ファイルから ACS に追加するには、このオプションを選択します。

Add:内部ユーザをインポート ファイルから ACS に追加するには、このオプションを選択します。

–![]() Update:ACS の内部ユーザのリストをインポート ファイルの内部ユーザのリストで置換するには、このオプションを選択します。

Update:ACS の内部ユーザのリストをインポート ファイルの内部ユーザのリストで置換するには、このオプションを選択します。

–![]() Delete:インポート ファイルにリストされている内部ユーザを ACS から削除するには、このオプションを選択します。

Delete:インポート ファイルにリストされている内部ユーザを ACS から削除するには、このオプションを選択します。

一括操作の詳細については、ネットワーク リソースおよびユーザに関する一括操作の実行を参照してください。

ホストの認証の設定

ACS 5.8 では、ホストの認証を設定するため、[System Administration] の下に新しいセクション [Authentication Settings] を導入してします。このセクションを使用すると、ホストの非アクティブ時間に基づいて、ホスト アカウントを無効化したり削除したりできます。

非アクティブで N 日および N + x 日経過したホスト アカウントの無効化および削除

- この機能は、MAB 認証要求を送信する内部ホストにのみ適用できます。

- ACS には、ログ コレクタ サーバから認証成功メッセージが送信されるよう設定する必要があります。

- ログ コレクタ サーバは実行中であり、展開内のすべての ACS ノードから syslog メッセージを受信する必要があります。

- ログ リカバリ機能が有効になっている必要があります。

ACS 5.8 では、内部ホストのアカウントが有効である間、そのホストがネットワークにログインしていなくても、管理者により ACS Web インターフェイスから最大日数を設定することができます。設定された期間を超えると、ホストがネットワークにログインしていない場合、そのホストのアカウントは無効化されます。また、管理者は、ホスト アカウントが無効化されてからホストがネットワークにログインしていない場合に ACS がそのホスト アカウントをデータベースから削除するまでの日数も設定できます。

ホスト アカウントを無効にするためのデフォルト値は、30 日の非アクティブ期間です。ホスト アカウントを削除するためのデフォルト値は、そのホスト アカウントが無効化されてから 60 日の非アクティブ期間です。この機能が正しく動作するよう、ログ コレクタ サーバは実行中であり、展開内のすべての ACS ノードから syslog メッセージを受信する必要があります。

ACS は、MAB エントリの最後のログイン日付に基づいて、非アクティブ期間を計算します。毎日午後 10 時、ACS View によって、アクティブな MAB エントリのリストをプライマリ管理に提供するジョブが実行されます。アクティブなホストとは、設定された期間に認証が 1 回以上成功しているホストのことです。ホストが最後にアクティブになった時刻は、ACS レポートの Web インターフェイスで、認証成功レポートから確認できます。このリストに基づいて、プライマリ管理は非アクティブな MAB エントリのリストを特定し、その MAB エントリを無効にして、ログ コレクタ サーバに監査ログ メッセージを送信します。管理者は、無効になったホスト アカウントを有効にできます。ホスト アカウントを有効にすると、その後の非アクティブ期間の計算は、最後に有効にされた日付から計算されます。

(注![]() ) ログ コレクタ サーバを変更した場合は、古いログ コレクタ サーバで取ったバックアップを新しいログ コレクタ サーバに復元する必要があります。

) ログ コレクタ サーバを変更した場合は、古いログ コレクタ サーバで取ったバックアップを新しいログ コレクタ サーバに復元する必要があります。

(注![]() ) 1 つの ACS インスタンスから別の ACS インスタンスに ACS のバックアップを復元する場合は、View のバックアップも、ACS のバックアップに沿って復元する必要があります。

) 1 つの ACS インスタンスから別の ACS インスタンスに ACS のバックアップを復元する場合は、View のバックアップも、ACS のバックアップに沿って復元する必要があります。

非アクティブで n 日経過したホスト アカウントを無効化するには、次の手順を実行します。

ステップ 1 [System Administration] > [Hosts] > [Authentication Settings] を選択します。

[Host Authentication Settings] ページが表示されます。

ステップ 2 [Disable host account after n days of inactivity] チェックボックスをオンにします。

ACS では、設定された日数の間アクティブになっていないホスト アカウントが無効化されます。

無効化されて n 日経過したホスト アカウントを削除するには、次の手順を実行します。

ステップ 1 [System Administration] > [Hosts] > [Authentication Settings] を選択します。

[Host Authentication Settings] ページが表示されます。

ステップ 2 [Delete host account after n days of disablement/inactivity] チェックボックスをオンにします。

ACS では、アカウントが無効化されてから設定された日数の間アクティブになっていないホスト アカウントが削除されます。

ID ストアでのホストの作成

MAC アドレスを作成、複製、または編集し、ID グループを内部ホストに割り当てるには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Hosts] を選択します。

[Internal Hosts] ページが表示され、設定されている内部ホストが示されます。

ステップ 2 [Create] をクリックします。次のことも実行できます。

- 複製する MAC アドレスの隣にあるチェックボックスをオンにし、[Duplicate] をクリックします。

- 変更する MAC アドレスをクリックします。または、MAC アドレスの隣にあるチェックボックスをオンにして [Edit] をクリックします。

- [File Operations] をクリックして、一括操作を実行します。インポート プロセスの詳細については、内部 ID ストア ホストの一括操作の表示および実行を参照してください。

- [Export] をクリックして、ホストのリストをローカル ハード ドライブにエクスポートします。

[Create]、[Duplicate]、または [Edit] オプションをクリックすると、[Internal Hosts General] ページが表示されます。

ステップ 3 表 8-6 の説明に従って、[Internal MAC Address Properties] ページのフィールドに入力します。

ステップ 4 [Submit] をクリックして変更を保存します。

MAC アドレスの設定が保存されます。[Internal MAC list] ページが新しい設定で表示されます。

(注![]() ) MAC アドレスのワイルドカード(サポートされるフォーマット)を持つホストは 4.x から 5.x. に移行されます。

) MAC アドレスのワイルドカード(サポートされるフォーマット)を持つホストは 4.x から 5.x. に移行されます。

(注![]() ) 組織固有識別子(OUI)クライアントの全範囲を許可する MAC アドレスのワイルドカードを追加できます。

) 組織固有識別子(OUI)クライアントの全範囲を許可する MAC アドレスのワイルドカードを追加できます。

例:シスコの MAC アドレス 00-00-0C-* を追加すると、シスコ デバイスの範囲全体がホストに追加されます。

内部ホストの削除

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Hosts] を選択します。

[Internal MAC List] ページが表示され、設定されている MAC アドレスが示されます。

ステップ 2 削除する内部ホストの隣にあるチェックボックスを 1 つ以上オンにします。

Are you sure you want to delete the selected item/items?

[Internal MAC List] ページが、削除された MAC アドレスなしで表示されます。

内部 ID ストア ホストの一括操作の表示および実行

内部 ID ストアに対する一括操作を表示および実行するには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [Internal Identity Stores] > [Hosts] を選択します。

[Internal Hosts] ページが表示され、設定されている内部ホストが示されます。

ステップ 2 [File Operations] をクリックして、次のいずれかの機能を実行します。

一括操作の詳細については、ネットワーク リソースおよびユーザに関する一括操作の実行を参照してください。

管理階層

管理階層は、組織の管理階層内の下位層のレベルに応じて、内部のユーザまたは内部のホストに管理者がアクセス権を付与できるようにします。組織の管理階層内の特定のデバイスを管理する位置を表す階層ラベルが各デバイスに割り当てられます。

たとえば、階層ラベル All:US:NY:MyMgmtCenter は、デバイスが米国のニューヨーク市の MyMgmtcenter にあることを示します。管理者はユーザに、割り当てられている階層のレベルに基づいてアクセス権を付与できます。たとえば、ユーザは All:US:NY というレベルが割り当てられている場合は、 All:US:NY で始まる階層のデバイスを通じてユーザがネットワークにアクセスすると、そのユーザにアクセス権が付与されます。内部ホストについても同様です。

管理階層の属性

管理階層機能を使用するには、管理者が内部ユーザ ディクショナリに次の属性を作成する必要があります:

- ManagementHierarchy 属性:管理者が内部ユーザまたは内部ホストごとに 1 つ以上の階層を定義できるようにします。この属性は文字列で、最大文字長は 256 です。内部ユーザ ID 属性の作成、複製、および編集 および内部ホスト ID 属性の作成、複製、および編集 を参照してください。

- UserIsInManagementHierarchy 属性または HostIsInManagementHierarchy 属性:ユーザまたはホストに定義されている階層が等しいか、ネットワーク デバイスおよび AAA クライアントに定義されている階層に含まれている場合は、この属性の値を true に設定します。この属性のタイプはブールで、デフォルト値は false です。ACS Web インターフェイスのユーザまたはホストのページには表示されません。この属性は、ID 属性ディクショナリ リストのみで表示できます。内部ユーザ ID 属性の作成、複製、および編集 および内部ホスト ID 属性の作成、複製、および編集 を参照してください。

管理階層 AAA デバイスの設定

管理センターおよび関連するカスタマー名は、AAA クライアントごとの管理階層内で設定する必要があります。ネットワーク デバイス グループは AAA クライアントの管理階層として使用できます。これに使用されるネットワーク デバイス グループが管理階層属性と呼ばれます。管理者は、管理階層として使用される新しいネットワーク デバイス グループを作成できます。 Location 階層は管理階層属性の例です。

管理階層のユーザまたはホストの設定

特定のレベルのアクセスは、各ユーザまたはホストに割り当てられた管理階層の最上位ノードを表すように定義されます。このレベルは、ユーザの「ManagementHierarchy」属性に定義されています。合計値の長さは 256 文字までに制限されています。

管理者は、管理センターまたは AAA クライアントのロケーションを定義するときに階層レベルを設定できます。ManagementHierarchy 属性の構文は次のとおりです。

<HierarchyName>: <HierarchyRoot>:<Value>

管理者は、管理階層に複数の値を設定できます。複数値属性の構文は次のとおりです。

<HierarchyName>: <HierarchyRoot>:<Value>|<Value>|…

Location:All Locations:ManagementCenter1:Customer1|ManagementCenter1:Customer2

UserIsInManagement 階層属性の設定と使用

UserIsInManagementHierarchy 属性を設定して使用するには、次の手順を実行してます。

ステップ 1 内部ユーザの ManagementHierarchy 属性および UserIsInManagementHierarchy 属性を作成します。内部 ID 属性の設定を参照してください。

ステップ 2 必須階層を持つネットワーク デバイスおよび AAA クライアントのネットワーク デバイス グループを作成します。ネットワーク デバイス グループの作成、複製、および編集を参照してください。

ステップ 3 ネットワーク デバイスおよび AAA クライアントを作成し、ネットワーク デバイス グループに関連付けます。ネットワーク デバイスの作成、複製、および編集を参照してください。

ステップ 4 内部ユーザを作成し、ManagementHierarchy 属性を設定します。内部ユーザの作成を参照してください。

ステップ 5 Choose Access Policies > Access Services > Default Network Access > Authorization.

ステップ 6 [Customize] をクリックし、複合条件をポリシー条件に追加して [OK] をクリックします。

ステップ 7 [Create] をクリックして新しいポリシーを作成し、次の手順を実行します。

a.![]() ポリシーの適切な名前を入力し、ステータスを設定します。

ポリシーの適切な名前を入力し、ステータスを設定します。

b.![]() [Conditions] セクションで、[Compound Condition] チェックボックスをオンにします。

[Conditions] セクションで、[Compound Condition] チェックボックスをオンにします。

c.![]() ディクショナリ ドロップダウン リストから [Internal users] を選択します。

ディクショナリ ドロップダウン リストから [Internal users] を選択します。

d.![]() 使用可能な属性リストから [UserIsInManagementHierarchy] 属性を選択します。

使用可能な属性リストから [UserIsInManagementHierarchy] 属性を選択します。

e.![]() [Static value] を選択し、一致させるルールの条件として [True] を入力します。

[Static value] を選択し、一致させるルールの条件として [True] を入力します。

f.![]() [Add] をクリックし、この複合条件をポリシーに追加します。

[Add] をクリックし、この複合条件をポリシーに追加します。

g.![]() ルールのポリシー結果を選択し、[OK] をクリックします。

ルールのポリシー結果を選択し、[OK] をクリックします。

ネットワーク アクセスの認可ポリシーの作成についての詳細は、ネットワーク アクセスのセッション認可ポリシーの設定を参照してください。

ステップ 8 正常に作成されたポリシーは、作成されたポリシーを使用してユーザを認証しようとします。ユーザは、ユーザに定義された階層が等しいか、または AAA クライアント階層に含まれている場合にのみ、認証されます。認証結果を分析するためにログを参照できます。

HostIsInManagement 階層属性の設定と使用

HostIsInManagementHierarchy 属性を設定して使用するには、次の手順を実行します。

ステップ 1 内部ホストの ManagementHierarchy および HostIsInManagementHierarchy 属性を作成します。内部 ID 属性の設定を参照してください。

ステップ 2 必須階層を持つネットワーク デバイスおよび AAA クライアントのネットワーク デバイス グループを作成します。ネットワーク デバイス グループの作成、複製、および編集を参照してください。

ステップ 3 ネットワーク デバイスおよび AAA クライアントを作成し、ネットワーク デバイス グループに関連付けます。ネットワーク デバイスの作成、複製、および編集を参照してください。

ステップ 4 内部ホストを作成し、ManagementHierarchy 属性を設定します。内部ユーザの作成を参照してください。

ステップ 5 Choose Access Policies > Access Services > Default Network Access > Authorization.

ステップ 6 [Customize] をクリックし、複合条件をポリシー条件に追加して [OK] をクリックします。

ステップ 7 [Create] をクリックして新しいポリシーを作成し、次の手順を実行します。

a.![]() ポリシーの適切な名前を入力し、ステータスを設定します。

ポリシーの適切な名前を入力し、ステータスを設定します。

b.![]() [Conditions] セクションで、[Compound Condition] チェックボックスをオンにします。

[Conditions] セクションで、[Compound Condition] チェックボックスをオンにします。

c.![]() ディクショナリ ドロップダウン リストから [Internal hosts] を選択します。

ディクショナリ ドロップダウン リストから [Internal hosts] を選択します。

d.![]() 使用可能な属性のリストから [HostIsInManagementHierarchy] 属性を選択します。

使用可能な属性のリストから [HostIsInManagementHierarchy] 属性を選択します。

e.![]() [Static value] を選択し、一致させるルールの条件として [True] を入力します。

[Static value] を選択し、一致させるルールの条件として [True] を入力します。

f.![]() [Add] をクリックし、この複合条件をポリシーに追加します。

[Add] をクリックし、この複合条件をポリシーに追加します。

g.![]() ルールのポリシー結果を選択し、[OK] をクリックします。

ルールのポリシー結果を選択し、[OK] をクリックします。

ネットワーク アクセスの認可ポリシーの作成についての詳細は、ネットワーク アクセスのセッション認可ポリシーの設定を参照してください。

ステップ 8 正常に作成されたポリシーは、作成されたポリシーを使用してユーザを認証しようとします。ユーザは、ユーザに定義された階層が等しいか、または AAA クライアント階層に含まれている場合にのみ、認証されます。認証結果を分析するためにログを参照できます。

外部 ID ストアの管理

ACS 5.8 は、数多くの方法で外部 ID システムと統合します。外部認証サービスを利用するか、または外部システムを使用して、必要な属性を取得してプリンシパルを認証することにより、属性を ACS ポリシーに統合できます。

たとえば、ACS は Microsoft AD を利用してプリンシパルを認証できます。また、LDAP バインド操作を使用して、データベース内のプリンシパルを検索して認証することもできます。ACS は、AD グループ所属などの ID 属性を取得して、ACS ポリシー決定を行うことができます。

(注![]() ) ACS 5.8 には、Windows ユーザのダイヤルイン アクセス権属性の組み込みチェックはありません。LDAP または Windows AD を使用して msNPAllowDialin 属性を設定する必要があります。この属性の設定方法については、次の URL で Microsoft 社のマニュアルを参照してください。

) ACS 5.8 には、Windows ユーザのダイヤルイン アクセス権属性の組み込みチェックはありません。LDAP または Windows AD を使用して msNPAllowDialin 属性を設定する必要があります。この属性の設定方法については、次の URL で Microsoft 社のマニュアルを参照してください。

http://msdn.microsoft.com/en-us/library/ms678093%28VS.85%29.aspx

ここでは、ACS 5.8 でサポートされている外部 ID ストアの概要と、それらの設定方法について説明します。

LDAP の概要

Lightweight Directory Access Protocol(LDAP)は、TCP/IP および UDP 上で動作するディレクトリ サービスの問い合わせおよび変更のためのネットワーキング プロトコルです。LDAP は、x.500 ベースのディレクトリ サーバにアクセスするためのライトウェイト メカニズムです。LDAP は RFC 2251 で定義されています。

ACS 5.8 は、LDAP プロトコルを使用して LDAP 外部データベース(ID ストアとも呼ばれる)と統合します。LDAP ID ストアの設定については、外部 LDAP ID ストアの作成を参照してください。

ディレクトリ サービス

ディレクトリ サービスは、コンピュータ ネットワークのユーザおよびネットワーク リソースに関する情報を保存および編成するためのソフトウェア アプリケーション(アプリケーションのセット)です。ディレクトリ サービスを使用すると、これらのリソースへのユーザ アクセスを管理できます。

LDAP ディレクトリ サービスは、クライアント/サーバ モデルに基づきます。クライアントは、LDAP サーバに接続することで LDAP セッションを開始し、操作要求をサーバに送信します。サーバは、応答を送信します。1 台以上の LDAP サーバに、LDAP ディレクトリ ツリーまたは LDAP バックエンド データベースからのデータが含まれています。

ディレクトリ サービスは、ディレクトリを管理します。ディレクトリは、情報を保有するデータベースです。ディレクトリ サービスは、情報を保存するために分散モデルを使用します。その情報は、通常はディレクトリ サーバ間で複製されます。

LDAP ディレクトリは、単純なツリー階層で編成されており、数多くのサーバ間で分散できます。各サーバには、定期的に同期化されるディレクトリ全体の複製バージョンを配置できます。

ツリーのエントリには属性のセットが含まれており、各属性には名前(属性タイプまたは属性の説明)と 1 つ以上の値があります。属性はスキーマに定義されます。

各エントリには、固有識別情報、つまり Distinguished Name(DN; 認定者名)があります。この名前には、エントリ内の属性で構成されている Relative Distinguished Name(RDN; 相対識別名)と、それに続く親エントリの DN が含まれています。DN は完全なファイル名、RDN はフォルダ内の相対ファイル名と考えることができます。

LDAP を使用した認証

ACS 5.8 は、ディレクトリ サーバでバインド操作を実行し、プリンシパルを検索および認証することによって、LDAP ID ストアに対してプリンシパルを認証できます。認証が成功した場合、ACS はプリンシパルに所属するグループおよび属性を取得できます。取得する属性は、ACS Web インターフェイス(LDAP ページ)で設定できます。ACS は、これらのグループおよび属性を使用してプリンシパルを認可できます。

ユーザの認証または LDAP ID ストアの問い合わせを行うために、ACS は LDAP サーバに接続し、接続プールを保持します。LDAP 接続管理を参照してください。

複数の LDAP インスタンス

ACS 5.8 に複数の LDAP インスタンスを作成できます。IP アドレスまたはポートの設定が異なる複数の LDAP インスタンスを作成することにより、異なる LDAP サーバを使用するか、または同じ LDAP サーバ上の異なるデータベースを使用して認証を行うように、ACS を設定できます。

プライマリ サーバの各 IP アドレスおよびポートの設定は、セカンダリ サーバの IP アドレスおよびポートの設定とともに、ACS LDAP ID ストア インスタンスに対応する LDAP インスタンスを形成します。

ACS 5.8 では、個々の LDAP インスタンスが固有の LDAP データベースに対応している必要はありません。複数の LDAP インスタンスを、同一のデータベースにアクセスするように設定できます。

この方法は、LDAP データベースにユーザまたはグループのサブツリーが複数含まれている場合に役立ちます。各 LDAP インスタンスでは、ユーザとグループに対してそれぞれ単一のサブツリー ディレクトリだけをサポートするため、ACS が認証要求を送信する必要があるユーザ ディレクトリ サブツリーとグループ ディレクトリ サブツリーの組み合わせごとに、別々の LDAP インスタンスを設定する必要があるからです。

フェールオーバー

ACS 5.8 では、プライマリ LDAP サーバとセカンダリ LDAP サーバ間でのフェールオーバーがサポートされています。ACS による LDAP 認証のコンテキストでは、ACS が LDAP サーバに接続できないために認証要求が失敗した場合に、フェールオーバーが適用されます。

たとえば、サーバがダウンした場合や ACS がサーバに到達できない場合などです。この機能を使用するには、プライマリとセカンダリの LDAP サーバを定義する必要があり、フェールオーバー設定を行う必要があります。

フェールオーバー設定を行い、ACS が接続しようとする最初の LDAP サーバに到達できない場合には、常に ACS は他の LDAP サーバへの接続を試みます。

ACS が接続を試みる最初のサーバは、プライマリ LDAP サーバであるとはかぎりません。ACS が接続を試みる最初の LDAP サーバは、その前に試みた LDAP 認証と、[Failback Retry Delay] ボックスに入力する値によって決まります。

LDAP 接続管理

ACS 5.8 では、複数の同時 LDAP 接続がサポートされています。接続は、最初の LDAP 認証時にオン デマンドで開かれます。最大接続数は、LDAP サーバごとに設定されます。事前に接続を開いておくと、認証時間が短縮されます。

同時バインディング接続に使用する最大接続数を設定できます。開かれる接続の数は、LDAP サーバ(プライマリまたはセカンダリ)ごとに異なる場合があり、サーバごとに設定される最大管理接続数によって決まります。

ACS は、ACS で設定されている LDAP サーバごとに、開いている LDAP 接続(バインド情報を含む)のリストを保持します。認証プロセス中に、Connection Manager は開いている接続をプールから検索しようとします。開いている接続が存在しない場合、新しい接続が開かれます。

LDAP サーバが接続を閉じた場合、Connection Manager はディレクトリを検索する最初のコールでエラーをレポートし、接続を更新しようとします。

認証プロセスが完了したあと、Connection Manager は Connection Manager への接続を解放します。

バインド接続を使用したユーザの認証

ACS は、バインド要求を送信して、LDAP サーバに対してユーザを認証します。バインド要求には、ユーザの DN およびユーザ パスワードがクリア テキストで含まれています。ユーザの DN およびパスワードが LDAP ディレクトリ内のユーザ名およびパスワードと一致した場合に、ユーザは認証されます。

- 認証エラー:ACS は認証エラーを ACS ログ ファイルにロギングします。

- 初期化エラー:LDAP サーバのタイムアウト設定を使用して、LDAP サーバでの接続または認証が失敗したと判断する前に ACS が LDAP サーバからの応答を待つ秒数を設定します。

LDAP サーバが初期化エラーを返す理由で考えられるのは、次のとおりです。

LDAP サーバがバインド(認証)エラーを返す理由で考えられるのは、次のとおりです。

–![]() フィルタリング エラー:フィルタ基準を使用した検索が失敗する。

フィルタリング エラー:フィルタ基準を使用した検索が失敗する。

–![]() ユーザ アカウントが制限されている(ディセーブル、ロックアウト、期限切れ、パスワード期限切れなど)。

ユーザ アカウントが制限されている(ディセーブル、ロックアウト、期限切れ、パスワード期限切れなど)。

外部リソース エラーとして次のエラーがロギングされ、LDAP サーバで考えられる問題が示されます。

無効パスワード エラーとして次のエラーがロギングされます。ユーザは存在しますが、送信されたパスワードが無効です。

グループ メンバーシップ情報の取得

ユーザ認証、ユーザ ルックアップ、および MAC アドレス ルックアップのために、ACS は LDAP データベースからグループ メンバーシップ情報を取得する必要があります。LDAP サーバは、サブジェクト(ユーザまたはホスト)とグループ間の関連付けを次の 2 つの方法のいずれかで表します。

LDAP ID ストアには、グループ メンバーシップ情報の取得のために次のパラメータが含まれています。

- Reference Direction:グループ メンバーシップを決定するときに使用する方法を指定します(Groups to Subjects または Subjects to Groups)。

- Group Map Attribute:グループ メンバーシップ情報を含む属性を示します。

- Group Name Attribute:グループ名情報を含む属性を示します。

- Group Object Class:特定のオブジェクトをグループとして認識することを決定します。

- Group Search Subtree:グループ検索の検索ベースを示します。

- Member Type Option:グループ メンバー属性にメンバーが保存される方法を指定します(DN として、またはプレーン ユーザ名として)。

属性取得

ユーザ認証、ユーザ ルックアップ、および MAC アドレス ルックアップのために、ACS は LDAP データベースからサブジェクト属性を取得する必要があります。LDAP ID ストアのインスタンスごとに、ID ストア ディクショナリが作成されます。これらのディレクトリでは、次のデータ型の属性がサポートされています。

符号なし整数および IP アドレス属性の場合、ACS は取得した文字列を対応するデータ型に変換します。変換が失敗した場合、または属性に対して値が取得されなかった場合、ACS ではデバッグ メッセージをロギングしますが、認証およびルックアップ プロセスは失敗しません。

変換が失敗した場合、または ACS で属性に対して値が取得されなかった場合、ACS が使用できる属性のデフォルト値を任意で設定できます。

証明書取得

ユーザ ルックアップの一部として証明書取得を設定した場合、ACS は証明書属性の値を LDAP から取得する必要があります。これを実行するには、LDAP ID ストアの設定時に、取得する属性のリストに証明書属性を設定しておく必要があります。

LDAP サーバ ID チェック

バックグラウンド

この機能は、Cisco ACS が LDAP サーバに対するユーザ認証または認可を実行した場合にスプーフィング攻撃を防止できます(IPv4)。

LDAP サーバは、攻撃者が本来の LDAP サーバ IP アドレスを使用して不適切な LDAP サーバを確立した場合に(ネットワーク上の別の攻撃者によって行われる可能性もあります)スプーフィングされるおそれがあり、同じ CA によって発行された有効な LDAP サーバ証明書を取得する可能性があります。

ACS は、LDAP サーバの証明書の特定検証を、次に従って実行する必要があります。

RFC 4513—Lightweight Directory Access Protocol (LDAP): Authentication Methods and Security Mechanisms

機能の概要

ACS は、LDAP サーバの証明書から取得したデータ(通常は X.509 SAN セクションにありますが、CN セクションにある場合もあります)と、そのサーバについて ACS 管理者が設定したデータを照合します。この認証チェックが成功すると、LDAP 接続は確立されます。失敗した場合は接続が切断されます。

LDAP サーバの証明書のホスト名データは、次の形式のいずれかです。

最初の 2 つの形式の場合は、一致は単純です。ワイルドカード文字が検出された場合、ACS は次を確認するため、2 種類の健全性チェックを実行します。

外部 LDAP ID ストアの作成

(注![]() ) ACS 用の LDAP ID ストアを設定しても、LDAP データベースの設定には影響を与えません。ACS は LDAP データベースを認識し、データベースを認証の対象とすることができます。使用している LDAP データベースを管理するには、そのデータベースのマニュアルを参照してください。

) ACS 用の LDAP ID ストアを設定しても、LDAP データベースの設定には影響を与えません。ACS は LDAP データベースを認識し、データベースを認証の対象とすることができます。使用している LDAP データベースを管理するには、そのデータベースのマニュアルを参照してください。

LDAP ID ストアを作成すると、ACS によって次のものも作成されます。

- そのストア用の新しいディクショナリ。2 つの属性 ExternalGroups および IdentityDn があります。

- ExternalGroup 属性からのグループ マッピングのカスタム条件。条件名の形式は LDAP: ID-store-name ExternalGroups です。

事前定義済みの条件名を編集でき、[Custom condition] ページで IdentityDn 属性からカスタム条件を作成できます。カスタム セッション条件の作成、複製、および編集を参照してください。

外部 LDAP ID ストアを作成、複製、または編集するには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択します。

[LDAP Identity Stores] ページが表示されます。

ステップ 2 [Create] をクリックします。次のことも実行できます。

ID ストアを作成している場合は、ウィザードの最初のページである [General] が表示されます。

ID ストアを複製している場合は、[External Identity Stores] > [Duplicate: " <idstore> "] ページの [General] タブが表示されます。 idstore は、選択した外部 ID ストアの名前です

ID ストアを複製している場合は、[External Identity Stores] > [Edit: " <idstore> "] ページの [General] タブが表示されます。 idstore は、選択した外部 ID ストアの名前です

ステップ 3 必要に応じて、[Name] フィールドおよび [Description] フィールドに入力します。

ステップ 4 パスワードの変更、パスワードの有効期限の検出、およびパスワードのリセットを行うには、[Enable Password Change] チェックボックスをオンにします。

ステップ 6 外部 LDAP サーバ接続の設定に進みます。

(注![]() ) 外部 LDAP サーバとして、NAC ゲスト サーバも使用できます。外部 LDAP サーバとして NAC ゲスト サーバを使用する手順については、以下の URL を参照してください。

) 外部 LDAP サーバとして、NAC ゲスト サーバも使用できます。外部 LDAP サーバとして NAC ゲスト サーバを使用する手順については、以下の URL を参照してください。

http://www.cisco.com/c/en/us/td/docs/security/nac/guestserver/configuration_guide/20/nacguestserver/g_guestpol.html

外部 LDAP サーバ接続の設定

[LDAP] ページは、外部 LDAP ID ストアを設定する場合に使用します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択し、次のいずれかをクリックします。

ステップ 3 外部 LDAP ディレクトリ構成の設定に進みます。

外部 LDAP ディレクトリ構成の設定

このページは、外部 LDAP ID ストアを設定する場合に使用します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択し、次のいずれかをクリックします。

展開設定での LDAP ホスト名の設定に進みます。

展開設定での LDAP ホスト名の設定

ACS 5.8 は、展開時のさまざまな ACS インスタンスに対する異なる LDAP ホスト名の設定をサポートします。展開時にすべての ACS インスタンスを単一の LDAP サーバに通信するように設定すると、その LDAP サーバのパフォーマンスに影響が及ぶ可能性があります。また、LDAP サーバをさまざまな場所に配置している場合、地理的に近い場所に配置された LDAP サーバで ACS インスタンスを設定できます。このタイプの設定を行うと、応答時間が向上します。したがって、負荷を管理し、パフォーマンス レベルを向上させるには、さまざまなインスタンスがさまざまな LDAP サーバと通信するような方法で(できれば、LDAP サーバを地理的にローカルな場所に配置して)設定します。

ACS は、それぞれの ACS インスタンスに異なる LDAP サーバのホスト名を設定する [Deployment Configuration] という新しいタブを導入します。[Deployment Configuration] ページの設定を保存すると、LDAP サーバのホスト名が [Server Connection] ページに自動的に入力されます。この設定は、展開時にプライマリ ACS インスタンスのみから実行できます。セカンダリ ACS インスタンスからは LDAP 設定の情報のみを表示できます。

展開時に [LDAP Deployment Configurations] をイネーブルにした場合、要求が ACS インスタンスのいずれかに着信すると、その ACS インスタンスが設定されたプライマリ LDAP サーバを検索します。設定済みの LDAP サーバを検出した後、その LDAP サーバと通信して必要な詳細を取得します。

[Server Connection] ページの [Enable Deployment Configuration] チェックボックスをオンにします。[Deployment Configuration] チェックボックスをオンにすると、プライマリおよびセカンダリ LDAP サーバのホスト名フィールドが読み取り専用フィールドになります。

展開時にこのページを使用して、さまざまな ACS インスタンスのプライマリおよびセカンダリ LDAP ホスト名を設定します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択し、次のいずれかをクリックします。

(注![]() ) [Enable Deployment Configuration] チェックボックスをオンにして、[Deployment Configuration] タブでの操作ができるようにします。[Deployment Configuration] チェックボックスがオンになっていない場合でも、[Deployment Configuration] タブを表示できます。この[Enable Deployment Configuration] チェックボックスをオンにしていない場合、展開時に ACS インスタンスにプライマリおよびセカンダリ LDAP サーバに異なるホスト名を設定できません。

) [Enable Deployment Configuration] チェックボックスをオンにして、[Deployment Configuration] タブでの操作ができるようにします。[Deployment Configuration] チェックボックスがオンになっていない場合でも、[Deployment Configuration] タブを表示できます。この[Enable Deployment Configuration] チェックボックスをオンにしていない場合、展開時に ACS インスタンスにプライマリおよびセカンダリ LDAP サーバに異なるホスト名を設定できません。

[Deployment Configuration] ページが表示され、展開でアクティブな ACS インスタンスの現在のリストが表示されます。

ステップ 2 ACS インスタンス名の近くにあるチェックボックスをオンにし、[Edit] をクリックします。

このダイアログ ボックスには以下の 2 つのフィールドが含まれています。

外部 LDAP ID ストアの削除

1 つ以上の外部 LDAP ID ストアを同時に削除できます。

外部 LDAP ID ストアを削除するには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択します。

[LDAP Identity Stores] ページが表示され、設定されている外部 ID ストアのリストが示されます。

ステップ 2 削除する外部 ID ストアの隣にあるチェックボックスを 1 つ以上オンにします。

Are you sure you want to delete the selected item/items?

[External Identity Stores] ページが表示されます。このとき、削除した ID ストアはリストに含まれません。

LDAP グループの設定

このページは、外部 LDAP グループを設定する場合に使用します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択し、次のいずれかをクリックします。

[Selected Directory Groups] フィールドに、規則テーブル グループ マッピング条件でオプションとして使用できるグループのリストが表示されます。

選択したグループを [Selected Directory Groups] リストから削除するには、そのグループを [Selected Directory Groups] リストで選択して [Deselect] をクリックします。

ステップ 3 [Submit] をクリックして変更を保存します。

LDAP 属性の表示

このページは、外部 LDAP 属性を表示する場合に使用します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択します。

ステップ 2 属性を表示する LDAP ID ストアの隣にあるチェックボックスをオンにし、[Edit] をクリックして、[Directory Attributes] タブをクリックします。

ステップ 3 [Name of example Subject to Select Attributes] フィールドに、属性を取得するオブジェクト例の名前を入力し、[Select] をクリックします。

たとえば、オブジェクトをユーザにして、オブジェクト名をユーザ名またはユーザの DN にすることができます。

ステップ 4 表 8-9 の説明に従って、フィールドに入力します。

|

|

|

|---|---|

[Attribute Name] フィールドに入力した属性名に関連付けるデフォルト値を指定します。デフォルト値を指定しない場合、デフォルトは使用されません。 [Select] ボタンによって [Attribute Name/Type/Default] ボックスに属性がインポートされた場合は、これらのデフォルト値が使用されます。 |

|

ステップ 5 [Add] をクリックすると、入力した情報が画面上のフィールドに追加されます。

ステップ 6 [Submit] をクリックして変更を保存します。

LDAP 展開の設定

このページは、外部 LDAP 属性を表示する場合に使用します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択します。

ステップ 2 属性を表示する LDAP ID ストアの隣にあるチェックボックスをオンにし、[Edit] をクリックして、[Directory Attributes] タブをクリックします。

ステップ 3 [Name of example Subject to Select Attributes] フィールドに、属性を取得するオブジェクト例の名前を入力し、[Select] をクリックします。

たとえば、オブジェクトをユーザにして、オブジェクト名をユーザ名またはユーザの DN にすることができます。

ステップ 4 表 8-9 の説明に従って、フィールドに入力します。

|

|

|

|---|---|

[Attribute Name] フィールドに入力した属性名に関連付けるデフォルト値を指定します。デフォルト値を指定しない場合、デフォルトは使用されません。 [Select] ボタンによって [Attribute Name/Type/Default] ボックスに属性がインポートされた場合は、これらのデフォルト値が使用されます。 |

|

ステップ 5 [Add] をクリックすると、入力した情報が画面上のフィールドに追加されます。

ステップ 6 [Submit] をクリックして変更を保存します。

外部 MAB データベースとしての Cisco NAC Profiler の利用

ACS は、Cisco NAC Profiler と通信して、802.1X 非対応デバイスが 802.1X 対応ネットワークで認証できるようにします。802.1X を使用して認証できないエンドポイントは、スイッチで MAC 認証バイパス(MAB)機能を使用して、802.1X 対応ネットワークに接続します。

一般的に、プリンタ、ファクス装置、IP 電話、無停電電源(UPS)などの非ユーザ接続デバイスには、802.1x サプリカントは装備されていません。

つまり、これらのデバイスが接続するスイッチ ポートは、デバイスまたはユーザ クレデンシャルの 802.1X 交換を使用してデバイスを認証できず、デバイスがネットワークに接続するには、スイッチ ポートはポートベースの認証以外の認証メカニズム(一般的に、エンドポイント MAC アドレスベース)に戻る必要があります。

Cisco NAC Profiler は、これらのシステムの認証コンポーネントと連携動作できないエンドポイントを識別して特定するためのソリューションを提供します。その結果、これらのエンドポイントにネットワークへのアドミッションのための代替メカニズムを提供できます。

NAC Profiler は、LDAP 対応ディレクトリで構成されます。このディレクトリは、MAC 認証バイパス(MAB)に使用できます。したがって、NAC Profiler は ACS の外部 LDAP データベースとして機能して、802.1X 非対応デバイスを認証します。

(注![]() ) ACS 内部ホスト データベースを使用すると、802.1X 非対応デバイスの MAC アドレスを定義できます。ただし、NAC Profiler がすでにネットワーク内にある場合は、それを外部 MAB データベースとして使用できます。

) ACS 内部ホスト データベースを使用すると、802.1X 非対応デバイスの MAC アドレスを定義できます。ただし、NAC Profiler がすでにネットワーク内にある場合は、それを外部 MAB データベースとして使用できます。

Cisco NAC Profiler を外部 MAB データベースとして利用するには、次のことを実行する必要があります。

- Cisco NAC Profiler で LDAP インターフェイスをイネーブルにします。Cisco NAC Profiler での LDAP インターフェイスのイネーブル化による ACS との通信を参照してください。

- ACS で NAC Profiler を設定します。ID ポリシーで使用するための ACS での NAC Profiler LDAP 定義の設定を参照してください。

Cisco NAC Profiler での LDAP インターフェイスのイネーブル化による ACS との通信

(注![]() ) NAC Profiler で LDAP インターフェイスをイネーブルにする前に、NAC Profiler Collector で NAC Profiler を設定しておきます。Cisco NAC Profiler 設定の詳細については、次の Web サイトで『Cisco NAC Profiler Installation and Configuration Guide』を参照してください。

) NAC Profiler で LDAP インターフェイスをイネーブルにする前に、NAC Profiler Collector で NAC Profiler を設定しておきます。Cisco NAC Profiler 設定の詳細については、次の Web サイトで『Cisco NAC Profiler Installation and Configuration Guide』を参照してください。

http://www.cisco.com/c/en/us/support/security/nac-profiler/

products-installation-and-configuration-guides-list.html

NAC Profiler で LDAP インターフェイスをイネーブルにして ACS と通信するには、次の手順を実行します。

ステップ 1 Cisco NAC Profiler にログインします。

ステップ 2 [Configuration] > [NAC Profiler Modules] > [List NAC Profiler Modules] を選択します。

[Configure Server] ページが表示されます。

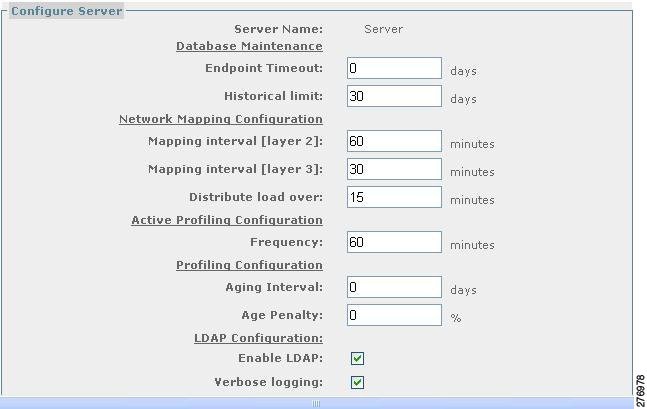

ステップ 4 [LDAP Configuration] 領域で、図 8-1 に示すように [Enable LDAP] チェックボックスをオンにします。

図 8-1 NAC Profiler での LDAP インターフェイス設定

ステップ 5 [Update Server] をクリックします。

ステップ 6 [Configuration] タブをクリックし、[Apply Changes] をクリックします。

[Update NAC Profiler Modules] ページが表示されます。

ステップ 7 [Update Modules] をクリックして、ACS で LDAP を使用できるようにします。

Cisco NAC Profiler に対して認証するエンドポイント プロファイルをイネーブルにする必要があります。その実行方法については、LDAP 認証に対する NAC Profiler でのエンドポイント プロファイルの設定を参照してください。

適切なアクティブ応答イベントを確保するため、Cisco NAC Profiler UI からアクティブ応答遅延時間を設定する必要があります。これには、[Configuration] > [NAC Profiler Modules] > [Configure Server] > [Advanced Options] > [Active Response Delay] を選択します。

LDAP 認証に対する NAC Profiler でのエンドポイント プロファイルの設定

認証する非 802.1X エンドポイントについて、LDAP 認証に対して NAC Profiler で対応するエンドポイント プロファイルをイネーブルにする必要があります。

(注![]() ) プロファイルが LDAP に対してイネーブルになっていない場合、Cisco NAC Profiler によるプロファイルのエンドポイントの認証は行われません。

) プロファイルが LDAP に対してイネーブルになっていない場合、Cisco NAC Profiler によるプロファイルのエンドポイントの認証は行われません。

LDAP 認証に対してエンドポイント プロファイルをイネーブルにするには、次の手順を実行します。

ステップ 2 [Configuration] > [Endpoint Profiles] > [View/Edit Profiles List] を選択します。

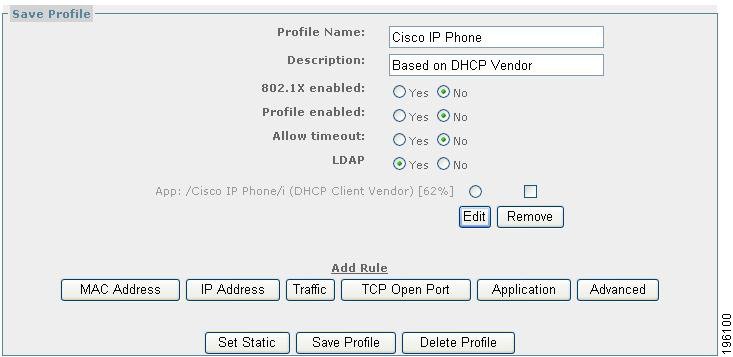

ステップ 4 [Save Profile] ページで、図 8-2に示すように LDAP オプションをイネーブルにしていない場合は、LDAP オプションをイネーブルにし、[ Yes ] オプション ボタンをクリックします。

図 8-2 NAC Profiler でのエンドポイント プロファイルの設定

ステップ 5 [Save Profile] をクリックします。

ID ポリシーで使用するための ACS での NAC Profiler LDAP 定義の設定

ACS をインストールすると、NAC Profiler 用の事前定義済み LDAP データベース定義がインストールされます。NAC Profiler に対して事前に定義されたこのデータベースの定義には、初期接続の確立に必要なすべてのデータが含まれています。ただし、特定の展開設定によって異なるホスト情報を除きます。

次の手順では、ホスト情報の設定方法、接続の確認方法、およびポリシーでのプロファイル データベースの使用方法について説明します。

(注![]() ) [Access Policies] > [Access Services] > [Default Network Access] > [Identity] で ACS NAC Profiler が選択されていることを確認します。

) [Access Policies] > [Access Services] > [Default Network Access] > [Identity] で ACS NAC Profiler が選択されていることを確認します。

(注![]() ) LDAP 外部 ID ストアで使用できる ACS の NAC Profiler テンプレートは、Cisco NAC Profiler バージョン 2.1.8 以降で使用できます。

) LDAP 外部 ID ストアで使用できる ACS の NAC Profiler テンプレートは、Cisco NAC Profiler バージョン 2.1.8 以降で使用できます。

ACS で NAC Profiler テンプレートを編集するには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [LDAP] を選択します。

ステップ 2 NAC Profiler テンプレートの名前をクリックします。または、NAC Profiler テンプレートの隣にあるチェックボックスをオンにして [Edit] をクリックします。

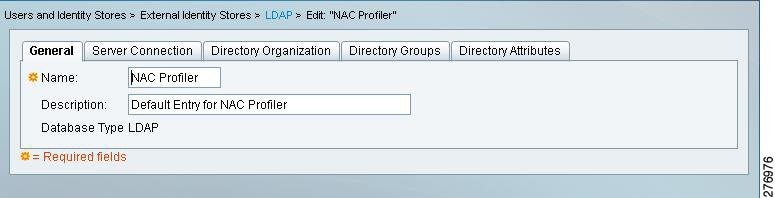

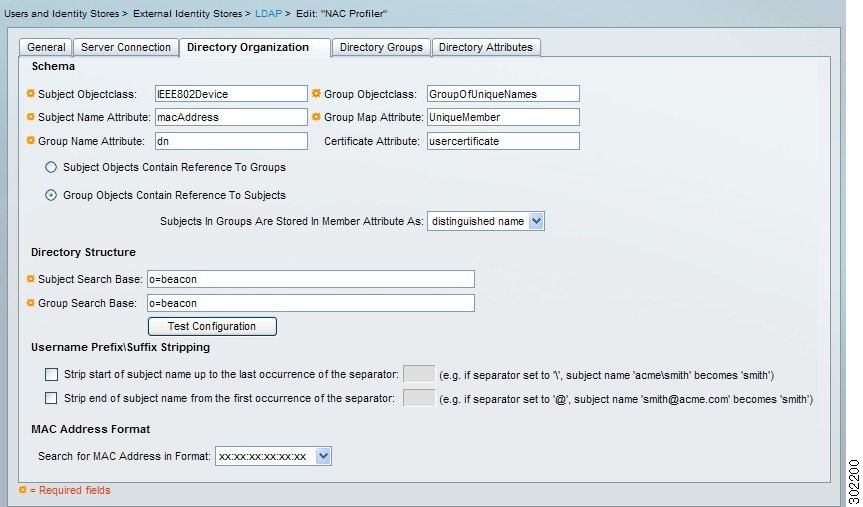

図 8-3 に示すように、[Edit NAC Profiler definition] ページが表示されます。

図 8-3 [Edit NAC Profiler Definition - General] ページ

ステップ 3 [Server Connection] タブをクリックします。

図 8-4 に示すように、[Edit] ページが表示されます。

図 8-4 [Edit NAC Profiler Definition - Server Connection] ページ

ステップ 4 [Primary Server Hostname] フィールドに、Profiler Server の IP アドレスまたは完全修飾ドメイン名を入力します。または、Profiler がハイ アベイラビリティ設定されている場合は、Profiler ペアのサービス IP を入力します。

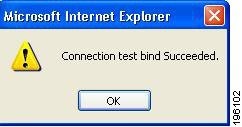

ステップ 5 [Test Bind to Server] をクリックして、接続をテストし、ACS が LDAP を使用して Profiler と通信できることを確認します。

図 8-5 に示すような小さなポップアップ ダイアログが表示されます。

図 8-5 [Test Bind to Server] ダイアログボックス

詳細については、外部 LDAP ID ストアの作成を参照してください。

(注![]() ) LDAP のデフォルト パスワードは GBSbeacon です。このパスワードを変更する場合は、『Cisco NAC Profiler Installation and Configuration Guide』を参照してください。

) LDAP のデフォルト パスワードは GBSbeacon です。このパスワードを変更する場合は、『Cisco NAC Profiler Installation and Configuration Guide』を参照してください。

ステップ 6 成功した場合は、[Directory Organization] タブに移動します。

図 8-6 に示すように、[Edit] ページが表示されます。

図 8-6 [Edit NAC Profiler Definition - Directory Organization] ページ

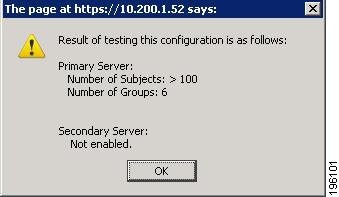

ステップ 7 [Test Configuration] をクリックします。

[Test Configuration] ダイアログボックスに示すダイアログボックスが表示され、Profiler に対応するデータが示されます。次に例を示します。

図 8-7 [Test Configuration] ダイアログボックス

Number of Subjects:この値は、Cisco NAC Profiler によってすでにプロファイリングされている実際のサブジェクト デバイス(Profiler に対してイネーブルな実際のデバイス)に対応します。

Profiler が初期 SNMP トラップ情報をスイッチから受信したあと、Profiler は SNMP を使用してスイッチをポーリングし、スイッチおよび接続するエンドポイントに関する MIB(管理情報ベース)情報を収集できます。

Profiler は、エンドポイントについて学習すると(MAC アドレス、スイッチ ポートなど)、エンドポイントをデータベースに追加します。Profiler のデータベースに追加されたエンドポイントは、1 つのサブジェクトと見なされます。

Number of Directory Groups:この値は、Profiler で LDAP に対してイネーブルにされた実際のプロファイルに対応します。ネットワークで Profiler をすでに実行している場合は、エンドポイントのデフォルト プロファイルが事前設定されています。

ただし、すべてのプロファイルは LDAP に対してイネーブルではなく、LDAP 認証に対する NAC Profiler でのエンドポイント プロファイルの設定の説明に従って設定する必要があります。Profiler を初めて設定した場合、Profiler が稼働すると、最初は 0 グループと表示される点に注意してください。

サブジェクトおよびディレクトリ グループは、数が 100 未満の場合に表示されます。サブジェクトまたはディレクトリ グループの数が 100 を超えた場合、サブジェクトおよびディレクトリ グループは表示されません。代わりに、次のようなメッセージが表示されます。

More than 100 subjects are found.

ステップ 8 サブジェクト レコードのディレクトリ属性をポリシー規則でポリシー条件として使用する場合は、[Directory Attributes] タブをクリックします。詳細については、「LDAP 属性の表示」を参照してください。

ステップ 9 ID ポリシーの結果(ID ソース)として NAC Profiler を選択します。詳細については、ID ポリシーの表示を参照してください。

ACS サーバからエンドポイントが正常に認証されると、ACS はただちに認可変更(CoA)を実行し、VLAN を変更します。この目的のために、ACS サーバにスタティック VLAN マッピングを設定できます。詳細については、認可プロファイルの共通属性の指定を参照してください。

エンドポイントが正常に認証されると、スイッチに次のメッセージが表示されます。

ACCESS-Switch# #show authentication sessions

Interface MAC Address Method Domain Status Session ID

Fa1/0/1 0014.d11b.aa36 mab DATA Authz Success 505050010000004A0B41FD15

イベント配信方法やアクティブ応答などの機能の詳細については、『 Cisco NAC Profiler Installation and Configuration Guide, Release 3.1 』を参照してください。

(注![]() ) LDAP サーバとして Microsoft Active Directory を使用し、ACS に対し認証を行うことができます。

) LDAP サーバとして Microsoft Active Directory を使用し、ACS に対し認証を行うことができます。

Profiler の統合による MAB 認証のトラブルシューティング

NAC Profiler との統合中に MAB 認証のトラブルシューティングを行い、エンドポイントが正常に認証されることを確認するには、次の手順を実行します。

ステップ 1 エンドポイント デバイスに接続されたスイッチで次のコマンドを実行します。

ACCESS-Switch# show authentication sessions

Interface MAC Address Method Domain Status Session ID

Fa1/0/1 0014.d11b.aa36 mab DATA Authz Success 505050010000004A0B41FD15 reject

ステップ 2 スイッチで、SNMP、AAA、および 802.1X に対するデバッグをイネーブルにします。

ステップ 3 認証の失敗または成功について、[Monitoring and Reports Viewer] > [Troubleshooting] で MAB 認証ログを確認します。

Microsoft AD

ACS は Microsoft Active Directory(AD)を外部 ID ストアとして使用して、ユーザ、マシン、グループ、属性などのリソースを格納します。ACS は、これらのリソースを AD に対して認証します。

- EAP-FAST および PEAP:ACS では、MSCHAPv2 および EAP-GTC という内部方式による EAP-FAST と PEAP を使用した、AD に対するユーザとマシンの認証およびパスワード変更がサポートされます。

- PAP:ACS では、TACACS PAP または ASCII 方式を使用した AD に対する認証がサポートされ、AD ユーザ パスワードを変更することもできます。

- MSCHAPv1:ACS では、MSCHAPv1 を使用した AD に対するユーザとマシンの認証がサポートされます。MSCHAPv1 バージョン 2 を使用すると、AD ユーザ パスワードを変更できます。ACS では、ユーザの MS-CHAP MPPE-Keys はサポートされませんが、MPPE-Send-Key および MPPE-Recv-Key はサポートされます。

(注![]() ) ACS では、MSCHAP バージョン 1 を使用した AD に対するユーザ パスワードの変更はサポートされません。

) ACS では、MSCHAP バージョン 1 を使用した AD に対するユーザ パスワードの変更はサポートされません。

- MSCHAPv2:ACS では、MSCHAPv2 を使用した AD に対するユーザとマシンの認証がサポートされます。ACS では、ユーザの MS-CHAP MPPE-Keys はサポートされませんが、MPPE-Send-Key および MPPE-Recv-Key はサポートされます。

- EAP-GTC:ACS では、EAP-GTC を使用した AD に対するユーザとマシンの認証がサポートされます。

- EAP-TLS:ACS では、EAP-TLS を使用した AD に対するユーザとマシンの認証をサポートするために、証明書取得オプションが使用されます。

ACS 5.x では、TACACS+ PAP/ASCII、EAP-MSCHAP および EAP-GTC 方式で Active Directory に対して認証されたユーザのパスワード変更をサポートします。内部 MSCHAPv2 による EAP-FAST および PEAP のパスワード変更もサポートされています。

上記の方法を使用した AD ユーザ パスワードの変更では、AD パスワード ポリシーに準拠する必要があります。AD 管理者と相談して、AD パスワード ポリシーのすべてのルール セットを決定してください。特に重要な AD パスワード ポリシーは次のとおりです。

- Enforce password history: N passwords are remembered.

- Maximum password age is N days.

- Minimum password age is N days.

- Minimum password length is N characters.

- Password must meet complexity requirements.

AD は、[Maximum password age is N days] ルールを使用して、パスワードの期限切れを検出します。他のルールはすべてパスワードの変更を試行する際に使用されます。

ACS では、次に示す AD ドメインがサポートされています。

- Windows Server 2008

- Windows Server 2008 R2

- Windows Server 2012

- Windows Server 2012 R2

- Windows Server 2012 R2 Update 2

ACS Machine Access Restriction(MAR)機能は、AD を使用してマシン認証をユーザ認証および認可にマッピングし、マシン認証と、同じマシンからのユーザの認証の間で許可される最大時間を設定します。

通常、MAR は、ユーザのホスト マシンが認証に成功しない場合、またはマシンおよびユーザの認証間の時間が指定されたエージング タイムを超えた場合に、ユーザの認証に失敗します。必要に応じて、認証および認可規則の条件として MAR を追加できます。

ACS を AD ドメインに追加しようとするときに、ACS と AD は同期化されている必要があります。ACS の時間は、ネットワーク タイム プロトコル(NTP)サーバに従って設定されます。AD と ACS は、いずれも同じ NTP サーバによって同期化されている必要があります。ACS を AD ドメインに追加するときに時間が同期化されていない場合、ACS によってクロック スキュー エラーが表示されます。アプライアンスでコマンドライン インターフェイスを使用して、AD ドメインが同期化されている同じ NTP サーバと連携するように NTP クライアントを設定する必要があります。

NTP プロセスがダウンした場合は、自動的に再起動します。2 種類の方法で NTP プロセスのステータスを調べることができます。

- CLI インターフェイスで

sh app status acsコマンドを使用します。 - ACS Web インターフェイスで [Monitoring and Reports] > [Reports] > [ACS Reports] > [ACS Instance] > [ACS_Health_Summary] を選択します。

詳細については、『 CLI Reference Guide for Cisco Secure Access Control System 5.8 』を参照してください。

(注![]() ) ACS は Active Directory ドメインとの間で双方向の信頼をサポートします。

) ACS は Active Directory ドメインとの間で双方向の信頼をサポートします。

ACS アプライアンスは、パフォーマンスを最適化するために、AD グループによって異なるキャッシング レベルを使用します。AD グループは固有識別子(SID、セキュリティ ID)で識別されます。ACS は、ユーザに属する SID を取得し、グループの完全な名前およびパスと SID とのキャッシュされたマッピングを使用します。AD クライアント コンポーネントは 24 時間マッピングをキャッシュしています。ACS のランタイム コンポーネントは、ACS が動作している限り、AD クライアントを照会し、結果をキャッシュします。

(注![]() ) ACS が古いマッピングを使用しないように、既存のマッピングを変更または移動するのではなく、新しい AD グループを作成する必要があります。既存のグループを変更または移動した場合、すべてのキャッシュ データを更新するために、24 時間待ってから ACS サービスを再起動しなければなりません。

) ACS が古いマッピングを使用しないように、既存のマッピングを変更または移動するのではなく、新しい AD グループを作成する必要があります。既存のグループを変更または移動した場合、すべてのキャッシュ データを更新するために、24 時間待ってから ACS サービスを再起動しなければなりません。

Active Directory と ACS との統合の前提条件

次に、Active Directory と ACS とを統合するための前提条件を示します。

- Network Time Protocol(NTP)サーバ設定を使用して、ACS サーバと Active Directory との間で時間を同期します。ACS CLI から NTP を設定できます。

- Active Directory 構造にマルチドメインのフォレストがある場合、または複数のフォレストに分割されている場合は、ACS が接続されるドメインと、アクセスする必要があるユーザおよびマシン情報があるその他のドメインとの間に信頼関係があることを確認します。信頼関係の確立の詳細については、Microsoft Active Directory のドキュメントを参照してください。

- ACS を参加させるドメインでは、少なくとも 1 つのグローバル カタログ サーバが動作し、ACS からアクセス可能である必要があります。

(注![]() ) 参加操作または脱退操作に使用するクレデンシャルは、ACS に保存されません。新しく作成された ACS のマシン アカウントのクレデンシャルのみが保存されます。

) 参加操作または脱退操作に使用するクレデンシャルは、ACS に保存されません。新しく作成された ACS のマシン アカウントのクレデンシャルのみが保存されます。

Active Directory 通信用に開放するネットワーク ポート

ACS では、証明書認証がサポートされています。ACS と AD の間にファイアウォールがある場合は、ACS が AD と通信できるように特定のポートを開く必要があります。開く必要があるデフォルトのポートは次のとおりです。

|

|

|

|

|

|

|---|---|---|---|---|

(注![]() ) ACS では、ダイヤルイン ユーザは AD によってサポートされません。

) ACS では、ダイヤルイン ユーザは AD によってサポートされません。

マシン認証

マシン認証では、Active Directory にリストされているコンピュータに対してだけ、ネットワーク サービスへのアクセスが提供されます。このことは、無線ネットワークの場合に特に重要になります。権限のないユーザがオフィスの建物の外から無線アクセス ポイントにアクセスしようとする場合があるためです。

マシン認証は、コンピュータの起動時またはコンピュータへのログイン時に発生します。Funk Odyssey などのサプリカントは、サプリカントの実行中にマシン認証を定期的に実行します。

マシン認証を有効にすると、ACS は、ユーザ認証要求が送信される前にコンピュータを認証します。ACS は、Windows ユーザ データベースに対し、コンピュータから提供されるクレデンシャルをチェックします。クレデンシャルが一致した場合に、ネットワークへのアクセスがコンピュータに与えられます。

(注![]() ) EAP-TLS プロトコルを使用してマシン認証を実行する場合、[Perform Binary Certificate Comparison with Certificate retrieved from LDAP or Active Directory] オプションを有効にするか、または該当する LDAP または Active Directory を [Certificate Authentication Profile] > [CN User Name] > [Edit] ページで選択する必要があります。

) EAP-TLS プロトコルを使用してマシン認証を実行する場合、[Perform Binary Certificate Comparison with Certificate retrieved from LDAP or Active Directory] オプションを有効にするか、または該当する LDAP または Active Directory を [Certificate Authentication Profile] > [CN User Name] > [Edit] ページで選択する必要があります。

認可のための属性取得

認可およびグループ マッピング規則で使用される Active Directory ユーザまたはマシンの属性を取得するように ACS を設定できます。属性は ACS ポリシー結果にマッピングされ、ユーザまたはマシンの承認レベルが決定されます。

ACS は、ユーザまたはマシンの認証が成功したあとにユーザおよび Active Directory マシンの属性を取得します。認証とは別に、認可およびグループ マッピングのために属性を取得することもできます。

msRADIUSFramedIPAddress Attribute

ACS で、AD 属性から値を動的に取得するように Framed-IP-Address 属性を動的値として設定できます。ACS の IP アドレスとしてのみ AD から取得した、msRADIUSFramedIPAddress 属性を使用できます。この属性型は、文字列、整数、ブールなどに変換できません。

AD では、ダイヤルイン ユーザの場合、AD 管理者が静的 IP アドレスを割り当てます。ダイヤルイン ユーザがネットワークに接続しようとすると、要求が ACS に転送されます。ACS はその要求を処理し、AD に対してユーザを認証子、AD から取得した静的 IP アドレスを、ネットワークに接続しようとしているダイヤルアップ クライアントに割り当てます。ACS 5.8 では、msRADIUSFramedIPAdress 属性型は IP アドレスです。

msRADIUSFramedIPAddress 属性は、ACS の Active Directory 設定の [Directory Attributes] タブで msRADIUSFramedIPAddress 属性を設定する必要があり、この属性を ACS のネットワーク アクセス許可プロファイルに使用して、この値をダイヤルアップ クライアントに割り当てます。ネットワーク アクセス認可プロファイルの詳細については、ネットワーク アクセスの認可プロファイルを参照してください。

Active Directory または LDAP のブール属性のサポート

ACS 5.8 では、AD または LDAP の [Directory Attributes] ページでブール属性を設定して、AD または LDAP の ID ストアに対する認証中に AD または LDAP からブール属性を取得できます。ACS は、AD または LDAP の ID ストアに対して認証を行おうとしているユーザ固有の属性を取得します。

AD または LDAP の [Directory Attributes] ページでブール属性を設定し、それらを許可プロファイルに使用できます。前述のサポート値以外の値を設定した場合、ACS はブール属性を認識しません。

例として、ブール属性 msTSAllowLogon の場合を検討します。

AD または LDAP で、属性 msTSAllowLogon はブール属性です。ACS では、msTSAllowLogon 属性を文字列として設定できます。

- AD または LDAP のブール属性の値が 0 または 1 である場合、その属性を整数に変換できます。

- AD または LDAP のブール属性は、ACS ではブール型の属性としてのみを取得できます。

- また、文字列または整数型 AD または LDAP 属性をACS のブール属性として設定できます。

AD または LDAP で、属性 displayName は文字列型または整数型の属性です。ACS では、displayName 属性の値が前述のサポートされているブール値のいずれかである場合にのみ、displayName をブールとして設定できます。

(注![]() ) ACS は、RADIUS および TACACS+ 認証でブール属性の属性置換をサポートしません。

) ACS は、RADIUS および TACACS+ 認証でブール属性の属性置換をサポートしません。

AD または LDAP の複数値属性のサポート

ACS 5.8 では、AD または LDAP の [Directory Attributes] ページで複数値属性を設定して、AD または LDAP の ID ストアに対する認証中に AD または LDAP から複数値属性を取得できます。ACS は、AD または LDAP の ID ストアに対して認証を行おうとしているユーザ固有の属性を取得します。

ACS は、複数値属性に次の AD または LDAP の属性型をサポートします。

文字列の演算子:複数値属性型

表 8-13 に、複数値、単一値、および静的な値属性のオペランド間に前述のオペレータを使用した場合の結果を表示します。

|

|

|

|

|

|

|

|

|

|---|---|---|---|---|---|---|---|

整数の演算子:複数値属性型

表 8-14 に、複数値、単一値、および静的な値属性のオペランド間に前述のオペレータを使用した場合の結果を表示します。

|

|

|

|

|

|

|

|

|

|---|---|---|---|---|---|---|---|

IP アドレスの演算子:複数値属性型

ACS は IP アドレス型複数値属性の次の演算子をサポートします。

表 8-15 に、複数値、単一値、および静的な値属性のオペランド間に前述のオペレータを使用した場合の結果を表示します。

|

|

|

|

|

|---|---|---|---|

認可のためのグループ取得

ACS は、認証が成功したあとにユーザまたはマシン グループを Active Directory から取得できます。認証とは別に、認可およびグループ マッピングのためにユーザまたはマシン グループを取得することもできます。AD グループ データを認可およびグループ マッピング テーブルで使用でき、特殊条件を導入して、取得したグループと突き合せることができます。

EAP-TLS 認証のための証明書取得

ACS 5.8 では、EAP-TLS プロトコルを使用するユーザまたはマシン認証のための証明書取得がサポートされています。AD 上のユーザまたはマシン レコードには、バイナリ データ型の証明書属性が含まれています。これに 1 つ以上の証明書を含めることができます。ACS ではこの属性は userCertificate として参照され、この属性に対して他の名前を設定することはできません。

ACS は、ユーザまたはマシンの ID を確認するためにこの証明書を取得します。証明書認証プロファイルによって、証明書を取得するために使用されるフィールド(SAN、CN、SSN、SAN-Email、SAN-DNS、またはその他の SAN 名)が決まります。

ACS は、証明書を取得したあと、この証明書とクライアント証明書とのバイナリ比較を実行します。複数の証明書が受信された場合、ACS は、それらのいずれかが一致するかどうかをチェックするために証明書を比較します。一致が見つかった場合、ACS はユーザまたはマシンにネットワークへのアクセスを付与します。

同時接続管理

起動時に、ACS が AD ドメインに接続したあと、ACS はパフォーマンス向上のために、AD ID ストアによって使用される数多くのスレッドを作成します。各スレッドに独自の接続があります。

ユーザおよびマシン アカウントの制限

ユーザまたはマシンの認証または問い合わせ中に、ACS は次のことをチェックします。

ユーザにこれらの制限のいずれかがある場合、AD 専用ディクショナリ上の AD1::IdentityAccessRestricted 属性が設定され、ユーザのアクセスが制限されることが示されます。この属性は、グループ マッピングおよび認可規則に使用できます。

マシン アクセス制限

MAR は、マシン認証の結果をユーザ認証および認可プロセスに結びつけるのに役立ちます。MAR の最も一般的な使用法は、ホスト マシンが正常に認証されないユーザの認証を拒否することです。MAR は、すべての認証プロトコルに効果的です。

- マシンの RADIUS

Calling-Station-ID attribute (31)は、マシン認証の結果として今後の参照用にキャッシュされます。 - 管理者は、AD の設定ページで上記のキャッシュ エントリの存続可能時間(TTL)を設定できます。

- 管理者は、[AD settings] ページから、MAR を有効化することも無効化することもできます。ただし、MAR を動作させる場合は、次の制限事項を考慮する必要があります。

–![]() 認証プロトコルの設定で、マシン認証をイネーブルにする必要があります。

認証プロトコルの設定で、マシン認証をイネーブルにする必要があります。

–![]() AAA クライアントは、Internet Engineering Task Force(IETF)RADIUS

AAA クライアントは、Internet Engineering Task Force(IETF)RADIUS Calling-Station-Id attribute (31) で値を送信する必要があります。

–![]() ACS は、正常なマシン認証から

ACS は、正常なマシン認証から Calling-Station-Id attribute 値のキャッシュを複製しません。

–![]() ACS は、

ACS は、 Calling-Station-Id attribute のキャッシュを保持しません。そのため、ACS が突然クラッシュした場合はコンテンツが失われます。管理者がマシン認証に影響する可能性のある設定変更を行った場合、内容の整合性は確認されません。

- ユーザが AD 外部 ID ストアに対して PEAP または EAP-FAST を使用した認証を行うと、ACS は追加のアクションを実行します。ACS は、ユーザの

Calling-Station-Idのキャッシュを検索します。このキャッシュが見つかった場合は、セッション コンテキストで Was-Machine-Authenticated 属性を true に設定し、見つからなかった場合は false に設定します。

(注![]() ) EAP-TLS プロトコルを使用してマシン認証を実行する場合、[Perform Binary Certificate Comparison with Certificate retrieved from LDAP or Active Directory] オプションを有効にするか、または該当する LDAP または Active Directory を [Certificate Authentication Profile] > [CN User Name] > [Edit] ページで選択する必要があります。

) EAP-TLS プロトコルを使用してマシン認証を実行する場合、[Perform Binary Certificate Comparison with Certificate retrieved from LDAP or Active Directory] オプションを有効にするか、または該当する LDAP または Active Directory を [Certificate Authentication Profile] > [CN User Name] > [Edit] ページで選択する必要があります。

- 上記を正しく機能させるため、ユーザ認証要求に

Calling-Station-Idが含まれていることが必要です。この属性が含まれていない場合は、 Was-Machine-Authenticated 属性を false に設定します。 - 管理者は、AD GM 属性とマシン認証の必須属性に基づいた規則を認可ポリシーに追加できます。これらの 2 つの属性を含む規則は、次の条件を満たしている場合のみ適用されます。

–![]() 認証プロトコルの設定で、マシン認証がイネーブルであること

認証プロトコルの設定で、マシン認証がイネーブルであること

- 上記のような規則が評価されると、AD GM および Was-Machine-Authenticated の属性がセッション コンテキストから取得され、規則の条件と照合されます。この評価の結果に応じて、認可結果が設定されます。

- 免除リストの機能は、(ACS 4.x とは対照的に)暗黙的にサポートされています)。所定のユーザ グループを MAR から免除するため、管理者は、[AD Group] カラムを免除するグループで構成し、[Machine Authentication Required] カラムを [ No ] で構成するように規則を設定できます。次に示すテーブルの 2 番めの規則がその一例です。

たとえば、管理者は、次のように認可ポリシーに規則を追加します。

|

|

|

|

|

|---|---|---|---|

[Engineers] の規則は、マシンが Windows DB に対して正常に認証された場合に限り、エンジニアにアクセスを許可する MAR 規則の例です。

分散 MAR キャッシュ

ACS 5.8 では、ACS の配置ごとにマシン アクセス制限キャッシュをサポートします。つまり、マシン認証結果を配置内の各ノードにキャッシュできます。

MAR キャッシュ分散グループ

ACS 5.8 では、ACS ノードを MAR キャッシュ分散グループにグループ化できます。このオプションは、ACS のパフォーマンスとメモリ使用量に与える MAR キャッシュ分散操作による影響を制御するために使用されます。

MAR キャッシュ分散グループ値と呼ばれるテキスト ラベルが各 ACS ノードに割り当てられます。ACS ノードは MAR キャッシュ分散グループ値に基づいてグループ化されます。同じ MAR キャッシュ分散グループに割り当てられた ACS ノード間でのみ、MAR キャッシュ分散操作を実行できます。

ACS ノードのグループ値が空の場合は、MAR キャッシュ分散グループに割り当てられていないと見なされます。このような ACS ノードは MAR キャッシュ分散操作の一部ではありません。

分散 MAR キャッシュの操作

ACS ランタイム コンポーネントは分散 MAR キャッシュを実装するために、2 種類の操作を組み合わせます。

ACS ランタイム コンポーネントは、マシン認証の間に、MAR エントリ authenticated Calling-Station-ID を MAR キャッシュに保存します。最初に、ACS はローカル MAR キャッシュに MAR エントリを保存します。次に、ACS ランタイム コンポーネントが、同じ MAR キャッシュ分散グループに属している ACS ノードに MAR エントリを複製します。

レプリケーションは、ACS Web インターフェイスで設定された [Cache entry replication attempts] および [Cache entry replication timeout] に基づいて実行されます。

レプリケーション操作はバックグラウンドで行われ、このレプリケーションを発生させたユーザ認証を中断または遅延させません。

認証要求を受信すると、ACS はローカル MAR キャッシュの MAR エントリを検索します。MAR エントリがローカルの MAR キャッシュに存在しない場合、ACS は同じ MAR キャッシュ分散グループに割り当てられた ACS ノードに問い合わせます。

分散検索は、ACS Web インターフェイスで設定された [Cache entry query attempts] および [Cache entry query timeout] に基づいて実行されます。また、MAR エントリ検索は、照会された ACS ノードのいずれかから最初の成功応答が返されるまで、最大で設定された [Cache entry query timeout] の時間まで延期されます。MAR キャッシュの問合せを含む認証について、ACS View で次のメッセージを表示できます。

分散 MAR キャッシュの信頼性

ACS ランタイム コンポーネントは分散型の MAR キャッシュ操作を実行するための信頼できるメカニズムを提供します。

分散検索オプションは、レプリケーション メッセージが何らかの理由で配信されない場合にフォール バック機能を提供します。この場合、マシン認証を実行する ACS ノードか、同じ MAR キャッシュ分散グループの ACS ノードのいずれかで、キャッシュ エントリを検索できます。また、分散検索オプションは、マシン認証を実行する ACS ノードの再起動時にフォール バック機能を提供します。この場合も、同じ MAR キャッシュ分散グループの ACS ノードのいずれかで MAR キャッシュ エントリを検索できます。

分散 MAR キャッシュの永続性

手動で ACS ランタイム サービスが停止された場合、ACS 5.8 は、MAR キャッシュ コンテンツ、calling-station-ID リスト、および対応するタイム スタンプをローカル ディスクのファイルに保存します。この ACS インスタンスのランタイム サービスがダウンした場合、MAR キャッシュ分配グループの他の ACS インスタンスは ACS インスタンスの MAR キャッシュにアクセスできません。ランタイム サービスを誤って再起動した場合、ACS は インスタンスの MAR キャッシュ エントリを保存しません。

ACS ランタイム サービスが再起動した場合、ACS はキャッシュ エントリの存続時間に基づいてローカル ディスク上のファイルから MAR キャッシュ エントリを読み取ります。再起動後に ACS インスタンスのランタイム サービスが稼働した場合、ACS はインスタンスの現在の時刻と MAR キャッシュ エントリの時刻を比較します。現在の時刻と MAR エントリの時刻の差が MAR キャッシュ エントリの存続時間よりも大きい場合、ACS はディスクからエントリを取得しません。それ以外の場合、ACS は MAR キャッシュ エントリを取得し、MAR キャッシュ エントリ存続時間を更新します。

ダイヤルイン アクセス権

ユーザのダイヤルイン アクセス権は、認証または Active Directory からのクエリーで確認されます。ダイヤルインのチェックは、次の認証プロトコルで、マシンではなくユーザの認証でサポートされます。

ダイヤルイン ユーザのコールバック オプション

コールバック オプションがイネーブルの場合、サーバは接続プロセス中に発信者にコールバックします。サーバによって使用される電話番号は、発信者またはネットワーク管理者によって設定されます。

ダイヤルイン サポートの属性

Active Directory のユーザ属性は、次のサーバでサポートされます。

- Windows Server 2003

- Windows Server 2003 R2

- Windows Server 2008

- Windows Server 2008 R2

- Windows Server 2012

- Windows Server 2012 R2

ACS は、Windows 2000 のダイヤルイン ユーザをサポートしません。

ACS Active Directory でダイヤルインのチェックをイネーブルにした場合、ユーザのダイヤルイン オプションが Active Directory で [Deny Access] の場合、認証要求は拒否され、ダイヤルイン アクセスが拒否されたことを示すメッセージがログに記録されます。ダイヤルインがイネーブルでない場合に、ユーザが MSCHAP v1/v2 の認証で失敗すると、ACS は EAP 応答で適切なエラー コード(NT エラー = 649)を設定します。

コールバック オプションがイネーブルの場合、ACS RADIUS 応答には、次のように返されたサービス タイプおよびコールバック番号属性が含まれます。

- コールバック オプションが [Set by Caller] または [Always Callback To] の場合、service-type 属性は、ユーザ認証時に Active Directory に問い合わせる必要があります。service-type は次のようになります。

この属性は、service-type RADIUS 属性でデバイスに返す必要があります。RADIUS 応答で service-type 属性を返すように ACS がすでに設定されている場合、Active Directory のユーザを問い合わせるための service-type 値に置き換えられます。

- コールバック オプションが [Always Callback To] の場合、Active Directory ユーザのコールバック番号も問い合わせる必要があります。この値は、RADIUS 応答の Cisco-AV-Pair 属性に次の値で設定されます。

–![]() cisco-av-pair=lcp:callback-dialstring=[コールバック番号値]

cisco-av-pair=lcp:callback-dialstring=[コールバック番号値]

–![]() cisco-av-pair=Shell:callback-dialstring=[コールバック番号値]

cisco-av-pair=Shell:callback-dialstring=[コールバック番号値]

–![]() cisco-av-pair=Slip:callback-dialstring=[コールバック番号値]

cisco-av-pair=Slip:callback-dialstring=[コールバック番号値]

–![]() cisco-av-pair=Arap:callback-dialstring=[コールバック番号値]

cisco-av-pair=Arap:callback-dialstring=[コールバック番号値]

コールバック番号値も、RADIUS 属性 CallbackNumber(#19)を使用して、RADIUS 応答で返されます。

–![]() cisco-av-pair=lcp:callback-dialstring=

cisco-av-pair=lcp:callback-dialstring=

–![]() cisco-av-pair=Shell:callback-dialstring=

cisco-av-pair=Shell:callback-dialstring=

–![]() cisco-av-pair=Slip:callback-dialstring=

cisco-av-pair=Slip:callback-dialstring=

AD ドメインへの ACS の追加

同じ展開の ACS ノードを、相互に双方向の信頼がある別の AD ドメインに参加させることができます。ただし、各ノードは、単一の AD ドメインにのみ追加できます。これらの ACS ノードのポリシー定義は変更されず、同じ AD ID ストアを使用します。

(注) • ACS の以前のリリースでは、ACS CLI から手動で AD クライアント プロセスを停止すると Active Directory ドメインを切断し、[Active Directory Connection Details] ページに「joined but disconnected」というステータスが表示されます。一方、ACS 5.8 では、ACS CLI から手動で AD クライアント プロセスを停止すると、ACS は Active Directory ドメインを切断し、[Active Directory Connection Details] ページに「None」というステータスが表示されます。ACS CLI から AD クライアント プロセスを再度起動すると、ACS は Active Directory ドメインに接続し、[Active Directory Connection Details] ページに「joined and connected」というステータスが表示されます。

- ACS 5.8 の場合、ACS 5.x から ACS 5.8 にアップグレードしたら、ACS を Active Directory に手動で参加させる必要があります。アップグレード方法の詳細については、『 Installation and Upgrade Guide for Cisco Secure Access Control System 』を参照してください。

- リリース 5.8 より前の ACS では、Active Directory に ACS が参加してからのみ、AD クライアント プロセスが起動しました。しかし ACS 5.8 では、インストールするとすぐに AD クライアント プロセスが起動します。

- AD ドメインに ACS を追加する Windows AD アカウントは、独自の組織ユニット(OU)で作成できます。アカウントを作成するときまたは後で独自 OU で作成できますが、アプライアンスの名前が AD アカウント名に一致する必要があります。

- ACS では、ユーザ名が OU レベルで設定した代替 UPN サフィックスで指定されている場合は、AD のユーザ認証をサポートしません。UPN サフィックスがドメイン レベルで設定されている場合、認証は正常に動作します。

AD ID ストアの設定方法の詳細については、AD ID ストアの設定を参照してください。

AD ID ストアの設定

AD の設定はデフォルトで表示されず、最初に ACS をインストールしたとき、AD ドメインに追加されません。AD の設定ページを開くと、分散展開内のすべての ACS ノードのリストが表示されます。

AD ID ストアを設定すると、ACS によって次のものも作成されます。

- 2 個の属性(ExternalGroup 属性と、[Directory Attributes] ページから取得される属性用の別の属性)を持つそのストア用の新しいディクショナリ。

- 新しい属性 IdentityAccessRestricted。この属性のカスタム条件を手動で作成できます。

- ExternalGroup 属性からのグループ マッピングのカスタム条件(カスタム条件名は AD1:ExternalGroups)、および [Directory Attributes] ページで選択された各属性用の別のカスタム条件(AD1:cn など)。

事前定義済みの条件名を編集でき、[Custom condition] ページからカスタム条件を作成できます。カスタム セッション条件の作成、複製、および編集を参照してください。

ユーザを認証し、ACS を AD ドメインに追加するには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [Active Directory] を選択します。

[Active Directory] ページが表示されます。

AD の設定ページは、すべての ACS ノードの集中 AD 管理ツールとして機能します。単一の ACS ノードまたは複数の ACS ノードに対して、このページで参加操作および脱退操作を実行できます。また、展開内のすべての ACS ノードの追加結果が一目でわかるように表示されます。

ステップ 2 表 8-16 の説明に従って、[General] タブのフィールドを変更します。

|

|

|

|---|---|

|

|

|

クリックすると、入力したユーザ、ドメイン、パスワードを使用して、AD ドメインに ACS を参加させます。AD ドメインへのノードの追加を参照してください。 |

|

入力したユーザ、ドメイン、パスワードを使用して、AD ドメインから単一ノードまたは複数ノードを切断する場合にクリックします。AD ドメインからノードの接続解除を参照してください。 |

|

|

|

|

認証またはクエリー時にユーザのダイヤルイン アクセス権を確認する場合にクリックします。ダイヤルイン アクセス権が拒否されている場合は、チェックの結果により認証拒否の原因になります。 |

|

認証またはクエリー時にユーザのコールバック オプションを検査する場合にクリックします。チェックの結果は、RADIUS 応答でデバイスに返されます。 |

|

プレーン テキスト認証に Kerberos を使用する場合にクリックします。ACS 5.8 では、デフォルトの推奨オプションは MS-RPC です。ACS 5.7 までは、Kerberos がデフォルト オプションとして使用されていました。 |

|

|

|

|

|

|

|

SAM 名などのドメイン マークアップがないユーザの認証要求を拒否するには、このオプションをクリックします。このことは、複数参加ドメインの場合に役立ちます。参加しているすべてのグローバル カタログで ID を ACS が検索する必要があるため、安全性が低下する可能性があるためです。このオプションによって、ユーザに対し、ドメイン マークアップを含むユーザ名を使用することが強制されます。 |

|

Only search in the “Authentication Domains” from the joined forest |

認証ドメイン セクションで指定したフォレスト内の信頼できるドメインのみで ID を検索するには、このオプションをクリックします。これはデフォルト オプションであり、SAM アカウント名に対する ACS 5.7 の動作と同じです。 |

すべての信頼できるフォレスト内のすべての認証ドメインで ID を検索するには、このオプションをクリックします。これにより、遅延が増加し、パフォーマンスに影響する可能性があります。 |

|

|

|

|

いくつかのドメインに到達できない場合に、利用可能ないずれかのドメインで一致が見つかったら認証を続行するには、このオプションをクリックします。 |

|

ID 解決で到達不能または使用不可能なドメインが検出された場合に認証要求をドロップするには、このオプションをクリックします。 |

|

–![]() AD ディクショナリに基づくカスタム条件を使用しているポリシー規則がない。

AD ディクショナリに基づくカスタム条件を使用しているポリシー規則がない。

–![]() 使用可能なアクセス サービスで AD が ID ソースとして選択されていない。

使用可能なアクセス サービスで AD が ID ソースとして選択されていない。

Active Directory の設定が保存されます。[Active Directory] ページが新しい設定で表示されます。

(注) • AD ドメインとの ACS 接続をテストする間、サーバの応答が遅い場合、AD の設定が影響を受けます(または切断されることがあります)。ただし、設定は他のアプリケーションでは正常に機能します。

- ACS 5.8 の [Active Directory] ページは、60 秒間隔で自動的にリフレッシュされます。AD ページで操作を実行すると、操作のステータスはわずか 60 秒後に AD ページで更新されます。更新ステータスをすぐに確認するには、[General] タブ下部の [Refresh] オプションをクリックする必要があります。

- NETBIOS の制限により、ACS ホスト名は 15 文字以下にする必要があります。

(注![]() ) AD ユーザの [User change password at next logon] オプションが有効化されると、次のようになります。

) AD ユーザの [User change password at next logon] オプションが有効化されると、次のようになります。

(a)ユーザ認証に Kerberos を使用する場合、パスワードは、次のログイン時にパスワードを変更した直後に変更されます。

(b)ユーザ認証に MSRPC を使用する場合、次のログイン時にパスワードを変更してから、新しいパスワードが ACS と同期されるまで、相応の時間待機する必要があります。この間、古いパスワードが機能することがあります。詳細については、 https://support.microsoft.com/en-us/kb/906305 を参照してください。

AD ドメインへのノードの追加

1 つの ACS ノードが参加できる AD ドメインは、1 つのみです。ACS では、単一 ACS ノードの複数 AD ドメインへの参加はサポートしていません。ただし ACS は、複数 ACS ノードの単一 AD ドメインへの参加はサポートしています。

ACS ノードを AD ドメインに参加させるには、次の手順を実行します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [Active Directory] を選択します。

[Active Directory] ページが表示されます。

ステップ 2 単一ノードまたは複数のノードを選択し、[Join] をクリックします。

ステップ 3 表 8-17 の説明に従って、[Join] ページのフィールドに入力します。

(注![]() ) Active Directory ドメインに ACS を参加させてから、ACS CLI からネーム サーバを削除した場合、ACS からサービスを再起動するよう要求されます。サービスの再起動に [No] を入力すると、ACS はサービスを再起動せず、設定からネーム サーバが削除されます。ただし ACS は、[Active Directory General] ページでは Active Directory ドメインのステータスを「None」と表示します。

) Active Directory ドメインに ACS を参加させてから、ACS CLI からネーム サーバを削除した場合、ACS からサービスを再起動するよう要求されます。サービスの再起動に [No] を入力すると、ACS はサービスを再起動せず、設定からネーム サーバが削除されます。ただし ACS は、[Active Directory General] ページでは Active Directory ドメインのステータスを「None」と表示します。

AD ドメインからノードの接続解除

AD ドメインから単一ノードまたは複数ノードを接続解除するには、次の手順を実行してください。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [Active Directory] を選択します。

[Active Directory] ページが表示されます。

ステップ 2 単一ノードまたは複数ノードを選択し、[Leave] をクリックします。

[Leave Connection] ページが表示されます。

ステップ 3 表 8-18 の説明に従って、[Leave Connection] ページのフィールドに入力します。

(注) • 管理者は、セカンダリ サーバから参加または脱退の操作を実行できます。セカンダリ サーバで次の操作を実行すると、セカンダリ サーバだけに影響します。

- 認証失敗は必ずしも、Active Directory ドメインから ACS アカウントを無効にした直後に発生するわけではありません。接続または TGT チケットが確立されている限り、認証は実行されます。認証失敗の原因となるエラーは、ACS への接続に使用する接続方法が LDAP か Kerberos か RPC かによって異なることがあります。また、ドメイン コントローラ間のレプリケーションによっても異なります。

AD グループの選択

このページは、ポリシー条件に使用できるグループを選択する場合に使用します。

(注![]() ) AD からグループおよび属性を選択するには、ACS がその AD に接続されている必要があります。

) AD からグループおよび属性を選択するには、ACS がその AD に接続されている必要があります。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [Active Directory] を選択し、[Directory Groups] タブをクリックします。

対応する Security Identifier(SID)の [Groups] ページが表示されます。[Selected Directory Groups] フィールドに、選択して保存した AD グループが表示されます。[External User Groups] ページで選択した AD グループが表示され、規則テーブルのグループ マッピング条件でオプションとして使用できます。

表示されていない他の信頼ドメインまたはフォレストにさらにグループがある場合は、検索フィルタを使用して検索結果を絞り込むことができます。[Add] ボタンを使用して新しい AD グループを追加することもできます。

(注) • ACS ではドメイン ローカル グループを取得しません。ACS ポリシーでドメイン ローカル グループを使用することは推奨されません。その理由は、ドメイン ローカル グループでのメンバーシップ評価には時間がかかるためです。そのため、デフォルトでは、ドメイン ローカル グループは評価されません。

- ACS 5.5、5.6、5.7 には、ディレクトリ グループに関連付けられている SID はありません。そのため、ACS 5.5、5.6、5.7 から ACS 5.8 にアップグレードすると、ディレクトリ グループは SID 値なしで表示されます。SID という新しい列がすべてのディレクトリ グループに対して追加されており、すべてのディレクトリ グループで SID の値が空になっています。グループの SID 値を設定するには、ディレクトリ グループを再度取得する必要があります。

ステップ 2 [Select] をクリックして、ドメインとその子ドメインで使用可能な AD グループを表示します。同じフォレスト内の AD の信頼ドメイン グループを表示するには、信頼ドメインの詳細を [search base DN] フィールドで明示的に指定する必要があります。

[External User Groups] ダイアログボックスが表示され、ドメインおよび同じフォレスト内の他の信頼ドメインの AD グループのリストが表示されます。

表示されていないグループがさらにある場合は、検索フィルタを使用して検索を絞り込み、[Go] をクリックします。

ステップ 3 AD グループを入力するか、リストから選択し、[OK] をクリックします。

AD グループをリストから削除するには、AD グループをクリックして [Deselect] をクリックします。

(注) • ACS 5.x で AD ID ストアを設定する場合、Active Directory に定義されているセキュリティ グループが列挙され、使用できますが、分散グループは表示されません。Active Directory の分散グループはセキュリティ対応でないため、ユーザの集合に電子メールを送信するために電子メール アプリケーションで使用することしかできません。分散グループの詳細については、Microsoft のマニュアルを参照してください。

- ACS が外部 ID ストアの 1015 グループ以上に属するユーザを認証しようとすると、Active Directory でログイン認証が失敗することがあります。これは、Active Directory のローカル セキュリティ認証(LSA)の制限によるものです。

AD 属性の設定

このページは、ポリシー条件に使用できる属性を選択する場合に使用します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [Active Directory] を選択し、[Directory Attributes] タブをクリックします。

ステップ 2 表 8-19 の説明に従って、[Active Directory: Attributes] ページのフィールドに入力します。

マシン アクセス制限の設定

マシン アクセス制限を設定するには、次の手順を実行してください。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [Active Directory] を選択してから、[Machine Access Restrictions] タブをクリックします。

ステップ 2 表 8-20 の説明に従って、[Active Directory: Machine Access Restrictions] ページのフィールドに入力します。

高度な調整

高度な調整機能により、ノード固有の変更および設定が可能となり、システムのさらに深いレベルでパラメータを調整できます。このページでは、優先ドメイン コントローラ、グローバル カタログ、ドメイン コントローラのフェールオーバー パラメータ、およびタイムアウトを設定できます。このページには、暗号化の無効化など、トラブルシューティング オプションもあります。これらの設定は、通常の管理フローを対象としていません。シスコ サポートのガイダンスのみに従って使用する必要があります。

認証ドメインの設定

ACS を Active Directory ドメインに参加させると、ACS では信頼関係のある他のドメインが可視化されます。デフォルトでは、ACS はそうした信頼ドメインすべてに対し、認証を許可します。Active Directory 展開と対話している間は、ACS を認証ドメインのサブセットに限定することもできます。認証ドメインを設定すると、特定のドメインを選択し、選択したドメインに対してのみ認証が実行されるようにできます。認証ドメインでは、参加ポイントで信頼されたすべてのドメインではなく、選択したドメインのユーザのみを認証するよう ACS に指示するので、セキュリティが向上します。また、認証ドメインでは検索範囲が制限される(着信したユーザ名または ID に一致するアカウントが検索される)ため、認証要求処理のパフォーマンスと遅延が改善されます。このことは、着信したユーザ名または ID にドメイン マークアップ(プレフィックスまたはサフィックス)が含まれていない場合、特に重要です。これらの理由から、認証ドメインを設定することをベスト プラクティスとして強く推奨します。

ACS インスタンスが Active Directory ドメインに参加していることを確認します。

ステップ 1 [Users and Identity Stores] > [External Identity Stores] > [Active Directory] を選択し、[Authentication Domains] タブをクリックします。

テーブルに、信頼ドメインのリストが表示されます。デフォルトでは、ACS はすべての信頼ドメインに対する認証を許可します。

ステップ 2 指定したドメインのみを許可するには、認証を許可するドメインの隣にあるチェックボックスをオンにし、[Enable Selected] をクリックします。

ステップ 3 [Save Changes] をクリックします。

[Authenticate] 列で、選択したドメインのステータスが「Yes」に変わります。

Active Directory の問題の診断

診断ツールは、各 ACS ノードで実行するサービスです。診断ツールを使用すると、Active Directory 展開を自動的にテストおよび診断したり、ACS が Active Directory を使用するときに機能やパフォーマンスの障害の原因となる可能性がある問題を検出するための一連のテストを実行したりすることができます。