Catalyst 6500 シリーズ スイッチ/Cisco 7600 シリーズ インターネット ルータ ネットワーク監視モジュール インストレーション コンフィギュレーション ノート

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月7日

章のタイトル: 概要

概要

この章では、Catalyst 6000シリーズ スイッチNetwork Analysis Module(NAM;ネットワーク監視モジュール)、NAMの機能および管理方法について説明します。具体的な内容は次のとおりです。

•![]() 「はじめに」

「はじめに」

•![]() 「NAMの機能」

「NAMの機能」

•![]() 「NAMの管理」

「NAMの管理」

•![]() 「前面パネル」

「前面パネル」

•![]() 「仕様」

「仕様」

はじめに

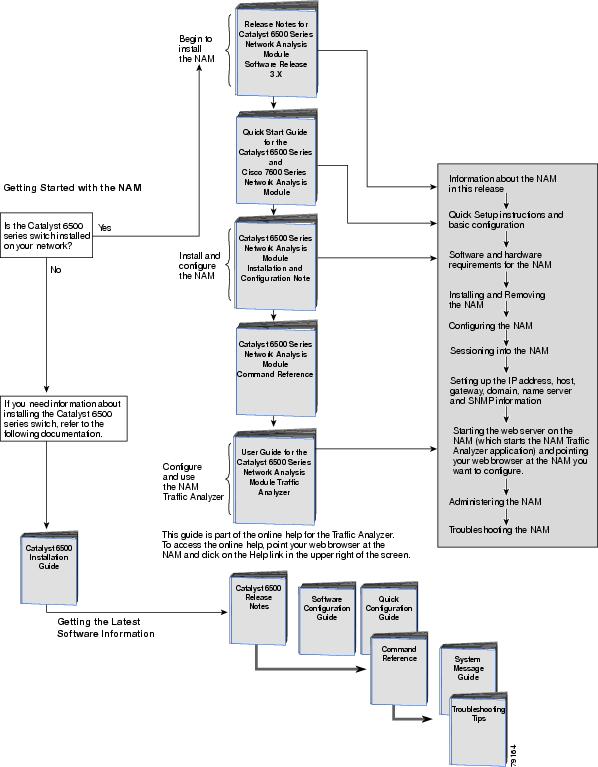

NAMの使用を開始する前に、以下のロードマップを参照してください。

NAMの機能

NAMは、Remote Monitoring(RMON)、スイッチド ネットワーク用のRMON拡張機能(SMON)、およびその他のManagement Information Base(MIB)を使用して、Catalyst 6500シリーズ スイッチおよびCisco 7600シリーズ インターネット ルータのネットワーク トラフィックのモニタと監視を行います( サポート対象のMIBオブジェクトを参照してください)。

NAMはリモート デバイスのNetFlowをモニタ、監視および表示し、次のRMONグループをサポートします。

NAMには、個々のイーサネット仮想LAN(VLAN)をモニタする機能もあります。この機能によってCatalyst 6500シリーズ、Cisco 7600シリーズおよびCatalyst 6000ファミリー スーパバイザ エンジンが提供する基本的なRMONサポートが拡張されます。

他のInternet Engineering Task Force(IETF)準拠RMONアプリケーションを使用することにより、リンク、ホスト、プロトコル、および応答時間に関する統計情報にアクセスできます。これらの情報は、キャパシティ プランニング、部門別アカウンティング、およびリアルタイムでのアプリケーション プロトコルのモニタリングに役立ちます。さらに、フィルタおよびキャプチャ バッファを使用してネットワークのトラブルシューティングを行うこともできます。

NAMは次のソースからのイーサネットVLANトラフィックを監視できます。

•![]() イーサネット、ファスト イーサネット、ギガビット イーサネット、トランク ポート、またはFast EtherChannel Switched Port Analyzer(SPAN;スイッチド ポート アナライザ)。

イーサネット、ファスト イーサネット、ギガビット イーサネット、トランク ポート、またはFast EtherChannel Switched Port Analyzer(SPAN;スイッチド ポート アナライザ)。

SPANおよびRSPANの詳細は、『 Catalyst 6500 Series Switch Software Configuration Guide 』の「Configuring SPAN and RSPAN」を参照してください。

•![]() NetFlow Data Export(NDE; NetFlowデータ エクスポート)。

NetFlow Data Export(NDE; NetFlowデータ エクスポート)。

NDEの詳細は、『 Catalyst 6500 Series Switch Software Configuration Guide 』を参照してください。

|

|

|

|

||

|---|---|---|---|---|

|

|

|

|

|

|

NAMにおけるSPANの使い方

WS-SVC-NAM-1プラットフォームにはSPANセッションの宛先ポートが1つあります。WS-SVC-NAM-2プラットフォームにはSPANおよびVACLセッションの宛先ポートが2つある可能性があります。NAMへの複数SPANセッションがサポートされていますが、ポートの宛先は別々にする必要があります。SPANのGUI(グラフィカル ユーザ インターフェイス)で使用するデフォルトのNAM宛先ポート名はDATA PORT 1およびDATA PORT 2です。CLI(コマンドライン インターフェイス)のSPANポート名を 表 1-2 に示します。

|

|

|

|---|---|

ポートはそれぞれ独立しています。1つのポートのトラフィックだけを読み込んで集合を作成することも、両方のポートからトラフィックを読み込んで集合を作成することもできます。また、VLANベースの集合も作成できます。その場合は、集合を読み込んだVLANに対応するポートのパケットを使用します。

SPANセッション

SPANセッションとは、宛先インターフェイスと送信元インターフェイスのセットが結合することです。SPANセッションの設定には、モニタするネットワーク トラフィックのタイプを指定するパラメータを使用します。SPANセッションを使用すると、1つまたは複数のインターフェイスやVLAN上のトラフィックをモニタして、入トラフィック、出トラフィックのいずれか一方または両方を宛先インターフェイスに送信できます。

個別または重複したSPAN送信元インターフェイスまたはVLANのセットを使って、6つまでSPANセッションを設定できます(入力が2つ、出力が4つ)。双方向のSPANセッションの場合は、入力セッションと出力セッションの両方を1つずつ数えます。スイッチ型とルーティング型のどちらのインターフェイスもSPANの送信元として設定できます。

SPANセッションは通常のスイッチ動作を干渉しません。イネーブルにしたSPANセッションはイベントやアクションに応じてアクティブにも非アクティブになります。アクティブ/非アクティブはSyslogメッセージで確認できます。show monitor sessionコマンドを実行するとSPANセッションの動作状態が表示されます。

宛先インターフェイス

宛先インターフェイスとは、SPANがモニタ用パケットを送信するスイッチ型またはルーティング型インターフェイスで、モニタ インターフェイスともいいます。宛先インターフェイスがアクティブになると、入ってくるトラフィックはディセーブルになります。入トラフィックを受信するようにSPAN宛先インターフェイスを設定することできません。インターフェイスは、SPANセッションで要求されたトラフィック以外は転送しません。

あるSPANセッションで宛先インターフェイスに指定されたインターフェイスを、別のSPANセッションの宛先インターフェイスにすることはできません。宛先インターフェイスに設定したインターフェイスを、送信元インターフェイスに設定することはできません。EtherChannelインターフェイスをSPAN宛先インターフェイスにすることはできません。

トランク インターフェイスをSPAN宛先インターフェイスに指定すると、そのインターフェイスでのトランキングを中止します。

送信元インターフェイス

送信元インターフェイスは、ネットワーク トラフィックの監視を受けるインターフェイスです。ユーザが指定するトラフィック タイプ(入力、出力、両方)を使って、1つのSPANセッションで1つまたは複数の送信元インターフェイスをモニタできます。トラフィック タイプはすべての送信元インターフェイスに使用できます。特定のSPANセッションの送信元からはすべて同じ方向に送信されます。

送信元インターフェイスは任意のVLANに設定できます。VLANを送信元として設定すると、指定したVLANのすべてのインターフェイスをSPANセッションの送信元インターフェイスにすることができます。トランク インターフェイスを送信元インターフェイスに設定したり、非トランク送信元インターフェイスと混在させることができます。ただし、宛先インターフェイスはカプセル化しないので、SPAN宛先インターフェイスからはカプセル化は見えません。

トラフィックのタイプ

入力側SPAN(Rx)は、送信元インターフェイスが受信したネットワークをコピーして宛先インターフェイスで監視します。出力側SPAN(Tx)は、送信元インターフェイスが送信したネットワーク トラフィックをコピーします。設定オプションに[both]を指定すると、送信元インターフェイスから宛先インターフェイスに送受信されたネットワーク トラフィックをコピーします。

VLANベースのSPAN

VLANベースのSPANは、1つまたは複数のVLANのネットワーク トラフィックを監視します。VLANベースのSPANは入SPAN、出SPANまたは両方に設定できます。送信元VLANのすべてのインターフェイスが、VLANベースSPANセッションの送信元インターフェイスになります。

VLANベースのSPANセッションでの注意事項を次に示します。

•![]() VLANベースのSPANセッションでは、トランク インターフェイスが送信元インターフェイスとして含まれます。

VLANベースのSPANセッションでは、トランク インターフェイスが送信元インターフェイスとして含まれます。

•![]() 入SPAN/出SPANの両方を設定したVLANベースのSPANセッションでは、同じVLAN上でパケットにスイッチが設定されている場合、SPAN宛先インターフェイスは2つのパケットを転送します。

入SPAN/出SPANの両方を設定したVLANベースのSPANセッションでは、同じVLAN上でパケットにスイッチが設定されている場合、SPAN宛先インターフェイスは2つのパケットを転送します。

•![]() VLANは消去されると、VLANベースSPANセッションの送信元リストから削除されます。

VLANは消去されると、VLANベースSPANセッションの送信元リストから削除されます。

•![]() 非アクティブなVLANをVLANベースのSPANに設定することはできません。

非アクティブなVLANをVLANベースのSPANに設定することはできません。

•![]() VLANの入力側をモニタ中に、スイッチが別のVLANからモニタ中のVLANにトラフィックをルーティングしても、そのトラフィックはモニタされません。SPAN宛先インターフェイスではこのトラフィックは認識されません。また、出力側をモニタ中のVLANから他のVLANにルーティングされたトラフィックはモニタされません。

VLANの入力側をモニタ中に、スイッチが別のVLANからモニタ中のVLANにトラフィックをルーティングしても、そのトラフィックはモニタされません。SPAN宛先インターフェイスではこのトラフィックは認識されません。また、出力側をモニタ中のVLANから他のVLANにルーティングされたトラフィックはモニタされません。

SPANトラフィック

マルチキャストおよびBridge Protocol Data Unit(BPDU;ブリッジ プロトコル データ ユニット)のパケットを含むすべてのネットワーク トラフィックは、SPANを使用してモニタできます。

一部のSPAN設定では、同じ送信元パケットの複数のコピーがSPAN宛先インターフェイスに送信されます。たとえば、双方向(入力側と出力側の両方の)SPANセッションにはソースa1とa2が設定され、宛先インターフェイスにはd1が設定されます。パケットがa1からスイッチを入力し、a2にスイッチが適用されると、着信するパケットも発信するパケットも宛先インターフェイスd1に送信されますが、どちらのパケットも同じものになります(ただしレイヤ3でrewriteアクションが発生すると別のパケットになります)。

NAMにおけるVACLの使い方

VACLとは、WANインターフェイスまたはVLANからNAMのデータ ポートにトラフィックを転送する方法です。同じ目的のためにSPANを使う場合の代わりになる機能です。WS-X6380-NAMでは、VACLデータ監視機能はサポートされていません。

VACLには2つのタイプがあります。ブリッジまたはルーティングされたVLANパケットをすべてキャプチャするタイプと、ブリッジまたはルーティングされたVLANパケットからサブセットを選択してキャプチャするタイプです。Catalystオペレーティング システムのVACLを使った場合、VLANパケットしかキャプチャできません。これは、スイッチ上のVLANに最初からルーティングまたはブリッジされているためです。

VACLは、VLAN内でブリッジされているすべてのパケット、VLANまたはWANインターフェイスにルーティングされているすべてのパケット、あるいはVLANまたはWANインターフェイスからルーティングされているすべてのパケットにアクセス制御を提供できます。ただしWANインターフェイスについてはリリース12.1(13)E以降しか対応していません。通常のCisco IOS規格や拡張ACLはルータ インターフェイス専用に設定されており、ルーティングされたパケットにだけ適用されますが、VACLはすべてのパケットに適用でき、任意のVLANまたはWANインターフェイスに適用できます。VACLはハードウェアで処理されます。

VACLはCisco IOS ACLを使用します。VACLは、ハードウェアでサポートされないCisco IOS ACLフィールドを無視します。標準および拡張Cisco IOS ACLは、パケットを分類するために使用します。分類されたパケットは、アクセス制御(セキュリティ)、暗号化、Policy-Based Routing(PBR;ポリシー ベース ルーティング)などさまざまな機能の対象になります。標準および拡張Cisco IOS ACLはルータ インターフェイス専用に設定され、ルーティングされたパケットに適用されます。

VLAN上にVACLが設定されると、VLANに届くすべてのパケットは、ルーティングされたものであれブリッジされたものであれ、VACLでチェックします。パケットはスイッチ ポートからVLANに届く場合と、ルーティング後にルータ ポートから届く場合があります。Cisco IOS ACLとは異なり、VACLには入力や出力の方向が定義されていません。

VACLには、順番の決まったAccess Control Entry(ACE;アクセス制御エントリ)のリストがあります。ACEにはパケットの内容に対応する多数のフィールドがあります。フィールドには関連付けたビット マスクを含めることができ、どのビットが関連しているかがわかります。ACEにはアクションが関連付けられており、一致した場合にシステムからパケットに対して行う内容が指定されています。アクションは機能に依存しています。Catalyst 6500ファミリ スイッチは、次の3種類のハードウェアのACEをサポートしています。IP、IPX、MACレイヤ トラフィックです。WANインターフェイスに適用されるVACLはIPトラフィックだけをサポートします。VACLはIPおよびIPXプロトコルのレイヤ3アドレスをベースにしたアクセス制御を提供します。サポートされていないプロトコルは、MACアドレスからアクセスが制御されます。MAC VACLを使ってIPまたはIPXアドレスをアクセス制御することはできません。

VACLを設定してVLANに適用した場合、VLANに届くすべてのパケットをVACLでチェックします。VACLをVLANに適用し、ACLをVLANのルーテッド インターフェイスに適用した場合、VLANに届くパケットはまずVACLでチェックされます。結果がpermitであれば、次に入力ACLでチェックされ、その後ルーテッド インターフェイスで処理されます。このパケットが別のVLANにルーティングされた場合、まずルーテッド インターフェイスに適用された出力ACLでチェックされ、結果がpermitであれば、宛先VLANに設定されたVACLが適用されます。VACLがパケット タイプに設定され、そのタイプのパケットとVACLが一致しなければ、デフォルトのアクションはdenyです。

•![]() VACLとContext-Based Access Control(CBAC;コンテキスト ベースのアクセス制御)は同じインターフェイスに設定できません。

VACLとContext-Based Access Control(CBAC;コンテキスト ベースのアクセス制御)は同じインターフェイスに設定できません。

•![]() TCP InterceptとReflexive ACLが同じインターフェイスに設定されている場合、VACLのアクションが優先されます。

TCP InterceptとReflexive ACLが同じインターフェイスに設定されている場合、VACLのアクションが優先されます。

•![]() Internet Group Management Protocol(IGMP)パケットはVACLでチェックされません。

Internet Group Management Protocol(IGMP)パケットはVACLでチェックされません。

Cisco IOSソフトウェアでVACLを設定する方法の詳細は『 Network Analysis Module for Catalyst 6500 Series and Cisco 7600 Series Command Reference 』を参照してください。Catalystオペレーティング システムでセキュリティACLを設定する方法の詳細は、『 Catalyst 6500 Series Software Configuration Guide 』および『 Catalyst 6500 Series Command Reference 』を参照してください。

NAMにおけるNDEの使い方

リモート デバイスをNAMのNDEデータ ソースとして使用するには、NAMのUDPポート3000にNDEパケットをエクスポートするようにリモート デバイスを設定します。デバイスはインターフェイスごとに設定する必要があります。WebアプリケーションUIに、NDEデバイスを指定するための画面が追加されています。NDEデバイスはIPアドレスで区別できます。デフォルトでは、スイッチのローカル スーパバイザ エンジンは常にNDEデバイスとして使用できます。

この時点でIPアドレスとコミュニティ ストリングを指定すると、追加のNDEデバイスが定義できます。コミュニティ ストリングは省略可能です。コミュニティ ストリングは、インターフェイス用に便利なテキスト形式の文字列をリモート デバイスにアップロードして、NetFlowレコードでモニタするために使用します。

このリリースには、リモートNDEデバイス上のさまざまなインターフェイスを区別する機能があります。この機能を使うと、同じフローを単純に同じ集合にまとめるのではなく、各リモートNDEデバイス上のインターフェイスのグループを概念データ ソースにまとめることができます。

1つ1つのインターフェイスをそれぞれのリモート デバイス上で区別したうえに双方向のものまで区別しようとすると、データ ソースの数は膨大になり管理できなくなってしまいます。概念データ ソースを使えば柔軟に対応できるようになり、あらゆる方向のインターフェイスをたった1つの概念データ ソースにまとめることができます。

また、デバイスのインターフェイスごとに個別の概念データ ソースを作成することもできます。多くの場合、たくさんの「単純なフロー パス」を組み合わせて1つの概念データ ソースを作成できます。それぞれのフロー パスには、入力方向、出力方向または双方向のインターフェイスが1つしかない場合もあります。

概念データ ソースを作成してフロー パスを割り当てる場合は、次のような制約があります。

•![]() フロー パスの入力インターフェイスに指定したインターフェイスを、同じデバイスの他の概念データ ソースの入力インターフェイスに指定することはできません。また、同じ概念データ ソースの別のフロー パスの入力インターフェイスに指定することもできません。

フロー パスの入力インターフェイスに指定したインターフェイスを、同じデバイスの他の概念データ ソースの入力インターフェイスに指定することはできません。また、同じ概念データ ソースの別のフロー パスの入力インターフェイスに指定することもできません。

•![]() フロー パスの出力インターフェイスに指定したインターフェイスを、同じデバイスの他の概念データ ソースの出力インターフェイスに指定することはできません。また、同じ概念データ ソースの別のフロー パスの出力インターフェイスに指定することもできません。

フロー パスの出力インターフェイスに指定したインターフェイスを、同じデバイスの他の概念データ ソースの出力インターフェイスに指定することはできません。また、同じ概念データ ソースの別のフロー パスの出力インターフェイスに指定することもできません。

•![]() フロー パスの双方向インターフェイスに指定したインターフェイスを、同じデバイスの他の概念データ ソースの双方向インターフェイスに指定することはできません。また、同じ概念データ ソースの別のフロー パスの双方向インターフェイスに指定することもできません。

フロー パスの双方向インターフェイスに指定したインターフェイスを、同じデバイスの他の概念データ ソースの双方向インターフェイスに指定することはできません。また、同じ概念データ ソースの別のフロー パスの双方向インターフェイスに指定することもできません。

NAMの管理

NAMを管理および制御するには、NAMに組み込まれたWebベースのNAM Traffic Analyzerアプリケーション(NAMからWebブラウザを起動)、またはCiscoWorksにバンドルされているようなSNMP(簡易ネットワーク管理プロトコル)管理アプリケーションのいずれか一方または両方を使用します。

NAM Traffic Analyzerアプリケーションを使用すると、Webブラウザを通じてNAMのデータ/音声トラフィック管理機能およびモニタ機能にアクセスできます。NAM Traffic Analyzerアプリケーションを使用するには、最初にCLIを使用してNAMの基本設定を行う必要があります。その後は、1つのコマンドでNAM Traffic Analyzerアプリケーションを起動できるようになります。

NAM Traffic Analyzerを使用して、次の作業を行うことができます。

セキュリティを強化するには、NAM Traffic Analyzerアプリケーションを使用して、NAMがリモートTACACS+サーバを使用するように設定します。TACACS+サーバを使用してWebベース ユーザの認証および許可を行うことができます。また、NAM上のローカル データベースを使用してセキュリティを確保することもできます。

Cisco NetScout nGenius Real-Time Monitor(RTM)などのSNMP管理アプリケーションを使用して、NAMを管理することもできます。RTMの詳しい使用方法については、CiscoWorksのマニュアルまたは次のURLを参照してください。

http://www.Cisco.com/univercd/cc/td/doc/product/lan/cat6000/fam_mod/rel2_1_2/ol_2428.htm

RMONおよびSNMPエージェント サポートを使用するには、CLIを使用してNAMを設定します。

すでにスイッチ上でNAMを設定し稼働させていて、NAMの使用手順を熟知している場合は、 ip http server enable CLIコマンドを入力してブラウザでNAM Traffic Analyzerを起動し、NAM Traffic Analyzerアプリケーションの使用を開始できます。

Traffic Analyzerアプリケーションについての詳細は、『 User Guide for the Network Analysis Module Traffic Analyzer 』Relaeas 3.1 を参照してください。

NAMの新機能

VACLを使用した6500/7600 WANインターフェイスのモニタリング

VACLを使用して、NAMにモニタリング用のパケットを送信します。VACLキャプチャ サポートがNAM-1およびNAM-2のWANカードで使用できます。またNetFlowもWANトラフィックの情報の一部を提供します。NAMはこれらのデータ ソースを利用し、WANトラフィックがアプリケーションレベルで確認できます。具体的な内容は次のとおりです。

•![]() NAMは、Catalyst 6500シリーズ スイッチおよびCisco 7600インターネット ルータ上のWANおよびLANインターフェイスからVACLキャプチャを使用して取り込んだトラフィックを受け入れます。Policy Feature Card(PFC;ポリシー フィーチャ カード)またはPFC2カードをスイッチに搭載しておく必要があります。VACLキャプチャはNAM-1およびNAM-2でのみ利用できます。WS-X6380-NAMではサポートされていません。VACLは、Cisco IOSリリース12.1(13)E以上またはCatalyst 6500シリーズ オペレーティング システム リリース7.5以上のNAMでサポートされます。

NAMは、Catalyst 6500シリーズ スイッチおよびCisco 7600インターネット ルータ上のWANおよびLANインターフェイスからVACLキャプチャを使用して取り込んだトラフィックを受け入れます。Policy Feature Card(PFC;ポリシー フィーチャ カード)またはPFC2カードをスイッチに搭載しておく必要があります。VACLキャプチャはNAM-1およびNAM-2でのみ利用できます。WS-X6380-NAMではサポートされていません。VACLは、Cisco IOSリリース12.1(13)E以上またはCatalyst 6500シリーズ オペレーティング システム リリース7.5以上のNAMでサポートされます。

•![]() VACLまたはNetFlowから取り込んだWANトラフィック上のアプリケーション層までの統計情報が提供されます。この情報は、物理WANポート(たとえばポート アダプタ上の特定のT1またはOC3接続)または論理WANインターフェイス(たとえばチャネライズドT3上の個別チャネル)ごとにフィルタリングできるように構成されています。

VACLまたはNetFlowから取り込んだWANトラフィック上のアプリケーション層までの統計情報が提供されます。この情報は、物理WANポート(たとえばポート アダプタ上の特定のT1またはOC3接続)または論理WANインターフェイス(たとえばチャネライズドT3上の個別チャネル)ごとにフィルタリングできるように構成されています。

NDEを使用したリモート ルータおよびスイッチからのWANモニタリング

NAMでNDEパケットを受け入れることができるようになりました。これはルータおよびスイッチで生成された特別な形式のパケットで、外部デバイスやローカル スーパバイザ エンジンが送信元となってこれらのデバイスを通過したフローのトラフィック レベルが確認できます。また、NDEソースの異なるインターフェイス上のトラフィックを識別し個別のデータ ソースとしてモニタする機能も加わりました。

•![]() NAMは外部スイッチおよびルータからNetFlow情報を受け取り、これらのリモート デバイスに向かうトラフィックがアプリケーション レベルで確認できます。

NAMは外部スイッチおよびルータからNetFlow情報を受け取り、これらのリモート デバイスに向かうトラフィックがアプリケーション レベルで確認できます。

•![]() NAMは、L3-L7の情報を提供するルータからNetFlowデータを受信し監視します。

NAMは、L3-L7の情報を提供するルータからNetFlowデータを受信し監視します。

•![]() NAMのこのリリースでは、NDEバージョン1、バージョン5、バージョン6、バージョン7、バージョン8、バージョン8送信元プレフィクス、バージョン8宛先プレフィクス、バージョン8プロトコルポート、バージョン8プレフィクス集計をサポートします。

NAMのこのリリースでは、NDEバージョン1、バージョン5、バージョン6、バージョン7、バージョン8、バージョン8送信元プレフィクス、バージョン8宛先プレフィクス、バージョン8プロトコルポート、バージョン8プレフィクス集計をサポートします。

•![]() それぞれのリモートNetFlowセッションは、特定のルータまたはスイッチの情報を分離するフィルタリング機能を使って区別されます。

それぞれのリモートNetFlowセッションは、特定のルータまたはスイッチの情報を分離するフィルタリング機能を使って区別されます。

•![]() NAMは、現在RMON2で提供されている統計情報のほかに、送信元および宛先ポート(物理インターフェイス、サブインターフェイス)に関連するNDEレコード情報も表示します。

NAMは、現在RMON2で提供されている統計情報のほかに、送信元および宛先ポート(物理インターフェイス、サブインターフェイス)に関連するNDEレコード情報も表示します。

•![]() NAMソフトウェアのこれまでのリリースでは、NetFlowデータ ソース上にRMON2ホスト、RMON2マトリクス、RMON2プロトコルの分散集合が作成できました。このリリースでは、任意またはすべての概念データ ソース上でDSMONホスト、DSMONマトリクス、DSMONプロトコルの分散集合が作成できます。

NAMソフトウェアのこれまでのリリースでは、NetFlowデータ ソース上にRMON2ホスト、RMON2マトリクス、RMON2プロトコルの分散集合が作成できました。このリリースでは、任意またはすべての概念データ ソース上でDSMONホスト、DSMONマトリクス、DSMONプロトコルの分散集合が作成できます。

履歴レポート

•![]() リアル タイム データの履歴をモニタ画面に表示します。レポートは、履歴情報やパフォーマンス分析が必要な主な分野を扱っています。その場で履歴画面をモニタに表示し、リアル タイム データと比較して異常を検出します。

リアル タイム データの履歴をモニタ画面に表示します。レポートは、履歴情報やパフォーマンス分析が必要な主な分野を扱っています。その場で履歴画面をモニタに表示し、リアル タイム データと比較して異常を検出します。

•![]() 定義済みレポート ― あらかじめレポートを定義してからデータを表示します。履歴データを利用する前に、収集内容や発生頻度を指定できます。月間利用度の解析、異常の検出などのレポートが作成できます。

定義済みレポート ― あらかじめレポートを定義してからデータを表示します。履歴データを利用する前に、収集内容や発生頻度を指定できます。月間利用度の解析、異常の検出などのレポートが作成できます。

•![]() リアル タイム動向 ― リアル タイムのデータをグラフ形式で表示するレポートです。データの変化を画面で確認できます。

リアル タイム動向 ― リアル タイムのデータをグラフ形式で表示するレポートです。データの変化を画面で確認できます。

VLANトラフィックの統計情報

•![]() CatalystスイッチまたはルータのSMON MIBを使用して、スイッチまたはルータのすべてのVLAN利用状況に関する統計情報を提供します。

CatalystスイッチまたはルータのSMON MIBを使用して、スイッチまたはルータのすべてのVLAN利用状況に関する統計情報を提供します。

•![]() NAM-2の二重SPANポートにより、ユーザはデータ ソースを混在させることができます。このほかにもさまざまな使い方があります。

NAM-2の二重SPANポートにより、ユーザはデータ ソースを混在させることができます。このほかにもさまざまな使い方があります。

複数のNAM設定サポート

オンライン マニュアルの拡張

•![]() 使いやすい印刷機能により、指定した画面、表およびグラフが印刷できるようになりました。

使いやすい印刷機能により、指定した画面、表およびグラフが印刷できるようになりました。

•![]() モニタ画面にパーセンテージや統計情報が追加され、送信トラフィックの各エントリの利用合計やパーセンテージが表示されるようになりました。

モニタ画面にパーセンテージや統計情報が追加され、送信トラフィックの各エントリの利用合計やパーセンテージが表示されるようになりました。

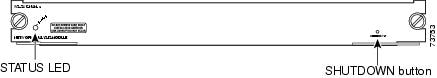

前面パネル

NAMの前面パネル(図 1-1)には、STATUS LEDとSHUTDOWNボタンが1つずつあります。

STATUS LED

STATUS LEDは、NAMの動作状態を表します( 表 1-3 を参照)。

|

|

|

|---|---|

SHUTDOWNボタン

NAMハードディスクの損傷を防ぐには、NAMを正しくシャットダウンした後にシャーシからNAMを取り外すか、または電源を切断する必要があります。このシャットダウン手順は通常、スーパバイザ エンジンCLIプロンプトまたはNAM CLIプロンプトでコマンドを入力して開始します。

NAMがこれらのコマンドに正常に応答しない場合は、前面パネルのSHUTDOWNボタンを使用してシャットダウン手順を開始します。

シャットダウン手順の完了には、数分かかることがあります。NAMがシャットダウンすると、STATUS LEDが消灯します。

仕様

表 1-4 に、NAMの仕様を示します。

|

|

|

|---|---|

フィードバック

フィードバック