概要

このドキュメントでは、Secure Network Analytics統合のSecureXモジュールエラーをトラブルシューティングする方法について説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- Secure Network Analytics(SNA)コンソール

- Secure Network Analyticsを導入すると、セキュリティイベントとアラームが予想どおりに生成されます

- SNAコンソールは、Ciscoクラウドへのアウトバウンド接続が可能である必要があります。

- 北米のクラウド

| api-sse.cisco.com |

port 443 |

| visibility.amp.cisco.com |

port 443 |

| securex.us.se curity.cisco.com |

port 443 |

-

- EUクラウド

| api.eu.ss e.itd.cisco.com |

port 443 |

| visibility.eu.am p.cisco.com |

port 443 |

| securex.eu.se curity.cisco.com |

port 443 |

- アジア(APJC)クラウド

| api.eu.ss e.itd.cisco.com |

port 443 |

| visibility.apjc.amp.cisco.com |

port 443 |

| securex.apjc.security.cisco.com |

port 443 |

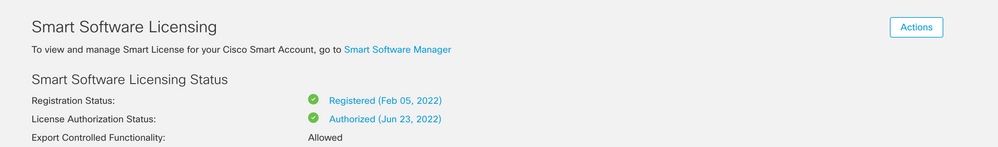

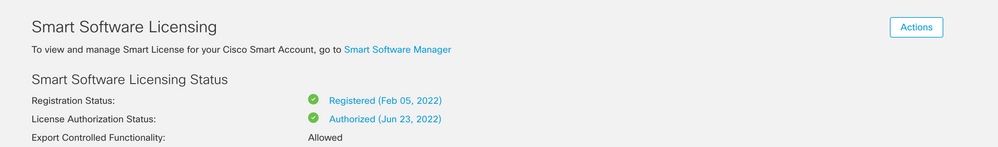

- SNAがSmart Licensingに登録されています。図に示すように、[Central Management] > [Smart Licensing] に移動します。

- SecureX製品に使用するのと同じスマートアカウント/仮想アカウントを使用することをお勧めします

- SecureXにアクセスするためのアカウントがあります。SecureXおよび関連ツールを使用するには、使用する地域クラウドのアカウントが必要です

注:お客様または組織がすでにリージョナルクラウドのアカウントを持っている場合は、既存のアカウントを使用してください。新しいファイルを作成しないでください。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアのバージョンに基づいています。

- Cisco Security Services Exchange(SSE)コンソール

- Secure Network Analytics v7.2.1以降

- SecureXコンソール

注:変更を実行するには、すべてのコンソールのアカウントに管理者権限が必要です。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

Cisco SecureXは、シスコのクラウド内のプラットフォームで、検出、調査、 複数の製品から集約されたデータを分析し、脅威に対応し、 出典. この統合により、Secure Network Analytics(以前のバージョン)でこれらのタスクを実行できます Stealthwatch):

- SecureXでSecure Network Analytics(Stealthwatchとして表示)タイルを使用する 主要な運用メトリックを監視するダッシュボード

- SecureXメニューを使用して、他のシスコセキュリティおよびサードパーティにピボットします。 統合

- SecureXリボンへのアクセスを提供する

- Cisco SecureX脅威対応にSecure Network Analyticsアラームを送信する (旧Cisco Threat Response)Private Intelligence Store

- SecureXがSecure Network Analyticsからセキュリティイベントを要求して、 脅威対応ワークフローの調査コンテキスト

最新の『SecureX and Secure Network Analytics Integration Guide(SecureXとSecure Network Analyticsの統合ガイド)』ここを参照してください。

Secure Network Analyticsモジュールのエラー

このドキュメントは、Secure Network Analytics統合モジュールで次のエラーメッセージが表示された場合のトラブルシューティングに役立ちます。

"Module Error: Stealthwatch Enterprise remote-server-error: {:error (not (map? a-java.lang.String))} [:invalid-server-response]"

"There was an unexpected error in the module"

SNA CLIログイン方式

SSH経由でSNA CLIにログインするには、2つのユーザロールがあります

デバイスのIPアドレスとルートユーザロールを使用して、SSH経由でログインする必要があります。(sysadminユーザロールとして制限されたアクションがあります)

トラブルシュート

注:このドキュメントで説明するトラブルシューティングは、Cisco TACエンジニアが実行し、監視する必要があります。Cisco TACサポートチームから適切なサポートを受けるには、サービスリクエストをオープンしてください。

SSEおよびCTRサービスの再起動

ステップ 1:SecureX SNAモジュールがいずれかのエラーメッセージをトリガーした場合は、SSH経由でルートユーザとしてSNAデバイスにログインします。

ステップ 2:次のコマンドを実行して、sse-connectorサービスとctr-integrationサービスを再起動します。

docker restart svc-sse-connector

docker restart svc-ctr-integration

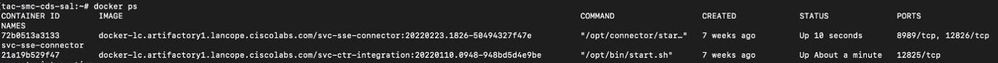

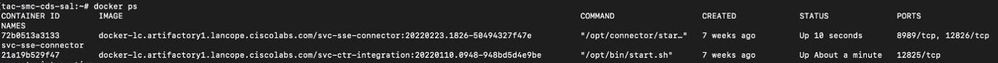

ステップ 3:サービスのステータスを確認するには、次のコマンドを実行します。

docker ps

図に示すように、サービスはUPステータスを示す必要があります(また、サービスが開始/再始動されるとステータス時間が変化することも確認できます)。

ステップ 4:SecureXポータルのSNAモジュールタイルを更新すると、ダッシュボードに適切なSNAデータが表示されます。

SMCのFQDNの設定

sse-connectorサービスとctr-integrationサービスを再起動しても問題が解決しない場合は、ロケーション/lancope/var/logs/containersに移動して、次のコマンドを実行します。

cat the svc-sse-connector.log

ログに次のエラーメッセージが表示されるかどうかを確認します。

docker/svc-sse-connector[1193]: time="2021-05-26T09:19:20.921548198Z" level=info msg="[FlowID:

;MsgID:

] HTTP command [/ctr/health] with cmdID [

] failed: Post https://X.X.X.X/ctr/health: x509: cannot validate certificate for X.X.X.X because it doesn't contain any IP SANs"

行が存在する場合、このエラーを修正するにはdocker-compose.ymlファイルを編集する必要があります。

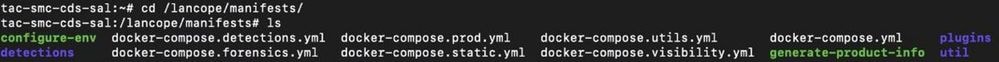

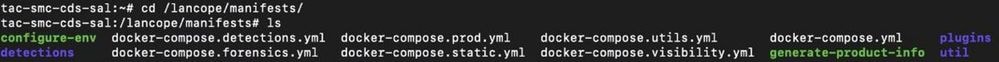

ステップ 1:次の図に示すように、/lancope/manifests/ パスに移動し、docker-compose.yml ファイルを見つけます。

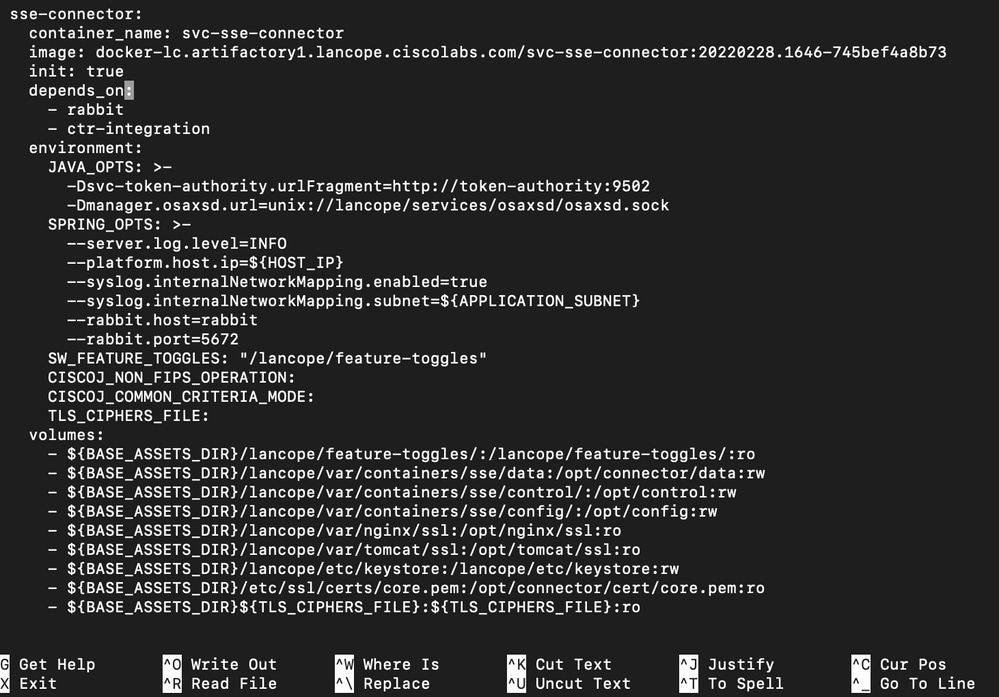

ステップ 2:docker-compose.yml ファイルを編集するには、次のコマンドを実行します。

cat docker-compose.yml

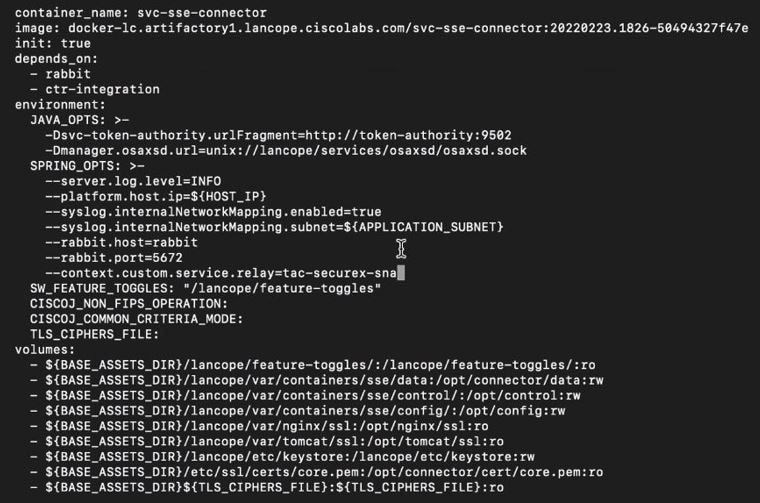

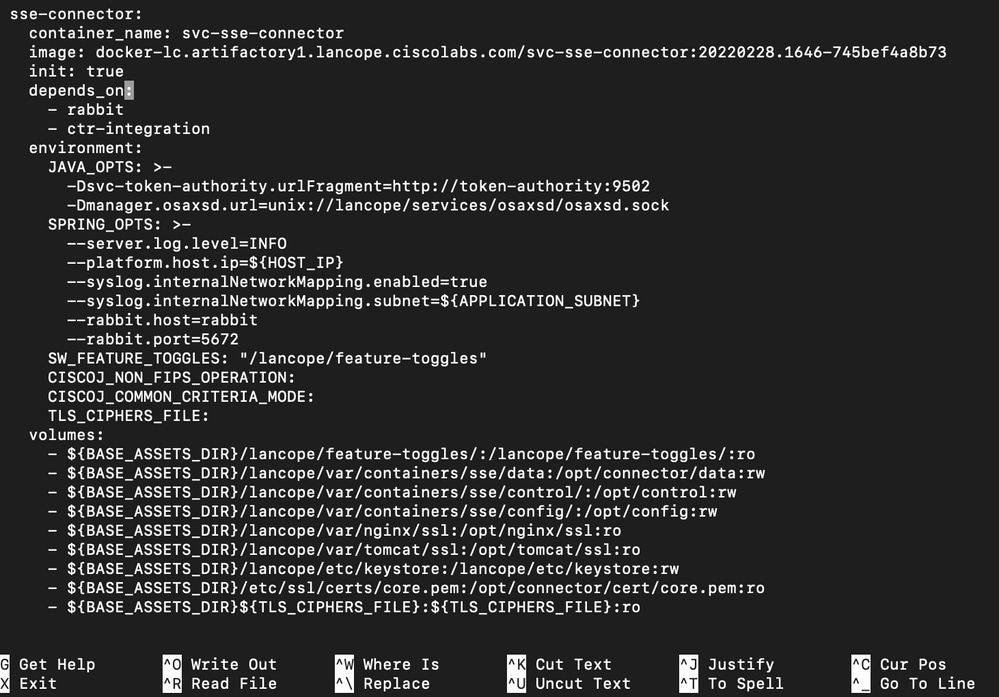

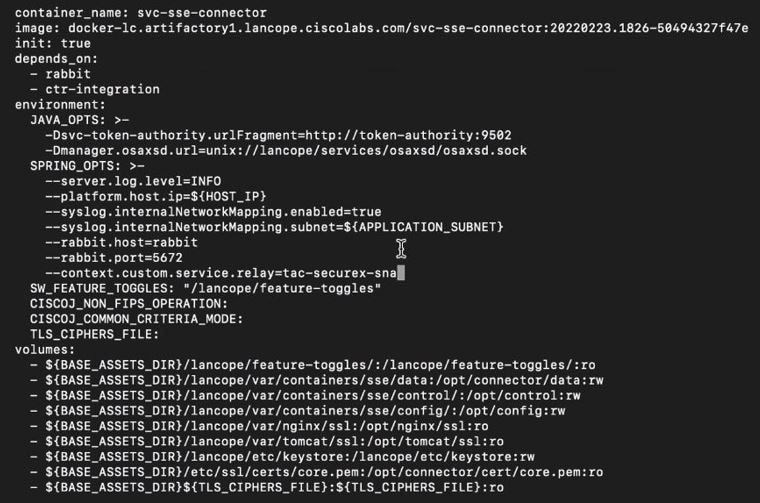

次の図に示すように、コンテナsse-connectorの詳細を検索するために、任意の方法(NanoまたはVim)を使用して編集できます。

ステップ 3:SPRING_OPTS行に移動し、次のコマンドラインを追加します。

--context.custom.service.relay=smc_hostname

smc_hostnameは、次の図に示すように、SNAのFQDNです。

ステップ 4:新しい変更を保存し、次のコマンドを実行します。

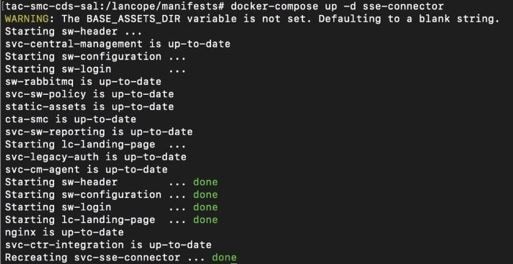

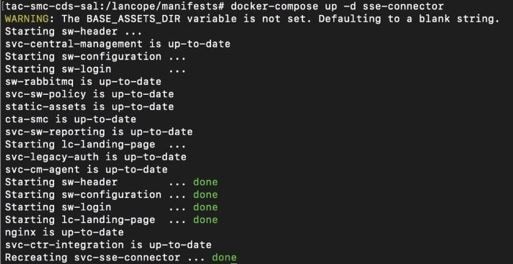

docker-compose up -d sse-connector

適切なSNAの詳細を含むdocker-compose.ymlファイルが再作成されます。次の図に示すように、出力にはdoneステータスが表示される必要があります。

確認

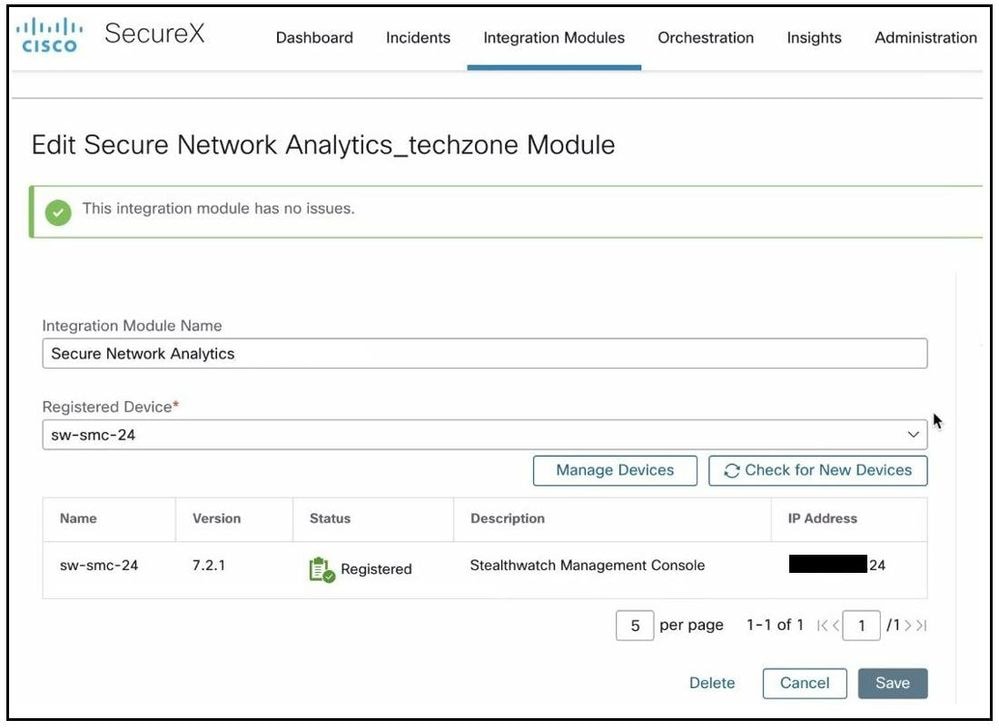

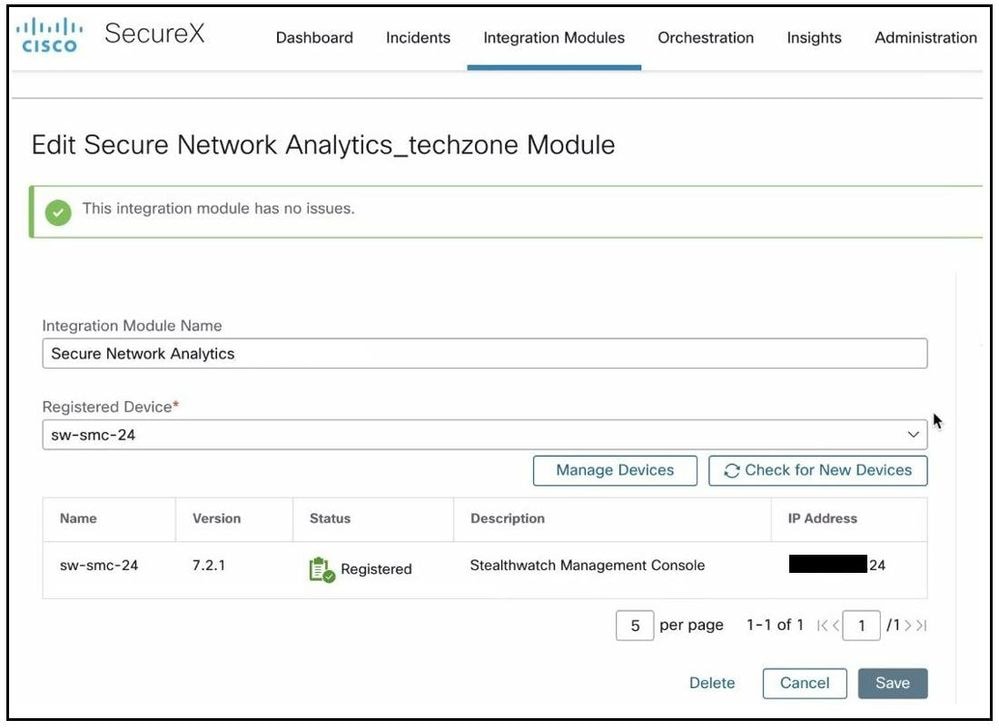

図に示すように、SecureXポータルから、SNAデバイスが正しく登録され、モジュールに問題がないことを確認します。

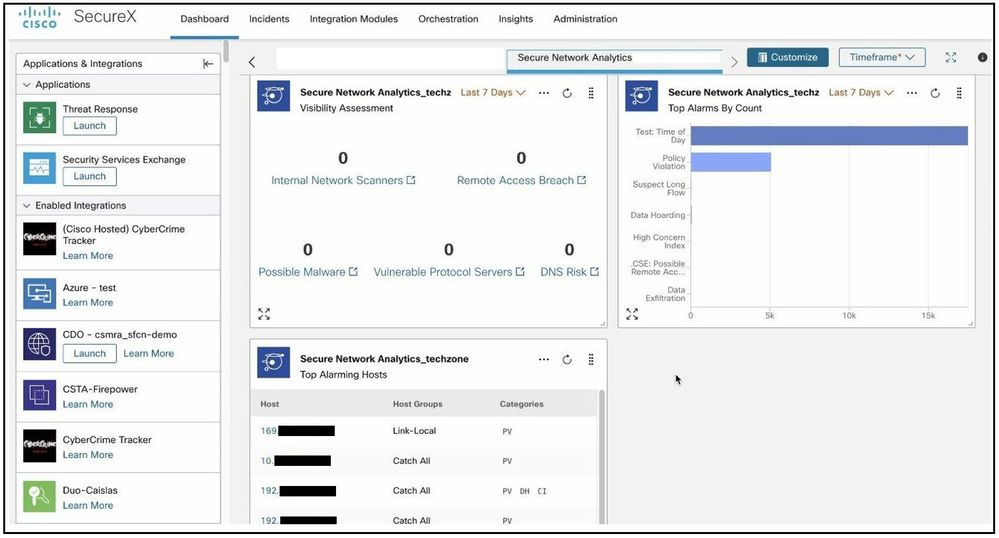

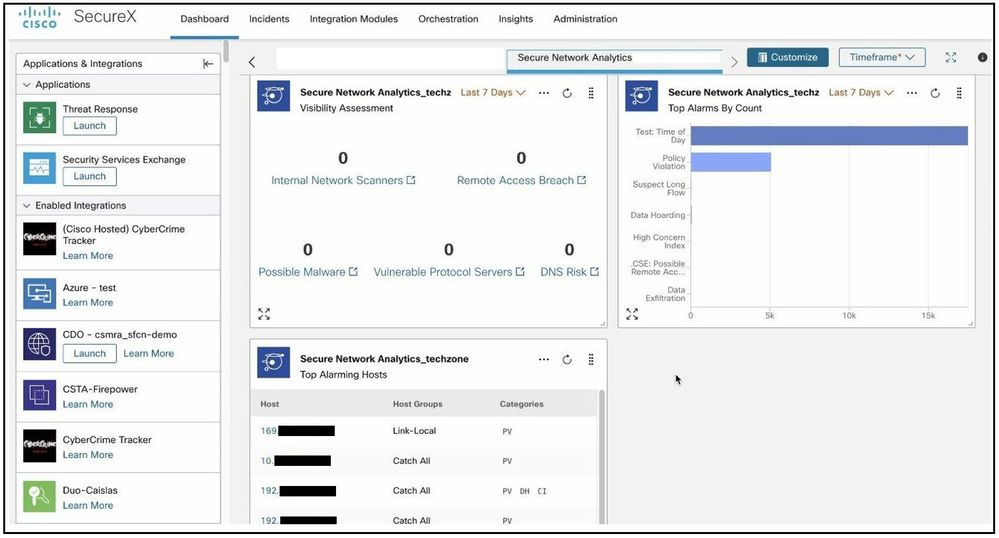

SNAモジュールのタイルを更新すると、図に示すように、ダッシュボードが適切なSNAデータの表示を開始します。

関連情報

フィードバック

フィードバック