さまざまなシスコおよびシスコ以外のデバイスの TACACS+ および RADIUS 属性の設定例

内容

はじめに

このドキュメントでは、さまざまなシスコ製品およびシスコ以外の製品が認証、許可、アカウンティング(AAA)サーバから受信する属性をまとめています。この場合、AAAサーバはアクセスコントロールサーバ(ACS)です。ACS は、これらの属性をシェル プロファイル(TACACS+)または許可プロファイル(RADIUS)の一部として Access-Accept とともに送信できます。

このドキュメントでは、カスタム属性をシェル プロファイルおよび許可プロファイルに追加する方法の詳細な手順について説明します。また、デバイスおよびデバイスに AAA サーバから返される TACACS+ および RADIUS 属性のリストを提供します。これらにはすべて例が示されます。

このドキュメントで提供される属性のリストは、完全または正式なものではなく、このドキュメントを更新せずに変更される可能性があります。

前提条件

要件

このドキュメントに関する固有の要件はありません。

使用するコンポーネント

このドキュメントの情報は、ACS バージョン 5.2/5.3 に基づくものです。

表記法

ドキュメント表記の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

シェル プロファイルの作成(TACACS+)

シェル プロファイルは、TACACS+ ベース アクセスの基本許可コンテナです。Access-Acceptで返されるTACACS+属性および属性値は、Cisco® IOS特権レベル、セッションタイムアウト、およびその他のパラメータに加えて、指定できます。

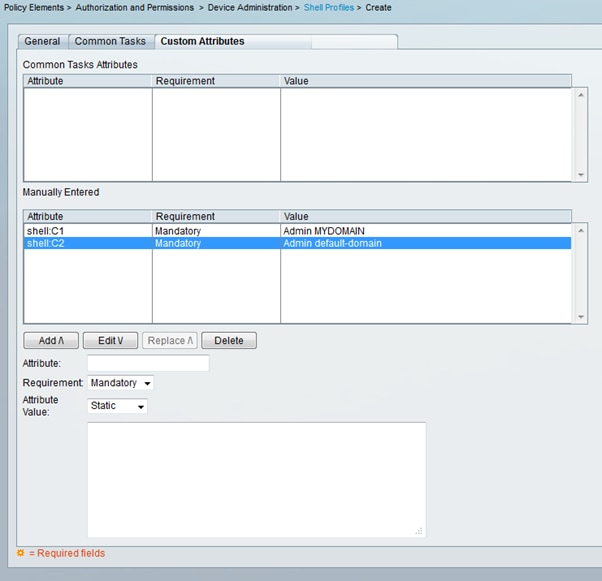

カスタム属性を新しいシェル プロファイルに追加するには、次のコマンドを入力します。

-

ACS インターフェイスにログインします。

-

[Policy Elements] > [Authorization and Permissions] > [Device Administration] > [Shell Profiles] に移動します。

-

[Create] ボタンをクリックします。

-

シェル プロファイルに名前を付けます。

-

[Custom Attributes] タブをクリックします。

-

属性名を [Attribute] フィールドに入力します。

-

[Requirement] ドロップダウン リストから [Mandatory] または [Optional] を選択します。

-

属性値のドロップダウンを [Static] の設定のままにします。値がスタティックの場合、次のフィールドに値を入力できます。値が動的の場合、属性を手動で入力することはできません。属性は、いずれかのアイデンティティストアの属性にマッピングされます。

-

最後のフィールドに属性の値を入力します。

-

[Add] ボタンをクリックして、テーブルにエントリを追加します。

-

必要なすべての属性について設定を繰り返します。

-

画面下部の [Submit] ボタンをクリックします。

設定例

デバイス:アプリケーションコントロールエンジン(ACE)

属性: shell:<context-name>

値: <Role-name> <domain-name1>

使用法:役割とドメインは空白文字で区切られます。ユーザ(例:USER1)がコンテキスト(例:C1)にログインしたときに、ロール(例:ADMIN)とドメイン(例:MYDOMAIN)がユーザに割り当てられるように設定できます。

許可プロファイルの作成(RADIUS)

許可プロファイルは、RADIUS ベース アクセスの基本許可コンテナです。VLAN、Access Control List(ACL)およびその他のパラメータのほか、Access-Accept と返される RADIUS 属性および属性値を指定できます。

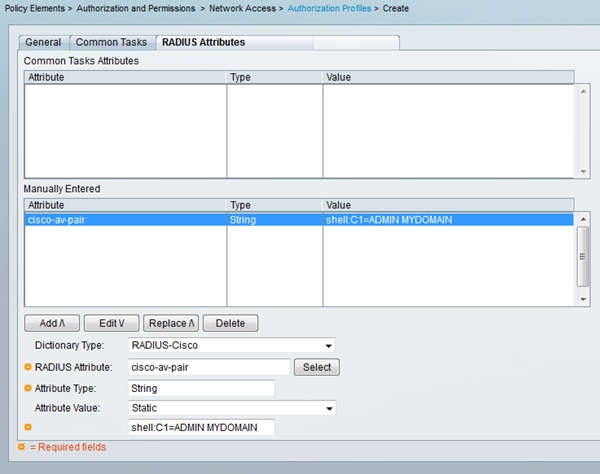

カスタム属性を新しい許可プロファイルに追加するには、次のコマンドを入力します。

-

ACS インターフェイスにログインします。

-

[Policy Elements] > [Authorization and Permissions] > [Network Access] > [Authorization Profiles] に移動します。

-

[Create] ボタンをクリックします。

-

許可プロファイルに名前を付けます。

-

[RADIUS Attributes] タブをクリックします。

-

[Dictionary Type] ドロップダウン メニューからディクショナリを選択します。

-

[RADIUS Attribute] フィールドで属性を選択するには、[Select] ボタンをクリックします。新しいウィンドウが表示されます。

-

使用可能な属性を確認し、選択して、[OK] をクリックします。[Attribute Type] の値は、デフォルトで、選択した属性に基づいて、設定されます。

-

属性値のドロップダウンを [Static] の設定のままにします。値がスタティックの場合、次のフィールドに値を入力できます。値が動的の場合、属性を手動で入力することはできません。属性は、いずれかのアイデンティティストアの属性にマッピングされます。

-

最後のフィールドに属性の値を入力します。

-

[Add] ボタンをクリックして、テーブルにエントリを追加します。

-

必要なすべての属性について設定を繰り返します。

-

画面下部の [Submit] ボタンをクリックします。

設定例

デバイス:ACE

属性: cisco-av-pair

値: shell:<context-name>=<Role-name> <domain-name1> <domain-name2>

使用法:等号の後の各値はスペース文字で区切られます。ユーザ(例:USER1)がコンテキスト(例:C1)にログインしたときに、ロール(例:ADMIN)とドメイン(例:MYDOMAIN)がユーザに割り当てられるように設定できます。

デバイス リスト

アグリゲーション サービス ルータ(ASR)

RADIUS(許可プロファイル)

属性: cisco-av-pair

値: shell:tasks="#<role-name>,<permission>:<process>"

使用法: <role-name>の値を、ルータでローカルに定義されているロールの名前に設定します。ロール階層は、ツリーです。ルール #root はツリーのトップにあり、ロール #leaf はコマンドを追加します。これら2つのロールは、shell:tasks="#root,#leaf"の場合に結合して返すことができます。

個々のプロセスに基づいて許可を返すことができるので、特定のプロセスの読み取り、書き込み、実行権限をユーザに付与できます。たとえば、bgpプロセスに対する読み取りおよび書き込み権限をユーザに付与するには、値をshell:tasks="#root,rw:bgp"に設定します。属性の順序は重要ではありません。結果は、値がshell:tasks="#root,rw:bgp"またはshell:tasks="rw:bgp,#root"のどちらに設定されていても同じです。

例:許可プロファイルへの属性の追加| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

String | shell:tasks="#root,#leaf,rwx:bgp,r:ospf" |

Application Control Engine(ACE)

TACACS+(シェル プロファイル)

属性: shell:<context-name>

値: <Role-name> <domain-name1>

使用法:役割とドメインは空白文字で区切られます。ユーザ(例:USER1)がコンテキスト(例:C1)にログインしたときに、ロール(例:ADMIN)とドメイン(例:MYDOMAIN)がユーザに割り当てられるように設定できます。

例:属性のシェル プロファイルへの追加| Attribute | Requirement | Attribute Value |

|---|---|---|

shell:C1 |

Mandatory | Admin MYDOMAIN |

USER1 が C1 コンテキストを介してログインすると、このユーザには ADMIN ロールおよび MYDOMAIN ドメインが自動的に割り当てられます(USER1 がログインすると、この許可プロファイルが割り当てられるように許可ルールが設定されている場合)。

ACS が送り返す属性の値で返されない別のコンテキストから USER1 がログインした場合、そのユーザには自動的にデフォルトのロール(Network-Monitor)とデフォルトのドメイン(default-domain)が割り当てられます。

RADIUS(許可プロファイル)

属性: cisco-av-pair

値: shell:<context-name>=<Role-name> <domain-name1> <domain-name2>

使用法:等号の後の各値はスペース文字で区切られます。ユーザ(USER1など)がコンテキスト(C1など)にログインするときに、ロール(ADMINなど)とドメイン(MYDOMAINなど)が割り当てられるように設定できます。

例:許可プロファイルへの属性の追加| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

String | shell:C1=ADMIN MYDOMAIN |

USER1 が C1 コンテキストを介してログインすると、このユーザには ADMIN ロールおよび MYDOMAIN ドメインが自動的に割り当てられます(USER1 がログインすると、この許可プロファイルが割り当てられるように許可ルールが設定されている場合)。

ACS が送り返す属性の値で返されない別のコンテキストから USER1 がログインした場合、そのユーザには自動的にデフォルトのロール(Network-Monitor)とデフォルトのドメイン(default-domain)が割り当てられます。

BlueCoat パケット シェーパ

RADIUS(許可プロファイル)

属性: Packeteer-AVPair

値: access=<level>

使用法: <level>は付与するアクセスのレベルです。touch アクセスは読み取りおよび書き込みと同じで、look アクセスは読み取り専用と同じです。

BlueCoat VSA は、デフォルトでは、ACS ディクショナリにはありません。許可プロファイルの BlueCoat 属性を使用するには、BlueCoat ディクショナリを作成して、BlueCoat 属性をそのディクショナリに追加する必要があります。

ディクショナリを作成します。

-

[System Administration] > [Configuration] > [Dictionaries] > [Protocols] > [RADIUS] > [RADIUS VSA] に移動します。

-

[Create] をクリックします。

-

ディクショナリの詳細を入力します。

-

名前:BlueCoat

-

ベンダー ID:2334

-

属性のプレフィックス:パケット –

-

-

[Submit] をクリックします。

新しいディクショナリ内の属性を作成します。

-

[System Administration] > [Configuration] > [Dictionaries] > [Protocols] > [RADIUS] > [RADIUS VSA] > [BlueCoat] に移動します。

-

[Create] をクリックします。

-

属性の詳細を入力します。

-

属性:Packeter-AVPair

-

説明:アクセスレベルを指定するために使用します。

-

ベンダー属性ID: 1

-

方向:発信

-

複数を許可: False

-

ログに属性を含める:オン

-

属性の種類:文字列

-

-

[Submit] をクリックします。

| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-BlueCoat | Packeteer-AVPair |

String | access=look |

| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-BlueCoat | Packeteer-AVPair |

String | access=touch |

Brocade スイッチ

RADIUS(許可プロファイル)

属性: Tunnel-Private-Group-ID

値:U:<VLAN1>; T:<VLAN2>

使用法: <VLAN1>をデータVLANの値に設定します。<VLAN2> を音声 VLAN の値に設定します。この例では、データ VLAN は VLAN 10 で、音声 VLAN は VLAN 21 です。

例:許可プロファイルへの属性の追加| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-IETF | Tunnel-Private-Group-ID |

Tagged String | U:10;T:21 |

Cisco Unity Express(CUE)

RADIUS(許可プロファイル)

属性: cisco-av-pair

値: fndn:groups=<group-name>

使用法: <group-name>は、ユーザに付与する権限を持つグループの名前です。このグループは、Cisco Unity Express(CUE)で設定する必要があります。

例:許可プロファイルへの属性の追加| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

String | fndn:groups=Administrators |

Infoblox

RADIUS(許可プロファイル)

属性: Infoblox-Group-Info

値: <グループ名>

使用法: <group-name>は、ユーザに付与する特権を持つグループの名前です。このグループは、Infoblox デバイスで設定する必要があります。この設定例では、グループ名は MyGroup です。

Infoblox VSA は、デフォルトでは、ACS ディクショナリにはありません。許可プロファイルの Infoblox 属性を使用するには、Infoblox ディクショナリを作成して、Infoblox 属性をそのディクショナリに追加する必要があります。

ディクショナリを作成します。

-

[System Administration] > [Configuration] > [Dictionaries] > [Protocols] > [RADIUS] > [RADIUS VSA] に移動します。

-

[Create] をクリックします。

-

[Use Advanced Vendor Options] の横にある小さい矢印をクリックします。

-

ディクショナリの詳細を入力します。

-

名前: Infoblox

-

ベンダー ID:7779

-

ベンダー長フィールドサイズ:1

-

仕入先タイプフィールドサイズ: 1

-

-

[Submit] をクリックします。

新しいディクショナリ内の属性を作成します。

-

[System Administration] > [Configuration] > [Dictionaries] > [Protocols] > [RADIUS] > [RADIUS VSA] > [Infoblox] に移動します。

-

[Create] をクリックします。

-

属性の詳細を入力します。

-

属性:Infoblox-Group-Info

-

ベンダー属性ID: 009

-

方向:発信

-

複数を許可: False

-

ログに属性を含める:オン

-

属性の種類:文字列

-

-

[Submit] をクリックします。

| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-Infoblox | Infoblox-Group-Info |

String | MyGroup |

侵入防御システム(IPS)

RADIUS(許可プロファイル)

属性: ips-role

値: <ロール名>

使用法:値<role name>には、4つの侵入防御システム(IPS)ユーザロール(viewer、operator、administrator、またはservice)のいずれかを指定できます。各ユーザ ロール タイプに付与される権限の詳細については、使用しているバージョンの IPS の設定ガイドを参照してください。

-

Cisco Intrusion Prevention System Device Manager コンフィギュレーション ガイド(IPS 7.0)

-

Cisco Intrusion Prevention System Device Manager コンフィギュレーション ガイド(IPS 7.1)

| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

String | ips-role:administrator |

Juniper

TACACS+(シェル プロファイル)

属性: allow-commands ; allow-configuration ; local-user-name ; deny-commands ; deny-configuration; user-permissions

値: <allow-commands-regex> ; <allow-configuration-regex> ; <local-username> ; <deny-commands-regex> ; <deny-configuration-regex>

使用法: <local-username>の値(つまり、local-user-name属性の値)をJuniperデバイスのローカルに存在するユーザ名に設定します。たとえば、local-user-name 属性の値を JUSER に設定する場合、Juniper デバイスのローカルに存在するユーザ(例:JUSER)と同じユーザ テンプレートを割り当てるユーザ(例:USER1)を設定できます。allow-commands、allow-configuration、deny-commands および deny-configuration 属性の値は、正規表現形式で入力できます。ユーザのログイン クラス権限ビットで許可されるオペレーショナル/コンフィギュレーション モード コマンドのほか、次の属性の値が設定されます。

例:シェル プロファイル 1 への属性の追加| Attribute | Requirement | Attribute Value |

|---|---|---|

allow-commands |

Optional | "(request system) | (show rip neighbor)" |

allow-configuration |

Optional | |

local-user-name |

Optional | sales |

deny-commands |

Optional | "<^clear" |

deny-configuration |

Optional |

| Attribute | Requirement | Attribute Value |

|---|---|---|

allow-commands |

Optional | "monitor | help | show | ping | traceroute" |

allow-configuration |

Optional | |

local-user-name |

Optional | engineering |

deny-commands |

Optional | "configure" |

deny-configuration |

Optional |

Nexus スイッチ

RADIUS(許可プロファイル)

属性: cisco-av-pair

値: shell:roles="<role1> <role2>"

使用法: <role1>と<role2>の値を、スイッチでローカルに定義されているロールの名前に設定します。複数のロールを追加する場合、空白で区切ります。複数のロールが AAA サーバから Nexus スイッチに返されると、ユーザは、3 つのロールすべてで定義されるコマンドにアクセスできます。

組み込みロールは、「ユーザ アカウントと RBAC の設定」で定義されます。

例:許可プロファイルへの属性の追加| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

String | shell:roles="network-admin vdc-admin vdc-operator" |

Riverbed

TACACS+(シェル プロファイル)

属性: service ; local-user-name

値: rbt-exec ; <username>

使用法:ユーザに読み取り専用アクセスを許可するには、<username>の値をmonitorに設定する必要があります。<ユーザに読み取りおよび書き込みアクセスを付与する場合、>username 値を admin に設定する必要があります。admin および monitor の他に別のアカウントを定義する場合、返される名前を設定します。

例:シェル プロファイルへの属性の追加(読み取り専用アクセス)| Attribute | Requirement | Attribute Value |

|---|---|---|

service |

Mandatory | rbt-exec |

local-user-name |

Mandatory | monitor |

| Attribute | Requirement | Attribute Value |

|---|---|---|

service |

Mandatory | rbt-exec |

local-user-name |

Mandatory | admin |

ワイヤレス LAN コントローラ(WLC)

RADIUS(許可プロファイル)

属性: Service-Type

値:Administrative (6) / NAS-Prompt (7)

使用法:ワイヤレスLANコントローラ(WLC)への読み取り/書き込みアクセスをユーザに許可するには、値がAdministrativeである必要があります。読み取り専用アクセスの場合、値はNAS-Promptである必要があります。

詳細については、「ワイヤレス LAN コントローラ(WLC)での管理ユーザの RADIUS サーバ認証の設定例」を参照してください。

例:許可プロファイルへの属性の追加(読み取り専用アクセス)| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

Enumeration | NAS-Prompt |

| Dictionary Type | RADIUS Attribute | Attribute Type | Attribute Value |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

Enumeration | Administrative |

Data Center Network Manager(DCNM)

認証方式を変更した場合、DCNM を再起動する必要があります。再起動しない場合、network-admin 権限ではなく、network-operator 権限が割り当てられることがあります。

| DCNM Role | RADIUS Cisco-AV-Pair | Tacacs Cisco-AV-Pair |

|---|---|---|

| User | shell:roles = "network-operator" |

cisco-av-pair=shell:roles="network-operator" |

| Administrator | shell:roles = "network-admin" |

cisco-av-pair=shell:roles="network-admin" |

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

22-Jan-2013 |

初版 |

フィードバック

フィードバック