ACS 5.2 との Nexus 統合の設定例

はじめに

このドキュメントでは、Nexus スイッチでの TACACS+ 認証の設定例について説明します。デフォルトでは、Access Control Server (ACS)で認証する Nexus スイッチを設定すると、読み取り専用アクセスが許可される network-operator または vdc-operator ロールが自動的に付与されます。network-admin または vdc-admin ロールを取得するには、ACS 5.2 でシェルを作成する必要があります。このドキュメントでは、この作成プロセスを説明します。

前提条件

要件

この設定を行う前に、次の要件が満たされていることを確認します。

-

ACS で、Nexus スイッチをクライアントとして定義します。

-

ACS と Nexus 上で、IP アドレスおよび同一の共有秘密キーを定義します。

注:変更を行う前に、Nexusでチェックポイントまたはバックアップを作成します。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

ACS 5.2

-

Nexus 5000, 5.2(1)N1(1)

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

ドキュメント表記の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

注:このセクションで使用されているコマンドの詳細を調べるには、Command Lookup Tool(登録ユーザ専用)を参照してください。一部ツールについては、ゲスト登録のお客様にはアクセスできない場合がありますことをご了承ください。

ACS 5.2 認証の Nexus デバイスの設定

次のステップを実行します。

-

Nexus スイッチで、フォールバックのすべての権限を持つローカル ユーザを作成します。

username admin privilege 15 password 0 cisco123!

-

TACACS+ を有効にし、TACACS+ サーバ(ACS)の IP アドレスを提供します。

feature tacacs+

tacacs-server host IP-ADDRESS key KEY

tacacs-server key KEYtacacs-server directed-request

aaa group server tacacs+ ACS

server IP-ADDRESSuse-vrf management

source-interface mgmt0

注:キーは、このNexusデバイス用にACSで設定された共有秘密と一致する必要があります。

-

TACACS サーバの可用性をテストします。

test aaa group group-name username password

サーバは設定されていないため、テスト認証は失敗し、サーバから拒否のメッセージが送出されなければなりません。この拒否メッセージにより、TACACS+ サーバに到達可能であることが確認できます。

-

ログイン認証を設定します。

aaa authentication login default group ACS

aaa authentication login console group ACS

aaa accounting default group ACS

aaa authentication login error-enable

aaa authorization commands default local

aaa authorization config-commands default local

注:認証サーバに到達できない場合、Nexusはローカル認証を使用します。

ACS 5.xの設定

次のステップを実行します。

-

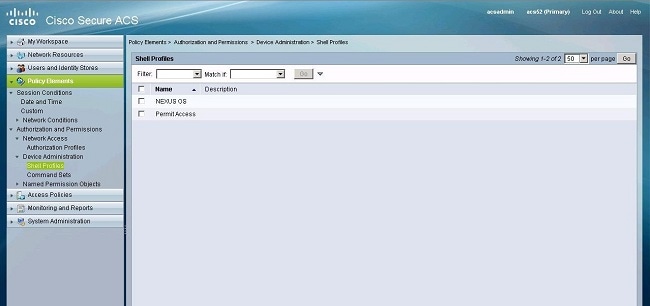

シェルプロファイルを作成するため、[Policy Elements] > [Authentication and Permissions] > [Device Administration] > [Shell Profiles] を開きます。

-

プロファイル名を入力します

-

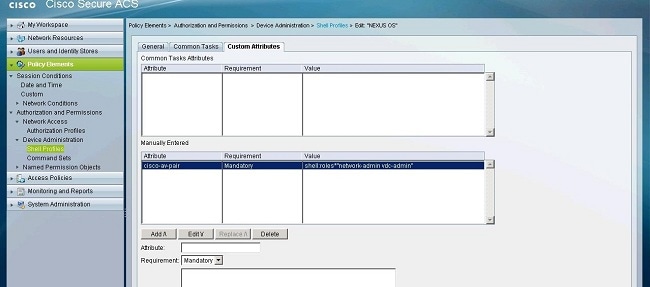

[Custom Attributes] タブで、次の値を入力してください:

属性:cisco-av-pair

要件:必須

値:shell:roles*"network-admin vdc-admin"

-

Nexusスイッチの属性ベースのロールを作成するには、変更を送信します。

-

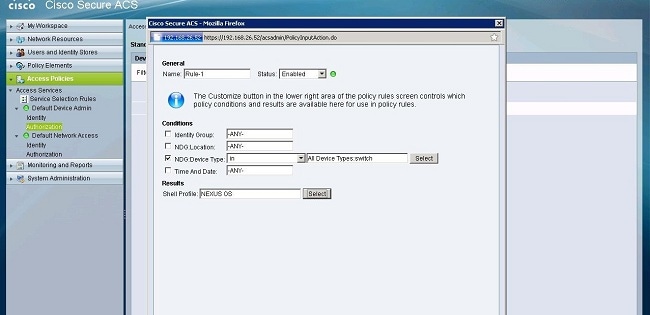

新しい許可ルールを作成するか、または適切なアクセス ポリシーの既存のルールを編集します。デフォルトでは、TACACS+ 要求は Default Device Admin のアクセス ポリシーによって処理されます。

-

[Conditions] 領域で、適切な状態を選択します。[Results] 領域で、Nexus OS のシェル プロファイルを選択します。

-

[OK] をクリックします。

確認

このセクションでは、設定が正常に動作していることを確認します。

Output Interpreter Tool(OIT)(登録ユーザ専用)では、特定の show コマンドがサポートされています。OIT を使用して show コマンド出力の解析を表示します。

-

show running-config tacacs+:実行コンフィギュレーションの TACACS+ の設定を表示します。

-

show startup-config tacacs+:スタートアップ コンフィギュレーションの TACACS+ の設定を表示します。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

22-Jan-2013 |

初版 |

フィードバック

フィードバック