Convalida e ripristino dei punti di accesso Catalyst sulla versione 17.12 interessati dall'errore di aggiornamento

Sommario

Introduzione

In questo documento viene descritta la procedura di convalida e ripristino da seguire quando gli access point sono interessati dall'ID bug Cisco CSCwf25731 e CSCwf37271.

Assistenza interattiva

Se si esegue l'accesso con le credenziali CCO, Cisco AI Assistant for Support può aiutare a determinare in modo interattivo se il bug è applicabile alla rete e se è possibile determinare le opzioni di ripristino. Per iniziare:

- Fare clic sull'icona Cisco AI Assistant for Support nell'angolo inferiore destro del documento.

- Eseguire l'accesso con le credenziali Cisco.

- Una volta eseguito l'accesso, aggiornare la scheda/il documento del browser.

- Fare clic sull'icona di avvio nell'angolo inferiore destro per iniziare a porre domande relative a questo documento.

Per ottenere i migliori risultati, iniziare con domande semplici e aumentare gradualmente la complessità. Se la risposta non è soddisfacente, fai clic sull'icona a forma di pollice verso il basso per inviare commenti e suggerimenti. È sempre possibile fare riferimento a questo documento se le risposte di Cisco AI Assistant for Support non sono chiare.

Contesto

Aggiornamenti o APSP applicati ai sistemi che attualmente eseguono 17.12.4/5/6/6a o che in precedenza hanno eseguito queste versioni per un periodo di tempo considerevole possono causare l'ingresso dei modelli di Access Point interessati (controllare l'elenco di seguito Punti di accesso interessati) nel loop di avvio in determinate condizioni, innescato da un errore di installazione dell'immagine a causa di spazio su disco insufficiente sullo storage del punto di accesso. Anche se questo non influisce sulle operazioni quotidiane o sulle SMU, è un rischio critico durante l'ISSU, gli aggiornamenti completi del codice del controller o l'installazione dell'APSP, in quanto queste procedure implicano l'aggiornamento dell'immagine dei punti di accesso.

Poiché non sono disponibili soluzioni alternative per la configurazione, è necessario eseguire un processo aggiuntivo che richiede l'aggiornamento obbligatorio e la verifica preliminare dei passaggi menzionati in questo documento.

Per risolvere questo problema, è necessario installare la correzione della versione APSP specifica (illustrata nella tabella dei codici fissi riportata di seguito) nel WLC prima che i punti di accesso tentino di aggiornare, oppure utilizzare la correzione APSP (disponibile per 17.15.4d e 17.18.2) se si è già passati a una versione successiva ma si è eseguita una delle versioni interessate. Anche se non si è certi della cronologia del sistema, si consiglia di eseguire controlli di storage prima di qualsiasi aggiornamento o installazione APSP se le versioni interessate erano presenti nell'ambiente.

Dettagli causa principale

I punti di accesso da 17.12.4 a 17.12.6a sono interessati da un bug della libreria che genera un file di log persistente: /storage/cnssdaemon.log. Questo file aumenta di 5 MB al giorno e non viene cancellato dal riavvio, con conseguente esaurimento dello spazio di storage del dispositivo. Di conseguenza, se il punto di accesso è in esecuzione dalla partizione di avvio 1 (Parte1) e la partizione di avvio 2 (Parte2) è piena a causa del file di log, il processo di aggiornamento non riuscirà perché non è in grado di archiviare la nuova immagine nella partizione di avvio 2, con il rischio di generare un loop di avvio. Per evitare ciò, è necessario cancellare l'archiviazione o accertarsi che il punto di accesso sia stato avviato dalla partizione 2 prima di tentare ulteriori aggiornamenti eseguendo le istruzioni riportate in questo documento.

Codici e punti di accesso interessati

Access point interessati

I modelli di Access Point seguenti sono gli unici a essere soggetti a questo problema. Se la rete non utilizza uno di questi modelli specifici, l'ambiente non viene influenzato e non sono necessarie ulteriori azioni.

- Catalyst 9124 (I/D/E)

- Catalyst 9130 (I/E)

- Catalyst 9136I

- Catalyst 9162I

- Catalyst 9163E

- Catalyst 9164I

- Catalyst 9166 (I/D1)

- Catalyst IW9167 (I/E)

Codici interessati

Per verificare questa condizione in tutta la rete, eseguire il comando seguente da tutti i WLC e verificare se il codice presente nei WLC è elencato nella tabella seguente.

WLC# show version | in VersionIn alternativa, è possibile eseguire la stessa operazione dai punti di accesso. Controllare l'output per verificare se l'immagine primaria o di backup esegue un'immagine interessata da quelle elencate nella tabella.

AP# show version | in Image| Codice interessato dal controller | Immagine interessata dal punto di accesso |

| 17.12.4 | Dal 17.12.4.0 al 17.12.4.212 |

| 17.12.5 | dal 17.12.5.0 al 17.12.5.208 |

| 17.12.6/6a | dal 17.12.6.0 al 17.12.6.200 |

Nota: Nota: In generale, se la rete non è in esecuzione e non ha eseguito 17.12.4, 17.12.5, 17.12.6/6a in passato, il problema non è applicabile.

Codici fissi

Nella tabella seguente vengono elencate le versioni del software WLC e i relativi APSP (Access Point Service Pack) corrispondenti che contengono la correzione per questo bug. Si noti che per le versioni elencate di seguito, la correzione è attualmente disponibile solo tramite l'installazione di APSP al momento della scrittura.

| Controller e codice fisso APSP | Immagine fissa Access Point |

| 17.12.4 + APSP13 | 17.12.4.213 |

| 17.12.5 + APSP9 | 17.12.5.209 |

| 17.12.6a + APSP1 | 17.12.6.201 |

| 17.12.7 bis | 17.12.7.13 |

| 17.15.3 + APSP12 | 17.15.3.212 |

| 17,15,4 b + APSP6 | 17.15.4.206 |

| 17,15,4 d + APSP1 | 17.15.4.225 |

| 17.15.5 | 17.15.5.36 |

| 17.18.1 + APSP3 | 17.18.1.203 |

| 17.18.2 + APSP1 | 17.18.2.201 |

| 17.18.3 | 17.18.3.18 |

| 26.1.1 | 26.1.1.11 |

Percorso di aggiornamento e applicabilità dei bug

Utilizzare la tabella seguente per determinare se le versioni software dei WLC e dei punti di accesso correnti sono valide per questo bug e quali passaggi di aggiornamento eseguire. Se la distribuzione corrente corrisponde a una di queste versioni nella tabella Bug applicabile e percorso di aggiornamento, è necessario eseguire le verifiche preliminari dell'archiviazione spiegate nella sezione Controlli preliminari all'aggiornamento prima di tentare ulteriori aggiornamenti.

Bug non applicabile e percorso di aggiornamento

Nella tabella seguente viene indicato se i WLC e i punti di accesso non sono applicabili per questo bug:

| Codice corrente | Codice destinazione | Applicabilità dei bug | Prima dell'aggiornamento: è necessaria la verifica preliminare | Percorso di destinazione/aggiornamento | Verifica preliminare aggiornamento | Commenti |

| 17,3 x 17,6 x 17,9 x | 17.12.x | No | No | 17.12.4 + APSPx 17.12.5 + APSPx17.12.6a + APSPx17.12.7 | No | Note release di destinazione assegno |

| 17,9 x | Any (Eccetto 17.12.4/5/6/6a) | No | No | Segui percorso di aggiornamento di destinazione | No | da 17.9.1 a 0,5 non supportano l'aggiornamento diretto alla versione 17.15. Per ulteriori informazioni, utilizzare la versione 17.9.6 o successive. per le note sulla versione, vedere |

| da 17.12.1 a 17.12.3 | Any (Eccetto 17.12.4/5/6/6a) | No | No | Segui percorso di aggiornamento di destinazione | Processo regolare | Note release di destinazione assegno |

| 17.15+Nuova installazione | Qualsiasi | No | No | Qualsiasi | No | |

| 17.18.+Nuova installazione | Qualsiasi | No | No | Qualsiasi | No |

Bug applicabile e percorso di aggiornamento

Nella tabella seguente viene indicato se i WLC e i Access Point sono applicabili al bug:

| Codice corrente | Codice destinazione | Applicabilità dei bug | Prima dell'aggiornamento: è necessaria la verifica preliminare | Percorso di destinazione/aggiornamento | Verifica preliminare aggiornamento | Commenti |

| 17.12.4/5/6/6a | 17.12.x(4,5,6,6a ecc.), APSP | Sì | Sì: fare riferimento alla sezione Verifica preliminare aggiornamento | 17.12.4 + APSP, 17.12.5 + APSP, 17.12.6a + APSP, 17.12.7 | Sì | Dopo l'installazione di un APSP fisso, non sono necessari ulteriori controlli preliminari per gli aggiornamenti futuri della versione 17.12 |

| 17.12.4/5/6/6a | 17.15.x / 17.18.x | Sì | Sì: fare riferimento alla sezione Verifica preliminare aggiornamento | Aggiornare la versione 17.12.x dell'APSP e quindi aggiornare la versione 17.15.x + APSP o la versione 17.18.x + APSP | Sì per il primo aggiornamento 17.12 APSP e no per gli aggiornamenti successivi. | |

| Qualsiasi versione, ma l'immagine precedente era una di 17.12.4/5/6/6a | 17.15 x | Sì | Sì: fare riferimento alla sezione Verifica preliminare aggiornamento | 17.15.x + APSP | Sì | |

| Qualsiasi versione, ma l'immagine precedente era una di 17.12.4/5/6/6a | 17,18 x | Sì | Sì: fare riferimento alla sezione Verifica preliminare aggiornamento | 17.18.x + APSP | Sì |

Aggiorna controlli preliminari

Per garantire che i punti di accesso dispongano di spazio libero sufficiente nella partizione 2 (parte 2) per l'installazione del codice o di APSP, è necessario eseguire le operazioni seguenti per recuperare spazio di archiviazione in modo sicuro:

- Identifica: Eseguire i controlli preliminari manuali o automatici per identificare i punti di accesso specifici applicabili al bug. La verifica preliminare automatica è consigliata.

- Ripristina: Per tutti i punti di accesso contrassegnati con spazio insufficiente nella parte 2, seguire le procedure di ripristino menzionate nella sezione Space Recovery.

- Verifica: Eseguire nuovamente i controlli preliminari per verificare che tutti i dispositivi siano integri e che il problema relativo alla disponibilità di spazio nella parte 2 sia stato risolto.

- Aggiornamento: Procedere con l'aggiornamento agli APSP fissi elencati nella sezione Codici fissi.

Sono disponibili due metodi di verifica preliminare:

- Manuale

- Automazione

Si consiglia il metodo Automated in quanto consente di risparmiare tempo ed evitare errori umani.

Precontrollo manuale

1. Dal WLC è possibile controllare le colonne dell'immagine primaria e di backup per verificare se i punti di accesso eseguono le versioni interessate (controllare la sezione Codici interessati sopra).

WLC# show ap image

Total number of APs : 4

AP Name Primary Image Backup Image Predownload Status Predownload Version Next Retry Time Retry Count Method

------------------------------------------------------------------------------------------------------------------------------------------------------------------

Ap117.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap217.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap317.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap417.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

È inoltre possibile eseguire una verifica simile direttamente a livello di Access Point eseguendo il comando seguente per controllare entrambe le partizioni immagine:

AP# show version

AP Running Image :17.12.5.41

Primary Boot Image : 17.12.5.41

Backup Boot Image : 17.12.5.209

Verificare la partizione di avvio attiva. Usare il comando "show boot" e verificare che "BOOT path-list" punti alla parte 1; ciò indica che il punto di accesso è attualmente in esecuzione dalla partizione primaria e sta tentando di eseguire l'aggiornamento nella parte secondaria (parte 2) che potrebbe causare il problema.

AP# show boot

--- Boot Variable Table ---

BOOT path-list: part12. Verificare l'utilizzo corrente del file system controllando la partizione /dev/ubivol/part2. Se la colonna "Available" (Disponibile) mostra una quantità di spazio inferiore a 85 MB, la partizione non dispone di spazio sufficiente per l'installazione dell'APSP. L'aggiornamento non verrà eseguito e potrebbe verificarsi un loop di avvio.

AP# show filesystems

Filesystem Size Used Available Use% Mounted on

devtmpfs 880.9M 0 880.9M 0% /dev

/sysroot 883.8M 219.6M 664.1M 25% /

tmpfs 1.0M 56.0K 968.0K 5% /dev/shm

tmpfs 883.8M 0 883.8M 0% /run

tmpfs 883.8M 0 883.8M 0% /sys/fs/cgroup

/dev/ubivol/part1 372.1M 79.7M 292.4M 21% /part1

/dev/ubivol/part2 520.1M 291.3M 228.9M 56% /part2

3. Verificare l'integrità dell'immagine per entrambe le partizioni per accertarsi che non siano danneggiate. Lo stato di tutti i campi delle immagini primarie e di backup deve essere "Buono"; se in un campo qualsiasi viene visualizzato diversamente, interrompere il processo e passare alla sezione Quando aprire una richiesta TAC.

AP# show image integrity

/part1(Backup) 17.12.5.209

part.bin : Good

ramfs_data_cisco.squashfs : Good

iox.tar.gz : Good

/part2(primary) 17.12.5.41

part.bin : Good

ramfs_data_cisco.squashfs : Good

iox.tar.gz : Good

Elencare tutti i punti di accesso che avviano dalla parte 1 e che mostrano meno di 85M disponibili in /dev/ubivol/parte2, in quanto richiedono il recupero di spazio. È possibile passare alla sezione Recupero di questo documento.

Precontrollo automatico

Per il controllo preliminare automatico, utilizzare lo strumento WLANPoller. Questo strumento consente di eseguire i comandi necessari su tutti i punti di accesso simultaneamente per identificare i punti di accesso interessati; è possibile scaricarlo direttamente dal seguente link: https://developer.cisco.com/docs/wireless-troubleshooting-tools/wlan-poller-wlan-poller/

Nota: Scaricate la versione di WLANPoller compatibile con il sistema operativo (Windows, Intel Mac o ARM Mac). Verificare che il computer host disponga della connettività SSH ai punti di accesso.

Passaggi:

1.Extraction - Decomprimere il file WLANPoller nella directory preferita. Dopo la decompressione, sono disponibili due directory e un'applicazione con il nome seguente:

- dati

- confd

- Interfaccia grafica del poller WLAN

Nota: Se si verificano errori durante l'esecuzione dell'applicazione dopo l'estrazione con gli strumenti nativi di Windows, utilizzare un'utilità di terze parti come 7-Zip per estrarre i file.

Nota: per eseguire l'applicazione con MacOS, aprire un terminale con accesso root e passare alla directory in cui è stato estratto WLANPoller. Eseguire il comando seguente: sudo ./Wpgui_Mac_Arm64_Ver505/WlanPollerGUI.app/Contents/MacOS/WlanPollerGUI

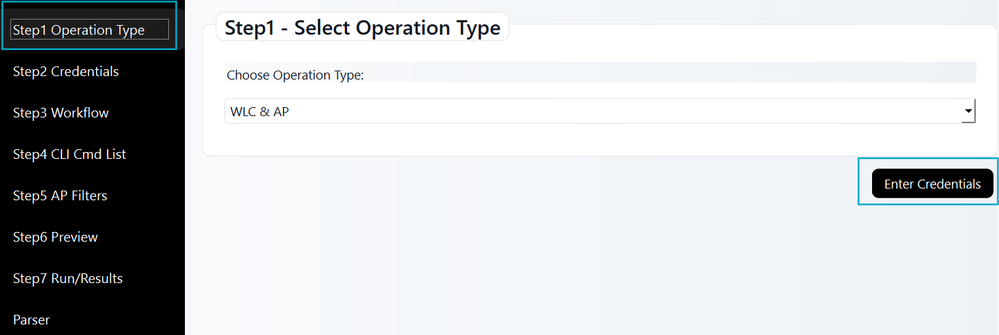

2. Configuration (Configurazione) - Avvia l'applicazione WlanPollerGUI e configura le impostazioni come segue:

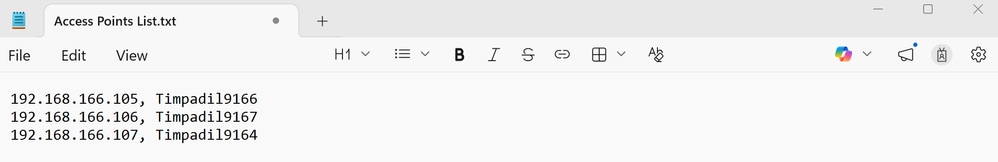

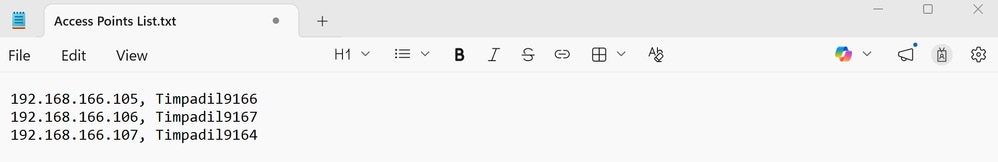

Tipo operazione: Selezionare WLC e AP. Per l'opzione Access PointOnly, caricare un file ".txt" in cui sono elencati i punti di accesso in formato separato da virgole (ad esempio, 192.168.166.105, Timpadil9166). Quindi, fare clic su Immetti credenziali.

Per la modalità Access Point Only, assicurarsi che il file ".txt" segua questo esempio:

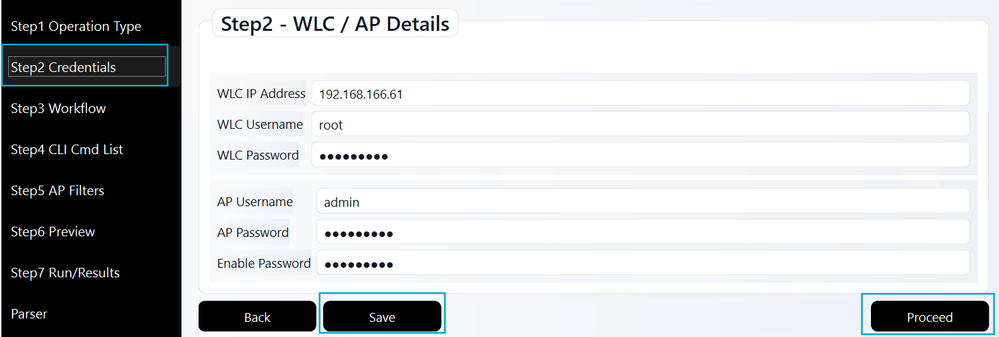

Credenziali: Immettere l'indirizzo IP e le credenziali del WLC. Includere il nome utente e la password del punto di accesso e abilitare la password dal profilo di accesso al punto di accesso. Fare clic su Save (Salva), quindi su Proceed (Continua).

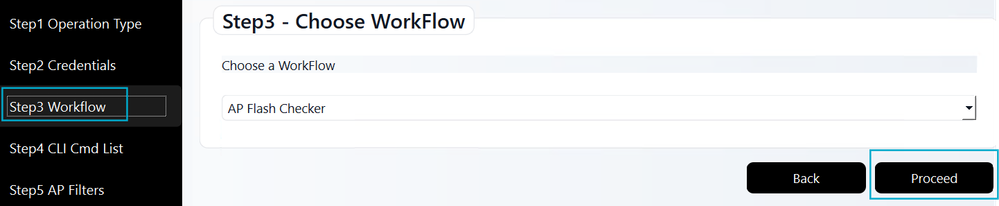

Workflow: Scegliere il flusso di lavoro Access Point Flash Checker per eseguire i comandi di diagnostica richiesti. Quindi, fare clic su Continua.

CLI Cmd List: questo passo viene ignorato automaticamente; l'elenco di comandi richiesto è già incluso nel flusso di lavoro Access Point Flash Checker (passaggio 3).

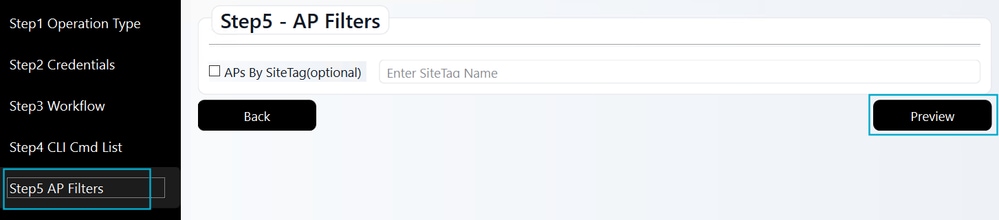

Filtri dei punti di accesso: Questo passaggio facoltativo consente di filtrare in base a un sito specifico. Se lo si utilizza, selezionare la casella e immettere il nome del tag del sito (con distinzione tra maiuscole e minuscole). Al termine o se si ignora questo passaggio, fare clic su Anteprima.

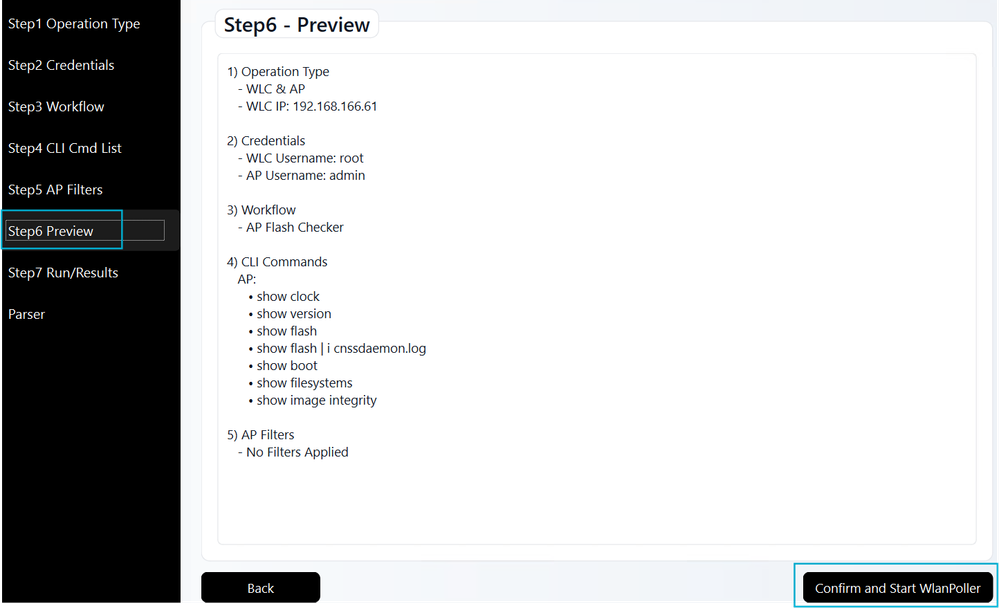

Anteprima: rivedere le impostazioni WLANPoller. I comandi CLI richiesti vengono precompilati dal passaggio del workflow precedente. Dopo aver confermato i dettagli, fare clic su Confirm e Start WLANPoller per avviare la connessione SSH e la raccolta dei dati.

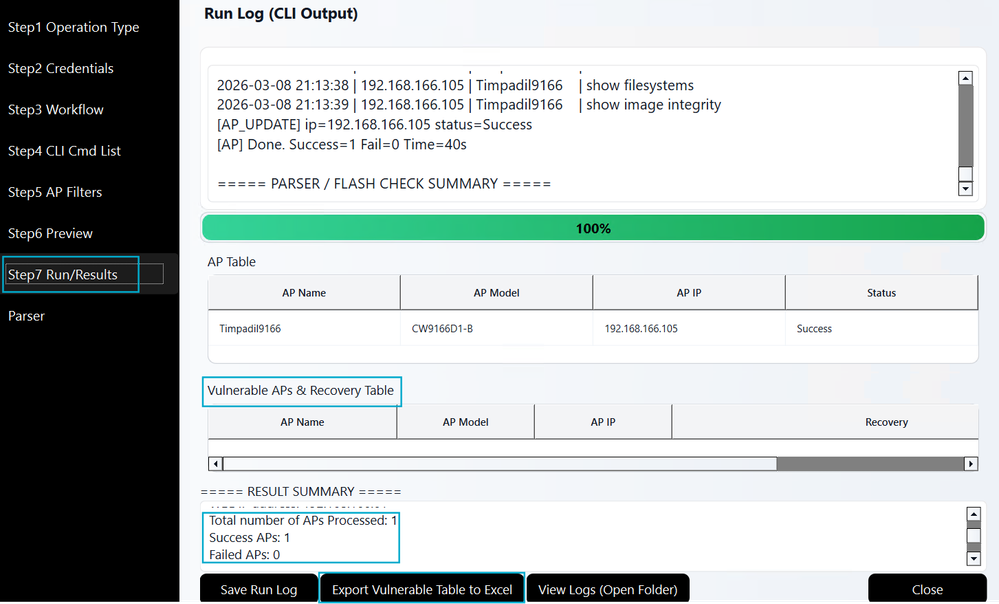

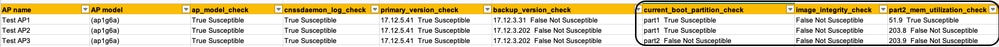

3. Risultati: Lo strumento stabilisce connessioni SSH ai punti di accesso per eseguire i comandi necessari. I risultati vengono visualizzati per consentire l'identificazione dei punti di accesso da ripristinare. Un record di questi dati viene automaticamente salvato nella sottocartella data all'interno della directory di estrazione WLANPoller.

Nota: La funzione Esporta tabella vulnerabile in Excel elenca solo i punti di accesso che richiedono il recupero. Se un punto di accesso non è presente nell'elenco, ciò significa che non viene modificato.

Precontrolla i risultati

In base all'analisi, WLANPoller classifica i punti di accesso interessati in una delle seguenti opzioni:

- Lo stato è sicuro ma nella partizione di backup del punto di accesso è presente un'immagine buggy: L'aggiornamento del punto di accesso è al momento sicuro ed è possibile procedere con l'installazione del codice/APSP. Tenere presente, tuttavia, che la partizione di backup contiene ancora un'immagine sensibile.

- Ripristino con lo scambio della partizione dell'immagine: Il punto di accesso è attualmente avviato dalla partizione 1, ma la partizione 2 non dispone di spazio sufficiente per l'aggiornamento. È necessario lo scambio di una partizione di avvio del punto di accesso.

- Ripristina con devshell: Il punto di accesso richiede il ripristino tramite devshell perché lo spazio in entrambe le partizioni non è sufficiente per installare il nuovo codice o l'applicazione APSP.

- Controllo integrità immagine non riuscito per questo punto di accesso: L'immagine nella partizione 1 o 2 non ha superato il controllo di integrità. Può essere necessario un intervento manuale.

Ripristino

In base ai risultati della verifica preliminare, è possibile selezionare l'opzione di ripristino più adatta alla rete nel modo seguente:

| Risultato | Opzioni di ripristino |

| Lo stato è sicuro ma nella partizione di backup del punto di accesso è presente un'immagine di debug | Informativo, è possibile procedere con l'installazione del codice/APSP |

| Ripristino con scambio di partizione dell'immagine | Sono disponibili 4 opzioni: 1. Eliminare i file di base dei punti di accesso. 2. Ripristinare i punti di accesso. 3. Scambio della partizione di avvio dell'immagine del punto di accesso. 4. Eliminare il file cnssdaemon.log (Access Point devshell). Scegliere l'opzione di ripristino più adatta all'ambiente e alla disponibilità delle risorse. |

| Ripristina con devshell | Sono disponibili due opzioni: 1. Eliminare il file cnssdaemon.log (Access Point devshell). 2. Ripristinare i punti di accesso. Scegliere l'opzione di ripristino più adatta all'ambiente e alla disponibilità delle risorse. |

| Controllo integrità immagine non riuscito per questo punto di accesso | Attenersi alla procedura seguente: Quando aprire una richiesta TAC |

Esistono due percorsi di ripristino a seconda dello stato corrente dei punti di accesso. Lo stato dei punti di accesso può essere:

- Spazio insufficiente nella partizione 2: Questo si verifica durante la fase di pre-aggiornamento (rilevata durante i controlli preliminari dell'aggiornamento) durante il tentativo di installazione di codice/APSP.

- Bootloop del punto di accesso: Questo si verifica dopo l'aggiornamento se l'installazione del codice/APSP è stata tentata nonostante lo spazio insufficiente.

Di seguito sono descritte le procedure di ripristino dettagliate per ciascuno dei possibili stati dei punti di accesso.

Spazio insufficiente nella partizione 2

Se il controllo preliminare dell'aggiornamento identifica punti di accesso che avviano con la partizione 1 e con spazio insufficiente nella partizione 2, utilizzare uno dei metodi seguenti per creare spazio nella partizione.

Esaminare i dettagli di ciascuna opzione per accertarsi di aver compreso i requisiti. Selezionare il metodo che meglio si allinea all'ambiente di rete e alle esigenze operative.

Elimina i file di base dei punti di accesso

I file core possono essere eliminati manualmente accedendo a ciascun punto di accesso tramite SSH. In alternativa, è possibile utilizzare WLANPoller per automatizzare questo processo ed eseguire eliminazioni in modalità bulk per più punti di accesso contemporaneamente.

Modalità manuale

Accedere a ciascun Access Point tramite SSH ed eseguire i seguenti comandi:

AP# delete /force cores

AP# reload

Proceed with reload? [confirm] yes

Modalità automatica

Avviare l'applicazione WLANPoller e attenersi alla seguente procedura:

Tipo di operazioni: Selezionare il tipo di operazione WLC & AP.

Credenziali: Immettere le credenziali di WLC e Access Point.

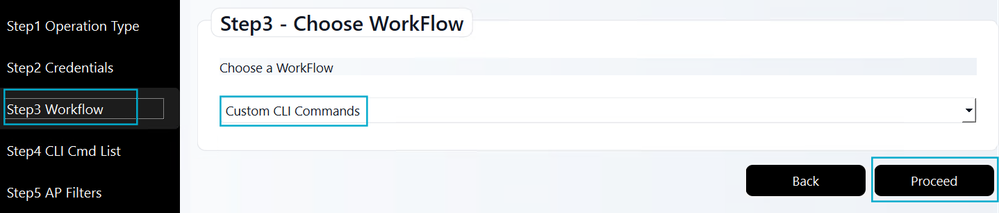

Workflow: Aggiornare la selezione in Comandi CLI personalizzati e fare clic su Continua.

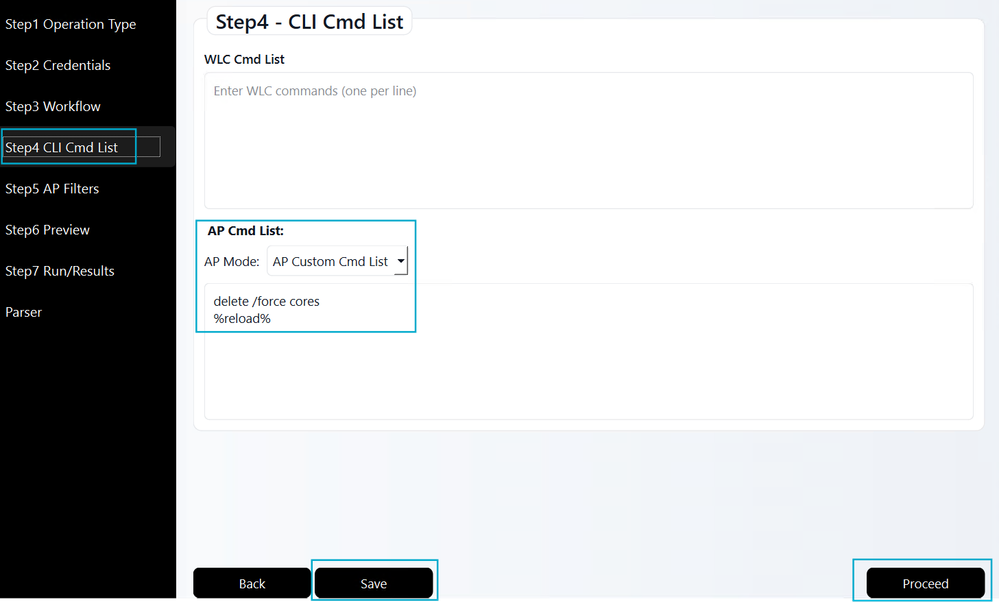

Elenco comandi CLI: Immettere i seguenti comandi del punto di accesso esattamente come vengono visualizzati. Fare clic su Salva, quindi su Continua.

Filtri dei punti di accesso: Lasciare deselezionate tutte le caselle di controllo a meno che non sia richiesto un filtro specifico per l'ambiente in uso, quindi fare clic su Anteprima.

Anteprima: Rivedere il riepilogo, quindi fare clic su Conferma e Avvia WLANPoller.

Risultati: Verificare che l'esecuzione di WLANPoller sia stata completata correttamente per tutti i punti di accesso di destinazione.

Dopo il ripristino, ripetere la verifica preliminare dell'aggiornamento come descritto in tale sezione. Verificare se nei punti di accesso interessati lo spazio disponibile è ancora insufficiente. In caso affermativo, passare alle opzioni successive che si adattano meglio alle risorse; se vengono cancellati dall'elenco, il ripristino ha esito positivo ed è possibile procedere con il codice/APSP in tali punti di accesso.

Ripristino dei punti di accesso in fabbrica

Se si ripristinano i valori predefiniti del punto di accesso, il file cnssdaemon.log viene temporaneamente eliminato. Per garantire un'installazione corretta del codice/APSP, procedere con l'installazione del codice/APSP entro 48 ore dal ripristino del sistema.

Per ripristinare i punti di accesso in fabbrica, è possibile procedere in tre modi:

-

Tramite WLC (CLI o GUI).

-

Tramite Access Point CLI,

-

Tramite il pulsante di reset fisico del punto di accesso.

Avviso: Un ripristino di fabbrica rimuove tutte le configurazioni persistenti (ad esempio, hostname, impostazioni HA, Tags, LSC e altro). È necessario riconfigurare il punto di accesso dopo che si è unito nuovamente al WLC. Verificare che l'individuazione CAPWAP (opzione DHCP 43, DNS e così via) sia funzionale in modo che il punto di accesso possa individuare e unirsi al controller dopo la reimpostazione.

Tramite CLI WLC

WLC# clear ap config <APNAME> keep-ip-config

Tramite GUI WLC

Selezionare Configurazione > Wireless > Access Point. Selezionare il punto di accesso desiderato, quindi selezionare Avanzate > Imposta come predefinito. Scegliere l'opzione Clear Config except Static IP e fare clic su Update & Apply to Device (Aggiorna e applica al dispositivo).

Tramite CLI Access Point

AP# capwap ap erase all

WARNING :" capwap ap erase all" is altered to perform DATA WIPE on COS AP.

The following files will be cleared as part of this process

1) Config ,Bak config files

2) Crashfiles

3) syslogs

4) Boot variables

5) Pktlogs

6) Manually created files

Are you sure you want continue? [confirm] yes

AP# reload

Proceed with reload command (cold)? [confirm] yes

Tramite pulsante della modalità Access Point

1. Scollegare il punto di accesso dalla fonte di alimentazione.

2. Tenere premuto il pulsante Mode.

3. Ricollegare la fonte di alimentazione mantenendo premuto il pulsante.

4. Quando il LED di stato del punto di accesso diventa rosso fisso, tenere premuto il pulsante Mode per altri 10 secondi.

5. Rilasciare il pulsante.

6. Il punto di accesso viene riavviato con le impostazioni predefinite.

Nota: La sincronizzazione della pressione del tasto Mode è critica. Se il pulsante viene premuto per meno di 20 secondi, il file cnssdaemon.log non verrà eliminato. Al contrario, se viene mantenuto per più di 60 secondi, il punto di accesso non verrà ripristinato ai valori predefiniti. Assicurarsi che il pulsante sia tenuto premuto per un periodo compreso tra 30 e 50 secondi per un ripristino corretto

Elimina file cnssdaemon.log (Access Point devshell)

I centri Cisco TAC (Technical Assistance Center) possono eseguire il recupero manuale cancellando il file cnssdaemon.log direttamente da devshell nei punti di accesso interessati. A seconda della scala dell'impatto, sono disponibili due metodi:

- Numero ridotto di access point interessati: Per una piccola quantità di access point interessati, TAC può procedere utilizzando uno dei due seguenti approcci:

-

Accesso manuale a Devshell: Accedere a ciascun punto di accesso singolarmente tramite devshell per cancellare manualmente il file cnssdaemon.log.

-

Accesso automatizzato (in blocco) a devshell: Utilizzare lo strumento RADKit per automatizzare il processo di pulizia del file cnssdaemon.log in tutti i punti di accesso interessati.

-

- Numero elevato di punti di accesso interessati: TAC utilizza lo strumento RADKit, che consente l'accesso di massa dei dispositivi di sviluppo a tutti i punti di accesso interessati in modo automatizzato per eseguire il processo di pulizia in modo efficiente.

Nota: Si consiglia di utilizzare la procedura di ripristino della shell dei dispositivi del punto di accesso RADKit per garantire la massima efficienza e coerenza operativa nell'ambiente.

Accedi alle istruzioni per il download e l'installazione di RADKit attraverso i seguenti link:

Per eliminare il file cnssdaemon.log nei punti di accesso tramite RADKit, assicurarsi che tutti i punti di accesso siano elencati nell'inventario. Si tratta di un'attività riservata agli amministratori e non può essere eseguita in remoto da TAC. Per aggiungere in blocco punti di accesso all'inventario RADKit, attenersi alla procedura descritta di seguito:

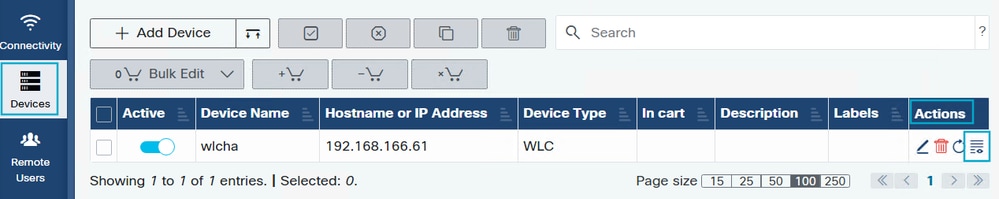

1. WLC in RADKit: Verificare che il WLC sia già stato aggiunto all'inventario RADKit. Se hai bisogno di assistenza per questo processo, segui la sezione Aggiunta di dispositivi qui dalla documentazione ufficiale RADKit

2. Icona inventario WLC: Nella scheda Dispositivi, individuare il WLC e fare clic sull'icona Inventario nella colonna Azioni.

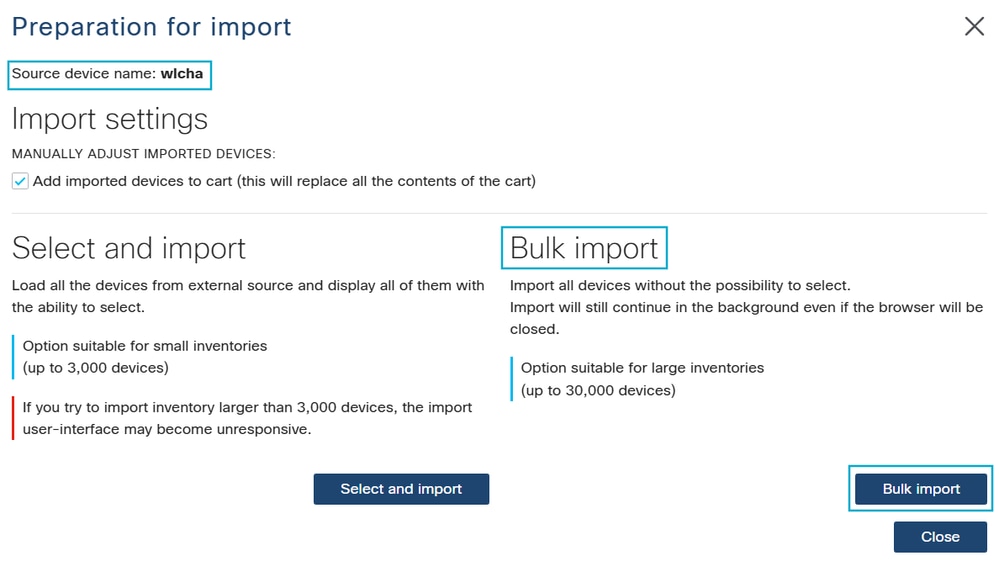

3. Importazione di massa: Selezionare il pulsante Bulk Import per avviare il processo di aggiunta dei punti di accesso a RADKit.

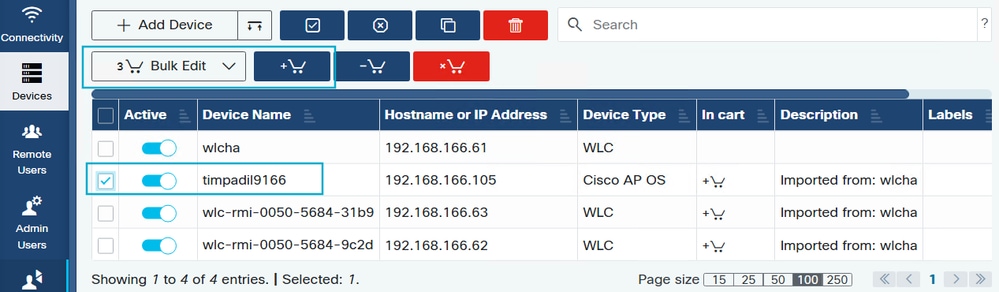

4. Configurazione in blocco: Selezionare le caselle di controllo relative a tutti i punti di accesso che richiedono l'eliminazione del file cnssdaemon.log. Fare clic sull'icona Aggiungi al carrello (carrello con un segno più), quindi selezionare il pulsante Modifica di massa.

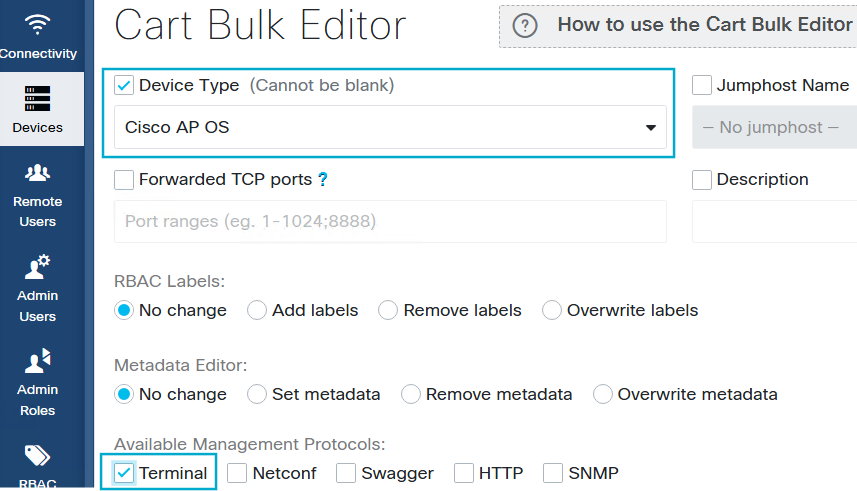

5. Abilitare il terminale e configurare SSH: In Cart Bulk Editor, selezionare Device Type (Tipo di dispositivo) e selezionare Cisco AP OS. Abilitare l'interruttore Terminal per consentire la configurazione SSH per i punti di accesso.

Nota: Se il controllo di accesso basato sui ruoli (RBAC) è abilitato, fare clic su Aggiungi etichette e verificare che sia presente l'opzione Sola lettura nel campo Etichette selezionate (creare questa etichetta se non esiste già). Se RBAC è disattivato, questa operazione di etichettatura non è necessaria.

6. Configurare le credenziali SSH: Fare clic su SSH (password) e immettere le credenziali del punto di accesso. Selezionare la casella di controllo Abilita password e immettere la password. Fare clic su Applica e cancella per salvare le impostazioni e chiudere la finestra. Confermare che SSH sia abilitato nel WLC tramite AP Join Profile e che il nome utente e la password siano aggiornati e corretti.

7. Aggiungi utente remoto: Aggiungere l'ID CCO Cisco del tecnico assegnato alla richiesta TAC seguendo la procedura Add Remote Users (Aggiunta di utenti remoti) descritta qui nella documentazione ufficiale di RADKit.

8. Elenco dei punti di accesso di destinazione: Raccogliere i nomi esatti dei punti di accesso interessati (nota: per queste operazioni viene fatta distinzione tra maiuscole e minuscole) in un file e il file viene caricato nella richiesta TAC.

Dopo la configurazione e il caricamento dei file con i nomi degli Access Point, Cisco TAC disporrà dell'accesso remoto necessario tramite RADKit per eseguire l'eliminazione in blocco dei file cnssdaemon.log.

Scambio partizione di avvio immagine punto di accesso

Lo scambio della partizione di avvio può essere eseguito manualmente da Access Point o automaticamente tramite l'accesso al punto di accesso in blocco con WLANPoller.

Manualmente

SSH ai punti di accesso ed eseguire i seguenti comandi:

AP# config boot path 2

AP# reload

Proceed with reload? [confirm] yes

Automazione

Usare WLANPoller per eseguire il comando boot part in blocco su punti di accesso diversi.

- Isolare i punti di accesso interessati: verificare che i punti di accesso interessati non abbiano connettività con il WLC:

- Verificare che SSH sia abilitato nel profilo di join dei punti di accesso e che i punti di accesso siano accessibili a SSH (o utilizzare la console)

- Accertarsi che i punti di accesso non siano collegati al WLC, ma sia comunque possibile accedere ai punti di accesso SSH. A tale scopo, è possibile avere un ACL nel gateway o spostare i punti di accesso su una VLAN isolata. Se i punti di accesso ottengono l'accesso al WLC, il punto di accesso potrebbe tornare alla partizione di avvio 1 (parte 1) e tornare allo stato interessato.

2. Configurare il percorso di avvio2 e riavviare i punti di accesso interessati - Configurare WlanPoller in modo che i punti di accesso interessati vengano informati tramite la riga di comando di modificare la parte di avvio da 1 a 2, quindi riavviare.

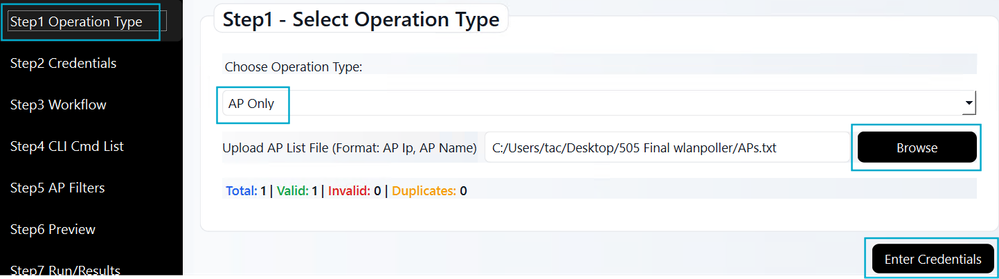

Tipo operazione: Selezionare l'opzione AP Only, quindi in un editor di testo (preferibilmente) aggiungere Access Point IP Address and Name (con distinzione tra maiuscole e minuscole), fare clic su Browse (Sfoglia) e selezionare il file con l'indirizzo IP e i nomi dei Access Point. Quindi fare clic su Enter Credentials.

Formato elenco punti di accesso:

Selezione tipo di operazione:

Credenziali: Immettere le credenziali dei punti di accesso, fare clic su Save (Salva), quindi su Continue (Continua).

Workflow: Selezionare Comandi CLI personalizzati, quindi fare clic su Continua.

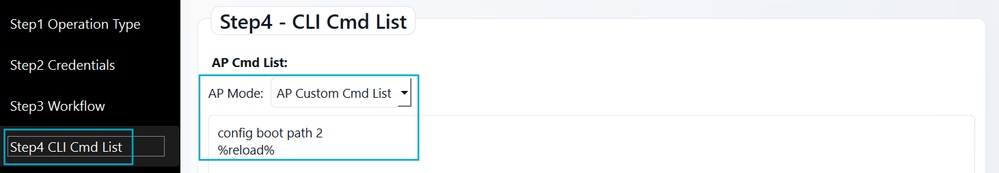

Elenco comandi CLI: Configurare i comandi per avviare il punto di accesso con la parte 2 e ricaricare. Quindi fare clic su Save (Salva) e su Continue (Continua).

Anteprima: L'anteprima mostra i due comandi che verranno eseguiti sui punti di accesso. Fare clic su Confirm e avviare WlanPoller.

3. Upgrade - Installare nel WLC l'APSP necessario nel codice corrente oppure, se si intendeva aggiornare il codice, passare a un nuovo codice e assicurarsi che sia installato anche APSP.

4. Riconnessione - Al termine dell'aggiornamento del controller, rimuovere il dispositivo di arresto della comunicazione tra il punto di accesso e il WLC. Il punto di accesso si unirà al WLC e scaricherà automaticamente l'immagine nuova e fissa nella parte di avvio 1.

Bootloop del punto di accesso

Se è stata eseguita un'installazione di codice/APSP senza aver prima seguito i controlli preliminari di aggiornamento e i punti di accesso sono stati inseriti in un bootloop, è possibile procedere in due modi:

- Ripristinare il punto di accesso con il pulsante della modalità come spiegato nella sezione Ripristino automatico di fabbrica dei punti di accesso.

- Ottieni l'accesso alla console e apri una richiesta TAC per consentire a TAC di recuperare il punto di accesso.

Quando aprire una richiesta TAC

Apri una richiesta TAC se si verifica una delle seguenti condizioni:

- Ripristino non riuscito: Se le procedure di ripristino non possono essere implementate nell'ambiente in uso o se hanno esito negativo.

- Problemi di integrità: I controlli preliminari manuali o automatici restituiscono un "Controllo integrità immagine: Cattivo".

- Esaurimento dello storage: Se dopo l'aggiornamento o l'installazione di APSP la partizione "/dev/ubivol/part2" mostra ancora un utilizzo elevato.

Wireless LAN Controller serie 9800

Q: Il problema riguarda solo gli aggiornamenti completi del codice o anche le installazioni di APSP?

A: Questo problema interessa entrambi gli scenari. Se l'ambiente soddisfa i criteri per questo bug, il problema può verificarsi durante un aggiornamento completo del codice o l'installazione di APSP (incluso l'APSP con la correzione del bug). Completare la sezione dei controlli preliminari dell'aggiornamento per determinare se è necessario eseguire la procedura di ripristino prima di applicare qualsiasi aggiornamento o programma di manutenzione delle app.

Q: Il WLC e i punti di accesso sono sulla versione 17.9.x (o precedente) e devo eseguire l'aggiornamento alla versione 17.12.x. Cosa devo fare?

A: È possibile eseguire un aggiornamento diretto da 17.9.x a 17.12.x. Tuttavia, se i modelli di Access Point sono soggetti a questo bug, assicurarsi di installare l'APSP consigliato subito dopo l'aggiornamento.

Q: Il mio WLC e i miei access point sono sulla versione 17.9.x (o precedente) e devo effettuare l'aggiornamento alla versione 17.15.x o successiva.

A: Esistono due possibili scenari:

- Aggiornamento diretto: Se l'ambiente in uso consente un aggiornamento diretto (verificare tramite le Note sulla versione per il codice di destinazione), procedere con l'aggiornamento e quindi installare l'APSP per il codice di destinazione.

- Aggiornamento intermedio: Se è necessario seguire un percorso di aggiornamento (ad esempio, 17.9.x → 17.12.x → 17.15.x), si consiglia di completare l'intera sequenza fino a 17.15.x entro lo stesso giorno. Poiché il file cnssdaemon.log aumenta di 5 MB al giorno, il completamento dell'aggiornamento consente di evitare che il file raggiunga le dimensioni critiche. Se non è possibile eseguire l'aggiornamento in giornata, è necessario installare l'APSP nella fase 17.12.x prima di procedere alla fase 17.15.x e installare l'APSP corrispondente.

Q: Sono gia' al 17.15. Significa che non sono affetto da questo bug?

A: Non necessariamente. Se la versione dei punti di accesso era 17.12.4, 17.12.5 o 17.12.6/6a (su 9800-L/40/80/CL), il file di log con problemi potrebbe essere già stato generato e rimanere in memoria. Per garantire la pulizia dei file residui, si consiglia di seguire la sezione Precontrolli di aggiornamento.

Q: Uso le piattaforme 9800-M, 9800-H1 o 9800-H2, supportate per la prima volta nella release 17.15.

A: Esistono due possibili scenari:

- È la prima volta che si unisce al WLC: Se i punti di accesso sono stati collegati a un 9800-M/H1/H2 come primo controller in assoluto, l'operazione non ha alcun impatto.

- WLC precedenti aggiunti: Se tali Access Point erano stati precedentemente collegati a un controller diverso che eseguiva una versione interessata (17.12.4/5/6/6a) prima di passare a 9800-M/H1/H2, potrebbero comunque contenere il file con problemi. In tal caso, seguire la sezione dei controlli preliminari per l'aggiornamento.

Q: Abbiamo WLC separati per test di laboratorio e aggiornamenti scaglionati, Come gestirli?

A: Accertarsi che tutti i WLC nell'ambiente in uso eseguano l'APSP appropriato. Poiché il file cnssdaemon.log aumenta di 5 MB al giorno, qualsiasi punto di accesso che si unisce a un WLC che esegue il codice interessato, anche temporaneamente per il test, diventa potenzialmente vulnerabile a questo bug.

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

4.0 |

24-Mar-2026

|

Meccanismo di ripristino aggiornato e automazione migliorata con il poller WLAN. |

3.0 |

27-Feb-2026

|

Domande frequenti e scenari di ripristino aggiuntivi |

2.0 |

23-Feb-2026

|

Sono stati aggiunti dettagli per l'applicabilità del percorso di aggiornamento |

1.0 |

30-Jan-2026

|

Versione iniziale |

Contattaci

Questo documento si applica a questi prodotti

- Catalyst 9120AX Series Access Points

- Catalyst 9130AX Series Access Points

- Catalyst 9162 Series Access Points

- Catalyst 9162I Access Point

- Catalyst 9163 Series Access Points

- Catalyst 9164 Series Access Points

- Catalyst 9166 Series Access Points

- Catalyst IW9167 Heavy Duty Series

- Wireless LAN Controller Software

Unleash the Power of TAC's Virtual Assistance

Feedback

Feedback