Configura numero massimo tentativi di accesso non riusciti per l'amministratore locale su FTD

Problema

L'obiettivo è configurare il numero massimo di tentativi di accesso non riusciti per gli account amministratore locali su Cisco Secure Firewall Threat Defense (FTD).

La richiesta include istruzioni per l'impostazione di questo limite tramite l'interfaccia utente grafica (GUI) e l'interfaccia della riga di comando (CLI).

Garantire la protezione degli account amministrativi contro i tentativi di accesso forzato.

Ambiente

Prodotto: Cisco Secure Firewall

Versione del software: Any

Assistenza per la configurazione necessaria per l'impostazione dei limiti per i tentativi di accesso non riusciti

Risoluzione

Esistono due casi diversi a seconda di come viene gestito il firewall protetto.

Comportamento predefinito

Firewall gestito da FDM

Per impostazione predefinita, non è possibile configurare maxfailedlogins per l'account amministratore locale sul firewall protetto gestito da Gestione dispositivi firewall:

> configure user maxfailedlogins admin 5 Unable to modify admin account.

Firewall gestito da FMC

Per impostazione predefinita, non è possibile configurare maxfailedlogins per l'account amministratore locale gestito da Cisco Firewall Management Center (FMC):

> configure user maxfailedlogins admin 5 Unable to modify admin account.

La soluzione

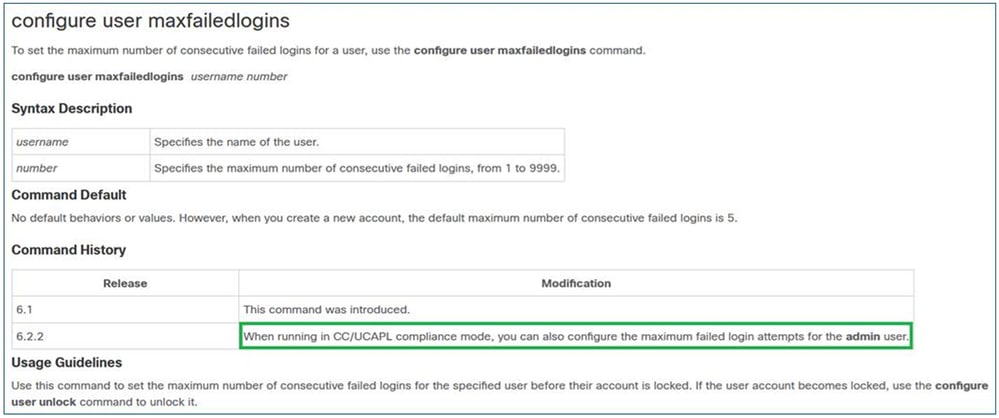

Per superare questa restrizione su un firewall gestito da FMC, è necessario abilitare la modalità di conformità sul firewall. Questa condizione è documentata nella guida di riferimento per i comandi di Cisco FTD:

inline_image_0.png

inline_image_0.pngConformità CC e UCAPL

Si tratta di standard di conformità alla sicurezza che specificano i requisiti per i prodotti di sicurezza di protezione avanzata.

Nel caso di maxfailedlogins, le informazioni correlate si trovano in Conformità alle Certificazioni di sicurezza.

Note importanti

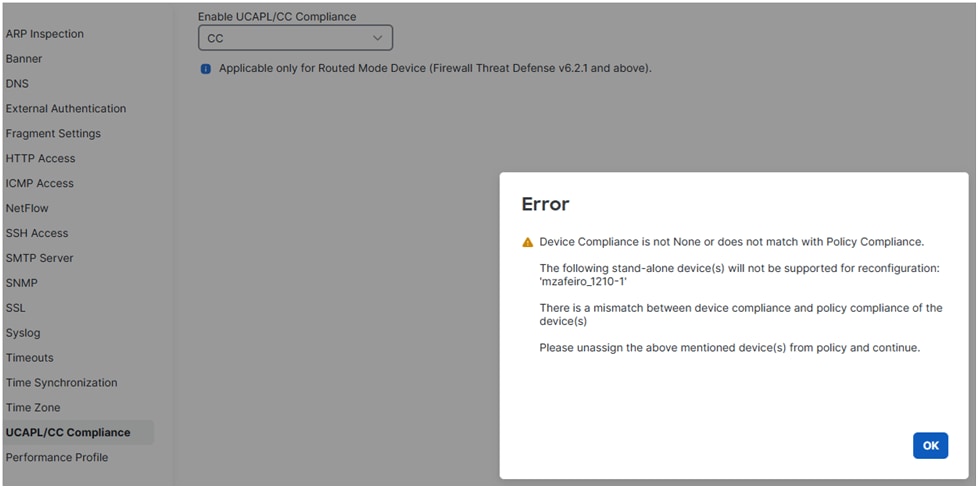

Innanzitutto, una volta abilitata la conformità Cc o UCAPL su FTD, non è possibile annullare la modifica. Se si tenta di annullare, si ottiene:

inline_image_0.png

inline_image_0.pngDopo aver attivato una modalità di conformità e distribuito il criterio, l'FTD viene riavviato.

Quando si tratta di accessi maxfailedlogins, con Cc è possibile configurare fino a 9999 tentativi non riusciti, mentre con UCAPL fino a 3.

Abilita conformità CC o UCAPL su FTD

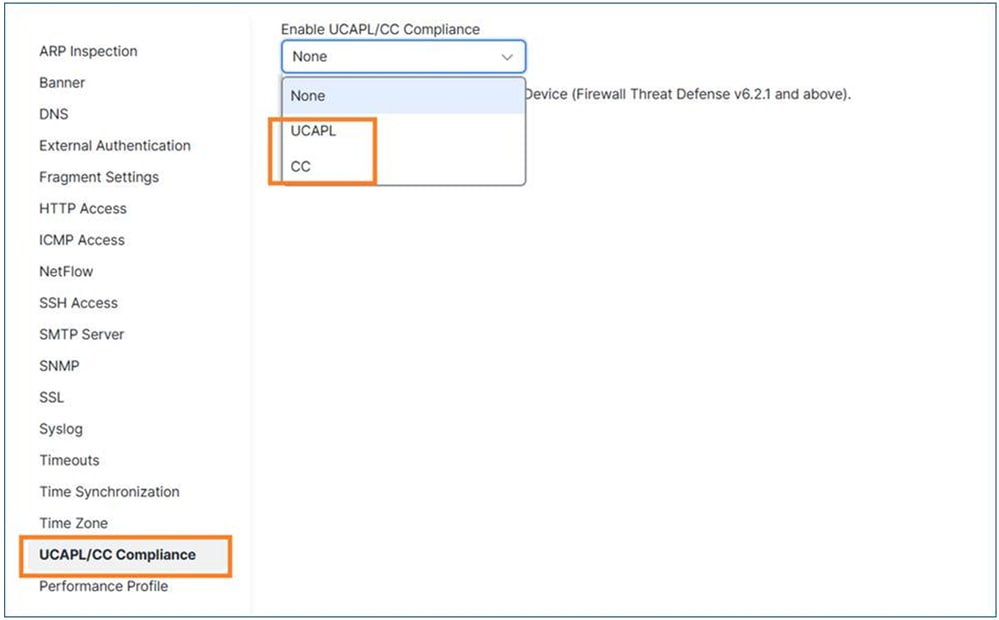

Passaggio 1: In FMC, passare a Dispositivi/Impostazioni piattaforma.

Passaggio 2: abilitare una delle due modalità di conformità (UCAP o CC). Poiché la modifica non può essere annullata, si consiglia di leggere attentamente la guida alla conformità delle certificazioni di sicurezza.

inline_image_0.png

inline_image_0.pngPasso 3: Una volta fatto, è necessario assegnare il criterio Impostazioni piattaforma all'FTD (se non è già stato fatto) e Distribuire.

Al termine della distribuzione, il dispositivo FTD si riavvia automaticamente:

Broadcast message from root@secure_fw (Tue Jan 13 10:10:49 2026): A reboot has been scheduled to occur 10 seconds from now. Jan 13 2026 10:11:01 INIT: Running /etc/rc6.d/K00all_ports_down.sh stop... Tue Jan 13 10:11:01 UTC 2026 : Checking for running portmgr process... Terminating DME and all AGs bfore bring down all ports... Tue Jan 13 10:11:01 UTC 2026 : Sending IPC message to portmgr to bring down all ports... 2026-01-13 10:11:02.112 PMLOG:PM IPC UTILITY: Shutting down all ports Jan 13 2026 10:11:02 INIT: Completed /etc/rc6.d/K00all_ports_down.sh stop... Jan 13 2026 10:11:02 INIT: Running /etc/rc6.d/K00ftd.sh stop... Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.7.6.1.291__ftd_001_FOL2751Z03FLKF25W1, FLAG='' Cisco Firewall Threat Defense stopping ...

Passaggio 4: Una volta riattivato il firewall, è possibile configurare l'impostazione maxfailedlogins. Se si sceglie UCAPL, è possibile configurare fino a 3 tentativi di accesso non riusciti:

> configure user maxfailedlogins admin 5 Unable to set limit, must be 3 or less for UCAPL mode >

In caso di licenza CC, è possibile impostare fino a 9999:

> configure user maxfailedlogins admin 9999 >

Passaggio 5: Verificare la configurazione utilizzando il comando show user:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 5

Suggerimento: Assicurarsi di disporre di un altro utente con privilegi di configurazione disponibili nel caso in cui l'utente amministratore venga bloccato.

Sbloccare un utente amministratore bloccato

Supponendo di impostare maxfailedlogins 3, dopo 3 tentativi non riusciti l'account amministratore viene bloccato:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis Yes 3

In tal caso, è necessario accedere con un altro utente e sbloccare manualmente l'utente amministratore:

> configure user unlock admin > show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 3

Firewall gestito da Gestione dispositivi (FDM)

FDM attualmente non supporta le modalità di conformità CC o UCAPL.

Miglioramenti correlati: CSCws76567 ENH: aggiunta del supporto CC/UCAPL in Gestione periferiche di Firepower

Se questa funzionalità è fondamentale, è consigliabile discutere con l'Account Manager la definizione delle priorità della richiesta di miglioramento, a cui si fa riferimento come CSCws76567.

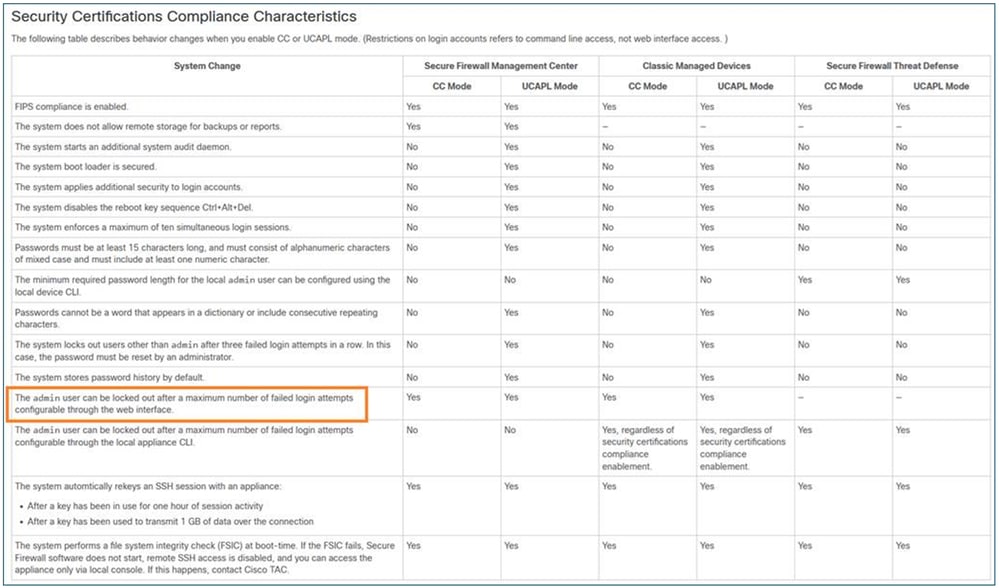

Impostazione del numero massimo di tentativi di login non riusciti per l'accesso tramite GUI Web

Analogamente all'accesso da CLI, questa funzionalità è disponibile solo quando è abilitata la modalità di conformità CC o UCAPL:

inline_image_0.png

inline_image_0.pngRiferimento

Poiché non è possibile utilizzare le modalità CC o UCAPL sui dispositivi gestiti da FDM, non è possibile impostare il numero massimo di tentativi di login non riusciti per l'accesso tramite GUI Web (vedere la sezione relativa al miglioramento CSCws76567).

Causa

- Per i dispositivi gestiti da FMC, l'opzione è disponibile solo quando è attivata la modalità di conformità CC o UCAPL.

- Per i dispositivi gestiti da FDM, è stata inviata una richiesta di miglioramento (CSCws76567) per risolvere questa lacuna delle funzionalità e per aggiungere il supporto per la conformità ai Common Criteria (CC) e UCAPL in Gestione dispositivi firewall.

Contenuto correlato

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

2.0 |

21-Apr-2026

|

Alcune modifiche di formattazione. |

1.0 |

14-Apr-2026

|

Versione iniziale |

Feedback

Feedback