Introduzione

In questo documento viene descritto come distribuire un connettore di risorse passo per passo in Azure.

Prerequisiti

Raccogliere le informazioni necessarie e comprendere

- Ottenere l'immagine del connettore.

- È possibile scaricare l'immagine una sola volta e utilizzarla per un numero qualsiasi di connettori in qualsiasi gruppo di connettori.

- Se si utilizza un'immagine scaricata in precedenza, verificare che la versione dell'immagine sia la più recente.

- Per ulteriori informazioni, vedere Ottenere l'immagine del connettore.

- Copiare la chiave di provisioning per il gruppo di connettori specifico per cui si distribuiscono i connettori.

Fare riferimento alla sezione Provisioning delle chiavi per i connettori di risorsa.

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Accesso amministratore dashboard Cisco Secure Access

- Accesso al portale di Azure

- Cisco Secure Client

- Computer Windows con ZTA registrato

Componenti usati

Le informazioni di questo documento si basano sul test eseguito in un ambiente lab utilizzando i componenti successivi:

- Client ZTNA

- Accesso sicuro

- Azzurro

- Risorsa privata

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Configurazione

Configurazioni in Accesso sicuro

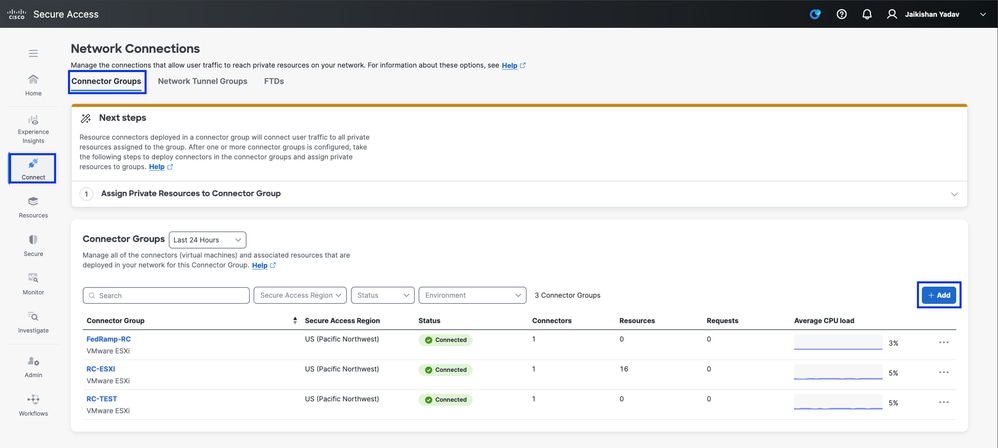

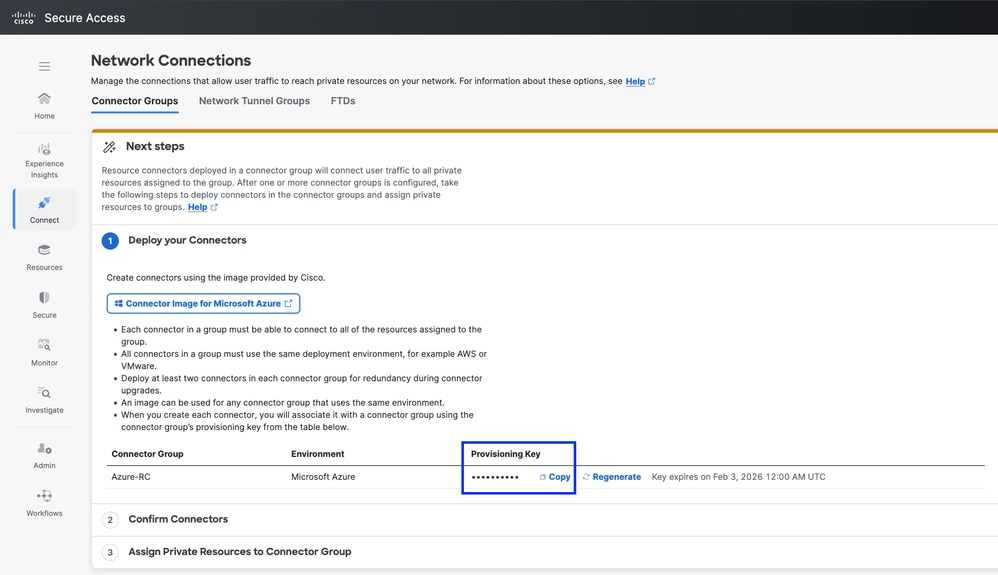

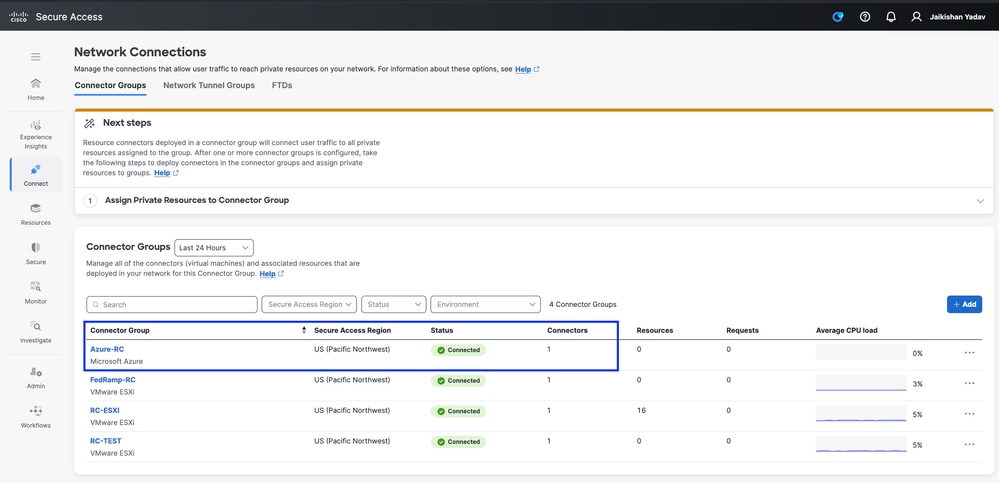

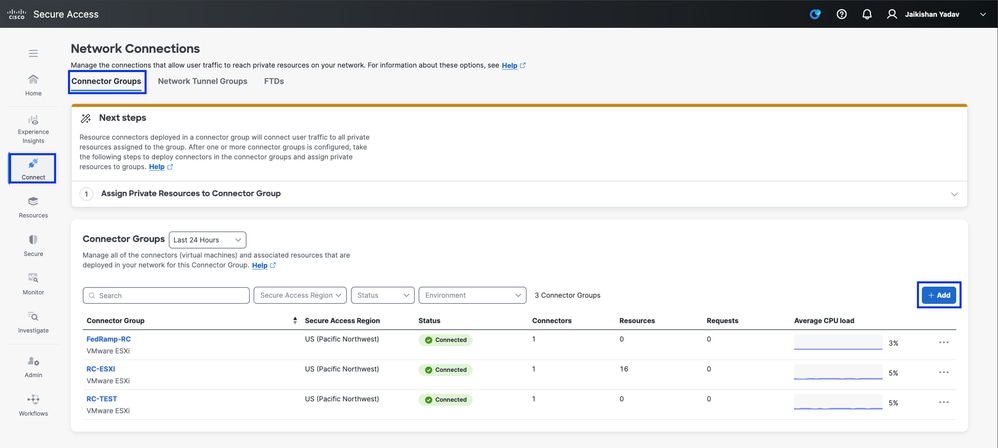

Accedere al Dashboard di accesso protetto e passare a Connect > Network Connections > Connector Groups

Accesso sicuro - Gruppi di connettori

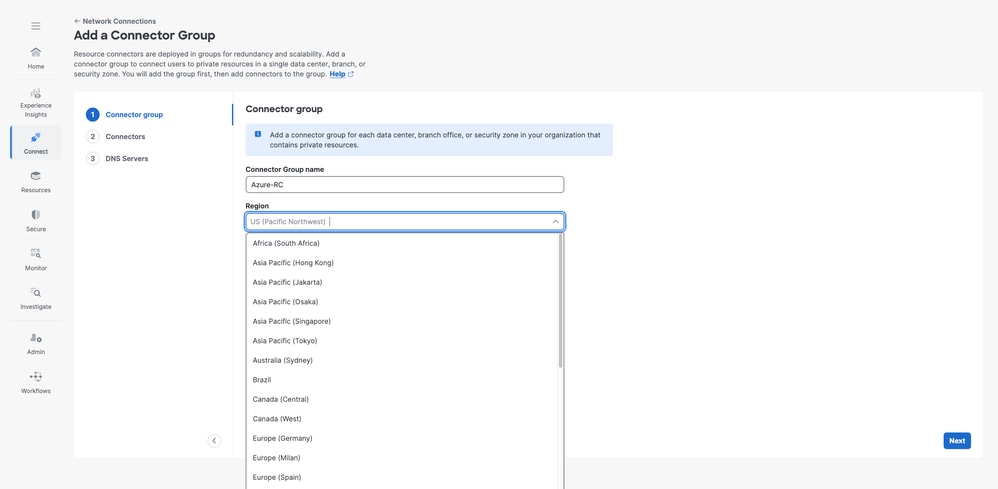

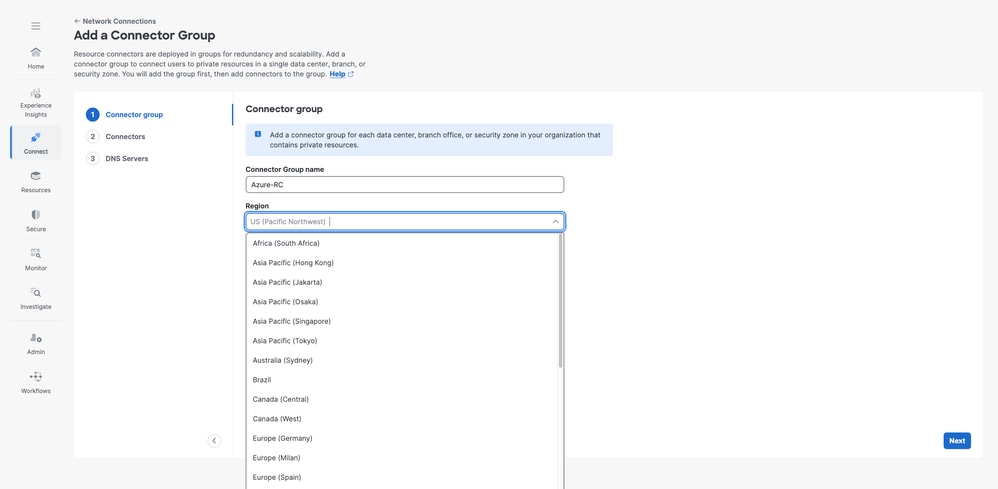

- Specificare la

Connector Group Name e la Region

- Fare clic su

Next

Accesso sicuro - Configurazione gruppi di connettori

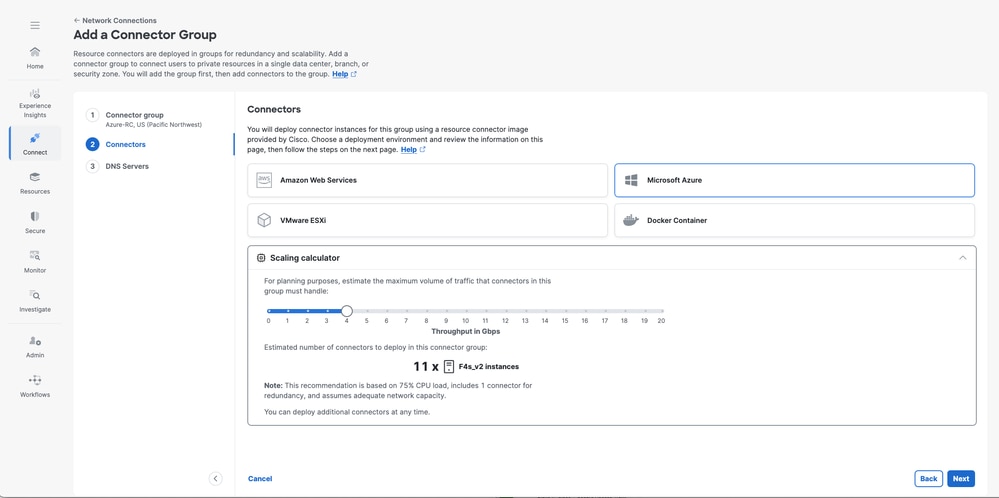

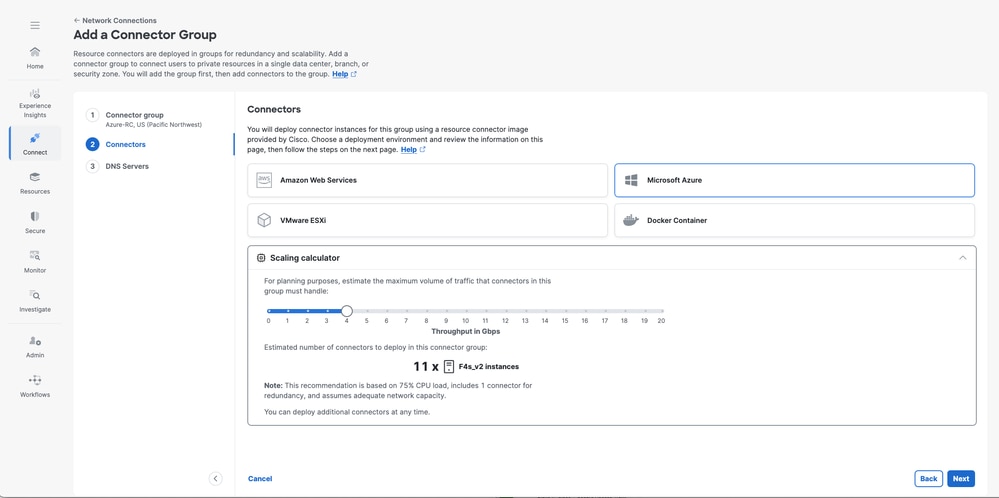

- Scegliere

Microsoft Azure e utilizzare per Scaling Calculator determinare le risorse necessarie

Accesso sicuro - Revisione della configurazione del connettore di risorse

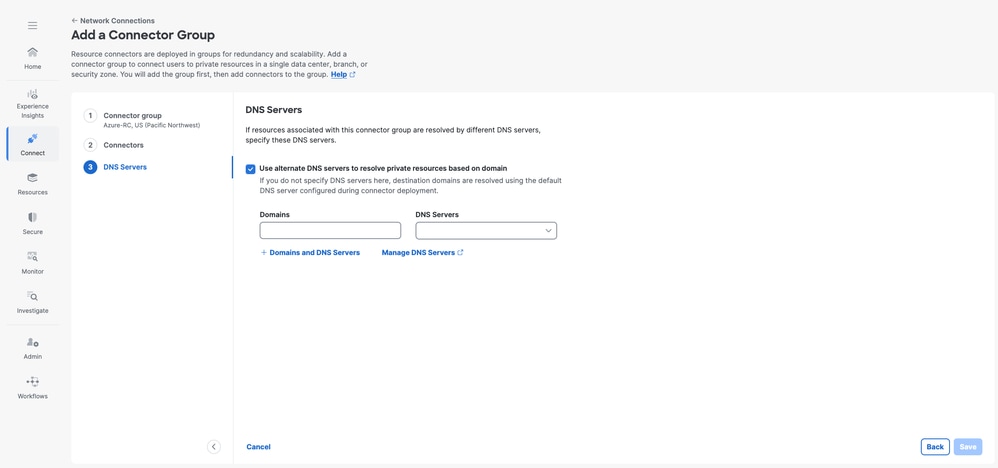

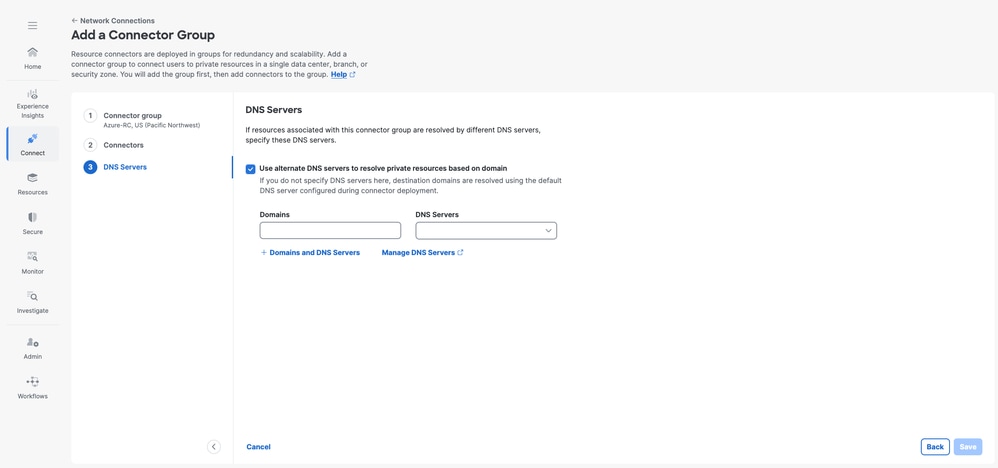

- Sfruttare l'opzione per

DNS Servers risolvere domini specifici tramite server DNS dedicati. Questa è una procedura ottimale per le organizzazioni con più domini interni.

- Fare clic su

Save

Accesso sicuro - Configurazione connettore risorse

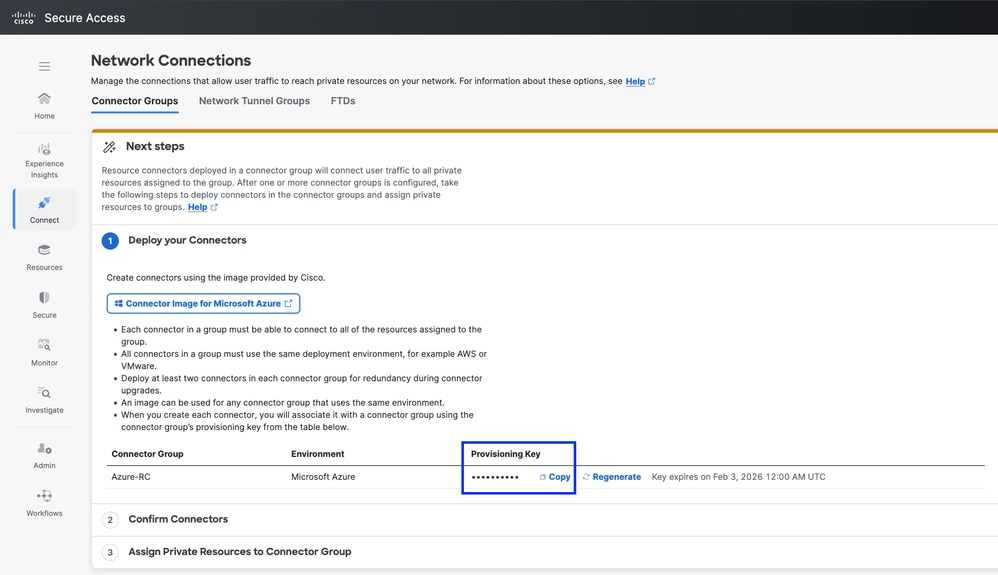

- A questo punto, assicurarsi di copiare il

Provisioning Key. Sarà necessario in seguito in Azure durante la distribuzione di Connettore risorse per abilitare la registrazione con il tenant di accesso sicuro.

Accesso sicuro - Configurazione connettore risorse

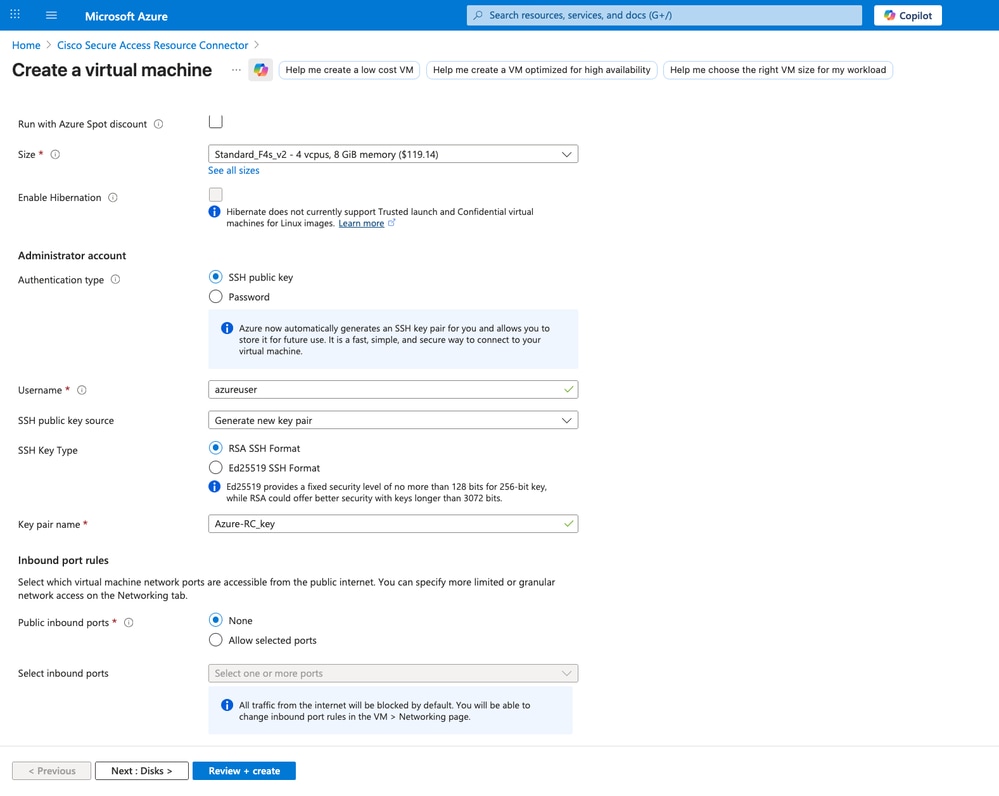

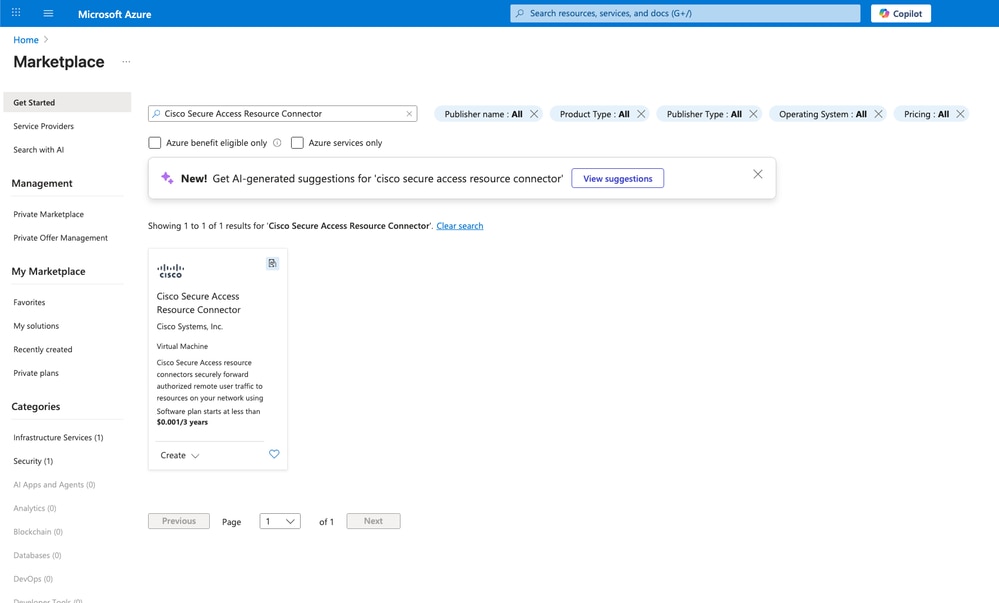

Configurazioni in Azure

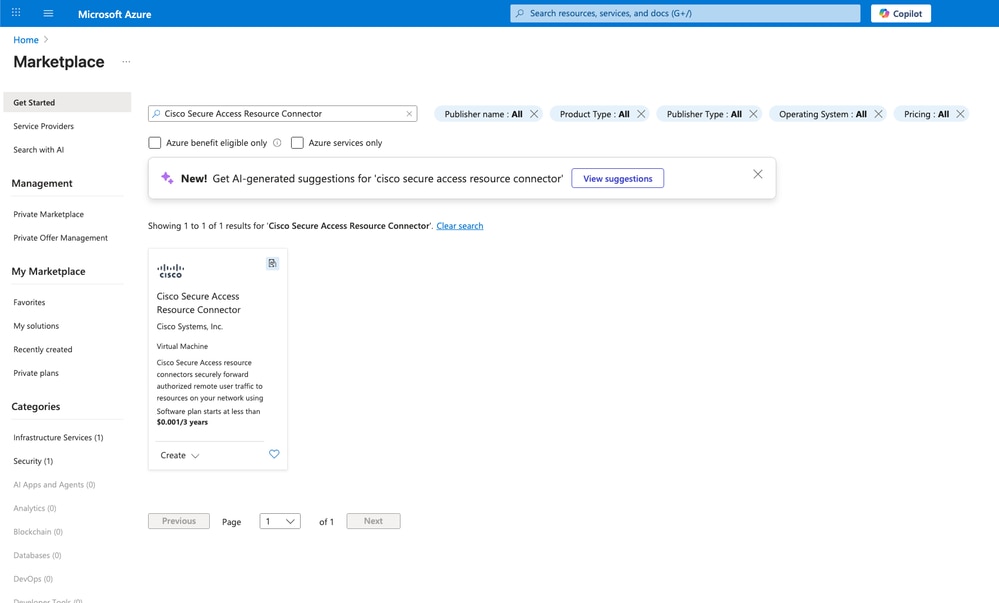

Passare al portale di Azure, quindi passare a Microsoft Azure Marketplace e cercare l'immagine Cisco Secure Access Resource Connector:

Accesso sicuro - Creazione connettore risorse in Azure

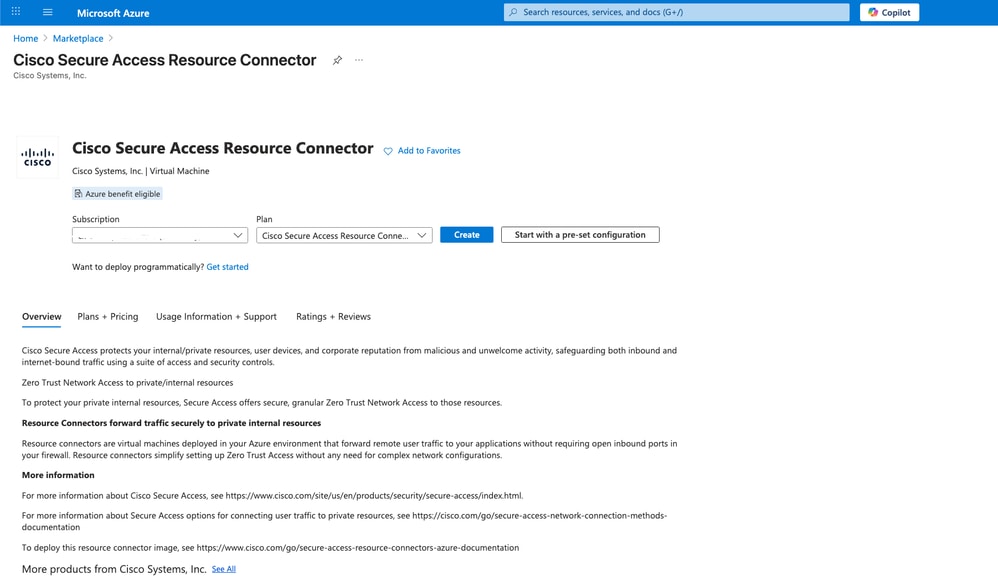

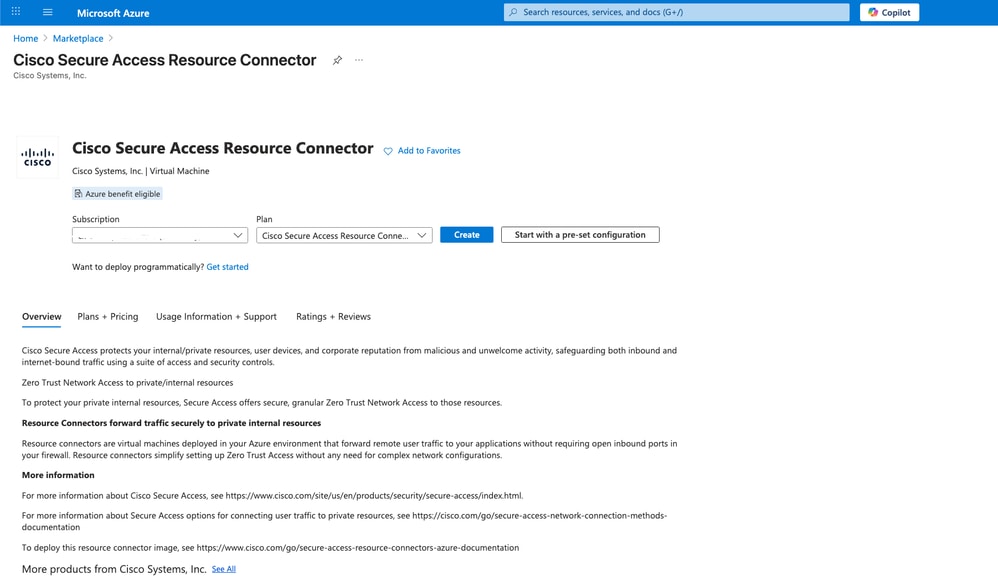

- Selezionare la scheda appropriata

Subscription e Plan fare clic su Create

Accesso sicuro - Creazione connettore risorse in Azure

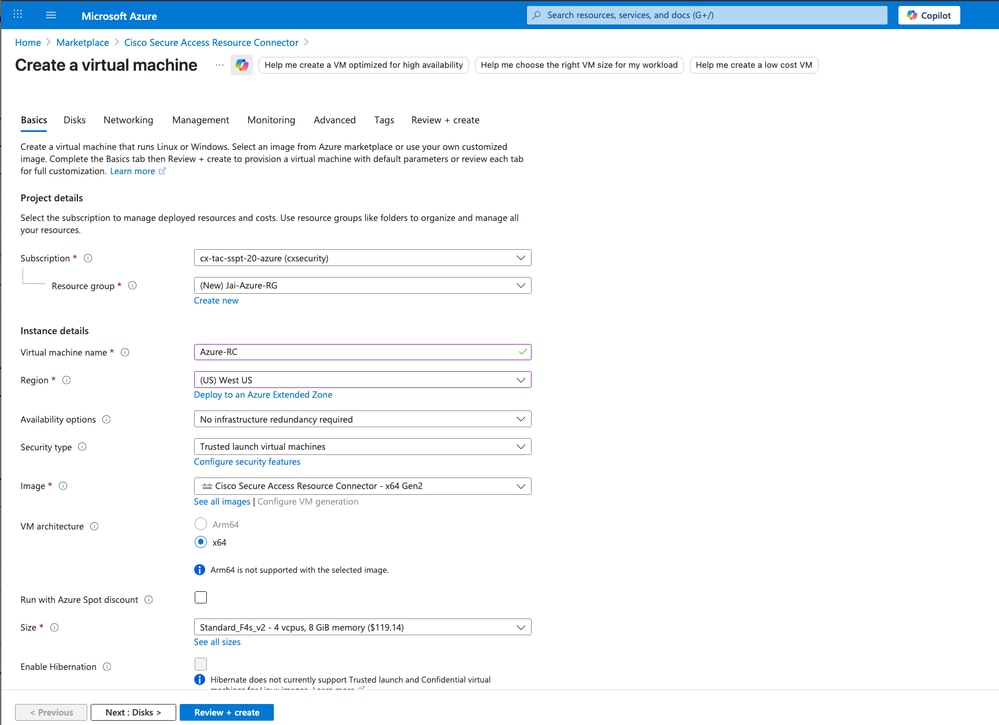

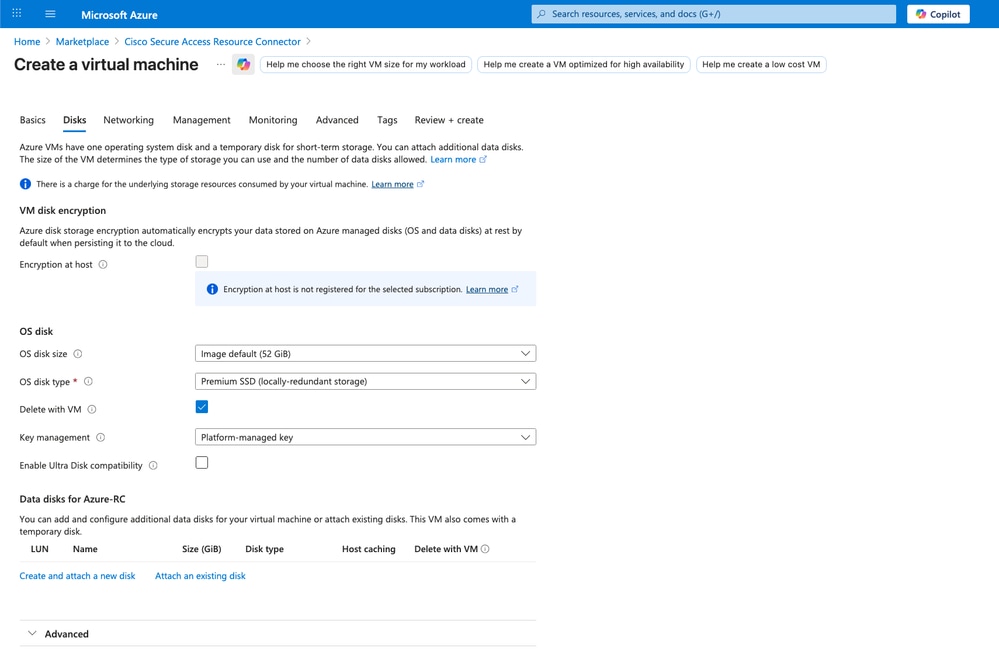

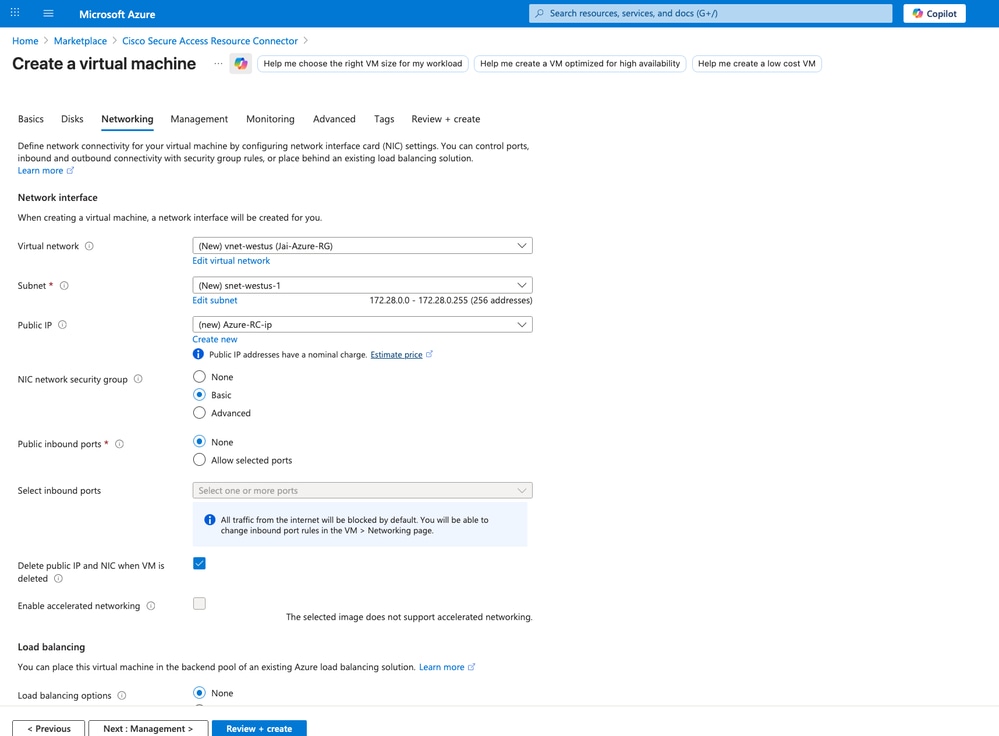

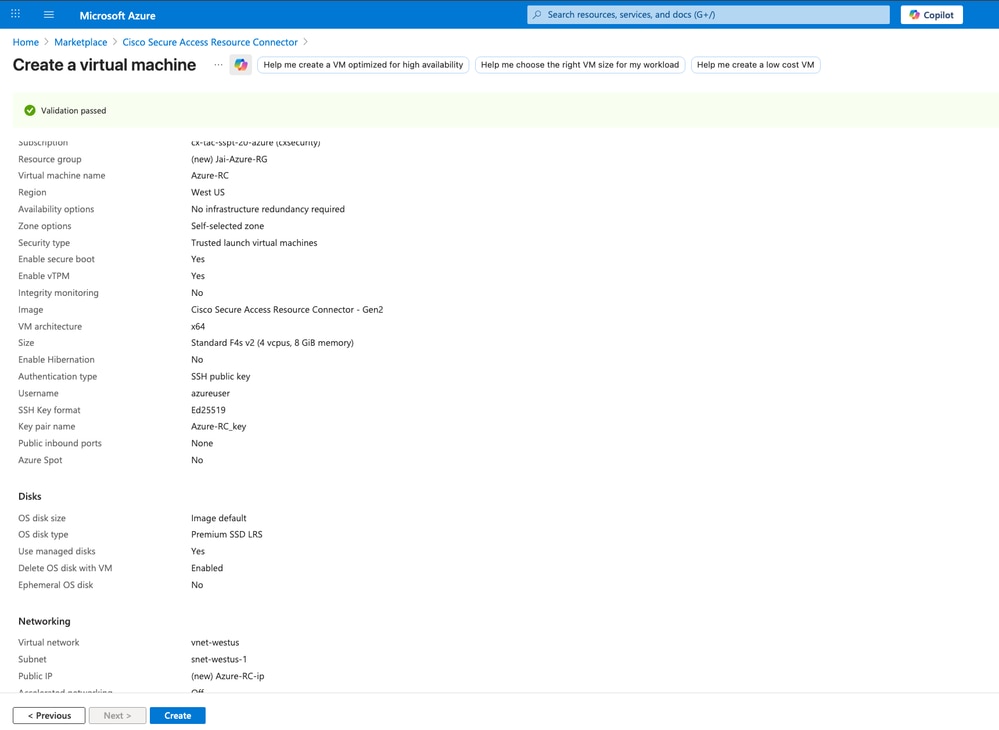

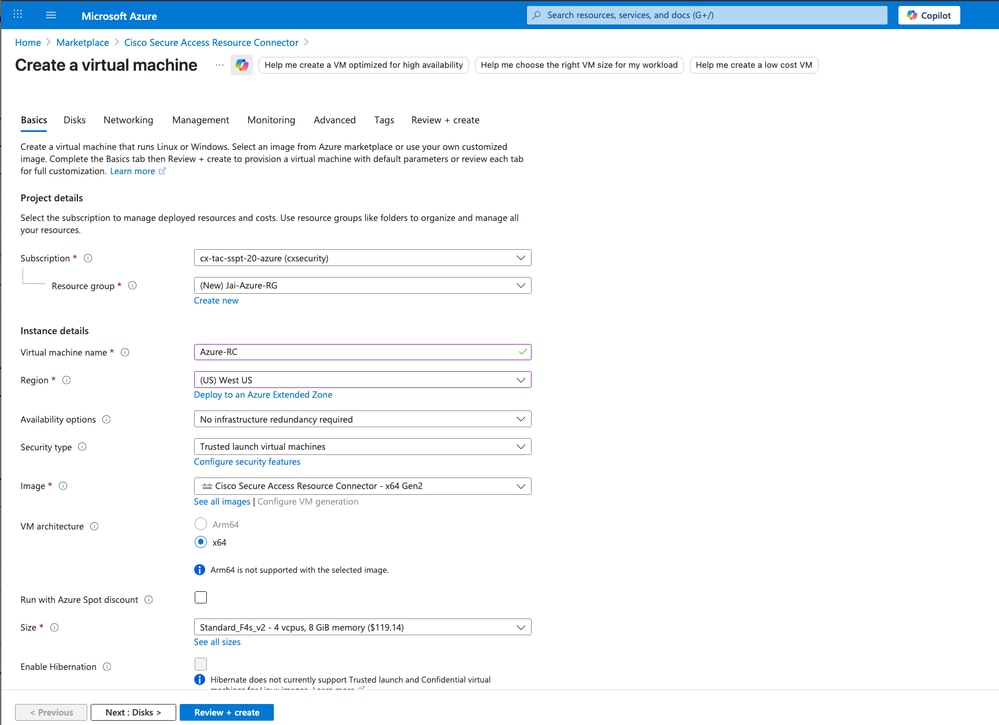

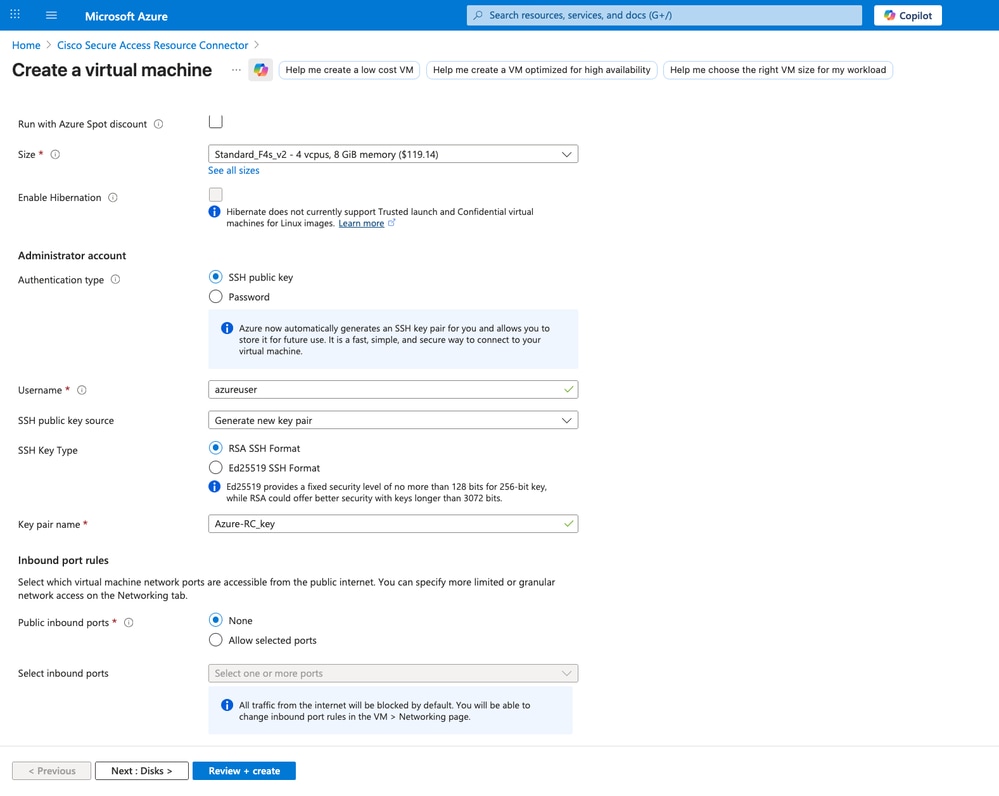

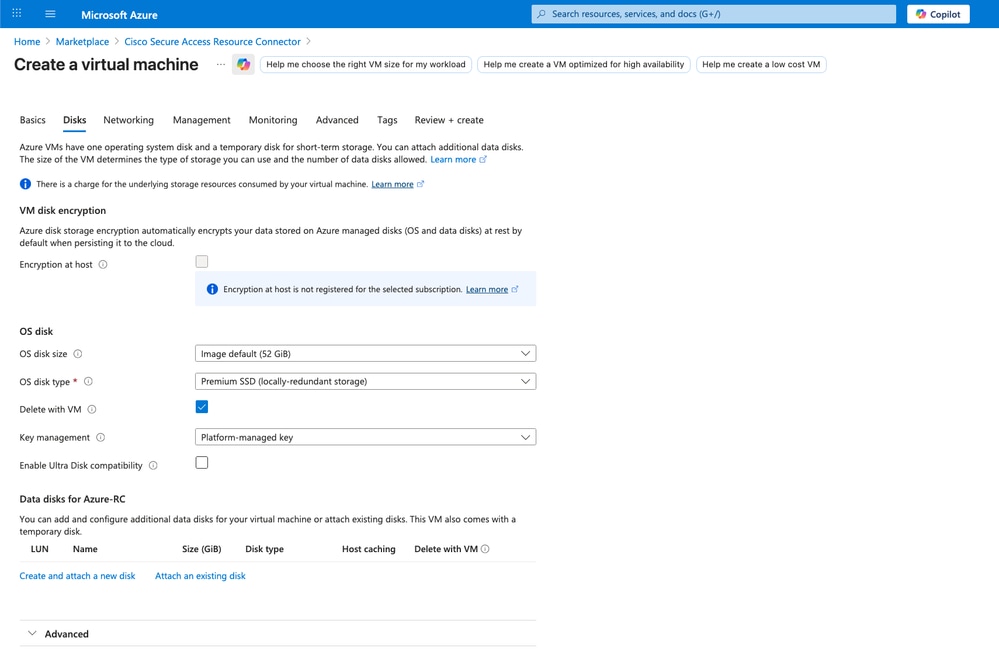

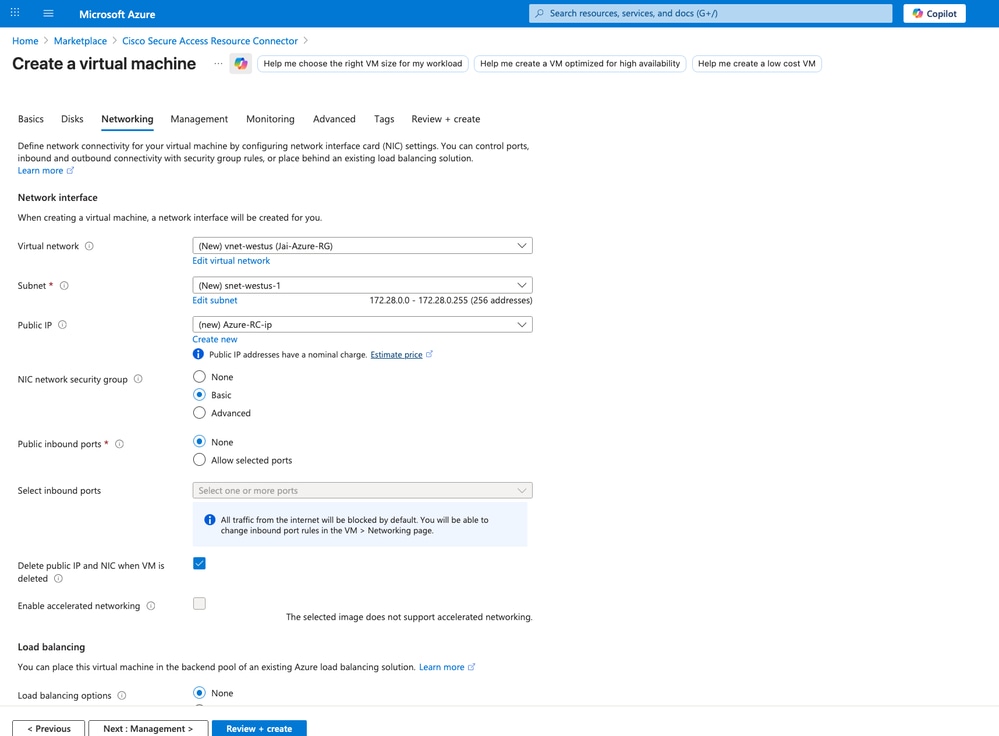

- Esaminare la configurazione di

Disks, Networking e della chiave pubblica SSH

Attenzione: Non perdere la chiave SSH privata; in caso contrario, non è possibile accedere alla CLI di RC e deve essere ridistribuita per la risoluzione dei problemi.

Accesso sicuro - Creazione connettore risorse in Azure

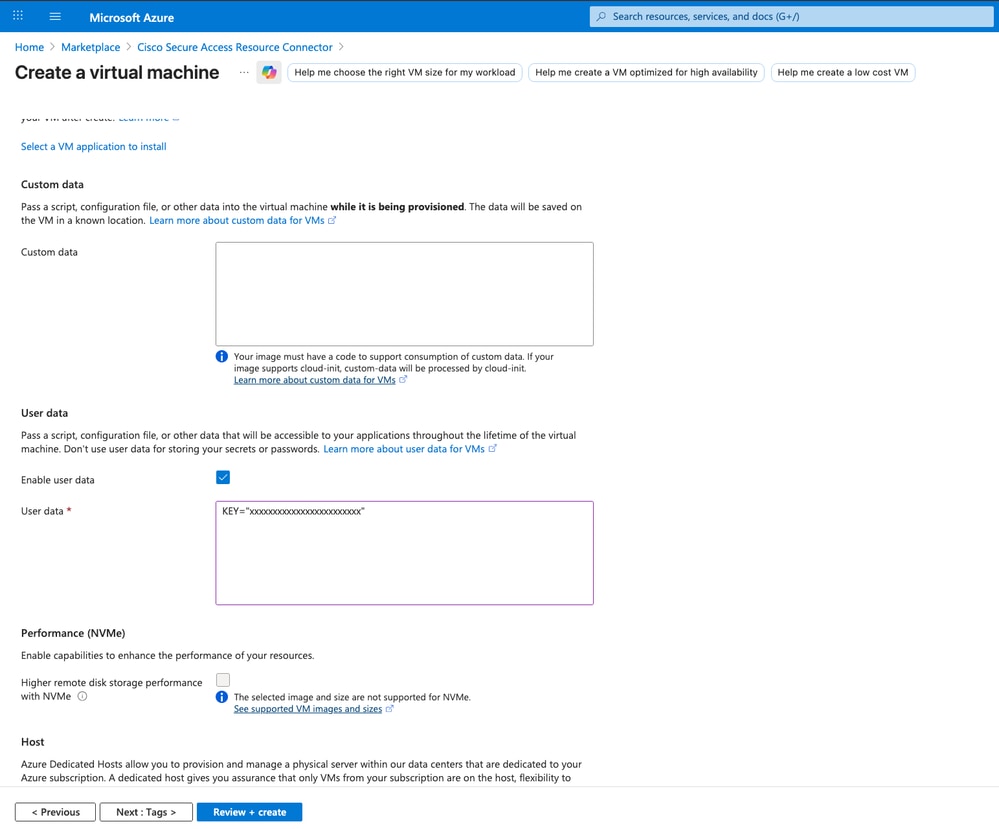

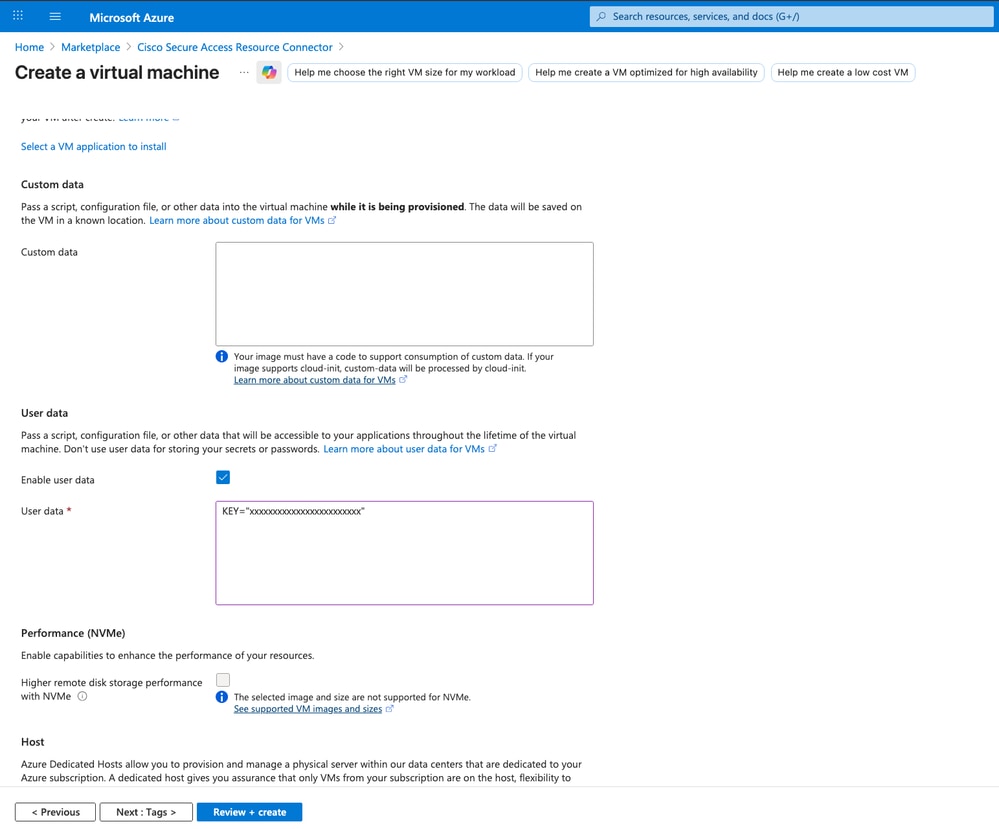

- Incolla nel

Provisioning Key User datacampo il testo copiato da Cisco Secure Access

KEY=XXXXXXXXXXXXXXXXXXXXX

Accesso sicuro - Creazione connettore risorse in Azure

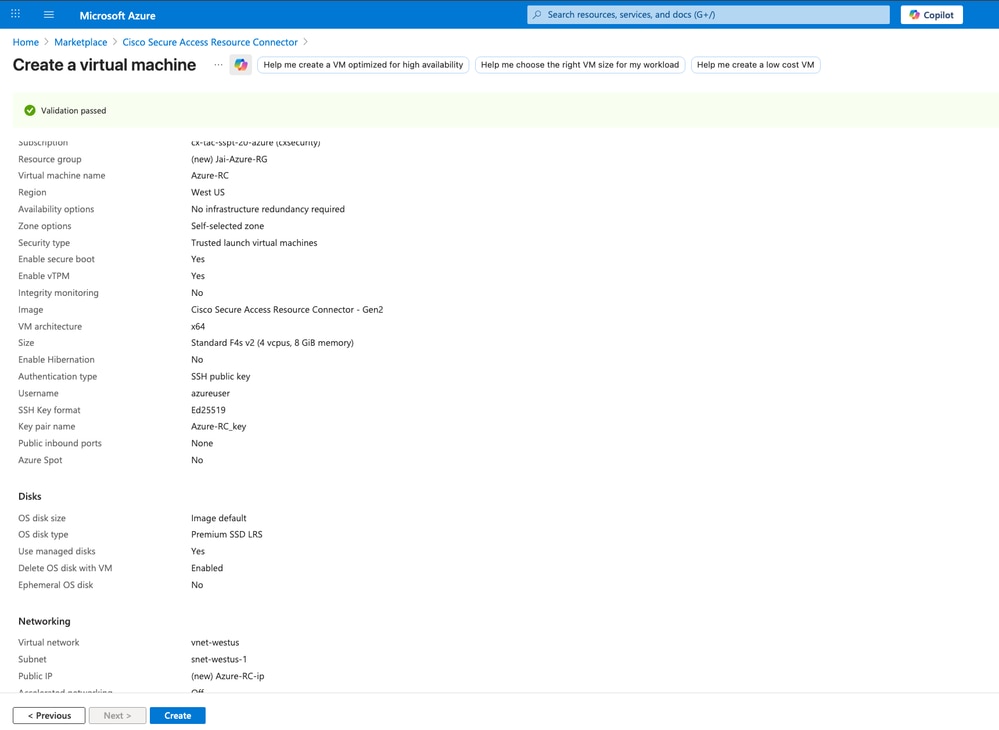

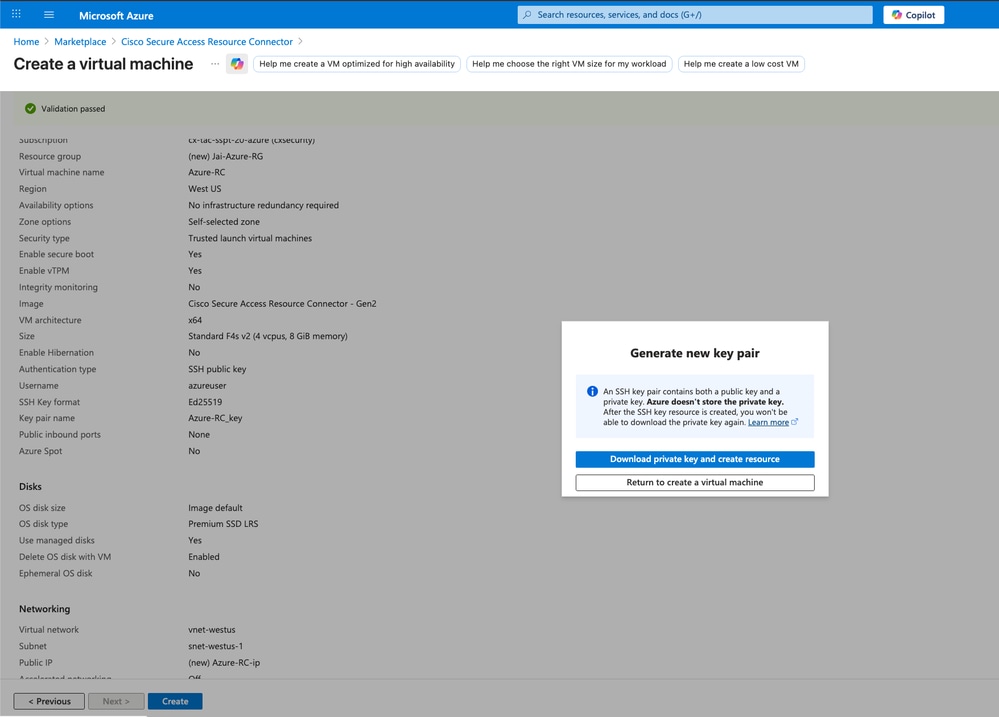

- Rivedere e fare clic su

Createper procedere con la creazione del Resource Connector

Accesso sicuro - Creazione connettore risorse in Azure

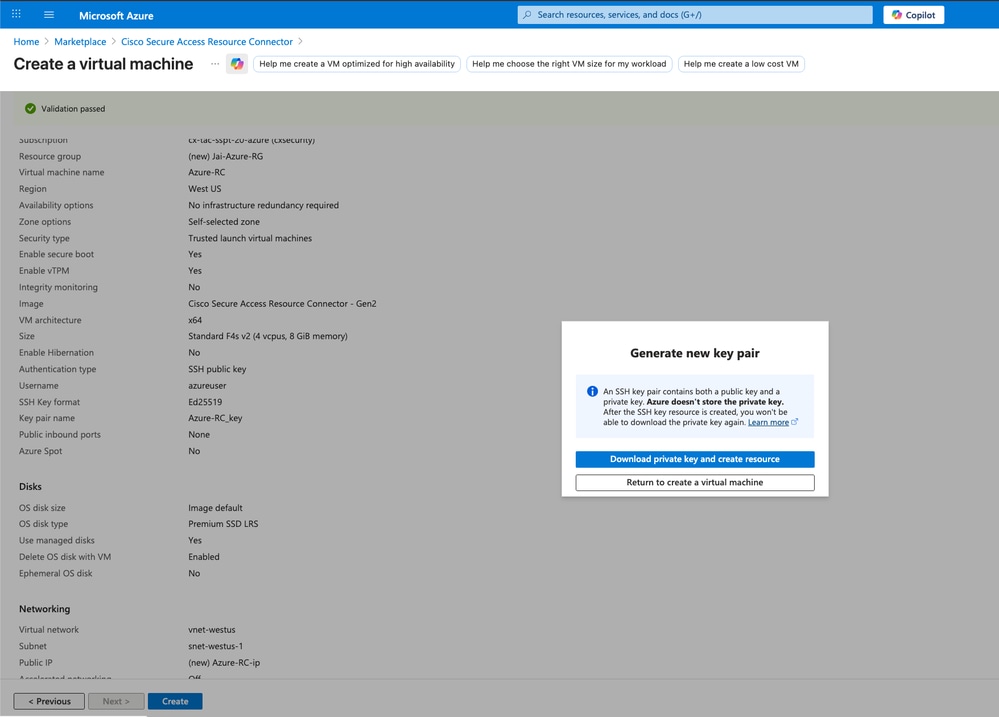

- Dopo aver fatto clic su

Create, verrà visualizzata un'opzione per il download della chiave privata. Fare clic su Download private key and create resource

Accesso sicuro - Creazione connettore risorse in Azure

Attenzione: Non perdere la chiave SSH privata; in caso contrario, non è possibile accedere alla CLI di RC e deve essere ridistribuita per la risoluzione dei problemi.

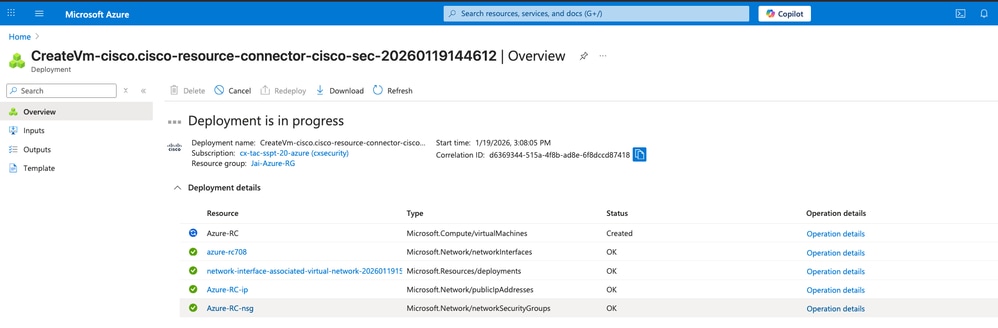

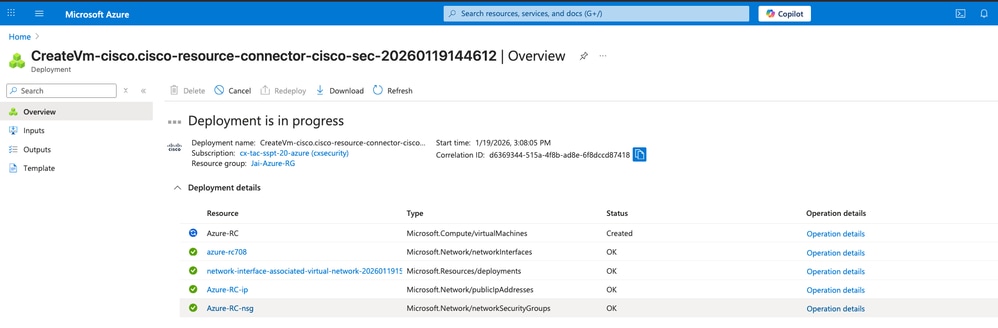

- Dopodiché potrai vedere lo stato del tuo

Resource Connector

Accesso sicuro - Distribuzione del connettore di risorse in Azure

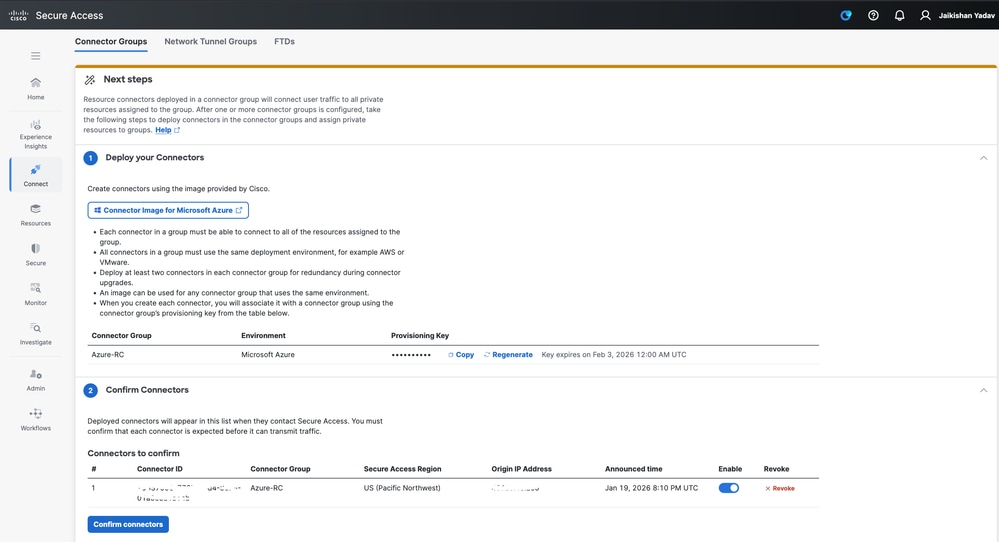

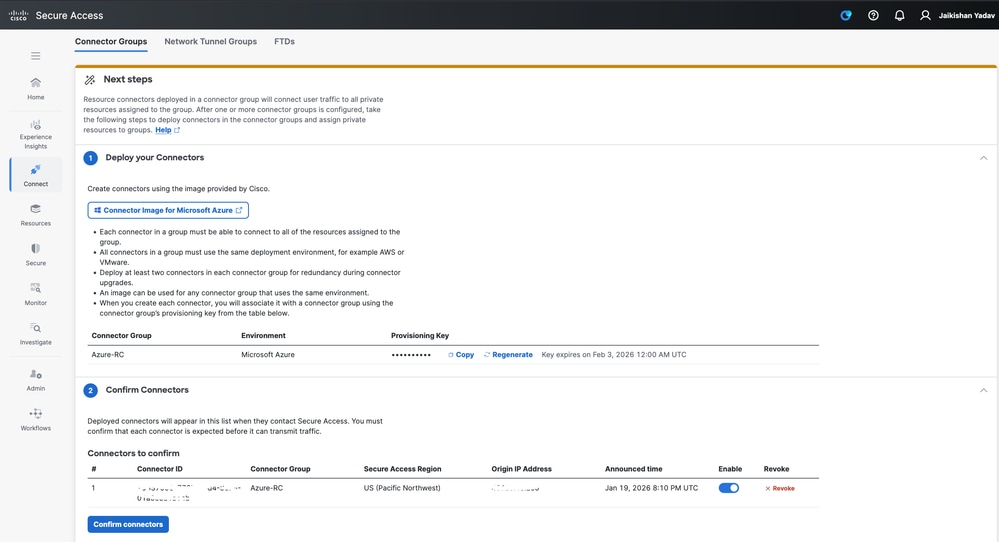

- Passare quindi a Dashboard di accesso sicuro per confermare la connessione e la

Resource Connector distribuzione completa nel tenant di accesso sicuro

- Fare clic su

Connect > Network Connections > Connector Groups

- Sotto l'opzione 2 Conferma connettori fare clic su

Confirm Connectorsper terminare la distribuzione

Accesso sicuro - Conferma connettore risorse

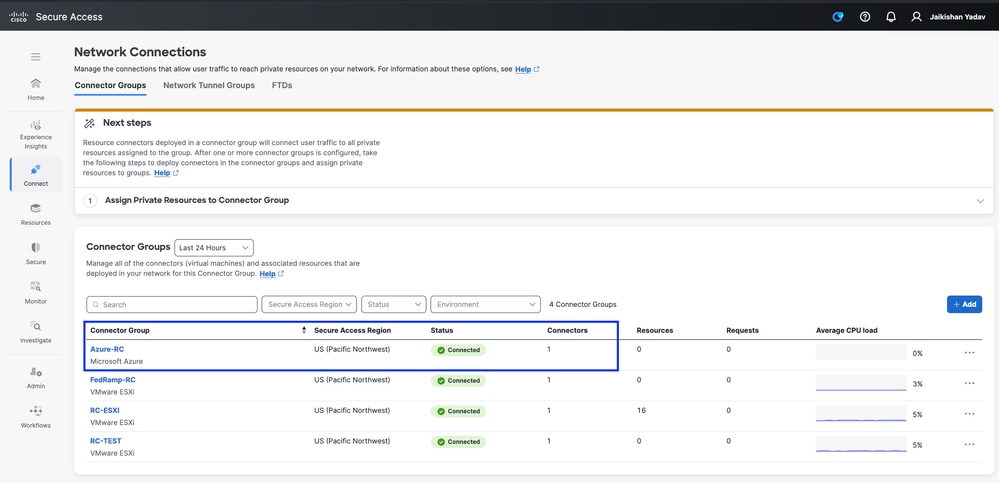

Ora è possibile visualizzare il nuovo connettore di risorse distribuito e connesso nel tenant Secure Access:

Accesso sicuro - Connettore risorse

Verifica

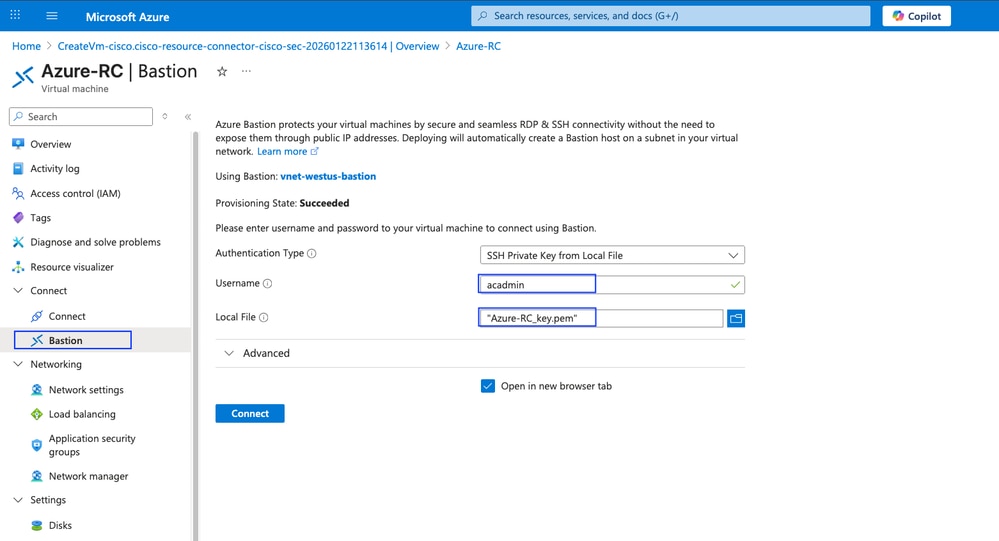

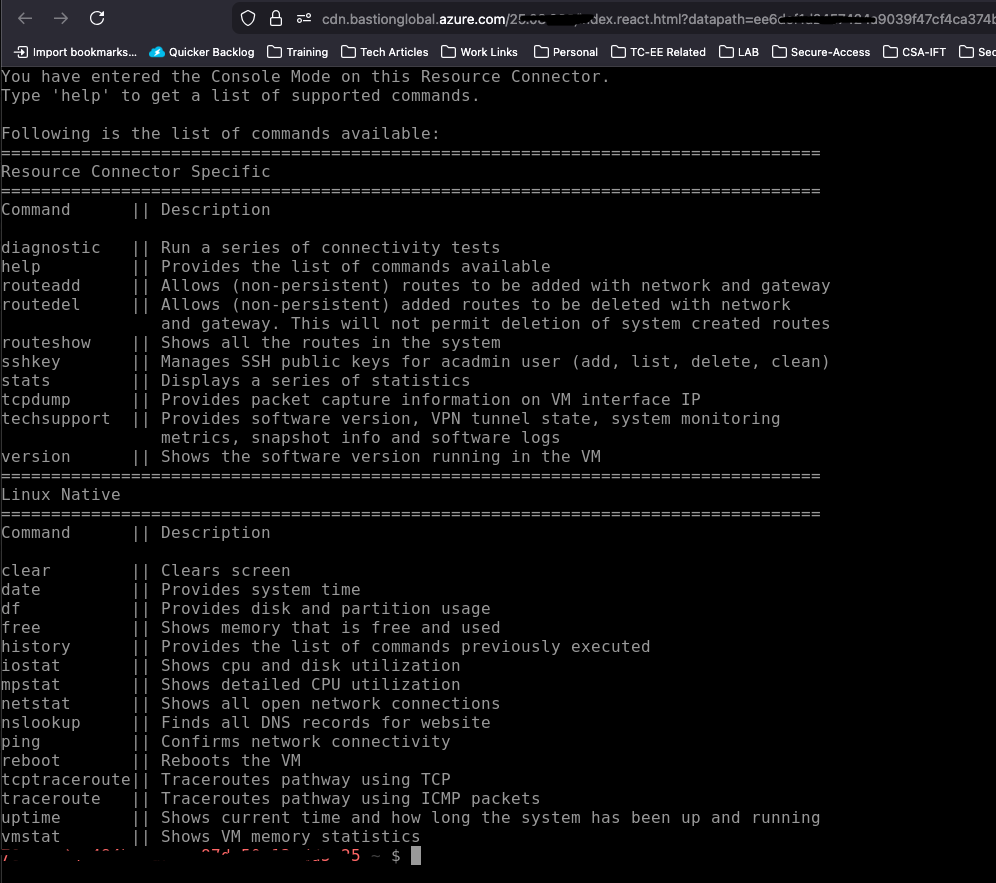

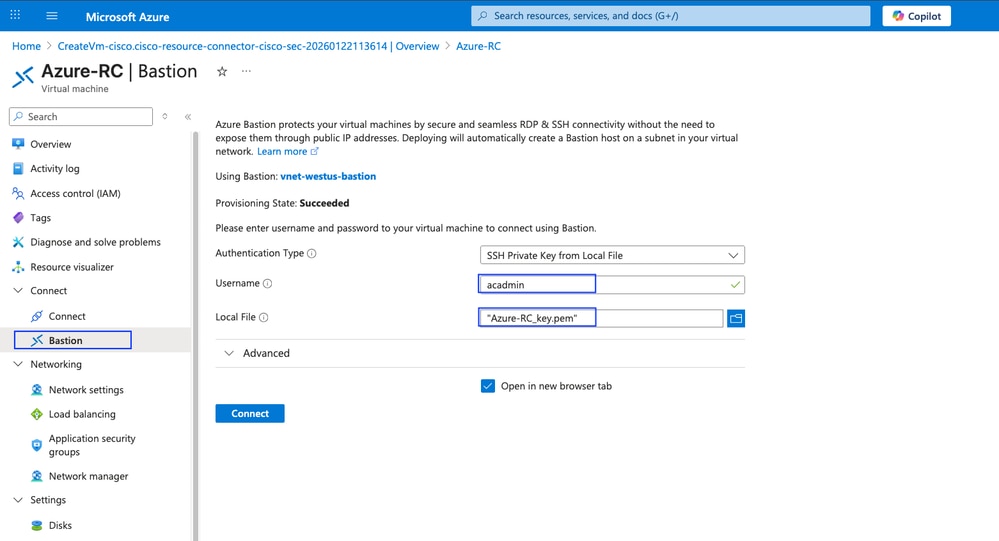

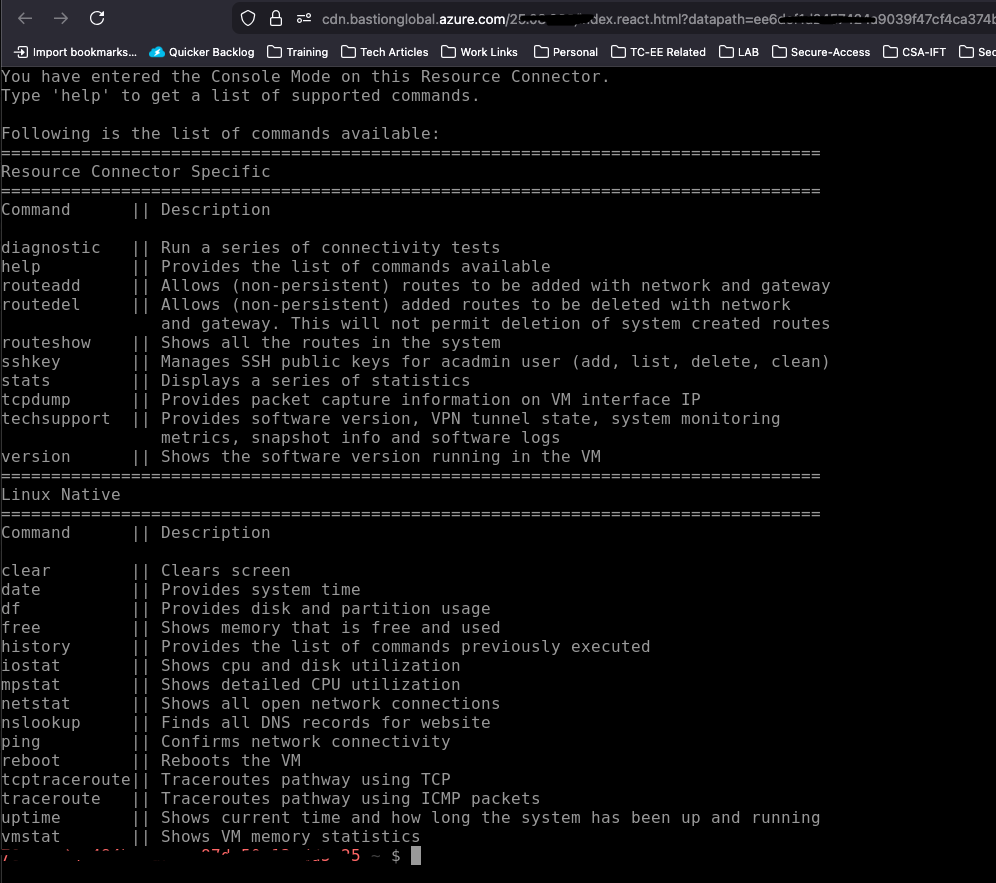

Accesso dalla CLI di Inbuild Bastion

In Azure, accedere al connettore delle risorse e fare clic su Bastion:

Authentication Type: Scegli SSH Private key from Local FileUsername: È necessario utilizzare acadminLocal File: Scegliere il file scaricato private key in precedenza

Accesso sicuro - Accesso alla riga di comando di Connettore risorse

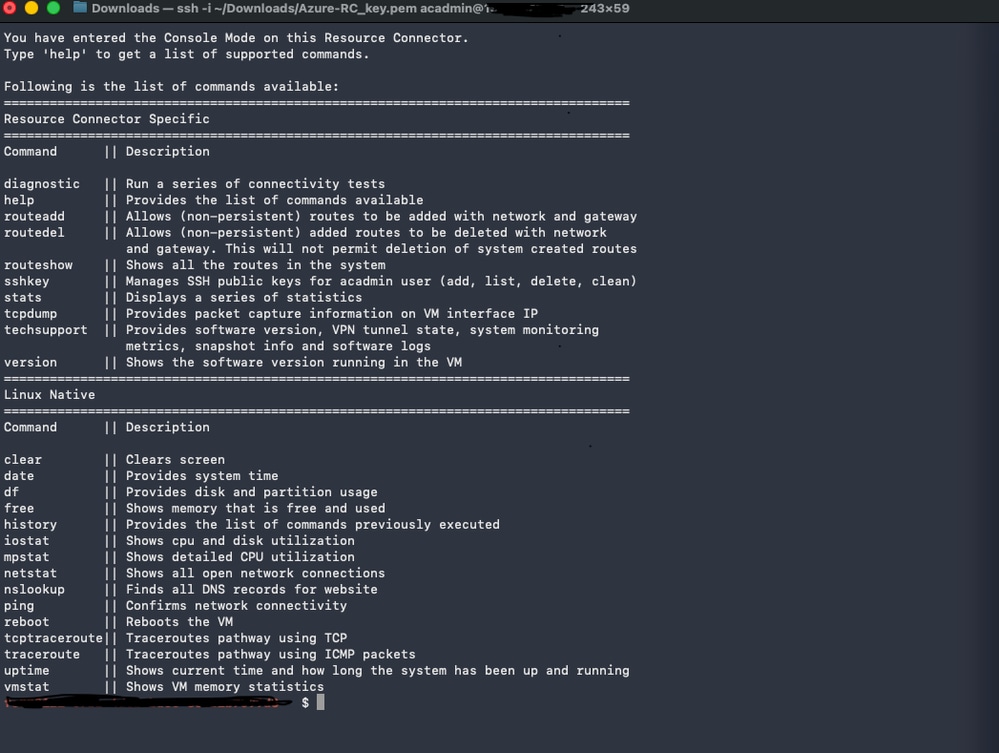

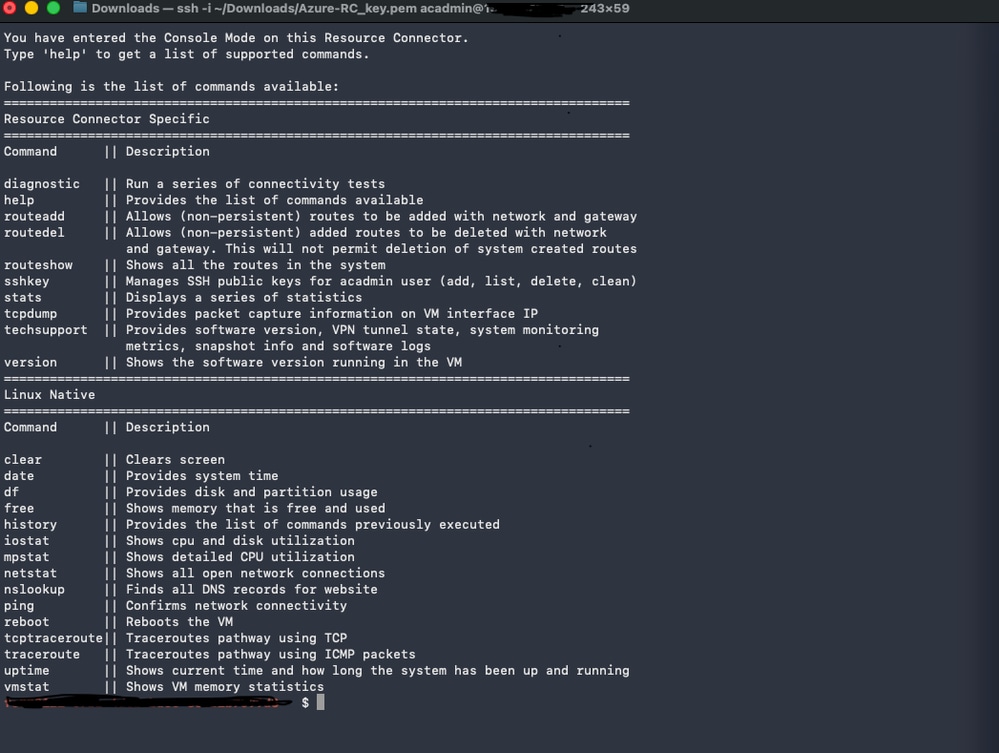

Accesso a RC dal terminale MAC-OS

Aprire il terminale e usare ssh -i <percorso-file-chiave-privata> acadmin@x.x.x.x.x per collegarsi al connettore delle risorse.

Accesso sicuro - Accesso alla riga di comando di Connettore risorse

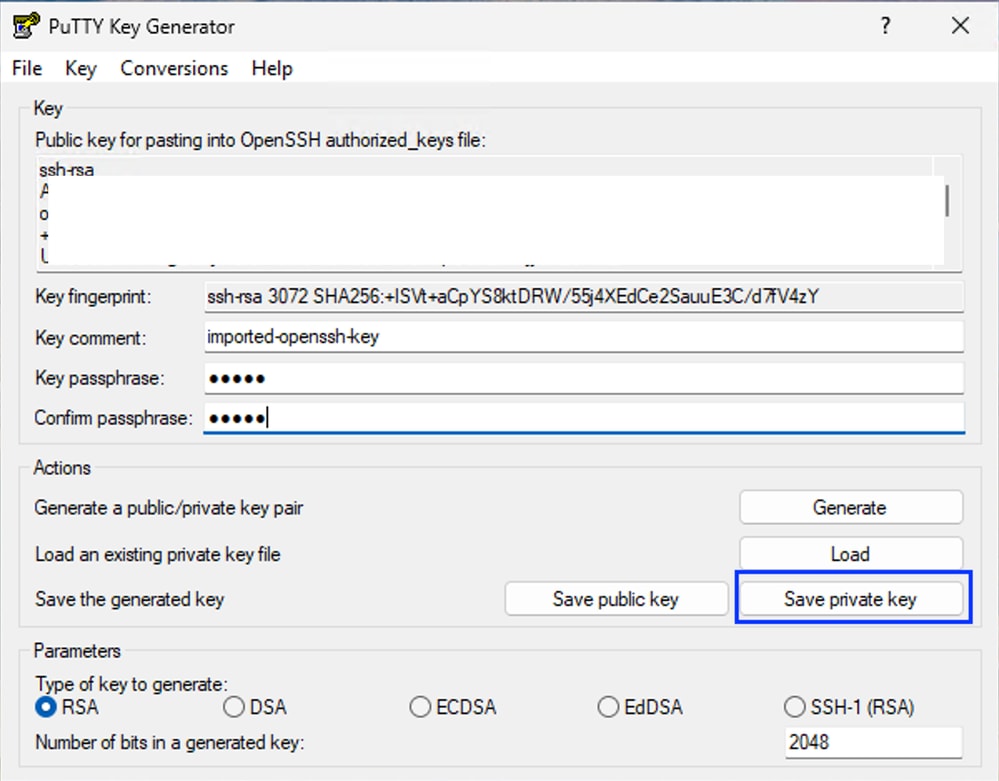

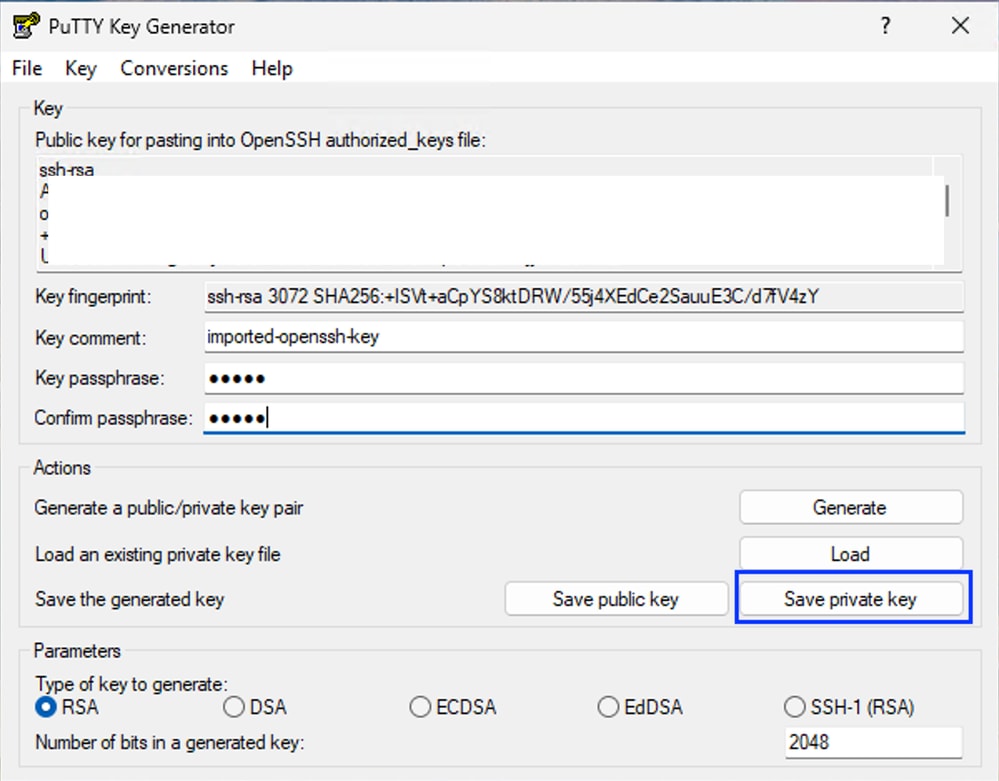

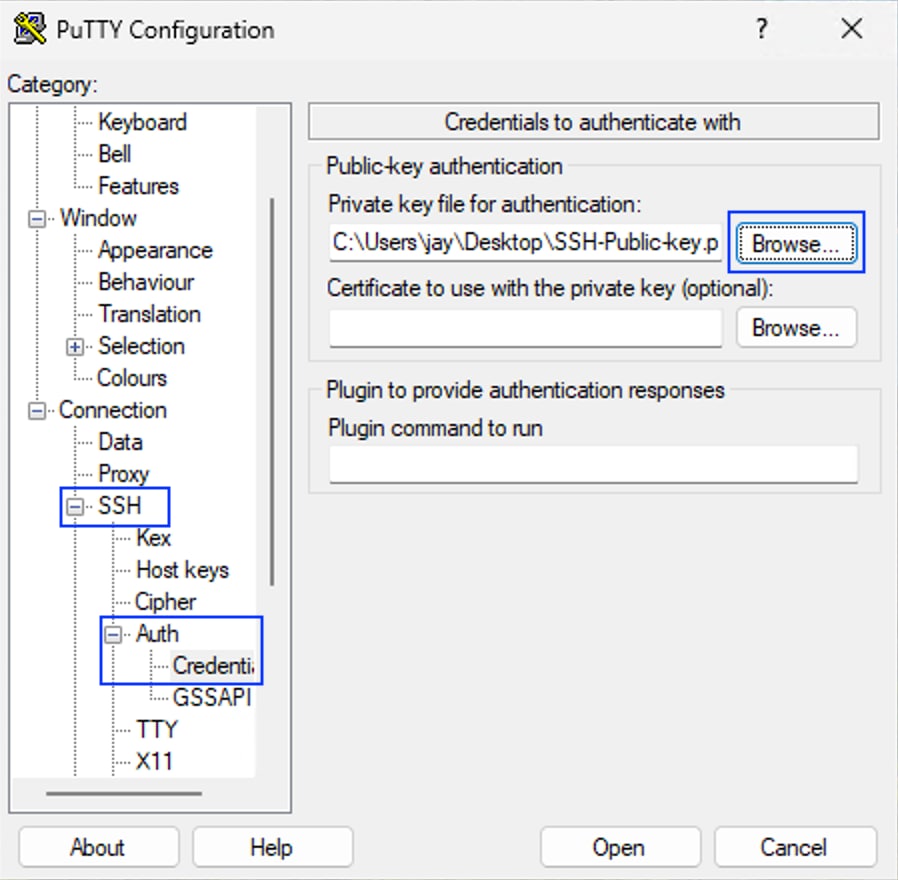

Accesso da Windows - Putty

Per utilizzare la chiave privata, è necessario convertire il SSH private key da.pema .ppk formart utilizzando Puttygen:

- Salva la chiave privata in formato ppk

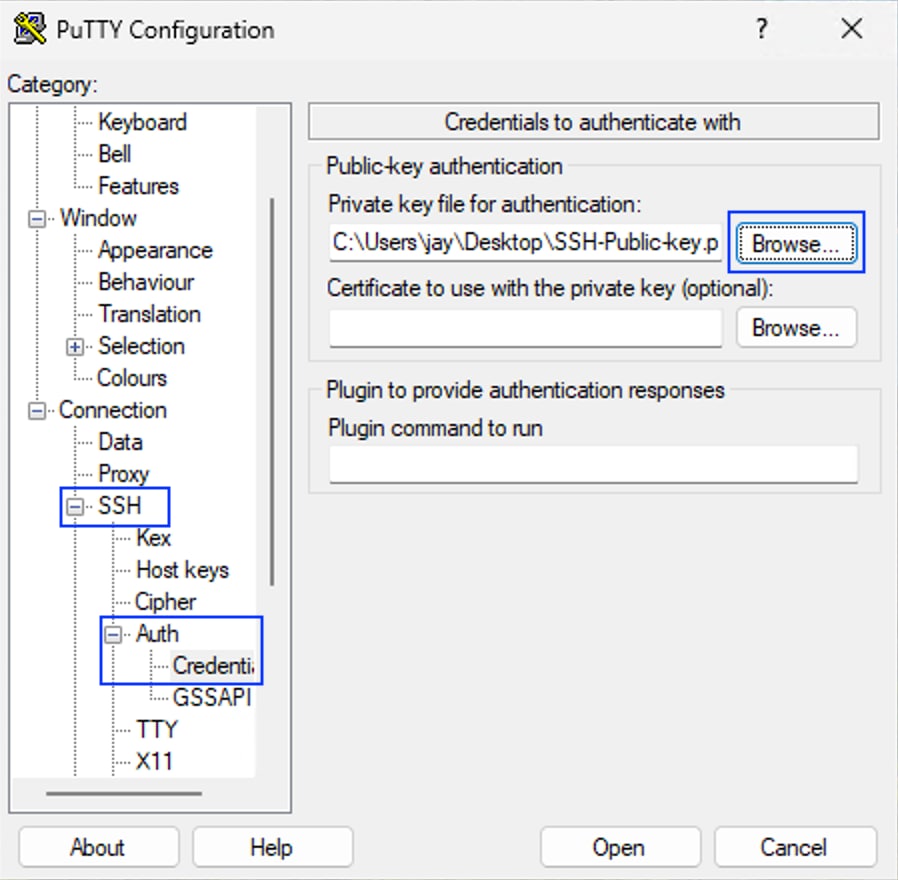

- Avviare l'applicazione putty e navigare

SSH > Auth > Credentials e sfogliare SSH private key in .ppk formato

- Individuare

Sessione inserire l'indirizzo IP del connettore di risorse e fare clic su Open

Suggerimento: username: passphrase acadmin: passphrase configurata durante la conversione della chiave privata dal formato .pem al formato .ppk

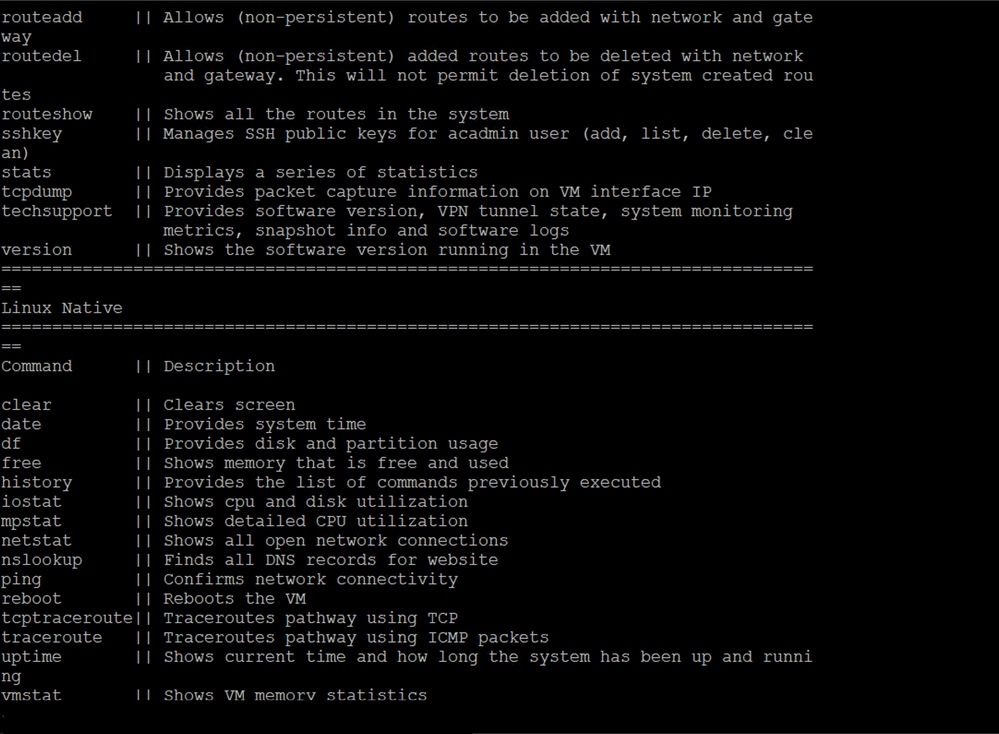

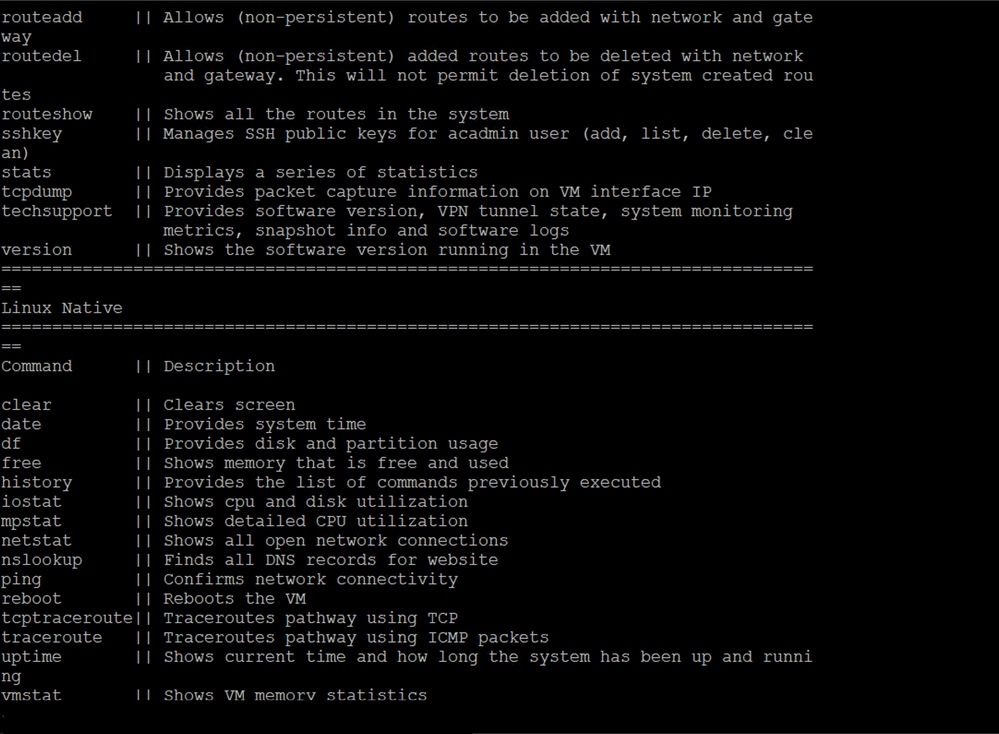

Risoluzione dei problemi

Per accedere al comando di risoluzione dei problemi, accedere a .

Attenzione: Non perdere la chiave SSH privata; in caso contrario, non è possibile accedere alla CLI di RC e deve essere ridistribuita per la risoluzione dei problemi.

Informazioni correlate

Feedback

Feedback