Se si utilizza un nodo di amministrazione secondario, è possibile ottenere un backup dei certificati e delle chiavi Cisco ISE CA dal nodo di amministrazione primario e ripristinarlo sul nodo di amministrazione secondario. In questo modo il nodo di amministrazione secondario può fungere da CA radice o da CA subordinata di una PKI esterna se la PAN primaria non riesce e si promuove il nodo di amministrazione secondario come nodo di amministrazione primario. Per ulteriori informazioni sul backup e il ripristino di certificati e chiavi, vedere:

Backup e ripristino di certificati e chiavi Cisco ISE CA.

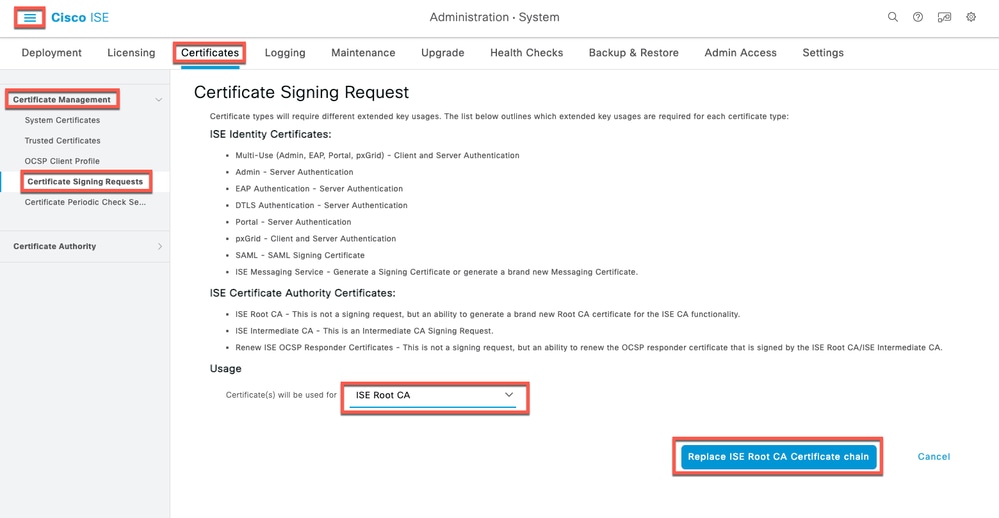

Rigenera catena CA radice

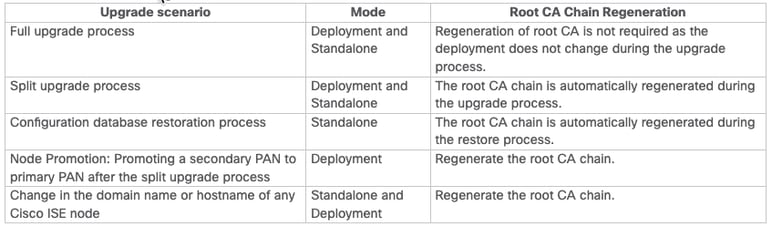

In scenari di aggiornamento specifici, è necessario rigenerare la catena di CA radice al termine del processo di aggiornamento. Rigenerare la catena di CA radice effettuando le seguenti operazioni:

Passaggio (1): dal menu principale di Cisco ISE, .

Passaggio (2): fare clic su Genera richiesta di firma del certificato (CSR).

Passaggio (3): Choose ISE Root CA in the Certificate(s) be used for drop-down list (Scegliere una CA radice ISE nell'elenco a discesa dei certificati da utilizzare).

Passaggio (4): Fare clic su Sostituisci catena di certificati CA radice ISE.

Mostra tabellaScenari di rigenerazione della catena CA radice:

NAC incentrato sulle minacce

Se il servizio TC-NAC (Threat-Centric NAC) è stato abilitato, dopo l'aggiornamento le schede TC-NAC potrebbero non funzionare. È necessario riavviare le schede dalle pagine NAC incentrate sulle minacce della GUI ISE. Selezionare la scheda e fare clic su Riavvia per riavviare la scheda.

Impostazione nodo servizi criteri di origine SNMP

Se il valore del nodo Servizi criteri di origine è stato configurato manualmente nelle impostazioni SNMP, questa configurazione viene persa durante l'aggiornamento. Riconfigurare le impostazioni SNMP.

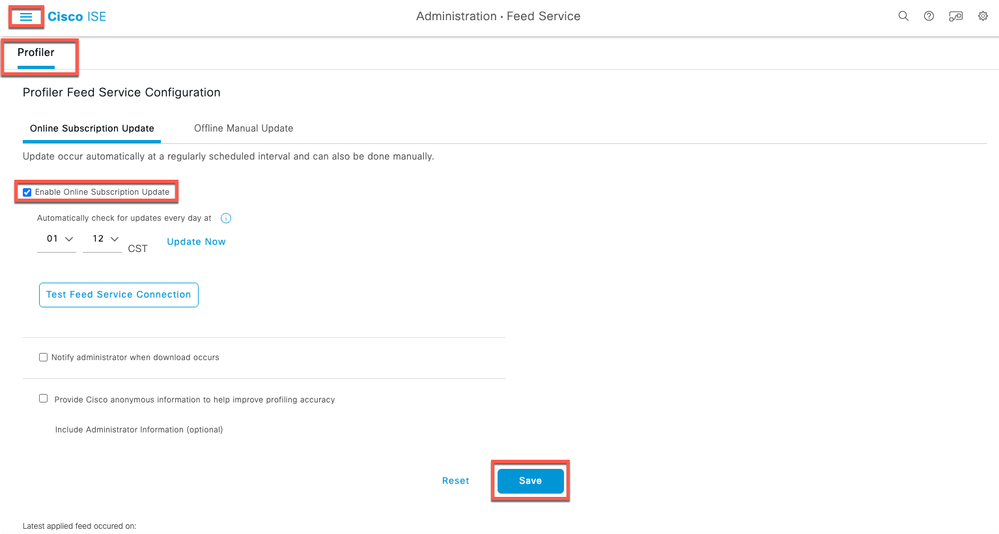

Servizio feed profiler

Aggiornare il servizio di feed del profiler dopo l'aggiornamento per assicurarsi che siano installati gli OUI più aggiornati. Dal portale Cisco ISE Admin:

- Nell'interfaccia utente di Cisco ISE, fare clic sull'icona Menu (

) e scegliere. Verificare che il servizio feed del profiler sia abilitato.

) e scegliere. Verificare che il servizio feed del profiler sia abilitato.

Fare clic su Aggiorna.

Aggiornamento profiler

Aggiornamento profiler

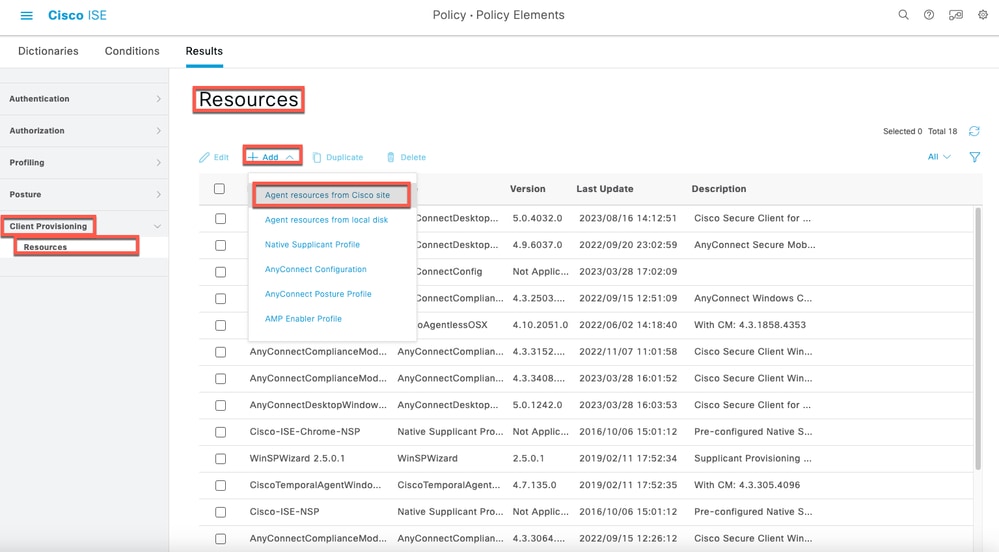

Provisioning client

Controllare il profilo supplicant nativo utilizzato nei criteri di provisioning client e verificare che il SSID wireless sia corretto. Per i dispositivi iOS, se la rete che si sta tentando di connettere è nascosta, selezionare la casella di controllo Attiva se la rete di destinazione è nascosta nell'area Impostazioni iOS.

Aggiornamenti online

- Nell'interfaccia utente di Cisco ISE, fare clic sull'icona Menu (

) e scegliereCriterio > Elementi criterio > Risultati > Provisioning client > Risorse per configurare le risorse di provisioning client.

) e scegliereCriterio > Elementi criterio > Risultati > Provisioning client > Risorse per configurare le risorse di provisioning client. - Fare clic su Add.

- Scegliere Risorse Agente Dal Sito Cisco.

- Nella finestra Scarica risorse remote, selezionare la risorsa Cisco Temporal Agent.

- Fare clic su Salva e verificare che la risorsa scaricata venga visualizzata nella pagina Risorse.

Aggiornamento online - Provisioning client

Aggiornamento online - Provisioning client

Aggiornamenti offline

- Nell'interfaccia utente di Cisco ISE, fare clic sull'icona Menu (

) e scegliereCriterio > Elementi criterio > Risultati > Provisioning client > Risorseper configurare le risorse di provisioning client.

) e scegliereCriterio > Elementi criterio > Risultati > Provisioning client > Risorseper configurare le risorse di provisioning client. - Fare clic su Add.

- Scegli Risorse agente da disco locale.

- Dall'elenco a discesa Category (Categoria), selezionare Cisco Provided Packages (Pacchetti forniti da Cisco).

Monitoraggio post-aggiornamento e risoluzione dei problemi

-

Riconfigurare le impostazioni di posta elettronica, i report preferiti e le impostazioni di eliminazione dei dati.

-

Controllare la soglia e i filtri per individuare gli allarmi specifici necessari. Tutti gli allarmi vengono attivati per impostazione predefinita dopo un aggiornamento.

-

Personalizzare i report in base alle esigenze. Se i report sono stati personalizzati nella distribuzione precedente, il processo di aggiornamento sovrascrive le modifiche apportate.

Aggiorna i criteri in NAD Trustsec

Eseguire i comandi, nell'ordine indicato, per scaricare i criteri sulle interfacce di layer 3 abilitate per Cisco TrustSec nel sistema. Se sono stati riscontrati problemi di imposizione dopo un aggiornamento riuscito.

-

nessuna imposizione basata su ruoli cts

-

imposizione basata su ruoli

Sincronizzazione/replica proprietà endpoint profiler

Nota: quando si esegue l'aggiornamento a Cisco ISE 2.7 e versioni successive, come parte della struttura JEDIS, è necessario aprire la porta 6379 tra tutti i nodi della distribuzione per consentire la comunicazione diretta.

Al termine del processo di aggiornamento, è possibile che si verifichino gli eventi

-

Nessun dato nei log attivi.

-

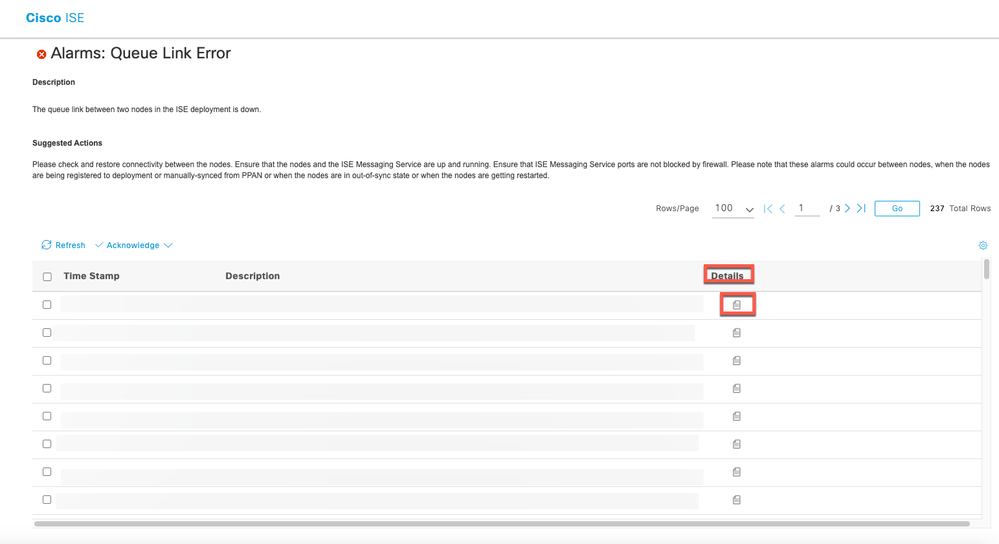

Errori del collegamento alla coda.

-

Stato di integrità non disponibile.

-

Nessuna data disponibile nel riepilogo di sistema per alcuni nodi.

I problemi menzionati possono essere rilevati attraverso ISE Dashboard. In caso di errori di collegamento alla coda, viene visualizzato un avviso nella sezione degli allarmi. La sezione per il riepilogo del sistema non visualizza alcun dato se è presente e.

Per risolvere tutti i problemi menzionati, rigenerare la CA radice interna di ISE. In particolare per gli errori di collegamento alla coda nel caso in cui l'allarme venga attivato (Unknown_Ca). Se il problema persiste, aprire una richiesta di assistenza in TAC per ulteriore assistenza.

Esempio di avviso di collegamento coda

Esempio di avviso di collegamento coda

Nota: se si verificano problemi dopo un aggiornamento riuscito. Aprire una richiesta TAC utilizzando la parola chiave per il nuovo problema. Non utilizzare la parola chiave Upgrade. La parola chiave Upgrade deve essere utilizzata solo in caso di problemi con il processo di aggiornamento effettivo.

Problemi di autenticazione dopo l'aggiornamento

Dopo un aggiornamento corretto è possibile che si verifichi un problema di autenticazione. Verifica e controlla:

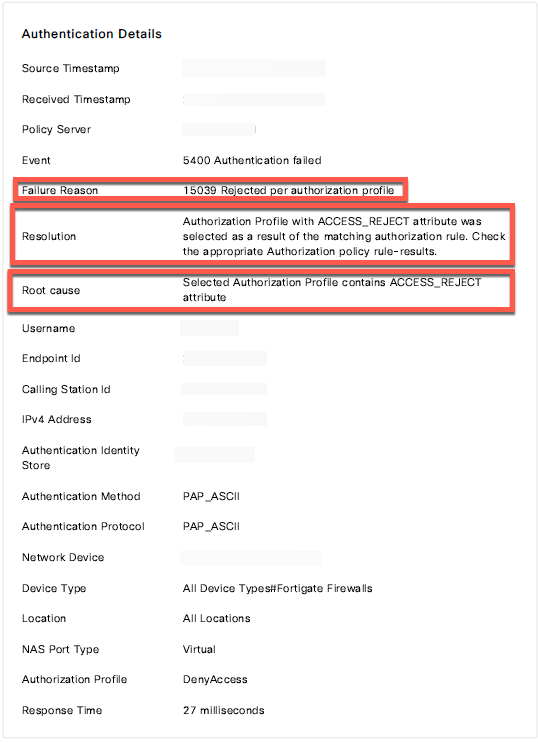

- Dettagli report di Raduis Live Logs. Verificare il motivo dell'errore, la risoluzione consigliata e la causa principale. Vedere l'esempio:

Esempio di report dei log di Radius Live

Esempio di report dei log di Radius Live

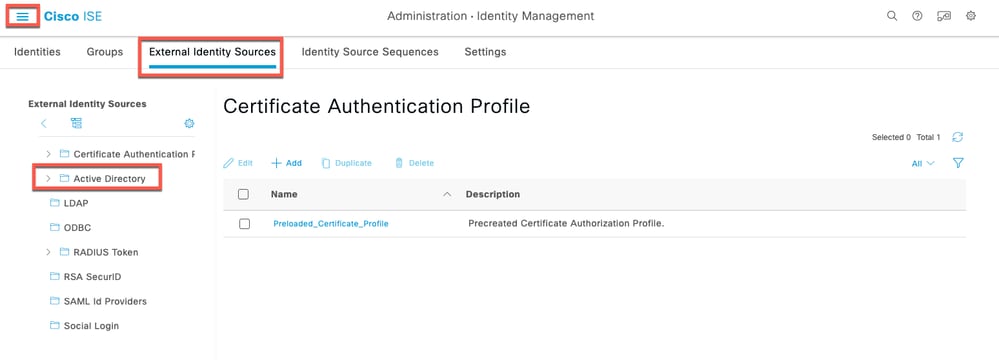

- L'autenticazione può non riuscire dopo l'aggiornamento Se si utilizza Active Directory come origine identità esterna e la connessione ad Active Directory viene persa, è necessario unire nuovamente tutti i nodi Cisco ISE ad Active Directory. Dopo il completamento dei join, eseguire i flussi di chiamata all'origine dell'identità esterna per garantire la connessione.

- Se il problema persiste e occorre aprire una richiesta TAC, completare le seguenti attività:

Nota: utilizzare la parola chiave Authentication quando si apre una richiesta per il problema Authentication (Autenticazione). Non utilizzare la stessa richiesta aperta per l'aggiornamento.

1. Selezionare un computer su cui si sta verificando il problema per la risoluzione dei problemi.

2. Prendere nota dell'indicatore orario per il test.

3. Annotare l'indirizzo MAC del dispositivo di prova.

4. ricreare il problema.

5. Raccogliere i dettagli dei log Radius Live. Assicurarsi che l'indicatore di data e ora corrisponda.

6. Se si usa AnyConnect, raccogliere il pacchetto DART dal computer dell'utente finale.

7. Generare un bundle di supporto dal PSN che gestisce le richieste di autenticazione.

8. Caricare tutte le informazioni nella richiesta.

Nota: per risolvere vari problemi relativi ad ISE, è necessario disporre di diverse serie di registri. Il tecnico TAC deve fornire un elenco completo dei debug necessari.

Feedback

Feedback