Risoluzione dei problemi relativi agli eventi di analisi dei file falsi positivi in un endpoint protetto

Sommario

Introduzione

In questo documento viene descritto come raccogliere un'analisi di file falsi positivi in Cisco Secure Endpoint.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza del dashboard di Secure Endpoint Console.

Componenti usati

Le informazioni fornite in questo documento si basano sulla versione 8.x.x e successive di Secure Endpoint.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

Gli endpoint sicuri possono generare avvisi eccessivi su un determinato file/processo/script/SHA (Secure Hash Algorithm) 256. Se si sospetta la presenza di errori positivi nella rete, è possibile contattare Cisco TAC e il team di diagnostica procederà a un'analisi più approfondita dei file. Quando si contatta Cisco TAC, è necessario fornire le seguenti informazioni:

· Hash file SHA 256

· Copia di esempio dei file

· Acquisizione di eventi di avviso da Secure Endpoint Console

· Dettagli degli eventi JSON acquisiti da Secure Endpoint Console

· Informazioni sul file (origine e motivo della presenza nell'ambiente)

· Spiegare perché si ritiene che il file/processo possa essere un falso positivo

Cisco si impegna sempre a migliorare ed espandere le funzionalità di intelligence delle minacce per la tecnologia Secure Endpoint. Tuttavia, se la soluzione Secure Endpoint attiva un avviso erroneamente, è possibile adottare alcune misure per evitare ulteriori impatti sull'ambiente. Questo documento offre linee guida per ottenere tutti i dettagli necessari per aprire una richiesta in Cisco TAC in relazione a un problema di falso positivo. In base all'analisi dei file del team di diagnostica, la disposizione dei file può variare per arrestare gli eventi di allarme attivati su Secure Endpoint Console oppure Cisco TAC può fornire la correzione appropriata per consentire l'esecuzione del file o del processo senza problemi nell'ambiente in uso.

Risoluzione dei problemi relativi all'analisi dei file falsi positivi in un endpoint sicuro

In questa sezione vengono fornite le informazioni che è possibile utilizzare per ottenere tutti i dettagli necessari per aprire un ticket Falso positivo con Cisco TAC.

Hash SHA 256 file

Passaggio 1. Per ottenere l'hash SHA 256, passare a Secure Endpoint Console > Dashboard > Eventi.

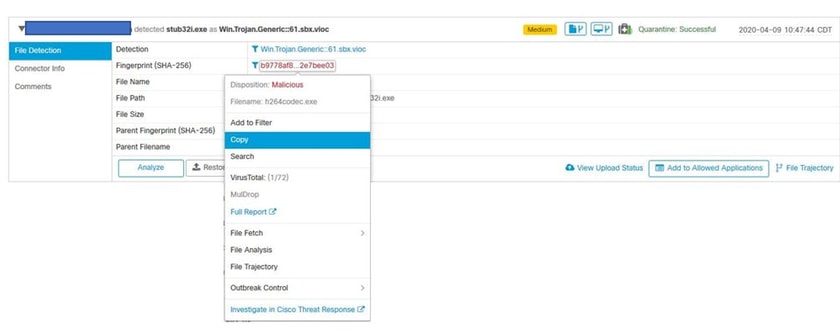

Passaggio 2. Scegliere l'evento Alert.andFare clic su SHA256 e scegliere Copia come mostrato nell'immagine.

Copia di esempio file

Passaggio 1. È possibile ottenere il file di esempio da Secure Endpoint Console, passare a Secure Endpoint Console > Dashboard > Eventi.

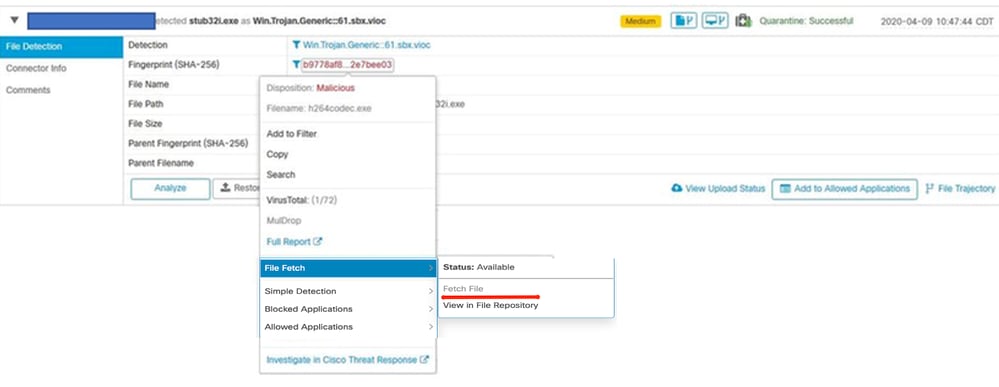

Passaggio 2. Scegliere l'evento di avviso, fare clic su SHA256 e selezionare File Recupera > Recupera file come mostrato nell'immagine.

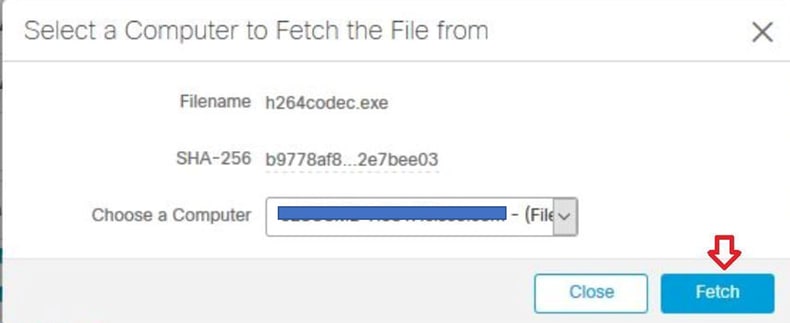

Passaggio 3. Scegliere la periferica in cui è stato rilevato il file e fare clic su Fetch, come mostrato nell'immagine.

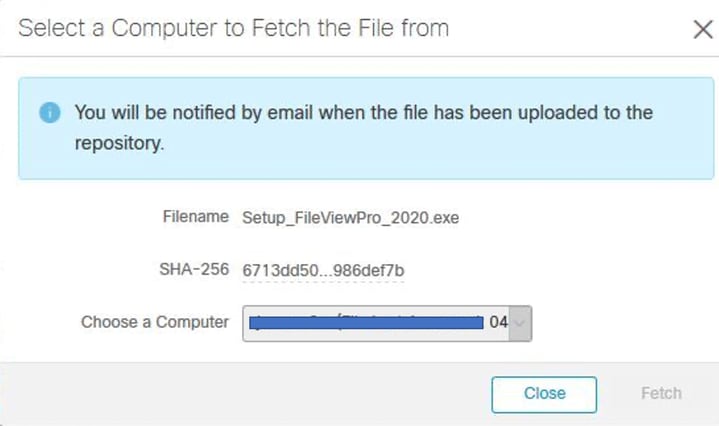

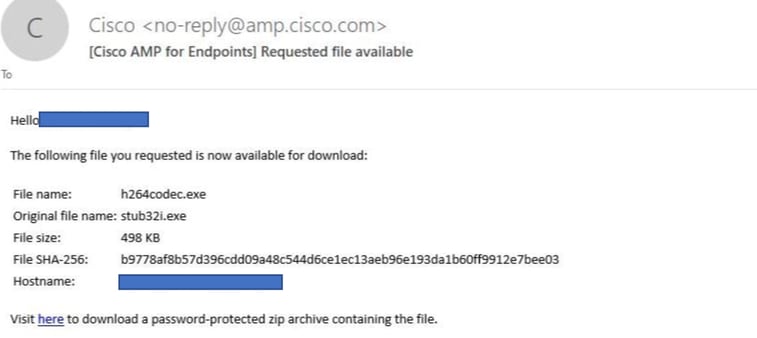

Passaggio 4. L'utente riceve la notifica come mostrato nell'immagine.

Dopo alcuni minuti si riceve una notifica e-mail quando il file è disponibile per il download, come mostrato nell'immagine.

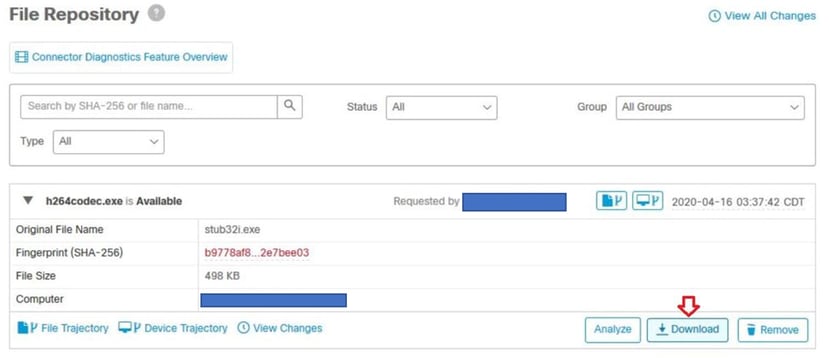

Passaggio 5. Passare a Secure Endpoint Console > Analisi > File Repository e scegliere Scarica come mostrato nell'immagine.

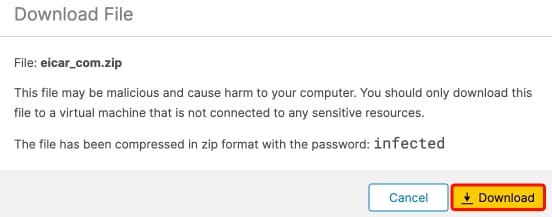

Passaggio 6. Viene visualizzata una finestra di notifica. Fare clic su Download, come mostrato nell'immagine, e il file viene scaricato come file ZIP.

Acquisizione di eventi di avviso da Secure Endpoint Console

Passaggio 1. Passare a Secure Endpoint Console > Dashboard > Eventi.

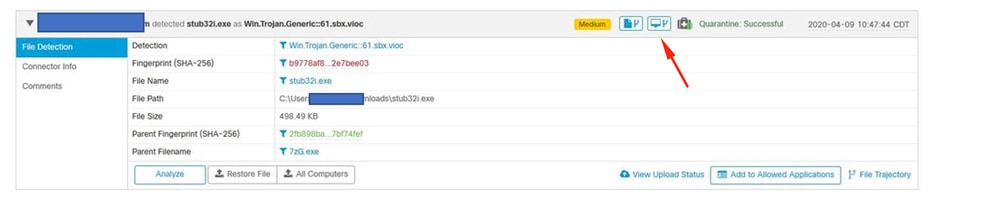

Passaggio 2. Scegliere l'evento di avviso e acquisire come mostrato nell'immagine.

Dettagli eventi JSON da Secure Endpoint Console

Passaggio 1. Passare a Secure Endpoint Console > Dashboard > Eventi.

Passaggio 2. Scegliere l'evento di avviso e fare clic su Visualizza, accanto all'opzione JSON, come mostrato nell'immagine.

Apre i dettagli JSON come mostrato nell'immagine. Per salvare il contenuto, fare clic su Download.

Informazioni sul file

- Informazioni sulla provenienza del file.

- Se il file proviene da un sito Web, condividere l'URL Web.

- Condividere una breve descrizione del file e spiegare la funzione del file.

Spiegazione

- Perché ritieni che l'elaborazione dei file possa essere un falso positivo?

- Condividere i motivi dell'attendibilità del file.

Fornisci informazioni

- Dopo aver raccolto tutti i dettagli, accedere e caricare tutte le informazioni richieste nella richiesta Cisco.

- Accertarsi di fare riferimento al numero della richiesta di assistenza (SR).

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

4.0 |

24-Apr-2026

|

La ricertificazione e la riformattazione di intestazioni e collegamenti. |

3.0 |

26-Mar-2026

|

Versione 8.x.x |

1.0 |

02-Sep-2020

|

Versione iniziale |

Feedback

Feedback