Configurazione del routing tra VLAN sugli switch Catalyst

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Introduzione

In questo documento viene descritto come configurare il routing tra VLAN sugli switch Cisco Catalyst serie 1000.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

-

Informazioni su come creare le VLAN

-

Informazioni su come creare i collegamenti trunk

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

-

Catalyst 3850 con Cisco IOS® XE Software Release 16.12.7

-

Catalyst 4500 con software Cisco IOS® versione 03.09.00E

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Convenzioni

Per ulteriori informazioni sulle convenzioni usate, consultare il documento Cisco sulle convenzioni nei suggerimenti tecnici.

Prodotti correlati

La configurazione illustrata in questo documento può essere utilizzata nelle seguenti versioni hardware e software:

-

Qualsiasi dispositivo Catalyst 3k/9k Switch o versioni successive

-

Qualsiasi modello di Catalyst Switch, utilizzato come switch del layer di accesso

Premesse

Implementando il routing tra VLAN, le organizzazioni possono mantenere i vantaggi della segmentazione VLAN e allo stesso tempo consentire la comunicazione necessaria tra diverse parti della rete.

Ciò è particolarmente utile in ambienti di rete complessi in cui diversi reparti o servizi devono interagire in modo sicuro ed efficiente.

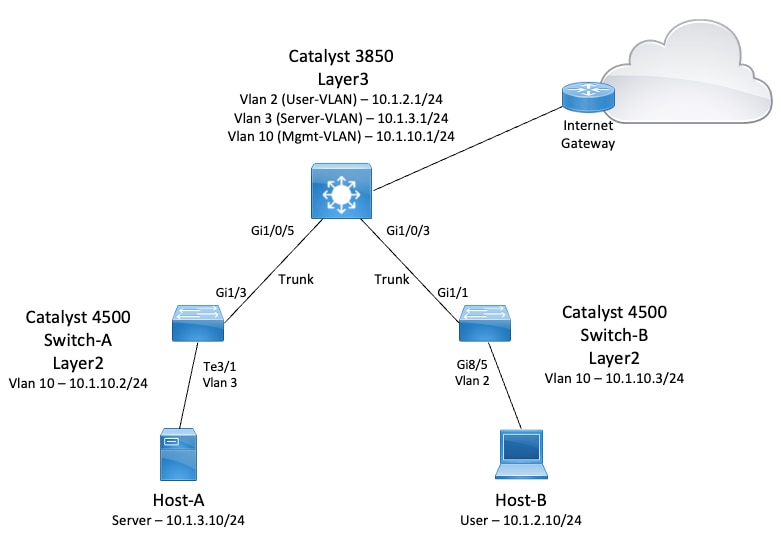

Una configurazione di esempio per il routing tra VLAN è configurata su uno switch Catalyst serie 3850, con una coppia di switch Catalyst serie 4500 che fungono da switch di layer 2 (L2) e si connettono direttamente a Catalyst 3850.

Sullo switch Catalyst 3850 è disponibile un percorso predefinito per tutto il traffico destinato a Internet. L'hop successivo è un router Cisco, ma può essere anche un gateway Internet, ad esempio un firewall.

In una LAN, le VLAN suddividono i dispositivi in domini di collisione distinti e subnet di layer 3 (L3).

I dispositivi della stessa VLAN possono comunicare direttamente senza richiedere il routing.

Tuttavia, la comunicazione tra i dispositivi di diverse VLAN richiede un dispositivo di routing.

Gli switch di layer 2 (L2) richiedono un dispositivo di routing L3 per facilitare la comunicazione tra VLAN.

Questo dispositivo di routing può essere esterno allo switch o integrato in un altro modulo all'interno dello stesso chassis.

Gli switch moderni, come Catalyst 3K/9K, incorporano funzionalità di routing direttamente all'interno dello switch.

Questi switch possono ricevere un pacchetto, identificare che appartiene a una VLAN diversa e inoltrarlo alla porta appropriata sulla VLAN di destinazione.

In genere, una struttura LAN segmenta la rete in base al gruppo o alla funzione dei dispositivi.

Ad esempio, la VLAN di progettazione contiene solo dispositivi correlati al reparto di progettazione, mentre la VLAN di finanza include solo dispositivi correlati alla finanza.

L'abilitazione del routing consente ai dispositivi di diverse VLAN di comunicare senza trovarsi nello stesso dominio di broadcast. T

La progettazione della VLAN offre anche un vantaggio aggiuntivo: gli amministratori possono utilizzare gli elenchi degli accessi per limitare la comunicazione tra le VLAN.

Ad esempio, gli elenchi degli accessi possono essere utilizzati per impedire ai dispositivi della VLAN di progettazione di accedere ai dispositivi della VLAN di contabilità.

Configurazione

In questa sezione vengono fornite le informazioni necessarie per configurare il routing tra VLAN come descritto in questo documento.

Nota: Per ulteriori informazioni sui comandi menzionati, usare gli strumenti di supporto Cisco. Solo gli utenti Cisco registrati possono accedere a questo tipo di strumenti e ad altre informazioni interne.

Esempio di rete

In questo diagramma, lo switch Catalyst 3850 fornisce la funzione di routing tra VLAN tra le diverse VLAN. Il dispositivo Catalyst 3850 Switch può agire come dispositivo L2 disabilitando il routing IP.

Affinché lo switch funzioni come dispositivo L3 e fornisca il routing tra VLAN, verificare che il routing IP sia abilitato a livello globale.

Configurazioni

Per questa installazione sono state definite le tre VLAN seguenti:

-

VLAN 2: VLAN dell'utente

-

VLAN 3: VLAN del server

-

VLAN 10: VLAN di gestione

Su Catalyst 3850, ciascun server e dispositivo host devono avere il gateway predefinito configurato sull'indirizzo IP dell'interfaccia VLAN corrispondente.

Ad esempio, il gateway predefinito per i server è 10.1.3.1. Gli switch del livello di accesso, ovvero Catalyst 4500, sono collegati allo switch Catalyst 3850 tramite collegamenti trunk.

Per il traffico Internet, Catalyst 3850 ha un percorso predefinito che punta a un router Cisco, che funge da gateway Internet.

Di conseguenza, tutto il traffico per cui Catalyst 3850 non ha un percorso nella tabella di routing viene inoltrato al router Cisco per un'ulteriore elaborazione.

Consigli

- Verificare che la VLAN nativa per un trunk 802.1Q sia la stessa su entrambe le estremità del collegamento del trunk. Se le VLAN native sono diverse, il traffico sulle VLAN native non può essere trasmesso correttamente e ciò potrebbe causare problemi di connettività nella rete.

- Separare la VLAN di gestione dalle altre VLAN, come mostrato nel diagramma. Questa separazione garantisce che eventuali trasmissioni o tempeste di pacchetti nella VLAN utente o server non influiscano sulla gestione dello switch.

- Non utilizzare la VLAN 1 per la gestione. Per impostazione predefinita, tutte le porte sugli switch Catalyst hanno una VLAN 1 e le porte non configurate vengono posizionate nella VLAN 1. L'uso della VLAN 1 per la gestione può causare potenziali problemi.

- Utilizzare una porta di layer 3 (indirizzata) per connettersi alla porta del gateway predefinito. Nell'esempio, un router Cisco può essere sostituito da un firewall che si connette al router gateway Internet.

- Nell'esempio, viene configurato un percorso statico predefinito dello switch Catalyst 3850 verso il router Cisco per raggiungere Internet. Questa impostazione è ideale se esiste un solo percorso verso Internet.

- Configurare le route statiche, preferibilmente di riepilogo, sul router gateway per le subnet raggiungibili con Catalyst 3850. Questa operazione è importante perché la configurazione non utilizza protocolli di routing.

- Se la rete dispone di due switch L3, è possibile collegare gli switch del livello di accesso a entrambi gli switch 3850 ed eseguire il protocollo HSRP (Hot Standby Router Protocol) per fornire ridondanza di rete.

- Se è necessaria una larghezza di banda aggiuntiva per le porte uplink, è possibile configurare EtherChannel, che fornisce anche la ridondanza del collegamento in caso di errore del collegamento.

Di seguito vengono mostrate le configurazioni in esecuzione degli switch utilizzati nella topologia:

Nota: la configurazione del router del gateway Internet non è pertinente, quindi non viene descritta in questo documento.

-

Catalyst 3850

-

Catalyst 4500-A

-

Catalyst 4500-B

| Catalyst 3850 |

|---|

|

Nota: Nell'esempio, il protocollo VLAN Trunk Protocol (VTP) è stato impostato su off su tutti gli switch, con il comando vtp mode off.

SW_3850(config)#vtp mode off Setting device to VTP Off mode for VLANS. SW_3850(config)#vlan 2 SW_3850(config-vlan)#name User_VLAN SW_3850(config-vlan)#exit SW_3850(config)#vlan 3 SW_3850(config-vlan)#name Server_VLAN SW_3850(config-vlan)#exit SW_3850(config)#vlan 10 SW_3850(config-vlan)#name Mgmt_VLAN SW_3850(config-vlan)#exit SW_3850(config)#end

| Catalyst 4500-A |

|---|

|

| Catalyst 4500-B |

|---|

|

Verifica

Quindi, è possibile trovare un elenco di comandi essenziali che possono essere utilizzati per controllare lo stato dei dispositivi e per verificare che la configurazione funzioni correttamente:

show vtp status: questo comando visualizza lo stato del VLAN Trunking Protocol (VTP) sullo switch. Fornisce informazioni sulla versione VTP, il nome di dominio, la modalità (server, client o trasparente) e il numero di VLAN esistenti. Ciò è utile per verificare la configurazione VTP e garantire informazioni VLAN coerenti in tutta la rete.

show interfaces trunk - Questo comando visualizza lo stato delle porte trunk sullo switch. Fornisce dettagli su quali interfacce sono configurate come trunk, il tipo di incapsulamento (ad esempio 802.1Q) e le VLAN consentite su ciascun trunk. Ciò è essenziale per risolvere i problemi di connettività VLAN e garantire una corretta configurazione del trunk.

show ip route: visualizza la tabella di routing IP dello switch. Elenca tutte le route note, incluse le reti connesse direttamente, le route statiche e le route apprese tramite i protocolli di routing dinamico. Ciò è fondamentale per verificare i percorsi di routing e garantire che lo switch possa raggiungere tutte le reti necessarie.

show ip cef - Questo comando visualizza l'output di Cisco Express Forwarding (CEF). Fornisce informazioni sulle voci CEF, inclusi gli indirizzi dell'hop successivo e le interfacce associate. Questa funzione è utile per risolvere i problemi di inoltro e garantire un'elaborazione efficiente dei pacchetti.

Nota: Lo strumento Cisco CLI Analyzer può aiutare a risolvere i problemi e a controllare lo stato generale del software supportato da Cisco con questo client SSH intelligente che usa strumenti TAC integrati e la sua conoscenza.

Nota: Per i dettagli sui comandi CLI, vedere le guide di riferimento ai comandi per una piattaforma di switching specifica.

Nota: Solo gli utenti Cisco registrati possono accedere a questo tipo di strumenti e ad altre informazioni interne.

Catalyst 3850

SW_3850#show vtp status VTP Version capable : 1 to 3 VTP version running : 1 VTP Domain Name : VTP Pruning Mode : Disabled VTP Traps Generation : Disabled Device ID : bc67.1c5d.3800 Configuration last modified by 10.0.0.10 at 0-0-00 00:00:00 Feature VLAN: -------------- VTP Operating Mode : Off Maximum VLANs supported locally : 1005 Number of existing VLANs : 8 Configuration Revision : 0 MD5 digest : 0x7E 0xC3 0x8D 0x91 0xC8 0x53 0x42 0x14 0x79 0xA2 0xDF 0xE9 0xC0 0x06 0x1D 0x7D

SW_3850#show interfaces trunk Port Mode Encapsulation Status Native vlan Gi1/0/3 on 802.1q trunking 1 Gi1/0/5 on 802.1q trunking 1 Port Vlans allowed on trunk Gi1/0/3 1-4094 Gi1/0/5 1-4094 Port Vlans allowed and active in management domain Gi1/0/3 1-3,10 Gi1/0/5 1-3,10 Port Vlans in spanning tree forwarding state and not pruned Gi1/0/3 1-3,10 Gi1/0/5 1,3,10

SW_3850#show ip route Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, m - OMP n - NAT, Ni - NAT inside, No - NAT outside, Nd - NAT DIA i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route H - NHRP, G - NHRP registered, g - NHRP registration summary o - ODR, P - periodic downloaded static route, l - LISP a - application route + - replicated route, % - next hop override, p - overrides from PfR Gateway of last resort is 10.100.100.2 to network 0.0.0.0 S* 0.0.0.0/0 [1/0] via 10.100.100.2 10.0.0.0/8 is variably subnetted, 8 subnets, 2 masks C 10.1.2.0/24 is directly connected, Vlan2 L 10.1.2.1/32 is directly connected, Vlan2 C 10.1.3.0/24 is directly connected, Vlan3 L 10.1.3.1/32 is directly connected, Vlan3 C 10.1.10.0/24 is directly connected, Vlan10 L 10.1.10.1/32 is directly connected, Vlan10 C 10.100.100.0/24 is directly connected, GigabitEthernet1/0/2 L 10.100.100.1/32 is directly connected, GigabitEthernet1/0/2

Catalyst 4500-A

Switch-A#show vtp status VTP Version capable : 1 to 3 VTP version running : 2 VTP Domain Name : cisco.com VTP Pruning Mode : Disabled VTP Traps Generation : Disabled Device ID : 6400.f13e.dc40 Configuration last modified by 10.1.10.2 at 0-0-00 00:00:00 Feature VLAN: -------------- VTP Operating Mode : Off Maximum VLANs supported locally : 1005 Number of existing VLANs : 32 Configuration Revision : 0 MD5 digest : 0x0B 0x61 0x4F 0x9B 0xCD 0x1B 0x37 0x55 0xAB 0x0C 0xC1 0x4B 0xF8 0xDE 0x33 0xB3

Switch-A#show interfaces trunk Port Mode Encapsulation Status Native vlan Gi1/3 on 802.1q trunking 1 Port Vlans allowed on trunk Gi1/3 1-4094 Port Vlans allowed and active in management domain Gi1/3 1,3,10 Port Vlans in spanning tree forwarding state and not pruned Gi1/3 1,3,10

Catalyst 4500-B

Switch-B#show vtp status VTP Version capable : 1 to 3 VTP version running : 1 VTP Domain Name : VTP Pruning Mode : Disabled VTP Traps Generation : Disabled Device ID : 6c20.5606.3540 Configuration last modified by 10.1.10.3 at 11-15-22 10:42:29 Feature VLAN: -------------- VTP Operating Mode : Off Maximum VLANs supported locally : 1005 Number of existing VLANs : 7 Configuration Revision : 0 MD5 digest : 0xEC 0xB4 0x8D 0x46 0x94 0x95 0xE0 0x8F 0xEE 0x1E 0xC7 0x9F 0x26 0x88 0x49 0x9F

Switch-B#show interfaces trunk Port Mode Encapsulation Status Native vlan Gi1/1 on 802.1q trunking 1 Port Vlans allowed on trunk Gi1/1 1-4094 Port Vlans allowed and active in management domain Gi1/1 1-2,10 Port Vlans in spanning tree forwarding state and not pruned Gi1/1 1-2,10

Risoluzione dei problemi

1. Esecuzione del ping dei problemi all'interno della stessa VLAN

- Se non è possibile eseguire il ping tra i dispositivi della stessa VLAN, controllare l'assegnazione della VLAN alle porte di origine e di destinazione per verificare che si trovino sulla stessa VLAN.

- Per controllare l'assegnazione della VLAN, usare il comando show interface status.

- Per verificare che lo switch L2 stia imparando l'indirizzo MAC di ciascun dispositivo nella VLAN appropriata, usare il comando show mac address-table.

2. Problemi Di Ping Su Diversi Switch

- Se l'origine e la destinazione si trovano su switch diversi, verificare che i trunk siano configurati correttamente. Utilizzare il comando show interfaces trunk per verificare la configurazione.

- Verificare che la VLAN nativa corrisponda su entrambi i lati del collegamento trunk e che la subnet mask corrisponda tra i dispositivi di origine e di destinazione.

3. Esecuzione del ping dei problemi tra VLAN diverse

- Se non è possibile eseguire il ping dei dispositivi su VLAN diverse, verificare di poter eseguire il ping sul gateway predefinito corrispondente (vedere il passaggio 1).

- Verificare che il gateway predefinito del dispositivo punti all'indirizzo IP dell'interfaccia VLAN corretto e che la subnet mask corrisponda.

4. Problemi di connettività Internet

- Se non è possibile raggiungere Internet, verificare che il percorso predefinito sullo switch Catalyst 3850 punti all'indirizzo IP corretto e che l'indirizzo di subnet corrisponda al router gateway Internet.

- Verificare che lo switch L3 (in questo scenario, lo switch 3850) sia in grado di eseguire il ping sul gateway Internet.

- Per verificare, usare il comando show ip cef <prefix>per verificare se punta all'interfaccia corretta.

- Verificare che il router del gateway Internet disponga di percorsi sia per Internet che per le reti interne.

Informazioni correlate

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

3.0 |

23-Jan-2024

|

SEO e formattazione aggiornati. |

2.0 |

21-Dec-2022

|

Formato e utilizzo aggiornati. Certificazione. |

1.0 |

15-Mar-2003

|

Versione iniziale |

Contributo dei tecnici Cisco

- Julio JimenezCisco TAC Engineer

Feedback

Feedback