Filtro NetFlow flessibile con Performance Monitor

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

Questo documento illustra come filtrare alcuni indirizzi IP in modo che non vengano registrati da NetFlow.

Contributo di Vishal Kothari, Cisco TAC Engineer.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza di Flexible NetFlow.

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Switch 3650

- ISR (Integrated Service Router) 4351 Router

Nota: Per ottenere il filtro richiesto in NetFlow, è necessario installare la licenza AppxK9. Per il test, è possibile utilizzare la licenza RTU (Right-To-Use) AppxK9.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Configurazione

In questa sezione, è necessario filtrare l'elenco degli IP che non devono essere registrati da NetFlow, ossia il router non deve inviare i dettagli sull'origine e la destinazione dell'IP definito in un ACL. Come si può ottenere questo attraverso la flessibilità di NetFlow, lo scoprirete qui.

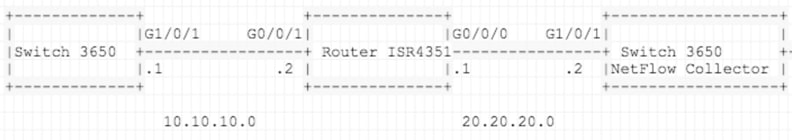

Esempio di rete

Configurazioni

Preparare un elenco di tutte le reti che si desidera escludere durante l'invio al NetFlow Collector. Nell'esempio, il traffico Telnet Deny/Filter viene inviato a un agente di raccolta e autorizza tutto il resto del traffico.

Configurazione ISR4351:

IP access-list extended acl-filter

deny tcp host 10.10.10.1 host 10.10.10.2 eq telnet

deny tcp host 10.10.10.2 eq telnet host 10.10.10.1

permit ip any any

flow record type performance-monitor NET-FLOW

match ipv4 tos

match ipv4 protocol

match ipv4 source address

match ipv4 destination address

match transport source-port

match transport destination-port

match interface output

match flow direction

match flow sampler

match application name

collect routing source as

collect routing destination as

collect routing next-hop address ipv4

collect ipv4 source mask

collect ipv4 destination mask

collect transport tcp flags

collect interface input

collect counter bytes

collect counter packets

collect timestamp sys-uptime first

collect timestamp sys-uptime last

!

!

flow exporter NET-FLOW

description NET-FLOW

destination 20.20.20.2

source Loopback28

transport udp 2055

!

!

flow monitor type performance-monitor NET-FLOW

record NET-FLOW

exporter NET-FLOW

class-map match-any class-filter

match access-group name acl-filter

!

policy-map type performance-monitor policy-filter

class class-filter

flow monitor NET-FLOW

interface Loopback28

ip address 10.11.11.28 255.255.255.255

interface GigabitEthernet0/0/1

ip address 10.10.10.2 255.255.255.0

negotiation auto

service-policy type performance-monitor input policy-filter

Verifica

Fare riferimento a questa sezione per verificare che la configurazione funzioni correttamente.

Come verificare se le reti sono state escluse quando le si invia a NetFlow Collector?

Per dimostrare che è possibile usare Embedded Packet Capture (EPC) su ISR4351 Gi0/0/0 (interfaccia verso NetFlow Collector). La configurazione è la seguente:

ip access-list extended CAP-FILTER

permit ip host 10.11.11.28 host 20.20.20.2

permit ip host 20.20.20.2 host 10.11.11.28

monitor capture CAP access-list CAP-FILTER buffer size 10 interface GigabitEthernet 0/0/0 both

monitor capture CAP start

++ TEST I

3650: -

telnet 10.10.10.2

Trying 10.10.10.2 ... Open

Nessun pacchetto acquisito per il traffico Telnet in EPC. Il motivo è che il traffico è stato rifiutato in Access Control List (ACL) (ACL-filtro) e il resto è stato autorizzato.

show monitor capture CAP buffer brief

-------------------------------------------------------------

# size timestamp source destination protocol

-------------------------------------------------------------

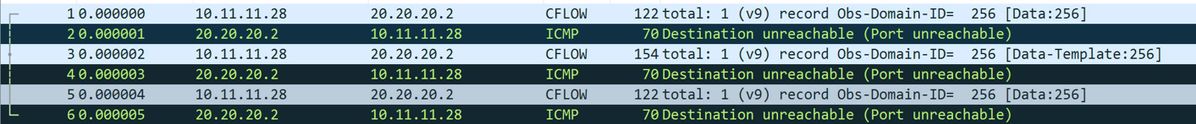

Nel test 02, generare il traffico ping per verificare se corrisponde ai valori EPC:

++ TEST II

3650: -

ping 10.10.10.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.10.10.2, timeout is 2 seconds:

!!!!!

ISR4351:

show monitor capture CAP buffer brief

-------------------------------------------------------------

# size timestamp source destination protocol

-------------------------------------------------------------

0 122 0.000000 10.11.11.28 -> 20.20.20.2 UDP

1 70 0.001998 20.20.20.2 -> 10.11.11.28 ICMP

Risoluzione dei problemi

Al momento non sono disponibili informazioni specifiche per la risoluzione dei problemi di questa configurazione.

Contributo dei tecnici Cisco

- Vishal KothariCisco TAC Engineer

Feedback

Feedback