Introduction

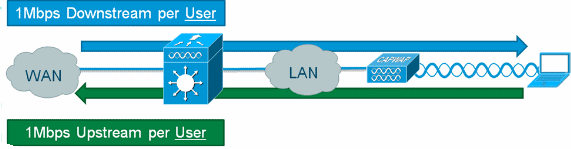

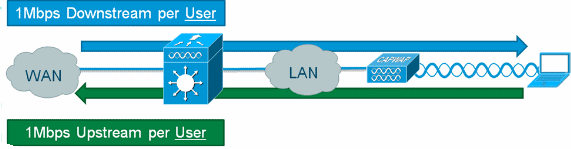

Fournir une restriction du débit en aval par utilisateur sans fil est possible sur les contrôleurs de réseau local sans fil de Cisco, mais l'ajout de la surveillance IOS Microflow à la solution permet une limitation du débit granulaire en amont et en aval. L'objectif de la mise en oeuvre de limites de débit par utilisateur, allant de la protection de bande passante « monopolistique », est de mettre en oeuvre des modèles de bande passante hiérarchisée pour l'accès au réseau du client et, dans certains cas, d'établir une liste blanche de ressources particulières qui sont exemptées de la réglementation de bande passante comme exigence. En plus de limiter le trafic IPv4 de génération actuelle, la solution est capable de limiter le débit IPv6 par utilisateur. Cela garantit la protection des investissements.

Conditions préalables

Exigences

La réglementation de microflux nécessite l'utilisation d'un Supervisor 720 ou ultérieur qui exécute une version du logiciel Cisco IOS® version 12.2(14)SX ou ultérieure.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Configuration du Catalyst 6500

Configuration de la réglementation Microflow

Procédez comme suit :

-

L'utilisation de la réglementation Microflow nécessite d'abord la création d'une liste de contrôle d'accès (ACL) pour identifier le trafic afin d'appliquer une politique de limitation.

Remarque : cet exemple de configuration utilise le sous-réseau 192.168.30.x/24 pour les clients sans fil.

ip access-list extended acl-wireless-downstream

permit ip any 192.168.30.0 0.0.0.255

ip access-list extended acl-wireless-upstream

permit ip 192.168.30.0 0.0.0.255 any

-

Créez un class-map correspondant à la liste de contrôle d'accès précédente.

class-map match-all class-wireless-downstream

match access-group name acl-wireless-downstream

class-map match-all class-wireless-upstream

match access-group name acl-wireless-upstream

-

La création d'une carte-politique reliera la liste de contrôle d'accès et la carte-classe précédemment créées à une action distincte à appliquer au trafic. Dans ce cas, le trafic est limité à 1 Mbit/s dans les deux sens. Un masque de flux source est utilisé dans la direction amont (client vers AP) et un masque de flux de destination est utilisé dans la direction aval (AP vers client).

policy-map police-wireless-upstream

class class-wireless-upstream

police flow mask src-only 1m 187500 conform-action transmit exceed-action drop

policy-map police-wireless-downstream

class class-wireless-downstream

police flow mask dest-only 1m 187500 conform-action transmit exceed-action drop

Pour plus d'informations sur la configuration de la réglementation Microflow, référez-vous à Limitation de débit basée sur l'utilisateur dans le Cisco Catalyst 6500.

Ajustement de la stratégie de régulation de bande passante

L'instruction de stratégie dans le policy-map est l'emplacement où les paramètres de bande passante réelle (configurés en bits) et de taille de rafale (configurés en octets) sont configurés.

Une bonne règle de base pour la taille de rafale est :

Burst = (Bandwidth / 8) * 1.5

Exemple :

Cette ligne utilise un débit de 1 Mbits/s (bits) :

police flow mask dest-only 1m 187500 conform-action transmit exceed-action drop

Cette ligne utilise un débit de 5 Mbits/s (bits) :

police flow mask dest-only 5mc 937500 conform-action transmit exceed-action drop

Liste blanche des ressources de contrôle de bande passante

Dans certains cas, certaines ressources réseau doivent être exemptées de la réglementation de la bande passante, par exemple un serveur Windows Update ou un appareil de correction de position. Outre les hôtes, la liste blanche peut également être utilisée pour exempter des sous-réseaux entiers de la réglementation de la bande passante.

Exemple :

Cet exemple exclut l'hôte 192.168.20.22 de toute limitation de bande passante lors de la communication avec le réseau 192.168.30.0/24.

ip access-list extended acl-wireless-downstream

deny ip host 192.168.20.22 192.168.30.0 0.0.0.255

permit ip any 192.168.30.0 0.0.0.255

ip access-list extended acl-wireless-upstream

deny ip 192.168.30.0 0.0.0.255 host 192.168.20.22

permit ip 192.168.30.0 0.0.0.255 any

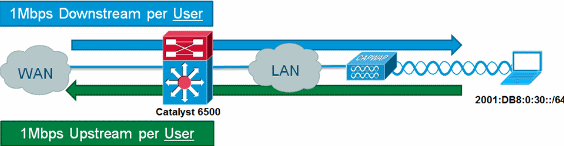

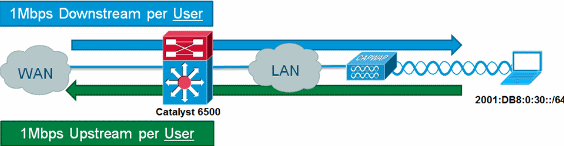

Réglementation de microflux IPv6

Procédez comme suit :

-

Ajoutez une autre liste d'accès sur le Catalyst 6500 pour identifier le trafic IPv6 à limiter.

ipv6 access-list aclv6-wireless-downstream

permit ipv6 any 2001:DB8:0:30::/64

!

ipv6 access-list aclv6-wireless-upstream

permit ipv6 2001:DB8:0:30::/64 any

-

Modifiez le class-map pour inclure la liste de contrôle d'accès IPv6.

class-map match-any class-wireless-downstream

match access-group name aclv6-wireless-downstream

match access-group name acl-wireless-downstream

class-map match-any class-wireless-upstream

match access-group name aclv6-wireless-upstream

match access-group name acl-wireless-upstream

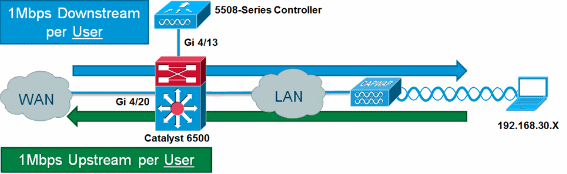

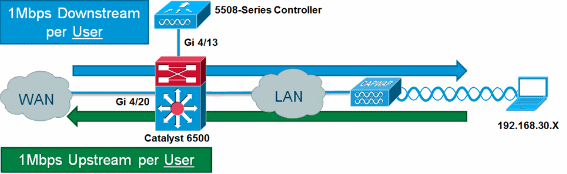

Configuration des contrôleurs basée sur les appareils (2500, 4400, 5500)

Afin de fournir la réglementation Microflow avec un contrôleur basé sur un appareil, tel que la gamme 5508, la configuration est simpliste. L'interface du contrôleur est configurée comme n'importe quel autre VLAN, tandis que la politique de service du Catalyst 6500 est appliquée à l'interface du contrôleur.

Procédez comme suit :

-

Appliquez police-wireless-upstream sur le port entrant à partir du contrôleur.

interface GigabitEthernet4/13

description WLC

switchport

switchport trunk allowed vlan 30

switchport mode trunk

service-policy input police-wireless-upstream

end

-

Appliquez policy-wireless-aval sur les ports LAN/WAN de liaison ascendante.

interface GigabitEthernet4/20

description WAN

switchport

switchport access vlan 20

switchport mode access

service-policy input police-wireless-downstream

end

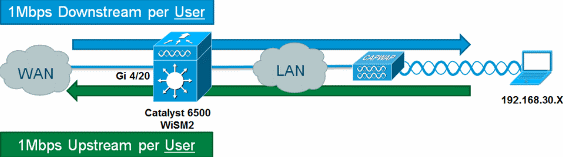

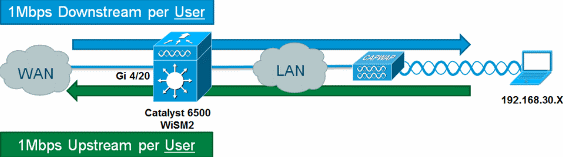

Configuration de contrôleur basée sur un module (WiSM, WiSM2)

Afin de tirer parti de la réglementation Microflow sur le Catalyst 6500 avec le module de service sans fil 2 (WiSM2), la configuration doit être ajustée pour utiliser la qualité de service (QoS) basée sur VLAN. Cela signifie que la politique de réglementation Microflow n'est pas appliquée directement à l'interface de port (par exemple, Gi1/0/1), mais est appliquée à l'interface VLAN.

Procédez comme suit :

-

Configurez le WiSM pour la QoS basée sur VLAN :

wism service-vlan 800

wism module 1 controller 1 allowed-vlan 30

wism module 1 controller 1 qos vlan-based

-

Appliquez policy-wireless-upstream sur Client VLAN SVI :

interface Vlan30

description Client-Limited

ip address 192.168.30.1 255.255.255.0

ipv6 address 2001:DB8:0:30::1/64

ipv6 enable

service-policy input police-wireless-upstream

end

-

Appliquez policy-wireless-aval sur les ports LAN/WAN de liaison ascendante.

interface GigabitEthernet4/20

description WAN

switchport

switchport access vlan 20

switchport mode access

service-policy input police-wireless-downstream

end

Vérification de la solution

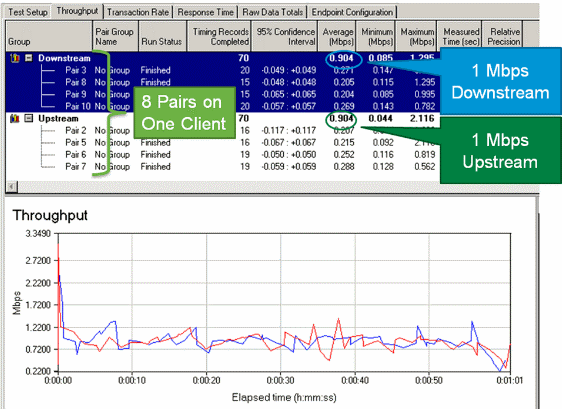

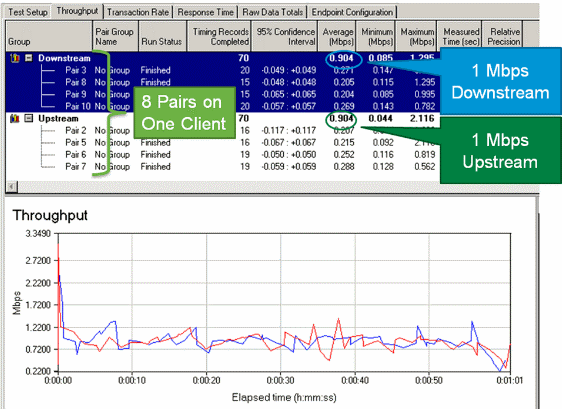

L'une des principales exigences de la limitation du débit par utilisateur est la capacité de limiter tous les flux en provenance et à destination d'un utilisateur particulier. Afin de vérifier que la solution de réglementation Microflow répond à cette exigence, IxChariot est utilisé pour simuler quatre sessions de téléchargement simultanées et quatre sessions de téléchargement simultanées pour un utilisateur particulier. Cela peut représenter quelqu'un qui lance une session FTP, navigue sur le Web et regarde un flux vidéo tout en envoyant un e-mail avec une pièce jointe volumineuse, etc.

Dans ce test, IxChariot est configuré avec le script « Throughput.scr » utilisant le trafic TCP afin de mesurer la vitesse de la liaison utilisant le trafic limité. La solution de réglementation Microflow est capable de réguler tous les flux jusqu'à un total de 1 Mbits/s en aval et de 1 Mbits/s en amont pour l'utilisateur. En outre, tous les flux utilisent environ 25 % de la bande passante disponible (par exemple, 250 kbits/s par flux x 4 = 1 Mbits/s).

Remarque : étant donné que l'action de réglementation Microflow a lieu au niveau de la couche 3, le résultat final pour le débit du trafic TCP peut être inférieur au débit configuré en raison de la surcharge du protocole.

Informations connexes

Commentaires

Commentaires